Konfigurieren von Hochverfügbarkeit auf der Palo Alto Networks VM‑Series Firewall

In diesem Thema werden die Schritte zur Konfiguration von Palo Alto Networks Active/Active High Availability (HA) mit routenbasierter Redundanz beschrieben.

Palo Alto Networks stellt Dokumentation für VM‑Series unter VM-Series Tech Docs bereit.

Grundlegende Schritte

Dieser Abschnitt bietet einen Überblick über die Konfigurationsschritte im Megaport Portal und in PAN‑OS. Detaillierte Anleitungen folgen dieser Zusammenfassung der grundlegenden Schritte.

Die grundlegenden Schritte sind:

-

Erstellen Sie ein Palo Alto Networks MVE.

Palo Alto Networks HA erfordert drei dedizierte HA‑Schnittstellen (HA1, HA2, HA3) sowie die Management‑ und Data‑Plane‑Schnittstellen. Fügen Sie zusätzliche vNICs hinzu, insgesamt 5. -

Erstellen Sie ein zweites Palo Alto Networks MVE mit derselben Größe und Version, im selben Metro. Palo Alto Networks verlangt, dass die MVEs dieselbe Größe haben und sich innerhalb von 20 Millisekunden zueinander befinden. Einzelheiten zu den HA‑Voraussetzungen finden Sie unter Prerequisites for Active/Active HA.

-

Erstellen Sie die VXCs für HA‑Datenverkehr.

vNIC 1 ist für Management, vNIC 2 für Data Plane und vNIC 3 bis 5 für dedizierten HA‑Datenverkehr. Erstellen Sie ein VXC zwischen vNIC 3 (HA1) auf jedem MVE, beide Enden sollten untagged (kein VLAN) sein. Wiederholen Sie dies für die vNICs 4 (HA2) und 5 (HA3).

Wir empfehlen, die HA1‑ und HA2‑VXCs mit 1 Gbps zu konfigurieren und das HA3‑VXC mit einer Geschwindigkeit zu konfigurieren, die es ermöglicht, den erwarteten kombinierten Gesamtdatenverkehr über die Firewall zu transportieren. -

Konfigurieren Sie Active/Active HA in der Palo Alto Networks PAN‑OS‑Software.

Weitere Informationen finden Sie in der Palo Alto Networks‑Dokumentation unter Configure Active/Active HA.

HA-Übersicht

Bei der Bereitstellung von Next‑Generation Firewalls (NGFW) von Palo Alto Networks vor Ort oder in einem Rechenzentrum ist die Nutzung der integrierten Hochverfügbarkeits‑Funktionalität (HA) ein gängiger Ansatz. PAN‑OS HA ist eine robuste Lösung, die mehrere Herausforderungen mit redundanten Firewalls löst, insbesondere die Synchronisierung von Sitzungsstatus und Konfiguration.

Historisch war diese Architektur in Cloud‑Umgebungen schwer umzusetzen, da sie auf spezifische Netzwerkfunktionen angewiesen ist, die häufig nicht verfügbar sind. Die Unterstützung von Megaport für Palo Alto Networks Firewalls auf Megaport Virtual Edge (MVE) und die Multi‑vNIC‑Funktionalität auf der MVE‑Plattform ermöglichen diese Architektur. Diese Lösung ist besonders nützlich für Kunden, die MVE für einen virtualisierten Netzwerkkern und/oder MulticloudDie Nutzung mehrerer Cloud-Computing-Services in einer einzigen heterogenen Architektur. Zum Beispiel könnte ein Unternehmen mehrere Cloud-Provider für Infrastruktur-Services (IaaS) und Software-Services (SaaS) nutzen. Eines der zentralen Wertversprechen von Megaport ist die Ermöglichung von Multicloud-Konnektivität.

‑Konnektivität verwenden.

Auf MVE bereitgestellte Palo Alto Networks Firewalls können mit Active/Active HA konfiguriert werden und kombinieren die Vorteile einer bedarfsorientierten As‑a‑Service‑Bereitstellung, direkter privater Konnektivität zu Clouds und Rechenzentren, optimaler Ressourcennutzung, Sitzungs‑ und Konfigurationssynchronisierung sowie orchestriertem Failover.

Active/Active HA

PAN‑OS bietet zwei HA‑Modi:

- Active/Active

- Active/Passive

Bei Active/Passive HA ist jeweils nur eine Firewall aktiv, während bei der sekundären Firewall alle Schnittstellen deaktiviert sind und kein Datenverkehr fließt. Dies ist sinnvoll, wenn mit einem Paar von Geräten am selben Standort gearbeitet wird, die mit denselben physischen Switches verbunden sind, und hat den Vorteil, dass in einfachen Architekturen (wie man sie z. B. in einem Büro vorfindet) keine zusätzliche Komplexität hinzukommt.

Active/Active HA ermöglicht, dass beide Firewalls gleichzeitig aktiv sind und Datenverkehr weiterleiten, wobei bei einem Ausfall einer Firewall oder eines überwachten Links der gesamte Datenverkehr auf das verbleibende Gerät umgeleitet wird. Dies hat den Vorteil, dass der restliche Teil des Netzwerks über die verfügbaren Pfade informiert ist und im Normalzustand die Kapazität beider Firewalls genutzt werden kann.

Active/Active HA in PAN‑OS verwendet Routing und/oder NAT, um den Datenverkehr zwischen beiden Firewalls zu verteilen, während die aktiven Sitzungen zwischen beiden Geräten synchronisiert werden. Jede Firewall verfügt über eigene Schnittstellen mit eigenen BGP‑Sitzungen, und ECMP kann verwendet werden, um den Datenverkehr über beide Geräte zu verteilen. Im Falle eines Failovers werden Routen aktualisiert, Flows umgeleitet und die verbleibende Firewall übernimmt die bestehenden Sitzungen.

Ein Failover kann entweder durch den Ausfall einer der Firewalls, den Ausfall eines überwachten Pfads oder einen Ausfall der HA‑Links zwischen den Geräten ausgelöst werden. Wenn ein überwachter Pfad nicht mehr verfügbar ist, wird der Datenverkehr vom betroffenen Gerät über den HA3‑Link an das Gerät mit dem verfügbaren Pfad weitergeleitet.

Weitere Informationen zu PAN‑OS Active/Active HA finden Sie in der Palo Alto Networks‑Dokumentation unter Use Case: Configure Active/Active HA with Route-Based Redundancy.

Die Architektur verstehen

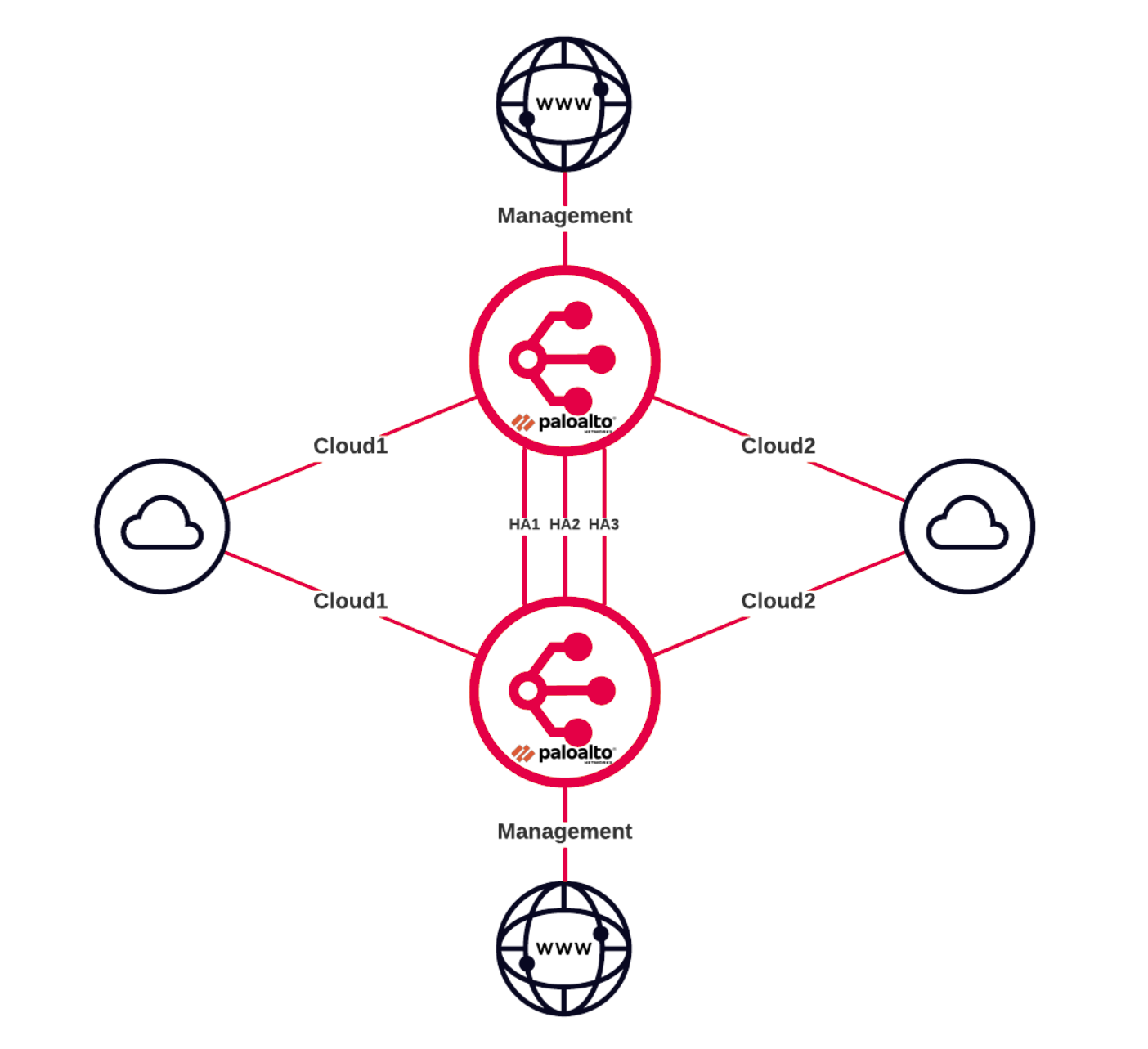

Die in diesem Thema bereitgestellte Architektur ist unten dargestellt.

Es gibt zwei MVEs mit Palo Alto Networks PAN‑OS, bei denen jeweils die Managementschnittstelle mit dem Internet verbunden ist. Zwischen den beiden MVEs sind drei VXCs für die HA‑Links verbunden, und die Data‑Plane‑VXCs sind mit zwei verschiedenen Cloud‑Umgebungen verbunden, die miteinander verbunden sind.

Hinweis

In einer produktiven Bereitstellung kann es zusätzliche Data‑Plane‑VXCs geben, um andere Netzwerke, Internetverbindungen, VPNs usw. anzubinden, und die Managementschnittstellen könnten stattdessen in privaten Netzwerken liegen.

Architekturübersicht

Dieses Bild zeigt ein Architekturdiagramm auf hoher Ebene der Palo Alto Networks Active/Active HA‑Lösung.

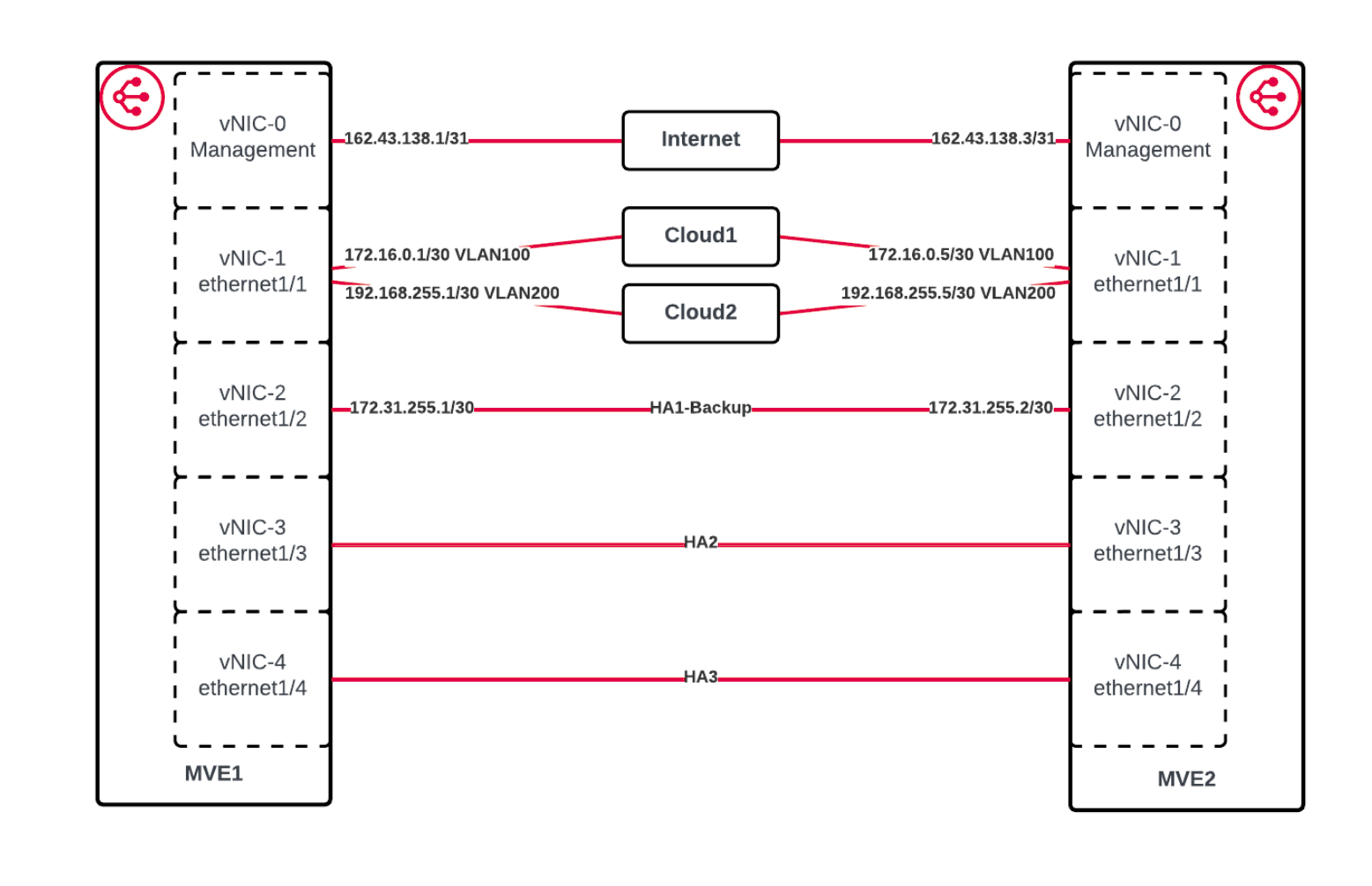

Schnittstellendetails

Dieses Bild zeigt die Schnittstellendetails für die Palo Alto Networks Active/Active HA‑Lösung.

Erstellen der Palo Alto Networks VM‑Series MVEs im Megaport Portal

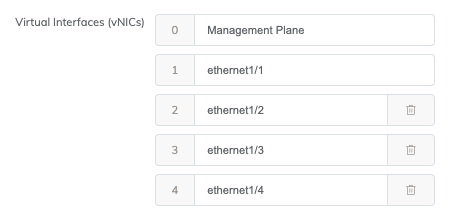

Der erste Schritt besteht darin, zwei MVEs im Megaport Portal zu erstellen und bereitzustellen. Palo Alto Networks HA erfordert drei dedizierte HA‑Schnittstellen (HA1, HA2, HA3) sowie die Management‑ und Data‑Plane‑Schnittstellen.

So erstellen und bereitstellen Sie Palo Alto Networks MVEs

-

Wechseln Sie im Megaport Portal zur Seite Services.

-

Erstellen Sie ein Palo Alto Networks MVE wie in Erstellen eines VM‑Series MVE beschrieben.

-

Stellen Sie auf dem Bildschirm MVE Details sicher, dass Sie im Feld Virtual Interfaces (vNICs) fünf vNICs erstellen, um die für HA verwendeten zusätzlichen Schnittstellen zu unterstützen.

-

Erstellen Sie ein zweites Palo Alto Networks MVE mit derselben Größe und Version in einem anderen Rechenzentrum im selben Metro. Palo Alto Networks verlangt, dass die MVEs dieselbe Größe haben und sich innerhalb von 20 Millisekunden zueinander befinden. Dieses MVE muss ebenfalls fünf vNICs hinzugefügt bekommen.

-

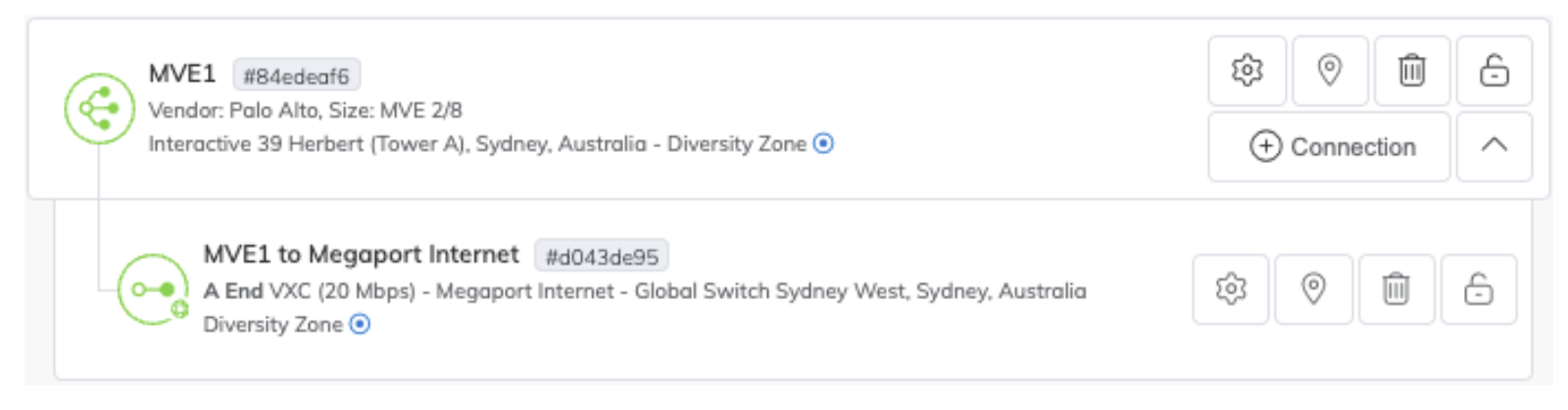

Erstellen Sie für den Managementzugriff eine Megaport Internet‑Verbindung für die Managementschnittstelle jedes MVE.

Dies ist der gängigste Ansatz während der anfänglichen Bereitstellung, aber die Managementschnittstelle kann stattdessen mit einem privaten VXC verbunden werden, sobald ein alternativer Managementpfad konfiguriert ist.

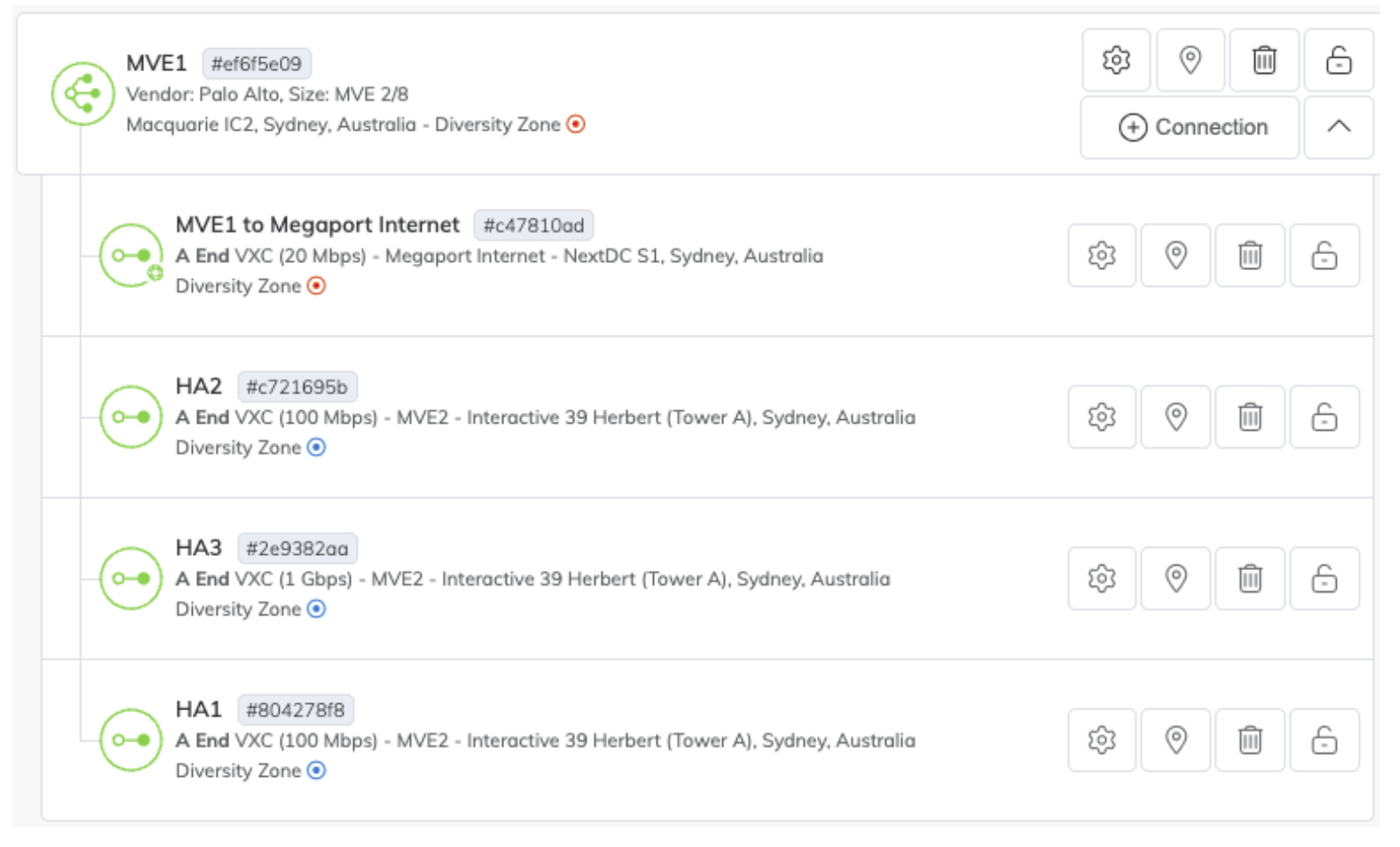

Nach Abschluss sollten zwei MVEs bereitgestellt sein, die beide wie folgt aussehen:

Erstellen der VXCs für HA‑Datenverkehr

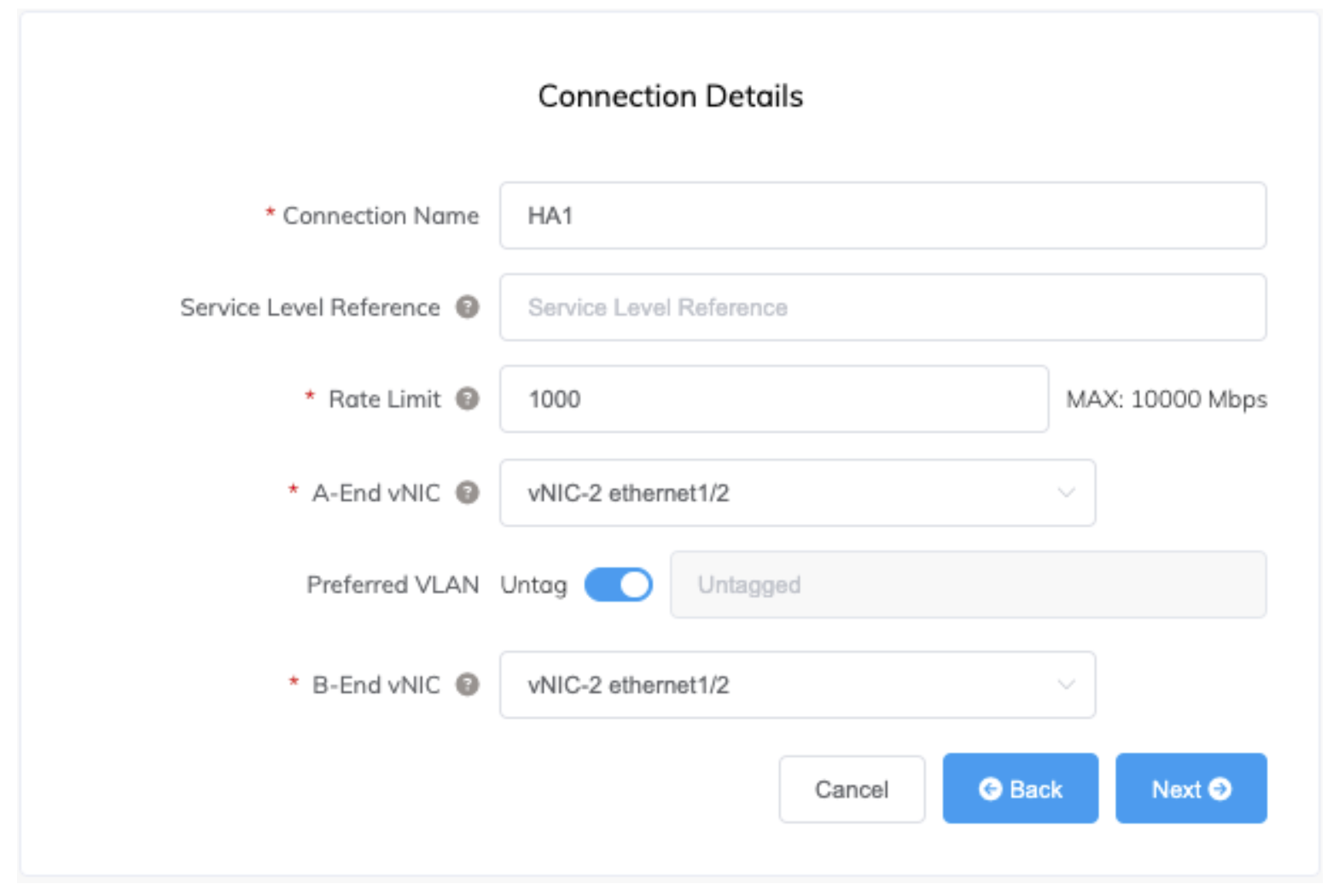

Nachdem die MVEs erstellt wurden, besteht der nächste Schritt darin, drei private VXCs für den HA‑Datenverkehr zwischen den beiden Geräten zu erstellen. Verwenden Sie ethernet1/2, ethernet1/3 und ethernet1/4 für die HA‑Schnittstellen, verbinden Sie jede mit derselben Schnittstelle am anderen MVE und konfigurieren Sie die VXCs als untagged.

Für HA1 und HA2 erstellen Sie jeweils ein VXC mit 1 Gbps. Die Bandbreitenanforderungen für HA3 können erheblich sein, insbesondere während eines Pfadausfalls. Erstellen Sie daher für diesen Pfad ein VXC mit 10 Gbps.

So erstellen Sie ein VXC zwischen MVEs

-

Wechseln Sie im Megaport Portal zur Seite Services.

-

Erstellen Sie ein VXC zwischen zwei Palo Alto Networks MVEs, wie in Verbinden von mit Palo Alto VM‑Series integrierten MVEs beschrieben.

-

Wiederholen Sie diesen Vorgang, um untagged VXCs zwischen den drei Schnittstellen auf jedem MVE zu erstellen, die für HA verwendet werden. Jedes MVE sollte nun ähnlich wie im folgenden Bild aussehen:

Active/Active HA in PAN‑OS konfigurieren

Nachdem die zugrunde liegende Infrastruktur im Megaport Portal erstellt und konfiguriert wurde, müssen die Firewalls in der Palo Alto Networks PAN‑OS‑Software konfiguriert werden. Auf die Web‑Managementoberfläche jeder Firewall kann über die IP des VXC zugegriffen werden, das an die Management‑vNIC (vNIC0) angeschlossen ist (die IP finden Sie auf der Registerkarte Details des VXC).

Dieser Abschnitt beschreibt die Konfiguration von Active/Active HA in PAN‑OS basierend auf Version 10.2. Dies dient nur als Beispiel. Anpassungen an der Konfiguration innerhalb der Firewalls können für Ihre Umgebung und/oder aufgrund von zukünftigen Updates oder Änderungen seitens Palo Alto Networks erforderlich sein. Im Allgemeinen sollten Sie für detaillierte Informationen zu den verfügbaren Optionen und Best Practices in PAN‑OS die Dokumentation von Palo Alto Networks konsultieren.

Vom Hypervisor zugewiesene MAC‑Adressen konfigurieren

Standardmäßig verwendet PAN‑OS selbst generierte MAC‑Adressen für die Ethernet‑Schnittstellen. Dies verhindert eine erfolgreiche HA‑Konfiguration, da beide Firewalls dieselben MAC‑Adressen hätten. Um dies zu vermeiden, aktivieren Sie die Option zur Verwendung von Hypervisor Assigned MAC Addresses. Dadurch verwendet PAN‑OS die tatsächliche MAC‑Adresse der zugrunde liegenden Hardware‑Schnittstellen, die auf jedem MVE unterschiedlich ist.

Weitere Informationen finden Sie in der Palo Alto Networks‑Dokumentation unter Hypervisor Assigned MAC Addresses.

Statische Management‑IPs konfigurieren

Das empfohlene Design von Palo Alto Networks für HA auf VM‑Series‑Appliances sieht vor, die Managementschnittstelle für HA1 zu verwenden. Damit eine Schnittstelle für HA verwendet werden kann, muss sie eine statische IP haben, da DHCP für HA von PAN‑OS nicht unterstützt wird. Standardmäßig verwendet die Managementschnittstelle eines MVE DHCP, um ihre IP‑Adresse zu beziehen, daher muss dies auf statisch geändert werden. Wenn die Managementschnittstelle mit einer statischen IP konfiguriert ist, müssen auch statische DNS‑Server konfiguriert werden. Da Jumbo Frames aktiviert werden, vergewissern Sie sich, dass die MTU der Managementschnittstelle auf 1500 gesetzt ist.

Wenn Sie die bereitgestellte Megaport Internet‑Verbindung für das Management verwenden, wird die IP zwar standardmäßig per DHCP zugewiesen, es handelt sich jedoch um eine persistente Adresse, die sich nicht ändert, solange die Megaport Internet‑Verbindung besteht. Die IP‑Adresse, Subnetzmaske und das Gateway finden Sie im Abschnitt Details der Verbindung im Megaport Portal. Die Konfiguration von IPv6 ist optional.

Weitere Informationen zur Konfiguration von Schnittstellen in PAN‑OS finden Sie in der Palo Alto Networks‑Dokumentation unter Configure Management Interface IP.

Jumbo Frames aktivieren

Da der HA3‑Link gekapselten Datenverkehr zwischen den Firewalls überträgt, ist eine MTU größer als 1500 Bytes erforderlich. Um dies zu erreichen, müssen Jumbo Frames global aktiviert werden. Nachdem Jumbo Frames global aktiviert wurden, verwenden alle Schnittstellen standardmäßig die höhere MTU. Wenn Sie möchten, dass Data‑Plane‑Schnittstellen bei einer MTU von 1500 bleiben, müssen Sie die MTU für jede Schnittstelle angeben. Megaport VXCs unterstützen eine MTU von bis zu 9100.

Weitere Informationen zum Aktivieren von Jumbo Frames finden Sie in der Palo Alto Networks‑Dokumentation unter Enable Jumbo Frames on the VM-Series Firewall.

Einen Virtual Router erstellen

Der nächste Schritt auf jeder Firewall besteht darin, einen Virtual Router zu erstellen. Dies ist in PAN‑OS erforderlich, unabhängig davon, ob das Gerät physisch oder virtuell, eigenständig oder in HA ist. Ein Virtual Router repräsentiert eine einzelne Routingtabelle.

Weitere Informationen zum Erstellen von Virtual Routers finden Sie in der Palo Alto Networks‑Dokumentation unter Configure Virtual Routers.

Eine Zone erstellen

Layer‑3‑Schnittstellen müssen Zonen hinzugefügt werden, bevor sie funktionsfähig werden.

Ausführliche Informationen zu Zonen finden Sie in der Palo Alto Networks‑Dokumentation unter Segment Your Network Using Interfaces and Zones.

Schnittstellentypen konfigurieren

Konfigurieren Sie anschließend die Schnittstellen als den erforderlichen Typ. Die Schnittstelle ethernet1/1 wird als Layer 3 konfiguriert (sie wird zur Anbindung von Workloads verwendet), und die Schnittstellen ethernet1/2, ethernet1/3 und ethernet1/4 werden als HA konfiguriert.

Weitere Informationen finden Sie in der Palo Alto Networks‑Dokumentation unter Firewall Interfaces Overview.

HA konfigurieren

Nachdem die grundlegende Infrastruktur vorhanden ist, können wir die HA‑Funktionalität konfigurieren.

Ausführliche Informationen zur Active/Active High Availability finden Sie in der Palo Alto Networks‑Dokumentation unter Configure Active/Active HA.

Data‑Plane‑Verbindungen erstellen

Nachdem die MVEs vorhanden und in HA konfiguriert sind, erstellen Sie einige Data‑Plane‑VXCs, um die Netzwerke zu verbinden, zwischen denen wir routen möchten. Die Data‑Plane‑VXCs werden als getaggte VLAN‑Subinterfaces von ethernet 1/1 angeschlossen, und die entsprechenden Subinterfaces und BGP‑Peers werden innerhalb der Firewalls konfiguriert.

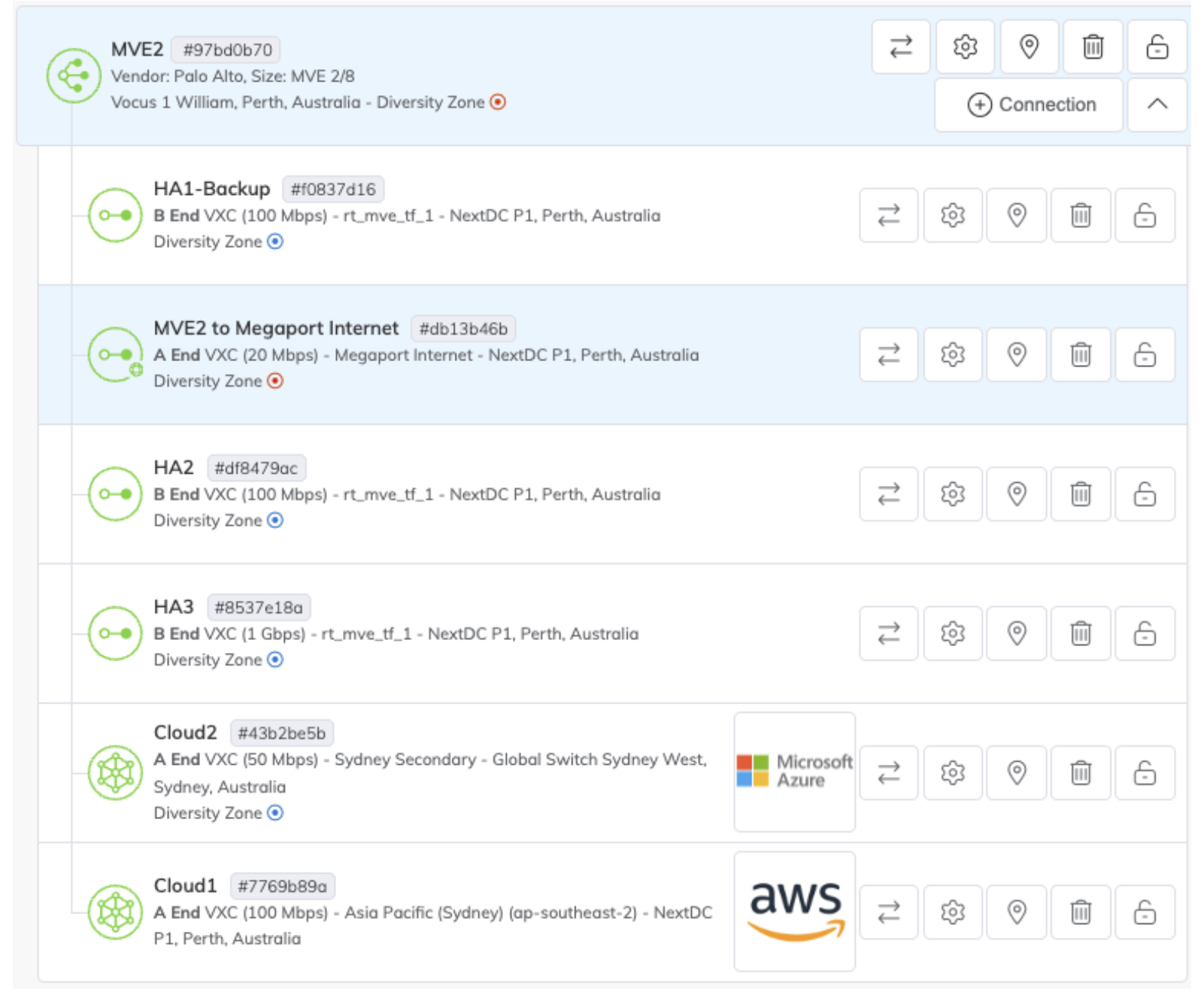

In diesem Beispiel verbinden wir AWS und Azure, aber derselbe Prozess kann verwendet werden, um beliebige Netzwerke zu verbinden, die über ein VXC erreichbar sind. Einige Aufgaben werden im Megaport Portal durchgeführt und einige in PAN‑OS.

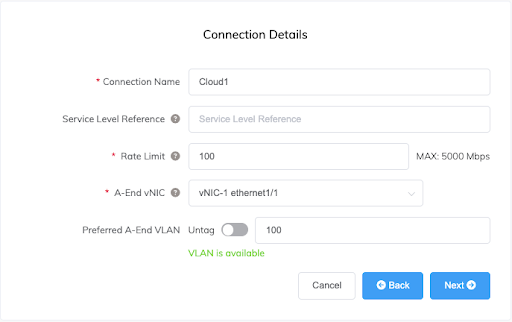

VXCs erstellen

Die VXCs werden im Megaport Portal mithilfe des Standardprozesses erstellt, wie in Übersicht über Verbindungen beschrieben, wobei vNIC‑1 ethernet1/1 als A‑Ende‑vNIC angegeben und das VXC als getaggtes VLAN bereitgestellt wird.

Verbindungen zum selben Ziel sollten auf beiden MVEs erstellt und als dasselbe VLAN bereitgestellt werden. In diesem Beispiel wird das Cloud1‑VXC (zu AWS) auf beiden MVEs als VLAN 100 konfiguriert und das Cloud2‑VXC (zu Azure) als VLAN 200.

Nachdem die VXCs erstellt wurden, sollten beide MVEs ähnlich wie im folgenden Bild aussehen.

Schnittstellen konfigurieren

Konfigurieren Sie nun die Data‑Plane‑Schnittstellen für die VLANs 100 und 200 in PAN‑OS. Für jedes VLAN werden unter ethernet1/1 Subinterfaces erstellt.

Ausführliche Informationen zur Konfiguration von Schnittstellen finden Sie in der Palo Alto Networks‑Dokumentation unter Configure Interfaces.

BGP konfigurieren

BGP wird verwendet, um Routen automatisch zu verteilen und zu verwalten, einschließlich Lastverteilung und Steuerung des Failovers des Datenverkehrs von einer Firewall zur anderen während eines Ausfalls. Obwohl BGP die Umleitung des Datenverkehrs steuert, bleiben bestehende Sitzungen erhalten, da die HA‑Funktionalität den Sitzungszustand zwischen beiden Firewalls synchron hält.

Da jede Firewall unterschiedliche Peer‑Adressen verwendet und möglicherweise unterschiedliche BGP‑Einstellungen für Traffic Engineering nutzt, werden die Virtual‑Router‑Einstellungen nicht zwischen den Geräten synchronisiert und müssen auf beiden konfiguriert werden.

Ausführliche Informationen zur Konfiguration von BGP finden Sie in der Palo Alto Networks‑Dokumentation unter Configure BGP.

In den meisten Fällen empfehlen wir außerdem, Bidirectional Forwarding Detection (BFD) zu aktivieren, um die Wiederherstellungszeit beim Failover zu verbessern. Weitere Informationen zu BFD finden Sie unter BFD Overview.

Failover‑Bedingungen konfigurieren

Obwohl die bisherige Konfiguration die Sitzungen zwischen den Geräten synchronisiert und die externen Peers im Falle eines Ausfalls den Datenverkehr an das verbleibende Gerät leiten, müssen wir jeder Firewall dennoch mitteilen, wann sie sich selbst als down betrachten soll und dass die verbleibende Firewall die auf sie synchronisierten Sitzungen übernehmen soll.

Dies wird durch die Konfiguration von Virtual Router Path Monitoring erreicht. Jede Firewall wird so konfiguriert, dass sie relevante Pfade überwacht und, wenn diese Pfade ausfallen, den Datenverkehr über das andere Gerät durch den HA3‑Link weiterleitet.

Ausführliche Informationen zur Konfiguration von Failover‑Bedingungen finden Sie in der Palo Alto Networks‑Dokumentation unter Define HA Failover Conditions.

Konfigurationsstatus überprüfen

Da nun alles vorhanden und konfiguriert ist, gibt es einige Möglichkeiten zu bestätigen, dass alles wie erwartet funktioniert.

-

Beide MVEs und alle VXCs im Megaport Portal sollten grün sein.

-

Alle Anzeigen im HA‑Widget auf der Registerkarte Dashboard beider Firewalls sollten grün sein.

-

Beide BGP‑Sitzungen auf beiden Firewalls sollten den Status Established haben.

- Network > Virtual Routers > More Runtime Stats > BGP > Peer

-

Routen für Ihre Netzwerke sollten auf beiden Firewalls von beiden Peers empfangen werden.

- Network > Virtual Routers > More Runtime Stats > BGP > Local RIB

-

Wenn BFD konfiguriert wurde, sollten beide Peers auf beiden Firewalls up sein.

- Network > Virtual Routers > More Runtime Stats > BFD Summary Information

-

Routen für Ihre Netzwerke sollten in der Routingtabelle auf beiden Firewalls vorhanden sein.

- Network > Virtual Routers > More Runtime Stats > Routing > Route Table

-

Sitzungen beider Firewalls sollten im Session Browser auf beiden Geräten erscheinen; synchronisierte Sitzungen sind mit Session From HA: True gekennzeichnet.

- Monitor > Session Browser

-

Jede Firewall sollte in den Modus Tentative (Path down) wechseln, wenn einer der überwachten Pfade auf diesem Gerät ausfällt.

- Dashboard > High Availability widget