Erstellen eines mit Fortinet integrierten MVE

In diesem Thema wird beschrieben, wie Sie eine Megaport Virtual Edge (MVE) mit Fortinet Secure SD-WAN erstellen und konfigurieren. Bevor Sie beginnen, benötigen Sie Benutzerkonten mit Bestellberechtigungen, die Zugriff auf das Megaport Portal und auf Fortinet bieten.

Weitere Informationen zum Einrichten eines Megaport-Kontos finden Sie unter Erstellen eines Kontos.

Tipp

Fortinet provides documentation for their SD-WAN product, including FortiManager and cloud connections, at Fortinet SD-WAN Documentation Library.

Grundlegende Schritte

Dieser Abschnitt bietet einen Überblick über die Konfigurationsschritte in FortiManager und im Megaport Portal. Detaillierte Verfahren folgen dieser Zusammenfassung der grundlegenden Schritte.

Die grundlegenden Schritte sind:

- Eine Lizenz von Fortinet beziehen.

- Ein SSH-Schlüsselpaar zur Authentifizierung generieren.

- Das Fortinet MVE im Megaport Portal erstellen.

- Die öffentliche IP-Adresszuweisung des MVE im Megaport Portal anzeigen.

- Ein Admin-Passwort für die FortiGate festlegen.

- Sicheren Konsolenzugriff auf die FortiGate erlauben.

- Die FortiGate zur FortiManager Cloud hinzufügen (optional).

Lizenzierung

Eine gültige FortiGate-VM-Lizenzdatei kann während des Bereitstellungsprozesses des MVE über das Megaport Portal angewendet werden, oder sie kann nach der Bereitstellung über die FortiGate-WebUI- oder CLI-Schnittstellen angewendet werden.

Alternativ können Sie das punktebasierte Lizenzmodell FortiFlex verwenden. Die tokenbasierte FortiFlex-Lizenz muss nach der Bereitstellung über die CLI angewendet werden.

Wenn Sie eine Lizenz von Fortinet kaufen, erhalten Sie einen Registrierungscode in einer PDF-Datei. Sie verwenden diesen Registrierungscode, um eine Lizenzdatei zu erzeugen.

Wenn Sie FortiFlex-Punkte verwenden, generieren Sie ein Lizenz-Token über das FortiFlex-Portal, das Ihrem Fortinet-Support-Konto zugeordnet ist.

So erhalten Sie eine Lizenzdatei von Fortinet

-

Melden Sie sich bei Ihrem Registrierungskonto unter Fortinet Support an.

-

Wählen Sie Register Product und geben Sie den bereitgestellten Registrierungscode ein.

-

Folgen Sie dem Registrierungsprozess.

Fortinet generiert die Seriennummer und zeigt sie auf der Seite Registration Completion an. -

Wählen Sie Manage > View Products und klicken Sie auf die Seriennummer.

-

Klicken Sie auf den Download-Link und speichern Sie die Lizenzdatei.

Sie laden die Lizenzdatei später im Megaport Portal hoch.

FortiFlex-Punkte verwenden

-

Stellen Sie die FortiGate-VM auf MVE bereit, ohne die Option zum Hochladen einer Lizenzdatei zu wählen.

-

Greifen Sie über die SSH-Sitzung auf die FortiGate-VM-CLI zu.

-

Kopieren Sie das Lizenz-Token aus Ihrem FortiFlex-Portal.

-

Injizieren Sie das Lizenz-Token mithilfe der CLI in die VM.

-

Starten Sie die FortiGate-VM auf Aufforderung neu.

Sobald das Produkt registriert ist, erscheint es in der Produktliste der FortiCloud Asset Management.

Der nächste Schritt ist das Generieren eines SSH-Schlüsselpaars zur Authentifizierung.

Administrativer Zugriff auf MVE

MVE und die FortiGate verbinden sich über ein öffentliches/privates SSH-Schlüsselpaar, um sichere Verbindungen herzustellen. Der öffentliche SSH-Schlüssel ermöglicht Ihnen die SSH-Anmeldung auf der FortiGate, um das Administratorpasswort festzulegen, HTTPS-Zugriff zu aktivieren und optional die FortiGate bei Ihrer FortiManager Cloud zu registrieren.

Megaport unterstützt den RSA-Schlüsseltyp mit 2048 Bit.

So erstellen Sie ein SSH-Schlüsselpaar (Linux/Mac OS X)

- Führen Sie den ssh-keygen-Befehl aus:

ssh-keygen -f ~/.ssh/megaport-mve-instance-1-2048 -t rsa -b 2048

Der Schlüsselgeneratorbefehl erstellt ein SSH-Schlüsselpaar und fügt Ihrem ~/.ssh-Verzeichnis zwei Dateien hinzu:

- megaport-mve-instance-1-2048 - enthält den privaten Schlüssel.

- megaport-mve-instance-1-2048.pub - enthält den öffentlichen Schlüssel, der zur Anmeldung beim Fortinet-Konto berechtigt ist.

So erstellen Sie ein SSH-Schlüsselpaar (Windows, mit PuTTYgen)

- Öffnen Sie PuTTYGen.

- Wählen Sie im Abschnitt Key die Option RSA 2048 bit und klicken Sie auf Generate.

- Bewegen Sie Ihre Maus zufällig im kleinen Fenster, um die Schlüsselpaare zu erzeugen.

- Geben Sie einen Key Comment ein, der den Schlüssel identifiziert.

Dies ist praktisch, wenn Sie mehrere SSH-Schlüssel verwenden. - Geben Sie eine Key Passphrase ein und geben Sie sie zur Bestätigung erneut ein.

Die Passphrase wird verwendet, um Ihren Schlüssel zu schützen. Sie werden danach gefragt, wenn Sie sich per SSH verbinden. - Klicken Sie auf Save private key, wählen Sie einen Speicherort und klicken Sie auf Speichern.

- Klicken Sie auf Save public key, wählen Sie einen Speicherort und klicken Sie auf Speichern.

Sie kopieren und fügen den Inhalt der öffentlichen Schlüsseldatei später im Megaport Portal ein, um den öffentlichen Schlüssel an die FortiGate zu verteilen. Ihr privater Schlüssel muss zum öffentlichen Schlüssel passen, um Zugriff zu gewähren. Nur ein einzelner privater Schlüssel hat SSH-Zugriff auf die FortiGate.

Erstellen eines MVE im Megaport Portal

Wählen Sie bei der Erstellung eines MVE einen Standort, der das MVE unterstützt und sich in einer mit Ihrem Netzwerkdesign kompatiblen Metro-Region befindet. Sie können mehrere Standorte mit einem einzelnen MVE verbinden. Weitere Informationen zu Standortdetails finden Sie unter Planung Ihrer Bereitstellung.

Sie können mehrere MVEs innerhalb derselben Metropolregion aus Redundanz- oder Kapazitätsgründen bereitstellen. Im Rahmen der MVE-Erstellung erstellen Sie auch eine Megaport Internet-Verbindung.

So erstellen Sie ein MVE

- Gehen Sie im Megaport Portal zur Seite Services.

-

Klicken Sie auf MVE erstellen.

-

Wählen Sie Fortinet FortiGate-VM aus.

-

Wählen Sie die Softwareversion aus.

Das MVE wird so konfiguriert, dass es mit dieser Version von Fortinet kompatibel ist.

-

Klicken Sie auf Next (Weiter).

-

Geben Sie die Details des MVE an:

-

Location (Standort) – Wählen Sie den Standort des MVE.

Wählen Sie einen Standort, der geografisch nahe an Ihrer Zielniederlassung und/oder Ihren On-Premises-Standorten liegt.

Das ausgewählte Land muss ein Markt sein, in dem Sie bereits registriert sind.

Wenn Sie in dem Standort, an dem Sie das MVE bereitstellen, noch keinen Billing-Markt registriert haben, folgen Sie der Anleitung unter Aktivieren von Abrechnungsmärkten.

Sie können das Feld Suchen verwenden, um den Port-Namen, das Land, die Metro City oder die Adresse Ihres Ziel-Ports zu finden. Sie können auch nach Diversität-Zone filtern.

-

Diversity Zone (Diversität Zone) – Wählen Sie eine Diversität-Zone.

Sie können entweder Red oder Blue auswählen oder Auto wählen und Megaport die Zone für Sie auswählen lassen. Die ausgewählte oder zugewiesene Diversität-Zone wird in den Standortdetails während des restlichen Provisioning und am Ende auf der Zusammenfassungsseite angezeigt.

Weitere Informationen finden Sie unter MVE-Diversität. -

Size (Größe) – Wählen Sie eine Größe aus der Liste der verfügbaren Größen. Verfügbare Größen sind grün hervorgehoben und mit Available (Verfügbar) gekennzeichnet. Die Größen unterstützen unterschiedliche Anzahlen gleichzeitiger Verbindungen, und einzelne Partnerprodukt-Metriken können leicht variieren.

Hinweis

Wenn die gewünschte MVE-Größe nicht in der Liste erscheint, steht am ausgewählten Standort nicht genügend Kapazität zur Verfügung. Sie können entweder einen anderen Standort mit ausreichender Kapazität auswählen oder Ihren Account Manager kontaktieren, um Anforderungen zu besprechen.

-

Minimum Term (Mindestlaufzeit) – Wählen Sie Keine Mindestlaufzeit, 12 Monate, 24 Monate oder 36 Monate. Längere Laufzeiten führen zu einer geringeren monatlichen Gebühr. 12 Monate ist standardmäßig ausgewählt. Beachten Sie die Informationen auf dem Bildschirm, um vorzeitige Kündigungsgebühren (ETF) zu vermeiden.

Aktivieren Sie die Option Automatische Verlängerung der Mindestlaufzeit für Services mit einer Laufzeit von 12, 24 oder 36 Monaten, um den Vertrag am Ende des Vertrags automatisch zum gleichen rabattierten Preis und mit derselben Laufzeit zu verlängern. Wenn Sie den Vertrag nicht verlängern, am Ende der Laufzeit, geht der Vertrag automatisch für den folgenden Abrechnungszeitraum in einen Monat-zu-Monat-Vertrag zum gleichen Preis, ohne Laufzeitrabatte über.

Weitere Informationen finden Sie unter MVE Preise und Vertragsbedingungen.

-

-

Klicken Sie auf Next (Weiter).

-

Geben Sie die spezifischen Einstellungen für Fortinet an:

-

Appliance License (optional) – Wenn Sie eine Lizenz von Fortinet erworben haben, klicken Sie auf Datei auswählen und wählen Sie die zuvor von Fortinet generierte Appliance-Lizenz aus.

Wenn Sie FortiFlex verwenden, überspringen Sie diesen Schritt. -

SSH Key (SSH-Schlüssel) – Kopieren Sie den Inhalt Ihres öffentlichen SSH-Schlüssels hierher. Den öffentlichen Schlüssel finden Sie in der zuvor generierten Datei megaport-mve-instance-1-2048.pub*.

-

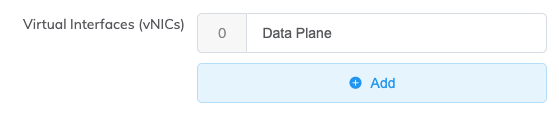

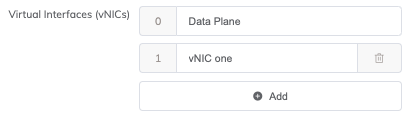

Virtuelle Schnittstellen (vNICs) – Fortinet ist standardmäßig mit einer vNIC namens Data Plane konfiguriert. Bei Bedarf können Sie den Namen ändern, indem Sie den Text Data Plane überschreiben. Sie können den vNIC-Namen auch später ändern, nachdem der MVE bereitgestellt wurde.

Sie können dem MVE insgesamt fünf vNICs hinzufügen, einschließlich der standardmäßig hinzugefügten. Weitere Informationen finden Sie unter Arten von vNIC-Verbindungen.

So fügen Sie eine vNIC hinzu:

-

Klicken Sie auf + Hinzufügen.

-

Geben Sie einen Namen für die vNIC ein.

Hinweis

Wenn Sie die Anzahl der vNICs auf diesem MVE nach der Bereitstellung erhöhen oder verringern möchten, müssen Sie den gesamten MVE löschen und neu erstellen. Bei einem bereitgestellten MVE können Sie keine vNICs hinzufügen oder löschen.

-

-

Megaport Marketplace – Standardmäßig ist jeder Service privat für Ihr Unternehmen und nutzt Services aus dem Megaport Netzwerk für Ihre internen Unternehmens-, Team- und Ressourcenanforderungen. Wenn auf privat gesetzt, ist der Service im Megaport Marketplace nicht durchsuchbar; andere können jedoch weiterhin über einen Service Key eine Verbindung zu Ihnen herstellen. Die Sichtbarkeit im Megaport Marketplace wird über Ihr Megaport Marketplace-Profil gesteuert. Weitere Informationen dazu, wie Sie Ihren Service im Megaport Marketplace sichtbar machen, finden Sie unter Dienste zu Ihrem Profil hinzufügen.

-

-

Klicken Sie auf Next (Weiter).

-

Geben Sie optionale Einstellungen an:

-

MVE Name (MVE-Name) – Geben Sie einen Namen für das MVE ein, der leicht zu identifizieren ist, insbesondere wenn Sie mehr als eines bereitstellen möchten. Dieser Name erscheint im Megaport Portal.

Der MVE-Name wird automatisch basierend auf dem Standortnamen generiert und auf der Seite Zusammenfassung angezeigt. Sie können ihn überschreiben, indem Sie einen eigenen eingeben.

-

Service Level Reference (Service-Level-Referenz) (optional) – Geben Sie eine eindeutige Kennnummer für Ihren Megaport Service an, die für Abrechnungszwecke verwendet wird, z. B. eine Kostenstellennummer, eine eindeutige Kunden-ID oder eine Bestellnummer. Die Service-Level-Referenznummer erscheint für jeden Service im Abschnitt Produkt der Rechnung. Sie können dieses Feld auch für einen bestehenden Service bearbeiten.

-

Resource Tags (Ressourcen-Tags) – Sie können Ressourcen-Tags verwenden, um eigene Referenzmetadaten zu einem Megaport Dienst hinzuzufügen.

So fügen Sie einen Tag hinzu:- Klicken Sie auf Tags hinzufügen.

- Klicken Sie auf Neuen Tag hinzufügen.

- Geben Sie Details in die Felder ein:

- Schlüssel – String, maximale Länge 128. Zulässige Werte sind a-z 0-9 _ : . / \ -

- Wert – String, maximale Länge 256. Zulässige Werte sind a-z A-Z 0-9 _ : . @ / + \ - (Leerzeichen)

- Klicken Sie auf Speichern.

Wenn für diesen Dienst bereits Ressourcen-Tags vorhanden sind, können Sie sie verwalten, indem Sie auf Tags verwalten klicken.

Warnung

Fügen Sie niemals sensible Informationen in einem Ressourcen-Tag ein. Zu sensiblen Informationen gehören Befehle, die vorhandene Tag-Definitionen zurückgeben, und Informationen, die eine Person oder ein Unternehmen identifizieren.

-

-

Bestätigen Sie die Konfiguration und die Preise auf der Seite Zusammenfassung.

Der monatliche Preis richtet sich nach Standort und Größe.

-

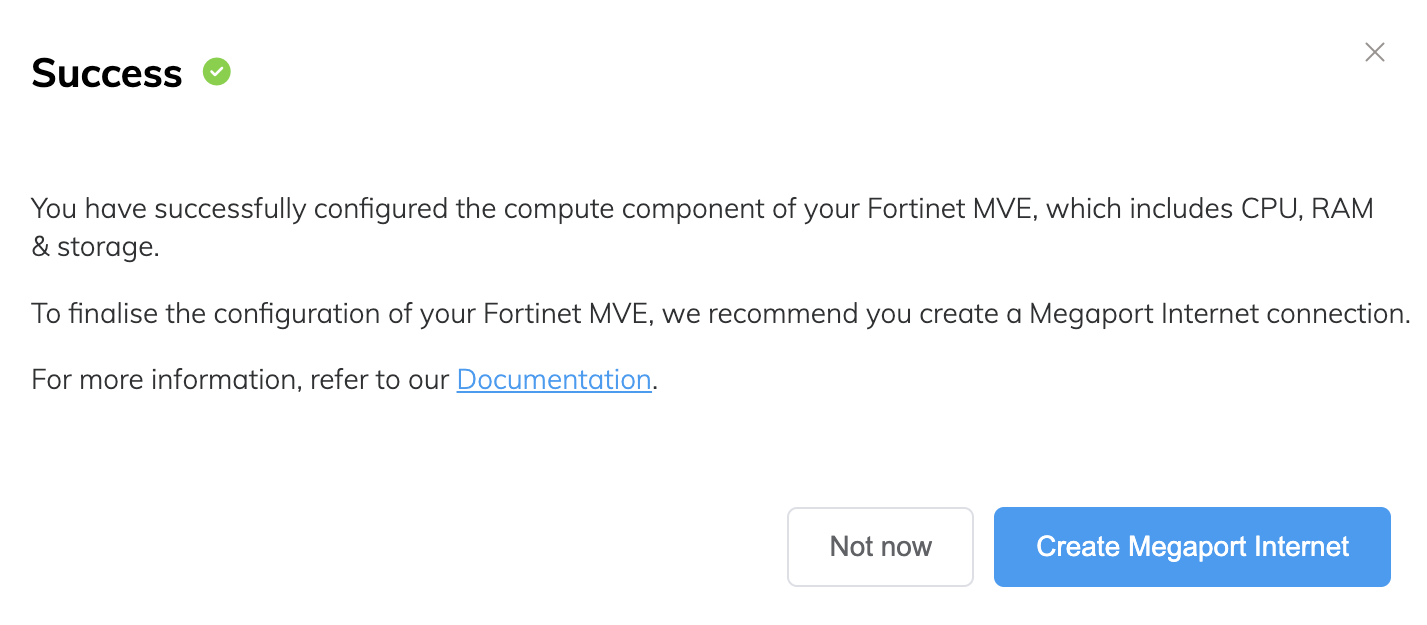

Klicken Sie auf Add MVE (MVE hinzufügen).

Sie werden aufgefordert, eine Megaport Internet-Verbindung zu erstellen. Eine Megaport Internet-Verbindung stellt die Konnektivität bereit und ermöglicht es MVE, sich zu registrieren und zu kommunizieren bei Fortinet SD-WAN.

So erstellen Sie die Megaport Internet-Verbindung

-

Klicken Sie auf Megaport Internet erstellen, um fortzufahren (empfohlen), oder klicken Sie auf Not Now (Nicht jetzt), um den Internetzugang später bereitzustellen.

Hinweis

MVE benötigt Konnektivität zum Internet über die virtuelle Schnittstelle der Management-Ebene. Sie können entweder eine Megaport Internet-Verbindung bereitstellen oder eine Drittanbieter-Internetverbindung über ein privates VXC konfigurieren. Wir empfehlen nachdrücklich, für den initialen MVE-Start und die Bereitstellung eine Megaport Internet-Verbindung zu erstellen, um sicherzustellen, dass das MVE ordnungsgemäß bereitgestellt wird und funktioniert.

-

Wählen Sie den Ziel-Port (den Internet-Router) aus.

Das B-Ende einer Megaport Internet-Verbindung kann überall dort liegen, wo Megaport Internet verfügbar ist.

Sie können das Feld Suchen verwenden, um den Port-Namen, das Land, die Metro City oder die Adresse Ihres Ziel-Ports zu finden. Sie können auch nach Diversität-Zone filtern. -

Klicken Sie auf Next (Weiter).

-

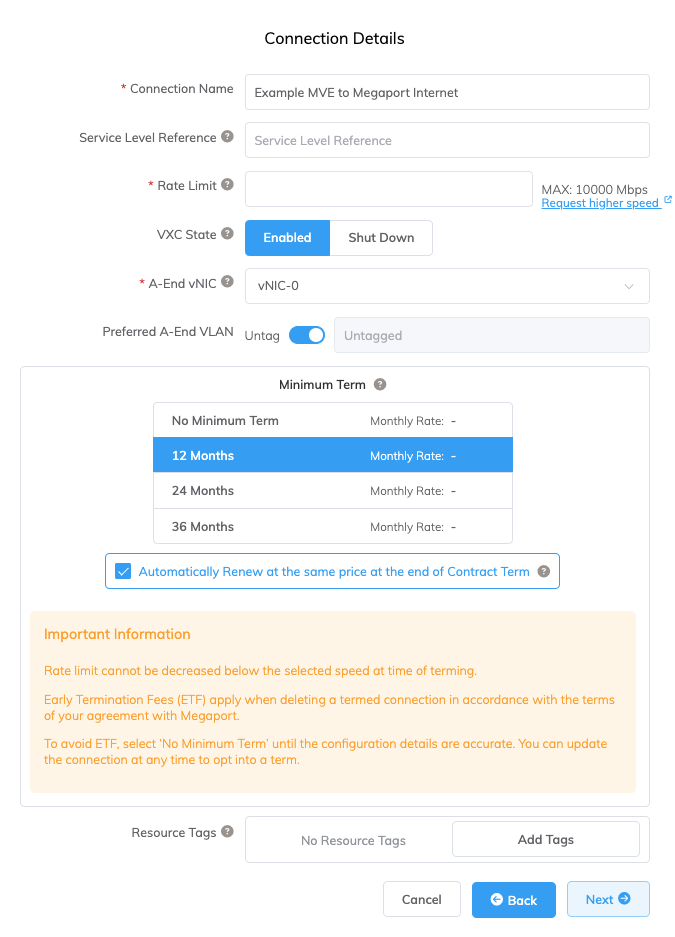

Geben Sie die Verbindungsdetails an:

-

Connection Name (Verbindungsname) – Der Name Ihrer Megaport Internet-Verbindung, der im Megaport Portal angezeigt wird.

-

Service Level Reference (Service-Level-Referenz) (optional) – Geben Sie eine eindeutige Kennnummer für Ihren Megaport Service an, die für Abrechnungszwecke verwendet wird, z. B. eine Kostenstellennummer, eine eindeutige Kunden-ID oder eine Bestellnummer. Die Service-Level-Referenznummer erscheint für jeden Service im Abschnitt Produkt der Rechnung. Sie können dieses Feld auch für einen bestehenden Service bearbeiten.

Tipp

Verwenden Sie dieselben Service Level Reference-Nummern für die Megaport Internet-Verbindung und das MVE, um das zusammengehörige Paar auf Ihrer Rechnung leichter zu identifizieren.

-

Rate Limit (Übertragungsratenlimit) – Die Geschwindigkeit Ihrer Verbindung in Mbit/s. Das Rate Limit (Übertragungsratenlimit) ist ab 20 Mbit/s konfigurierbar und kann in 1-Mbit/s-Schritten auf mehrere Gbit/s oder mehr skaliert werden. Verfügbare Geschwindigkeitsstufen können je nach Standort und Diensttyp variieren. Sie können die Geschwindigkeit nach dem Erstellen der Megaport Internet-Verbindung bei Bedarf ändern. Die monatlichen Abrechnungsdetails werden basierend auf Standort und Rate Limit (Übertragungsratenlimit) angezeigt.

-

VXC State (VXC-Status) – Wählen Sie Enabled (Aktiviert) oder Shut Down (Herunterfahren), um den Anfangszustand der Verbindung festzulegen. Weitere Informationen finden Sie unter Herunterfahren eines VXC für Failover-Tests.

Hinweis

Wenn Sie Shut Down (Herunterfahren) auswählen, fließt kein Datenverkehr über diesen Service und er verhält sich so, als wäre er im Megaport Netzwerk ausgefallen. Die Abrechnung für diesen Service bleibt aktiv und Ihnen werden weiterhin Kosten für diese Verbindung berechnet.

-

A-End vNIC – Wählen Sie vNIC-0 für den anfänglichen Verwaltungszugriff.

-

Preferred A-End VLAN (Bevorzugtes A-Ende-VLAN) (optional) – Klicken Sie auf Untag, um VLAN-Tagging zu entfernen und die erstmalige administrative Anmeldung am Gerät zu ermöglichen.

-

Minimum Term (Mindestlaufzeit) – Wählen Sie Keine Mindestlaufzeit, 12 Monate, 24 Monate oder 36 Monate. Längere Laufzeiten führen zu einer geringeren monatlichen Gebühr. 12 Monate ist standardmäßig ausgewählt. Beachten Sie die Informationen auf dem Bildschirm, um vorzeitige Kündigungsgebühren (ETF) zu vermeiden.

Aktivieren Sie die Option Automatische Verlängerung der Mindestlaufzeit für Services mit einer Laufzeit von 12, 24 oder 36 Monaten, um den Vertrag am Ende des Vertrags automatisch zum gleichen rabattierten Preis und mit derselben Laufzeit zu verlängern. Wenn Sie den Vertrag nicht verlängern, am Ende der Laufzeit, geht der Vertrag automatisch für den folgenden Abrechnungszeitraum in einen Monat-zu-Monat-Vertrag zum gleichen Preis, ohne Laufzeitrabatte über.

Weitere Informationen finden Sie unter Megaport Internet Preise und Vertragsbedingungen und Abrechnung für VXC, Megaport Internet und IX.

-

Resource Tags (Ressourcen-Tags) – Sie können Ressourcen-Tags verwenden, um eigene Referenzmetadaten zu einem Megaport Dienst hinzuzufügen.

So fügen Sie einen Tag hinzu:- Klicken Sie auf Tags hinzufügen.

- Klicken Sie auf Neuen Tag hinzufügen.

- Geben Sie Details in die Felder ein:

- Schlüssel – String, maximale Länge 128. Zulässige Werte sind a-z 0-9 _ : . / \ -

- Wert – String, maximale Länge 256. Zulässige Werte sind a-z A-Z 0-9 _ : . @ / + \ - (Leerzeichen)

- Klicken Sie auf Speichern.

Wenn für diesen Dienst bereits Ressourcen-Tags vorhanden sind, können Sie sie verwalten, indem Sie auf Tags verwalten klicken.

Warnung

Fügen Sie niemals sensible Informationen in einem Ressourcen-Tag ein. Zu sensiblen Informationen gehören Befehle, die vorhandene Tag-Definitionen zurückgeben, und Informationen, die eine Person oder ein Unternehmen identifizieren.

-

-

Klicken Sie auf Next (Weiter), um zur Zusammenfassung der Verbindungsdetails zu gelangen.

- Klicken Sie auf Add VXC (VXC hinzufügen), um die Verbindung zu bestellen.

- Klicken Sie im Bereich Configured Services auf Review Order (Bestellung prüfen).

- Wenn Sie einen Promo-Code haben, klicken Sie auf Add Promo Code (Promo-Code hinzufügen), geben Sie ihn ein und klicken Sie dann auf Add Code (Code hinzufügen).

- Klicken Sie auf Order Now (Jetzt bestellen).

Die Bestellung des MVE stellt die Appliance bereit und weist IP-Adressen aus dem Megaport SDN zu. Die Bereitstellung des MVE dauert nur wenige Minuten. Im Zuge der Bereitstellung wird eine Fortinet FortiGate gestartet.

Anzeigen des MVE im Megaport Portal

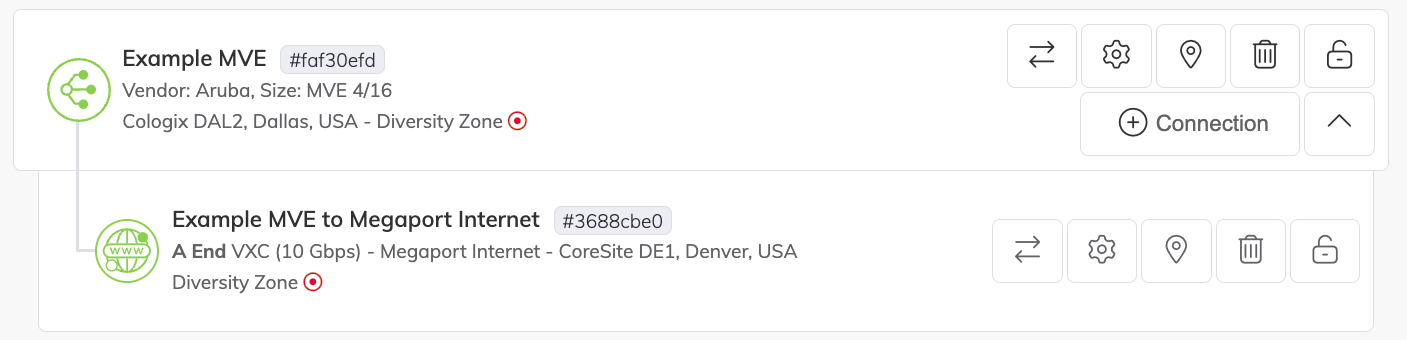

Nach dem Erstellen des MVE können Sie es im Megaport Portal auf der Seite Services anzeigen. Sie können auch die zugewiesenen öffentlichen IP-Adressen anzeigen.

So zeigen Sie ein MVE im Megaport Portal an

- Wechseln Sie zur Seite Services.

Das Megaport Internet-Symbol unterscheidet sich im Megaport Portal von einem standardmäßigen VXC-Symbol, wie im Bild gezeigt.

Weitere Informationen zur Seite Services finden Sie unter Grundlegendes zur Seite Services.

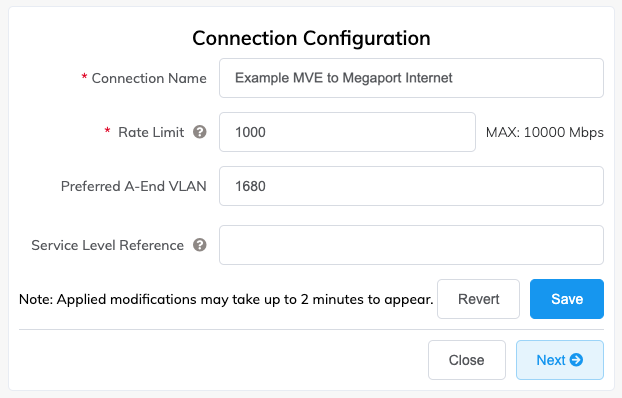

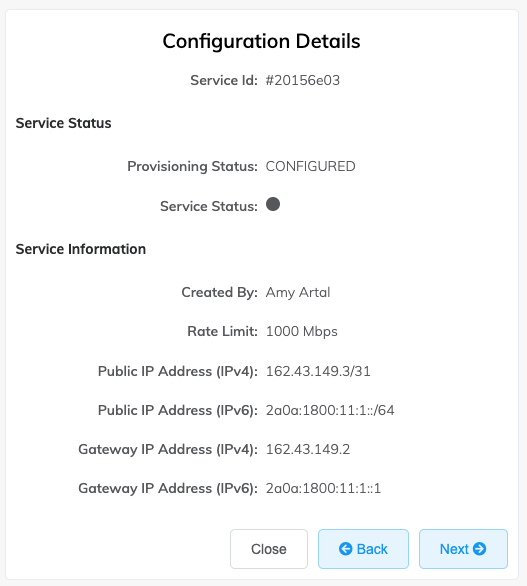

So zeigen Sie die dem MVE zugewiesenen öffentlichen IP-Adressen an

- Klicken Sie auf das Zahnradsymbol

neben der Megaport Internet-Verbindung.

neben der Megaport Internet-Verbindung.

Der Bildschirm Connection Configuration wird angezeigt. Von hier aus können Sie alle Details der Megaport Internet-Verbindung ändern.

- Wählen Sie die Registerkarte Details.

- Suchen Sie die öffentliche IP-Adresse (IPv4 oder IPv6).

Dies sind die dem MVE zugewiesenen öffentlichen IP-Adressen.

Konsolenzugriff auf das FortiGate erlauben

Der Konsolenzugriff auf das FortiGate erfolgt über eine gesicherte HTTPS-Sitzung. Das MVE blockiert jeglichen Zugriff auf die dem Gerät zugewiesenen öffentlichen IP-Adressen, bis Sie sich per SSH verbinden und HTTPS-Zugriff gewähren.

So legen Sie ein Admin-Web-UI-Passwort fest und erlauben HTTPS-Zugriff

-

Stellen Sie per SSH eine Verbindung zur Fortinet-MVE-Instanz her, indem Sie den zuvor generierten privaten SSH-Schlüssel verwenden. Der Standardbenutzername ist admin, gefolgt von der öffentlichen IP-Adresse, die dem Gerät von Megaport zugewiesen wurde.

ssh -i ~/.ssh/megaport-mve-instance-1-2048 admin@162.43.xx.xSobald Sie sich in der FortiOS-CLI befinden, können Sie den Systemstatus anzeigen und den Zugriff auf das Gerät mithilfe von CLI-Befehlen erlauben.

Hinweis

Die FortiOS-CLI unterscheidet sich von der standardmäßigen NOS-CLI oder der Linux-Shell.

-

Konfigurieren Sie ein Passwort für das Benutzerkonto admin.

FGVM08TM21001375 # config system admin FGVM08TM21001375 (admin) # edit admin FGVM08TM21001375 (admin) # set password xxxxxxxx FGVM08TM21001375 (admin) # next FGVM08TM21001375 (admin) # end -

Erlauben Sie HTTPS-Zugriff auf die GUI der öffentlichen Schnittstelle auf Port 1.

FGVM08TM21001375 # config system interface FGVM08TM21001375 (interface) # edit port1 FGVM08TM21001375 (port1) # append allowaccess https FGVM08TM21001375 (port1) # next FGVM08TM21001375 (interface) # end FGVM08TM21001375 # -

Überprüfen Sie, dass HTTPS-Zugriff erlaubt ist.

FGVM08TM21001375 # show system interface

Mit erlaubtem HTTPS-Zugriff können Sie sich über die Web-UI mit den Anmeldedaten des Benutzers admin bei der FortiGate anmelden.

FortiFlex-Lizenz-Token bereitstellen

Wenn Sie FortiFlex zur Lizenzierung Ihres MVE verwenden, müssen Sie die CLI verwenden, um das Lizenz-Token von FortiFlex in die VM zu injizieren. Verwenden Sie den folgenden Befehl:

exec vm-license <license_token>

Zum Beispiel,

exec vm-license 58923569A3FFB7F46879

FortiGate zu FortiManager Cloud hinzufügen

Der nächste Schritt besteht darin, die FortiGate zur FortiManager Cloud hinzuzufügen, Fortinets zentraler SD-WAN-Managementplattform.

Hinweis

Dieser Schritt ist optional. Sie können eine FortiGate als eigenständiges Gerät verwalten, ohne FortiManager Cloud als zentrale Verwaltung zu verwenden.

So fügen Sie das FortiGate zur FortiManager Cloud hinzu

-

Melden Sie sich bei der FortiGate-GUI an: https://162.43.xx.x

-

Wählen Sie Device Manager.

-

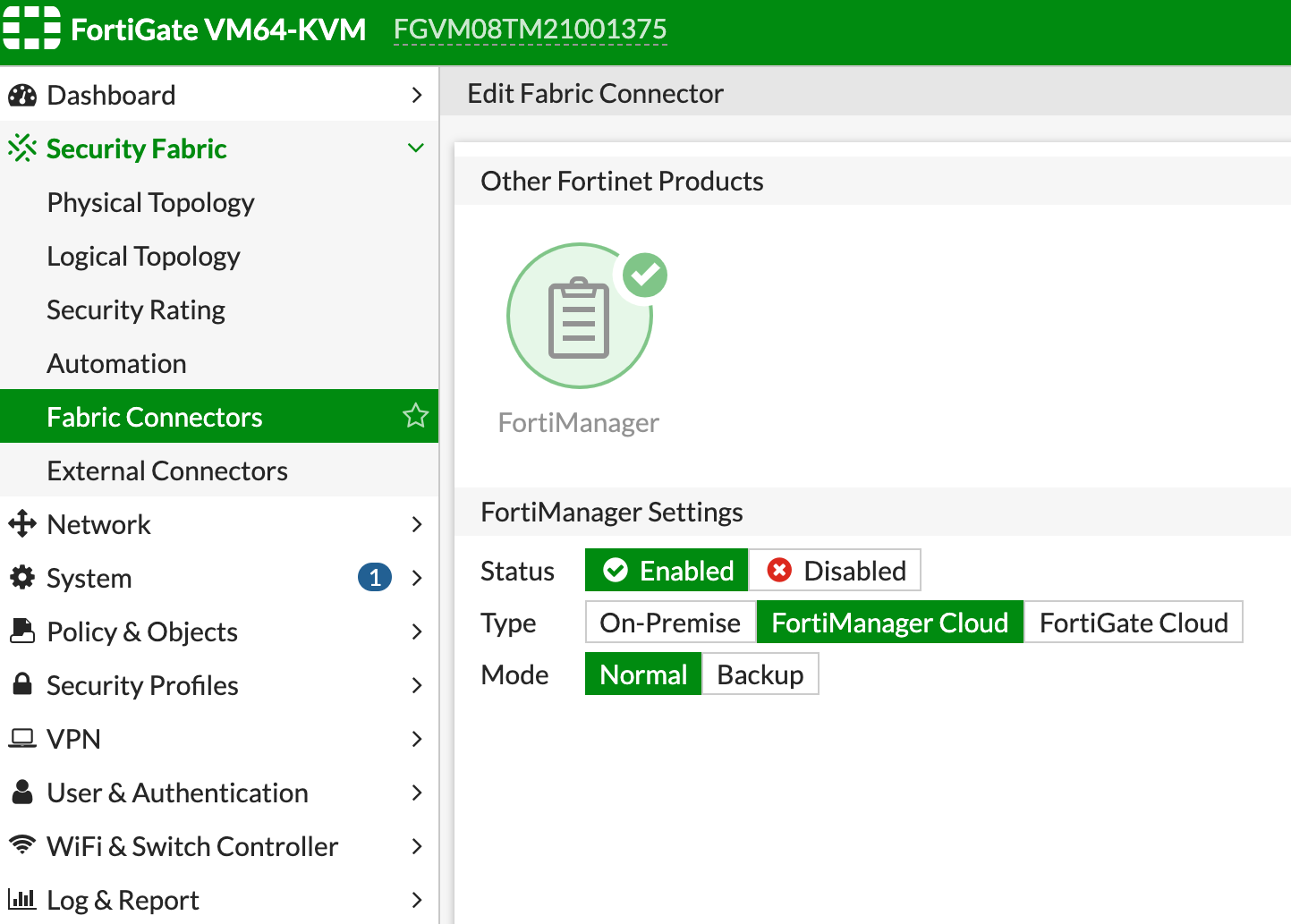

Wählen Sie im Device Dashboard Security Fabric > Fabric Connectors.

-

Wählen Sie FortiManager und klicken Sie auf Bearbeiten.

-

Wählen Sie die folgenden Einstellungen:

- Status - Aktiviert

- Type - FortiManager Cloud

- Mode - Normal

-

Klicken Sie auf OK.

Die FortiCloud kontaktiert Ihre registrierte FortiManager Cloud zur Genehmigung. Der Registrierungsprozess erfordert keine IP-Adresse, sondern verwendet stattdessen Backend-Authentifizierung durch vorherige Registrierung und Lizenzierung.

FortiGate in FortiManager autorisieren

Bevor FortiManager die FortiGate zu seiner Liste der verwalteten Geräte hinzufügt, müssen Sie sie manuell autorisieren.

So autorisieren Sie das FortiGate

-

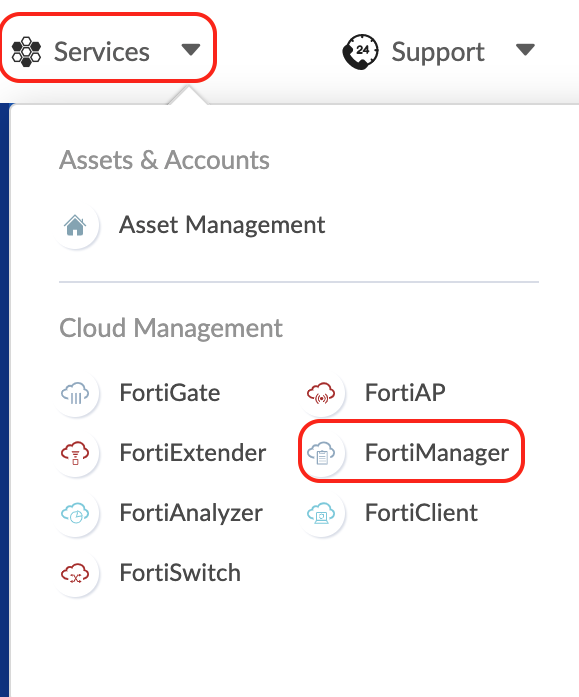

Melden Sie sich bei Ihrer FortiManager-Cloud-Instanz unter Fortinet Support an.

-

Wählen Sie Services > FortiManager.

Sie sehen ein nicht autorisiertes Gerät, das auf Genehmigung wartet.

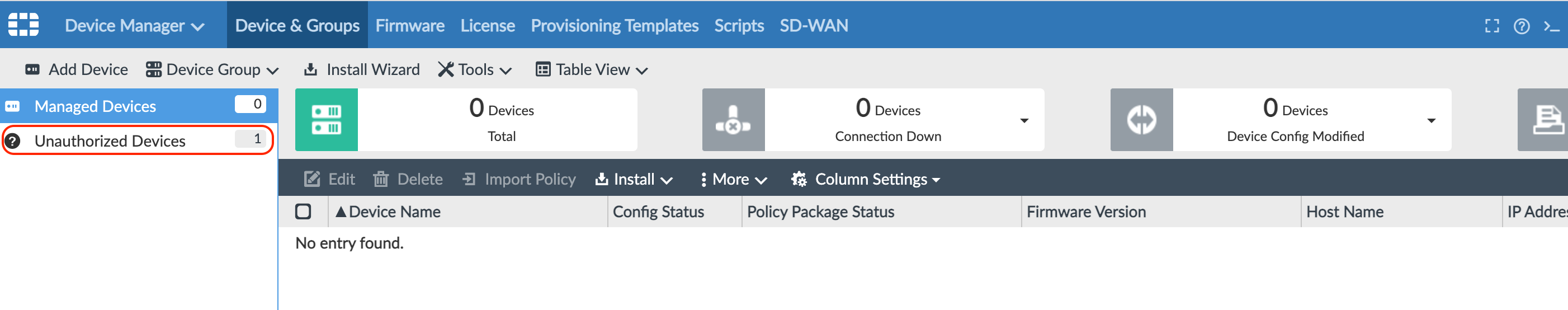

-

Klicken Sie auf Unauthorized Devices und wählen Sie dann das zu autorisierende Gerät aus.

-

Klicken Sie auf Authorize.

-

Optional können Sie den Gerätenamen ändern, ein vorkonfiguriertes Policy Package anwenden oder eine vorkonfigurierte Provisioning-Vorlage auf das Gerät anwenden.

-

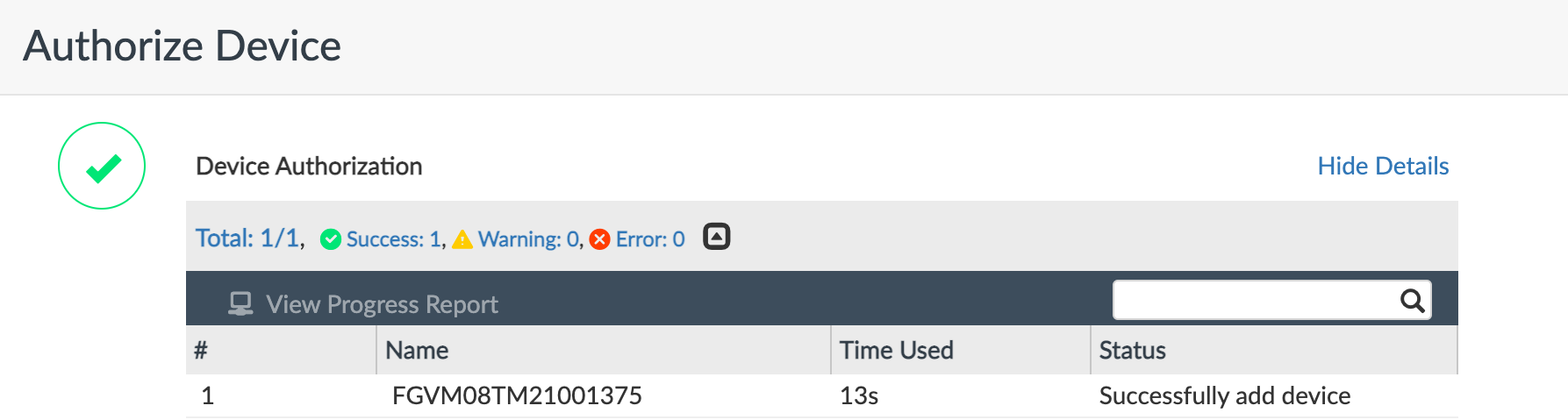

Klicken Sie auf OK, wenn Sie mit der Konfiguration zufrieden sind.

Ein grünes Häkchen zeigt an, dass die FortiGate von FortiManager autorisiert wurde.

-

Klicken Sie auf Schließen.

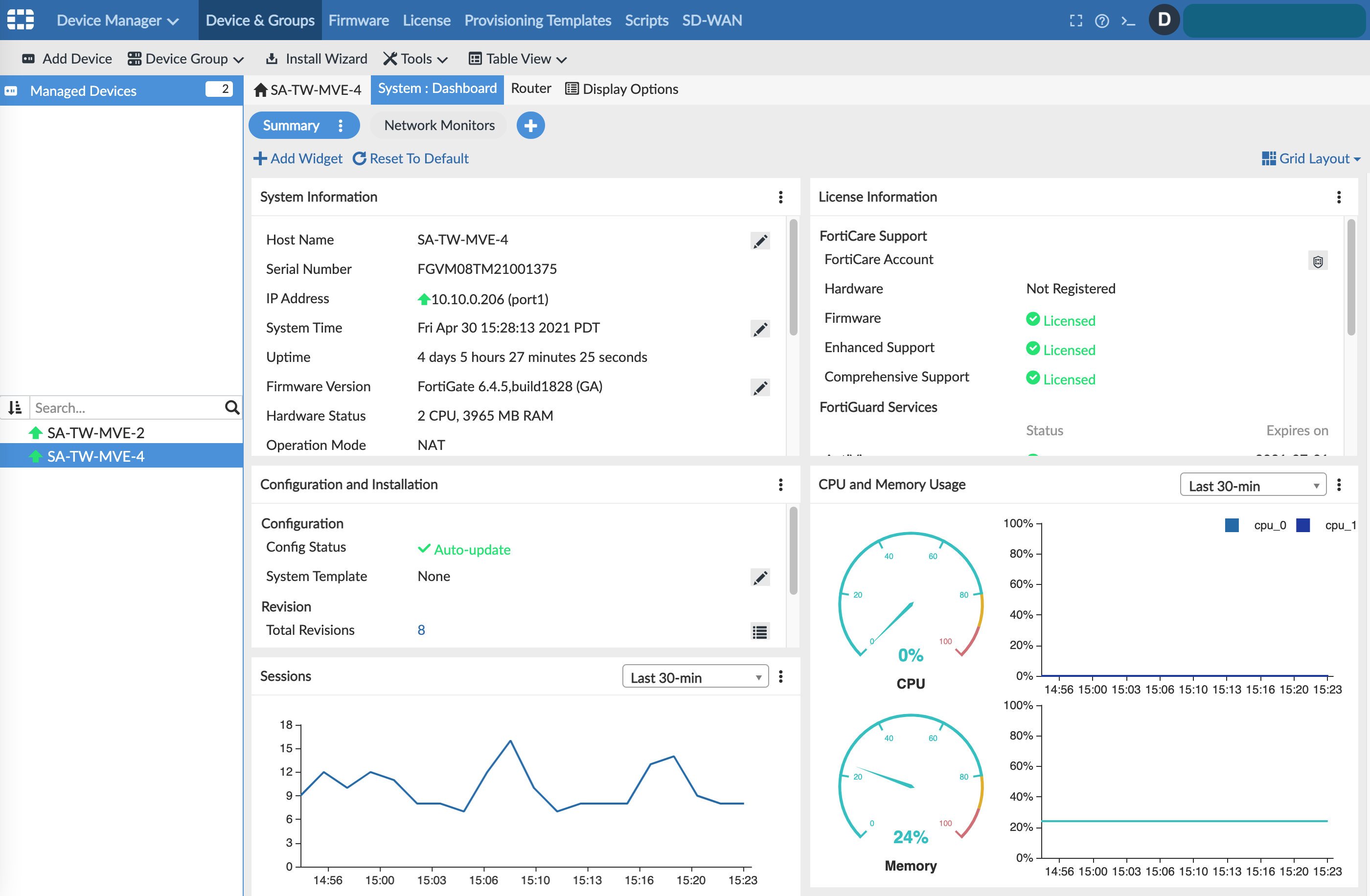

Das Gerät wird nun über die FortiManager Cloud verwaltet und Sie können es in der Liste der verwalteten Geräte anzeigen.

Hinweis

Die im Dashboard für die FortiGate angezeigte IP-Adresse ist eine interne, private IP, die speziell für das SD-WAN-Overlay verwendet wird.

Nächste Schritte

Nachdem das MVE mit dem Status Aktiv bereitgestellt wurde, besteht der nächste Schritt darin, VXC mit einem Cloud Service Provider (CSP), einem lokalen Anschluss oder einem Netzwerk eines Drittanbieters zu verbinden. Optional können Sie einen physischen Port über einen privaten VXC mit dem MVE verbinden oder eine Verbindung zu einem Service Provider im Megaport Marketplace herstellen.

Weitere Informationen finden Sie unter Erstellen eines VXC.