MCR Routenankündigung

In diesem Thema werden die MCR-Peering-Typen und die von jedem Peering-Typ angekündigten Routen beschrieben.

Der Megaport Cloud Router (MCR) arbeitet in MulticloudDie Nutzung mehrerer Cloud-Computing-Services in einer einzigen heterogenen Architektur. Zum Beispiel könnte ein Unternehmen mehrere Cloud-Provider für Infrastruktur-Services (IaaS) und Software-Services (SaaS) nutzen. Eines der zentralen Wertversprechen von Megaport ist die Ermöglichung von Multicloud-Konnektivität.

-Architekturen, die mithilfe unterschiedlicher Kombinationen von Peering-Typen verbunden sind. Zusätzlich zu privater Peering-Konnektivität kann MCR eine Verbindung zu öffentlichen Peering-Typen wie AWS, Azure, Oracle und anderen Cloud-Service-Providern (CSPs) herstellen.

MCR verwendet eine Virtual Cross Connect (VXC) zur Verbindung mit anderen Endpunkten im Megaport-Netzwerk. Die VXCs unterstützen unterschiedliche Peer-Typen. MCR setzt Routing-Richtlinien ein, die mit dem VXC-Peering-Typ abgestimmt sind.

Der für die VXC definierte Peering-Typ bestimmt, welche Routen angekündigt werden.

MCR Peering-Typen

MCR unterstützt die in dieser Tabelle gezeigten Peering-Typen:

| Peering-Typ | Megaport-Peering-Attribut | Angekündigte Routen | ||

|---|---|---|---|---|

| Nicht-Cloud | NON_CLOUD | Routen vom Border Gateway Protocol (BGP)-Peer hinter einem Port. | ||

| Private Cloud | PRIV_CLOUD | Routen von AWS Private, Azure Private Peer und Google Cloud Platform. | ||

| Public Cloud | PUB_CLOUD | Routen von AWS Public, Azure MS Peer, Salesforce und anderen Cloud-Anbietern. |

Hinweis

Obwohl Sie Private-Cloud- und Public-Cloud-Peering-Typen gleichzeitig konfigurieren können, tauscht MCR keine Routen zwischen beiden aus.

Nicht-Cloud VXCs

Nicht-Cloud (NON_CLOUD) VXCs verbinden zu einem physischen Port im Rechenzentrum. Diese Verbindungen beziehen sich auf die private Netzwerkinfrastruktur innerhalb eines Rechenzentrums und können Service Provider in Megaport Marketplace umfassen. Dies sind Verbindungen, bei denen Sie beide Seiten vollständig administrieren oder bei denen Sie die Routing-Details mit der Peer-Organisation abgestimmt haben.

| Megaport Endpunkt | Peering-Typ | |

|---|---|---|

| Physische Ports | Private VXC | |

| Megaport Marketplace | Private VXC | |

| B2B VXCs | Service Key |

Private Cloud VXCs

Private Cloud (PRIV_CLOUD) VXCs verbinden zu privaten Peering-Optionen mit Public-Cloud-Service-Providern. Privates Peering umfasst typischerweise den Austausch von RFC 1918-Routen mit dem Service Provider.

| Cloud-Service-Provider | Peering-Typ | |

|---|---|---|

| AWS Direct Connect | Private VIF, Transit VIF | |

| Azure ExpressRoute | Private Peering | |

| Google Cloud Interconnect | Partner Interconnect Attachment | |

| Oracle Cloud Infrastructure | FastConnect Private Peering |

Ähnliche Konnektivität ist bei IBM Cloud, Alibaba, SAP HANA Enterprise Cloud und vielen anderen CSPs verfügbar. Eine vollständige Liste der CSPs finden Sie unter MCR Cloud-Konnektivitätsübersicht.

Public Cloud VXCs

Public Cloud (PUB_CLOUD) VXCs bieten direkte Konnektivität zu öffentlichen Peering-Optionen von öffentlichen CSPs. Öffentliche Peering-Optionen beinhalten typischerweise den Austausch öffentlichen Adressraums mit einem Service Provider.

| Cloud-Service-Provider | Peering-Typ | |

|---|---|---|

| AWS Direct Connect | Public VIF | |

| Azure ExpressRoute | Microsoft Peering | |

| Salesforce | ExpressConnect | |

| Oracle Cloud Infrastructure | FastConnect Public Peering |

Szenarien zur Routenankündigung

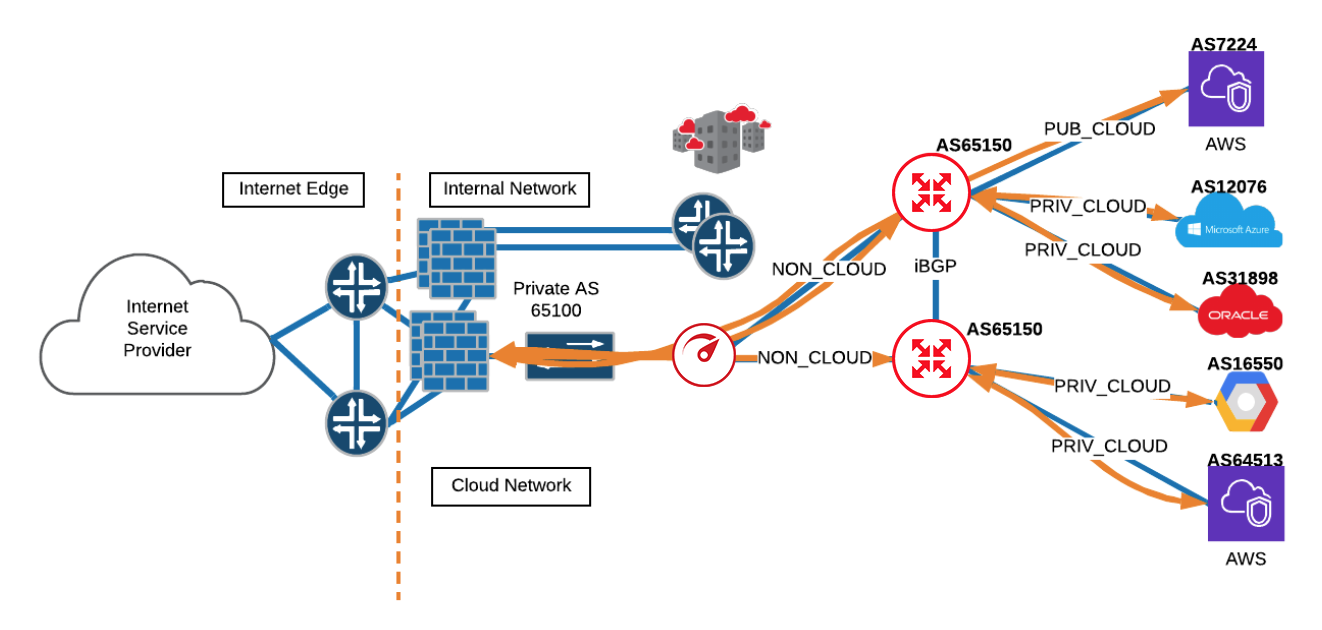

Nicht-Cloud und Private Cloud

Eine Kombination aus Nicht-Cloud- und Private-Cloud-Konnektivität ist hinsichtlich der Routenankündigung relativ unkompliziert. Durch den Einsatz von Netzvirtualisierung und Segmentierungsmechanismen können mandantenfähige Netzwerke privaten RFC 1918-Adressraum zwischen den jeweiligen Umgebungen austauschen. Die Private Cloud wird als privater Knoten in Ihrem internen Netzwerk eingeführt.

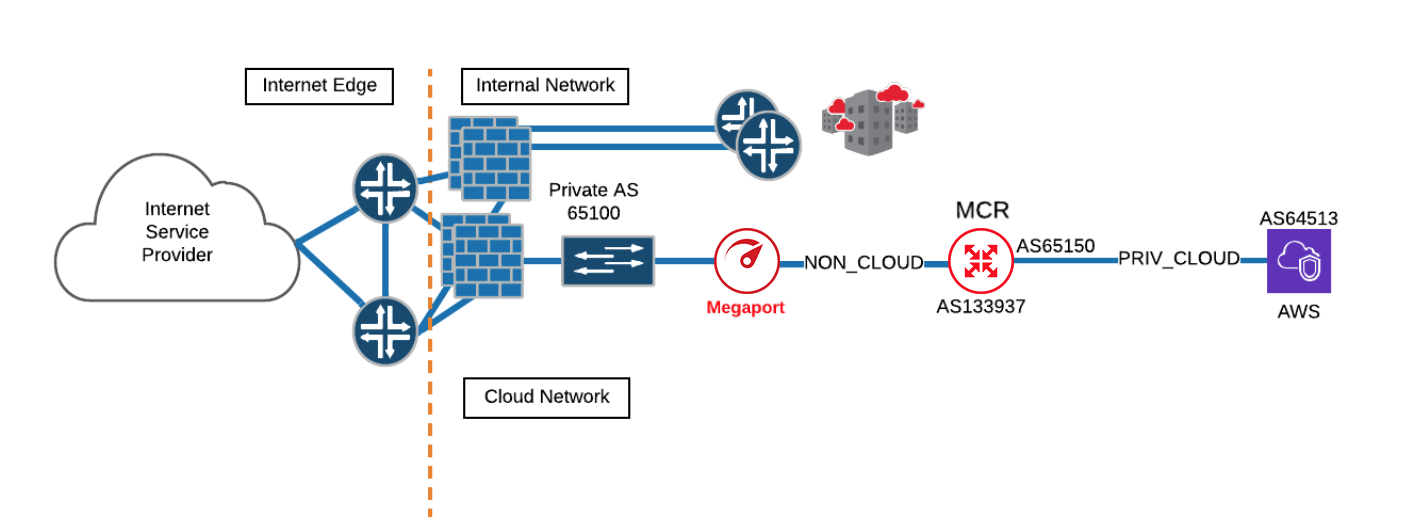

Dieses Bild zeigt ein Unternehmen, das eine Firewall zur Segmentierung seiner Cloud-Konnektivität verwendet. Das Cloud-Netzwerk verbindet sich von der Firewall im Rechenzentrum zu seinem MCR über ein privates NON_CLOUD VXC. MCR verbindet sich wiederum über ein PRIV_CLOUD VXC mit AWS.

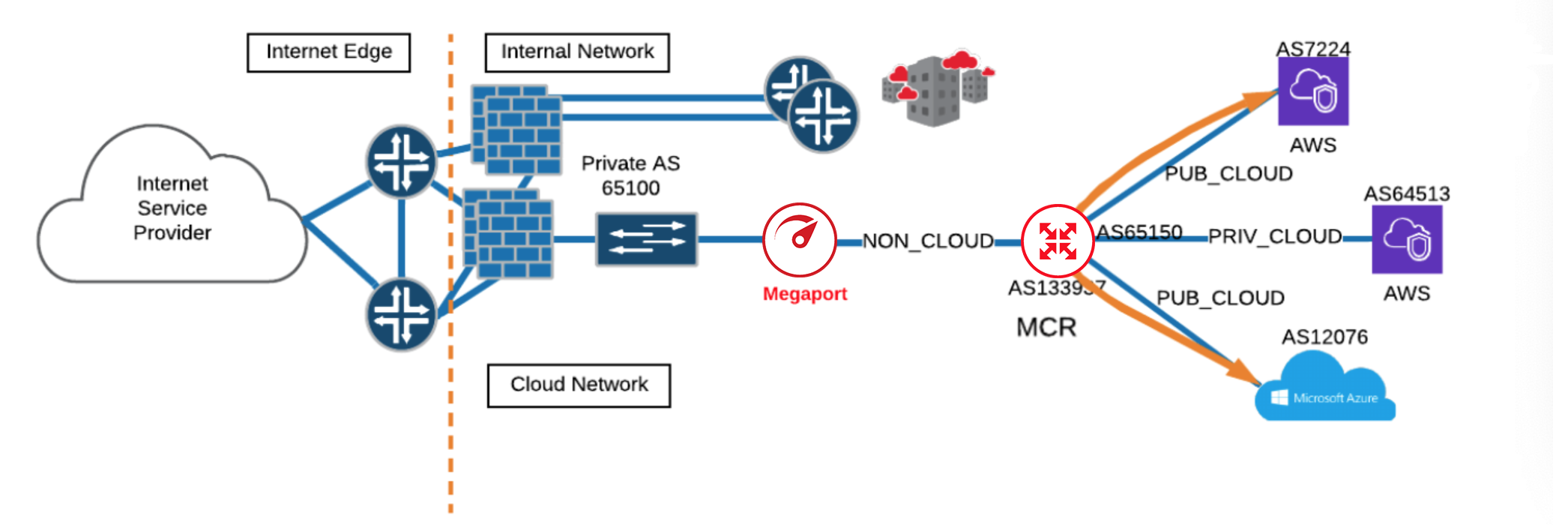

Public Cloud

Die Public-Cloud-Konnektivitätsoption erfordert den Austausch von öffentlichem Adressraum, ähnlich wie beim Peering mit einem Internet Service Provider (ISP). Große Organisationen, die Konnektivität zu mehreren ISPs benötigen, beschäftigen Netzwerkingenieure und -architekten, die mit allen nuancierten Anforderungen vertraut sind, die für die Teilnahme am Austausch öffentlicher Routen im Internet erforderlich sind.

MCR entschärft einige dieser Nuancen, indem Standardrichtlinien bereitgestellt werden, die sicherstellen, dass Sie nicht versehentlich öffentliche Routen, die zu einem Cloud-Service-Provider (CSP) gehören, an einen anderen ankündigen. Betrachten Sie beispielsweise die Routenankündigung in einer Netzwerktopologie mit einem ExpressRoute Microsoft Peering zu Azure und einer Public Virtual Interface (VIF) zu AWS.

Wenn Any-to-Any-Konnektivität zwischen den beiden Public-Cloud-Peerings zulässig wäre, würde der gesamte Traffic zwischen AWS und Azure über MCR laufen. Dies würde zu einer globalen Dienststörung für beide CSPs führen. Um Dienststörungen zu vermeiden, schützen die CSPs ihre Kunden mit Richtlinien, die diese Art von Fehlkonfiguration verhindern. Da Fehler dennoch passieren können, verfügt MCR zusätzlich über Routing-Mechanismen, die den Austausch öffentlicher Adressräume zwischen den Public-Cloud-Peering-Typen unterbinden.

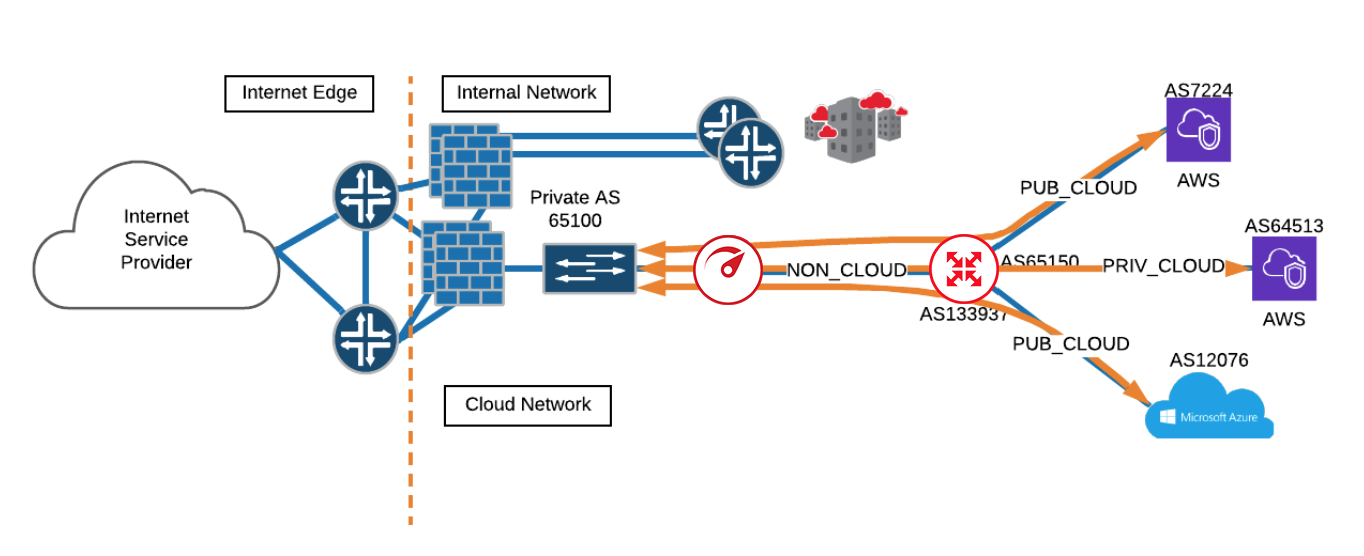

MCR Konfigurationen zur Routenankündigung

Die unterstützten MCR-Konfigurationstypen für die Routenankündigung sind:

- Public Cloud => Nicht-Cloud

- Private Cloud => Nicht-Cloud, Private Cloud

- Nicht-Cloud => Nicht-Cloud, Private Cloud, Public Cloud

Die Unterstützung dieser Peering-Typ-Konfigurationen führt zu einer global verfügbaren Plattform, die die schnelle, sichere Bereitstellung von Routing-Services on demand ermöglicht – mit bereits angewendeten Best-Practice-Routing-Richtlinien.