AWS-Verschlüsselungsoptionen für hohen Durchsatz und hohe Resilienz

In diesem Thema werden zwei Szenarien zum Erstellen verschlüsselter Netzwerkverbindungen zu AWS mit hohem Durchsatz und hoher Resilienz beschrieben.

- Szenario 1: Verschlüsselte Verbindung zu einer Transit-Virtual Private Cloud (VPC)

- Szenario 2: Verschlüsselte Verbindung zu einem Transit Gateway (TGW)

Voraussetzungen

- Zwei Megaport-fähige Standorte mit eingerichteten Diversität-Zonen.

- Eine AWS Direct Connect Hosted Connection (in diesem Thema als Beispiel verwendet) oder eine Hosted Virtual Interface (Hosted VIF)-Verbindung.

- Ausreichend dimensionierte Elastic Compute Cloud (EC2)-Instanz, auf der die Network Virtual Appliance (NVA) innerhalb von AWS läuft, um Verschlüsselung mit hohem Durchsatz zu verarbeiten.

Wichtige Überlegungen

- Der maximale Durchsatz wird in erster Linie dadurch bestimmt, wie viel Rechenleistung auf den Geräten verfügbar ist, die die Verschlüsselung übernehmen (z. B. Network Virtual Appliances, Firewalls oder Router).

- Die angestrebte Gesamtverfügbarkeit bestimmt die Anzahl der Geräte, der zugrunde liegenden Verbindungen und der Overlay-Tunnel (z. B. 99,9 % oder 99,99 %; dies ist eine separate Kennzahl von der SLA-Zahl).

- Das Routing-Protokoll und die Konfiguration bestimmen die Failover-Zeit und wie schnell ein Gerät einen Fehler erkennt. In einigen Fällen ist ein geregeltes Herunterfahren nicht möglich.

Szenario 1: Verschlüsselte Verbindung zu einer Transit-Virtual Private Cloud (VPC)

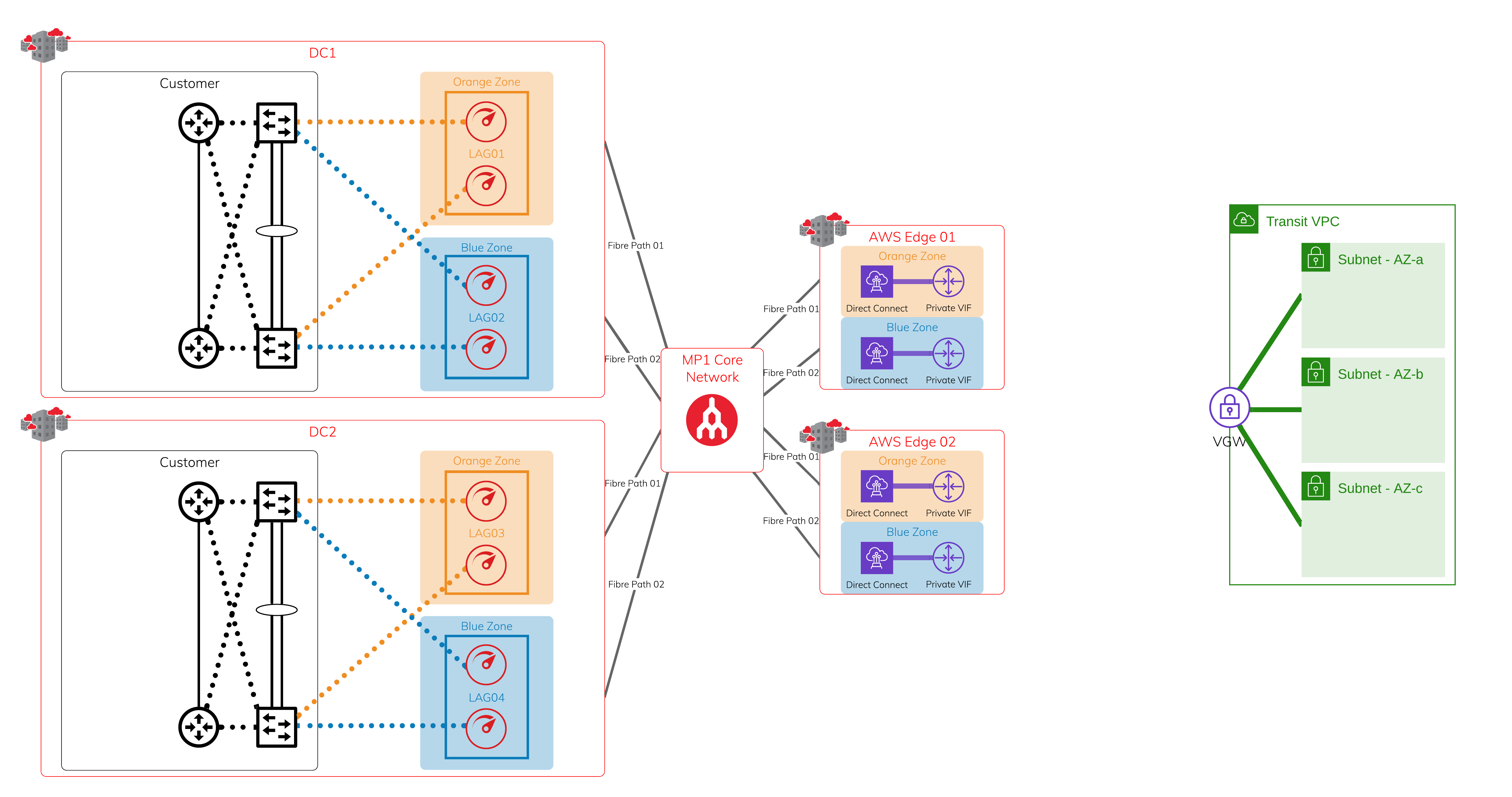

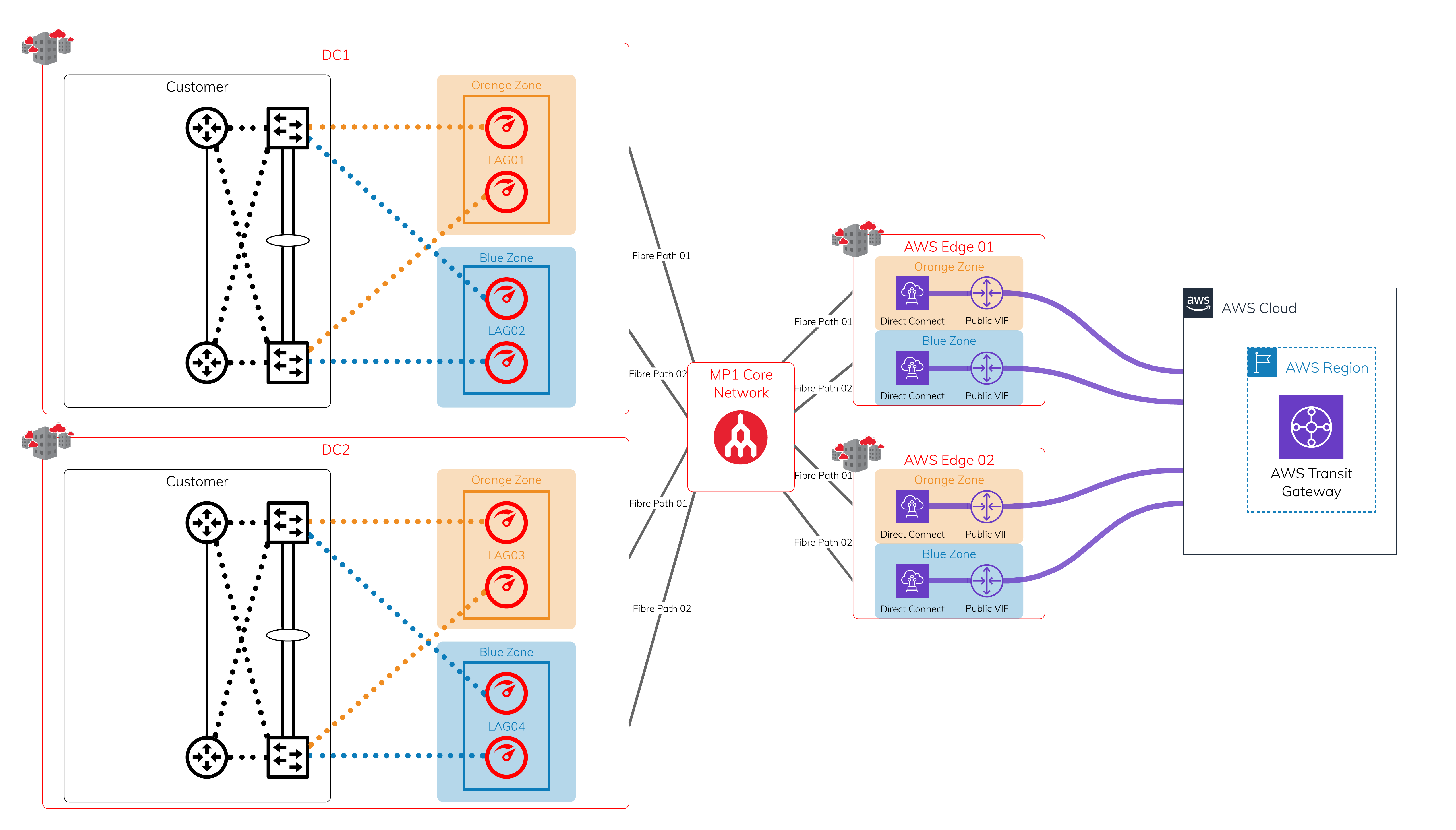

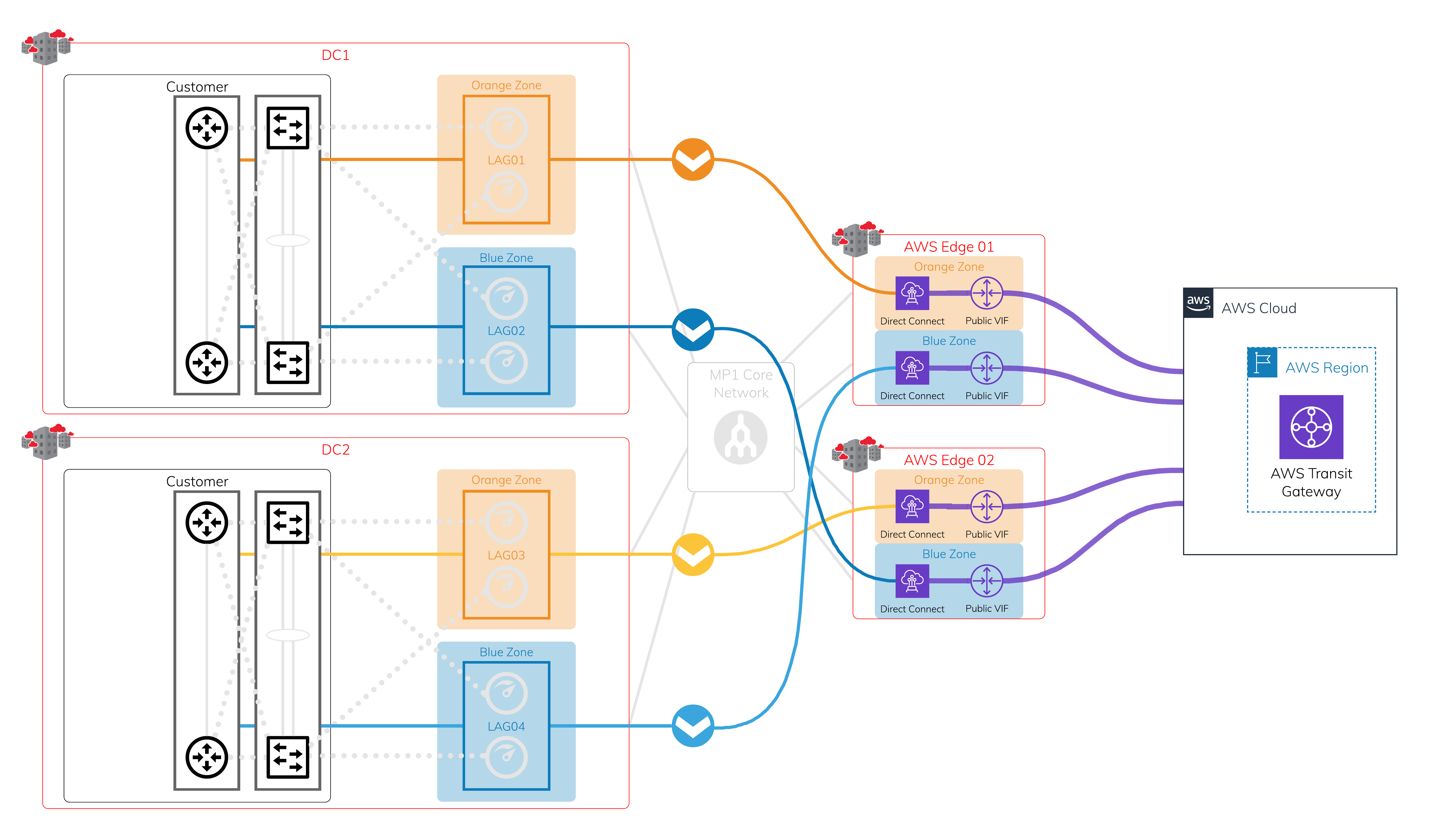

Physische Ebene - Megaport und Megaport-fähige Standorte + AWS Edge-Standorte

In jeder Diversität-Zone können Sie einen einzelnen Port oder ein Paar Ports in einer Link Aggregation Group (LAG) haben. Jeder Megaport-fähige Standort ist durch zwei diversifizierte Glasfaserpfade in das globale Kernnetz von Megaport geschützt.

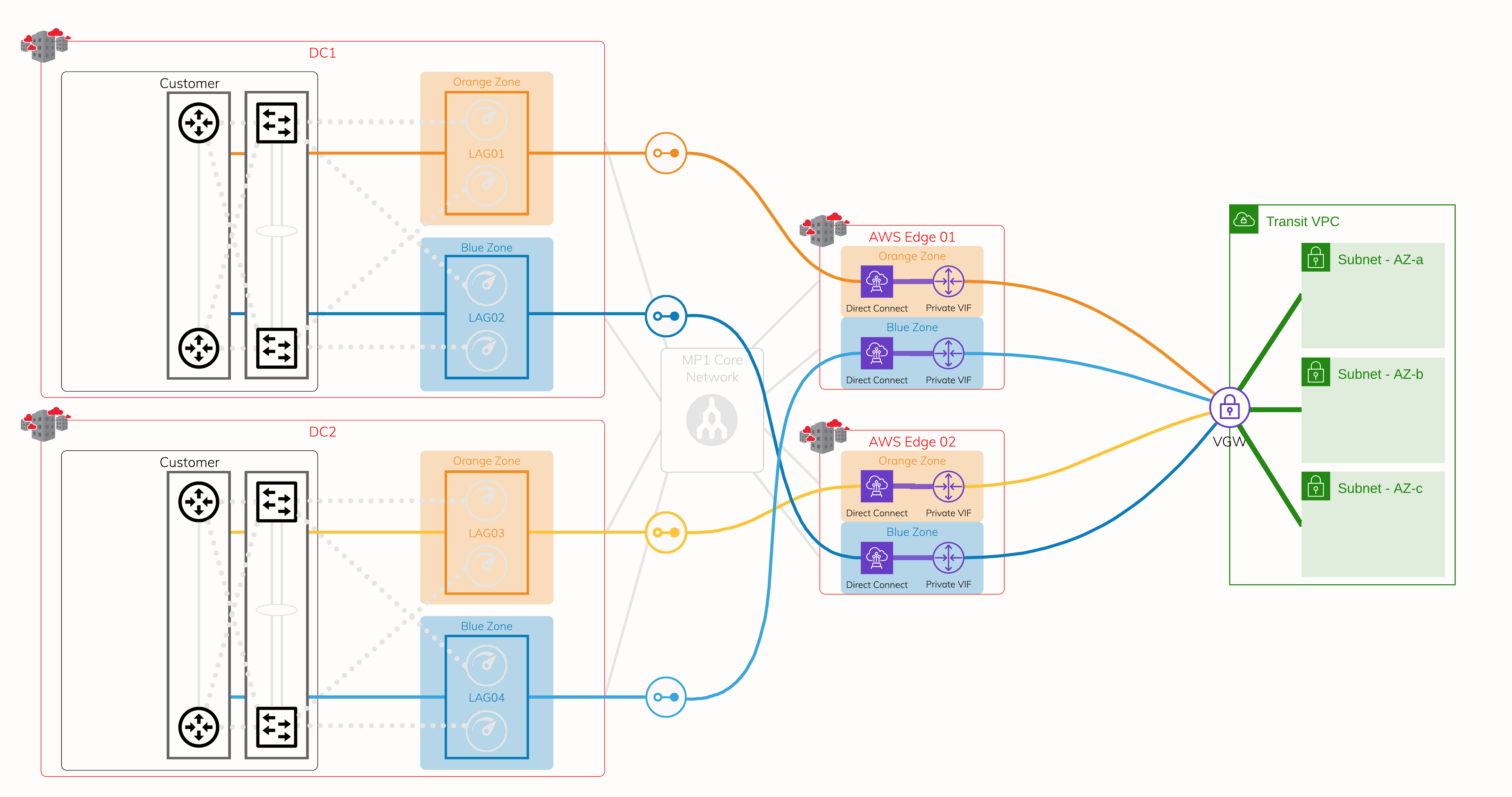

Layer 2 - Virtual Cross Connect (VXC)

Unter Verwendung der geschützten physischen Ebene erstellen Sie eine VXC (Layer-2-Schaltung) zu jedem On-Ramp, an dem Megaport auf das AWS Edge-Netz trifft. An jedem Hosted Connection-Standort ist eine diversifizierte physische Infrastruktur verfügbar. Diese Abbildung zeigt vier VXCs, die vier Geräte auf Megaport mit AWS an AWS Edge-Standorten verbinden. Verwenden Sie eine Private Virtual Interface über AWS Direct Connect, sodass sie an das Ziel-Virtual Private Gateway (VGW) oder über ein Direct Connect Gateway an das VGW angehängt wird.

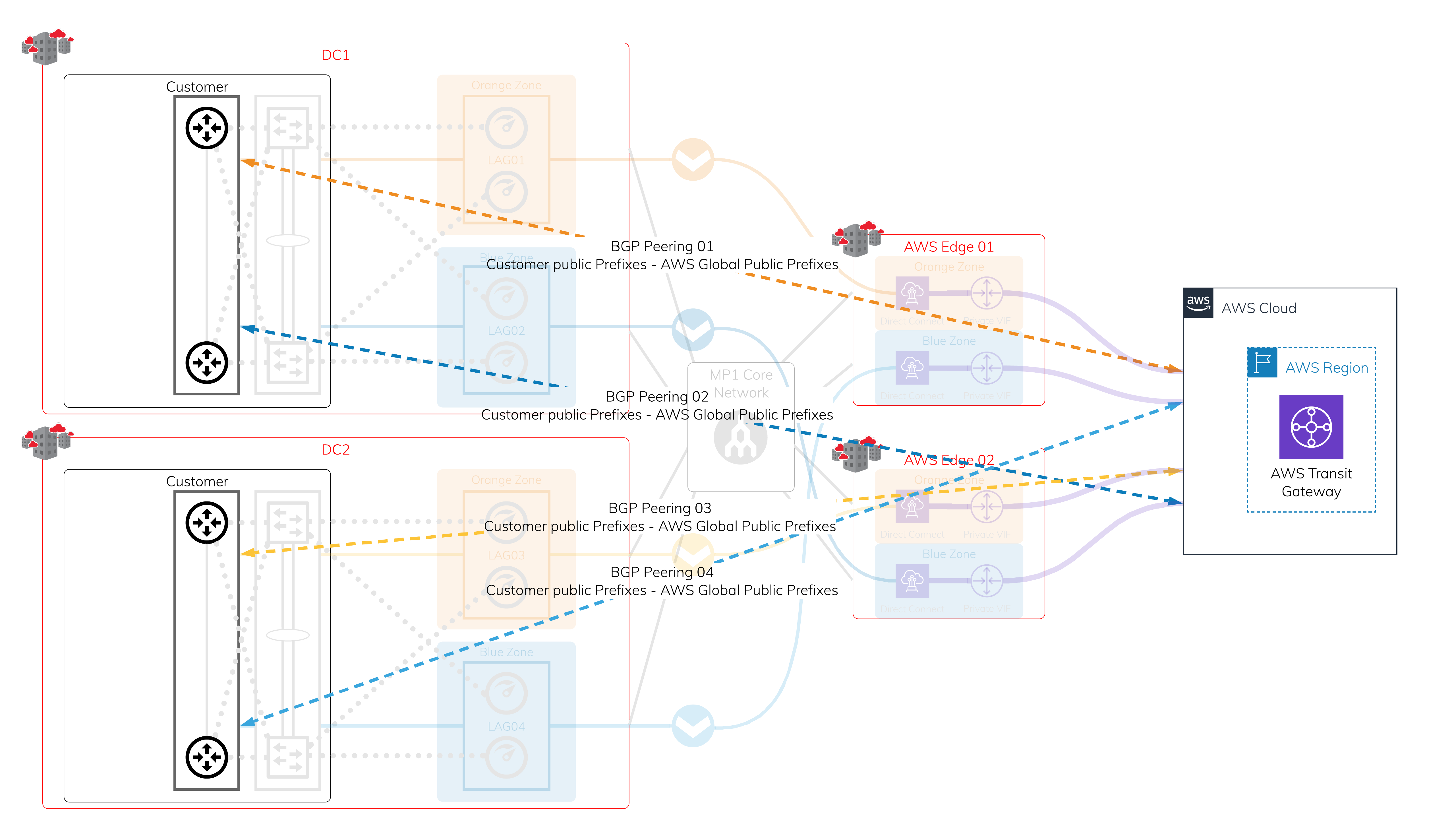

Layer 3 - IP- und BGP-Sitzungen

Weisen Sie IP-Adressen zu und richten Sie über jede der zuvor erstellten VXCs eine BGP-Sitzung ein. Wenn eine der Sitzungen unterbrochen wird, stehen aktive BGP-Sitzungen für das Failover zur Verfügung.

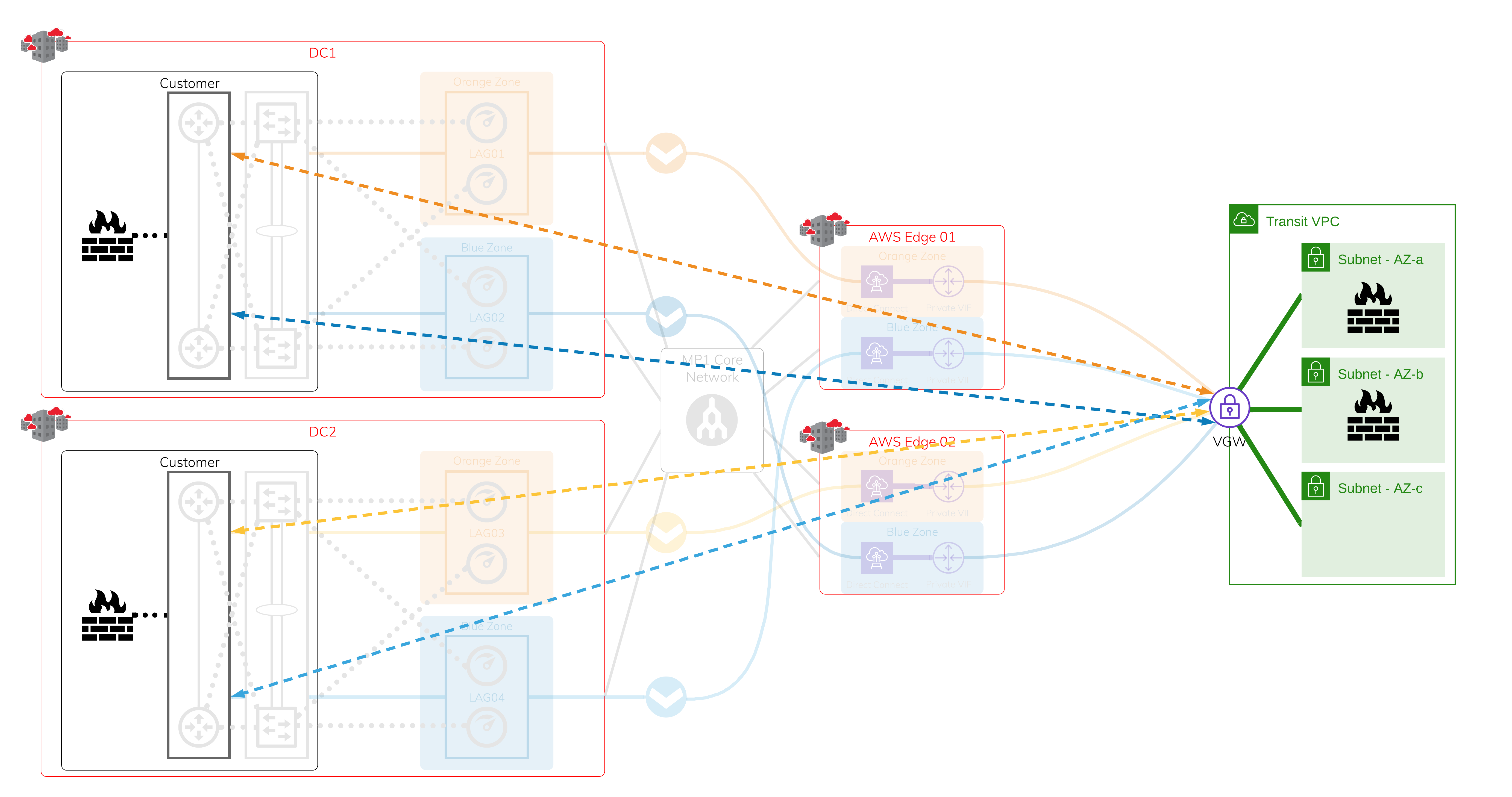

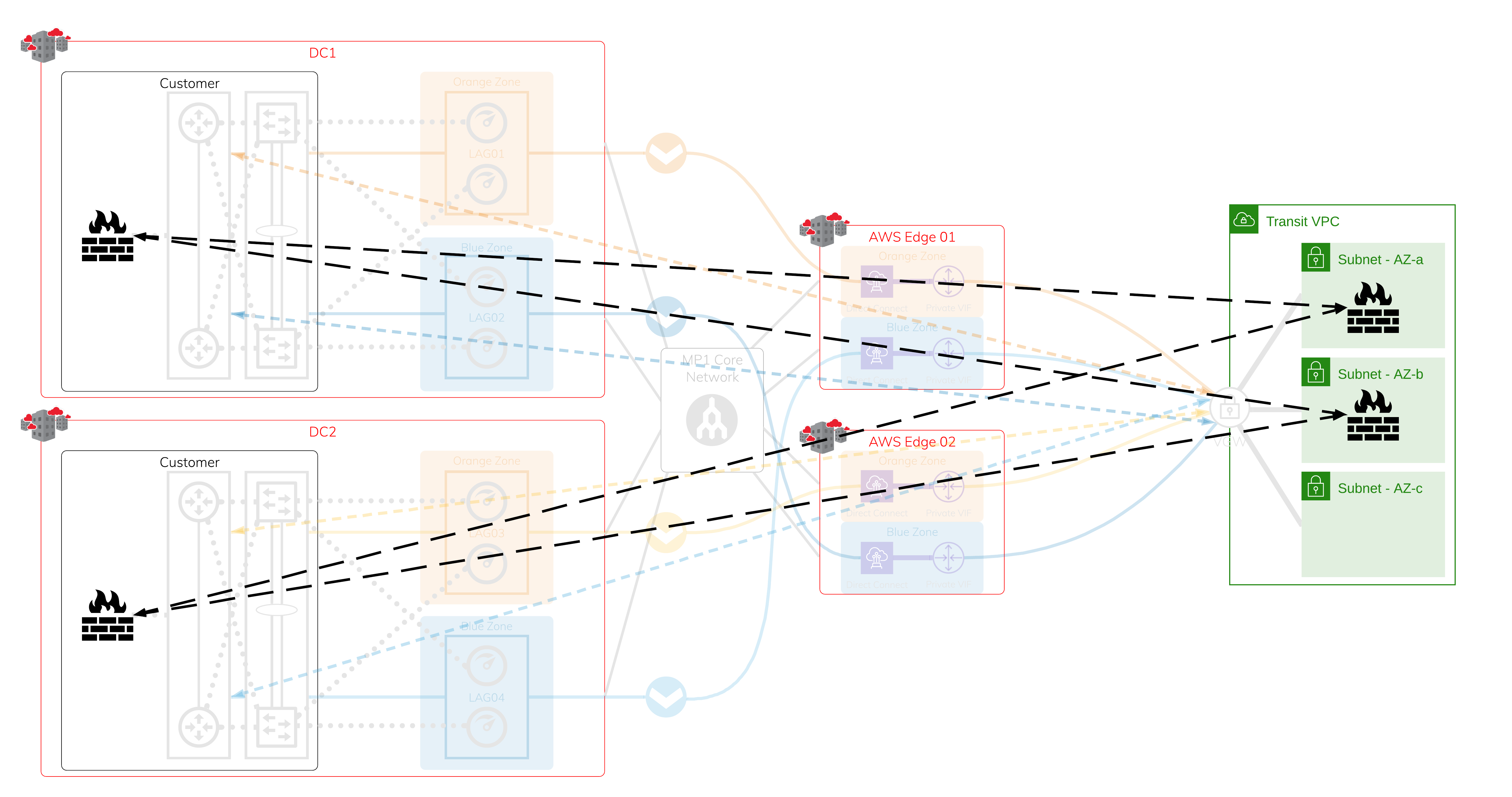

Network Virtual Appliances innerhalb der Transit-VPC und On-Premises-Firewalls

Die Verfügbarkeitsanforderung bestimmt die Anzahl der On-Premises-Geräte und der Network Virtual Appliances (NVAs) in AWS; es kann sich in jedem Rechenzentrum um einen Cluster/Stack aus zwei oder mehr Geräten handeln.

Verschlüsselte Tunnel

Sie können verschlüsselte Tunnel mithilfe von Industriestandardprotokollen oder herstellerspezifischen Protokollen einrichten. Der maximale Durchsatz hängt von der verfügbaren Rechenleistung der NVAs und der On-Premises-Firewall ab. Jeder verschlüsselte Tunnel wird durch die eingerichtete Netzinfrastruktur geschützt.

Für schnelleres, automatisiertes Failover empfehlen wir, dynamische Routing-Protokolle über die verschlüsselten Tunnel einzurichten, die vom zugrunde liegenden Netzwerk getrennt sind.

Szenario 2: Verschlüsselte Verbindung zu einem TGW

Physische Ebene - Megaport und Megaport-fähige Standorte + AWS Edge-Standorte

In jeder Diversität-Zone können Sie einen einzelnen Port oder ein Paar Ports in einer LAG bereitstellen. Jeder Megaport-fähige Standort ist durch zwei diversifizierte Glasfaserpfade in das globale Kernnetz von Megaport geschützt.

Layer 2 - VXC

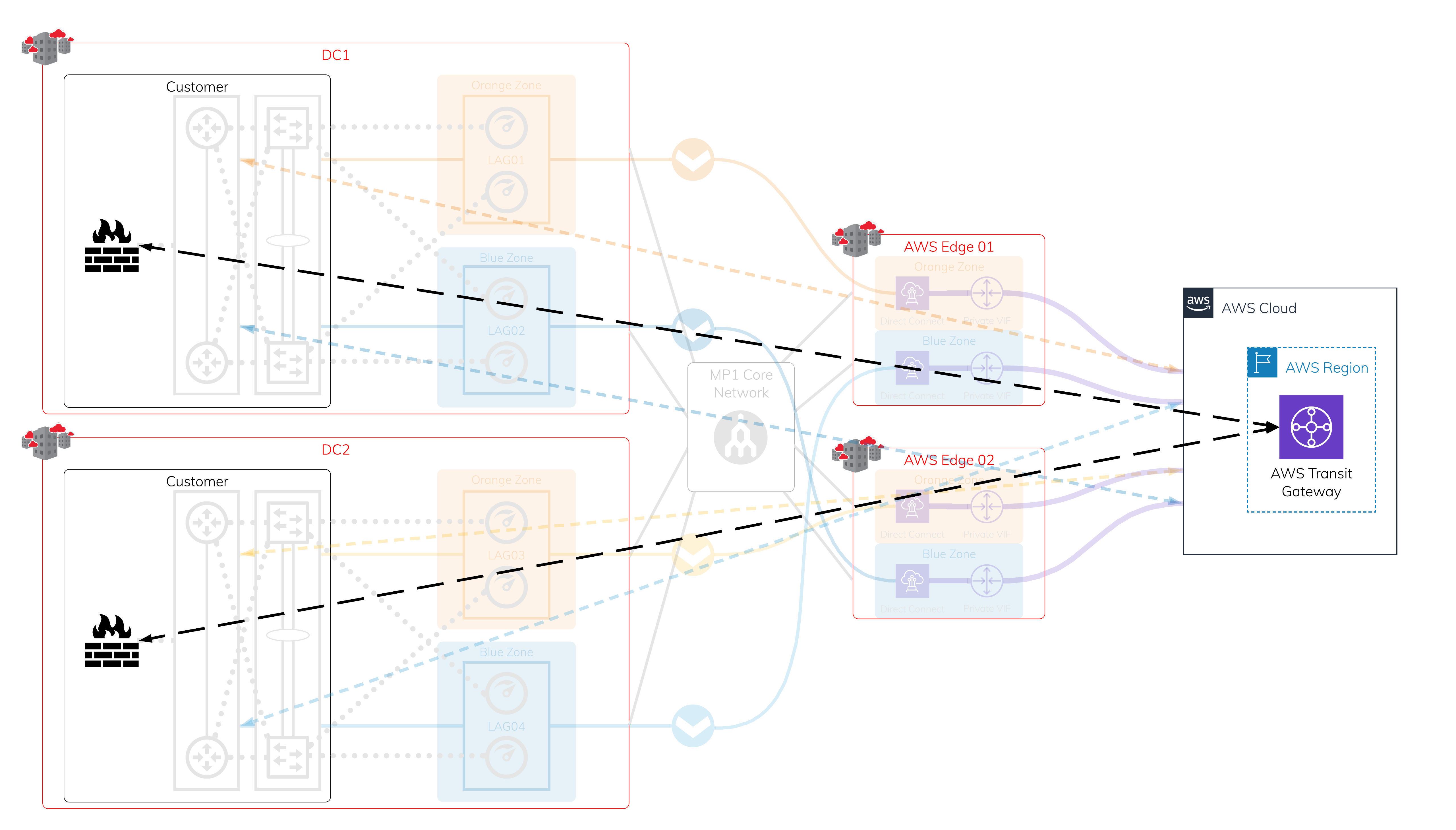

Unter Verwendung der geschützten physischen Ebene erstellen Sie eine VXC, um sich mit jedem On-Ramp zu verbinden, an dem Megaport auf das AWS Edge-Netz trifft. An jedem Hosted Connection-Standort ist eine diversifizierte physische Infrastruktur verfügbar. Diese Abbildung zeigt vier VXCs, die vier verschiedene Geräte auf Megaport mit AWS an AWS Edge-Standorten verbinden. Stellen Sie sicher, dass Sie eine Public Virtual Interface über AWS Direct Connect verwenden, um alle öffentlichen globalen AWS-Präfixe zu erhalten.

Layer 3 - IP- und BGP-Sitzungen

Weisen Sie jeder erstellten VXC eine öffentliche, in Ihrem Besitz befindliche IP-Adresse zu, und richten Sie eine BGP-Sitzung ein. Falls Unterbrechungen auftreten, stehen vier aktive BGP-Sitzungen für ein einfaches Failover zur Verfügung.

Hinweis

Wenn Sie keine öffentlichen IP-Adressen besitzen, siehe Erstellen von MCR-Verbindungen zu AWS.

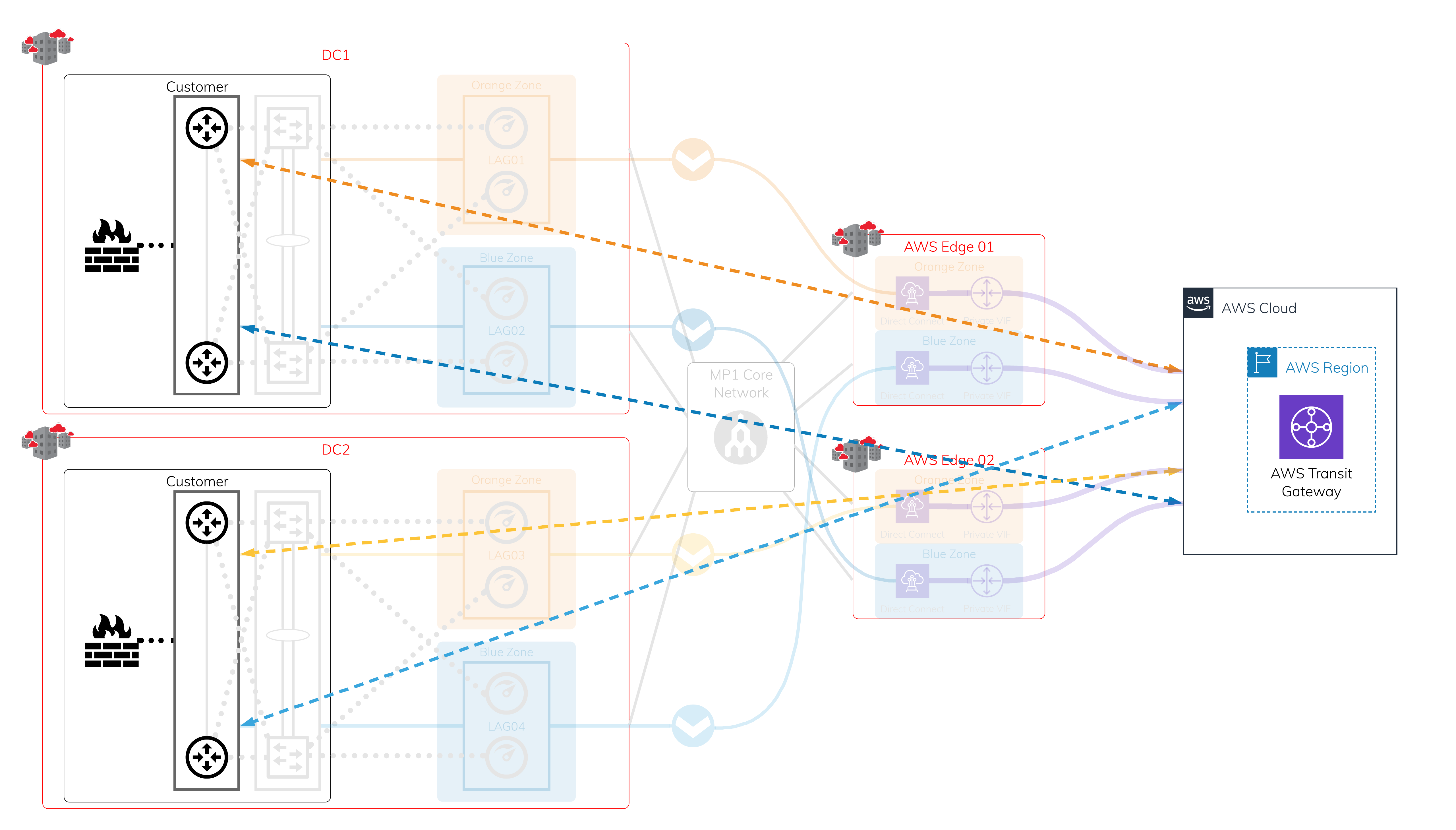

Verwendung von On-Premises-Geräten zum Aufbau von IPsec-VPN-Verbindungen zu TGW

Die Anzahl der On-Premises-Geräte hängt von Ihrer Verfügbarkeitsanforderung ab. In jedem Rechenzentrum können Sie einen Cluster oder Stack aus zwei oder mehr Geräten einsetzen.

Aufbau von IPsec-VPN-Tunneln zum Transit Gateway

Jede in AWS erstellte VPN-Verbindung verfügt für Hochverfügbarkeit (HA) über zwei verfügbare Tunnel mit einem maximalen Durchsatz von 1,25 Gbit/s. Mit ECMP (Equal-Cost Multi-Path) Routing können Sie mehrere VPN-Verbindungen erstellen, um den Durchsatz auf bis zu 50 Gbit/s zu aggregieren.