Planung Ihrer Fortinet Secure SD-WAN-Bereitstellung

Dieses Thema bietet einen Überblick über den Provisioning-Prozess und beschreibt Überlegungen zur Bereitstellung für die Megaport Virtual Edge (MVE).

| Sie stellen bereit | Megaport stellt bereit |

|---|---|

| Internetverbindung aus der Niederlassung | Plattform zum Hosten virtueller SD-WAN-Appliances |

| SD-WAN-Anbieter in der Niederlassung aktiviert | Vollständige Verbindung von einer Niederlassung zu jedem Ziel im Megaport Netzwerk und Interoperabilität mit anderen Megaport Produkten und Services |

| Customer Premises Equipment (CPE) in der Niederlassung installiert | Megaport Internet Verbindung, um den Tunnel zwischen MVE und CPE in der Niederlassung über das Internet zu terminieren |

| SD-WAN-Softwarelizenz zur Nutzung im Megaport SDN | Zugriff auf das Megaport Ökosystem |

Fortinet Secure SD-WAN-Funktionen

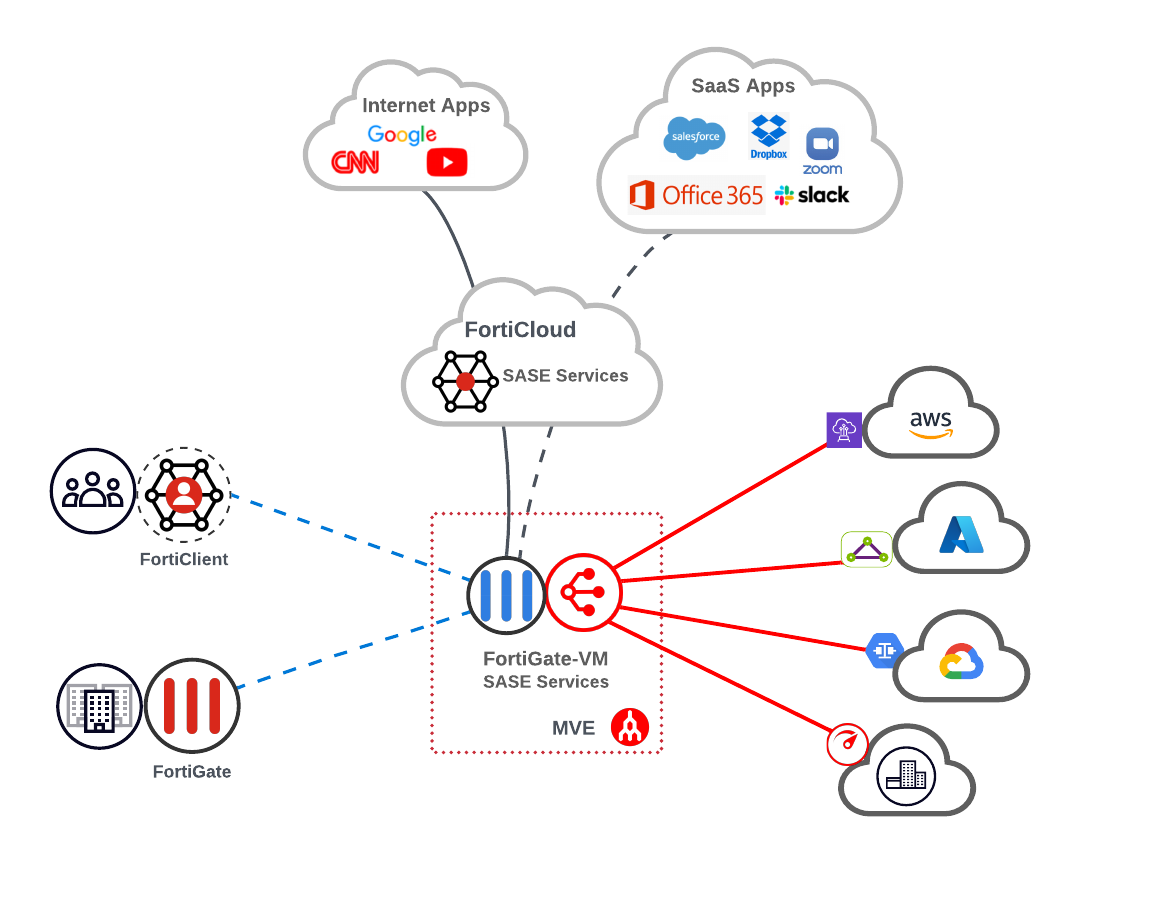

Die FortiGate-VM liefert sowohl NGFW- als auch SD-WAN-Dienste auf einer einzigen virtuellen Maschine. Das Hosten der FortiGate-VM auf MVE optimiert nicht nur die Edge-to-Cloud-Netzwerkkonnektivität, sondern erzwingt auch erweiterte Sicherheitsdienste und -richtlinien über die Megaport Backbone-Segmente.

Das Einbetten der FortiGate-VM in die NaaS-Plattform von Megaport erweitert die folgenden Kern-Secure Access Service Edge (SASE)Secure Access Service Edge (SASE) ist ein Sicherheits-Framework, das Technologien für Sicherheit und Netzwerk-Konnektivität zu einer einzigen, über die Cloud bereitgestellten Plattform zusammenführt, um eine sichere und schnelle Cloud-Transformation zu ermöglichen.

-Elemente zwischen dem Edge und dem Cloud-Netzwerk-Fabric:

-

Next-Generation-Firewall (NGFW), einschließlich zustandsbehafteter Firewall-Richtlinien, Network Address Translation (NAT), Intrusion Protection Services, Secure Sockets Layer (SSL)-Inspektion und Threat Intelligence.

-

Secure Web Gateway (SWG)-Dienste schützen Geräte vor bösartigen Internetzielen durch Webinhaltsfilterung und Malware-Scanning.

-

Zero Trust Network Access (ZTNA), das den Zugriff auf Anwendungen steuert, indem Benutzer und Geräte vor jeder Anwendungssitzung verifiziert werden und bestätigt wird, dass sie den Richtlinien der Organisation für den Zugriff auf diese Anwendung entsprechen.

Die FortiGate-VM unterstützt auch die Integration von Remote-Benutzern mit Fortinet SASE-Lösungen mithilfe des FortiClient Endpoint-Sicherheitsagenten. Der FortiClient ermöglicht dem Gerät eine sichere Verbindung zum Security Fabric entweder über VPN (SSL oder IPsec) oder ZTNA-Tunnel.

Die FortiSASE-Lösung ermöglicht zudem eine kombinierte Nutzung von FortiGate- und FortiCloud-Diensten. Beispielsweise können Internet- und ausgewählte SaaSSoftware as a Service (SaaS) ist eine Form des Cloud Computing, bei der der Anbieter einem Kunden die Nutzung von Anwendungssoftware anbietet und alle physischen und Software-Ressourcen verwaltet, die von der Anwendung genutzt werden. SaaS wird manchmal als “On-Demand-Software” bezeichnet und üblicherweise auf Pay-per-Use-Basis oder mittels einer Abonnementgebühr abgerechnet.

-Anwendungen über SWG und einen Cloud Access Security Broker (CASB) über FortiCloud geschützt werden, während private Megaport Verbindungen mit FortiGate-Sicherheitsdiensten geschützt werden.

Hinweis

Wenn Sie bereits eine Fortinet-Firewall bereitgestellt haben, können Sie diese mit einem MVE verbinden, sodass Ihre Zentrale oder Niederlassungen über private Interconnects auf Cloud-Dienste zugreifen können.

Weitere Informationen zu diesen Funktionen finden Sie unter:

Überlegungen zur Bereitstellung

Dieser Abschnitt bietet einen Überblick über die MVE-Bereitstellungsoptionen und -Funktionen.

Fortinet Secure SD-WAN verwendet virtuelle FortiGate-Appliances oder physische FortiGate-Appliances wie viele andere SD-WAN-Anbieter. Bei Fortinet können Sie die Appliances jedoch für mehrere verschiedene Verwendungszwecke konfigurieren. Beispielsweise können Sie eine Fortinet-Appliance konfigurieren für:

-

ausschließlich als Next-Generation-Firewall (NGFW) für Außenstellen mit lokaler Konfiguration und nur lokaler Protokollierung.

-

zentrale Verwaltung mit zentraler Protokollierung oder zentrale Verwaltung ohne zentrale Protokollierung.

-

ein traditionelles SD-WAN-Overlay-Netzwerk.

Weitere Informationen finden Sie in der Fortinet Documentation Library.

SD-WAN-Anbieter

MVE ist in Fortinet SD-WAN integriert, das die Fortinet FortiManager-Konsole verwendet, um das private Overlay-Netzwerk zu erstellen.

Informationen zu allen unterstützten NFVsMVE ist eine On-Demand- und herstellerneutrale Network Function Virtualization (NFV)-Plattform, die virtuelle Infrastruktur für Netzwerkdienste am Edge des globalen softwaredefinierten Netzwerks (SDN) von Megaport bereitstellt. Netzwerktechnologien wie SD-WAN und NGFW werden direkt über Megaport Virtual Edge im globalen Netzwerk von Megaport gehostet.

auf der MVE Plattform finden Sie auf der Megaport Virtual Edge (MVE) product page.

MVE-Standorte

Eine Liste der globalen Standorte, an denen Sie eine Verbindung zu einem MVE herstellen können, finden Sie unter Megaport Virtual Edge-Standorte.

Größenwahl Ihrer MVE-Instanz

Die Instanzgröße bestimmt die Fähigkeiten der MVE, etwa wie viele gleichzeitige Verbindungen sie unterstützen kann.

Bei der Auswahl der Größe einer MVE-Instanz beachten Sie Folgendes:

-

Jede Erhöhung der Last im Netzwerk-Datenstrom kann die Performance beeinträchtigen. Beispielsweise können das Einrichten sicherer Tunnel mit IPsec, das Hinzufügen von Traffic Path Steering oder der Einsatz von Deep Packet Inspection (DPI) die maximale Durchsatzrate beeinflussen.

-

Zukünftige Pläne zur Skalierung des Netzwerks.

Um zu prüfen, welche MVE-Instanzgrößen für Ihre Bereitstellung verfügbar sind, verwenden Sie das Megaport Portal während des MVE-Einrichtungsprozesses. Die Verfügbarkeit der Instanzgrößen hängt sowohl vom ausgewählten Hersteller als auch vom Bereitstellungsstandort ab und kann entsprechend variieren. Das Megaport Portal zeigt die Größen an, die für Ihren ausgewählten Hersteller und Standort verfügbar sind.

So prüfen Sie die MVE-Instanzgrößen im Megaport Portal

- Gehen Sie im Megaport Portal zur Seite Services.

-

Klicken Sie auf MVE erstellen.

-

Wählen Sie Fortinet FortiGate-VM aus.

-

Wählen Sie die Softwareversion aus.

-

Klicken Sie auf Next (Weiter).

-

Wählen Sie einen MVE-Standort aus.

Wählen Sie einen Standort, der geografisch in der Nähe Ihrer Zielniederlassung und/oder Ihrer On-Premises-Standorte liegt.

Sie können das Feld Suchen verwenden, um den Port-Namen, das Land, die Metro City oder die Adresse Ihres Ziel-Ports zu finden. Sie können auch nach der Diversität-Zone filtern.

-

Basierend auf dem ausgewählten Standort wird eine Liste verfügbarer Instanzgrößen angezeigt. Verfügbare Größen sind grün hervorgehoben und mit Available (Verfügbar) gekennzeichnet. Die Größen unterstützen unterschiedliche Anzahlen gleichzeitiger Verbindungen, und die einzelnen Partnermetriken weichen leicht voneinander ab.

Hinweis

Wenn die gewünschte MVE-Größe nicht in der Liste enthalten ist, steht am ausgewählten Standort nicht genügend Kapazität zur Verfügung. Sie können entweder einen anderen Standort mit ausreichender Kapazität auswählen oder Ihren Account Manager kontaktieren, um Anforderungen zu besprechen.

Was ist, wenn ich in Zukunft mehr MVE-Kapazität benötige?

Um Ihre MVE-Kapazität zu erhöhen, haben Sie folgende Optionen:

-

Sie können eine weitere MVE-Instanz bereitstellen, sie Ihrem -Overlay-Netzwerk hinzufügen und die Arbeitslast zwischen den beiden MVEs aufteilen.

-

Sie können eine größere MVE-Instanz bereitstellen, sie Ihrem -Overlay-Netzwerk hinzufügen, Verbindungen von der alten MVE auf die neue, größere MVE migrieren und anschließend die alte MVE außer Betrieb nehmen.

Sie können die Bandbreite des Megaport Internet jederzeit anpassen, ohne die virtuelle Maschine herunterfahren zu müssen.

Sicherheit

MVE bietet sichere Kapazität zu und von Ihren internetfähigen Niederlassungen, zu jedem Endpunkt oder Dienstanbieter im Megaport SDN. Von CSP gehostete Instanzen von Partner-SD-WAN-Produkten leiten kritischen Datenverkehr über das Megaport SDN und reduzieren so die Abhängigkeit vom Internet. Der Datenverkehr bleibt verschlüsselt und unter Ihrer Richtlinienkontrolle, während er über das Megaport SDN, zum oder vom MVE, transportiert wird.

Fortinet Secure SD-WAN umfasst den Zugriff auf eine umfassende Sicherheitsfunktion: Secure Access Service Edge (SASE)Secure Access Service Edge (SASE) ist ein Sicherheits-Framework, das Technologien für Sicherheit und Netzwerk-Konnektivität zu einer einzigen, über die Cloud bereitgestellten Plattform zusammenführt, um eine sichere und schnelle Cloud-Transformation zu ermöglichen.

. Fortinet auf MVE unterstützt SASE- und SD-WAN-Dienste nativ. Weitere Informationen finden Sie unter Absicherung des Netzwerks mit SASE.

Lizenzierung

Sie bringen Ihre eigene Fortinet (FortiGate) SD-WAN-Lizenz für die Nutzung mit MVE mit. Es liegt in Ihrer Verantwortung, die entsprechenden Lizenzen für die im Megaport Netzwerk erstellten SD-WAN-Endpunkte zu besitzen.

VLAN-Tagging

Megaport verwendet Q-in-Q802.1Q Tunneling (auch bekannt als Q-in-Q oder 802.1ad) ist eine von OSI-Layer-2-Providern für Kunden eingesetzte Technik. 802.1ad sieht sowohl ein inneres als auch ein äußeres Tag vor, wobei das äußere (manchmal als S-Tag für Service Provider bezeichnet) entfernt werden kann, um die inneren (C-Tag oder Kunden-Tag) Tags freizulegen, die die Daten segmentieren.

, um VXCs und MVEs auf einem Host-Hardwaresystem zu unterscheiden. Die Mandanten-MVE empfängt ungetaggten Traffic für die internetseitige Verbindung sowie einfach getaggten 802.1Q-Traffic für VXCs zu anderen Zielen im Megaport-Netzwerk (z. B. CSP On-Ramps oder andere MVEs). Weitere Informationen finden Sie unter Konfigurieren von Q-in-Q.

vNICs

Jedes MVE kann bis zu fünf vNICs haben. Ein MVE wird standardmäßig mit einer vNIC erstellt. Sie können bis zu vier weitere hinzufügen, insgesamt also fünf.

Bevor Sie die Anzahl der vNICs auf Ihrem MVE festlegen:

-

Beachten Sie, dass die Anzahl der vNICs nach der Bestellung eines MVE nicht mehr geändert werden kann. Legen Sie im Voraus fest, wie viele vNICs Sie beim Erstellen des MVE angeben.

-

Konsultieren Sie Ihren Service Provider, um sicherzustellen, dass die Funktionalität nicht beeinträchtigt wird, wenn Sie eine vNIC hinzufügen.

Hinweis

Wenn Sie die Anzahl der vNICs nach der Bestellung eines MVE ändern müssen, müssen Sie den MVE stornieren und neu bestellen.

Weitere Informationen finden Sie unter Arten von vNIC-Verbindungen.