Erstellen von MVE Verbindungen zu Microsoft Azure ExpressRoute

Sie können mit Virtual Cross Connects (VXCs) eine Netzwerkverbindung von einem MVE (einem Cisco Interconnect Gateway) zu Azure ExpressRoute erstellen. Sie können entweder eine private Verbindung oder eine öffentliche (Microsoft) Verbindung erstellen.

Wichtig

Bevor Sie beginnen, erstellen Sie in vManage ein MVE (Cisco Interconnect Gateway) basierend auf der Vorlage Megaport_ICGW_C8000. Weitere Informationen finden Sie unter Erstellen eines Cisco SD-WAN MVE in vManage.

Das Hinzufügen einer ExpressRoute-Verbindung zu Ihrem MVE und vManage umfasst drei Teile.

-

Richten Sie Ihren ExpressRoute-Plan ein und stellen Sie den ExpressRoute-Circuit in der Azure-Konsole bereit. Nach der Bereitstellung erhalten Sie einen Service Key. Weitere Details finden Sie in der Microsoft ExpressRoute documentation.

-

Erstellen Sie im Megaport Portal eine Verbindung (VXC) von Ihrem MVE zu Ihrem ExpressRoute-Standort.

-

In vManage erstellen Sie eine benutzerdefinierte MVE-Gerätevorlage und fügen die Details der ExpressRoute-Verbindung hinzu.

Die Anweisungen in diesem Thema beschreiben den zweiten und dritten Teil.

Hinweis

Die erste Version von MVE erfordert Konfigurationsschritte sowohl in Cisco vManage als auch im Megaport Portal für Azure-Cloud-Verbindungen (wie in diesem Thema beschrieben). Nachfolgende Updates von Cisco ermöglichen es, Azure-Verbindungen vollständig in vManage zu konfigurieren. Wenn möglich, empfehlen wir, Azure-Verbindungen in vManage zu erstellen, um eine nahtlose Integration in Ihre Cisco SD-WAN-Umgebung zu gewährleisten. Cisco stellt Anweisungen für die vManage-Schritte bereit: Create Interconnects to Microsoft Azure.

Hinzufügen der ExpressRoute-Verbindung im Megaport Portal

Um die ExpressRoute-Verbindung einzurichten, müssen Sie die Verbindung im Megaport Portal erstellen.

So erstellen Sie eine Verbindung zu ExpressRoute über das Megaport Portal

-

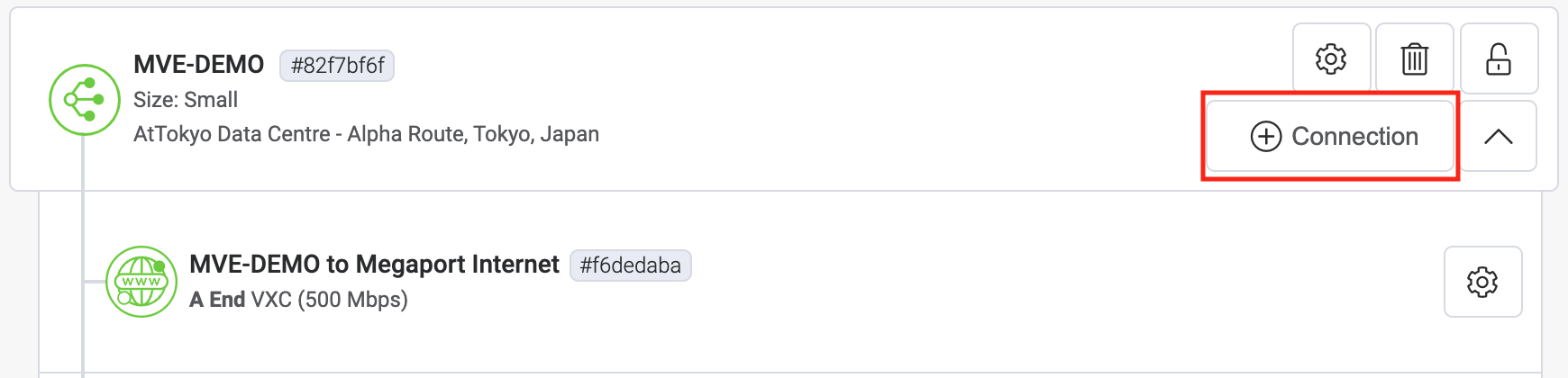

Öffnen Sie im Megaport Portal die Seite Services und wählen Sie das MVE, das Sie verwenden möchten.

-

Klicken Sie beim MVE auf +Connection (+Verbindung).

-

Klicken Sie auf die Cloud-Kachel.

-

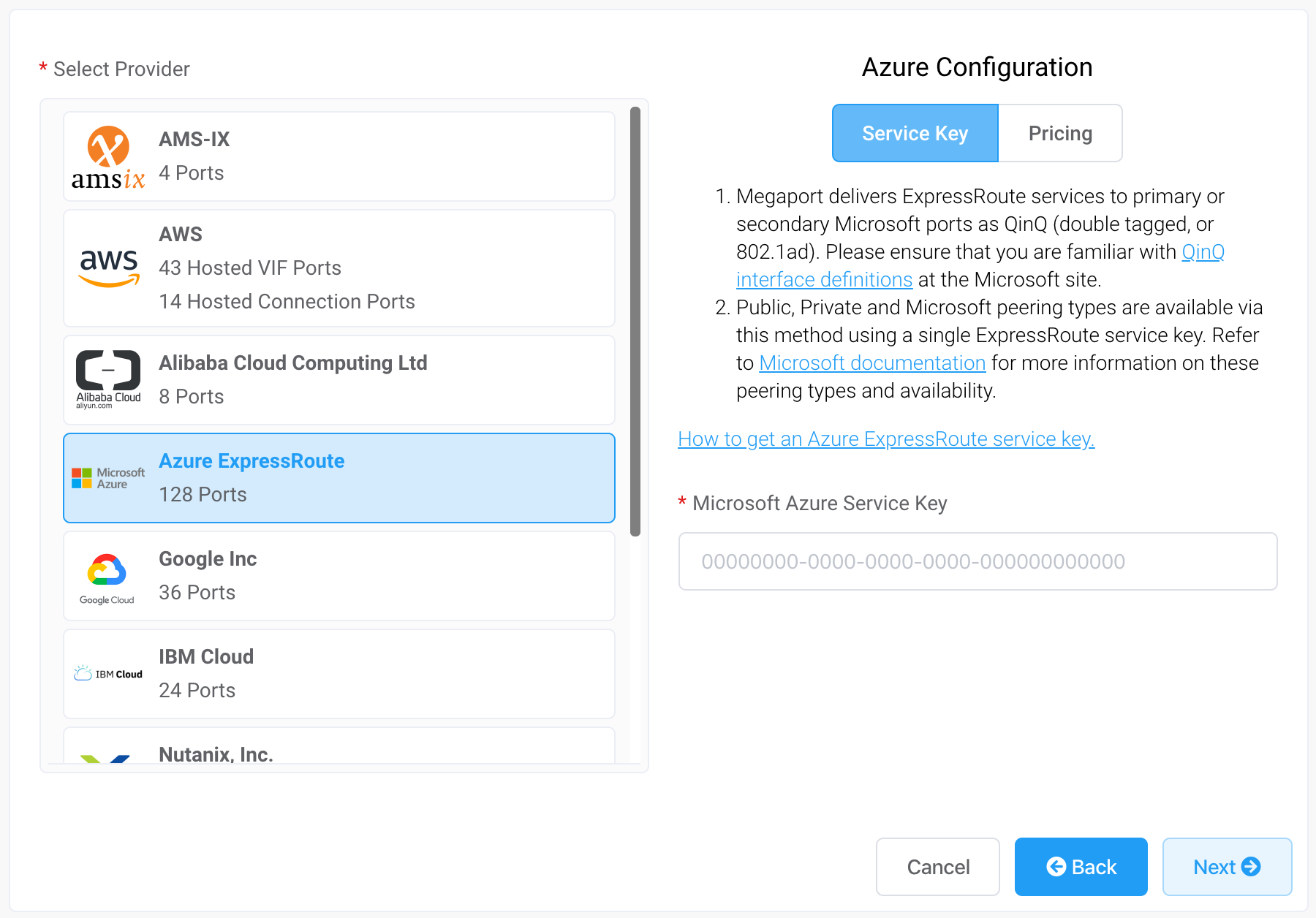

Wählen Sie Microsoft Azure als Anbieter aus.

-

Geben Sie den ExpressRoute Service Key in das Feld Microsoft Azure Service Key auf der rechten Seite ein.

Der Portal verifiziert den Schlüssel und zeigt dann die verfügbaren Port-Standorte basierend auf der ExpressRoute-Region an. Zum Beispiel, wenn Ihr ExpressRoute-Dienst in der Region Australia East in Sydney bereitgestellt ist, können Sie die Standorte in Sydney auswählen. -

Wählen Sie den Verbindungspunkt für Ihre erste Verbindung aus.

Um eine zweite Verbindung bereitzustellen (empfohlen), können Sie eine zweite VXC erstellen – geben Sie denselben Service Key ein und wählen Sie den anderen Verbindungsstandort aus.Auf dem Konfigurationsbildschirm erscheinen einige hilfreiche Links zu Ressourcen, einschließlich der Azure Resource Manager-Konsole und einiger Tutorialvideos.

-

Klicken Sie auf Next (Weiter).

-

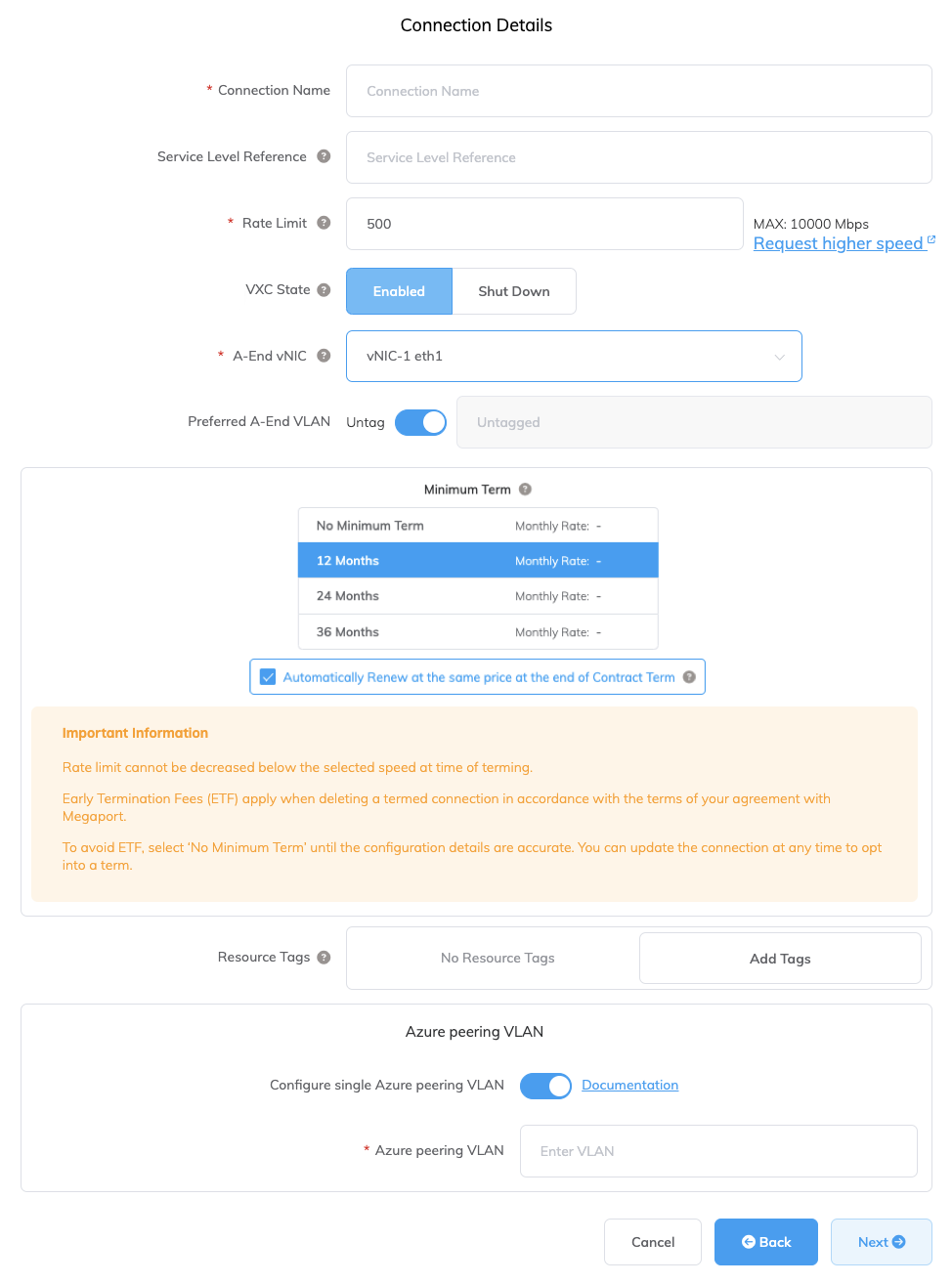

Geben Sie die Verbindungsdetails an:

-

Connection Name (Verbindungsname) – Der Name Ihrer VXC, der im Megaport Portal angezeigt wird.

-

Service Level Reference (Service-Level-Referenz) (optional) – Geben Sie eine eindeutige Kennnummer für Ihren Megaport Service an, die für Abrechnungszwecke verwendet wird, z. B. eine Kostenstellennummer, eine eindeutige Kunden-ID oder eine Bestellnummer. Die Service-Level-Referenznummer erscheint für jeden Service im Abschnitt Produkt der Rechnung. Sie können dieses Feld auch für einen bestehenden Service bearbeiten.

-

Rate Limit (Übertragungsratenlimit) – Die Geschwindigkeit Ihrer Verbindung in Mbit/s. Das Rate Limit (Übertragungsratenlimit) für die VXC wird basierend auf dem ExpressRoute Service Key auf den maximal zulässigen Wert begrenzt.

-

VXC State (VXC-Status) – Wählen Sie Enabled (Aktiviert) oder Shut Down (Herunterfahren), um den Anfangszustand der Verbindung festzulegen. Weitere Informationen finden Sie unter Herunterfahren eines VXC für Failover-Tests.

Hinweis

Wenn Sie Shut Down (Herunterfahren) auswählen, fließt kein Traffic über diesen Service und er verhält sich so, als wäre er im Megaport Netzwerk ausgefallen. Die Abrechnung für diesen Service bleibt aktiv und Ihnen werden weiterhin Kosten für diese Verbindung berechnet.

-

A-End vNIC (A-End-vNIC) – Wählen Sie eine A-End-vNIC aus der Dropdown-Liste. Weitere Informationen zu vNICs finden Sie unter Erstellen eines MVE im Megaport Portal.

-

Preferred A-End VLAN (Bevorzugtes A-Ende-VLAN) (optional) – Geben Sie eine ungenutzte VLAN-ID für diese Verbindung an (für ExpressRoute ist dies der S-Tag). Diese muss auf diesem MVE eindeutig sein und kann von 2 bis 4093 reichen. Wenn Sie eine bereits verwendete VLAN-ID angeben, zeigt das System die nächste verfügbare VLAN-Nummer an. Die VLAN-ID muss eindeutig sein, um mit der Bestellung fortzufahren. Wenn Sie keinen Wert angeben, weist Megaport einen zu.

-

Minimum Term (Mindestlaufzeit) – Wählen Sie Keine Mindestlaufzeit, 12 Monate, 24 Monate oder 36 Monate. Längere Laufzeiten führen zu einer geringeren monatlichen Gebühr. 12 Monate ist standardmäßig ausgewählt. Beachten Sie die Informationen auf dem Bildschirm, um vorzeitige Kündigungsgebühren (ETF) zu vermeiden.

Aktivieren Sie die Option Automatische Verlängerung der Mindestlaufzeit für Services mit einer Laufzeit von 12, 24 oder 36 Monaten, um den Vertrag am Ende des Vertrags automatisch zum gleichen rabattierten Preis und mit derselben Laufzeit zu verlängern. Wenn Sie den Vertrag nicht verlängern, am Ende der Laufzeit, geht der Vertrag automatisch für den folgenden Abrechnungszeitraum in einen Monat-zu-Monat-Vertrag zum gleichen Preis, ohne Laufzeitrabatte über.

Weitere Informationen finden Sie unter VXC Preise und Vertragsbedingungen und VXC, Megaport Internet, and IX Billing.

-

Resource Tags (Ressourcen-Tags) – Sie können Ressourcen-Tags verwenden, um eigene Referenzmetadaten zu einem Megaport Dienst hinzuzufügen.

So fügen Sie einen Tag hinzu:- Klicken Sie auf Tags hinzufügen.

- Klicken Sie auf Neuen Tag hinzufügen.

- Geben Sie Details in die Felder ein:

- Schlüssel – String, maximale Länge 128. Zulässige Werte sind a-z 0-9 _ : . / \ -

- Wert – String, maximale Länge 256. Zulässige Werte sind a-z A-Z 0-9 _ : . @ / + \ - (Leerzeichen)

- Klicken Sie auf Speichern.

Wenn für diesen Dienst bereits Ressourcen-Tags vorhanden sind, können Sie sie verwalten, indem Sie auf Tags verwalten klicken.

Warnung

Fügen Sie niemals sensible Informationen in einem Ressourcen-Tag ein. Zu sensiblen Informationen gehören Befehle, die vorhandene Tag-Definitionen zurückgeben, und Informationen, die eine Person oder ein Unternehmen identifizieren.

-

Configure Single Azure Peering VLAN – Standardmäßig ist diese Option für MVE aktiviert.

Diese Option stellt eine Single-Tag-VLAN-Lösung bereit. Sie konfigurieren das Peering in Azure mit dem MVE VLAN (A-Ende) und dem Peer-VLAN, das in Azure festgelegt ist (B-Ende). Beachten Sie, dass Sie mit dieser Option pro VXC nur einen Peering-Typ (Private oder Microsoft) haben können. Wenn Sie ein inneres VLAN und Q-n-Q einrichten möchten, deaktivieren Sie diese Option. -

Azure Peering VLAN – Dieser Wert muss für Single-Tag-VLAN-Peering mit dem A-Ende-VLAN übereinstimmen. Bei Bedarf kann auch ein anderes Azure Peering VLAN festgelegt werden.

-

-

Klicken Sie auf Next (Weiter) und führen Sie den Bestellvorgang fort.

Wenn die VXC-Konfiguration abgeschlossen ist, ist das VXC Symbol grün.

![]()

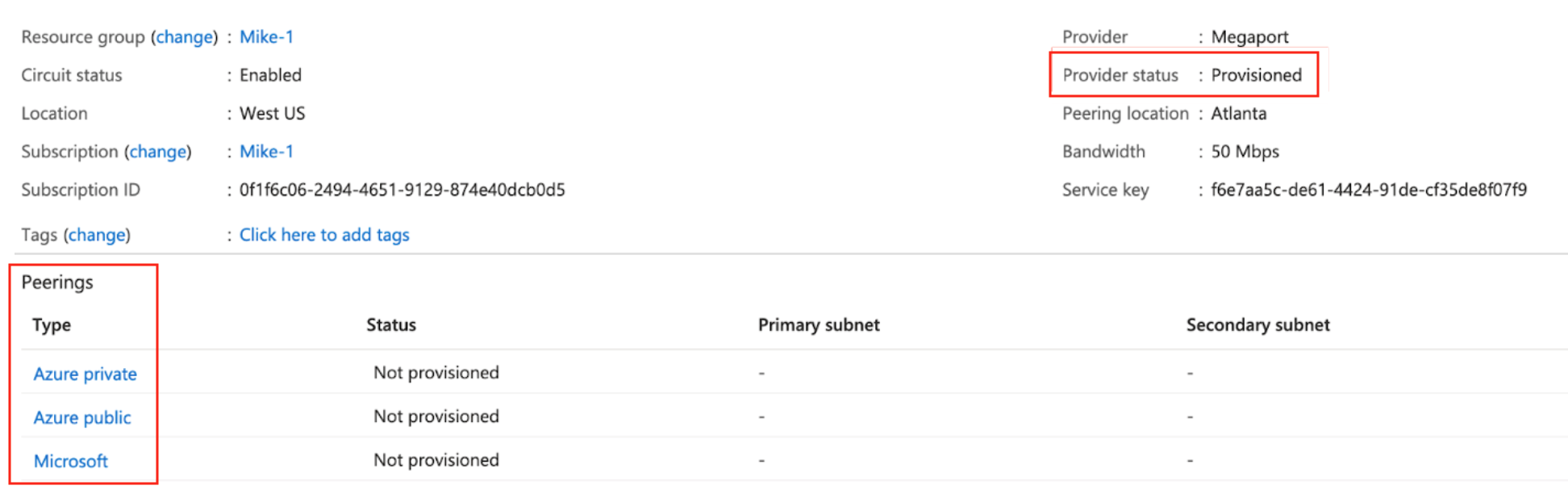

In der Azure Resource Management-Konsole wird der Provider-Status Provisioned sein.

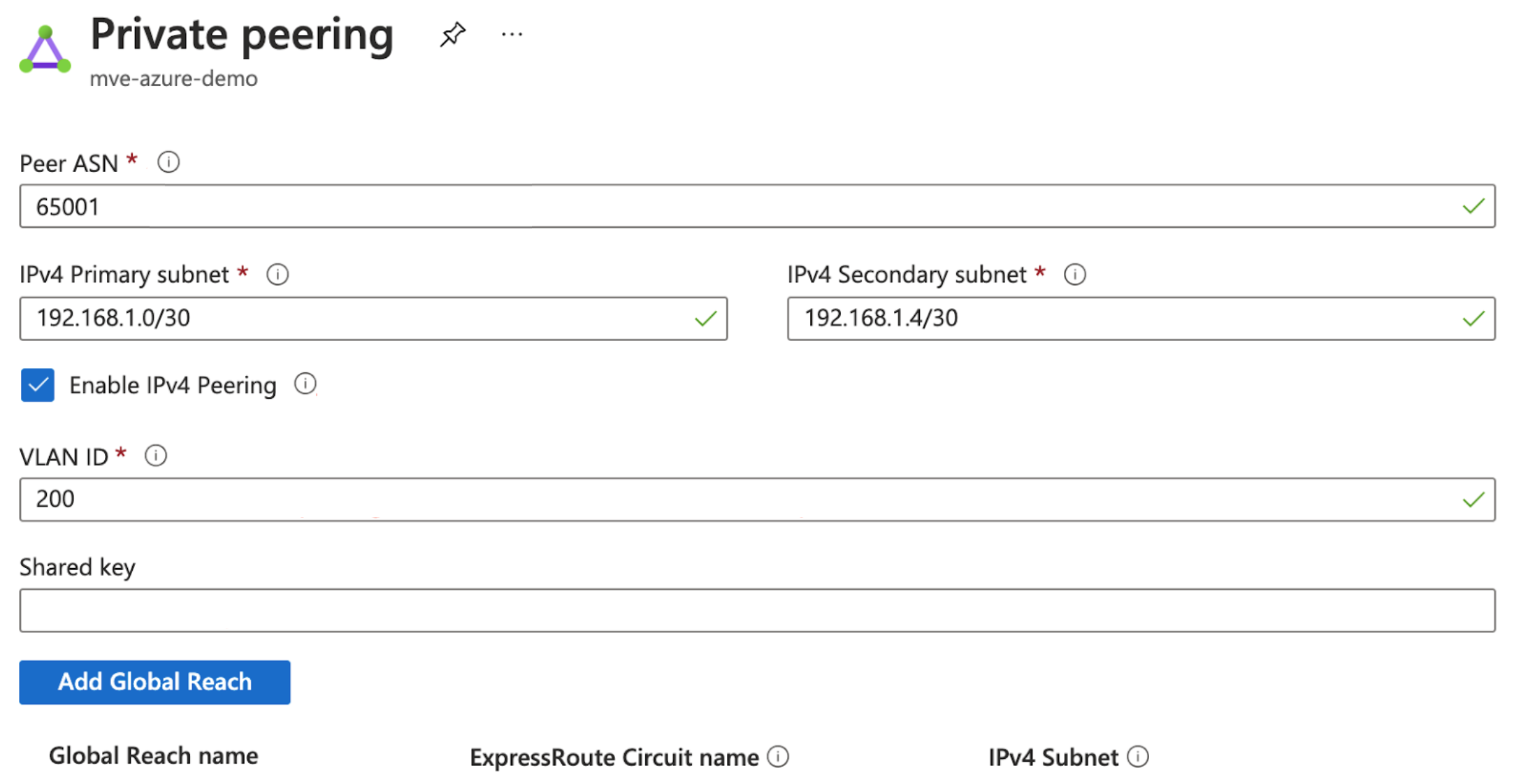

Nach der Bereitstellung müssen Sie Peerings konfigurieren. Sie können Private- und Microsoft-Peering konfigurieren. Klicken Sie auf das Peering zur Konfiguration und geben Sie folgende Details an:

- Peer ASN (Peer-ASN) – Geben Sie die ASN für das MVE ein.

- IPv4 Subnets – Aus jedem dieser Subnetze verwendet MVE die erste nutzbare IP-Adresse und Microsoft verwendet die zweite nutzbare IP für seinen Router.

- VLAN ID – Geben Sie den zweiten .1Q-Wert ein, der für die Verbindung in der vManage CLI Add-On-Vorlage konfiguriert wurde.

- Shared Key – Dieser Wert ist nicht erforderlich.

Hinzufügen der ExpressRoute-Verbindung zu vManage

Befolgen Sie die Schritte in jedem dieser Abschnitte, um die vManage-Vorlagen für ein MVE mit den Verbindungsdetails zu erstellen, zu bearbeiten und zu verbinden.

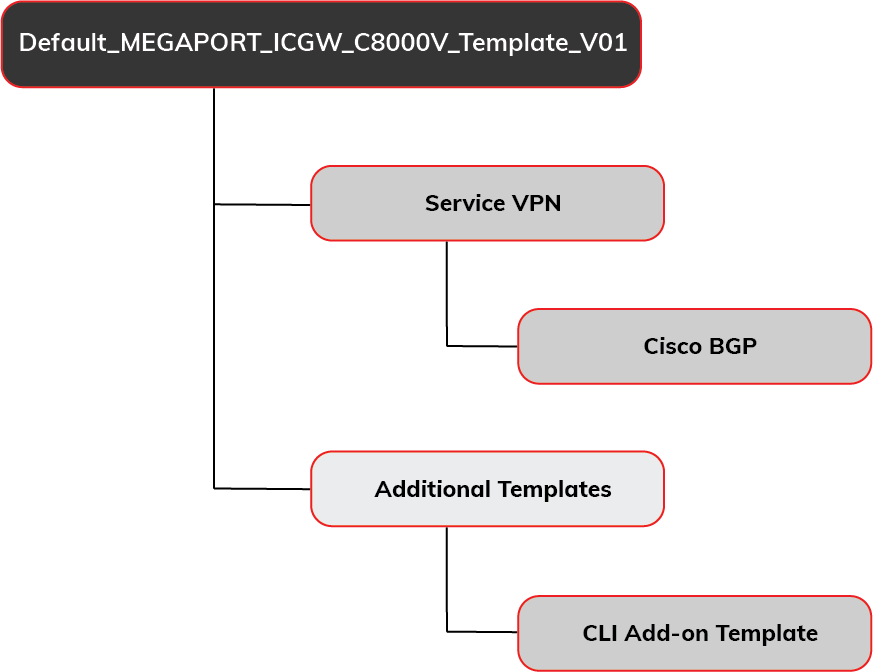

Um die Verbindung in vManage einzurichten, benötigen Sie eine dedizierte Gerätevorlage und müssen Feature-Vorlagen für gerätespezifische Konfigurationsdetails bereitstellen. Sie müssen eine Service-VPN-Vorlage, eine Cisco-BGP-Vorlage sowie eine CLI-Add-On-Vorlage erstellen.

Schritt 1 – Die Standard-Gerätevorlage kopieren

Sie benötigen eine dedizierte Vorlage für das MVE, damit Sie die Vorlage mit den Verbindungsdetails für die VXC bearbeiten können. Sie benötigen eine dedizierte Vorlage, da die Änderung alle Geräte betrifft, die an die Vorlage angehängt sind.

So erstellen Sie eine Kopie der Gerätevorlage

-

In vManage wechseln Sie zu Configure > Templates und wählen die Registerkarte Device.

-

Suchen Sie die Vorlage Default_MEGAPORT_ICGW_C8000V_Template_V01 und kopieren Sie sie.

Klicken Sie auf die Auslassungspunkte (…) am Ende der Zeile und wählen Sie im Dropdown-Menü Copy. -

Geben Sie einen Namen und eine Beschreibung für die Vorlage ein und klicken Sie auf Copy.

Dieser Name darf nur Groß- und Kleinbuchstaben, die Ziffern 0 bis 9, Bindestriche und Unterstriche enthalten. Er darf keine Leerzeichen oder andere Zeichen enthalten.

Schritt 2 – Eine Cisco VPN Feature-Vorlage erstellen

Sie müssen eine VPN-Vorlage erstellen, damit Sie die VPN-ID der GCP-Verbindung angeben können. Die VPN-ID ist identisch mit dem Firmennetzwerk.

So erstellen Sie eine VPN-Feature-Vorlage

-

In vManage wechseln Sie zu Configure > Templates und wählen die Registerkarte Feature.

-

Suchen Sie eine Vorlage für das Gerätemodell C8000v und den Typ Cisco VPN und kopieren Sie sie.

Klicken Sie auf die Auslassungspunkte (…) am Ende der Zeile und wählen Sie im Dropdown-Menü Copy.Hinweis

Anstatt die Vorlage zu kopieren, können Sie auch eine neue Cisco-VPN-Vorlage für ein C8000v-Gerät hinzufügen und sie mit denselben Werten befüllen.

-

Geben Sie einen Namen und eine Beschreibung für die Vorlage ein und klicken Sie auf Copy.

-

Bearbeiten Sie die Vorlage und fügen Sie die VPN-ID in der Basic Configuration hinzu.

Klicken Sie auf die Auslassungspunkte (…) und wählen Sie Edit.

Die VPN-ID kann eine beliebige Zahl von 1 – 511 oder 513 – 65530 sein. VPN 0 ist für die Transport-VPN reserviert und VPN 512 ist für die Managed VPN reserviert. Die Nummer ist normalerweise identisch mit der VPN-ID, die für Firmennetze zugewiesen wurde, um zwischen dem Firmennetz und dem Cloud-Dienst zu kommunizieren. -

Klicken Sie auf Aktualisieren.

Schritt 3 – Eine BGP-Feature-Vorlage erstellen

Sie benötigen außerdem eine BGP-Vorlage für die Peering-Details der Verbindung.

So erstellen Sie eine Cisco-BGP-Feature-Vorlage

-

In der Registerkarte Feature von vManage Templates suchen Sie eine Vorlage für das Gerätemodell C8000v und den Typ Cisco BGP und kopieren Sie sie.

Hinweis

Anstatt die Vorlage zu kopieren, können Sie auch eine neue Cisco-BGP-Vorlage für ein C8000v-Gerät hinzufügen und sie mit denselben Werten befüllen.

-

Geben Sie einen Namen und eine Beschreibung für die Vorlage ein und klicken Sie auf Copy.

-

Bearbeiten Sie die Vorlage (klicken Sie bei der neuen Vorlage auf die Auslassungspunkte … und wählen Sie Edit) und geben Sie die AS Number für das MVE im Abschnitt Basic Configuration ein.

Dieser Wert ist gerätespezifisch. -

Klicken Sie im Abschnitt Neighbor auf +New Neighbor und geben Sie folgende Werte für die Cloud-Seite der Verbindung an:

- Address – Geben Sie die Peer-IP-Adresse der Cloud-Seite an.

- Description (Beschreibung) – Geben Sie eine aussagekräftige Beschreibung der Vorlage ein.

- Remote AS – Geben Sie die AS Number der Cloud-Seite ein: Die AS-Nummer von Azure ist 12076.

-

Klicken Sie auf Aktualisieren.

Schritt 4 – Eine CLI-Add-On-Feature-Vorlage erstellen

Sie benötigen außerdem eine CLI-Add-On-Vorlage.

So erstellen Sie eine CLI-Add-On-Feature-Vorlage:

-

Suchen Sie eine Vorlage für das Gerätemodell C8000v und den Typ CLI Template und kopieren Sie sie.

Die CLI-Vorlage konfiguriert die Subinterface für das MVE. -

Geben Sie einen Namen und eine Beschreibung für die Vorlage ein und klicken Sie auf Copy.

-

Bearbeiten Sie die Vorlage (klicken Sie bei der neuen Vorlage auf die Auslassungspunkte … und wählen Sie Edit) und kopieren Sie die folgenden Zeilen in den Abschnitt CLI Configuration.

Wenn Sie Single Azure Peering VLAN aktiviert haben:

interface GigabitEthernet1. {{interface-tag}} encapsulation dot1Q {{dot1Q-tag-s-tag-01}} vrf forwarding 100 ip address {{ip-address-subinterface-01}} ip mtu 1500 !Wenn Sie Single Azure Peering VLAN nicht aktiviert haben:

interface GigabitEthernet1. {{interface-tag}} encapsulation dot1Q {{dot1Q-tag-s-tag-01}} second-dot1q {{dot1Q-tag-c-tag-01}} vrf forwarding 100 ip address {{ip-address-subinterface-01}} ip mtu 1500 !Hier ist eine Erklärung zu jeder Zeile.

CLI-Eintrag Beschreibung interface GigabitEthernet1. {{interface-tag-01}} Ein Beschreibungsfeld für die Subinterface. encapsulation dot1Q {{dot1Q-tag-s-tag-01}} second-dot1q {{dot1Q-tag-c-tag-01}} Das erste dot1Q ist der S-Tag. Dieser Tag wird als A-Ende-Tag mit der VXC im Megaport Portal gesetzt. Das zweite dot1Q ist der C-Tag. Dieser Tag wird in der Azure-Konsole beim Peer gesetzt. (Wenn Sie Single Azure Peering VLAN aktiviert haben, müssen Sie das zweite dot1Q-Interface nicht konfigurieren.) vrf forwarding Dies ist das VPN für Ihren Peer. Dieses Beispiel definiert VPN 100 und fügt es der Vorlage hinzu. ip address {{ip-address-subinterface-01}} Die IP-Adresse des Interface – von Microsoft zugewiesen. ip mtu ExpressRoute unterstützt einen MTU-Wert von 1500. -

Klicken Sie auf Aktualisieren.

Schritt 5 – Ihre Gerätevorlage aktualisieren

Als Nächstes müssen wir die Feature-Vorlagen zur Kopie der Standard-Gerätevorlage hinzufügen und dann die Werte für die hinzugefügten Funktionen definieren.

So fügen Sie die Feature-Vorlagen zur Gerätevorlage hinzu

-

In der Registerkarte Device von vManage Templates,find die Kopie der Gerätevorlage, die Sie in Schritt 1 erstellt haben, und klicken Sie auf die Auslassungspunkte (…) und wählen Sie Edit.

-

Klicken Sie in der Registerkarte Service VPN auf +Add VPN.

-

Markieren Sie in den Available VPN Templates die in Schritt 2 erstellte Vorlage, klicken Sie auf den Pfeil, um sie in die Selected VPN Templates zu verschieben, und klicken Sie auf Next (Weiter).

Der Schritt zum Auswählen der Untervorlagen erscheint. - Klicken Sie in den Additional Cisco VPN Templates auf Cisco BGP.

- Wählen Sie im Cisco BGP-Menü die in Schritt 3 erstellte BGP-Vorlage und klicken Sie auf Add (Hinzufügen).

-

Wählen Sie in der Registerkarte Additional Templates die in Schritt 4 erstellte CLI Add-On-Vorlage aus und klicken Sie auf Aktualisieren.

Ein Bildschirm mit der aktualisierten Gerätevorlage erscheint. Sie müssen diese Vorlage bearbeiten, um Werte für die neuen Felder hinzuzufügen und ein MVE zuzuordnen. -

Klicken Sie auf die Auslassungspunkte (…) und wählen Sie Edit.

Die Geräteeinstellungen erscheinen mit neuen Feldern, die in den Feature-Vorlagen definiert sind.

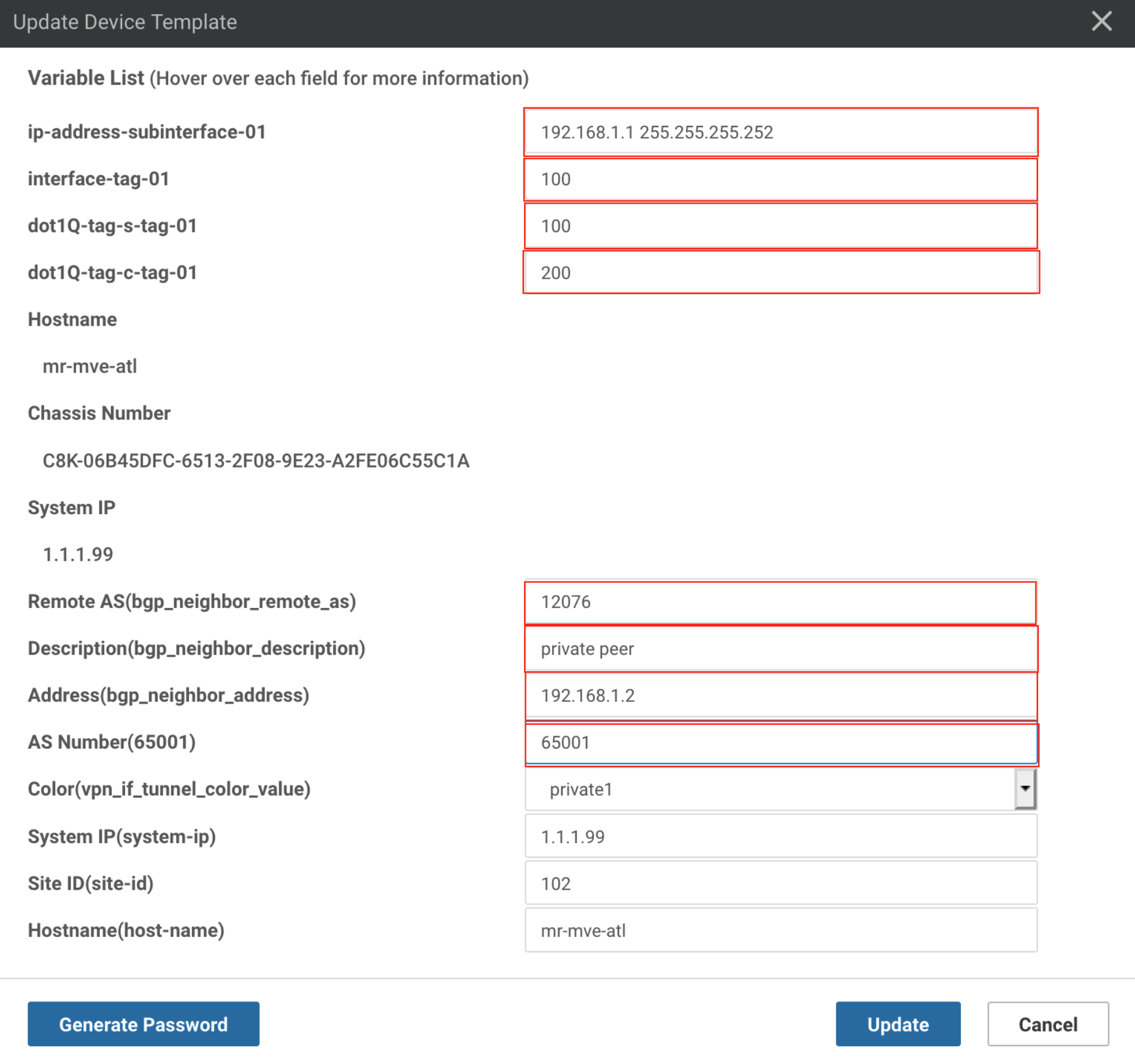

- Geben Sie Werte für diese neuen Felder ein:

- ip-address-subinterface – Geben Sie die IP-Adresse des Interface an. Dies ist die erste IP-Adresse aus dem /30-Primärsubnetz, das mit dem Peer in der Azure-Konsole zugewiesen wurde.

- interface-tag – Dieser Wert entspricht dem dot-1q-s-tag. Sie finden diesen Wert in den VXC Verbindungsdetails im Megaport Portal: Klicken Sie auf das Zahnradsymbol für die VXC, wählen Sie Details und verwenden Sie den A-End VLAN-Wert.

- dot-1q-s-tag – Der dot1Q S-Tag. Dieser Wert ist identisch mit interface-tag. Sie finden diesen Wert in den VXC Verbindungsdetails im Megaport Portal: Klicken Sie auf den VXC Namen, wählen Sie Details und verwenden Sie den A-End VLAN-Wert. (Wenn Sie Single Azure Peering VLAN aktiviert haben, müssen Sie dieses Interface nicht konfigurieren.)

- dot-1q-c-tag – Der dot1Q C-Tag. Dieser Tag wird in der Azure-Konsole beim Peer gesetzt.

- Remote AS(bgp_neighbor_remote_as) – Die AS-Nummer für ExpressRoute ist 12076.

- Description(bgp_neighbor_description) – Geben Sie eine aussagekräftige Beschreibung der Vorlage für den BGP-Peer ein.

- Address(bgp_neighbor_address) – Geben Sie die Peer-IP-Adresse des ExpressRoute-MSEE-Routers an. Dies ist die zweite verfügbare IP-Adresse aus dem /30-Primärsubnetz, das mit dem Peer in der Azure-Konsole zugewiesen wurde.

- AS Number – Geben Sie die AS-Nummer des MVE an.

-

Klicken Sie auf Aktualisieren.

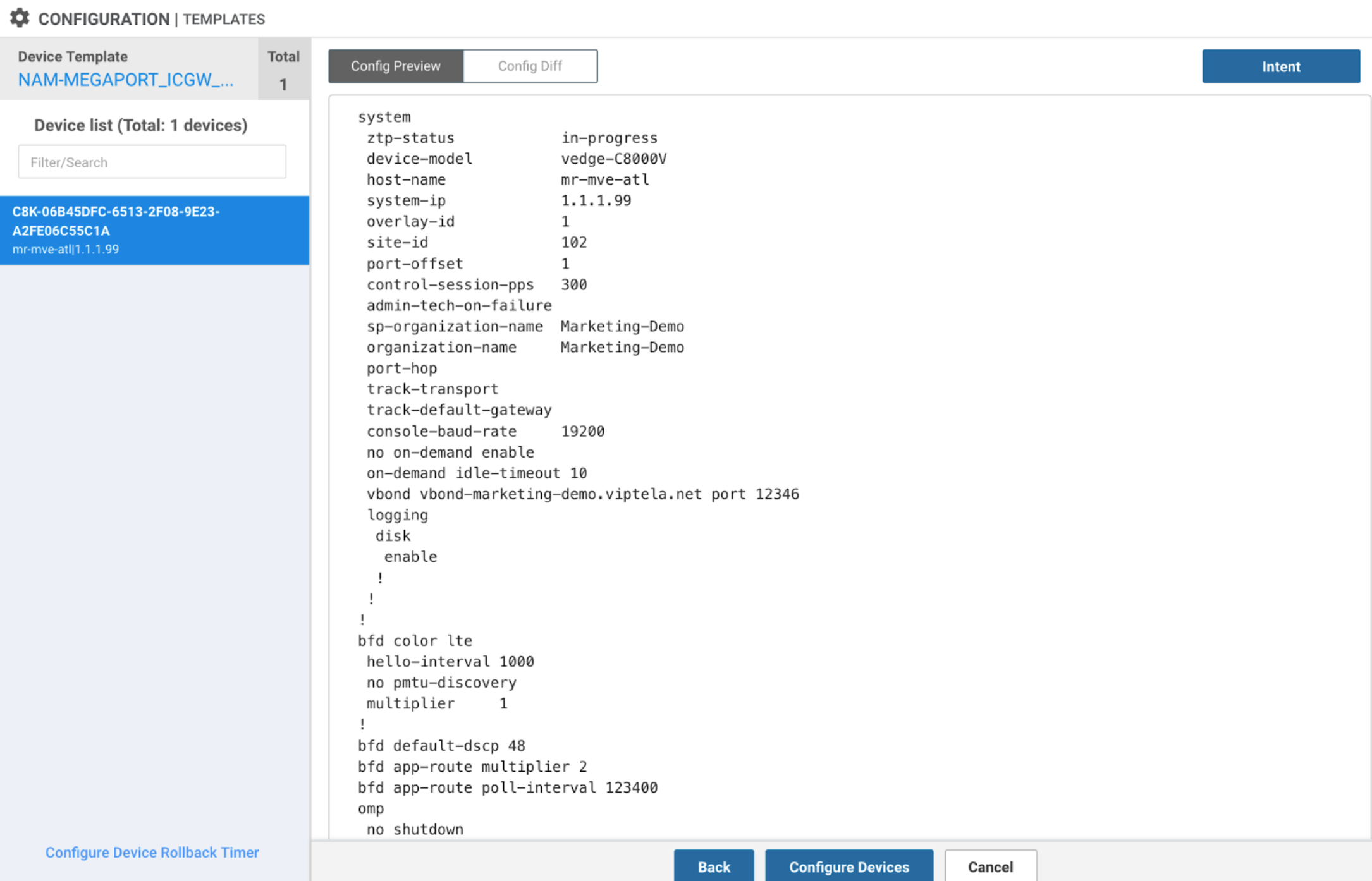

vManage zeigt eine Vorschau der Konfiguration an. Klicken Sie auf Config Diff, um die Änderungen zu überprüfen. (Änderungen sind grün markiert.) -

Wählen Sie das MVE in der Geräteliste aus.

-

Überprüfen Sie die Änderungen und klicken Sie auf Configure Devices.

vManage lädt die Vorlage. Wenn abgeschlossen, zeigt der Status Erfolg an.

Überprüfen der ExpressRoute-Verbindung

Sie können die ExpressRoute-Verbindung über die Azure-Konsole überprüfen. Prüfen Sie die ARP- und Routentabelle.

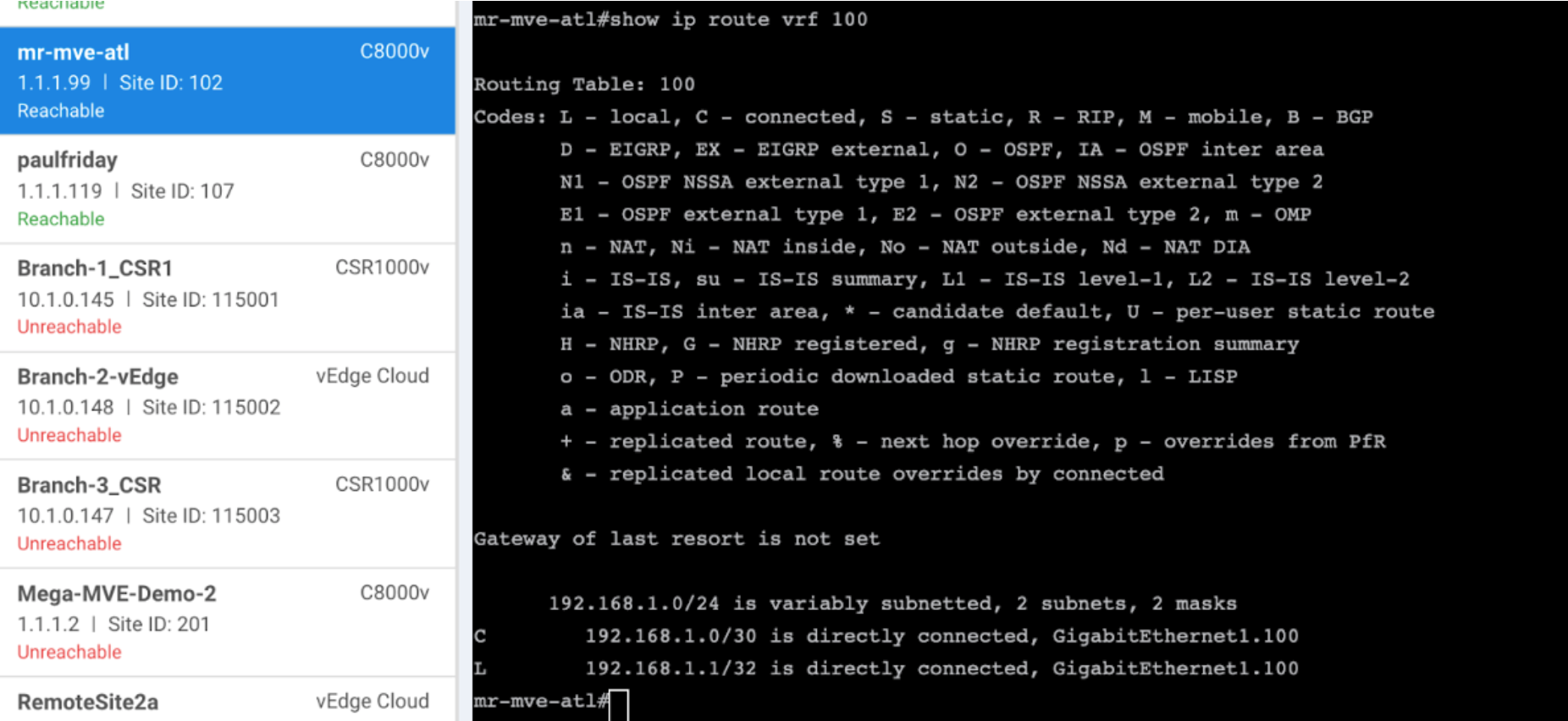

Sie können auch in vManage überprüfen.

So überprüfen Sie in vManage

- Gehen Sie zu Tools > SSH Terminal und melden Sie sich bei Ihrem MVE an.

- Geben Sie den folgenden Befehl ein, um die vom VPN-Peer angekündigten Routen anzuzeigen:

show ip route vrf 100

Hinzufügen einer sekundären Verbindung

Um eine sekundäre VXC hinzuzufügen, wiederholen Sie den Prozess des Hinzufügens eines VPNs zur Gerätevorlage und aktualisieren Sie die CLI-Vorlage mit einer zweiten Subinterface.

interface GigabitEthernet1. {{interface-tag}}

encapsulation dot1Q {{dot1Q-tag-s-tag-01}} second-dot1q {{dot1Q-tag-c-tag-01}}

vrf forwarding 100

ip address {{ip-address-subinterface-01}}

ip mtu 1500

!

interface GigabitEthernet1. {{interface-tag}}

encapsulation dot1Q {{dot1Q-tag-s-tag-01}} second-dot1q {{dot1Q-tag-c-tag-01}}

vrf forwarding 100

ip address {{ip-address-subinterface-01}}

ip mtu 1500

!