MCR Peering zwischen privaten Clouds

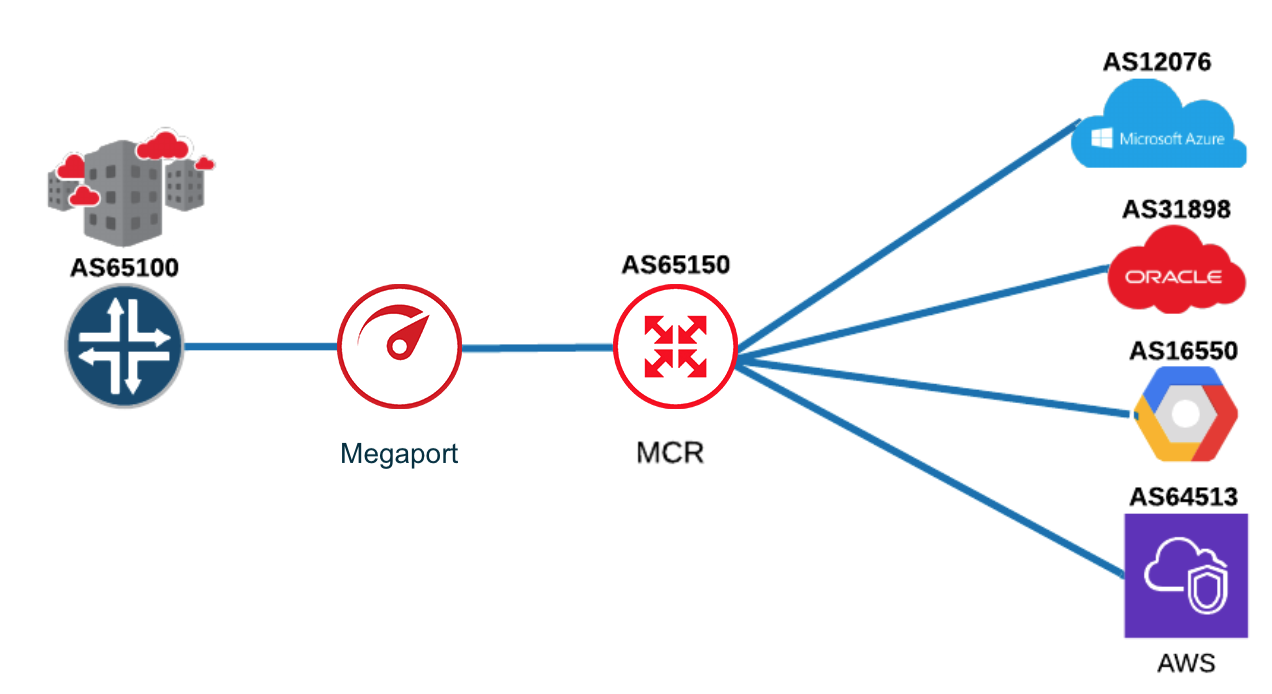

Megaport Cloud Router (MCR) unterstützt MulticloudDie Nutzung mehrerer Cloud-Computing-Services in einer einzigen heterogenen Architektur. Zum Beispiel könnte ein Unternehmen mehrere Cloud-Provider für Infrastruktur-Services (IaaS) und Software-Services (SaaS) nutzen. Eines der zentralen Wertversprechen von Megaport ist die Ermöglichung von Multicloud-Konnektivität.

-Architekturen, die Kombinationen aus privaten und öffentlichen Cloud-Peering-Typen sowie Nicht-Cloud-Konnektivität zu Ihrem Rechenzentrum umfassen. Dieses Thema beschreibt:

- Die mit MCR unterstützten Konnektivitätsoptionen der Cloud Service Provider (CSPs) für Peering zwischen privaten Clouds.

- Wie autonome Systemnummern (ASNs) zusammen mit dem Border Gateway Protocol (BGP) beim Routing eingesetzt werden, um Routen anzukündigen.

Unterstützte Konnektivitätsoptionen mit MCR

MCR ermöglicht Ihnen den Aufbau einer robusten Architektur, die privates Peering zu mehreren Cloud-Anbietern unterstützt. Sie können Konnektivität zum selben Cloud-Anbieter, in verschiedenen Regionen, mit unterschiedlichen On-Ramps bereitstellen, solange jeder BGP-Peer eine unterschiedliche ASN hat.

Dieser Abschnitt beschreibt viele, aber nicht alle, der mit dem MCR unterstützten privaten Peering-Konnektivitätsarchitekturen. Da Netzwerke nicht identisch sind, dienen die Beispiele als Ausgangspunkt für Ihre Peering-Architektur.

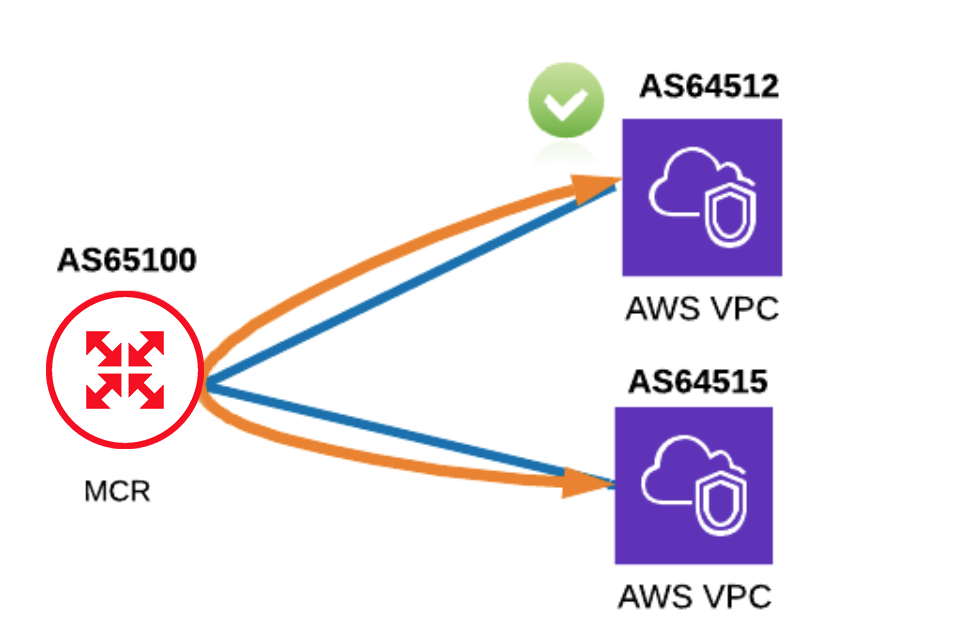

AWS privates Peering zwischen VPCs

AWS ermöglicht das Routing zwischen verschiedenen AWS Virtual Private Clouds (VPCs), wenn Sie Ihre eigene private ASN und den MCR verwenden.

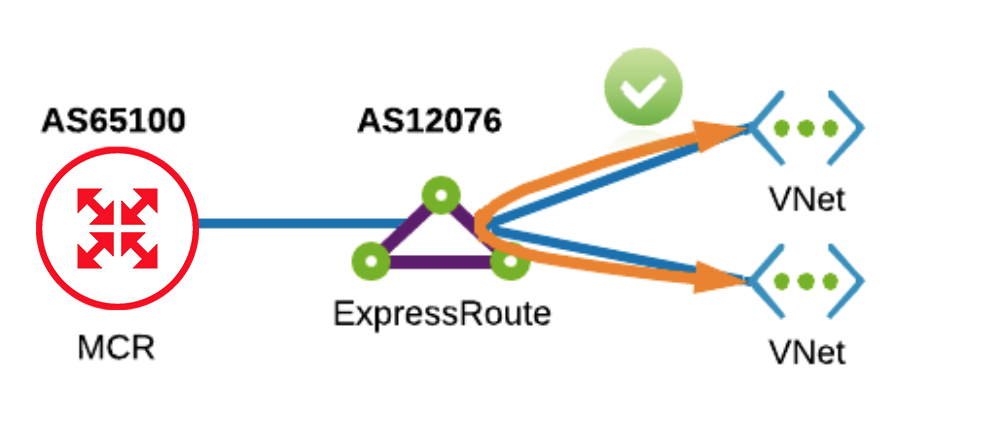

Azure privates Peering mit einer einzelnen ExpressRoute und mehreren VNets

Mit Azure können Sie mehrere virtuelle Netzwerke (VNets) an dieselbe ExpressRoute anhängen und den Datenverkehr zwischen den VNets routen, ohne das Azure-Netzwerk zu verlassen.

Hinweis

Azure privates Peering mit dual ExpressRoute wird nicht unterstützt. In diesem Szenario verhindert die BGP-Schleifenvermeidung, dass Routen angekündigt werden, da Azure seine eigene ASN im AS-Pfad erkennt.

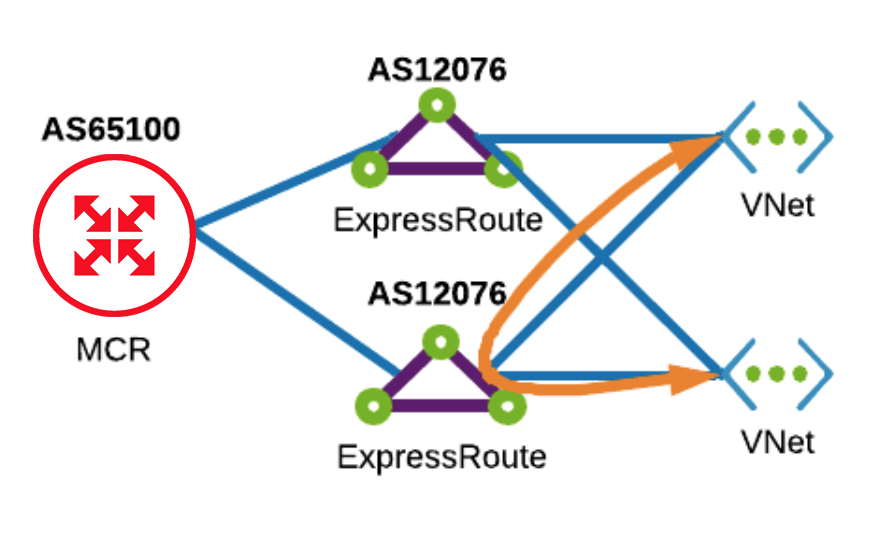

Azure privates Peering mit Dual-ExpressRoute und Inter-VNet-Routing

MCR unterstützt eine Architektur mit Dual-ExpressRoute-Circuits, die jedes VNet mit beiden ExpressRoute-Circuits verbinden. Da das Inter-VNet-Routing stattfindet, ohne Azure zu verlassen, wird der AS-Pfad nicht ausgewertet. Diese Bereitstellung bietet hohe Verfügbarkeit und ermöglicht gleichzeitig Inter-VNet-Routing.

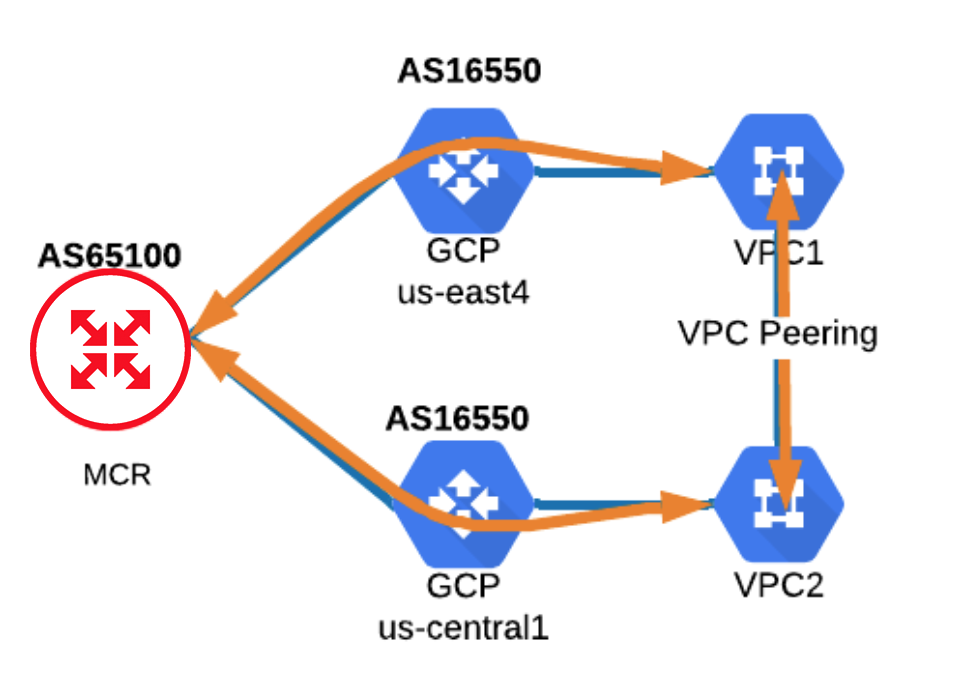

VPC-Peering in Google Cloud Platform

VPCs in Google Cloud Platform (GCP) sind global und enthalten Subnetze für jede Region. GCP bietet die Möglichkeit, VPC-Peering durchzuführen, um den Datenverkehr zwischen zwei VPCs zu routen.

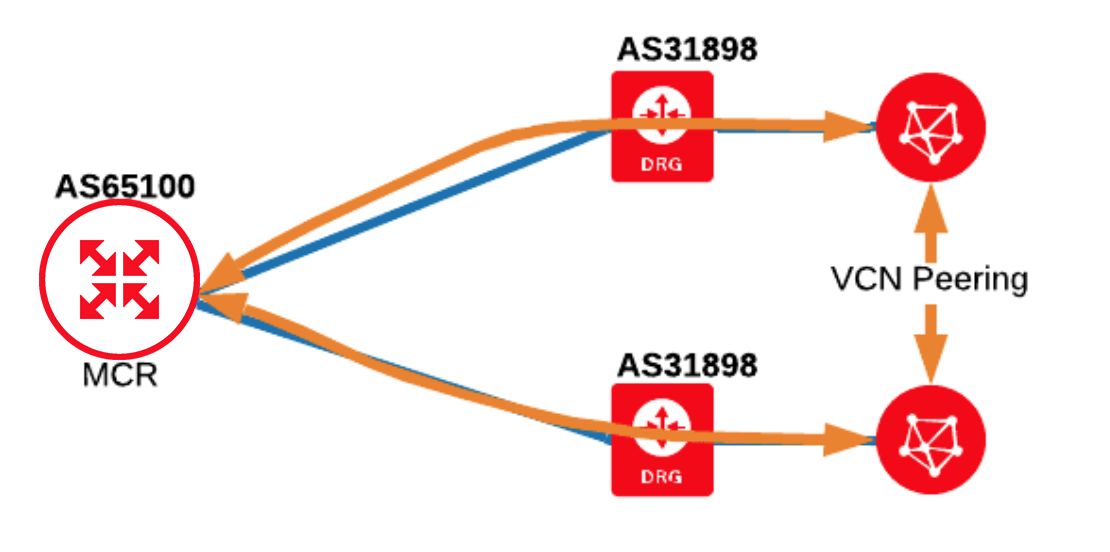

Oracle Cloud Infrastructure VCN-Peering

Oracle bietet Remote Virtual Cloud Network (VCN)-Peering, um zwischen Regionen zu routen. Die Unterstützung umfasst Routing zwischen Oracle Cloud Infrastructure (OCI) und OCI Classic oder zwischen OCI und Oracle Government Cloud.

Hinweis

Externes Routing zwischen OCI-Commercial-Regionen wird nicht unterstützt.

Weitere Informationen finden Sie unter Remote VCN Peering.

Autonome Systemnummern verstehen

Ein Autonomous System (AS) ist ein einzelnes Netzwerk oder eine Menge von Netzwerken und Routern, die im Auftrag einer einzelnen administrativen Instanz, beispielsweise einer Geschäftseinheit, verwaltet und überwacht werden. Einem AS wird eine global eindeutige Nummer zugewiesen, die das Netzwerk nach außen identifiziert.

Der MCR verwendet BGP, um Routen zwischen Private-Peering- und Nicht-Cloud-Peering-Typen auszutauschen. Um die Komplexität der BGP-Unterstützung für die CSPs zu reduzieren, stellt der MCR eine automatisierte Konfiguration bereit und folgt standardmäßigen BGP-Routingrichtlinien und Inter-AS-Routing-Best Practices. Obwohl der MCR Routing-Best Practices befolgt und BGP über eine integrierte Schleifenvermeidung verfügt, ist ein Verständnis der AS-Pfadliste hilfreich, wenn ASNs an Peers vergeben werden.

AS-Pfad-Schleifenvermeidung verstehen

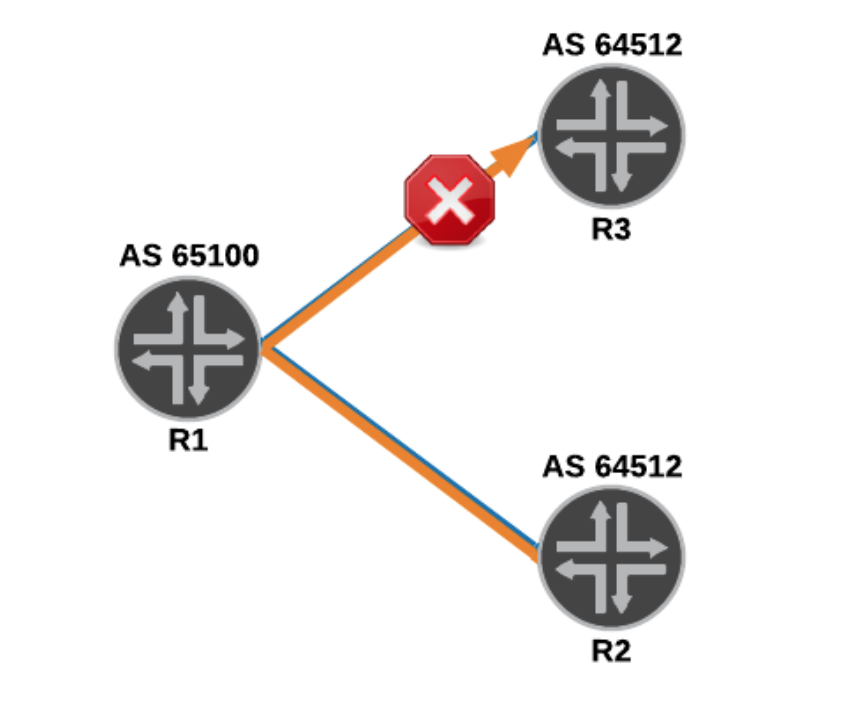

Wenn Routen an einen externen BGP-(eBGP-)Nachbarn angekündigt werden, wird die ASN des lokalen Routers zur AS-Pfadliste (AS_PATH) hinzugefügt. Für das empfangende Autonomous System (AS) entsteht dadurch eine Spur zum ursprünglichen AS. Dieses Bild zeigt zwei Router, R2 und R3, mit derselben ASN:

Wenn ein eBGP-Peer eine eBGP-Route empfängt, die seine eigene AS-Nummer im AS-Pfad enthält, verwirft er die Route, um eine BGP-Routenschleife zu verhindern. Dies ist das erwartete Verhalten bei BGP. In diesem Szenario verwirft R3 die Routen von R2 beim Eintreffen, da R2 und R3 dieselbe ASN haben.

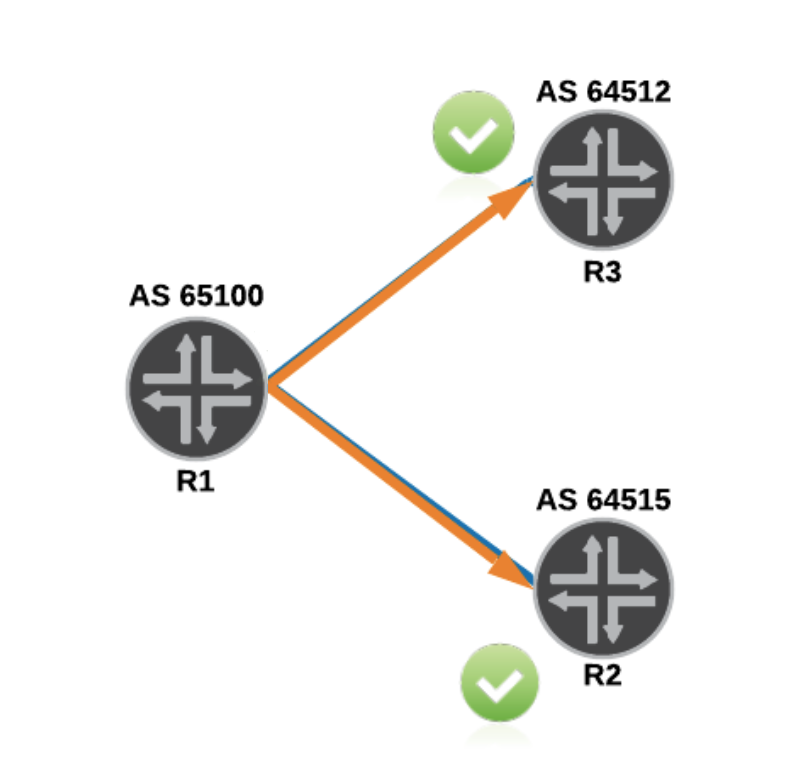

Nach der Aktualisierung der Konfiguration von R2 mit einer eindeutigen AS-Nummer, 64515, akzeptiert R3 nun die von R2 angekündigten Routen. Es ist wichtig, dies bei der Konfiguration von Peering zwischen zwei privaten Clouds zu berücksichtigen.

Unterstützung für private ASNs

Mit AWS Direct Connect gateway können Sie Ihre eigene private ASN auf der Amazon-Seite der Verbindung verwenden. Andere Cloud Service Provider verlangen, dass Sie mit ihrer öffentlichen ASN peeren.

Diese Tabelle fasst die unterstützten ASNs der einzelnen CSPs zusammen:

| Cloud-Anbieter | Peering-Typ | AS auf Kundenseite | AS auf Cloud-Anbieterseite |

|---|---|---|---|

| AWS | PRIV_CLOUD | Private oder öffentliche ASN | Private ASN oder ASN 7224 |

| Google Cloud | PRIV_CLOUD | Private oder öffentliche ASN | ASN 16550 |

| Oracle Cloud | PRIV_CLOUD | Private oder öffentliche ASN | ASN 31898 (Gov Cloud 6142) |

| Microsoft Azure | PRIV_CLOUD | Private oder öffentliche ASN | ASN 12076 |

Weitere Informationen finden Sie in diesen Ressourcen.

- AWS – AWS Direct Connect FAQs

- Google Cloud – Establishing 99.99% Availability for Partner Interconnect

- Oracle Cloud – FastConnect Requirements

- Microsoft Azure – Autonomous System numbers (ASN)