Erstellen einer AWS Hosted VIF für ein MVE mit Palo Alto SD-WAN

Hosted VIFs können eine Verbindung zu öffentlichen oder privaten AWS-Cloud-Services herstellen: Eine Hosted VIF kann keine Verbindung zu einem Transit Virtual Interface herstellen. Diese Verbindungen teilen sich die Bandbreite.

So erstellen Sie eine Hosted VIF von einem MVE zu AWS

-

Öffnen Sie im Megaport Portal die Services-Seite und wählen Sie das MVE für die Verbindung aus.

-

Klicken Sie auf +Connection (+Verbindung) und klicken Sie auf die Cloud-Kachel.

-

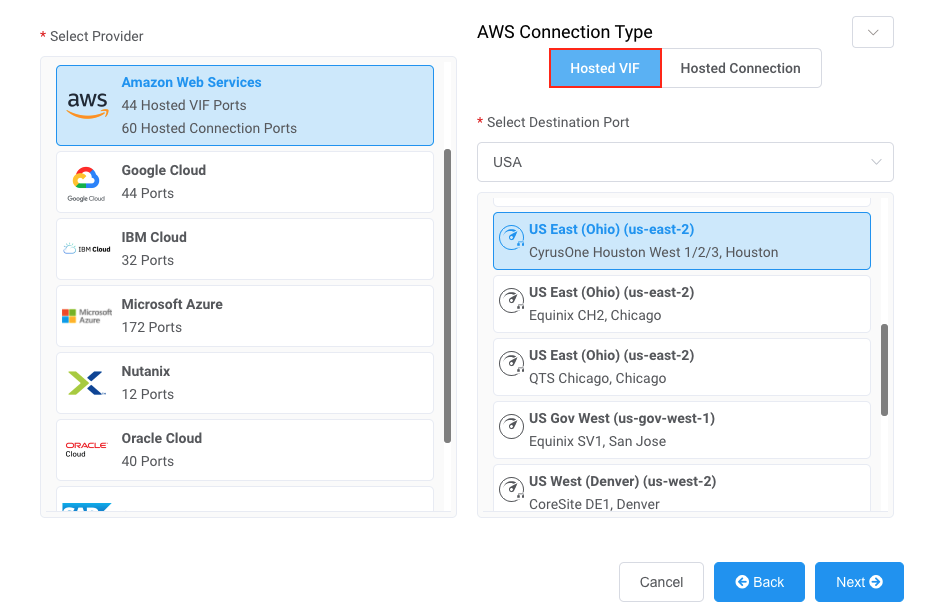

Wählen Sie AWS als Service Provider, wählen Sie Hosted VIF als AWS Connection Type, wählen Sie den Zielport, und klicken Sie auf Next (Weiter).

Sie können den Country-Filter verwenden, um die Auswahl einzugrenzen.

-

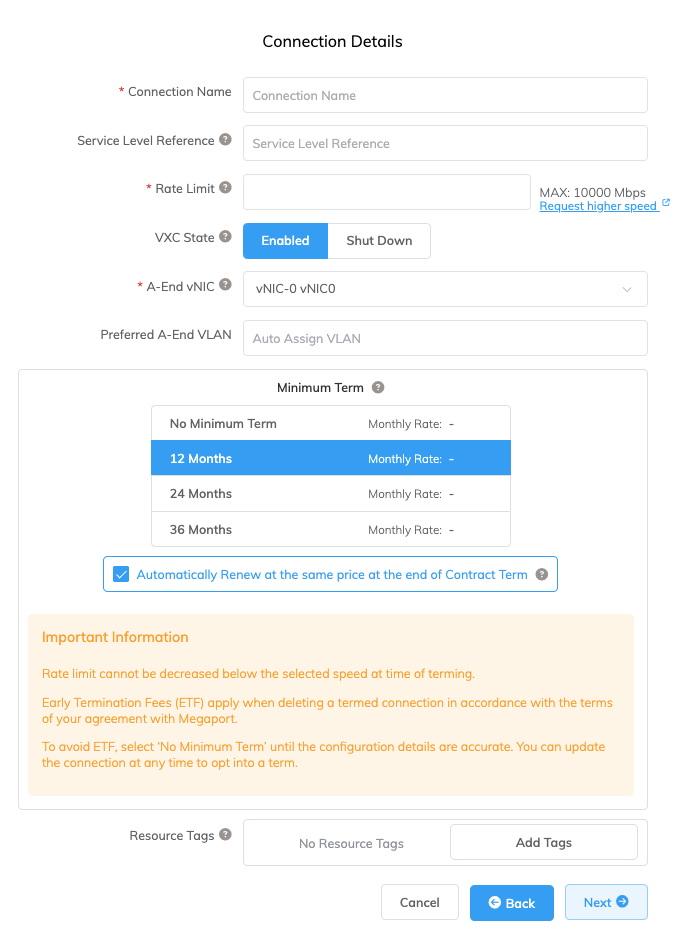

Geben Sie die Verbindungsdetails an:

-

Connection Name (Verbindungsname) – Der Name Ihres VXC, der im Megaport Portal angezeigt wird.

Tipp

Gleichen Sie dies mit dem AWS Connection Name (Verbindungsname) auf dem nächsten Bildschirm ab, um die Zuordnung zu erleichtern.

-

Service Level Reference (Service-Level-Referenz) (optional) – Geben Sie eine eindeutige Kennnummer für Ihren Megaport Service an, die für Abrechnungszwecke verwendet wird, z. B. eine Kostenstellennummer, eine eindeutige Kunden-ID oder eine Bestellnummer. Die Service-Level-Referenznummer erscheint für jeden Service im Abschnitt Produkt der Rechnung. Sie können dieses Feld auch für einen bestehenden Service bearbeiten.

-

Rate Limit (Übertragungsratenlimit) – Die Geschwindigkeit Ihrer Verbindung in Mbit/s. Zulässige Werte beginnen bei 1 Mbit/s und steigen in Schritten von 1 Mbit/s. Die maximal verfügbare Geschwindigkeit hängt vom Standort und der Serviceverfügbarkeit ab. Beachten Sie, dass die Summe aller gehosteten virtuellen VXCs zu einem Service die MVE-Kapazität überschreiten kann, die gesamte Aggregatbandbreite jedoch niemals die MVE-Kapazität überschreiten wird.

-

VXC State (VXC-Status) – Wählen Sie Enabled (Aktiviert) oder Shut Down (Herunterfahren), um den Anfangszustand der Verbindung festzulegen. Weitere Informationen finden Sie unter Einen VXC zum Failover-Testen herunterfahren.

Hinweis

Wenn Sie Shut Down (Herunterfahren) auswählen, fließt kein Traffic durch diesen Service und er verhält sich so, als wäre er im Megaport-Netzwerk ausgefallen. Die Abrechnung für diesen Service bleibt aktiv, und Ihnen werden weiterhin Kosten für diese Verbindung berechnet.

-

A-End vNIC (A-End-vNIC) – Wählen Sie eine A-End-vNIC aus der Dropdown-Liste. Weitere Informationen zu vNICs finden Sie unter Erstellen eines MVE im Megaport Portal.

-

Preferred A-End VLAN (Bevorzugtes A-Ende-VLAN) (optional) – Geben Sie eine unbenutzte VLAN-ID für diese Verbindung an.

Diese VLAN-ID muss auf diesem MVE eindeutig sein und kann zwischen 2 und 4093 liegen. Wenn Sie eine bereits verwendete VLAN-ID angeben, zeigt das System die nächste verfügbare VLAN-Nummer an. Die VLAN-ID muss eindeutig sein, um mit der Bestellung fortzufahren. Wenn Sie keinen Wert angeben, weist Megaport eine zu. -

Minimum Term (Mindestlaufzeit) – Wählen Sie Keine Mindestlaufzeit, 12 Monate, 24 Monate oder 36 Monate. Längere Laufzeiten führen zu einer geringeren monatlichen Gebühr. 12 Monate ist standardmäßig ausgewählt. Beachten Sie die Informationen auf dem Bildschirm, um vorzeitige Kündigungsgebühren (ETF) zu vermeiden.

Aktivieren Sie die Option Automatische Verlängerung der Mindestlaufzeit für Services mit einer Laufzeit von 12, 24 oder 36 Monaten, um den Vertrag am Ende des Vertrags automatisch zum gleichen rabattierten Preis und mit derselben Laufzeit zu verlängern. Wenn Sie den Vertrag nicht verlängern, am Ende der Laufzeit, geht der Vertrag automatisch für den folgenden Abrechnungszeitraum in einen Monat-zu-Monat-Vertrag zum gleichen Preis, ohne Laufzeitrabatte über.

Weitere Informationen finden Sie unter Preise und Vertragsbedingungen für VXC und Abrechnung von VXC, Megaport Internet und IX.

-

Resource Tags (Ressourcen-Tags) – Sie können Ressourcen-Tags verwenden, um eigene Referenzmetadaten zu einem Megaport Dienst hinzuzufügen.

So fügen Sie einen Tag hinzu:- Klicken Sie auf Tags hinzufügen.

- Klicken Sie auf Neuen Tag hinzufügen.

- Geben Sie Details in die Felder ein:

- Schlüssel – String, maximale Länge 128. Zulässige Werte sind a-z 0-9 _ : . / \ -

- Wert – String, maximale Länge 256. Zulässige Werte sind a-z A-Z 0-9 _ : . @ / + \ - (Leerzeichen)

- Klicken Sie auf Speichern.

Wenn für diesen Dienst bereits Ressourcen-Tags vorhanden sind, können Sie sie verwalten, indem Sie auf Tags verwalten klicken.

Warnung

Fügen Sie niemals sensible Informationen in einem Ressourcen-Tag ein. Zu sensiblen Informationen gehören Befehle, die vorhandene Tag-Definitionen zurückgeben, und Informationen, die eine Person oder ein Unternehmen identifizieren.

-

-

Klicken Sie auf Next (Weiter).

-

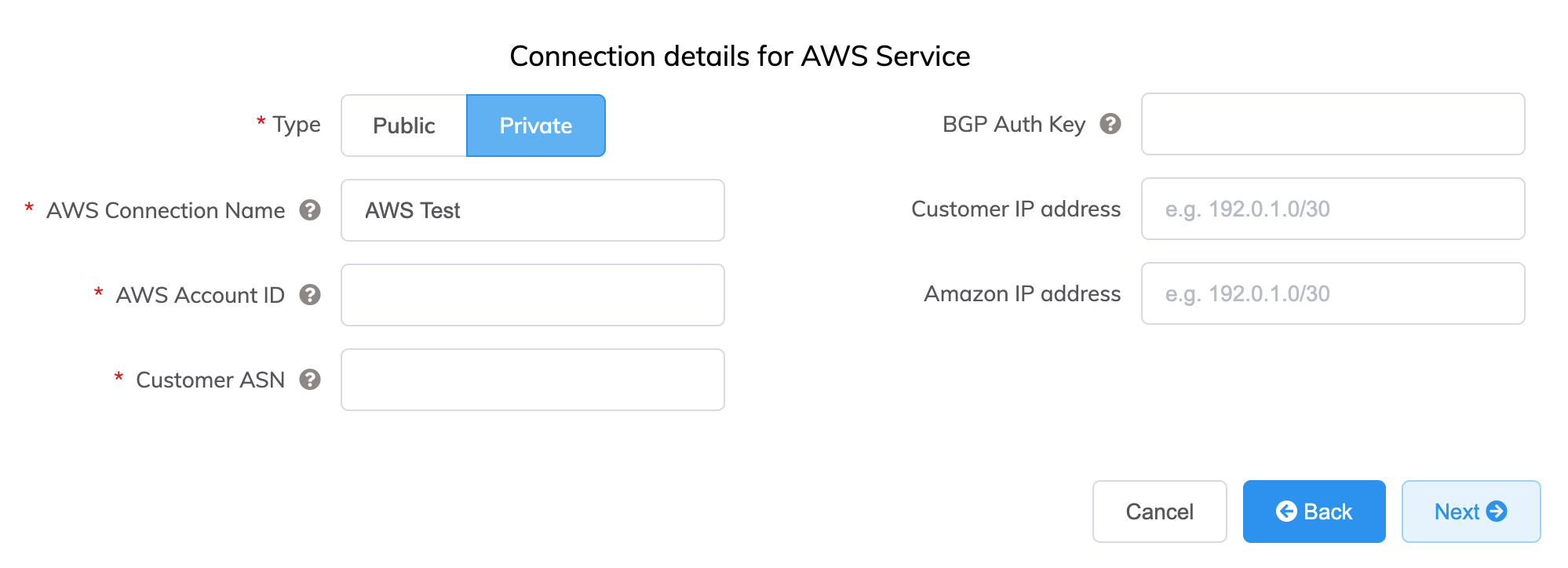

Geben Sie die Details für den AWS-Service an.

Details zu den einzelnen Feldern:

-

Wählen Sie Public oder Private.

- Private – Zugriff auf private AWS-Services wie eine VPC, EC2-Instanzen, Load Balancer, RDS-DB-Instanzen, im privaten IP-Adressraum.

-

Public – Zugriff auf öffentliche AWS-Services wie Amazon Simple Storage Service (S3), DynamoDB, CloudFront und Glacier. Sie erhalten außerdem Amazon’s global IP prefixes (ungefähr 2.000 Präfixe).

Hinweis

Public VIFs erfordern manuelles Eingreifen durch Amazon und können bis zu 72 Stunden dauern. Weitere Informationen finden Sie unter Konfigurieren öffentlicher AWS-Verbindungen mit von AWS bereitgestellten IP-Adressen.

-

AWS Connection Name (Verbindungsname) – Dies ist ein Textfeld und wird der Name Ihrer virtuellen Schnittstelle sein, der in der AWS-Konsole angezeigt wird. Der AWS Connection Name (Verbindungsname) wird automatisch mit dem in einem vorherigen Schritt angegebenen Namen ausgefüllt.

-

AWS Account ID (AWS-Konto-ID) – Dies ist die ID des Kontos, mit dem Sie die Verbindung herstellen möchten. Sie finden diesen Wert im Verwaltungsbereich Ihrer AWS-Konsole.

-

Customer ASN (optional) – Geben Sie die ASN an, die für BGP-Peering-Sessions auf allen VXCs verwendet wird, die mit dem MVE verbunden sind. Dieser Wert wird bei der Konfiguration des MVE festgelegt und kann danach nicht mehr geändert werden.

-

BGP Auth Key (optional) – Geben Sie den BGP MD5Manchmal als MD5-Hash oder BGP-Schlüssel bezeichnet. Der Message-Digest (MD5) Algorithmus ist eine weit verbreitete kryptografische Funktion, die eine Zeichenfolge aus 32 hexadezimalen Ziffern erzeugt. Dieser Wert wird als Passwort oder Schlüssel zwischen Routern verwendet, die BGP-Informationen austauschen.

Schlüssel an. Wenn Sie dieses Feld leer lassen, verhandelt Megaport automatisch mit AWS einen Schlüssel für Sie, der im Megaport Portal angezeigt wird. Der Schlüssel wird in der AWS-Konsole nicht angezeigt.Hinweis

Der BGP Auth Key wird während des Bestellvorgangs generiert, wenn dieses Feld leer gelassen wird. Er wird während der Bestellung nicht auf der Summary-Seite angezeigt. Um den Schlüssel zu sehen, öffnen Sie die Connection Settings, nachdem der Dienst bereitgestellt wurde und aktiv ist.

-

Customer IP Address – Der in Ihrem Netzwerk für das Peering verwendete IP-Adressraum (im CIDR-Format). Dieses Feld ist für private Verbindungen optional; wenn es leer bleibt, weist Megaport eine Adresse zu.

-

Amazon IP Address – Der im AWS-VPC-Netzwerk für das Peering zugewiesene IP-Adressraum im CIDR-Format. Dieses Feld ist für private Verbindungen optional; wenn es leer bleibt, weist Megaport automatisch eine Adresse zu.

-

Prefixes (optional) – (nur bei Public-Verbindungen sichtbar) Geben Sie IP-Präfixe an, die an AWS angekündigt werden sollen. Geben Sie die Präfixe an, die Sie beim Bereitstellen einer Public Direct Connect bewerben werden (nur von RIR zugewiesene IPv4-Adressen).

Nachdem Sie Präfixe für eine Public-Verbindung konfiguriert haben, können Sie sie nicht mehr ändern, und das Feld ist ausgegraut. Um diesen Wert zu ändern, erstellen Sie ein Support-Ticket bei AWS, damit diese Änderung ohne Auswirkungen vorgenommen werden kann. Oder Sie können die Hosted VIF stornieren und neu bestellen. In beiden Fällen müssen Sie warten, bis AWS die Anfrage manuell genehmigt.

-

-

Klicken Sie auf Next (Weiter), um zur Zusammenfassung der Verbindungsdetails zu gelangen, fügen Sie den VXC dem Warenkorb hinzu, und bestellen Sie die Verbindung.

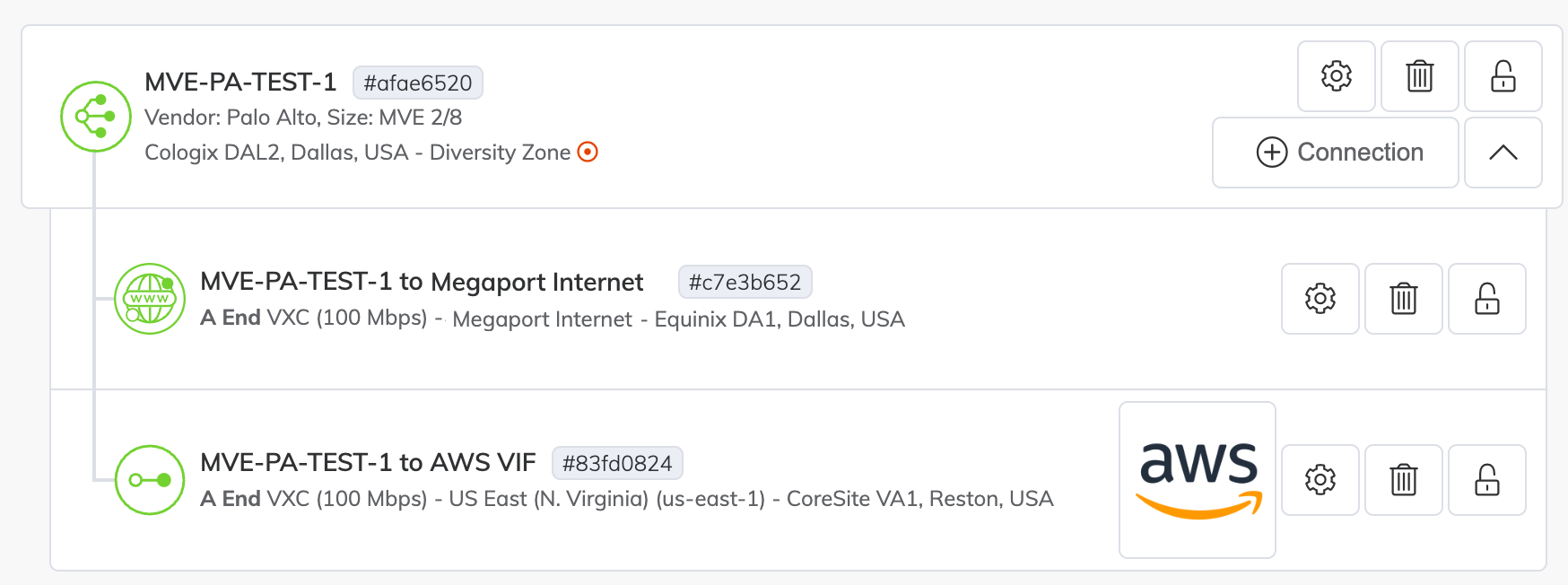

Der AWS-VXC erscheint im Megaport Portal als Verbindung für das MVE.

Akzeptieren Sie anschließend die Verbindung in AWS.

Akzeptieren der Virtual Interface für private Verbindungen

Einige Minuten nach der Bestellung eines privaten Hosted VIF VXC ist die entsprechende eingehende VIF-Anfrage in der AWS-Konsole auf der Seite AWS Direct Connect > Virtual Interfaces sichtbar. (Dies ist spezifisch für die Region, die dem Ziel-AWS-Port zugeordnet ist.) Wenn Ihre VIF nach einigen Minuten nicht angezeigt wird, stellen Sie sicher, dass Sie die richtige Region betrachten.

So prüfen und akzeptieren Sie die private Virtual Interface

-

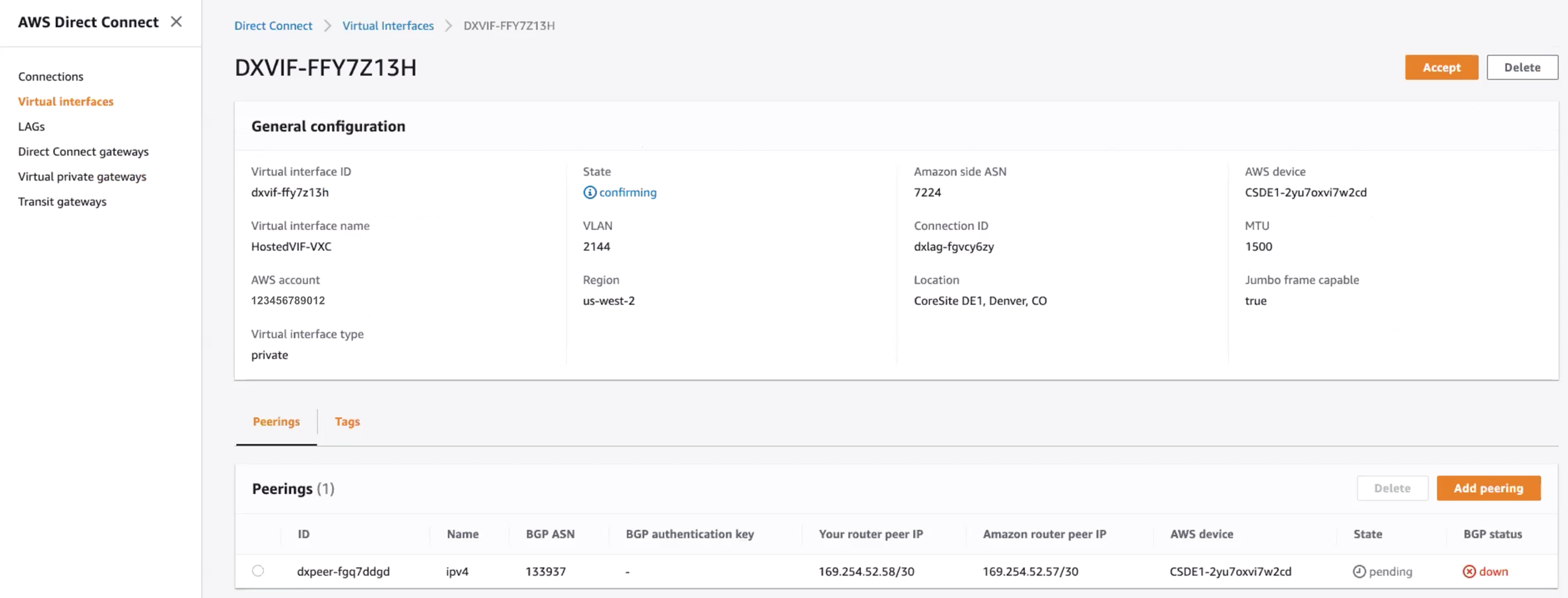

Klicken Sie auf der Seite AWS Direct Connect > Virtual Interface auf die ID der Schnittstelle, um die Konfigurations- und Peering-Details anzuzeigen.

Der Name und die Konto-ID der VIF sollten den im Portal angegebenen Werten entsprechen, und die BGP-ASN sollte mit der Customer ASN übereinstimmen, die beim VXC konfiguriert wurde. Der Amazon ASN ist der AWS-Standard-ASN der Region und nicht der bei der Konfiguration angegebene Wert – dieser wird aktualisiert, wenn die Virtual Interface akzeptiert und zugewiesen wird.

-

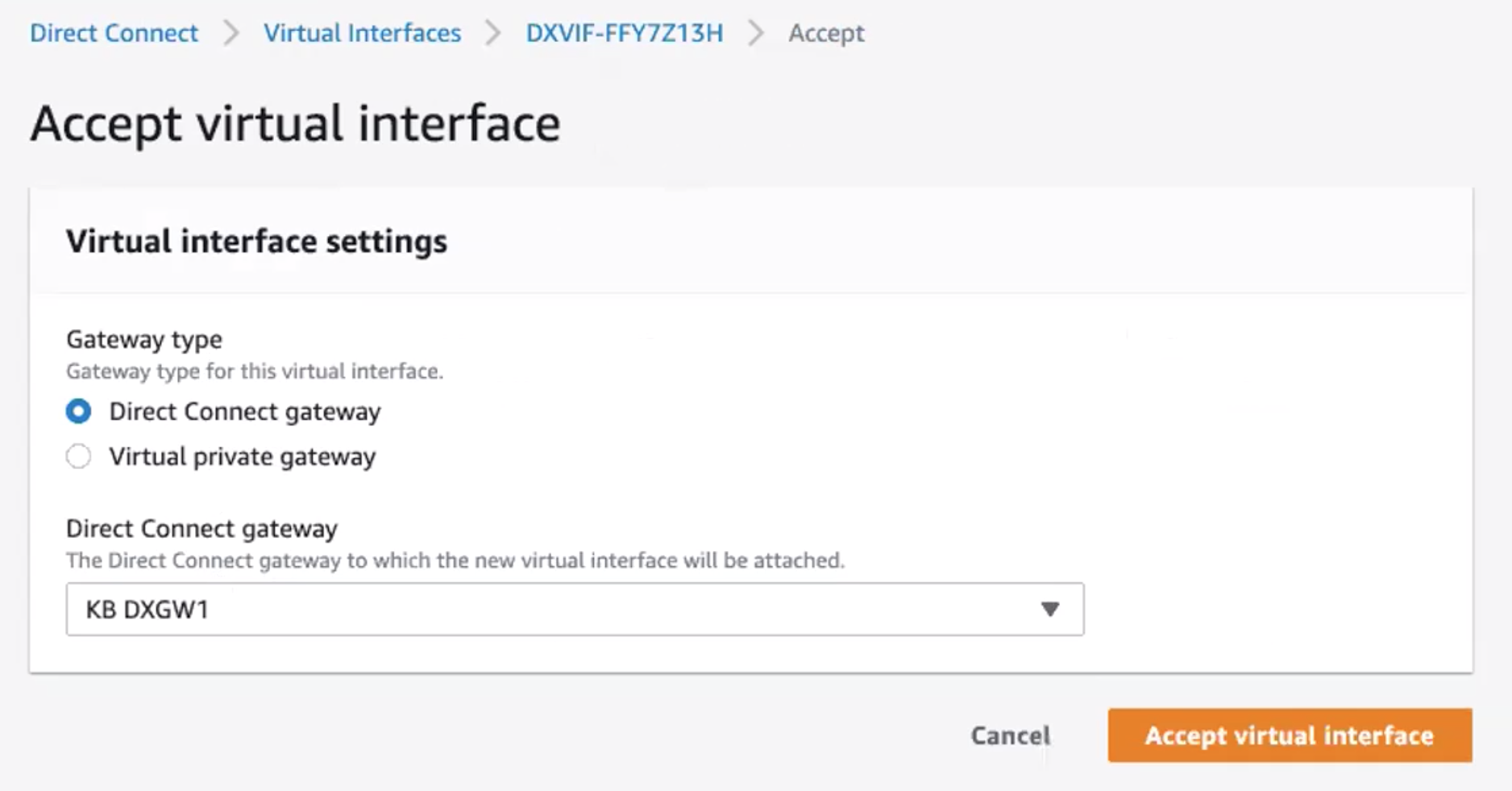

Klicken Sie auf Akzeptieren.

-

Wählen Sie den Gateway-Typ und anschließend den spezifischen Gateway für diese neue virtuelle Schnittstelle aus.

-

Klicken Sie auf Accept virtual interface.

Der Status der Verbindung ändert sich von confirming zu pending und wechselt dann zu available, sobald BGP hergestellt ist. Beachten Sie, dass die Anzeige des available-BGP-Status auf der AWS-Seite manchmal verzögert ist; den aktuellen Status der Layer-3-Verbindung können Sie jedoch in der Portal-Ansicht bestätigen.

Akzeptieren der Virtual Interface für öffentliche Verbindungen

Einige Minuten nach der Bestellung eines öffentlichen Hosted VIF VXC erscheint die entsprechende eingehende VIF-Anfrage auf der Seite AWS Direct Connect > Virtual Interfaces in der AWS-Konsole. Dies ist spezifisch für die Region, die dem Ziel-AWS-Port zugeordnet ist.

So prüfen und akzeptieren Sie die öffentliche Virtual Interface

- Klicken Sie auf der Seite AWS Direct Connect > Virtual Interface auf die ID der Schnittstelle, um die Konfigurations- und Peering-Details anzuzeigen.

- Prüfen Sie die Konfigurationsdetails und klicken Sie auf Akzeptieren, und klicken Sie bei Aufforderung auf Bestätigen.

Der Status der Verbindung ändert sich von confirming zu verifying. An diesem Punkt muss die Verbindung von Amazon verifiziert werden – ein Prozess, der bis zu 72 Stunden dauern kann. Nach der Verifizierung ändert sich der Status zu available.

AWS-Verbindungsdetails zur Palo Alto VM-Series hinzufügen

Nachdem Sie die Verbindung von Ihrem MVE zu AWS erstellt und die Verbindung in der AWS-Konsole eingerichtet haben, müssen Sie diese in der VM-Series konfigurieren. Dies umfasst das Hinzufügen einer Geräteschnittstelle und das Konfigurieren der BGP-Einstellungen.

So konfigurieren Sie eine AWS-Verbindung zwischen einem Palo Alto MVE und AWS

-

Sammeln Sie die Verbindungsdetails aus dem Megaport Portal.

Klicken Sie auf das Zahnradsymbol der AWS-Verbindung Ihres MVE und klicken Sie auf die Details-Ansicht. Notieren Sie die Werte für die A-End VLAN, Customer Address (und CIDR), Amazon Address und Customer ASN. -

Melden Sie sich bei der VM-Series an.

-

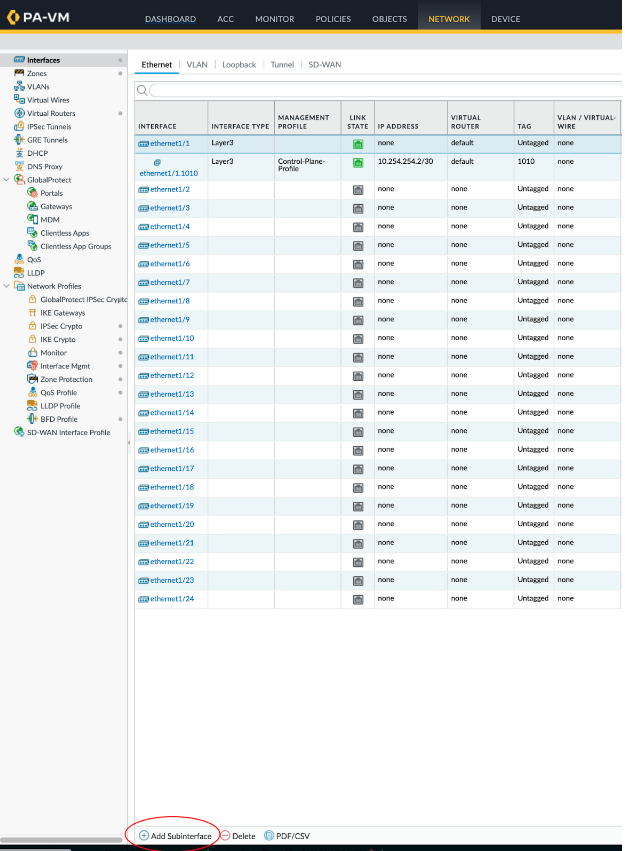

Wählen Sie Network > Interfaces.

-

Wählen Sie das A-End-MVE (

ethernet1/1). -

Klicken Sie unten auf dem Bildschirm auf Add Subinterface.

-

Geben Sie folgende Details an:

-

Interface Name – Geben Sie einen Namen für das Subinterface ein. Geben Sie im angrenzenden Feld eine Zahl ein, um das Subinterface zu identifizieren.

-

Comment – Geben Sie einen alternativen Namen ein, z. B. AWS VIF dxvif-fh9aokej.

-

Tag – Geben Sie den inneren A-End-VLAN-Wert an, der der in Megaport Portal erstellten AWS-VXC zugeordnet ist.

-

Virtual Router – Wählen Sie einen Virtual Router für die Schnittstelle, wie von Ihrem Netzwerk erforderlich.

-

-

Wählen Sie die Registerkarte IPv4.

- Wählen Sie Static als Typ.

- Klicken Sie auf +Hinzufügen, um eine neue IP-Adresse hinzuzufügen.

- Geben Sie die IPv4-Adresse und die Netzmaske ein.

- Klicken Sie auf OK.

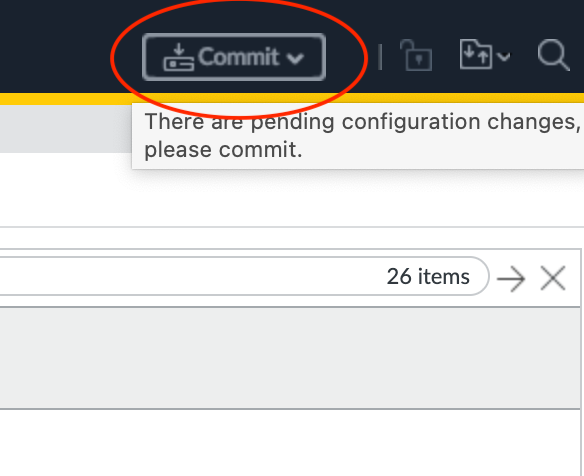

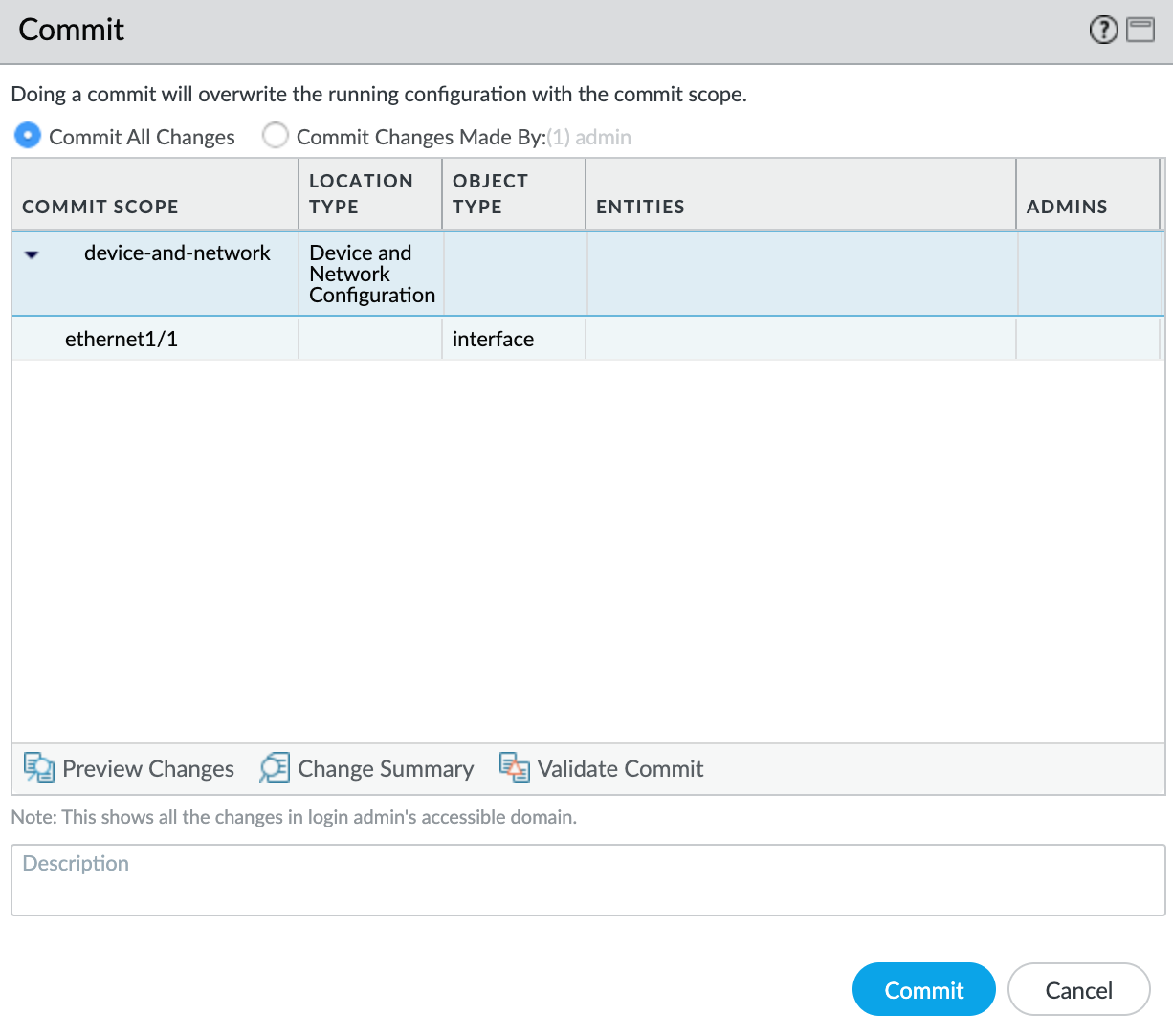

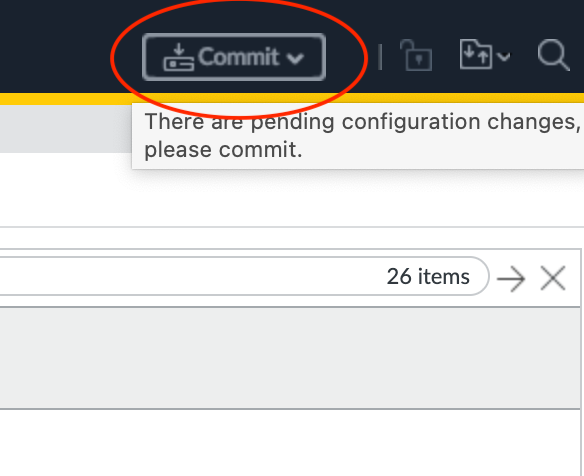

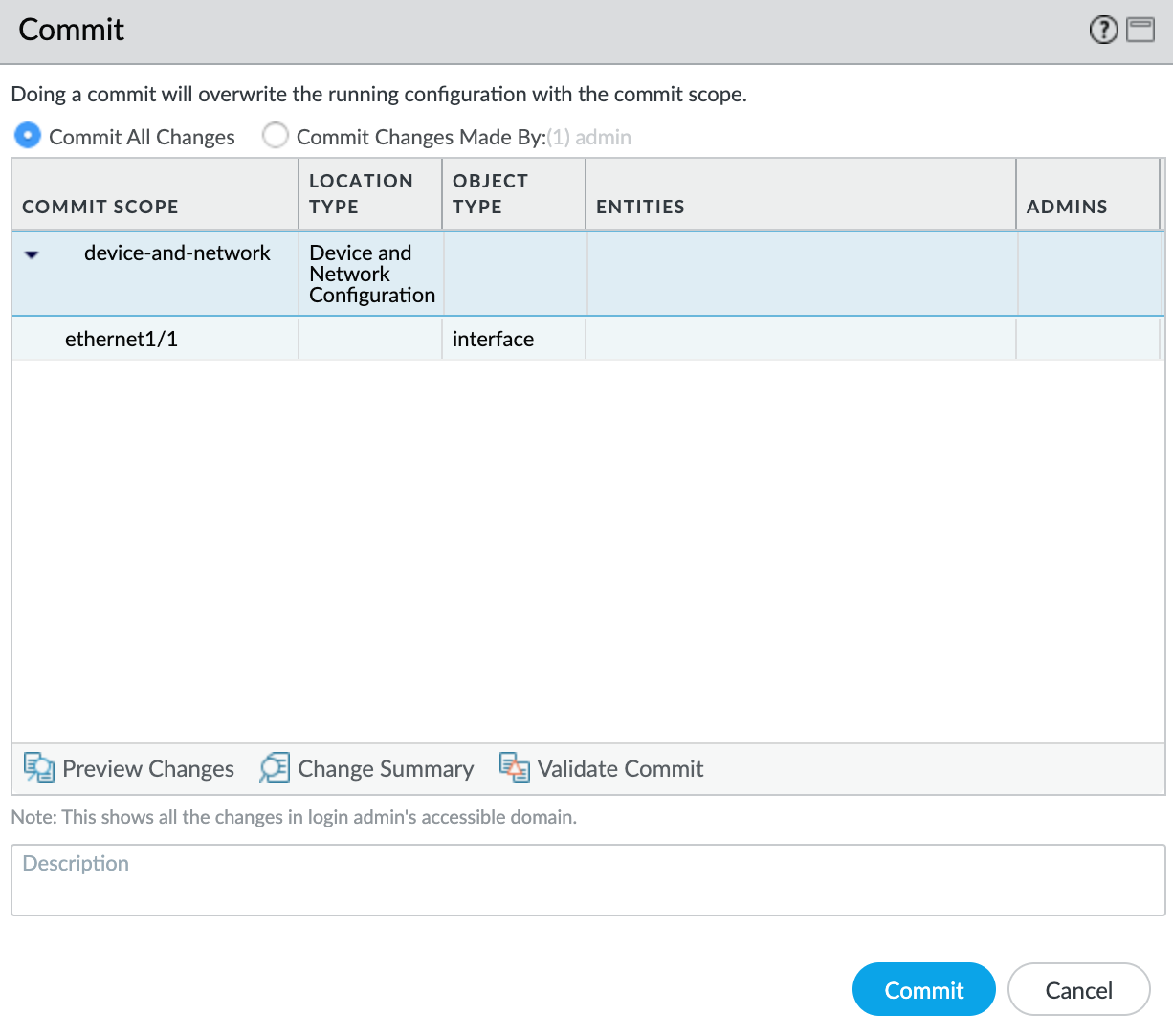

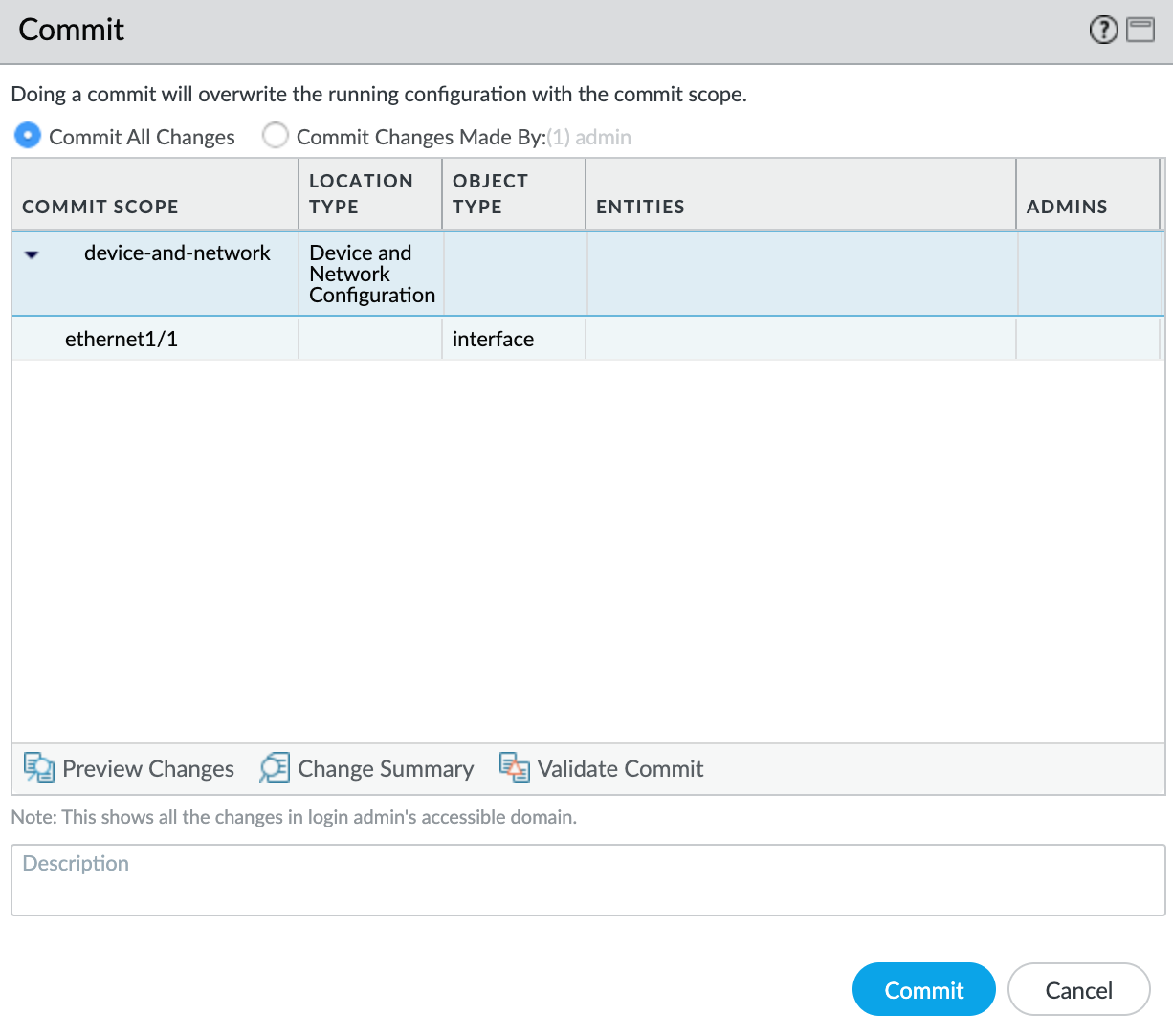

- Klicken Sie oben rechts auf Commit.

- Prüfen Sie die Änderungen und klicken Sie auf Commit.

Die neue VLAN-Schnittstelle erscheint bei Ihrer physischen Schnittstelle ethernet1/1.

Als Nächstes erstellen Sie eine Sicherheitszone, damit die Schnittstelle Traffic weiterleiten kann.

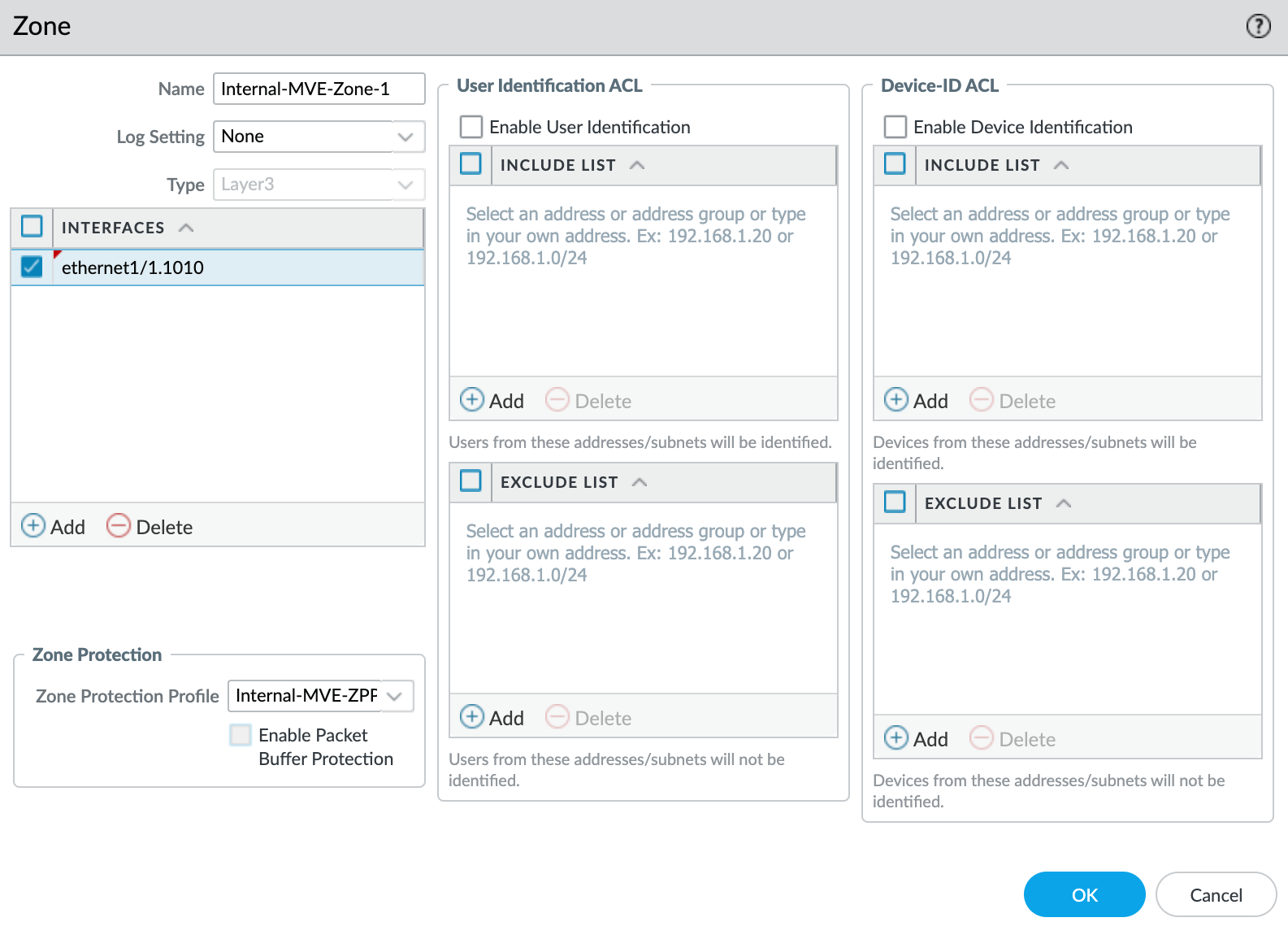

So erstellen Sie eine Sicherheitszone

- Wählen Sie die Subinterface

ethernet1/1.1010aus. - Wählen Sie in der Dropdown-Liste Security Zone die Option New Zone.

- Geben Sie einen Namen für die Sicherheitszone an.

- Klicken Sie unter Interfaces auf +Hinzufügen und fügen Sie

ethernet1/1.1010der Sicherheitszone hinzu. - Geben Sie alle weiteren Details entsprechend Ihren Netzwerksicherheitsanforderungen an.

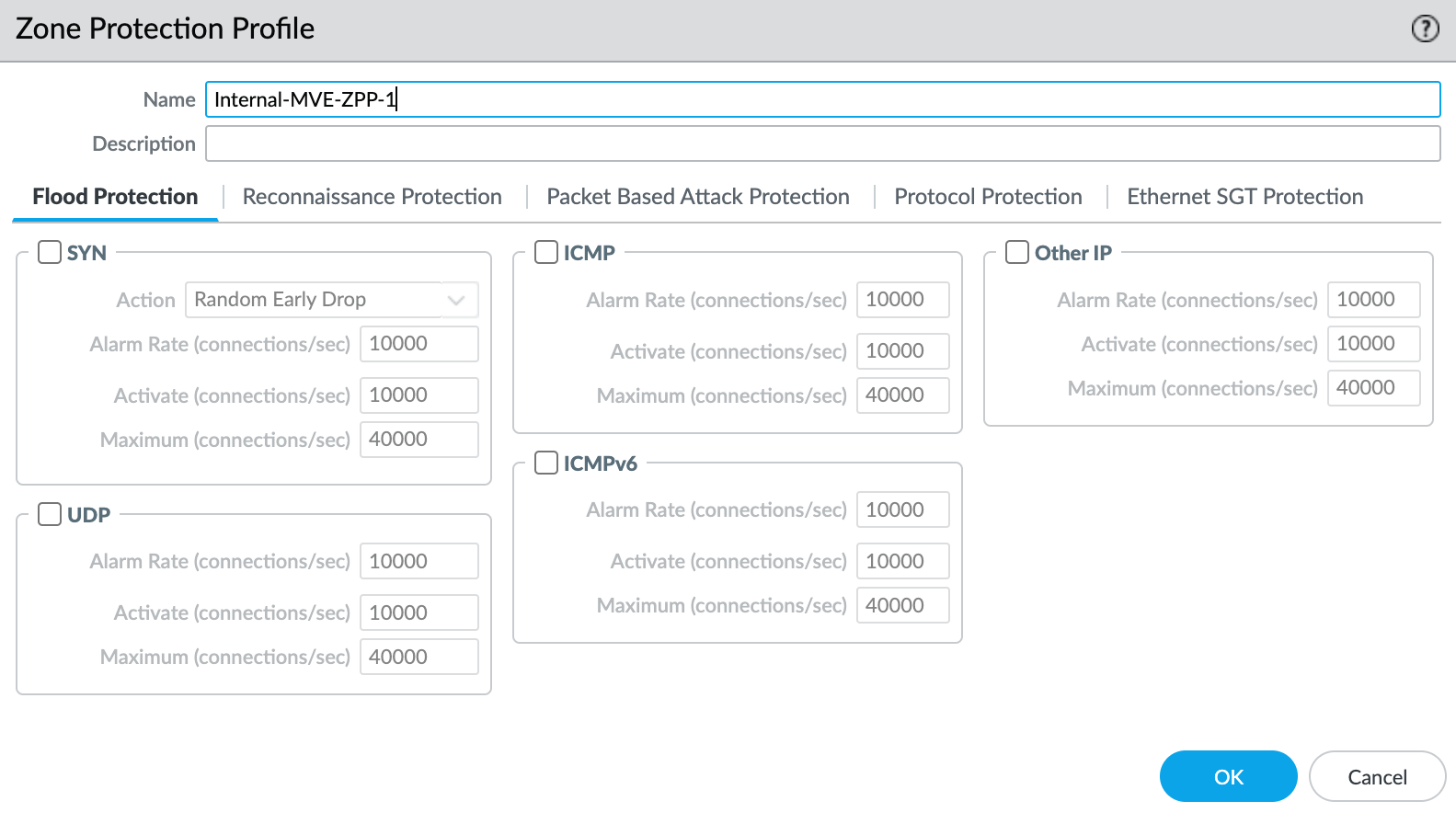

- Wählen Sie in der Dropdown-Liste Zone Protection Profile die Option New Zone Protection Profile.

- Geben Sie alle erforderlichen Details an. In diesem Beispiel werden alle Standardwerte verwendet.

- Klicken Sie auf OK.

- Klicken Sie auf OK im Bildschirm Layer3 Subinterface.

- Klicken Sie oben rechts auf Commit.

- Prüfen Sie die Änderungen und klicken Sie auf Commit.

An diesem Punkt haben Sie die Schnittstelle erstellt. Als Nächstes erstellen Sie die BGP-Session.

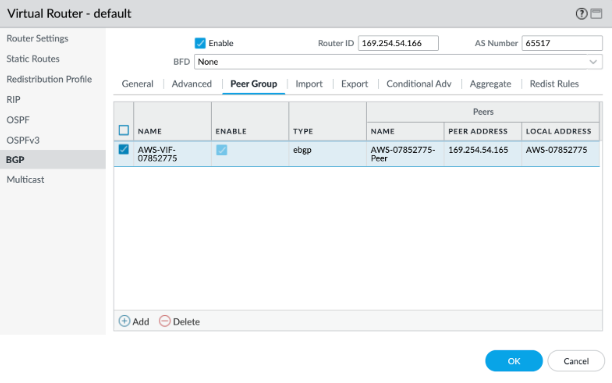

So erstellen Sie die BGP-Session

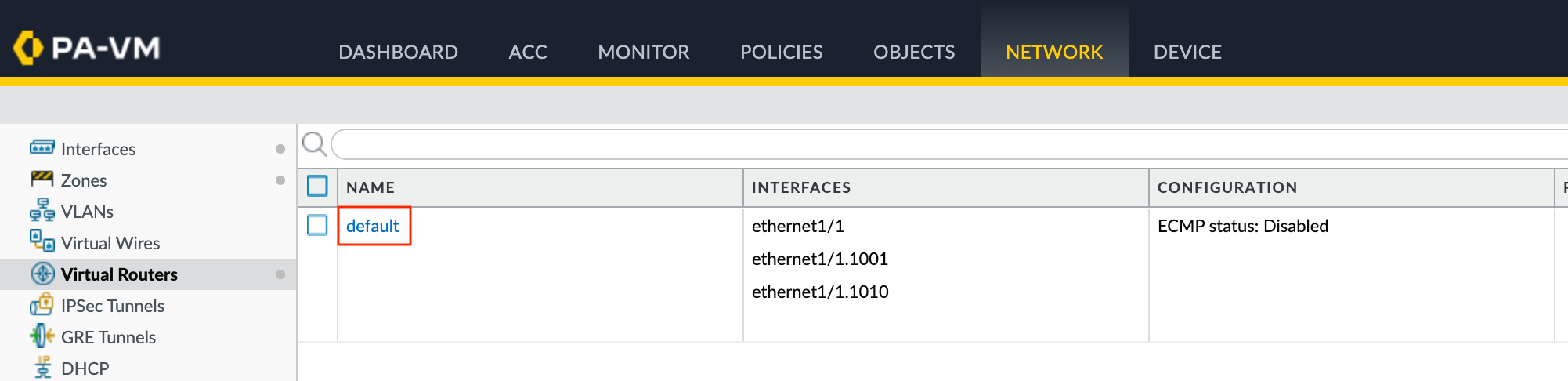

- Wählen Sie Network > Virtual Routers.

- Wählen Sie den Virtual Router aus.

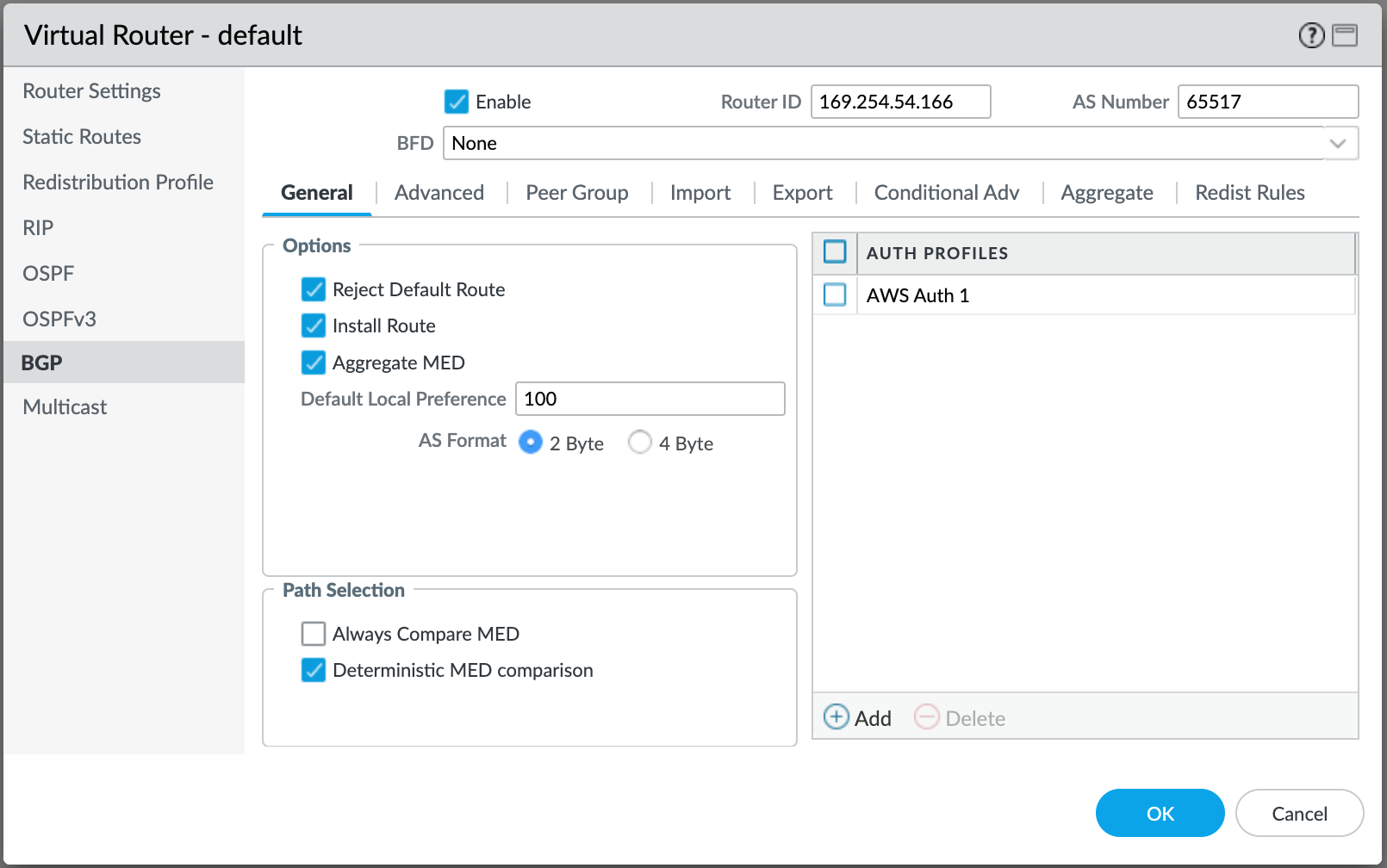

- Wählen Sie im linken Bereich BGP.

- Geben Sie die folgenden BGP-Details an:

- Aktivieren – Aktivieren Sie dieses Kontrollkästchen, um die BGP-Session nach dem Commit dieser Änderungen zu starten.

- Router ID – Geben Sie eine IP-Adresse auf diesem Palo Alto-System an, die als Router-ID verwendet werden soll. Dies ist der Wert Customer Address aus den Megaport-Verbindungsdetails.

- AS Number – Geben Sie die ASN an, die Sie in der AWS-VIF-Bestellung verwendet haben. Dies ist der Wert Customer ASN aus der AWS-Verbindung im Megaport Portal.

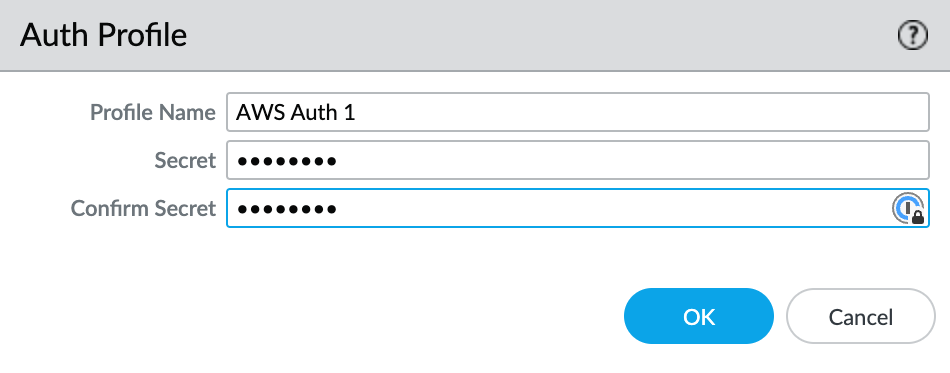

- Klicken Sie unter Auth Profiles auf +Hinzufügen.

- Geben Sie einen Profilnamen an.

- Geben Sie das Auth-Passwort ein und bestätigen Sie es.

- Klicken Sie auf OK.

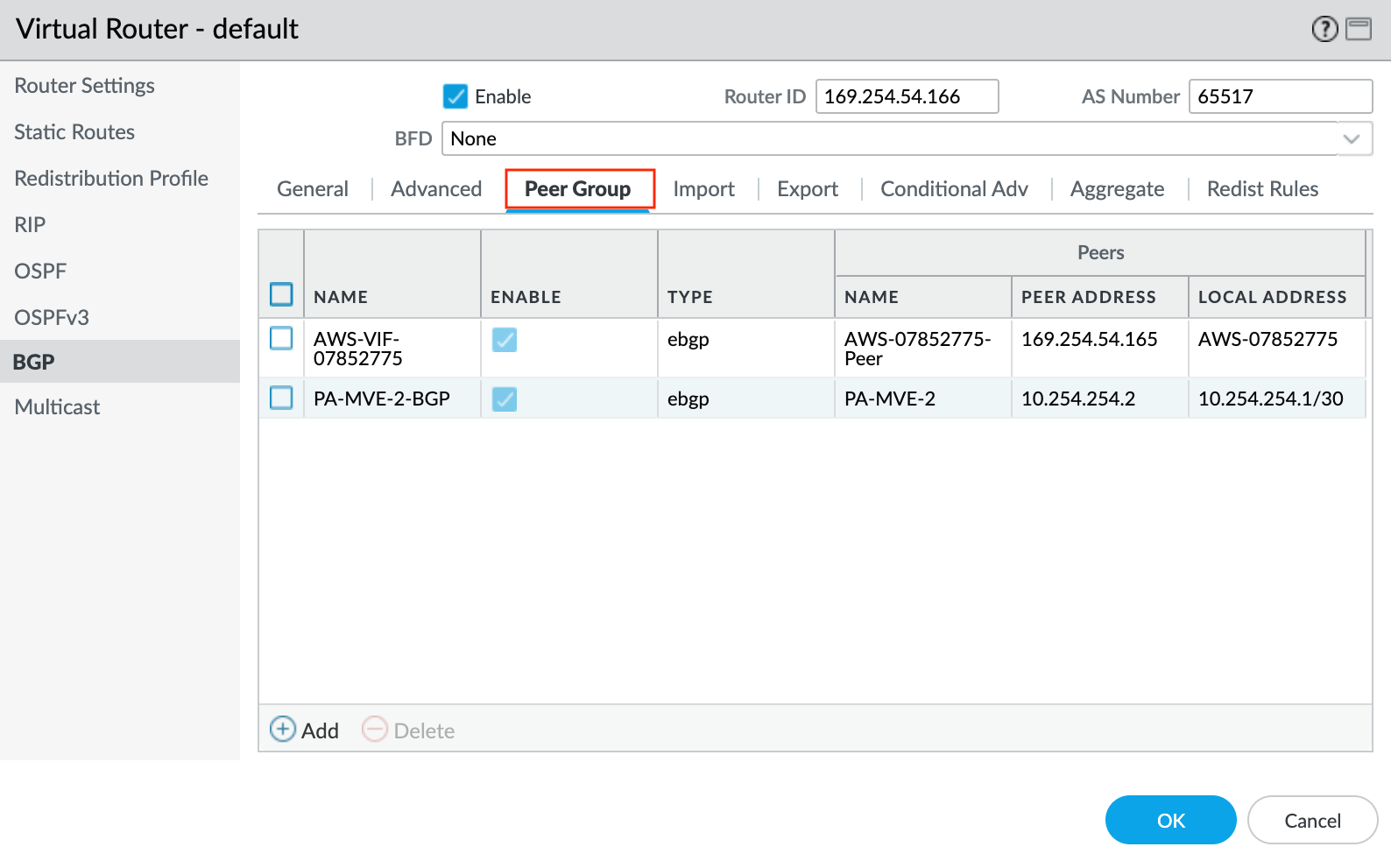

- Wählen Sie die Registerkarte Peer Group.

- Klicken Sie auf +Hinzufügen, um eine Peer Group hinzuzufügen.

- Geben Sie einen Namen für die Peer Group an. Zum Beispiel, AWS-VIF-xxxx.

- Wählen Sie eBGP als Sitzungstyp.

- Geben Sie ggf. weitere Details entsprechend Ihrem Netzwerk an.

- Klicken Sie auf +Hinzufügen, um einen neuen Peer hinzuzufügen.

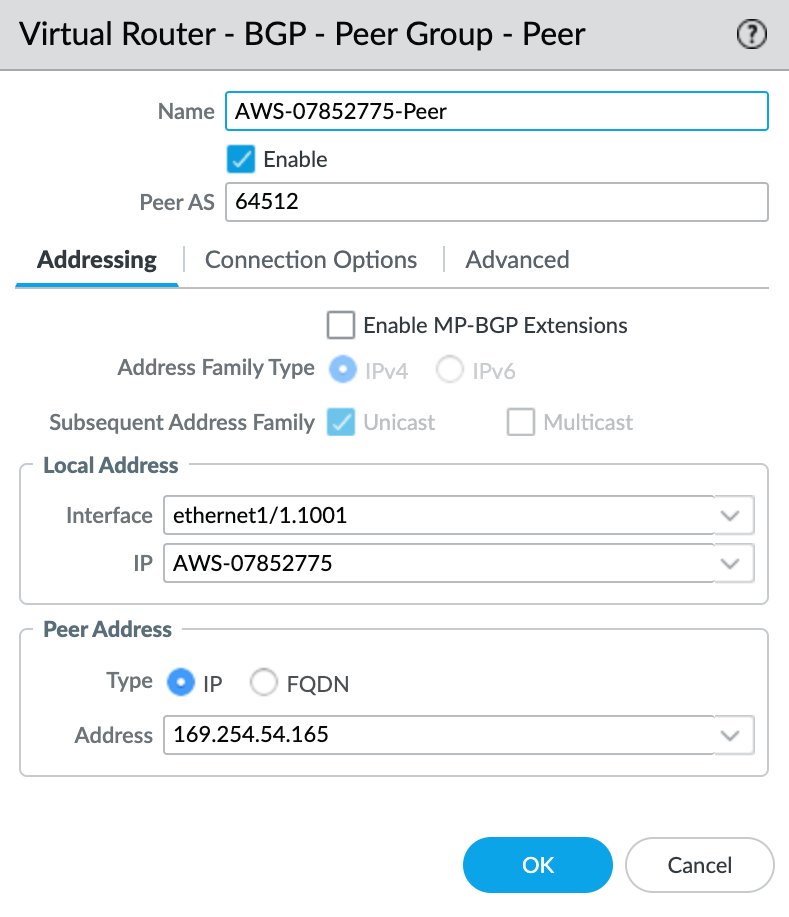

- Geben Sie die Details für den Peer an:

- Name – Geben Sie einen Namen für den Peer an.

- Peer AS – Geben Sie die Autonome System-Nummer (ASN) des Peers an.

- Local Address – Wählen Sie das passende Subinterface und die IP-Adresse aus der Dropdown-Liste.

- Peer Address – Geben Sie die IPv4-Adresse der AWS-Seite ein. Dies ist die Amazon Address aus den Verbindungsdetails im Megaport Portal.

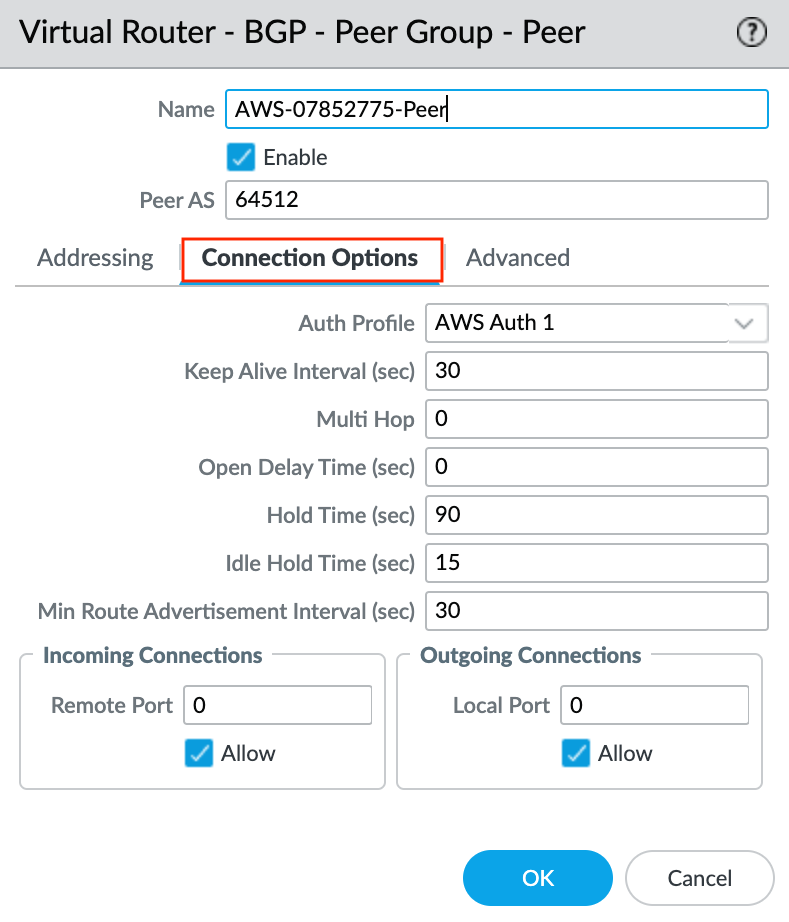

- Wählen Sie die Registerkarte Connection Options.

- Wählen Sie das zuvor erstellte Auth Profile aus.

- Klicken Sie auf OK im Bildschirm Peer Group - Peer.

- Klicken Sie auf OK im Bildschirm BGP - Peer Group/Peer.

- Klicken Sie auf OK im Bildschirm Virtual Router.

- Klicken Sie oben rechts auf Commit.

- Prüfen Sie die Änderungen und klicken Sie auf Commit.

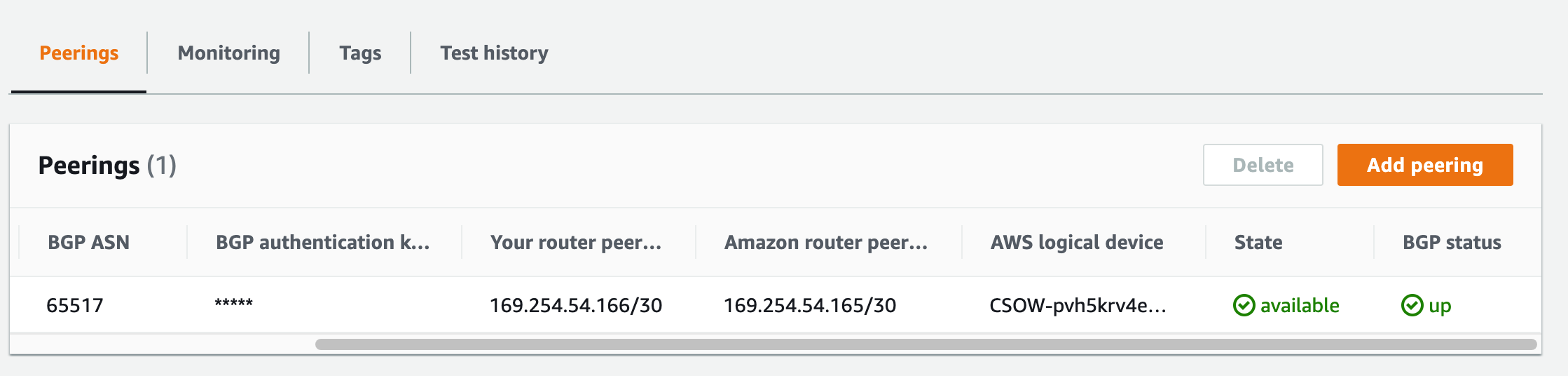

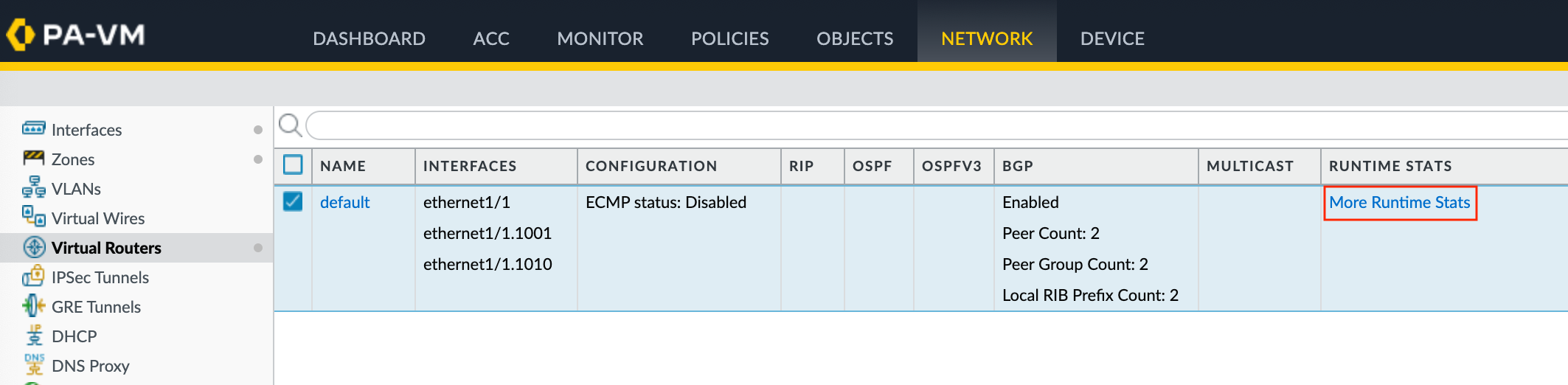

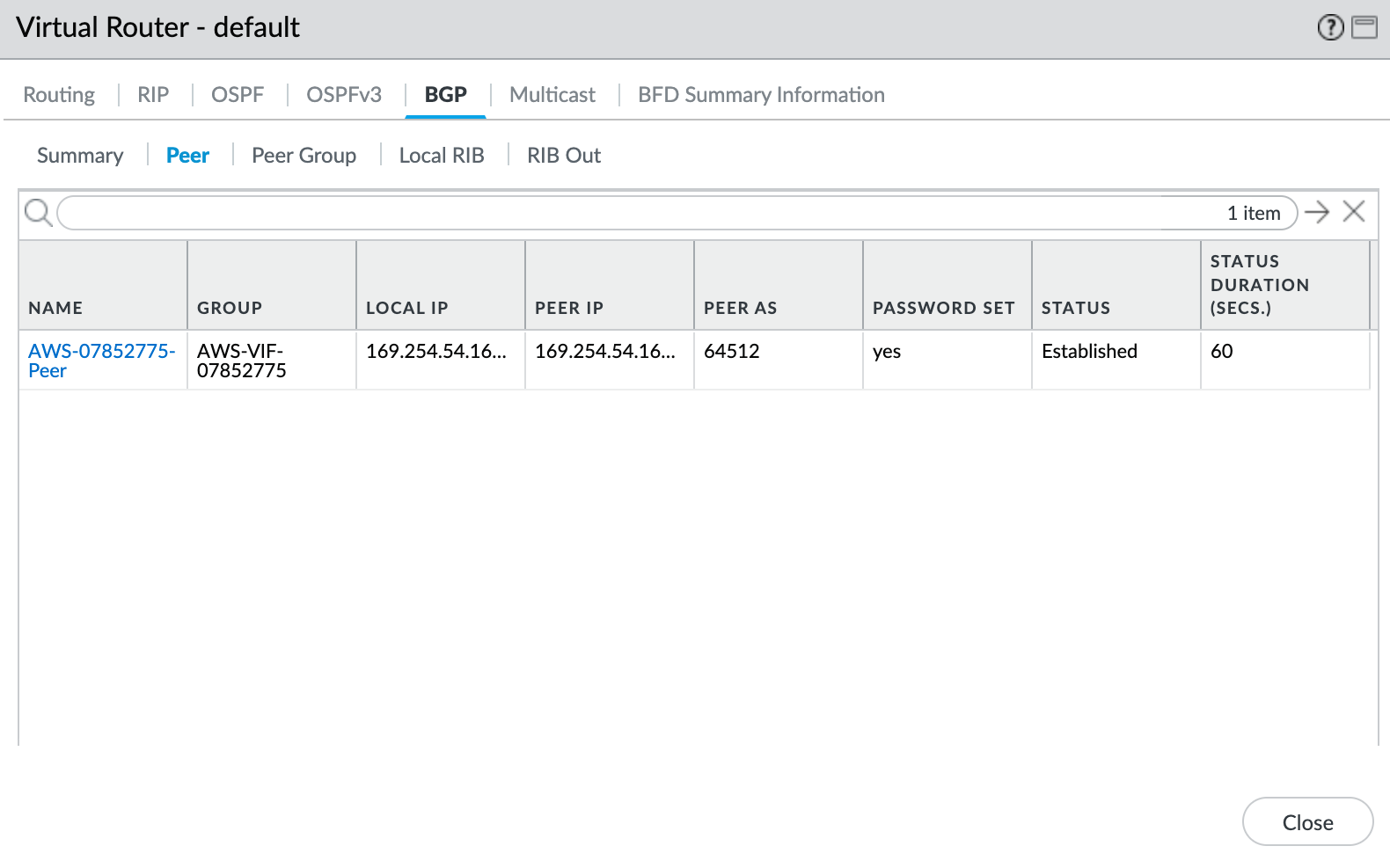

Überprüfen Ihrer AWS-Verbindung

So prüfen Sie den Status des BGP-Peers

- Wählen Sie Network > Virtual Routers.

- Suchen Sie Ihren Virtual Router (default).

- Klicken Sie in der Spalte Runtime Stats rechts auf More Runtime Stats.

- Wählen Sie die Registerkarte BGP und dann die Registerkarte Peer.

-

Vergewissern Sie sich, dass der Peer-Status Established ist.

Sie können den Status auch in Ihrem AWS Direct Connect-Portal prüfen (die Aktualisierung kann einige Minuten dauern).