Verwendung von IPsec mit MCR

Das IPsec-Add-on für MCR ermöglicht es Ihnen, sichere, verschlüsselte Tunnel von Niederlassungen, entfernten Standorten oder Cloud-Umgebungen zu erstellen, ohne einen physischen Port bereitzustellen. Erweitern Sie Ihr Netzwerk mit integrierter Verschlüsselung für öffentliche oder private Pfade, von überall aus.

Sie können IPsec beim Erstellen des MCR aktivieren, oder es auf einem vorhandenen MCR durch Bearbeiten der Konfiguration aktivieren. Um IPsec-Details hinzuzufügen, bearbeiten Sie das MCR VXC und konfigurieren Sie den IPsec-Tunnel nach Bedarf.

Sie können bis zu 10 IPsec-Tunnel über alle mit einem MCR verbundenen VXCs konfigurieren.

Unterstützte Algorithmen

Der MCR bietet IPsec-Peers die folgenden Algorithmen an. Derzeit sind die Optionen nicht konfigurierbar.

Verschlüsselung

-

AES128-GCM-128

-

AES256-GCM-128

Integrität

-

HMAC SHA-1

-

HMAC SHA-256

-

HMAC SHA-384

-

HMAC SHA-512

Schlüsselaustausch (Diffie-Hellman-Gruppe)

-

MODP

-

Diffie-Hellman-Gruppe 2 (1024-Bit)

-

Diffie-Hellman-Gruppe 14 (2048-Bit)

-

-

ECP

-

Diffie-Hellman-Gruppe 19 (256-Bit zufällig)

-

Diffie-Hellman-Gruppe 20 (384-Bit zufällig)

-

Diffie-Hellman-Gruppe 21 (521-Bit zufällig)

-

IP-MTU-Einstellungen

IPsec-Pakete enthalten Overhead durch Verschlüsselung und Kapselung. Wir empfehlen, Ihre IP Maximale Übertragungseinheit (MTU)IP MTU (Maximum Transmission Unit) bezeichnet die maximale Größe (in Bytes) eines IP-Pakets, die über eine Netzwerkschnittstelle (VXC) übertragen werden kann. Jumbo-Pakete sind größer als die standardmäßigen 1500 Bytes (MTU), und werden typischerweise in Hochleistungsnetzwerken verwendet, um Overhead zu reduzieren und die Effizienz zu verbessern.

sorgfältig so zu konfigurieren, dass sie zu Ihrem Netzwerk passt. Der Maximalwert hängt von den ausgehandelten Algorithmen ab.

Wenn Sie die IP-MTU-Einstellung nicht konfigurieren, verwendet der MCR die folgenden Standardwerte:

- 96 Byte weniger als die IP-MTU der übergeordneten Schnittstelle für IPv4

- 116 Byte weniger als die IP-MTU der übergeordneten Schnittstelle für IPv6

Diese Werte sind für Algorithmen mit dem größten Overhead ausgelegt.

Aktivieren und Konfigurieren von IPsec auf einem MCR

Aktivieren von IPsec auf einem MCR

Um IPsec beim Erstellen eines MCR zu aktivieren, klicken Sie auf der Seite Verbindungsdetails auf + IPsec hinzufügen. Weitere Informationen finden Sie unter Erstellen eines MCR.

Die IPsec-Verbindungsdetails konfigurieren Sie auf dem MCR VXC, wie unten beschrieben.

Konfigurieren von IPsec auf einem MCR

Voraussetzungen

Zum Konfigurieren von IPsec für eine MCR-Verbindung benötigen Sie:

-

Ein konfiguriertes Interface – Für jedes mit einem MCR verbundene VXC können Sie ein oder mehrere Interfaces konfigurieren. Die IPsec-Tunneldetails hängen davon ab, dass auf der Registerkarte Interface eine IP-Adresse vorhanden ist. Jedes MCR VXC verfügt standardmäßig über ein Interface, Sie können jedoch weitere hinzufügen. Weitere Informationen finden Sie im Abschnitt A-End Interface von Erstellen eines MCR VXC.

-

Pre-shared key – Dies ist ein Wert, den Sie bereitstellen. Er wird beim Aufbau des Tunnels an beiden Enden verwendet.

- Die Länge muss zwischen 8 und 100 Zeichen liegen.

- Dies ist ein Pflichtfeld.

-

Ziel-IP-Adresse – Die IP-Adresse des Zielendpunkts im IPv4/6-Format. Zum Beispiel 192.168.1.2.

So konfigurieren Sie IPsec auf dem MCR VXC

-

Erstellen Sie Ihre Verbindung, z. B. eine Cloud- oder private VXC.

Weitere Informationen finden Sie unter Erstellen eines MCR VXC. -

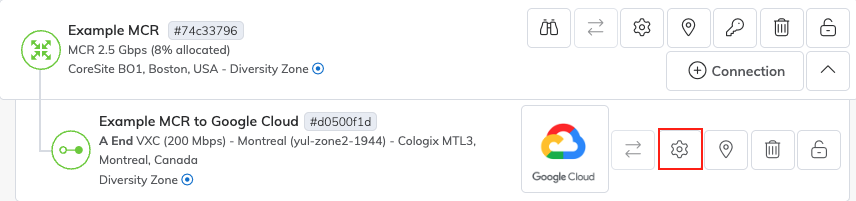

Warten Sie, bis die Verbindung aktiv ist, und klicken Sie dann auf das Zahnrad-Symbol neben dem VXC, um die Details zu bearbeiten.

-

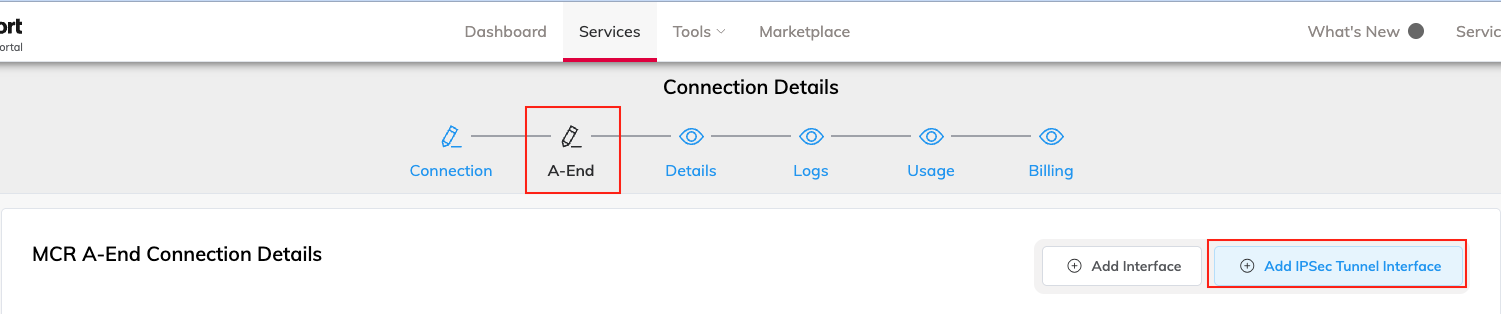

Klicken Sie auf Next (Weiter) oder klicken Sie in der Kopfzeile auf A-End.

-

Fügen Sie bei Bedarf eine Beschreibung zum Interface hinzu, das auf der Seite angezeigt wird.

Dies ist das Standard-Interface. -

Klicken Sie auf + IPsec-Tunnel-Interface Hinzufügen.

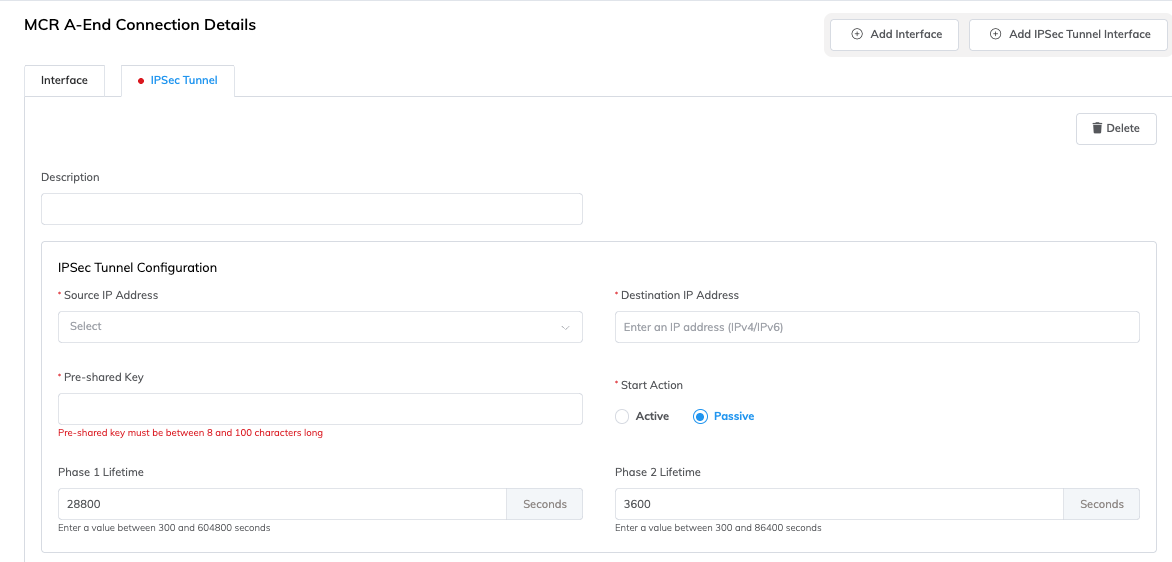

Fügen Sie die IPsec-Tunnel-Details hinzu:- Beschreibung – Geben Sie eine Beschreibung als Referenz ein.

- Quell-IP-Adresse – Klicken Sie in das Feld und wählen Sie aus der Dropdown-Liste aus.

Dies ist eine Liste der auf diesem VXC definierten Interface-IP-Adressen. - Ziel-IP-Adresse – Geben Sie die Ziel-IP-Adresse ein.

- Pre-shared key – Fügen Sie einen Schlüssel hinzu, der sowohl dem IKE2-Initiator (Internet Key Exchange Version 2) als auch dem Responder gemeinsam ist. Die Länge muss zwischen 8 und 100 Zeichen liegen.

- Startaktion – Wählen Sie entweder aktiv oder passiv aus. Passiv bedeutet, dass der lokale MCR ein IPsec-Responder ist, der darauf wartet, dass die Gegenstelle die IKE2-Initiierung durchführt.

- Phase-1-Lebensdauer – Geben Sie einen Wert zwischen 300 und 604800 Sekunden ein. Dies ist die Lebensdauer der IKE2-Sitzung in Sekunden. Der Standardwert beträgt 28800 Sekunden (8 Stunden). Wenn sie abläuft, erfolgt ein Rekeying.

- Phase-2-Lebensdauer – Geben Sie einen Wert zwischen 300 und 604800 Sekunden ein. Dies ist die Lebensdauer in Sekunden der IPsec Security Association (SA). Der Wert muss kleiner als die phase1Lifetime sein. Der Standardwert beträgt 3600 Sekunden (1 Stunde). Wenn sie abläuft, erfolgt ein Rekeying.

-

Scrollen Sie auf der Seite nach unten und klicken Sie auf Speichern.