Verwenden von IPsec mit Megaport

Wenn Sie Datenverkehr zwischen Endpunkten in einem IP-Netzwerk verschlüsseln müssen, ist IPsecInternet Protocol Security (IPsec) ist eine sichere Protokollsuite für die Kommunikation über das Internet Protocol (IP), die funktioniert, indem sie Datenpakete in einer Kommunikationssitzung authentifiziert und verschlüsselt. Sie bietet eine sichere, verschlüsselte Kommunikation zwischen zwei Computern über ein IP-Netzwerk und wird in virtuellen privaten Netzwerken (VPNs) verwendet.

die gängigste Lösung. IPsec-verschlüsselter Datenverkehr kann transparent über jedes Megaport VXC übertragen werden.

Erstellen einer verschlüsselten IPsec-Verbindung mit Megaport

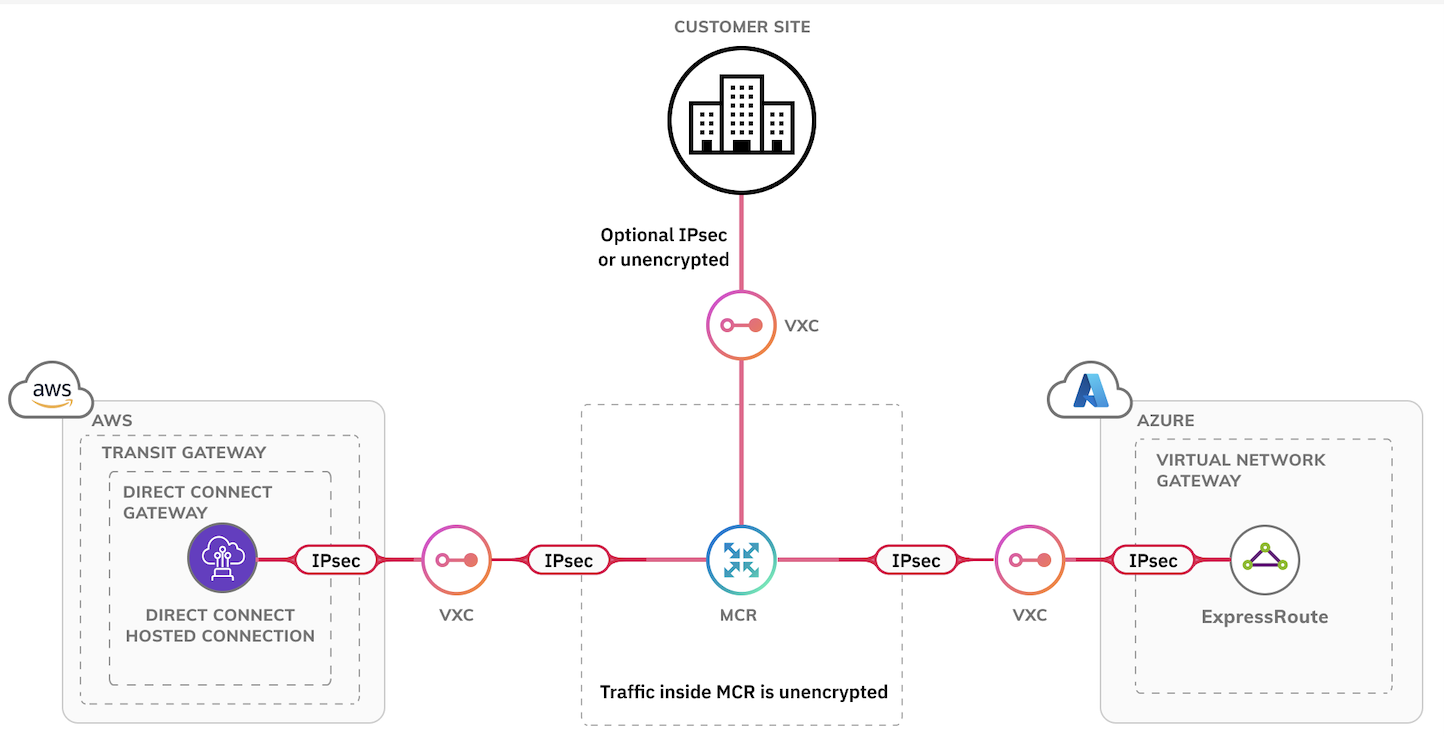

Sie können eine IPsec-verschlüsselte Kunde-zu-Kunde-, Kunde-zu-Cloud- oder Cloud-zu-Cloud-Verbindung erstellen. Weitere Informationen zum Erstellen von IPsec-Verbindungen finden Sie in der Dokumentation Ihres Cloud- oder Geräteanbieters. Auf Megaport Cloud Routers (MCR) können Sie IPsec im Megaport Portal während der Erstellung aktivieren oder den MCR nach der Inbetriebnahme bearbeiten, um IPsec zu aktivieren. Weitere Informationen finden Sie unter IPsec mit MCR verwenden.

Unterstützte Algorithmen

Der MCR bietet IPsec-Peers die folgenden Algorithmen an. Derzeit sind die Optionen nicht konfigurierbar.

Verschlüsselung

-

AES128-GCM-128

-

AES256-GCM-128

Integrität

-

HMAC SHA-1

-

HMAC SHA-256

-

HMAC SHA-384

-

HMAC SHA-512

Schlüsselaustausch (Diffie-Hellman-Gruppe)

-

MODP

-

Diffie-Hellman-Gruppe 2 (1024-Bit)

-

Diffie-Hellman-Gruppe 14 (2048-Bit)

-

-

ECP

-

Diffie-Hellman-Gruppe 19 (256-Bit zufällig)

-

Diffie-Hellman-Gruppe 20 (384-Bit zufällig)

-

Diffie-Hellman-Gruppe 21 (521-Bit zufällig)

-

IP-MTU-Einstellungen

IPsec-Pakete enthalten Overhead durch Verschlüsselung und Kapselung. Wir empfehlen, Ihre IP Maximale Übertragungseinheit (MTU)IP MTU (Maximum Transmission Unit) bezeichnet die maximale Größe (in Bytes) eines IP-Pakets, die über eine Netzwerkschnittstelle (VXC) übertragen werden kann. Jumbo-Pakete sind größer als die standardmäßigen 1500 Bytes (MTU), und werden typischerweise in Hochleistungsnetzwerken verwendet, um Overhead zu reduzieren und die Effizienz zu verbessern.

sorgfältig so zu konfigurieren, dass sie zu Ihrem Netzwerk passt. Der Maximalwert hängt von den ausgehandelten Algorithmen ab.

Wenn Sie die IP-MTU-Einstellung nicht konfigurieren, verwendet der MCR die folgenden Standardwerte:

- 96 Byte weniger als die IP-MTU der übergeordneten Schnittstelle für IPv4

- 116 Byte weniger als die IP-MTU der übergeordneten Schnittstelle für IPv6

Diese Werte sind für Algorithmen mit dem größten Overhead ausgelegt.

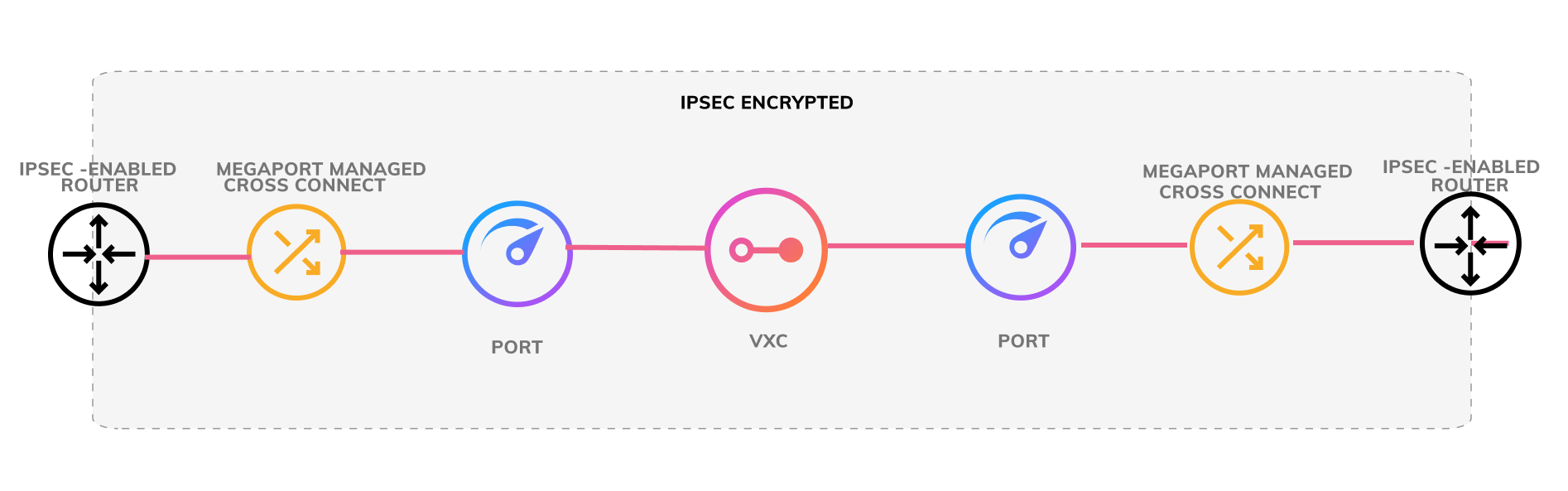

Erstellen einer Kunde-zu-Kunde-Verbindung mit Megaport und IPsec

Sie können mithilfe der Megaport Services eine IPsec-Verbindung zwischen zwei Ihrer eigenen Geräte verwenden.

Voraussetzungen

Bevor Sie eine IPsec-verschlüsselte Kunde-zu-Kunde-Verbindung erstellen, benötigen Sie:

- Einen IPsec-fähigen Router an jedem Ihrer Standorte.

- Megaport Ports an Standorten, an denen Sie Ihre IPsec-fähigen Router physisch mit dem Port an jedem Ende Ihrer Verbindung verbinden können.

So erstellen Sie eine verschlüsselte Kunde-zu-Kunde-Verbindung

- Erstellen Sie von jedem IPsec-fähigen Router eine physische Verbindung zu einem Megaport Port.

- Verwenden Sie ein VXC, um Ihre Ports zu verbinden.

- Erstellen Sie eine IPsec-Verbindung über die mit Megaport verbundenen Schnittstellen.

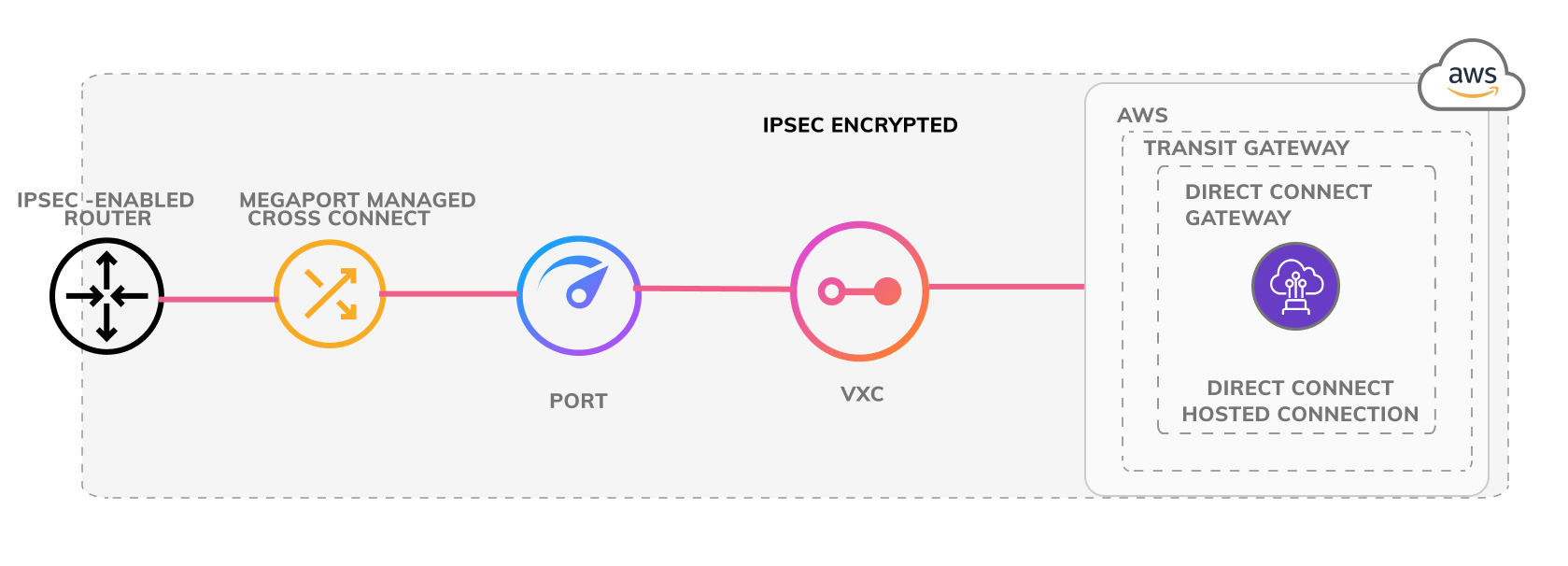

Erstellen einer Kunde-zu-Cloud-Verbindung mit Megaport und IPsec

Voraussetzungen

Bevor Sie eine IPsec-verschlüsselte Kunde-zu-Cloud-Verbindung erstellen, benötigen Sie:

- Einen IPsec-fähigen Router.

- Einen Megaport Port an einem Standort, an dem Sie Ihren IPsec-fähigen Router physisch mit dem Port verbinden können.

- Eine Verbindung zu Ihrem CSP.

So erstellen Sie eine verschlüsselte Kunde-zu-Cloud-Verbindung

Dieses Beispiel zeigt eine IPsec-Verbindung von einem Kunden zu AWS Direct Connect.

- Erstellen Sie von Ihrem IPsec-fähigen Router eine physische Verbindung zu einem Megaport Port.

- Verwenden Sie VXC, um den Port mit dem CSP zu verbinden, in diesem Fall AWS Direct Connect.

- Erstellen Sie einen IPsec-Tunnel zwischen Ihrem Gerät und den VPN-Services des CSP.

Die Verbindung ist vom IPsec-fähigen Router bis zum AWS Transit Gateway mit IPsec verschlüsselt.

Erstellen einer Cloud-zu-Cloud-Verbindung mit Megaport und IPsec

Voraussetzungen

Bevor Sie eine IPsec-verschlüsselte Verbindung von Cloud zu Cloud erstellen, benötigen Sie:

- Ein Megaport Cloud Router (MCR) mit aktiviertem IPsec.

- Verbindungen zu Ihren CSPs über VXCs

So erstellen Sie eine verschlüsselte Cloud-zu-Cloud-Verbindung

Dieses Beispiel beschreibt eine IPsec-Verbindung von AWS Direct Connect zu Azure ExpressRoute.

- Erstellen Sie ein VXC, um Ihre Direct Connect-Verbindung mit dem MCR zu verbinden.

- Verwenden Sie ein VXC, um den MCR mit der ExpressRoute-Verbindung zu verbinden.

- Erstellen Sie einen IPsec-Tunnel zwischen den AWS- und Azure-VPN-Services.

Weitere Informationen finden Sie unter IPsec mit MCR verwenden.

Die Verbindung ist vom AWS Transit Gateway bis zum Azure Virtual Network Gateway mit IPsec verschlüsselt.

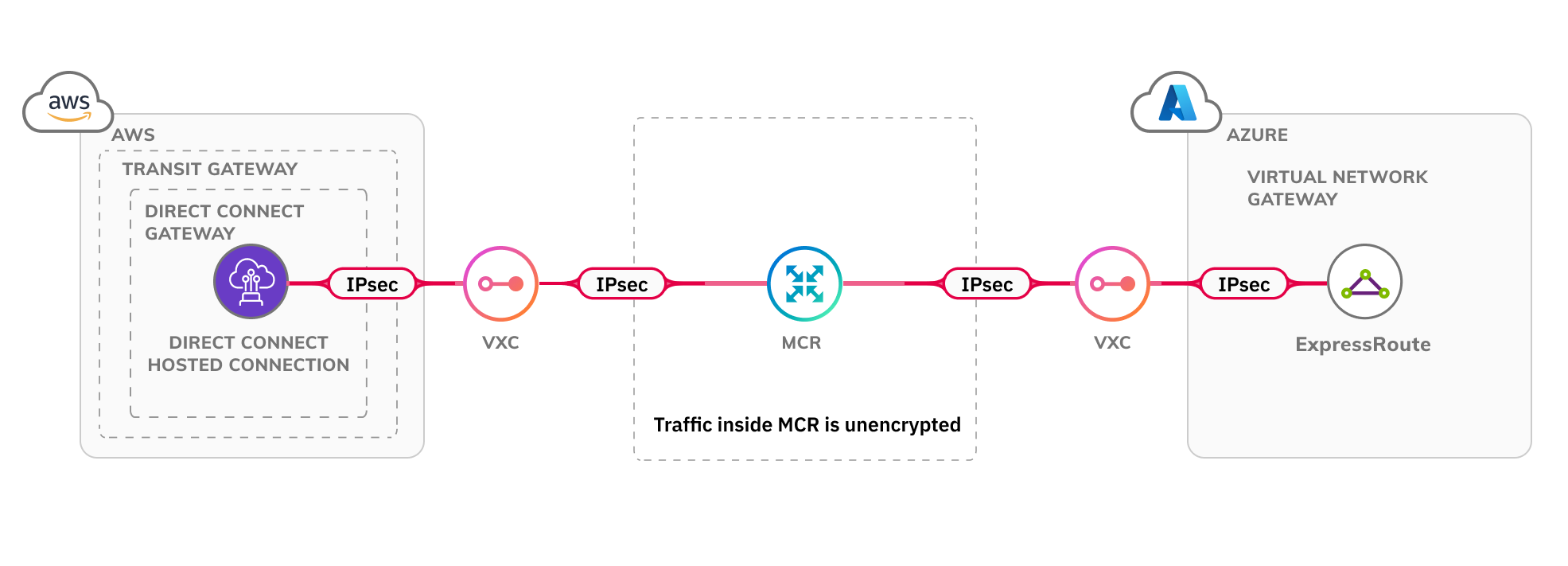

Erstellen einer Cloud-zu-Cloud-Verbindung mit Megaport und IPsec-Tunneln

Voraussetzungen

Bevor Sie eine Cloud-zu-Cloud-Verbindung mit IPsec-Tunneln erstellen, benötigen Sie:

- Ein Megaport Cloud Router (MCR) mit aktiviertem IPsec.

- Über VXCs hergestellte Verbindungen zu Ihren Cloud Service Providern.

So erstellen Sie eine verschlüsselte Cloud-zu-Cloud-Verbindung

Dieses Beispiel beschreibt eine IPsec-Verbindung von AWS Direct Connect zu Azure ExpressRoute.

- Erstellen Sie ein VXC, um Ihre Direct Connect-Verbindung mit dem MCR zu verbinden.

- Erstellen Sie ein VXC, um den MCR mit der ExpressRoute-Verbindung zu verbinden.

- Erstellen Sie einen IPsec-Tunnel auf dem VXC zwischen dem MCR und der Direct Connect-Verbindung. Weitere Informationen finden Sie unter IPsec mit MCR verwenden.

- Erstellen Sie einen IPsec-Tunnel auf dem VXC zwischen dem MCR und der ExpressRoute-Verbindung. Weitere Informationen finden Sie unter IPsec mit MCR verwenden.

Die Verbindung ist vom AWS Transit Gateway bis zum Azure Virtual Network Gateway IPsec-verschlüsselt.