Microsoft Azure ExpressRoute への MVE 接続の作成

Virtual Cross Connect (VXC) を使用して、MVE (Cisco インターコネクトゲートウェイ) から Azure ExpressRoute へのネットワーク接続を作成できます。プライベート接続またはパブリック (Microsoft) 接続のどちらかを作成できます。

重要

開始する前に、vManageでMegaport_ICGW_C8000テンプレートに基づいてMVE (Cisco インターコネクトゲートウェイ) を作成します。詳細は、vManageでのCisco SD-WAN MVE の作成を参照してください。

ExpressRoute接続をMVEおよびvManageに追加するには、以下の3つの部分があります。

-

ExpressRouteプランを設定し、AzureコンソールでExpressRoute回線をデプロイします。デプロイが完了すると、サービスキーを取得します。詳細については、Microsoft ExpressRouteドキュメントを参照してください。

-

Megaport Portal で、MVE から ExpressRoute の場所への接続 (VXC) を作成します。

-

vManageでカスタムMVEデバイステンプレートを作成し、ExpressRoute接続の詳細を追加します。

このトピックの説明は、2番目と3番目の部分です。

注記

MVE の初期リリースには、Azure クラウド接続に対する Cisco vManage と Megaport Portal での構成手順 (このトピックに記載) が必要です。後続の Cisco によるアップデートでは、Azure 接続を完全に vManage で構成できるようになります。可能な場合、Cisco SD-WAN 環境とのシームレスな統合のため、Azure 接続は vManage で作成することをお勧めします。Cisco によって vManage 手順のインストラクションが提供されています: Create Interconnects to Microsoft Azure 。

Megaport Portal での ExpressRoute 接続の追加

ExpressRoute接続を設定するには、Megaport Portal でこの接続を作成する必要があります。

Megaport Portal から ExpressRoute への接続を作成するには

-

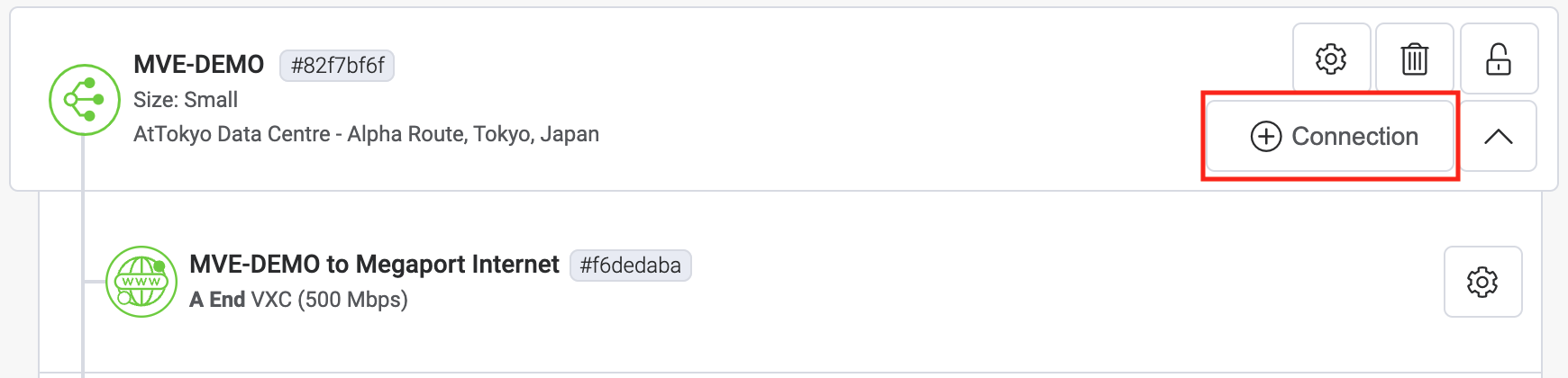

Megaport Portal で、 Services ページに移動し、利用したい MVE を選択します。

-

MVE の +Connection をクリックします。

-

クラウドのタイルをクリックします。

-

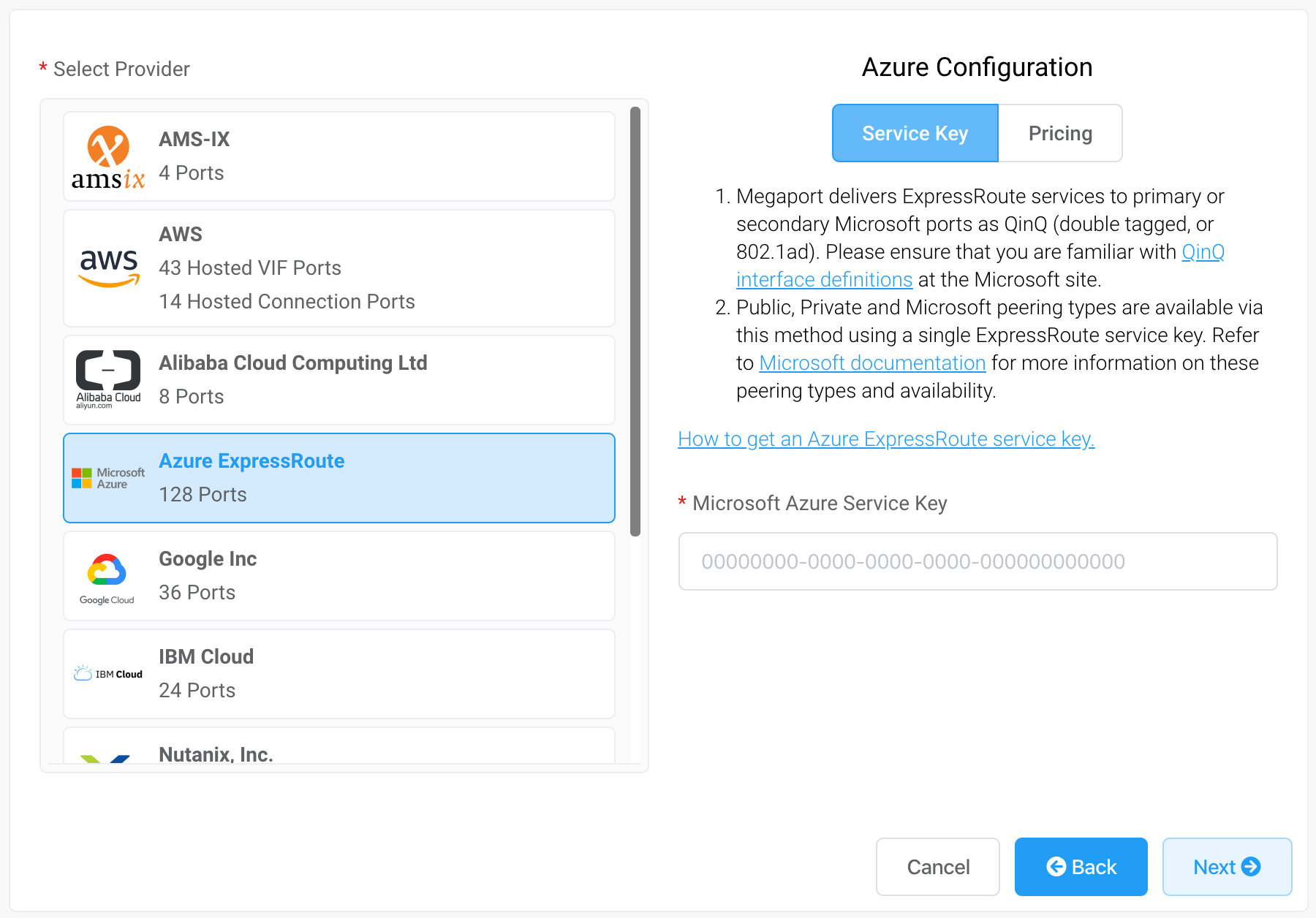

プロバイダーとして Microsoft Azure を選択します。

-

右側の Microsoft Azure Service Key 欄に ExpressRoute サービスキーを入力します。 Portal はキーを確認し、ExpressRoute のリージョンに基づいて利用可能なポートの場所を表示します。例えば、ExpressRoute サービスがシドニーのオーストラリア東部地域にデプロイされた場合、シドニーの場所を選択できます。

-

最初の接続ポイントを選択します。

2番目の接続をデプロイするには (これを推奨)、同じサービスキーを入力し、もう1つの接続場所を選択します。設定画面には、Azure Resource Manager コンソールやいくつかのチュートリアルビデオなどのリソースへの便利なリンクが表示されます。

-

次へ をクリックします。

-

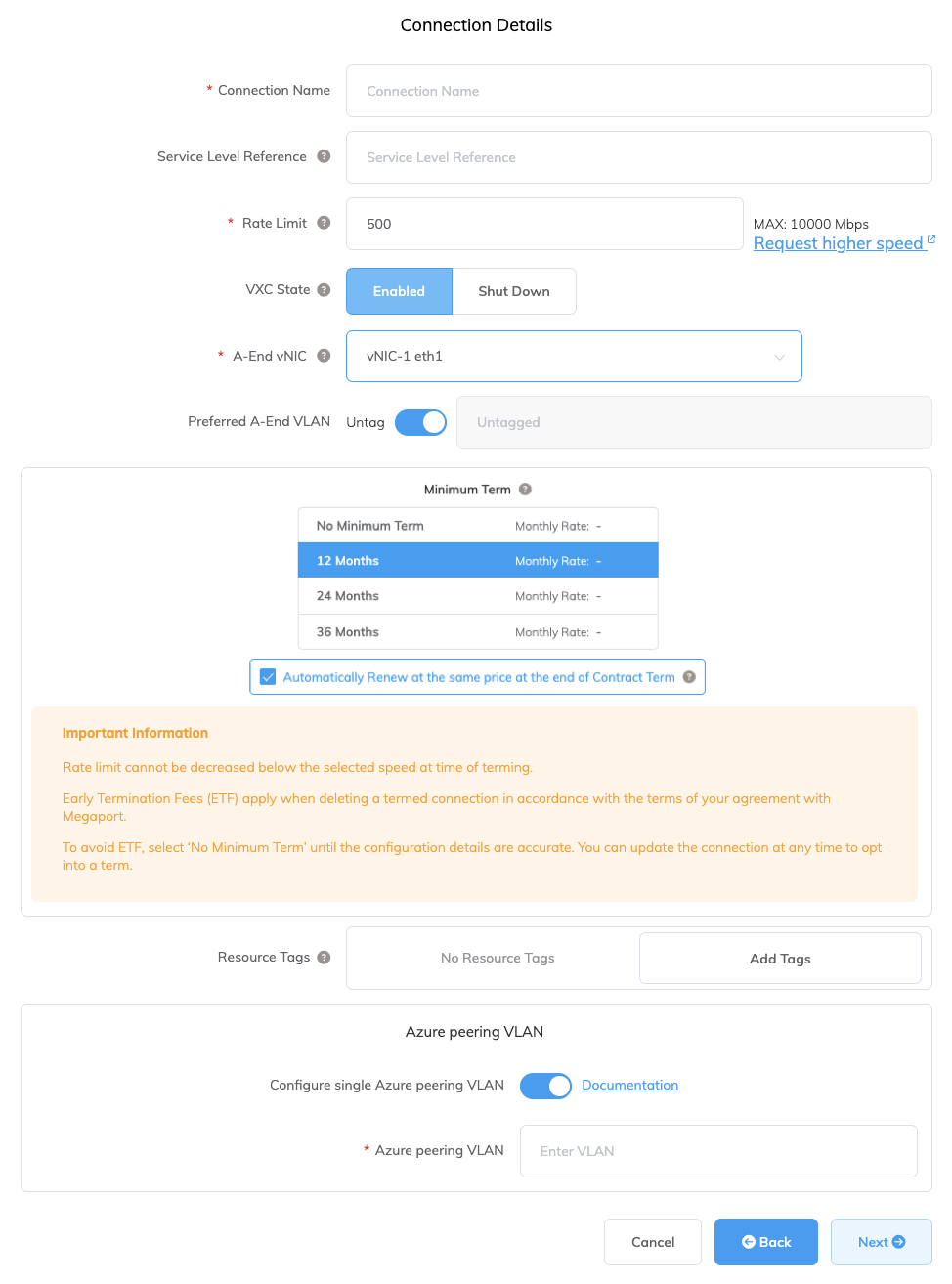

接続の詳細を指定します:

-

Connection Name – Megaport Portal に表示される VXC の名前 。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

-

Rate Limit – 接続速度 (Mbps 単位)。VXC のレート制限は ExpressRoute サービスキーに基づく最大許容速度に制限されます。

-

VXC State – 接続の初期状態を定義するために 有効化 または シャットダウン を選択します。詳細については、フェイルオーバーテストのための VXC シャットダウン を参照してください。

注記

シャットダウン を選択した場合、このサービスを通じてトラフィックは流れず、Megaport ネットワーク上ではダウンしているかのように動作します。このサービスの課金は継続し、この接続に対しては引き続き料金が発生します。

-

A-End vNIC – ドロップダウンリストから A-End vNIC を選択します。vNIC についての詳細は、Megaport Portal での MVE の作成 を参照ください。

-

Preferred A-End VLAN (オプション) – この接続の未使用 VLAN ID を指定します (ExpressRoute の場合は S-Tag)。この MVE で一意の VLAN ID である必要があり、2 から 4093 の範囲で指定できます。既に使用されている VLAN ID を指定した場合、システムは次に利用可能な VLAN 番号を表示します。 注文を進めるためには VLAN ID が一意である必要があります。値を指定しないと、Megaport が1つを割り当てます。

-

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

詳細は、VXC の料金と契約条件 および VXC, Megaport Internet, および IX の請求 を参照してください。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

-

Configure Single Azure Peering VLAN – デフォルトでこのオプションは MVE では有効です。

このオプションは1枚のタグ VLAN ソリューションを提供します。MVE VLAN (A-End) および Azure で設定されたピア VLAN を使用して Azure でピアリングを構成します。このオプションでは、VXC ごとに1つのピアリングタイプ (プライベートまたは Microsoft) のみを持つことができます。内部 VLAN と Q-n-Q を設定したい場合は、このオプションをオフにしてください。 -

Azure Peering VLAN – シングルタグ VLAN ピアリング用に A-End VLAN と一致する必要があります。必要に応じて別の Azure ピアリング VLAN を設定することもできます。

-

-

次へ をクリックし、注文プロセスを続行します。

VXC の設定が完了すると、VXC アイコンが緑色になります。

![]()

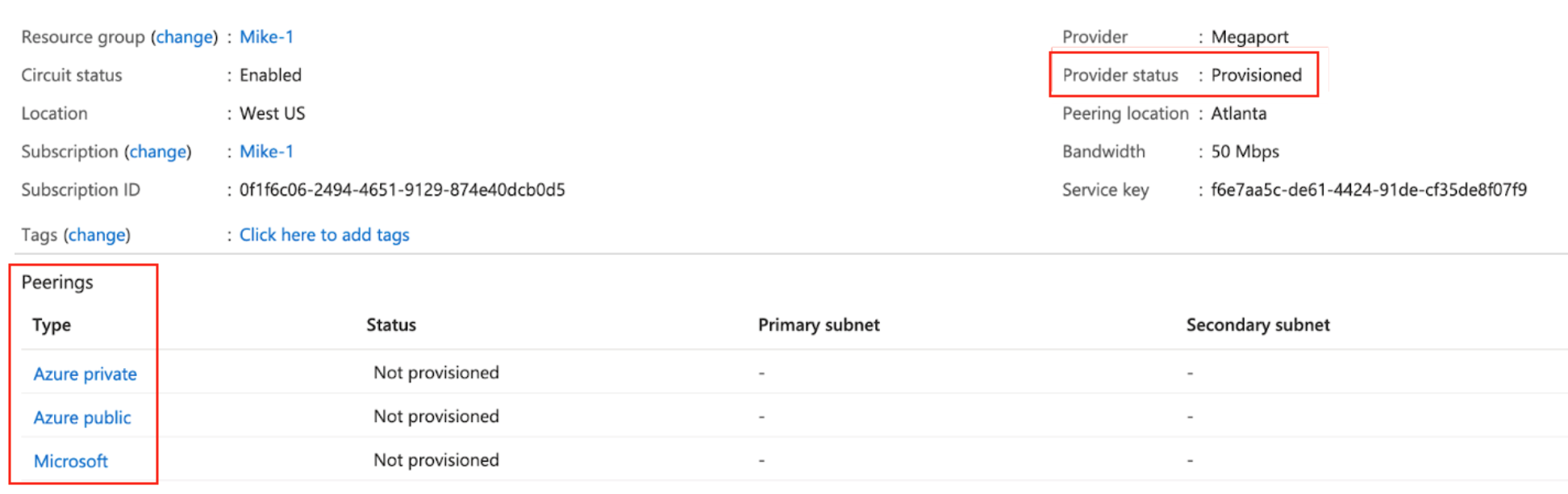

Azure Resource Management コンソールでは、プロバイダーステータスが プロビジョン済み になります.

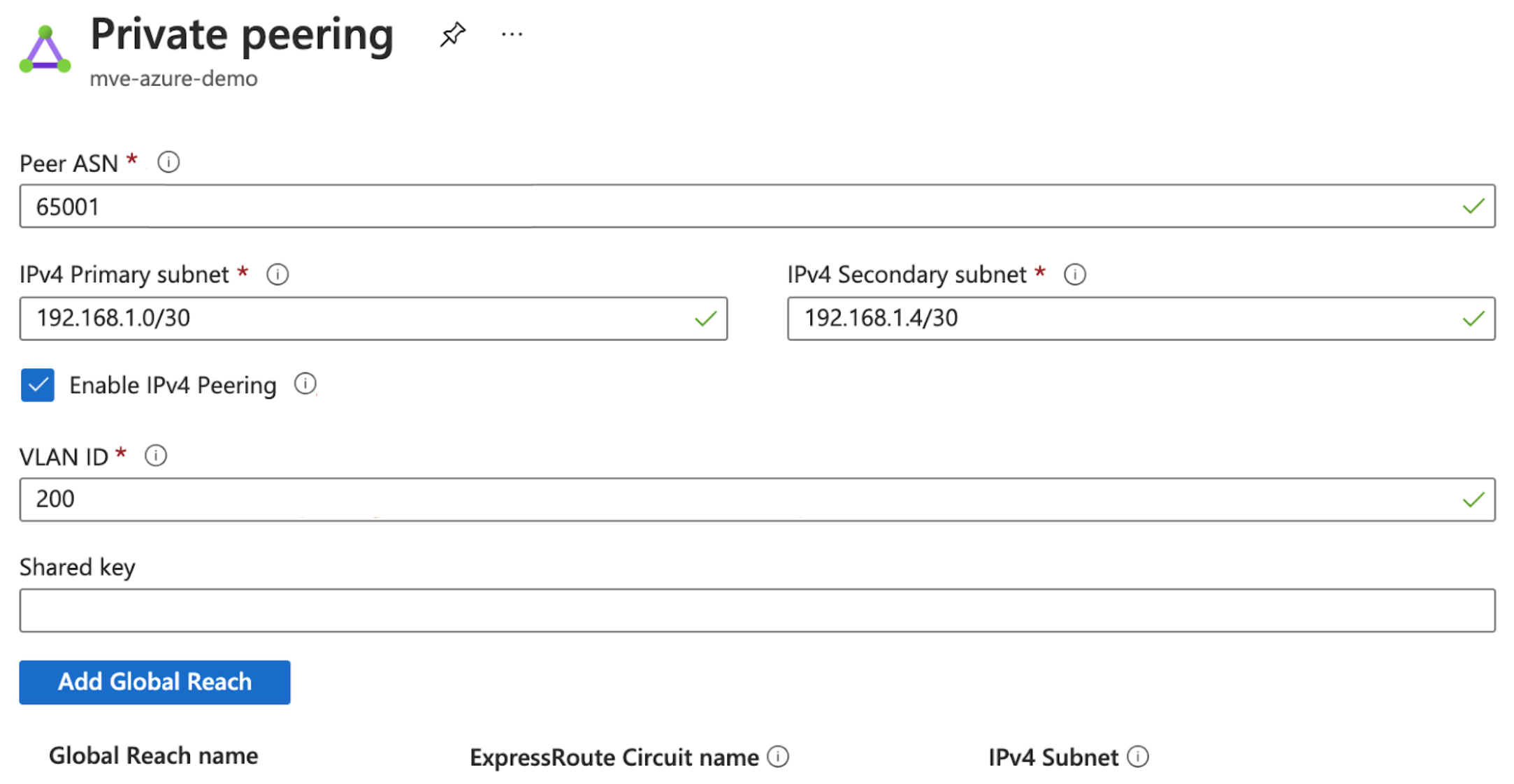

プロビジョンが完了したら、ピアリングを設定する必要があります。プライベートと Microsoft ピアリングを構成できます。設定するピアをクリックし、次の詳細を入力してください:

- Peer ASN – MVE の ASN を入力します。

- IPv4 Subnets – これらのサブネットのいずれかから、MVE は最初の利用可能な IP アドレスを使用し、Microsoft はそのルータ用に 2 番目に利用可能な IP を使用します。

- VLAN ID – vManage CLI アドオンテンプレートで接続のために構成された 2 番目の .1Q 値を入力します。

- Shared Key – この値は必須ではありません.

vManage への ExpressRoute 接続の追加

以下の各セクションの手順に従って、MVE 用に vManage テンプレートを作成、編集、添付します。

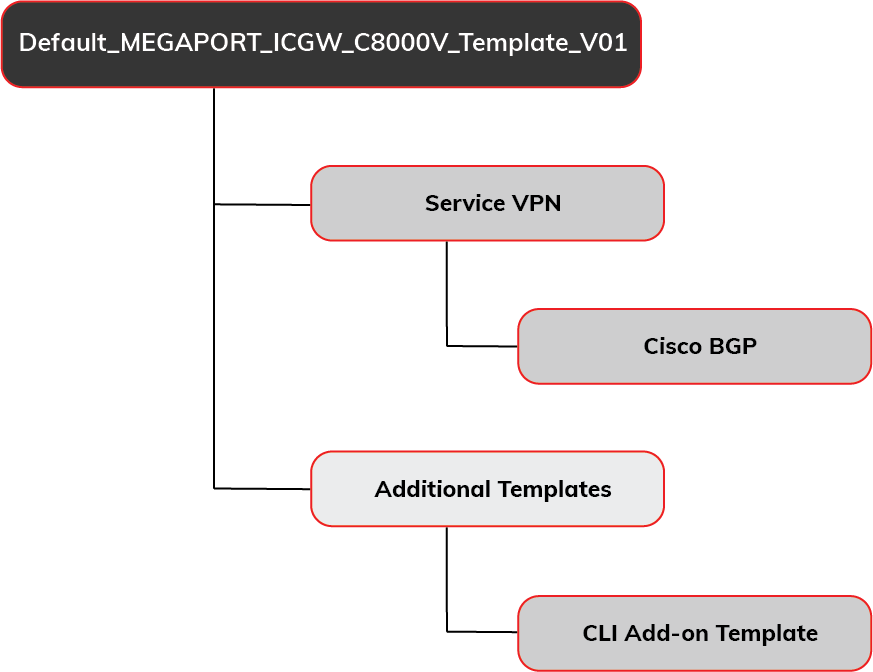

vManage で接続を設定するには、専用のデバイステンプレートが必要であり、デバイス固有の構成の詳細を提供するためのフィーチャーテンプレートが必要です。サービス VPNテンプレート、Cisco BGPテンプレート、CLIアドオンテンプレートを作成する必要があります.

ステップ 1 – デフォルトデバイステンプレートのコピー

VXC の接続詳細でテンプレートを編集するために、MVE 用の専用テンプレートが必要です。他のデバイスがテンプレートにアタッチされている場合、変更はアタッチされた各デバイスに影響するため、専用のテンプレートが必要です。

デバイステンプレートのコピーを作成するには

-

vManage で設定 > テンプレートに移動し、デバイス タブを選択します。

-

Default_MEGAPORT_ICGW_C8000V_Template_V01 テンプレートを見つけてコピーします。

行の末尾にある省略記号 (…) をクリックし、ドロップダウンメニューからコピーを選択します。 -

テンプレートの名前と説明を入力し、コピー をクリックします。

この名前には、大文字と小文字のアルファベット、数字(0-9)、ハイフン、アンダースコアのみ含めることができます。スペースやその他の文字を含むことはできません。

ステップ 2 – Cisco VPNフィーチャーテンプレートの作成

GCP接続のVPN IDを指定するためにVPNテンプレートを作成する必要があります。VPN IDは企業ネットワークと同じです。

VPNフィーチャーテンプレートを作成するには

-

vManageで、設定 > テンプレートに移動し、フィーチャー タブを選択します。

-

C8000vデバイスモデル用のCisco VPNタイプのテンプレートを見つけてコピーします。

行の末尾にある省略記号 (…) をクリックし、ドロップダウンメニューからコピーを選択します。注記

テンプレートをコピーする代わりに、C8000vデバイス用に新しいCisco VPNテンプレートを追加し、同じ値で設定することもできます。

-

テンプレートの名前と説明を入力し、コピー をクリックします。

-

テンプレートを編集して、基本設定にVPN IDを追加します。

省略記号 (…) をクリックし、編集を選択します。

VPN IDは1-511または513-65530の番号を指定できます。 VPN 0はトランスポートVPN用に予約されており、VPN 512はマネージドVPN用に予約されています。この番号は、企業ネットワークが企業ネットワークとクラウドサービス間で通信するために割り当てられたVPN IDと通常は同一です。 -

更新 をクリックします。

ステップ 3 – BGPフィーチャーテンプレートの作成

接続ピアリングの詳細にはBGPテンプレートも必要です。

Cisco BGPフィーチャーテンプレートを作成するには

-

vManageテンプレートのフィーチャータブで、C8000vデバイスモデル用のCisco BGPタイプのテンプレートを見つけてコピーします。

注記

テンプレートをコピーする代わりに、C8000vデバイス用に新しいCisco BGPテンプレートを追加し、同じ値で設定することもできます。

-

テンプレートの名前と説明を入力し、コピー をクリックします。

-

テンプレートを編集します (新しいテンプレートの省略記号 … をクリックし、編集を選択し)、基本構成セクションで MVE の AS番号を入力します。

この値はデバイス固有です。 -

Neighborセクションで、+New Neighbor をクリックし、接続のクラウド側のこれらの値を指定します:

- Address – クラウド側のピアのIPアドレスを指定します。

- Description – テンプレートのわかりやすい説明を入力します。

- Remote AS – クラウド側のAS番号を入力します。AzureのAS番号は12076です。

-

更新 をクリックします。

ステップ 4 – CLI Add-On フィーチャーテンプレートの作成

CLIアドオンテンプレートも必要です。

CLI Add-On フィーチャーテンプレートを作成するには:

-

C8000vデバイスモデル用のCLIテンプレートタイプのテンプレートを見つけてコピーします。

CLIテンプレートはMVEのサブインターフェースを構成します。 -

テンプレートの名前と説明を入力し、コピー をクリックします。

-

テンプレートを編集します (新しいテンプレートの省略記号 … をクリックし、[編集] を選択し)、以下の行をCLI構成セクションにコピーします。

シングル Azure ピアリング VLAN を有効にした場合は:

interface GigabitEthernet1. {{interface-tag}} encapsulation dot1Q {{dot1Q-tag-s-tag-01}} vrf forwarding 100 ip address {{ip-address-subinterface-01}} ip mtu 1500 !シングル Azure ピアリング VLAN を有効にしなかった場合は:

interface GigabitEthernet1. {{interface-tag}} encapsulation dot1Q {{dot1Q-tag-s-tag-01}} second-dot1q {{dot1Q-tag-c-tag-01}} vrf forwarding 100 ip address {{ip-address-subinterface-01}} ip mtu 1500 !各行の説明です。

CLI エントリ 説明 interface GigabitEthernet1. {{interface-tag-01}} サブインターフェースの説明フィールドです。 encapsulation dot1Q {{dot1Q-tag-s-tag-01}} second-dot1q {{dot1Q-tag-c-tag-01}} 最初の dot1Q は S-tag です。このタグは VXC の A-End タグとして Megaport Portal で設定されています。2 番目の dot1Q は C-tag です。このタグはピアとともに Azure コンソールで設定されています。(シングル Azure ピアリング VLAN を有効にしている場合は、2 番目の dot1Q インターフェースを構成する必要はありません。) vrf forwarding これはピアの VPN です。この例ではVPN 100を定義してテンプレートに追加しています。 ip address {{ip-address-subinterface-01}} インターフェースの IP アドレス - Microsoft によって割り当てられたものです。 ip mtu ExpressRouteはMTU値1500をサポートします。 -

更新 をクリックします。

ステップ 5 – デバイステンプレートを更新する

ステップ 5 – デバイステンプレートの更新

次に、機能テンプレートをデフォルトデバイステンプレートのコピーに追加し、追加した機能の値を定義します。

機能テンプレートをデバイステンプレートに追加するには

-

vManage Templates の [Device] タブで、ステップ 1 で作成したデバイステンプレートのコピーを見つけ、三点リーダー(…)をクリックして [Edit] を選択します。

-

[Service VPN] タブで、+Add VPN をクリックします。

-

[Available VPN Templates] からステップ 2 で作成したテンプレートを選択し、矢印をクリックして [Selected VPN Templates] に移動し、Next をクリックします。

[サブテンプレートの選択] ステップが表示されます。 -

[Additional Cisco VPN Templates] から Cisco BGP をクリックします。

-

[Cisco BGP] メニューからステップ 3 で作成した BGP テンプレートを選択し、Add をクリックします。

-

[Additional Templates] タブで、ステップ 4 で作成した CLI Add-On テンプレートを選択し、Update をクリックします。

更新されたデバイステンプレートのリストが表示されます。このテンプレートを編集して、新しいフィールドの値を追加し、MVE を関連付ける必要があります。 -

三点リーダー(…)をクリックして [Edit] を選択します。

機能テンプレートで定義された新しいフィールドが表示されます。

-

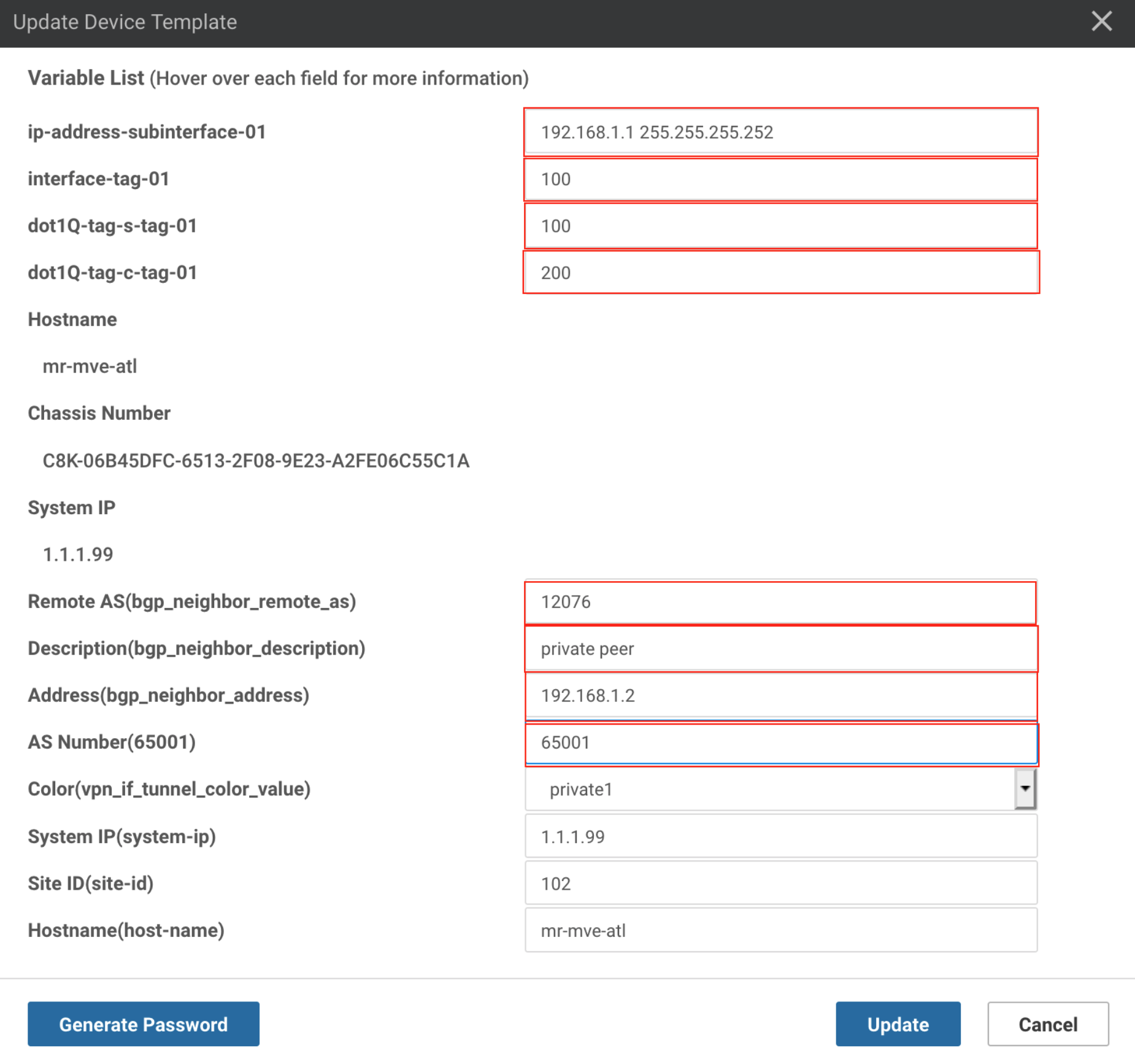

次の新しいフィールドに値を入力します:

- ip-address-subinterface – インターフェイスの IP アドレスを指定します。これは Azure コンソールでピアに割り当てられた /30 プライマリサブネットの最初の IP アドレスです。

- interface-tag – この値は dot-1q-s-tag と同じです。Megaport Portal 上の VXC 接続詳細で確認できます:VXC の歯車アイコンをクリックし、[Details] を選択して A-End VLAN の値を使用します。

- dot-1q-s-tag – dot1Q S-tag。この値は interface-tag と同じです。Megaport Portal 上の VXC 接続詳細で確認できます:VXC 名をクリックし、[Details] を選択して A-End VLAN の値を使用します。(Single Azure Peering VLAN が有効な場合、このインターフェイスの設定は不要です。)

- dot-1q-c-tag – dot1Q C-tag。このタグは Azure コンソールでピアとともに設定されます。

- Remote AS(bgp_neighbor_remote_as) – ExpressRoute の AS 番号は 12076 です。

- Description(bgp_neighbor_description) – BGP ピアのテンプレートに意味のある説明を入力します。

- Address(bgp_neighbor_address) – ExpressRoute MSEE ルーターのピア IP アドレスを指定します。これは Azure コンソールでピアに割り当てられた /30 プライマリサブネットの 2 番目の使用可能な IP アドレスです。

- AS Number – MVE の AS 番号を指定します。

-

Update をクリックします。

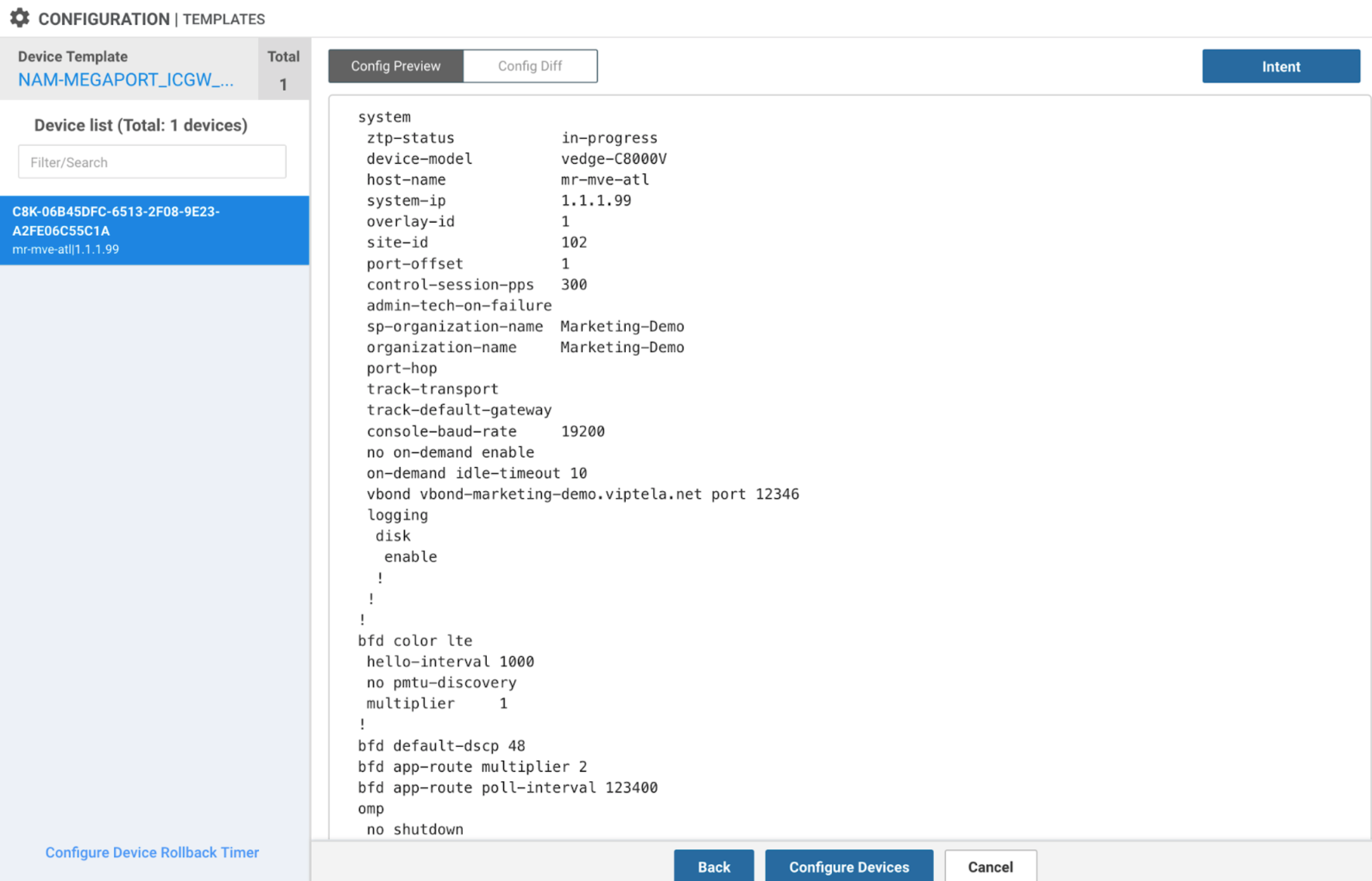

vManage が構成のプレビューを表示します。

[Config Diff] をクリックして変更内容を確認します(変更部分は緑でハイライトされます)。 -

デバイスリストで MVE を選択します。

-

変更内容を確認し、Configure Devices をクリックします。

vManage がテンプレートを読み込みます。完了すると、ステータスが成功を示します。

ExpressRoute 接続の確認

Azure コンソールから ExpressRoute 接続を確認できます。ARP およびルーティングテーブルを確認してください。

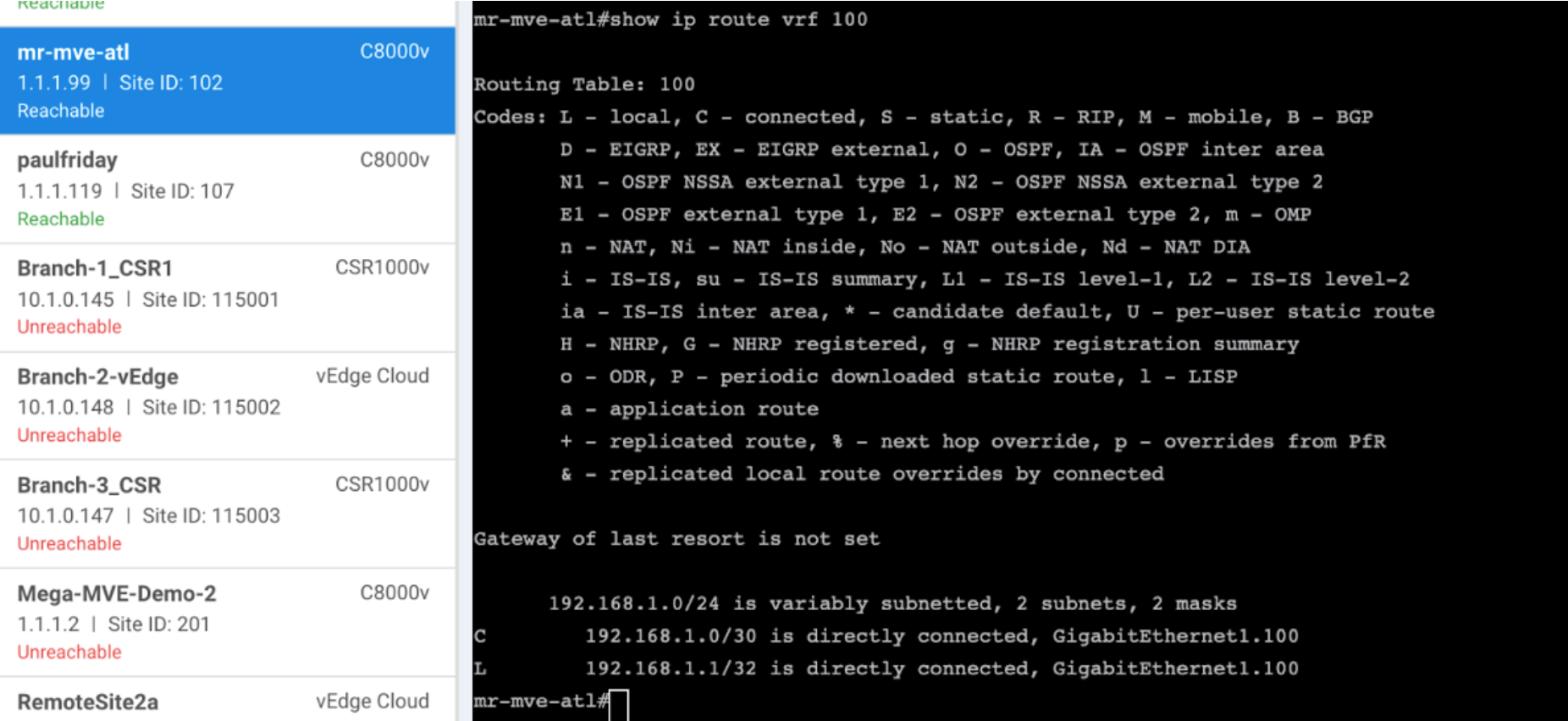

vManage からも確認できます。

vManage から確認するには

-

[Tools] > [SSH Terminal] に移動し、MVE にログインします。

-

VPN ピアによってアドバタイズされたルートを確認するには、次のコマンドを入力します:

show ip route vrf 100

セカンダリ接続の追加

セカンダリの VXC を追加するには、VPN をデバイステンプレートに追加し、2 番目のサブインターフェイスで CLI テンプレートを更新する手順を繰り返します。

interface GigabitEthernet1. {{interface-tag}}

encapsulation dot1Q {{dot1Q-tag-s-tag-01}} second-dot1q {{dot1Q-tag-c-tag-01}}

vrf forwarding 100

ip address {{ip-address-subinterface-01}}

ip mtu 1500

!

interface GigabitEthernet1. {{interface-tag}}

encapsulation dot1Q {{dot1Q-tag-s-tag-01}} second-dot1q {{dot1Q-tag-c-tag-01}}

vrf forwarding 100

ip address {{ip-address-subinterface-01}}

ip mtu 1500

!