Versa Secure SD-WAN を使用した MVE 向けの AWS ホステッド接続の作成

ホステッド接続は、1つのプライベート、パブリック、またはトランジット仮想インターフェイスをサポートできます。これらは専用の接続であり、本番環境で推奨されます。

MVE から AWS へのホステッド接続を作成するには

-

Megaport Portal で、Services ページに移動し、接続用の MVE を選択します。

-

+Connection をクリックし、クラウドをクリックします。

-

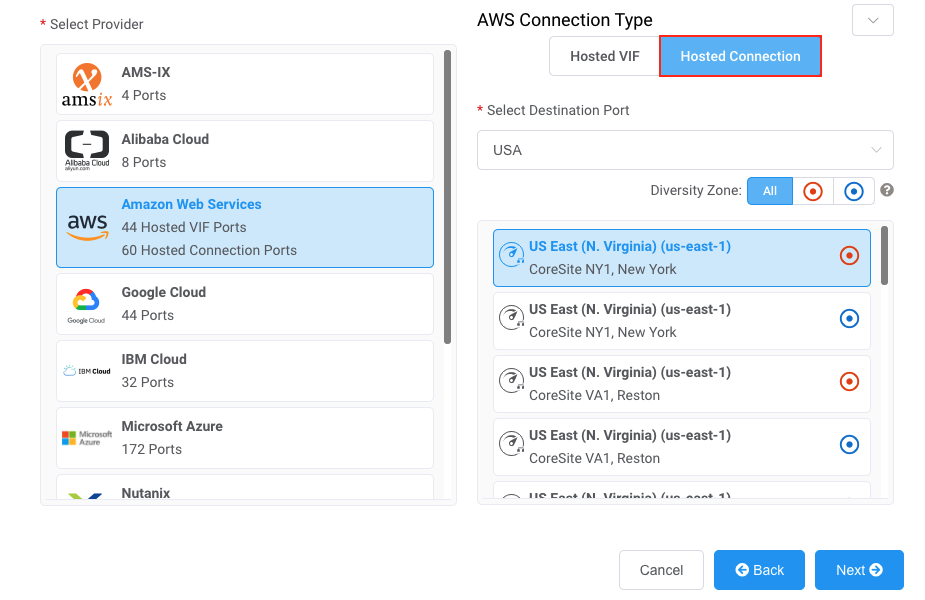

サービスプロバイダーとして AWS を選択し、AWS 接続タイプとしてホステッド接続を選択し、宛先Portを選択して、次へ をクリックします。

国フィルターを使用して選択を絞ることができます。

各宛先Portには、青またはオレンジのアイコンがあり、その多様性ゾーンを示しています。多様性を達成するには、異なるゾーンでそれぞれ 2 つの接続を作成する必要があります。

-

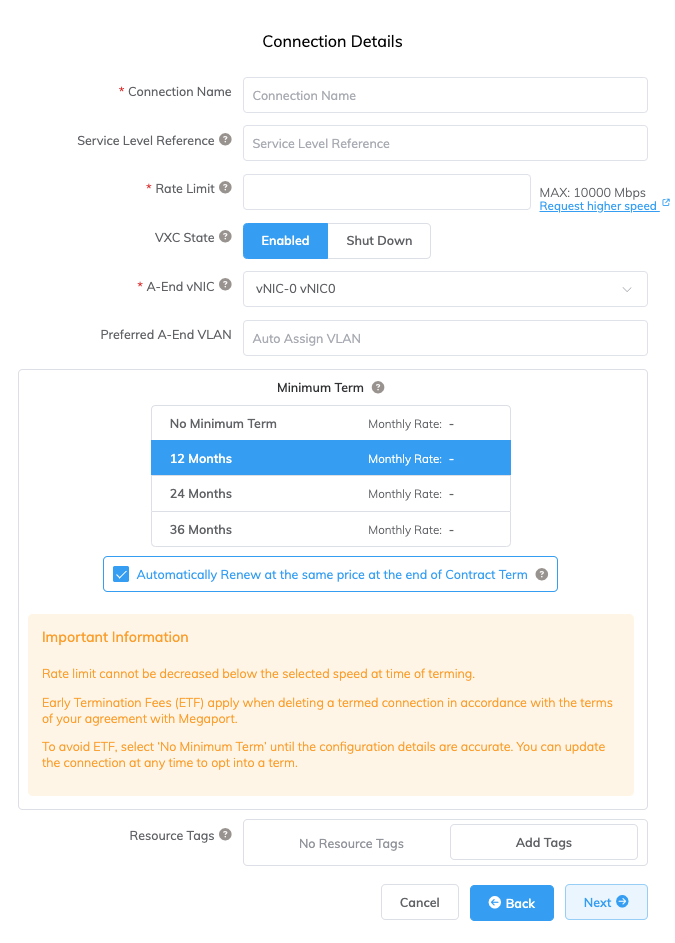

接続詳細を指定します:

-

接続名 – Megaport Portalに表示されるあなたの VXC の名前。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

-

レート制限 – 接続の速度。この値はデプロイメント後に変更できません。 ドロップダウンリストには、ロケーションやサービス能力により変わる、使用可能な事前定義されたレート制限がMVE のために表示されます。

-

VXC 状態 – 接続の初期状態を定義するために 有効 または シャットダウン を選択します。詳細については、フェイルオーバーテストのための VXC をシャットダウンするを参照してください。

注記

シャットダウン を選択した場合、このサービスを経由してトラフィックは流れず、Megaport ネットワーク上でダウンしているかのように動作します。このサービスに対する請求は継続され、この接続に対して依然として料金が発生します。

-

A-End vNIC – ドロップダウンリストから A-End vNIC を選択します。vNIC についての詳細は、Megaport Portal の MVE 作成を参照してください。

-

優先 A-End VLAN (オプション) – この接続に対して未使用の VLAN ID を指定します。

これはこの MVE 上でユニークな VLAN ID でなければなりません。範囲は 2 から 4093 です。既に使用中の VLAN ID を指定した場合、システムは次に使用可能な VLAN 番号を表示します。 注文を続行するためには VLAN ID はユニークである必要があります。値を指定しない場合、Megaport が 1 つを割り当てます。 -

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

詳細については、VXC の価格設定と契約条件 および VXC, Megaport Internet および IX 請求を参照してください。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

-

-

次へ をクリックします。

-

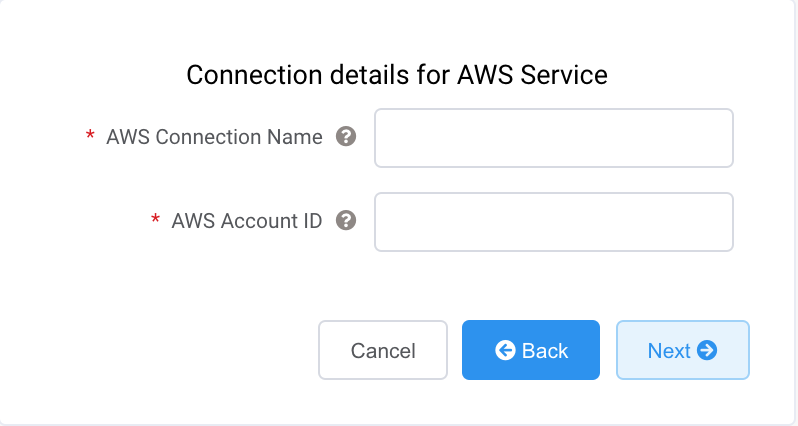

AWS サービスの接続詳細を指定します。

-

AWS 接続名 – これはテキストフィールドであり、AWS コンソールに表示される仮想インターフェイスの名前です。AWS 接続名は前の手順で指定された名前で自動的に入力されます。

-

AWS アカウントID – 接続したいアカウントの ID です。この値は AWS コンソールの管理セクションで見つけることができます。

-

-

次へ をクリックして接続の詳細を要約し、VXC 追加 をクリックして接続を注文します。

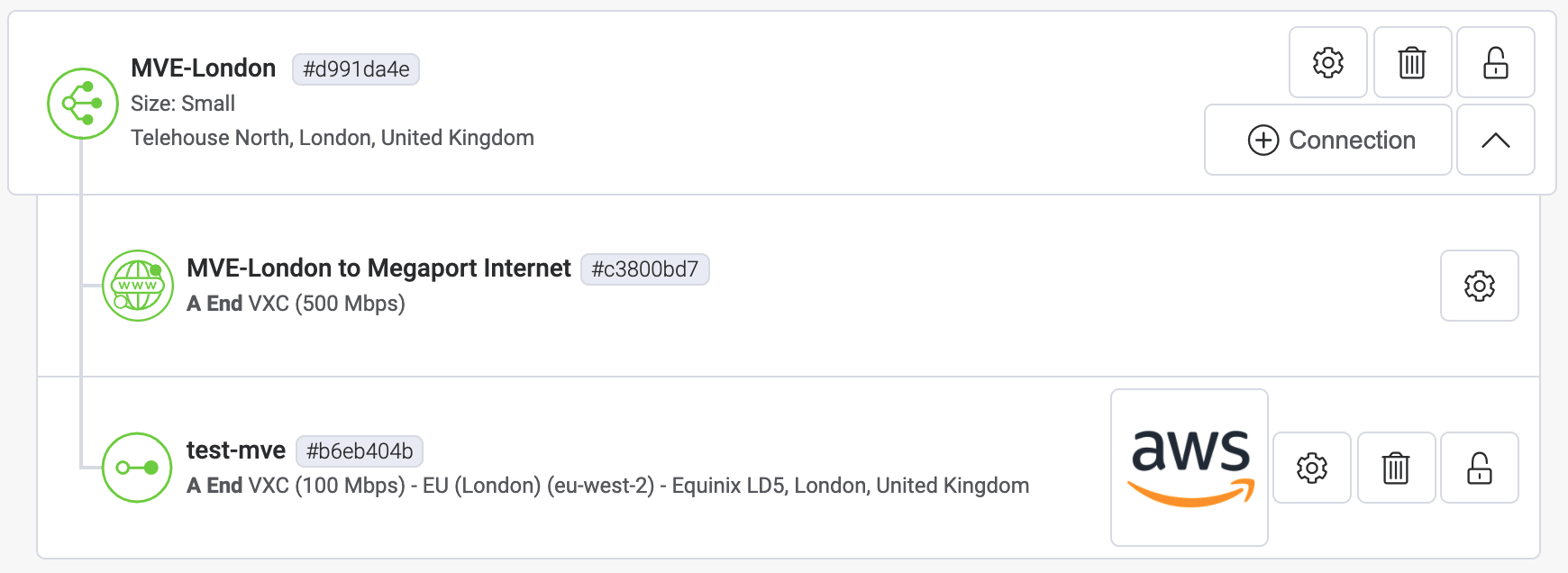

VXC 接続が正常にデプロイされたら、Megaport Portal のサービスページに表示され、MVE と関連付けられます。この接続の詳細を表示するには、VXC タイトルをクリックします。サービス状態 (Layer 2) は稼働中ですが、BGP (Layer 3) はまだ構成が存在しないためダウンしています.

Megaport Portal にデプロイされたら、AWS コンソールで接続を承認し、接続のための仮想インターフェイスを作成する必要があります。

ホステッド接続を承認するには

-

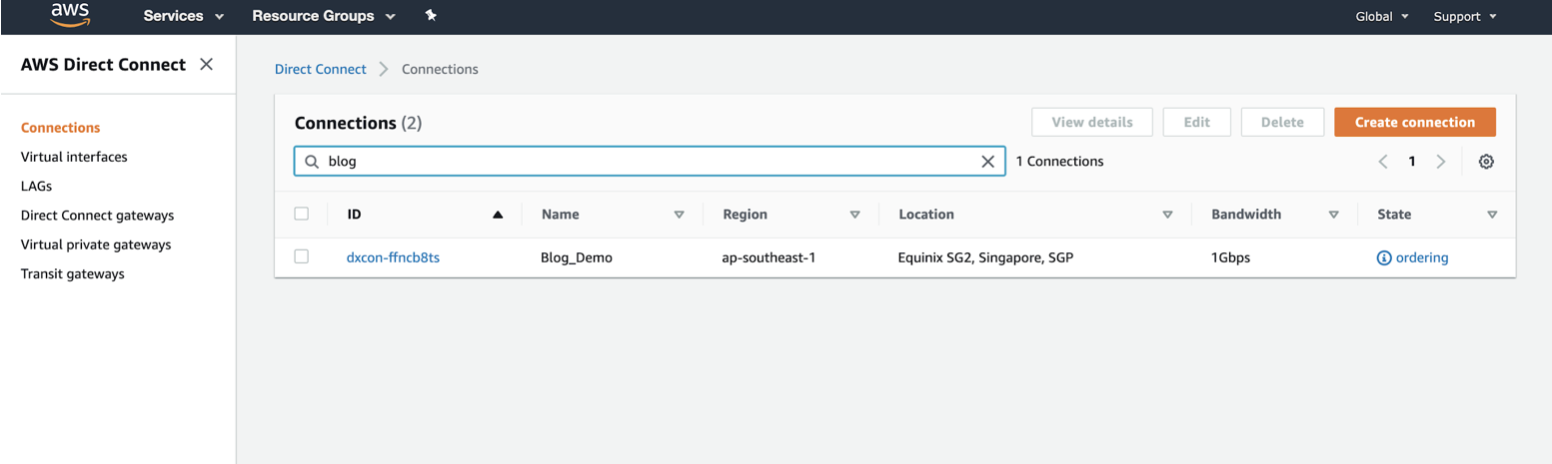

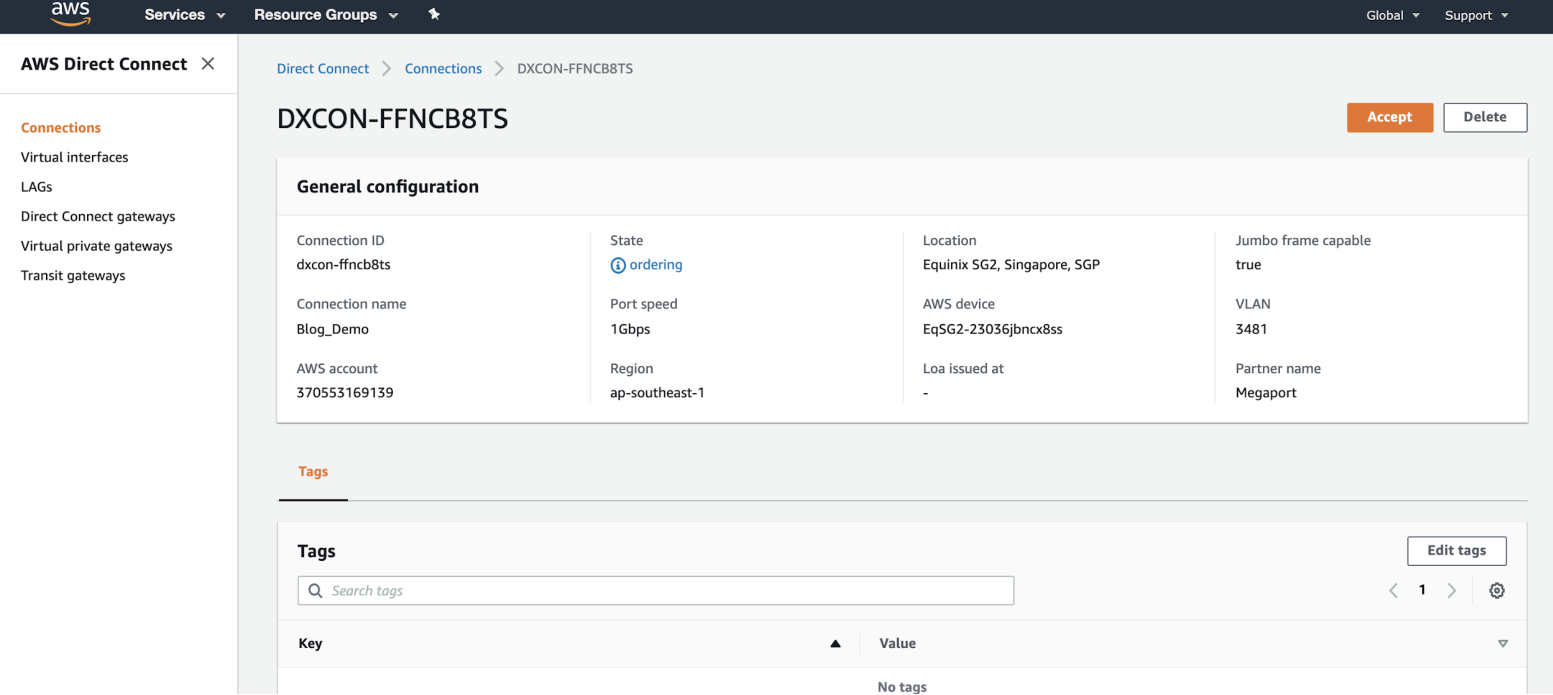

AWS で、Services > AWS Direct Connect > Connections に移動し、接続名をクリックします。

-

ウィンドウの右上にある 承認 をクリックします。

状態は、AWS が接続をデプロイする間の数分の間、保留中になります。デプロイされた後、状態は ordering から available に変わります。

接続は利用可能になりましたが、AWS サービスに接続するための VIF を作成する必要があります。

ヒント

AWS 接続の承認についての詳細については、 AWS ドキュメント を参照してください。

仮想インターフェイスの作成

ホステッド接続を作成および承認したら、VIF を作成し、ホステッド接続をゲートウェイに接続します。

ヒント

AWS は、パブリック、プライベート、およびトランジットインターフェイスを作成するための詳細な手順を提供しています。

VIF を作成してアタッチするには

-

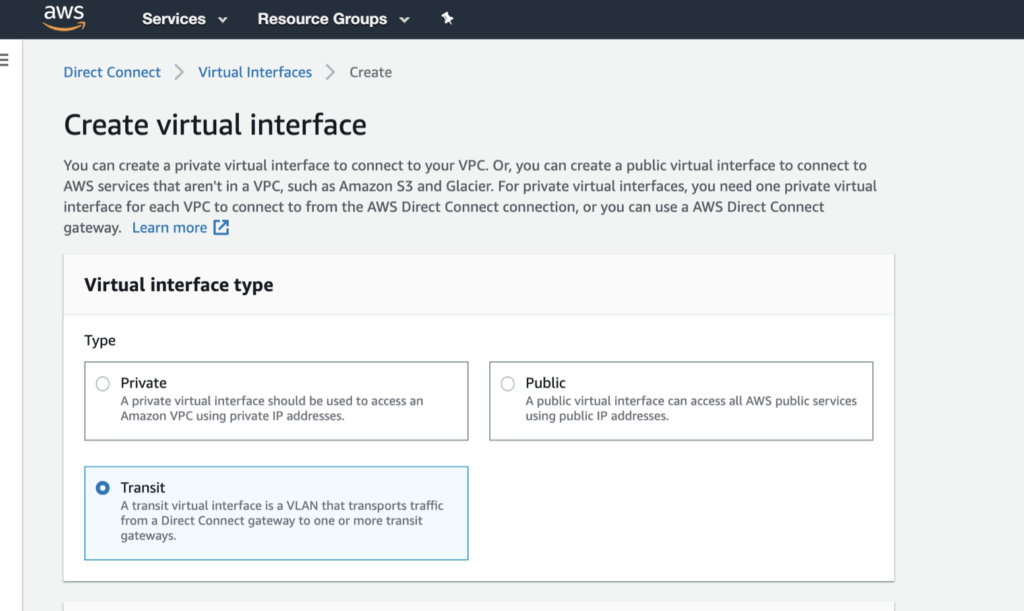

AWS コンソールで、Create Virtual Interface をクリックします。

-

インターフェイスタイプを選択します。

必要なサービスによってタイプは異なります。

- プライベート – プライベートIPアドレスを使用してVPC内で実行されているリソースにアクセスします。プライベート仮想インターフェイスをプライベート仮想ゲートウェイに終了する(単一のVPCにアクセスする)か、Direct Connectゲートウェイに終了させる(VIFに最大10個のVPCをマップする)を選択できます。

- パブリック – すべてのAWSパブリックエンドポイント、ならびにパブリックIPアドレスで到達可能なすべてのAWSリソースにアクセスします。

- トランジット – Direct Connectゲートウェイから1つ以上のトランジットゲートウェイにトラフィックを輸送します。

-

構成の詳細を指定します:

- 仮想インターフェイス名 – 仮想インターフェイスの名前を入力します。

- 接続 – この仮想インターフェイスをプロビジョニングする物理接続。 Megaport Portal でホステッド接続に提供した名前がここに表示されます。

- 仮想インターフェイスの所有者 – 仮想インターフェイスを所有するアカウント。自分の AWS アカウントを選択します。

- Direct Connect ゲートウェイ – この仮想インターフェイスと接続する Direct Connect ゲートウェイを選択します。トランジット VIF は、直接トランジットゲートウェイに アタッチされるのではなく、Direct Connect ゲートウェイにアタッチされます。

- VLAN – 仮想インターフェイスに割り当てられた VLAN。この値はそのままにしてください。VLAN アドレスは入力されて表示されますが、変更しようとするとエラーが発生します。

- BGP ASN – BGP セッションの MVE 側のボーダーゲートウェイプロトコル (BGP) 自律システム番号 (ASN) を入力します。

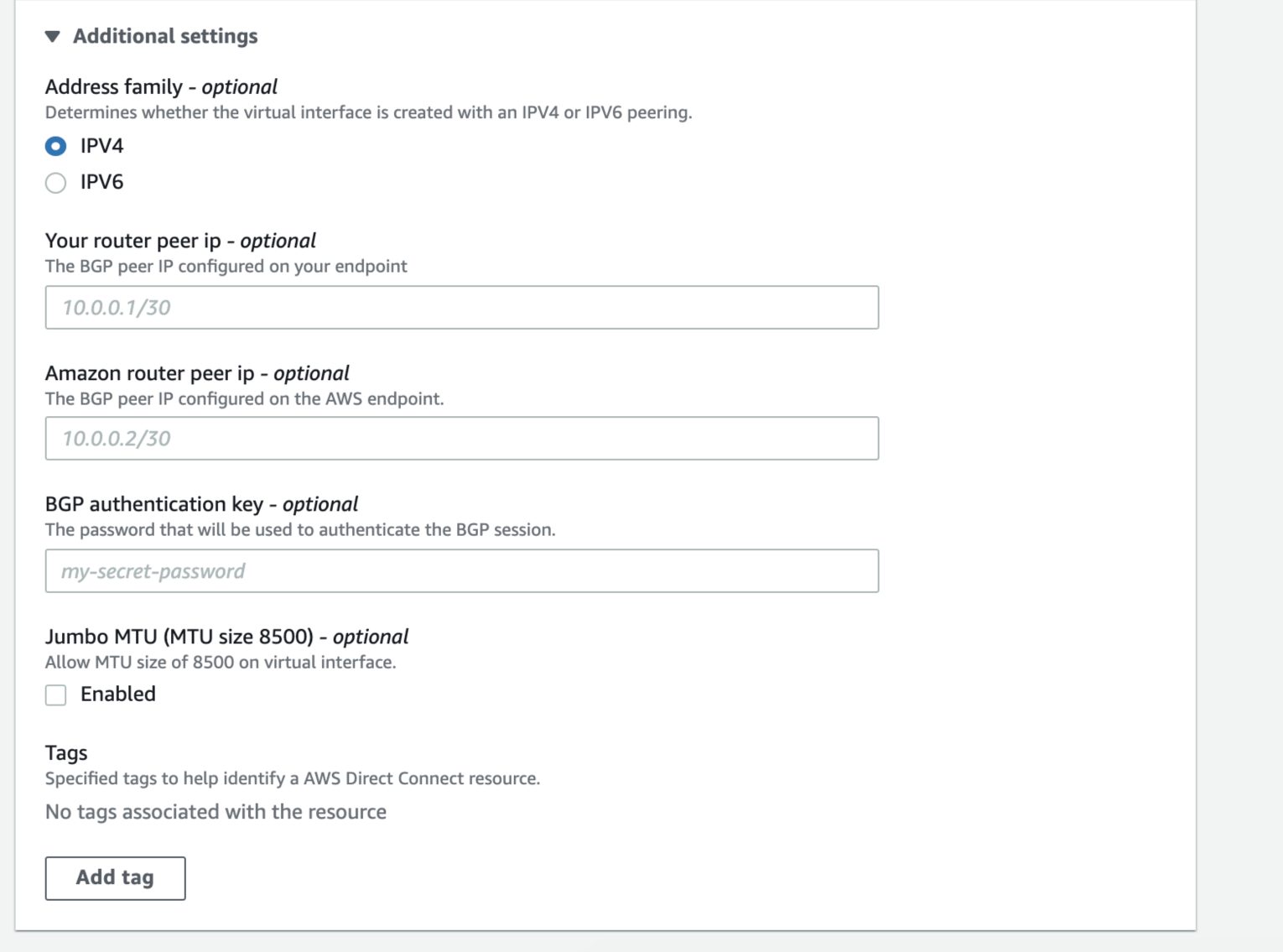

以下の BGP 詳細情報は入力するか空のままにすることができます。空のままにすると、AWS が自動的に入力します。

仮想インターフェイスがジャンボフレームをサポートするかどうかも選択できます。ジャンボ MTU を有効にして、8500 バイトのイーサネットパケットをサポートします。

-

Create virtual interface をクリックします。

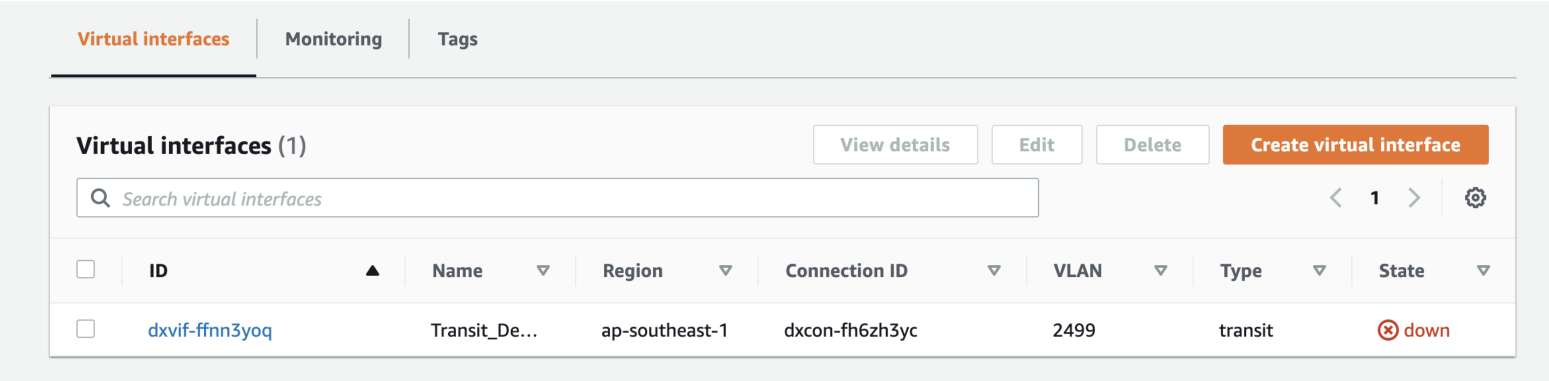

VIF の詳細と状態を表示するには、 Services > AWS Direct Connect > Connections > Name of the Megaport-Created-Hosted Connection に移動します。

BGP が構成されていないため、インターフェイスの状態は down と表示されます。

AWS で接続を承認し VIF を作成すると、VXC 状態は Megaport Portal で configured に変わります。

Versa Director への AWS 接続詳細の追加

MVE から AWS への接続を作成し、AWS コンソールで接続を設定した後、Versa Director でこれを設定する必要があります。 これは、デバイスのサブインターフェースを追加し、BGP 設定、ASN、VLAN、MD5 値を構成するために Versa Director テンプレートを修正することを含みます。

Versa Director にサブインターフェースを追加するには

-

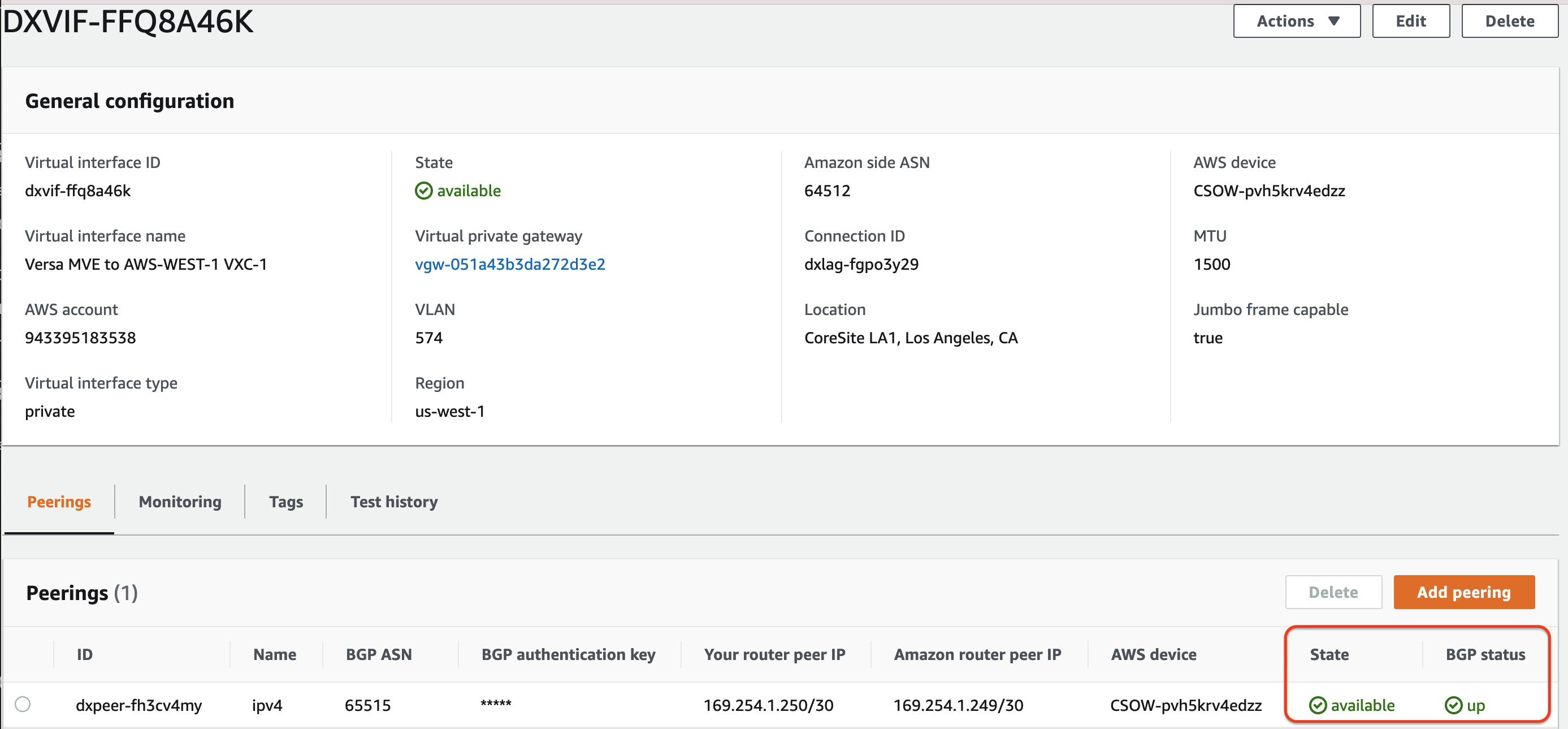

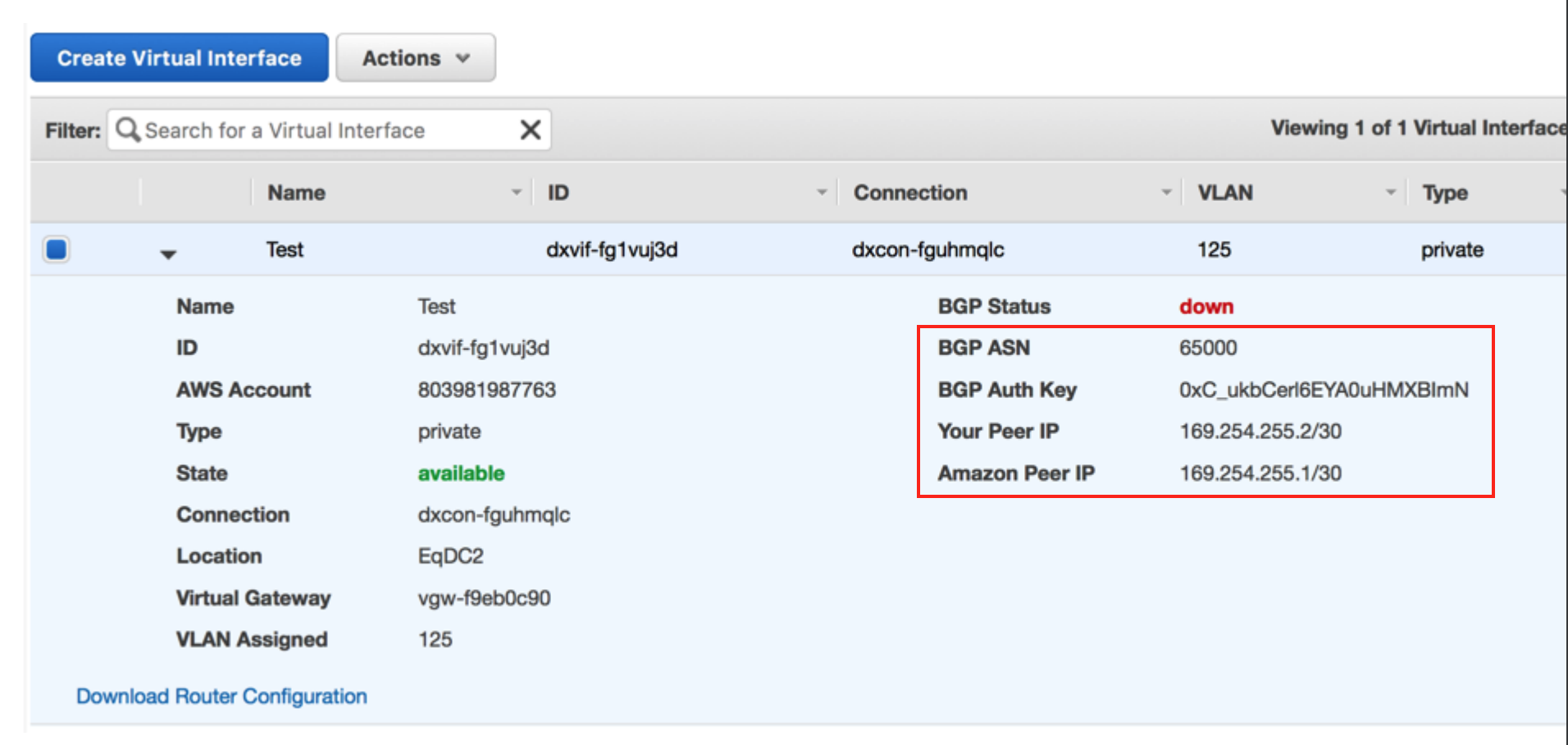

AWS コンソールから接続詳細を収集します。 AWS でこのホステッド接続のために作成した仮想インターフェイスの詳細を表示します。 BGP ASN、BGP 認証キー、Your Peer IP、および Amazon Peer IP の値を記録します。

-

Megaport Portal から接続詳細を収集します。

詳細を表示するには、MVE からの AWS 接続のギアアイコン

をクリックし、詳細 を表示します。 A-End VLAN の値を記録します。

をクリックし、詳細 を表示します。 A-End VLAN の値を記録します。 -

Versa Director にログインします。

-

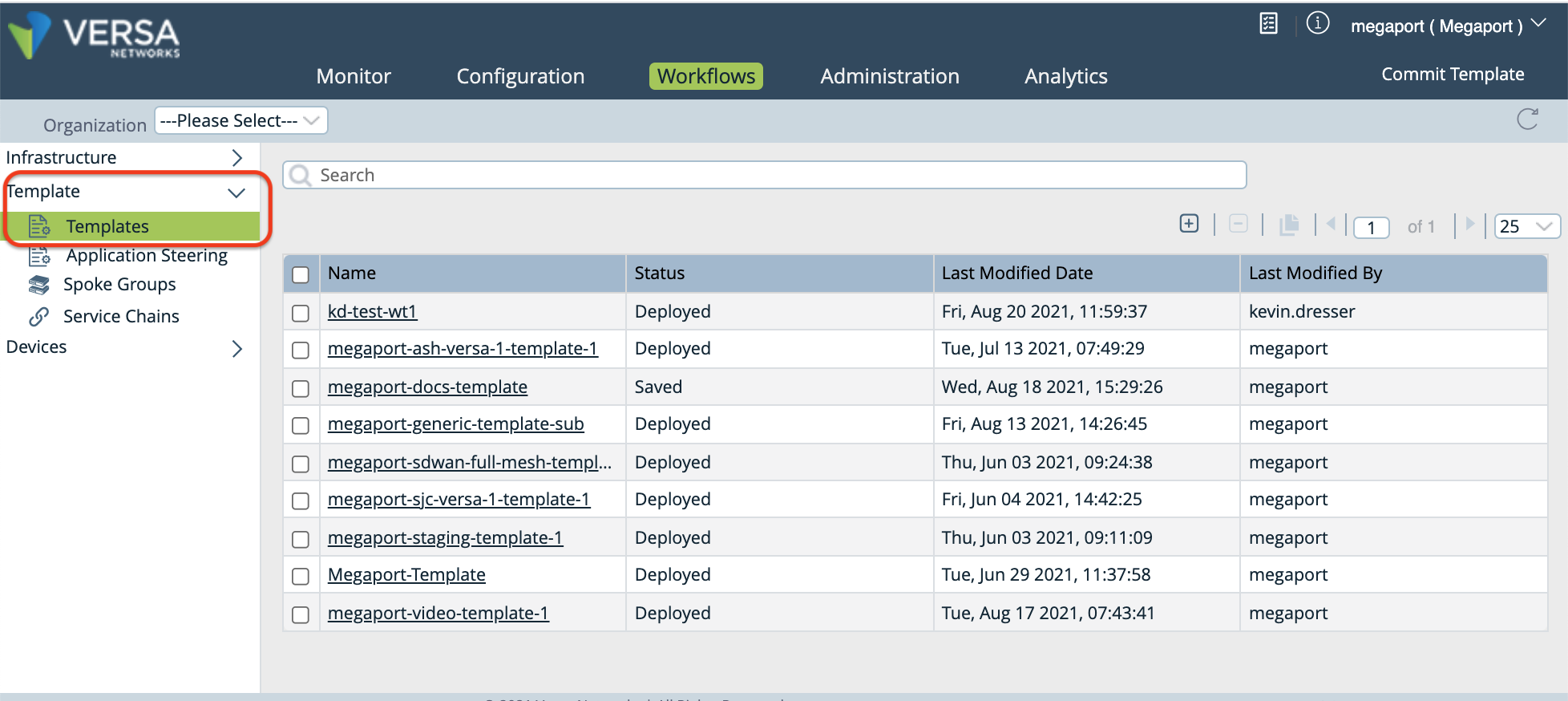

上部メニューバーの Workflows タブを選択します。

-

左側のナビゲーションで Template > Templates を選択します。

-

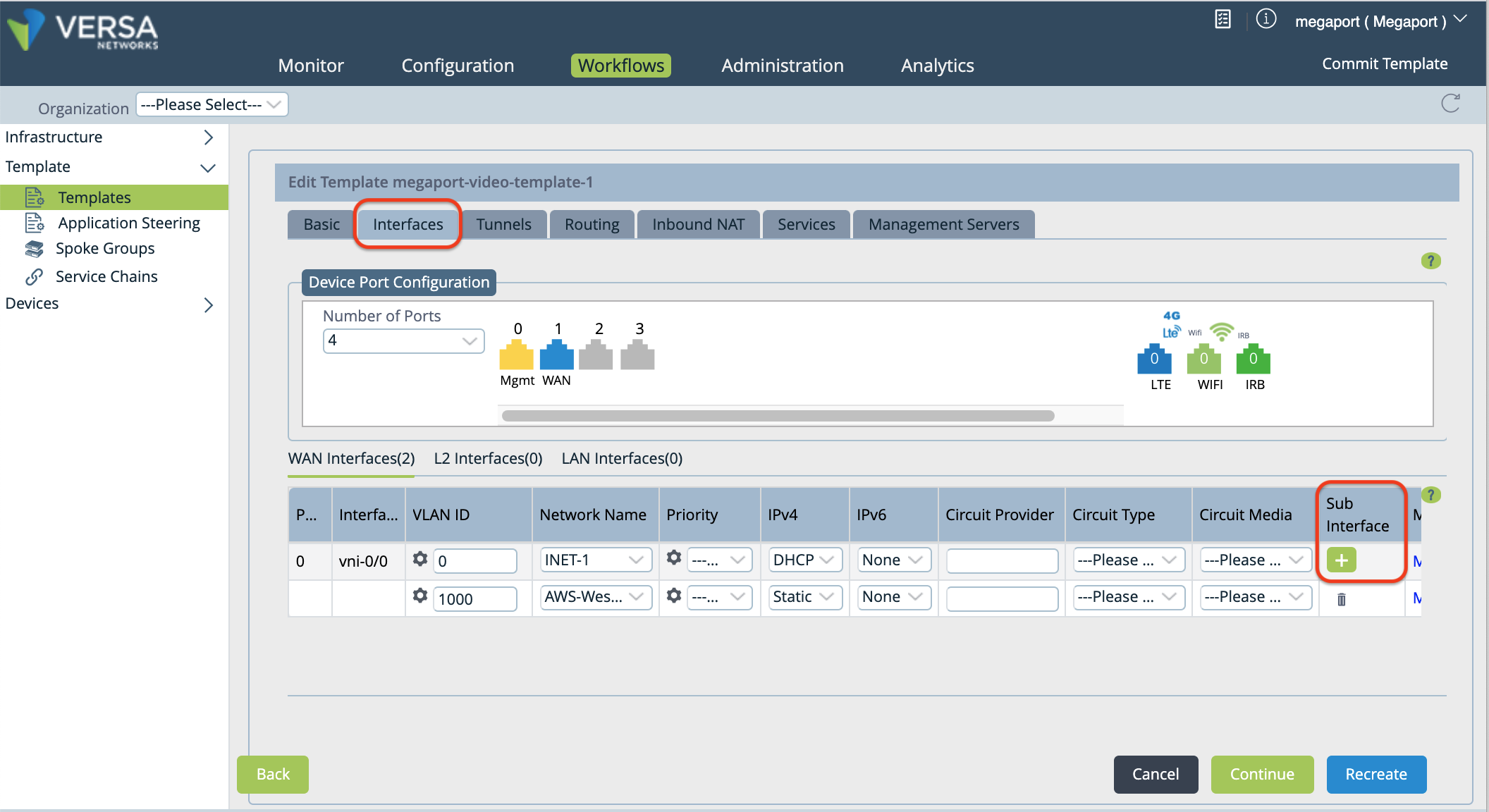

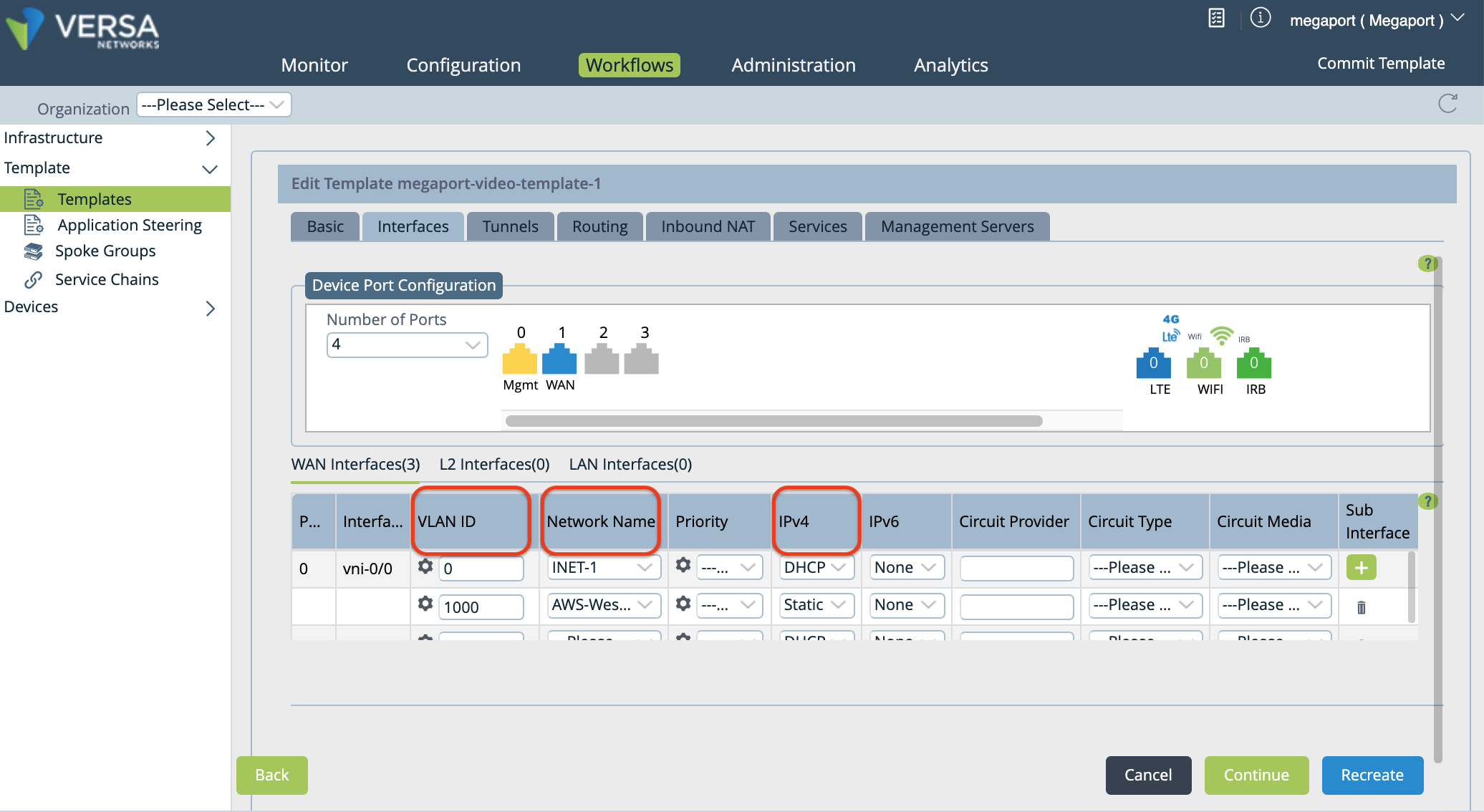

編集したいテンプレートをクリックし、インターフェース タブを選択します。

-

WAN インターフェースセクションで、サブインターフェース列を見つけ、

(追加) をクリックしてサブインターフェースを追加します。

(追加) をクリックしてサブインターフェースを追加します。

表に新しい行が表示されます。

-

新しいサブインターフェースに次の値を指定します。

-

VLAN ID – Megaport Portal からの A-End VLAN 値を入力します(ステップ2で収集)。

-

ネットワーク名 – ドロップダウンメニューから + Create WAN Network を選択して、Create WAN Network ウィンドウを開きます。 ネットワークに意味のある名前を指定し、OK をクリックしてから、作成した WAN ネットワークを選択します。

-

IPv4 – ドロップダウンメニューから Static を選択します。

-

-

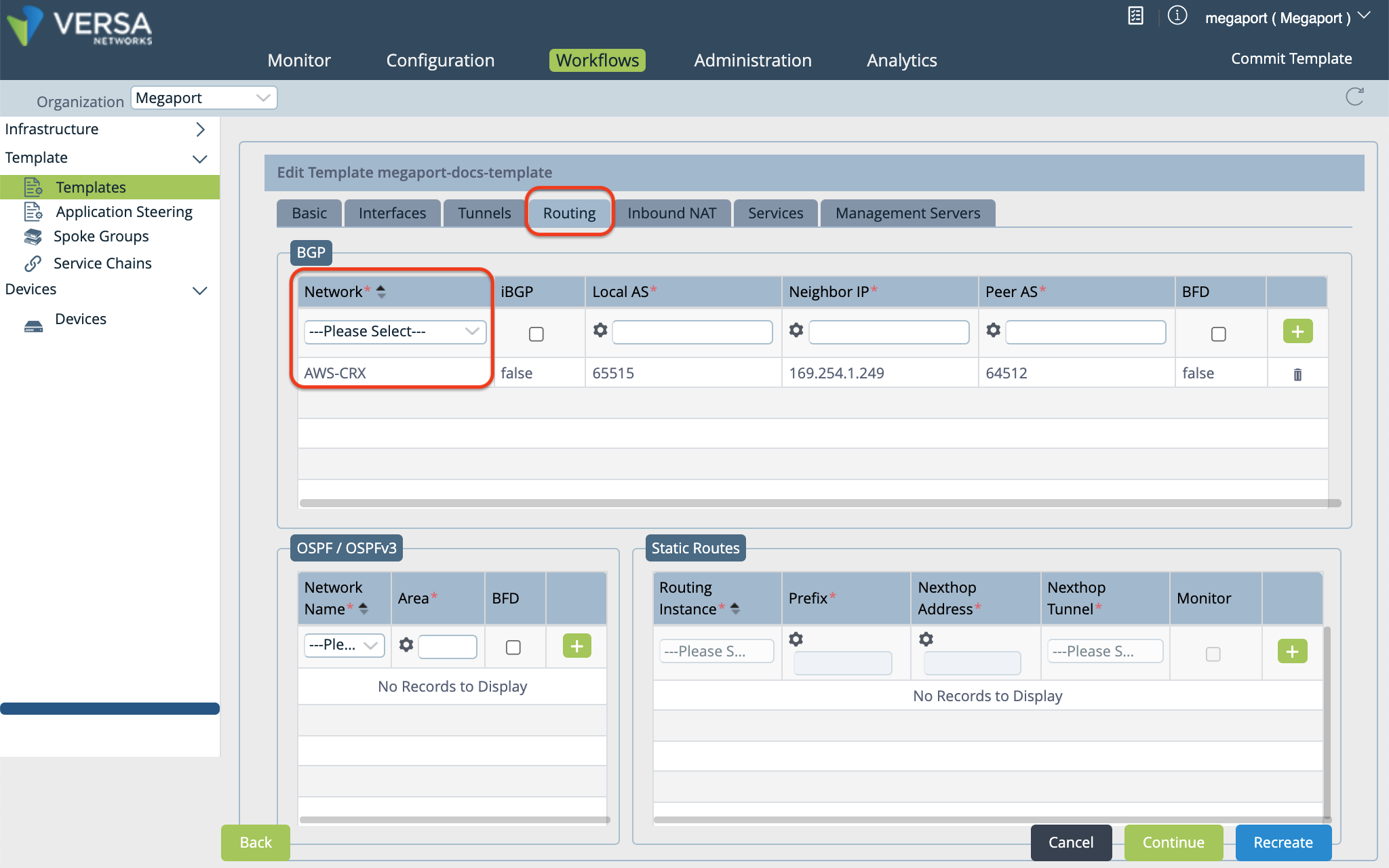

ルーティング タブを選択して BGP 設定情報を追加します。

-

BGP セクションで、ネットワーク列のネットワーク名を選択します。

-

MVE 設定に応じて次の値を指定します:

- ローカル AS – これは BGP ASN (ローカル MVE) です。ステップ1で収集。

- 隣接 IP アドレス – これは Amazon Peer IP アドレスです。ステップ1で収集。

- ピア AS – これは AWS ASN です。デフォルトでは、この値は 64512 です。

- ネットワークに適している場合、BFD を有効にすることもできます。

-

設定の右側にある

(追加) をクリックします。

(追加) をクリックします。 -

管理サーバ タブを選択し、次に 再作成 または 作成(ページ下部)をクリックします。

設定の差分を表示するウィンドウが開きます。自動マージされたバージョンが推奨され、デフォルトで選択されています。

-

デプロイ をクリックします。

テンプレート内で変数を使用して、デバイスごとに次のフィールドの値を指定できます: ルーター ID、ローカル AS、ピア AS、静的 IP アドレス、および パスワード。

注記

インスタンス ID は修正できません(システムが自動で値を指定します)。静的アドレスはデフォルトでパラメーター化されています。

ルーター ID, BGP ローカル AS, ピア AS, パスワードをパラメーター化するには

-

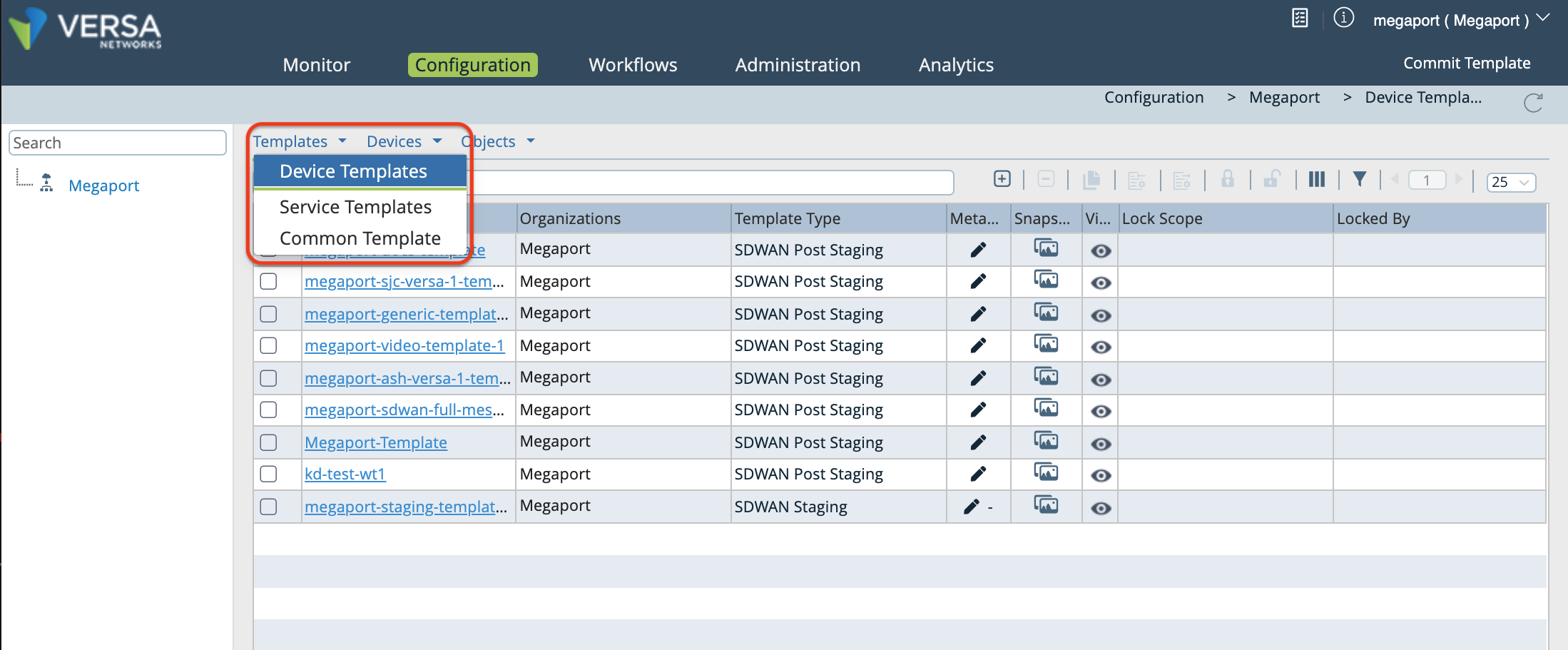

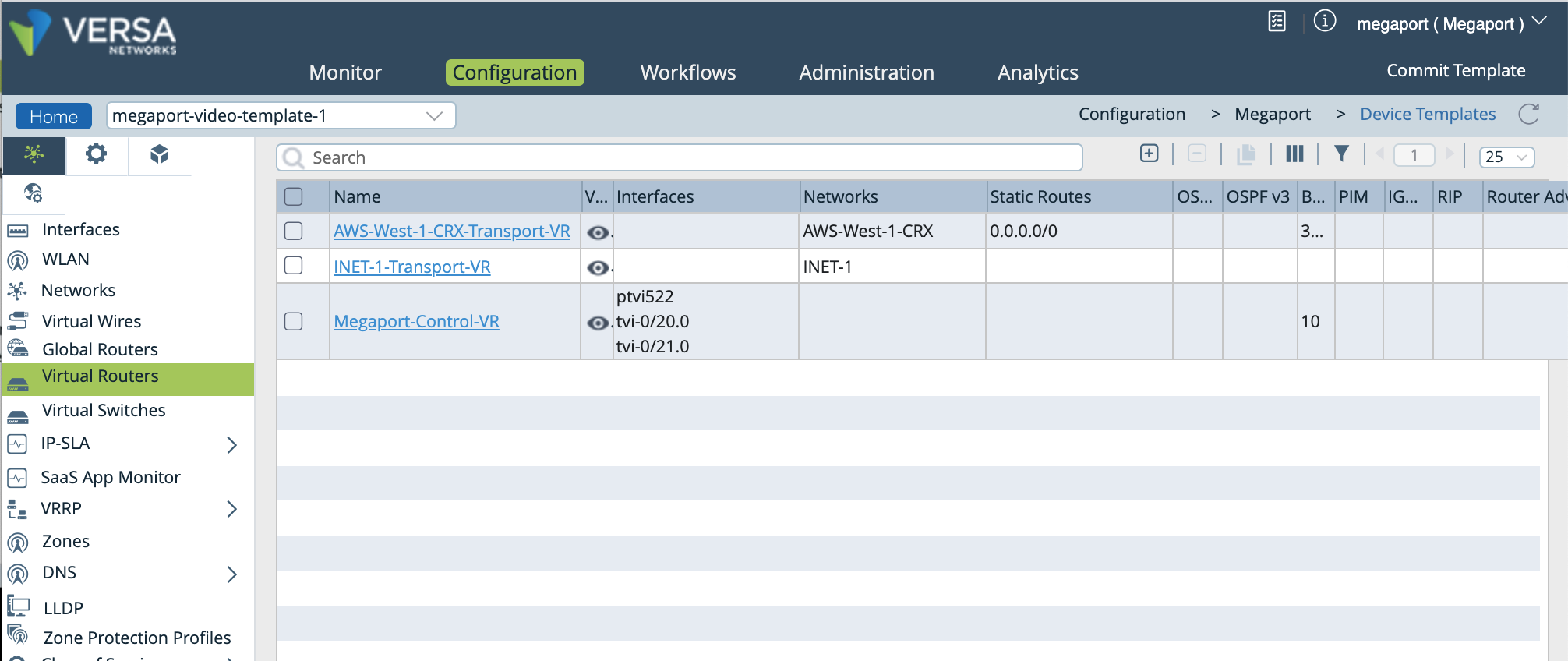

上部メニューバーの 構成 タブを選択します。

-

横のメニューバーで テンプレート > デバイステンプレート を選択します。

-

テンプレートをクリックします。

デフォルトで、インターフェース列が表示されます。

-

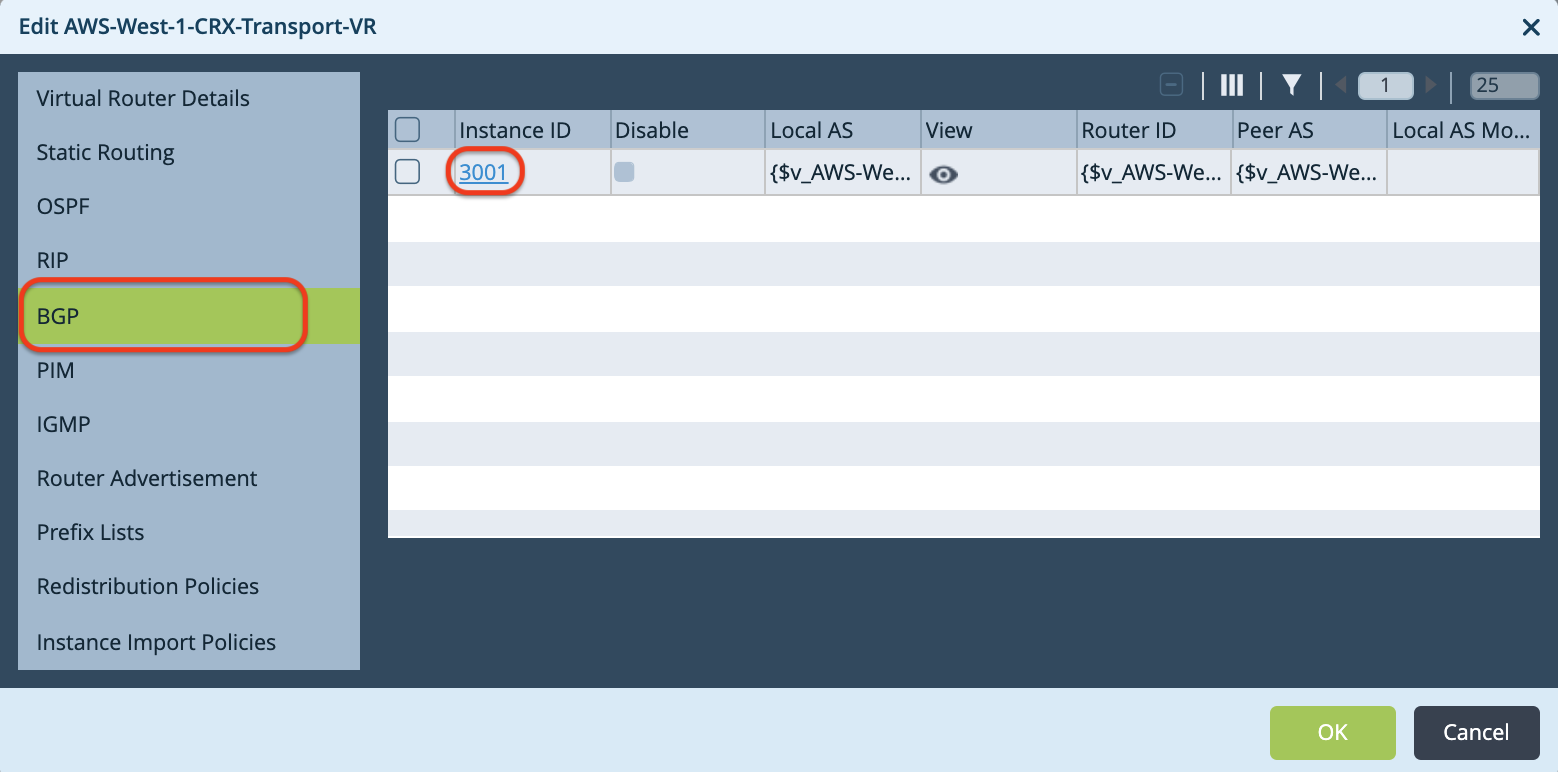

左側のナビゲーションで 仮想ルーター を選択し、デバイスをクリックして、編集ウィンドウを開きます。

-

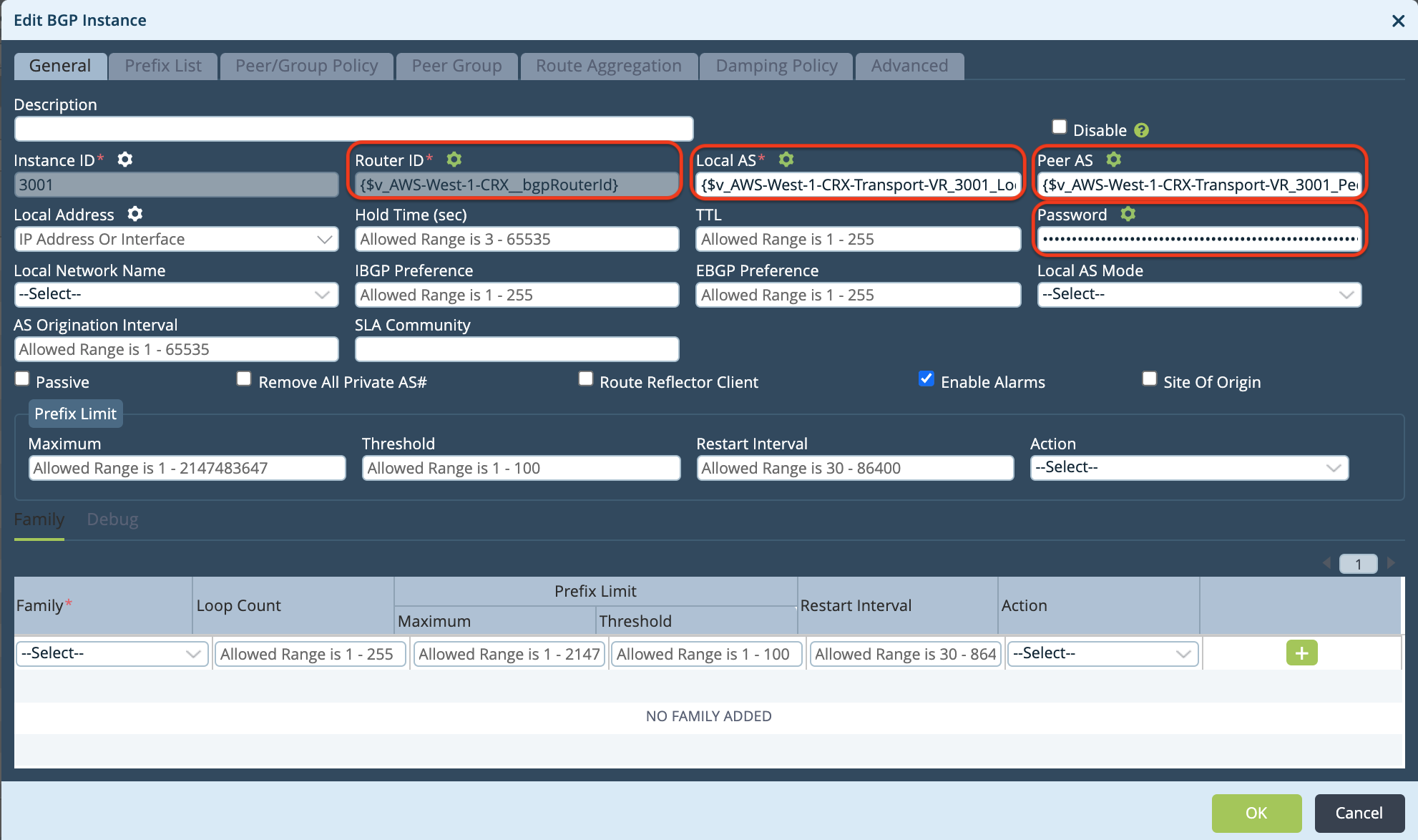

編集ウィンドウで、BGP を選択し、インスタンス ID をクリックして Edit BGP Instance ウィンドウを開きます。

-

Edit BGP Instance ウィンドウで、次の各フィールドの横にある

(パラメーター化) をクリックします: ルーター ID、ローカル AS、ピア AS、およびパスワード。

(パラメーター化) をクリックします: ルーター ID、ローカル AS、ピア AS、およびパスワード。

-

OK を 2 回クリックして更新します。

-

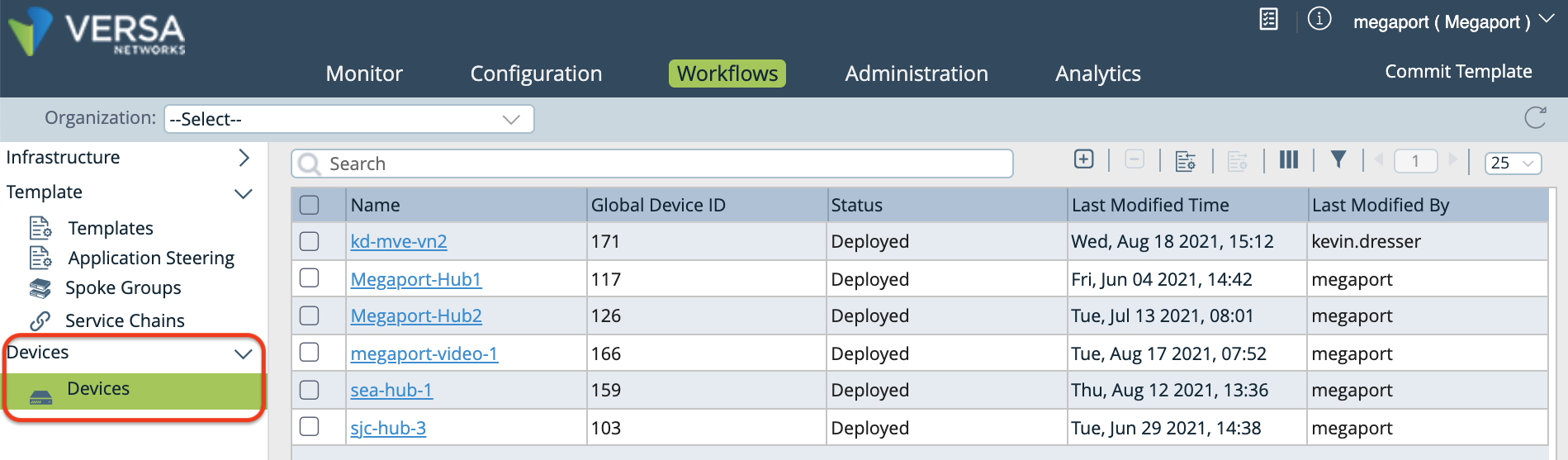

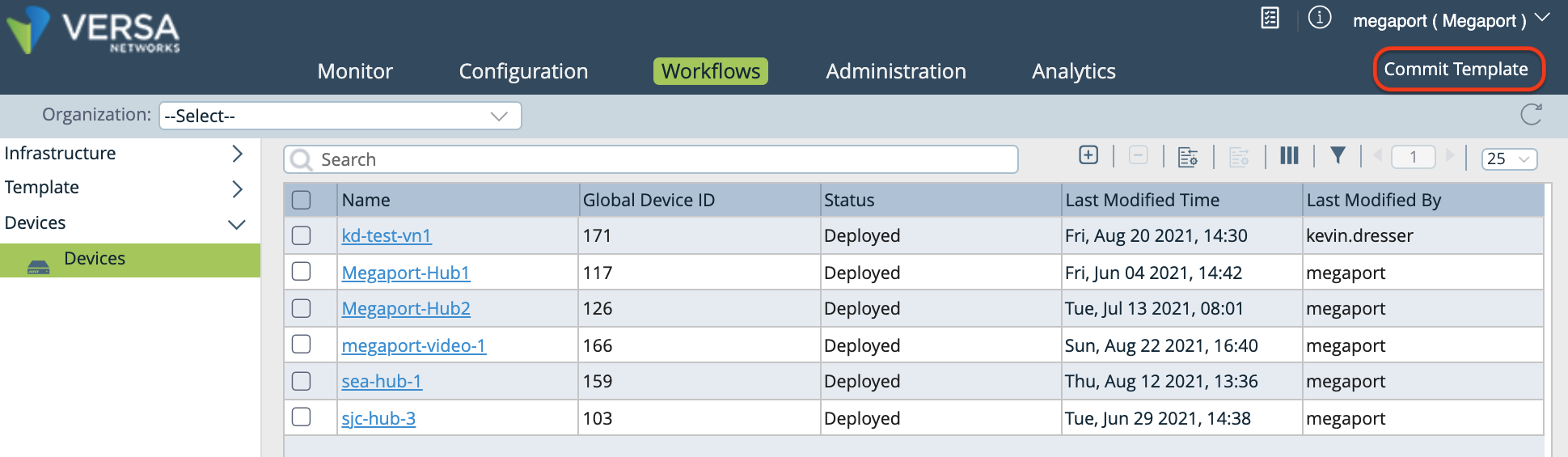

上部メニューバーで Workflows タブを選択し、次に左側のナビゲーションで Devices > Devices を選択します。

-

デバイスをクリックして、新しく作成した変数の値を指定します。

デバイス追加ウィンドウが開きます。

-

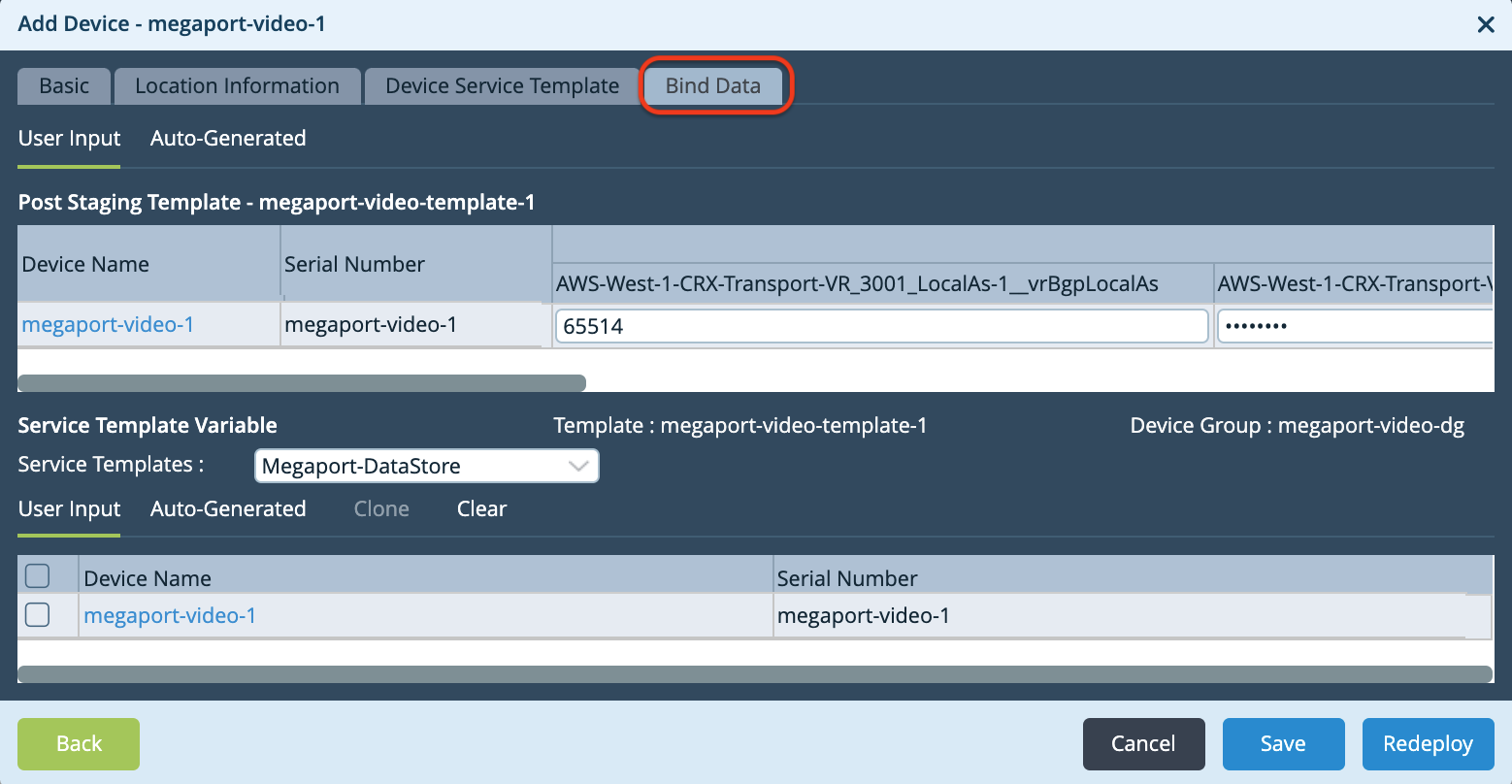

バインドデータ タブを選択します。

-

変数の値を指定します。

- ローカル AS – カスタマー(MVE) ASN を入力します。

- パスワード – MD5 パスワードを入力します。

- ピア AS – Amazon 側 ASN を入力します。

- ルーター ID – カスタマー(MVE) IP アドレス (ローカル IP アドレス) を入力します。

- ホップアドレス – Amazon IP アドレスを入力します。

- 静的アドレス – カスタマー IP アドレス (マスク値を含む MVE IP アドレス) を入力します。

-

完了したら 再デプロイ をクリックします。

デバイスに対して新しい構成が正常に準備されると、Versa Director ウィンドウの下部に緑色のチェックマークが表示されます。

-

デバイスに変更をプッシュするには コミットテンプレート (右上) をクリックします。

コミットテンプレートをデバイスに適用するウィンドウが開きます。

-

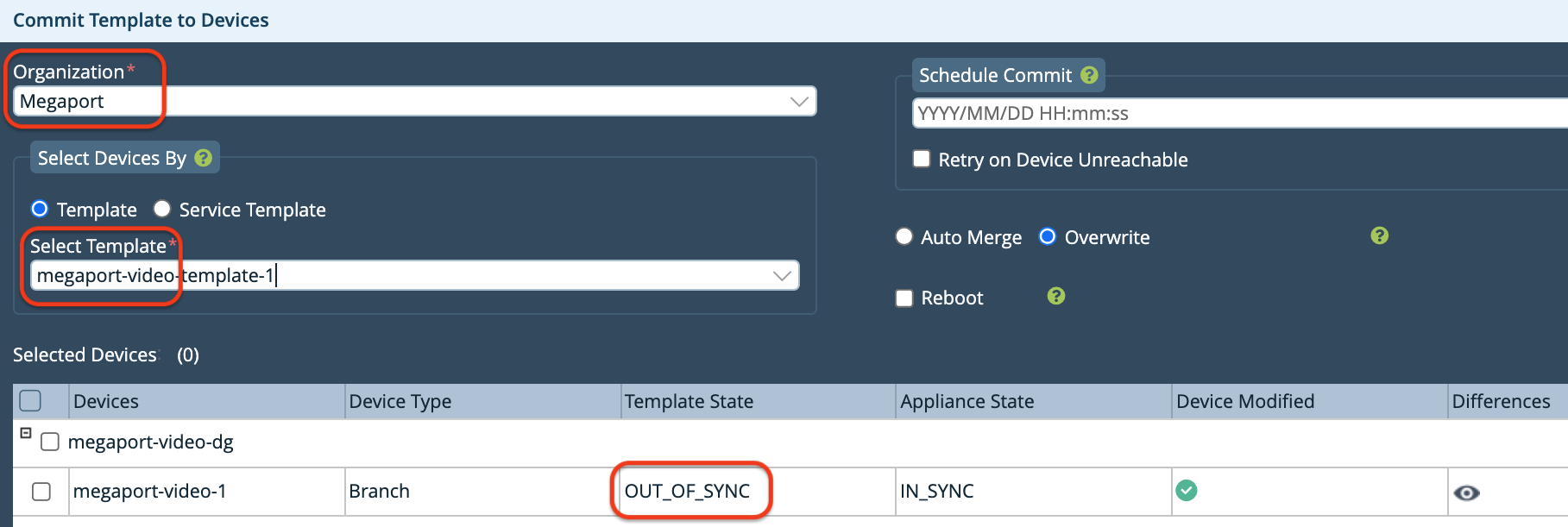

コミットテンプレートをデバイスに指定するウィンドウで次の内容を指定します:

-

組織 – ドロップダウンメニューから組織を選択します。

-

テンプレートを選択 – ドロップダウンメニューからデバイスにプッシュするテンプレートを選択します。

テンプレートの状態が OUT_OF_SYNC であることに注意してください。

-

-

構成変更を確認するために詳細が表示される列の目のアイコンをクリックします。

-

デバイスにコミット をクリックします。

プッシュが成功すると、画面右下に緑色のチェックマークが表示されます。テンプレートの状態は IN_SYNC になります。

AWS 接続の検証

-

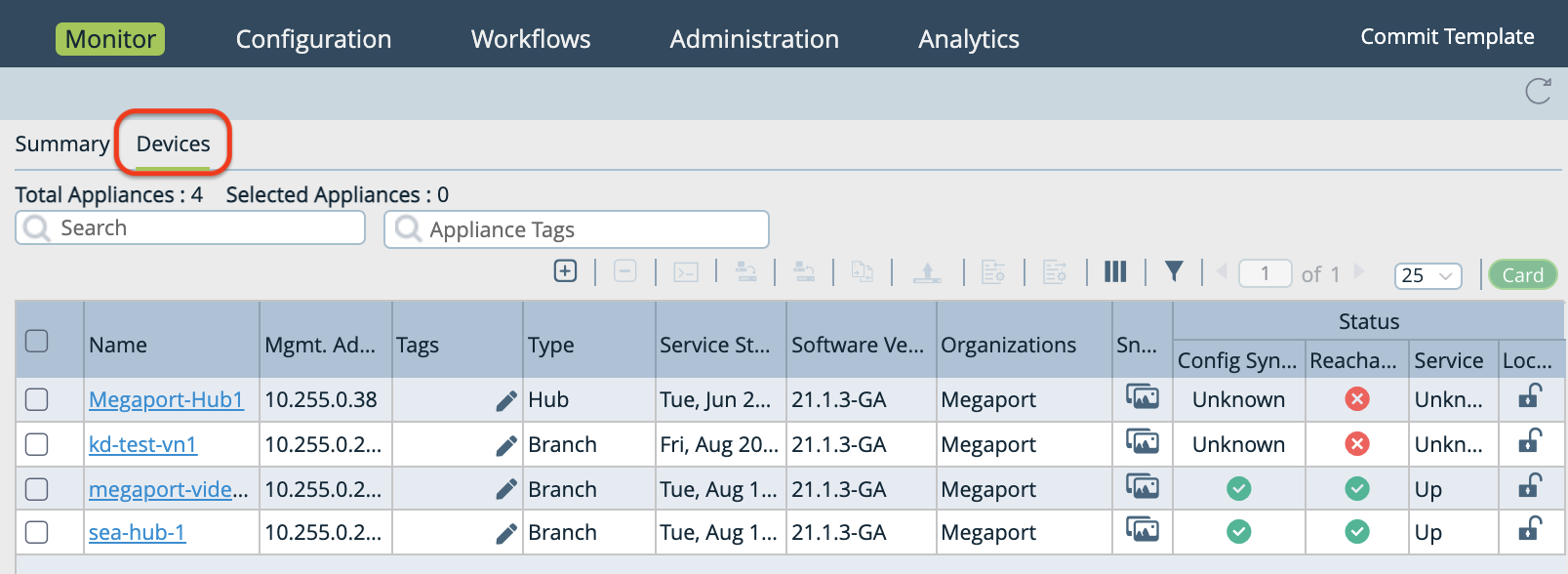

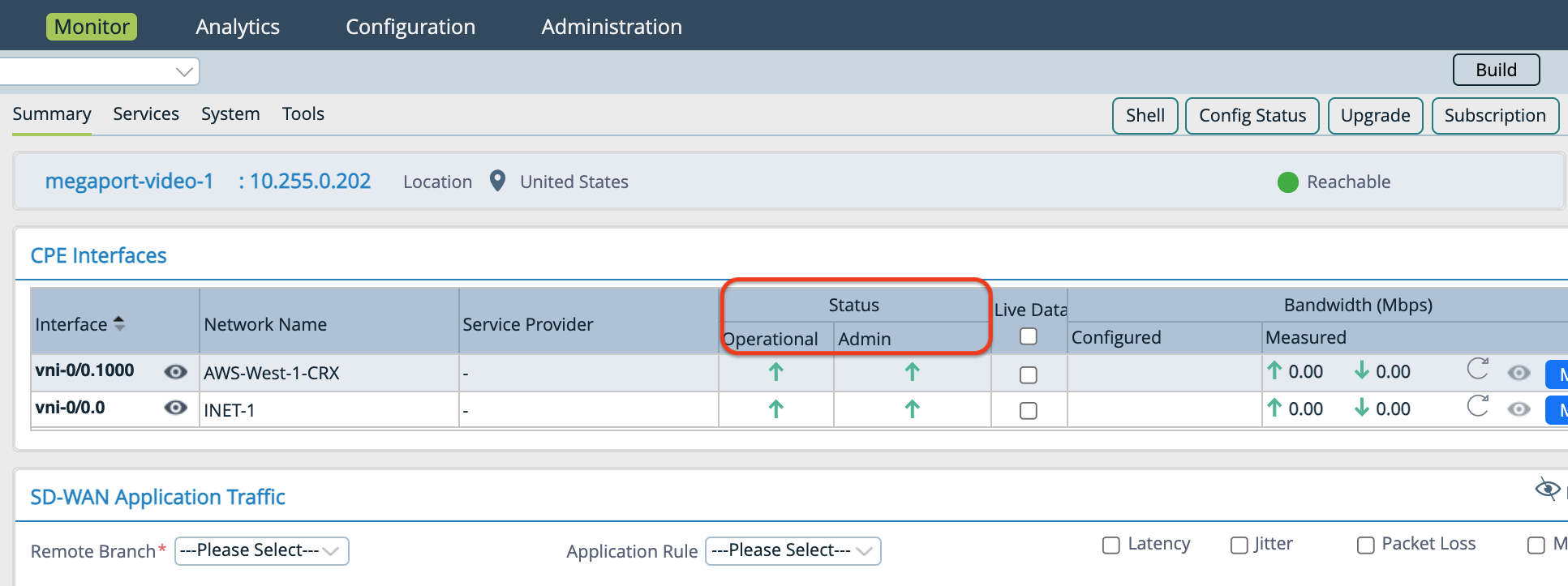

上部のナビゲーションバーで モニタ タブを選択し、横のナビゲーションバーでデバイスを選択して、詳細をサマリー画面で表示します。

-

サマリー画面でサブインターフェースをインターフェース列で確認し、操作および管理の状態を確認できます。

-

AWS Direct Connect ポータルで画面を更新し、仮想インターフェースの状態が利用可能で BGP 状態が up であることを確認してください。稼働中の AWS BGP セッションは次のように表示されます: