高スループットおよび高レジリエンスのためのAWS暗号化オプション

このトピックでは、AWSに高スループットおよび高レジリエンスの暗号化ネットワーク接続を作成するための2つのシナリオについて説明します。

前提条件

- 多様性ゾーンが確立された2つのMegaport対応の場所。

- AWS Direct Connect ホステッド接続(このトピックでは例として使用)またはホステッド仮想インターフェイス(ホステッドVIF)接続。

- 高スループットの暗号化を処理するためにAWS内でNetwork Virtual Appliance(NVA)を実行するのに十分なサイズのElastic Compute Cloud(EC2)インスタンス。

主要な考慮事項

- 最大スループットは主に、暗号化を処理するデバイス(Network Virtual Appliances、ファイアウォール、ルーターなど)で利用可能なコンピュート能力によって決まります。

- 全体の稼働時間目標は、デバイスの数、基盤となる接続、オーバーレイトンネル(たとえば99.9%または99.99%)によって決まります。SLA数とは別のメトリックです。

- ルーティングプロトコルと設定によって、フェイルオーバー時間とデバイスが障害を検出する速度が決まります。いくつかのケースでは、安全なシャットダウンが不可能なことがあります。

シナリオ1: トランジット仮想プライベートクラウド(VPC)への暗号化接続

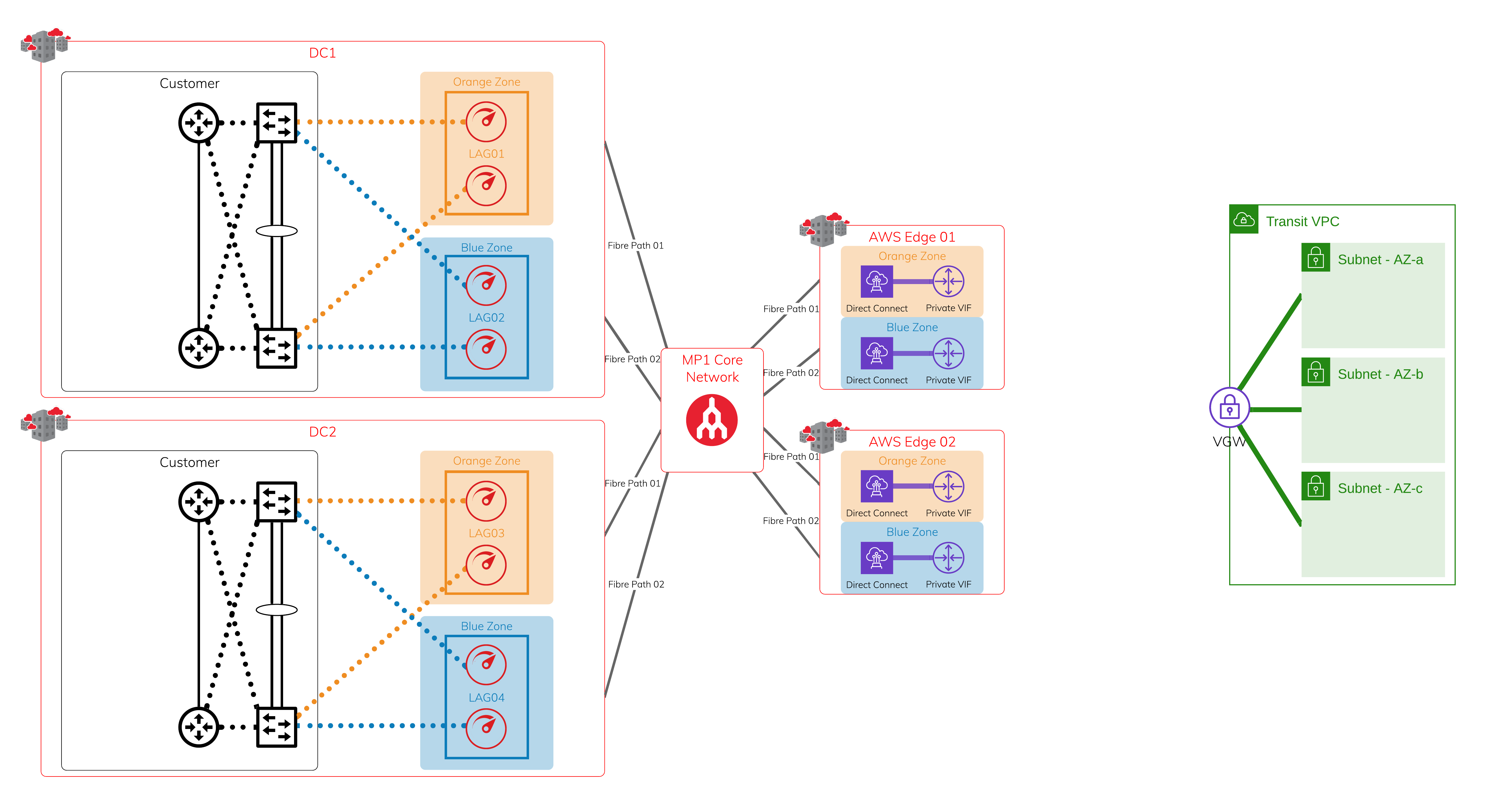

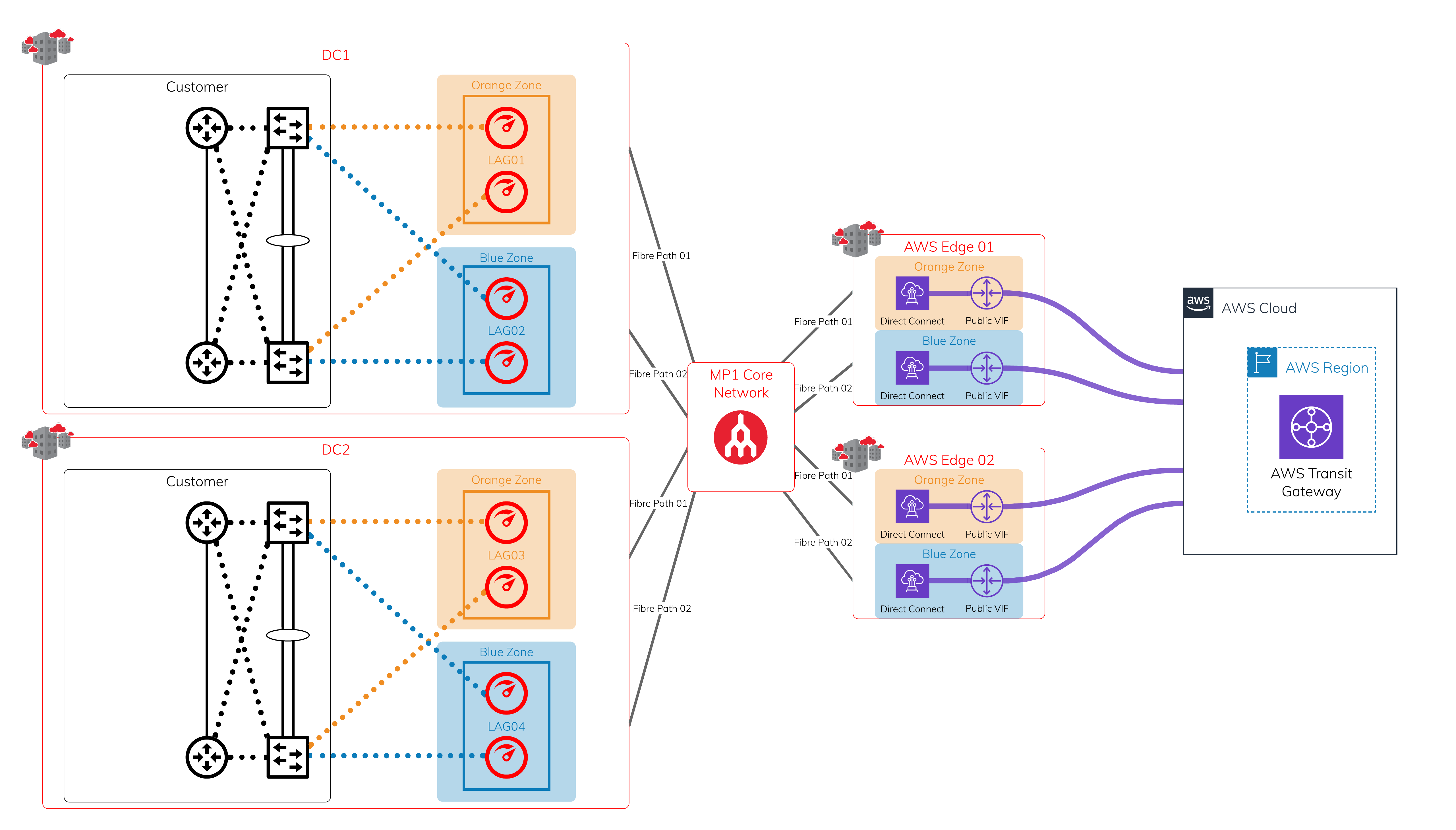

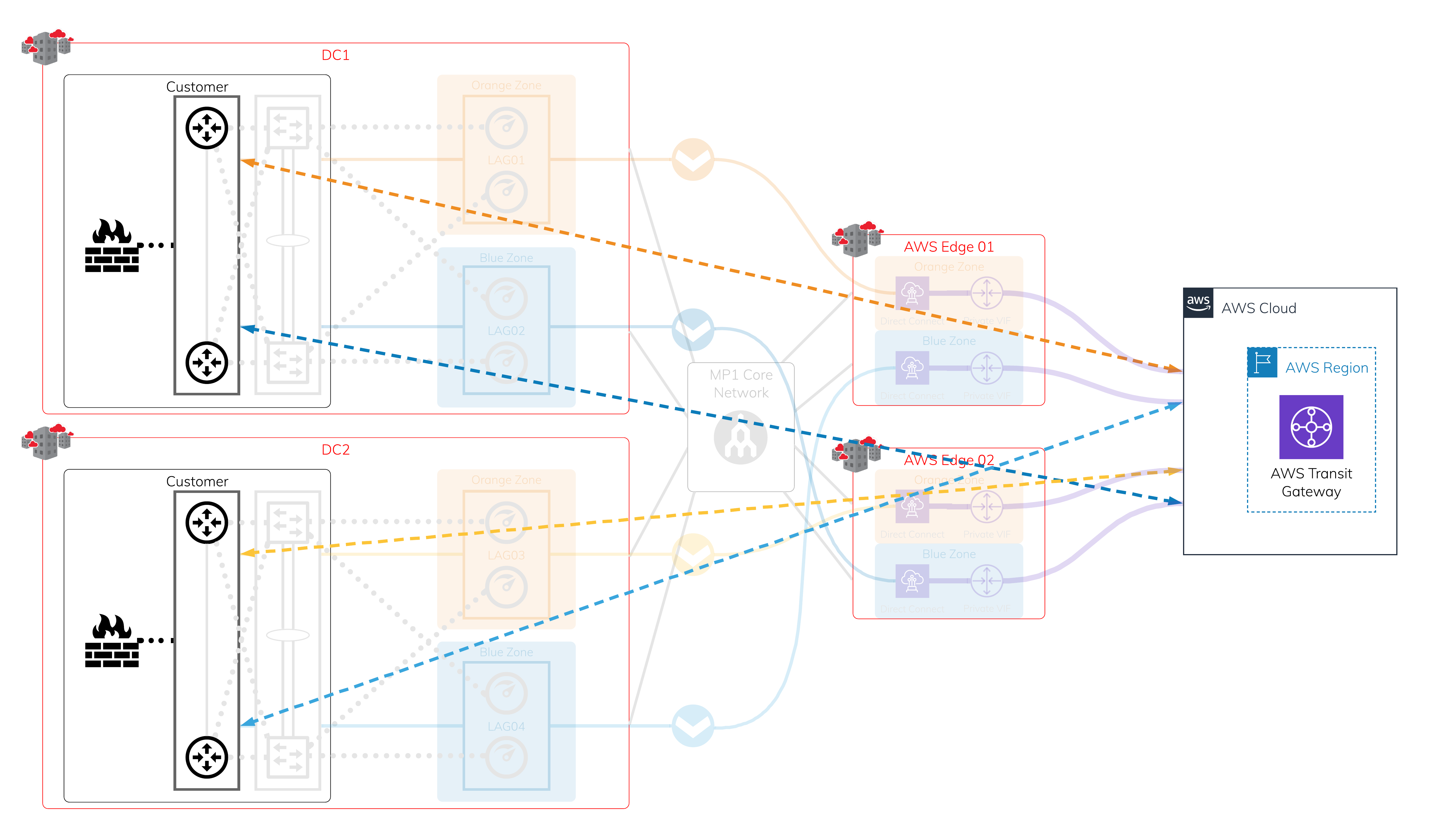

物理層 - MegaportとMegaport対応の場所 + AWSエッジロケーション

各多様性ゾーンでは、単一のPortまたはLink Aggregation Group(LAG)内のPortのペアを持つことができます。各Megaport対応の場所は、Megaportのグローバルコアネットワークへの二重の多様性ファイバーパスで保護されています。

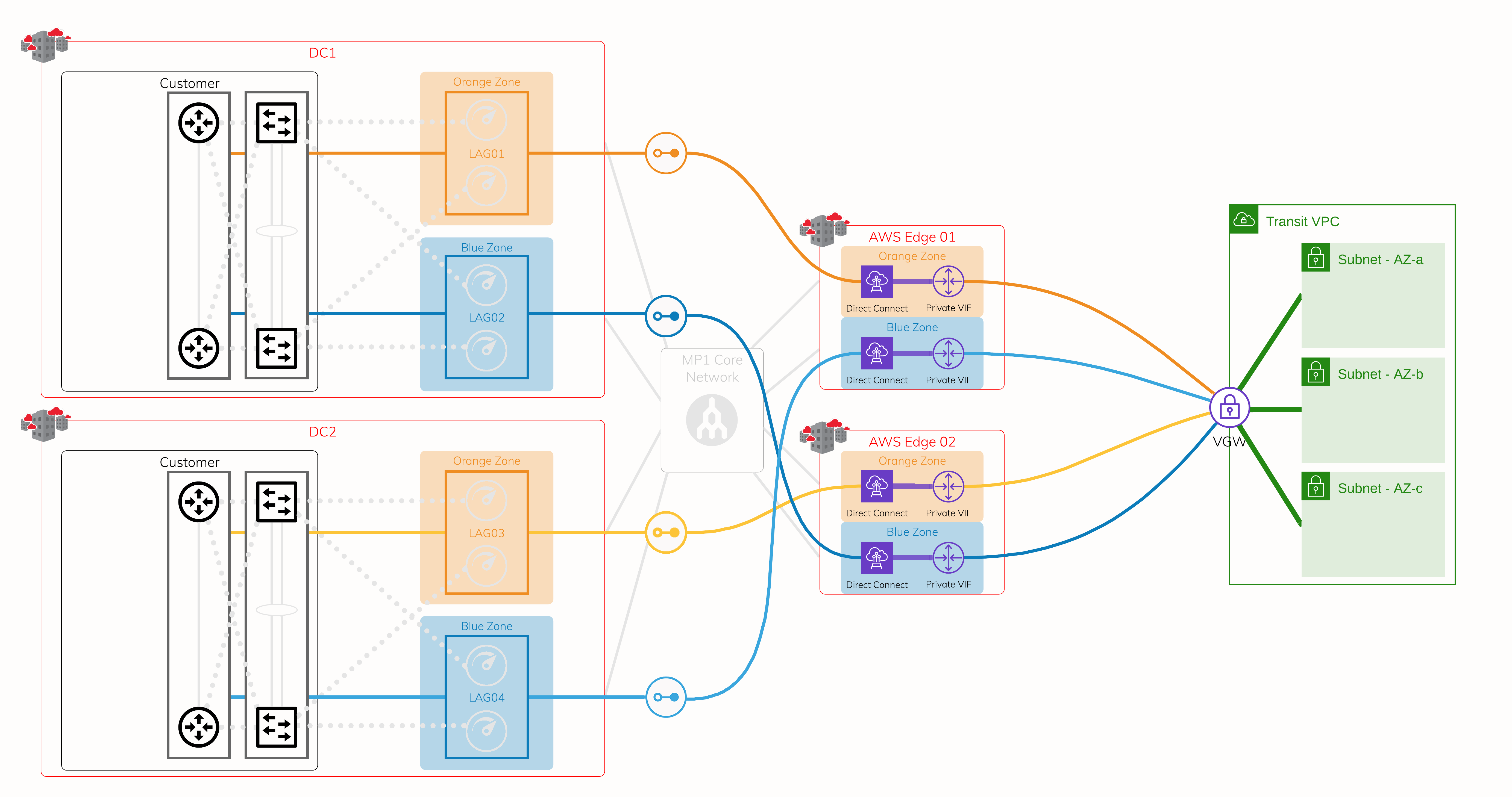

レイヤー2 - Virtual Cross Connect (VXC)

保護された物理層を使用して、VXC(レイヤー2回線)を作成し、MegaportがAWSエッジネットワークと接続するオンランプごとに接続します。各ホステッド接続場所には、多様な物理インフラストラクチャが利用可能です。この画像は、Megaportの4つのデバイスがAWSエッジロケーションでAWSに接続する4つのVXCを示しています。プライベート仮想インターフェイスをAWS Direct Connect経由で使用し、ターゲットVirtual Private Gateway(VGW)またはDirect Connect Gatewayに接続します。

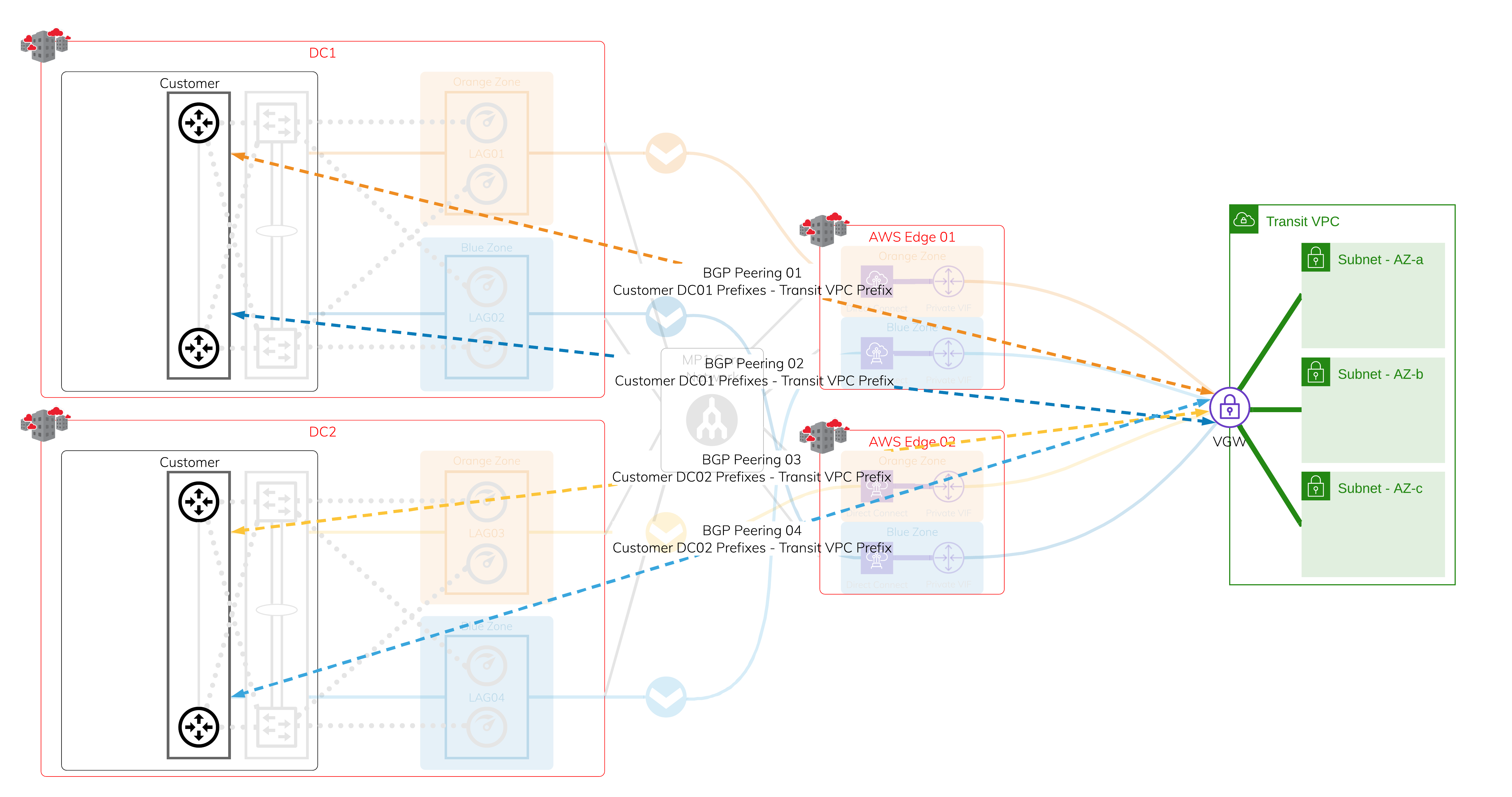

レイヤー3 - IPおよびBGPセッション

IPアドレスを割り当て、以前に作成された各VXC上でBGPセッションを確立します。セッションの1つが中断された場合、アクティブなBGPセッションがフェイルオーバーのために利用可能です。

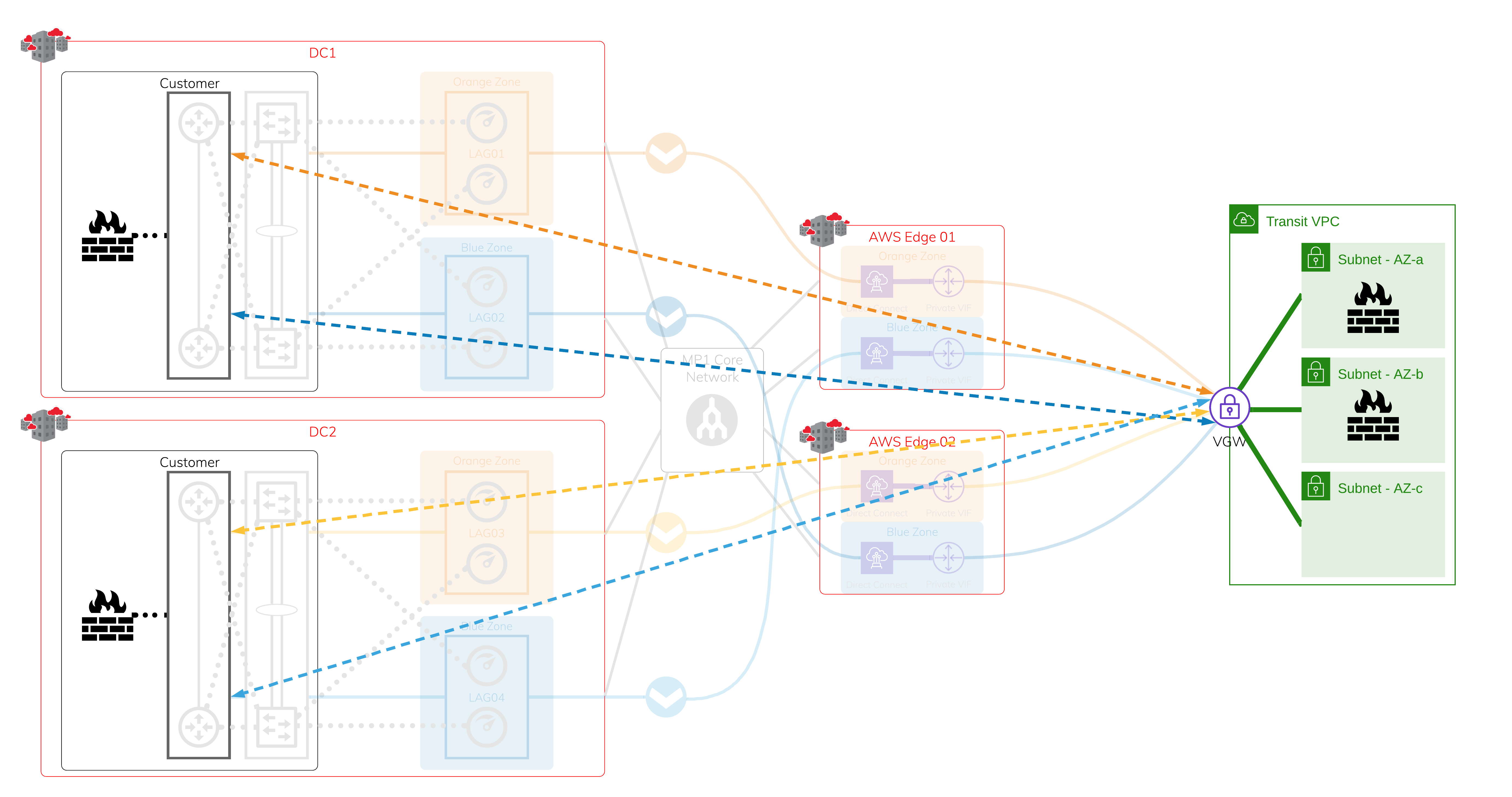

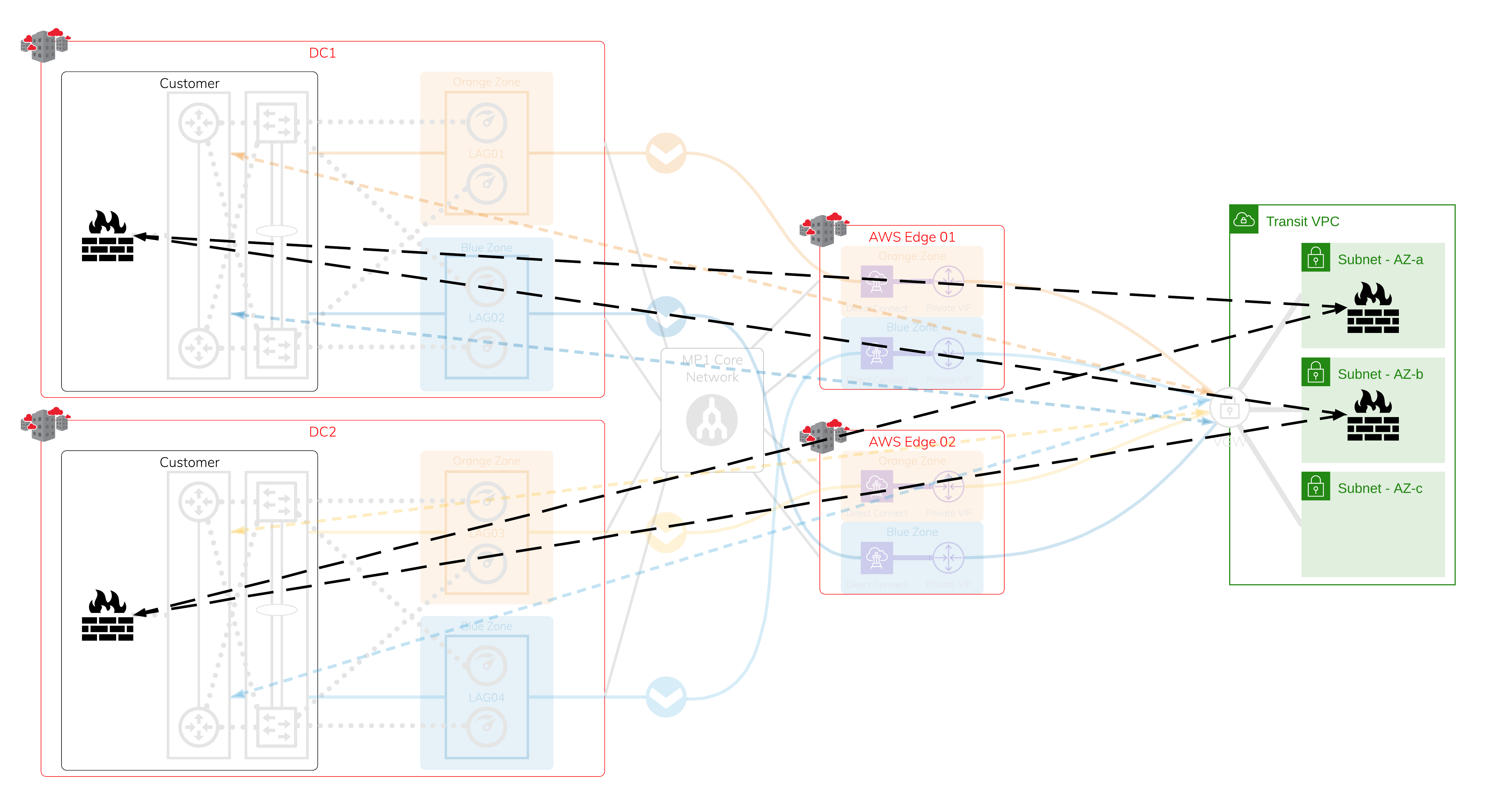

トランジットVPC内およびオンプレミスファイアウォール内のNetwork Virtual Appliances

稼働時間の要件により、オンプレミスデバイスとAWS内のNetwork Virtual Appliances(NVAs)の数が決まります。データセンターごとに2つ以上のデバイスのクラスター/スタックを持つことができます。

暗号化トンネル

業界標準のプロトコルまたはベンダー独自のプロトコルを使用して暗号化トンネルを確立できます。最大スループットは、NVAおよびオンプレミスファイアウォール上の利用可能な計算能力に依存します。各暗号化トンネルはネットワークインフラストラクチャ設定によって保護されています。

より迅速で自動化されたフェイルオーバーのために、暗号化トンネル上に動的ルーティングプロトコルを設定することをお勧めします。

シナリオ2: TGWへの暗号化接続

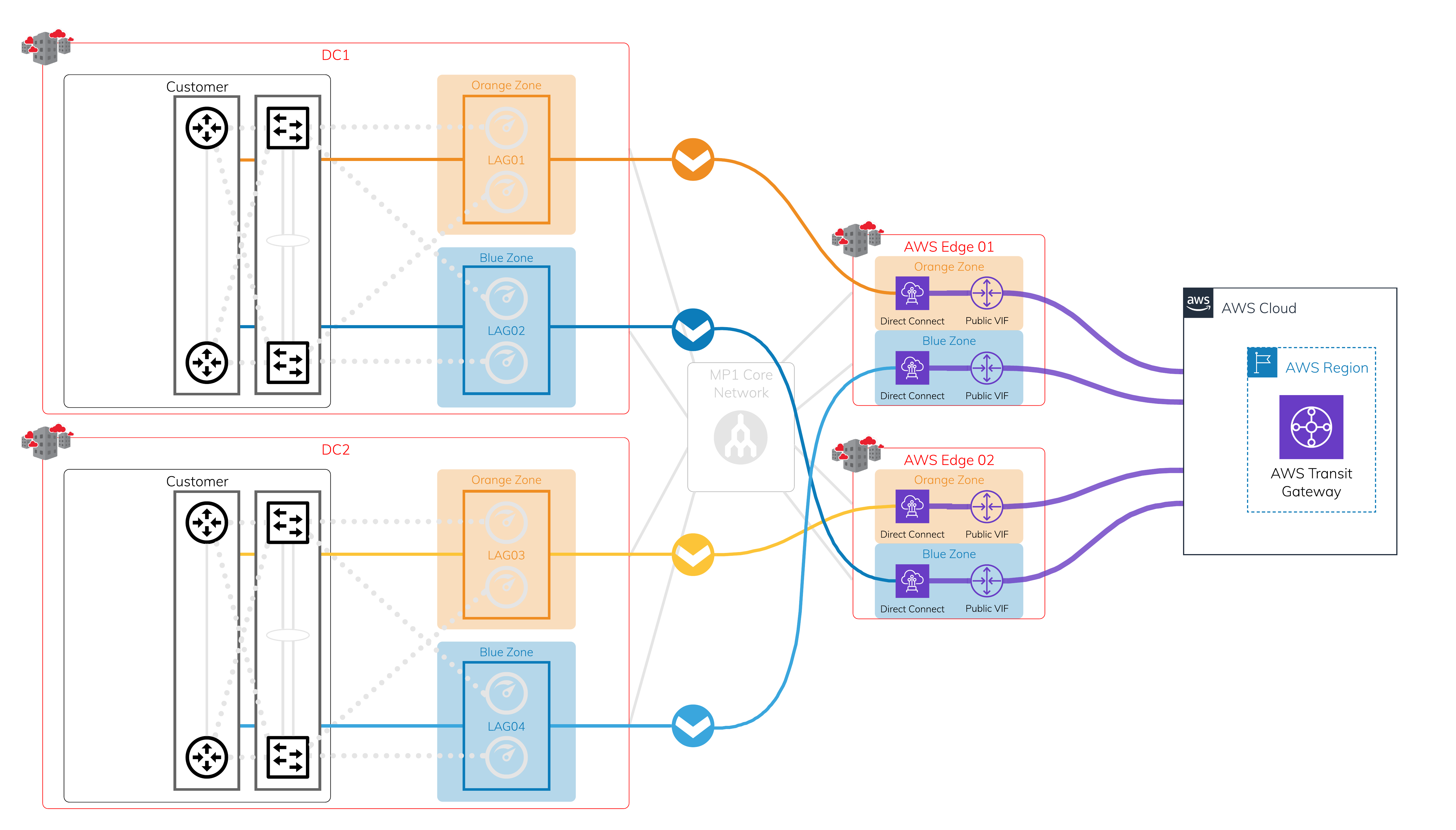

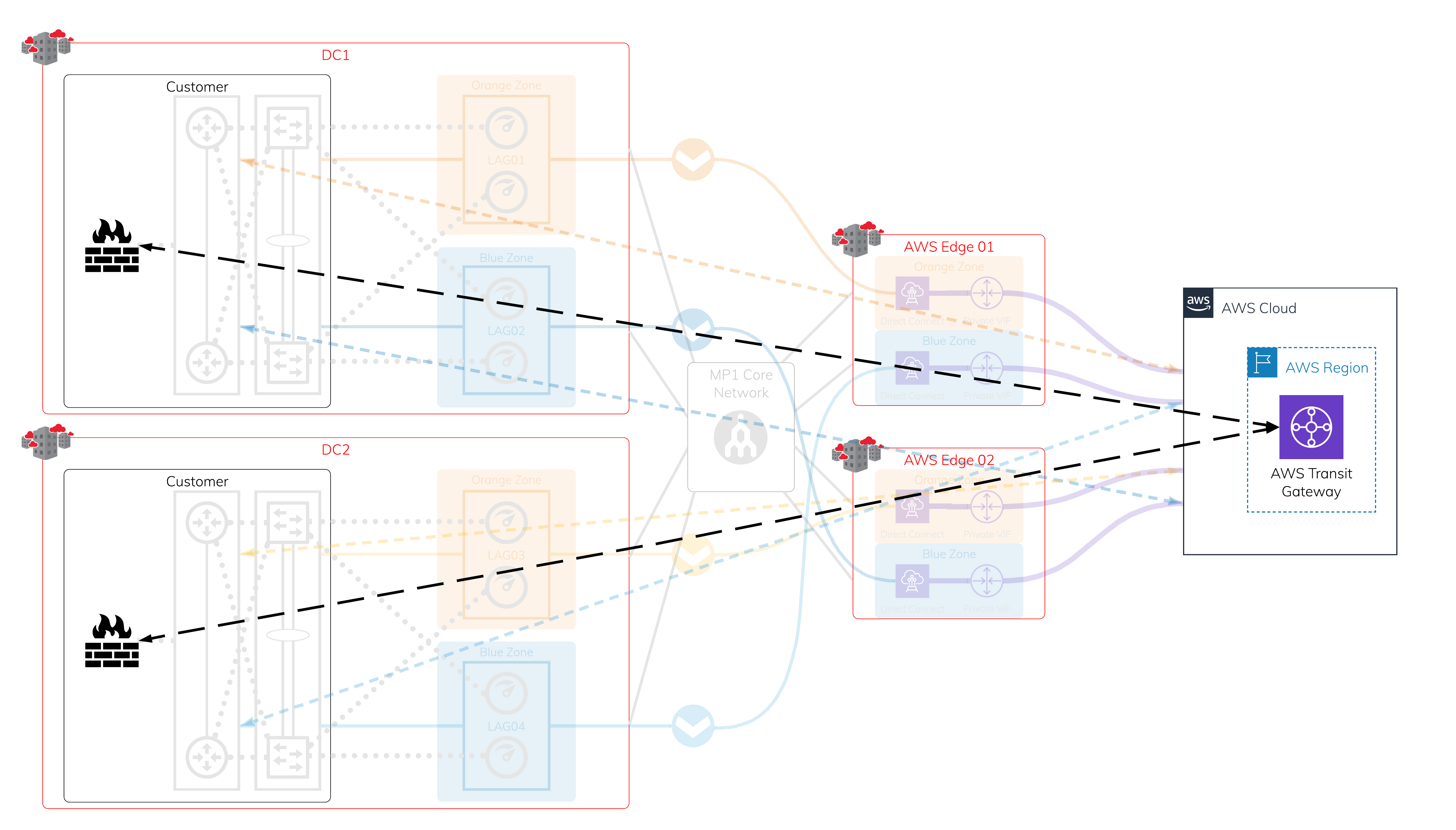

物理層 - MegaportとMegaport対応の場所 + AWSエッジロケーション

各多様性ゾーンでは、単一のPortまたはLAG内のPortのペアを持つことができます。各Megaport対応の場所は、Megaportのグローバルコアネットワークへの二重の多様性ファイバーパスで保護されています。

レイヤー2 - VXC

保護された物理層を使用して、VXCを作成し、MegaportがAWSエッジネットワークと接続するオンランプごとに接続します。各ホステッド接続場所には、多様な物理インフラストラクチャが利用可能です。この画像は、Megaportの4つの異なるデバイスがAWSエッジロケーションでAWSに接続する4つのVXCを示しています。すべてのパブリックAWSグローバルプレフィックスを受け取るために、AWS Direct Connect経由でパブリック仮想インターフェイスを使用してください。

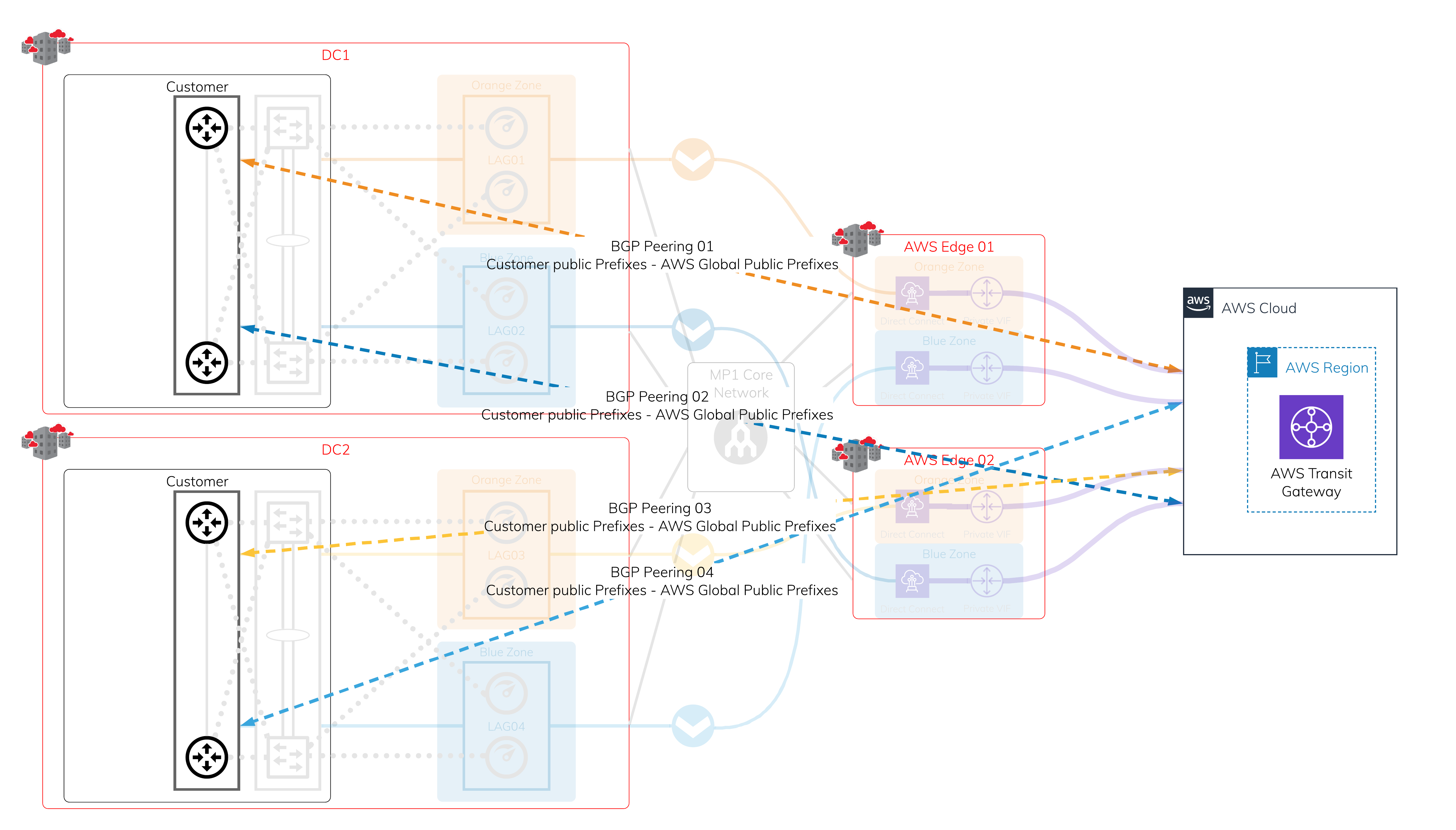

レイヤー3 - IPおよびBGPセッション

所有しているパブリックIPアドレスを各VXCに割り当て、BGPセッションを確立します。中断が発生した場合でも、簡単にフェイルオーバーするために4つのアクティブなBGPセッションがあります。

注記

パブリックIPアドレスを所有していない場合は、AWSへのMCR接続の作成を参照してください。

オンプレミスデバイスを使用してTGWへのIPsec VPN接続を確立する

オンプレミスデバイスの数は稼働時間要件によって決まります。各データセンターで2つ以上のデバイスのクラスターまたはスタックを持つことができます。

トランジットゲートウェイへのIPsec VPNトンネルを確立する

AWSで作成された各VPN接続には、高可用性(HA)のための2つの利用可能なトンネルがあり、最大スループットは1.25 Gbpsです。ECMP(Equal-Cost Multi-Path)ルーティングを使用して、複数のVPN接続を作成し、スループットを最大50 Gbpsまで集約できます。