Fortinet SD-WAN用のAzure接続を作成する

FortiGateであるMVEからMicrosoft Azure ExpressRouteへのネットワーク接続をVirtual Cross Connects(VXCs)を使用して作成できます。プライベート接続またはパブリック(Microsoft)接続のいずれかを作成可能です。

重要

開始する前に、FortiManagerでMVE(FortiGate)を作成してください。詳細については、Fortinetとの統合されたMVEの作成を参照してください。

MVEとFortiManagerにExpressRoute接続を追加する手順は3つあります。

-

AzureコンソールでExpressRouteプランを設定し、ExpressRoute回路を展開します。展開すると、サービスキーを取得できます。詳細については、MicrosoftのExpressRouteドキュメントを参照してください。

-

Megaport Portalで、MVEからExpressRouteの場所への接続(VXC)を作成します。

-

FortiManagerで、新しいインターフェースを作成し、ExpressRoute接続の詳細を追加します。

このトピックの手順では、2番目と3番目の部分について説明します。

注記

Fortinet SD-WAN用のMVEには、すべてのクラウド接続に対してFortiManagerとMegaport Portalの両方で設定手順が必要です。

Megaport PortalにおけるExpressRoute接続の追加

ExpressRoute接続をセットアップするには、Megaport Portalで接続を作成する必要があります。

Megaport PortalからExpressRouteへの接続を作成するには

-

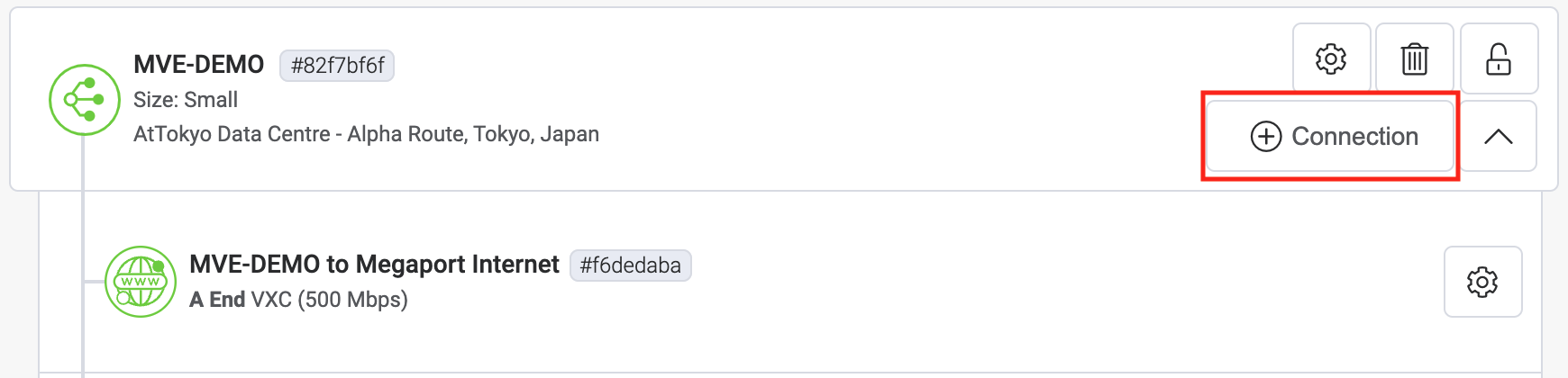

Megaport Portal にて、Servicesページに移動し、使用したいMVEを選択します。

-

MVE上で+Connectionをクリックします。

-

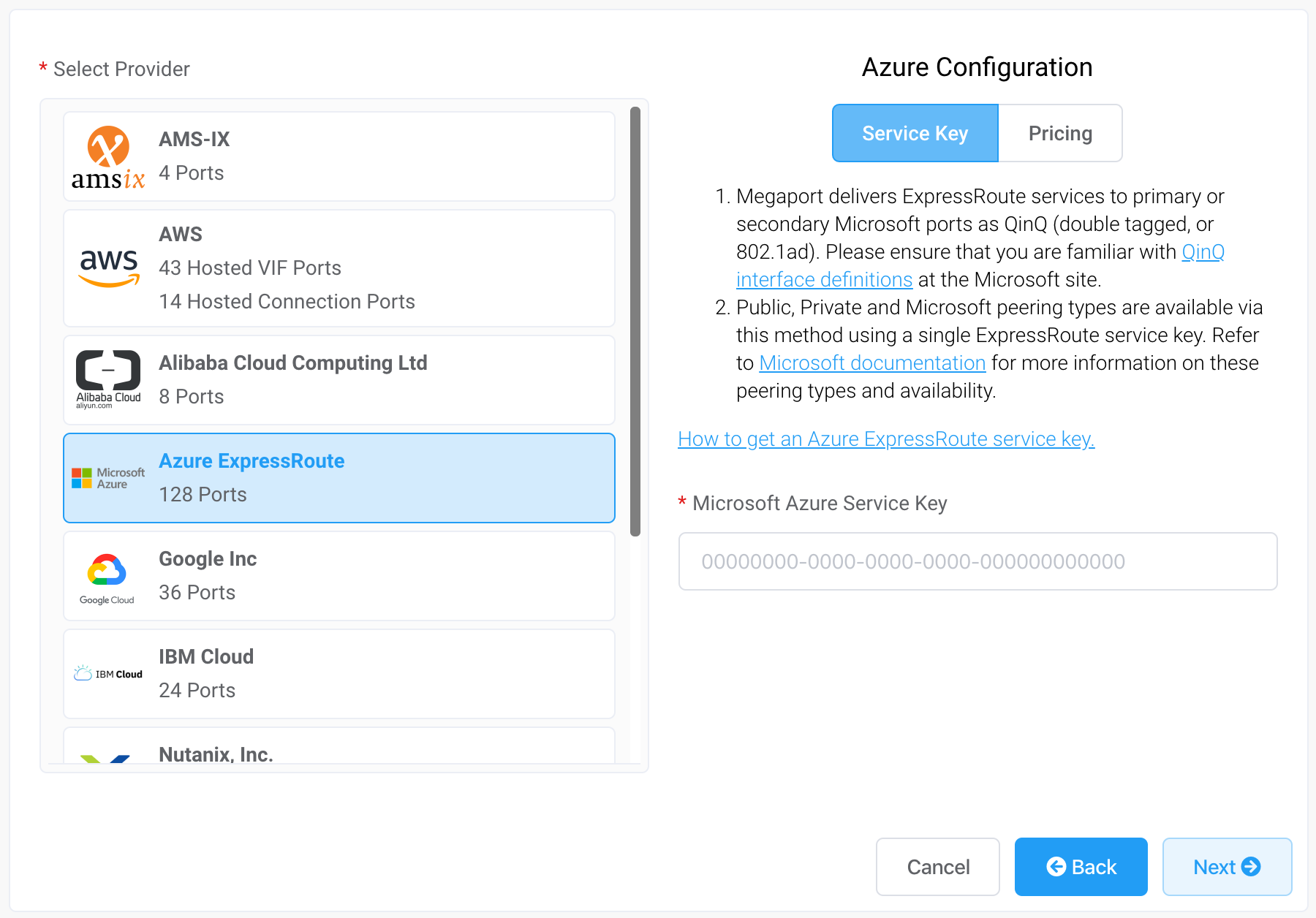

Cloudタイルをクリックします。

-

プロバイダーとしてMicrosoft Azureを選択します.

-

右側のMicrosoft Azure Service KeyフィールドにExpressRouteサービスキーを追加します。

Portalはキーを確認し、ExpressRouteリージョンに基づいて利用可能なポートロケーションを表示します。たとえば、オーストラリア東部(シドニー)リージョンにExpressRouteサービスを展開した場合、シドニーのロケーションを選択できます。 -

最初の接続ポイントを選択します。

二重接続の展開(これは推奨されます)を行うには、同じサービスキーを入力し、他の接続ロケーションを選択して、2つ目のVXCを作成できます。設定画面には、Azure Resource Managerコンソールやチュートリアル動画などのリソースへのリンクが表示されます。

-

次へ をクリックします。

-

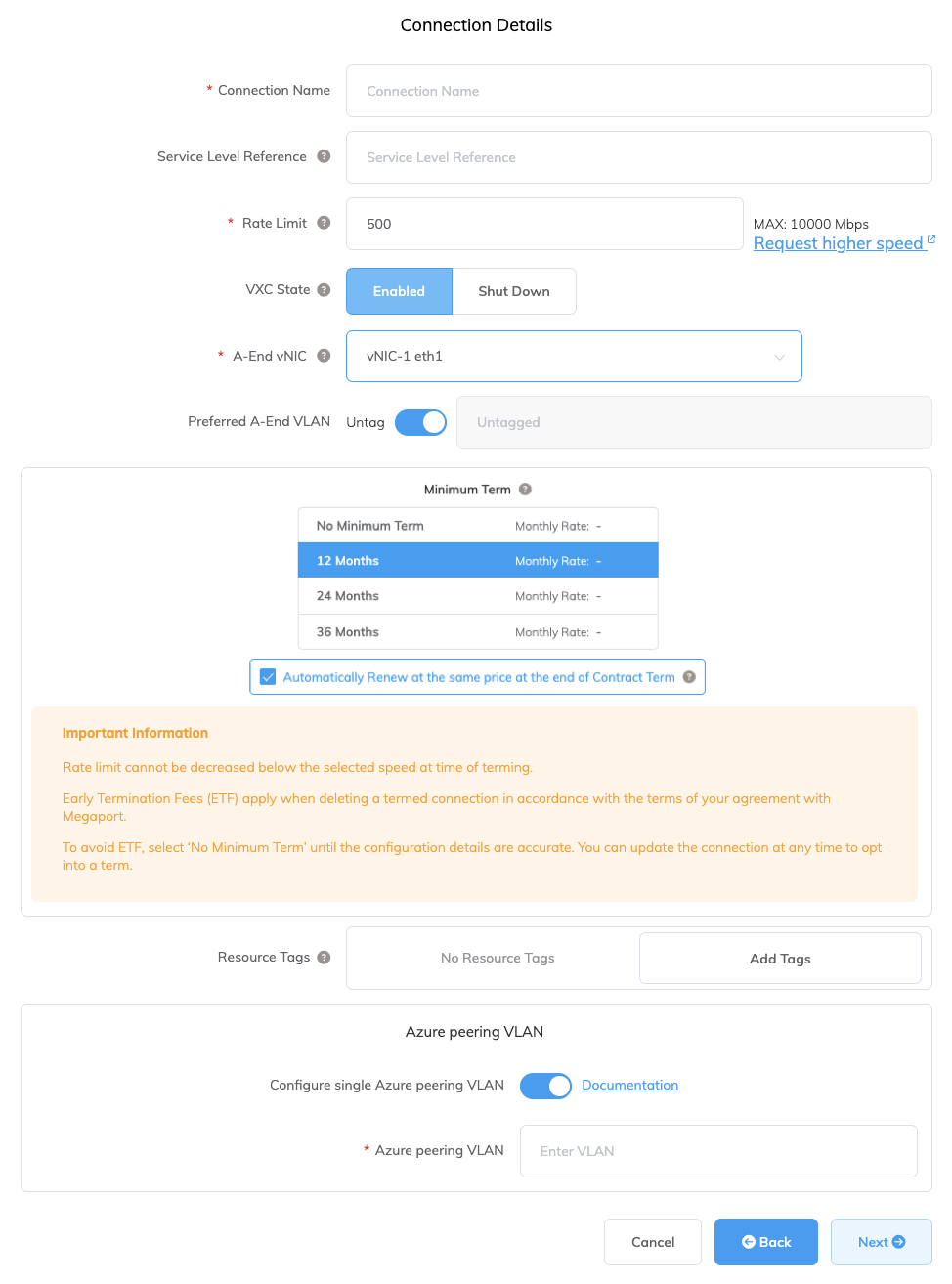

接続の詳細を指定します:

-

Connection Name – Megaport Portalで表示されるVXCの名前。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

-

Rate Limit – 接続の速度(Mbps単位)。VXCのレート制限は、ExpressRouteサービスキーに基づく最大許容値で制限されます。

-

VXC State – 初期状態を定義するために有効またはシャットダウンを選択します。詳細については、フェイルオーバーテストのためのVXCのシャットダウンを参照してください。

注記

シャットダウンを選択した場合、このサービスを通るトラフィックは流れず、Megaportネットワーク上でダウンしているかのように動作します。このサービスの請求は引き続きアクティブであり、接続に対する料金が発生します。

-

A-End vNIC – ドロップダウンリストからA-End vNICを選択します。vNICの詳細については、Megaport PortalでのMVEの作成を参照してください。

-

Preferred A-End VLAN (オプション) – この接続の未使用VLAN IDを指定します(ExpressRouteの場合、これはS-Tagです)。このMVE上でユニークなVLAN IDであり、範囲は2から4093の間です。既に使用されているVLAN IDを指定すると、システムは次に使用可能なVLAN番号を表示します。VLAN IDは注文を進めるためにユニークでなければなりません。値を指定しない場合、Megaportが割り当てます。

-

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

詳細については、VXCの価格設定と契約条件およびVXC, Megaport Internet, IXの請求を参照してください。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

-

Configure Single Azure Peering VLAN – デフォルトでは、このオプションはMVEで有効化されており、Fortinet SD-WANで有効化を維持することを強く推奨します。

このオプションは単一タグVLANソリューションを提供します。AzureでのMVE VLAN (A-End)とAzureで設定されたピアVLAN (B-End)でpeeringを設定します。このオプションでは、VXCあたり1種類のpeeringタイプ(プライベートまたはMicrosoft)のみを持つことができます。重要

このオプションを有効化しない場合、VXCはアクティブに見えますが、トラフィックを認識しません。

-

Azure Peering VLAN – この値は単一タグVLANピアリングのA-End VLANと一致する必要があります。必要に応じて、別のAzureピアリングVLANを設定することもできます。

-

-

次へ をクリックし、注文プロセスを続行します。

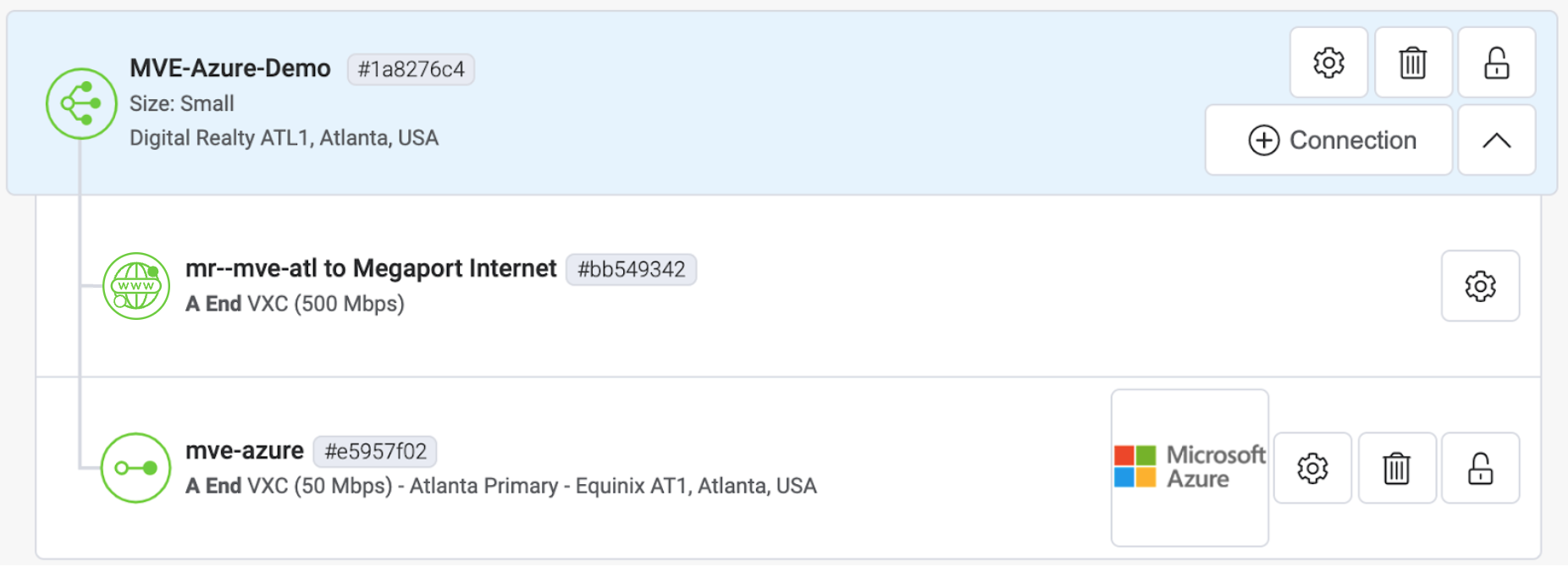

VXCの構成が完了すると、VXCのアイコンが緑色になります。

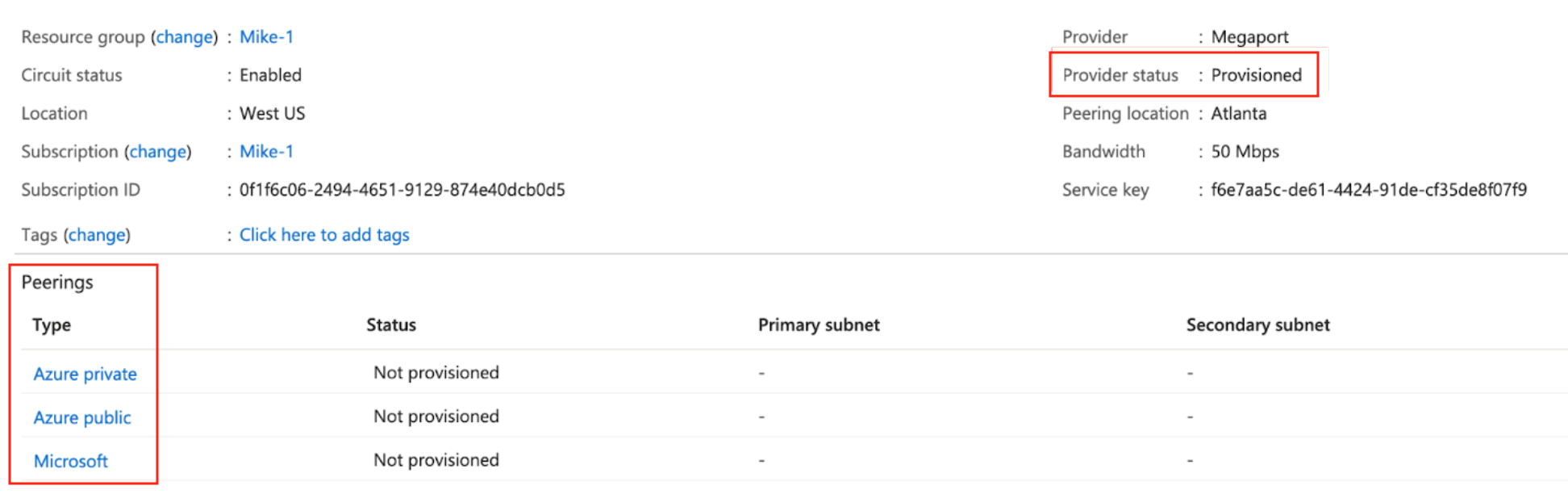

Azure Resource Managementコンソールでは、プロバイダステータスがProvisionedになります.

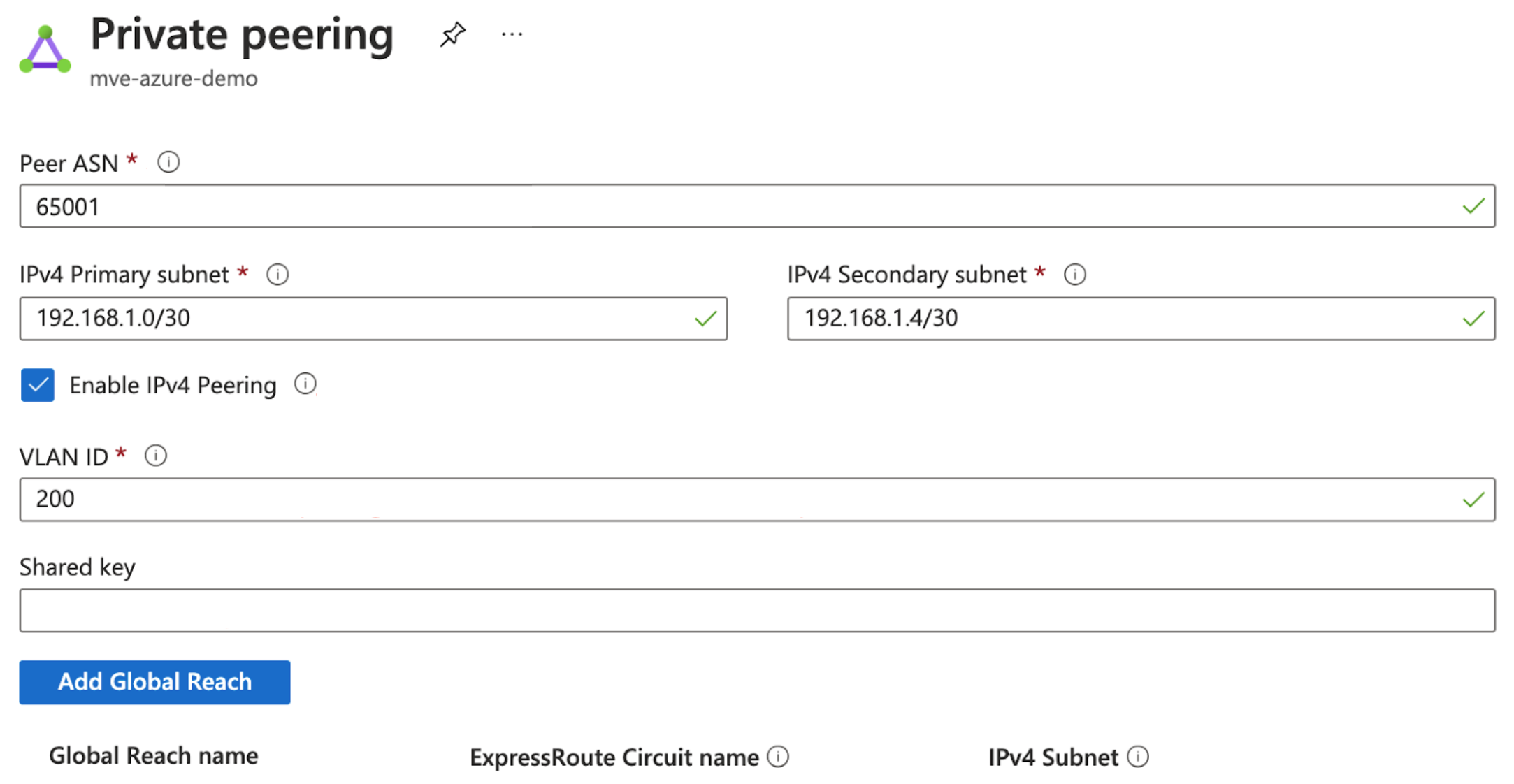

プロビジョンが完了したら、peeringの設定が必要です。プライベートおよびMicrosoft peeringを構成できます。peeringを構成し、次の詳細を提供します:

- Peer ASN – MVEのASNを入力します。

- IPv4 Subnets – 各サブネットから、MVEは最初の使用可能なIPアドレスを使用し、Microsoftは2番目の使用可能なIPをそのルータで使用します。

- VLAN ID – MVEのA-End VLANを入力します。(注意点として、AzureコンソールでのVLAN IDはA-End VLANと異なる場合があります。)

- Shared Key – (オプション) BGPのMD5パスワードを入力します.

FortiManagerへのExpressRoute接続の追加

MVEからAzureへの接続を作成し、Azureコンソールで設定した後、FortiManagerで構成する必要があります。これには、インターフェースの作成、BGP設定、ASN、VLAN、MD5値の構成が含まれます。

FortiManagerでAzure Cloud接続を追加する方法

-

Azureコンソールから接続の詳細を収集します。

作成した接続の詳細を表示します。Peer ASN、Shared Key、VLAN ID、IPv4 Primary Subnetの値を書き留めます。 -

Megaport Portalから接続の詳細を収集します。

MVEからAzure接続のギアアイコンをクリックし、詳細ビューをクリックします。

A-End VLANの値を書き留めます。 -

FortiManagerにログインします。

注記

MVEインスタンスでもログインできます: https://<mve-ip-address>

-

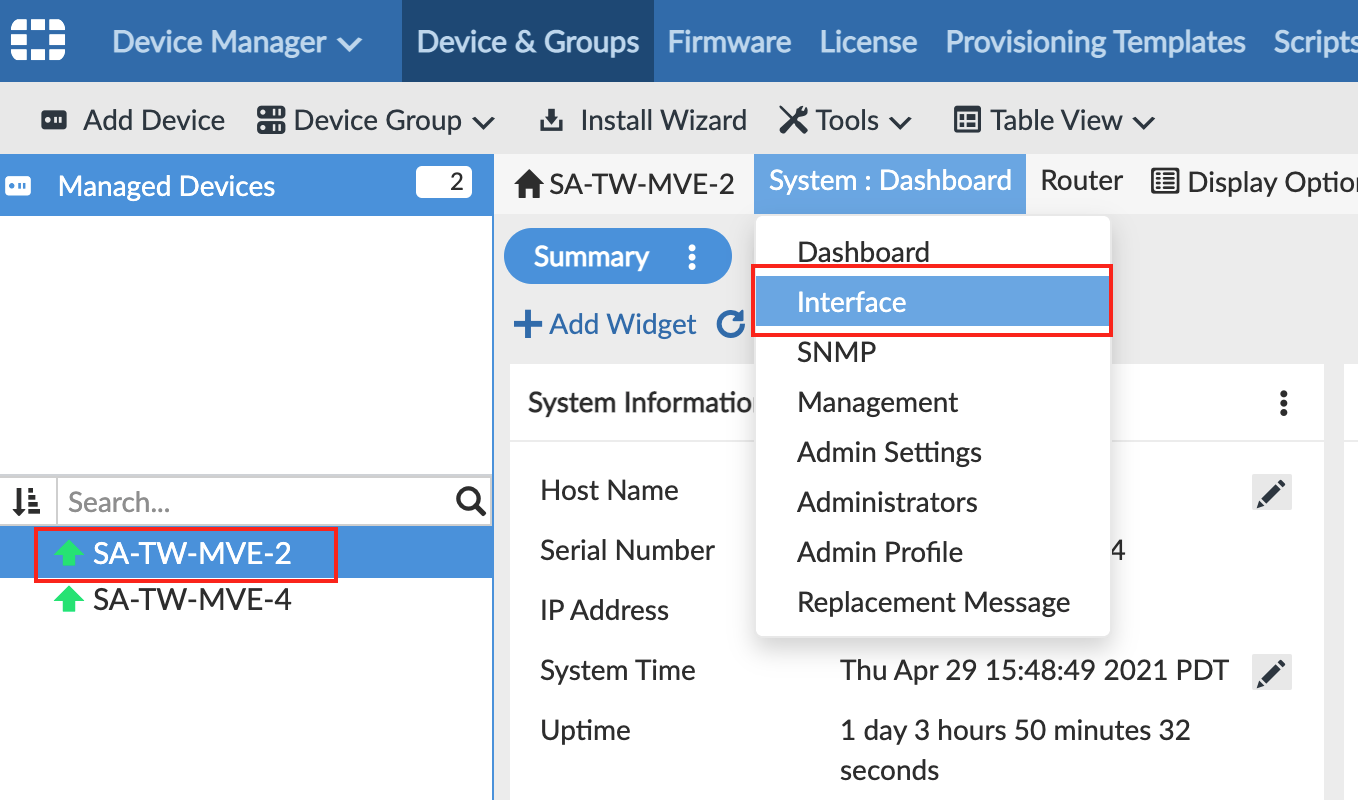

管理デバイスからSystemメニューへ進み、Interfaceを選択します。

ページには物理インターフェースport1が表示されます。 -

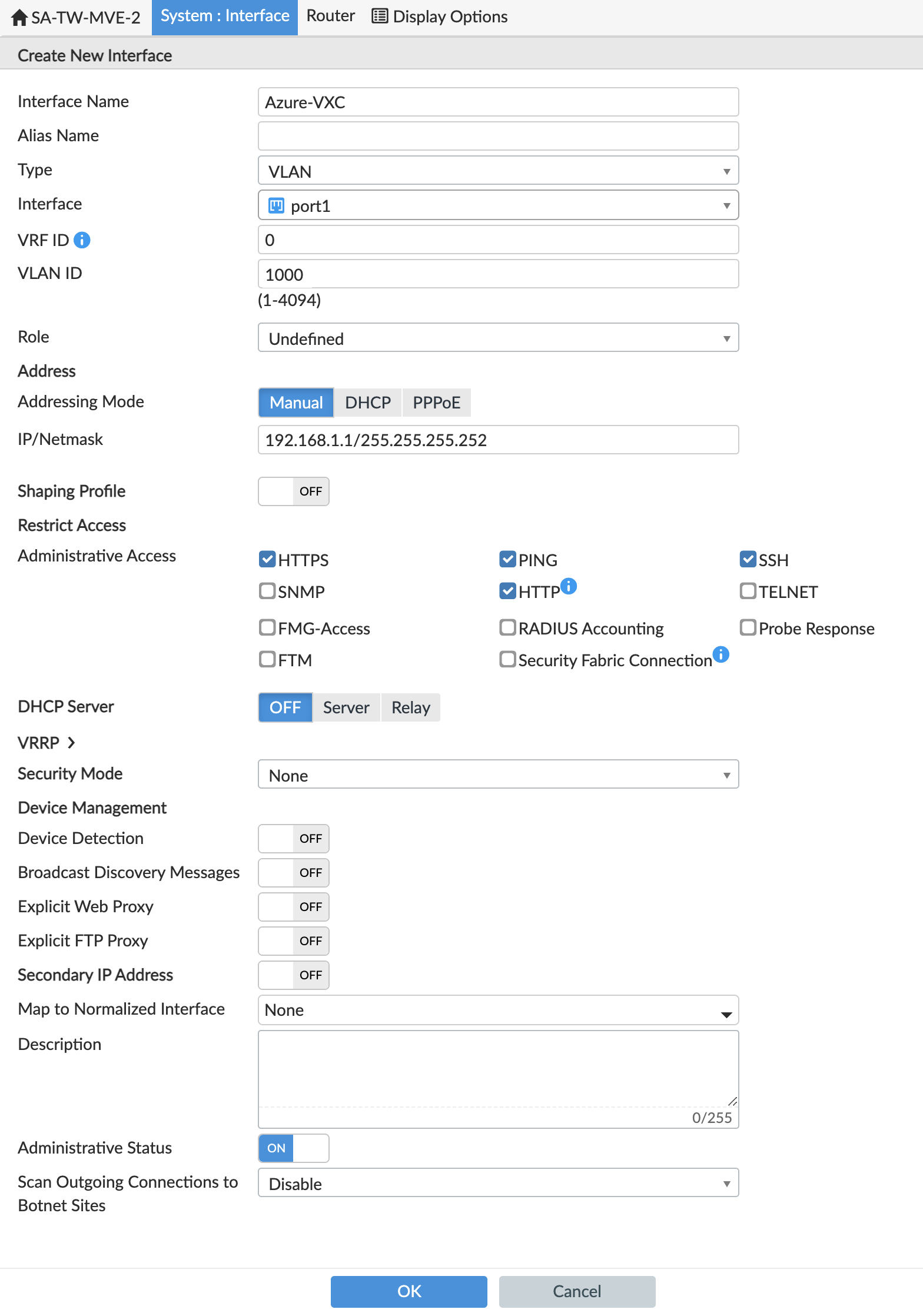

+Create New > Interfaceをクリックし、以下の情報を提供します:

- Interface Name – インターフェースの名前を指定します。

- Alias Name (オプション) – 別名を入力します。

- Type – VLANを選択します。

- Interface – 親インターフェースを選択:

port1. - VLAN ID – Megaport PortalでこのAzure接続に記載されているA-End VLANを指定します。

- Role – 未定義を選択します。

- Addressing Mode – 手動を選択します。

- IP/Netmask – Azureコンソールでの値が表示されます。 IPアドレスとCIDRはIPv4 Primary Subnetフィールドに表示され、MVEは最初に使用可能なIPアドレスを使用し、Azureはそのルータで2番目に使用可能なIPを使用します。このフィールドにはMVEの(最初に使用可能な)IPアドレスを入力します。

- Administrative Access - HTTPS, PING, SSHなど、このインターフェースへのアクセス方法を指定します。

- DHCP Server - OFFをクリックします。

-

OKをクリックします。

新しいVLANインターフェースがport1物理インターフェースと共に表示されます。

FortiOSからexecute pingコマンドを実行して接続を確認できます。

注記

設定は自動更新が設定されている場合に、MVEにプッシュされます。接続を正常にpingできない場合は、FortiManager内のデバイス管理に進み、MVEを選択し、その他メニューからデバイスを更新を選択します。プロンプトが表示された場合、Config Statusでの自動更新を選択します。

この時点でインターフェースを作成しましたので、次にBGPセッションを作成する必要があります。

-

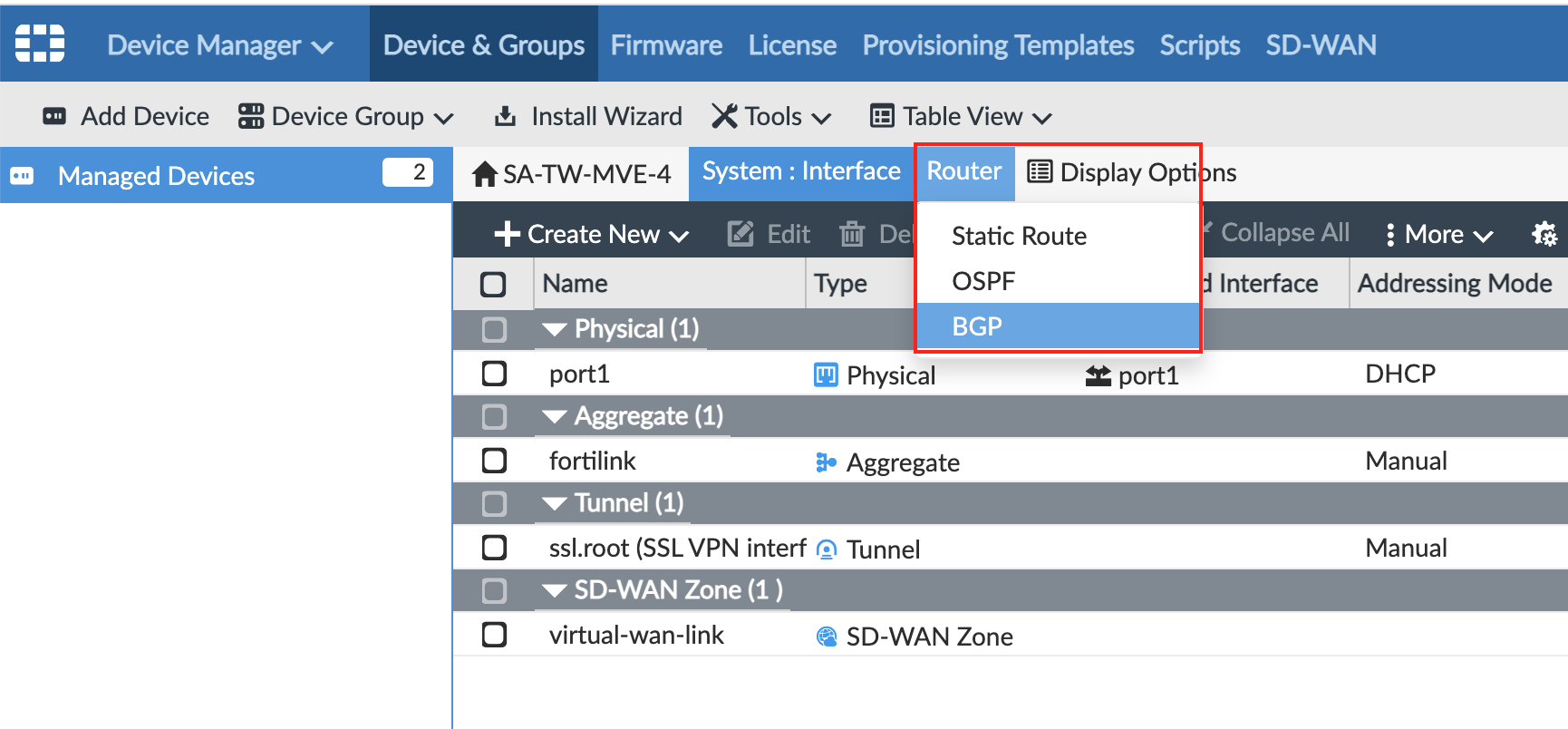

FortiManagerで、Router > BGPに進みます。

-

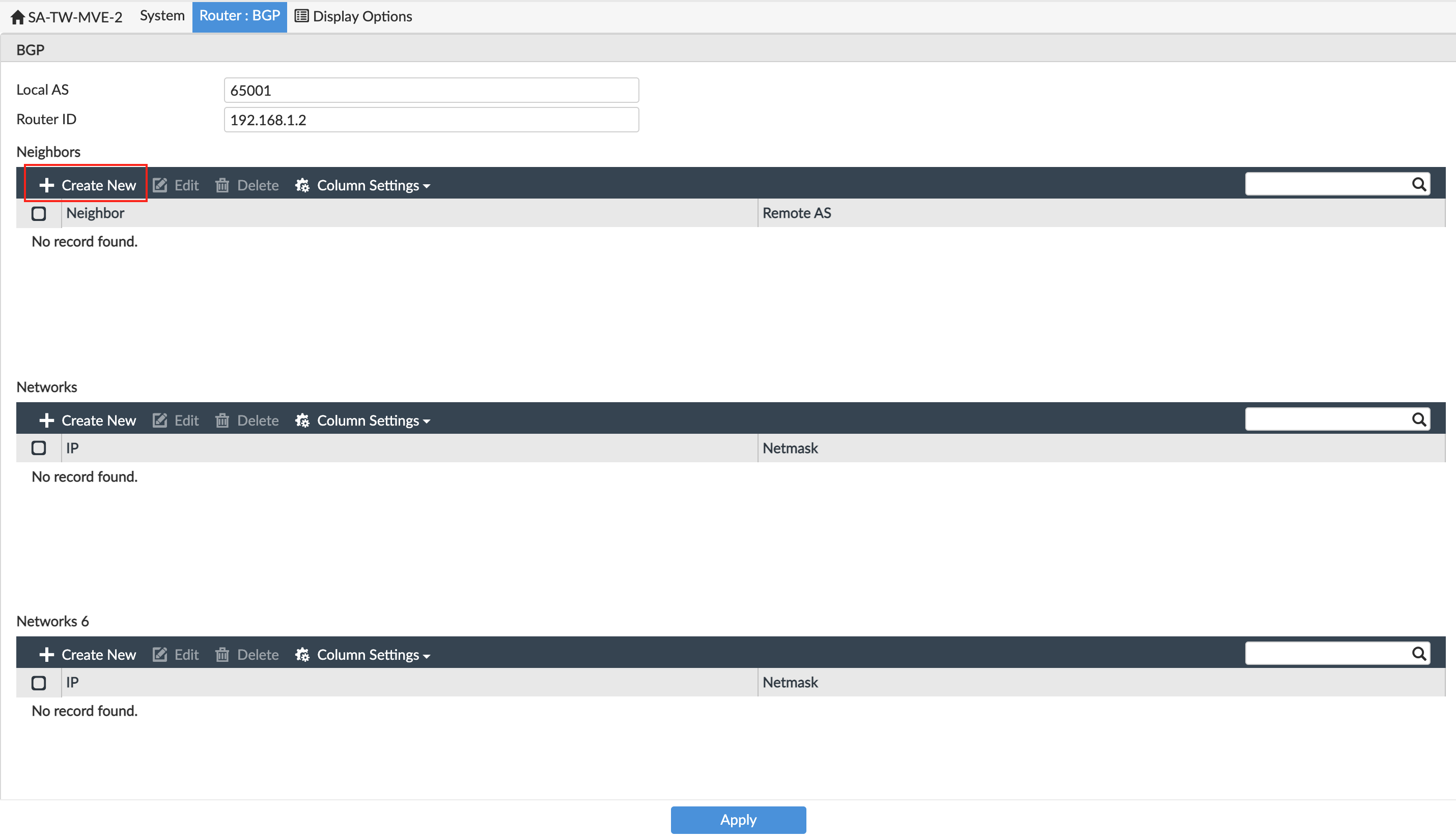

以下の情報を提供します:

- Local AS – MVE接続のASNを提供します。AzureコンソールのPeer ASNを使用します。

- Router ID – AzureコンソールのIPv4 Primary Subnetからの最初の使用可能なIPアドレスを入力します。

-

Neighborsで、+Create Newをクリックします。

- 隣接ノードのIPには、AzureコンソールのIPv4 Primary Subnetからの2番目の使用可能なIPアドレスを追加します。

-

Remote ASNには、Azure側のASNである12076を入力します。

これは固定値であり、Azureコンソールの接続詳細に表示されます。 -

OKをクリックします。

-

適用をクリックします。

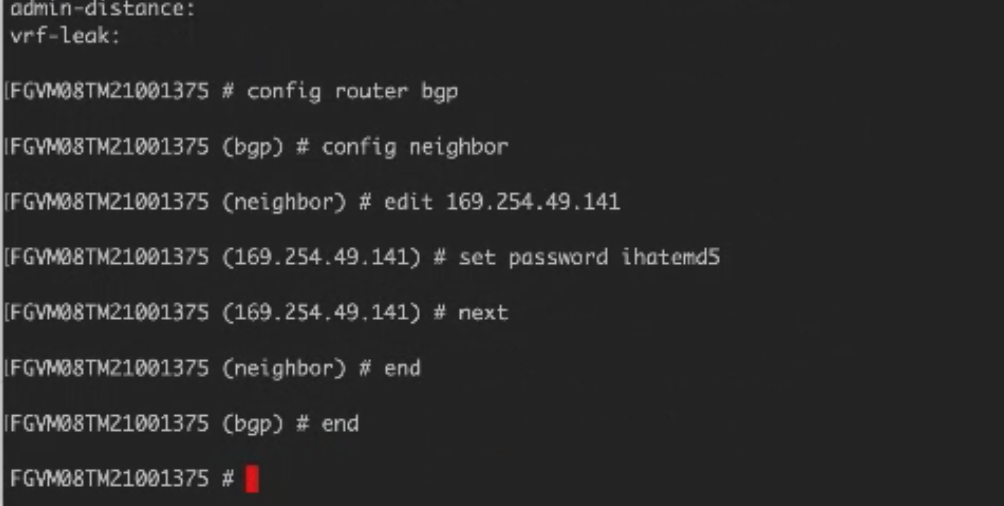

隣接ノードは構成されていますが、Azureコンソールで定義した場合にはBGP認証情報を追加する必要があります。(これはオプションでした。)Webインターフェースはこれを定義することを許可していないので、コマンドラインを使用してBGP詳細を追加する必要があります。 -

SSHでMVEインスタンスにプライベートキーファイルを使用して接続します。

例ssh -i ~/.ssh/megaport-mve-instance-1-2048 admin@162.43.143.XX -

次のコマンドを使用してBGP隣接ノードにパスワードを追加します。

Azure接続の検証

CLIで以下のコマンドを使用して、接続状態を含む接続の詳細を確認できます:

get system interface– デバイスインターフェースの構成詳細と現在の状態を表示します。get router info bgp neighbor <ip-address>– BGP隣接ノードの構成詳細と現在の状態を表示します。