MVE 用のAWS Hosted Connectionの作成 (Palo Alto VM-Series対応)

Hosted Connectionは1つのプライベート、パブリック、またはトランジット仮想インターフェースをサポートできます。これらは専用接続であり、本番環境での利用を推奨します。

MVE からAWSへのHosted Connectionを作成するには

-

Megaport Portal で、Servicesページに移動し、接続用のMVEを選択します。

-

+Connectionをクリックし、クラウドをクリックします。

-

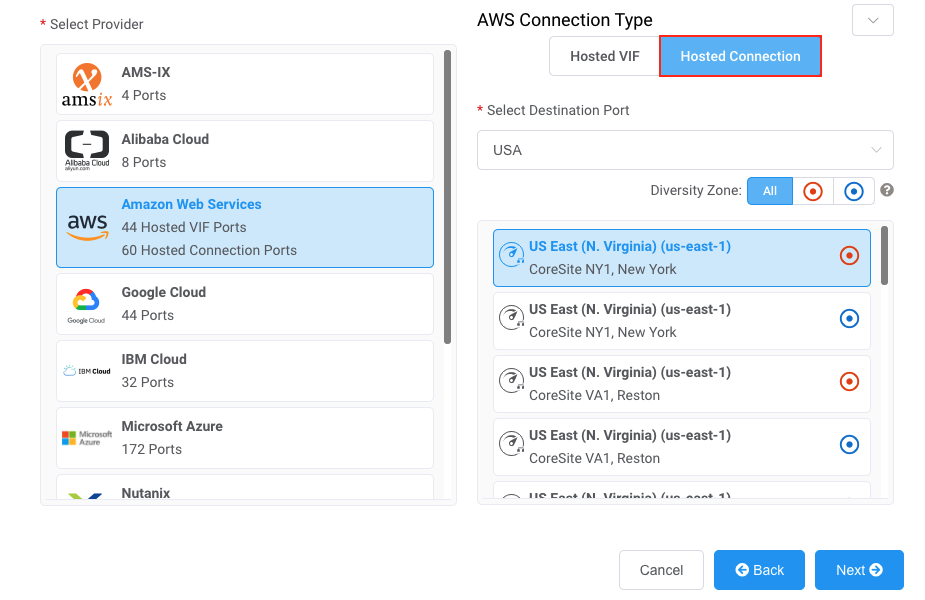

サービスプロバイダとしてAWSを選択し、AWS接続タイプとしてHosted Connectionを選択、宛先ポートを選択して次へをクリックします。

国フィルタを使用して選択肢を絞り込むことができます。

各宛先ポートには、その多様性ゾーンを示す青またはオレンジのアイコンがあります。多様性を実現するには、異なるゾーンでそれぞれ別の接続を作成する必要があります。

-

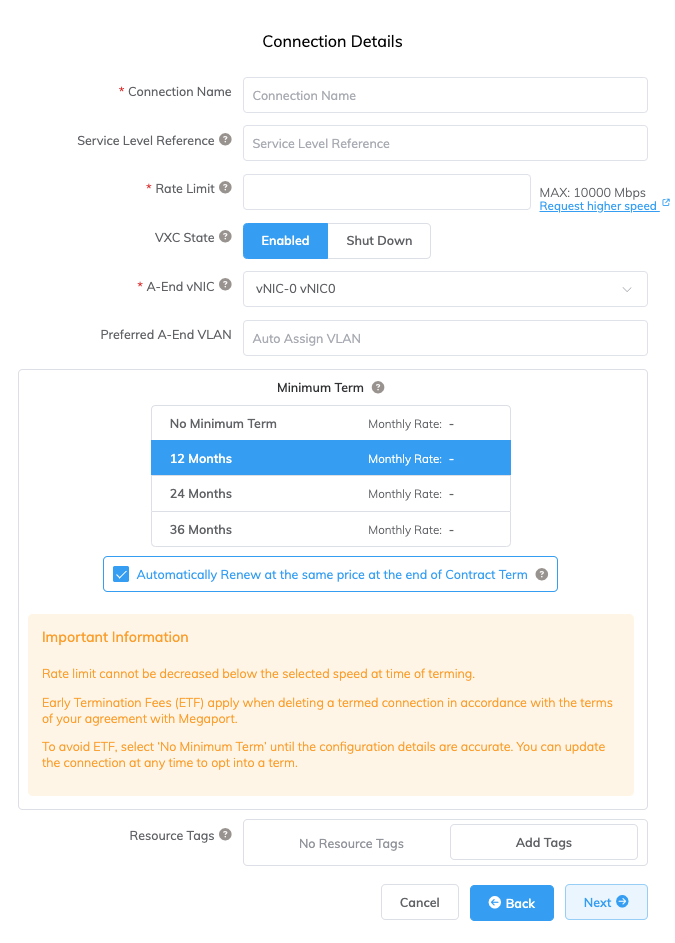

接続の詳細を指定します:

-

Connection Name – Megaport Portal に表示されるVXCの名前。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

-

Rate Limit – 接続の速度。この値はデプロイ後に変更できません。ドロップダウンリストには、ロケーションとサービス能力に応じて、MVE用に定義された速度制限が表示されます。

-

VXC State – 接続の初期状態を定義するために有効またはシャットダウンを選択します。詳細については、障害テスト用のVXCのシャットダウンを参照してください。

注記

シャットダウンを選択すると、このサービスを介したトラフィックは流れず、Megaportネットワークでダウンしているかのように振る舞います。このサービスの請求は継続し、この接続の料金は引き続き請求されます。

-

A-End vNIC – ドロップダウンリストからA-End vNICを選択します。vNICについての詳細は、MVEに関するMegaport Portalの作成を参照してください。

-

Preferred A-End VLAN (オプション) – この接続に対して未使用のVLAN IDを指定してください。

これはこのMVEでユニークなVLAN IDである必要があり、2から4093の範囲で設定できます。既に使用されているVLAN IDを指定した場合、システムは次に使用可能なVLAN番号を表示します。注文を続行するためには、VLAN IDはユニークである必要があります。値を指定しない場合、Megaportが自動的に割り当てます。 -

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

詳細については、VXC の価格と契約条件およびVXC, Megaport Internet, IXの請求を参照してください。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

-

-

次へをクリックします。

-

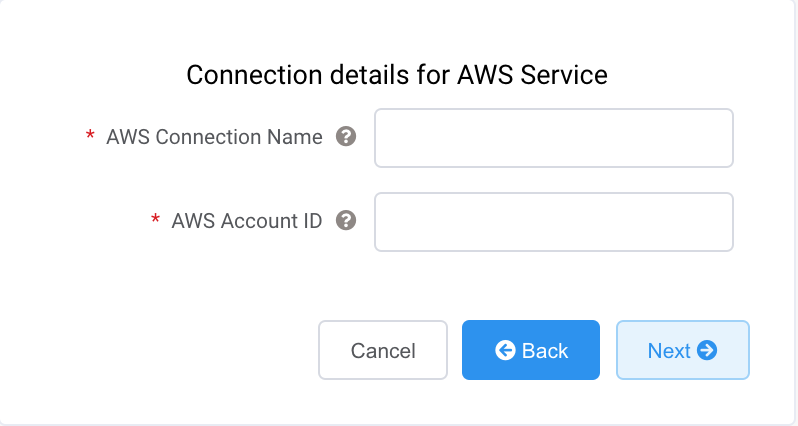

AWSサービスの接続詳細を指定します。

-

AWS Connection Name – これはテキストフィールドで、AWSコンソールに表示される仮想インターフェースの名前となります。AWS Connection Nameは前のステップで指定した名前で自動的に入力されます。

-

AWS Account ID – 接続したいアカウントのIDです。この値はAWSコンソールの管理セクションにあります。

-

-

次へをクリックして接続詳細の概要に進み、Add VXCをクリックして接続の注文を行います。

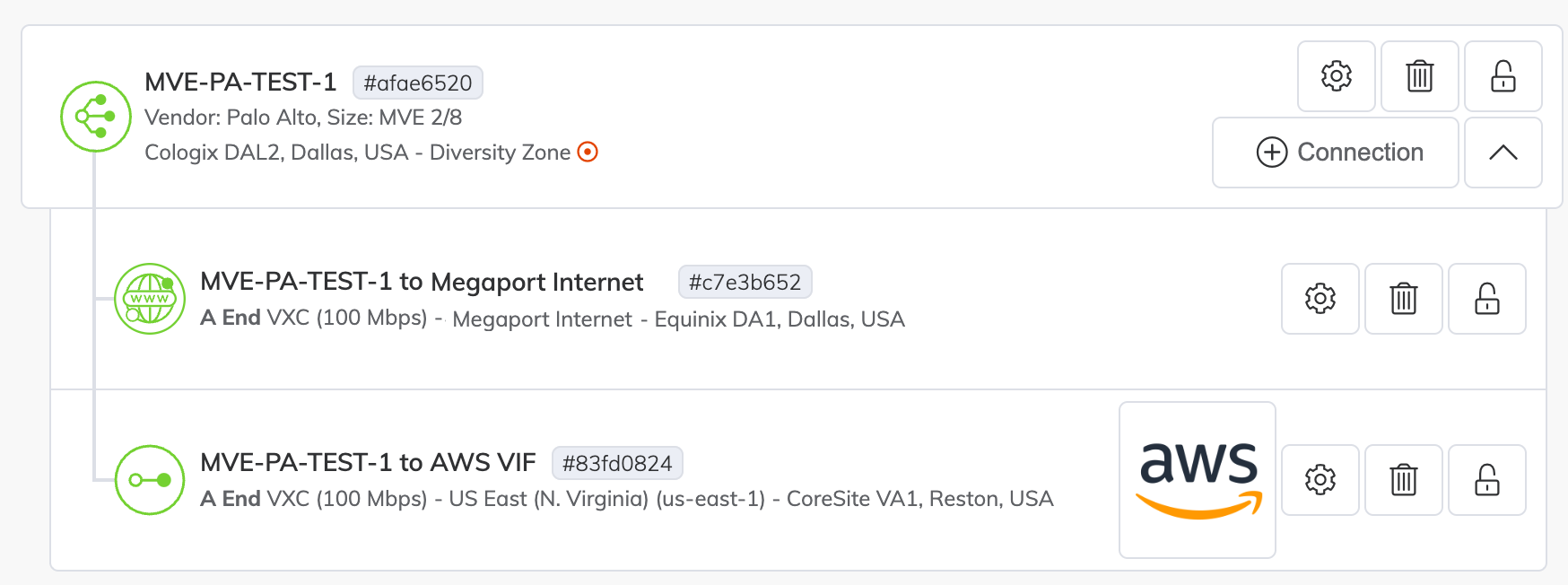

VXC接続が正常にデプロイされると、Megaport Portal Servicesページに表示され、MVEに関連付けられます。VXCの名前をクリックすると、この接続の詳細が表示されます。なお、サービス状態(Layer 2)はアップしていても、BGP(Layer 3)はまだ構成されていないためダウンしています.

Megaport Portal にデプロイされたら、AWSコンソールで接続を承認し、この接続用に仮想インターフェースを作成する必要があります。

Hosted Connectionを承諾するには

-

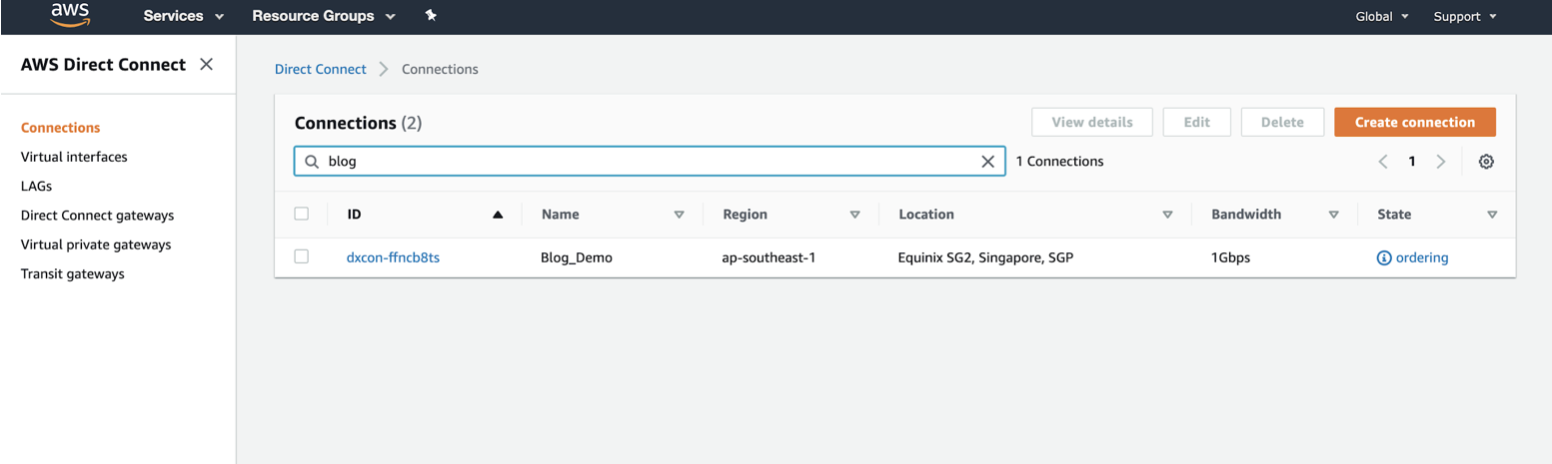

AWSで、Services > AWS Direct Connect > Connections に移動し、接続名をクリックします。

-

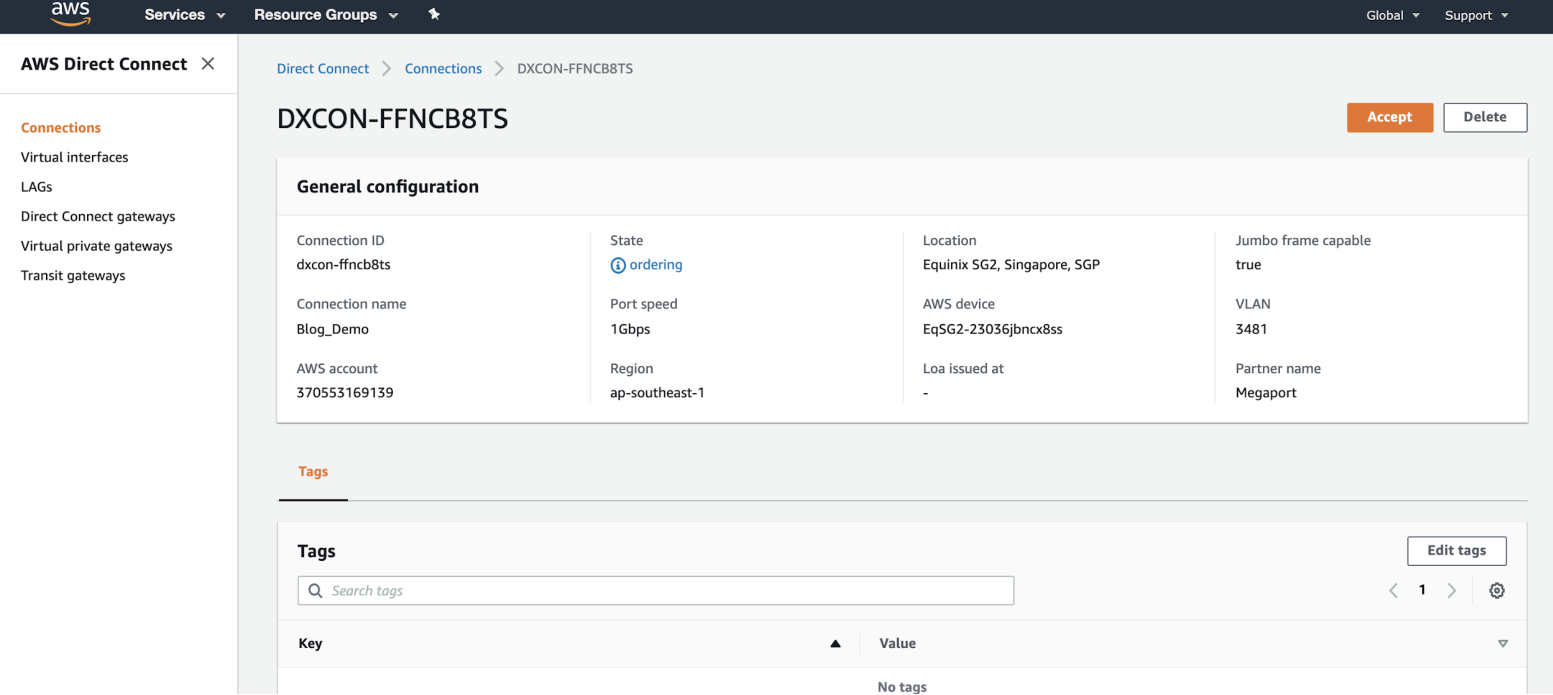

ウィンドウ右上の承諾をクリックします。

状態は数分間保留中になりますが、AWSは接続を展開します。展開が完了すると、状態はorderingからavailableに変わります。

接続は利用可になりますが、AWSサービスに接続するにはVIFを作成する必要があります。

ヒント

AWS接続の承諾についての詳細は、AWS ドキュメントを参照してください。

仮想インターフェースの作成

Hosted Connectionを作成して承諾した後、VIFを作成し、Hosted Connectionをゲートウェイにアタッチします。

ヒント

AWSはパブリック、プライベート、トランジットのインターフェースを作成するための詳細な手順を提供しています。

VIFを作成してアタッチするには

-

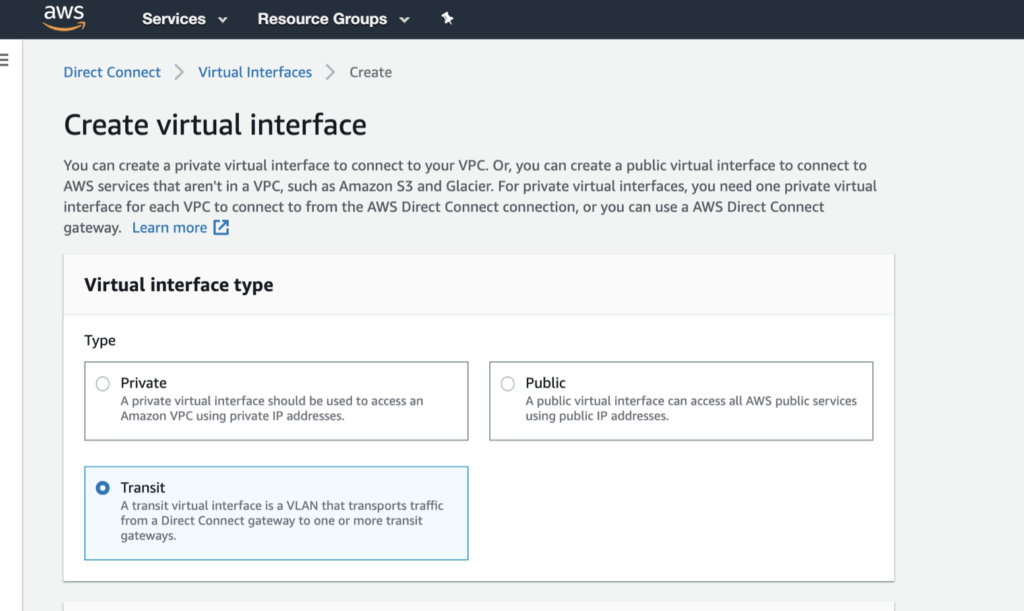

AWSコンソールで、Create Virtual Interfaceをクリックします。

-

インターフェースのタイプを選択します。

必要なサービスのタイプにより変わります。

- Private – プライベートIPアドレスを使用して実行中のリソースにアクセスします。プライベート仮想インターフェースをプライベート仮想ゲートウェイに終端する(単一VPCにアクセス)か、Direct Connectゲートウェイに終端し、VIFに最大10個のVPCをマップすることを選択できます。

- Public – すべてのAWSパブリックエンドポイント、およびパブリックIPアドレスで到達可能なすべてのAWSリソースにアクセスします。

- Transit – Direct Connectゲートウェイから1つまたは複数のトランジットゲートウェイへのトラフィックを転送します。

-

設定の詳細を指定します:

- Virtual interface name – 仮想インターフェースの名前を入力します。

- Connection – この仮想インターフェースをプロビジョニングしたい物理接続。Megaport Portalで提供したHosted Connectionの名前がここに表示されます。

- Virtual interface owner – 仮想インターフェースを所有するアカウント。My AWS account を選択します。

- Direct Connect gateway – この仮想インターフェースをアタッチするDirect Connectゲートウェイを選択します。トランジットVIFはトランジットゲートウェイに直接アタッチされませんが、Direct Connectゲートウェイにアタッチされます。

- VLAN – 仮想インターフェースに割り当てられたVLAN。そのままの値を保持します。VLANアドレスは入力され、編集可能に見えますが、変更しようとするとエラーが発生します。

- BGP ASN – Border Gateway Protocol (BGP) 自律システム番号 (ASN) をMVE側のBGPセッション用に入力します。

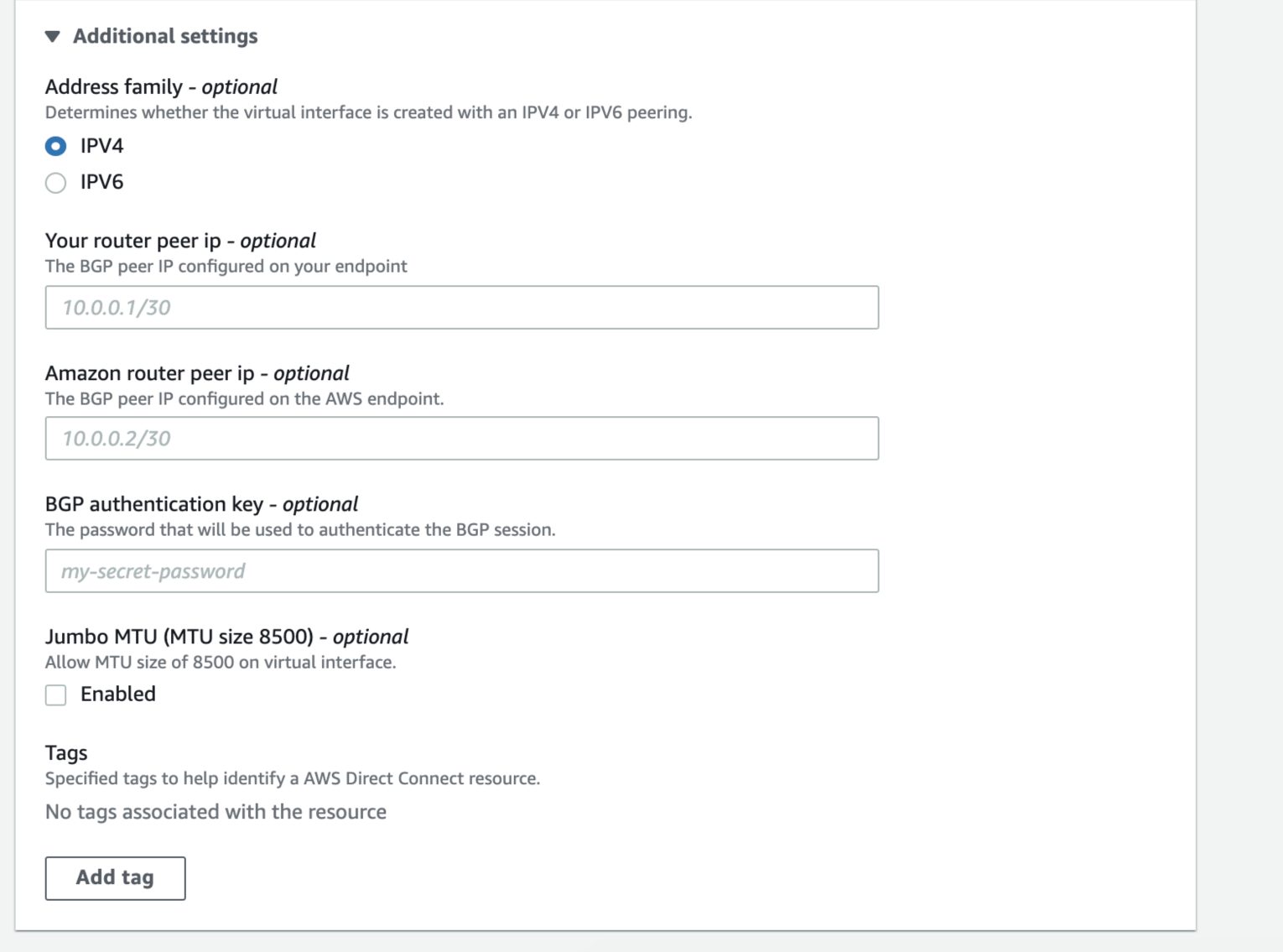

以下のBGPの詳細は空白のままでも構いません。空白の場合、AWSによって自動的に入力されます。

仮想インターフェースでJumboフレームをサポートするかどうかを選択できます。Ethernetパケットの8500バイトをサポートするためにJumbo MTUを有効化してください。

-

Create virtual interfaceをクリックします。

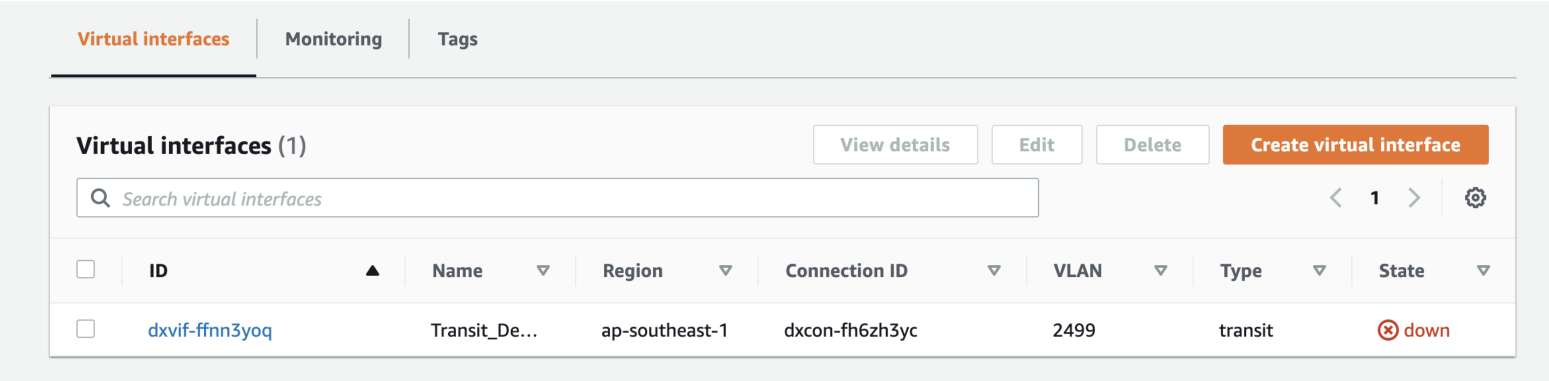

VIFの詳細と状態を表示するには、Services > AWS Direct Connect > Connections > Name of the Megaport-Created-Hosted Connectionに移動します。

BGPがまだ構成されていないので、インターフェースの状態はダウンとして表示されます。

AWSで接続を受け入れ、VIFを作成した後、VXC の状態はMegaport Portalで構成済みに変わります。

AWS接続詳細をVM-Seriesに追加

MVEからAWSへの接続を作成し、AWSコンソールで接続を設定した後、それをVM-Seriesで構成する必要があります。これには、インターフェースの作成とBGP設定の構成が含まれます。

VM-SeriesにAWS接続を追加するには

-

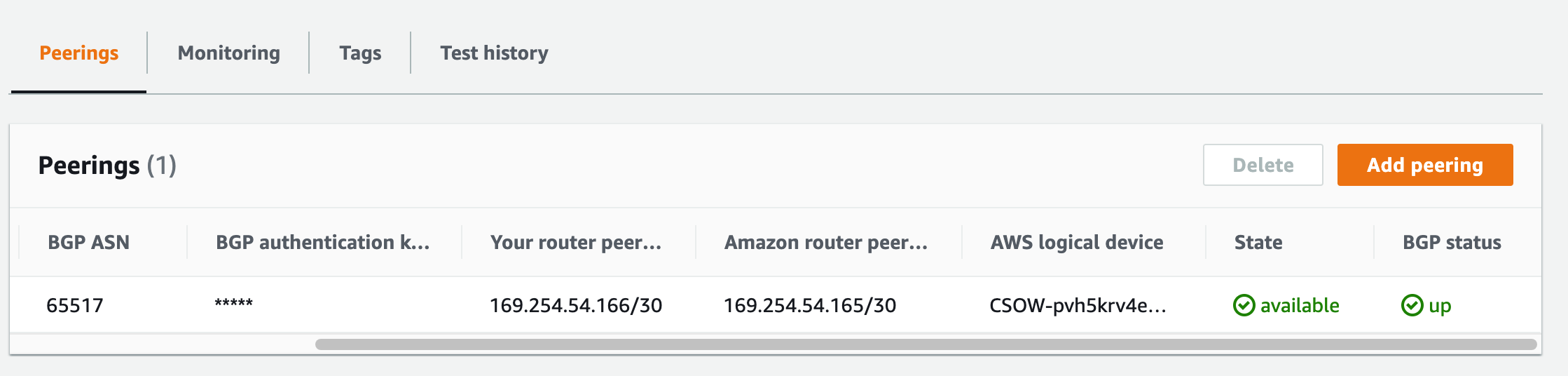

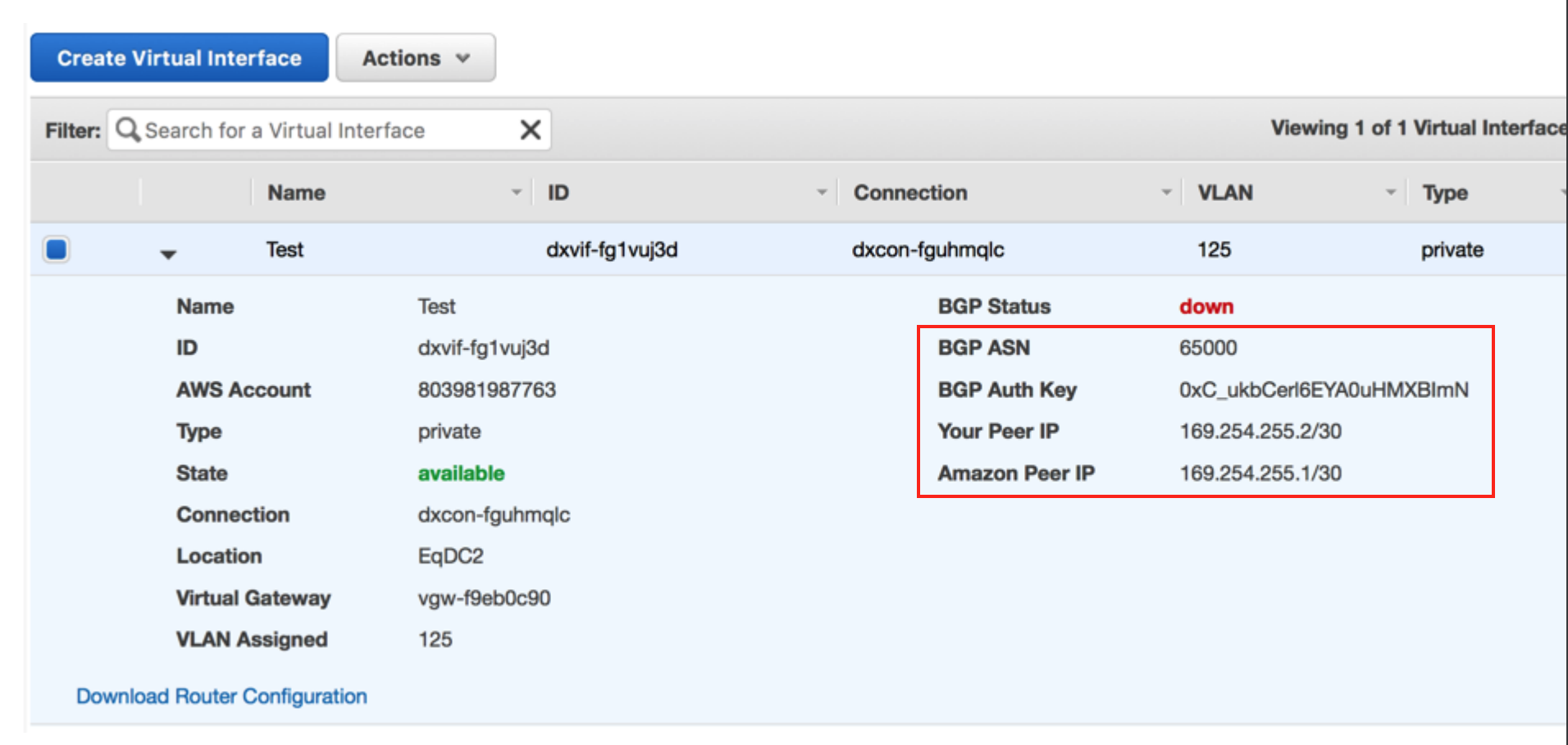

AWSコンソールから接続の詳細を収集します。

AWSでこのHosted Connection用に作成した仮想インターフェースの詳細を表示します。BGP ASN、BGP Auth Key、Your Peer IP、Amazon Peer IPの値をメモしてください。

-

Megaport Portal から接続の詳細を収集します。

詳細を表示するには、MVEからAWS接続用のギアアイコンをクリックし、詳細表示をクリックします。

A-End VLANの値に注意してください。 -

VM-Seriesにログインします。

-

ネットワーク > インターフェースを選択します。

-

Add Subinterfaceをクリックします。

-

以下の詳細を提供します:

-

Interface Name – サブインターフェースの名前を入力します。隣のフィールドにサブインターフェースを識別する番号を入力します。

-

Comment – 代替名を入力します。例: AWS VIF dxvif-fh9aokej。

-

Tag – Megaport Portalで作成したAWSVXCに関連付けられたA-Endの内部VLAN値を指定します。

-

Virtual Router – ネットワークの要件に応じて、そのインターフェースに仮想ルーターを選択します。

-

-

IPv4タブを選択します。

- タイプとしてStaticを選択します。

- 新しいIPアドレスを追加するには+Addをクリックします。

- IPv4アドレスとネットマスクを入力します。

これらの値は、AWSコンソールの仮想インターフェース詳細にあります。IPアドレスとネットマスクはYour Peer IPフィールドに表示されます。 - OKをクリックします。

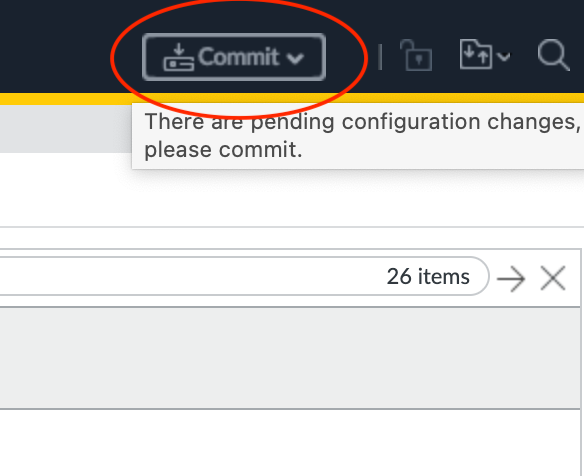

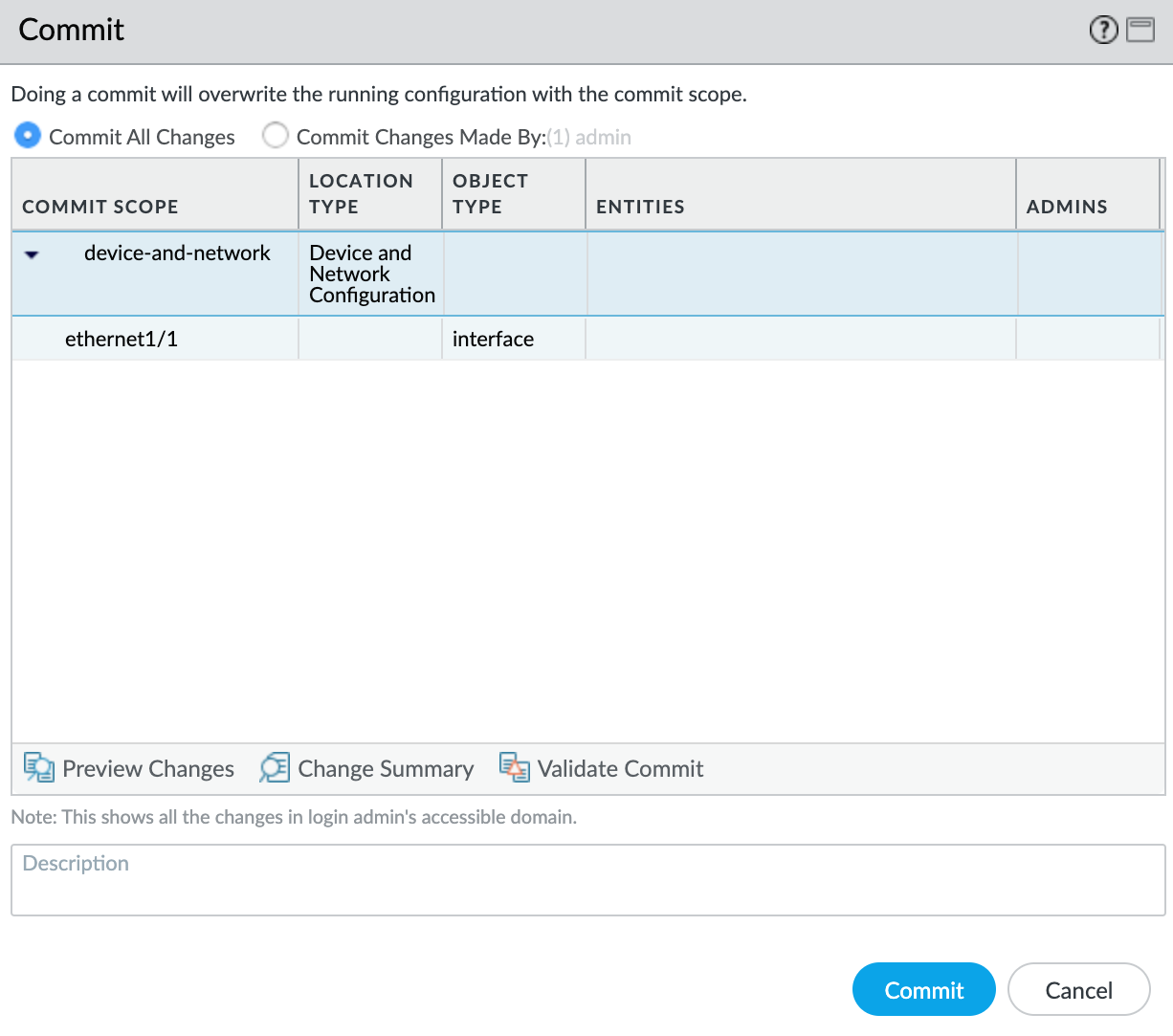

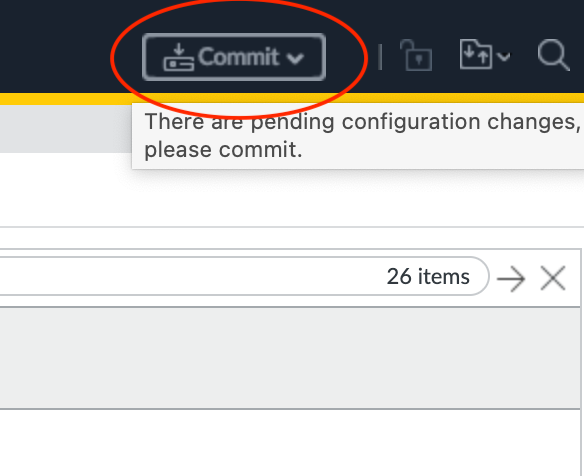

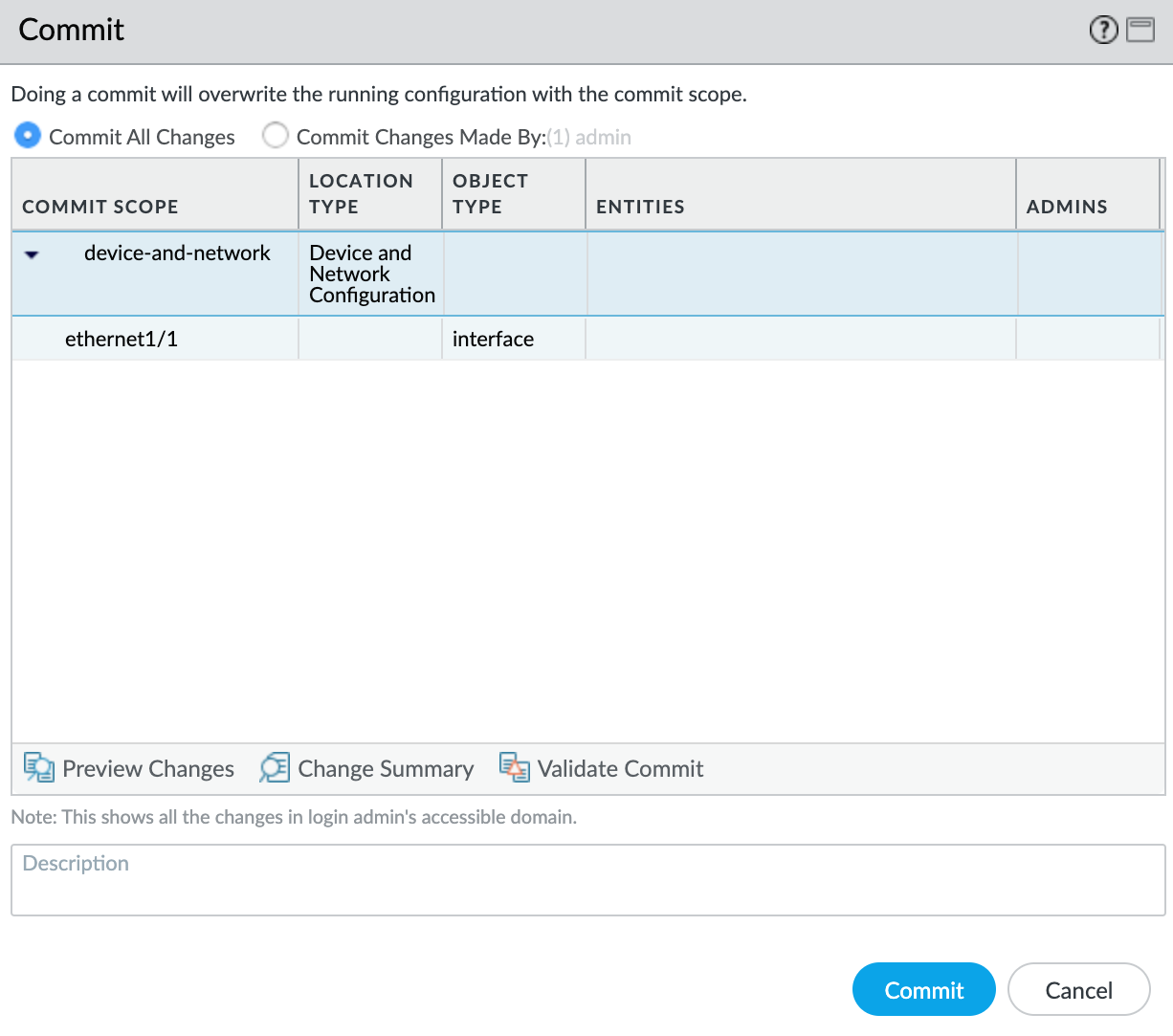

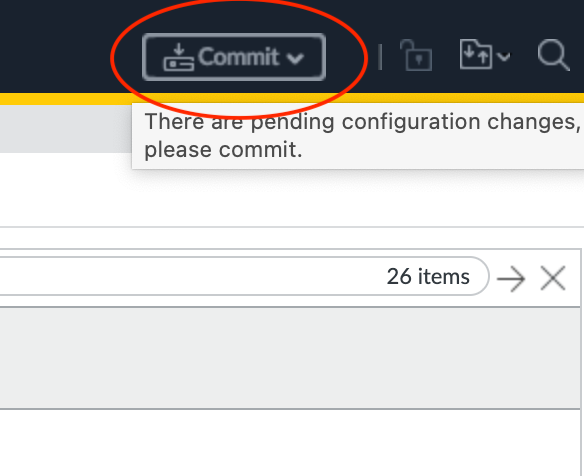

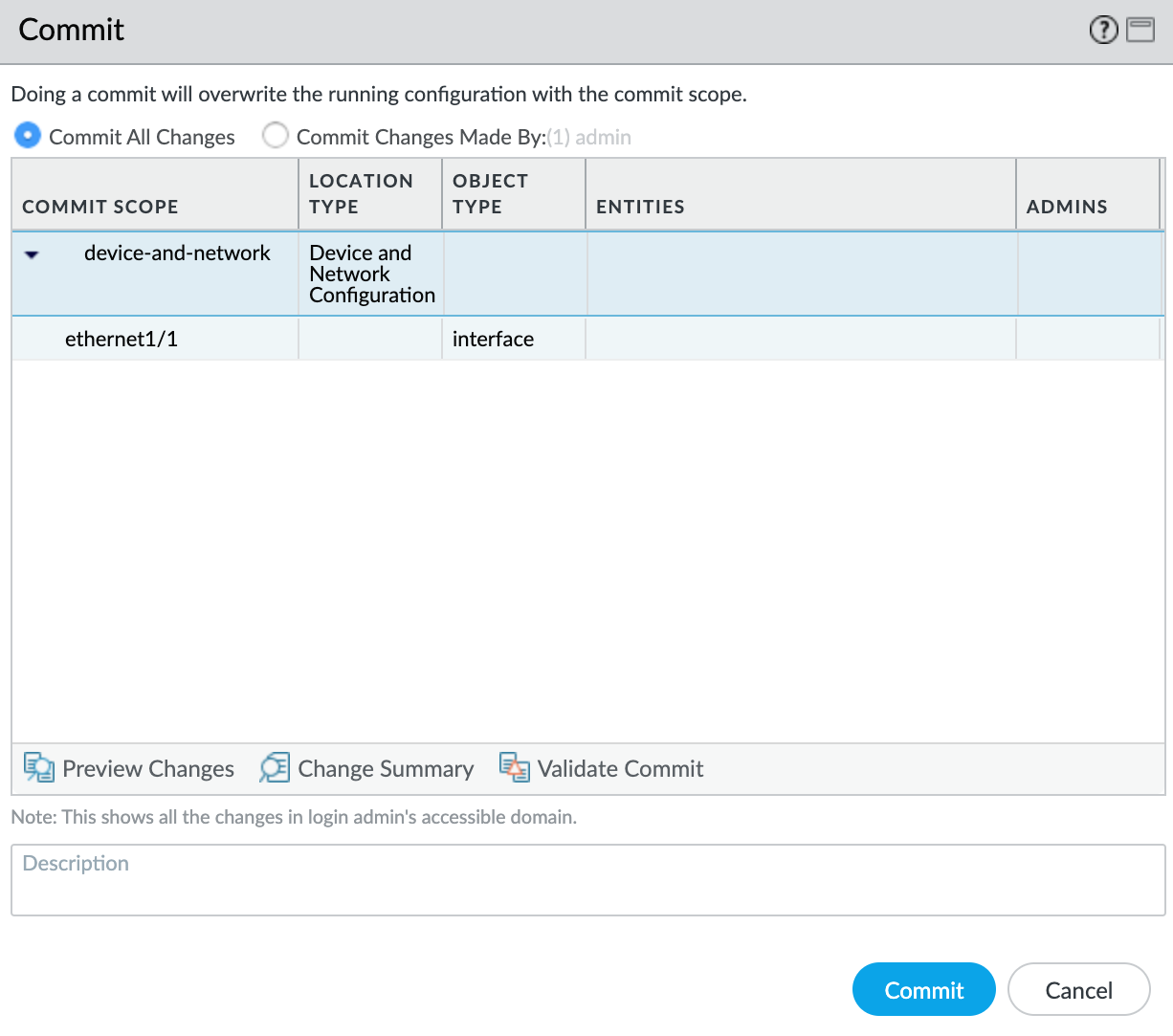

- 右上のCommitをクリックします。

- 変更を確認し、Commitをクリックします.

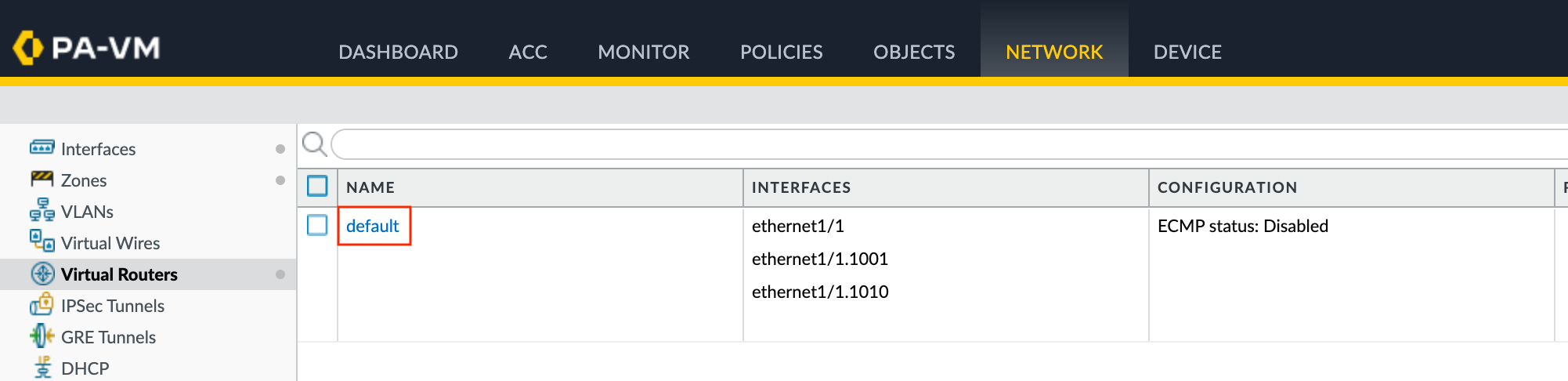

新しいVLANインターフェースはethernet1/1物理インターフェースと共に表示されます。

次にセキュリティゾーンを作成し、そのインターフェースがトラフィックをルーティングできるようにします。

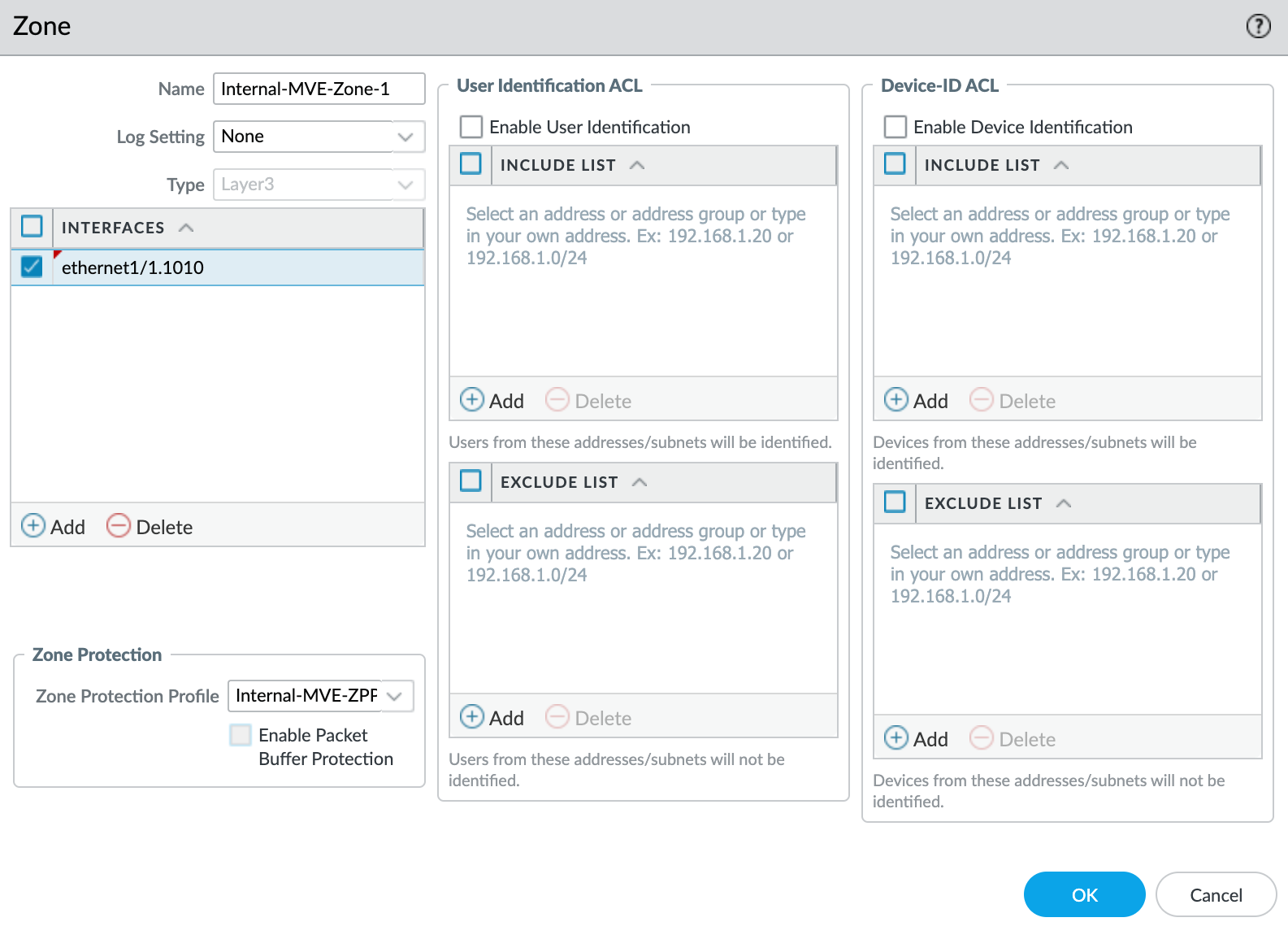

セキュリティゾーンを作成するには

ethernet1/1.1010サブインターフェースを選択します。- セキュリティゾーンドロップダウンリストからNew Zoneを選択します。

- セキュリティゾーンの名前を指定します。

- Interfacesの下の+Addをクリックし、

ethernet1/1.1010をセキュリティゾーンに追加します。 - ネットワークセキュリティの要件に応じた詳細を指定します。

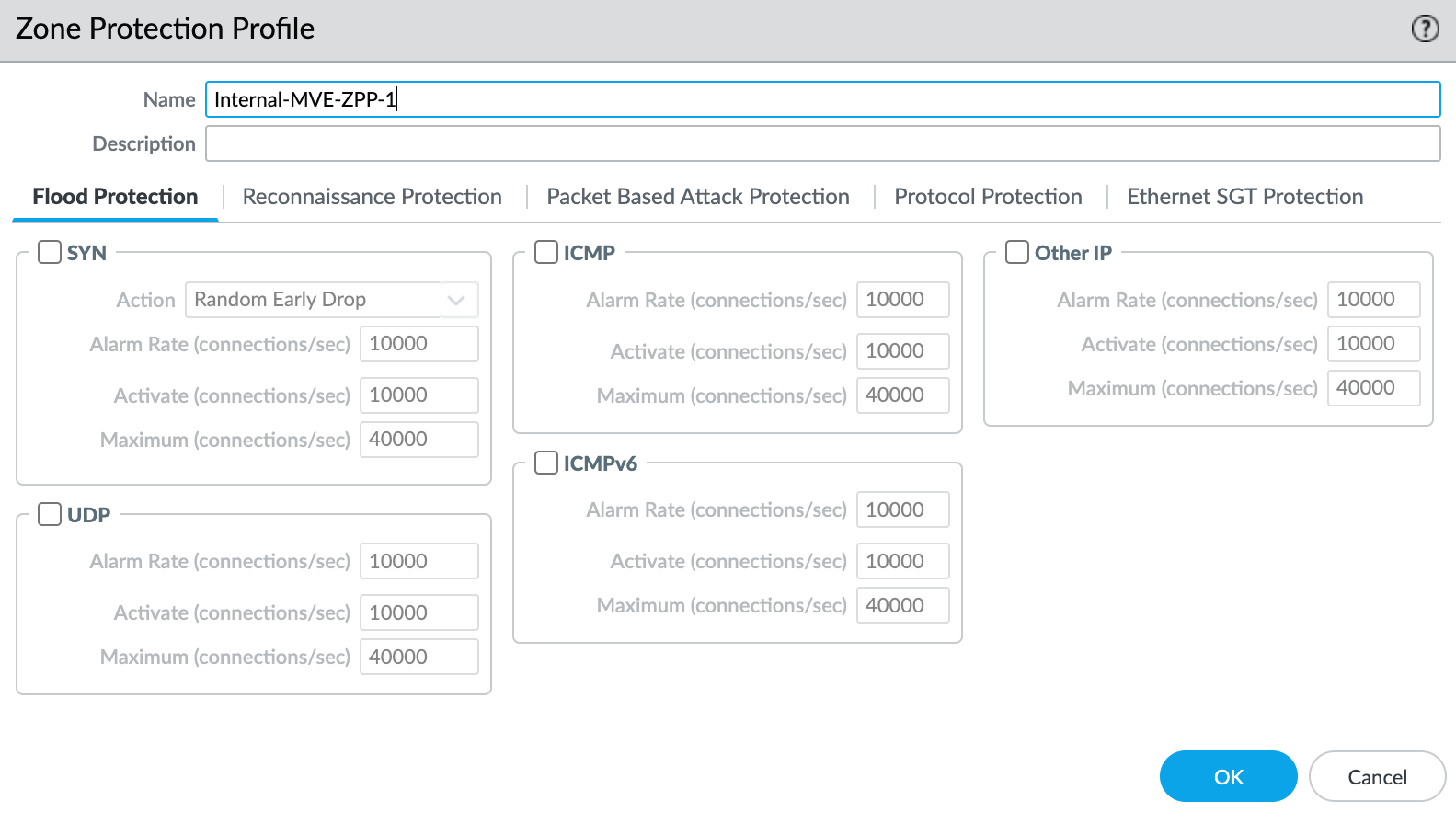

- Zone Protection ProfileドロップダウンリストからNew Zone Protection Profileを選択します。

- ネットワークセキュリティの要件に応じた詳細を指定します。この例では、すべてのデフォルトを使用しています。

- OKをクリックします。

- Layer3 サブインターフェース画面でOKをクリックします。

- 右上のCommitをクリックします。

- 変更を確認し、Commitをクリックします.

この時点でインターフェースを作成しました。次に、BGPセッションを作成します。

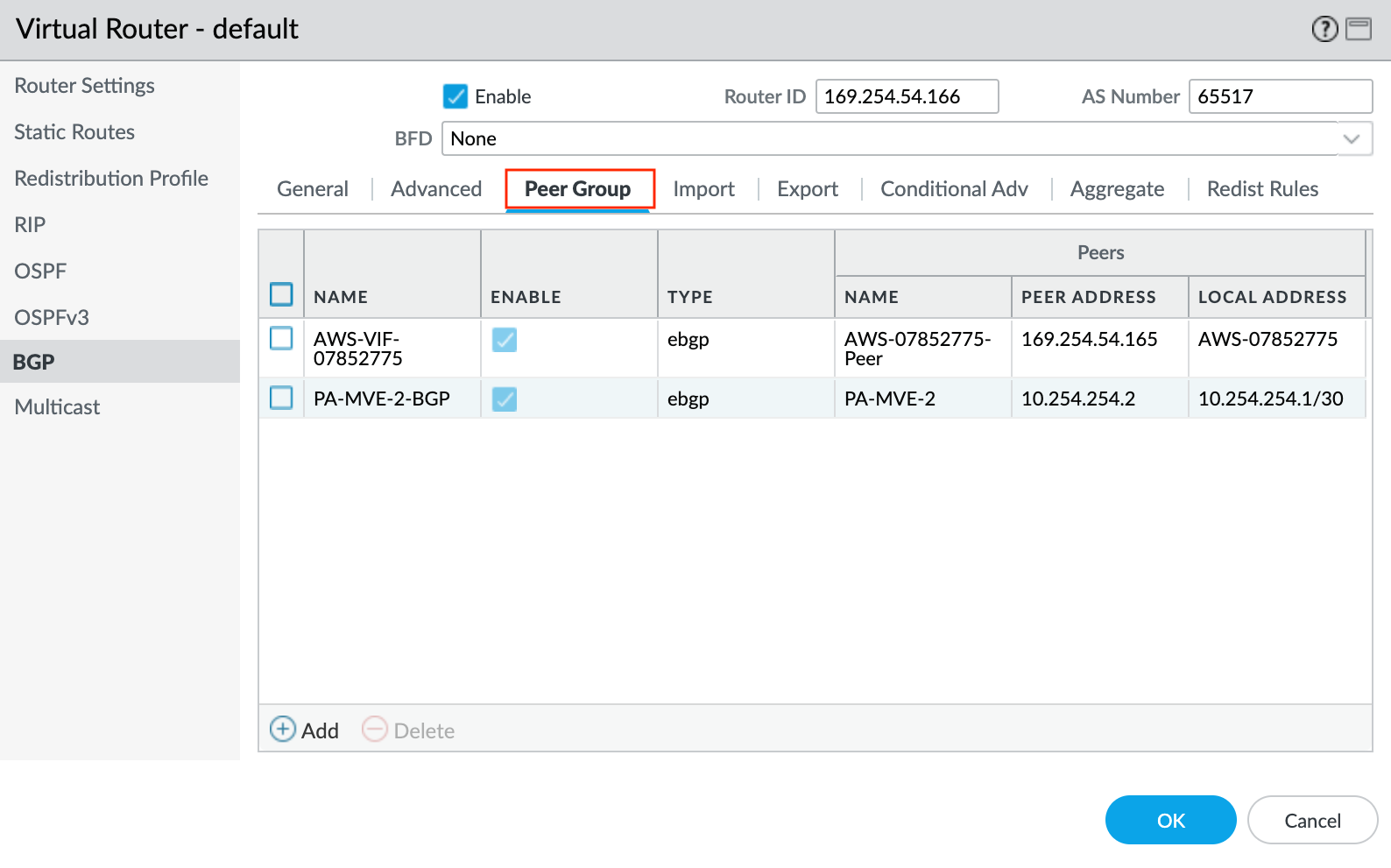

BGPセッションを作成するには

- VM-Seriesで、ネットワーク > 仮想ルーターを選択します。

- 仮想ルーターを選択します。

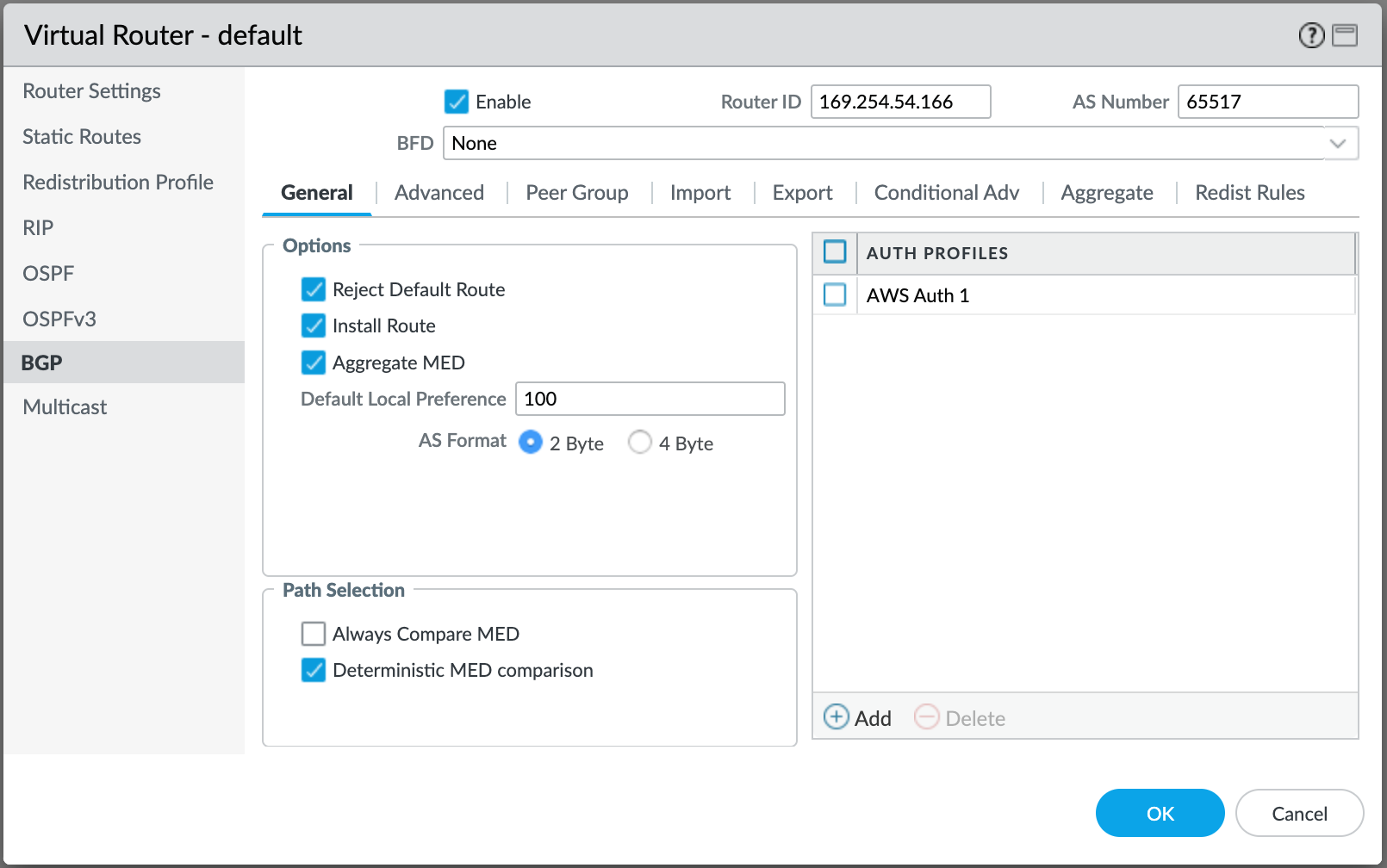

- 左ペインでBGPを選択します。

-

次のBGP詳細を提供します:

- 有効化 – これらの変更をコミットした後にBGPセッションを開始するためにこのチェックボックスを選択します。

- Router ID – AWSコンソールの仮想インターフェース詳細のYour Peer IPフィールドに表示されているIPアドレスを入力します。

- AS Number – MVE接続のASNを提供します。AWSコンソールの仮想インターフェース詳細のBGP ASNを使用します.

-

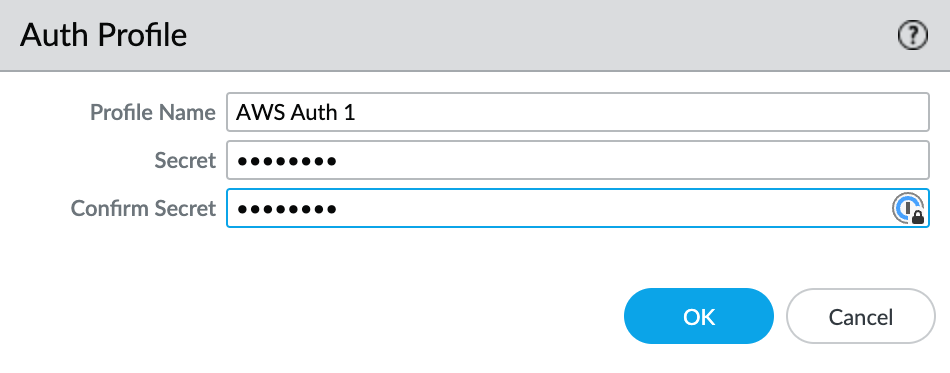

認証プロファイルの下の+Addをクリックします。

- プロファイル名を指定します。

- 認証パスワードを入力し、確認します。

- OKをクリックします。

- Peer Groupタブを選択します。

- +Addをクリックしてピアグループを追加します。

- ピアグループの名前を指定します。例えば、AWS-xxxx。

- セッションタイプをeBGPとして指定します。

- ネットワークの要件に応じた詳細を指定します。

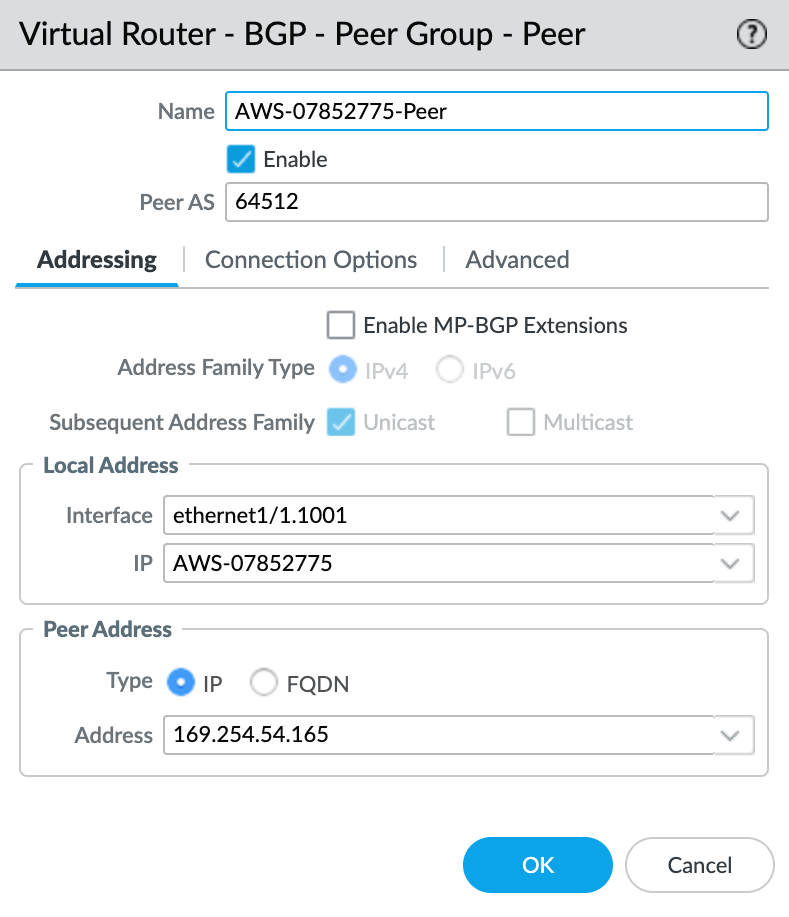

- 新しいピアを追加するには+Addをクリックします。

- ピアの詳細を指定します:

- Name – ピアの名前を指定します。

- Peer AS – Amazon 側の自律システム番号 (ASN) を指定します。デフォルトでは64512です。

- Local Address – ドロップダウンリストから適切なサブインターフェースとIPアドレスを選択します。

- Peer Address – AWS 側のIPv4アドレスを入力します。この値はAWSコンソールの仮想インターフェース詳細のAmazon Peer IPに相当します。

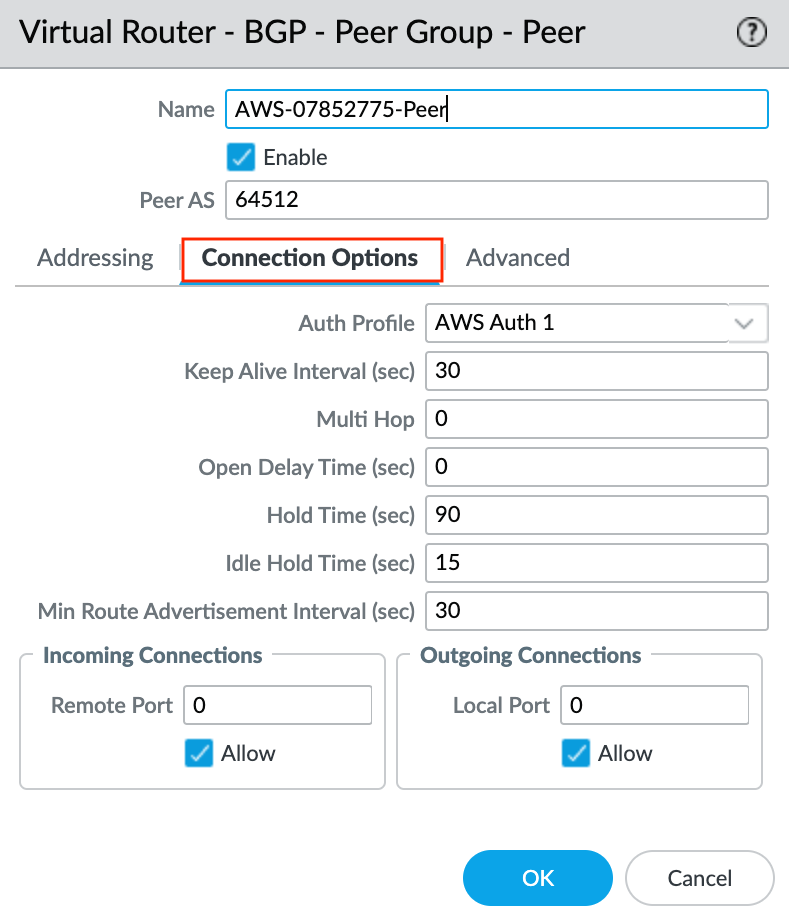

- Connection Optionsタブを選択します。

- 以前に作成したAuth Profileを選択します。

- ピアグループのPeer画面でOKをクリックします。

- BGPのピアグループ/ピア画面でOKをクリックします。

- 仮想ルーター画面でOKをクリックします。

- 右上のCommitをクリックします。

- 変更を確認し、Commitをクリックします.

AWS接続の検証

BGPピアのステータスを確認するには

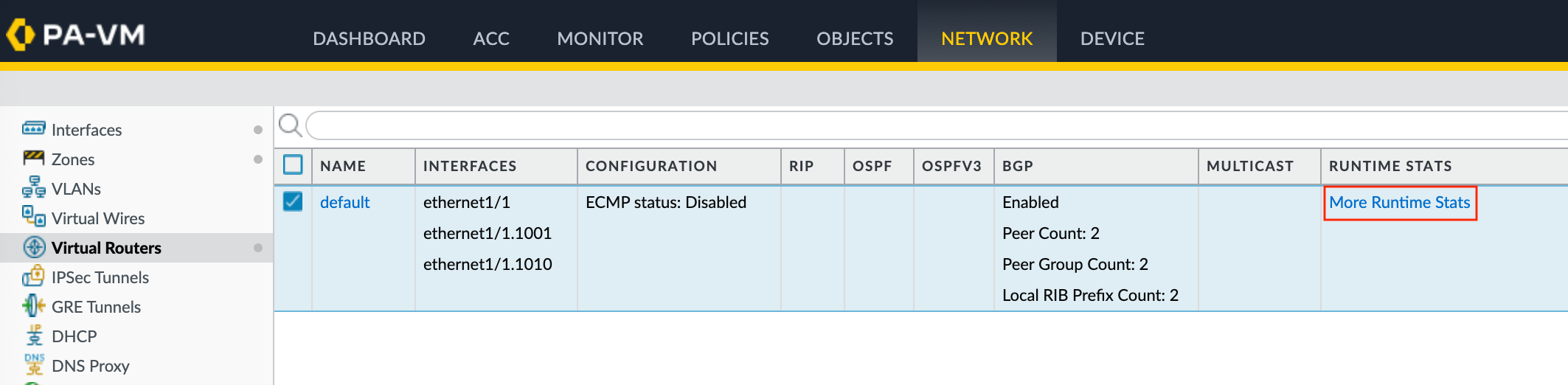

- ネットワーク > 仮想ルーターを選択します。

- 仮想ルーター(デフォルト)を見つけます。

- 右のRuntime Stats列でMore Runtime Statsをクリックします。

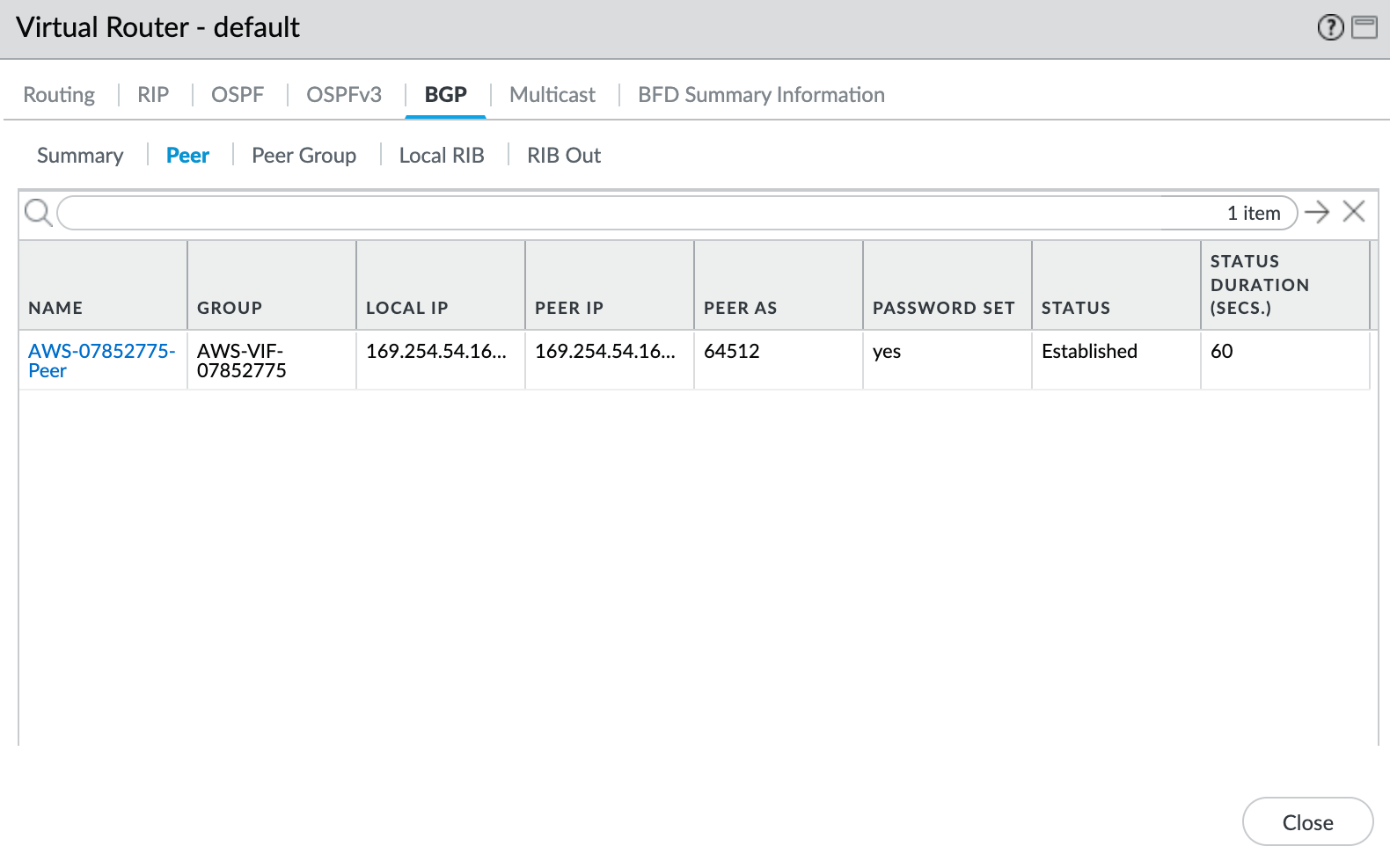

- BGPタブを選択し、その後Peerタブを選択します。

-

ピアのステータスがEstablishedであることを確認します。

AWS Direct Connectポータルでステータスも確認できます(更新には数分かかる場合があります)。