Fortinetと統合されたMVEの作成

このトピックでは、Fortinet Secure SD-WANを使用してMegaport Virtual Edge (MVE) を作成および設定する方法を説明します。開始する前に、Megaport PortalとFortinetへのアクセスを提供する注文権限を持つユーザーアカウントが必要です。

Megaportアカウントの設定方法の詳細については、アカウントの作成を参照してください。

ヒント

Fortinetは、FortiManagerおよびクラウド接続を含むSD-WAN製品のドキュメントをFortinet SD-WAN Documentation Libraryで提供しています。

基本的な手順

このセクションでは、FortiManagerおよびMegaport Portalでの設定手順の概要を提供します。詳細な手順は、この基本的な手順の要約の後に続きます。

基本的な手順は次のとおりです:

- Fortinetからライセンスを取得します。

- 認証用のSSHキーのペアを生成します。

- Megaport PortalでFortinet MVEを作成します。

- Megaport PortalでMVEのパブリックIPアドレスの割り当てを表示します。

- FortiGateの管理者パスワードを設定します。

- FortiGateへの安全なコンソールアクセスを許可します。

- FortiGateをFortiManager Cloudに追加します(オプション)。

ライセンス

有効なFortiGate VMライセンスファイルは、Megaport Portalを介してMVEのデプロイメントプロセス中に適用できます。または、FortiGate WebUIまたはCLIインターフェースを通じてデプロイ後に適用することもできます。

代わりに、FortiFlexのポイントベースのライセンスモデルを使用することもできます。FortiFlexトークンベースのライセンスは、デプロイ後にCLIを通じて適用する必要があります。

Fortinetからライセンスを購入した場合、PDFで登録コードを受け取ります。この登録コードを使用してライセンスファイルを生成します。

FortiFlexポイントを使用する場合、Fortinetサポートアカウントに関連付けられたFortiFlexポータルを通じてライセンストークンを生成します。

Fortinetからライセンスファイルを取得する方法

-

Fortinet Support で登録アカウントにログインします。

-

Register Productを選択し、提供された登録コードを入力します。

-

登録プロセスに従います。

Fortinetはシリアル番号を生成し、登録完了ページに表示します。 -

Manage > View Products を選択し、シリアル番号をクリックします。

-

ダウンロードリンクをクリックしてライセンスファイルを保存します。

後でMegaport Portalにライセンスファイルをアップロードします。

FortiFlexポイントを使用する方法

-

ライセンスファイルのアップロードを選択せずにMVEでFortiGate VMをデプロイします。

-

SSHセッションを確立してFortiGate VM CLIにアクセスします。

-

FortiFlexポータルから提供されたライセンストークンをコピーします。

-

CLIを使用してVMにライセンストークンを注入します。

-

プロンプトが表示されたらFortiGate VMを再起動します。

製品が登録されると、FortiCloudアセット管理の製品リストに表示されます。

次の手順は、認証のためにSSHキーのペアを生成することです。

MVEへの管理アクセス

MVE とFortiGateは、セキュアな接続を確立するために公開/非公開SSHキーのペアを通じて接続します。公開SSHキーにより、FortiGateにSSH接続し、管理パスワードを設定し、HTTPSアクセスを有効にし、オプションでFortiGateをFortiManager Cloudに登録することができます。

Megaportは2048ビットのRSAキータイプをサポートしています。

SSHキーのペアを生成する方法(Linux/Mac OSX)

- SSHキーの生成コマンドを実行します:

ssh-keygen -f ~/.ssh/megaport-mve-instance-1-2048 -t rsa -b 2048

キー生成コマンドはSSHキーのペアを作成し、~/.sshディレクトリに2つのファイルを追加します:

- megaport-mve-instance-1-2048 - プライベートキーを含みます。

- megaport-mve-instance-1-2048.pub - Fortinetアカウントにログインする権限を持つパブリックキーを含みます。

SSHキーのペアを生成する方法(Windows、PuTTYgen を使用)

- PuTTYGenを開きます。

- キーセクションで、RSA 2048ビットを選択し、Generate をクリックします。

- 小画面上でランダムにマウスを動かしてキーのペアを生成します。

- キーを識別するキーコメントを入力します。

複数のSSHキーを使用する際に便利です。 - キーパスフレーズを入力し、確認のため再入力します。

パスフレーズはキーを保護するために使用されます。SSH接続時にパスフレーズを求められます。 - Save private key をクリックし、場所を選択して保存をクリックします。

- Save public key をクリックし、場所を選択して保存をクリックします。

後でMegaport Portalにパブリックキーの内容をコピーしてFortiGateに公開キーを配布します。プライベートキーはパブリックキーに一致し、アクセスを許可します。プライベートキー1つだけがFortiGateへのSSHアクセス権を持ちます。

Megaport PortalでのMVEの作成

MVEを作成する際は、そのMVEをサポートし、ネットワーク設計に適した都市圏に位置する場所を選択してください。複数の場所を個々のMVEに接続することができます。ロケーションの詳細については、展開の計画を参照してください。

冗長性または容量の理由から、同一の都市圏内に複数のMVEを展開することができます。MVEの作成プロセスの一環として、Megaport Internet接続も作成します。

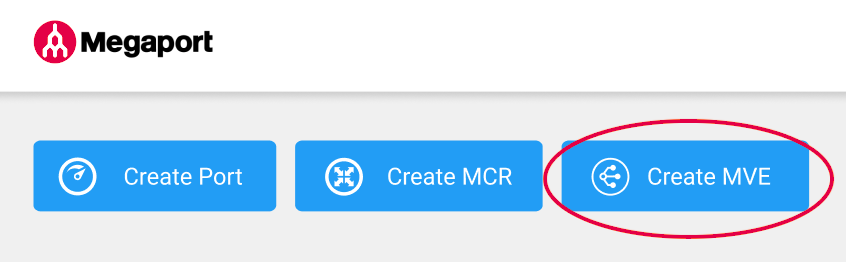

MVEを作成するには

- Megaport Portalで、Servicesページに移動します。

-

Create MVEをクリックします。

-

Fortinet FortiGate-VMを選択します。

-

ソフトウェアバージョンを選択します。

MVEは、そのバージョンのFortinetに互換性があるように設定されます。

-

次へをクリックします。

-

MVEの詳細を指定します:

-

Location – MVEの場所を選択します。

対象の支店やオンプレミスの場所に地理的に近い場所を選択してください。

選択する国は、すでに登録済みの市場でなければなりません。

選択した場所でMVEを展開する際に請求市場を登録していない場合は、請求市場の有効化に従って手続きを行ってください。

検索フィールドを使用して、Portの名前、国、都市、または目的地Portの住所を見つけることができます。また、diversity zoneでフィルタリングすることもできます。

-

Diversity Zone – diversity zoneを選択します。

RedまたはBlueを選択するか、Autoを選んでMegaportにzoneを選択させることができます。選択または割り当てられたdiversity zoneは、プロビジョニングの残りと最終的なSummaryページでロケーションの詳細に表示されます。詳しくはMVE 多様性を参照してください。

-

Size – 利用可能なサイズのリストからサイズを選択します。利用可能なサイズは緑色で強調表示され、Availableとラベル付けされています。サイズは異なる同時接続数をサポートしており、個別のパートナープロダクトの指標はわずかに異なります。

注記

希望するMVEのサイズがリストにない場合、その選択した場所に十分な容量がないことを意味します。容量が十分な他の場所を選択するか、要件についてアカウントマネージャーにお問い合わせください。

-

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

詳細については、MVEの料金と契約条件を参照してください。

-

-

次へをクリックします。

-

Fortinet専用の設定を指定します:

-

Appliance License (optional) – Fortinetからライセンスを購入した場合、Choose FileをクリックしてFortinetから以前に生成されたアプライアンスライセンスを選択します。

FortiFlexを使用している場合は、このステップをスキップしてください。 -

SSH Key – あなたの公開SSHキーの内容をここにコピー&ペーストします。公開キーは、以前に生成したmegaport-mve-instance-1-2048.pubファイルにあります。

-

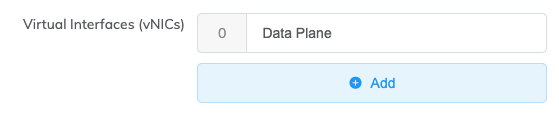

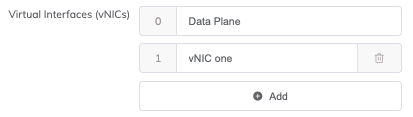

Virtual Interfaces (vNICs) – FortinetはデフォルトでData Planeという名前のvNICが1つ設定されています。必要に応じて、名前を変更するためにはData Planeテキストを上書きします。

デフォルトで追加された1つを含め、MVEには合計5つのvNICを追加できます。詳細については、vNIC 接続の種類を参照してください。

vNICを追加する方法:

-

+ Addをクリックします。

-

vNICの名前を入力します。

注記

MVEがデプロイされた後にvNICの数を増減したい場合、MVE全体を削除して再作成する必要があります。デプロイされたMVEにはvNICを追加または削除できません。

-

-

Megaport Marketplace – デフォルトでは、各サービスはあくまで社内用であり、Megaportネットワークから独自の企業、チーム、およびリソースのためにサービスを取得します。プライベートに設定された場合は、サービスはMegaport Marketplaceで検索されませんが、サービスキーを使用して他の人が接続可能です。Megaport Marketplaceの可視性はMegaport Marketplaceプロファイルで管理されています。サービスをMegaport Marketplaceで可視化する方法については、Megaport Marketplace プロフィールの作成を参照してください。

-

-

次へをクリックします。

-

オプションの設定を指定します:

-

MVE Name – 特に複数をプロビジョニングする予定がある場合、識別しやすいMVEの名前を入力します。この名前はMegaport Portalに表示されます。

MVE名はロケーション名に基づいて自動生成され、Summaryページに表示されます。自身で入力することで上書きできます。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

-

-

Summaryページで設定内容と金額を確認します。

月額料金はロケーションとサイズに基づいています。

-

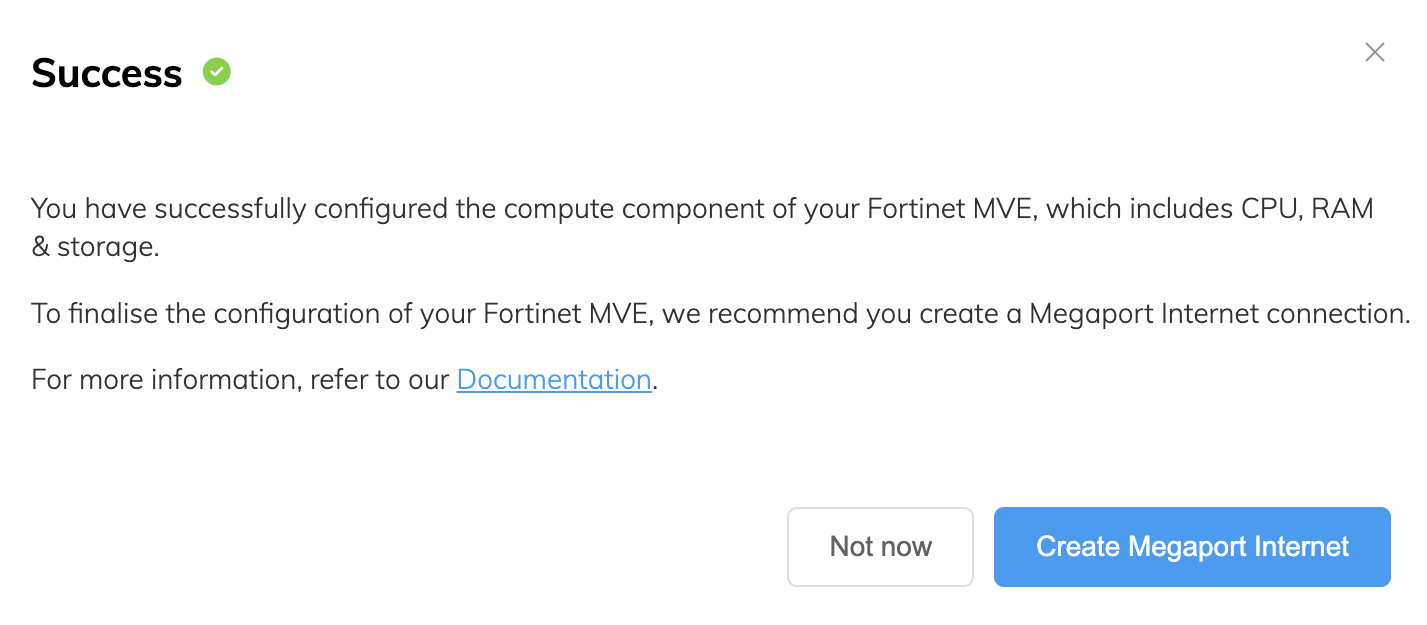

Add MVEをクリックします。

Megaport Internet接続の作成を求められます。Megaport Internet接続は、MVEが登録および通信するための接続性を提供します:Fortinet SD-WAN.

Megaport Internet接続を作成するには

-

Create Megaport Internetをクリックして進みます(推奨)、または後でインターネットアクセスをプロビジョニングする場合はNot nowをクリックします。

注記

MVEは、インターネットへの接続が管理プレーンの仮想インターフェース上に必要です。Megaport Internet接続をプロビジョニングするか、プライベートVXCを使用してサードパーティのインターネット接続を設定できます。初期のMVEの起動と展開を確実にするために、Megaport Internet接続を作成することを強くお勧めします。

-

ターゲットPort(インターネットルーター)を選択します。 Megaport Internet接続のB-EndはMegaport Internetが提供されている任意の場所に配置できます。 検索フィールドを使用して、ターゲットPortの名前、国、都市、または住所を見つけることができます。また、diversity zoneでフィルタリングすることもできます。

-

次へをクリックします。

-

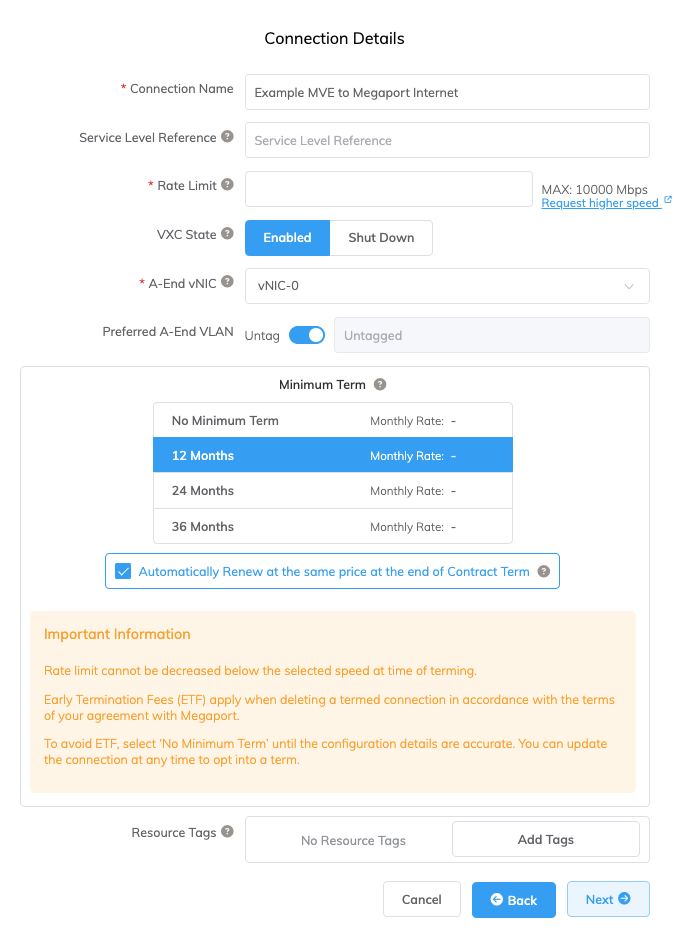

接続の詳細を指定します:

-

Connection Name – Megaport Portalに表示するMegaport Internet接続の名前です。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

ヒント

請求書で対応するペアを識別するために、Megaport Internet接続とMVEに同じサービスレベル参照番号を使用してください。

-

Rate Limit – 接続速度(Mbps)。レートリミットは20 Mbpsから始まり、数Gbps以上にスケール可能で、1 Mbps刻みで設定可能です。利用可能な速度階層は場所やサービスタイプによって異なる可能性があります。Megaport Internet接続を作成した後に、必要に応じて速度を変更できる場合があります。月額請求の詳細は、場所とレートリミットに基づいて表示されます。

-

VXC State – 接続の初期状態を定義するために有効またはシャットダウンを選択します。さらに詳しくはフェイルオーバーテストのためのVXCのシャットダウンを参照してください。

注記

シャットダウンを選択すると、このサービスを通じたトラフィックは通過せず、Megaportネットワーク上でダウンしたかのように振る舞います。このサービスの請求は継続し、この接続に対して課金されます。

-

A-End vNIC - ドロップダウンリストからvNICを指定します。このリストには、MVEで作成されたvNICが表示されます。

-

Preferred A-End VLAN(任意) – この接続用の未使用VLAN IDを指定してください。このIDはこのMVE上で一意のVLAN IDでなければならず、2から4093の範囲である必要があります。すでに使用中のVLAN IDを指定した場合、次に使用可能なVLAN番号が表示されます。VLAN IDは注文を進行させるために一意でなければなりません。値を指定しない場合、MegaportがIDを割り当てます。

代わりに、Untagをクリックすることもできます。この選択により、この接続のVLANタグが削除され、VLAN IDなしで構成されます。 -

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

詳しくはMegaport Internetの料金と契約条件とVXC, Megaport Internet, およびIXの請求をご覧ください。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

-

-

接続詳細サマリーへ進むため次へをクリックします。

- 接続を注文するためAdd VXCをクリックします。

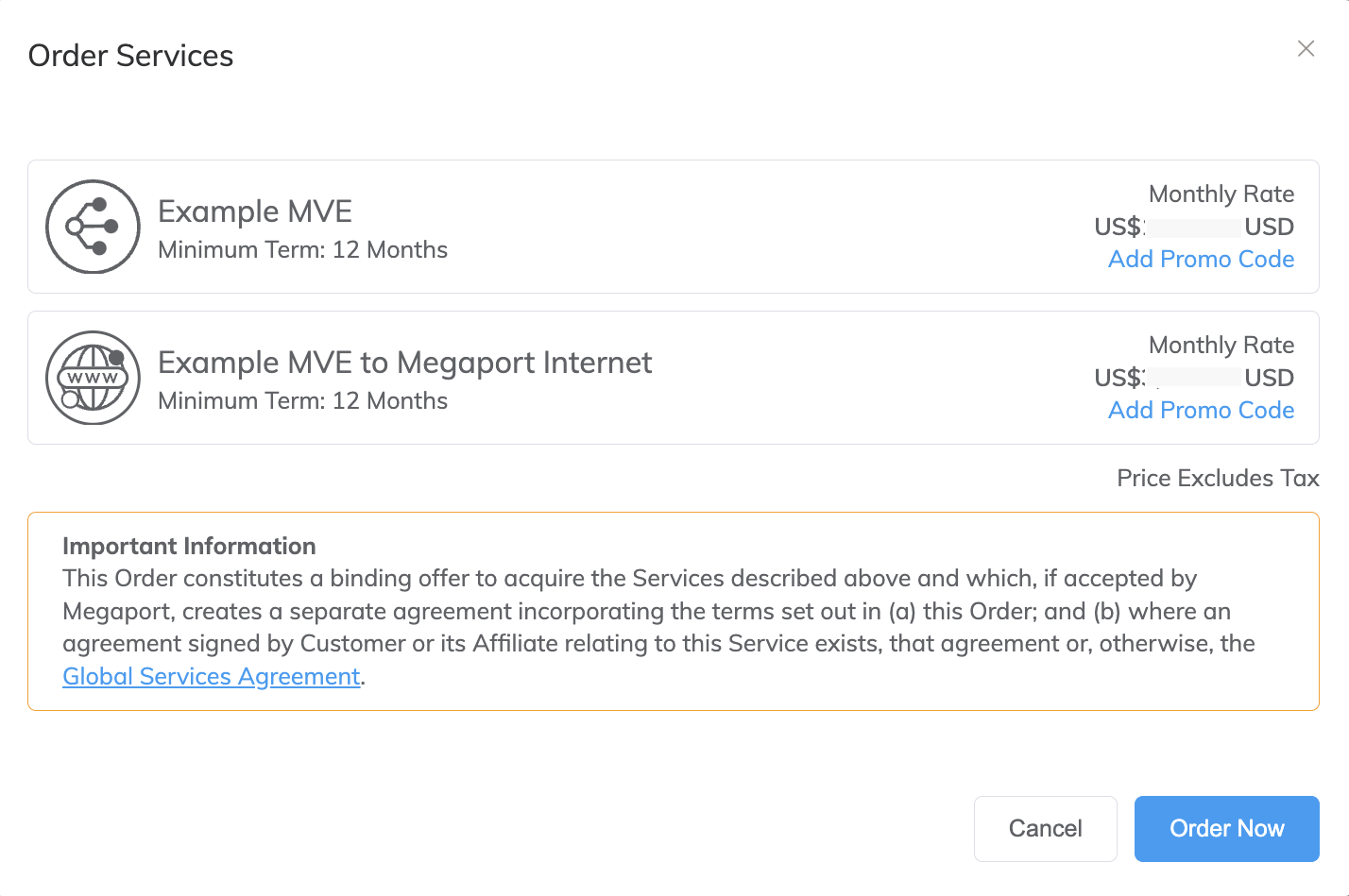

- Configured Services領域でReview Orderをクリックします。

- プロモーションコードがある場合はAdd Promo Codeをクリックし、コードを入力してからAdd Codeをクリックします。

-

Order Nowをクリックします。

MVEの注文はアプライアンスをプロビジョニングし、IPアドレスをMegaport SDNから割り当てます。MVEのプロビジョニングは数分で完了します。プロビジョニングプロセスではFortinet FortiGateが立ち上がります。

Megaport PortalでのMVEの表示

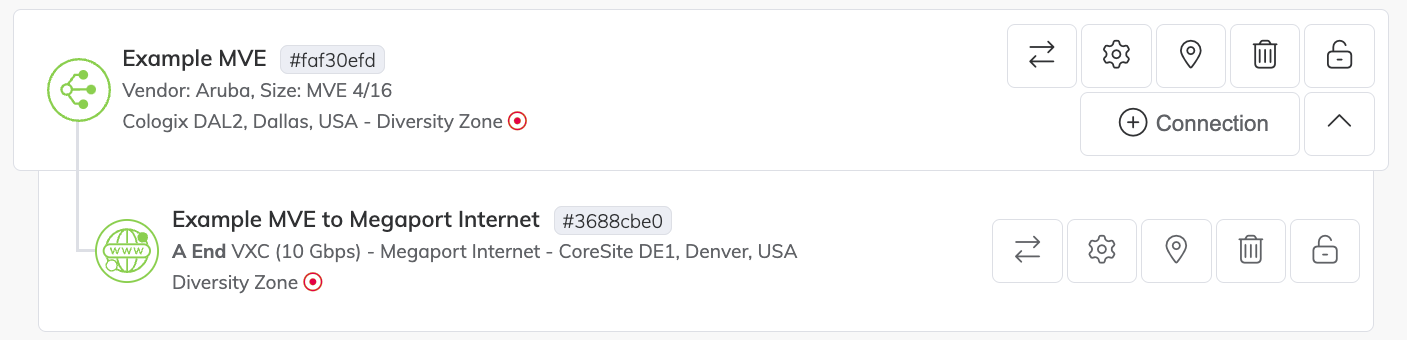

MVEを作成後、Megaport Portalのサービスページで表示できます。割り当てられたパブリックIPアドレスも表示できます。

Megaport PortalでのMVEの表示方法

- サービスページに移動します.

画像で示されているように、Megaport InternetアイコンはMegaport Portalの標準的なVXCアイコンとは異なります。

サービスページの詳細については、サービスページの理解を参照してください。

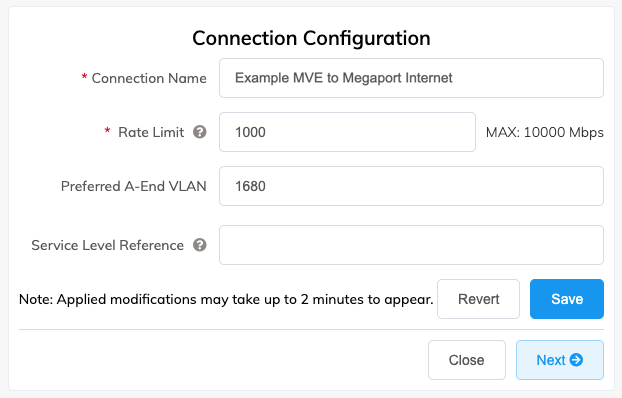

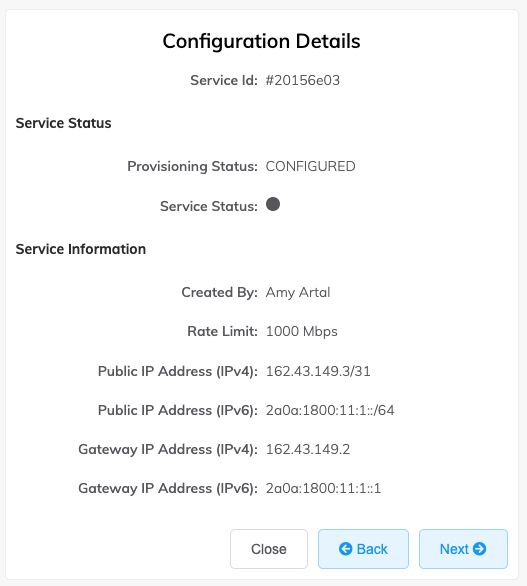

MVEに割り当てられたパブリックIPアドレスを表示する方法

- 歯車アイコンをクリックします

次にMegaport Internet接続。

次にMegaport Internet接続。

接続構成画面が表示されます。ここから、Megaport Internet接続の詳細を変更できます。

- 詳細タブを選択します。

- パブリックIPアドレス(IPv4またはIPv6)を見つけます。

これらはMVEに割り当てられたパブリックIPアドレスです。

FortiGateへのコンソールアクセスを許可する

FortiGateへのコンソールアクセスは、安全なHTTPSセッションを通じて提供されます。MVEは、SSHを通じてアクセスしてHTTPSアクセスを許可するまで、デバイスに割り当てられたパブリックIPアドレスへのすべてのアクセスをブロックします。

管理者Web UIパスワードを設定し、HTTPSアクセスを許可する方法

-

以前に生成したSSHプライベートキーを使用してFortinet MVE インスタンスにSSH接続します。デフォルトのユーザー名はadminで、Megaportによってデバイスに割り当てられたパブリックIPアドレスの後に続きます。

ssh -i ~/.ssh/megaport-mve-instance-1-2048 admin@162.43.xx.xFortiOS CLIに入ると、CLIコマンドを使用してシステムの状態を表示し、デバイスへのアクセスを許可することができます。

注記

FortiOS CLIは標準のNOS CLIやLinuxシェルとは異なります。

-

ユーザーadminアカウントのパスワードを設定します。

FGVM08TM21001375 # config system admin FGVM08TM21001375 (admin) # edit admin FGVM08TM21001375 (admin) # set password xxxxxxxx FGVM08TM21001375 (admin) # next FGVM08TM21001375 (admin) # end -

ポート1のパブリックインターフェースGUIでHTTPSアクセスを許可します。

FGVM08TM21001375 # config system interface FGVM08TM21001375 (interface) # edit port1 FGVM08TM21001375 (port1) # append allowaccess https FGVM08TM21001375 (port1) # next FGVM08TM21001375 (interface) # end FGVM08TM21001375 # -

HTTPSアクセスが許可されていることを確認します。

FGVM08TM21001375 # show system interface

HTTPSアクセスが許可されると、ユーザーadminの資格情報を使用してFortiGateにWeb UIを通じてログインできます。

FortiFlexライセンストークンを提供する

FortiFlexを使用してMVEにライセンスを付与する場合、FortiFlexからのライセンストークンをCLIでVMに注入する必要があります。次のコマンドを使用してください:

exec vm-license <license_token>

例えば、

exec vm-license 58923569A3FFB7F46879

FortiGateをFortiManager Cloudに追加する

次の手順は、FortinetのSD-WAN集中管理プラットフォームであるFortiManager CloudにFortiGateを追加することです。

注記

この手順はオプションです。FortiManager Cloudを中央管理者として使用せずにFortiGateをスタンドアロンデバイスとして管理できます。

FortiGateをFortiManager Cloudに追加する方法

-

FortiGate GUIにログインします: https://162.43.xx.x

-

デバイスマネージャを選択します。

-

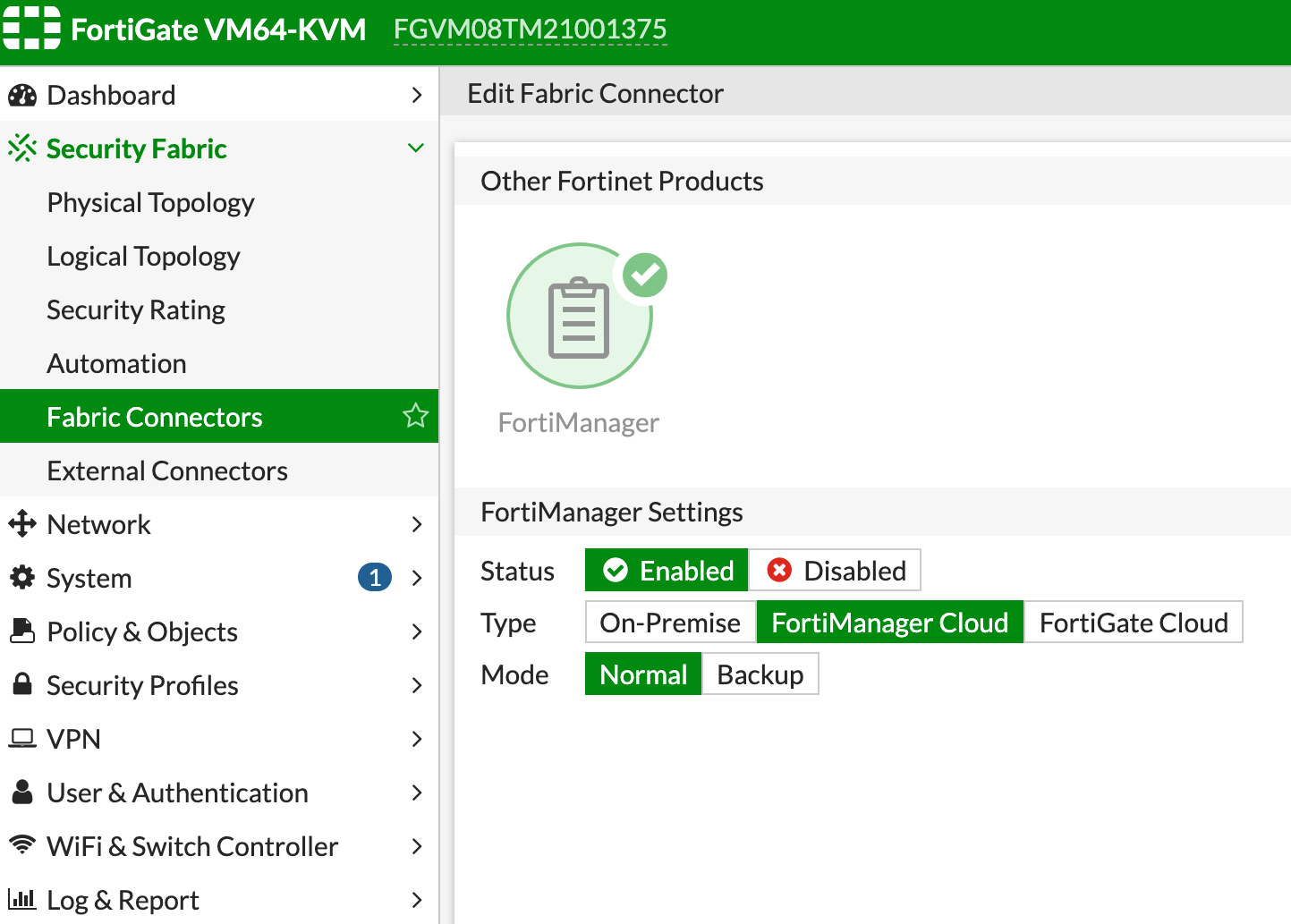

デバイスダッシュボードから、セキュリティファブリック > ファブリックコネクターを選択します。

-

FortiManagerを選択し、編集 をクリックします。

-

次の設定を選択します:

- ステータス - 有効

- タイプ - FortiManager Cloud

- モード - ノーマル

-

OKをクリックします。

FortiCloudは、登録されているFortiManager Cloudに承認を求めます。登録プロセスでは、IPアドレスを必要とせず、事前の登録とライセンスを通じたバックエンドの認証を使用します。

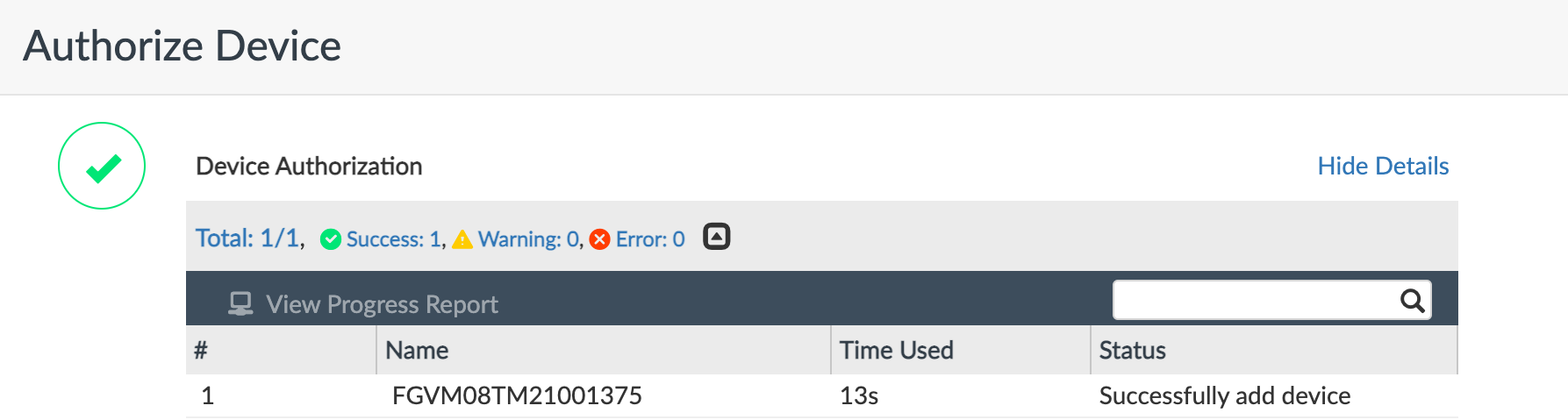

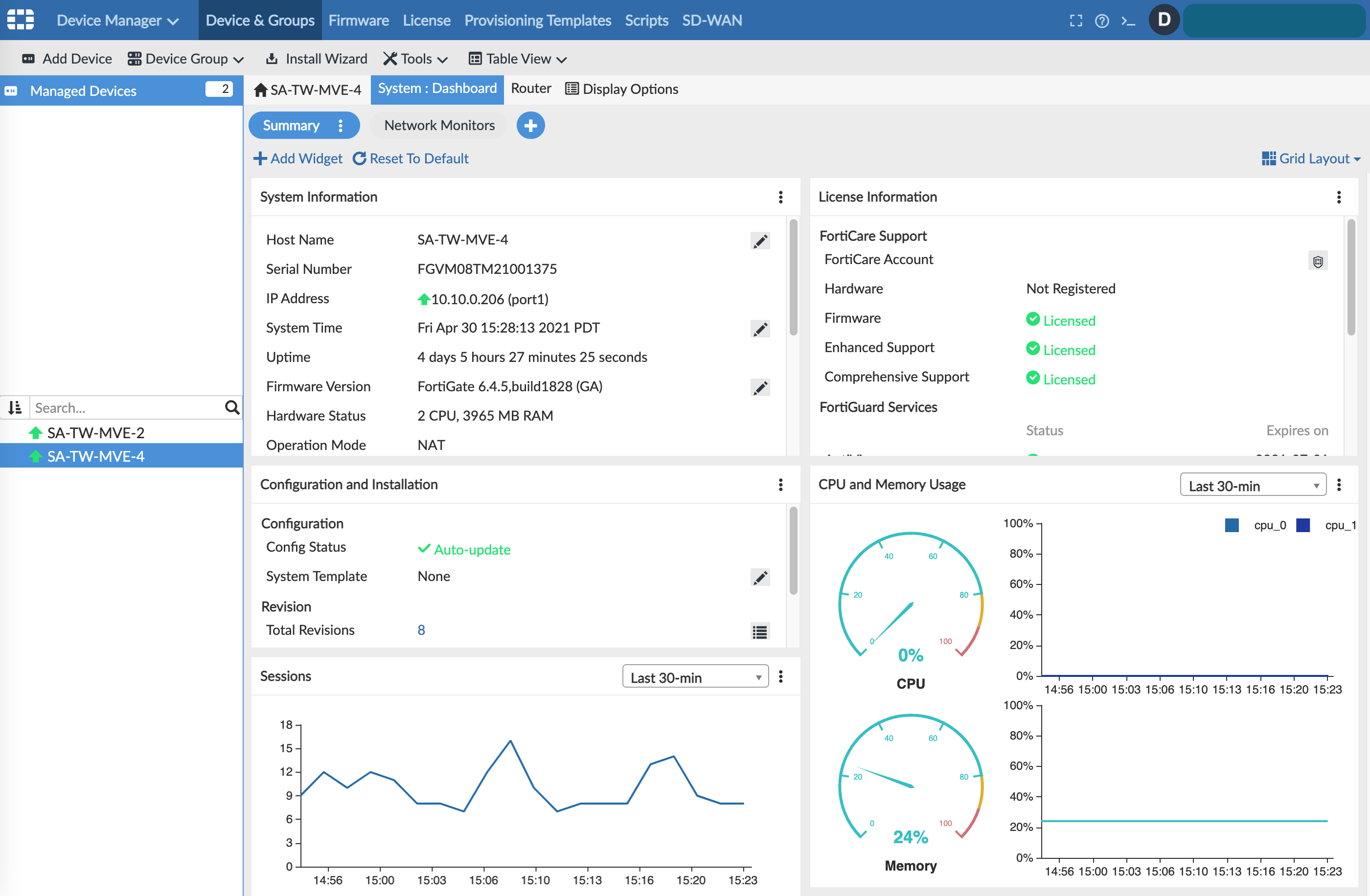

FortiManagerでFortiGateを認可する

FortiManagerがFortiGateを管理対象デバイスのリストに追加する前に、それを手動で認可する必要があります。

FortiGateを認可する方法

-

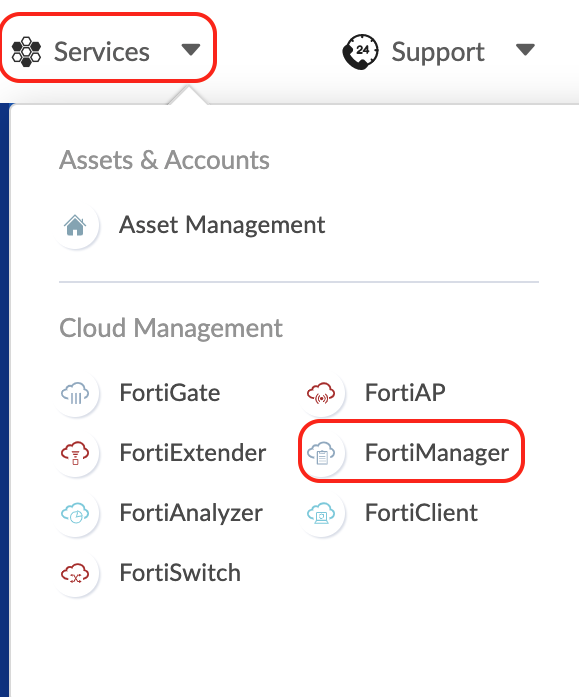

Fortinet SupportでFortiManager Cloudインスタンスにログインします。

-

Services > FortiManagerを選択します。

承認を待っているデバイスが表示されます。

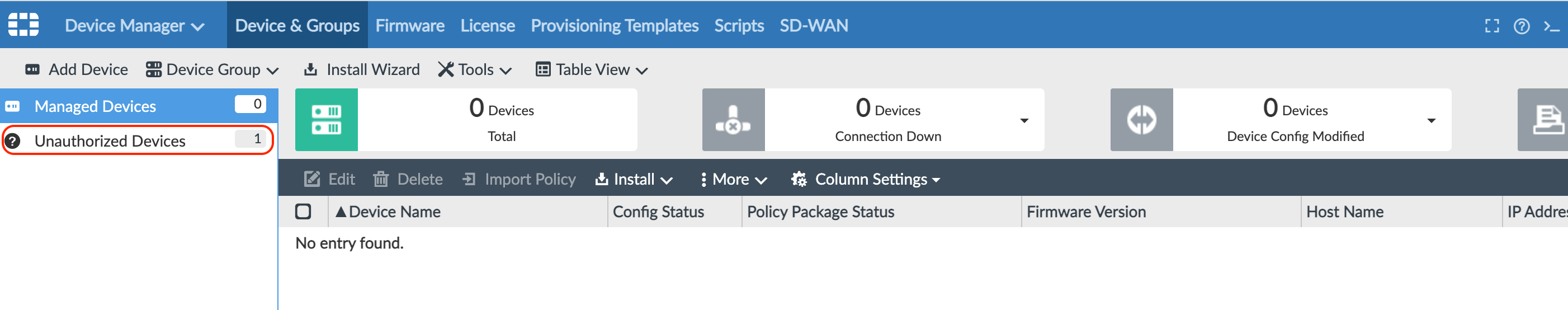

-

承認待ちのデバイスをクリックし、承認するデバイスを選択します。

-

Authorize をクリックします。

-

デバイス名の変更、事前設定されたポリシーパッケージの適用、または事前設定されたプロビジョニングテンプレートの適用がオプションで可能です。

-

設定に満足したら、OKをクリックします。

緑のチェックマークが、FortiManagerによってFortiGateが承認されたことを示します。

-

閉じる をクリックします。

デバイスがFortiManager Cloudを通じて管理され、管理対象デバイスのリストに表示されます.

注記

ダッシュボードに表示されるFortiGateのIPアドレスは、SD-WANオーバーレイ用に特に使用される内部のプライベートIPです。

次のステップ

MVE がアクティブステータスでプロビジョニングされたら、次のステップは VXC をクラウドサービスプロバイダー (CSP)、ローカルポート、またはサードパーティネットワークに接続することです。オプションとして、物理PortをプライベートVXCを通じてMVEに接続するか、Megaport Marketplaceでサービスプロバイダーに接続することができます。

詳細については、VXC の作成を参照してください。