Palo Alto VM-Seriesを使用したMVEのAzure接続の作成

MVE(Palo Alto VM-Seriesファイアウォール)からAzure ExpressRouteへのネットワーク接続を、Virtual Cross Connects (VXCs)を使用して作成できます。プライベート接続またはパブリック(Microsoft)接続のどちらかを作成できます。

重要

始める前に、MVE(VM-Series)を作成してください。詳細については、VM-Series MVEの作成を参照してください。

MVEおよびVM-SeriesにExpressRoute接続を追加するには3つの部分があります。

-

AzureコンソールでExpressRoute計画を設定し、ExpressRoute回線を展開します。展開すると、サービスキーが得られます。詳細については、MicrosoftのExpressRouteドキュメントを参照してください。

-

Megaport Portalで、MVEからExpressRouteロケーションへの接続(VXC)を作成します。

-

VM-Seriesで新しいインターフェイスを作成し、ExpressRoute接続の詳細を追加します。

このトピックの指示は、2番目と3番目の部分を説明しています。

注記

Palo Alto用のMVEは、すべてのクラウド接続において、VM-SeriesとMegaport Portalの両方で設定ステップが必要です。

Megaport PortalでExpressRoute接続を追加する

ExpressRoute接続を設定するには、Megaport Portalで接続を作成する必要があります。

Megaport PortalからExpressRouteに接続を作成する方法

-

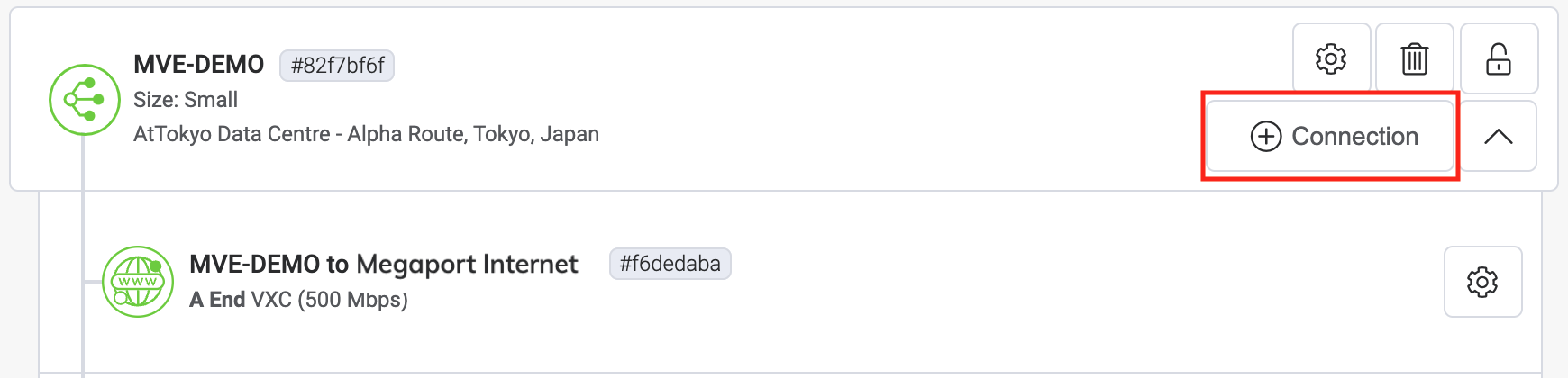

Megaport Portalで、「サービス」ページに移動し、使用したいMVEを選択します。

-

MVEで+接続をクリックします。

-

クラウドのタイルをクリックします。

-

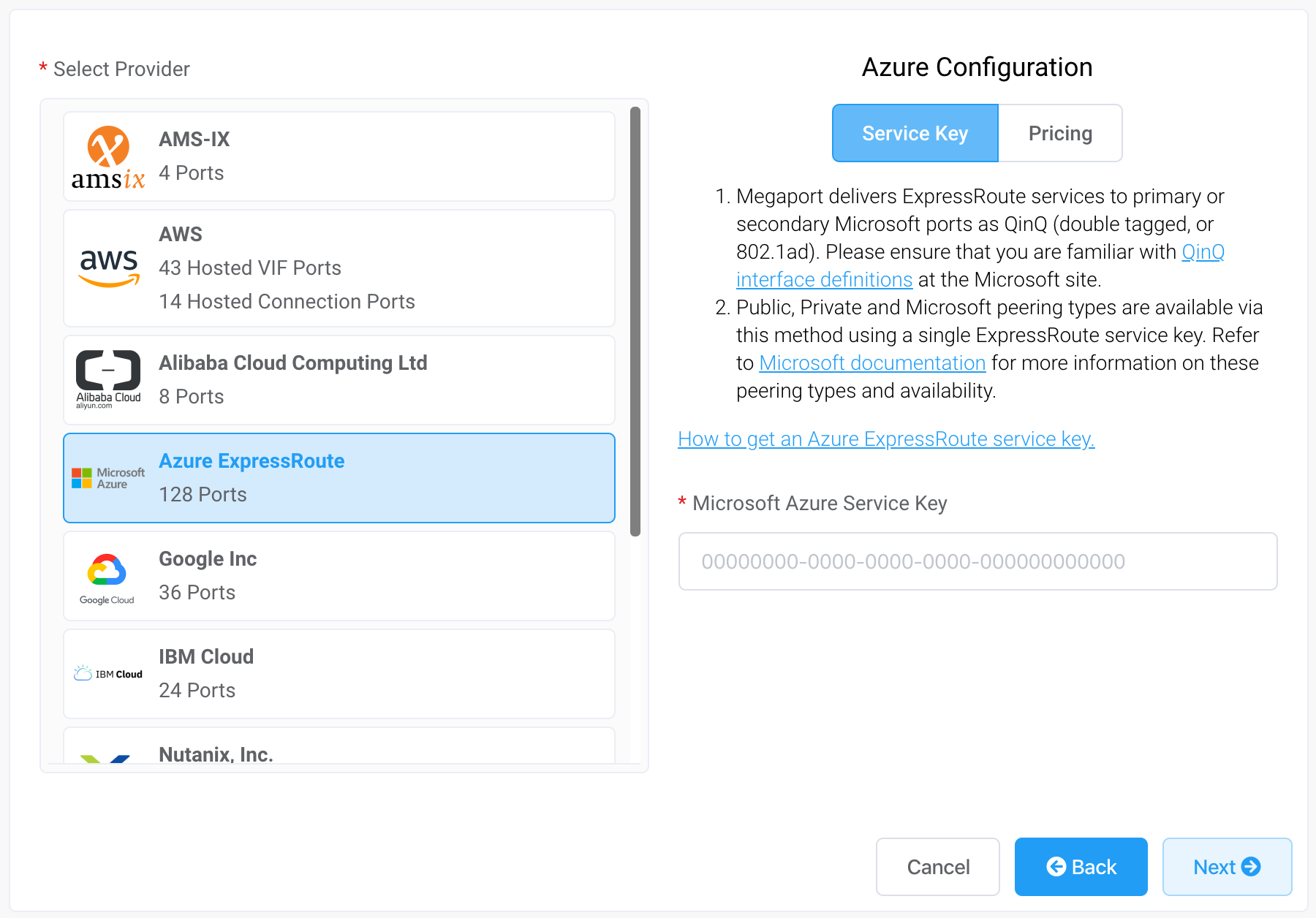

プロバイダーとしてMicrosoft Azureを選択します.

-

右側のMicrosoft AzureサービスキーフィールドにExpressRouteサービスキーを追加します。

Portalはそのキーを検証し、ExpressRouteリージョンに基づく利用可能なポートロケーションを表示します。例えば、あなたのExpressRouteサービスがオーストラリア東部地域のシドニーに展開されている場合、シドニーのロケーションを選択できます。 -

最初の接続の接続点を選択します。

2番目の接続を配置するには(推奨されています)、2番目のVXCを作成できます - 同じサービスキーを入力し、他の接続ロケーションを選択します。設定画面には、Azureリソースマネージャーコンソールやチュートリアルビデオへのリソースなど、お役立ちリンクが表示されます。

-

次へをクリックします。

-

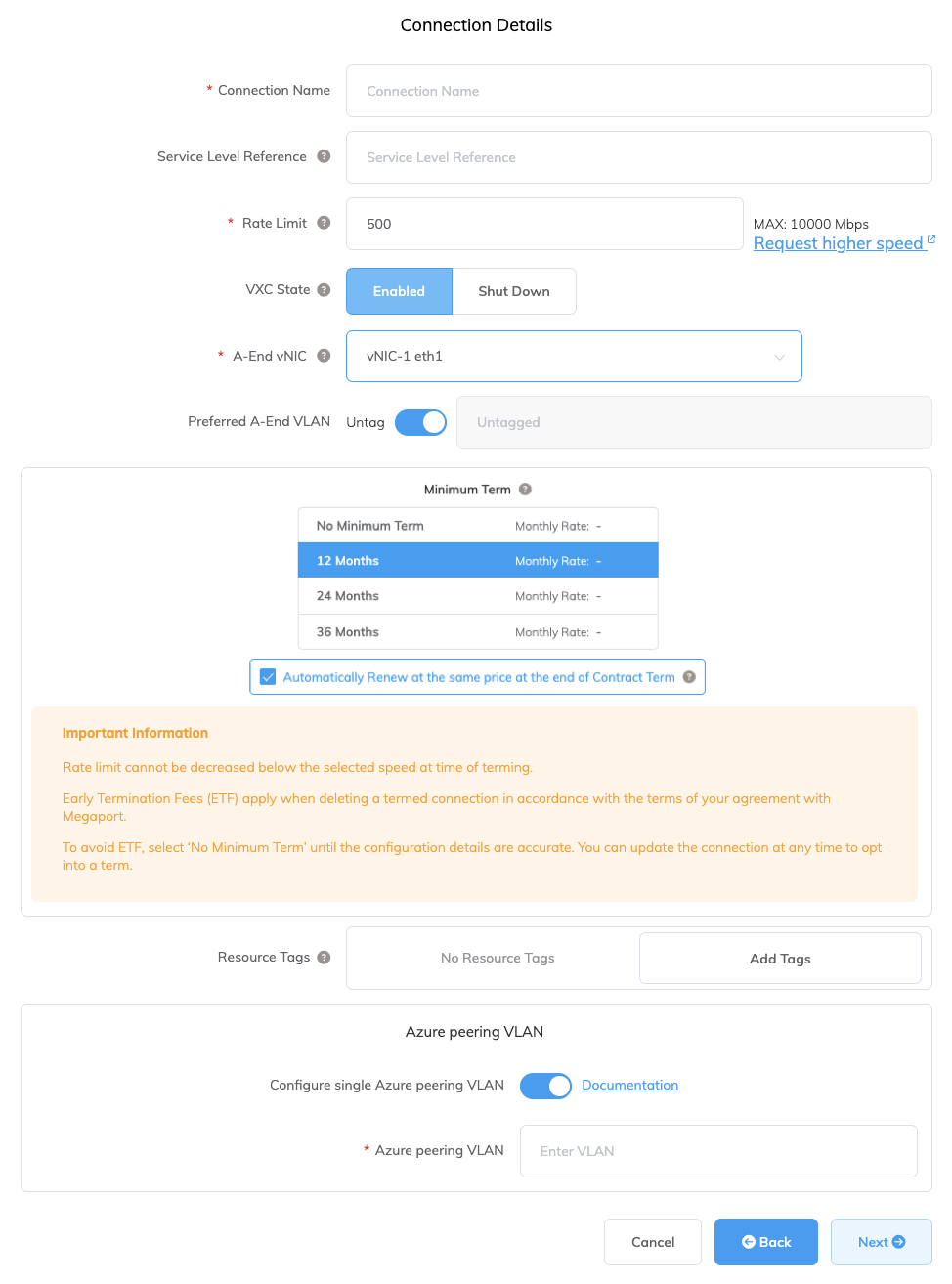

接続の詳細を指定します:

-

接続名 – Megaport Portalに表示されるVXCの名前。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

-

速度制限 – Mbps単位の接続速度。VXCの速度制限は、ExpressRouteサービスキーに基づく最大許容量まで制限されます。

-

VXC状態 – 接続の初期状態を定義するために有効またはシャットダウンを選択します。詳細については、フェイルオーバーテストのためのVXCのシャットダウンを参照してください。

注記

シャットダウンを選択した場合、このサービスを通じてトラフィックは流れず、Megaportネットワーク上でダウンしているかのように振る舞います。このサービスの請求は引き続き有効で、接続に対する料金が発生します。

-

A-End vNIC – ドロップダウンリストからA-End vNICを選択します。vNICの詳細については、Megaport PortalでのMVEの作成を参照してください。

-

推奨A-End VLAN – この接続に対する未使用のVLAN ID(ExpressRouteではS-Tag)を指定します。これはこのMVEで一意のVLAN IDでなければならず、2から4093の範囲内で指定できます。既に使用されているVLAN IDを指定した場合、システムは次の使用可能なVLAN番号を表示します。注文を続行するにはVLAN IDが一意である必要があります。値を指定しない場合、Megaportが自動的に割り当てます。

-

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

詳細については、VXCの価格と契約条件およびVXC, Megaport Internet, IXの請求を参照してください。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

-

シングルAzure Peering VLANの設定 – デフォルトでこのオプションはMVE用に有効になっており、Palo Alto VM-Seriesではこのまま有効にしておくことを強くお勧めします。

このオプションは、シングルタグVLANソリューションを提供します。AzureではMVEのVLAN(A-End)とAzureで設定されたピアVLAN(B-End)でpeeringを構成します。注:このオプションでは、1つのpeeringタイプ(プライベートまたはMicrosoft)のみをVXCごとに持つことができます。重要

このオプションを有効にしなかった場合、VXCはアクティブとして表示されますが、トラフィックを認識しません。

-

Azure Peering VLAN – この値は、シングルタグVLAN peeringのためにA-End VLANと一致させる必要があります。必要に応じて、異なるAzure peering VLANを設定することもできます。

-

-

次へをクリックし、注文プロセスを進めます。

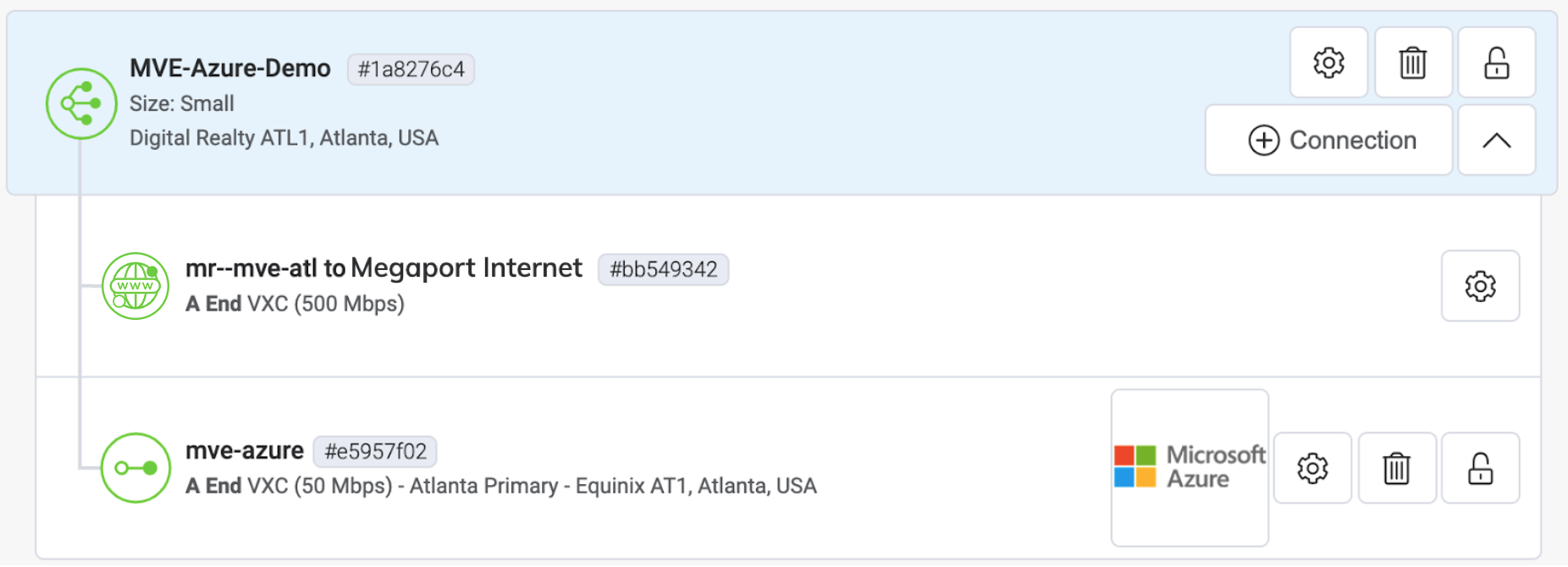

VXCの構成が完了すると、VXCのアイコンは緑色になります.

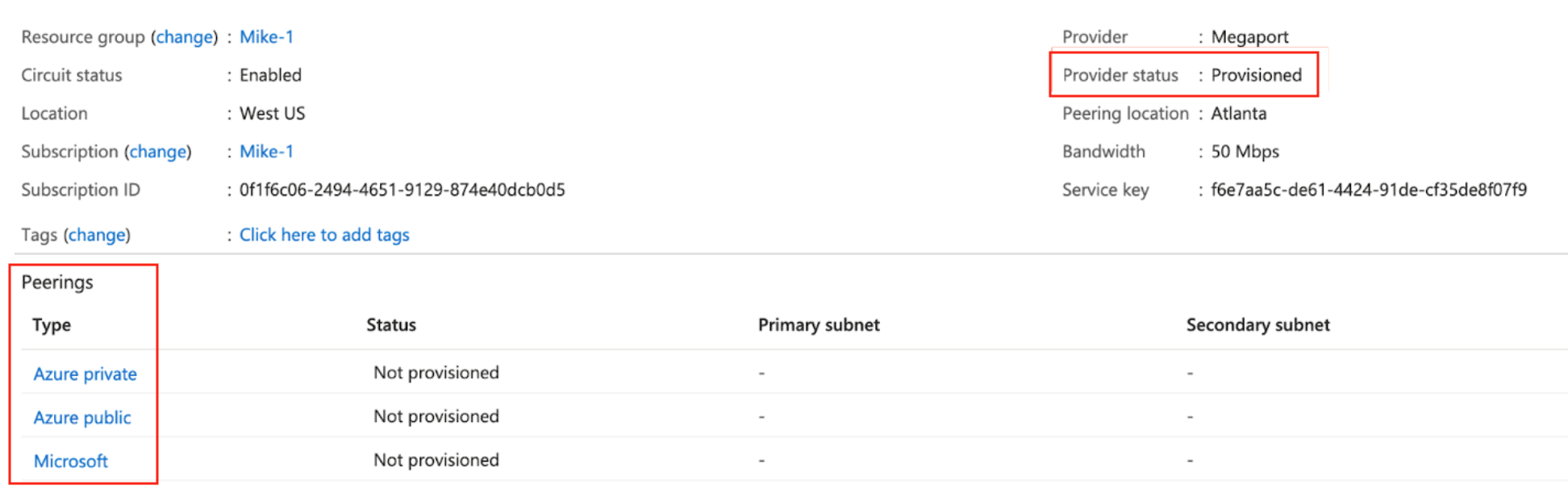

Azureリソースマネジメントコンソールでは、プロバイダーステータスがProvisionedと表示されます.

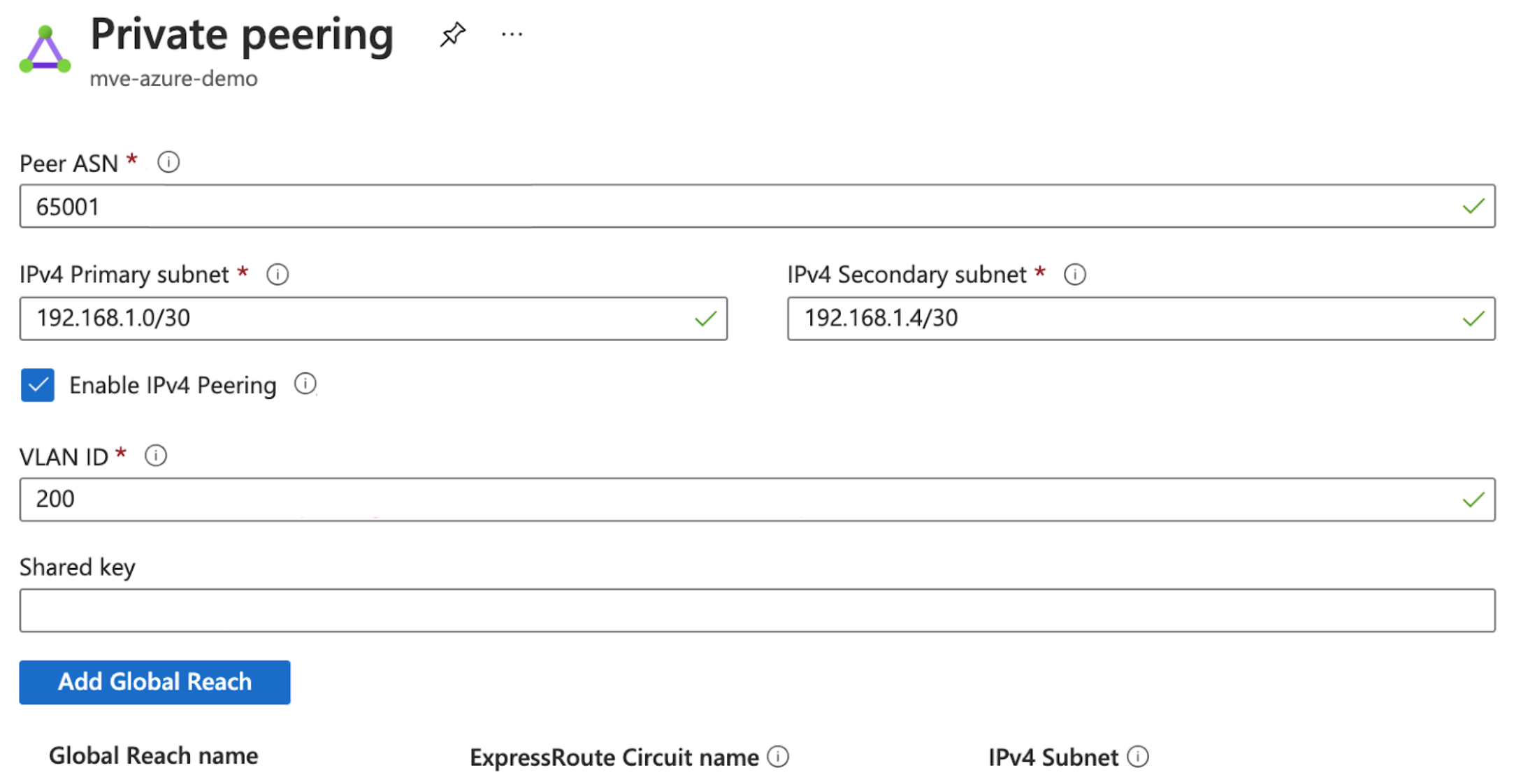

プロビジョニングが完了したら、peeringsを設定する必要があります。プライベートおよびMicrosoft peeringを構成できます。設定するpeerをクリックし、次の詳細を提供します:

- Peer ASN – MVEのASNを入力します。

- IPv4サブネット – これらのサブネットのそれぞれから、MVEは1番目に使用可能なIPアドレスを使用し、Microsoftはルーターのために2番目に使用可能なIPを使用します。

- VLAN ID – MVEからのA-End VLANを入力します。(AzureコンソールのVLAN IDは、A-End VLANと異なる場合があります。)

- 共有キー(オプション) – BGPのためのMD5MD5ハッシュまたはBGPキーとして知られることもあります。メッセージダイジェスト(MD5)アルゴリズムは広く使用されている暗号化関数で、32桁の16進数の文字列を生成します。これは、BGP情報を交換するルーター間のパスワードまたはキーとして使用されます。

パスワードを入力します.

VM-SeriesへのExpressRoute接続の追加

MVEからAzureへの接続を作成し、Azureコンソールで接続を設定した後、VM-Seriesで設定する必要があります。これには、インターフェイスの作成、およびBGP設定、ASN、VLAN、MD5値の設定が含まれます。

VM-SeriesでAzureクラウド接続を追加するには

-

Azureコンソールから接続の詳細を収集します。

Azureで作成した接続の詳細を表示します。Peer ASN、共有キー、VLAN ID、およびIPv4プライマリサブネットの値に注意してください。 -

Megaport Portalから接続の詳細を収集します。

MVEからのAzure接続用のギアアイコンをクリックして、詳細ビューを表示します。

A-End VLANの値に注意してください。 -

VM-Seriesにログインします。

-

ネットワーク > インターフェースを選択します。

-

A-End MVE(

ethernet1/1)を選択します。 -

サブインターフェースを追加をクリックします。

-

以下の詳細を提供します:

-

インターフェース名 – サブインターフェースの名前を入力します。隣のフィールドに、サブインターフェースを識別する番号を入力します。

-

コメント – 別名を入力します。

-

タグ – Megaport PortalでのこのAzure接続に関連付けられたA-End VLANを指定します。

-

仮想ルーター – 必要に応じて、インターフェースに仮想ルーターを選択します。

-

-

IPv4タブを選択します。

- タイプとしてStaticを選択します。

- +追加をクリックして新しいIPアドレスを追加します。

- IPv4アドレスとネットマスクを入力します。

これらの値はAzureコンソールで取得できます。IPアドレスとCIDRはIPv4プライマリサブネットフィールドに表示されます;MVEは1番目に使用可能なIPアドレス、Azureはルーターのために2番目に使用可能なIPを使用します。このフィールドにはMVEの(最初の使用可能な)IPアドレスを入力します。 - OKをクリックします。

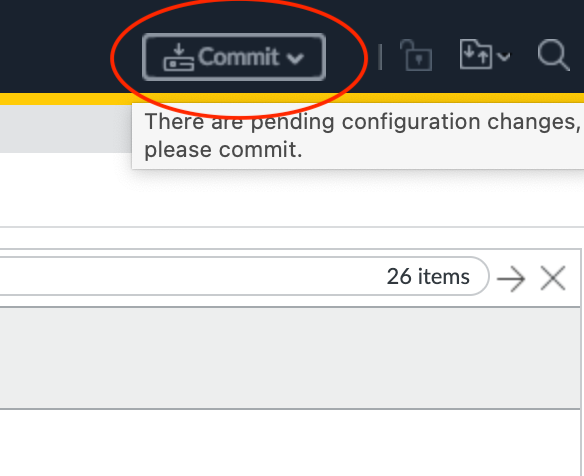

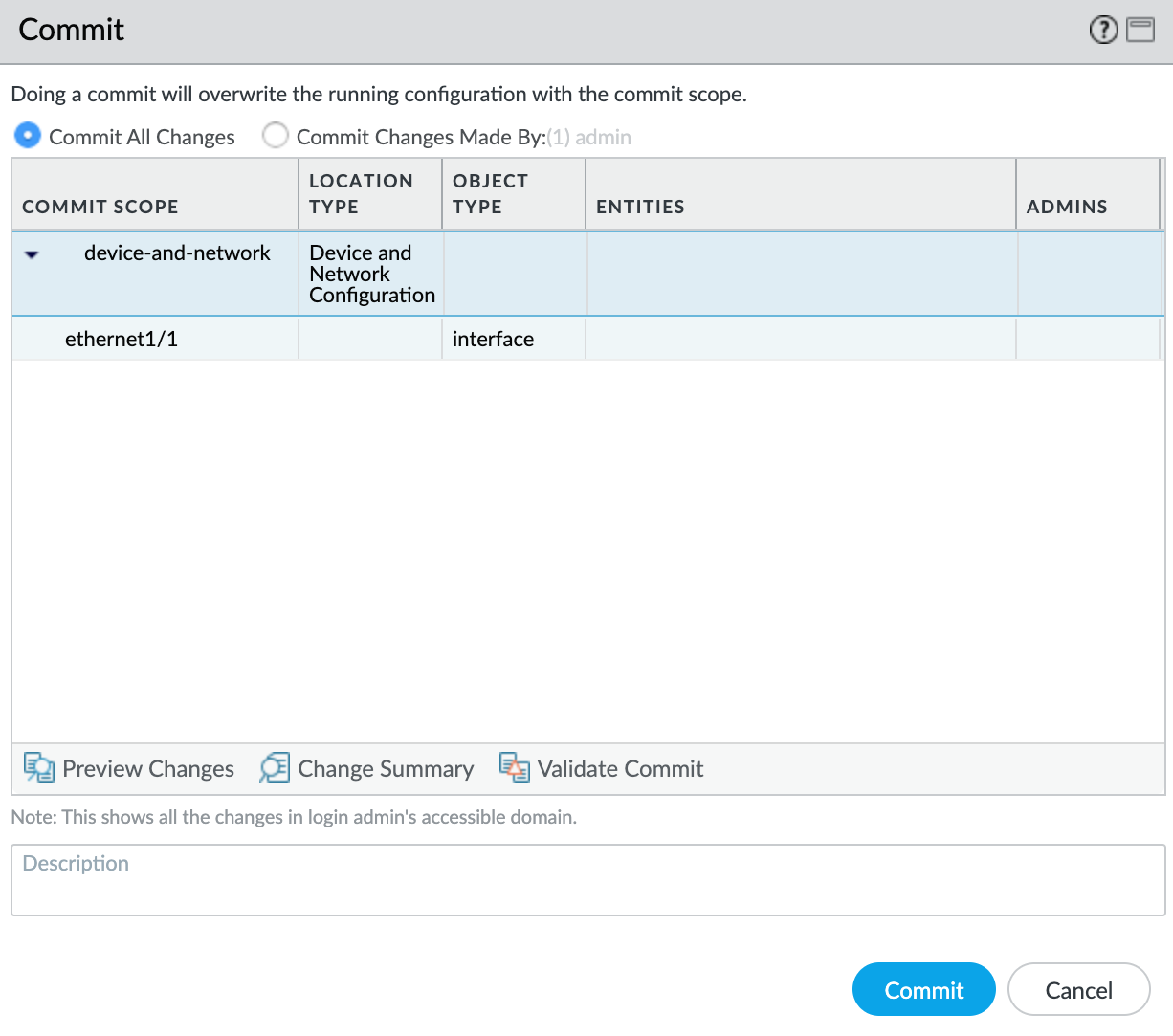

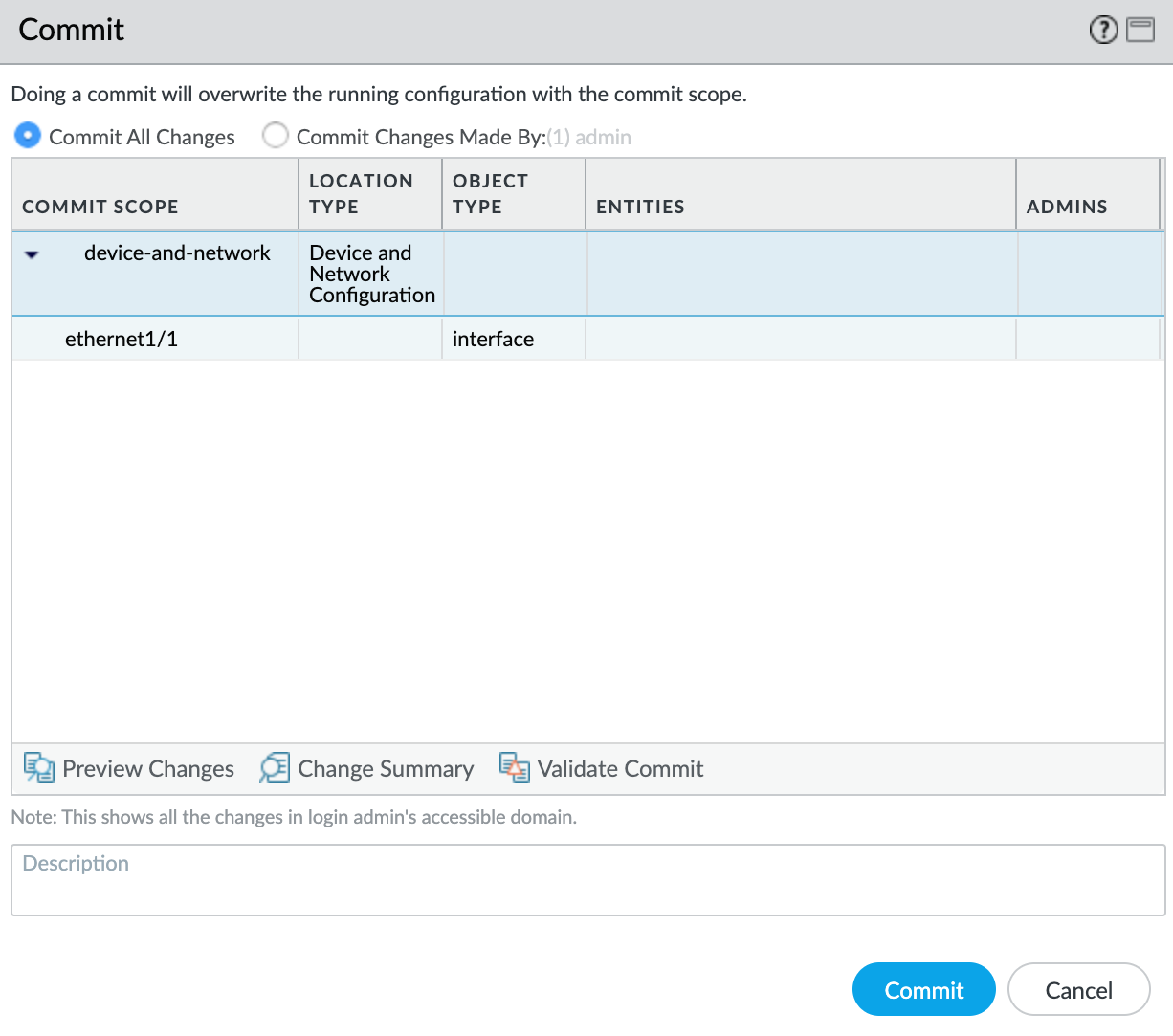

- 右上隅でコミットをクリックします。

- 変更内容を確認し、コミットをクリックします.

新しいVLANインターフェースはあなたのethernet1/1物理インターフェースと共に表示されます。

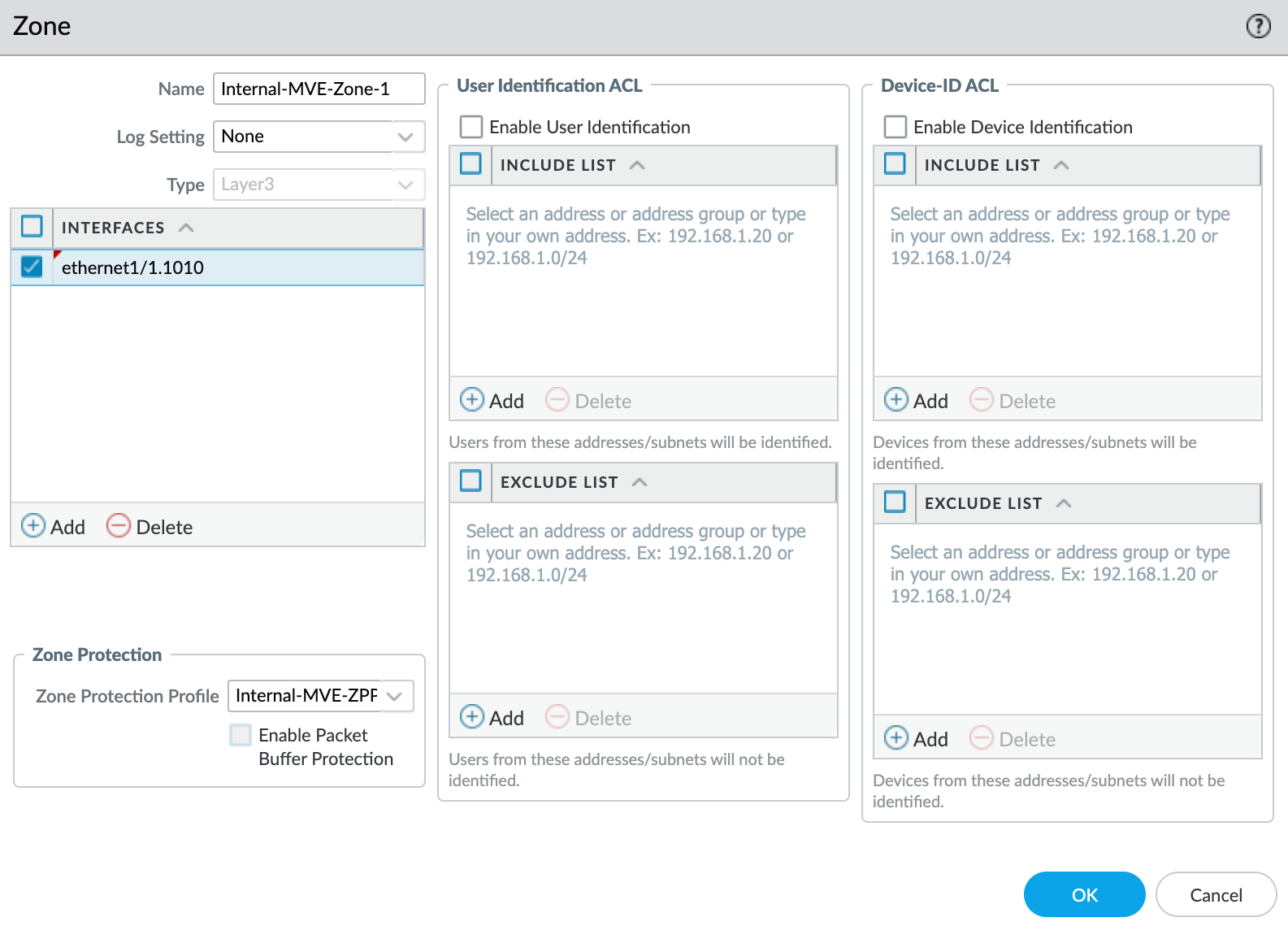

次に、インターフェースがトラフィックをルーティングできるようにするためにセキュリティゾーンを作成します。

セキュリティゾーンを作成する方法

ethernet1/1.1010サブインターフェースを選択します。- セキュリティゾーンドロップダウンリストから新しいゾーンを選択します。

- セキュリティゾーンの名前を指定してください。

- インターフェースの下で+追加をクリックし、セキュリティゾーンに

ethernet1/1.1010を追加します。 - あなたのネットワークセキュリティに必要な追加の詳細を指定してください。

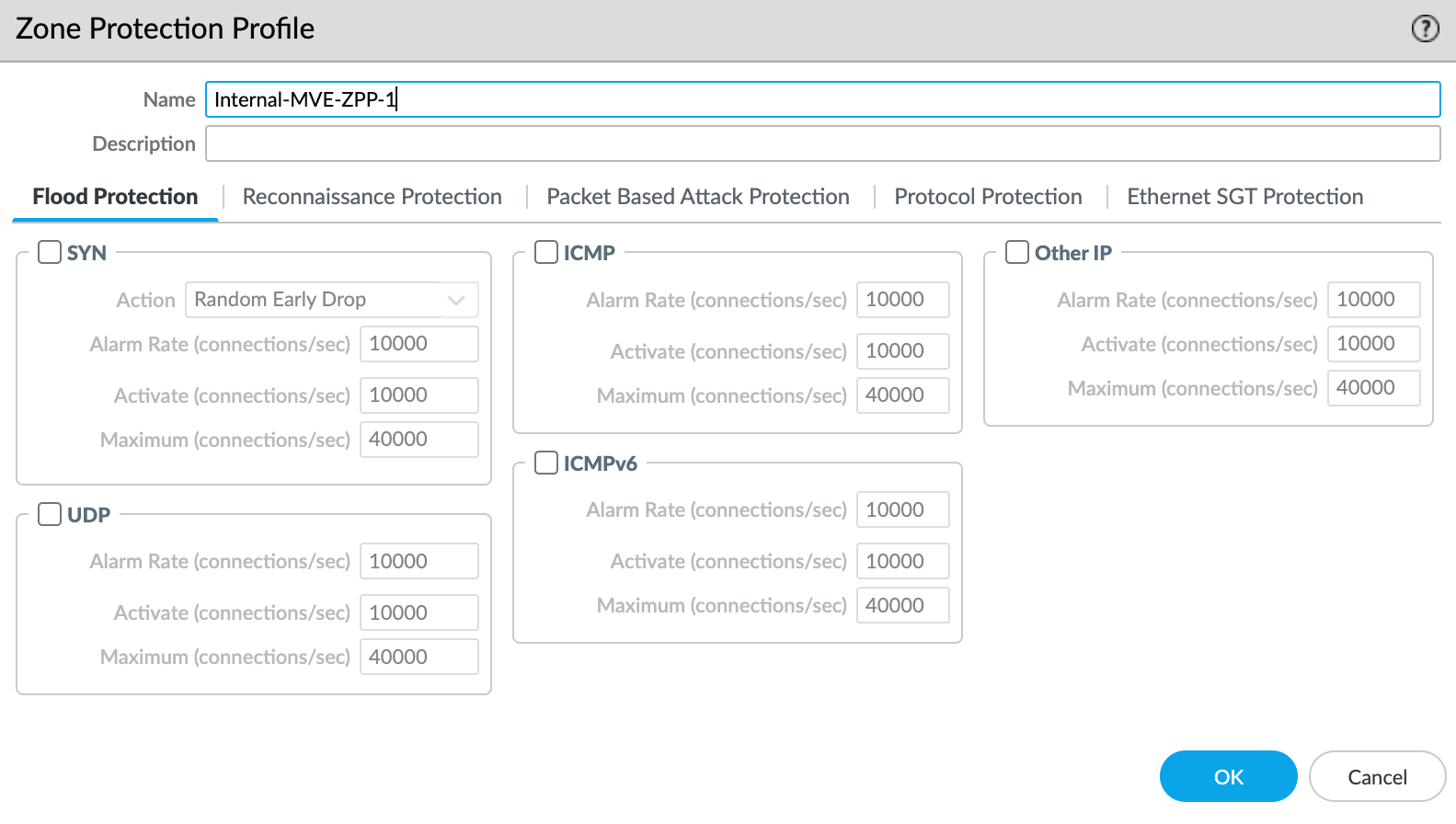

- プロファイルリストのドロップダウンから新しいゾーン保護プロファイルを選択します。

- あなたのネットワークセキュリティに必要な詳細を指定してください。この例ではすべてのデフォルトを使用します。

- OKをクリックします。

- Layer3サブインターフェース画面でもOKをクリックします。

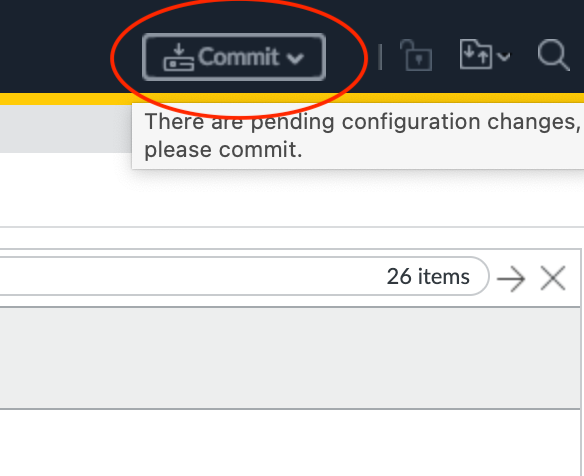

- 右上隅でコミットをクリックします。

- 変更内容を確認し、コミットをクリックします.

この時点でインターフェースが作成されました。次にBGPセッションを作成する必要があります。

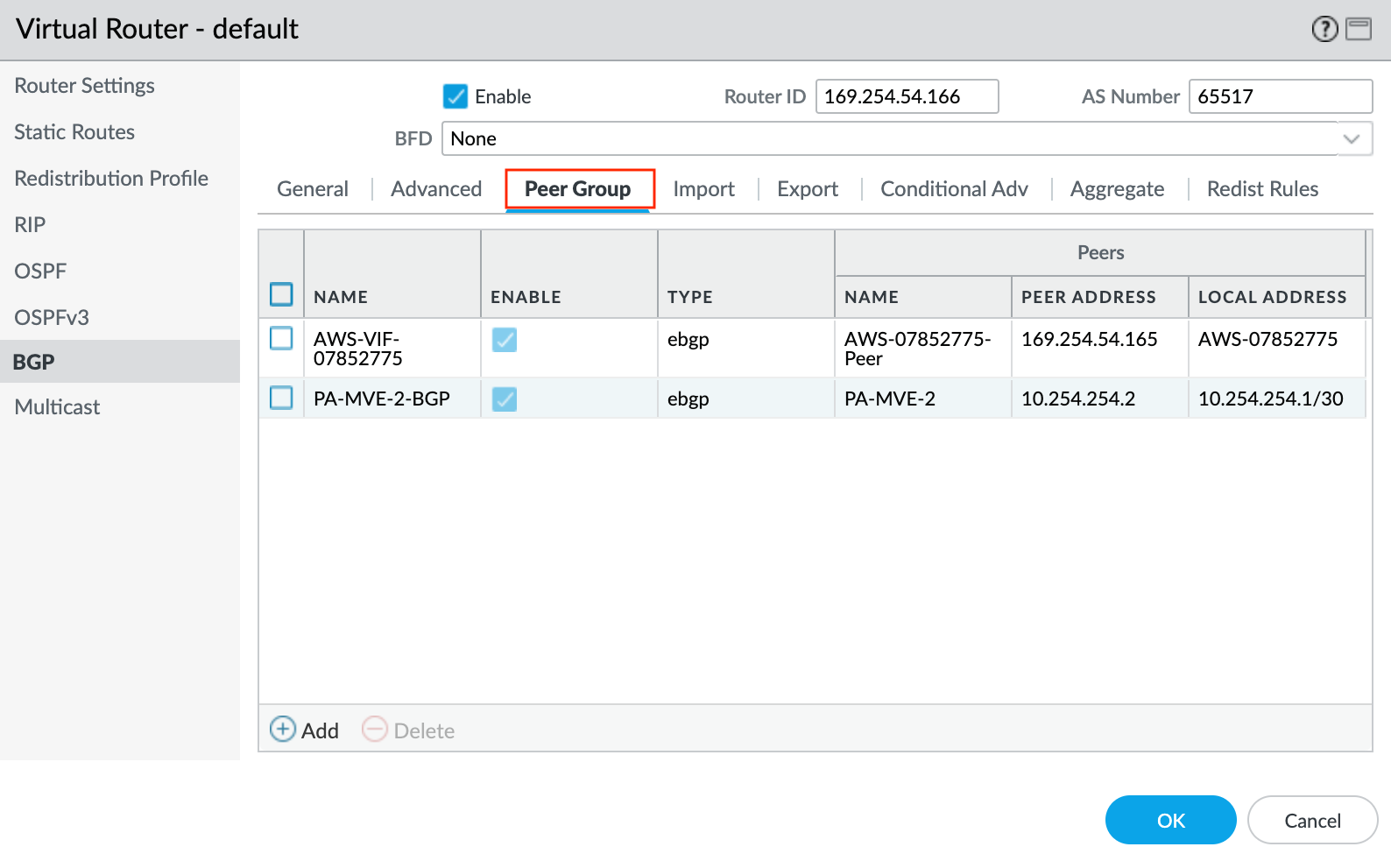

BGPセッションを作成する方法

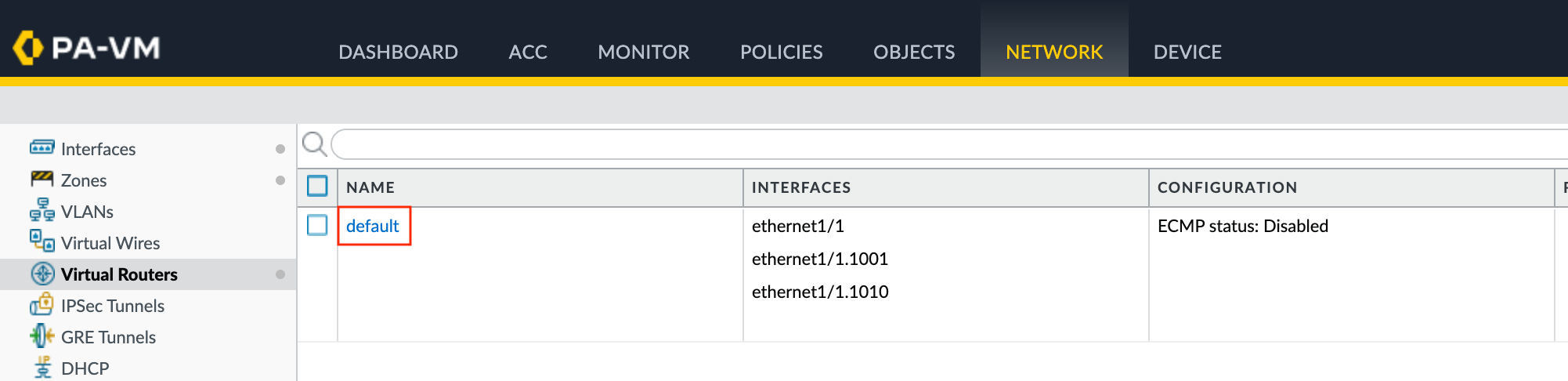

- VM-Series内で、ネットワーク > 仮想ルーターを選択します。

- 仮想ルーターを選択します。

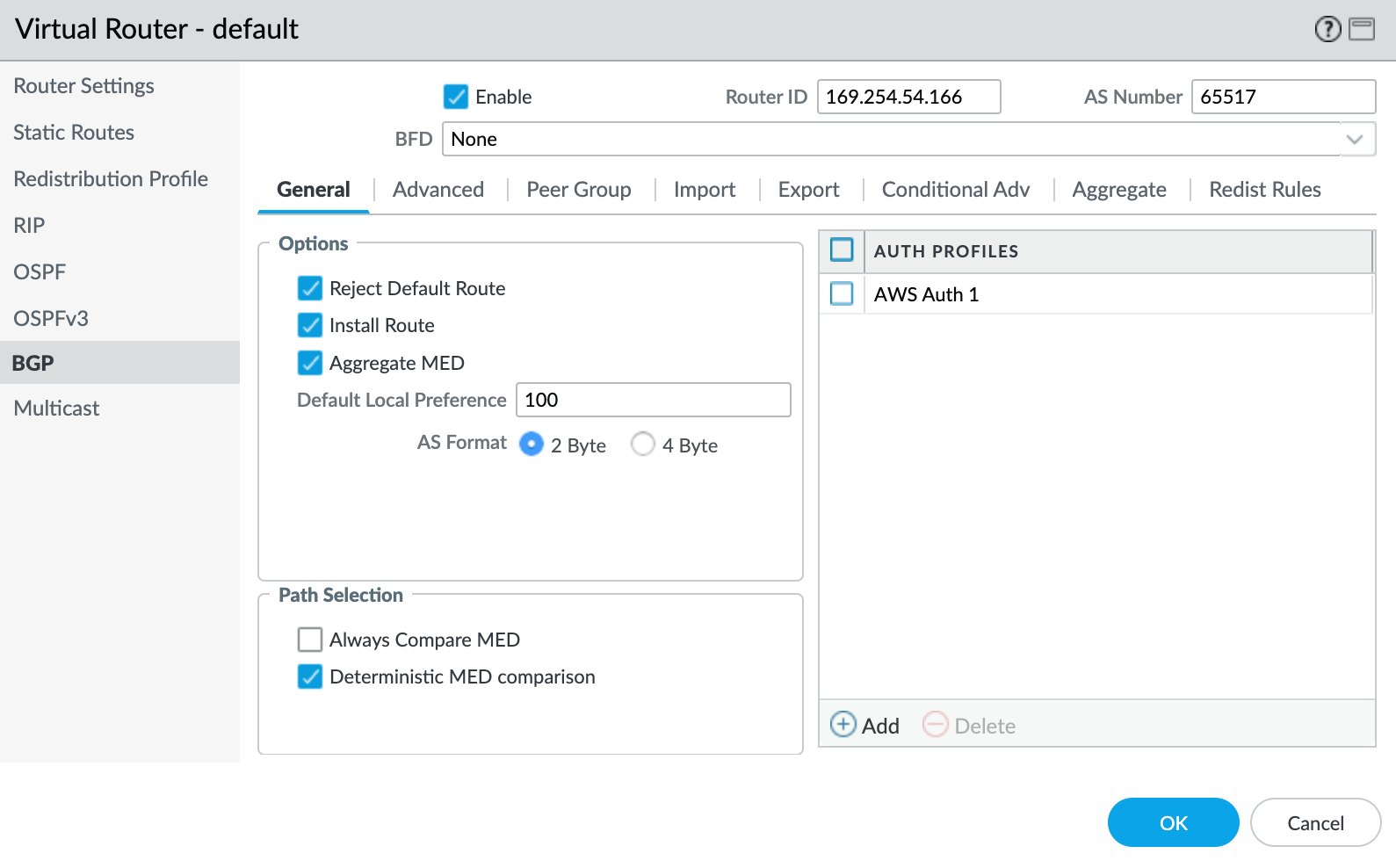

- 左ペインでBGPを選択します。

-

次のBGP詳細を提供します:

- 有効化 – これらの変更をコミットした後にBGPセッションを開始するためにこのチェックボックスを選択します。

- ルーターID – AzureコンソールからのIPv4プライマリサブネットからの最初に使用可能なIPアドレスを入力します。

- AS番号 – MVE接続のASNを提供します。AzureコンソールからのPeer ASNを使用してMVE接続のASNを提供します.

-

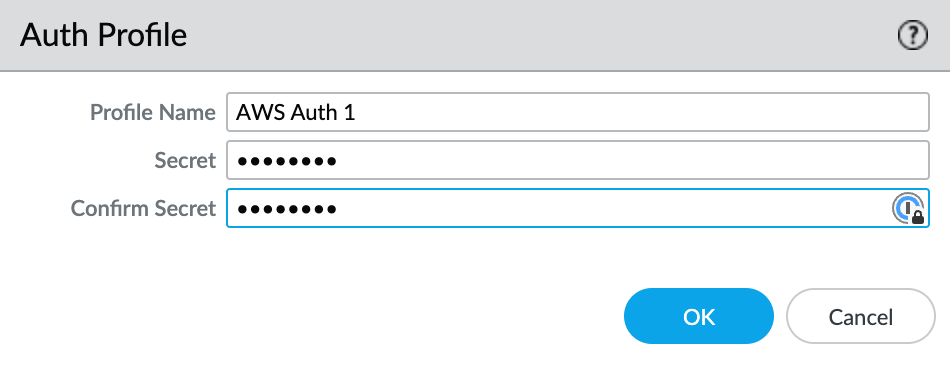

+認証プロファイルを追加をクリックします。

- プロファイル名を指定します。

- 認証パスワードを入力して確認します。

- OKをクリックします。

- Peer Groupタブを選択します。

- ピアグループを追加するには+追加をクリックします。

- ピアグループの名前を指定します。例えば、AWS-xxxxです。

- ebgpをセッションタイプとして指定します。

- あなたのネットワークに必要な追加の詳細を指定します。

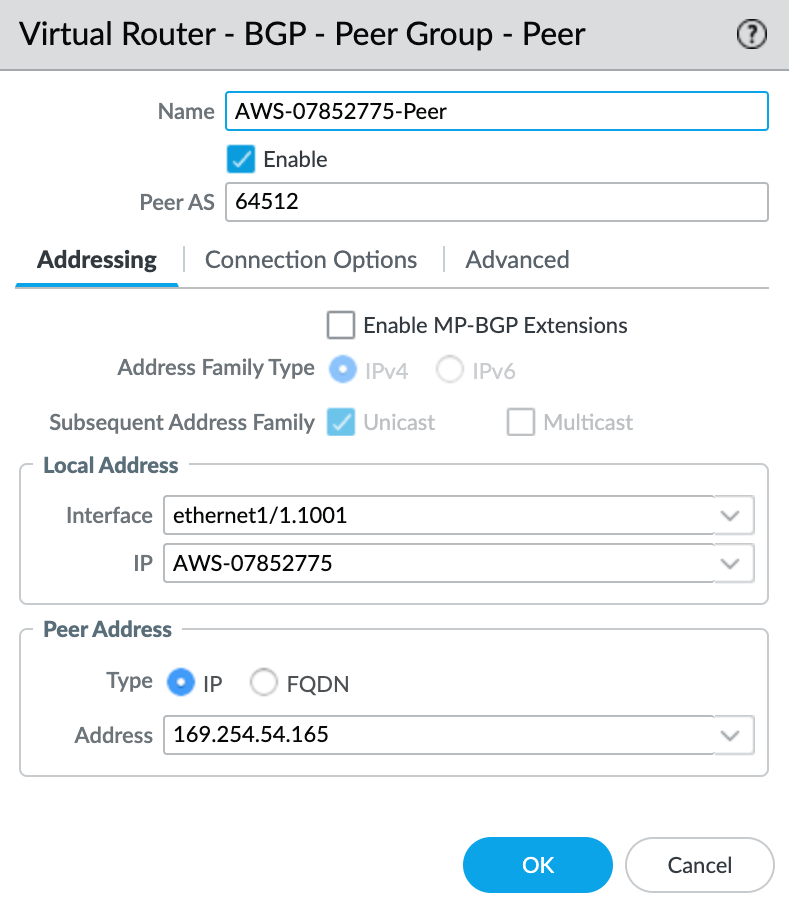

- 新しいピアを追加するには+追加をクリックします。

- ピアの詳細を指定します:

- 名前 – ピアの名前を指定します。

- Peer AS – 12076のAzure側のASNを指定します。これは固定値であり、Azureコンソールの接続詳細に表示されます。

- ローカルアドレス – ドロップダウンリストから適切なサブインターフェースとIPアドレスを選択します。

- Peerアドレス – AzureコンソールのIPv4プライマリサブネットからの2番目に使用可能なIPアドレスを入力します。

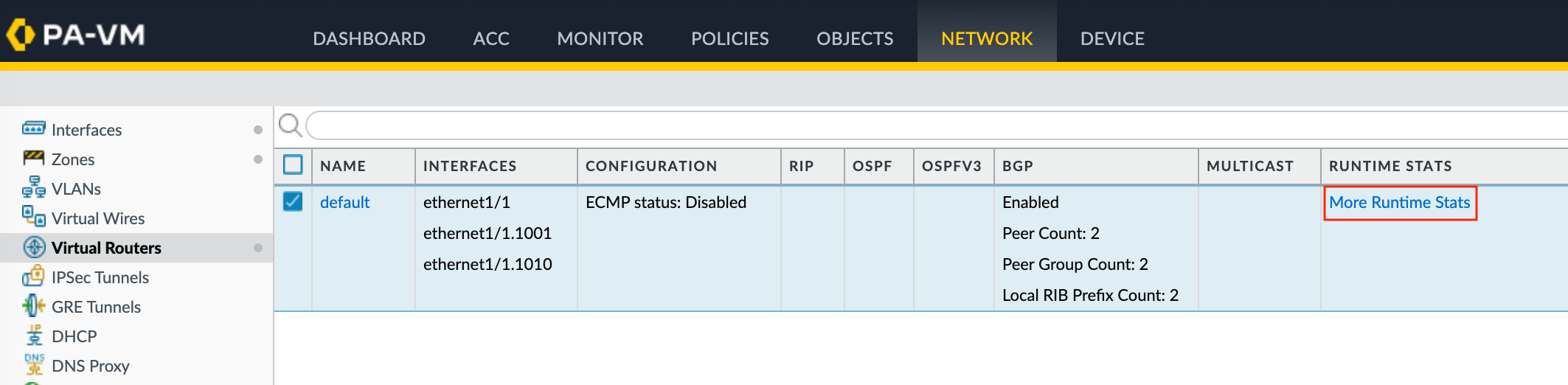

Azure接続の検証

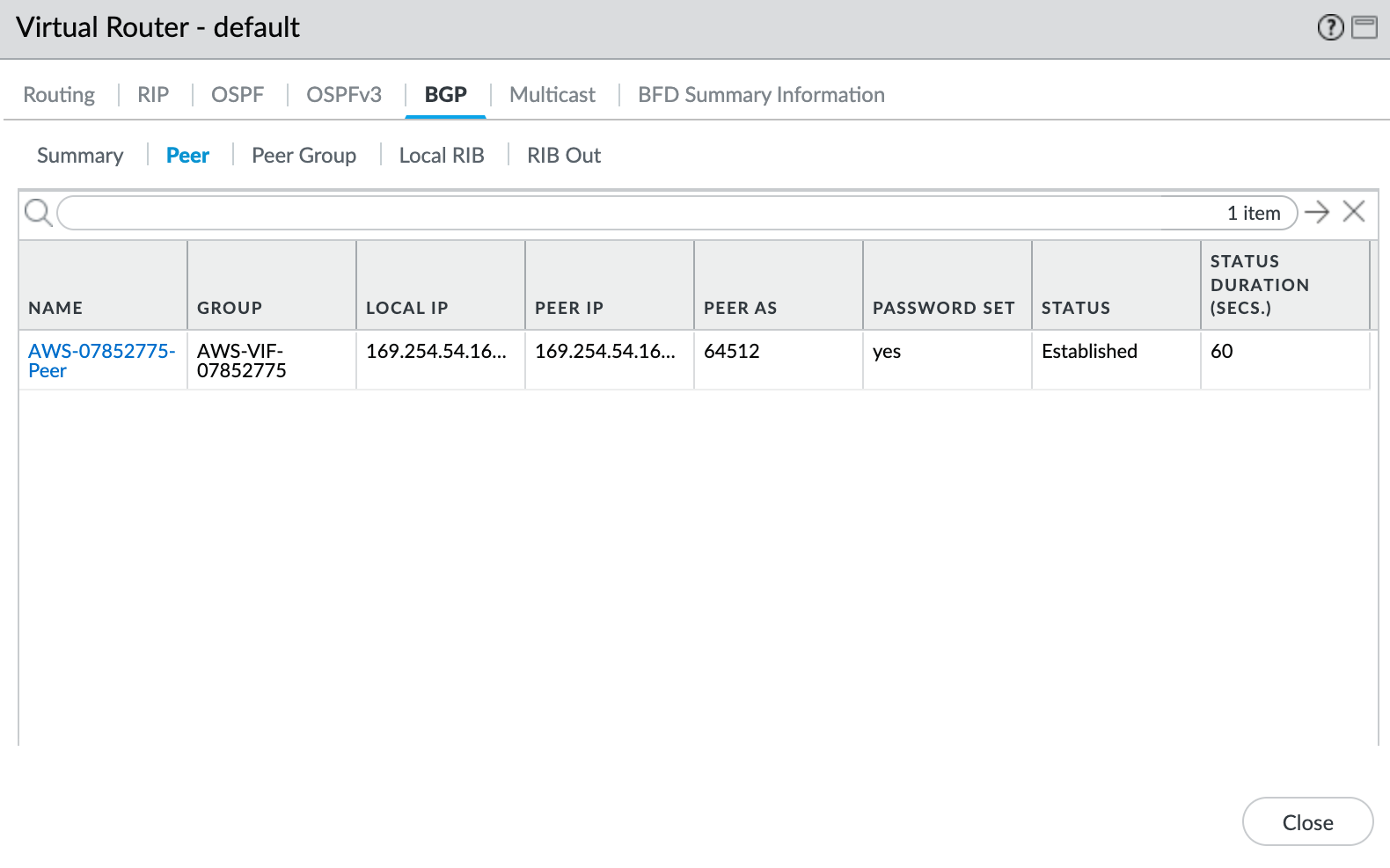

BGPピアのステータスを確認する方法

- ネットワーク > 仮想ルーターを選択します。

- 仮想ルーター(デフォルト)を見つけます。

- 右 のRuntime Stats列でMore Runtime Statsをクリックします。

- BGPタブを選択し、次にPeerタブを選択します。

- ピアのステータスが確立済みであることを確認します。