Versa Secure SD-WAN を使用した MVE の Azure 接続の作成

MVE(Versa コントローラー)から Virtual Cross Connect(VXC)を使用して Azure ExpressRoute へのネットワーク接続を作成できます。プライベート接続またはパブリック(Microsoft)接続のいずれかを作成できます。

重要

始める前に、Versa Director で MVE を作成してください。詳細については、Versa と統合された MVE の作成 を参照してください。

ExpressRoute 接続を MVE と Versa SD-WAN に追加する手順には、3 つのパートがあります。

-

ExpressRoute プランを設定し、Azure コンソールで ExpressRoute 回線を展開します。展開すると、サービスキーが発行されます。追加の詳細については、Microsoft のExpressRoute ドキュメントを参照してください。

-

Megaport Portal で、MVE から ExpressRoute の場所への接続 (VXC) を作成します。

-

Versa Director で新しいインターフェイスを作成し、ExpressRoute 接続の詳細を追加します。

このトピックの手順では、2 番目と 3 番目のパートについて説明します。

注記

Versa SD-WAN 用の MVE は、すべてのクラウド接続のために、Versa Director と Megaport Portal の両方での構成手順が必要です。

Megaport Portal で ExpressRoute 接続の追加

ExpressRoute 接続を設定するには、Megaport Portal で接続を作成する必要があります。

Megaport Portal から ExpressRoute への接続を作成する方法

-

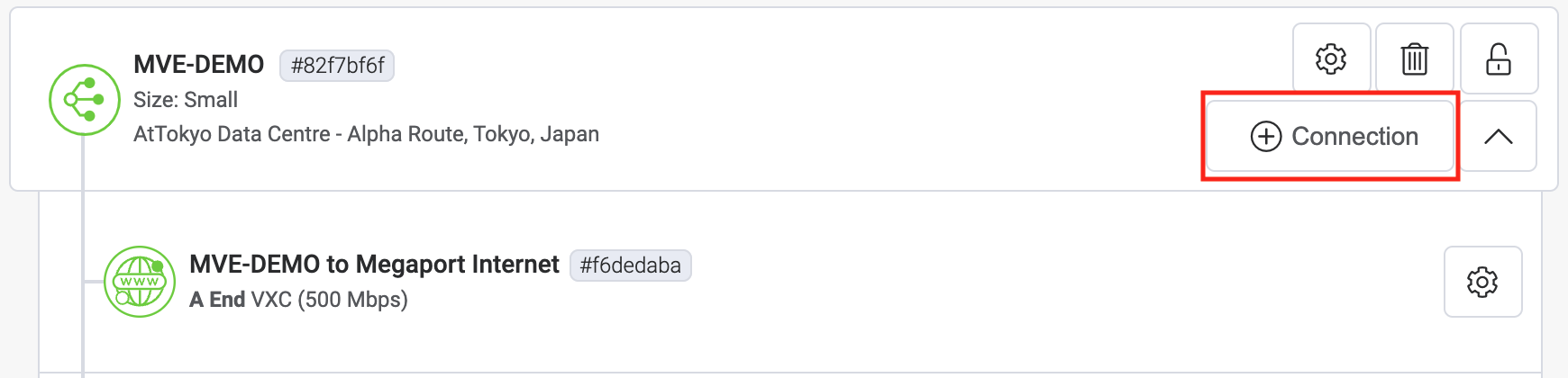

Megaport Portal で、Services ページに移動して、使用する MVE を選択します。

-

MVE の +Connection をクリックします.

-

Cloud タイルをクリックします。

-

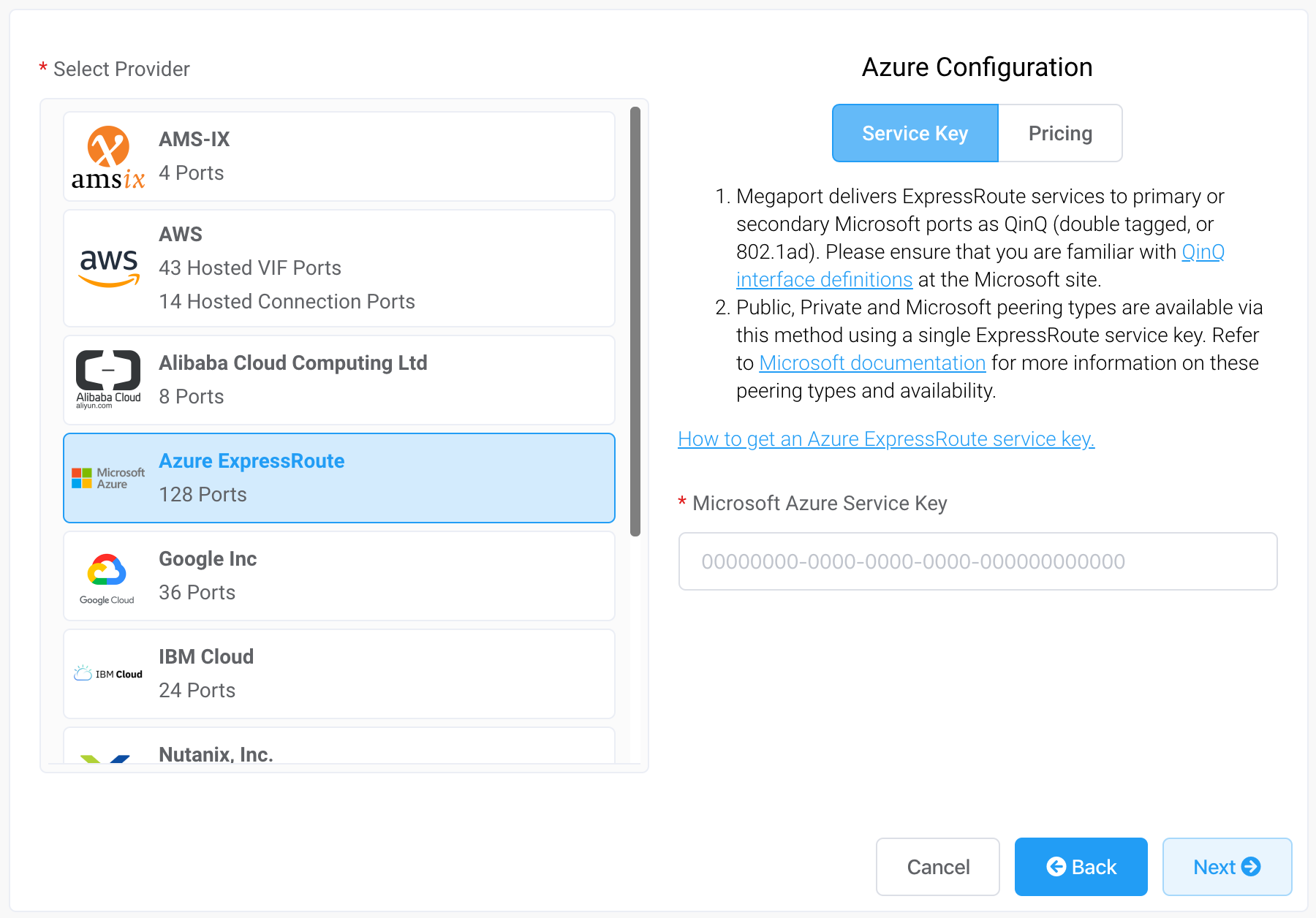

プロバイダーとして Microsoft Azure を選択します.

-

右側の Microsoft Azure Service Key フィールドに ExpressRoute サービスキーを追加します。 Portal はキーを検証し、その後 ExpressRoute リージョンに基づいて利用可能なポートの場所を表示します。たとえば、ExpressRoute サービスが Sydney の Australia East リージョンに展開されている場合、Sydney の場所を選択できます。

-

最初の接続ポイントを選択します。 2 番目の接続を展開するには(これは推奨されます)、別の VXC を作成できます。 同じサービスキーを入力して、他の接続場所を選択します。

設定画面には Azure Resource Manager コンソールやチュートリアルビデオなどのリソースへの役立つリンクが表示されます。

-

次へ をクリックします。

-

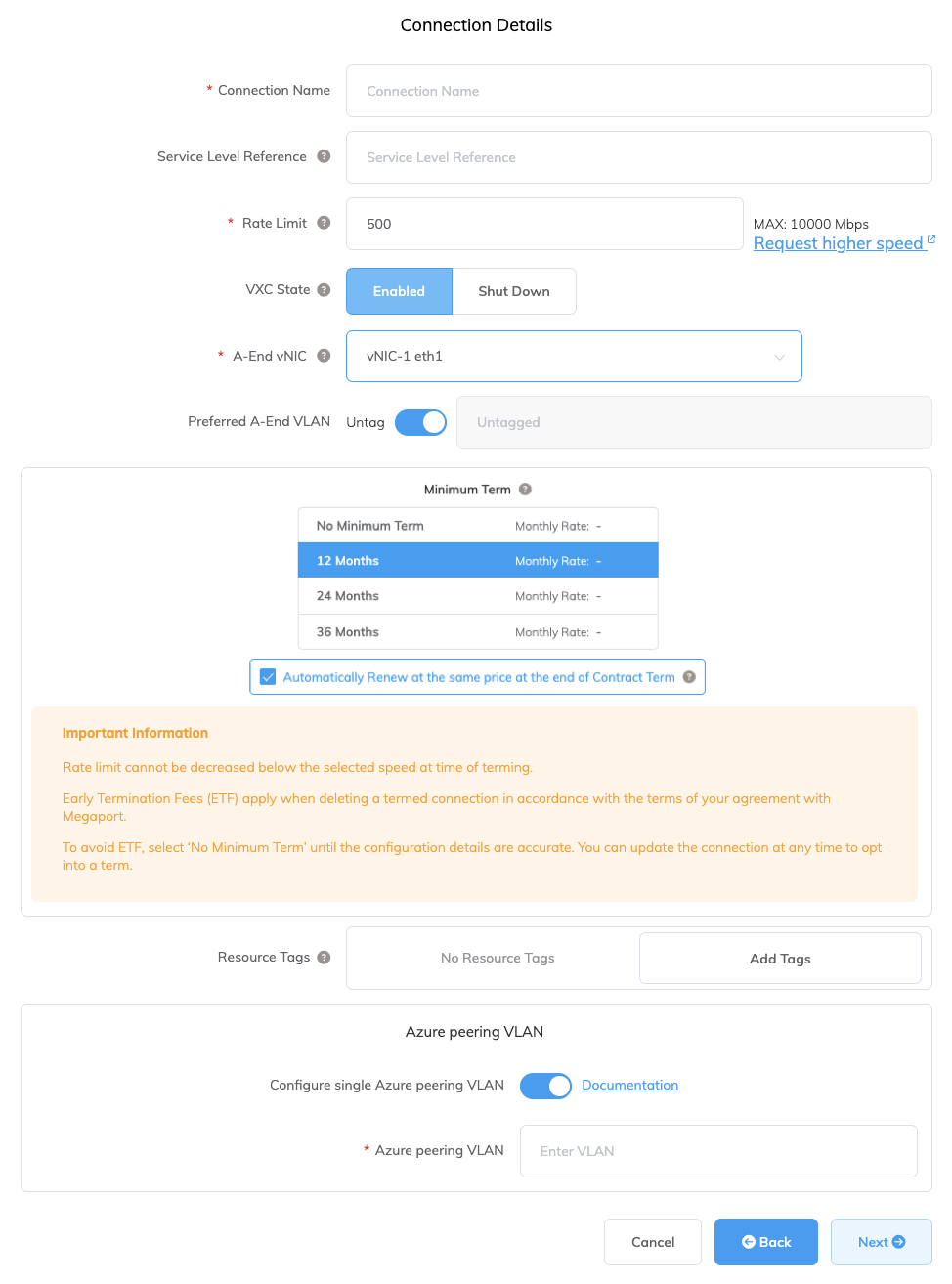

接続の詳細を指定します:

-

Connection Name – Megaport Portal に表示される VXC の名前。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

-

Rate Limit – 接続の速度 (Mbps 単位)。VXC のレート制限は、ExpressRoute サービスキーに基づいて許容される最大値に制限されます。

-

VXC State – 接続の初期状態を定義するために、有効 または シャットダウン を選択します。詳細については、フェイルオーバーテストのための VXC シャットダウン を参照してください。

注記

シャットダウン を選択した場合、このサービスはトラフィックが流れず、Megaport ネットワークではダウンしているかのように動作します。このサービスの請求は引き続きアクティブで、この接続についての料金が発生します。

-

A-End vNIC – ドロップダウンリストから A-End vNIC を選択します。vNIC についての詳細は、Megaport Portal で MVE を作成する を参照してください。

-

Preferred A-End VLAN (オプション) – この接続に対して未使用の VLAN ID(ExpressRoute では S-Tag)を指定します。これは、この MVE 上で一意の VLAN ID でなければなりません。もし既に使用されている VLAN ID を指定した場合、システムは次の利用可能な VLAN 番号を表示します。注文を続行するには、VLAN ID が一意でなければなりません。値を指定しないと、Megaport が自動的に割り当てます。

-

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

詳細については、VXC の価格と契約条件 および VXC、Megaport Internet、および IX の請求 を参照してください。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

-

Configure Single Azure Peering VLAN – デフォルトでは、このオプションが MVE で有効になっており、Versa SD-WAN での有効化を強くお勧めします。 このオプションは、単一タグ VLAN ソリューションを提供します。MVE VLAN (A-End) および Azure で設定されているピア VLAN (B-End) で Azure の Peering を設定します。このオプションでVXCごとに、プライベートまたは Microsoft のいずれかの Peering タイプを1つだけ有することができます。

重要

このオプションを有効にしない場合、VXC はアクティブと表示されますが、トラフィックを認識しません。

-

Azure Peering VLAN – 単一タグ VLAN ピアリングのため、A-End VLAN に一致する必要があります。必要に応じて異なる Azure ピアリング VLAN を設定することもできます.

-

-

次へ をクリックして注文プロセスを進めます。

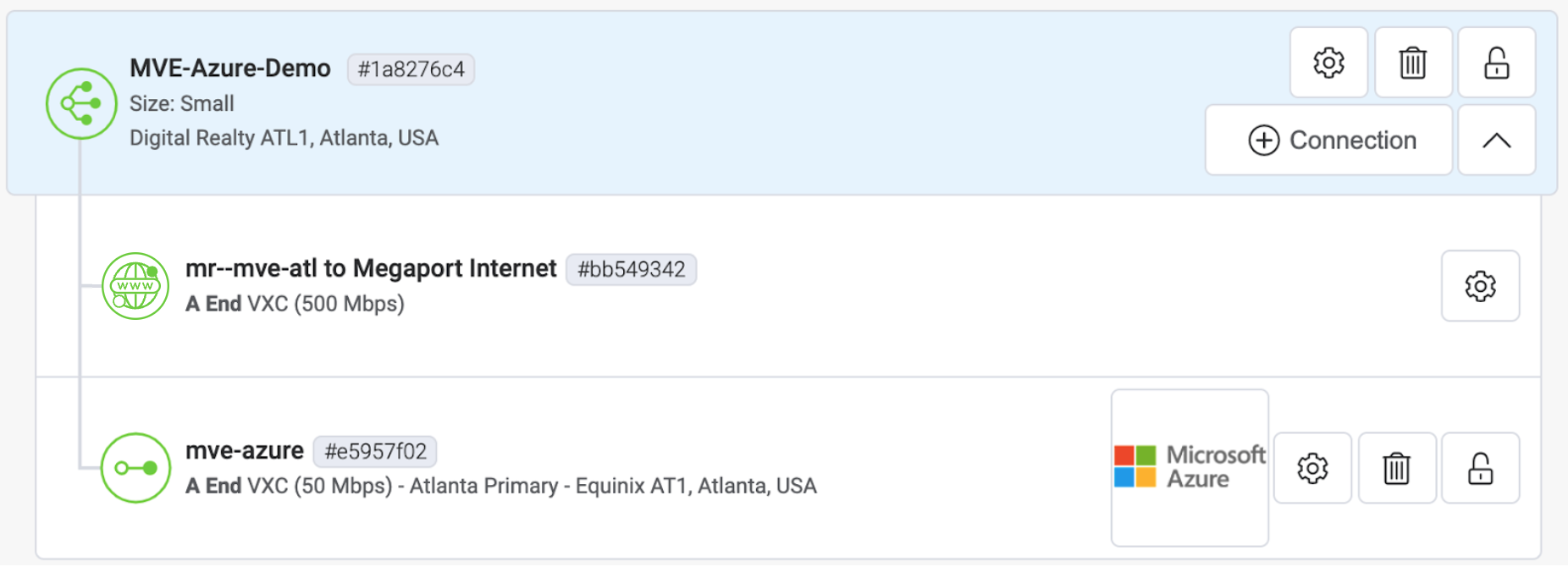

VXC の設定が完了すると、VXC アイコンが緑色になります.

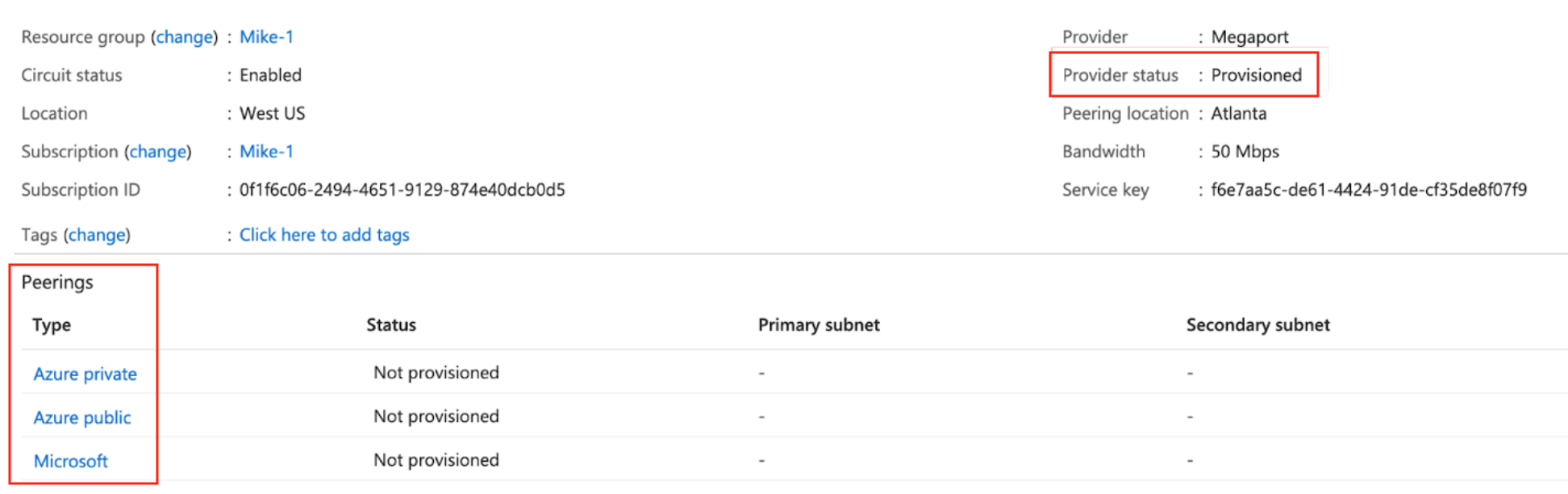

Azure Resource Management コンソールで、プロバイダーステータスは Provisioned になります.

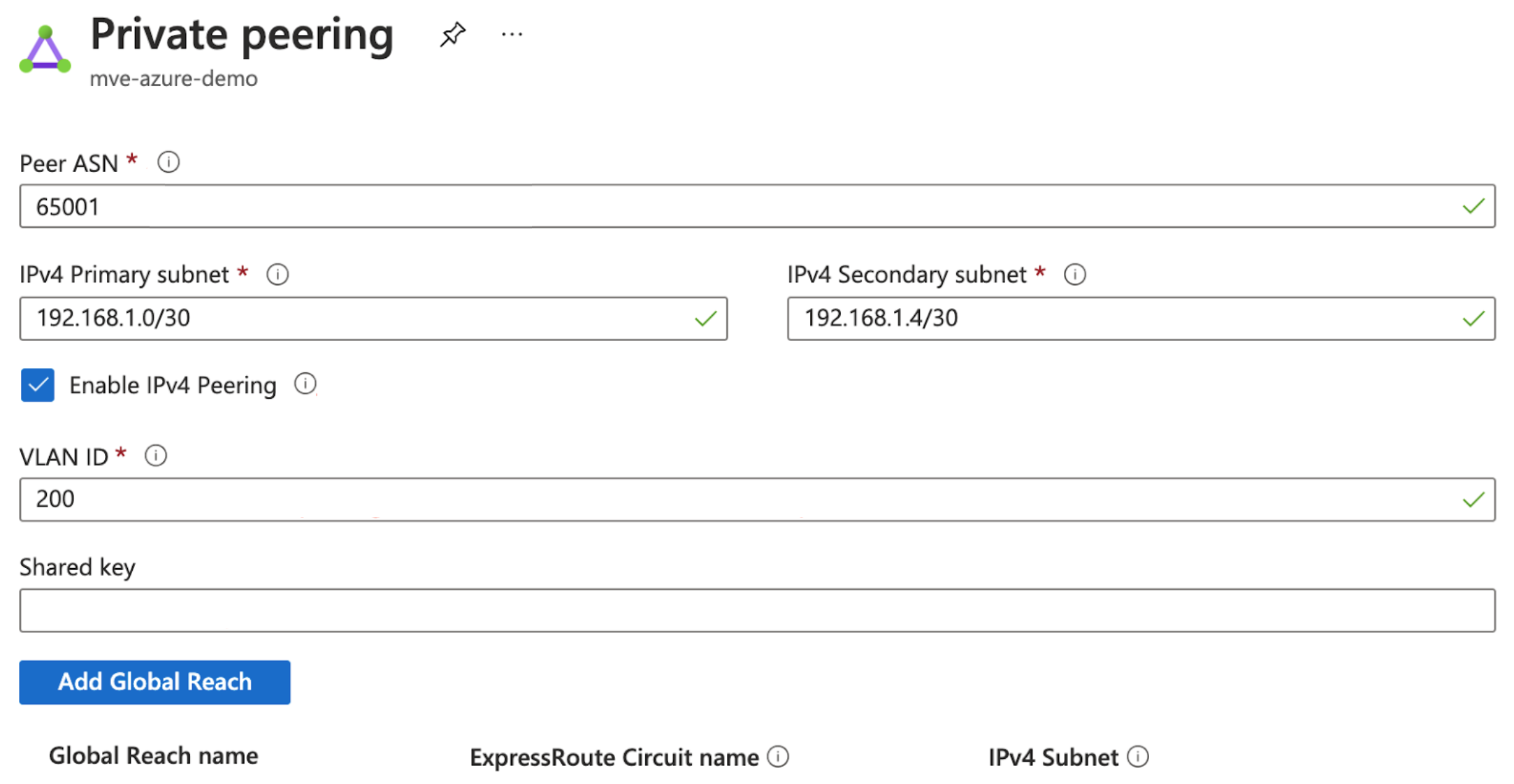

プロビジョンが完了したら、ピアリングを設定する必要があります。プライベートおよび Microsoft ピアリングを設定できます。設定するピアをクリックし、次の詳細を提供してください:

- Peer ASN – MVE の ASN を入力します。

- IPv4 Subnets – これらのサブネットの各々から、MVE は最初の使用可能な IP アドレスを使用し、Microsoft はそのルーターに2番目の使用可能な IP を使用します。

- VLAN ID – MVE からの A-End VLAN を入力します。(注記:Azure コンソールの VLAN ID は A-End VLAN とは異なることがあります。)

- Shared Key (オプション) – BGP の MD5MD5ハッシュまたはBGPキーとして知られることもあります。メッセージダイジェスト(MD5)アルゴリズムは広く使用されている暗号化関数で、32桁の16進数の文字列を生成します。これは、BGP情報を交換するルーター間のパスワードまたはキーとして使用されます。

パスワードを入力します.

Versa Director に ExpressRoute 接続を追加する

Azure への接続を作成し、Azure コンソールで接続を設定した後は、Versa Director で設定する必要があります。これには、インターフェイスの作成および BGP 設定、ASN、VLAN、および MD5 値の設定が含まれます。

Azure Cloud 接続を Versa Director に追加する方法

-

Azure コンソールから接続の詳細を収集します。

作成した接続の詳細を Azure で表示します。Peer ASN、Shared Key、VLAN ID、および IPv4 Primary Subnet の値をメモしておいてください。 -

Megaport Portal から接続の詳細を収集します。

MVE から Azure 接続の歯車アイコンをクリックして、詳細ビューを選択します。 A-End VLAN の値をメモしてください。 -

Versa Director にログインします。

-

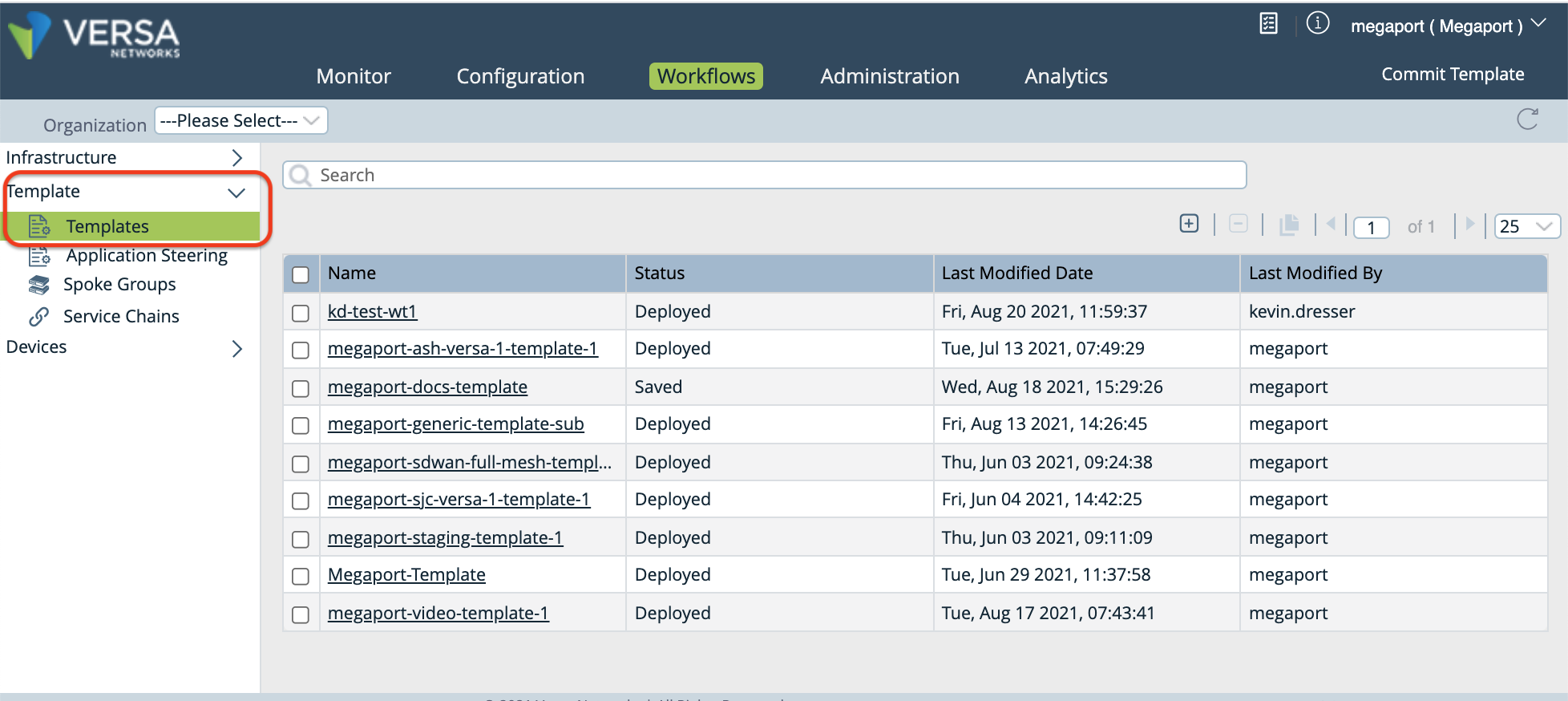

上部メニューで Workflows タブを選択します。

-

左メニューで Templates > Templates を選択します。

-

このデバイスに関連付けられたテンプレートを選択します。

-

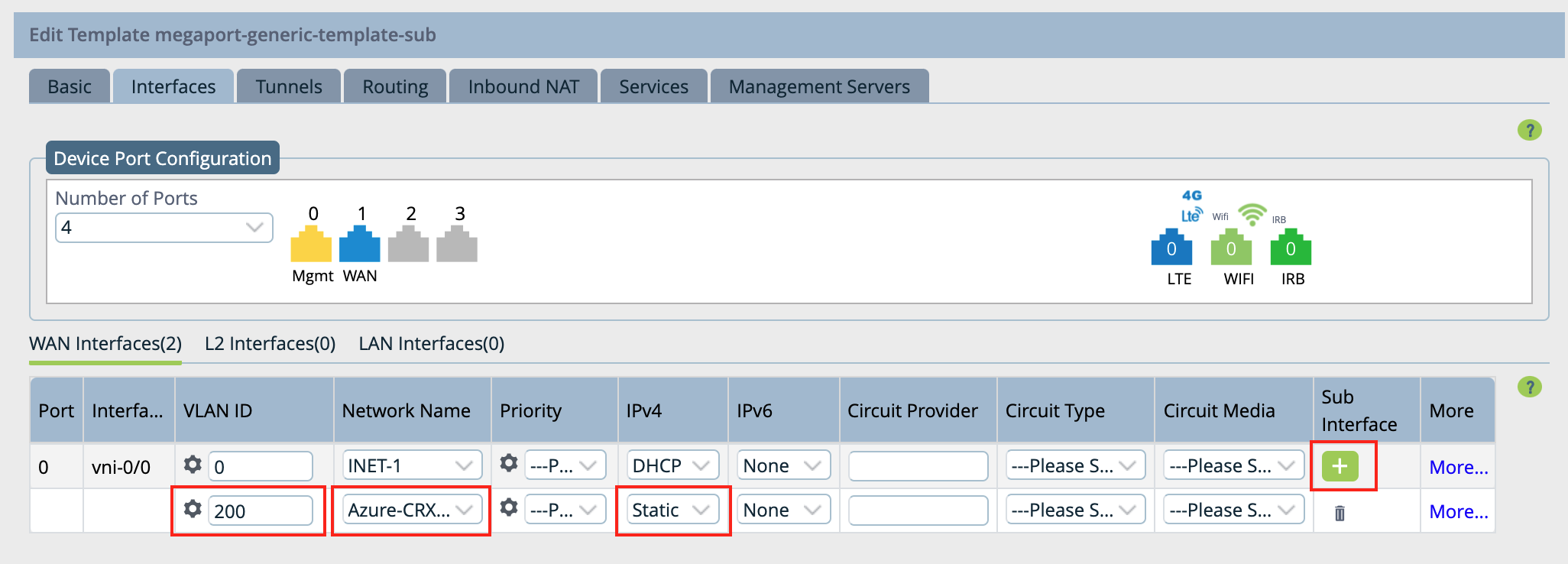

Interfaces タブを選択します。

-

WAN インターフェイスの下で、

(Add) をクリックしてサブインターフェイスを追加します。

(Add) をクリックしてサブインターフェイスを追加します。 -

VLAN ID フィールドに Megaport Portal の VLAN 値を入力します。

接続の詳細アイコンをクリックして、この接続の A-End VLAN を見つけ、この値を指定します。 -

Network Name 列で、メニューから + Create WAN Network を選択します。

適切であれば、既に作成されたネットワークを選択することもできます。 -

新しいネットワークの場合は、名前とオプションで説明を入力します。

-

OK をクリックします。

-

IPv4 列で、メニューから Static を選択します。

-

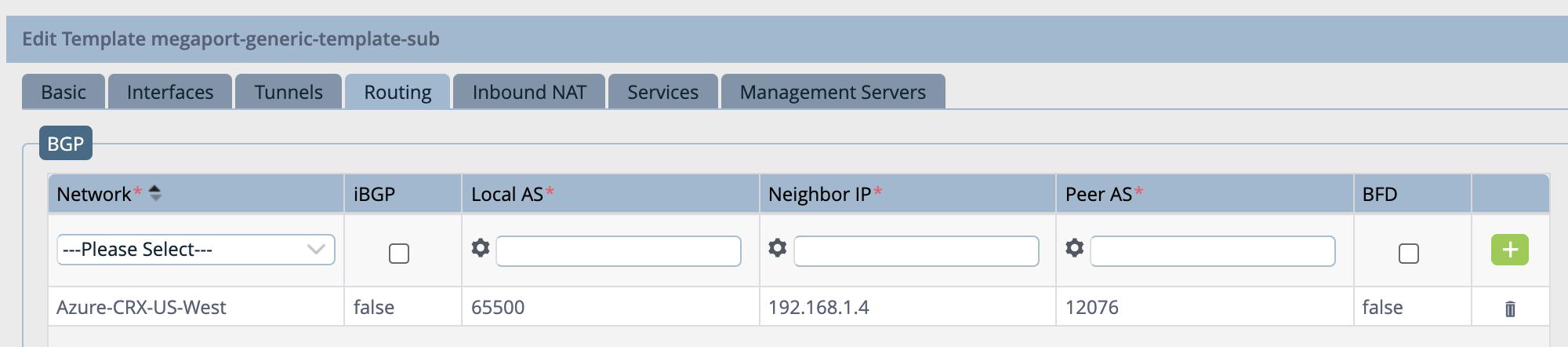

Routing タブを選択します。

-

BGP セクションで、先に作成したネットワークを選択します。

-

接続のために次の値を入力します:

- Local AS – 接続の A-End の AS 値。

- Neighbor IP – 接続の Azure 側の IP アドレス。これらの値は Azure コンソールにあります。IP アドレスと CIDR は IPv4 Primary Subnet フィールドに表示されます。MVE は最初の使用可能な IP アドレスを使用し、Azure は2番目の使用可能な IP をルーターに使用します。このフィールドには、MVE(最初の使用可能な) IP アドレスを入力します。

- Peer AS – Azure側の ASN 12076 を入力します。これは固定値であり、Azure コンソールの接続詳細に表示されます。

- 必要に応じて BFD を有効にします。

-

(Add) をクリックします。

(Add) をクリックします。

-

ページ下部で Recreate をクリックします。

設定の違いを強調する画面が表示されます。 -

Deploy をクリックします。

-

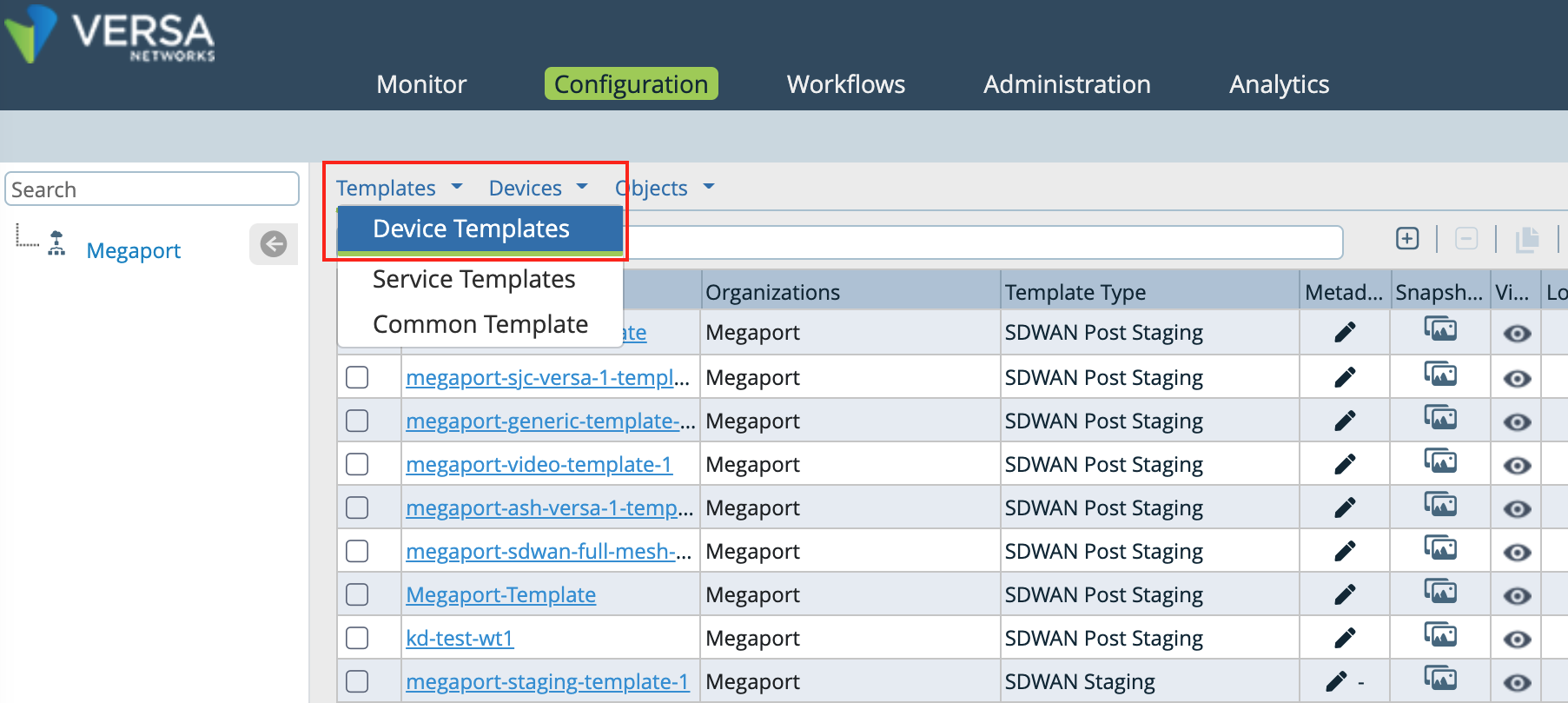

上部メニューで Configuration タブを選択します。

-

水平メニューで Templates > Device Templates を選択します。

-

修正したいテンプレートをクリックします。

-

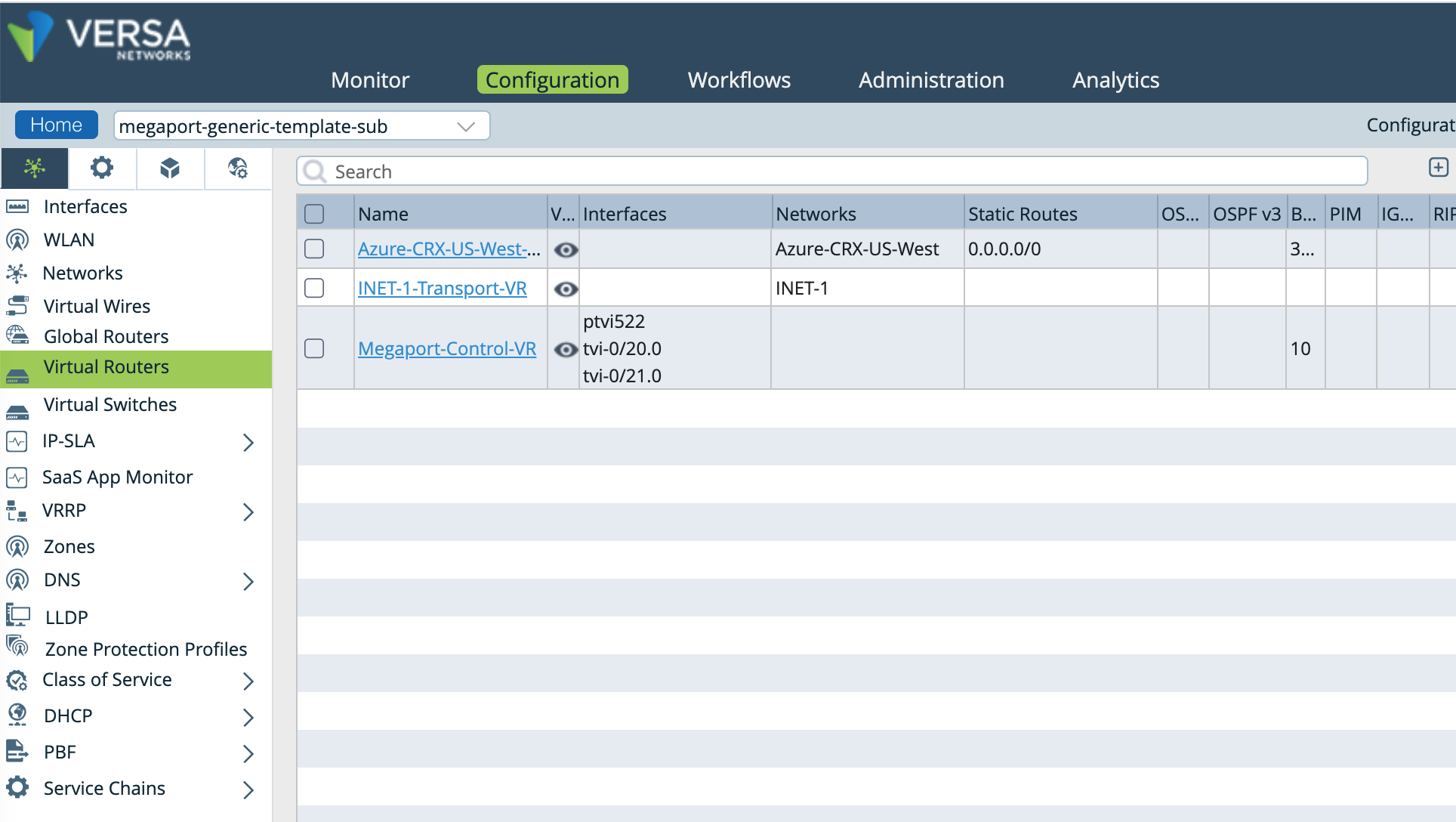

サイドナビゲーションで Virtual Routers を選択します.

-

サブインターフェイスネットワークのリンクをクリックします。

-

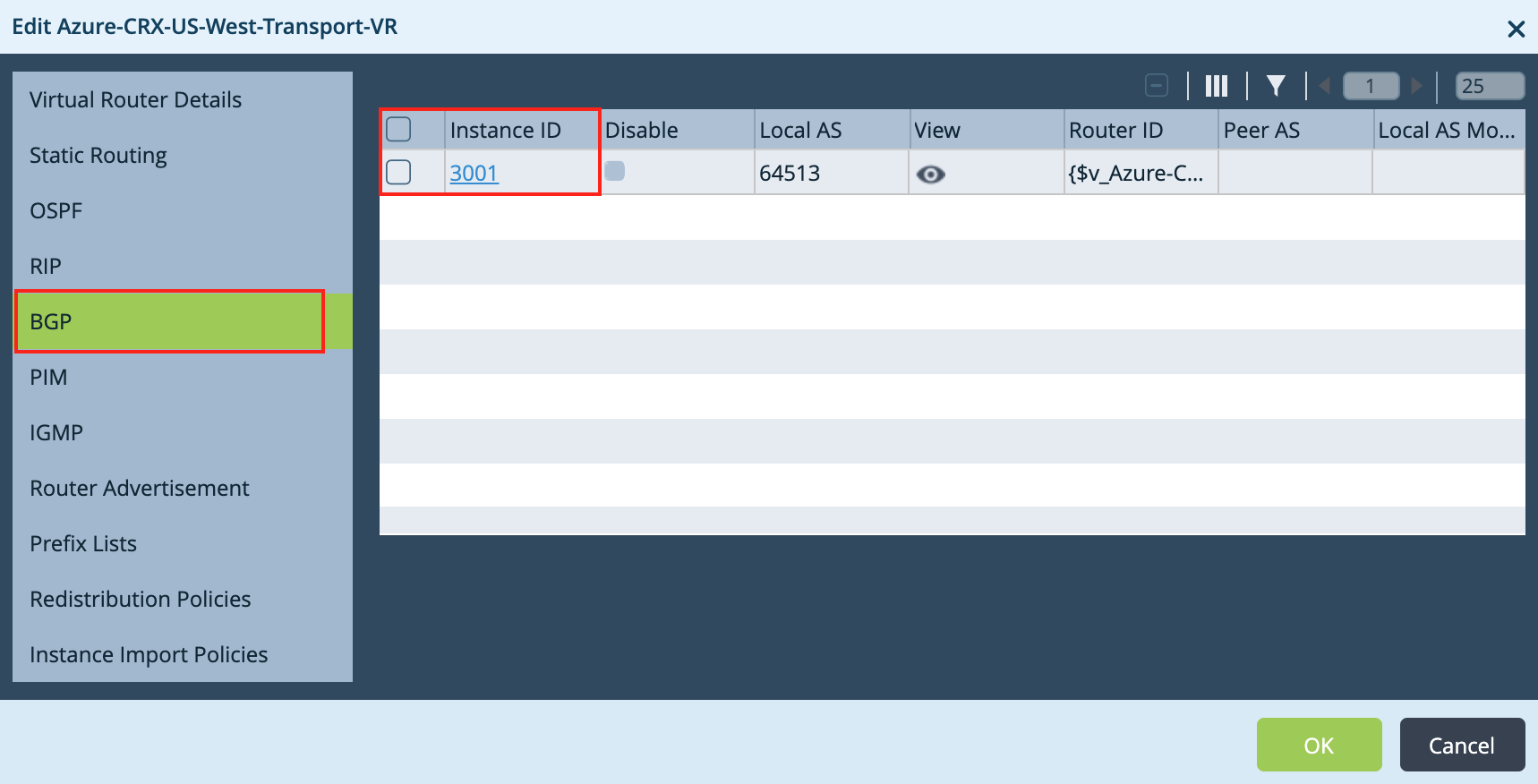

サイドナビゲーションで BGP を選択します。

-

ネットワークの Instance ID をクリックします.

-

ルータIDとパスワードフィールドに変数を使用するために

(Parameterize) をクリックします。

(Parameterize) をクリックします。

Local AS と Peer AS フィールドもパラメータ化することができます。それ以外の場合、以前のステップで提供された静的な値が使用されます。注記

Static Address はデフォルトでパラメータ化されています。

-

主画面に戻るために、OK を2回クリックします。

この時点で、インターフェイスを作成し、次にデバイスを設定して BGPセッションを作成する必要があります。

-

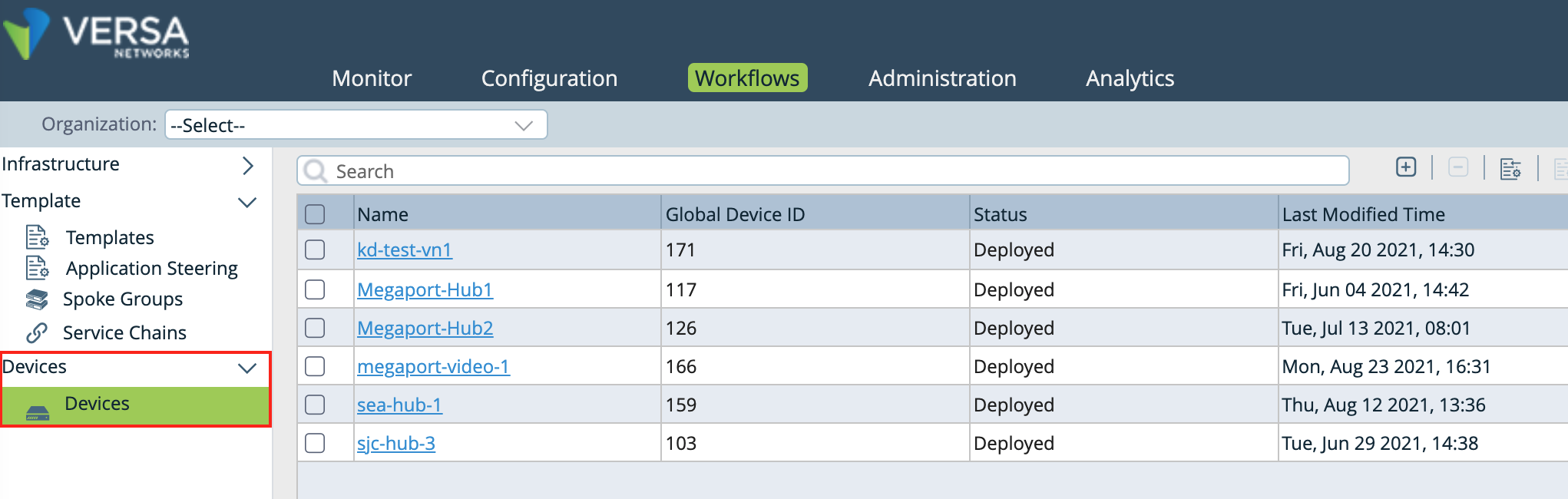

Director で、上部メニューバーの Workflows タブを選択します。

-

左側のナビゲーションで Devices > Devices を選択します.

-

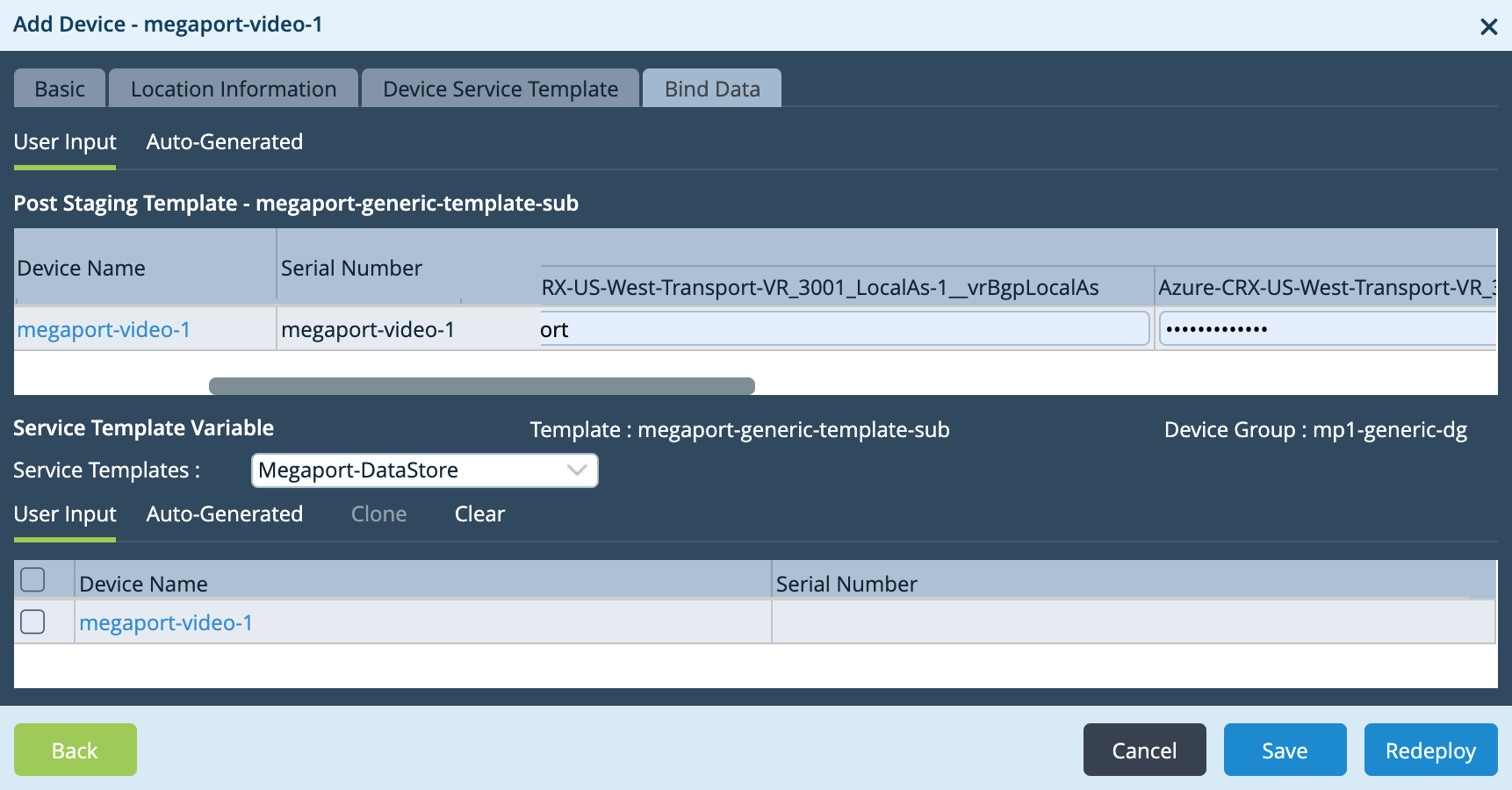

修正するデバイスをクリックします。

-

Bind Data タブを選択します。

-

IPv4 Static Address、BGP Password、BGP Router ID、および Hop Address の値を入力します。

Local および Peer AS などの他の値は、以前に設定した内容から自動入力されます。- Static Address – 顧客 IP アドレス (ローカル IP アドレスをマスク値込みで入力) を入力します。

- Password – Azure コンソールでこれを定義した場合、BGP Auth 情報を追加します。(これはオプションです。)

- BGP Router ID – MVE の詳細から、顧客 IP アドレス (マスク値込みのローカル IP アドレス) を入力します。

- Hop Address - 接続の Azure 側の IP アドレス。Azure コンソールの IPv4 Primary Subnet から 2 番目の使用可能なIPを入力します。

-

Deploy をクリックします。

-

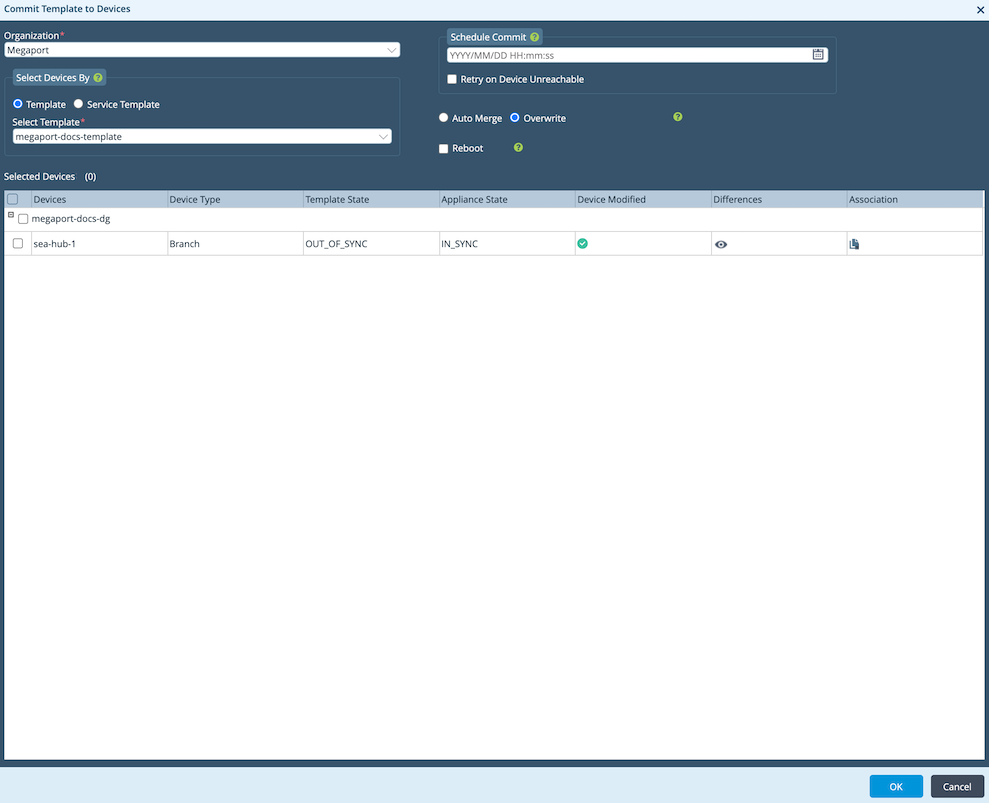

画面の右上で、ユーザー名の下にある Commit Template をクリックします。

-

Organization および Template を選択します。 画面の下部に、Template State は OUT-OF-SYNC と表示されます。

-

Differences 列の目のアイコンをクリックします。

設定の違いを強調するページが表示されます。 -

設定に満足したら、Commit to Device をクリックします。

Azure 接続の検証

デバイスのステータスを確認し、Director の Monitor タブから接続状態を確認できます。

-

上部メニューで Monitor タブを選択します。

-

水平メニューで Devices を選択します。

-

ステータスおよびアクティビティを確認するデバイスをクリックします。