AWS Hosted VIFをPalo Alto SD-WANを使用したMVEに作成する

Hosted VIFは、パブリックまたはプライベートなAWSクラウドサービスに接続できますが、トランジットバーチャルインターフェイスには接続できません。これらの接続は帯域幅を共有します。

MVEからAWSへHosted VIFを作成するには

-

Megaport PortalでServicesページに移動し、接続先のMVEを選択します。

-

+Connectionをクリックし、Cloudタイルをクリックします。

-

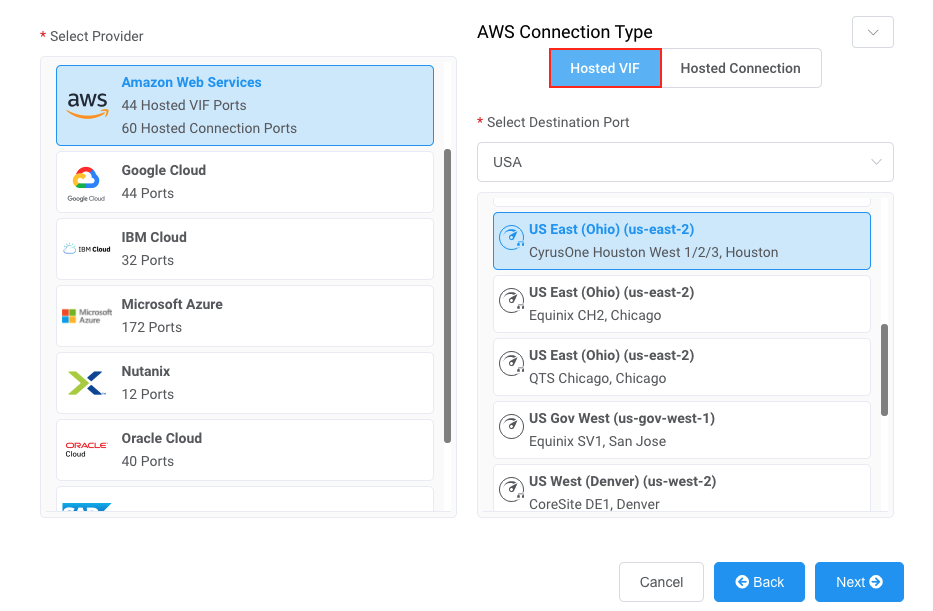

サービスプロバイダーとしてAWSを選択し、AWS Connection TypeとしてHosted VIFを選択し、接続先ポートを選択して次へをクリックします。 国フィルターを使用して選択を絞り込むことができます.

-

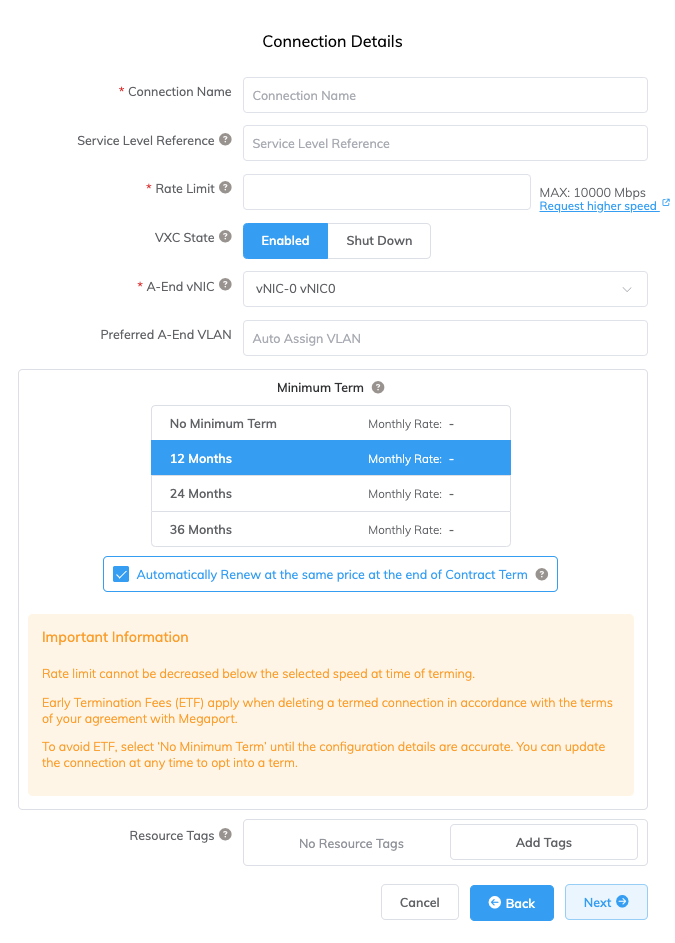

接続の詳細を指定します:

-

Connection Name – Megaport Portalに表示されるあなたのVXCの名前。

ヒント

次のスクリーンでAWS Connection Nameに一致させると、マッピングが容易になります。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

-

Rate Limit – 接続速度をMbpsで記入します。受け入れ可能な値は1 Mbpsから始まり、1 Mbps刻みで増加します。最大利用可能速度は、場所とサービスの可用性に依存します。すべてのHosted Virtual VXCのサービスへの合計はMVE容量を超えることはできるが、総計はMVE容量を超えてバーストすることはありません。

-

VXC State – 接続の初期状態を定義するために有効またはシャットダウンを選択します。詳細については、回復運転テストのためにVXCをシャットダウンするをご覧ください。

注記

シャットダウンを選択した場合、トラフィックはこのサービスを流れず、Megaportネットワーク上で停止しているかのように振る舞います。このサービスの請求は継続され、この接続に対して課金されます。

-

A-End vNIC – ドロップダウンリストからA-End vNICを選択します。vNICについての詳細は、Megaport PortalでMVEを作成するをご覧ください。

-

Preferred A-End VLAN (オプション) – この接続に使用する未使用のVLAN IDを指定します。 これはこのMVEでユニークなVLAN IDであり、2から4093の範囲である必要があります。既に使用されているVLAN IDを指定した場合、システムは次に使用可能なVLAN番号を表示します。注文を進めるにはVLAN IDは一意でなければなりません。値を指定しない場合は、Megaportが1つを割り当てます。

-

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

詳細については、VXCの料金と契約条件 と VXC, Megaport Internet, およびIXの請求 をご覧ください。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

-

-

次へをクリックします。

-

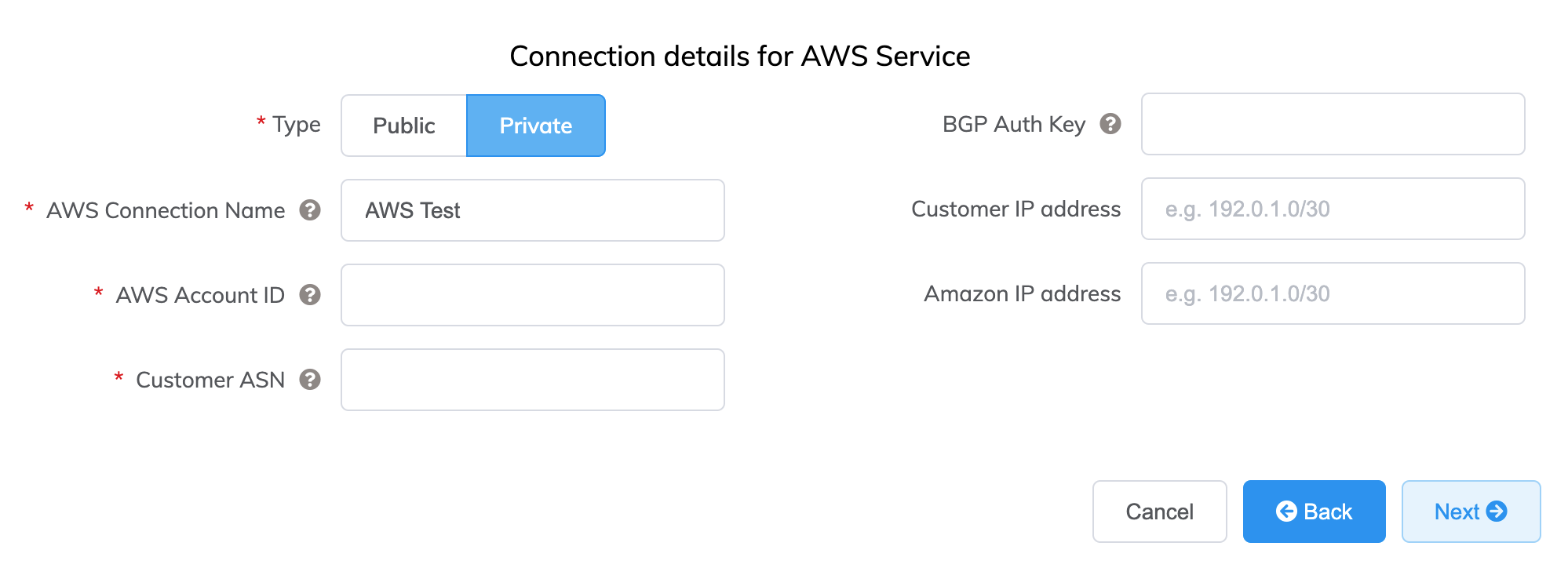

AWSサービスの詳細を指定します.

各フィールドの詳細は以下の通りです:

-

PublicまたはPrivateを選択します。

- Private – VPC、EC2インスタンス、ロードバランサー、RDS DBインスタンスなどプライベートIPアドレス空間上のプライベートAWSサービスにアクセスします。

-

Public – Amazon Simple Storage Service (S3)、DynamoDB、CloudFront、GlacierなどのパブリックAWSサービスにアクセスします。また、AmazonのグローバルIPプレフィックス(約2,000プレフィックス)も受け取ります。

注記

Public VIFsはAmazonからの手動介入が必要で、最大72時間かかる可能性があります。詳細については、AWSから提供されたIPアドレスでパブリックAWS接続を構成するを参照してください。

-

AWS Connection Name – AWSコンソールに表示されるバーチャルインターフェイスの名前となるテキストフィールドです。前のステップで指定した名前が自動的に入力されます。

-

AWS Account ID – 接続したいアカウントのIDです。この値はAWSコンソールの管理セクションで確認できます。

-

Customer ASN (オプション) – MVEに接続されている任意のVXCのBGPピアリングセッションで使用するASNを指定します。この値はMVEを設定するときに定義され、一度定義すると変更できません。

-

BGP 認証キー (オプション) – BGP MD5MD5ハッシュまたはBGPキーとして知られることもあります。メッセージダイジェスト(MD5)アルゴリズムは広く使用されている暗号化関数で、32桁の16進数の文字列を生成します。これは、BGP情報を交換するルーター間のパスワードまたはキーとして使用されます。

キーを指定します。これを空白のままにすると、Megaport が AWS と自動的に交渉し、Megaport Portal に表示されます。キーは AWS コンソールには表示されません。注記

BGP 認証キーは、このフィールドが空白のままの場合、注文プロセス中に生成されます。注文時には概要ページに表示されません。キーを確認するには、サービスがデプロイされて稼働した後に接続設定を表示してください。

-

Customer IP Address – ピアリングのためにネットワークで使用するCIDRフォーマットのIPアドレス空間です。このフィールドはプライベート接続ではオプションであり、空白のままにするとMegaportがアドレスを割り当てます。

-

Amazon IP Address – ピアリングのためにAWS VPCネットワークで割り当てられたCIDRフォーマットのIPアドレス空間です。このフィールドもプライベート接続ではオプションであり、空白のままにするとMegaportが自動的にアドレスを割り当てます。

-

Prefixes (オプション) – (Public接続のみ表示) AWSに通知するIPプレフィックスを指定します。Public Direct Connectを展開する際に広告するプレフィックスを指定します(RIRから割り当てられたIPv4アドレスのみ)。

一度Public接続のためにprefixを設定すると変更はできず、フィールドはグレーアウトされます。この値を変更するには、AWSサポートチケットを作成して非影響的に変更してもらうか、Hosted VIFをキャンセルして再注文してください。どちらの場合も、AWSが手動でリクエストを承認するのを待つ必要があります。

-

-

次へをクリックして、接続詳細の概要を表示し、VXCをカートに追加して接続を注文します。

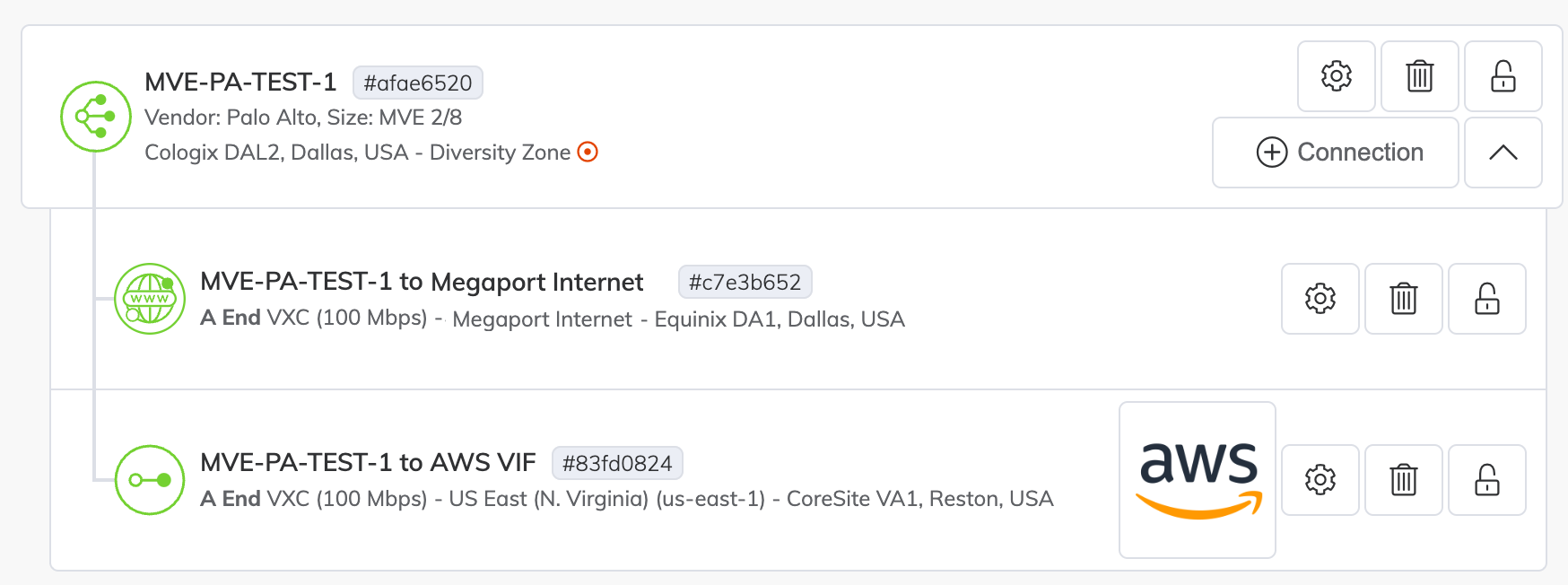

AWS VXCがMegaport PortalのMVEの接続として表示されます.

次に、AWSで接続を承認します。

プライベート接続のバーチャルインターフェイスを承認する

プライベートHosted VIF VXCを注文してから数分後に、対応するインバウンドVIFリクエストがAWSコンソール内のAWS Direct Connect > Virtual Interfacesページに表示されます。(これはターゲットAWSポートに関連付けられたリージョンに特有です。)数分後にVIFが表示されない場合は、正しいリージョンを表示していることを確認してください。

プライベートバーチャルインターフェイスをレビューして承認するには

-

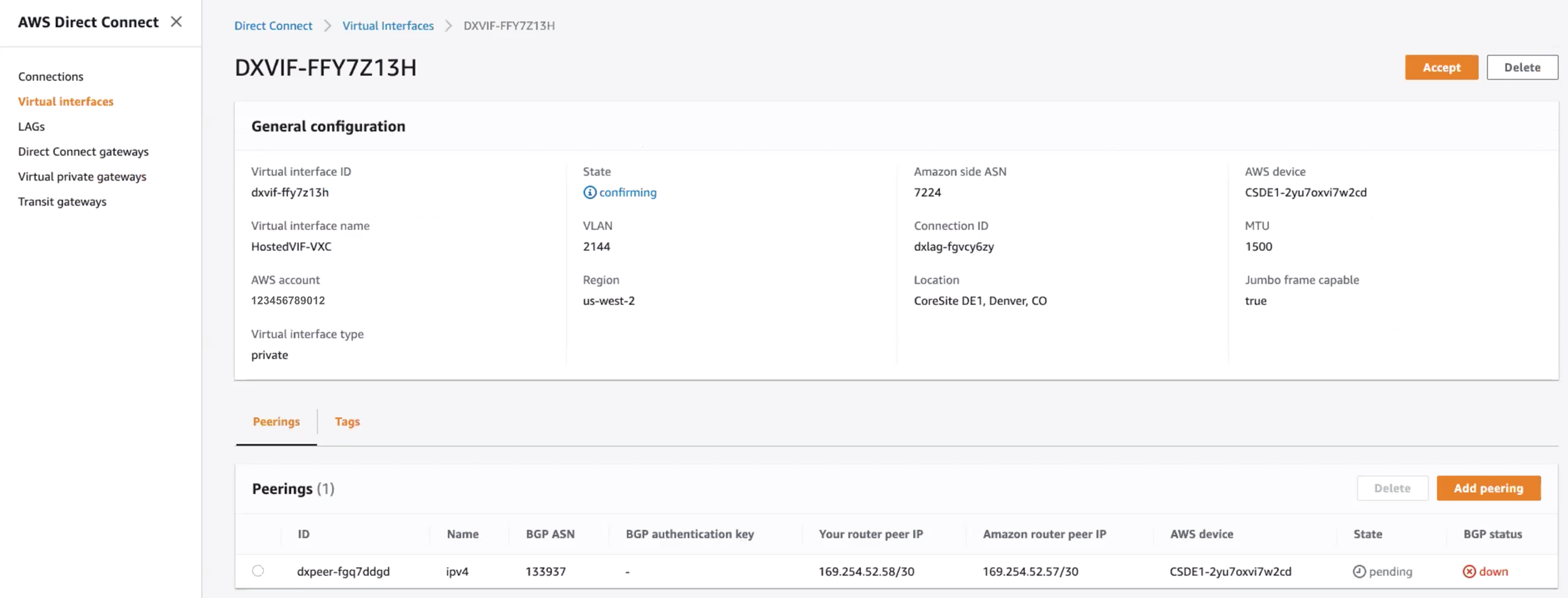

AWS Direct Connect > Virtual Interfaceページから、インターフェイスIDをクリックして設定とピアリングの詳細を表示します.

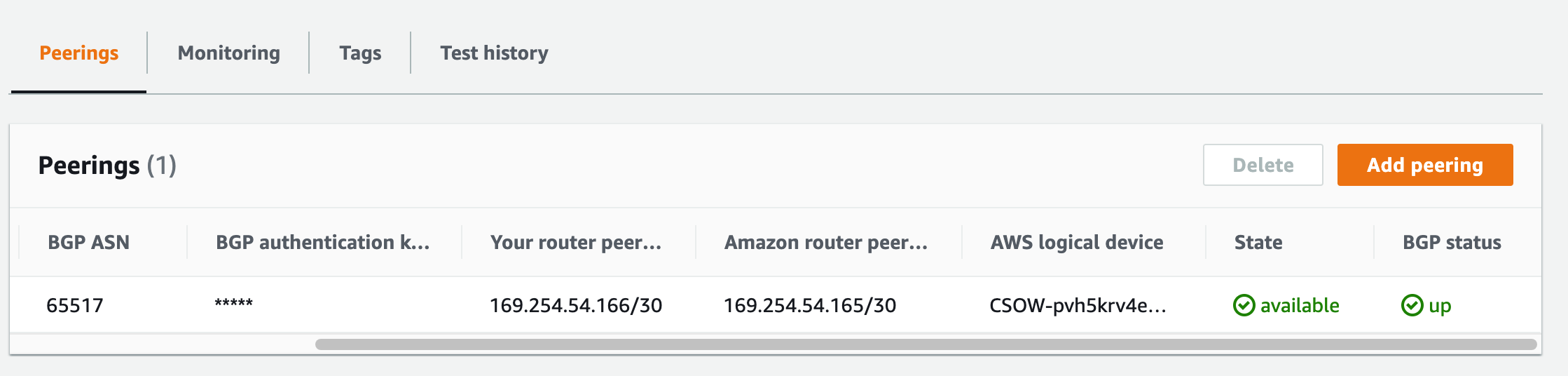

VIFの名前とアカウントIDは、Portalで提供された値と一致し、BGP ASNはVXCで設定されたCustomer ASNと一致する必要があります。Amazon ASNはデフォルトリージョンのAWS ASNであり、これはバーチャルインターフェイスが承認および割り当てられるときに更新されます。

-

承諾をクリックします。

-

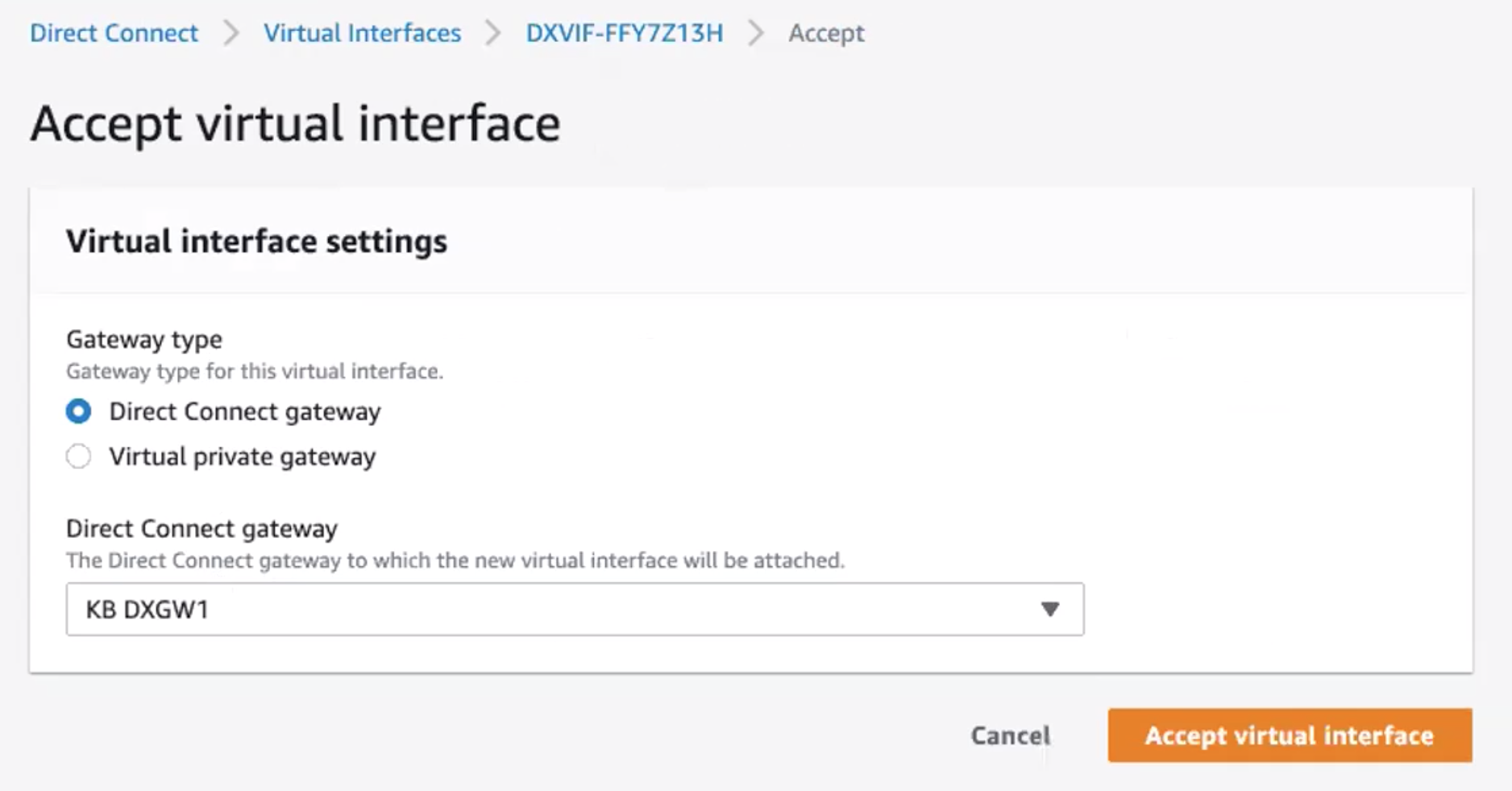

新しいバーチャルインターフェース用のゲートウェイの種類を選択し、その特定のゲートウェイを選択します.

-

Accept virtual interfaceをクリックします。

接続の状態はconfirmingからpendingに変わり、BGPが確立されるとavailableに変わります。AWS側でavailableのBGPステータスが表示されるまでに遅れがある場合がありますが、現在のレイヤー3リンクの状態はPortalビューで確認できます。

パブリック接続のバーチャルインターフェイスを承認する

パブリックHosted VIF VXCを注文してから数分後、対応するインバウンドVIFリクエストがAWSコンソール内のAWS Direct Connect > Virtual Interfacesページに表示されます。これはターゲットAWSポートと関連付けられたリージョンに特有です。

パブリックバーチャルインターフェイスをレビューして承認するには

- AWS Direct Connect > Virtual Interfaceページから、インターフェイスIDをクリックして設定とピアリングの詳細を表示します。

- 設定の詳細をレビューし、承諾をクリックし、プロンプトが表示されたら確認をクリックします。

接続の状態はconfirmingからverifyingに変わります。この時点で接続はAmazonによって検証される必要があり、最大72時間かかります。検証されると、状態はavailableに変わります。

AWS接続の詳細をPalo Alto VM-Seriesに追加する

MVEからAWSへの接続を作成し、AWSコンソールで接続をセットアップした後、それをVM-Seriesに設定する必要があります。これには、デバイスインターフェイスを追加し、BGP設定を構成することが含まれます。

Palo Alto MVEとAWSの間でAWS接続を構成するには

-

Megaport Portalから接続の詳細を収集します。 MVEからのAWS接続のギアアイコンをクリックし、詳細ビューをクリックします。A-End VLAN、Customer Address(およびCIDR)、Amazon Address、Customer ASNの値を確認します。

-

VM-Seriesにログインします。

-

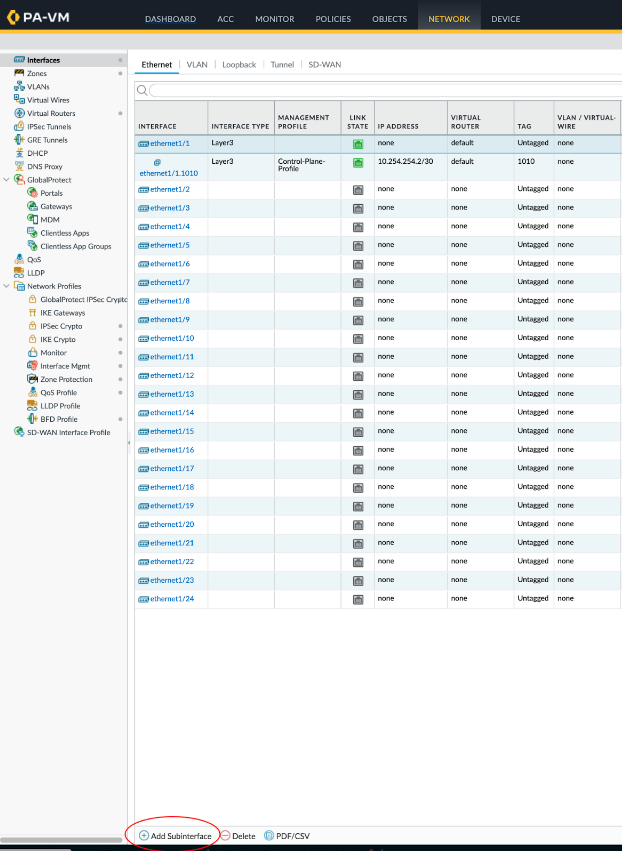

Network > Interfacesを選択します。

-

A-End MVE (

ethernet1/1)を選択します。 -

画面下部のAdd Subinterfaceをクリックします.

-

次の詳細を入力します:

-

Interface Name – サブインターフェースの名前を入力します。隣接するフィールドに、サブインターフェースを識別する番号を入力します。

-

Comment – 代替名を入力します(例: AWS VIF dxvif-fh9aokej)。

-

Tag – Megaport Portalで作成したAWS VXCに関連付けられたA-EndインナーVLAN値を指定します。

-

Virtual Router – 必要に応じて、インターフェースに仮想ルーターを選択します。

-

-

IPv4タブを選択します。

- タイプとしてStaticを選択します。

- +Addをクリックして新しいIPアドレスを追加します。

- IPv4アドレスとネットマスクを入力します。

- OKをクリックします。

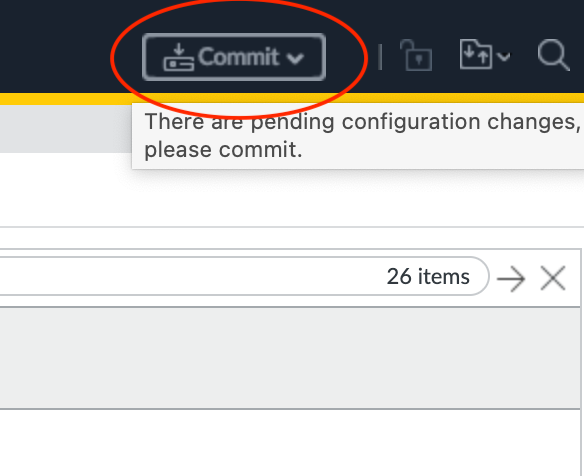

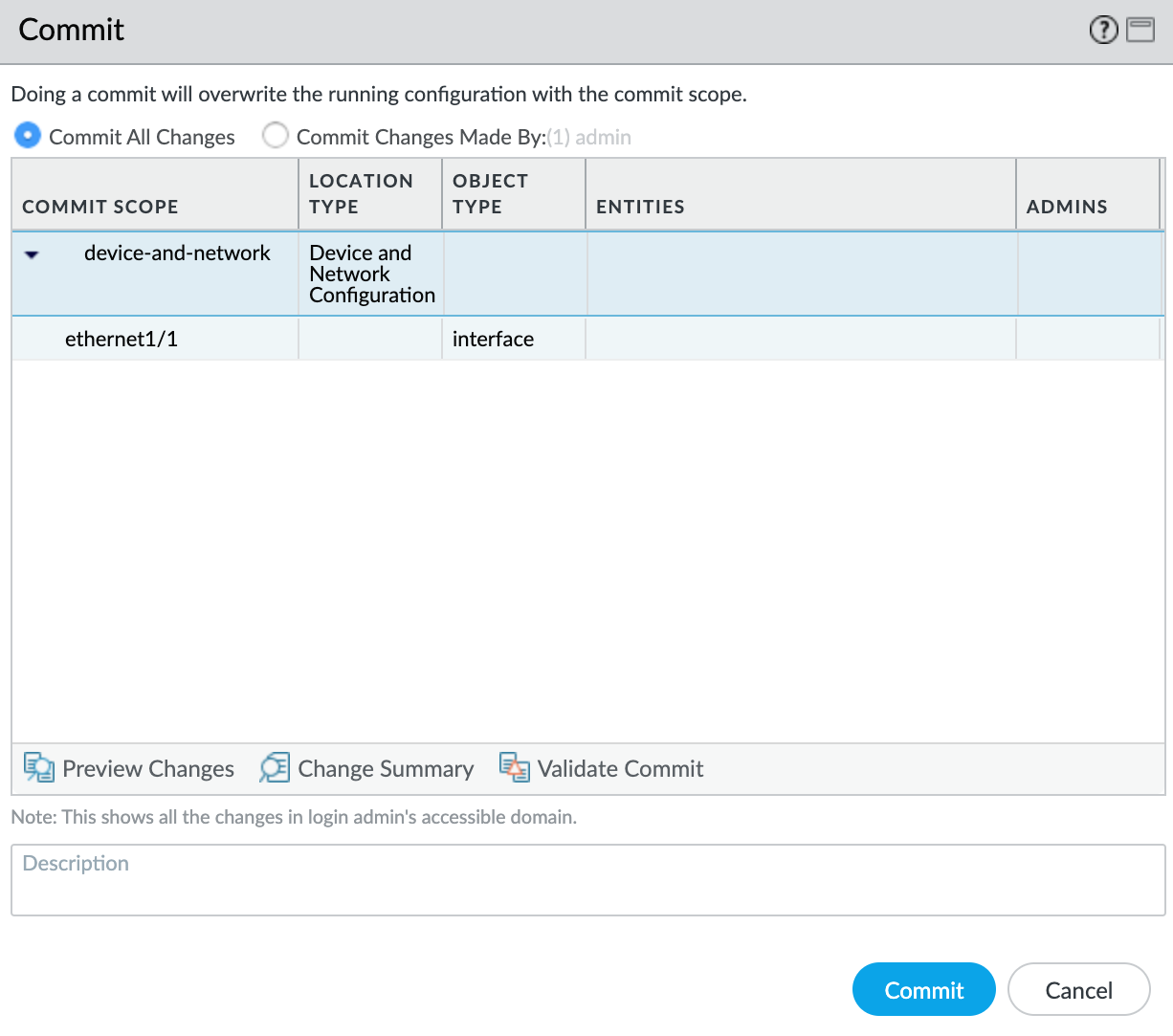

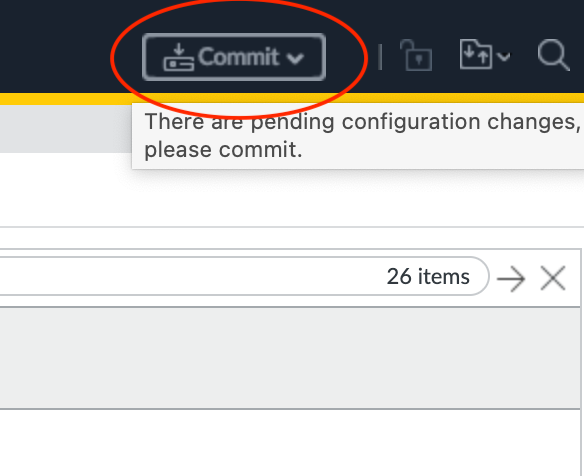

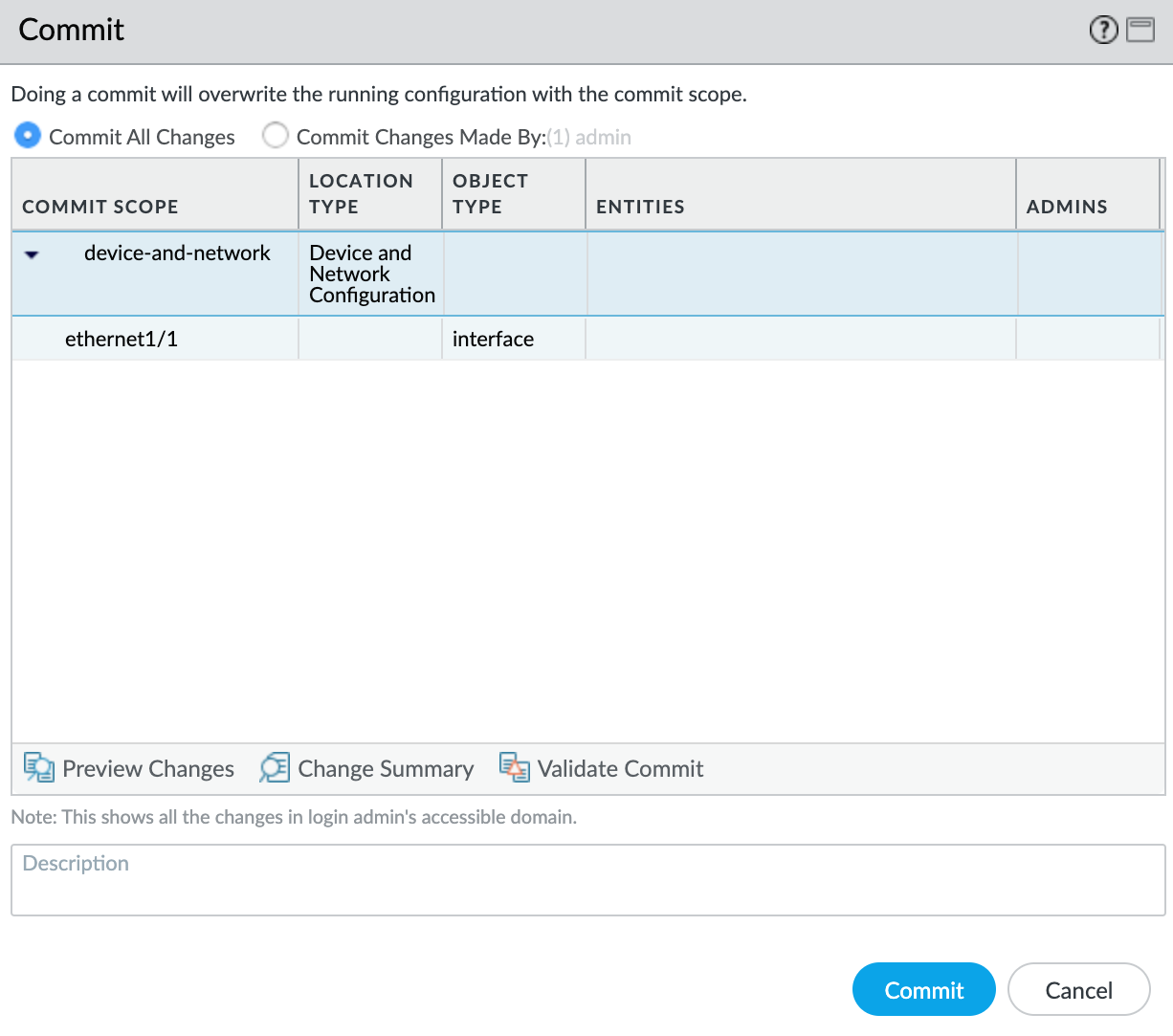

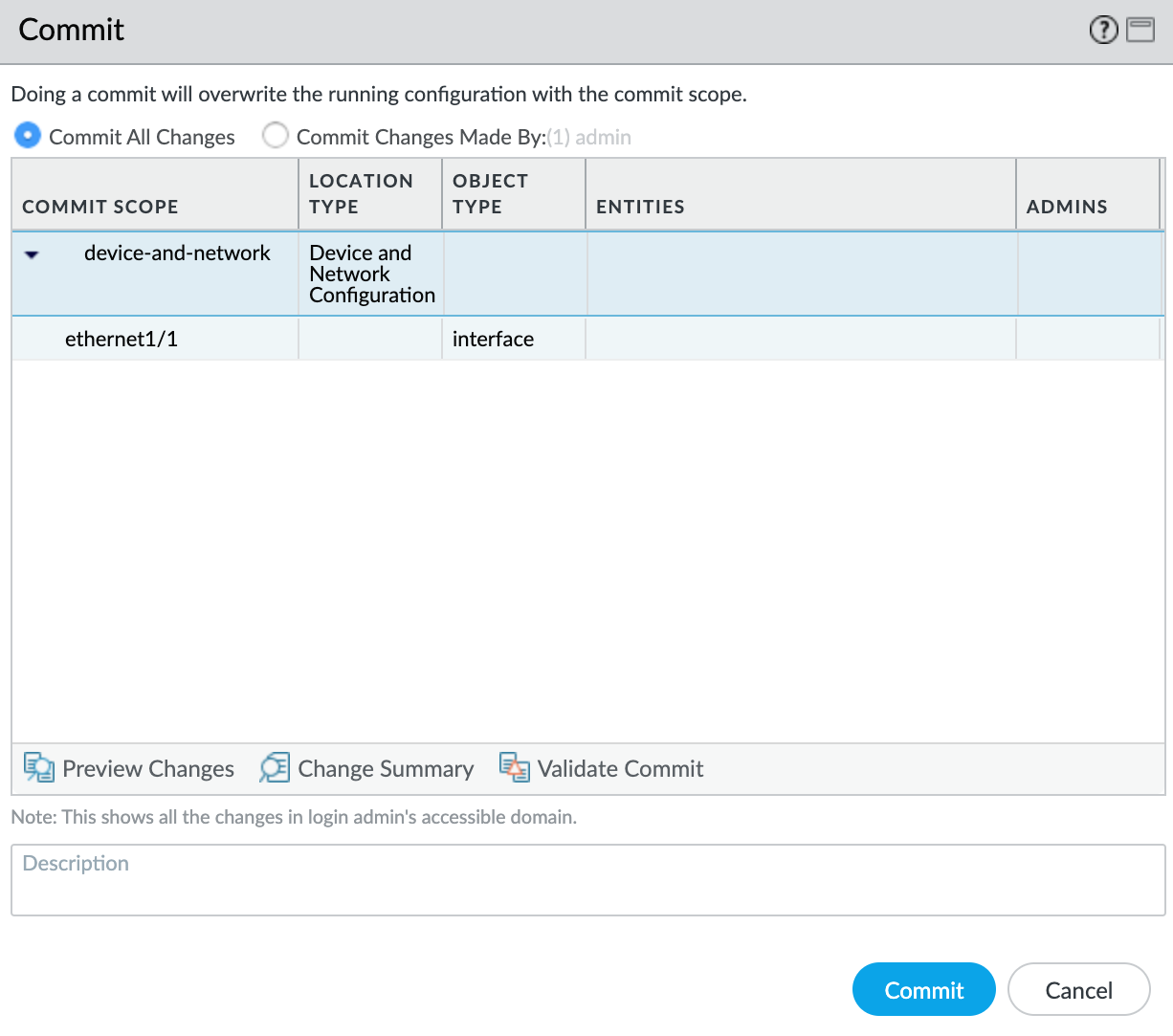

- 右上隅のCommitをクリックします.

- 変更をレビューしてCommitをクリックします.

新しいVLANインターフェースがethernet1/1物理インターフェースと共に表示されます。

次に、トラフィックをルーティングするためのセキュリティゾーンを作成します。

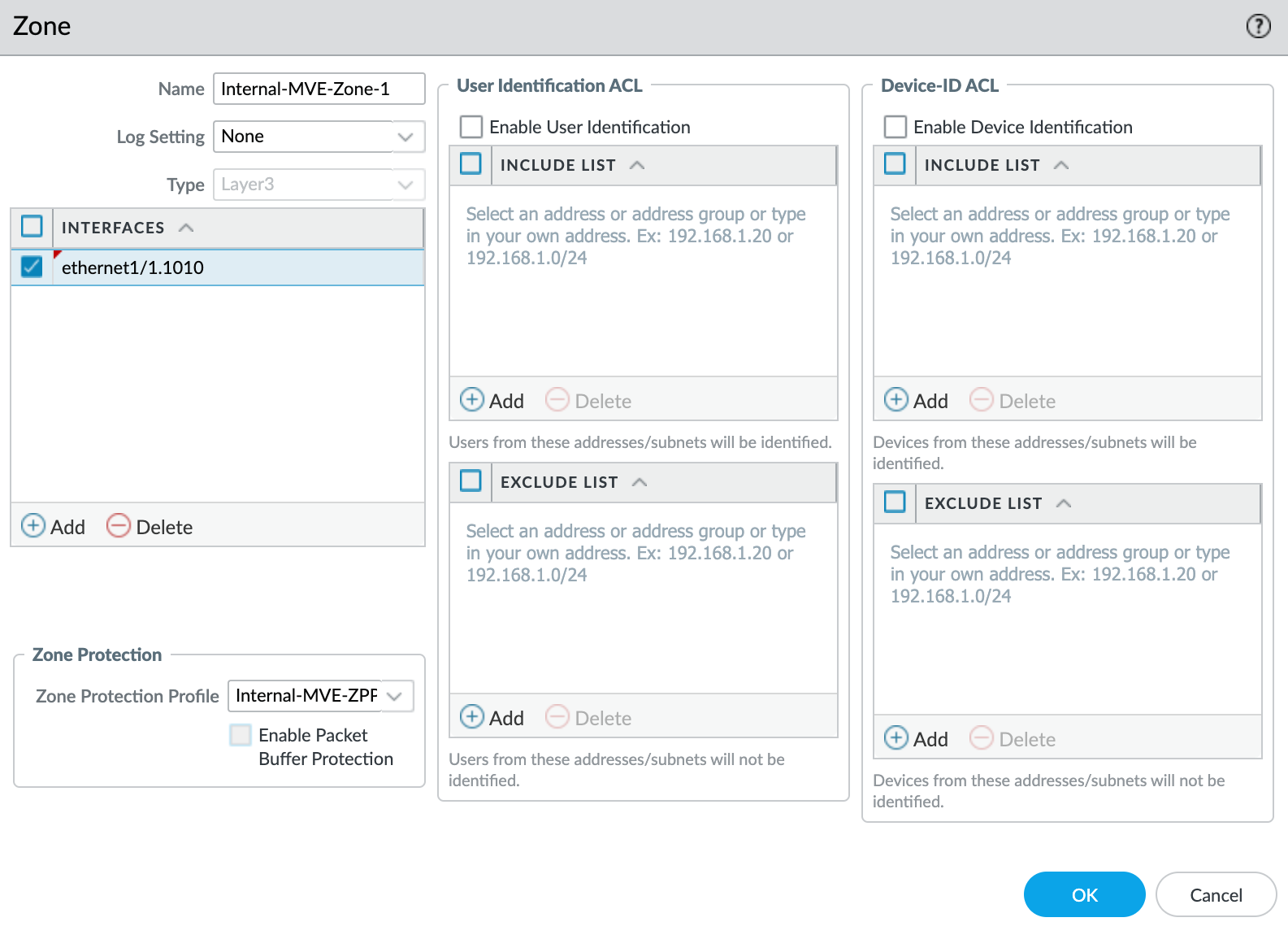

セキュリティゾーンを作成するには

ethernet1/1.1010サブインターフェースを選択します。- セキュリティゾーンのドロップダウンリストからNew Zoneを選択します。

- セキュリティゾーンの名前を指定します.

- Interfacesの下で+Addをクリックし、

ethernet1/1.1010をセキュリティゾーンに追加します。 - ネットワークセキュリティに必要な追加の詳細を指定します。

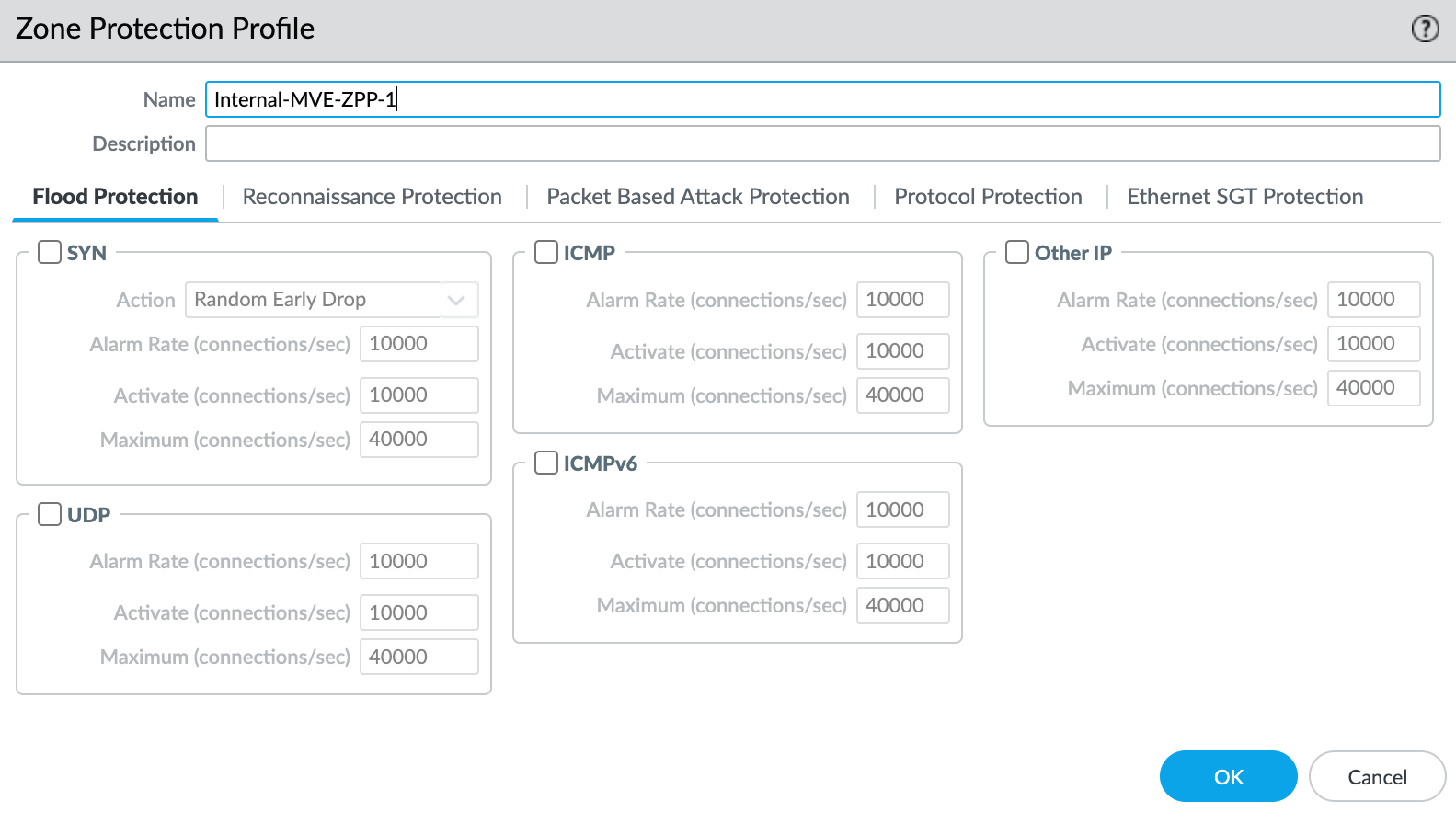

- ゾーンプロテクションプロファイルのドロップダウンリストからNew Zone Protection Profileを選択します。

- ネットワークセキュリティに必要な詳細を指定します。この例ではすべてのデフォルトを使用します.

- OKをクリックします。

- Layer3 Subinterface画面でOKをクリックします。

- 右上隅のCommitをクリックします.

- 変更をレビューしてCommitをクリックします.

この時点で、インターフェースを作成しました。次に、BGPセッションを作成します。

BGPセッションを作成するには

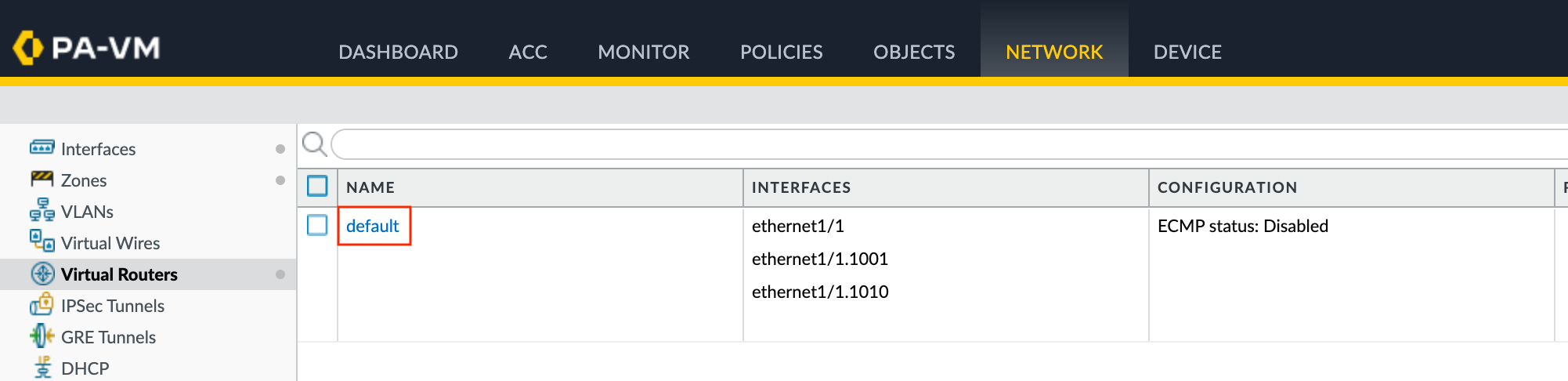

- Network > Virtual Routersを選択します。

- 仮想ルーターを選択します.

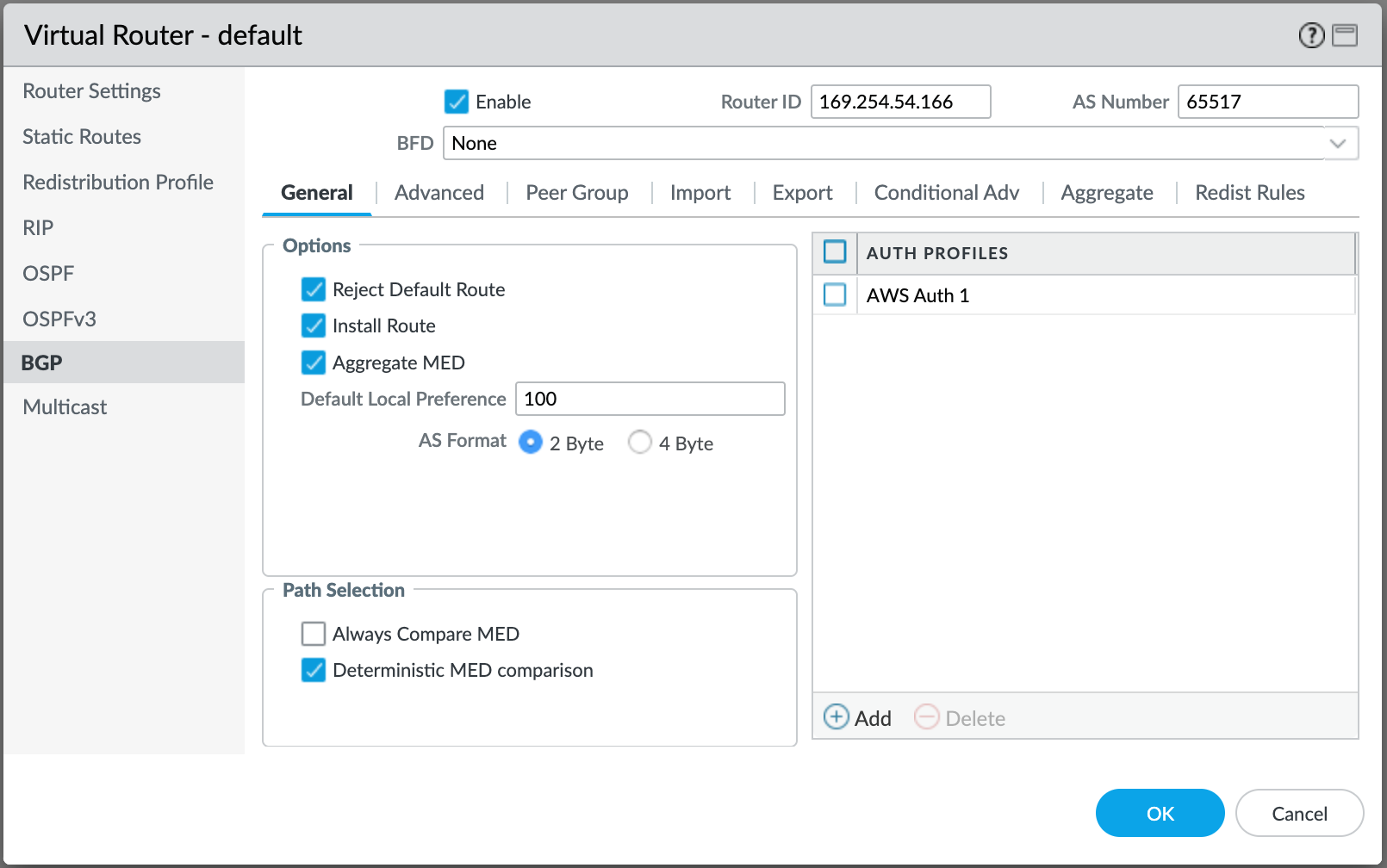

- 左側のペインでBGPを選択します。

- 次のBGP詳細を提供します:

- 有効化 – 変更をコミットした後、BGPセッションを開始するためにこのチェックボックスを選択します。

- Router ID – このPalo Altoシステム上のいずれかのIPアドレスをRouter IDとして指定します。これはMegaport接続詳細からのCustomer Address値です。

- AS Number – AWS VIF注文で使用したASNを指定します。これはMegaport PortalでのAWS接続からのCustomer ASN値です.

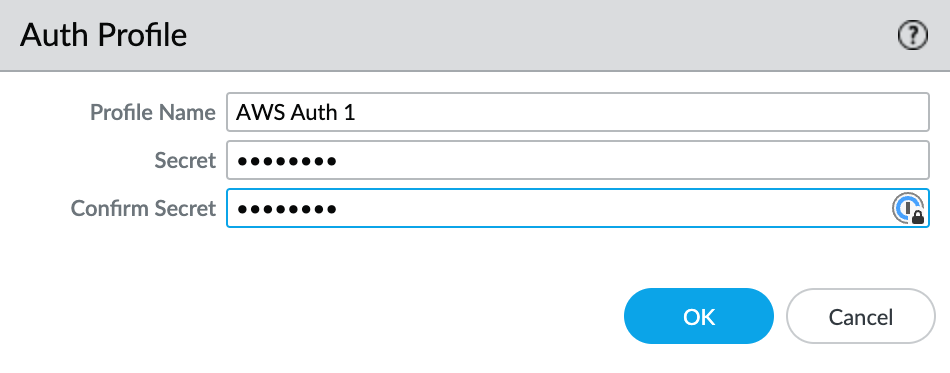

- Auth Profilesの下で+Addをクリックします。

- プロファイル名を指定します.

- 認証パスワードを入力して確認します。

- OKをクリックします。

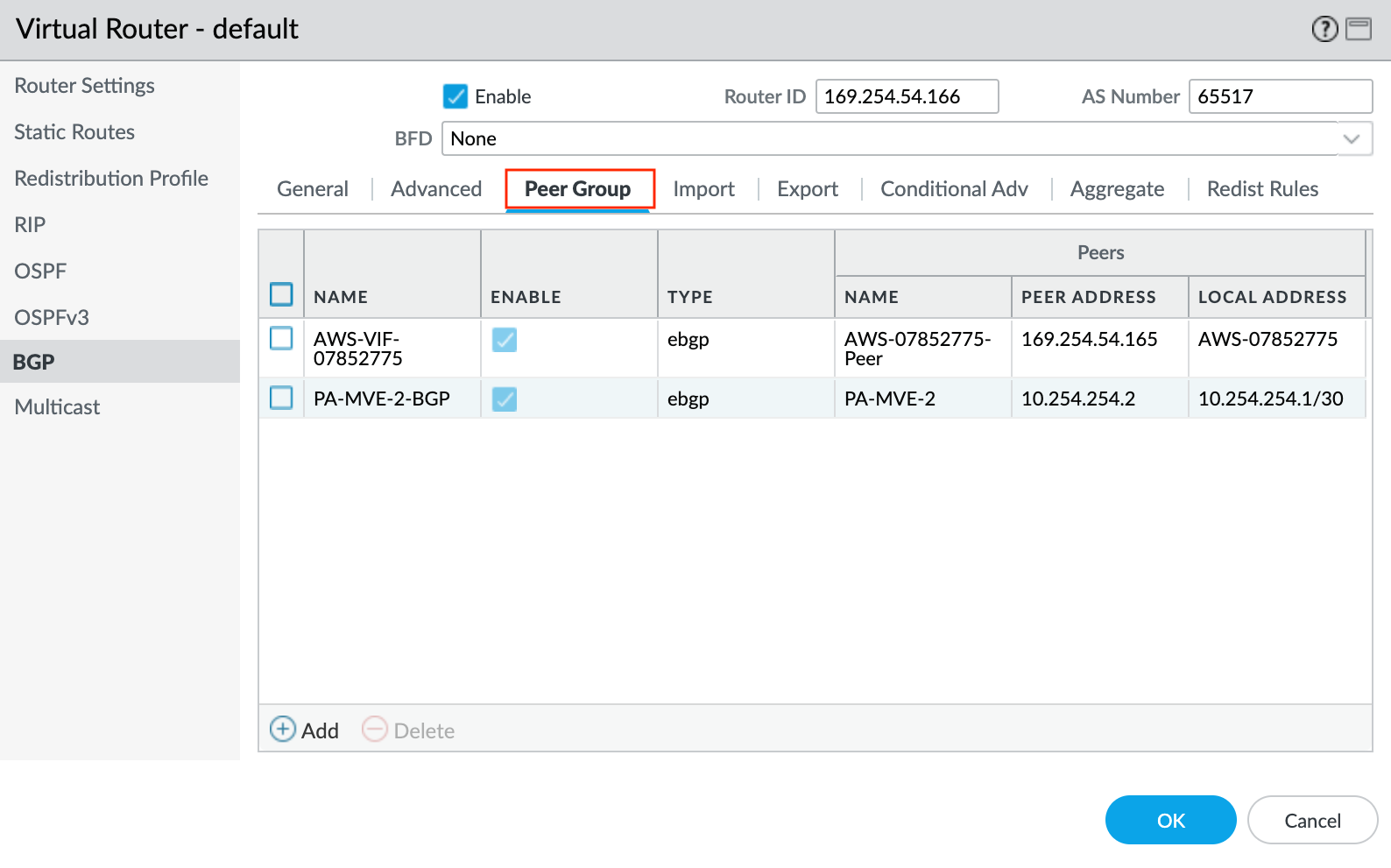

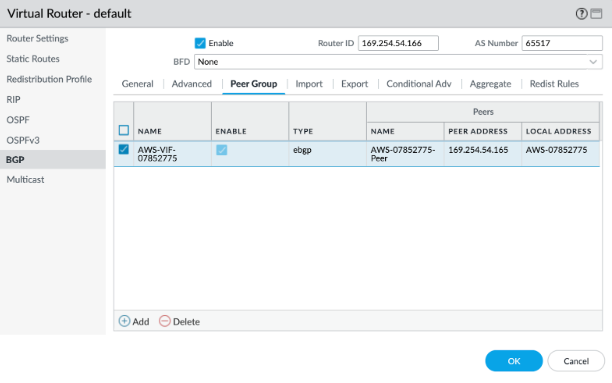

- Peer Groupタブを選択します.

- +Addをクリックしてピアグループを追加します。

- ピアグループの名前を指定します。例えば、AWS-VIF-xxxx。

- セッションタイプとしてeBGPを指定します。

- ネットワークに必要な追加の詳細を指定します。

- 新しいピアを追加するために+Addをクリックします。

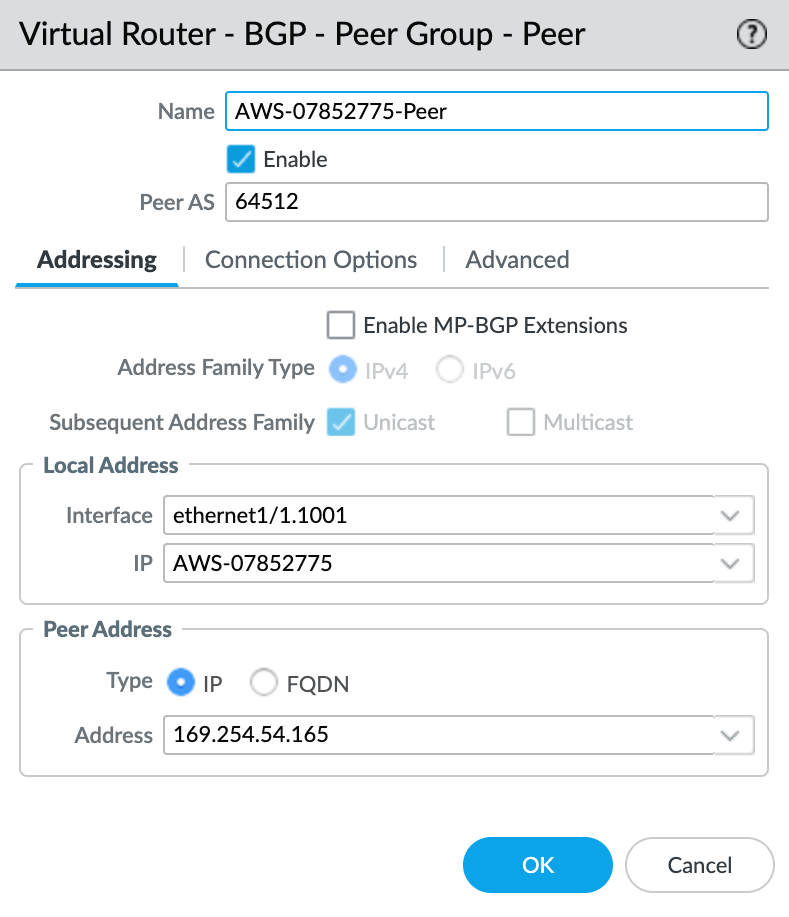

- ピアの詳細を指定します:

- Name – ピアの名前を指定します。

- Peer AS – ピアの自律システム番号(ASN)を指定します。

- Local Address – ドロップダウンリストから適切なサブインターフェースとIPアドレスを選択します。

- Peer Address – AWS側のIPv4アドレスを入力します。これはMegaport Portal Connection DetailsのAmazon Addressです.

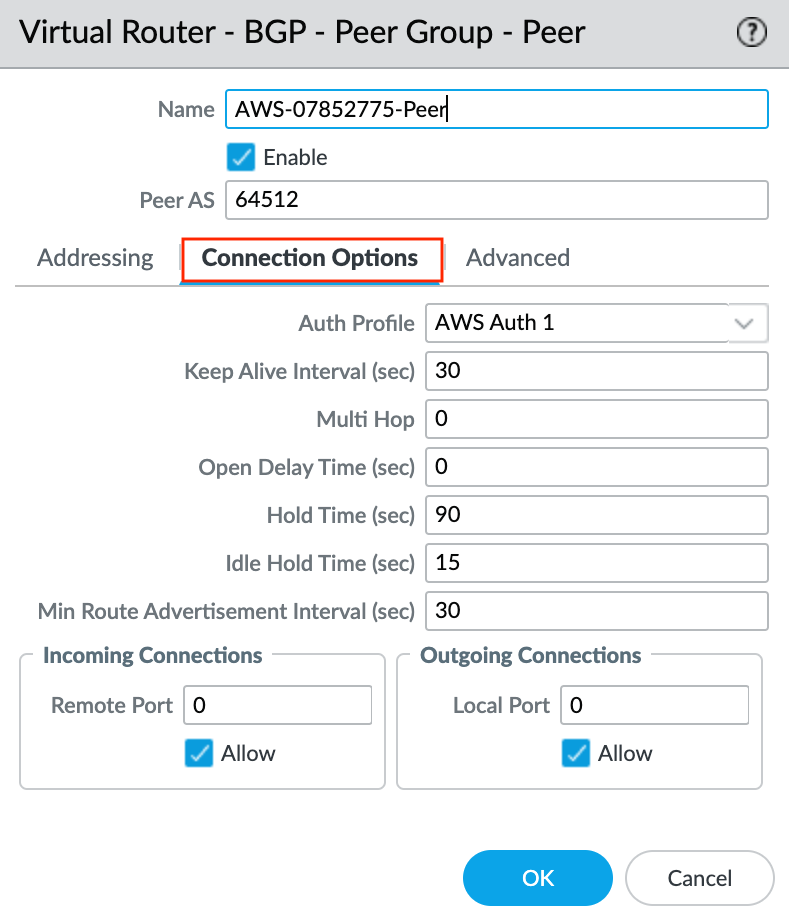

- Connection Optionsタブを選択します.

- 以前に作成したAuth Profileを選択します。

- Peer Group - Peer画面でOKをクリックします。

- BGP - Peer Group/Peer画面でOKをクリックします。

- Virtual Router画面でOKをクリックします.

- 右上隅のCommitをクリックします.

- 変更をレビューしてCommitをクリックします.

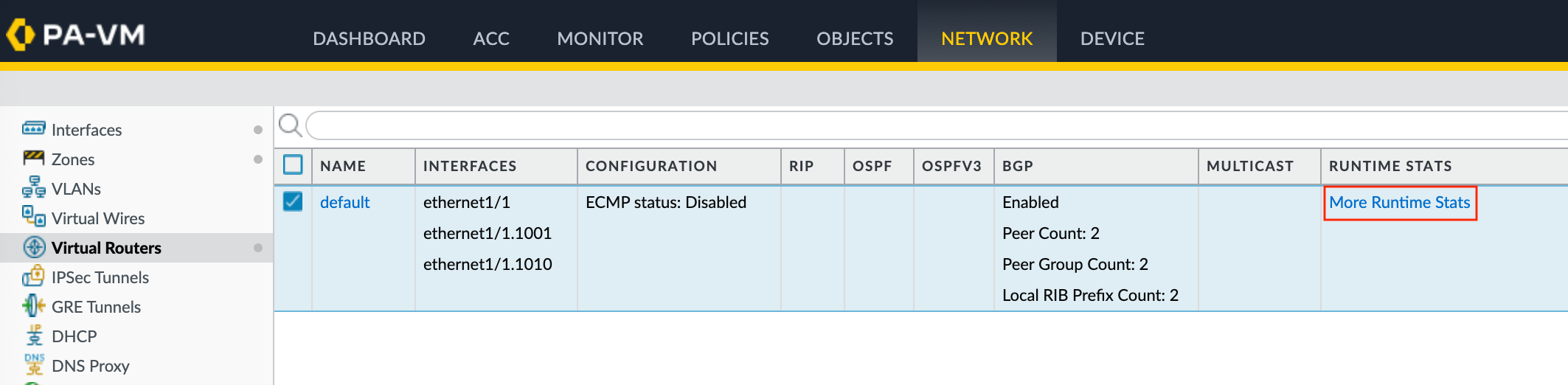

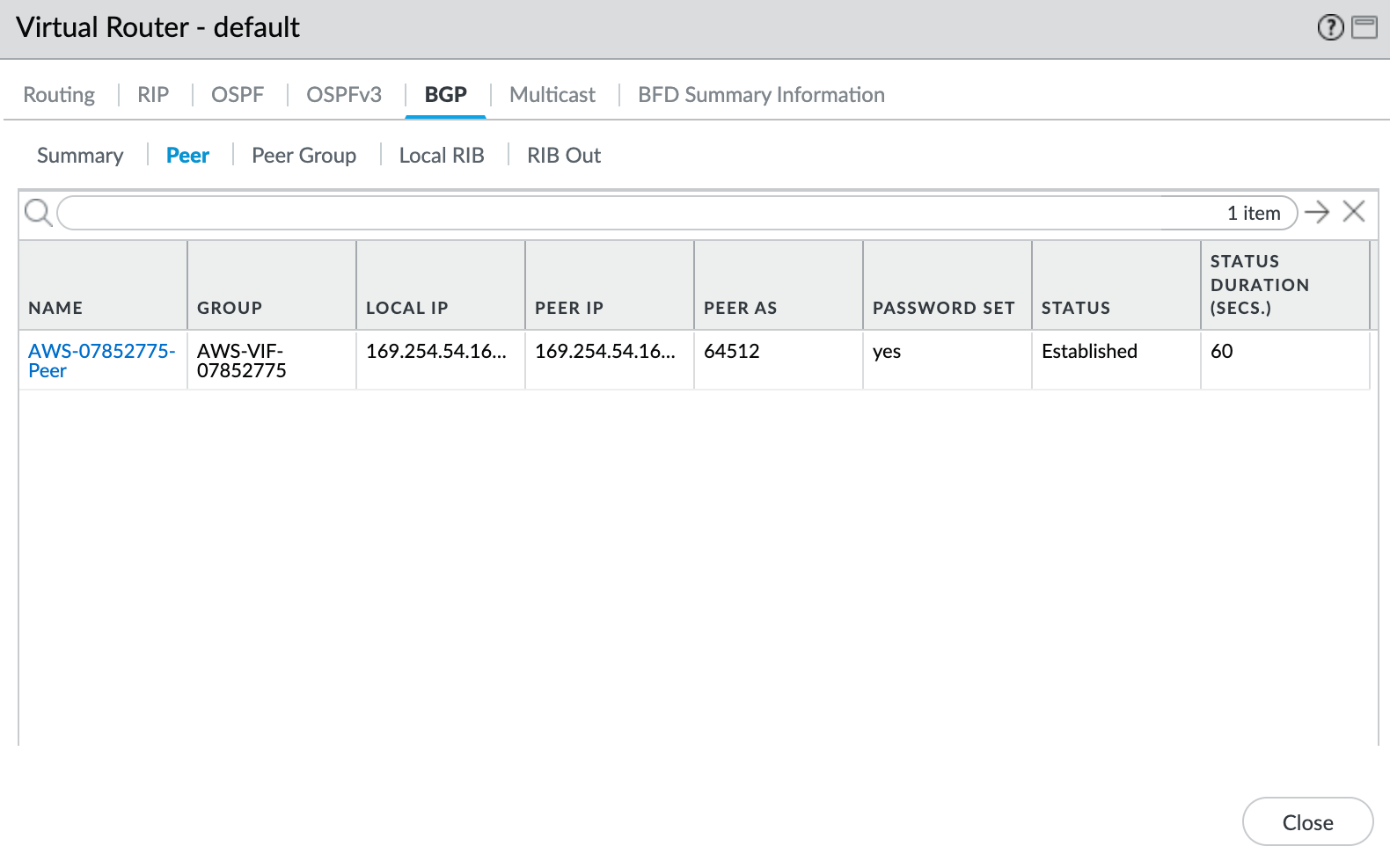

AWS接続の検証

BGPピアのステータスを確認するには

- Network > Virtual Routersを選択します。

- 仮想ルーター(デフォルト)を見つけます。

- 右側のRuntime Stats列でMore Runtime Statsをクリックします.

- BGPタブを選択し、次にPeerタブを選択します。

-

ピアのステータスがEstablishedであることを確認します.

AWS Direct Connectポータルでもステータスを確認できます(更新には数分かかる場合があります).