Fortinet Secure SD-WAN デプロイメントの計画

このトピックでは、プロビジョニングプロセスの概要を提供し、Megaport Virtual Edge (MVE) の配置における考慮事項を説明します。

| お客様が提供するもの | Megaport が提供するもの |

|---|---|

| 支店からのインターネット接続 | 仮想 SD-WAN アプライアンスをホストするプラットフォーム |

| 支店で有効化された SD-WAN ベンダー | 支店から Megaport ネットワークの任意の宛先への完全な接続および他の Megaport 製品・サービスとの連携 |

| 支店に設置された顧客設備(CPE) | インターネット経由で MVE と支店の CPE 間のトンネルを終端する Megaport Internet 接続 |

| Megaport SDN で使用する SD-WAN ソフトウェアライセンス | Megaport エコシステムへのアクセス |

Fortinet Secure SD-WAN の機能

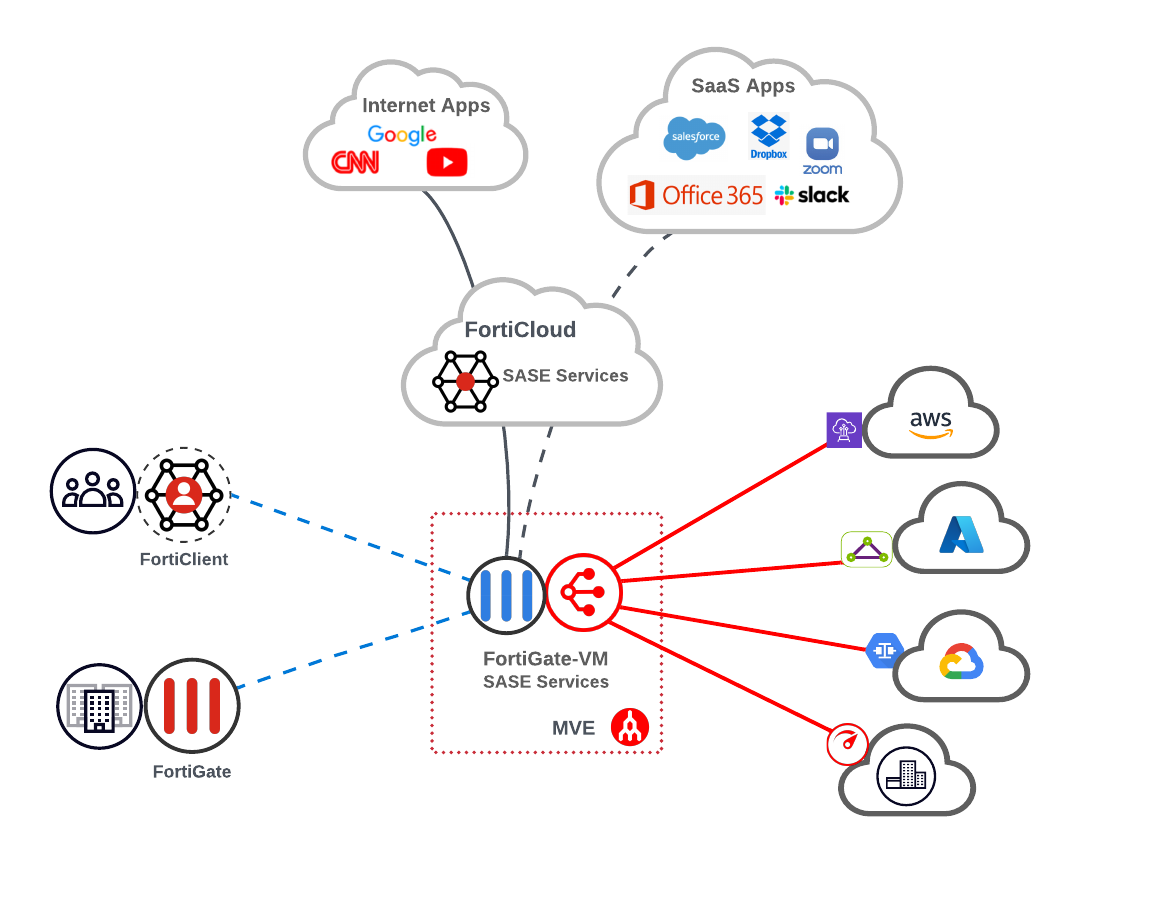

FortiGate-VM は、次世代ファイアウォール(NGFW)と SD-WAN の両方のサービスを 1 台の仮想マシン上で提供します。MVE 上で FortiGate-VM をホストすることで、エッジからクラウドへのネットワーク接続が最適化されると同時に、Megaport バックボーンセグメント全体で高度なセキュリティサービスとポリシーが適用されます。

FortiGate-VM を Megaport の NaaS プラットフォームに組み込むことで、エッジとクラウドネットワークファブリック間に以下の主要な SASE(Secure Access Service Edge)Secure Access Service Edge (SASE) は、セキュリティとネットワーク接続技術を単一のクラウド提供プラットフォームに統合して、安全で迅速なクラウド変革を可能にするセキュリティフレームワークです。

要素が拡張されます:

-

次世代ファイアウォール(NGFW)機能:ステートフルファイアウォールポリシー、NAT、IPS、SSLインスペクション、脅威インテリジェンスを含む。

-

セキュア Web ゲートウェイ(SWG)サービス:Web コンテンツフィルタリングとマルウェアスキャンにより、悪意のあるインターネット先からデバイスを保護。

-

ゼロトラストネットワークアクセス(ZTNA):各アプリケーションセッション前にユーザーとデバイスを検証し、ポリシーに準拠していることを確認した上でアクセスを許可。

FortiGate-VM は、FortiClient エンドポイントセキュリティエージェントを使用して Fortinet SASE ソリューションとのリモートユーザー統合もサポートしています。FortiClient は、VPN(SSL または IPsec)や ZTNA トンネルを通じてセキュアにセキュリティファブリックへ接続します。

FortiSASE ソリューションでは、FortiGate と FortiCloud サービスのハイブリッド設計が可能です。たとえば、インターネットや一部の SaaSSoftware as a Service (SaaS) はクラウドコンピューティングの一形態であり、プロバイダーがクライアントにアプリケーションソフトウェアの利用を提供し、そのアプリケーションに使用されるすべての物理およびソフトウェアリソースを管理します。SaaS は「オンデマンドソフトウェア」とも呼ばれることがあり、通常は使用量に基づく料金またはサブスクリプション料で価格設定されます。

アプリケーションは SWG と CASB(クラウドアクセスセキュリティブローカー)を使って FortiCloud で保護され、プライベートな Megaport 接続は FortiGate のセキュリティサービスで保護されます。

注記

既に Fortinet ファイアウォールを導入している場合、それを MVE に接続することで、本社や支店からクラウドサービスへのプライベートインターコネクト経由のアクセスが可能です。

以下のリソースも参照してください:

配置に関する考慮事項

このセクションでは、MVE の配置オプションと特徴の概要を説明します。

Fortinet Secure SD-WAN は、他の多くの SD-WAN ベンダーと同様に仮想または物理の FortiGate アプライアンスを使用します。ただし、Fortinet ではアプライアンスをさまざまな用途で構成可能です。たとえば:

- リモートオフィス向けにローカル構成とローカルログのみを備えた NGFW(次世代ファイアウォール)として利用。

- 中央管理 + 中央ログ、または中央管理のみとして利用。

- 従来型 SD-WAN オーバーレイネットワークとして構成。

詳細は Fortinet ドキュメントライブラリ を参照してください。

SD-WAN ベンダー

MVE は Fortinet SD-WAN と統合されており、Fortinet FortiManager コンソールを使用してプライベートオーバーレイネットワークを構築します。

MVE プラットフォームでサポートされているすべての NFVMVE は、オンデマンドでベンダーニュートラルなネットワーク機能仮想化 (NFV) プラットフォームであり、Megaport のグローバルソフトウェア定義ネットワーク (SDN) のエッジでネットワークサービスのための仮想インフラを提供します。SD-WAN や NGFW などのネットワーク技術は、Megaport Virtual Edge を通じて Megaport のグローバルネットワーク上で直接ホストされます。

に関する情報は、Megaport Virtual Edge (MVE) 製品ページ を参照してください。

MVE の場所

MVE に接続できるグローバルなロケーションの一覧は、Megaport Virtual Edge ロケーション を参照してください。

MVE インスタンスのサイズ設定

インスタンスサイズは、同時接続数などのMVE の機能を決定します。

MVE インスタンスサイズを選択する際には、以下の項目に留意してください:

-

ネットワークデータストリーム負荷の増加はパフォーマンスを低下させる可能性があります。たとえば、IPsecを用いたセキュアトンネルの確立、トラフィックパスの経路制御、ディープパケットインスペクション (DPI) の使用は、最大スループット速度に影響を与える可能性があります。

-

ネットワークをスケールする将来の計画。

配置に利用可能なMVE インスタンスサイズを確認するには、Megaport Portal を使用してMVE セットアッププロセスで確認してください。インスタンスサイズの可用性は、選択されたベンダーと配置場所の両方に依存し、それによって異なる場合があります。Megaport Portal は選択したベンダーとロケーションに利用可能なサイズを表示します。

Megaport Portal で MVE インスタンスサイズを確認する手順

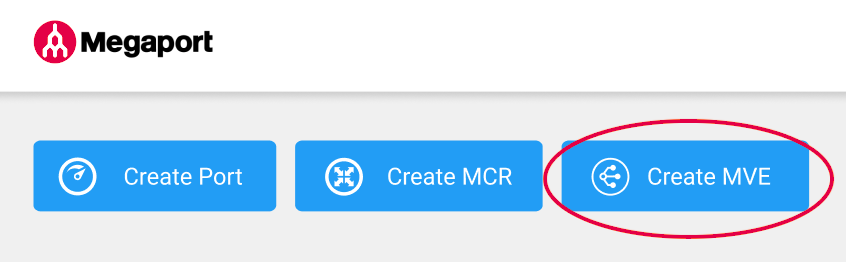

- Megaport Portal で、サービス ページに移動します。

-

Create MVE をクリックします。

-

Fortinet FortiGate-VM を選択します。

-

ソフトウェアバージョンを選択します。

-

次へ をクリックします。

-

MVE のロケーションを選択します。

対象となるブランチまたはオンプレミスのロケーションに地理的に近い場所を選択してください。

検索 フィールドを使用して、宛先Portの名前、国、メトロシティ、または住所を見つけることができます。また、多様性ゾーンでフィルタリングすることもできます。

-

選択された場所に基づいて利用可能なインスタンスサイズの一覧が表示されます。利用可能なサイズは緑で強調表示され、利用可能 とラベル付けされています。サイズは異なる数の同時接続をサポートし、個々のパートナープロダクトのメトリックはわずかに異なります。

注記

希望するMVE のサイズがリストにない場合は、選択したロケーションに十分な容量がないということです。十分な容量のある別のロケーションを選択するか、アカウントマネージャーに連絡して要件について話し合うことができます。

将来MVE の容量がもっと必要になったらどうすればいいですか?

以下のオプションがあります:

-

もう1つのMVE インスタンスをプロビジョニングし、 オーバーレイネットワークに追加し、2つのMVE間でワークロードを分散させることができます。

-

より大きなMVE インスタンスをプロビジョニングし、 オーバーレイネットワークに追加し、古いMVEから新しい大きなMVEに接続を移行し、それから古いMVEを退役させることができます。

仮想マシンを削除することなく、Megaport Internet の帯域幅をいつでも調整することができます。

セキュリティ

MVE は、インターネット接続された拠点から Megaport SDN 上の任意のエンドポイントまたはサービスプロバイダーへのセキュアな接続容量を提供します。パートナーの SD-WAN 製品の CSP ホストインスタンスは、Megaport SDN を通じて重要なトラフィックをルーティングし、インターネット依存を軽減します。トラフィックは、Megaport SDN 上を移動する間も暗号化され、ポリシー制御下にあります。

Fortinet Secure SD-WAN には包括的なセキュリティ機能である SASE(Secure Access Service Edge)Secure Access Service Edge (SASE) は、セキュリティとネットワーク接続技術を単一のクラウド提供プラットフォームに統合して、安全で迅速なクラウド変革を可能にするセキュリティフレームワークです。

へのアクセスが含まれます。MVE 上の Fortinet はネイティブに SASE および SD-WAN サービスをサポートします。詳細については SASE によるネットワーク保護 を参照してください。

ライセンス

MVE で使用する Fortinet (FortiGate) SD-WAN ライセンスはお客様にてご用意ください。Megaport ネットワーク上に作成される SD-WAN エンドポイントに対して、適切なライセンスを保有していることはお客様の責任となります。

VLAN タグ付け

Megaport はホストハードウェアシステム上でVXC とMVE を区別するために Q-in-Q802.1Qトンネリング(Q-in-Qまたは802.1adとしても知られる)は、OSIレイヤー2プロバイダーが顧客のために使用する技術です。802.1adは内側および外側タグの両方を提供し、外側のタグ(時にはサービスプロバイダー用のSタグと呼ばれる)を取り除くことで、データをセグメント化する内側のタグ(Cタグまたは顧客)を露出させることができます。

を使用します。テナントMVE はインターネット向けリンク用のタグなしトラフィックを受け取り、その他の宛先のMegaport ネットワーク(たとえば、CSPオンランプや他のMVE)に向かうVXC 用のシングルタグの802.1Qトラフィックを受け取ります。詳細については、Q-in-Q の設定 を参照してください。

vNICs

各 MVE は最大 5 つの vNIC を持つことができます。MVE はデフォルトで 1 つの vNIC で作成されます。さらに最大 4 つ追加可能で、合計 5 つまで設定できます。

MVE の vNIC 数を指定する前に:

-

MVE の注文後に vNIC 数は変更できません。作成時に必要な vNIC 数をあらかじめ決定してください。

-

機能に影響がないか、サービスプロバイダーに確認してください。

注記

MVE を注文後に vNIC 数を変更する必要がある場合は、注文をキャンセルして再注文する必要があります。

詳細は vNIC 接続の種類 を参照してください。