プライベート接続による AWS Outposts Rack の構成

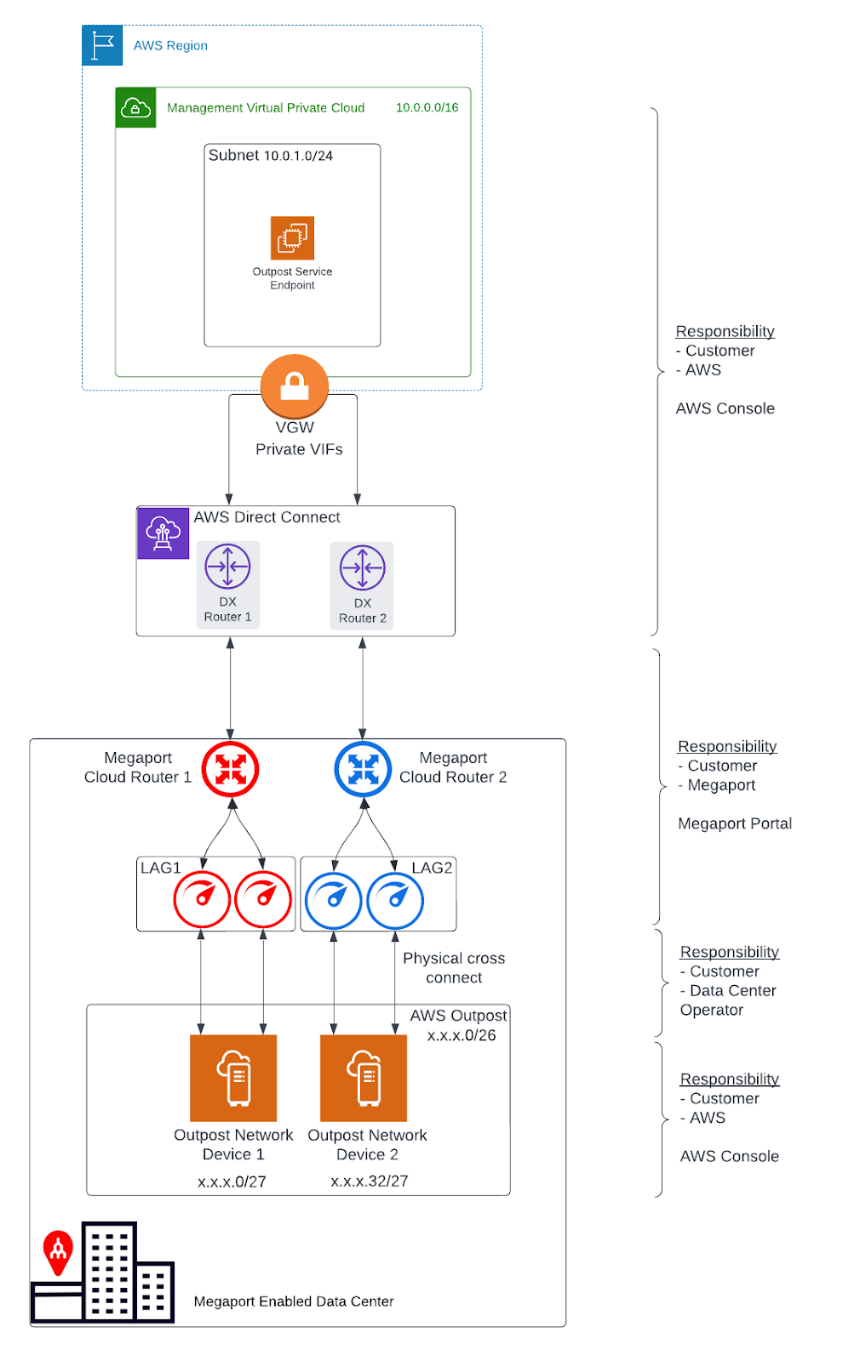

このトピックでは、Megaport Port、Megaport Cloud Router (MCR)、および Virtual Cross Connects (VXCs) を介して、AWS Direct Connect Hosted Connection を用いて AWS Outposts Rack を展開する方法を説明します。

AWS Outposts は、インターネットゲートウェイ、仮想プライベートゲートウェイ、Amazon Direct Connect ゲートウェイ、VPC エンドポイントを含む、AWS リージョンでアクセス可能な VPC コンポーネントを備えた Amazon 仮想プライベートクラウド (VPC) を Outpost に拡張します。Outpost はリージョン内のアベイラビリティゾーンに所属し、そのアベイラビリティゾーンの拡張であり、レジリエンスのために使用できます。

情報

Megaport は Outposts に関して AWS Service Ready 認定を受けています。

ヒント

このトピックの PDF をダウンロード します。

AWS Outposts を展開する理由

Megaport Direct Connect ソリューションを用いた AWS Outposts Rack は、次のカスタムハイブリッドアーキテクチャを提供します:

- 特定のローカルデータ保存や超低遅延処理要件を満たし、ワークロードの実行場所やデータの保管場所を管理します。

- 使い慣れた AWS サービス、ツール、および API を使用してローカルでデータを処理します。

- クラウドおよびローカルで実行される同じサービスを完全に管理するために、一つの AWS コンソールを使用してハイブリッド IT オペレーションを効率化します。

- 同じ国の規制要件を満たす距離内で災害復旧を可能にします。これは AWS リージョンが一つしかない国では特に重要であり、同じ国内の安全な距離にいるプライマリサイトから復旧用の代理となるセカンドリージョンを効果的に作成することができます。

注記

AWS Outposts の詳細については、Outposts User Guide for Rack を参照してください。このトピックには AWS ユーザーガイドからの抜粋が含まれています。

ネットワークコンポーネント

Megaport Direct Connect ソリューションを用いた Outpost Rack には、次のネットワークコンポーネントと展開ロールが含まれます:

- AWS リージョンとオンプレミスのネットワーク

- 複数のサブネットを持つリージョン内の VPC

- 顧客所有の IP アドレスプール

- オンプレミスネットワーク内の Outpost

- サブネット間ルーティングのための Megaport MCR

- AWS リージョン接続のための Megaport Port と VXC

- Megaport への物理ファイバクロスコネクト

冗長性

それぞれの Outpost Rack Networking Device (OND) と Megaport 間で完全な冗長性を確立するためには、次の設定を推奨します:

-

それぞれの OND は Megaport に二重接続されています。

-

それぞれの Outpost 展開には 2 つの MCR が設定されています。

-

同じ Outpost デプロイメント内(2 番目、3 番目など)のラックは、同じ MCR ペアを使用します。追加のラックの各 OND は、同じデュアルポートおよびリンクアグリゲーショングループ (LAG) 設定を使用します。

-

MCR は異なる AWS Direct Connect ロケーションで終了します。

VPC とサブネット

VPC はその AWS リージョン内のすべてのアベイラビリティゾーンにまたがります。リージョン内の任意の VPC を Outpost に拡張するには、Outpost サブネットを追加します。VPC に Outpost サブネットを追加するには、サブネットを作成する際に Outpost の Amazon リソースネーム (ARN) を指定します。詳細については、このトピックの Outpost サブネットの作成 を参照してください。

Outpost は複数のサブネットをサポートしています。EC2 インスタンスを Outpost 内で起動する際に、EC2 インスタンスサブネットを指定できます。インスタンスが展開される基盤ハードウェアを指定することはできません。なぜなら、Outpost は AWS のコンピュートおよびストレージキャパシティのプールだからです。

各 Outpost は、1 つ以上の Outpost サブネットを持つ複数の VPC をサポートできます。VPC クォータの詳細については、Amazon VPC Quotas を参照してください。VPC が作成されている VPC の CIDR 範囲から Outpost サブネットを作成します。Outpost サブネット内に存在する EC2 インスタンスなどのリソースには、Outpost アドレス範囲を使用できます。AWS は直接 VPC CIDR も Outpost サブネット範囲もオンプレミスのロケーションに広告しません。

Outpost サービスリンク

Outpost から AWS リージョンに戻る接続は「サービスリンク」と呼ばれます。Outpost リージョン接続のためにプライベート接続オプションを選択すると、AWS は指定した VPC とサブネットを使用してサービスリンク接続を確立します。

最適なエクスペリエンスとレジリエンスのために、AWS は冗長接続を使用することを推奨します。サービスリンク接続には、最低 500 Mbps 以上の帯域幅接続が必要です。帯域幅の要件は、次に依存して変わります:

-

Outpost Rack の数と Outpost キャパシティの構成。

-

ワークロードの特徴、例えば Amazon Machine Image (AMI) のサイズ、アプリケーションの伸縮性、バースト速度要件、リージョンへの Amazon VPC トラフィック。

コミュニケーションパス

2 つの目的のために、コミュニケーションパスを検討する必要があります:

-

Outpost から AWS リージョンに戻る接続、つまりサービスリンクパス - このパスを確立するには、/30 または /31 の範囲を持った VLAN サブネットと OND 上のサービスリンク VLAN の IP アドレスを指定します。

-

オンプレミスネットワークから VPC への接続、つまりローカルゲートウェイパス - このパスを確立するには、/30 または /31 の範囲を持った VLAN サブネットと OND 上のローカルゲートゲートウェイ VLAN の IP アドレスを指定します。

重要

このトピックはサービスリンクパスのみをカバーしており、ローカルゲートウェイパスの詳細は含まれていません。ローカルゲートウェイの詳細については、このトピックの ローカルゲートウェイネットワークパラメータ を参照してください。また、Local gateway を Outposts User Guide for Rack で参照してください。

サービスリンクネットワークパラメータ

サービスリンクには、ネットワーク内に 2 つの連続した /27 ブロックとして広告される /26 IPv4 アドレスブロックが必要です。これらの IP ブロックは、ローカルネットワークで使用されている RFC 1918 アドレス空間でも、プライベートに使用する他の IP 範囲でも構いません。もしくは、パブリックにアドレス指定可能な /26 を提供することもできます。

/26 IPv4 アドレスブロック

これらの OND ネットワークパラメータは、LAG接続の OND エンドと対応する MCR 端点を構成します。各 MCR には次が必要です:

- サービスリンク BGP 自律システム番号 (ASN)。ASNs は各 MCR で同じであっても構いません。

- MCR と OND 間のポイントツーポイント接続を表す VLAN。

- 任意の MCR ごとの IP アドレスとサブネットマスク (合計 2)。

各 OND にはサービスリンク BGP ASN または IP アドレスとサブネットマスク (合計 2) が必要です。MCR および Outpost BGP ASN は異なる必要があります。

始める前に、この表でサービスリンク接続のネットワークパラメータを定義してください:

| コンポーネント | ネットワークパラメータ |

|---|---|

| サービスリンク BGP ASN | プライベート ASN 範囲 (64512 - 65534 または 4200000000 - 4294967294) から 16 または 32-bit ASN |

| 最初の LAG (OND と MCR #1 間) | Outpost IP アドレスとサブネットマスク (/30 または /31) |

| カスタマー IP アドレスとサブネットマスク (/30 または /31) | |

| カスタマー BGP ASN (16 または 32-bit) | |

| サービスリンク VLAN1 (LAG 間で同じでもよい) | |

| 2 番目の LAG (OND と MCR #2 間) | Outpost IP アドレスとサブネットマスク (/30 または /31) |

| カスタマー IP アドレスとサブネットマスク (/30 または /31) | |

| カスタマー BGP ASN (16 または 32-bit) | |

| サービスリンク VLAN1 (LAG 間で同じでもよい) |

ローカルゲートウェイネットワークパラメータ

重要

このトピックはサービスリンクパスのみをカバーしており、ローカルゲートウェイパスの構成の詳細は含まれていません。ローカルゲートウェイの詳細については、Local gateway を Outposts User Guide for Rack で参照してください。

ローカルゲートウェイは 2 つの目的 を果たします:

-

オンプレミス宛先トラフィックのために VPC ルートテーブルにターゲットを提供します。

-

お客様所有の IP プールからアドレスが割り当てられたインスタンスのためにネットワークアドレス変換 (NAT) を実行します。

ローカルゲートウェイは、インターネット宛先トラフィックの通信にも使用できます。

現在のネットワーク状況と目標に応じて、Megaport MCR を経由したローカルゲートウェイ接続の異なるオプションがあります。

Megaport LAG Ports からのローカルゲートウェイ VLAN には次のオプションのいずれかのための VLAN が設定されている場合があります:

- ローカルゲートゲートウェイを使用せずにリージョン通信のためにサービスリンクパスのみを使用します。

- 別のMegaport Portを通じたOutpostデータセンターLAN。

- ローカルAWSリージョン経由での MCR。

- Megaport ネットワーク経由での任意の AWS リージョン。

- 世界中の Megaport 対応データセンター。

ローカルゲートウェイのネットワークパラメータは、現在のネットワーク状況とソリューション要件に依存します。

注文前

Outpost を注文するプロセスは 2 段階あり、最初に AWS から Outpost を注文します。Outpost がインストールされた後、Outpost サブネットを作成し VPC とリンクします。

Outpost を注文する前に:

-

設置場所が次の物理要件を満たしていることを確認してください。Outpost Rack のサイト要件。

-

AWS Enterprise Support プランが必要です。

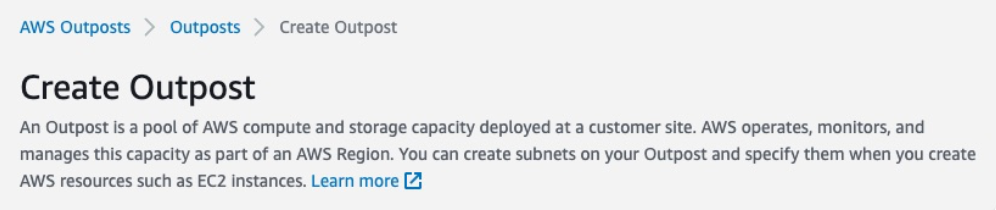

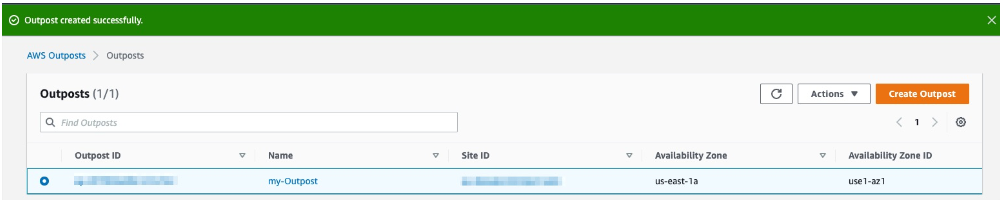

Outpost の注文

サイト要件が確認され、AWS サポートプランが整ったら、以下の手順に従って Outpost を注文します。

Outpost を注文するには

-

AWS Outposts コンソール を開きます。

-

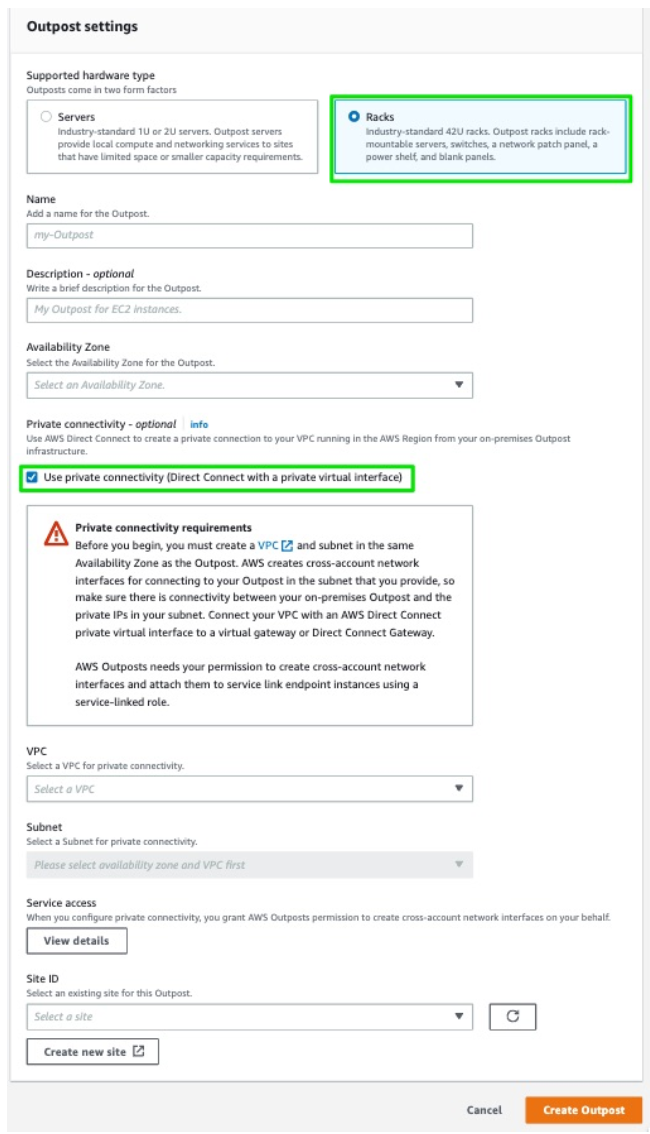

出展の作成を選択します。

-

「Racks」のラジオボタンを選択します。

-

展開名と説明フィールドを入力します。

-

ドロップダウンリストからお客様の Outpost のアベイラビリティゾーンを選択してください。

-

Use private connectivity チェックボックスを選択します。

Outpost のプライベート接続オプションを選択した後、AWS は自動的にプライベート接続エンドポイントを作成し、選択した VPC サブネットの CIDR からプライベート IP を割り当てます。

次に:

-

AWS Outpost Rack とリージョン内の AWS Outpost サービスエンドポイント間のすべてのサービスリンクトラフィックは、指定したプライベート接続を使用します。

-

AWS Outpost は、お客様に代わって次のタスクを完了することを可能にするサービスリンクドロールをお客様のアカウントに自動的に作成します:

-

指定したサブネットおよび VPC 内にネットワークインターフェイスを生成し、ネットワークインターフェイス用のセキュリティグループを作成します。

-

ネットワークインターフェイスをアカウント内のサービスリンクエンドポイントインスタンスにアタッチするための AWS Outpost サービスに対する許可を付与します。

-

アカウント内のサービスリンクエンドポイントインスタンスにネットワークインターフェイスをアタッチします。

-

-

-

VPC とサブネットについては、お客様の Outpost と同じ AWS アカウントとアベイラビリティゾーン内の VPC とサブネットを選択してください。

-

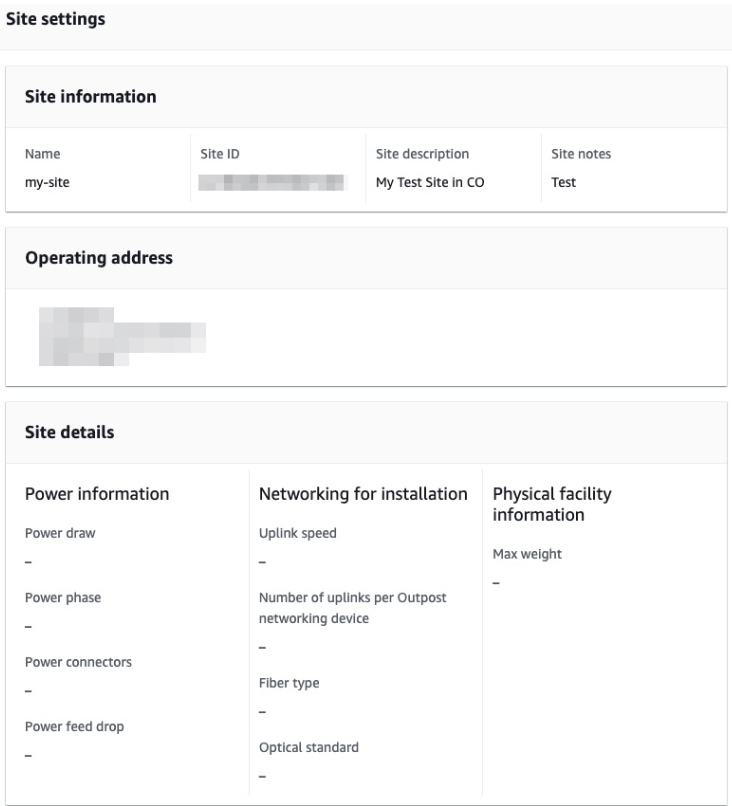

サイト ID については、Create a new site をクリックするか、またはドロップダウンリストから既存のサイトを選択します。サイト設定が表示されます。

-

Outpost の作成 をクリックします。

-

左側のメニューからカタログを選択してください。

-

サポートされているハードウェアの種類を選択し、構成を選択してください。

適切な構成オプションが利用できない場合は、カスタム構成を依頼するために AWS Outpost チーム に連絡してください。

-

注文を確定 をクリックしてください。

-

次に進みます。

-

構成を確認し、注文を確定 をクリックしてください。

Dialog が Outpost 受注が作成され、スケジュールされていることを確認します。Outpost のインストールの確認が完了したら、次のステップは Outpost Rack 上でインスタンスを起動することです。

インスタンスを起動する前の準備

Outpost の注文がインストールされ、使用可能になったら、Outpost Rack 上で EC2 インスタンスを起動できます。インスタンスを起動する前に、次の要件を満たしていることを確認してください:

-

ユーザーやロールなどのユーザーまたはロールを作成するための IAM エンティティにプライベート接続を許可するためのアクセス許可を設定します。IAM エンティティは、次のアクションにアクセスするための許可が必要です:

iam:CreateServiceLinkedRole on arn:aws:iam::*:role/aws-service-role/outposts.amazonaws.com/AWSServiceRoleForOutposts*

iam:PutRolePolicy on arn:aws:iam::*:role/aws-service-role/outposts.amazonaws.com/AWSServiceRoleForOutposts*

ec2:DescribeVpcs

ec2:DescribeSubnets -

同じ AWS アカウントとアベイラビリティゾーン内で Outpost のプライベート接続の唯一の目的のために VPC を作成し、/25 以上のサブネットを持っており、10.1.0.0/16 と競合しないことを確認してください(このブロックは、リージョン内のサブネットを含むインスタ VPC の接続用に AWS により定義および使用されています)。

-

データセンターの Outpost ロケーションと AWS リージョン間にプライベート VIF 接続付きの Megaport AWS Direct Connect (DX) トランスポートを有効にします。

-

Outpost が VPC にアクセスできるように AWS Direct Connect 接続、プライベート仮想インターフェイス、および仮想プライベートゲートウェイを作成します。

-

サブネット CIDR を AWS Direct Connect 経由でオンプレミスネットワークに広告します。詳細については、Direct Connect virtual interfaces および Working with AWS Direct Connect gateways を参照してください。

Outpost サブネットの作成

前提条件を満たしたら、Outpost サブネットを作成する必要があります。

Outpost サブネットを作成して、関連する AWS リージョン内の VPC とリンクしたら、その VPC は Outpost 自体もカバーします。

Outpost サブネットを作成するには

- AWS Outposts コンソール を開きます。

- 左のナビゲーションペインから Outposts を選択します。

- インストールされた Outpost を選択します。

- アクションを選択してから、サブネットの作成をクリックします。

- VPC を選択し、割り当てることができるサブネットの IP 範囲を決定します。

- 作成を選択します。

AWS は、指定した VPC とサブネットを使用してサービスリンク接続を確立します。サービスリンクが確立されると、Outpost はサービス中になり、AWS の構成が完了します。

Megaport の構成

これで、Outposts のデプロイメントの Megaport 側をセットアップする準備が整いました。構成手順はここにまとめられており、手順の詳細リンクが付いています:

- Megaport Port を作成 します。

- 1 つまたは 2 つの MCR を作成し、および VXC 接続を作成します。

- AWS Direct Connect Hosted Connection を作成します。

- AWS ポータル内で 接続を承認 します。

- AWS ポータル内で VIF を作成 します。

- ポートと MCR の間にプライベート VXC を作成して、現在の会社アカウントで MCR に接続します。プライベート VXC は基本的に、A エンド (お客様の Port) と B エンド (プライベート VXC デスティネーションタイプ)、この場合は MCR 間のポイントツーポイントイーサネット接続です。B エンドの接続先として、ターゲット MCR を選択します。

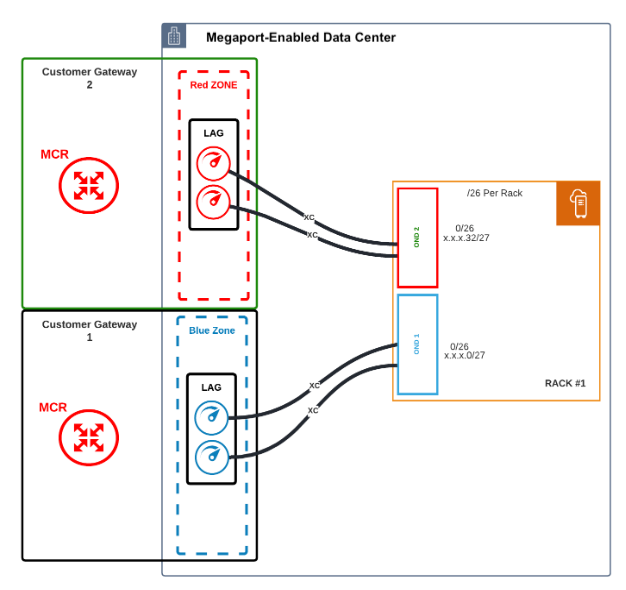

Outposts Rack から Megaport Ports への物理接続

標準の冗長展開は、ここに示すように、ファイバクロス接続を経由して Outposts Rack に接続された 4 つの物理ポートで構成されます:

構成メモ:

- 各 OND は、ファイバクロス接続を介して 2 つの物理ポートに接続されます。

- 各 OND は、物理冗長性のために、別のゾーン (Red または Blue) に接続されます。

- 各 Port は、リンクアグリゲーション制御プロトコル (LACP) を使用して LAG グループで設定およびデプロイされる必要があります。Red の多様性ゾーンにある Port は、LAG グループの一部です。

- AWS Portalで接続を承諾する。

- AWS PortalでVIFを作成する。

- PortとMCRの間にプライベートVXCを作成し、現在の企業アカウント内のMCRに接続する。プライベートVXCは、本質的にA-End(あなたのPort)とB-End(プライベートVXCの宛先タイプ、ここではMCR)間のポイント・ツー・ポイントEthernet接続です。接続のB-Endとして目標のMCRを選択します。

OutpostsラックとMegaport Portsの物理的接続

標準的な冗長展開は、Outpostsラックにファイバークロス接続で接続された4つの物理ポートで構成され、以下のように示されています:

構成メモ:

- 各ONDは、ファイバークロス接続を介して2つの物理Portに接続します。

- 各ONDは、物理的な冗長性のために別々のゾーン(RedまたはBlue)に接続します。

- 各Portは、リンクアグリゲーション制御プロトコル(LACP)を使用してLAGグループで構成および展開する必要があります。Red冗長ゾーンのPortsはLAGグループの一部です。Blue冗長ゾーンのPortsは別のLAGグループに属します。

- Portsは10 Gbpsで展開する必要があります。

- Portを作成すると、MegaportネットワークでのPort割り当てのための承認書(LOA)が生成されます。Portの作成で説明されているように。このLOAは、データセンターの運営者がファシリティを接続するために使用します。終端ポートの仕様について詳しくは、技術仕様を参照してください。

- 冗長性のために、RedゾーンとBlueゾーンの各冗長ゾーンは、別のMCRに接続されています。

- LAG PortsとMCRは同じデータセンターにある必要はありません。Megaportネットワークを介して別々の場所に配置し、仮想的に接続することができます。

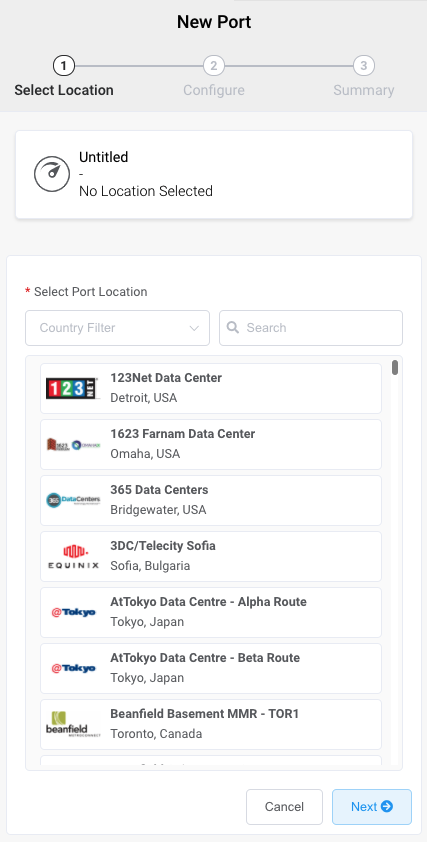

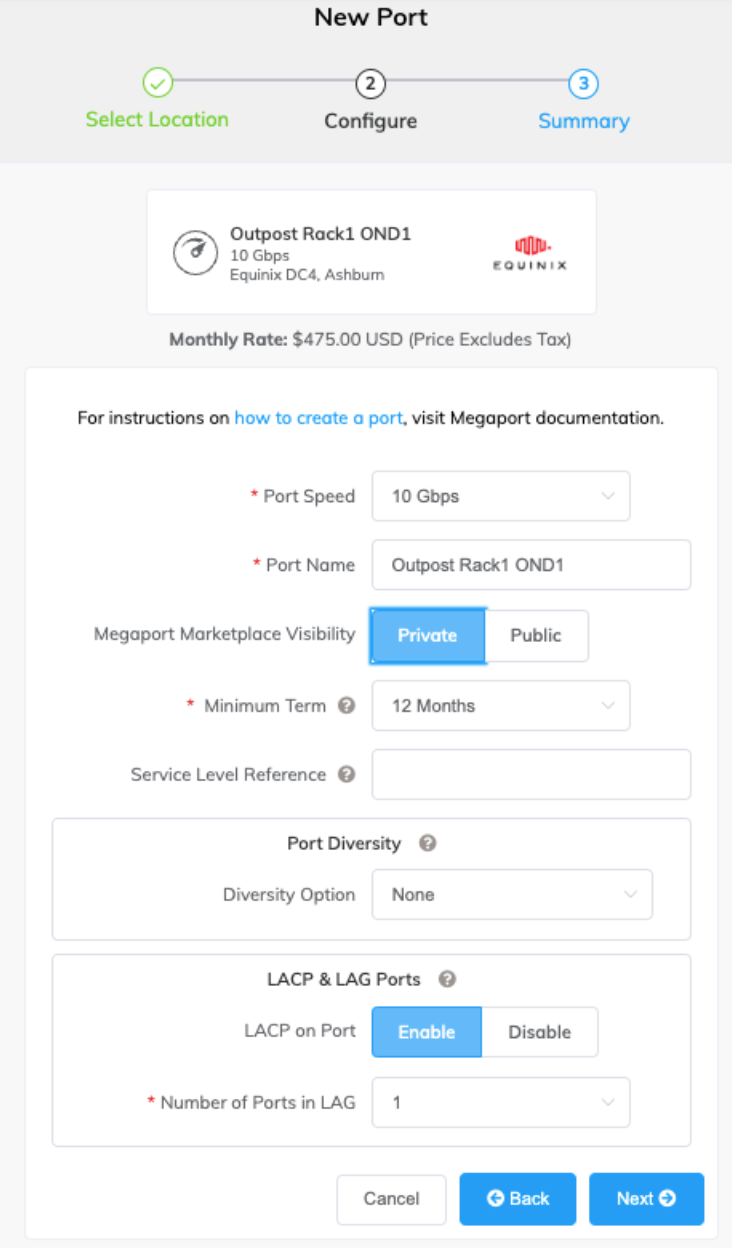

Portの作成

Megaport Portalは、データセンターの場所を選択し、Portの詳細を指定し、注文を配置する手順を示します。

注記

進む前に、Megaport Portalアカウントをセットアップしていることを確認してください。詳しくは、Megaportアカウントの設定を参照してください。

Portを作成するには

-

Megaport Portalで、Servicesページに移動します。

-

Create Portをクリックします。

-

Outpostsラックが展開されているデータセンターを選択し、次へをクリックします。

検索フィールドを使用して、目的地Portの名前、国、都市、または住所を見つけることができます。

-

Portの詳細を指定します。

-

Port Speed – Port Speedドロップダウンリストから10 Gbps以上を選択します。

-

Port Name – 簡単に識別できるPortの名前を指定します。

-

Megaport Marketplace – デフォルトでは、各サービスは企業内でプライベートですが、他のユーザーはサービスキーの設定を使用して接続することができます。Megaport Marketplaceの可視性は、Megaport Marketplaceプロフィールで制御されます。サービスのMegaport Marketplaceへの可視化について詳しくは、Megaport Marketplace プロフィールの作成を参照してください。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

注記

ポートに関連付けられたVXCは、ポートのサービスレベル参照番号で自動的に更新されません。

-

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

注記

パートナーおよびパートナー管理アカウントではポート契約条件を表示したり変更したりできません。

-

クロスコネクト – ポート速度を入力すると、選択した場所でクロスコネクトが利用可能な場合、クロスコネクトCross Connectは、データセンター内で2者を結ぶ専用の物理的なポイント・ツー・ポイント接続です。これは標準的な製品ではなく、Portと一緒にのみ注文可能です。

セクションが表示されます。

クロスコネクトをポートのオーダーに含めたい場合は、Yesを選択します。クロスコネクトの価格が表示されます。

詳細については、 クロスコネクトの注文 を参照してください。 -

Port Diversity – ドロップダウンリストから多様性オプションを選択します。2つの多様なPortを作成するか、新しいPortが多様になる既存のPortを選択できます。Port Diversityの構成について詳しくは、ポートの多様性を参照してください。

-

LACP on Port – Outpostsラックソリューションでは、PortsがLACPで有効化される必要があります。PortをLAGのメンバーとするには、有効化をクリックします。

注記

LACPを有効にするには、Portの速度は10 Gbps以上である必要があります。LAGに含めるPortsの数を指定し、最大で8つまで指定可能です。LAGについて詳しくは、リンクアグリゲーショングループの作成を参照してください。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

選択に応じて価格が動的に更新されます。パートナー管理アカウントによっては価格情報が表示されない場合があります。

-

-

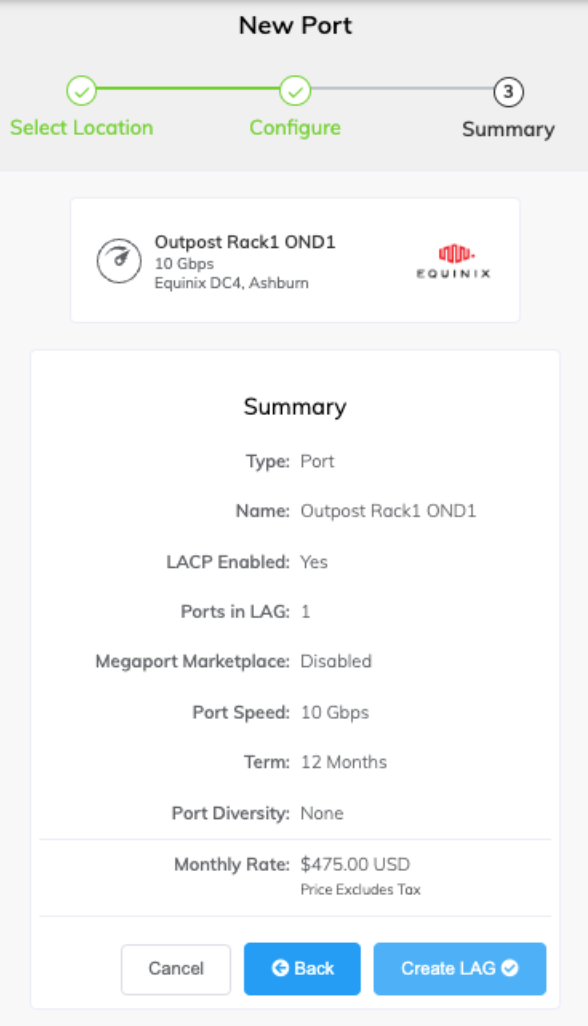

次へをクリックしてサマリーページを表示します。月額料金はこのページで項目ごとに表示されます。

-

選択したオプションを確認し、Create LAGをクリックします。

新規作成したPortとその月額料金が設定済みサービスの下に表示され、接続を追加できる状態になります。サービを無効な市場で作成した場合、最初に有効化する必要があります。

-

Review Orderをクリックして新しいPortをすぐに展開するか、または保存をクリックして配置する前に設定済みサービスを保存します。

-

他のロケーションにもPortを追加するにはCreate Portをクリックします。

-

新しいPortのプロビジョニングを開始するにはOrder Nowをクリックします。

ほとんどの場合Portはすぐにプロビジョンされますが、場合によっては時間がかかることもあります。Portがプロビジョンされた後、Megaportがあなたのサービスに適用されるデマルケーションポイントを指定する承認書(LOA)を生成します。LOAのPDFはメールで送信されます。

-

新しいPortの横にあるDownload LOAリンクをクリックします。Portが利用可能になるとDownload LOAリンクが表示されます。

-

ネットワークデバイスから新しいPortへの物理クロス接続を確立するために、データセンターオペレーターにLOAを提供します。

注記

新しいクロス接続とそれに関連するすべてのVXC料金は、Megaportのグローバルサービス契約で概要されているように、お客様の責任です。

MCRの作成

このセクションでは、Megaport Cloud Router (MCR)の作成方法について説明します。Megaport Portalは、ロケーションの選択、MCR構成の詳細指定、および注文の配置手順を示しています。

始める前に、ポータルアカウントをセットアップする必要があります。登録済みのビリングマーケットでのみMCRインスタンスを作成できます。詳細については、Megaportアカウントの設定を参照してください.

MCRを作成するには

-

Megaport Portalで、Servicesページに移動します。

-

Create MCRをクリックします。

-

MCRは物理的にMegaportのコアロケーションに接続されています。MCRの優先データセンターの場所を選択し、次へをクリックします。選択した国は、すでに登録している市場である必要があります。

注記

検索フィールドを使用して、目的地Portの名前、国、都市、または住所を見つけることができます。

-

MCRの詳細を指定します。

-

Rate Limit – ドロップダウンリストからレート制限を選択します。MCRは1 Gbpsから数Gbpsにスケールでき、いくつかの地域ではより高い速度が利用可能です。レート制限はすべての接続の速度を決定するための集約容量です。MCRの帯域幅は追加されたすべてのクラウドサービスプロバイダー(CSP)接続で共有されます。レート制限はサービスの期間中固定です。

-

MCR Name – 特に複数のMCRをプロビジョニングする場合、簡単に識別できるMCRの名前を指定します。必要であれば後で名前を変更することができます。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

注記

MCRに関連付けられたVXCは、MCRサービスレベル参照番号で自動的に更新されません。

-

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

詳細については、MCRの料金と契約条件を参照してください。

-

MCR ASN – このMCRの自律システム番号(ASN)を指定します。またはMegaportが提供するデフォルトの公開ASN、133937、を使用します。大多数の構成では、デフォルトのASNが適しています。ASNは、MCRに接続された任意のVXCでのBGPピアリングセッションに使用されます。

-

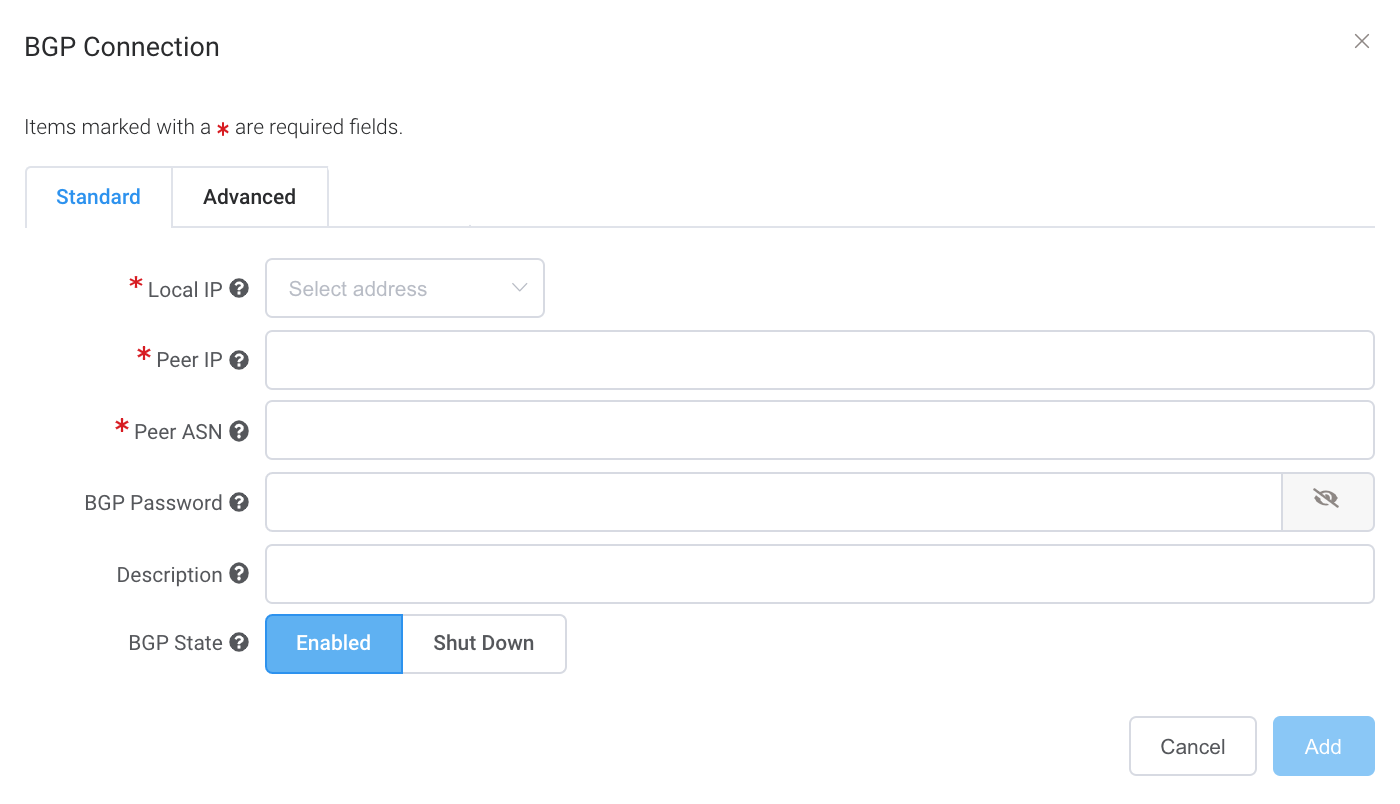

BGP Default State – BGP接続がデフォルトで有効化されるかシャットダウンされるかを選択します。

新しいBGPセッションを構成して保存するときにライブにする場合は、Enabled(デフォルト)を選択します。構成して保存するときにシャットダウンされた状態にする場合は、Shut Downを選択します。

例えば、Virtual Cross Connectsの間に複数のBGPセッションを追加する予定だが、ルータの設定を完了させた後にルート情報の交換を開始したい場合には、Shut Downを選択することができます。ルータの設定が完了したら、関連するBGPセッションに移動して有効化することができます。

個々の接続に関して、この設定をBGP設定画面で無効化することができます。個々の接続のためにBGP状態を無効化する方法については、BGP接続のシャットダウンを参照してください。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

-

-

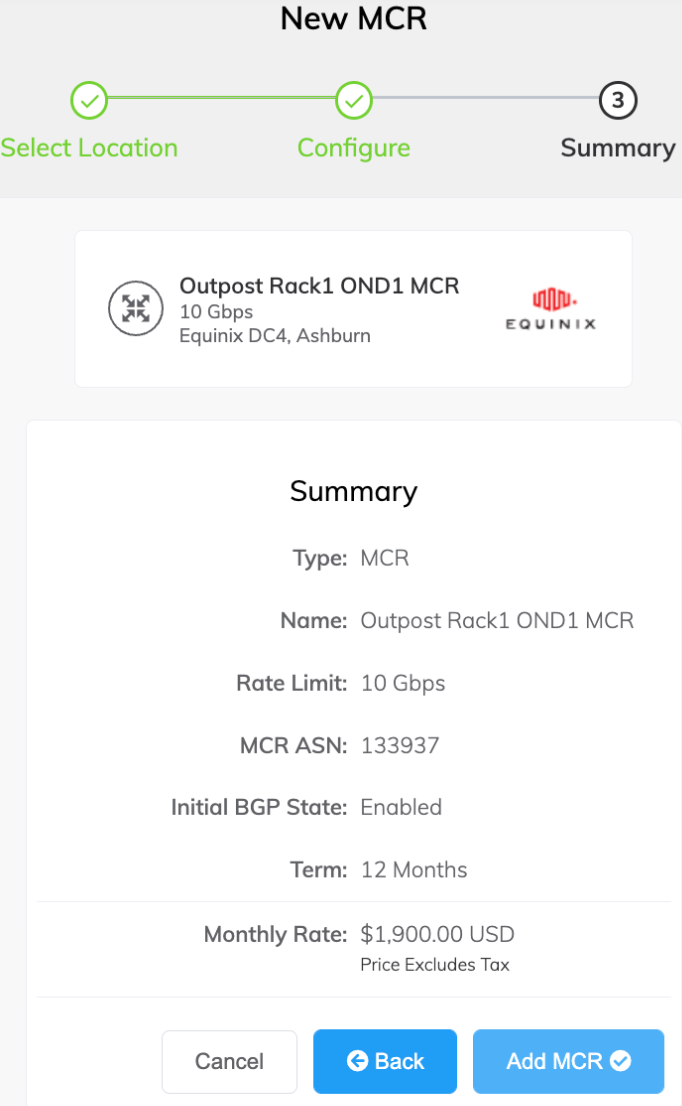

次へをクリックしてサマリーページを表示します。

毎月の料金はロケーションとレート制限によって異なります。(パートナー管理アカウントによっては、料金詳細が表示されない場合があります。)

-

選択したオプションを確認し、Add MCRをクリックします。

-

他の場所にさらにMCRを追加するにはCreate MCRをクリックします。

-

Review Orderをクリックします。

-

Order Services合意を確認し、Order Nowをクリックします。

- 保存をクリックして、注文を配置する前に設定したMCRを保存します。

- Add Promo Codeをクリックしてプロモーションコードを入力し、Add Codeをクリックします。

MCRのプロビジョニングは完了までに約59秒かかります。

注記

MCRは事後払い制なので、1月15日に注文した場合、最初の請求は2月1日となり、1月15日から1月31日までの料金が反映されます。

MCRを展開したので、次のステップはVirtual Cross Connect (VXC)をAWS Direct Connectに追加することです。

AWSへのMCR接続の作成

Megaport Portalを使用して、AWS Direct Connect (DX) へのMCRからのVXCを作成できます。このセクションの手順に従って、プライベートVIF接続を確立し、選択したVPCに直接接続するか、単一または複数のAWSリージョンの範囲に接続することができます(単一のAWSアカウント内)。

初めに

注記

AWSはAWS Outpostsのプライベート接続性についてAWS Transit Gatewayをサポートしていません。Amazon Direct Connectゲートウェイは必要な場合のクロスリージョンDirect Connectアクセス用にサポートされています。本記事では、プライベートVirtual Interface (VIF) を介したAWS VGWへの終端をデフォルトで推奨設定とします。

プライベート Virtual Interface

MCRからAWSへのプライベート接続を作成する前に、以下を確認してください。

- AWSアカウント番号

- AWS仮想プライベートゲートウェイまたはDirect ConnectゲートウェイがあなたのVPCに関連付けられていること。

- AWSゲートウェイ用のASN番号。AWSゲートウェイを作成する際、プライベート接続のためにプライベートASNを推奨し、AWSのデフォルトASN(通常7224)を置き換えることを推奨します。VXCインスタンスを同一のターゲットASNにルーティングすると、ルーティングの異常が発生する可能性があります。

MCRからAWS Direct ConnectへのVXC接続

事前条件を満たしたら、MCRからAWSへのVXCを作成できます。

注記

ベストプラクティスとして、AWS Hosted Connection Direct Connectモデルを使用することを推奨します。このセクションでは、Direct Connectサービス提供のためのAWS Hosted Connectionsモデルに焦点を当てています。

ホスト接続構成プロセスにはMCRのルーティング情報への自動アクセスがなく、ルーティングを手動で構成し、AWS仮想インターフェースおよびMCR A-End構成のBGPピアリング詳細をMegaport Portalで指定する必要があります。

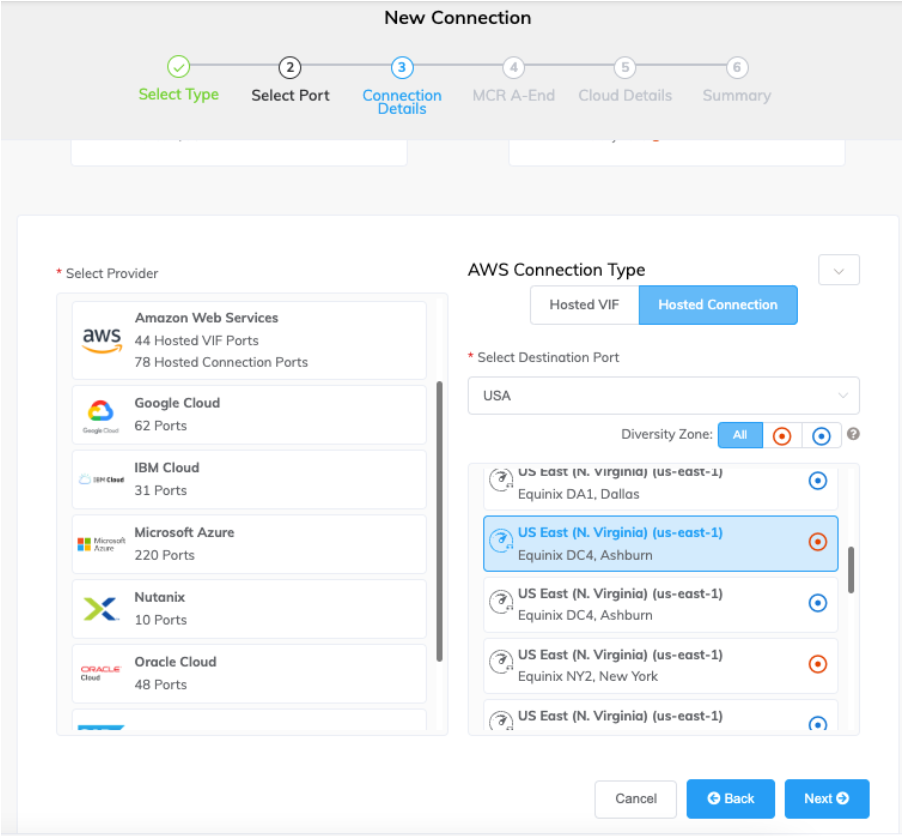

AWS Direct Connect ホステッド接続の作成

MCR から AWS への Hosted Connection VXC を作成するには

-

Megaport Portal にアクセスし、Services ページで使用する MCR を選択します。

-

+Connection をクリックし、Cloud をクリックします。

-

サービスプロバイダーとして AWS を選択し、AWS Connection Type に Hosted Connection を選択し、宛先ポートを選択して、Next をクリックします。

各宛先ポートには、そのダイバーシティゾーンを示す青またはオレンジのアイコンがあります。冗長性を確保するには、それぞれ異なるゾーンに属する 2 つの接続を作成する必要があります。

Country フィルターを使用して選択を絞り込んだり、ダイバーシティゾーンでフィルタリングすることもできます。

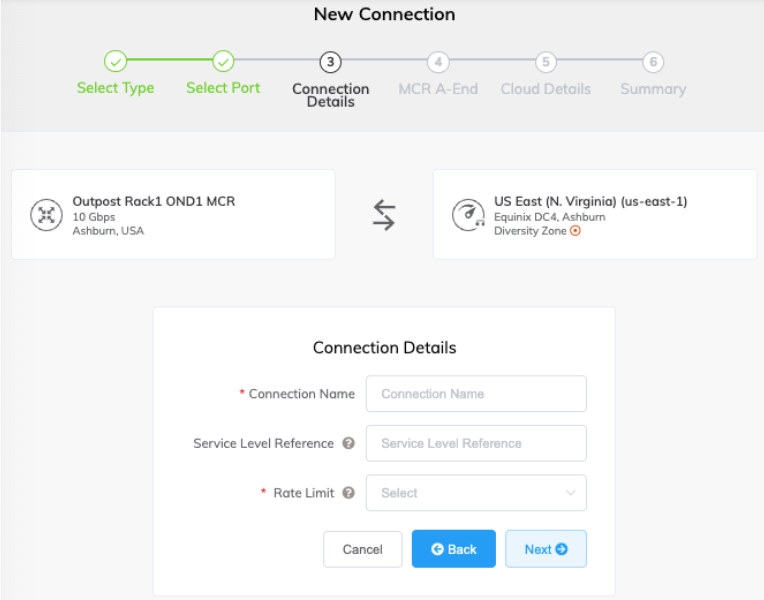

-

接続の詳細を指定します:

-

Connection Name – Megaport Portal に表示される VXC の名前。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

-

Rate Limit – 接続の速度(Mbps 単位)。提供された帯域幅オプション(50 Mbps ~ 25 Gbps)の中から選択する必要があります。1 つのサービスに対するホステッド仮想 VXC の合計はポート容量(1、10、または 100 Gbps)を超えることができますが、合計の最大値がポート容量を超えてバーストすることはありません。

注記

Outpost Rack VXC の最小対応レートリミットは 500 Mbps です。

-

VXC State – 接続の初期状態を Enabled または Shut Down のいずれかで定義します。詳細は、フェイルオーバーテスト用に VXC をシャットダウンする を参照してください。

注記

Shut Down を選択すると、このサービスを通じたトラフィックは流れず、Megaport ネットワーク上でダウンしているかのように振る舞います。このサービスの課金は継続され、この接続に対して引き続き料金が発生します。

-

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

詳細は、VXC の料金と契約条件 および VXC、Megaport Internet、IX の課金 を参照してください。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

-

-

Next をクリックします。

-

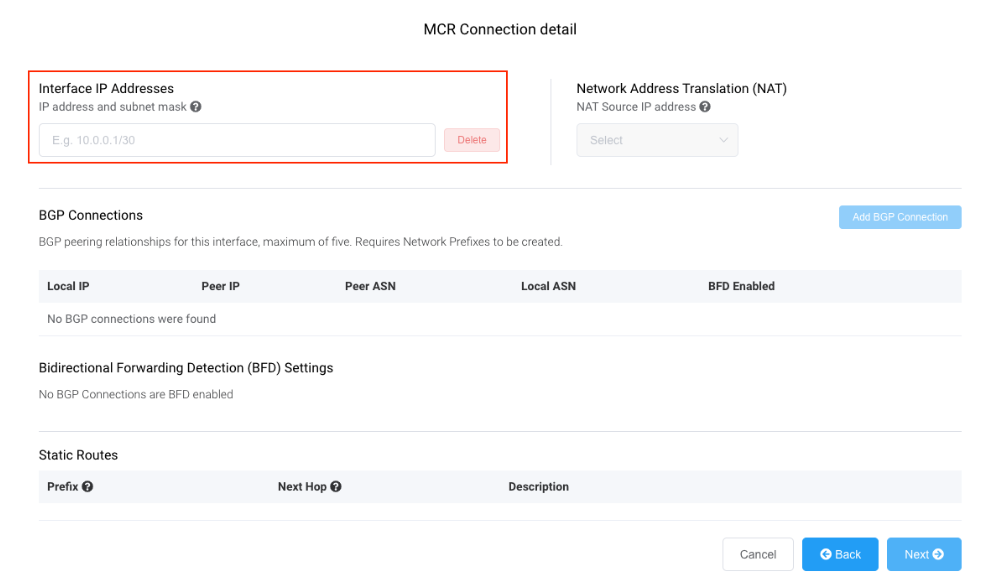

MCR 接続の詳細として、CIDR 形式の IP アドレスを入力します。

この値はインターフェース用の IP アドレスであり、AWS との BGP ピアリングに使用される MCR の IP アドレスです。プライベートアドレス空間から /30 アドレスを割り当ててください。

必要に応じて、セカンダリ IP アドレスを追加できます。

注記

これらの値は VXC の構成の A-End 詳細で変更できます。

-

Add BGP Connection をクリックします。

-

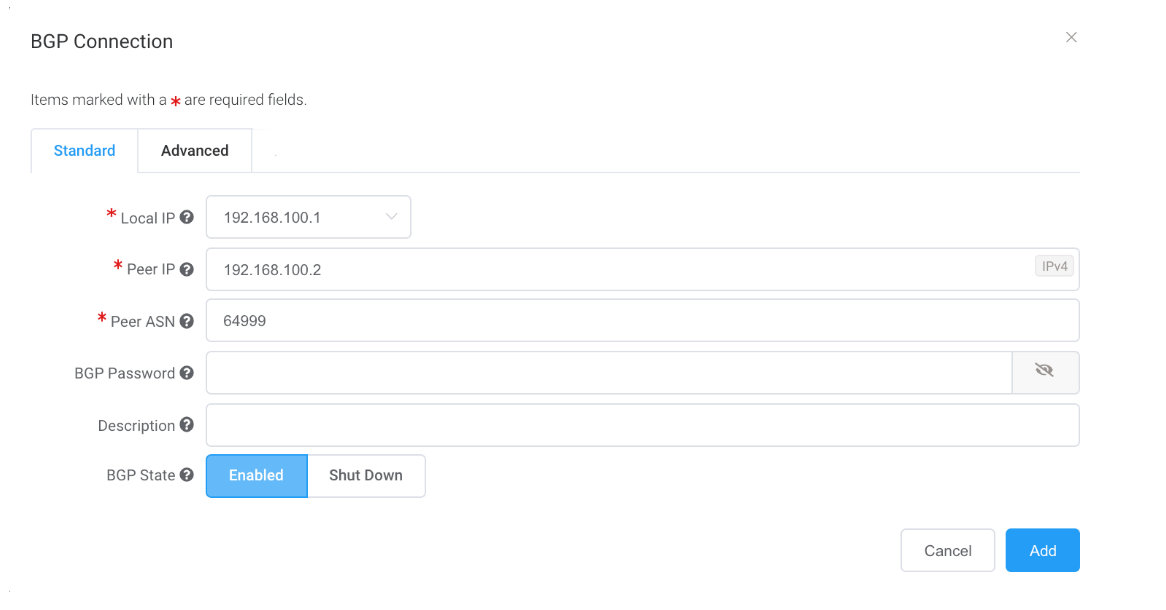

次の値を指定します:

-

Local IP – BGP ピアと通信するこのインターフェース上の IP アドレス。

入力したインターフェース IP アドレスに基づいて、メニューが自動的に設定されます。 -

Peer IP – BGP ピアの IP アドレス。

この例では、Local IP が 192.168.100.1 のため、Peer IP は 192.168.100.2 になります。 - Peer ASN – AWS ゲートウェイの ASN。

-

BGP Password – ピアを認証するための共有キー。

このフィールドは VXC の作成時には任意ですが、BGP ピアリングの設定には必須です。VXC 作成後に追加できます。

共有キーの長さは 1 ~ 25 文字で、次の文字を含めることができます:

a-z

A-Z

0-9

! @ # . $ % ^ & * + = - _ -

Description(任意)– この接続を識別するのに役立つ説明を入力します。

最小 1 文字、最大 100 文字です。 -

BGP State – 接続を削除せずにシャットダウンします。

初期設定は MCR の A-End の設定から取得されます。BGP 状態を有効または無効にしても既存の BGP セッションには影響しません。BGP 状態は新しい VXC にのみ影響します。この設定は、個々の接続に対して MCR の状態を上書きします。詳細は MCR の作成 を参照してください。この接続のために AWS コンソールで仮想インターフェースを作成する際は、これらの値を一致させる必要があります。

-

-

Add をクリックします。

BGP の詳細は BGP Connection details に表示されます。 -

Next をクリックします。

-

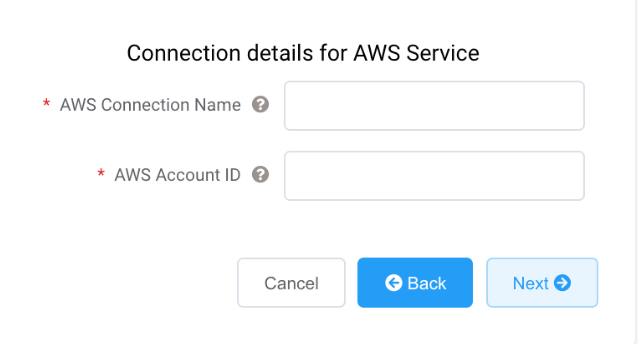

AWS サービスの接続詳細を指定します。

-

AWS Connection Name – このテキストフィールドは AWS コンソールに表示される仮想インターフェースの名前になります。AWS Connection Name は、前のステップで指定した名前で自動的に入力されます。

-

AWS Account ID – 接続したいアカウントの ID。AWS コンソールの管理セクションで確認できます。

-

-

Next をクリックして接続詳細のサマリーに進み、Add VXC をクリックして接続を注文します。

VXC 接続が正常にデプロイされると、Megaport Portal の Services ページに表示され、MCR に関連付けられます。VXC のタイトルをクリックすると、この接続の詳細が表示されます。

サービスのステータス(レイヤー 2)は up ですが、BGP(レイヤー 3)はまだ構成されていないため down になります。

接続が Megaport Portal にデプロイされた後、AWS コンソールで接続を承認する必要があります。

接続の承認

接続を承認するには

-

AWSで、Services > AWS Direct Connect > Connections に移動し、接続名をクリックして詳細を確認し、承認します。詳細については、AWS ドキュメントを参照してください。

AWSが接続をデプロイする間、ステータスは数分間「保留中」になります。

VIF の作成

仮想インターフェイスを作成するには

-

AWS コンソールで [Create Virtual Interface] をクリックします。BGP ピアリングに以下の値を入力します:

- Your router peer IP – MCR に設定されている BGP ピア IP。

- Amazon router peer IP – AWS エンドポイントに設定されている BGP ピア IP。

- BGP authentication key – BGP セッションを認証するためのパスワード。

重要

-

AWS は、プライベート仮想インターフェイスの作成手順を詳細に説明しています。

-

Megaport Portal で接続に指定した名前は、このページの接続リストに表示されます。

-

VLAN は自動入力され、編集可能に見えますが、変更しようとするとエラーになります。

AWSでHosted Connectionを承認し、BGPピアリング設定で仮想インターフェイスを作成すると、Megaport Portal 上の VXC のステータスが「configured」に変わります。

Port と MCR 間のプライベート VXC の作成

このセクションでは、Megaport ネットワーク内で、Port と Megaport Cloud Router 間のプライベート Virtual Cross Connect(VXC)を接続する方法について説明します。

Port が設定されていれば、同一アカウント内の MCR へ接続するプライベート VXC をデプロイできます。プライベート VXC は、A-End(Port)と B-End(この場合は MCR)間のポイント・ツー・ポイント Ethernet 接続です。

プライベート VXC をデプロイするには

-

Megaport Portal にアクセスし、Services ページで使用する Port を選択します。

-

発信元 Port(A-End)を選択します。

-

+Connection をクリックします。

-

[Private VXC] をクリックします。

-

対象の MCR(B-End)を選択します。

-

Next をクリックします。

-

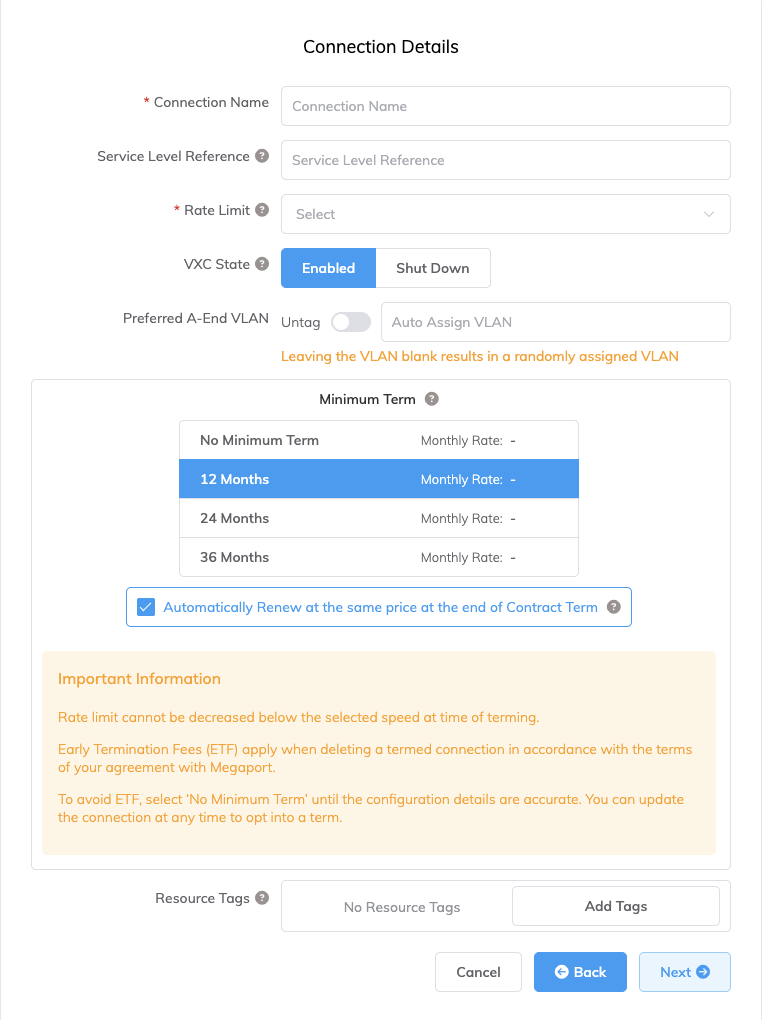

接続の詳細を指定します:

-

Connection Name – Megaport Portal に表示される VXC の名前。識別しやすい名前を指定してください。後で変更可能です。

-

サービスレベル参照 (オプション) – コストセンター番号、ユニークな顧客ID、または注文書番号など、請求目的で使用するMegaportサービスの一意の識別番号を指定します。サービスレベル参照番号は、請求書の製品セクションに各サービスごとに表示されます。このフィールドは既存のサービスに対しても編集できます。

-

Rate Limit – 接続速度(Mbps)。最大速度は両端の最小速度により決まります。

-

VXC State – 初期状態として Enabled または Shut Down を選択します。詳細は、フェイルオーバーテストのためのVXCのシャットダウン を参照してください。

注記

Shut Down を選択すると、このサービスはトラフィックを通さず、Megaport ネットワーク上でダウン状態と同様に動作します。ただし、請求は継続され、この接続には課金されます。

-

Preferred A-End VLAN – A-End におけるこの接続の 802.1q VLAN タグを指定します。各 VXC は Port 上に個別 VLAN として提供されます。この Port 上で一意の VLAN ID(2〜4093)である必要があります。既に使用中の VLAN ID を指定すると、システムが次の使用可能な VLAN 番号を表示します。指定しない場合は、Megaport により自動割り当てされます。Port タグ設定は Tagged のままにしてください。

-

最低期間 – 1ヶ月、12 ヶ月、24 ヶ月、または 36 ヶ月を選択します。期間が長いほど月額料金が安くなります。デフォルトでは 12 ヶ月* が選択されています。早期終了手数料(ETF)を避けるためにスクリーン上の情報に注意してください。

最低期間の自動更新 オプションを 12、24、または 36 ヶ月の契約期間のサービスに対して有効にすると、契約終了時に同じ割引価格と期間で自動的に契約が更新されます。契約を更新しない場合、契約期間終了時に契約は月単位の契約に自動的に移行され、次の請求期間には同じ価格で、期間の割引なしで継続されます。

詳細については、VXC の料金と契約条件 および VXC, Megaport Internet, IX の課金 を参照してください。

-

リソースタグ – リソースタグを使用して、Megaportサービスに独自の参照メタデータを追加できます。

タグを追加するには:- Add Tagsをクリックします。

- Add New Tagをクリックします。

- フィールドに詳細を入力します:

- キー – 文字列最大長128。 有効な値は a-z 0-9 _ : . / \ -

- 値 – 文字列最大長256。 有効な値は a-z A-Z 0-9 _ : . @ / + \ - (スペース)

- 保存をクリックします。

そのサービスに既にリソースタグがある場合は、Manage Tagsをクリックして管理できます。

警告

リソースタグに機密情報を含めないでください。機密情報には、既存のタグ定義を返すコマンドや個人や会社を特定する情報が含まれます。

-

-

Next をクリックします。

次のステップでは、この VXC の BGP 設定を構成します。MCR に接続する各 VXC に対して、1つ以上のインターフェイス、IPアドレス、BGP接続、または静的ルートを構成できます。ほとんどの VXC では 1つのインターフェイスを使用します。この場合、1つのインターフェイスと1つの BGP 接続を指定します。

VXC の BGP 設定を構成するには

-

MCR Connection details ページで Add BGP Connection をクリックします。

-

このインターフェイス上のローカル IP をドロップダウンから選択します。

-

Peer IP、Peer ASN など、OND に関連するピア設定を指定します。

-

Add をクリックして VXC を保存します。

追加の VXC を構成する場合は、これらの手順を繰り返します。 -

Next をクリックします。

-

Review Order をクリックして注文プロセスを進めます。

VXC がデプロイされると、Portal の Services ページで確認できます。接続両端の VXC に同一のサービス識別番号が割り当てられます。

BGP 構成の確認

MCR Looking Glass を使用すると、BGP 構成を 1 画面で確認できます。詳細は、MCR Looking Glass を使用したトラフィックルーティングの確認 を参照してください。

BGP ステータスを確認するには

- Megaport Portal にアクセスし、Services ページに移動します。

- VXC を選択します。

- MCR A End または MCR B End をクリックします。

- [Details] を選択します。

BGP のトラブルシューティング

Services > Connection Detail ページにステータスの問題が表示された場合、以下を確認してください:

- VXC を選択し、MCR A End または B End を選択します。

- [BGP Connections] の下で、A-End のローカル ASN が正しく設定されているかを確認します。

- ピア IP アドレスが正しいかを確認します。

- A-End に対して正しい BGP MD5 パスワードが使用されているかを確認します。

BGP 構成が正しい場合は次を確認してください:

-

BGP ピアが TCP ポート 179(BGP)やその他の一時ポートからの着信・送信をブロックしていないことを確認します。

-

BGP ピアが AWS に対して 100 を超えるプレフィックスをアドバタイズしていないことを確認します。AWS へのアドバタイズルートの最大数は 100 です。これを超えると BGP セッションは無効になります。

BGP 接続のシャットダウン

この設定を使用すると、BGP セッションを削除せず一時的に無効にできます。BGP シャットダウンは、新しいルートの設定、メンテナンス、トラブルシューティングなどの際に、管理的に BGP 接続を無効にする方法です。

BGP 接続を一時的に無効にするには

- Megaport Portal にアクセスし、Services ページに移動します。

- VXC を選択し、A-End または B-End を選択します。

- BGP 接続の詳細の後に、Shut Down をクリックします。

- Yes をクリックして確定します。