设置单点登录 (SSO)

注意

如果您在创建新的 Megaport 账户或登录现有账户时遇到问题,请参见 Megaport Portal 认证常见问题 (FAQ) 和 单点登录 (SSO) 常见问题 (FAQ),获取常见问题与解答。

注意

有关进一步的设置说明、故障排查帮助以及隐私政策,请参见您的身份提供商官网。

本主题介绍公司管理员如何配置身份提供商 (IdP) 详细信息,并将 Single Sign-On (SSO) 设为用户登录 Megaport Portal 的必选方式。还介绍公司管理员如何查看其公司的 SSO 配置详情。

关于单点登录 (SSO)

涉及身份管理的企业面临多种安全风险。员工使用弱密码或在多个账户中重复使用同一密码,都会使组织容易受到入侵和网络犯罪活动的威胁。单点登录 (SSO) 可帮助组织应对这些问题。它让员工更轻松、更安全地管理不同账户,同时为管理员提供更高的可见性与对身份管理的控制能力,并帮助组织满足数据法规的合规要求。

SSO 是一种身份与访问管理解决方案,允许用户通过一次身份验证登录多个应用、网站和软件系统。也就是说,用户只需登录一次即可访问多个服务,而无需再次进行身份验证。

SSO 既能提升组织的安全性,也能改善用户体验。用户一旦通过身份验证,即可访问其有权使用的所有应用,无需多次登录与认证。它还便于管理员更轻松地管理用户身份与访问。

为公司设置 SSO 后,您的用户将能够使用 SSO 登录 Megaport Portal。您首先需要在 Megaport Portal 中添加一个身份提供商 (IdP) 来启用 SSO,该 IdP 是管理用户身份的第三方服务提供商。启用后,如果现有用户的邮箱地址与您的外部 IdP 绑定,他们将默认使用 SSO。初次启用后此行为是可选的,但作为公司管理员,您可以对所有用户强制执行 SSO 登录。有关登录的更多信息,请参见登录 Megaport Portal。

SSO 的优势

使用 SSO 能为用户和组织带来如下益处:

-

提供更好的客户体验 – SSO 为用户提供单一登录体验,简化访问与身份管理。用户所需记忆的密码更少,但仍可安全访问完成工作所需的应用。

-

提升密码与网络安全 – 未使用 SSO 时,用户需要为不同应用记忆和管理多组登录密码,这可能导致不安全的密码与不推荐的安全实践,例如在多个应用中使用相同密码。使用 SSO 能避免这些密码问题,并要求使用强密码在多个应用间进行验证。

-

增强管理控制 – 所有用户访问管理信息集中存储在一个位置,这意味着每个用户的访问权限与特权只有一个权威来源。管理员只需更改一次用户的特权设置,即可确保该设置在全公司范围内更新。

在 Megaport Portal 中,单个用户权限由 Megaport 内部定义的角色进行控制,而不是用户在其 IdP 中拥有的角色。 -

提升生产力 – 用户通常需要访问多个应用,每个应用都需要单独的登录认证。每次手动输入用户名与密码效率低下,尤其在遇到技术问题时更是如此。SSO 有助于简化认证流程,消除不必要的耗时步骤。

SSO 与多因素身份验证 (MFA)

SSO 通过单一登录让用户访问所有已连接的服务,从而简化并强化安全性。MFA 通过要求多个认证要素,进一步降低因凭据被盗而导致的未授权访问风险。您可以在 Megaport Portal 中同时设置并使用 SSO 与 MFA,以提升安全水平。

谁可以在账户级别全局强制启用 SSO?

要在账户级别全局强制启用 SSO,您必须是该账户的公司管理员。

重要

- 在实施 SSO 之前,请确保通知与您的 Megaport 账户关联的所有用户,说明什么是 SSO、为何实施,以及 SSO 是可选还是必选。

- 由于强制启用 SSO 会带来新的用户支持管理职责,强烈建议至少指派两名公司管理员,以便快速排查并解决用户的认证问题。

- 有关进一步的设置说明、故障排查帮助以及隐私政策,请参见您的身份提供商官网。

以下规则适用于不同类型的 Megaport Portal 账户:

| Account Type | Who Can Enforce SSO? |

|---|---|

| Direct | 公司管理员可以全局强制启用 SSO,或将其设为可选。 |

| Partner | 公司管理员可以针对其自身的合作伙伴账户,全局强制启用 SSO 或将其设为可选。 公司管理员可以针对其任何受管账户,全局强制启用 SSO 或将其设为可选。 注意: 更改某个受管账户的 SSO 设置不会影响其他任何受管账户。 |

| Managed | 公司管理员可以针对其自身账户,全局强制启用 SSO 或将其设为可选。 注意: 如果合作伙伴拥有公司管理员权限,也可以更改此设置。 |

添加身份提供商 (IdP)

IdP 是受信任的第三方公司或服务,用于管理组织的用户身份。

IdP 向第三方服务提供商(例如应用、网站或其他数字服务)提供认证服务,通过使用 IdP 管理的身份来验证并认证用户访问目标应用,同时不共享登录凭据。SSO 服务在登录时使用 IdP 校验用户身份,但不存储用户身份信息。

要在 Megaport Portal 中启用 SSO,您需要添加一个 IdP 连接。每家公司最多只能有一个 IdP(SAML)连接。添加连接后,您还可以修改与删除该连接。

Megaport Portal 使用 SAML 2.0 与 IdP 通信并创建连接。

重要

有关进一步的设置说明、故障排查帮助以及隐私政策,请参见您的身份提供商官网。

注意

- 仅支持基于 SAML 的 SSO。

- 当前每个公司在 Megaport 中只能配置一个 IdP(SAML)连接。

- 只有公司管理员可以更改 SSO 设置。其他用户无法访问 Megaport Portal 中的此部分。

添加 IdP 连接

-

访问 Megaport Portal 并登录。

-

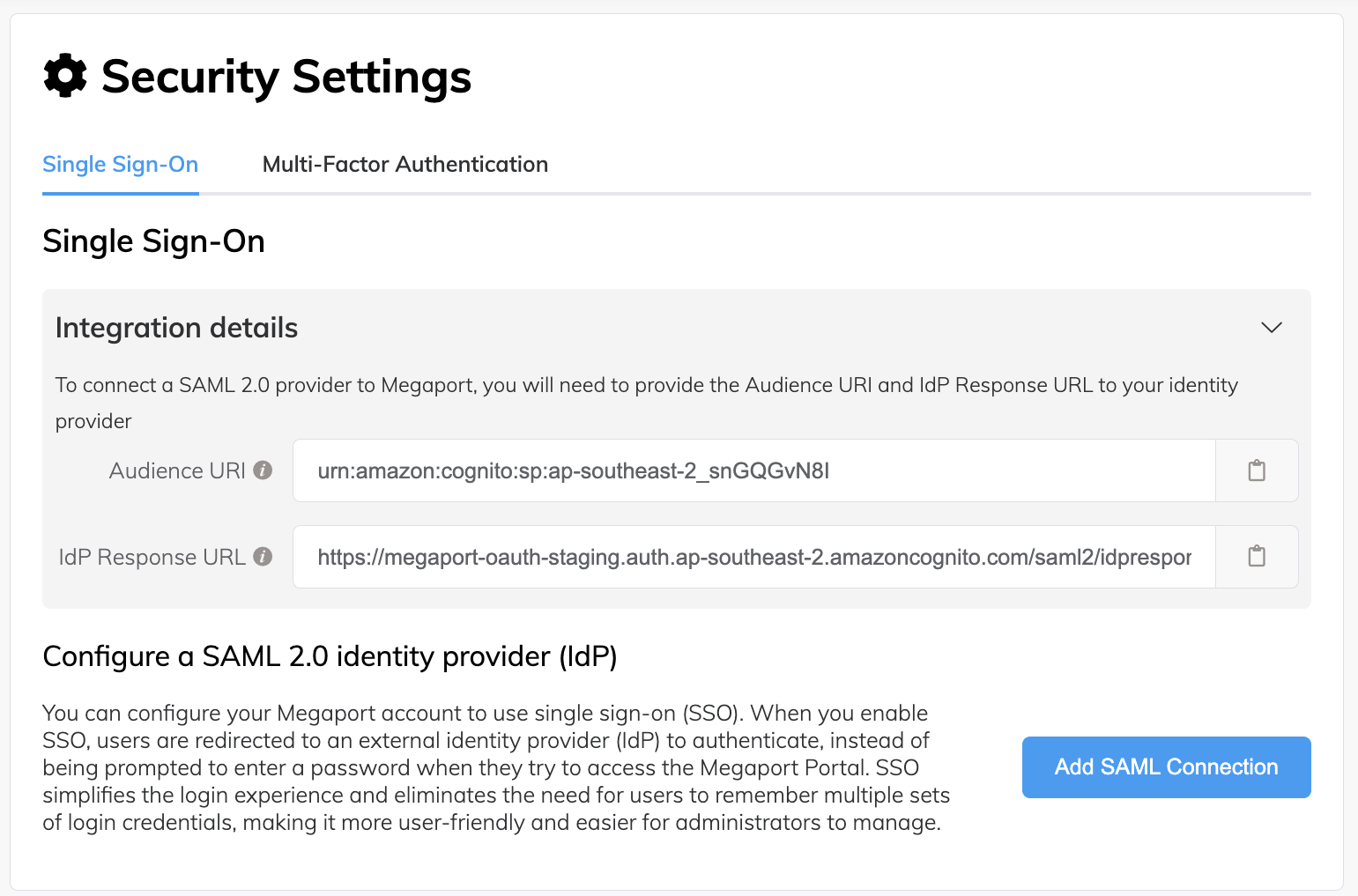

选择 User Menu > Admin Settings > Security Settings

屏幕的集成详情区域包含 Audience URI (受众 URI) 和 IdP Response URL (IdP 响应 URL) 字段。为确保完成 SSO 配置,您需要将 IdP 与本屏幕中列出的 Audience URI(Entity ID、Audience)以及 IdP Response URL(Assertion Consumer Service (ACS) URL、Single Sign On URL、Application Callback URL、Reply URL)进行集成。这些是由 Megaport 生成的值,是 SAML SSO 认证正常工作的关键组成部分。 -

单击 Audience URI (受众 URI) 和 IdP Response URL (IdP 响应 URL) 的复制图标,并将其粘贴到安全位置。

-

Audience URI (受众 URI) – 又称 Entity ID,此字段定义 SAML 断言的目标实体或受众。该值通常是一个包含 IdP 名称的 URL,是您应用的唯一标识符。

-

IdP Response URL (IdP 响应 URL) – 又称 Assertion Consumer Service (ACS) URL、Single Sign On URL、Application Callback URL、Reply URL,此字段定义用户将被引导进行登录的 URL。

-

-

单击 Add SAML Connection (添加 SAML 连接)。

-

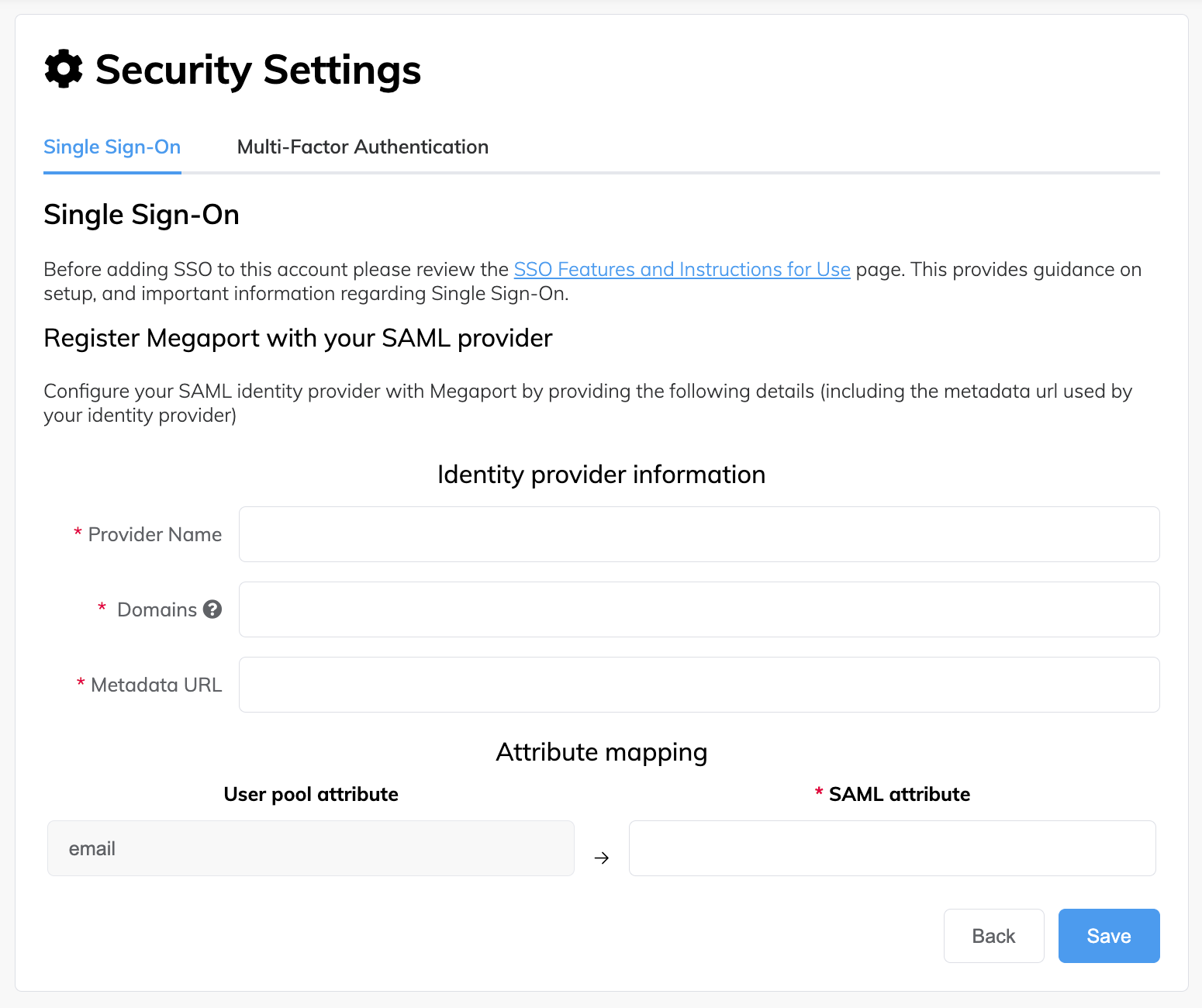

阅读 单点登录 (SSO) 功能和使用说明 中的信息。

该主题提供了设置指引以及与单点登录相关的重要信息。 -

提供以下详细信息:

- Provider Name (提供商名称) – IdP 连接的名称。该名称由用户自定义,并会在 Megaport Portal 中显示。连接创建后名称不可更改。

- Domains (域名) – 此 IdP 连接将处理的特定域名。支持多个域名,使用逗号分隔。例如,megaport.com,gmail.com

- Metadata URL (元数据 URL) – 用于下载 IdP 元数据文件的 URL。该元数据文件是一个 XML 文档,包含与 IdP 交互所需的信息,如标识符、端点 URL 和公钥。

- Attribute mapping (属性映射) – 需要从 IdP 映射到 Megaport 的属性或字段。SSO 属性映射会将 IdP 维护的用户资料属性值与 Megaport Portal 用户资料的属性值进行匹配。由于不同系统使用的属性值和认证方法不同,IdP 与 Megaport Portal 之间的数据必须一致。

有关您的 IdP 的属性映射要求的更多信息,请参见 IdP 的官网与文档。

-

单击 Save (保存)。

为确保完成 SSO 配置,您现在需要将之前复制的 Audience URI(Entity ID)与 IdP Response URL(ACS URL)值配置到 IdP 中。 -

在您的 IdP 配置中设置由 Megaport 生成的 Audience URI 与 Response URL 值。有关如何在您的 IdP 服务提供商处进行设置的说明,请参见相应的 IdP 文档。

完成后,您的用户即可使用 SSO 登录 Megaport Portal。有关更多信息,请参见登录 Megaport Portal。

修改 IdP 连接

-

访问 Megaport Portal 并登录。

-

选择 User Menu > Admin Settings > Security Settings。

-

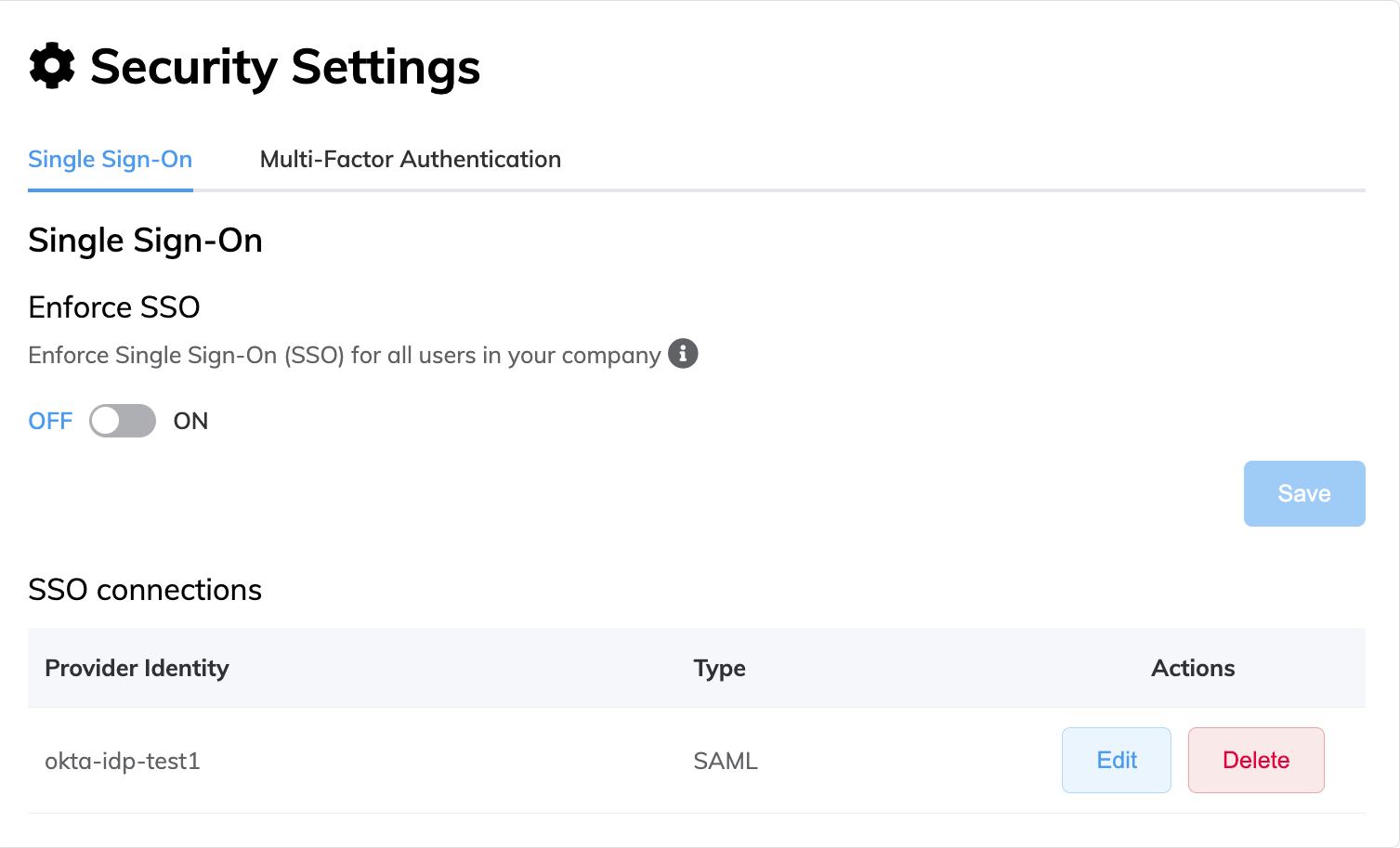

在已配置连接的 Actions 列中,单击 Edit (编辑)。

将显示单点登录连接详情。修改 IdP 连接时,您只能更改域名或属性映射值。 -

在 Domains (域名) 字段中,更新要为其配置 SSO 的特定域名。支持多个域名,使用逗号分隔。

-

在 Attribute mapping 区域中,更新需要从 IdP 映射到 Megaport 的任何属性或字段。

-

单击 Save (保存)。

删除 IdP 连接

您可以删除 IdP 连接,例如当您的公司决定更换 IdP 服务提供商时。删除 IdP 连接后,用户将无法再通过该 IdP 登录 Megaport Portal。用户认证将回退到之前的设置,用户仍可通过其他认证方法登录。

注意

- 如果启用了 SSO 强制,它将被禁用。有关更多信息,请参见将 SSO 设为对用户的强制要求。

- 如果某位活跃用户此前仅使用 SSO 登录过,他们可以在登录界面使用 Forgot Password 链接,为其用户名/密码配置文件重置密码,然后使用用户名和密码登录。有关更多信息,请参见重置密码和登录 Megaport Portal。

-

访问 Megaport Portal 并登录。

-

选择 User Menu > Admin Settings > Security Settings。

-

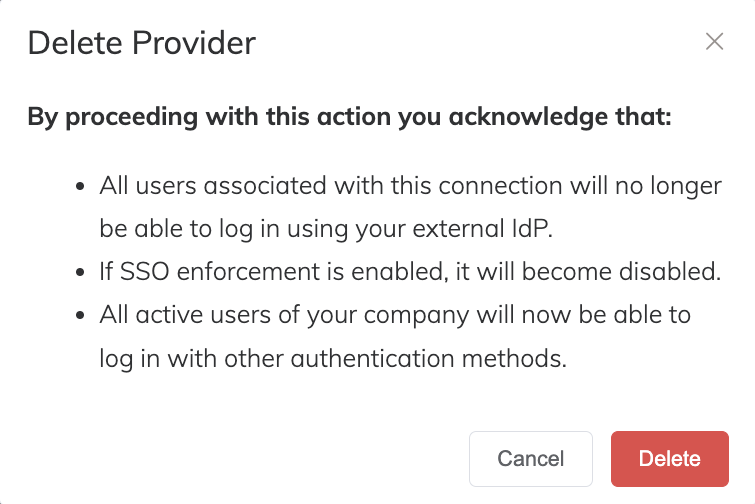

在已配置连接的 Actions 列中,单击 Delete (删除)。

将显示 Delete Provider 提示。

-

阅读提示并确认确实要删除该 IdP 连接。

-

单击 Delete (删除)。

已删除该 IdP 连接。

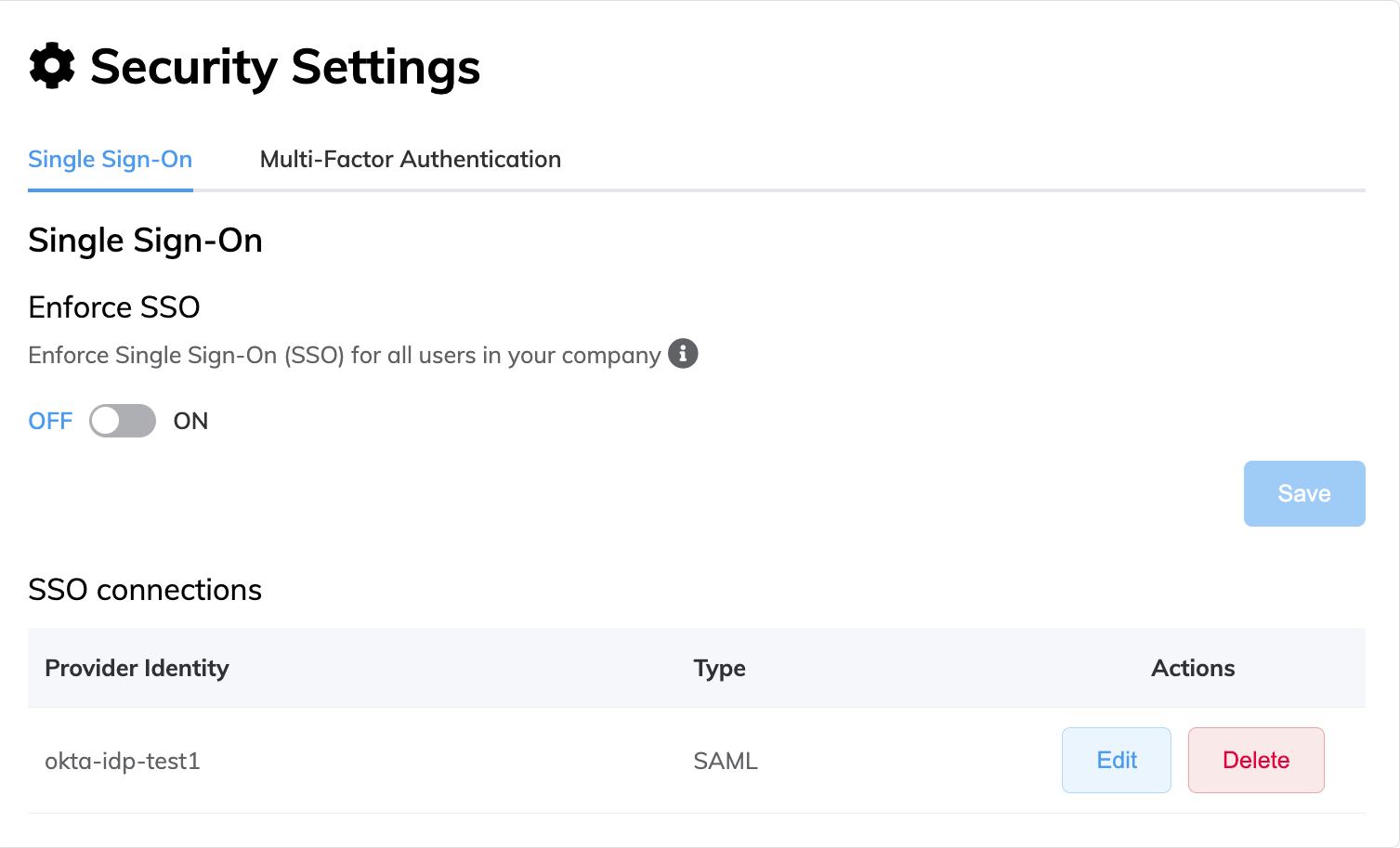

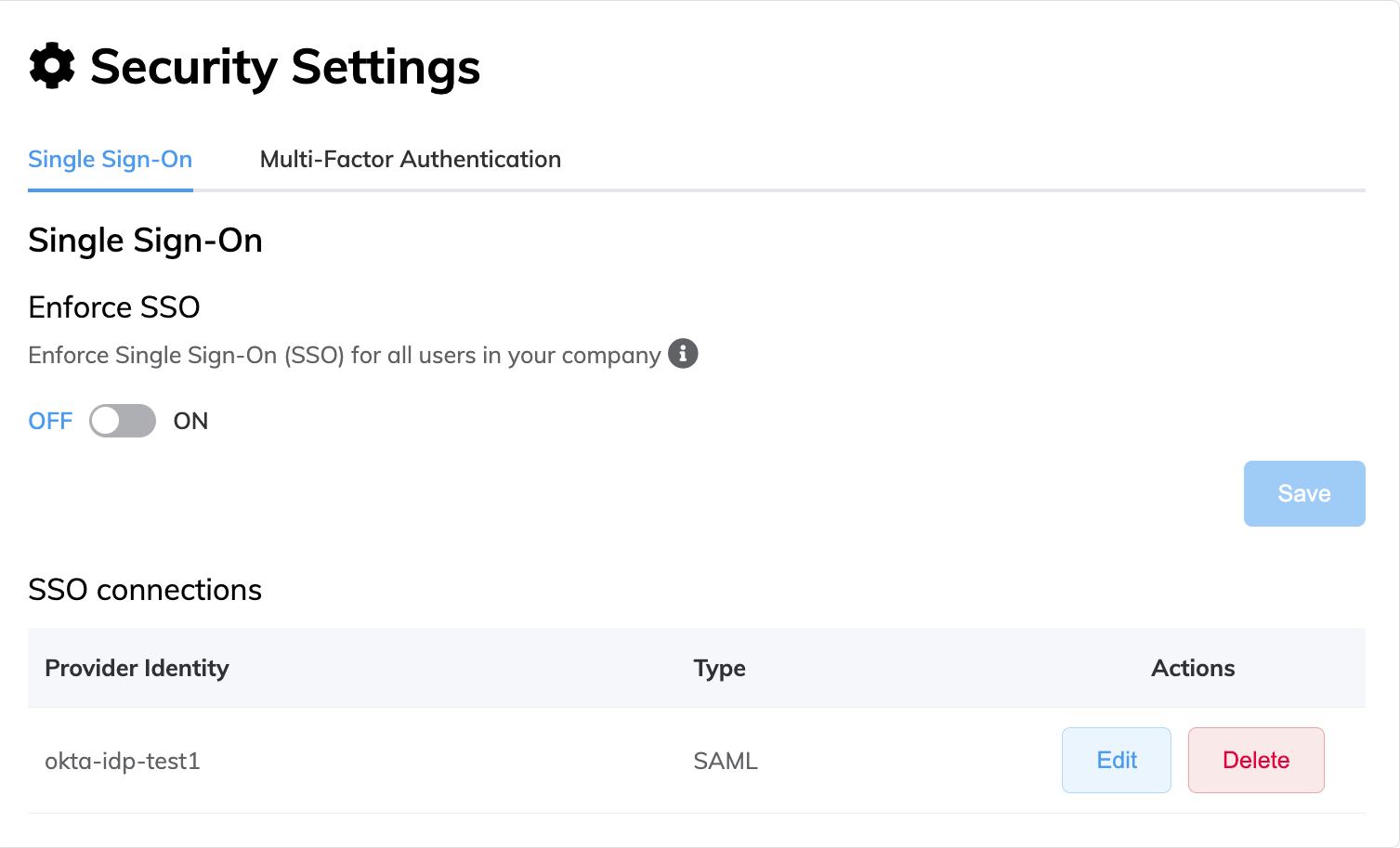

将 SSO 设为对用户的强制要求

为公司配置 IdP 连接以启用 SSO 后,您可以强制启用 SSO。作为公司管理员,将公司全局 SSO 首选项从可选改为强制,可确保所有访问 Megaport Portal 的用户都必须使用 SSO 登录。

当 SSO 被强制启用时,所有用户都必须使用已配置的 IdP 进行身份验证。如果某用户之前使用用户名与密码登录过 Megaport Portal,而公司管理员添加了 IdP 连接并强制启用 SSO,那么只要该用户的邮箱域与 IdP 匹配,其下次登录时就会被重定向到外部 IdP。

公司管理员是个例外,即使没有与 SSO 关联的域,也仍可使用其他方式登录。

有关使用 SSO 登录的更多信息,请参见登录 Megaport Portal。

将 SSO 设为对用户的强制要求

-

访问 Megaport Portal 并登录。

-

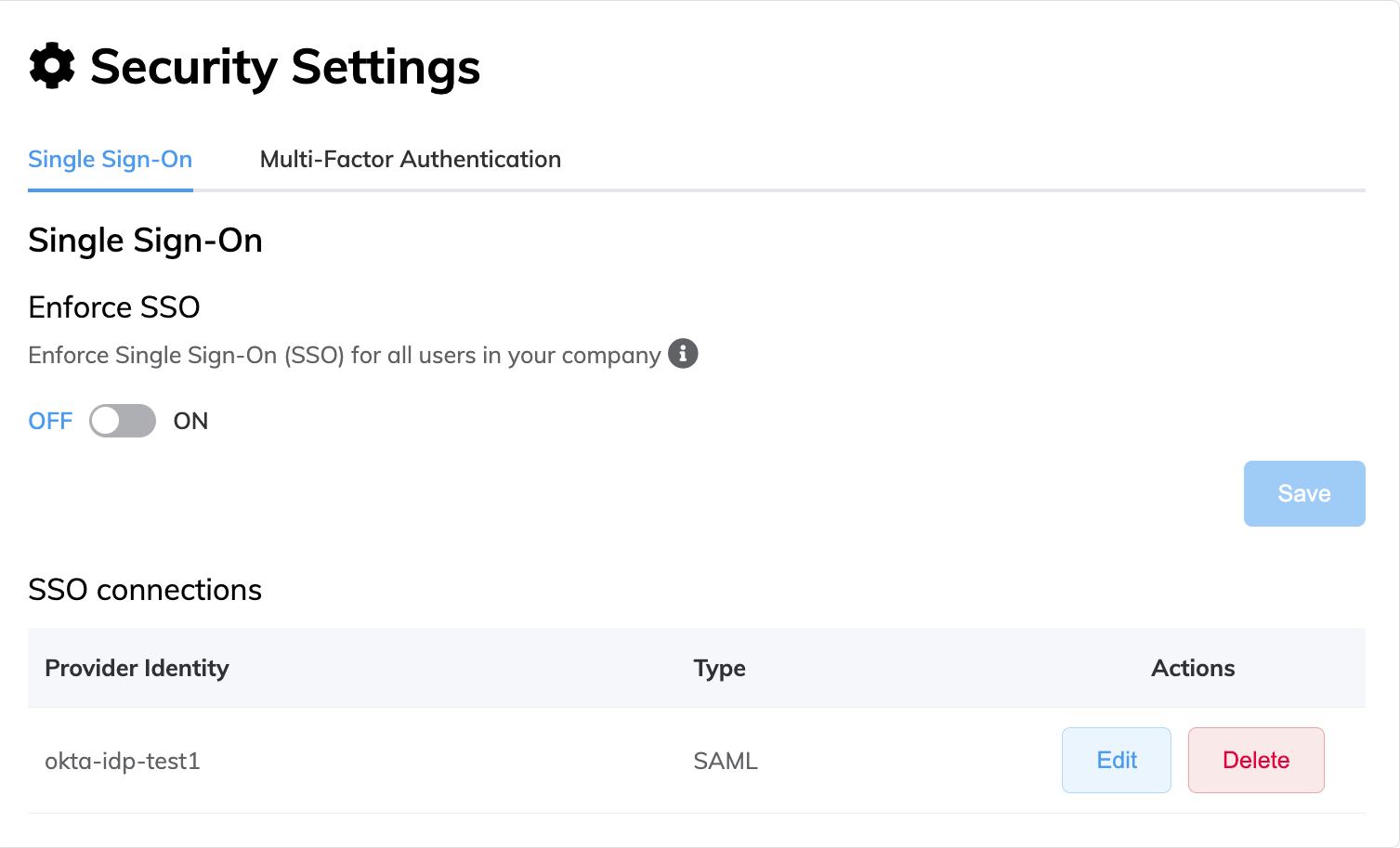

选择 User Menu > Admin Settings > Security Settings。

-

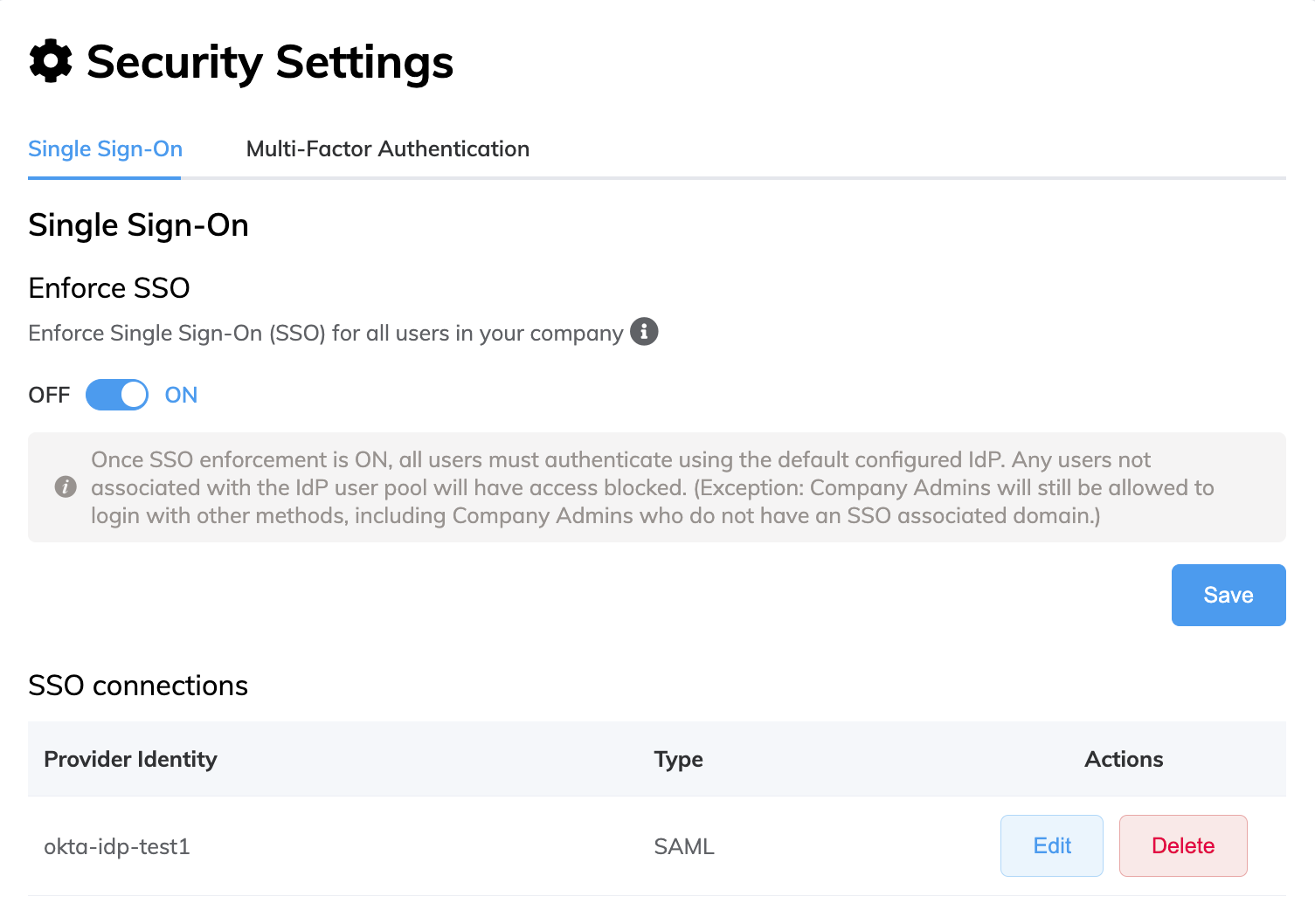

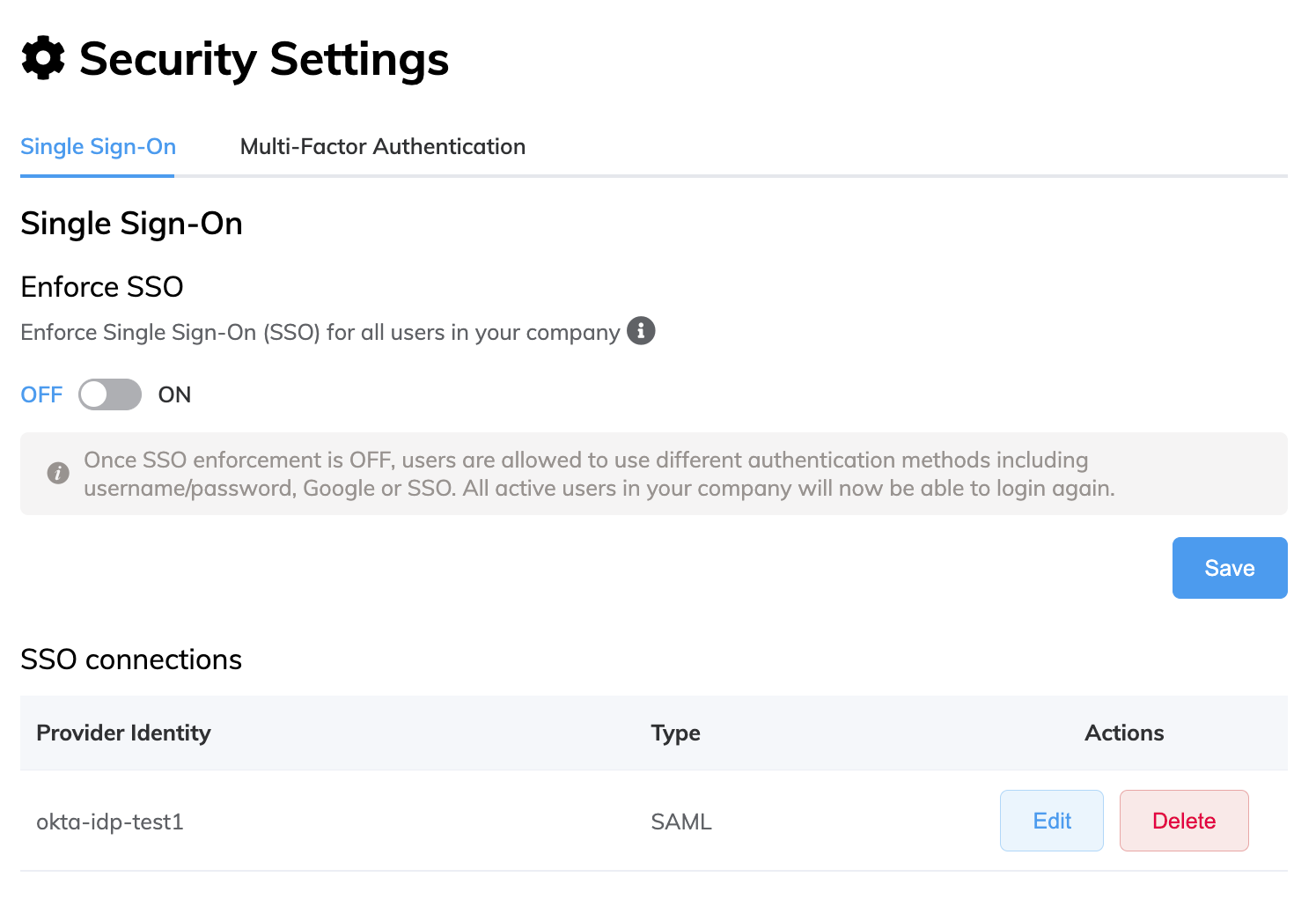

单击滑动按钮切换为 ON。

将显示一条消息,说明一旦开启 SSO 强制,所有用户都必须使用已配置的 IdP 进行身份验证

-

单击 Save (保存)。

现在 SSO 设置为 ON,并在用户登录 Megaport Portal 时全局强制执行。

将 SSO 设为对用户可选

您可以将 SSO 设为对用户可选(关闭强制)。如果用户的邮箱地址与您的外部 IdP 关联,他们默认仍需使用 SSO 登录,但所有用户也可以选择使用任何已批准的认证方法登录 Megaport Portal,包括 Google、直接用户名和密码,或 SSO。

注意

可选(OFF)是 SSO 的默认设置,但您的公司可能曾在某个时间点启用了 SSO 强制。本任务假定当前已启用(ON)SSO 强制,您希望将其改回可选(OFF)。

将 SSO 设为对用户可选

-

访问 Megaport Portal 并登录。

-

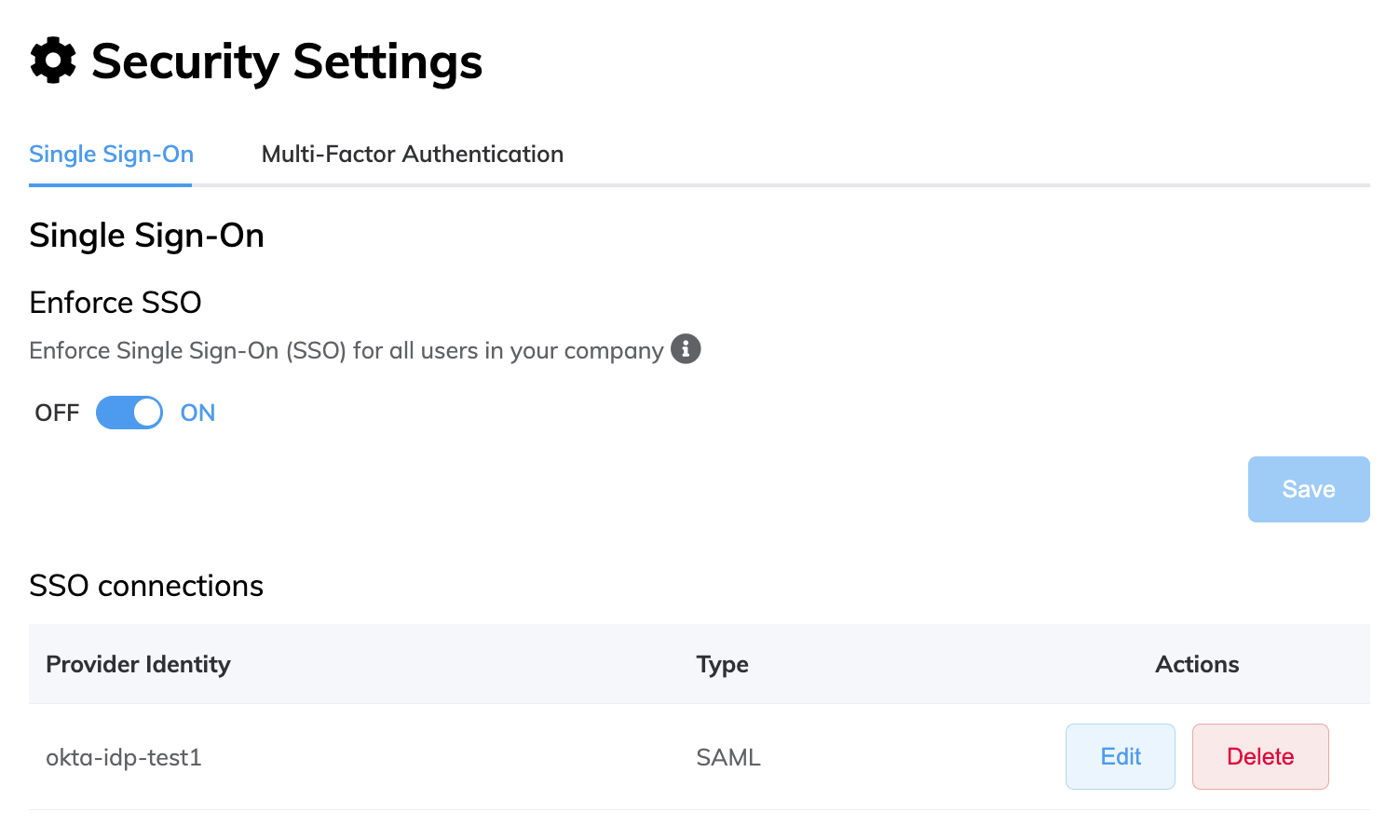

选择 User Menu > Admin Settings > Security Settings。

-

单击滑动按钮切换为 OFF。

将显示一条消息,说明一旦关闭 SSO 强制,用户可以使用不同的认证方法登录,包括用户名与密码、Google 或 SSO

-

单击 Save (保存)。

现在已将 SSO 强制设置为 OFF(可选)。

查看贵公司的 SSO 详情

作为公司管理员,您可以查看贵公司的 SSO 配置详情。例如,这可帮助您在强制启用 SSO 之前,检查并确认账户中设置的 SSO IdP 详情是否正确。

将显示以下 SSO 详情:

-

Provider Name (提供商名称) – 已配置的 IdP 连接的用户自定义名称。

-

Domains (域名) – 已为其配置 SSO 的特定域名。支持多个域名,使用逗号分隔。例如,megaport.com,gmail.com

-

Metadata URL (元数据 URL) – 用于下载 IdP 元数据文件的 URL。该元数据文件是一个 XML 文档,包含与 IdP 交互所需的信息,如标识符、端点 URL 和公钥。

-

Attribute mapping details (属性映射详情) - 从 IdP 映射到 Megaport 的属性或字段。

查看贵公司的 SSO 详情

-

访问 Megaport Portal 并登录。

-

选择 User Menu > Admin Settings > Security Settings。

Provider Identity 列显示已配置的 IdP 连接的用户自定义名称,Type 列显示所配置的 SSO 类型,Actions 列显示与您角色相对应的可执行操作。

注意

- 仅支持基于 SAML 的 SSO。

- 当前在 Megaport 中只能配置一个 IdP 连接。

- 只有公司管理员可以看到此页面。

-

单击 Edit (编辑) 以查看为您的公司配置的 SSO 详情。

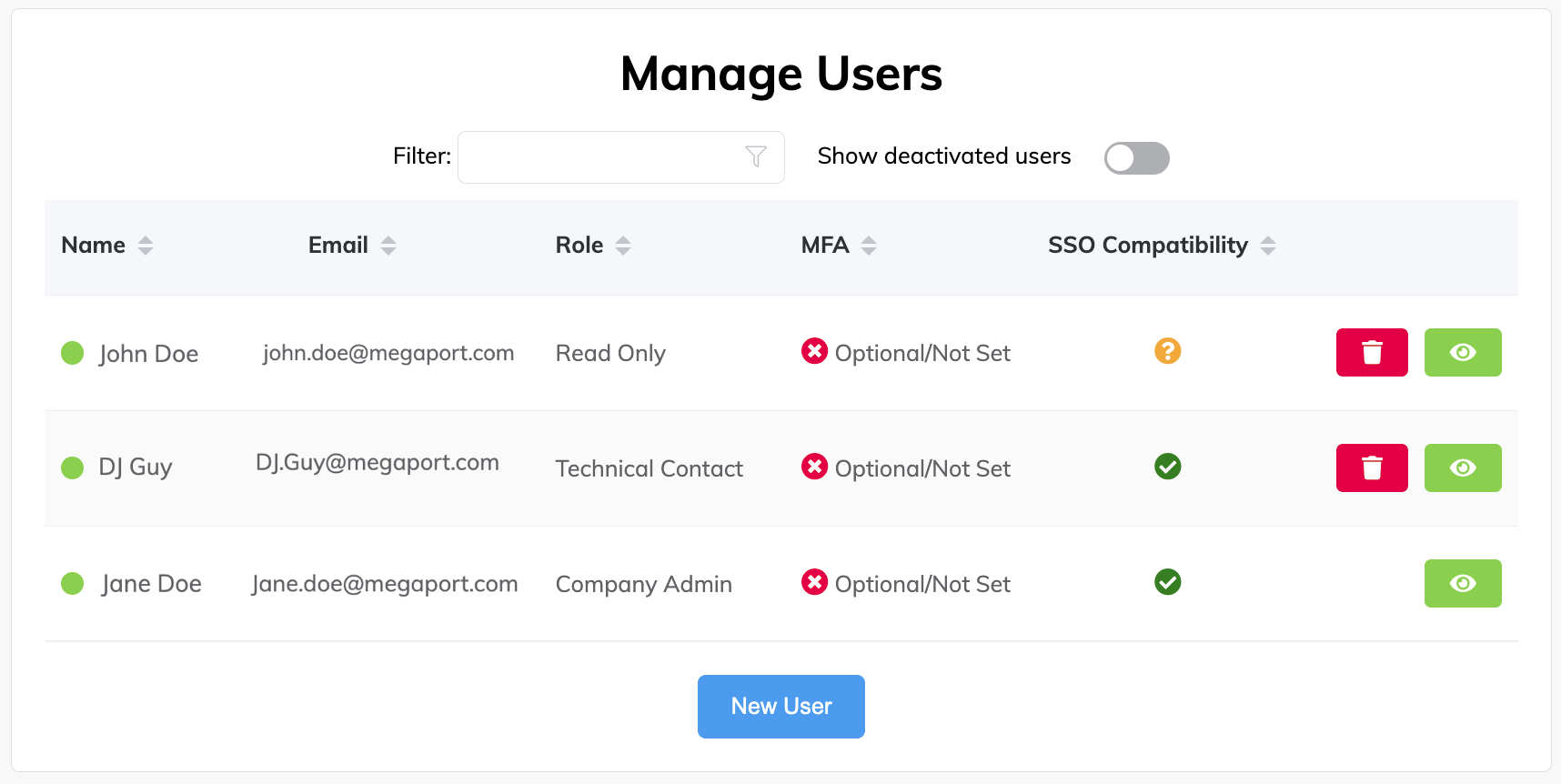

查看用户的 SSO 状态

作为公司管理员,您可以查看拥有 Megaport Portal 登录权限的用户当前的 SSO 强制状态。这可帮助您管理对 Megaport 服务有访问权限的用户的安全风险状况。

配置 SSO 后会显示以下图标:

| Icon | Description |

|---|---|

|

用户的邮箱域与某个 SSO 域关联,登录 Megaport Portal 时默认使用 SSO。 |

|

用户的邮箱域未与 SSO 域关联,但该用户可使用其他认证方法登录 Megaport Portal,即用户名与密码或 Google。 |

|

公司已强制启用 SSO,但该用户不兼容 SSO。访问被禁止,用户将无法登录 Megaport Portal。 |

查看用户的 SSO 状态

-

访问 Megaport Portal 并登录。

-

选择 User Menu > Admin Settings > Manage Users。

-

Role 列显示用户在公司内的角色,SSO Compatibility 列显示该用户账户的 SSO 状态。单击列名旁的上下箭头,可按用户角色或 SSO 状态进行排序,或按任一可用列进行排序。