规划您的 Palo Alto Networks VM-Series MVE 部署

本主题概述了配置流程,并介绍了 Megaport Virtual Edge(MVE)的部署注意事项。

Palo Alto Networks VM-Series 防火墙

您需要从 Palo Alto Networks 获取 VM-Series 许可证,才能在 Megaport 软件定义网络 (SDN) 上使用。有关详细信息,请参见 许可。

Megaport 为您提供:

- 一台用于承载下一代防火墙 (NGFW) 镜像的虚拟机

- 一个 Megaport Internet 连接,用于通过互联网在 MVE 与分支的 CPE 之间终止隧道

- 访问 Megaport 生态系统。

VM-Series 功能

VM-Series 在虚拟机上提供 NGFW 服务。将 VM-Series 部署在 MVE 上,不仅可优化边缘到云的网络连接性,还可在 Megaport 骨干网各段强制执行高级安全服务和策略。

Palo Alto Networks 的安全访问服务边缘 (SASE) 方案适用于采用 SASE 架构并在网络边缘需要增强安全性的客户。

将 VM-Series 集成到 Megaport 的 NaaS 平台,可在边缘与云的网络织物之间扩展以下核心 SASE 要素:

-

下一代防火墙,包括有状态企业防火墙策略、网络地址转换 (NAT)、入侵防护服务、安全套接层 (SSL) 检查以及威胁情报。

-

安全 Web 网关 (SWG) 服务,通过网页内容过滤和恶意软件扫描,保护设备免受恶意互联网目标的威胁。

-

零信任网络访问 (ZTNA),在每次应用会话之前验证用户与设备,并据此控制对应用的访问,确保其符合组织访问该应用的策略。

-

分段与白名单控制,治理跨不同子网的应用通信,阻断横向威胁移动,并助力满足合规要求。

-

Threat Prevention、DNS Security 与 WildFire 等服务,可依据应用实施特定策略,阻止恶意软件并制止此前未知的威胁感染云环境。

VM-Series 还支持通过 Prisma Access 与 Palo Alto Networks 的 SASE 解决方案集成远程用户。Prisma Access 提供两种远程用户访问连接方式:

- GlobalProtect – 将 Prisma Access 对所有网络流量、应用、端口和协议的可见性与控制扩展到用户,实现对互联网或数据中心中应用的安全访问。

- Explicit proxy – 允许使用 HTTP 与 HTTPS 的 SWG 访问基于互联网的 SaaS软件即服务 (SaaS) 是一种云计算形式,其中服务提供商向客户提供应用软件的使用,并管理该应用所使用的所有物理和软件资源。SaaS 有时也称为“按需软件”,通常按使用量计费或采用订阅费模式定价。

应用。

有关这些功能的更多信息,请参见 VM-Series Tech Docs。

注意

如果您已经部署了 VM-Series 防火墙,可以将其连接到 MVE,从而使总部或分支通过专用互连访问云服务。

部署注意事项

本节概述 MVE 的部署选项与功能。

Palo Alto Networks 与许多其他平台类似,既可使用虚拟设备也可使用物理设备。不过,您可以将 Palo Alto Networks 设备配置为多种用途。例如,可以将 Palo Alto Networks 设备配置为:

-

仅作为远程办公室的下一代防火墙 (NGFW),仅进行本地配置与本地日志记录。

-

作为集中管理并启用集中日志,或作为集中管理但不启用集中日志。

SD-WAN 厂商

MVE 已与 Palo Alto Networks 集成,其使用 Palo Alto 的网络编排器 Panorama (VM-Series) 来创建私有叠加网络。

有关 MVE 平台上支持的所有 NFVsMVE 是一个按需、供应商中立的网络功能虚拟化 (NFV) 平台,可在 Megaport 的全球软件定义网络 (SDN) 的边缘为网络服务提供虚拟基础设施。 通过 Megaport Virtual Edge,SD-WAN 和 NGFW 等网络技术直接托管在 Megaport 的全球网络上。

,请参见 Megaport Virtual Edge (MVE) product page。

MVE 位置

要查看可连接到 MVE 的全球位置列表,请参见 Megaport Virtual Edge 位置。

为您的 MVE 实例选型

实例规格决定 MVE 的能力,例如可支持的并发连接数。

选择 MVE 实例规格时,请注意以下事项:

-

网络数据流负载的任何增加都可能降低性能。例如,建立基于 IPsec 的安全隧道、添加流量路径引导,或启用深度包检测 (DPI),都会影响最大吞吐速率。

-

将来扩展网络的计划。

要查看适用于您部署的 MVE 实例规格,请在 MVE 设置过程中使用 Megaport Portal。实例规格的可用性取决于所选厂商与部署位置,可能因而不同。Megaport Portal 会显示适用于您所选厂商与位置的可用规格。

在 Megaport Portal 中查看 MVE 实例规格

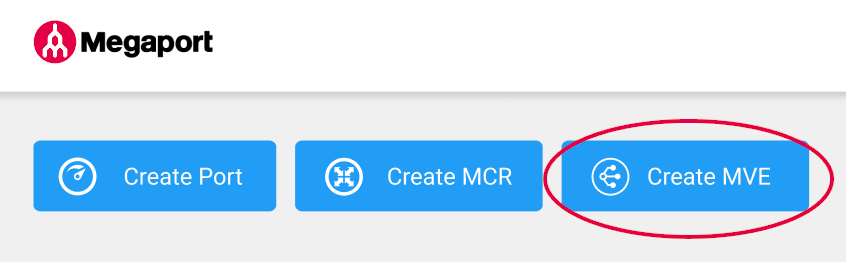

- 在 Megaport Portal 中,转到 Services (服务) 页面。

-

单击 Create MVE (创建 MVE)。

-

选择 Palo Alto VM-Series。

-

选择软件版本。

-

单击 Next (下一步)。

-

选择一个 MVE 位置。

请选择在地理位置上接近目标分支和/或本地位置的区域。

您可以使用 Search (搜索) 字段查找目标 Port 的 Port name、Country、Metro City 或地址。您也可以按多样性区域进行筛选。

-

将根据所选位置显示可用实例规格列表。可用的规格以绿色高亮并标注为 Available (可用)。不同规格支持的并发连接数量不同,各合作伙伴产品的指标略有差异。

注意

如果所需的 MVE 规格未出现在列表中,表示所选位置容量不足。您可以选择容量充足的其他位置,或联系客户经理沟通需求。

将来如果需要更多 MVE 容量怎么办?

要提升 MVE 容量,您可以:

-

您可以再开通一个 MVE 实例,将其加入叠加网络,并在两个 MVE 之间分担工作负载。

-

您可以开通更大规格的 MVE 实例,将其加入叠加网络,把旧 MVE 的连接迁移到新的更大 MVE,然后退役旧 MVE。

如果您需要更多核心 (vCPU),可以:

- 新建一个具有更多核心的 MVE 并终止旧实例(此选项需要您重新配置防火墙)。

- 新建一个 MVE 作为第二台防火墙,从第一台防火墙分担容量。

您可以随时调整 Megaport Internet 带宽,而无需销毁虚拟机。

安全

MVE 为启用互联网的分支位置与 Megaport SDN 上的任意终端或服务提供商之间提供安全的承载能力。合作伙伴 SD-WAN 产品的 CSP 托管实例会将关键流量通过 Megaport SDN 转送,从而降低对互联网的依赖。无论流量在 Megaport SDN 上往返于 MVE 的过程中,始终保持加密并受您的策略控制。

许可

您需要自备 VM-Series 许可证以用于 MVE。在 Megaport 网络上创建的各端点所需的相应许可由您自行负责。

若要获取 VM-Series 许可证,建议先使用 Palo Alto Networks 的 credit estimator tool。

建议:

- 确保所选 vCPU 数量满足您的需求。

- 将 Environment 选择为基于内核的虚拟机 (KVM)。

- 为获得最佳性能,建议使 VM-Series 许可证中的 vCPU 数量与 MVE 上的 vCPU 数量保持一致。

VLAN 标记

Megaport 使用 Q-in-Q802.1Q 隧道(也称为 Q-in-Q 或 802.1ad)是一种 OSI 第 2 层服务提供商在为客户提供服务时使用的技术。802.1ad 支持 内层 和 外层 两种标签,其中 外层(有时称为面向服务提供商的 S-tag)可以被移除,以显露 内层(C-tag 或客户)标签,用于对数据进行分段。

来区分主机硬件系统上的 VXC 与 MVE。租户 MVE 在面向互联网的链路上接收无标记流量,在指向 Megaport 网络上其他目的地(例如 CSP on-ramps 或其他 MVE)的 VXC 上接收单标签的 802.1Q 流量。有关更多信息,请参见 配置 Q-in-Q。

vNICs

每个 MVE 最多可拥有 5 个 vNIC。默认情况下,会创建带有 2 个 vNIC 的 VM-Series MVE。您最多可以再添加 3 个,总数为 5 个。

在为 MVE 指定 vNIC 数量之前:

-

请注意,MVE 下单后 vNIC 数量无法更改。请在创建 MVE 时预先确定要指定的 vNIC 数量。

-

请与您的服务提供商沟通,确保在添加 vNIC 时不会影响功能。

注意

如果在 MVE 下单后需要更改 vNIC 数量,则必须先取消该 MVE 并重新下单。

有关更多信息,请参见 vNIC 连接类型。