规划您的 Fortinet FortiGate 部署

本主题概述了开通流程,并介绍了 Megaport Virtual Edge (MVE) 的部署注意事项。

| 您提供 | Megaport 提供 |

|---|---|

| 分支机构的互联网连接 | 用于承载虚拟化网络功能 (VNF) 设备的平台 |

| 在分支启用的 VNF 厂商方案 | 从分支到 Megaport 网络上任意目的地的完整连接,并与其他 Megaport 产品和服务的互通 |

| 在分支部署的客户驻地设备 (CPE) | Megaport Internet 连接,用于通过互联网终止 MVE 与分支 CPE 之间的隧道 |

| 在 Megaport SDN 上使用的 VNF 软件许可证 | 访问 Megaport 生态系统 |

Fortinet FortiGate 功能

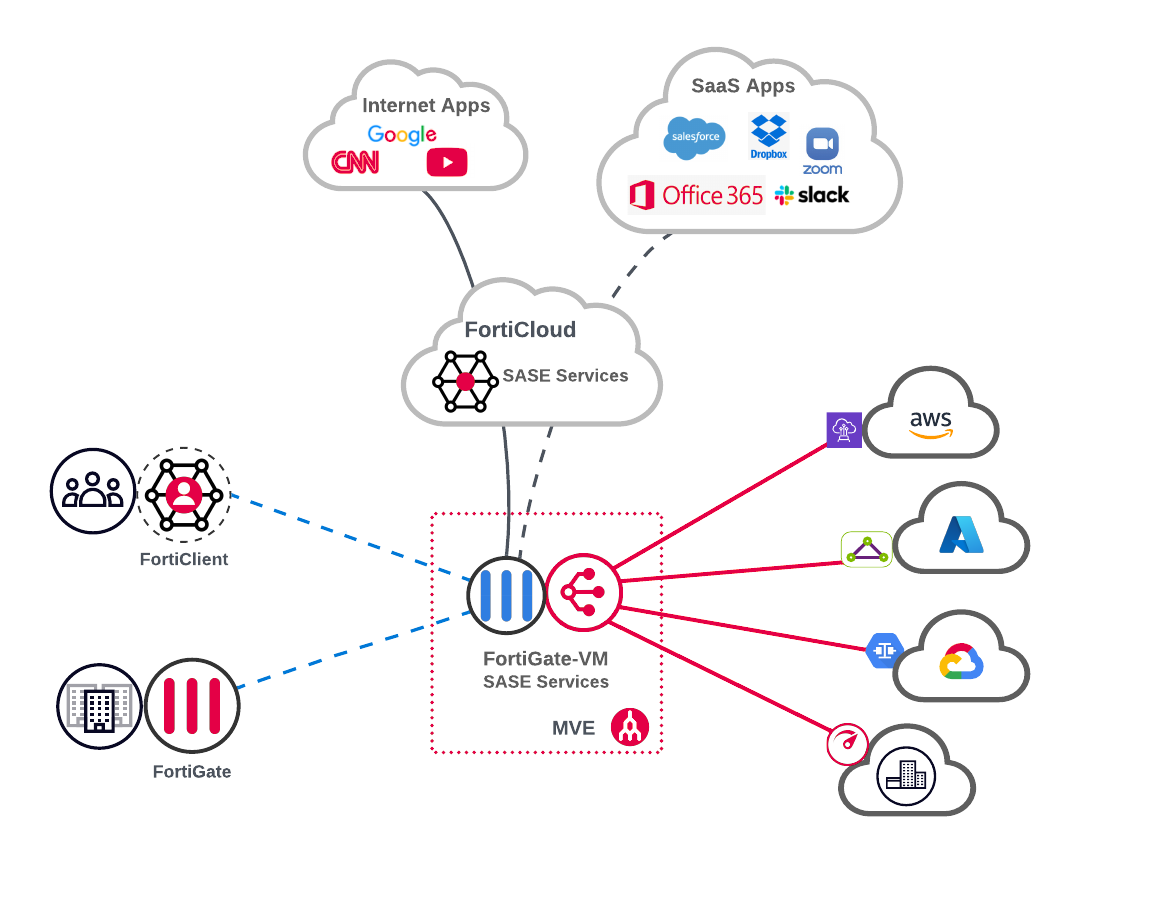

FortiGate-VM 在单个虚拟机上同时提供 NGFW 和 SD-WAN 服务。将 FortiGate-VM 托管在 MVE 上,不仅可优化边缘到云的网络连接性,还可在 Megaport 骨干网各段实施高级安全服务和策略。

将 FortiGate-VM 嵌入 Megaport 的 NaaS 平台,可在边缘与云网络织构之间扩展以下核心 安全访问服务边缘 (SASE)安全访问服务边缘(SASE)是一种安全框架,将安全与网络连接技术整合为单一的云交付平台,以实现安全且快速的云转型。

要素:

-

下一代防火墙 (NGFW),包括有状态防火墙策略、网络地址转换 (NAT)、入侵防护服务、SSL 检查以及威胁情报。

-

安全 Web 网关 (SWG) 服务通过 Web 内容过滤和恶意软件扫描,保护设备免受恶意互联网目的地的威胁。

-

零信任网络访问 (ZTNA),在每个应用会话之前通过验证用户和设备来控制对应用的访问,并确认其符合组织访问该应用的策略。

FortiGate-VM 还支持通过 FortiClient 终端安全代理,与 Fortinet SASE 方案集成以服务远程用户。FortiClient 使设备能够通过 VPN(SSL 或 IPsec)或 ZTNA 隧道安全地连接到安全架构。

FortiSASE 方案也支持将 FortiGate 与 FortiCloud 服务结合在混合设计中使用。例如,互联网和部分 SaaS软件即服务 (SaaS) 是一种云计算形式,其中服务提供商向客户提供应用软件的使用,并管理该应用所使用的所有物理和软件资源。SaaS 有时也称为“按需软件”,通常按使用量计费或采用订阅费模式定价。

应用可通过 FortiCloud 同时使用 SWG 和云访问安全代理 (CASB) 进行防护,而私有的 Megaport 连接则由 FortiGate 安全服务保护。

注意

如果您已部署 Fortinet 防火墙,可以将其连接到 MVE,使您的总部或分支机构能够通过私有互连访问云服务。

有关这些功能的更多信息,请参见:

部署注意事项

本节概述 MVE 的部署选项和功能。

与许多其他 VNF 厂商类似,Fortinet FortiGate 既可以使用虚拟 FortiGate 设备,也可以使用物理 FortiGate 设备。然而,借助 Fortinet,您可以将这些设备配置为多种用途。例如,您可以将 Fortinet 设备配置为:

-

严格作为远程办公室使用的 NGFW,仅进行本地配置和本地日志记录。

-

作为集中管理(带集中日志)或作为集中管理(不带集中日志)。

-

在传统 SD-WAN 风格的覆盖网络中。

有关更多信息,请参见 Fortinet 文档库。

与 MVE 集成的 VNF 设备厂商

MVE 已与 Fortinet FortiGate 集成,后者使用 Fortinet FortiManager 控制台创建私有覆盖网络。

有关 MVE 平台支持的所有 NFVsMVE 是一个按需、供应商中立的网络功能虚拟化 (NFV) 平台,可在 Megaport 的全球软件定义网络 (SDN) 的边缘为网络服务提供虚拟基础设施。 通过 Megaport Virtual Edge,SD-WAN 和 NGFW 等网络技术直接托管在 Megaport 的全球网络上。

,请参见 Megaport Virtual Edge (MVE) 产品页面。

MVE 位置

有关可连接到 MVE 的全球位置列表,请参见 Megaport Virtual Edge 位置。

为您的 MVE 实例选择规格

实例规格决定 MVE 的能力,例如可支持的并发连接数。

在选择 MVE 实例规格时,请注意以下事项:

-

任何网络数据流负载的增加都可能降低性能。例如,建立 IPsec 安全隧道、添加流量路径引导,或使用深度包检测 (DPI) 都会影响最大吞吐速率。

-

未来的网络扩展计划。

要查看您的部署可用的 MVE 实例规格,请在 MVE 设置过程中使用 Megaport Portal。实例规格的可用性取决于所选厂商和部署位置,可能因此而有所不同。Megaport Portal 会显示针对您所选厂商与位置可用的规格。

在 Megaport Portal 中查看 MVE 实例规格的方法

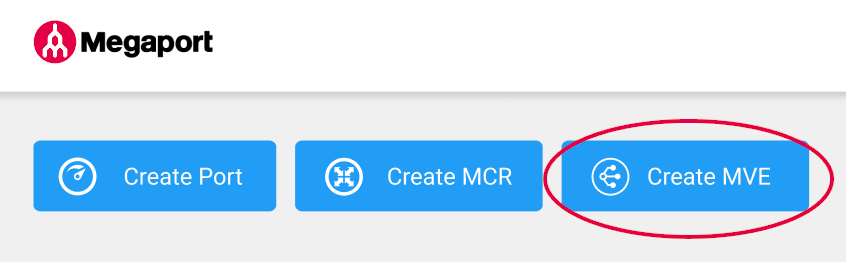

- 在 Megaport Portal 中,转到 Services (服务) 页面。

-

单击 Create MVE (创建 MVE)。

-

选择 Fortinet FortiGate-VM。

-

选择软件版本。

-

单击 Next (下一步)。

-

选择一个 MVE 位置。

选择在地理位置上接近您的目标分支机构和/或本地位置的位置。

您可以使用 Search (搜索) 字段查找目标 Port 的名称、国家/地区、都市区或地址。您也可以按多样性区域进行筛选。

-

系统将根据所选位置显示可用实例规格列表。可用的规格会以绿色高亮并标记为 Available (可用)。各规格支持的并发连接数不同,且各合作伙伴产品的指标略有差异。

注意

如果列表中没有您想要的 MVE 规格,则表示所选位置容量不足。您可以选择具有足够容量的其他位置,或联系您的客户经理讨论需求。

如果将来需要更多 MVE 容量怎么办?

要提升 MVE 容量,您可以选择以下方案:

-

您可以再开通一个 MVE 实例,将其添加到您的覆盖网络中,并在两个 MVE 之间分担工作负载。

-

您可以开通更大规格的 MVE 实例,将其添加到您的覆盖网络中,把连接从旧的 MVE 迁移到新的更大 MVE,然后退役旧的 MVE。

您可以随时调整 Megaport Internet 带宽,而无需销毁虚拟机。

安全

MVE 为启用互联网的分支位置与 Megaport SDN 上的任意端点或服务提供商之间提供安全的传输能力。由 CSP 托管的合作伙伴 SD-WAN 产品实例将关键流量跨 Megaport SDN 转发,降低对互联网的依赖。流量在穿越 Megaport SDN 往返 MVE 的过程中始终保持加密,并受您的策略控制。

Fortinet FortiGate 包含一项全面的安全能力:安全访问服务边缘 (SASE)安全访问服务边缘(SASE)是一种安全框架,将安全与网络连接技术整合为单一的云交付平台,以实现安全且快速的云转型。

。基于 MVE 的 Fortinet 原生支持 SASE 和 SD-WAN 服务。有关更多信息,请参见 Megaport 网络中的 SSE 与 SASE。

许可

您需要自备 Fortinet(FortiGate)SD-WAN 许可证以用于 MVE。您有责任为在 Megaport 网络上创建的 SD-WAN 端点准备适当的许可证。

VLAN 标记

Megaport 使用 Q-in-Q802.1Q 隧道(也称为 Q-in-Q 或 802.1ad)是一种 OSI 第 2 层服务提供商在为客户提供服务时使用的技术。802.1ad 支持 内层 和 外层 两种标签,其中 外层(有时称为面向服务提供商的 S-tag)可以被移除,以显露 内层(C-tag 或客户)标签,用于对数据进行分段。

在宿主硬件系统上区分 VXC 和 MVE。租户 MVE 的面向互联网的链路接收未打标签的流量,指向 Megaport 网络上其他目的地(例如 CSP 上云入口或其他 MVE)的 VXC 则接收单标签 802.1Q 流量。有关更多信息,请参见 配置 Q-in-Q。

vNICs

每个 MVE 最多可拥有 5 个 vNIC。默认情况下,会为 MVE 创建 1 个 vNIC。您最多可以再添加 4 个,总计 5 个。

在为您的 MVE 指定 vNIC 数量之前:

-

请注意,MVE 订购后 vNIC 数量无法更改。请在创建 MVE 时预先确定要指定的 vNIC 数量。

-

请咨询您的服务提供商,以确保添加 vNIC 不会影响功能。

注意

如果在订购 MVE 之后需要更改 vNIC 数量,您将需要取消并重新订购该 MVE。

有关更多信息,请参见 vNIC 连接类型。