基于 FGSP 配置 Fortinet FortiGate 防火墙的高可用性

本主题概述了开通流程,并介绍了在使用基于路由的冗余时,如何基于 FortiGate Session Life Support Protocol (FGSP) 部署 Fortinet FortiGate 高可用性 (HA) 的注意事项。

有关 Fortinet FortiGate 的更多信息,请参阅 FortiGate / FortiOS documentation。

HA 概述

在本地、数据中心或 Megaport Virtual Edge (MVE) 上部署 Fortinet FortiGate 防火墙时,使用 FGSP 是提供会话冗余的常见方式。FGSP 确保在 FortiGate 对等体之间同步活动会话,从而在防火墙或链路故障时将业务中断降至最低。

传统上,在云或虚拟化环境中实现类似 HA 的会话连续性具有挑战性,因为这需要防火墙对等体之间的直接网络路径和可靠的会话同步机制。Megaport 在 MVE 上对 FortiGate 防火墙的支持以及多 vNIC 功能使 FGSP 部署成为可能,从而即使在虚拟化的网络核心和多云连接场景中也能实现会话连续性。

部署在 MVE 上的 FortiGate 防火墙可以配置为使用 FGSP,结合按需、即服务的部署优势、到云与数据中心的直接私有连接、会话同步以及编排式故障转移。

FGSP 模式

Fortinet FGSP 与传统的 Fortinet HA 协议 FortiGate Clustering Protocol (FGCP) 不同,FGSP 侧重于会话同步,而非提供统一的、基于集群的主动-主动负载均衡机制。虽然 FGCP 具有 Active/Active 和 Active/Passive 模式,但 FGSP 通常用于:

-

两个或更多处于活动状态的 FortiGate 对等体,由网络层决定哪些设备接收流量。例如,路由器、SD-WAN,或外部负载均衡器。

-

在对等体之间进行会话同步,确保当某个对等体发生故障时,活动会话可以在存活设备上继续。 FGSP 本身不执行流量故障转移。上游网络(例如路由器、SD-WAN 覆盖网络或负载均衡器)必须检测故障并将流量重定向到存活的 FortiGate 实例。

FGSP 工作方式

FGSP 通过专用 vNIC 或 VXC 在 FortiGate 对等体之间同步活动会话。每个 FortiGate 维护其自己的接口,而上游网络(例如路由器或负载均衡器)决定流量分配。

发生故障时,例如某个 FortiGate 节点宕机或网络路径失败,存活的 FortiGate 将接管活动会话。网络必须将新的流量转发到存活的对等体。FGSP 确保现有会话状态得以保留,从而维持业务连续性。

FGSP 在虚拟化或多云部署中特别有用,此时防火墙作为 Overlay SD-WAN 的活动网关部署,而高可用性无法仅依赖传统的物理 HA 链路。

架构概览

本主题所示架构展示了在 MVE 上运行的 FortiGate 防火墙及其 FGSP 会话同步。 有两个运行 FortiGate OS 的 MVE,每个的管理接口均连接到互联网。在两个 MVE 之间创建一条专用 VXC 用于承载 FGSP 会话同步流量,而数据平面 VXC 则连接到一个或多个云环境或其他网络。

注意

在生产部署中,可能会有额外的 VXC 用于连接其他网络、互联网链路或 VPN。根据您的设计,管理接口也可以位于专用网络而非公用互联网。

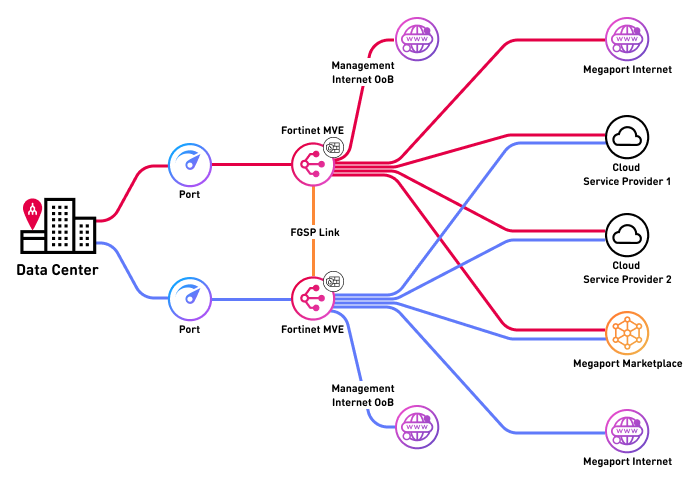

下图显示了在 MVE 上进行 Fortinet FGSP 部署的高层架构图,展示了两个 FortiGate 对等体之间的会话同步,以及到多个云环境、互联网和 Megaport Marketplace 的连接

接口详细信息

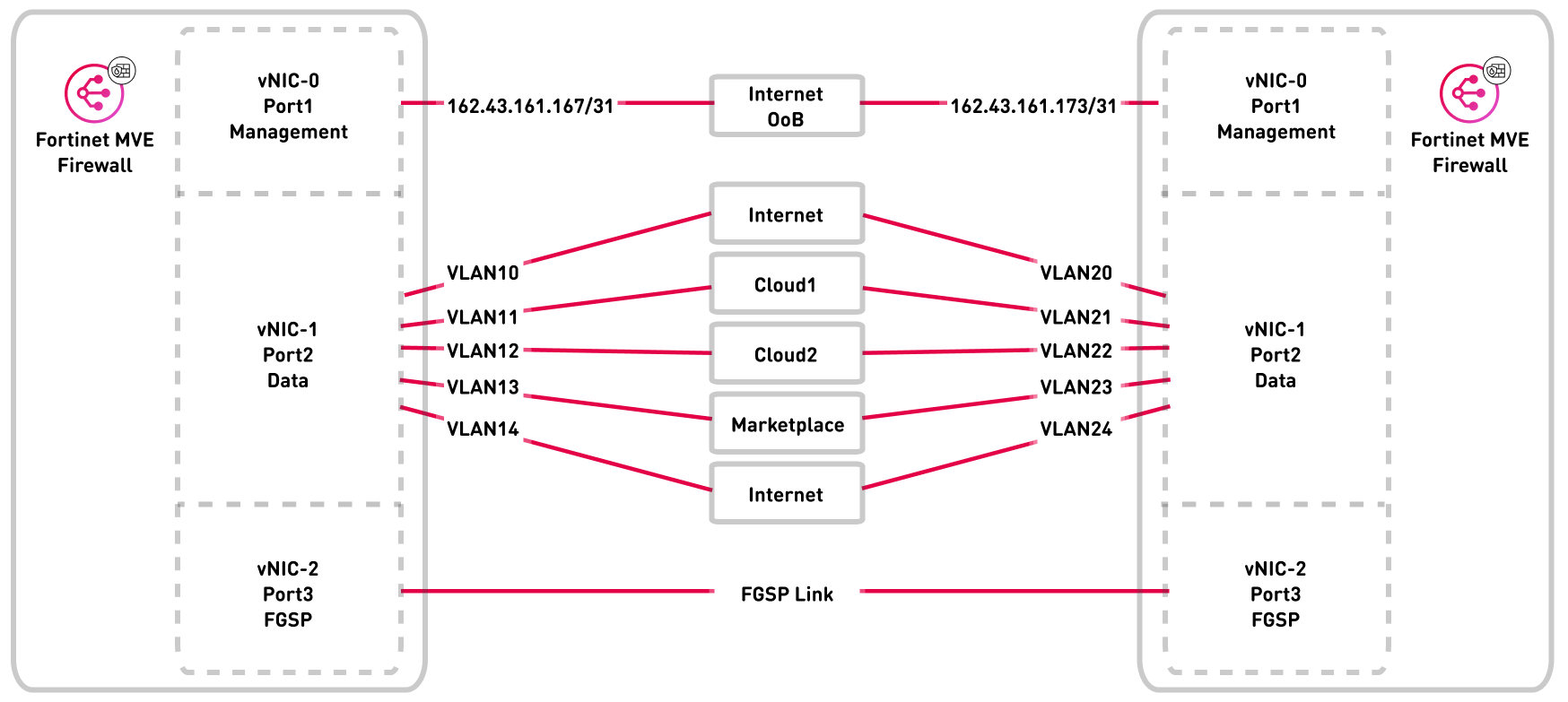

下图显示了 FortiGate FGSP 部署的接口映射。图中显示 vNIC 0 用于管理、vNIC 1 用于数据平面、vNIC 2 用于 FGSP 会话同步,且数据平面 VXC 连接到云或 Overlay 网络

在 MVE 上部署 FGSP

在 Megaport Portal 和 FortiGate OS 中部署 MVE 上的 FGSP 需要以下配置步骤:

-

部署第一个 FortiGate MVE 实例

-

部署第二个 FortiGate MVE 实例

-

在 FortiGate OS 中配置 FGSP

部署注意事项

在使用 FGSP 部署 FortiGate MVE 的每个步骤中,都有一些特别的注意事项。

部署第一个 FortiGate MVE 实例

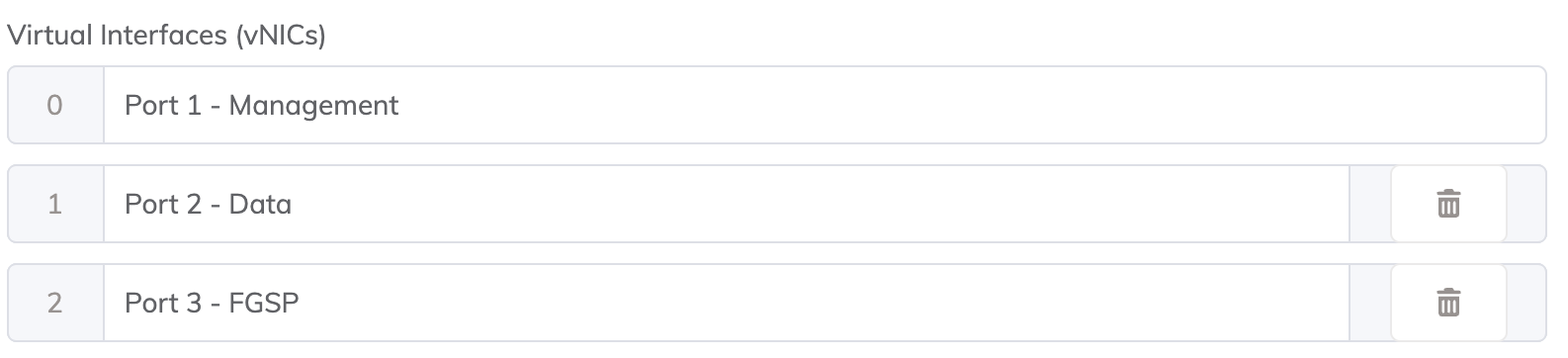

建议为对等体之间的 FGSP 会话同步分配专用 vNIC。同时建议分别为管理和数据平面接口分配各自的 vNIC。典型部署需要三个接口:管理、数据和平面 FGSP 同步,但如果需要,最多可以部署 5 个 vNIC。

注意

Fortinet 建议将 FGSP 会话同步流量承载在不与管理或数据流量共享的专用网络段或接口上。这可确保会话同步的可靠性,最大限度地减少拥塞,并避免在共享链路上因 NAT网络地址转换 (NAT) 是一种在数据包发送到外部网络之前,将组织私有内部网络所使用的未注册私有 IP 地址转换为单个已注册的公网 IP 地址的过程。NAT 使私有 IP 网络能够使用互联网和云。

或过滤而引发的问题。有关更多信息,请参阅 Fortinet FGSP documentation。

部署第二个 FortiGate MVE 实例

在相同或不同的都市区 (metro) 中创建第二个相同型号且固件版本一致的 FortiGate MVE。对于对性能较为敏感的部署,建议两个 MVE 实例之间的网络路径具有较低的延迟,但并不要求亚毫秒级延迟。两个 FortiGate 实例在型号和固件上必须保持一致才能支持 FGSP。

为 FGSP 流量创建 VXC

如果 vNIC 0 用于管理、vNIC 1 用于数据平面,则可以将 vNIC 2 分配给 FGSP 会话同步。在每个 MVE 的 vNIC 2 之间创建一条 VXC。双方都应为无标签(no VLAN)。该链路将承载 FGSP 会话同步流量。

注意

确保 FGSP VXC 具有足够带宽以承载峰值会话表同步流量。典型部署从 1 Gbps 起步,但应根据预期的活动会话数量进行调整。

在 FortiGate OS 中配置 FGSP

通过 VXC 使用合适的对等体 IP 地址,将每个 FortiGate MVE 配置为 FGSP 对等体。根据需要启用会话接续选项以同步 TCP、UDP、ICMP、NAT 和预期会话。验证对等体之间的连通性,并确保会话表正确同步。有关更多信息,请参阅 FortiGate FGSP basic peer setup documentation。

在 Megaport Portal 中创建 FortiGate MVE

第一步是在 Megaport Portal 中创建并部署两个 FortiGate MVE。与传统的 HA 集群 (FGCP) 不同,Fortinet FGSP 不需要多个专用 HA 接口。它只需要在 FortiGate 对等体之间用于会话同步的可靠网络路径。

在 MVE 上的典型 FortiGate FGSP 部署包含:

-

一个管理接口

-

一个数据平面接口

-

一个推荐用于 FGSP 会话同步的专用接口(或 vNIC)

要创建并部署 FortiGate MVE

- 在 Megaport Portal 中,转到 Services (服务) 页面。

-

按照创建与 Fortinet 集成的 MVE中的说明创建 Fortinet FortiGate MVE。

-

在 MVE 详细信息页面,配置所需的虚拟接口 (vNIC):

重复相同流程以创建第二个 FortiGate MVE,确保:

-

相同的 FortiGate 型号

-

相同的 FortiOS 版本

-

根据您的延迟与设计要求,部署在合适的都市区 (metro)

-

为每个 FortiGate MVE 的管理接口创建一个 Megaport Internet 连接。

这使您可以初始访问 FortiGate 的 GUI 和 CLI 以进行配置与验证。 这是初始部署期间最常见的方法。不过,一旦具备了其他管理路径(例如堡垒机、Virtual Private Network (VPN) 或专用管理网络),管理接口也可以改为连接到专用 VXC。注意

请确保通过合适的防火墙策略、可信源 IP 和认证机制来保护管理访问。

现在已部署两个 MVE。

创建用于 FGSP 会话同步的 VXC

现已创建 FortiGate MVE,下一步是在两台设备之间创建一条用于 FGSP 会话同步的私有 VXC。

与传统 HA 实现不同,Fortinet FGSP 需要对等体之间一条可靠的单一网络路径来同步会话状态。该路径必须是直接、可路由且不经 NAT 的。

在每个 MVE 上使用专用的 FGSP 接口(本示例为 vNIC 2),并将其连接到对端 MVE 的同一接口:

-

在 MVE 1 的 vNIC 2 与 MVE 2 的 vNIC 2 之间创建一条私有 VXC。

-

将 VXC 的两端均配置为无标签(no VLAN)。

在 MVE 之间创建 VXC 的步骤

- 在 Megaport Portal 中,转到 Services (服务) 页面。

- 按照连接集成 Fortinet Secure SD-WAN 的 MVE中的说明,在两台 FortiGate MVE 之间创建一条 VXC

在 FortiGate OS 中配置 FGSP

既然已在 Megaport Portal 中创建并配置了底层基础设施,接下来需要在 FortiGate 防火墙上配置 FGSP 会话同步。

可通过连接到管理 vNIC(vNIC 0)所附加的 VXC 的 IP 来访问每台防火墙的管理 Web 界面。您可以在 Megaport Portal 中该 VXC 的 Details 选项卡上找到该 IP 地址。

本节介绍在 FortiGate OS 上配置 FGSP。示例基于 FortiOS 7.6.x,仅供参考。根据您的环境、网络设计或 Fortinet 后续发布的更新,可能需要进行修改。

有关配置选项、支持的会话类型和推荐实践的更多信息,请参阅 Fortinet FGSP documentation。

允许访问每个 FortiGate MVE

按照创建与 Fortinet 集成的 MVE中的 FortiGate 设置与配置步骤进行操作。

现在,您可以使用连接到 vNIC 0(管理)的 VXC 的 IP 访问每个 MVE 的管理接口。

配置 FGSP 接口

要配置 FGSP 会话同步,请选择专用于 FGSP 流量的接口,例如 vNIC 2(或在 FortiOS 中的端口 3), 取决于 MVE 的接口映射。该接口必须配置为静态 IP 地址,并且可被对端 FortiGate 直接到达。

FGSP 接口必须端到端可路由、不得使用 NAT,并在两个 FortiGate 对等体之间提供直接 IP 连通性。根据 Fortinet 的最佳实践,该接口仅用于 FGSP 会话同步流量,不应与管理或数据平面流量共享。

有关配置 FGSP 接口的更多信息,请参阅 FortiGate FGSP documentation。

启用 FGSP 并设置对等体

要启用 FGSP 并定义同步对等体,请通过 GUI 控制台或 SSH 打开 FortiGate 的 CLI 会话。在专用的 FGSP 接口上指定对端 FortiGate 的 IP 地址以配置 FGSP。该配置将建立两台 FortiGate 之间的会话同步关系,并允许通过 FGSP 链路交换会话状态信息。

有关更详细的信息,请参阅 FGSP basic peer setup。

例如:

config system standalone-cluster

set standalone-group-id 1

set group-member-id 1

set session-sync-dev "port3"

config cluster-peer

edit 1

set peerip 10.0.0.2

set syncvd "root"

next

end

end

配置会话接续选项

在配置 FGSP 并设置对等体后,请在全局启用会话接续,以确保在 FortiGate 对等体之间同步活动的 TCP 会话。

如有需要,还可以同步其他会话类型,包括 UDP 和 ICMP 等无连接流量、经 NAT 的会话,以及由 SIP、H.323 或其他 VoIP 应用使用的预期会话(expectation sessions)。启用这些选项可确保在发生故障转移时,存活的 FortiGate 能够无缝继续处理现有会话。

有关更多信息,请参阅 FGSP basic peer setup 的 Session pickup 部分。

例如:

config system ha

set session-pickup enable

set session-pickup-connectionless enable

set session-pickup-expectation enable

set session-pickup-nat enable

set standalone-config-sync enable

end

验证 FGSP 连通性

配置 FGSP 后,确保每台 FortiGate 上的专用 FGSP 接口能够直接到达其对等体。使用 CLI 检查 FGSP 状态并确认会话是否正确同步。

功能正常的 FGSP 连接通常具有以下指标:

-

sync_started=1– 表示会话同步机制已启动。 -

standalone_sesync=1– 表示 FortiGate 正在以独立集群模式运行 -

send=770和recv=764– 分组计数器,确认两台 FortiGate 对等体之间正在进行通信。

通过验证这些指标,您可以确认 FGSP 处于活动状态,并能够在故障转移期间保持会话连续性。

例如:

#diagnose sys session sync

sync_ctx: sync_started=1, sync_tcp=1, sync_others=1,

sync_expectation=1, sync_nat=1, stdalone_sesync=1, asymmetric_traffic_control=0.

help_traffic_bounce=1, utm_traffic_bounce=1

sync: create=4:0, update=8, keepalive=0, delete=0:0, query=2, keepalive_query=0

recv: create=7:0, update=20, keepalive=1, delete=0:0, query=1

ses pkts: send=3675, alloc_fail=0, recv=3163, recv_err=0, sz_err=0,

…

sync_filter:

1: vd=0, szone=0, dzone=0, saddr=0.0.0.0:0.0.0.0, daddr=0.0.0.0:0.0.0.0, sport=0-65535, dport=0:65535, peerid=2, peervd=0, peerip=10.0.0.2

您也可以运行以下命令来验证会话同步情况:

-

diagnose sys session list– 查看活动会话 -

diagnose sys session stat– 查看会话统计信息和计数器,以进一步确认会话正在对等体之间复制。

创建数据平面连接

现在已部署 FortiGate MVE 并完成 FGSP 会话同步配置,下一步是创建数据平面 VXC,以连接您希望进行路由的各个网络。

数据平面 VXC 将作为数据平面接口(例如 vNIC 1 / Port 2)的带标签 VLAN 子接口挂载。在 FortiGate 防火墙中配置相应的子接口和 BGP 对等体(或路由配置)。

在本示例中,我们将连接 AWS 和 GCP,但相同流程也适用于通过 VXC 可达的任何网络。有些任务在 Megaport Portal 中执行,另一些则在 FortiGate OS 中执行。

创建 VXC

按照连接概览中描述的标准流程在 Megaport Portal 中创建 VXC,将 A 端 vNIC 指定为 vNIC-1/Port 2,并将 VXC 配置为以带标签的 VLAN 方式交付。

到相同目的地的连接应在两台 MVE 上都创建,并可选择是否使用相同的 VLAN。在本示例中,Cloud1 VXC(到 GCP)将在 MVE1 上配置为 VLAN 10,在 MVE2 上配置为 VLAN 11;Cloud2 VXC(到 AWS)将在 MVE1 上配置为 VLAN 20,在 MVE2 上配置为 VLAN 21。

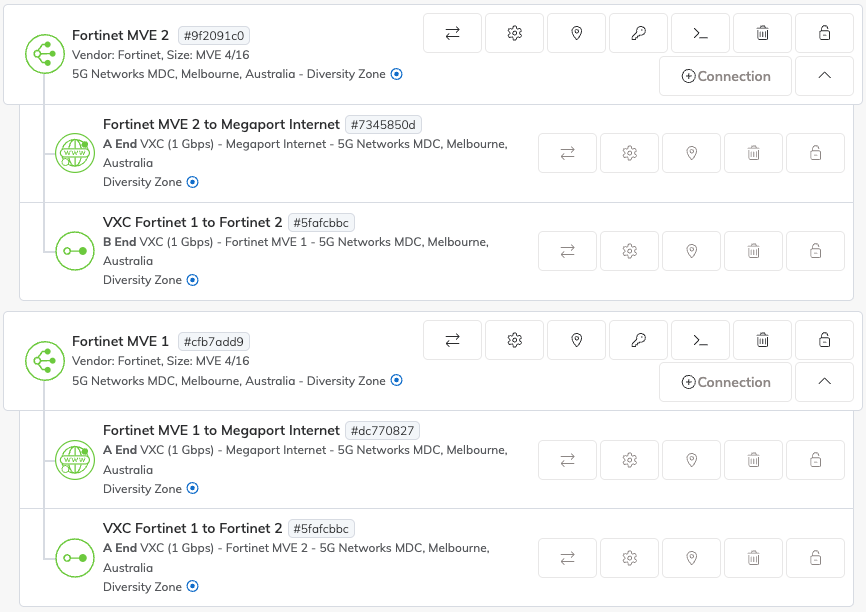

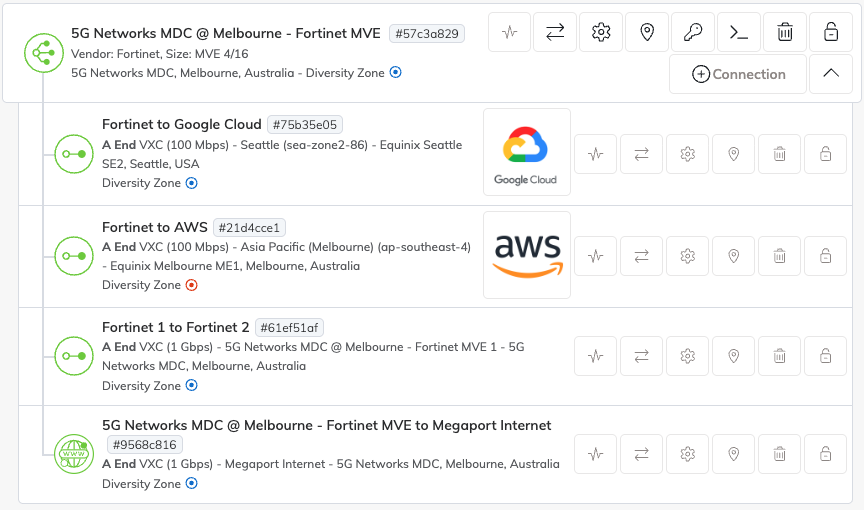

创建完 VXC 后,两台 MVE 应与下图类似

配置接口

现在为来自 Megaport 交付的各条 VXC 配置数据平面接口。

对于每条 VXC,在数据平面接口(例如 vNIC 1 - Port 2)下创建一个 VLAN 子接口。分配 Megaport 提供的 VLAN ID,并根据您的网络设计为子接口配置相应的 IP 地址。

有关更多信息,请参阅 FortiGate documentation for interface settings。

配置 BGP

边界网关协议 (BGP)边界网关协议(BGP)是一种标准化的路由协议,用于在互联网中的自治系统(AS)之间交换路由与可达性信息。

用于在 FortiGate MVE 与所连接网络之间自动分发和管理路由。每台防火墙可以拥有不同的 BGP 对等地址和流量工程设置。

FGSP 不会同步虚拟路由器或 BGP 实例配置,因此必须在两台 FortiGate 对等体上分别进行配置。

有关 BGP 配置的详细信息,请参阅 FortiGate BGP documentation。

在 MVE 之间,BGP 负责管理流量的故障转移,而 FGSP 确保在故障转移期间两台设备上的活动会话保持同步。在大多数情况下,建议在 BGP 对等体上启用双向转发检测 (BFD) 以提升故障转移收敛速度。有关 BFD 的更多信息,请参阅 BFD Overview。

FGSP 不负责流量转发;它仅复制会话状态,因此流量的路由与故障转移由 BGP、SD-WAN 或其他路由策略负责。

配置故障转移条件

尽管已经配置 FGSP 在 FortiGate 对等体之间同步会话,并且在发生故障时上游网络或 SD-WAN 会将流量重定向到存活设备,但每台防火墙和相连的网络端点仍需要知道何时将对等体或路径视为不可用,并据此正确重定向流量。

可通过多种机制实现故障转移优化。BGP 配合 BFD 可在路由层面提供快速收敛与故障转移。链路监控与 SD-WAN 链路健康监控使每台 FortiGate 能够检测 VXC、云连接或 WAN 路径上的故障并触发流量改道。此外,还可以通过自定义脚本或自动化来实施特定策略或执行附加检查。这些机制不仅适用于使用 FGSP 的 FortiGate 网关,也可在远端站点或端点上实施,以增强整体韧性并在故障转移期间降低停机时间。

FGSP 确保在故障转移期间同步到存活对等体的活动会话得以保持,但它本身并不处理流量重定向。与传统的主动/被动 HA 集群不同,MVE 部署中的故障转移依赖于上游路由、BGP 路径监控、SD-WAN 编排以及可选的自动化,在保持会话连续性的同时重定向流量。在两台网关与远端端点上正确配置这些机制,能够确保业务流量不中断并最大化网络可用性。

检查配置状态

在一切就绪并完成配置后,您可以通过以下方式确认工作状态是否符合预期:

-

Megaport Portal 中所有 MVE 和 VXC 均应显示为在线且活动。

-

两台防火墙均应已建立 BGP 会话,并与其对等体交换路由。

-

您的网络路由应出现在每台防火墙的路由表和本地路由信息库(RIB)中。

-

两个对等体均应显示为 up 且可达,确认路由层面的故障转移检测正常工作。

-

两台 FortiGate 对等体之间应持续同步会话状态。每台设备都应维护活动会话的最新视图,以确保当某个对等体不可达时,流量仍可不间断地继续。

-

每台防火墙应通过链路监控或 SD-WAN 健康检查正确监控相关路径。尽管 FortiGate MVE 以独立模式运行且不会进入故障转移状态,但验证流量是否通过可用路径正确路由可确保网络流的连续性。

通过验证 MVE / VXC、BGP、路由、FGSP 会话同步以及路径监控, 您可以确认在整个 FGSP 部署中,流量转发与会话连续性均正常运行。