MCR 路由通告

本主题介绍 MCR 的 Peering 类型以及每种 Peering 类型所通告的路由。

Megaport Cloud Router(MCR)可用于通过不同 Peering 类型组合连接的 多云在单一的异构架构中同时使用多个云计算服务。例如,企业可能在基础设施(IaaS)和软件(SaaS)服务方面使用多家云服务提供商。Megaport 的核心价值主张之一是实现多云互联。

架构。除私有 Peering 连接外,MCR 还可以连接到 AWS、Azure、Oracle 以及其他云服务提供商 (CSP) 的公共 Peering 类型。

MCR 使用 Virtual Cross Connect(VXC)在 Megaport 网络上连接到其他端点。VXC 支持不同类型的对等体。MCR 采用与 VXC 的 Peering 类型一致的路由策略。

为 VXC 定义的 Peering 类型决定通告哪些路由。

MCR 的 Peering 类型

MCR 支持下表所示的 Peering 类型:

| Peering 类型 | Megaport Peering 属性 | 通告的路由 | ||

|---|---|---|---|---|

| 非云 | NON_CLOUD | 来自位于 Port 背后的边界网关协议 (BGP) 对等体以及 AWS Hosted Connections 的路由。 | ||

| 私有云 | PRIV_CLOUD | 来自 AWS Hosted VIF Private、Azure Private Peer 和 Google Cloud Platform 的路由。 | ||

| 公有云 | PUB_CLOUD | 来自 AWS Hosted VIF Public、Azure MS Peer、Salesforce 以及其他云服务提供商的路由。 |

注意

- 尽管你可以同时配置私有云和公有云的 Peering 类型,MCR 不会在二者之间交换路由。

- AWS Direct Connect Hosted Connection 合作伙伴无法看到在 AWS 内创建的 VIF 类型。因此,这些托管连接的流量会被归类为 NON_CLOUD。MCR 用户应注意不要将公有云路由通告给其他云服务提供商。MCR 提供路由过滤功能以帮助进行管理。

非云 VXC

NON_CLOUD VXC 分为以下几类:

- 物理端口连接 – 连接到数据中心中物理端口的 VXC,通常指私有网络基础设施。

- AWS Hosted Connections – 这类连接被归类为 NON_CLOUD,因为 AWS 连接合作伙伴没有机制来识别在 AWS 内创建的 VIF 类型。

- Megaport Marketplace 服务提供商 – 与 Megaport Marketplace 中列出的各类服务提供商建立的连接。

- Business-to-Business (B2B) VXC – 使用服务密钥在多个 Megaport 账户之间建立的连接。 有关详细信息,请参见 设置服务密钥。

| Megaport 端点 | Peering 类型 | |

|---|---|---|

| 物理端口 | 私有 VXC | |

| MCR | 基于 VXC 的 AWS Hosted Connection | |

| Megaport Marketplace | 私有 VXC | |

| B2B VXC | 服务密钥 |

私有云 VXC

私有云 (PRIV_CLOUD) VXC 连接到公有云服务提供商的私有 Peering 选项。私有 Peering 通常涉及与服务提供商交换 RFC 1918 路由。

| 云服务提供商 | Peering 类型 | |

|---|---|---|

| AWS Direct Connect | Hosted VIF with Private VIF | |

| Azure ExpressRoute | Private Peering | |

| Google Cloud Interconnect | Partner Interconnect Attachment | |

| Oracle Cloud Infrastructure | FastConnect Private Peering |

IBM Cloud、Alibaba、SAP HANA Enterprise Cloud 以及许多其他 CSP 也提供类似的连接选项。有关 CSP 的完整列表,请参见 MCR 云连接概述。

公有云 VXC

公有云 (PUB_CLOUD) VXC 提供与公有 CSP 的公共 Peering 选项的直接连接。公共 Peering 选项通常涉及与服务提供商交换公网地址空间。

| 云服务提供商 | Peering 类型 | |

|---|---|---|

| AWS Direct Connect | Hosted VIF with Public VIF | |

| Azure ExpressRoute | Microsoft Peering | |

| Salesforce | ExpressConnect | |

| Oracle Cloud Infrastructure | FastConnect Public Peering |

路由通告场景

非云与私有云

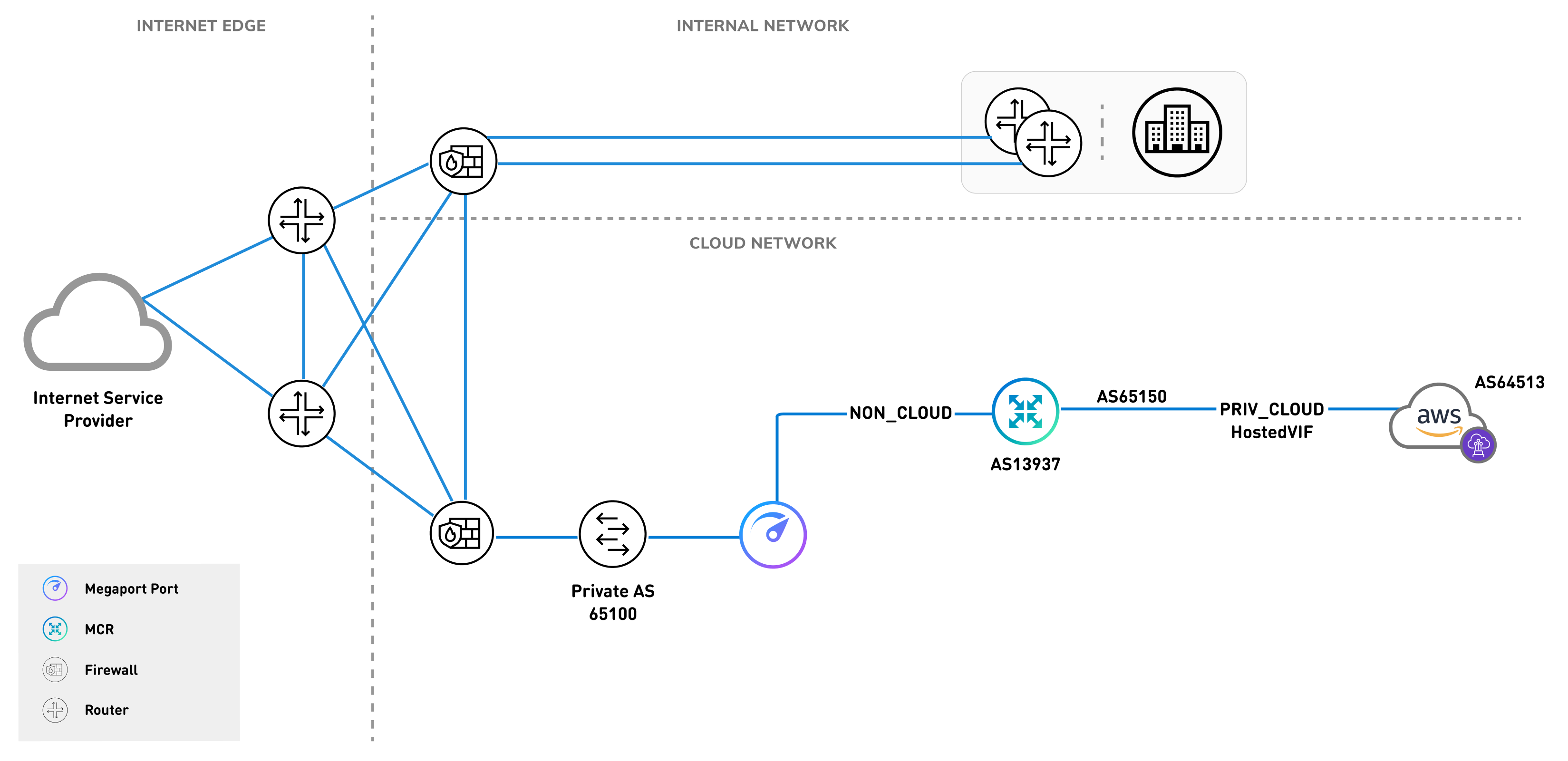

在路由通告方面,非云与私有云连接的组合相对简单。通过使用网络虚拟化和分段机制,多租户网络可以在各环境之间交换私有的 RFC 1918 地址空间。私有云作为你内部网络中的私有节点引入。

下图展示了一家公司使用防火墙对其云连接进行分段。云网络从其数据中心的防火墙通过私有的 NON_CLOUD VXC 连接到其 MCR。MCR 随后通过一个 PRIV_CLOUD VXC 连接到 AWS。

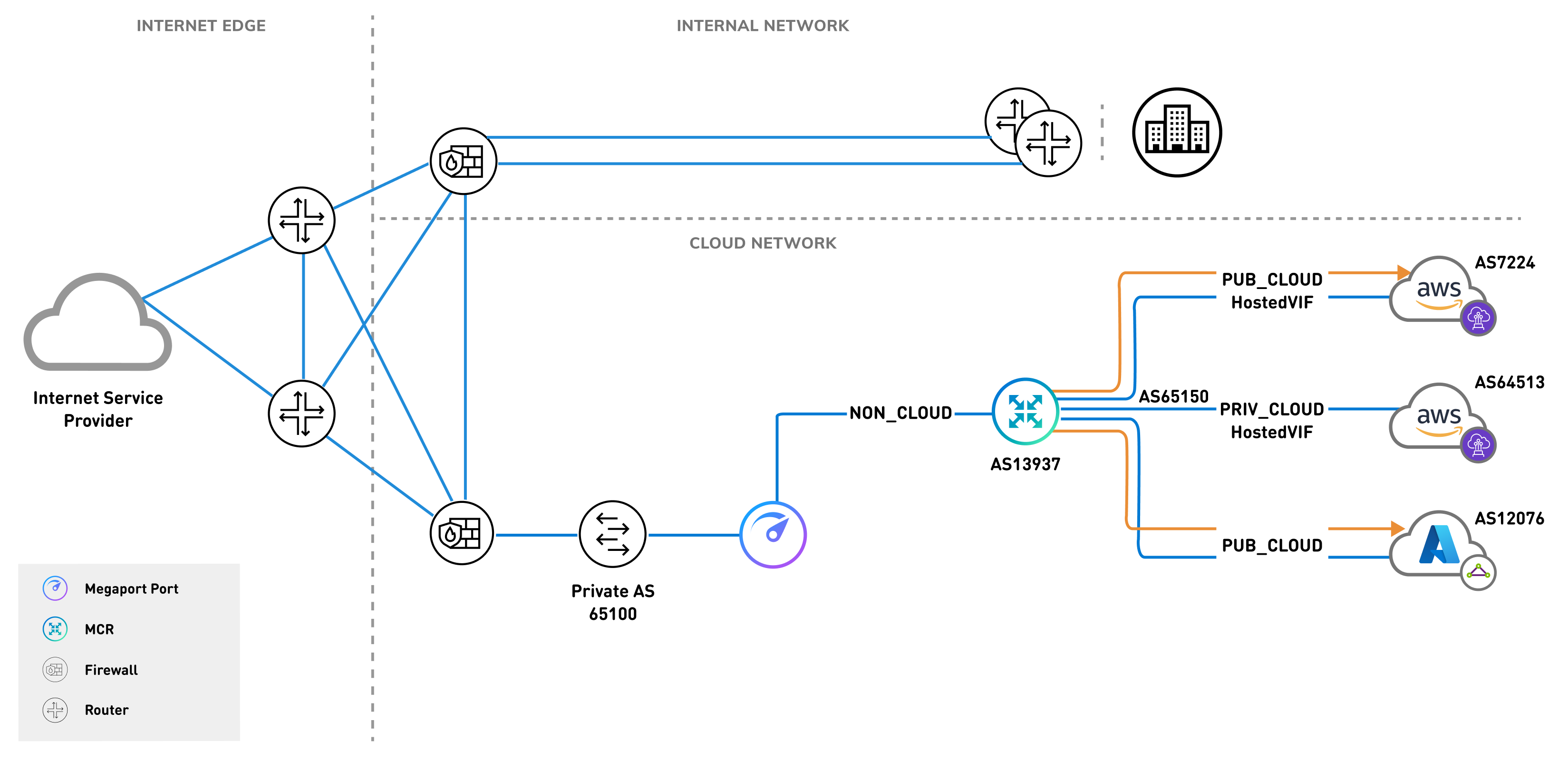

公有云

公有云连接选项需要交换公网地址空间,类似于与互联网服务提供商 (ISP) 的 Peering。需要连接多个 ISP 的大型组织通常会配备熟悉在互联网上交换公共路由所需各种细微要求的网络工程师和架构师。

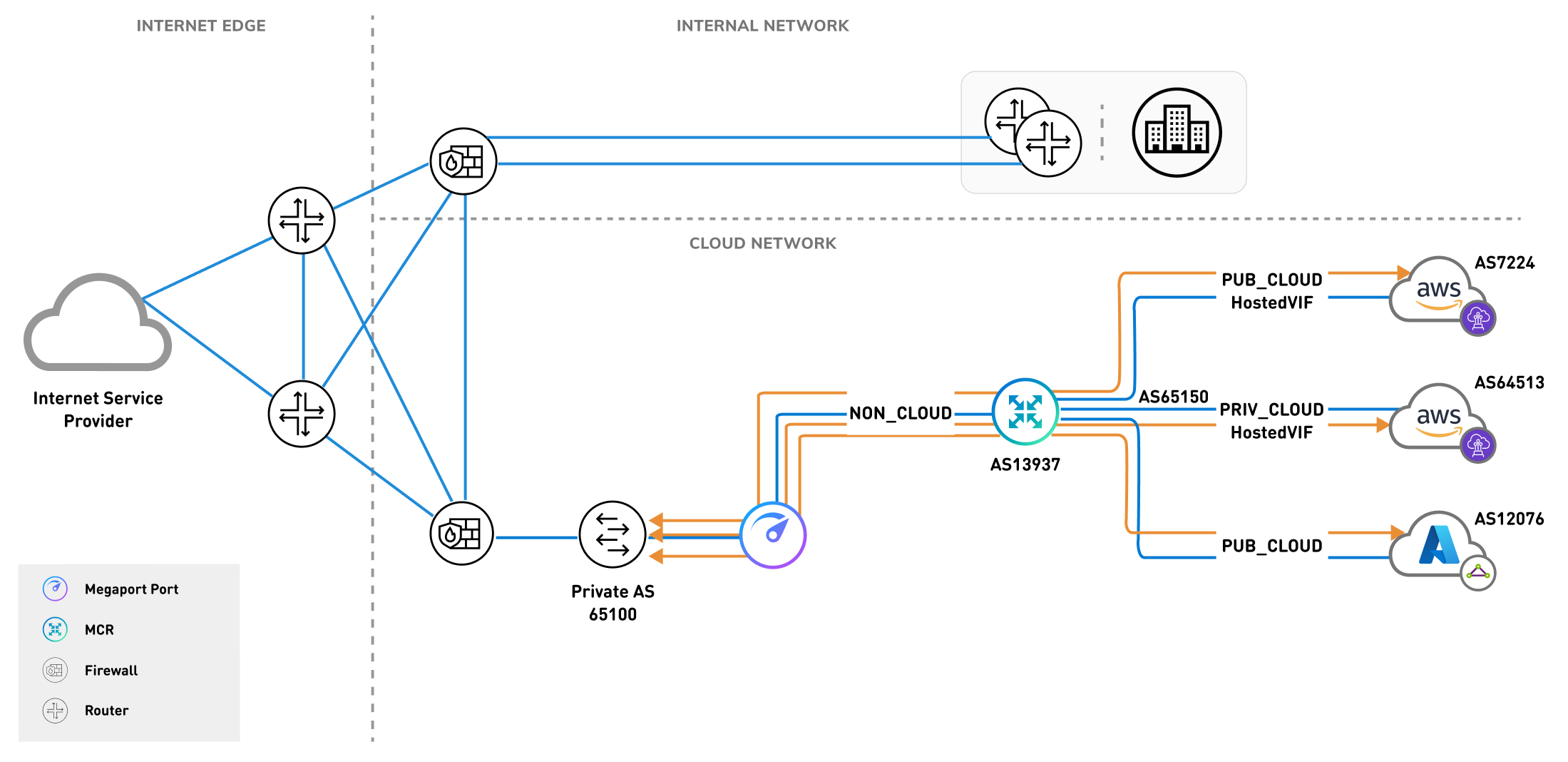

通过提供默认策略,MCR 可减轻其中一些复杂性,确保你不会将一个 Cloud Service Provider (CSP) 的公共路由无意中通告给另一个。例如,考虑一种网络拓扑:同时存在到 Azure 的 ExpressRoute Microsoft Peering 和到 AWS 的公共虚拟接口 (VIF)。

如果允许两个公有云 Peering 之间进行任意到任意的互连,AWS 与 Azure 之间的所有流量都会经由 MCR 转发。这将导致两个 CSP 的全球性服务中断。为避免服务中断,CSP 通过策略保护其客户,防止发生此类错误配置。不过,鉴于仍可能出现失误,MCR 还内置了路由机制,用于限制公共云 Peering 类型之间交换公网地址空间。

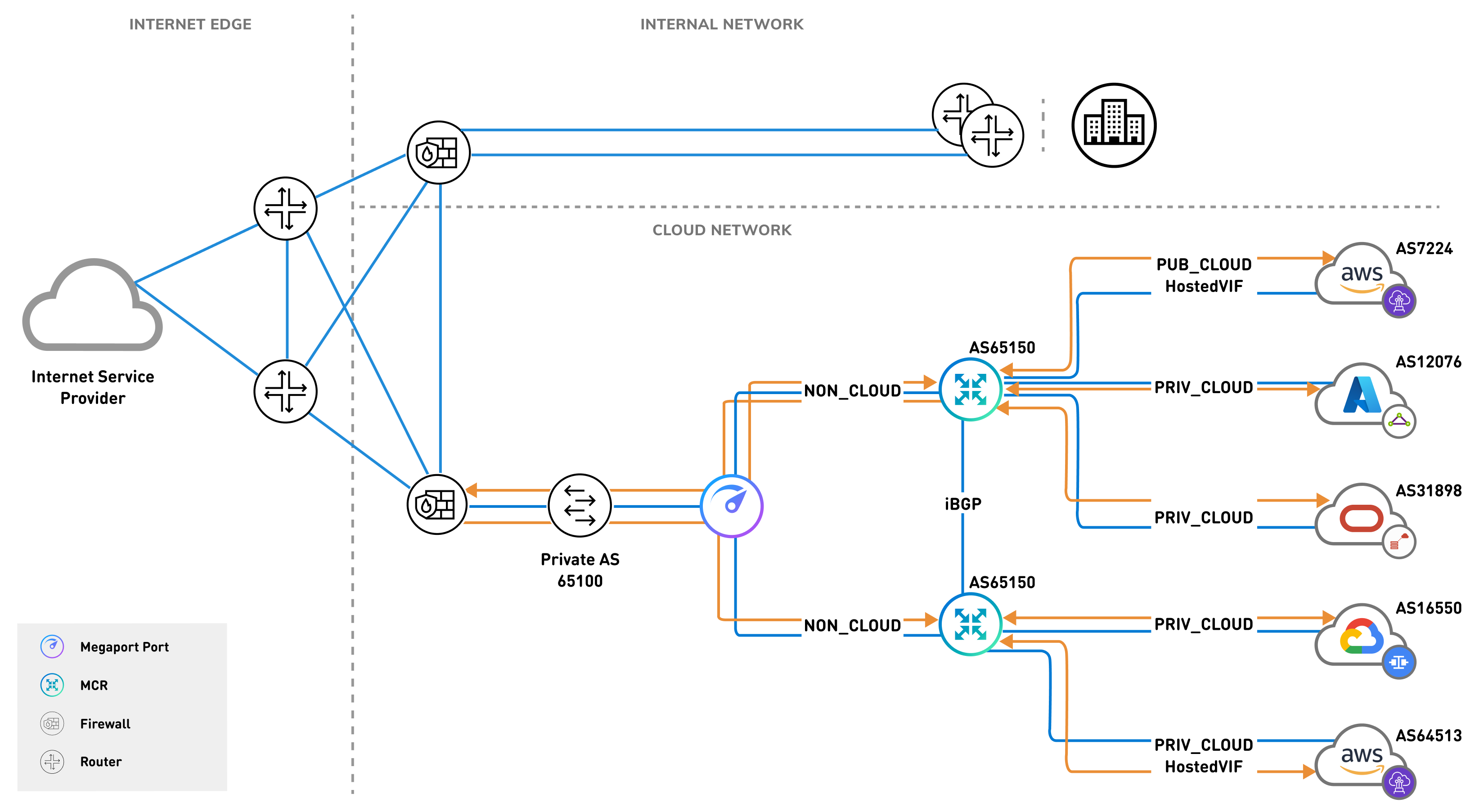

MCR 路由通告配置

支持的 MCR 路由通告配置类型包括:

- 公有云 => 非云

- 私有云 => 非云、私有云

- 非云 => 非云、私有云、公有云

对这些 Peering 配置类型的支持,构建了一个全球可用的平台,可在安全的前提下按需快速部署路由服务,并已应用业界最佳实践的路由策略。