为集成 Fortinet SD-WAN 的 MVE 创建 Azure 连接

您可以使用 Virtual Cross Connect(VXC)从 MVE(FortiGate)到 Azure ExpressRoute 创建网络连接。您可以创建私有连接或公共(Microsoft)连接。

重要

开始之前,请在 FortiManager 中创建一个 MVE(FortiGate)。有关更多信息,请参见 创建与 Fortinet 集成的 MVE。

将 ExpressRoute 连接添加到您的 MVE 和 FortiManager 包括三个部分。

-

在 Azure 控制台中设置 ExpressRoute 方案并部署 ExpressRoute 电路。部署完成后,您将获得服务密钥。更多详情,请参阅 Microsoft ExpressRoute documentation。

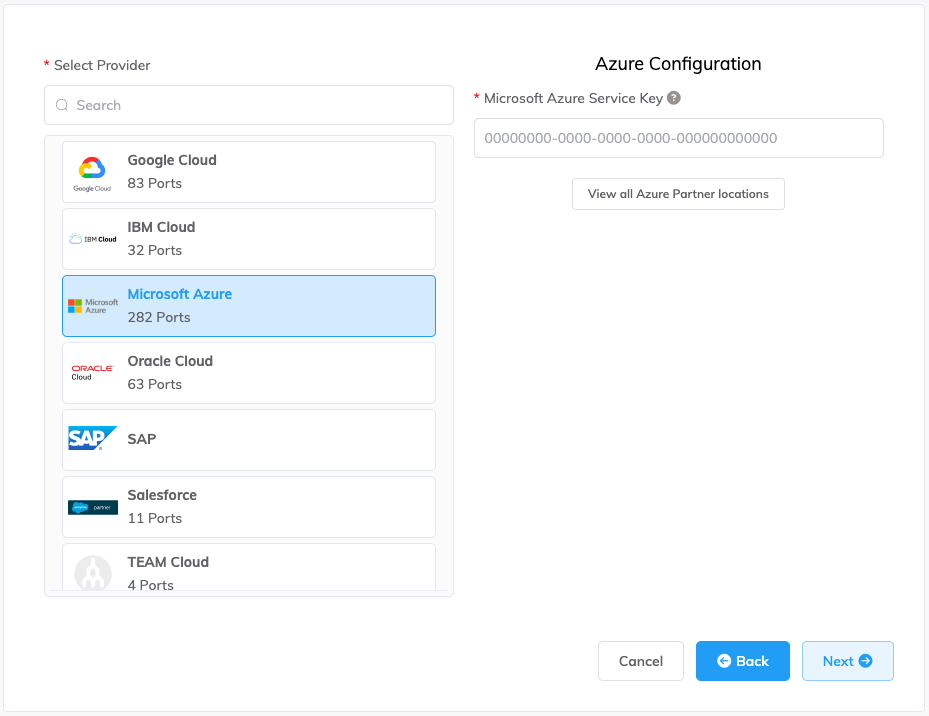

要查看连接到特定 Azure 合作伙伴位置的时延和价格,请开始添加到 Microsoft Azure 的连接的流程,但不要提供 Microsoft Azure Service Key (Microsoft Azure 服务密钥),而是点击 View all Azure Partner locations (查看所有 Azure 合作伙伴位置)。您可以在没有服务密钥的情况下继续进入连接详细信息页面并查看所选端口的定价。要下单购买 Microsoft Azure 连接,您需要提供服务密钥

-

在 Megaport Portal 中,从您的 MVE 到 ExpressRoute 位置创建一个连接(VXC)。

-

在 FortiManager 中创建一个新接口,并添加 ExpressRoute 连接的详细信息。

本主题的说明涵盖第二和第三部分。

注意

用于 Fortinet SD-WAN 的 MVE 在所有云连接中都需要在 FortiManager 和 Megaport Portal 中进行配置步骤。

在 Megaport Portal 中添加 ExpressRoute 连接

要设置 ExpressRoute 连接,您需要先在 Megaport Portal 中创建该连接。

在 Megaport Portal 中创建到 ExpressRoute 的连接

-

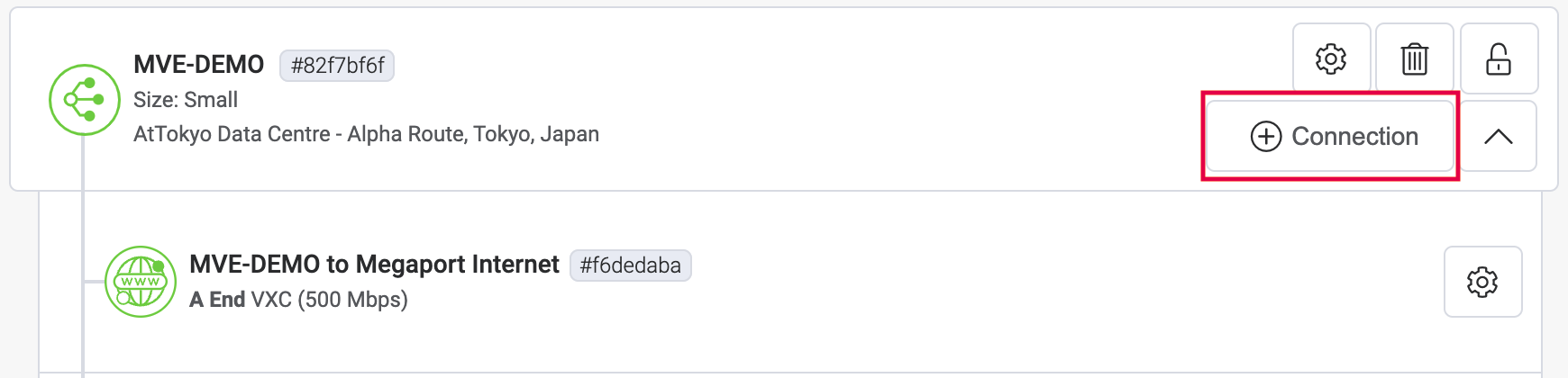

在 Megaport Portal 中,进入 Services (服务) 页面并选择要使用的 MVE。

-

在该 MVE 上点击 +Connection (添加连接)。

-

点击 Cloud (云) 磁贴。

-

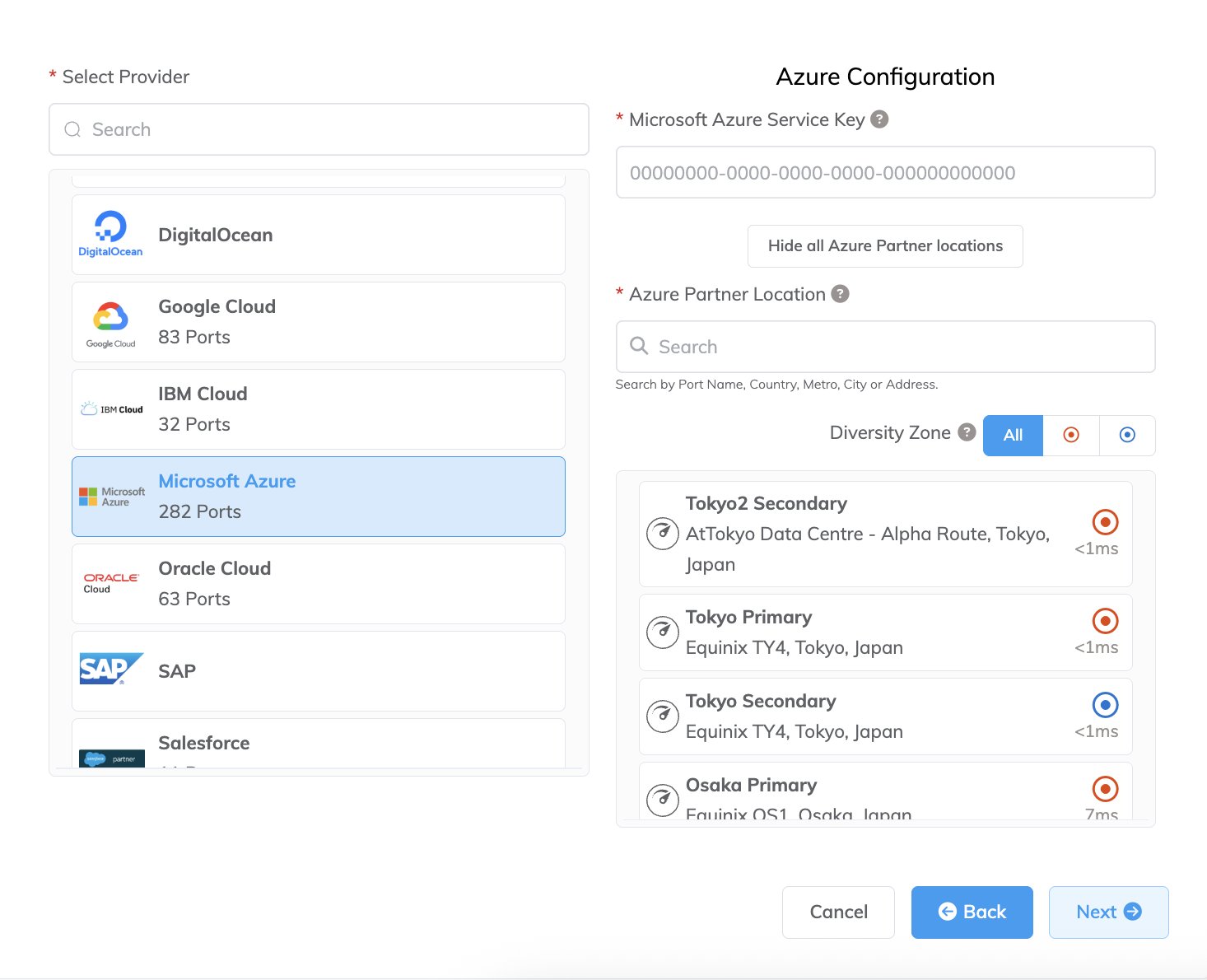

选择 Microsoft Azure 作为提供商

-

在 Microsoft Azure Service Key (Microsoft Azure 服务密钥) 字段中添加 ExpressRoute 服务密钥。

然后 Portal 会验证该密钥,并根据 ExpressRoute 区域显示可用的端口位置。例如,如果您的 ExpressRoute 服务部署在悉尼的 Australia East 区域,您可以选择悉尼的接入位置。 -

为首次连接选择连接点。

要部署第二条连接(推荐),您可以创建第二个 VXC - 输入相同的服务密钥并选择另一处连接位置。配置界面会显示一些有用的链接,指向 Azure Resource Manager 控制台和一些教程视频等资源。

-

点击 Next (下一步)。

-

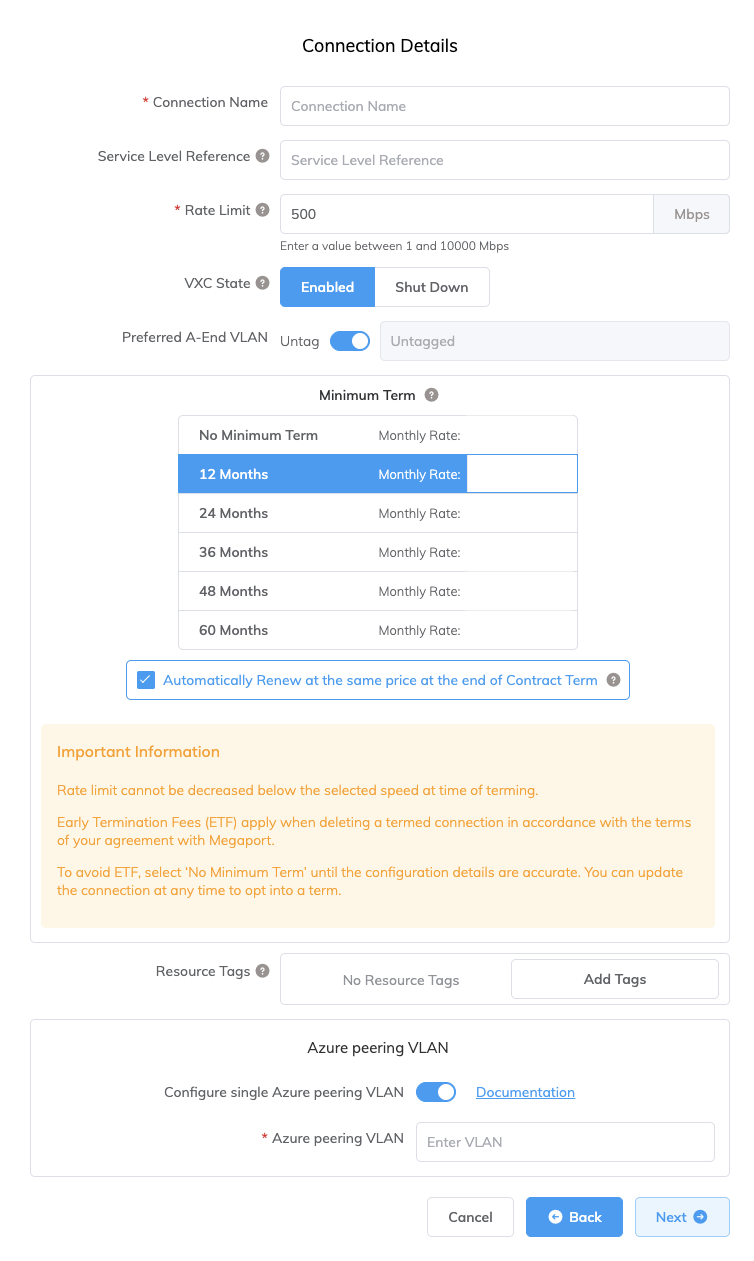

指定连接详细信息:

-

Connection Name (连接名称) – 要在 Megaport Portal 中显示的 VXC 名称。

-

Service Level Reference (服务级别参考) (可选) – 为您的 Megaport 服务指定一个用于计费用途的唯一标识编号,例如成本中心编号、客户唯一 ID 或采购订单编号。该服务级别参考编号会显示在发票的产品部分的每个服务下。您也可以为现有服务编辑此字段。

-

Rate Limit (速率上限) – 您的连接速率,单位为 Mbps。VXC 的速率上限将根据 ExpressRoute 服务密钥限定为允许的最大值。

-

VXC State (VXC 状态) – 选择 Enabled (已启用) 或 Shut Down (关机) 以定义连接的初始状态。有关更多信息,请参见 为故障切换测试关闭 VXC。

注意

如果选择 Shut Down (关机),流量将不会通过此服务,该服务在 Megaport 网络上会表现为已中断。此服务的计费仍然有效,您仍会为此连接付费。

-

A-End vNIC (A 端 vNIC) – 从下拉列表中选择一个 A 端 vNIC。有关 vNIC 的更多信息,请参见 在 Megaport Portal 中创建 MVE。

-

Preferred A-End VLAN (首选 A 端 VLAN)(可选) – 为此连接指定一个未使用的 VLAN ID(对于 ExpressRoute,这是 S-Tag)。该 VLAN ID 在此 MVE 上必须唯一,取值范围为 2 到 4093。如果指定的 VLAN ID 已被使用,系统会显示下一个可用的 VLAN 编号。VLAN ID 必须唯一才能继续下单。如果未指定值,Megaport 将分配一个。

-

Minimum Term (最低合约期) – 选择 无最低合约期、12 个月、24 个月、36 个月、48 个月或 60 个月。期限越长,每月费率越低。12 个月 为默认选择。请注意屏幕上的信息,以避免提前终止费用(ETF)。

对于合约期为 12、24、36、48 或 60 个月的服务,启用 最低合约期续订 选项,可在合约到期时以相同的折扣价格和合约期限自动续订。如果您不续签合约,在合约期结束时, 合约将在下一个计费周期自动转为按月合约,价格相同,但不含合约期折扣。

有关更多信息,请参见 VXC 定价与合约条款 和 VXC、Megaport Internet 与 IX 计费。

-

Resource Tags (资源标签) – 您可以使用资源标签为 Megaport 服务添加您自己的参考元数据。

要添加标签:- 单击 Add Tags (添加标签)。

- 单击 Add New Tag (添加新标签)。

- 在各字段中输入详细信息:

- Key (键) – 字符串最大长度 128。有效值为 a-z 0-9 _ : . / \ -

- Value (值) – 字符串最大长度 256。有效值为 a-z A-Z 0-9 _ : . @ / + \ - (space)

- 单击 Save (保存)。

如果该服务已存在资源标签,您可以单击 Manage Tags (管理标签) 进行管理。

警告

切勿在资源标签中包含敏感信息。敏感信息包括会返回现有标签定义的命令,以及可识别个人或公司的信息。

-

Configure Single Azure Peering VLAN (配置单一 Azure Peering VLAN) – 默认情况下,此选项对 MVE 已启用,并且我们强烈建议在使用 Fortinet SD-WAN 时保持启用状态。

此选项提供单标签 VLAN 方案。您在 Azure 中使用 MVE 的 VLAN(A 端)与在 Azure 中设置的对端 VLAN(B 端)来配置 Peering。 注意,使用此选项时,每个 VXC 只能有一种 Peering 类型(Private 或 Microsoft)。重要

如果未启用此选项,VXC 看起来处于活动状态,但无法识别流量。

-

Azure Peering VLAN – 对于单标签 VLAN Peering,此值需要与 A 端 VLAN 匹配。如有需要,也可以设置不同的 Azure Peering VLAN。

-

-

点击 Next (下一步),并完成订购流程。

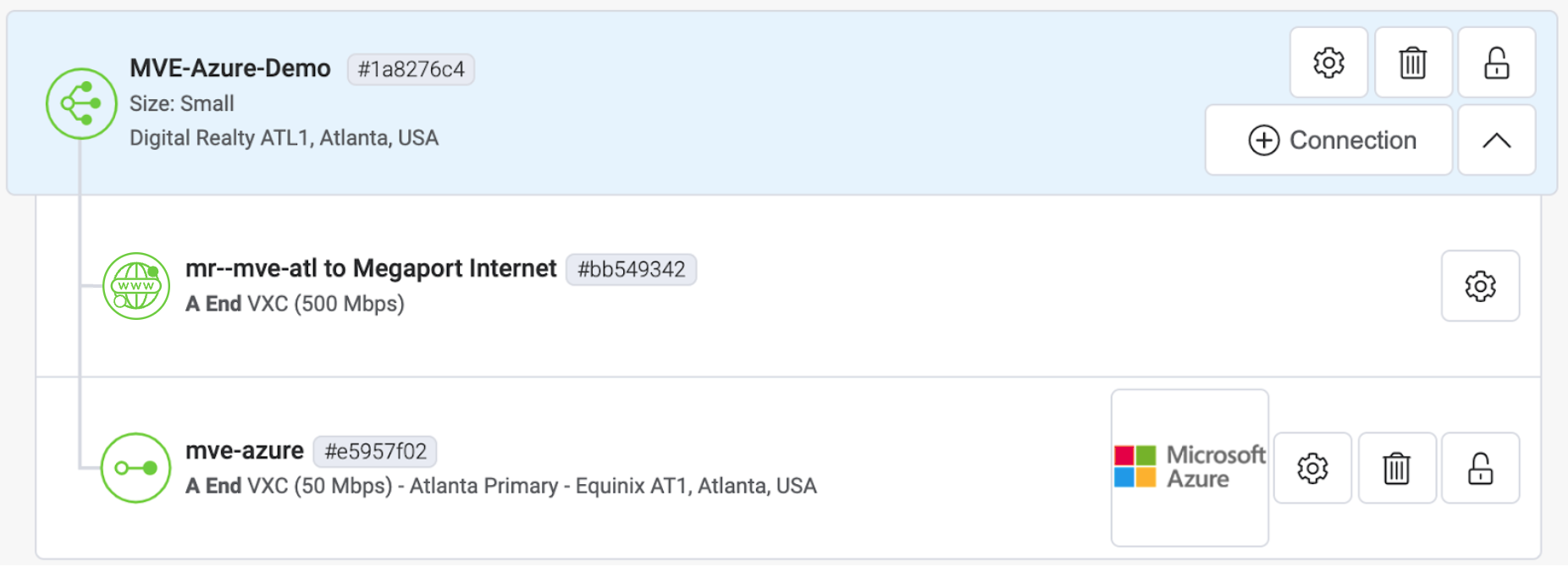

当 VXC 配置完成后,VXC 图标将变为绿色。

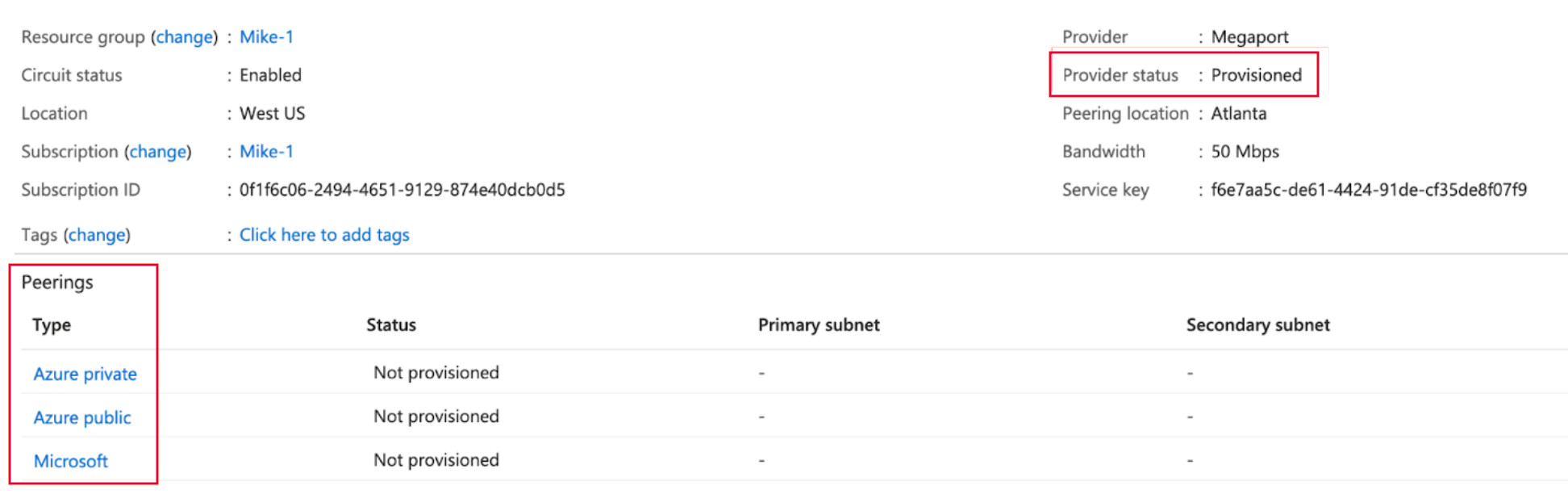

在 Azure Resource Management 控制台中,提供商状态将为 Provisioned

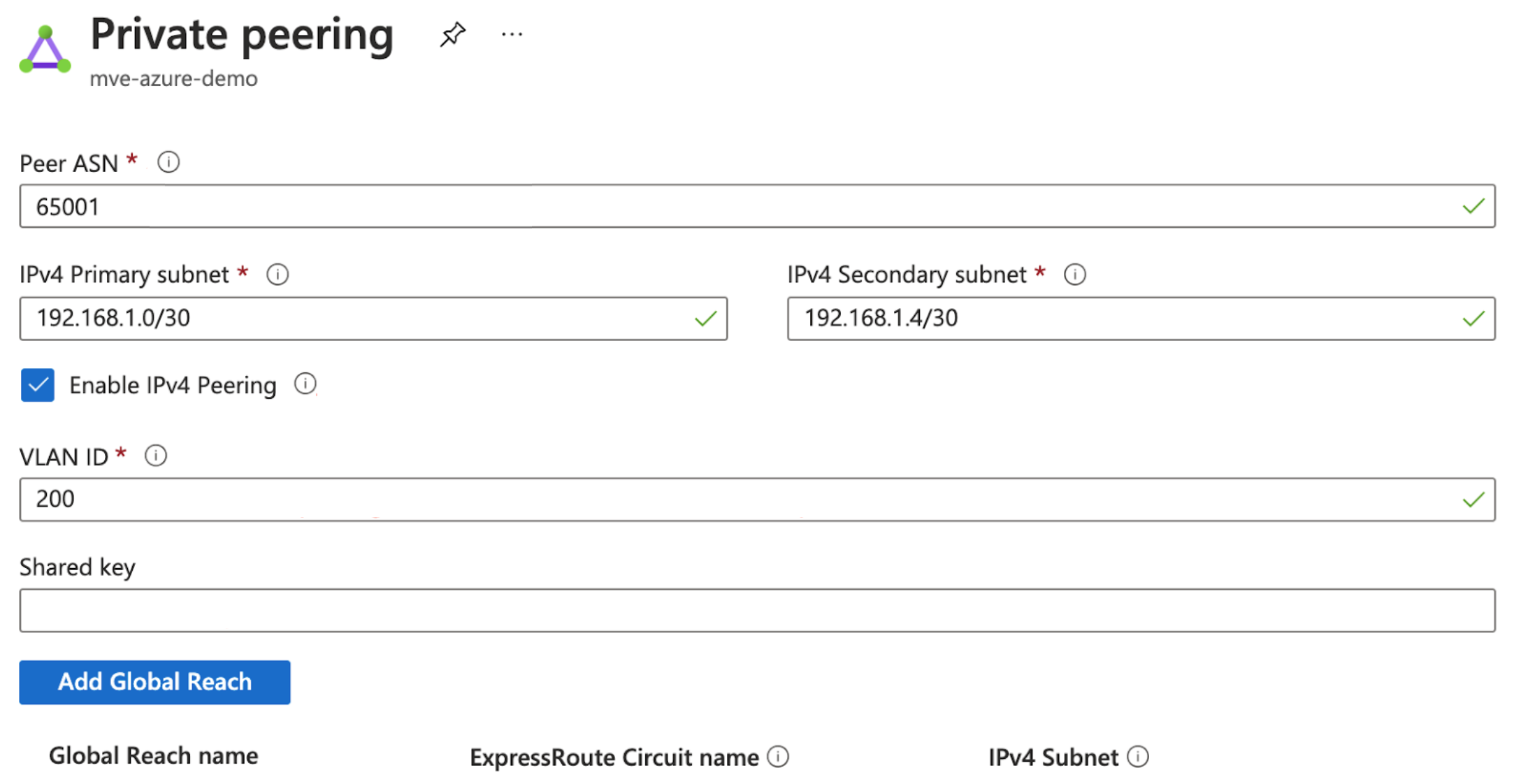

配置完成后,您需要配置 Peering。您可以配置 Private 和 Microsoft Peering。点击要配置的对等体,并提供以下详细信息:

- Peer ASN (对等 ASN) – 输入 MVE 的 ASN。

- IPv4 Subnets (IPv4 子网) – 在这些子网中,MVE 使用第一个可用的 IP 地址,Microsoft 为其路由器使用第二个可用的 IP 地址。

- VLAN ID – 输入 MVE 的 A 端 VLAN。(注意,Azure 控制台中的 VLAN ID 可以与 A 端 VLAN 不同。)

- Shared Key (共享密钥) –(可选)为 BGP 输入 MD5 密码。

在 FortiManager 中添加 ExpressRoute 连接

在从 MVE 到 Azure 创建连接并在 Azure 控制台中完成设置后,您需要在 FortiManager 中进行配置。这包括创建接口并配置 BGP 设置、ASN、VLAN 和 MD5 值。

在 FortiManager 中添加 Azure 云连接

-

从 Azure 控制台收集连接详细信息。

查看您在 Azure 中为此连接创建的连接详细信息。记录 Peer ASN (对等 ASN)、Shared Key (共享密钥)、VLAN ID 和 IPv4 Primary Subnet (IPv4 主子网) 的取值。 -

从 Megaport Portal 收集连接详细信息。

在您的 MVE 的 Azure 连接上点击齿轮图标并打开 Details 视图。 记录 A-End VLAN (A 端 VLAN) 的取值。 -

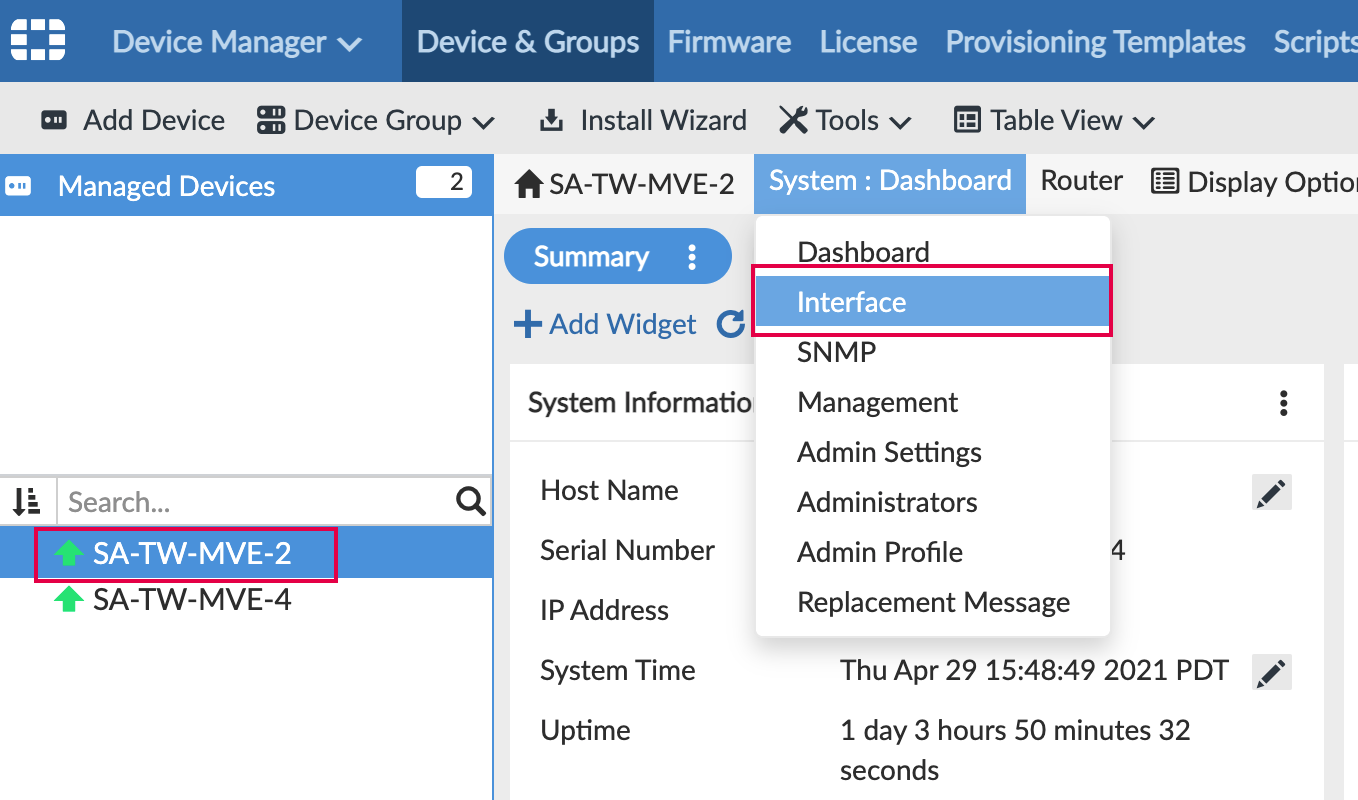

登录 FortiManager。

注意

您也可以登录到您的 MVE 实例:https://<mve-ip-address>

-

在受管设备上,进入 System (系统) 菜单并选择 Interface (接口)。

页面会将 port1 显示为您的物理接口。 -

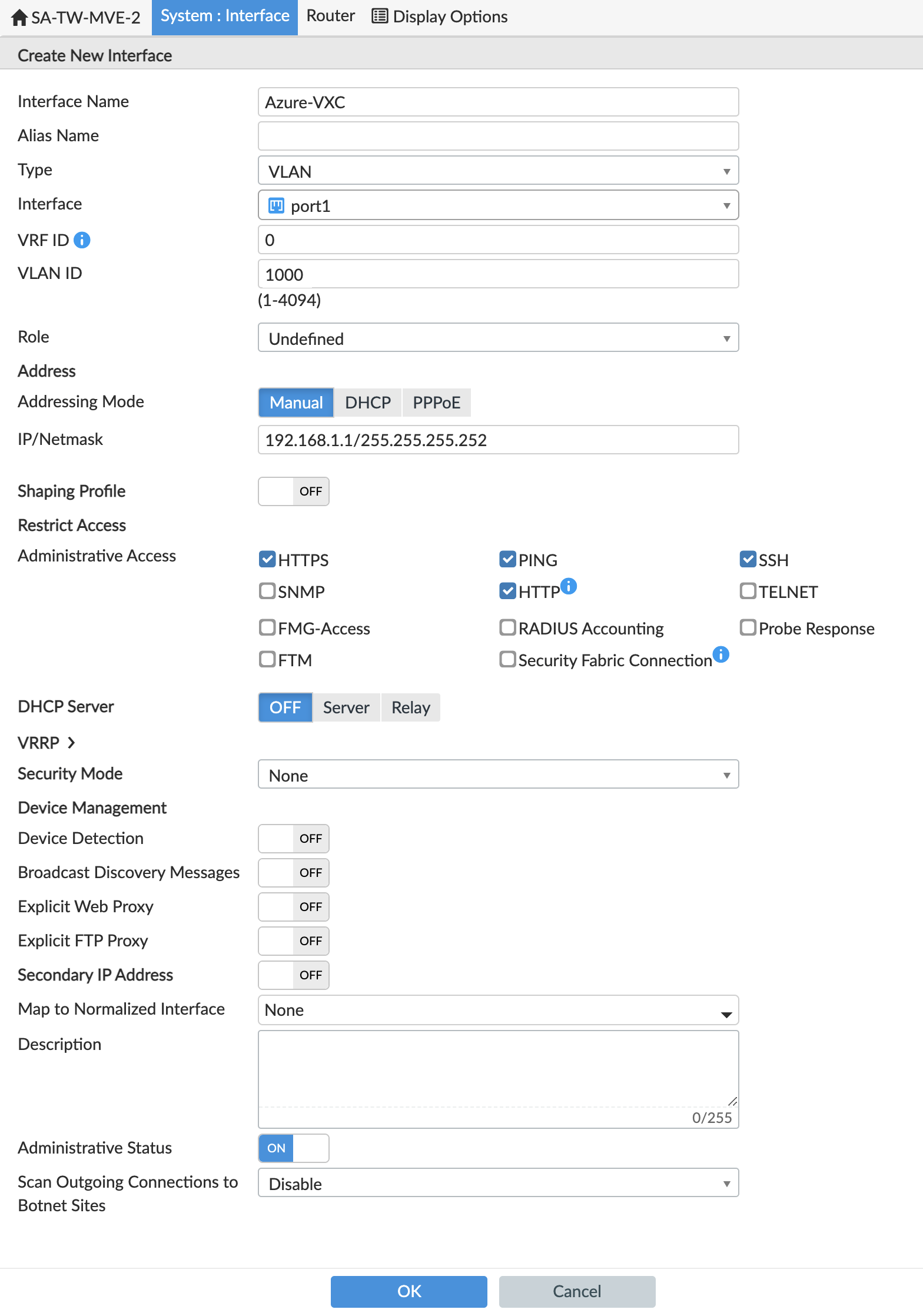

点击 +Create New > Interface (新建 > 接口),并提供以下信息:

- Interface Name (接口名称) – 为该接口指定一个有意义的名称。

- Alias Name (别名)(可选) – 输入另一个名称。

- Type (类型) – 选择 VLAN。

- Interface (接口) – 选择父接口:

port1。 - VLAN ID – 指定 Megaport Portal 中该 Azure 连接列出的 A 端 VLAN。

- Role (角色) – 选择 Undefined。

- Addressing Mode (寻址模式) – 选择 Manual。

- IP/Netmask (IP/子网掩码) – 这些值可在 Azure 控制台中获取。 IP 地址和 CIDR 显示在 IPv4 Primary Subnet (IPv4 主子网) 字段中;MVE 使用第一个可用的 IP 地址,Azure 为其路由器使用第二个可用的 IP 地址。此处请输入 MVE 的(第一个可用)IP 地址。

- Administrative Access (管理访问) - 指定访问该接口的方式,例如 HTTPS、PING 和 SSH。

- DHCP Server (DHCP 服务器) - 点击 OFF (关闭)。

-

点击 OK (确定)。

新的 VLAN 接口会与您的物理接口port1一同显示。

您可以在 FortiOS 上运行 execute ping 命令以验证连接。

注意

您需要将配置下发到 MVE,当已配置 AutoUpdate 时会自动完成。如果无法成功 ping 通该连接,请在 FortiManager 的 Manage Devices 中选择该 MVE,并在 More 菜单中选择 Refresh Device (刷新设备)。如果出现提示,在 Config Status (配置状态) 中选择 AutoUpdate。

至此,我们已创建接口,接下来需要创建 BGP 会话。

-

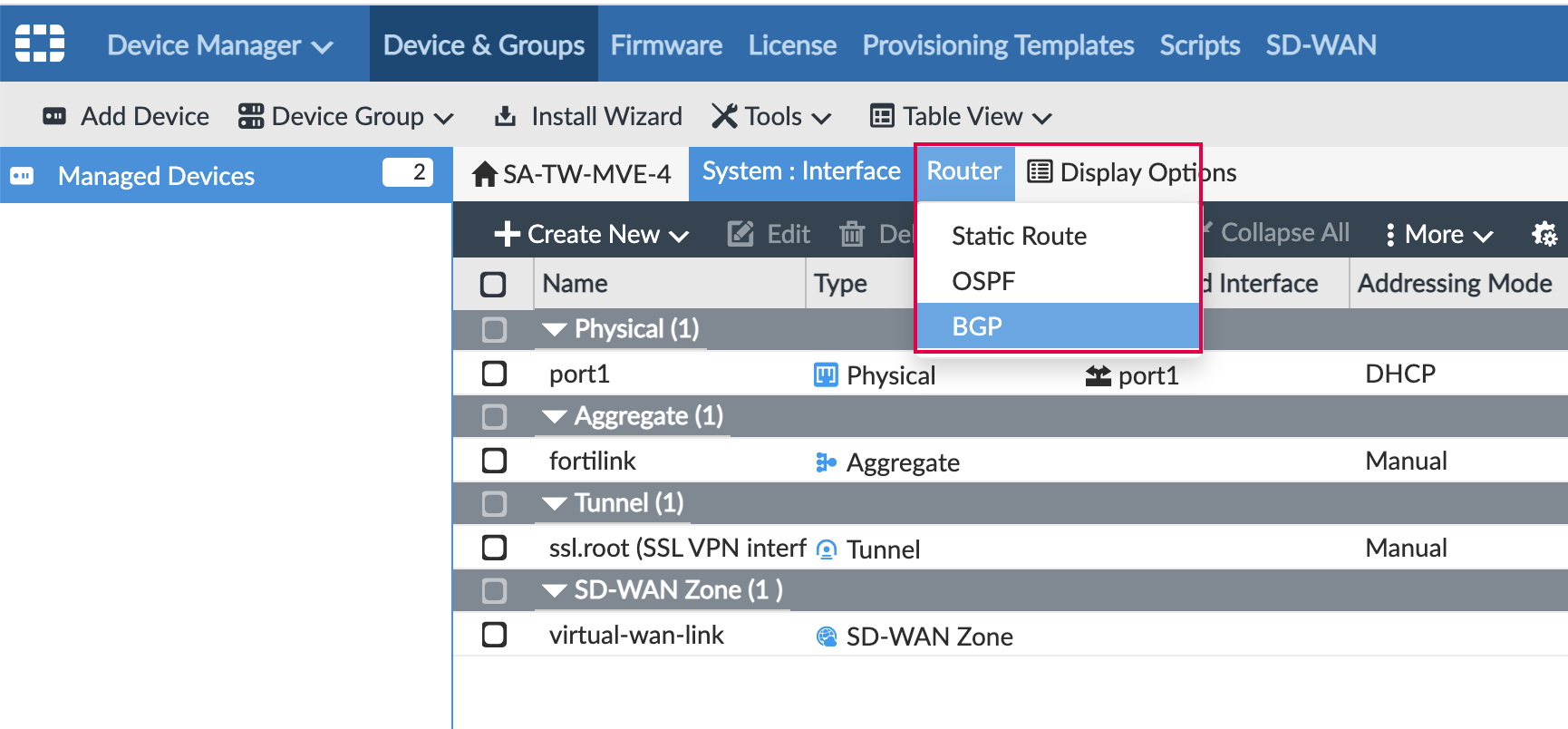

在 FortiManager 中进入 Router (路由) > BGP。

-

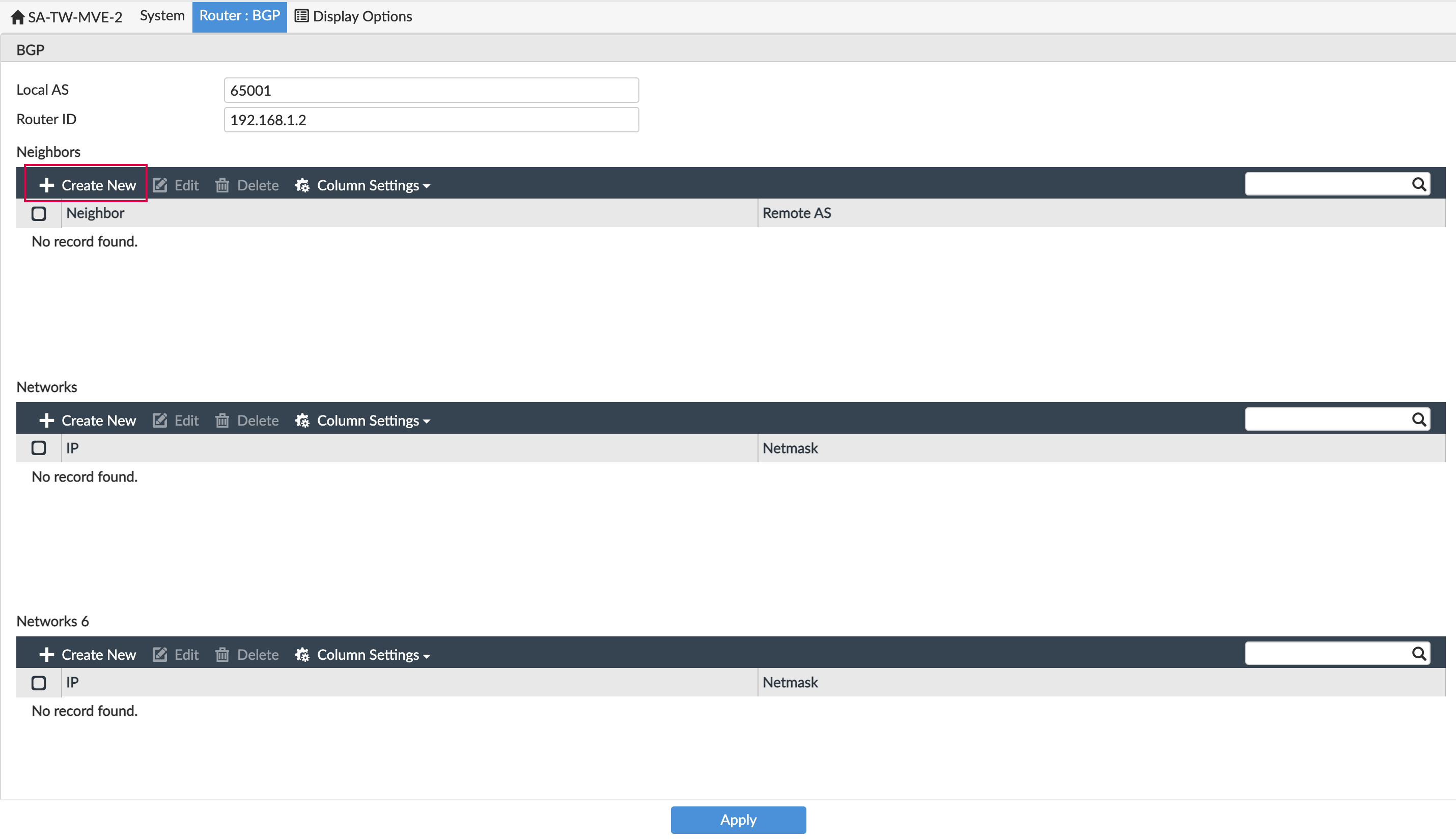

提供以下信息:

- Local AS (本地 AS) – 提供 MVE 连接使用的 ASN。使用来自 Azure 控制台的 Peer ASN (对等 ASN)。

- Router ID (路由器 ID) – 输入 Azure 控制台 IPv4 Primary Subnet (IPv4 主子网) 中的第一个可用 IP 地址。

-

在 Neighbors(邻居)中点击 +Create New (新建)。

- 在邻居 IP 中,添加 Azure 控制台 IPv4 Primary Subnet (IPv4 主子网) 的第二个可用 IP 地址。

-

对于 Remote ASN (远端 ASN),输入 Azure 端 ASN:12076。

这是一个固定值,可在 Azure 控制台的连接详情中查看。 -

点击 OK (确定)。

-

点击 Apply (应用)。

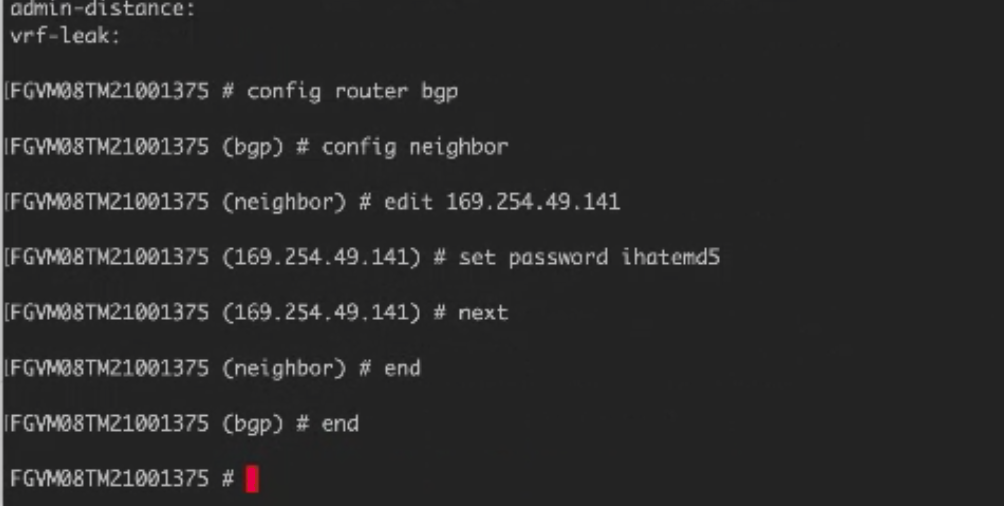

邻居已配置,但如果您在 Azure 控制台中设置了 BGP 认证信息(可选),还需要补充该信息。Web 界面无法配置此项,您需要通过命令行添加 BGP 详细信息。 -

使用您的私钥文件通过 SSH 连接到 MVE 实例。

例如

ssh -i ~/.ssh/megaport-mve-instance-1-2048 admin@162.43.143.XX -

使用以下命令为 BGP 邻居添加密码。

验证 Azure 连接

您可以通过 CLI 使用以下命令查看连接详细信息(包括连接状态):

get system interface– 显示设备接口的配置信息和当前状态。get router info bgp neighbor <ip-address>– 显示 BGP 邻居的配置信息和当前状态。