适用于高吞吐量与高弹性的 AWS 加密选项

本主题介绍两种在确保高吞吐量与高弹性的前提下,与 AWS 建立加密网络连接的方案。

前提条件

- 两个支持 Megaport 的站点,且已建立多样性区域。

- 一个 AWS Direct Connect 托管连接 (Hosted Connection,本主题以其为示例),或一个托管虚拟接口 (Hosted VIF) 连接。

- 在 AWS 中运行网络虚拟设备 (NVA) 的 Elastic Compute Cloud (EC2) 实例规格需足够,以处理高吞吐量加密。

关键考虑事项

- 最大吞吐量主要由负责加密的设备可用算力决定 (例如网络虚拟设备 (NVA)、防火墙或路由器)。

- 总体可用性目标将决定设备数量、底层连接以及叠加隧道 (例如 99.9% 或 99.99%,这是一个独立于 SLA 数值的指标)。

- 路由协议与配置决定故障转移时间以及设备检测故障的速度。在某些情况下,可能无法实现平滑关闭。

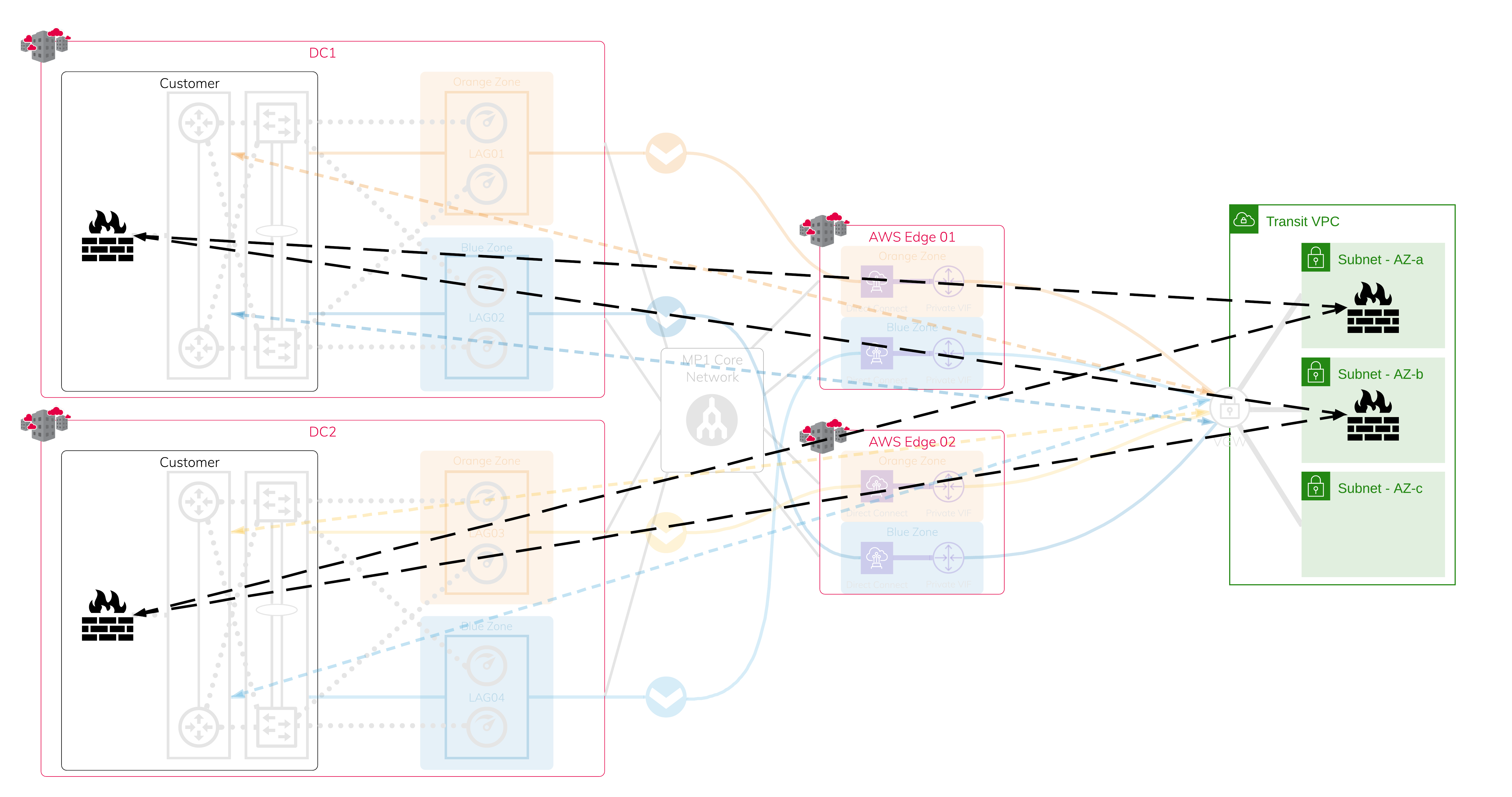

场景 1:到中转 VPC 的加密连接

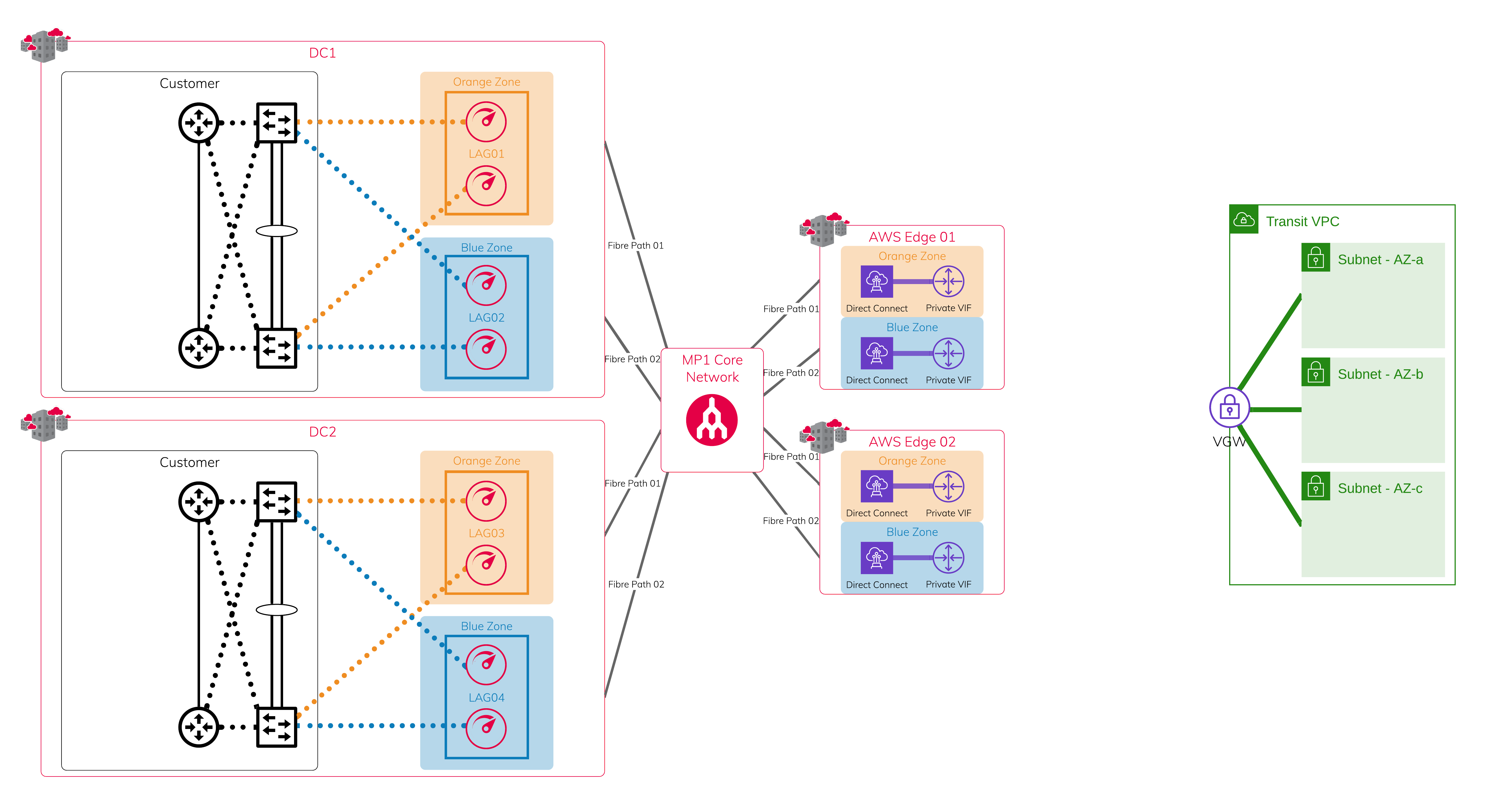

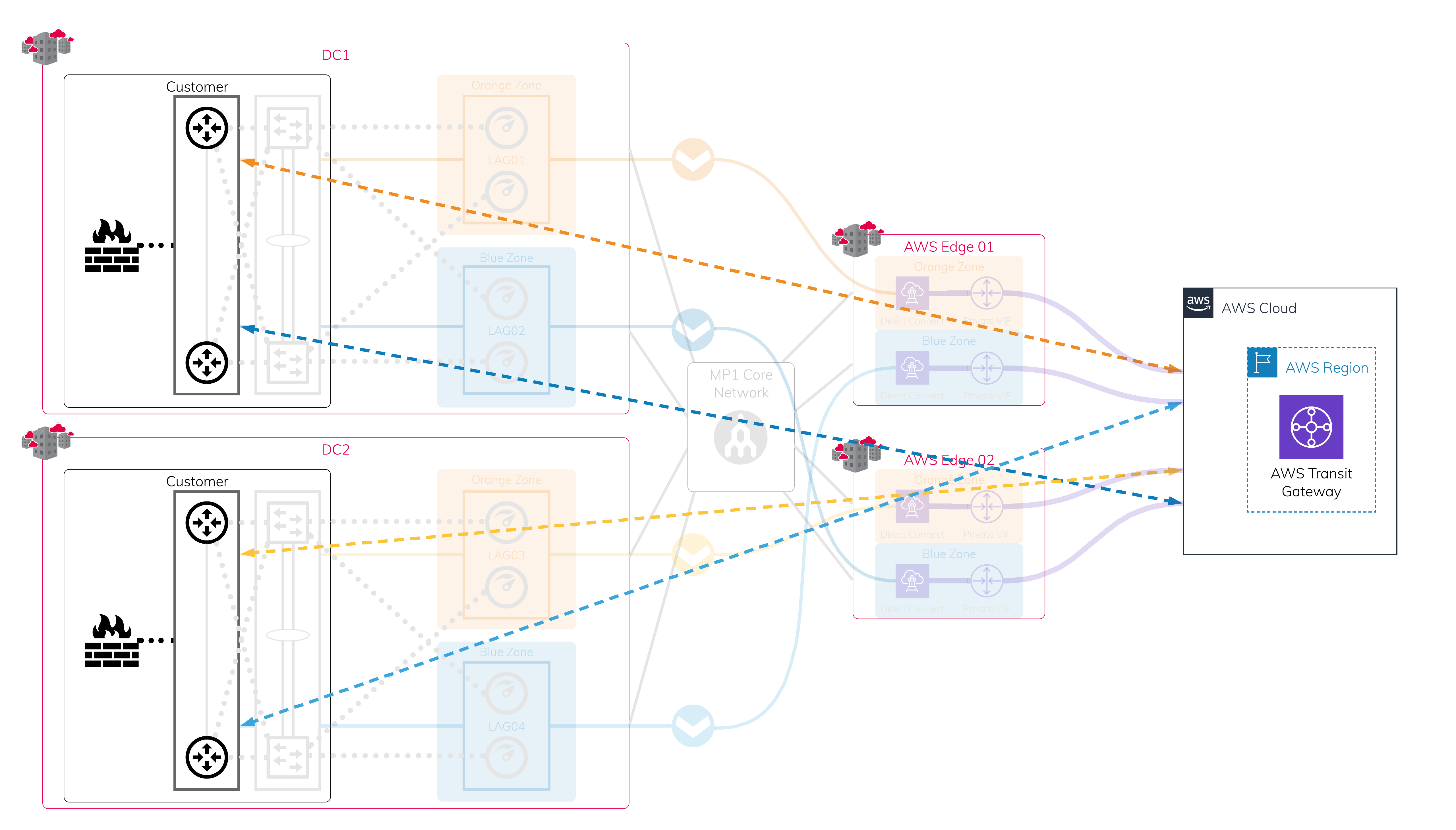

物理层 - Megaport 与支持 Megaport 的站点 + AWS 边缘位置

在每个多样性区域内,可以部署一个 Port,或在链路聚合组 (LAG) 中部署一对 Ports。每个支持 Megaport 的站点均通过双路多样化光纤路径接入 Megaport 的全球骨干网络进行防护。

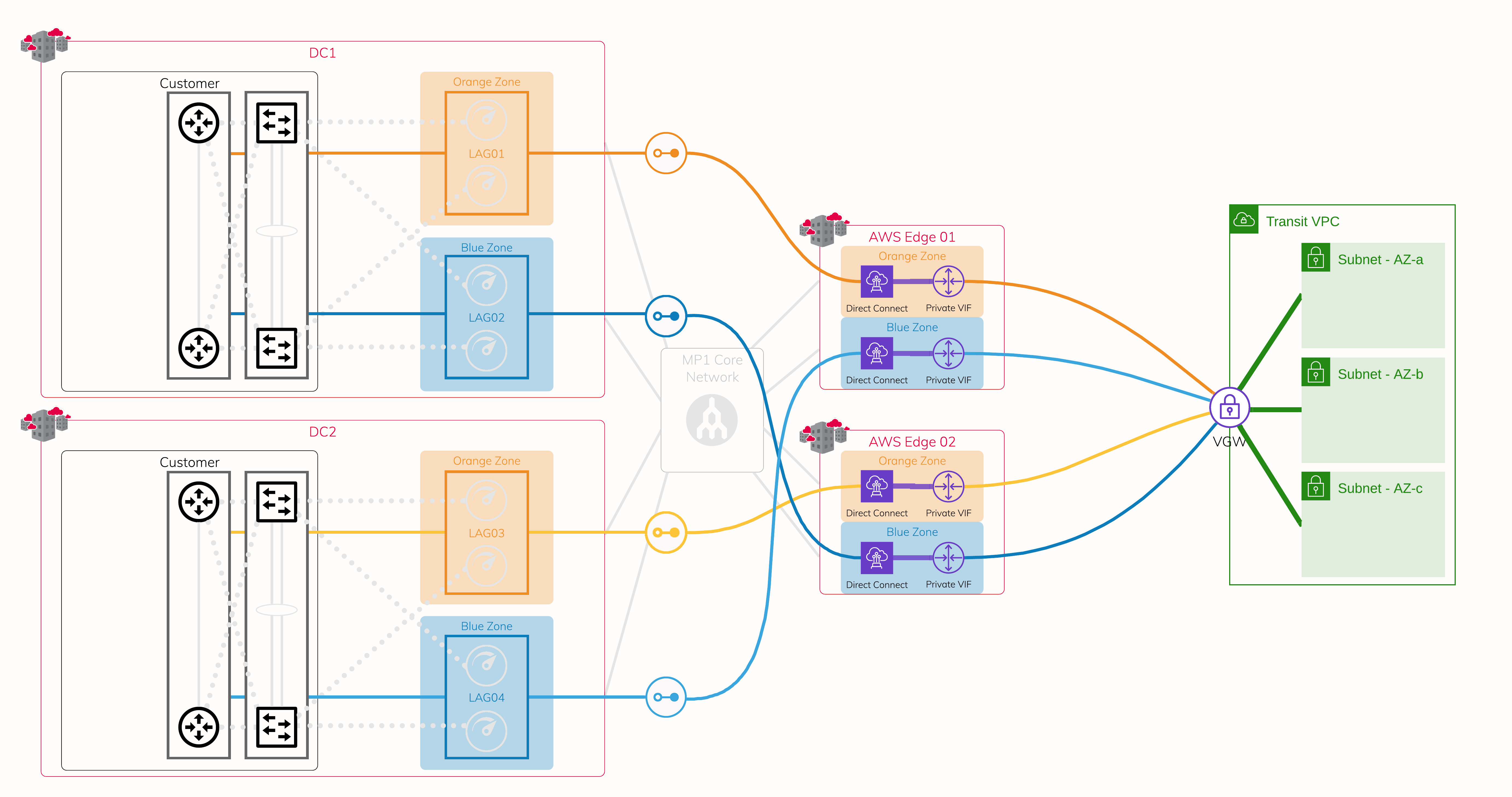

第二层 - Virtual Cross Connect (VXC)

基于受保护的物理层,为每个 Megaport 与 AWS 边缘网络对接的接入点创建一个 VXC (二层电路)。每个 Hosted Connection 位置都具备多样化的物理基础设施。下图显示四个 VXC 将 Megaport 上的四台设备连接到 AWS 的边缘位置。通过 AWS Direct Connect 使用私有虚拟接口,使其附加到目标虚拟私有网关 (VGW),或通过 Direct Connect 网关连接到 VGW。

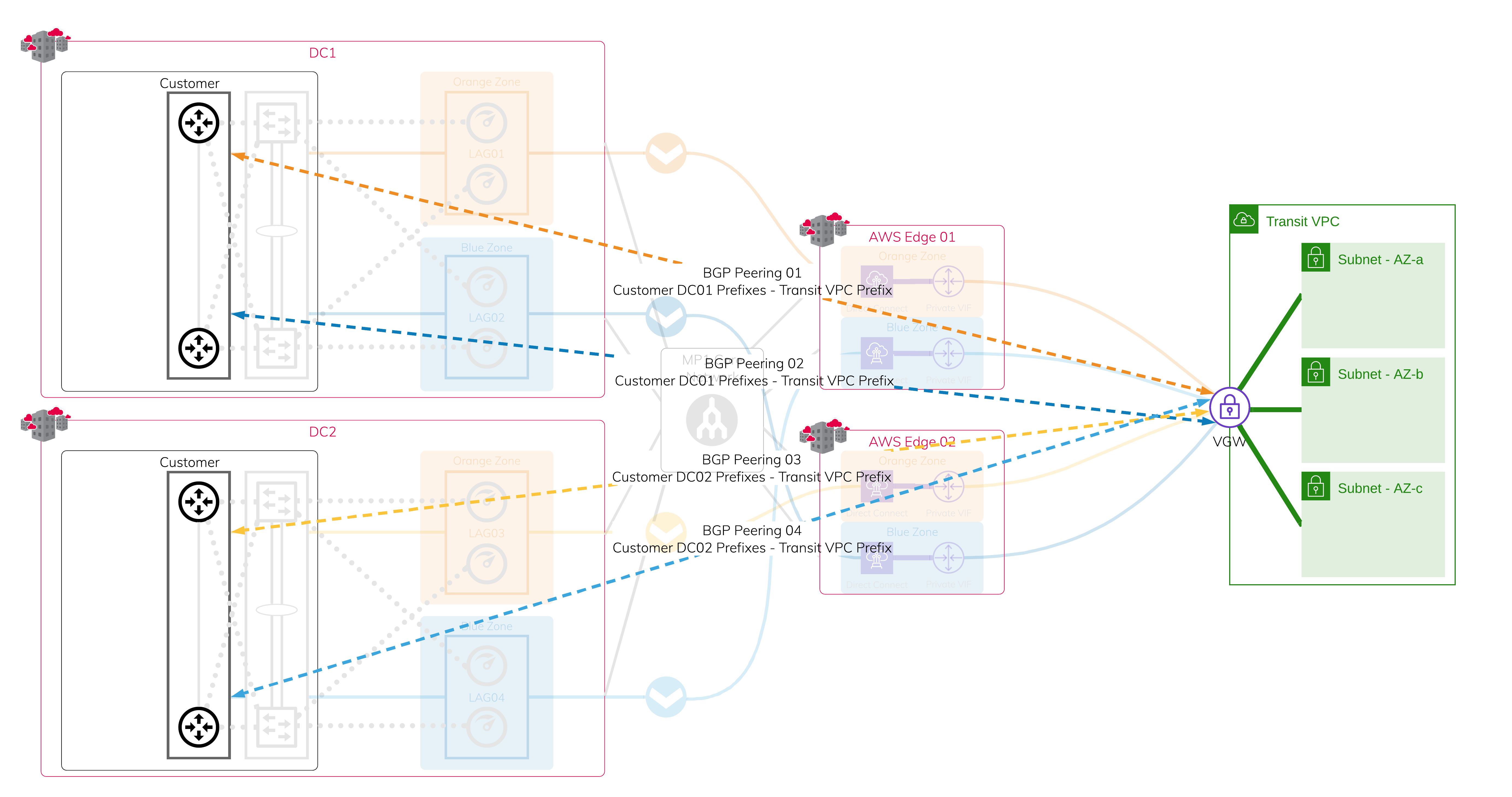

第三层 - IP 和 BGP 会话

为先前创建的每个 VXC 分配 IP 地址并建立 BGP 会话。若其中某个会话中断,仍有活动的 BGP 会话可用于故障转移。

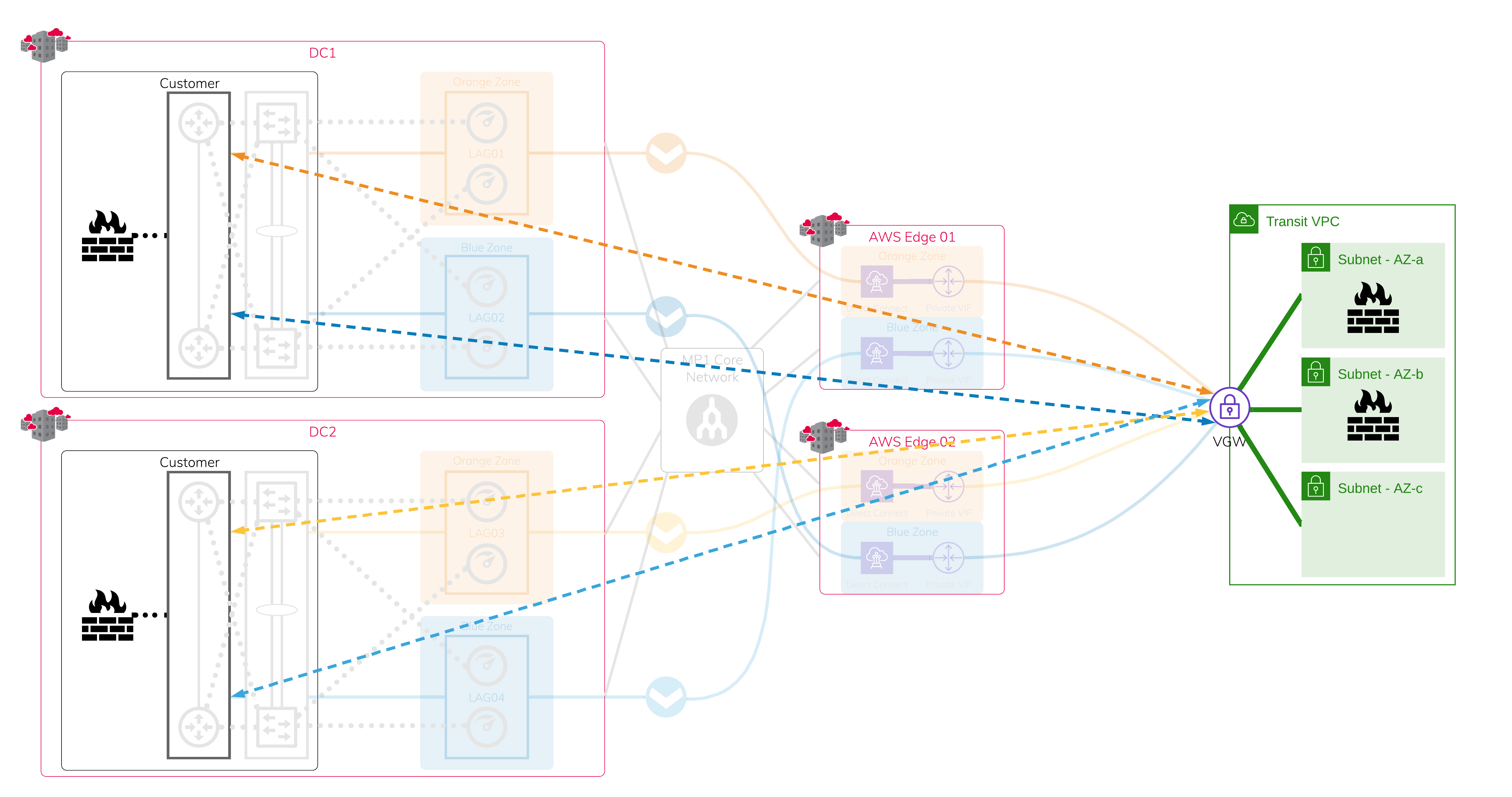

中转 VPC 内的网络虚拟设备与本地防火墙

可用性要求决定本地设备与 AWS 中网络虚拟设备 (NVA) 的数量;每个数据中心可部署由两台或更多设备组成的集群/堆叠。

加密隧道

可以使用行业标准协议或厂商专有协议建立加密隧道。最大吞吐量取决于 NVA 与本地防火墙的可用计算能力。每条加密隧道均受所部署的网络基础架构保护。

为实现更快速、自动的故障转移,建议在加密隧道之上 (独立于底层网络) 配置动态路由协议。

场景 2:到中转网关 (TGW) 的加密连接

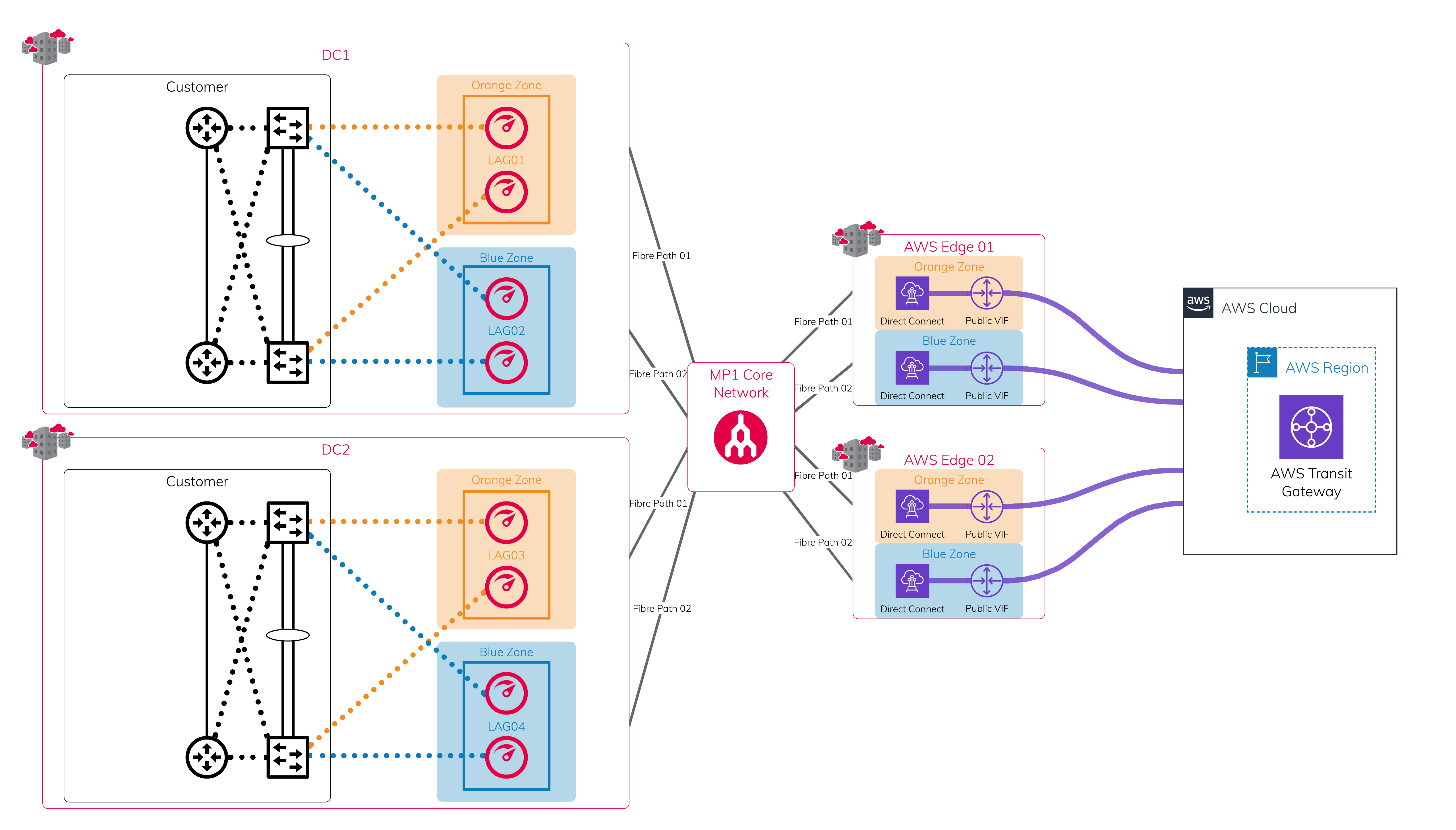

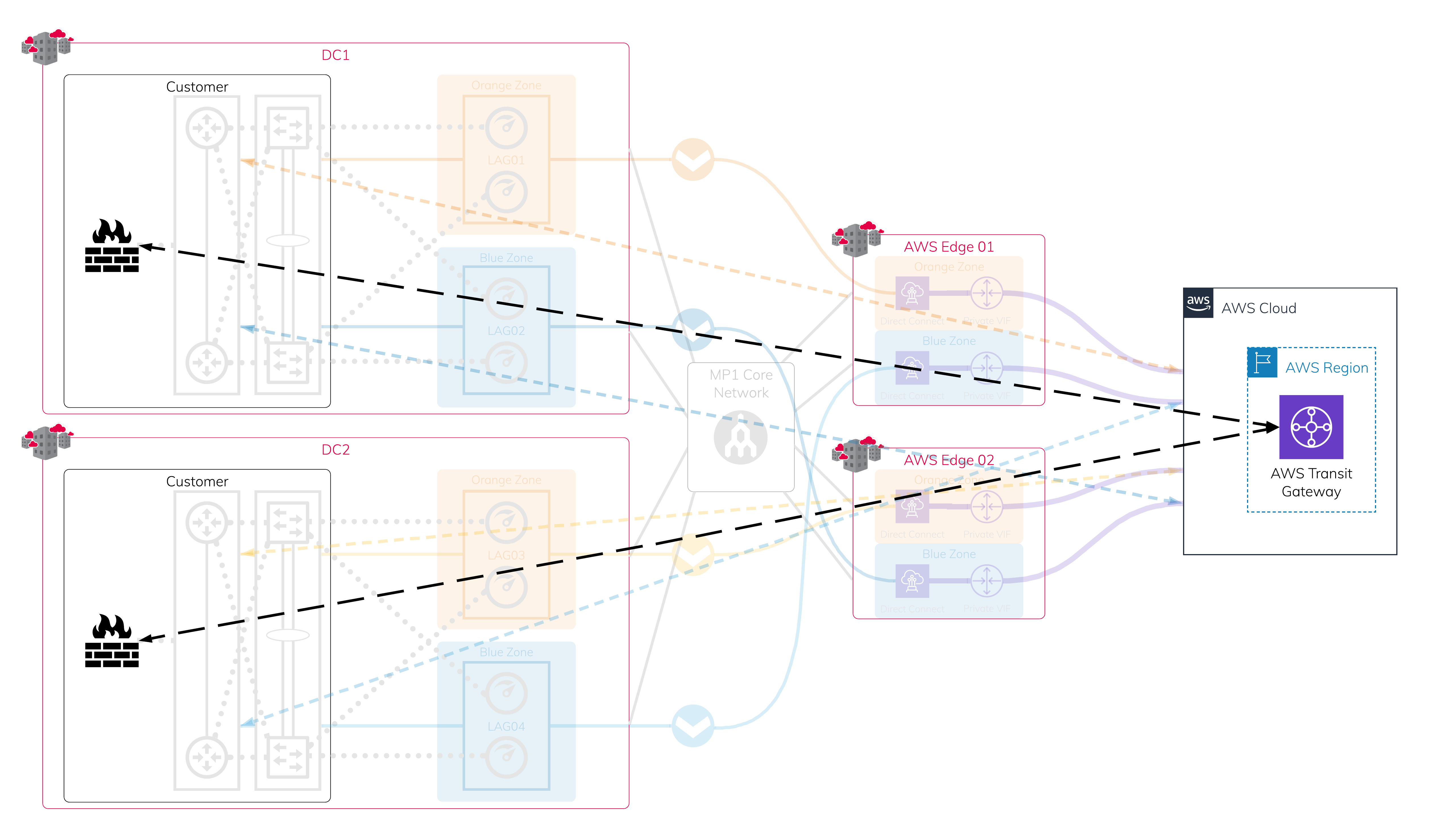

物理层 - Megaport 与支持 Megaport 的站点 + AWS 边缘位置

在每个多样性区域内,可以部署一个 Port,或在 LAG 中部署一对 Ports。每个支持 Megaport 的站点均通过双路多样化光纤路径接入 Megaport 的全球骨干网络进行防护。

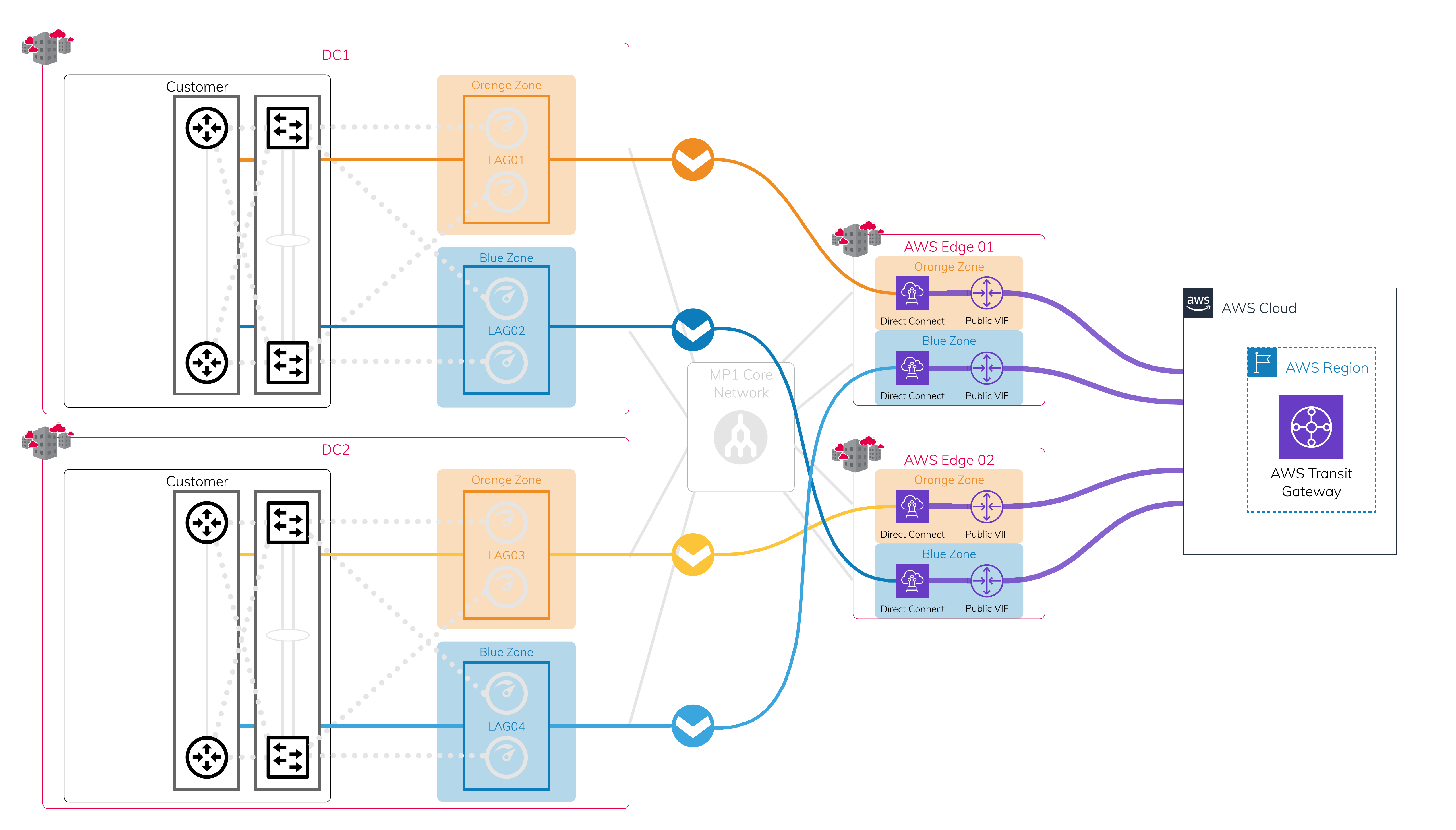

第二层 - VXC

基于受保护的物理层,为每个 Megaport 与 AWS 边缘网络对接的接入点创建一个 VXC。每个 Hosted Connection 位置都具备多样化的物理基础设施。下图显示四个 VXC 将 Megaport 上的四台不同设备连接到 AWS 的边缘位置。请务必通过 AWS Direct Connect 使用公共虚拟接口,以接收所有 AWS 全局公共前缀。

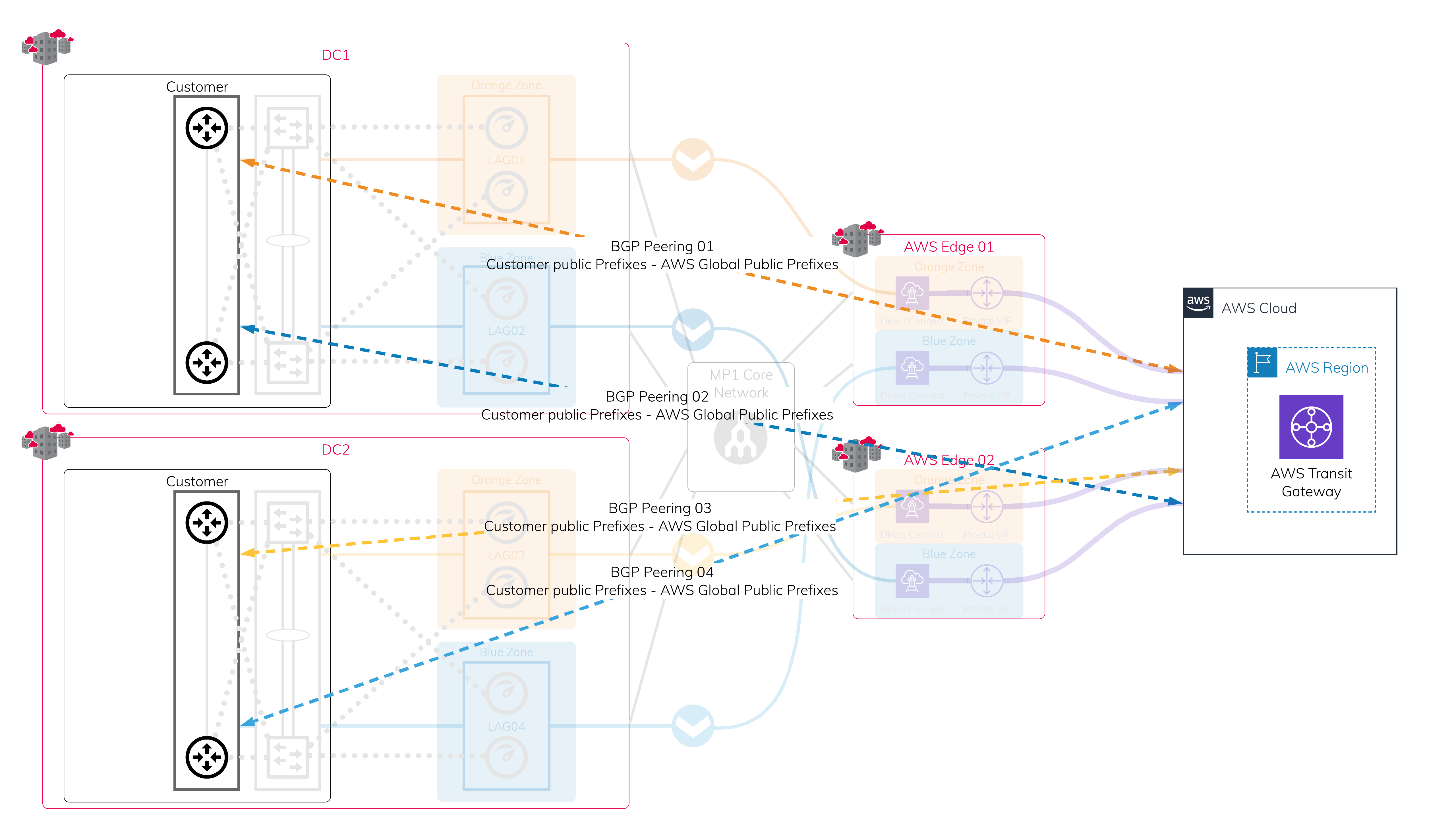

第三层 - IP 和 BGP 会话

为创建的每个 VXC 分配自有公共 IP 地址,并建立 BGP 会话。若发生中断,可通过四条活动的 BGP 会话实现便捷的故障转移。

注意

如果您没有任何公共 IP 地址,请参见 创建到 AWS 的 MCR 连接。

使用本地设备与 TGW 建立 IPsec VPN 连接

本地设备的数量取决于您的可用性要求。每个数据中心可以部署由两台或更多设备组成的集群或堆叠。

建立到中转网关的 IPsec VPN 隧道

在 AWS 中创建的每个 VPN 连接都提供两个可用隧道以实现高可用性 (HA),其最大吞吐量为 1.25 Gbps。您可以使用 ECMP (Equal-Cost Multi-Path) 路由创建多个 VPN 连接,将汇聚吞吐量提升至 50 Gbps。