在专用云连接路径上启用云原生 VPN/加密选项

当通过 ExpressRoute 连接到 Microsoft Azure 或通过 Direct Connect 连接到 Amazon Web Services 构建到公有云的专用连接时,传输路径的安全性应作为安全风险评估的一部分,以尽量降低潜在中间人攻击的风险。

Azure 和 AWS 已发布如何通过其各自的专用云连接选项使用 VPN 服务的详细说明:

本文介绍使用专用云连接的多个场景,包括:

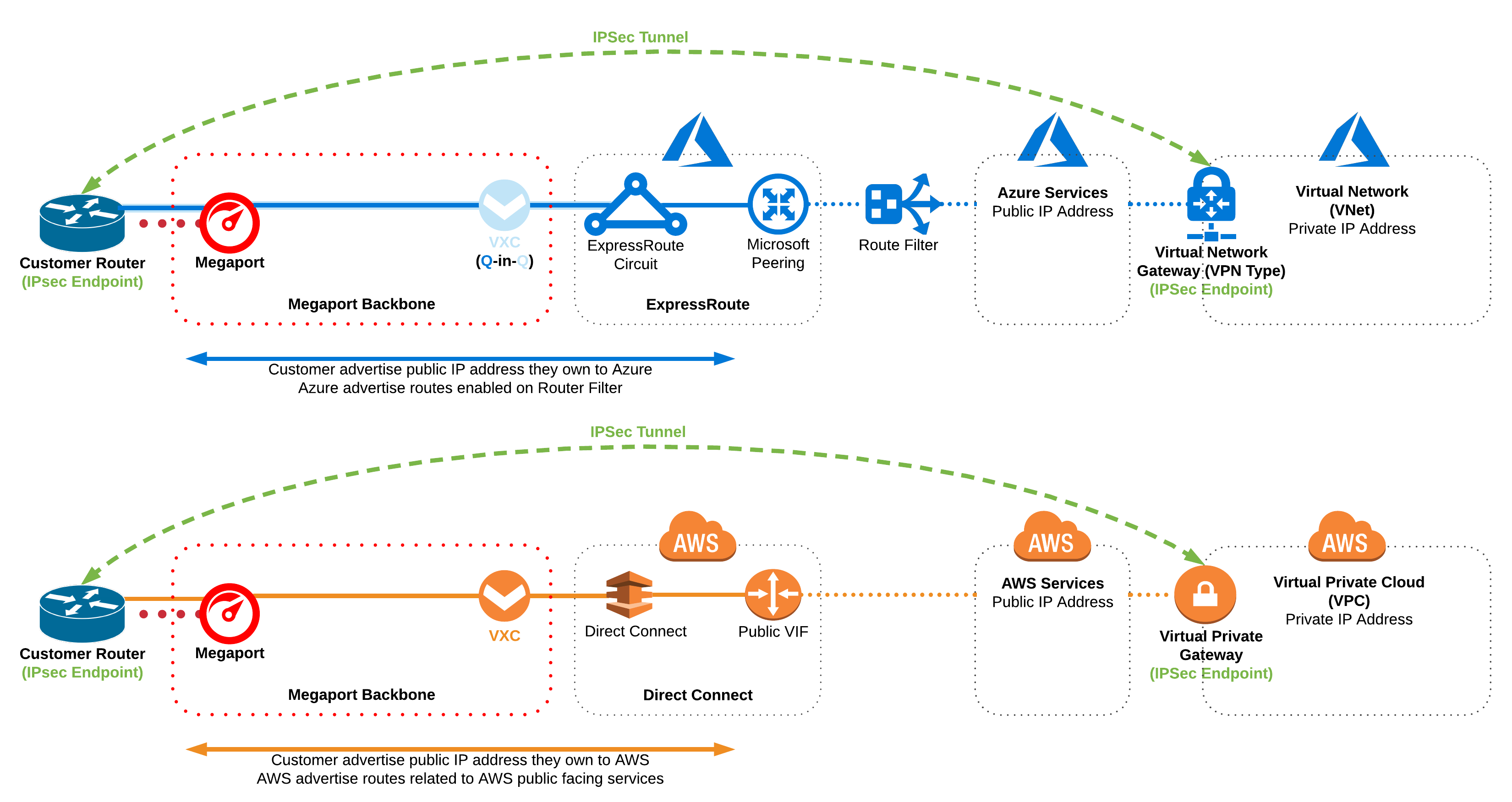

- 场景 1: IPsec VPN – Azure ER Microsoft Peering 或 AWS DX Public VIF

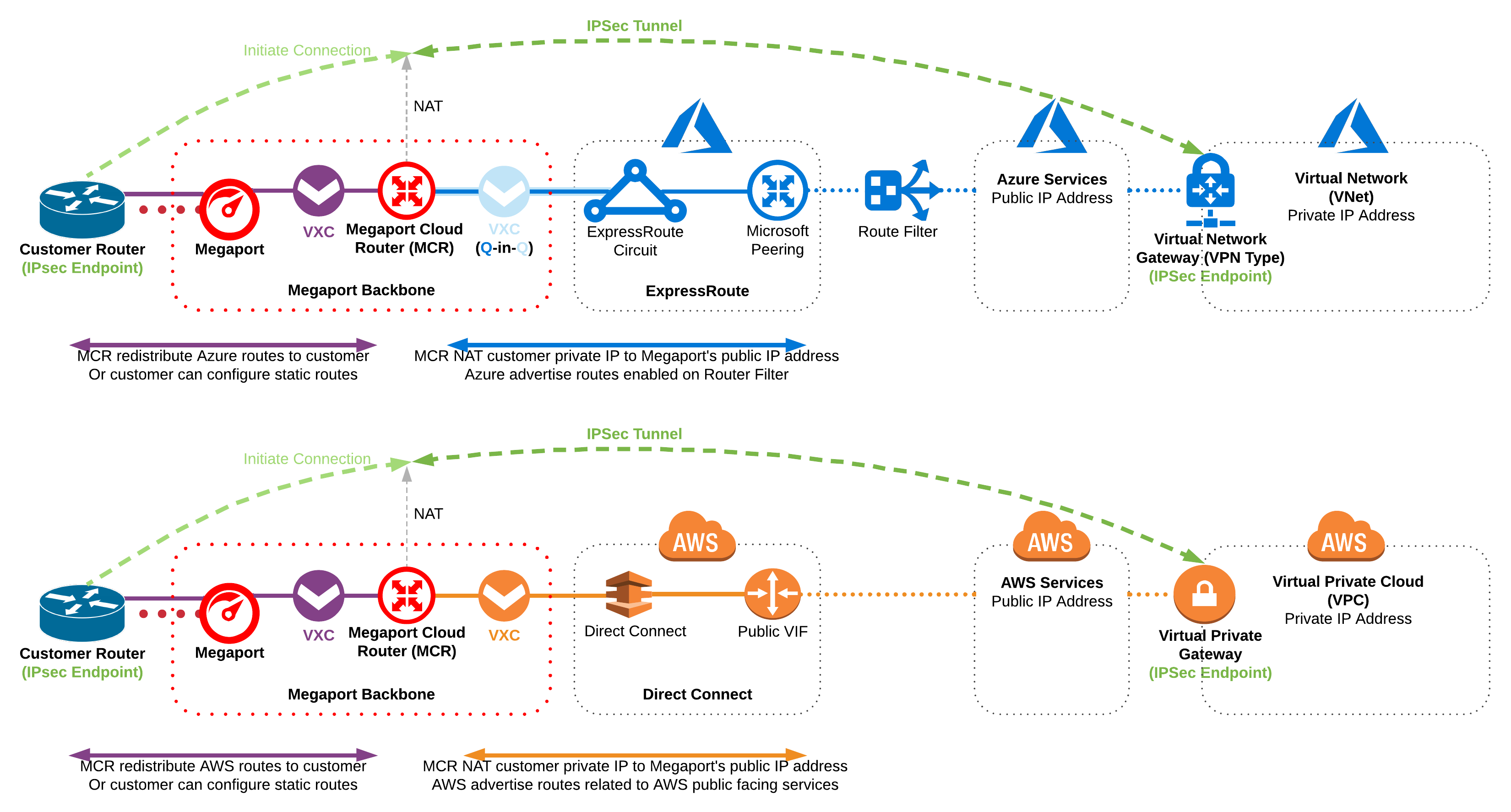

- 场景 2: 通过 Megaport Cloud Router (MCR) 的 IPsec VPN – Azure ER Microsoft Peering 或 AWS DX Public VIF

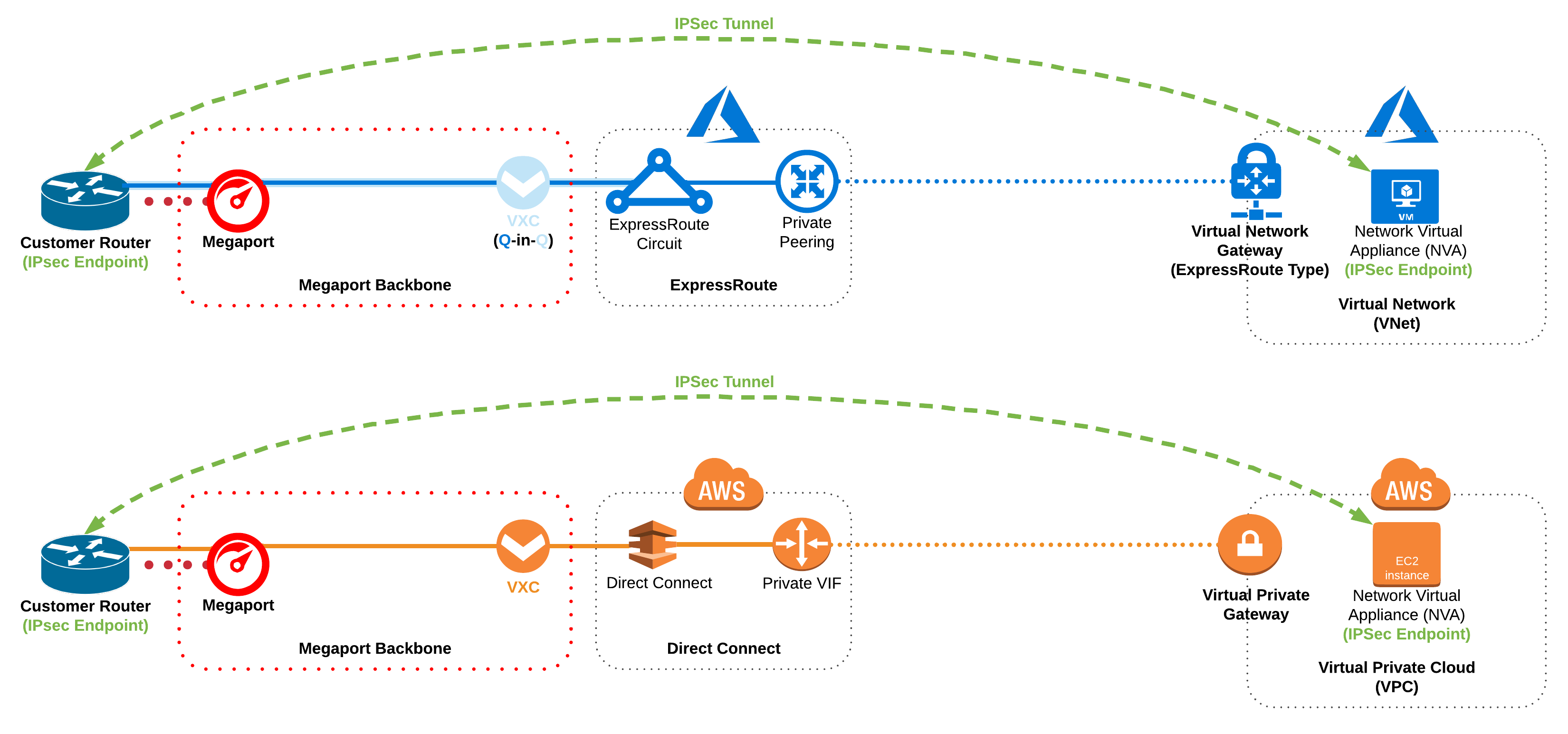

- 场景 3: IPsec VPN – Azure ER Private Peering 或 AWS DX Private VIF,且在 Azure 或 AWS 中使用 Network Virtual Appliance (NVA)网络虚拟设备(NVA)用于在 Azure 或 AWS 中控制按不同安全级别分类的网络分段之间的流量。 例如,在安全的虚拟网络与公共互联网之间。

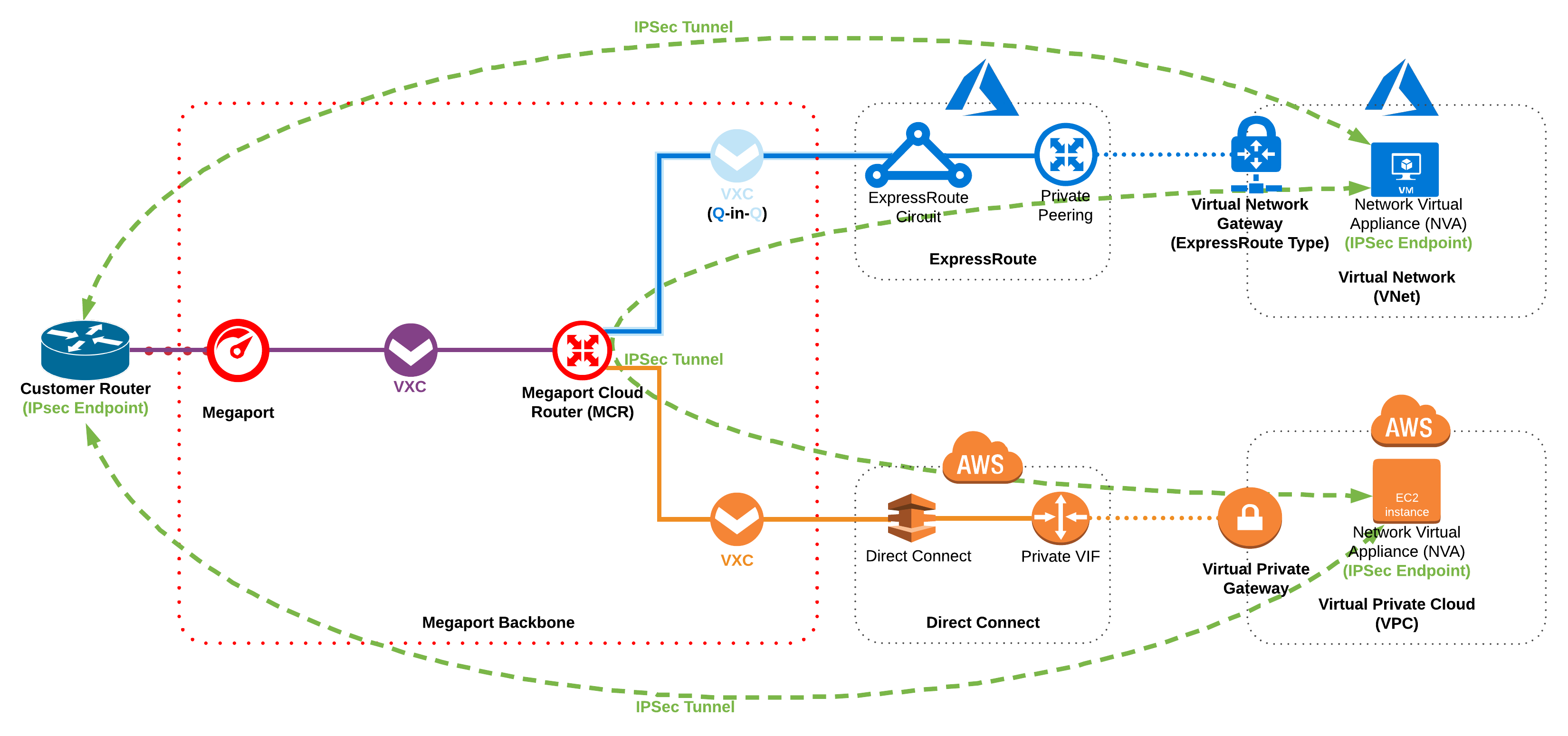

- 场景 4: IPsec VPN – 多云,在 Azure 和 AWS 中使用 Network Virtual Appliance (NVA)

| 场景 3 | ||

|---|---|---|

| IPsec(或其他)VPN - 使用 Private Peering 或 Private VIF,并在 Azure 或 AWS 中部署 Network Virtual Appliance (NVA)。 | ||

| 先决条件 | ||

|

||

| Megaport 所需技术 | 需要多少? | |

| Port | 是 | 1(在链路聚合/LAG 中为 2) |

| Megaport Cloud Router (MCR) | 否 | |

| Virtual Cross Connect (VXC) | 是 | 每个 CSP(Azure 或 AWS)1 条 |

|

||

| 注意事项 | ||

|

||

| 场景 4 | ||

|---|---|---|

|

IPsec(或其他)VPN - 多云,在 Azure 和 AWS 中部署 Network Virtual Appliance (NVA)。 该方案适用于本地基础设施与 CSP 在地理上不相邻的组织。 |

||

| 先决条件 | ||

|

||

| Megaport 所需技术 | 需要多少? | |

| Port | 是 | 1(在链路聚合/LAG 中为 2) |

| Megaport Cloud Router (MCR) | 是 | 1 |

| Virtual Cross Connect (VXC) | 是 | 每个 CSP(Azure 和 AWS)1 条,同时 1 条专用 VXC |

|

||

| 注意事项 | ||

|

||