Megaport 网络中的 SSE 和 SASE

随着组织向云原生环境迈进,组织保护并连接其网络的方式已发生根本性变化。

本主题解释了 安全服务边缘 (SSE)安全服务边缘(SSE)是一个集中式、云原生的安全框架,将多种安全功能汇聚到单一平台中。它专注于保护对 Web、云服务和私有应用的访问,无论用户的位置或设备如何。

与 安全访问服务边缘 (SASE)安全访问服务边缘(SASE)是一种安全框架,将安全与网络连接技术整合为单一的云交付平台,以实现安全且快速的云转型。

之间的差异,以及 Megaport 如何提供私有且高性能的骨干,将 SSE 和 SASE 功能集成到您的网络中。

了解 Megaport 网络中的 SSE 和 SASE

SSE – 安全组件

SSE 是一组云交付的安全服务。其旨在无论用户和数据位于何处都能加以保护。

- 关键服务 – 安全 Web 网关 (SWG)Secure Web Gateway(SWG)是一种网络安全解决方案,用于过滤未经授权的流量并阻止基于 Web 的恶意威胁。它在组织用户与互联网之间充当防护屏障,确保 Web 流量符合企业安全策略。

、 云访问安全代理 (CASB)云访问安全代理(CASB)是一个可部署在本地或云中的安全控制点,位于云服务用户与云服务提供商之间。它用于针对所有基于云的资源强制执行组织的安全、合规和治理策略。

和 零信任网络访问 (ZTNA)零信任网络访问(ZTNA)是一种战略性安全技术,可为内部应用提供无缝且安全的远程访问。与传统 VPN 不同,ZTNA 基于“永不信任、始终验证”的原则运行。它将应用从公共互联网中隐藏,并基于身份与上下文仅允许访问特定的已授权应用。

。 - 目标 – 保护 User-to-App 和 App-to-App 流量。

SASE – 全面架构

SASE 为网络和安全提供全面的方法。 它代表将网络 (SD-WAN一种基于软件的方法,用于管理和优化广域网(WAN)的性能。SD-WAN 使组织能够在多个站点之间安全地连接用户、应用和数据,同时提供更高的性能、可靠性和可扩展性。

) 与安全功能融合为单一的全球云原生服务。

- 公式 – SASE = SSE + SD-WAN

- 目标 – 通过将连接性与安全相结合来简化管理并提升性能。

作为网络即服务 (NaaS) 提供商,Megaport 通过托管 SD-WAN 和安全服务发挥关键作用。通过提供安全私有的底层网络以及虚拟化网络功能 (VNF) 的托管能力,Megaport 使得可以将 SSE 和 SASE 功能无缝集成到您的网络架构中。

Megaport 的角色 – 连接层

尽管 Palo Alto Networks、Cisco 和 Fortinet 等 SSE 和 SASE 提供商负责安全检查与策略,Megaport 提供私有的软件定义网络,在您各个地点与云之间承载流量。

Megaport 通过利用私有且专用的骨干来绕过公共 Internet 的固有不稳定性。通过使用 Megaport,您可确保 SSE 和 SASE 流量不会因公共 Internet 拥堵以及高抖动或高时延的跃点而减速。

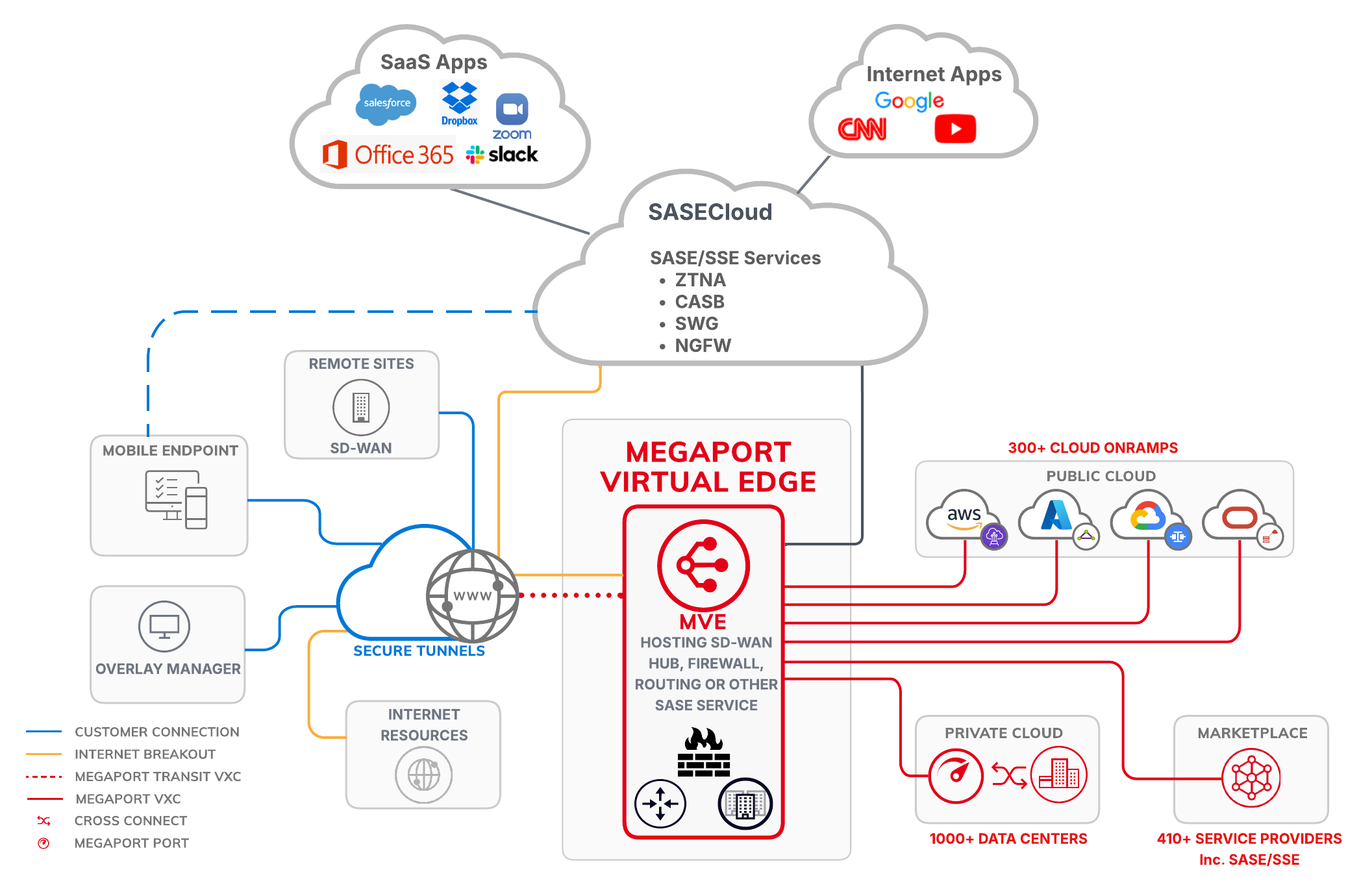

网络概览 – 通过 Megaport 网络实现 SSE 和 SASE

下图展示了 Megaport 网络如何承载私有流量,将 SSE 和 SASE 功能集成到您的网络中

SSE 和 SASE 提供的功能概览

下表概述 SSE 和 SASE 的功能。

| 功能 | SSE | SASE |

|---|---|---|

| 主要功能 | 数据与访问安全 | 网络 + 安全 |

| 常见组件 | CASB, FWaaS, SWG, ZTNA | SD-WAN + SSE |

| 用户/分支部署 | 通过在笔记本电脑上安装轻量级代理或通过浏览器门户 | SSE 代理加上由 SD-WAN 自动化的站点到站点和站点到云隧道 (IPsec / GRE) |

| 厂商示例 | Zscaler, Netskope, Cloudflare | Cisco, Fortinet, Palo Alto |

使用 Megaport 服务实施 SSE

架构概览

包括 Cloudflare、Netskope、Cato 和 Palo Alto Prisma Access 在内的一些 SSE 平台,通过向启用 Megaport 的数据中心和云接入点提供私有连接,与 Megaport 集成。

您也可以使用 Megaport Virtual Edge (MVE) 实施 SSE 方案,该实例在 Megaport 全球私有网络的边缘托管虚拟化网络功能 (VNF),例如 下一代防火墙 (NGFW) 下一代防火墙(NGFW)是一种第三代集成网络安全平台,将传统防火墙与额外的高级过滤功能相结合。不同于仅关注端口和协议(第 4 层)的早期防火墙,NGFW 会检查网络流量中的实际数据(第 7 层),以识别并阻止复杂的现代威胁。

、CASB、SGW 和 ZTNA。MVE 还可促进基于云的 SSE 平台安全访问托管在数据中心和 CSP 上的私有应用。

虽然 SASE 关注 SD-WAN 与安全的融合,但以 SSE 为中心的 MVE 部署更侧重于安全栈,并充当通往云安全提供商的私有接入点。 与其将敏感企业流量完全通过不可预测的公共 Internet 传输,不如将用户流量引导至本地化的 MVE。

部署流程

-

预配 MVE – 在距离您的用户或分支机构地理位置最近的都市区域部署一个 MVE 实例,以尽量降低时延。

-

设备激活 – 一旦虚拟设备在 MVE 上激活,它会在您的 SSE 厂商的中央管理控制台中注册(例如,Prisma Access Strata Cloud Manager、FortiSASE)。这样您就可以将细粒度的安全策略和基于身份的访问控制下推到边缘。

-

建立连接 – 为完成路径,您需要从 MVE 直接向您的云服务提供商 (CSP) 或 SSE 厂商的云 PoP (PoPs) 配置 Virtual Cross Connects(VXCs)。

此设置会创建一个安全的私有底层网络,流量首先在 MVE 上得到安全防护,然后通过 Megaport 的私有骨干传输。

这将绕过 Internet 拥堵,缓解 DDoS 风险,并为受 SSE 保护的数据提供更稳定、可预测的路径。

使用 Megaport 服务实施 SASE

架构概览

您可以使用 MVE 实施 SASE SD-WAN,它将 SD-WAN 虚拟化网络功能 (VNF) 直接托管在 Megaport 的全球私有 SDN 上。

与其完全依赖公共 Internet,分支机构或远程用户的流量将连接到本地化的 MVE。该 MVE 运行来自 Cisco、Fortinet、Palo Alto Networks、Versa 等合作伙伴的经认证的 SASE 或 VNF 设备,将 SSE 安全栈与网络优化 (SD-WAN) 集成在一起。

部署流程

-

预配 MVE – 在距离您的用户或分支机构地理位置最近的都市区域部署一个 MVE 实例,以尽量降低时延。

-

配置安全策略 – 一旦虚拟设备激活,它会自动与厂商的中央编排器注册并完成身份验证,以纳入 SD-WAN 安全策略。 例如,Palo Alto Panorama 和 Fortinet FortiManager。

-

建立连接 – 从 MVE 向 AWS、Azure 或 Google Cloud 等 CSP 配置 VXCs。这样将创建一条连接路径:流量在边缘得到安全防护,然后通过 Megaport 的私有骨干传输,从而绕过 Internet 拥堵并降低出网成本。 通过 Megaport 在全球范围内的私有数据中心互联,可为关键地点(如企业总部办公室或制造设施)创建一个 100% 私有的底层网络。

MVE 厂商镜像部署

下表列出了说明如何为您选择的厂商部署用于承载其映像的 MVE 的文档。这是在实施 SSE 和 SASE 服务之前的第一步。

随着 Megaport 不断新增厂商,如果缺少特定厂商,请查看 MVE 概览 部分以获取最新的支持厂商列表。

有关详细的配置步骤,请参阅各厂商网站提供的产品文档。

| 供应商 | 解决方案 | 链接 |

|---|---|---|

| 6WIND Licensed Network Functions | SASE | 规划您的 6WIND 部署 |

| Anapaya | SSE | 规划您的 Anapaya 部署 |

| Aruba | SSE, SASE | 规划您的 Aruba EdgeConnect SD-WAN MVE 部署 |

| Aviatrix | SASE | 规划您的 Aviatrix Secure Edge 部署 |

| Check Point CloudGuard | SSE, SASE | 规划您的 Check Point 部署 |

| Cisco | SSE, SASE | 规划您的 Cisco MVE 部署 |

| Fortinet | SSE, SASE | 规划您的 Fortinet Secure SD-WAN 部署 |

| Juniper | SASE | 规划您的 Juniper 部署 |

| Palo Alto Networks | SSE, SASE | 规划您的 Palo Alto Networks VM-Series MVE 部署 |

| Peplink FusionHub | SASE | 规划您的 Peplink FusionHub 部署 |

| Versa | SASE, SSE | 规划您的 Versa Secure SD-WAN 部署 |