在 Palo Alto Networks VM-Series 防火墙上配置高可用性

本主题介绍如何配置 Palo Alto Networks 基于路由冗余的 Active/Active 高可用性 (HA) 的步骤。

Palo Alto Networks 在 VM-Series Tech Docs 提供 VM-Series 的文档。

基本步骤

本节概述在 Megaport Portal 和 PAN‑OS 中的配置步骤。后续过程将基于以下步骤概要。

基本步骤如下:

-

创建一个 Palo Alto Networks MVE。

Palo Alto Networks HA 需要三个专用 HA 接口(HA1、HA2、HA3),以及管理接口和数据平面接口。添加额外的 vNIC,使总数为 5。 -

在同一 metro 中创建第二个相同规格和版本的 Palo Alto Networks MVE。 Palo Alto Networks 要求这些 MVE 的规格一致,并且彼此延迟不超过 20 毫秒。有关 HA 先决条件的详细信息,请参见 Prerequisites for Active/Active HA。

-

为 HA 流量创建 VXC。

vNIC 1 用于管理,vNIC 2 用于数据平面,vNIC 3 到 5 用于专用 HA 流量。为每个 MVE 的 vNIC 3(HA1)之间创建一条 VXC,两端均应为无标签(无 VLAN)。对 vNIC 4(HA2)和 vNIC 5(HA3)重复此操作。

建议将 HA1 和 HA2 的 VXC 配置为 1 Gbps,将 HA3 的 VXC 配置为足以承载通过防火墙转发的预期合计总流量的速率。 -

在 Palo Alto Networks PAN‑OS 软件中配置 Active/Active HA。

详情请参见 Palo Alto Networks 文档 Configure Active/Active HA。

HA 概述

在本地或数据中心部署 Palo Alto Networks 下一代防火墙 (NGFW) 时,使用内置的高可用性 (HA) 功能是一种常见方法。PAN‑OS HA 是一个健壮的解决方案,可解决冗余防火墙的多项挑战,特别是会话状态和配置同步。

历史上,这种架构在云环境中难以实现,因为它依赖的特定网络功能往往不可用。Megaport 对在 Megaport Virtual Edge(MVE)上运行 Palo Alto Networks 防火墙的支持,以及 MVE 平台上的多 vNIC 功能,使这一架构成为可能。对于将 MVE 用作虚拟化网络核心和/或 多云在单一的异构架构中同时使用多个云计算服务。例如,企业可能在基础设施(IaaS)和软件(SaaS)服务方面使用多家云服务提供商。Megaport 的核心价值主张之一是实现多云互联。

连接的客户而言,此解决方案尤其有用。

部署在 MVE 上的 Palo Alto Networks 防火墙可以配置为 Active/Active HA,结合了按需即服务部署、与云和数据中心的专用私有连接、最佳资源利用率、会话和配置同步以及编排式故障切换等优势。

Active/Active HA

PAN‑OS 具有两种 HA 模式:

- Active/Active

- Active/Passive

Active/Passive HA 在任意时刻仅有一台防火墙处于活动状态,备用防火墙的所有接口均被禁用且不转发任何流量。这在一对设备位于同一地点并连接到相同物理交换机时是合理的,并且其优点是在简单架构(例如办公环境)中不会增加复杂性。

Active/Active HA 允许两台防火墙同时处于活动状态并转发流量,如果某个防火墙或受监控链路发生故障,所有流量将被重定向到剩余设备。这使网络的其余部分能够感知可用路径,并且在正常状态下能够使用两台防火墙的总容量。

PAN‑OS 中的 Active/Active HA 使用路由和/或 NAT 在两台防火墙之间分配流量,同时在两台设备之间同步活动会话。每台防火墙都有自己的接口和自己的 BGP 会话,并且可以使用 ECMP 在两台设备之间平衡流量。发生故障切换时,会更新路由,重定向流量,剩余的防火墙将接管现有会话。

发生故障切换的触发条件包括某台防火墙故障、受监控路径不可用或两台设备之间的 HA 链路发生故障。如果某条受监控路径不可用,受影响设备会通过 HA3 链路将流量转发到具有可用路径的设备。

有关 PAN‑OS Active/Active HA 的更多信息,请参见 Palo Alto Networks 文档 Use Case: Configure Active/Active HA with Route-Based Redundancy。

了解架构

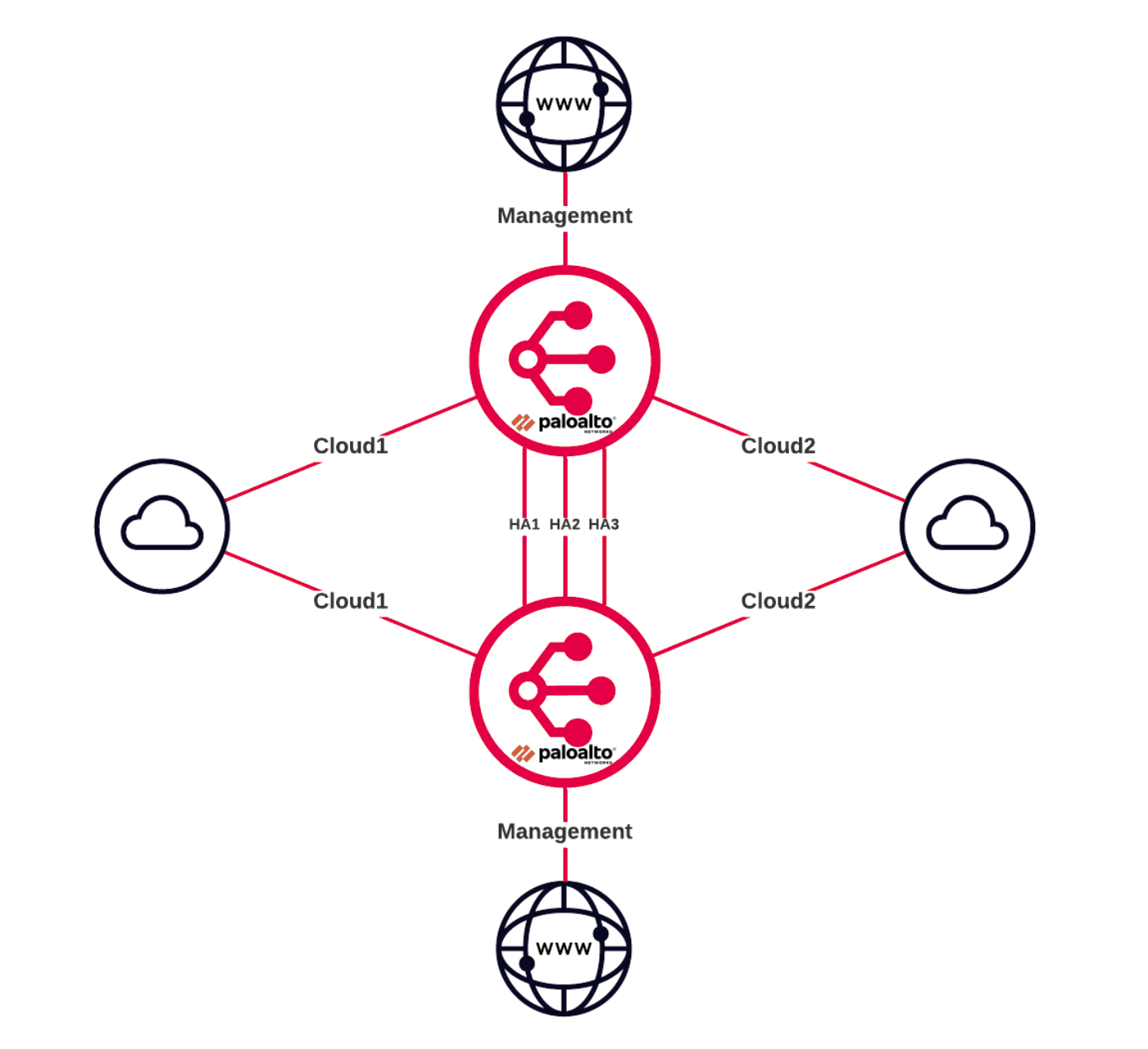

本主题中部署的架构如下所示。

有两个运行 Palo Alto Networks PAN‑OS 的 MVE,每个的管理接口均连接到互联网。两台 MVE 之间通过三条 VXC 建立 HA 链路,数据平面 VXC 则连接到两个不同的云环境,这两个云环境彼此互联。

注意

在生产部署中,可能会有额外的数据平面 VXC 用于连接其他网络、互联网连接、VPN 等,并且管理接口也可能位于私有网络上。

架构概览

下图显示了 Palo Alto Networks Active/Active HA 解决方案的高层架构图

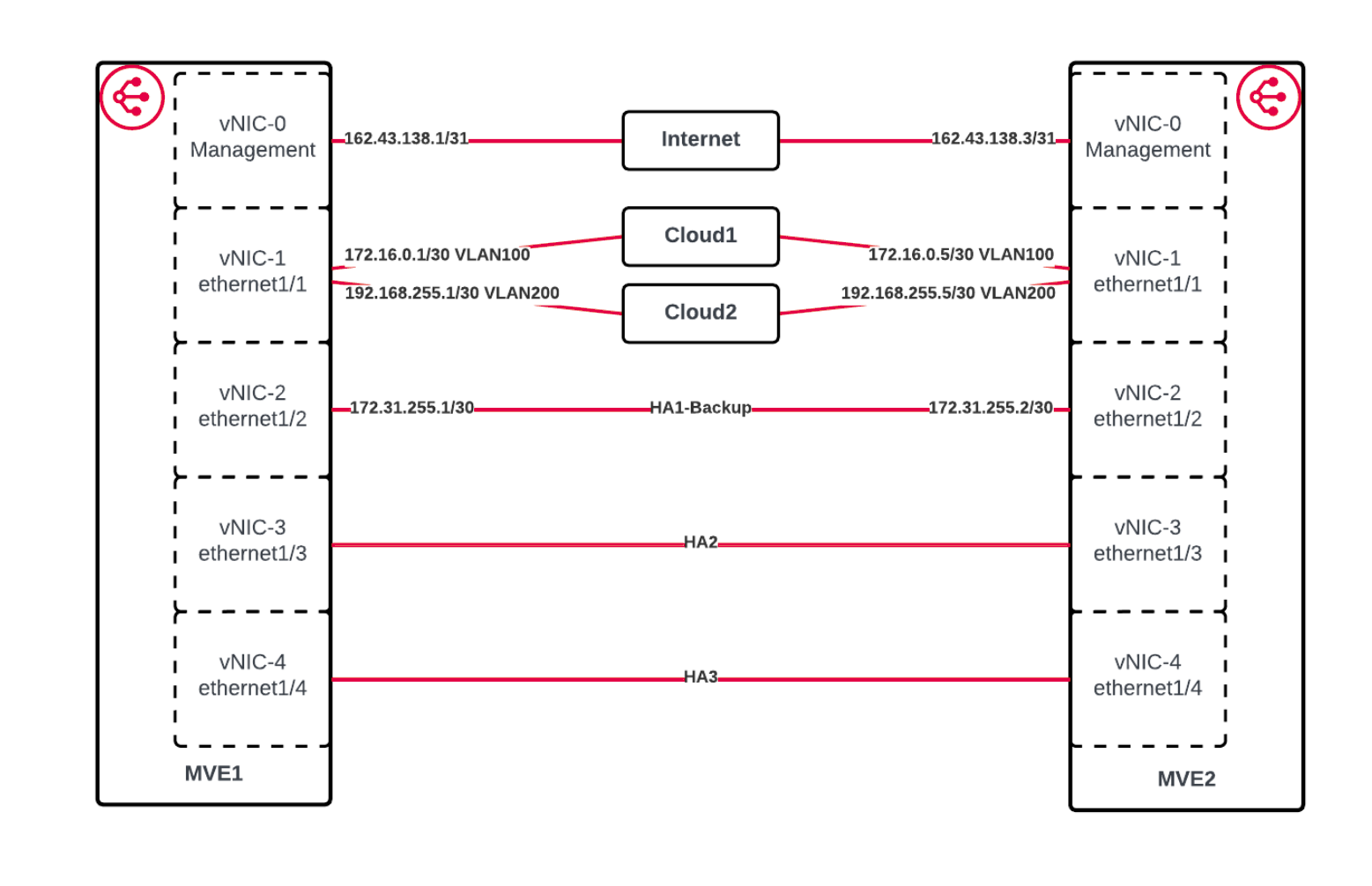

接口详情

下图显示了 Palo Alto Networks Active/Active HA 解决方案的接口详情

在 Megaport Portal 中创建 Palo Alto Networks VM-Series MVE

第一步是在 Megaport Portal 中创建并部署两个 MVE。Palo Alto Networks HA 需要三个专用 HA 接口(HA1、HA2、HA3),以及管理接口和数据平面接口。

创建并部署 Palo Alto Networks MVE

-

在 Megaport Portal 中,转到 Services (服务) 页面。

-

按照创建 VM-Series MVE 的说明创建一个 Palo Alto Networks MVE。

-

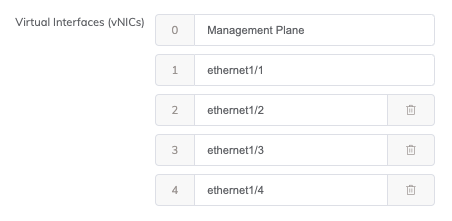

在 MVE 详情页面,确保在 Virtual Interfaces (vNICs) (虚拟接口 (vNICs)) 字段中创建五个 vNIC,以支持用于 HA 的附加接口。

-

在同一 metro 的另一个数据中心创建第二个与其规格和版本相同的 Palo Alto Networks MVE。 Palo Alto Networks 要求这些 MVE 的规格一致,并且彼此延迟不超过 20 毫秒。该 MVE 也必须添加五个 vNIC。

-

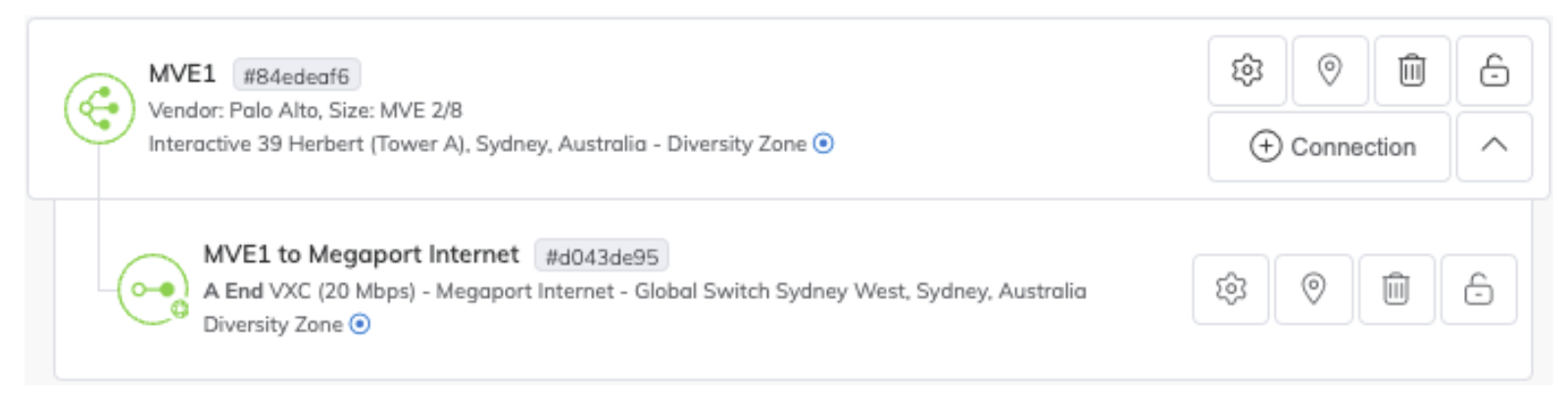

对于管理访问,请为每个 MVE 的管理接口创建一条 Megaport Internet 连接。

这是初始部署期间最常见的方法,但在配置了其他管理路径后,也可以将管理接口连接到私有 VXC。

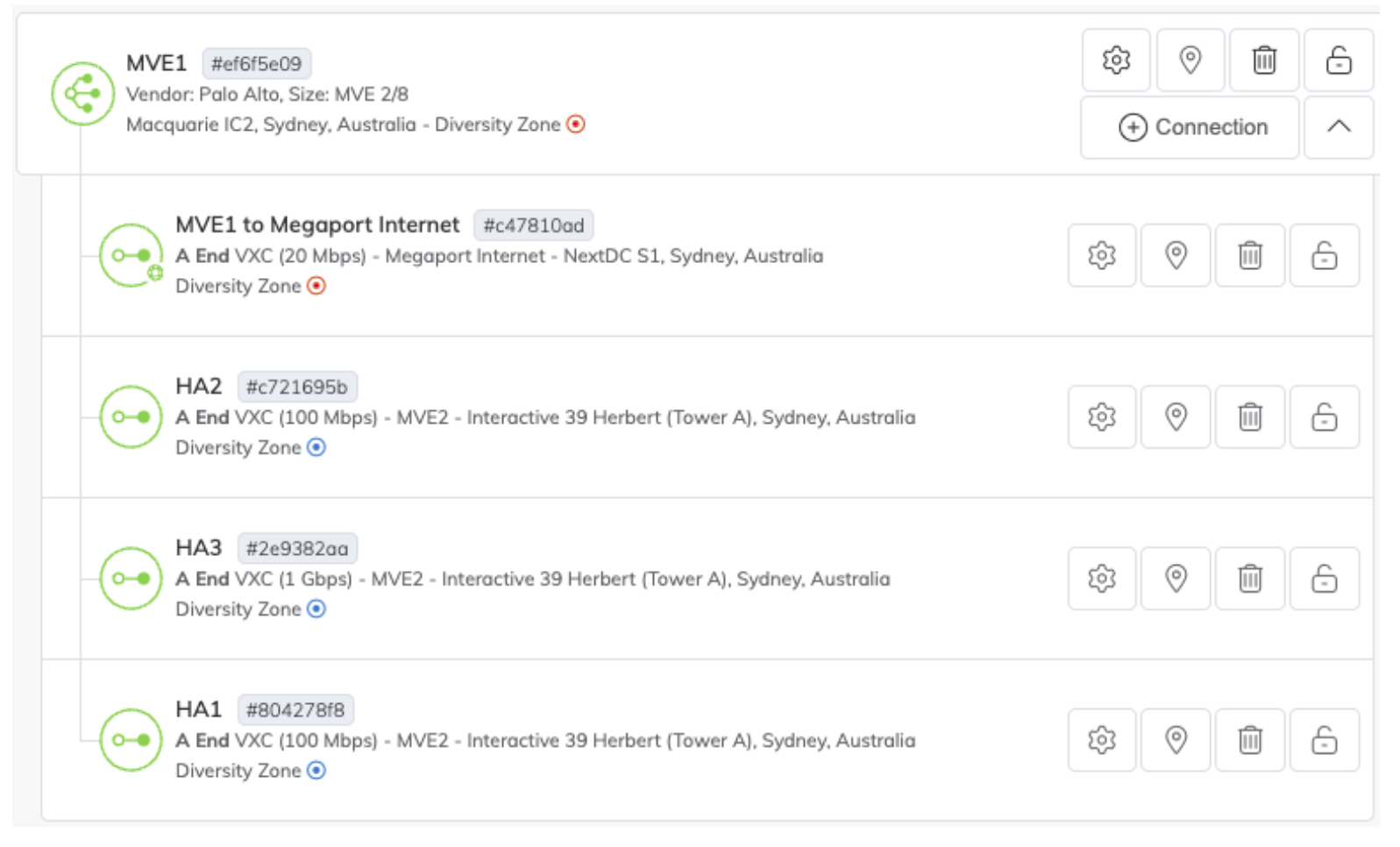

完成后,应已部署两个 MVE,它们应如下所示:

为 HA 流量创建 VXC

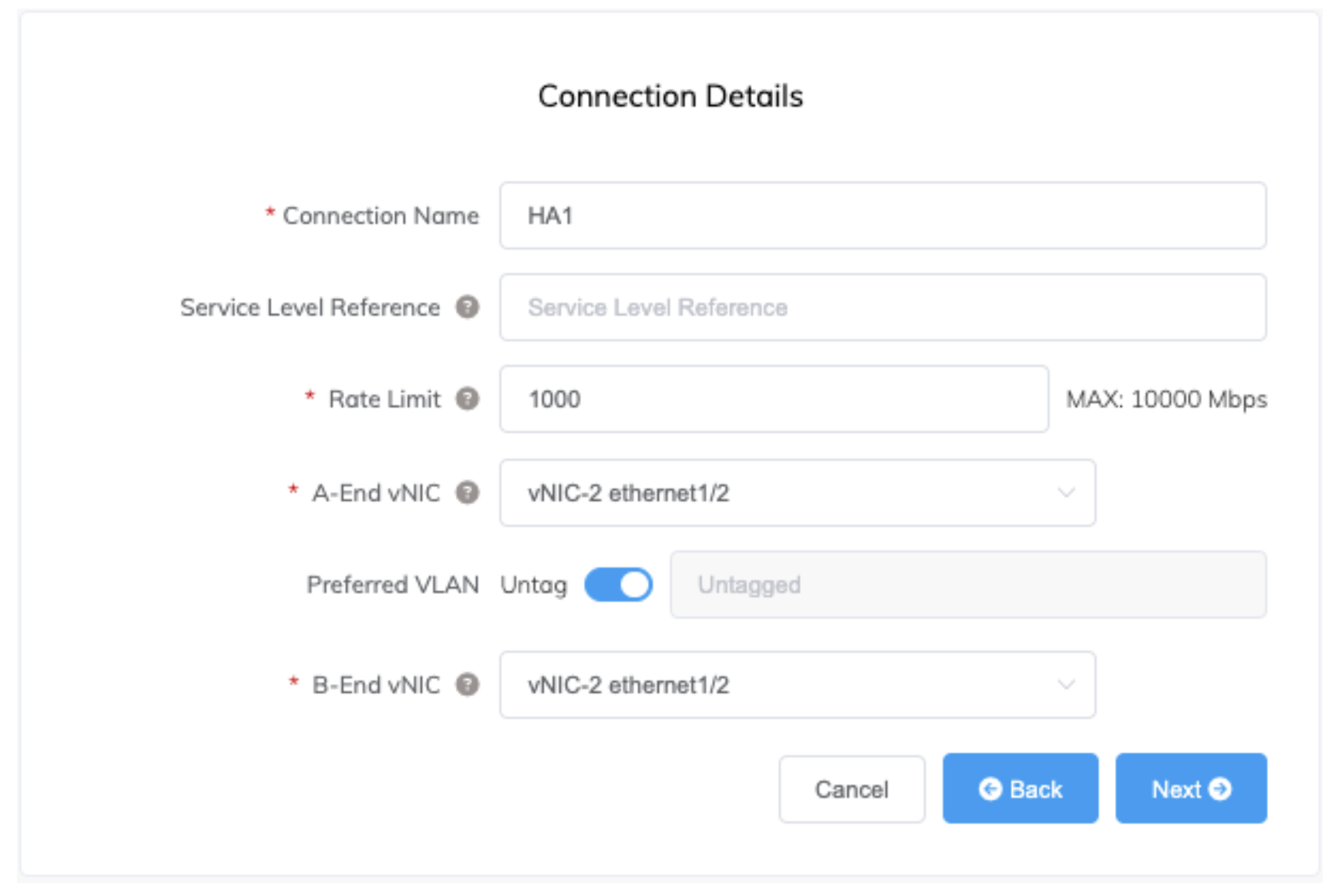

现在已创建 MVE,下一步是在两台设备之间创建三条私有 VXC 用于 HA 流量。将 ethernet1/2、ethernet1/3 和 ethernet1/4 用作 HA 接口,每个接口连接到另一台 MVE 上的相同接口,并将 VXC 配置为无标签。

对于 HA1 和 HA2,分别创建 1 Gbps 的 VXC。HA3 的带宽需求可能较大,尤其是在路径中断期间,因此请为该路径创建 10 Gbps 的 VXC。

在 MVE 之间创建 VXC

-

在 Megaport Portal 中,转到 Services (服务) 页面。

-

按照连接与 Palo Alto VM-Series 集成的 MVE 的说明,在两台 Palo Alto Networks MVE 之间创建一条 VXC。

-

重复此过程,在每个 MVE 上用于 HA 的三个接口之间创建无标签 VXC。现在每个 MVE 应类似于下图:

在 PAN‑OS 中配置 Active/Active HA

现在已在 Megaport Portal 中创建并配置了底层基础设施,需要在 Palo Alto Networks PAN‑OS 软件中配置防火墙。可通过连接到管理 vNIC(vNIC0)的 VXC 的 IP 访问每个防火墙的管理 Web 界面(可以在该 VXC 的 Details 选项卡上找到该 IP)。

本节基于 10.2 版本介绍在 PAN‑OS 中配置 Active/Active HA。此配置仅作为示例。您可能需要根据自身环境以及 Palo Alto Networks 未来发布的更新或变更来调整防火墙中的配置。一般而言,关于 PAN‑OS 中可用选项和最佳实践的详细信息,请参阅 Palo Alto Networks 文档。

配置 Hypervisor 分配的 MAC 地址

默认情况下,PAN‑OS 将为以太网接口使用自行生成的 MAC 地址。这会阻止成功配置 HA,因为两台防火墙将具有相同的 MAC 地址。为防止此问题,请启用使用 Hypervisor 分配的 MAC 地址的选项。这样 PAN‑OS 将使用底层硬件接口的真实 MAC 地址,并且在每台 MVE 上都不同。

更多信息请参见 Palo Alto Networks 文档 Hypervisor Assigned MAC Addresses。

配置静态管理 IP

Palo Alto Networks 针对 VM-Series 设备 HA 的推荐设计是将管理接口用于 HA1。要用于 HA,接口必须使用静态 IP,因为 PAN‑OS 不支持在 HA 中使用 DHCP。默认情况下,MVE 的管理接口使用 DHCP 获取其 IP 地址,因此必须将其改为静态。当管理接口配置为静态 IP 时,还必须配置静态 DNS 服务器。由于将启用巨型帧,请确认管理接口的 MTU 设置为 1500。

如果您使用提供的 Megaport Internet 连接进行管理,尽管默认情况下该 IP 通过 DHCP 提供,但它是持久地址,只要该 Megaport Internet 连接存在就不会改变。IP 地址、子网掩码和网关可以在 Megaport Portal 中该连接的 Details 部分找到。配置 IPv6 是可选项。

有关在 PAN‑OS 中如何配置接口的更多信息,请参见 Palo Alto Networks 文档 Configure Management Interface IP。

启用巨型帧

由于 HA3 链路在防火墙之间发送封装流量,因此需要大于 1500 字节的 MTU。为实现这一点,必须全局启用巨型帧。全局启用巨型帧后,所有接口将默认使用更高的 MTU。如果希望数据平面接口保持 1500 的 MTU,则需要为每个接口指定 MTU。Megaport 的 VXC 支持最高 9100 的 MTU。

有关如何启用巨型帧的更多信息,请参见 Palo Alto Networks 文档 Enable Jumbo Frames on the VM-Series Firewall。

创建虚拟路由器

下一步是在每台防火墙上创建一个虚拟路由器。无论设备是物理还是虚拟、独立运行还是处于 HA,PAN‑OS 都需要虚拟路由器。一个虚拟路由器表示一张路由表。

有关创建虚拟路由器的更多信息,请参见 Palo Alto Networks 文档 Configure Virtual Routers。

创建区域

三层接口必须添加到区域后才能生效。

有关区域的详细信息,请参见 Palo Alto Networks 文档 Segment Your Network Using Interfaces and Zones。

配置接口类型

接下来,将接口配置为所需类型。接口 ethernet1/1 将配置为三层(用于连接到工作负载),接口 ethernet1/2、ethernet1/3 和 ethernet1/4 将配置为 HA。

更多信息请参见 Palo Alto Networks 文档 Firewall Interfaces Overview。

配置 HA

现在基础架构已经就绪,可以配置 HA 功能。

有关 Active/Active 高可用性的详细信息,请参见 Palo Alto Networks 文档 Configure Active/Active HA。

创建数据平面连接

现在 MVE 已就绪并配置为 HA,创建一些数据平面 VXC 来连接需要互相路由的网络。数据平面 VXC 将作为 ethernet 1/1 的带标签 VLAN 子接口挂载,并在防火墙中配置相应的子接口和 BGP 对等体。

本示例将连接 AWS 和 Azure,但相同的流程也可用于连接任何可通过 VXC 到达的网络。部分任务在 Megaport Portal 中执行,部分任务在 PAN‑OS 中执行。

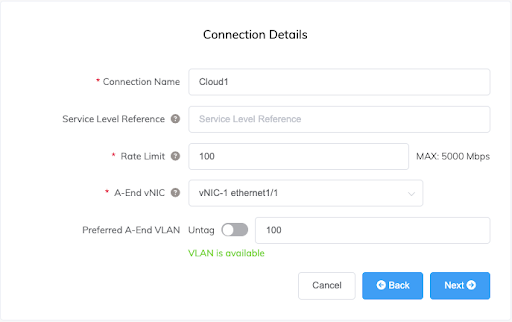

创建 VXC

在 Megaport Portal 中使用标准流程创建 VXC,如连接概览 所述,指定 A 端 vNIC 为 vNIC-1 ethernet1/1,并将 VXC 配置为以带标签 VLAN 交付。

到同一目的地的连接应在两台 MVE 上均创建,并以相同的 VLAN 交付。本示例中,Cloud1 VXC(到 AWS)将在两台 MVE 上均配置为 VLAN 100,Cloud2 VXC(到 Azure)将配置为 VLAN 200

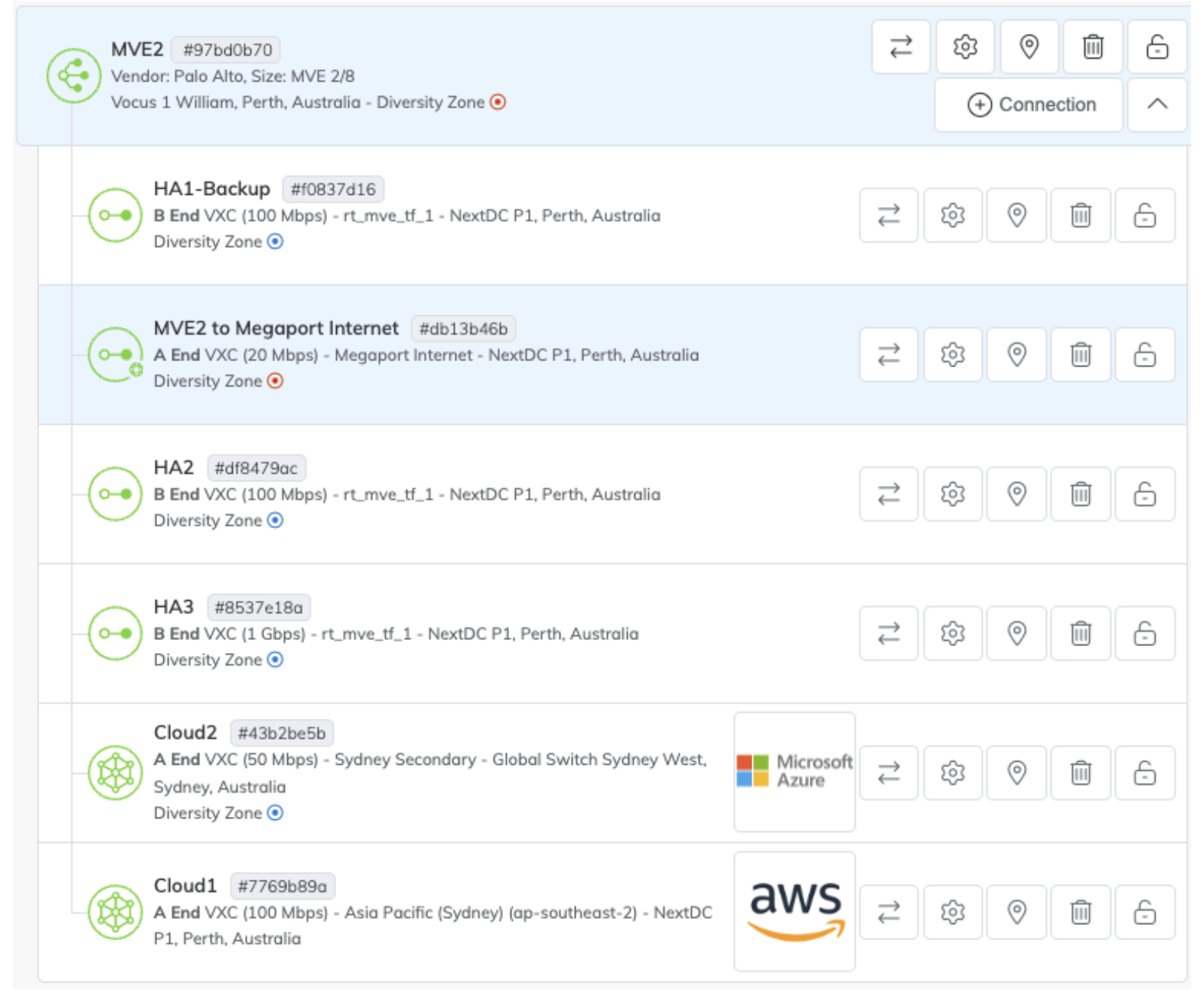

创建完这些 VXC 后,两台 MVE 应类似于下图

配置接口

现在在 PAN‑OS 中为 VLAN 100 和 200 配置数据平面接口。将在 ethernet1/1 下为每个 VLAN 创建子接口。

有关配置接口的详细信息,请参见 Palo Alto Networks 文档 Configure Interfaces。

配置 BGP

将使用 BGP 自动分发和管理路由,包括负载均衡以及在故障期间将流量从一台防火墙切换到另一台。尽管 BGP 将管理流量的重定向,但由于 HA 功能会在两台防火墙之间保持会话状态同步,现有会话将被保留。

由于每台防火墙将使用不同的对等地址,并且可能为流量工程使用不同的 BGP 设置,因此设备之间不会同步虚拟路由器设置,必须在两台设备上分别进行配置。

有关配置 BGP 的详细信息,请参见 Palo Alto Networks 文档 Configure BGP。

多数情况下,我们还建议启用双向转发检测 (BFD) 以改进故障切换恢复时间。有关 BFD 的更多信息,请参见 BFD Overview。

配置故障切换条件

尽管当前配置已可在设备之间同步会话,并且外部对等体会在发生故障时将流量导向剩余设备,但我们仍需告知每台防火墙何时将自身视为不可用,以及让剩余防火墙接管已同步到其上的会话。

这是通过配置虚拟路由器路径监控来实现的。每台防火墙都会配置监控相关路径,当这些路径宕掉时,通过 HA3 链路经由另一台设备转发流量。

有关配置故障切换条件的详细信息,请参见 Palo Alto Networks 文档 Define HA Failover Conditions。

检查配置状态

现在一切就绪并已配置,有几种方式可确认一切按预期工作。

-

Megaport Portal 中的两台 MVE 和所有 VXC 均应显示为绿色。

-

两台防火墙的 Dashboard 选项卡上的 HA 小部件中,所有指示器均应为绿色。

-

两台防火墙上的两条 BGP 会话均应处于 Established。

- 网络 > 虚拟路由器 > 更多运行时统计 > BGP > 对等体

-

来自两端对等体的网络路由应在两台防火墙上均被接收。

- 网络 > 虚拟路由器 > 更多运行时统计 > BGP > 本地 RIB

-

如果已配置 BFD,两台防火墙上的两个对等体均应处于 up。

- 网络 > 虚拟路由器 > 更多运行时统计 > BFD 摘要信息

-

您的网络路由应出现在两台防火墙的路由表中。

- 网络 > 虚拟路由器 > 更多运行时统计 > 路由 > 路由表

-

两台防火墙的会话应出现在两台设备的 Session Browser 中,同步的会话标记为 Session From HA: True。

- 监控 > 会话浏览器

-

如果该设备上的任何受监控路径发生故障,每台防火墙应进入 Tentative (Path down) 模式。

- Dashboard > 高可用性小部件