Configurer la Haute Disponibilité sur le Pare-feu Palo Alto Networks VM-Series

Ce sujet décrit les étapes pour configurer la Haute Disponibilité (HA) Active/Active Palo Alto Networks avec une redondance basée sur les routes.

Palo Alto Networks fournit la documentation pour le VM-Series sur VM-Series Tech Docs.

Étapes de base

Cette section donne un aperçu des étapes de configuration dans le Megaport Portal et PAN-OS. Les procédures suivent ce résumé des étapes de base.

Les étapes de base sont:

-

Créer un MVE Palo Alto Networks.

La HA Palo Alto Networks nécessite trois interfaces dédiées pour HA (HA1, HA2, HA3), ainsi que les interfaces de gestion et du plan de données. Ajoutez des vNICs supplémentaires pour un total de 5. -

Créer un second MVE Palo Alto Networks de la même taille et version, dans le même métro. Palo Alto Networks exige que les MVEs soient de la même taille et soient à moins de 20 millisecondes l’un de l’autre. Pour les détails des prérequis HA, voir Pré-requis pour HA Active/Active.

-

Créer les VXCs pour le trafic HA.

vNIC 1 pour la gestion, vNIC 2 pour le plan de données, et vNICs 3 à 5 pour le trafic HA dédié. Créez un VXC entre vNIC 3 (HA1) sur chaque MVE, les deux extrémités doivent être non étiquetées (pas de VLAN). Répétez pour vNICs 4 (HA2) et 5 (HA3).

Nous recommandons que les VXCs HA1 et HA2 soient configurés à 1 Gbps, et le VXC HA3 configuré avec une vitesse permettant de transporter le trafic total combiné attendu routé par le pare-feu. -

Configurer HA Active/Active dans le logiciel Palo Alto Networks PAN‑OS.

Pour plus d’informations, voir la documentation Palo Alto Networks sur Configurer HA Active/Active.

Aperçu de HA

Lors du déploiement de parfeux de nouvelle génération (NGFW) Palo Alto Networks sur site ou dans un centre de données, l’utilisation de la fonctionnalité intégrée de Haute Disponibilité (HA) est une approche courante. PAN-OS HA est une solution robuste qui résout plusieurs défis avec des pare-feux redondants, notamment l’état des sessions et la synchronisation de la configuration.

Historiquement, cette architecture a été difficile à atteindre dans les environnements cloud car elle repose sur une fonctionnalité réseau spécifique qui n’est souvent pas disponible. Le support des pare-feux Palo Alto Networks sur Megaport Virtual Edge (MVE) par Megaport, et la fonctionnalité multi-vNIC sur la plateforme MVE, rend cette architecture possible. Cette solution est particulièrement utile pour les clients utilisant MVE pour un cœur de réseau virtualisé et/ou une connectivité multicloudL’utilisation de multiples services de cloud computing dans une architecture hétérogène unique. Par exemple, une entreprise pourrait utiliser plusieurs fournisseurs de cloud pour les services d’infrastructure (IaaS) et de logiciel (SaaS). L’une des propositions de valeur fondamentales de Megaport est de permettre la connectivité multicloud.

.

Les pare-feux Palo Alto Networks déployés sur MVE peuvent être configurés avec HA Active/Active, combinant les avantages du déploiement à la demande en tant que service, de la connectivité privée directe aux clouds et centres de données, d’une utilisation optimale des ressources, de la synchronisation des sessions et de la configuration, et du basculement orchestré.

HA Active/Active

PAN-OS a deux modes de HA:

- Active/Active

- Active/Passive

La HA Active/Passive n’a qu’un seul pare-feu actif à tout moment, avec le pare-feu secondaire ayant toutes les interfaces désactivées et ne passant aucun trafic. Cela a du sens lorsqu’on travaille avec une paire d’appareils au même endroit connectés aux mêmes commutateurs physiques, et a l’avantage de ne pas ajouter de complexité dans des architectures simples (comme on pourrait en trouver dans un bureau).

La HA Active/Active permet à la fois aux pare-feux d’être actifs et de passer du trafic en même temps, tout le trafic étant redirigé vers l’appareil restant si un pare-feu ou un lien surveillé échoue. Cela a l’avantage de permettre au reste du réseau d’être conscient des chemins disponibles, et de pouvoir utiliser la capacité des deux pare-feux dans un état normal.

La HA Active/Active dans PAN-OS utilise le routage et/ou le NAT pour distribuer le trafic entre les deux pare-feux, tout en synchronisant les sessions actives entre les deux appareils. Chaque pare-feu a ses propres interfaces avec ses propres sessions BGP, et ECMP peut être utilisé pour équilibrer le trafic entre les deux appareils. En cas de basculement, les routes sont mises à jour, les flux sont redirigés, et le pare-feu restant reprend les sessions existantes.

Un basculement peut être déclenché soit par une défaillance de l’un des pare-feux, un chemin surveillé devenant indisponible, ou une défaillance des liens HA entre les appareils. Si un chemin surveillé devient indisponible, le trafic est transmis de l’appareil affecté à l’appareil avec le chemin disponible via le lien HA3.

Voir la documentation Palo Alto Networks pour plus d’informations sur PAN-OS HA Active/Active à Cas d’utilisation: Configurer HA Active/Active avec redondance basée sur les routes.

Comprendre l’architecture

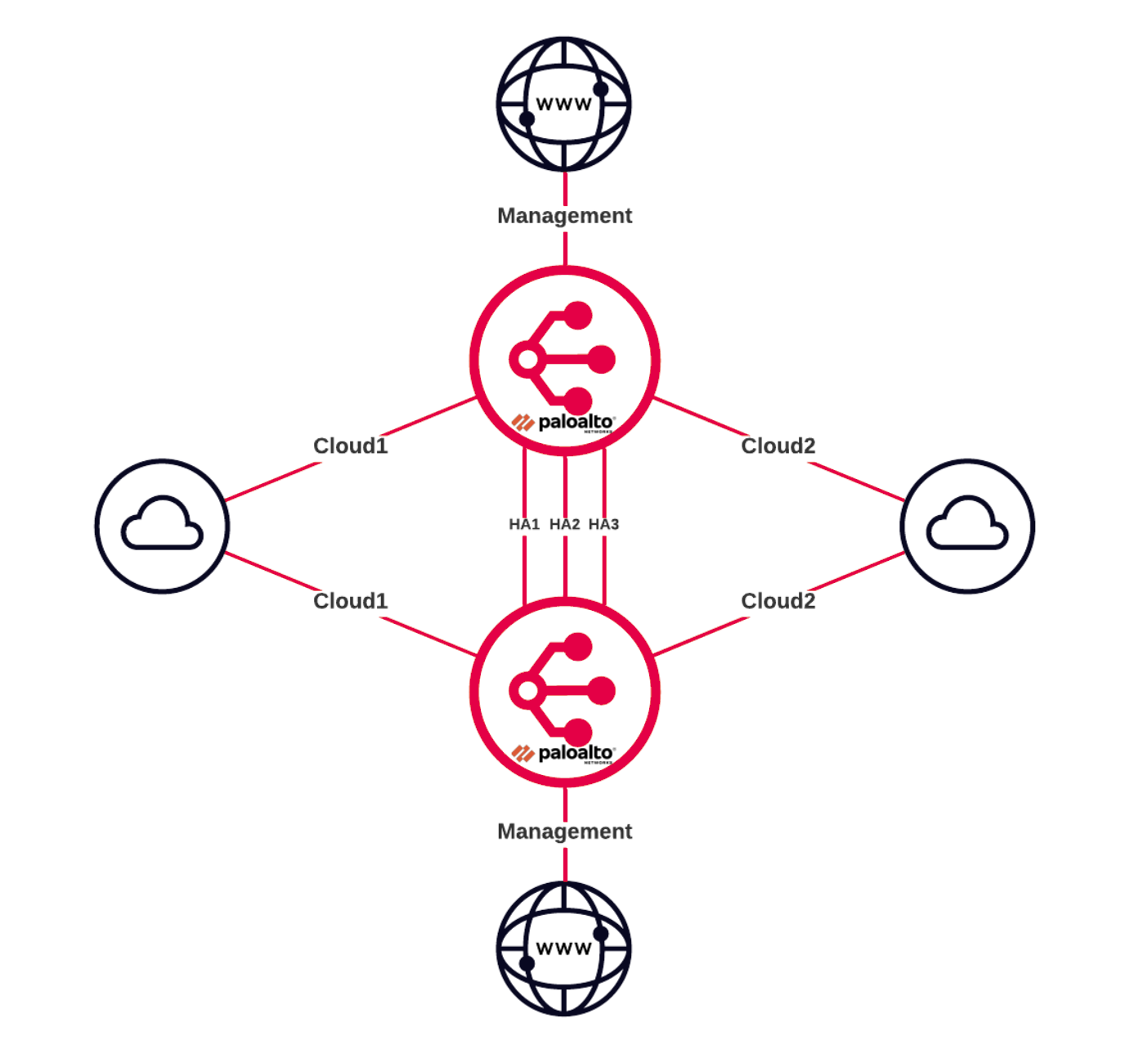

L’architecture déployée dans ce sujet est illustrée ci-dessous.

Il y a deux MVEs exécutant Palo Alto Networks PAN-OS, chacun avec leur interface de gestion connectée à Internet. Trois VXCs sont connectés entre les deux MVEs pour les liens HA, et les VXCs du plan de données sont connectés à deux environnements cloud différents, qui sont connectés entre eux.

Remarque

Dans un déploiement en production, il peut y avoir des VXCs supplémentaires du plan de données pour se connecter à d’autres réseaux, connexions Internet, VPN, etc., et les interfaces de gestion peuvent être sur des réseaux privés.

Aperçu de l’architecture

Cette image montre un diagramme d’architecture de haut niveau de la solution HA Active/Active Palo Alto Networks.

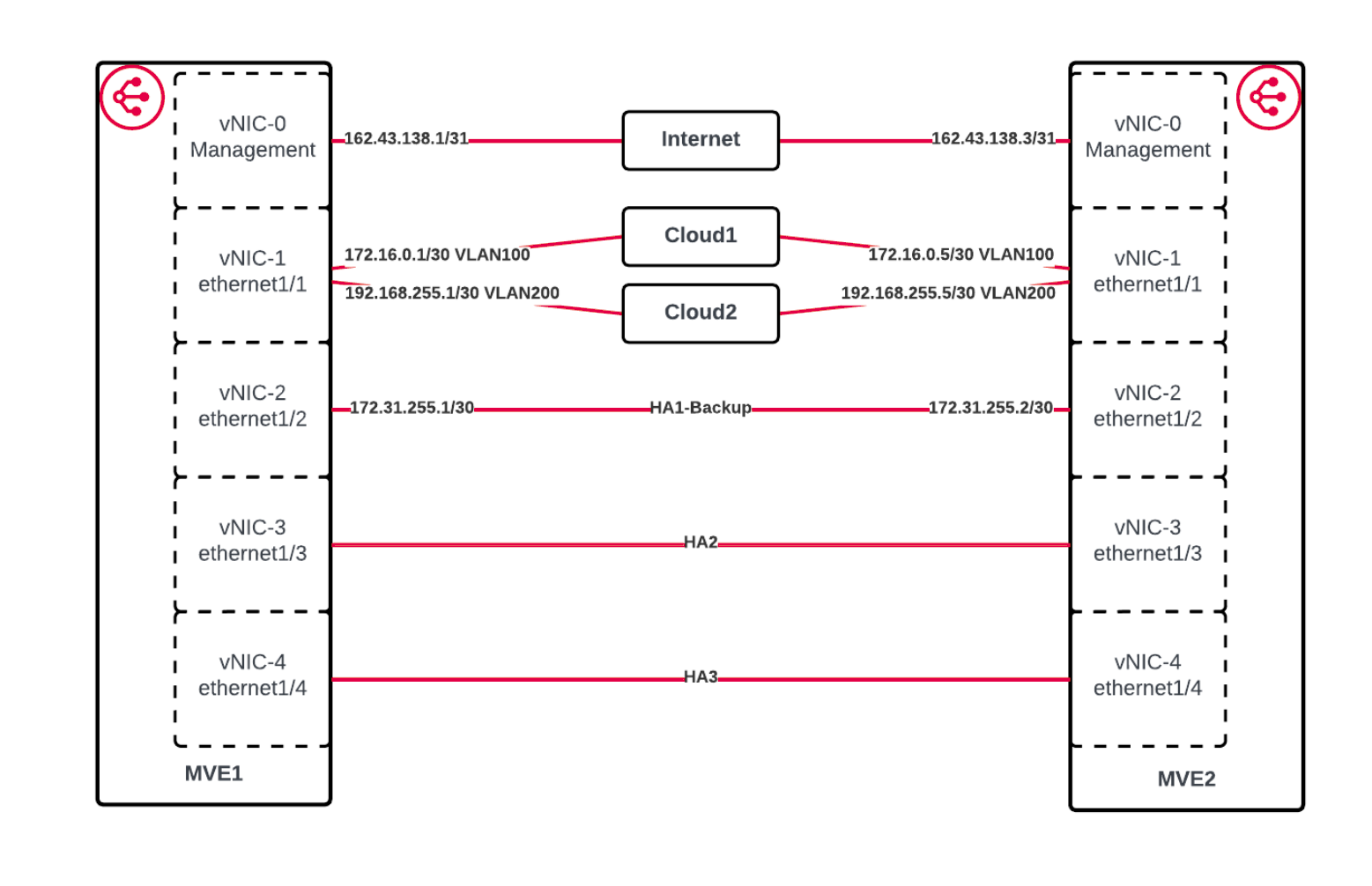

Détails de l’interface

Cette image montre les détails de l’interface pour la solution HA Active/Active Palo Alto Networks.

Créer les VM-Series MVE Palo Alto Networks dans le Megaport Portal

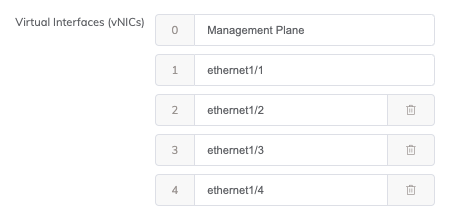

La première étape consiste à créer et déployer deux MVEs dans le Megaport Portal. La HA Palo Alto Networks nécessite trois interfaces dédiées HA (HA1, HA2, HA3), ainsi que les interfaces de gestion et du plan de données.

Pour créer et déployer les MVE Palo Alto Networks

-

Dans le Megaport Portal, allez à la page Services.

-

Créez un MVE Palo Alto Networks comme décrit dans Créer un VM-Series MVE.

-

Sur l’écran Détails du MVE, assurez-vous de créer cinq vNICs dans le champ Interfaces Virtuelles (vNICs) pour prendre en charge les interfaces supplémentaires utilisées pour la HA.

-

Créez un second MVE Palo Alto Networks de la même taille et version, dans un autre centre de données dans le même métro. Palo Alto Networks exige que les MVEs soient de la même taille et soient à moins de 20 millisecondes l’un de l’autre. Ce MVE doit également avoir cinq vNICs ajoutés.

-

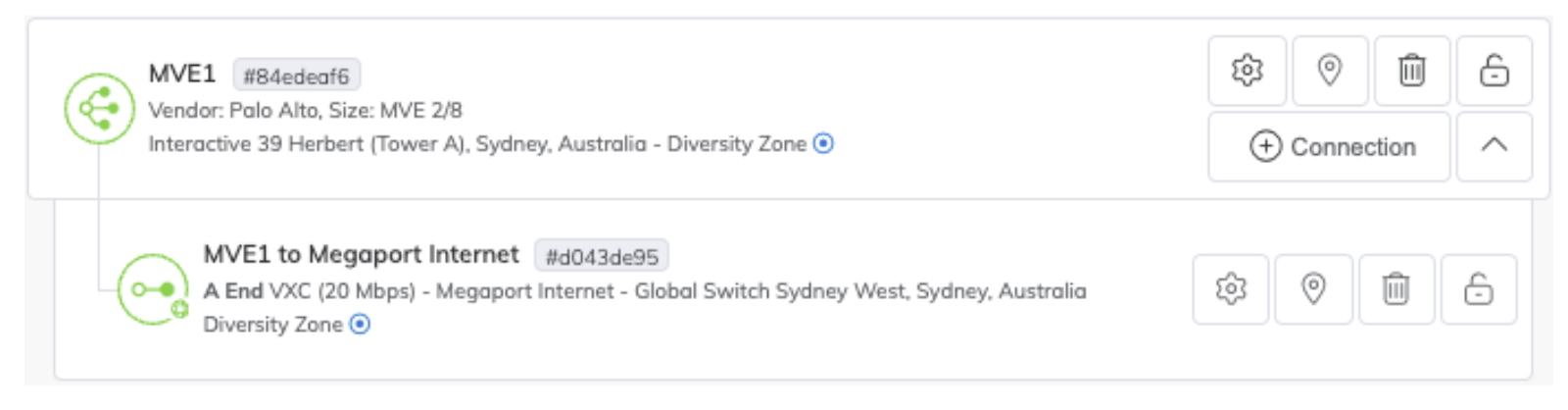

Pour l’accès à la gestion, créez une connexion Megaport Internet pour l’interface de gestion de chaque MVE.

C’est l’approche la plus courante lors du déploiement initial, mais l’interface de gestion peut être connectée à une VXC privée une fois un chemin de gestion alternatif configuré.

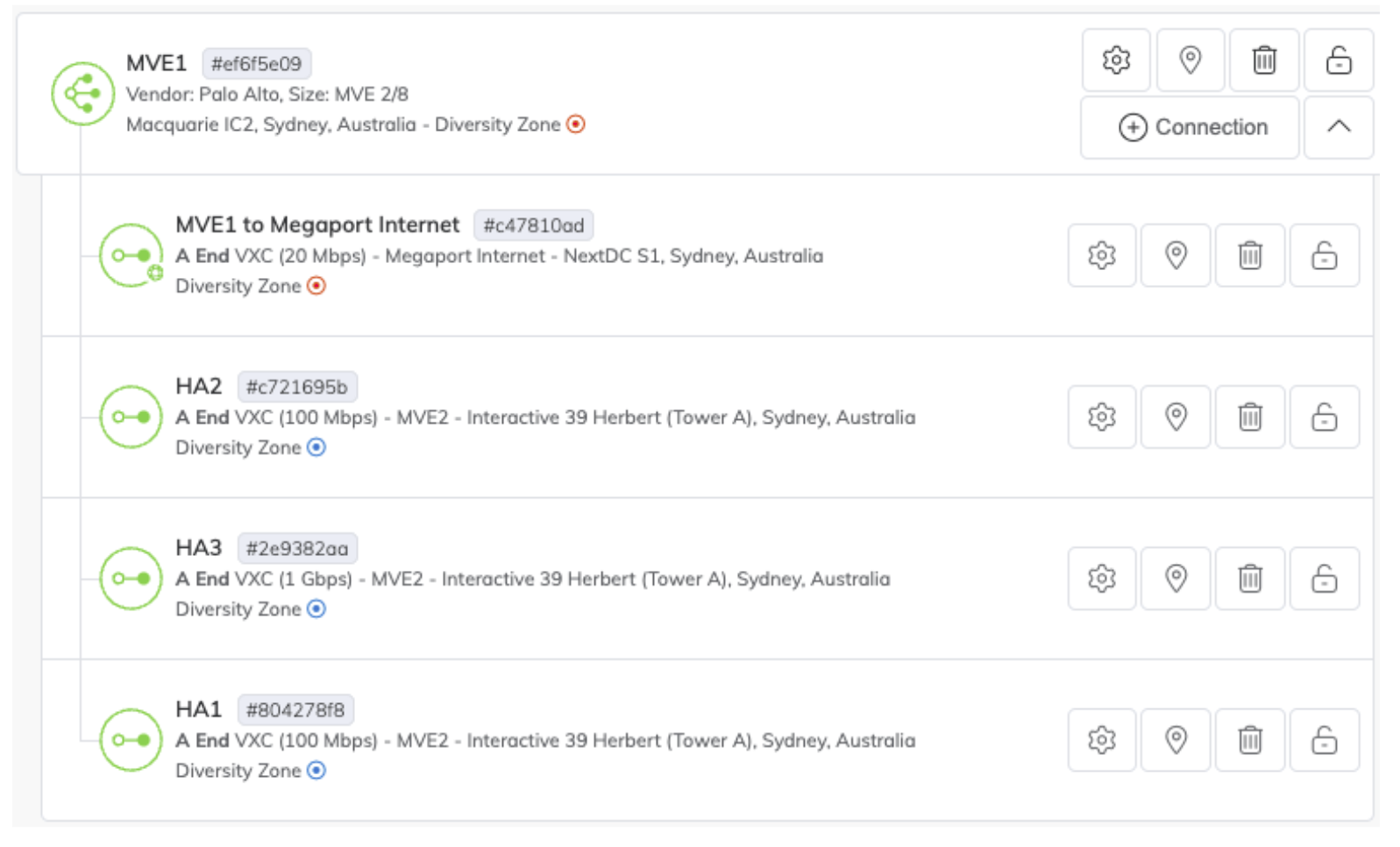

Une fois terminé, il devrait y avoir deux MVEs déployés qui ressemblent à ceci:

Créer les VXCs pour le trafic HA

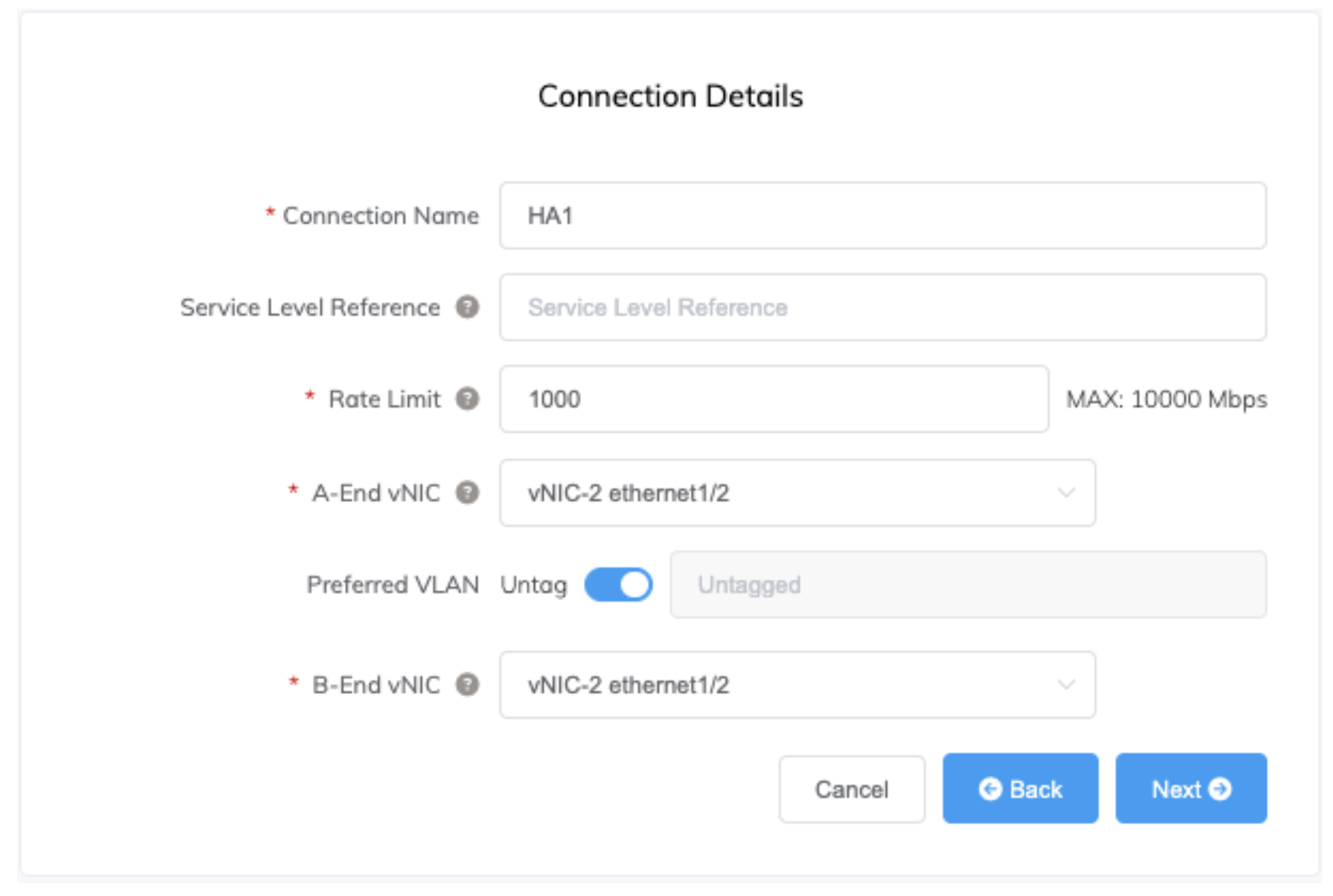

Maintenant que les MVEs ont été créés, l’étape suivante est de créer trois VXCs privés pour le trafic HA entre les deux appareils. Utilisez ethernet1/2, ethernet1/3 et ethernet1/4 pour les interfaces HA, connectant chacune à la même interface sur l’autre MVE, et configurant les VXCs comme non étiquetés.

Pour HA1 et HA2, créez un VXC de 1 Gbps pour chacun. Les exigences de bande passante pour HA3 peuvent être significatives, surtout pendant une panne de chemin, alors créez un VXC de 10 Gbps pour ce chemin.

Pour créer un VXC entre les MVEs

-

Dans le Megaport Portal, allez à la page Services.

-

Créez un VXC entre deux MVEs Palo Alto Networks comme décrit dans Connecter des MVEs intégrés avec Palo Alto VM-Series.

-

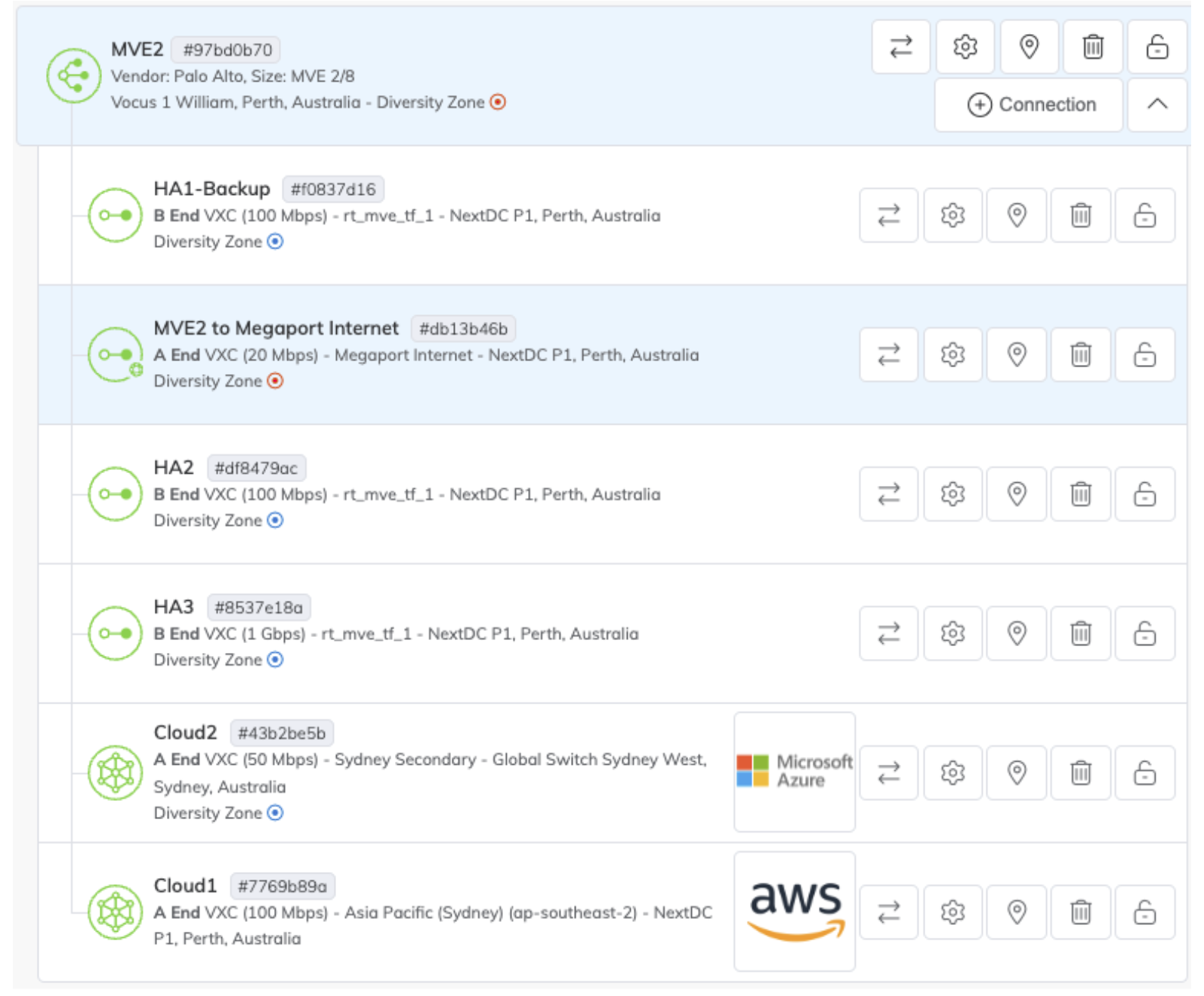

Répétez ce processus pour créer des VXCs non étiquetés entre les trois interfaces sur chaque MVE utilisées pour la HA. Chaque MVE devrait maintenant ressembler à l’image ci-dessous:

Configurer HA Active/Active dans PAN-OS

Maintenant que l’infrastructure sous-jacente a été créée et configurée dans le Megaport Portal, les pare-feux doivent être configurés dans le logiciel Palo Alto Networks PAN‑OS. L’interface web de gestion pour chaque pare-feu peut être accessible sur l’IP du VXC attaché au vNIC de gestion (vNIC0) (vous pouvez trouver l’IP sur l’onglet Détails du VXC).

Cette section décrit la configuration de HA Active/Active dans PAN-OS basée sur la version 10.2. Cela devrait être utilisé uniquement comme exemple. Des modifications de la configuration des pare-feux peuvent être nécessaires pour votre environnement et/ou basées sur les mises à jour ou les modifications publiées par Palo Alto Networks dans le futur. En général, vous devriez voir la documentation Palo Alto Networks pour des informations détaillées sur les options disponibles et les meilleures pratiques dans PAN-OS.

Configurer les adresses MAC attribuées par l’hyperviseur

Par défaut, PAN-OS utilisera des adresses MAC auto-générées pour les interfaces ethernet. Cela empêche la configuration réussie de HA car les deux pare-feux auront les mêmes adresses MAC. Pour éviter cela, activez l’option d’utilisation des adresses MAC attribuées par l’hyperviseur. Cela entraînera PAN-OS à utiliser la véritable adresse MAC des interfaces matérielles sous-jacentes qui seront différentes sur chaque MVE.

Pour plus d’informations, voir la documentation Palo Alto Networks sur Adresses MAC attribuées par l’hyperviseur.

Configurer des IPs de gestion statiques

Le design recommandé par Palo Alto Networks pour la HA sur les appareils VM-Series est d’utiliser l’interface de gestion pour HA1. Pour être utilisé pour la HA, une interface doit avoir une IP statique car l’utilisation de DHCP pour la HA n’est pas supportée par PAN-OS. Par défaut, l’interface de gestion d’un MVE utilise DHCP pour acquérir son adresse IP, cela doit donc être changé en statique. Lorsque l’interface de gestion est configurée avec une IP statique, les serveurs DNS statiques doivent également être configurés. Comme les trames jumbo seront activées, confirmez que la MTU de l’interface de gestion est réglée à 1500.

Si vous utilisez la connexion Megaport Internet fournie pour la gestion, bien que l’adresse IP soit fournie par DHCP par défaut, c’est une adresse persistante et ne changera pas tant que la connexion Megaport Internet existera. L’adresse IP, le masque de sous-réseau et la passerelle peuvent être trouvés dans la section Détails de la connexion dans le Megaport Portal. La configuration d’IPv6 est facultative.

Pour plus d’informations sur la façon de configurer les interfaces dans PAN-OS, voir la documentation Palo Alto Networks sur Configurer l’adresse IP de l’interface de gestion.

Activer les trames jumbo

Comme le lien HA3 envoie du trafic encapsulé entre les pare-feux, il nécessite une MTU supérieure à 1500 octets. Pour cela, les trames jumbo doivent être activées globalement. Une fois les trames jumbo activées globalement, toutes les interfaces seront par défaut à la MTU supérieure. Si vous souhaitez que les interfaces du plan de données restent à une MTU de 1500, vous devez spécifier la MTU de chaque interface. Les VXCs de Megaport prennent en charge une MTU allant jusqu’à 9100.

Pour plus d’informations sur la façon d’activer les trames jumbo, voir la documentation Palo Alto Networks sur Activer les trames jumbo sur le pare-feu VM-Series.

Créer un routeur virtuel

L’étape suivante sur chaque pare-feu est de créer un routeur virtuel. Cela est nécessaire dans PAN-OS, que l’appareil soit physique ou virtuel, autonome ou en HA. Un routeur virtuel représente une seule table de routage.

Pour plus d’informations sur la création de routeurs virtuels, voir la documentation Palo Alto Networks sur Configurer des routeurs virtuels.

Créer une zone

Les interfaces de niveau 3 doivent être ajoutées aux zones avant de devenir fonctionnelles.

Voir la documentation Palo Alto Networks pour des informations détaillées sur les zones à Segmenter votre réseau à l’aide d’interfaces et de zones.

Configurer les types d’interfaces

Ensuite, configurez les interfaces comme le type requis. L’interface ethernet1/1 sera configurée en Niveau 3 (elle sera utilisée pour se connecter aux charges de travail), et les interfaces ethernet1/2, ethernet1/3 et ethernet1/4 seront configurées pour HA.

Pour plus d’informations, voir la documentation Palo Alto Networks sur Aperçu des interfaces du pare-feu.

Configurer la HA

Maintenant que l’infrastructure de base est en place, nous pouvons configurer la fonctionnalité de HA.

Voir la documentation Palo Alto Networks pour des informations détaillées sur la Haute Disponibilité Active/Active à Configurer HA Active/Active.

Création de connexions du plan de données

Maintenant que les MVEs sont en place et configurés en HA, créez quelques VXCs du plan de données pour se connecter aux réseaux que nous voulons router entre eux. Les VXCs du plan de données seront attachés en tant que sous-interfaces VLAN étiquetées d’ethernet 1/1, et les sous-interfaces et homologues BGP pertinents seront configurés dans les pare-feux.

Dans cet exemple, nous connecterons AWS et Azure, mais le même processus peut être utilisé pour connecter n’importe quels réseaux accessibles via un VXC. Certaines tâches sont effectuées dans le Megaport Portal et d’autres dans PAN-OS.

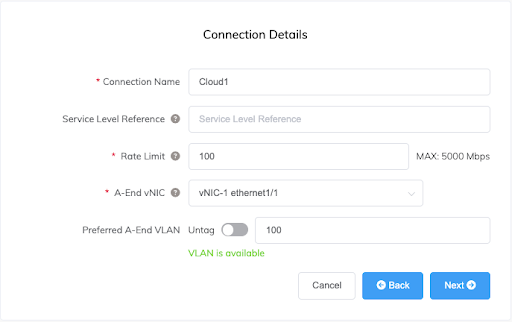

Créer des VXCs

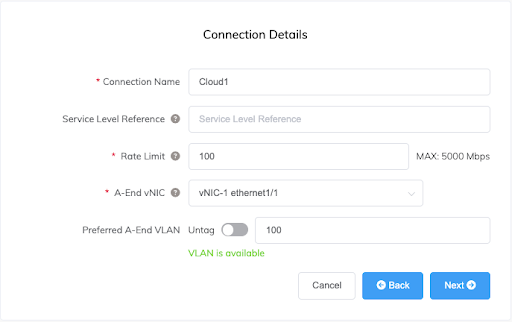

Les VXCs sont créés dans le Megaport Portal en utilisant le processus standard décrit dans Aperçu des Connexions, en spécifiant vNIC-1 ethernet1/1 pour le vNIC de l’extrémité A et configurant le VXC pour être livré en tant que VLAN étiqueté.

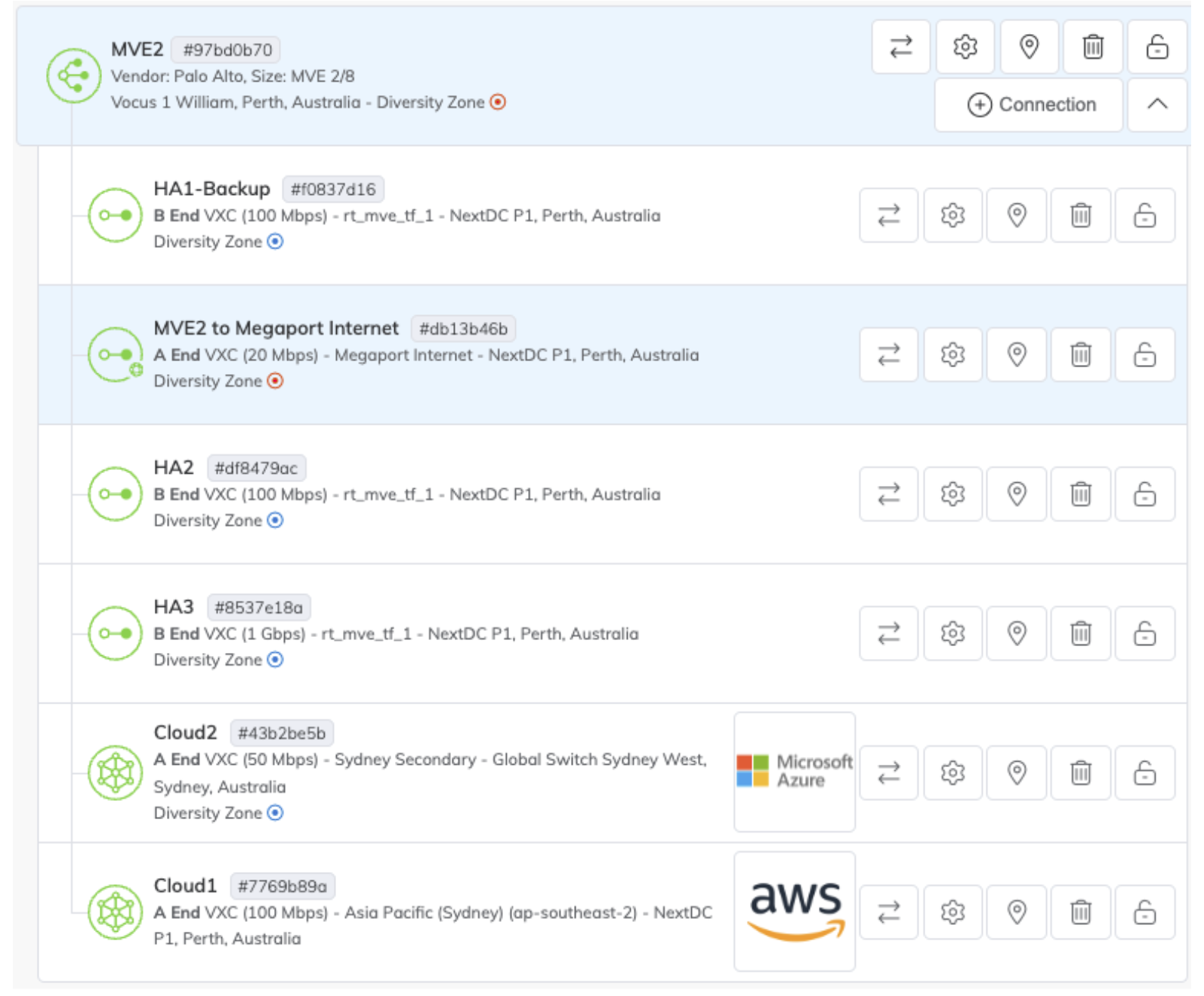

Des connexions vers la même destination devraient être créées sur les deux MVEs et livrées en tant que même VLAN. Dans cet exemple, le VXC Cloud1 (vers AWS) sera configuré en tant que VLAN 100 sur les deux MVEs, et le VXC Cloud2 (vers Azure) sera configuré en tant que VLAN 200.

Après que les VXCs ont été créés, les deux MVEs devraient ressembler à l’image ci-dessous.

Configurer les interfaces

Configurez maintenant les interfaces du plan de données pour les VLANs 100 et 200 dans PAN-OS. Des sous-interfaces pour chaque VLAN seront créées sous ethernet1/1.

Voir la documentation Palo Alto Networks pour des informations détaillées sur la configuration des interfaces à Configurer les interfaces. Les connexions vers la même destination doivent être créées sur les deux MVEs et livrées en tant que même VLAN. Dans cet exemple, le Cloud1 VXC (vers AWS) sera configuré en tant que VLAN 100 sur les deux MVEs, et le Cloud2 VXC (vers Azure) sera configuré en tant que VLAN 200.

Après que les VXCs aient été créés, les deux MVEs devraient ressembler à l’image ci-dessous.

Configurer les interfaces

Configurez maintenant les interfaces du plan de données pour les VLANs 100 et 200 dans PAN-OS. Les sous-interfaces pour chaque VLAN seront créées sous ethernet1/1.

Consultez la documentation Palo Alto Networks pour des informations détaillées sur la configuration des interfaces à Configure Interfaces.

Configurer BGP

Le BGP sera utilisé pour distribuer et gérer les routes automatiquement, y compris l’équilibrage de charge et la gestion du basculement du trafic d’un pare-feu à l’autre lors d’une panne. Bien que BGP gère la redirection du trafic, les sessions existantes seront maintenues car la fonctionnalité HA gardera l’état de la session synchronisé entre les deux pare-feux.

Étant donné que chaque pare-feu utilisera différentes adresses de pair et pourrait utiliser différents paramètres BGP pour l’ingénierie du trafic, les paramètres du routeur virtuel ne sont pas synchronisés entre les dispositifs et doivent être configurés sur les deux.

Consultez la documentation Palo Alto Networks pour des informations détaillées sur la configuration de BGP à Configure BGP.

Dans la plupart des cas, nous recommandons également d’activer la détection de transfert bidirectionnelle (BFD) pour améliorer le temps de récupération du basculement. Pour plus d’informations sur BFD, voir BFD Overview.

Configurer les conditions de basculement

Bien que ce qui a déjà été configuré synchronisera les sessions entre les dispositifs, et que les pairs externes dirigeront le trafic vers le dispositif restant en cas de panne, nous devons encore indiquer à chaque pare-feu quand se considérer en panne et pour que le pare-feu restant reprenne les sessions qui lui ont été synchronisées.

Cela est réalisé en configurant le monitoring de chemin du routeur virtuel. Chaque pare-feu est configuré pour surveiller les chemins pertinents, et lorsque ces chemins tombent en panne, pour transférer le trafic via l’autre dispositif à travers le lien HA3.

Consultez la documentation Palo Alto Networks pour des informations détaillées sur la configuration des conditions de basculement à Define HA Failover Conditions.

Examiner le statut de la configuration

Maintenant que tout est en place et configuré, il y a quelques façons de confirmer que tout fonctionne comme prévu.

-

Les deux MVEs et tous les VXCs dans le Megaport Portal devraient être verts.

-

Tous les indicateurs du widget HA sur l’onglet Dashboard des deux pare-feux devraient être verts.

-

Les deux sessions BGP sur les deux pare-feux devraient être Established.

- Network > Virtual Routers > More Runtime Stats > BGP > Peer

-

Les routes pour vos réseaux devraient être reçues par les deux pairs sur les deux pare-feux.

- Network > Virtual Routers > More Runtime Stats > BGP > Local RIB

-

Si BFD a été configuré, les deux pairs sur les deux pare-feux devraient être en ligne.

- Network > Virtual Routers > More Runtime Stats > BFD Summary Information

-

Les routes pour vos réseaux devraient être dans la table de routage sur les deux pare-feux.

- Network > Virtual Routers > More Runtime Stats > Routing > Route Table

-

Les sessions des deux pare-feux devraient apparaître dans le Session Browser sur les deux dispositifs, avec les sessions synchronisées marquées comme Session From HA: True.

- Monitor > Session Browser

-

Chaque pare-feu devrait entrer en mode Tentative (Path down) si l’un des chemins surveillés sur cet appareil échoue.

- Dashboard > High Availability widget