Création d’une connexion Azure pour un MVE avec Versa Secure SD-WAN

Vous pouvez créer une connexion réseau d’un MVE (un contrôleur Versa) vers Azure ExpressRoute avec des Virtual Cross Connects (VXCs). Vous pouvez créer soit une connexion privée, soit une connexion publique (Microsoft).

Important

Avant de commencer, créez un MVE dans Versa Director. Pour plus d’informations, consultez Création d’un MVE intégré avec Versa.

Il y a trois étapes pour ajouter une connexion ExpressRoute à votre MVE et Versa SD-WAN.

-

Configurez votre plan ExpressRoute et déployez le circuit ExpressRoute dans la console Azure. Une fois déployé, vous obtenez une clé de service. Pour plus de détails, consultez la documentation ExpressRoute de Microsoft.

-

Dans le Megaport Portal, créez une connexion (VXC) de votre MVE à votre emplacement ExpressRoute.

-

Dans Versa Director, créez une nouvelle interface et ajoutez les détails de la connexion ExpressRoute.

Les instructions dans ce sujet décrivent la deuxième et la troisième parties.

Remarque

MVE pour Versa SD-WAN nécessite des étapes de configuration à la fois dans Versa Director et le Megaport Portal pour toutes les connexions cloud.

Ajout de la connexion ExpressRoute dans le Megaport Portal

Pour configurer la connexion ExpressRoute, vous devez créer la connexion dans le Megaport Portal.

Pour créer une connexion à ExpressRoute depuis le Megaport Portal

-

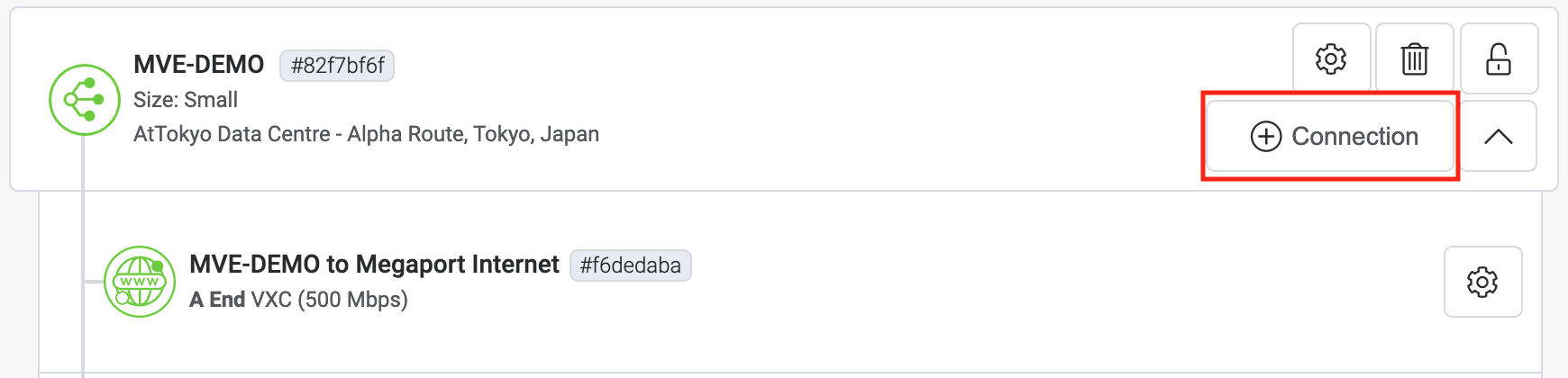

Dans le Megaport Portal, accédez à la page Services et sélectionnez le MVE que vous souhaitez utiliser.

-

Cliquez sur +Connexion sur le MVE.

-

Cliquez sur la tuile Cloud.

-

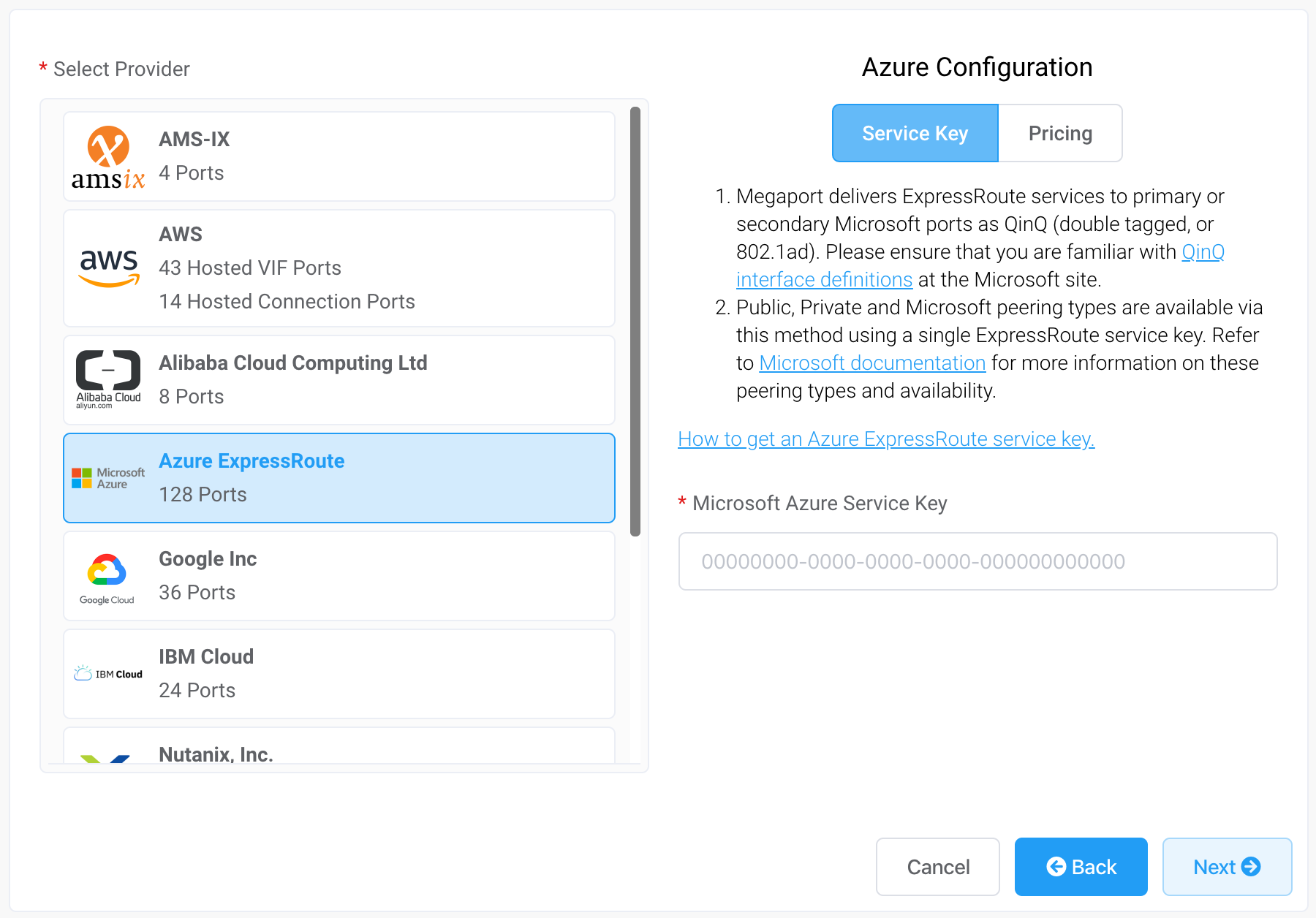

Sélectionnez Microsoft Azure comme fournisseur.

-

Ajoutez la clé de service ExpressRoute dans le champ Microsoft Azure Service Key à droite.

Le Portal vérifie la clé puis affiche les emplacements de port disponibles basés sur la région ExpressRoute. Par exemple, si votre service ExpressRoute est déployé dans la région Australie Est à Sydney, vous pouvez sélectionner les emplacements Sydney. -

Sélectionnez le point de connexion pour votre première connexion.

Pour déployer une deuxième connexion (ce qui est recommandé), vous pouvez créer un deuxième VXC - entrez la même clé de service et sélectionnez l’autre emplacement de connexion.Des liens utiles apparaissent sur l’écran de configuration vers des ressources, y compris la console Azure Resource Manager et quelques vidéos tutoriels.

-

Cliquez sur Suivant.

-

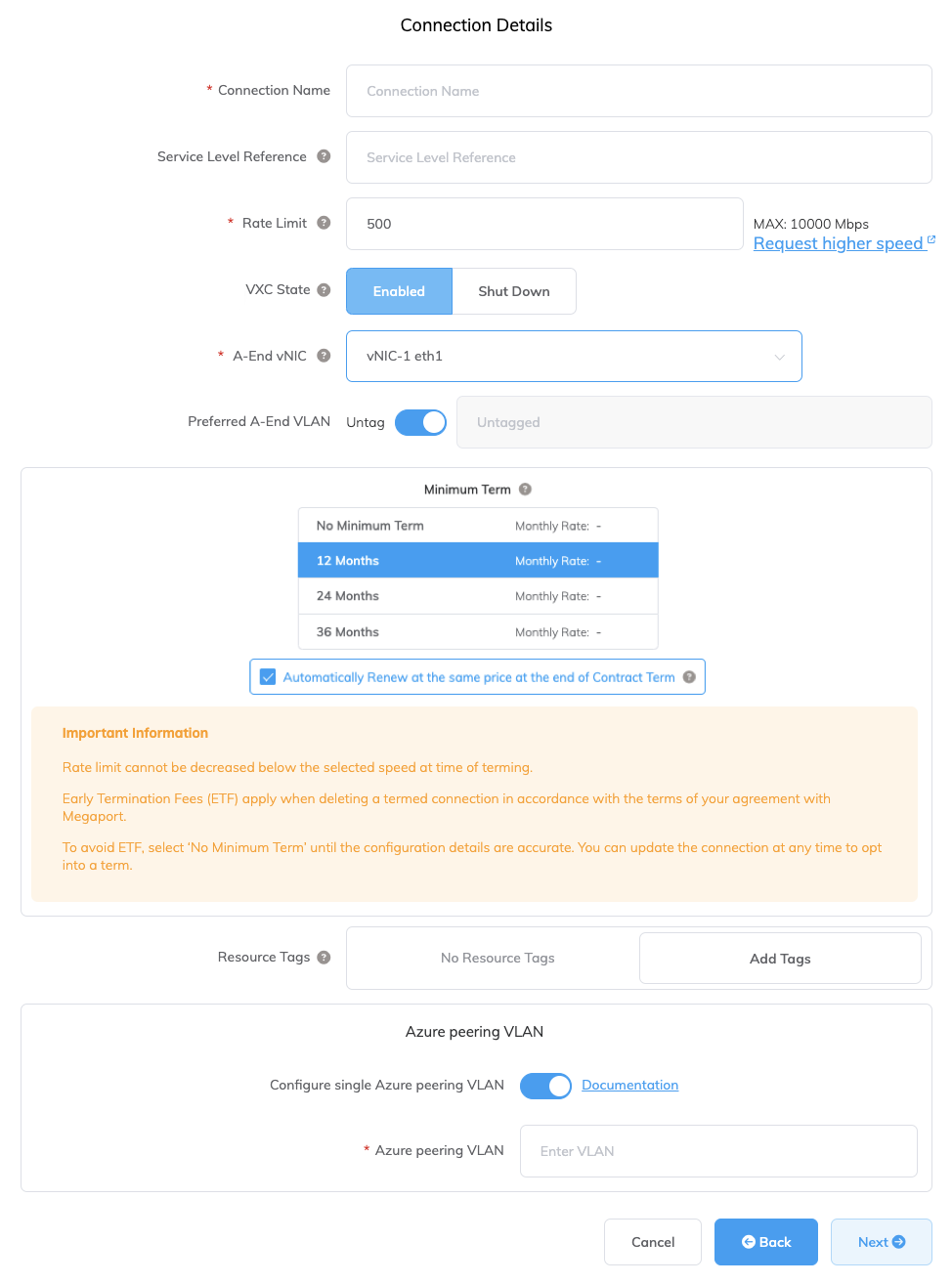

Spécifiez les détails de la connexion:

-

Nom de la Connexion – Le nom de votre VXC tel qu’il sera affiché dans le Megaport Portal.

-

Référence du Niveau de Service (facultatif) – Spécifiez un numéro d’identification unique pour votre service Megaport à utiliser à des fins de facturation, tel qu’un numéro de centre de coût, un identifiant client unique, ou un numéro de commande d’achat. Le numéro de référence du niveau de service apparaît pour chaque service dans la section Produit de la facture. Vous pouvez également modifier ce champ pour un service existant.

-

Limitation de débit – La vitesse de votre connexion en Mbps. La limitation de débit pour le VXC sera plafonnée au maximum autorisé basé sur la clé de service ExpressRoute.

-

État du VXC – Sélectionnez Activé ou Arrêter pour définir l’état initial de la connexion. Pour plus d’informations, consultez Arrêter un VXC pour test de basculement.

Remarque

Si vous sélectionnez Arrêter, le trafic ne circulera pas par ce service et il se comportera comme s’il était hors service sur le réseau Megaport. La facturation pour ce service restera active et vous serez toujours facturé pour cette connexion.

-

vNIC de l’A-End – Sélectionnez un vNIC d’A-End dans la liste déroulante. Pour plus d’informations sur les vNICs, voir Créer un MVE dans le Megaport Portal.

-

VLAN A-End Préféré (optionnel) – Spécifiez un ID VLAN inutilisé pour cette connexion (pour ExpressRoute c’est le S-Tag). Cela doit être un ID VLAN unique sur ce MVE et peut varier de 2 à 4093. Si vous spécifiez un ID VLAN déjà utilisé, le système affiche le prochain numéro de VLAN disponible. L’ID VLAN doit être unique pour procéder à la commande. Si vous ne spécifiez pas de valeur, Megaport en assignera un.

-

Durée Minimale – Sélectionnez Pas de Durée Minimale, 12 Mois, 24 Mois, ou 36 Mois. Les durées plus longues entraînent un tarif mensuel réduit. 12 Mois est sélectionné par défaut. Prenez note des informations à l’écran pour éviter les frais de résiliation anticipée (ETF).

Activez l’option Renouvellement de la Durée Minimale pour les services d’une durée de 12, 24, ou 36 mois afin de renouveler automatiquement le contrat au même prix réduit et pour la même durée à la fin du contrat. Si vous ne renouvelez pas le contrat, à la fin de la durée, le contrat basculera automatiquement sur un contrat mensuel pour la période de facturation suivante, au même prix, sans remises liées à la durée.

Pour plus d’informations, voir Tarification et conditions contractuelles de VXC et VXC, Megaport Internet, et IX Facturation.

-

Étiquettes de Ressource – Vous pouvez utiliser des étiquettes de ressource pour ajouter vos propres métadonnées de référence à un service Megaport.

Pour ajouter une étiquette:- Cliquez sur Ajouter des étiquettes.

- Cliquez sur Ajouter une nouvelle étiquette.

- Entrez les détails dans les champs:

- Clé – chaîne de longueur maximale 128. Les valeurs valides sont a-z 0-9 _: . / \ -

- Valeur – chaîne de longueur maximale 256. Les valeurs valides sont a-z A-Z 0-9 _: . @ / + \ - (espace)

- Cliquez sur Enregistrer.

Si vous avez déjà des étiquettes de ressource pour ce service, vous pouvez les gérer en cliquant sur Gérer les étiquettes.

Avertissement

Ne jamais inclure d’informations sensibles dans une étiquette de ressource. Les informations sensibles incluent les commandes qui renvoient des définitions d’étiquettes existantes et les informations qui identifieront une personne ou une entreprise.

-

Configurer un VLAN de Peering Unique Azure – Par défaut, cette option est activée pour MVE et nous recommandons fortement de la garder activée avec Versa SD-WAN.

Cette option fournit une solution VLAN à un seul tag. Vous configurez le peering dans Azure avec le VLAN MVE (A-End) et le VLAN peer défini dans Azure (B-End). Notez que vous ne pouvez avoir qu’un seul type de peering (Privé ou Microsoft) par VXC avec cette option.Important

Si vous n’activez pas cette option, le VXC apparaît actif mais ne reconnaît pas le trafic.

-

VLAN de Peering Azure – Cette valeur doit correspondre au VLAN A-End pour le peering à tag unique. Un VLAN de peering Azure différent peut également être défini, si nécessaire.

-

-

Cliquez sur Suivant et poursuivez le processus de commande.

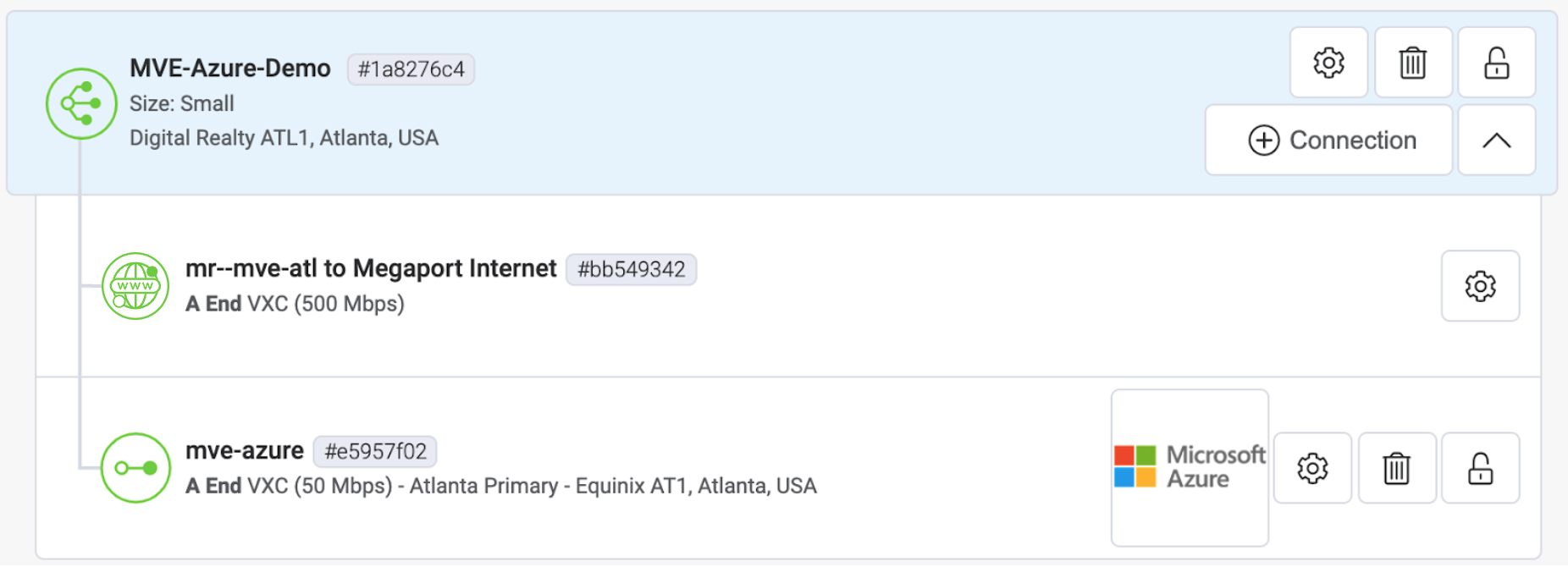

Lorsque la configuration VXC est terminée, l’icone VXC est verte.

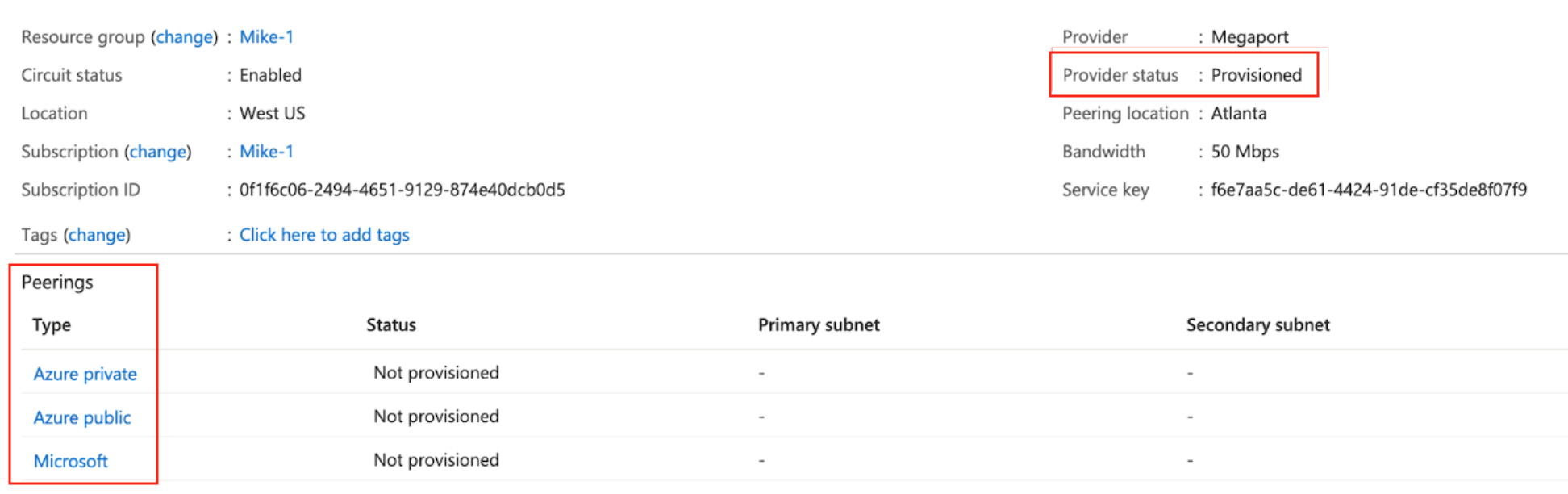

Dans la console de gestion des ressources Azure, le statut du fournisseur sera Provisioned.

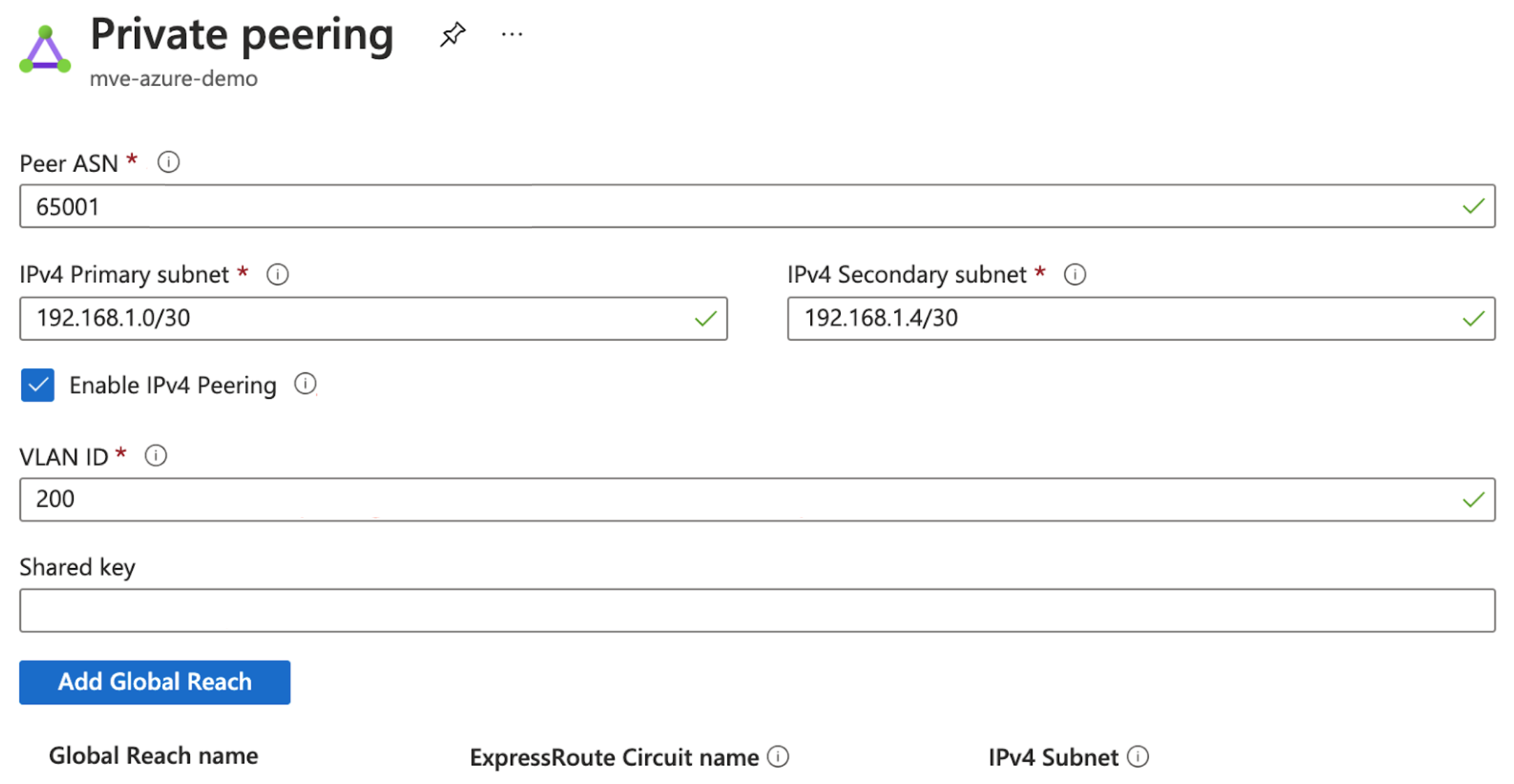

Une fois provisionné, vous devez configurer les peerings. Vous pouvez configurer le peering privé et Microsoft. Cliquez sur le peer pour configurer et fournissez ces détails:

- ASN du Peer – Entrez l’ASN pour le MVE.

- Sous-réseaux IPv4 – À partir de chacun de ces sous-réseaux, MVE utilise la première adresse IP utilisable et Microsoft utilise la deuxième adresse IP utilisable pour son routeur.

- ID VLAN – Entrez le VLAN A-End du MVE. (Notez que l’ID VLAN dans la console Azure peut être différent du VLAN A-End.)

- Clé Partagée (optionnelle) – Entrez un MD5Parfois connu sous le nom de hachage MD5 ou clé BGP. L’algorithme message-digest (MD5) est une fonction cryptographique largement utilisée qui produit une chaîne de 32 chiffres hexadécimaux. Cela est utilisé comme mot de passe ou clé entre les routeurs échangeant des informations BGP.

mot de passe pour le BGP.

Ajout de la connexion ExpressRoute à Versa Director

Après avoir créé la connexion de votre MVE à Azure et configuré la connexion dans la console Azure, vous devez la configurer dans Versa Director. Cela inclut la création d’une interface et la configuration des paramètres BGP, des ASN, des VLANs et des valeurs MD5.

Pour ajouter la connexion Cloud Azure dans Versa Director

-

Rassemblez les détails de la connexion depuis la console Azure.

Affichez les détails de la connexion que vous avez créée dans Azure pour cette connexion. Notez les valeurs pour l’ASN de Peer, la Clé Partagée, l’ID VLAN, et le Sous-réseau IPv4 Principal. -

Rassemblez les détails de la connexion depuis le Megaport Portal.

Cliquez sur l’icône d’engrenage pour la connexion Azure de votre MVE et cliquez sur l’aperçu des Détails.

Notez la valeur pour le VLAN A-End.

pour la connexion Azure de votre MVE et cliquez sur l’aperçu des Détails.

Notez la valeur pour le VLAN A-End. -

Connectez-vous à Versa Director.

-

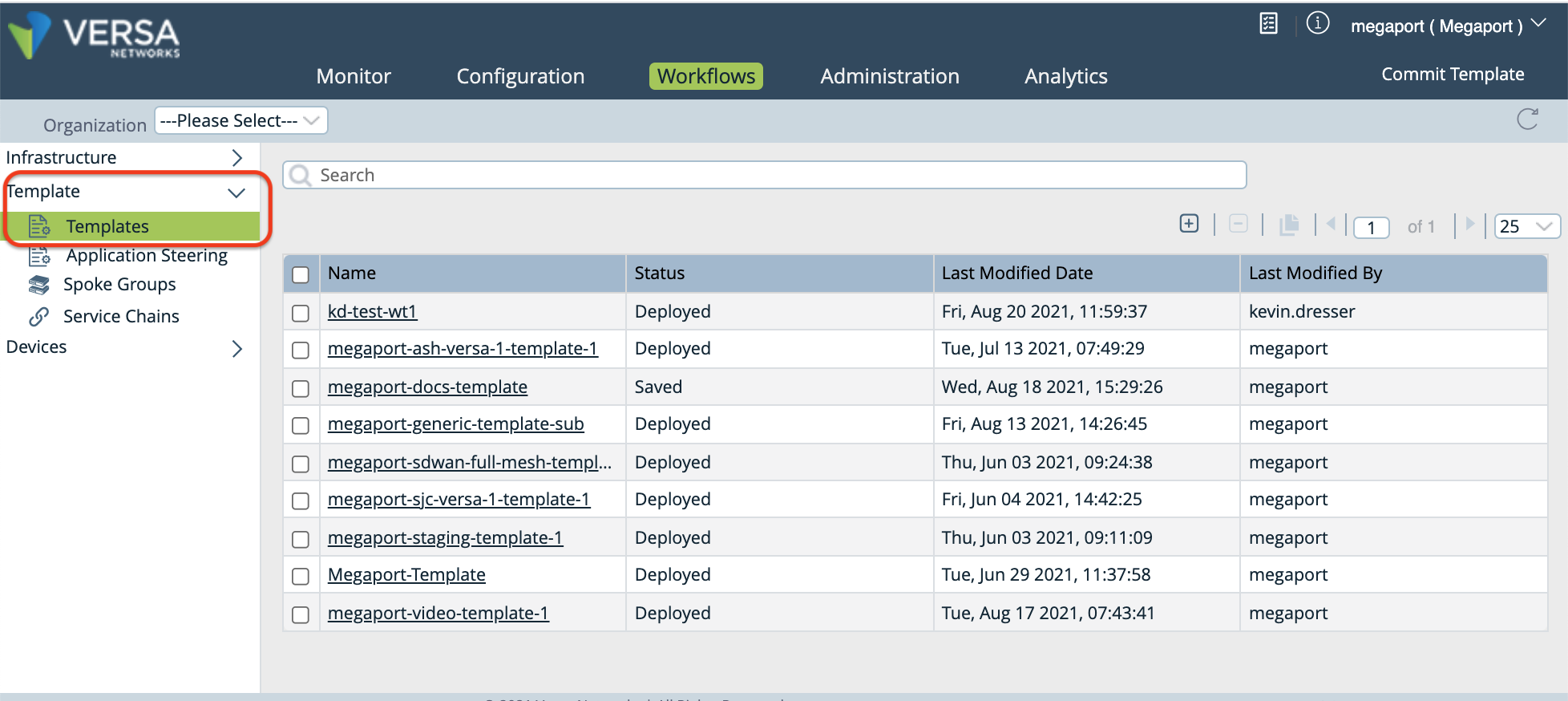

Sélectionnez l’onglet Workflows dans la barre de menu supérieure.

-

Sélectionnez Modèles > Modèles dans la barre de menu de gauche.

-

Sélectionnez le modèle associé à cet appareil.

-

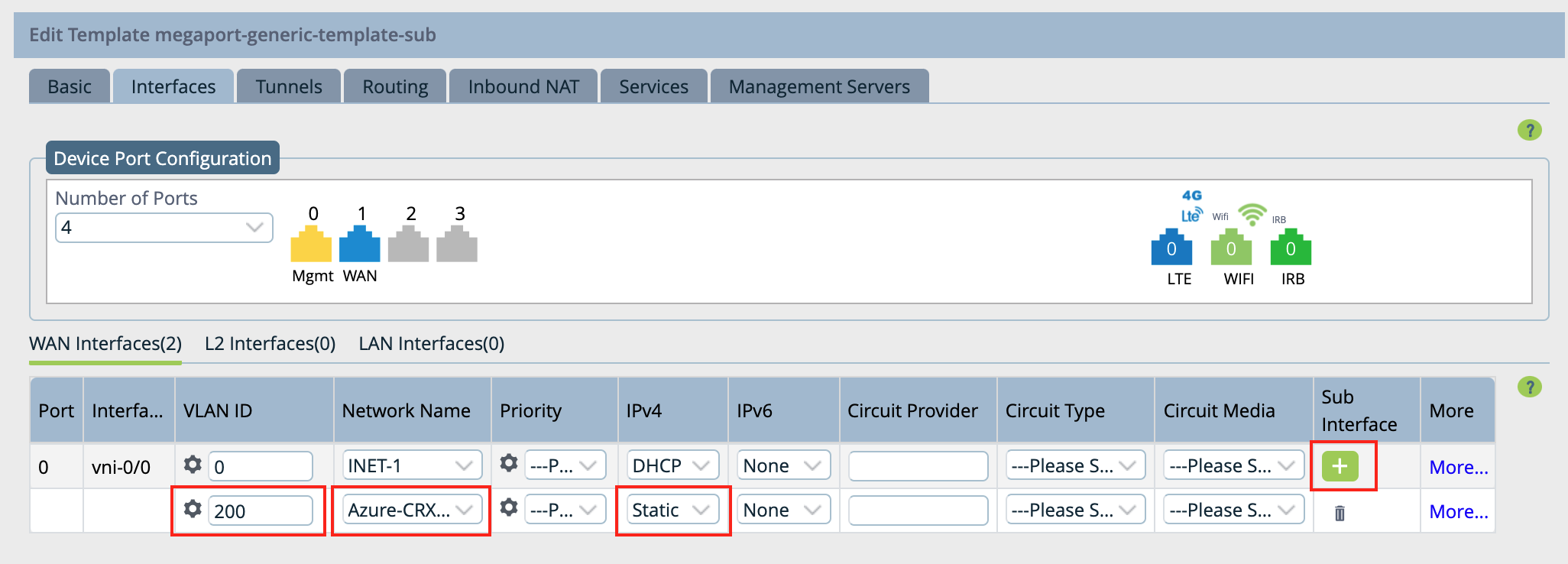

Sélectionnez l’onglet Interfaces.

-

Sous Interfaces WAN, cliquez sur

(Ajouter) pour ajouter une sous-interface.

(Ajouter) pour ajouter une sous-interface. -

Dans le champ ID VLAN, entrez la valeur VLAN depuis le Megaport Portal.

Spécifiez le VLAN A-End pour la connexion - cliquez sur l’icône de détail pour la connexion dans le Portal afin de trouver cette valeur. -

Dans la colonne Nom du Réseau, choisissez + Créer un Réseau WAN depuis le menu.

Ou sélectionnez un réseau précédemment créé, si approprié. -

Pour un nouveau réseau, entrez un nom et éventuellement, une description.

-

Cliquez sur OK.

-

Dans la colonne IPv4, choisissez Statique dans le menu.

-

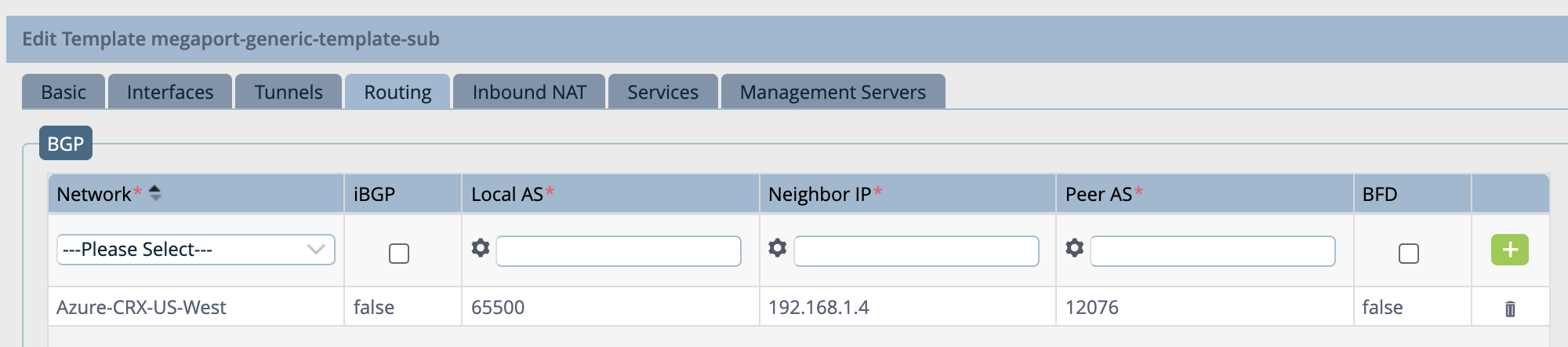

Sélectionnez l’onglet Routage.

-

Dans la section BGP, sélectionnez le réseau créé précédemment.

-

Entrez les valeurs suivantes pour votre connexion:

- AS Local – La valeur AS pour l’A-End de la connexion.

- IP du Voisin – L’adresse IP du côté Azure de la connexion. Ces valeurs sont disponibles dans la console Azure. Les adresses IP et le CIDR apparaissent dans le champ Sous-réseau IPv4 Principal; MVE utilise la première adresse IP utilisable et Azure utilise la deuxième adresse IP utilisable pour son routeur. Pour ce champ, entrez l’adresse IP MVE (première utilisable).

- AS du Peer – Entrez l’ASN côté Azure de 12076. C’est une valeur fixe, et apparaît dans les détails de la connexion sur la console Azure.

- Optionnellement, activez BFD.

-

Cliquez sur

(Ajouter).

(Ajouter).

-

Cliquez sur Recréer en bas de la page.

Un écran apparaît mettant en évidence les différences dans la configuration. -

Cliquez sur Déployer.

-

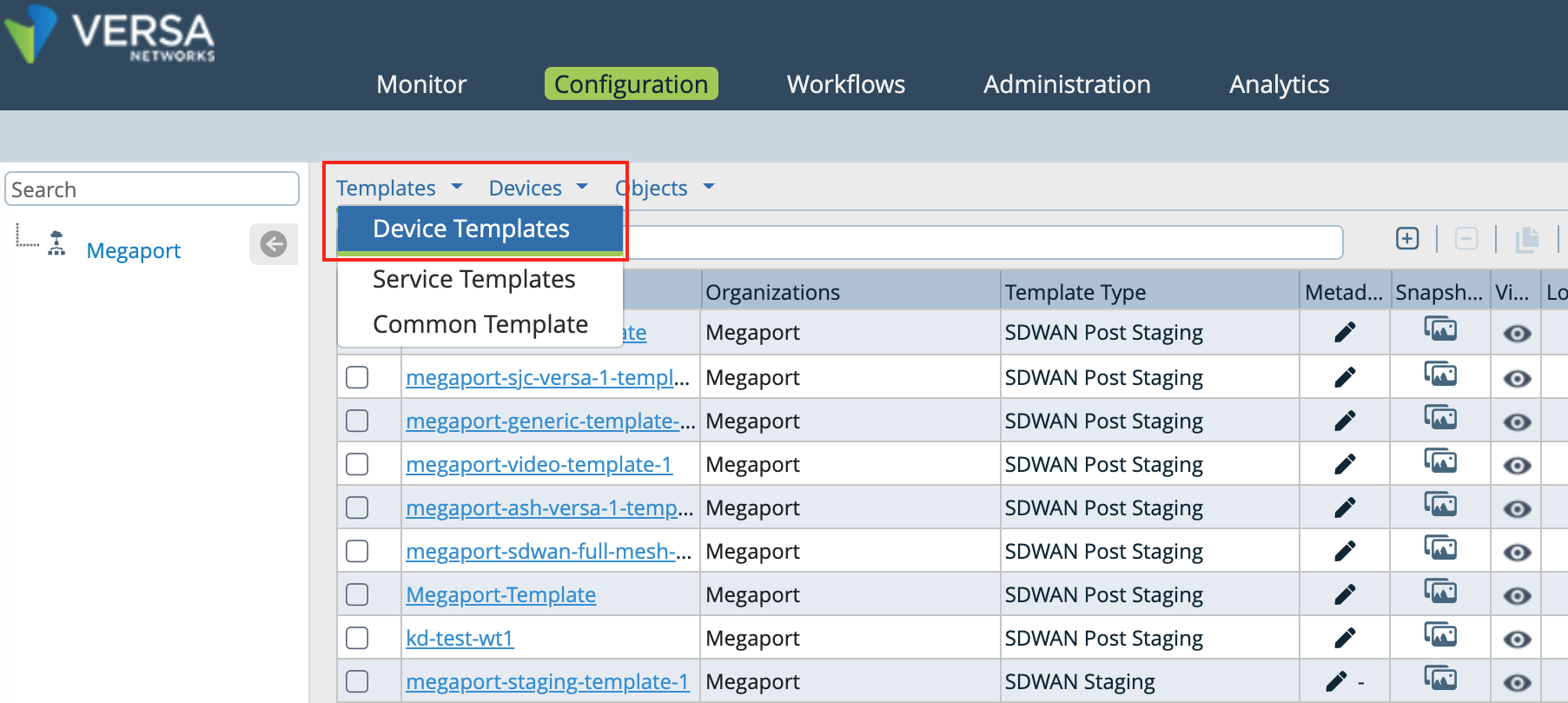

Sélectionnez l’onglet Configuration dans la barre de menu supérieure.

-

Sélectionnez Modèles > Modèles de Périphériques dans la barre de menu horizontale.

-

Cliquez sur le modèle que vous souhaitez modifier.

-

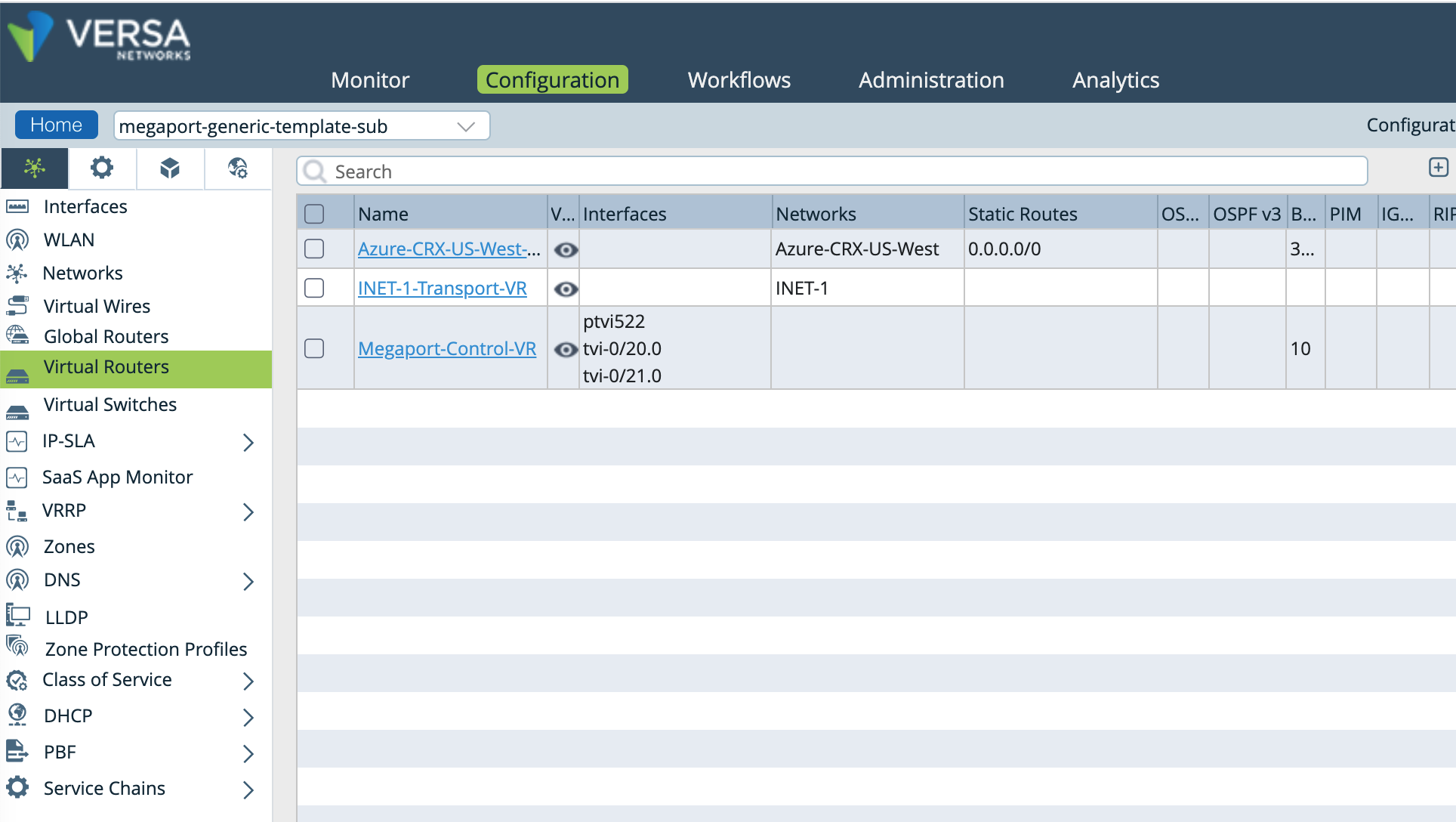

Dans la navigation latérale, sélectionnez Virtual Routers.

-

Cliquez sur le lien pour le réseau de sous-interface.

-

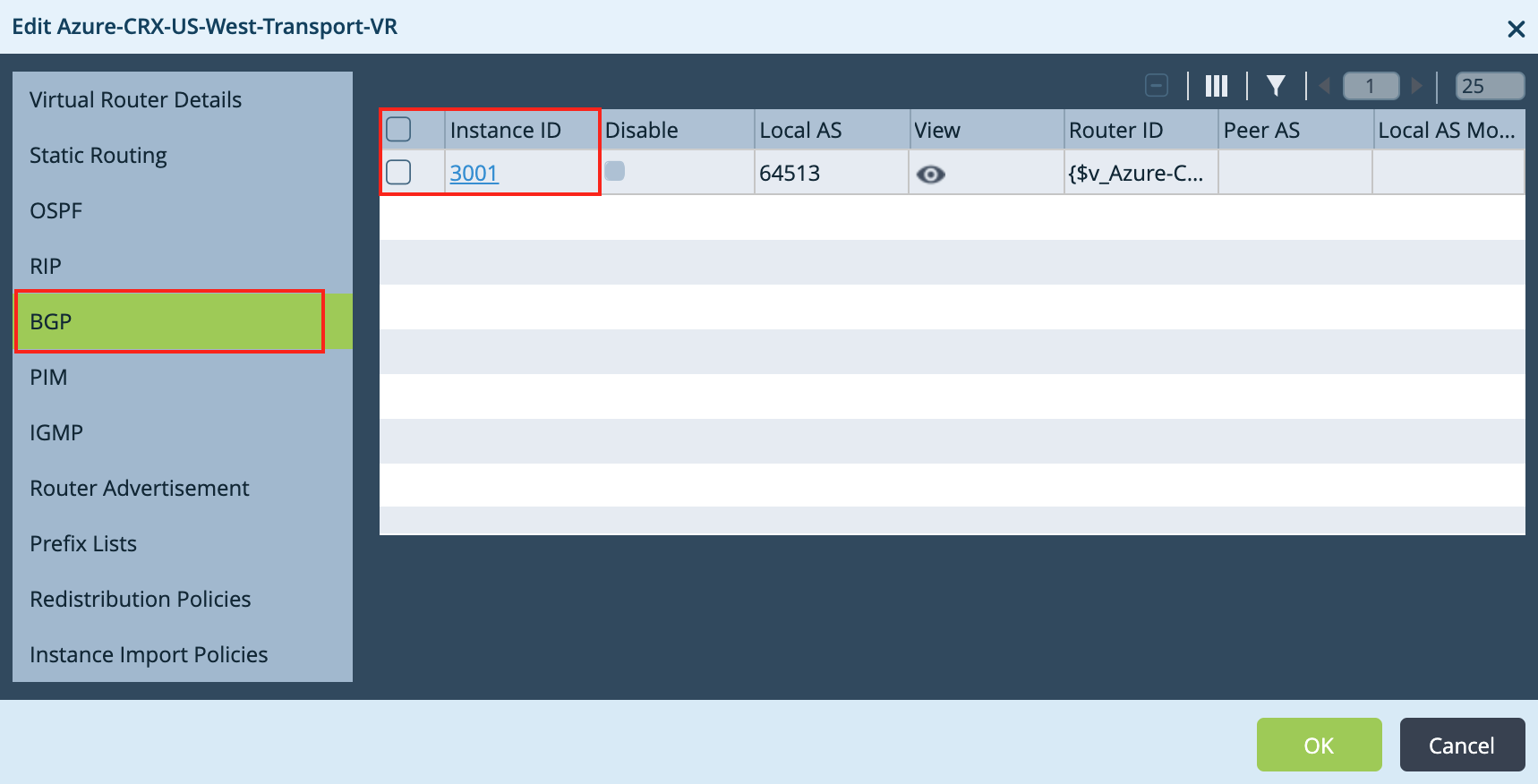

Dans la navigation latérale, sélectionnez BGP.

-

Cliquez sur l’ID d’Instance pour votre réseau.

-

Cliquez sur

(Paramétrer) pour utiliser des variables pour l’ID de Routeur et les champs de Mot de Passe.

(Paramétrer) pour utiliser des variables pour l’ID de Routeur et les champs de Mot de Passe.

Vous pouvez également paramétrer les champs AS Local et AS de Peer - sinon il utilisera les valeurs statiques fournies dans les étapes précédentes.Remarque

L’Adresse Statique est paramétrée par défaut.

-

Cliquez sur OK deux fois pour revenir à la fenêtre principale.

À ce stade, nous avons créé l’interface et ensuite nous devons configurer l’appareil et créer la session BGP.

-

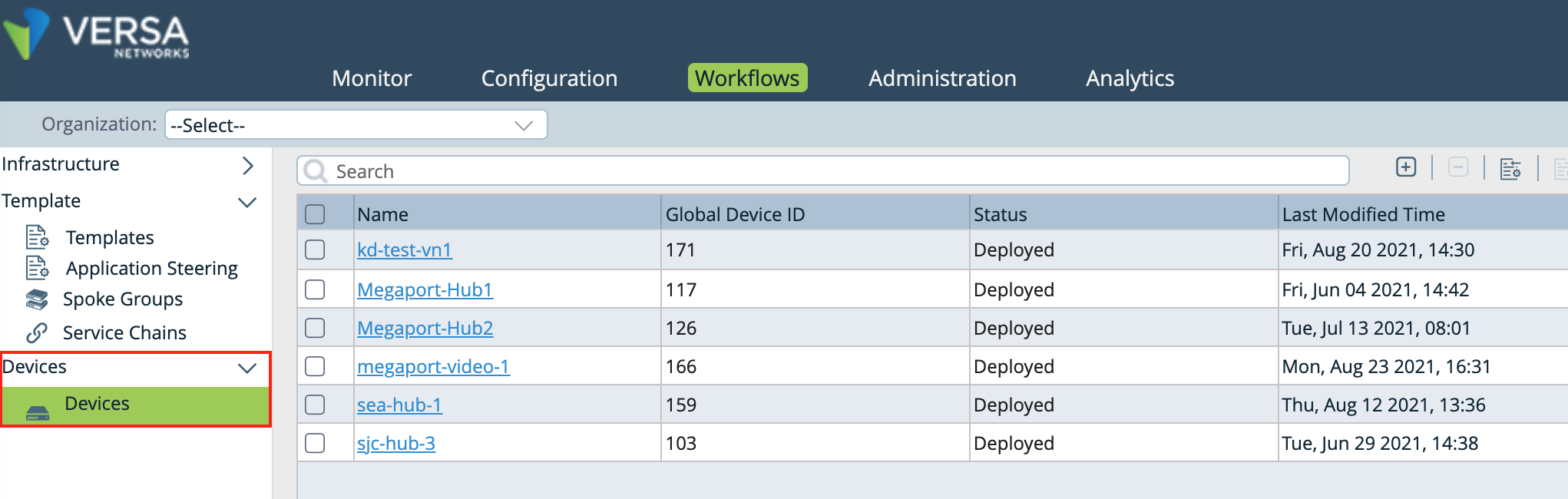

Dans Director, sélectionnez l’onglet Workflows dans la barre de menu supérieure.

-

Sélectionnez Appareils > Appareils dans la navigation à gauche.

-

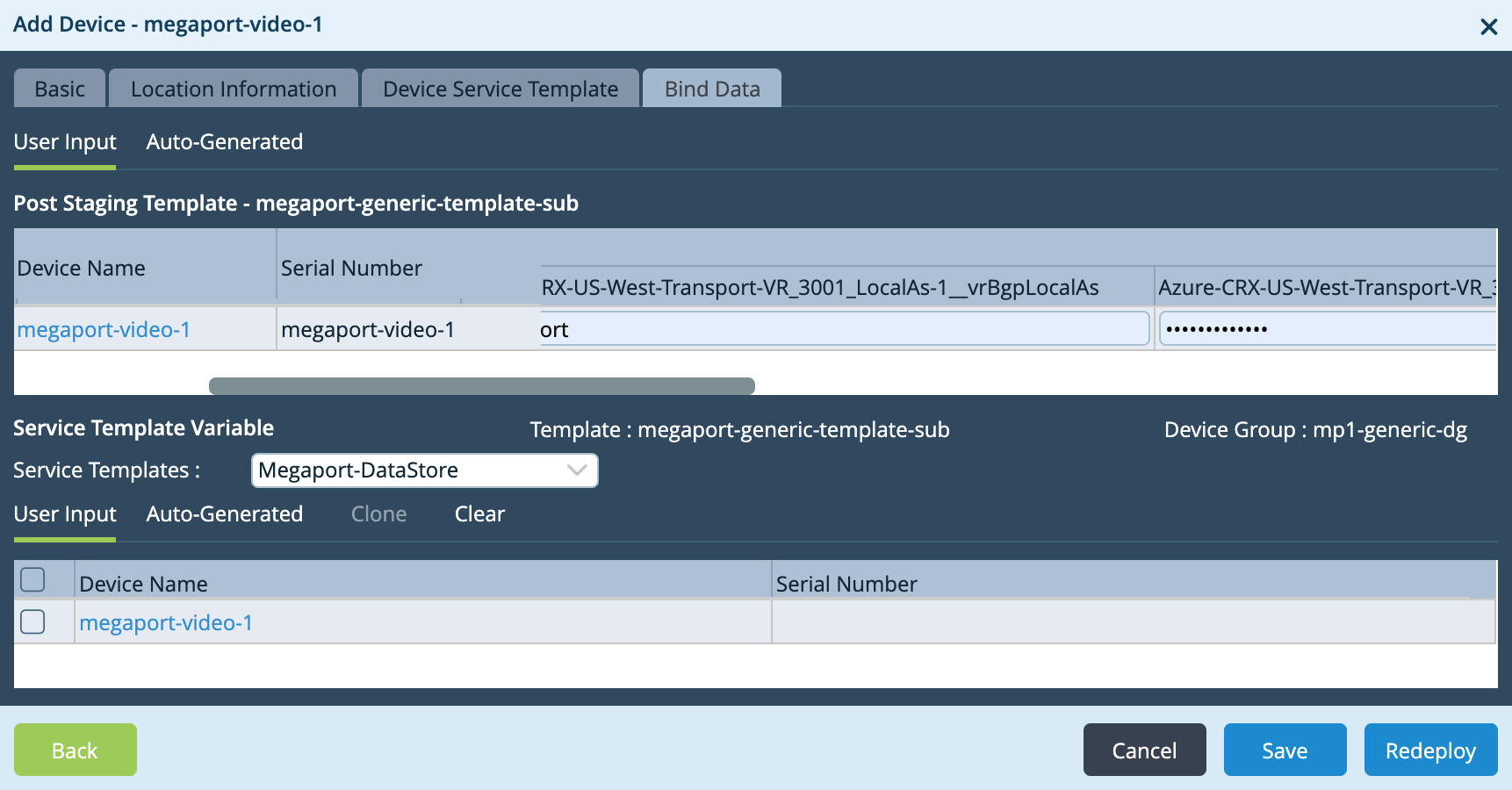

Cliquez sur l’appareil à modifier.

-

Sélectionnez l’onglet Lier Données.

-

Entrez les valeurs pour Adresse Statique IPv4, Mot de Passe BGP, ID de Routeur BGP et Adresse Hop.

Les autres valeurs, telles que AS Local et de Peer sont auto-remplies à partir de nos réglages précédents.- Adresse Statique – Entrez l’adresse IP Client (votre adresse IP locale, y compris la valeur du masque).

- Mot de Passe – Ajoutez les informations d’authentification BGP si vous avez défini cela dans la console Azure. (C’était optionnel.)

- ID de Routeur BGP – Entrez l’adresse IP Client (votre adresse IP locale, y compris la valeur du masque) depuis les détails MVE.

- Adresse Hop - L’adresse IP pour le côté Azure de la connexion. Entrez la deuxième adresse IP utilisable du Sous-réseau IPv4 Principal de la console Azure.

-

Cliquez sur Déployer.

-

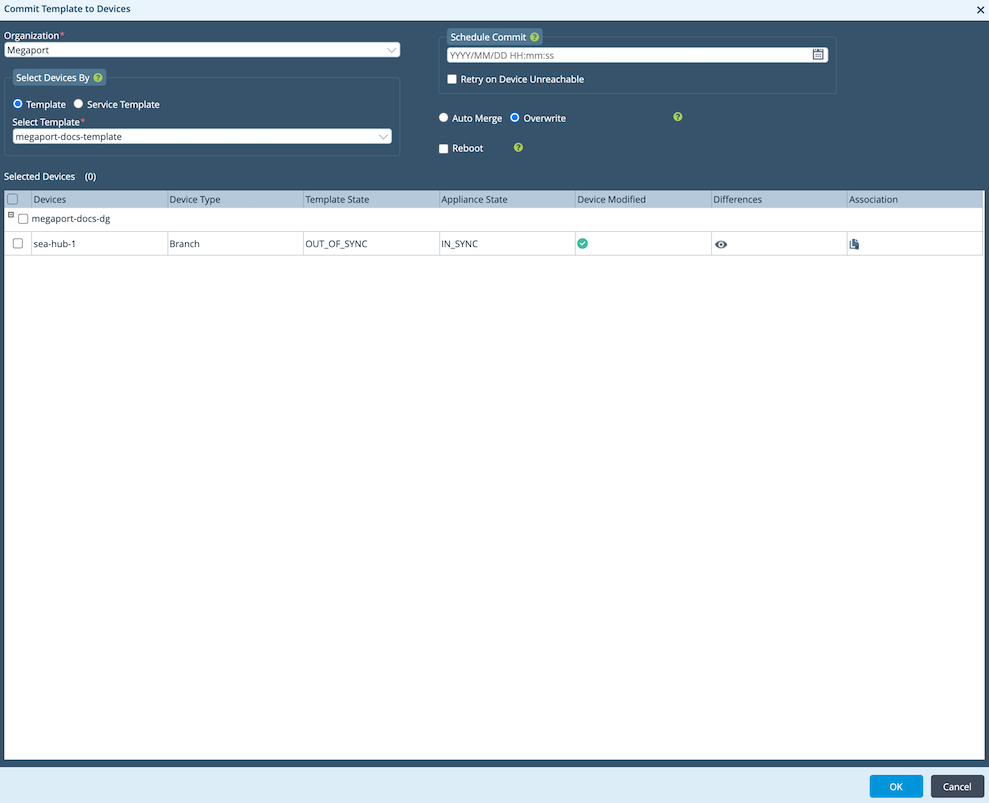

Dans le coin supérieur droit de l’écran sous votre nom d’utilisateur, cliquez sur Valider le Modèle.

-

Sélectionnez votre Organisation et Modèle.

Dans la partie inférieure de l’écran, l’état du Modèle sera HORS SYNCHRONISATION.

-

Cliquez sur l’icône œil dans la colonne Différences.

Une page apparaît mettant en évidence les différences dans la configuration. -

Si vous êtes satisfait de la configuration, cliquez sur Valider sur l’Appareil.

Validation de votre connexion Azure

Vous pouvez vérifier le statut de l’appareil, y compris l’état de la connexion, depuis l’onglet Monitor dans Director.

-

Sélectionnez l’onglet Monitor dans la barre de menu supérieure.

-

Sélectionnez Appareils dans la barre de menu horizontale.

-

Cliquez sur l’appareil pour revoir l’état et l’activité.