Comment MCR Effectue la NAT

La traduction d’adresses réseau (NAT)La traduction d’adresses réseau (Network Address Translation, NAT) est le processus qui traduit les adresses IP privées non enregistrées utilisées pour le réseau interne privé d’une organisation en une seule adresse IP publique enregistrée avant que les paquets ne soient envoyés à un réseau externe. Le NAT permet aux réseaux IP privés d’utiliser l’internet et le cloud.

conserve l’espace d’adressage IPv4 en traduisant les adresses IP privées non enregistrées utilisées pour le réseau interne privé d’une organisation en une seule adresse IP publique enregistrée. Cette adresse IP publique unique est ensuite utilisée pour se connecter à des réseaux externes, comme Internet.

Ce sujet décrit comment la NAT sur le MCR est conçue pour prendre en charge spécifiquement les types de peering public avec les fournisseurs de services cloud.

NAT plusieurs-à-un utilisant différents ports

MCR prend en charge la NAT Overload, également connue sous le nom de Source Overload NAT ou NAT Overload, qui est une forme de NAT plusieurs-à-un. Cela fonctionne comme suit:

- Source NAT (SNAT) – Traduit plusieurs adresses IP privées en une seule adresse IP publique.

- Port Address Translation (PAT) – Attribue des ports sources uniques pour garantir que chaque connexion reste distincte.

Cette configuration prend en charge le trafic sortant (connectivité sortante) vers les partenaires de Megaport Marketplace et d’autres réseaux externes, tels qu’Internet ou les services cloud.

Le MCR effectue généralement la NAT à la frontière où deux réseaux sont connectés. Par exemple, avant de transférer des paquets du réseau interne au réseau externe, le MCR traduit les adresses IP privées non uniques en une seule adresse IP publique unique au niveau mondial. Cette traduction plusieurs-à-un permet au MCR de n’annoncer qu’une adresse IP au monde extérieur tout en cachant plusieurs adresses IP sources privées derrière l’adresse IP de l’interface du MCR.

Bien qu’un cas d’utilisation typique implique la traduction des adresses IP privées sur le réseau interne en une adresse IP publique sur le réseau externe, ce n’est pas une obligation stricte. Le MCR peut traduire n’importe quelle adresse IP—privée ou publique—sur l’une ou l’autre interface selon les besoins.

Remarque

La NAT sur le MCR est similaire à la fonction NAT Overload de Cisco ou à la fonctionnalité Hide NAT de Checkpoint.

MCR garde une trace de chaque traduction d’adresse IP et d’attribution de port dans une table NAT qui peut gérer des milliers de traductions simultanées. Lorsqu’un port n’est plus utilisé, MCR le libère et le remet dans le pool de ports disponibles.

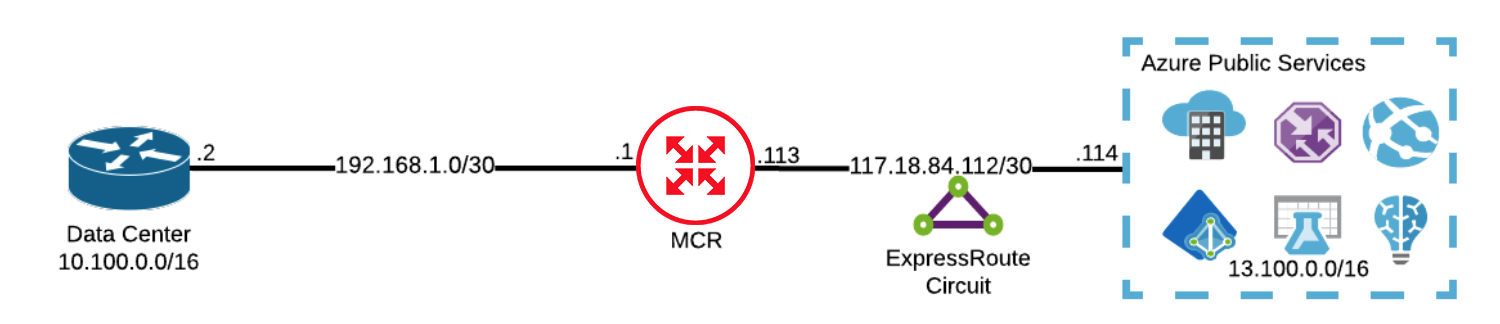

Cette image montre un MCR à la périphérie du centre de données, se connectant en privé à la plateforme de services Azure (PaaS) avec un Virtual Cross Connect (VXC) en peering public Azure, connu sous le nom de Microsoft Peering. Étant donné que Microsoft n’acceptera que des adresses IPv4 publiques via Microsoft Peering, le MCR traduit les adresses IP privées en adresses publiques à l’aide de la NAT. Le MCR offre l’avantage supplémentaire d’utiliser le numéro de système autonome (ASN) de Megaport et l’espace IP enregistré publiquement pour cette connexion.

Exemple de NAT avec MCR

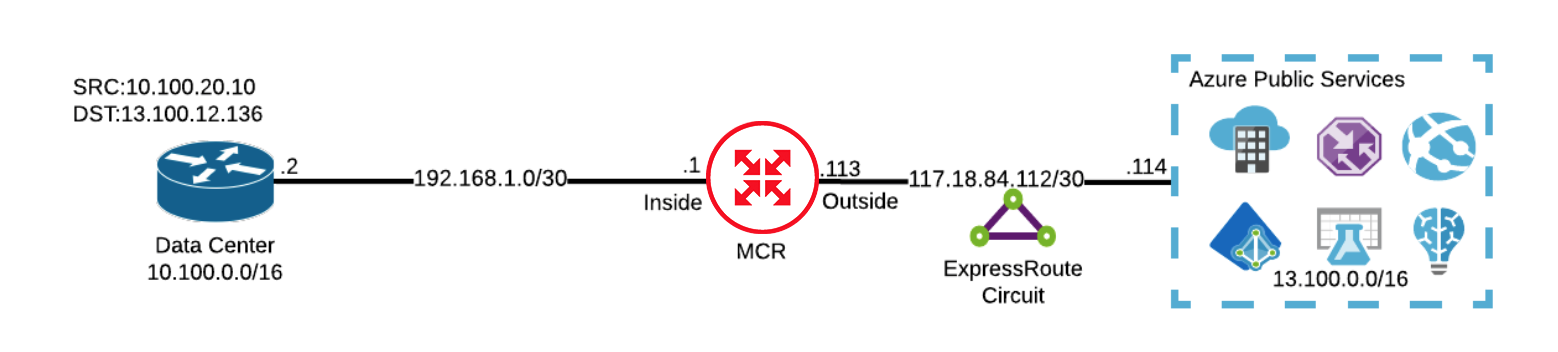

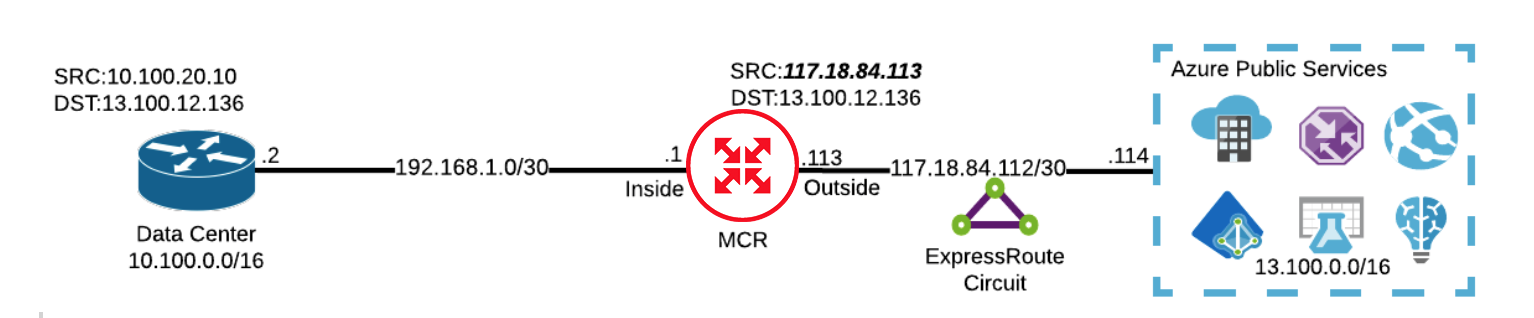

Dans cet exemple, MCR se situe logiquement entre le centre de données du client (10.100.0.0/16) et Azure (13.100.0.0/16 Ouest US). Les paquets destinés à 13.100.0.0/16 sont envoyés du centre de données au MCR.

-

Le centre de données envoie un paquet avec une source IP de 10.100.20.10 et une destination IP de 13.100.12.136 vers le MCR.

-

MCR reçoit le paquet sur son interface intérieure. Lors de la sortie, MCR effectue une SNAT pour traduire l’adresse IP source (10.100.20.10) en l’adresse IP locale de son interface extérieure (117.18.84.113). Afin de créer une session unique, MCR effectue également une PAT et attribue à la session un port source TCP ou UDP unique. L’adresse IP et le port de destination restent intacts.

-

Lorsque Azure reçoit le paquet, il a une source IP de 117.18.84.113. Azure transfère le paquet vers la destination 13.100.12.136 et répond à la source à 117.18.84.113.

-

Supposons qu’Azure reçoive un autre paquet de MCR avec une source IP de 10.100.5.16 et une destination IP de 13.100.14.27. MCR effectue une SNAT vers la même adresse IP de 117.18.84.113. La seule différence est le port source TCP/UDP qui a été automatiquement attribué par MCR.

Vérification de l’attribution NAT

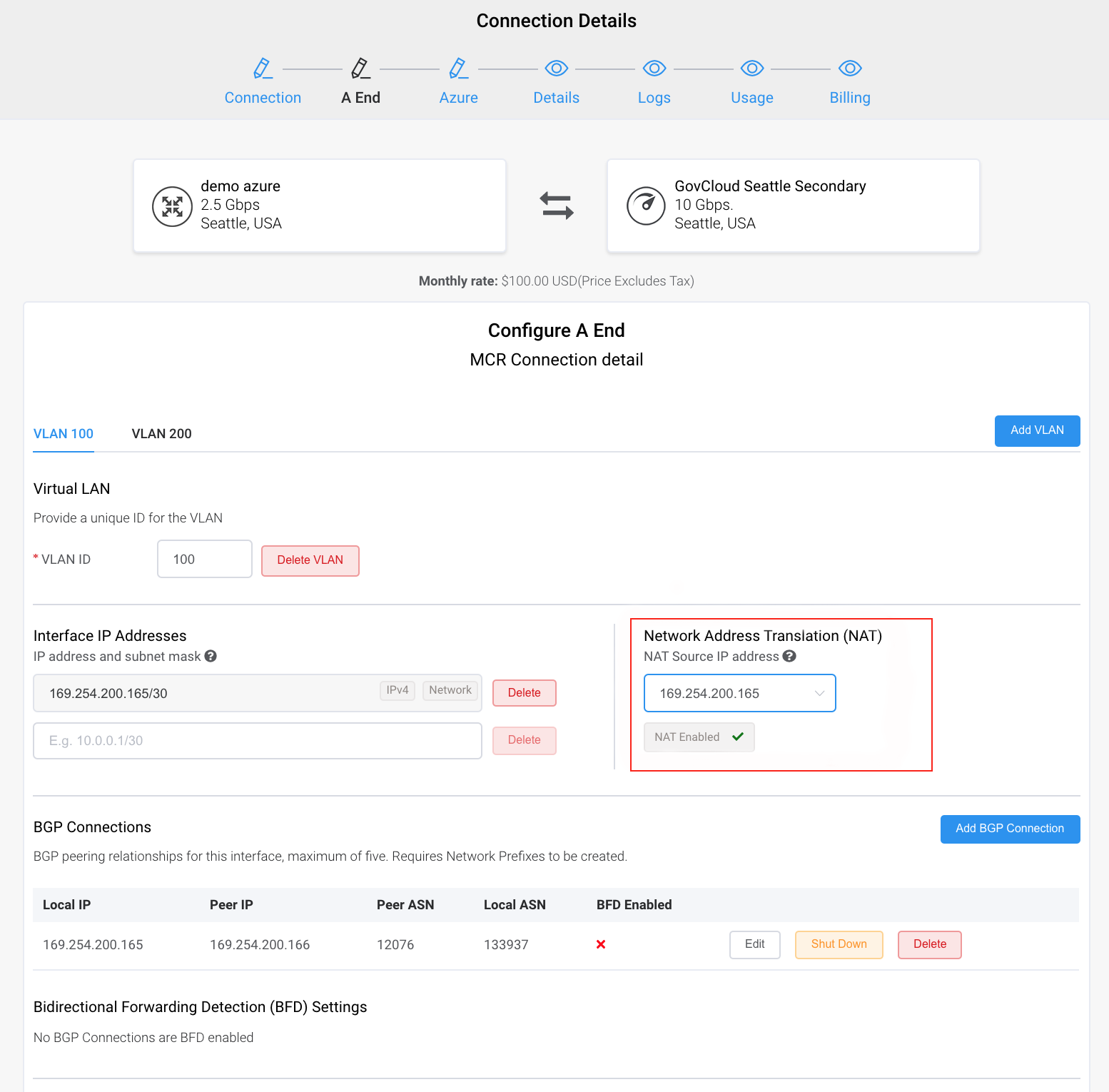

MCR configure automatiquement les ID VLAN utilisés pour le peering privé et public après avoir configuré le type de peering. Lors de la mise en service des VXCs depuis le MCR vers un fournisseur de services, MCR configure le peering privé avec le VLAN 100 et le peering public avec le VLAN 200, par défaut.

Cette image montre MCR avec un VXC se connectant à Azure. Lors de la configuration initiale de VXC, les types de peering Private et Public Microsoft ont été sélectionnés. Pour cette configuration, MCR a automatiquement configuré le VLAN 100 pour prendre en charge le peering privé et le VLAN 200 pour prendre en charge le peering public Microsoft.

Le champ Network Address Translation (NAT) apparaît à droite du champ Interface IP Addresses. L’adresse IP source NAT est l’adresse IP de l’interface extérieure du MCR, à laquelle tous les paquets seront traduits.

Remarque

Lorsque plusieurs Azure VXCs sur un MCR remplissent la même balise VLAN 100 (peering privé) et la même balise VLAN 200 (peering public), MCR gère le tunnel 802.1Q, également connu sous le nom de tunnel Q-in-Q, pour chaque Azure VXC qui se termine sur le MCR. Chaque VLAN Azure sera toujours une interface logique distincte. Pour plus d’informations, voir Configuration du Q-in-Q.