Planifier votre déploiement Fortinet Secure SD-WAN

Ce sujet fournit un aperçu du processus de provisionnement et décrit les considérations de déploiement pour le Megaport Virtual Edge (MVE).

| Vous fournissez | Megaport fournit |

|---|---|

| Connexion Internet depuis la succursale | Plateforme pour héberger des appliances SD-WAN virtuelles |

| Fournisseur SD-WAN activé à la succursale | Connexion complète d’une succursale vers toute destination sur le réseau Megaport et interopérabilité avec d’autres produits et services Megaport |

| Équipement client (CPE) installé dans la succursale | Connexion Megaport Internet pour terminer le tunnel entre MVE et le CPE de la succursale via Internet |

| Licence logicielle SD-WAN à utiliser sur le SDN Megaport | Accès à l’écosystème Megaport |

Fonctionnalités Fortinet Secure SD-WAN

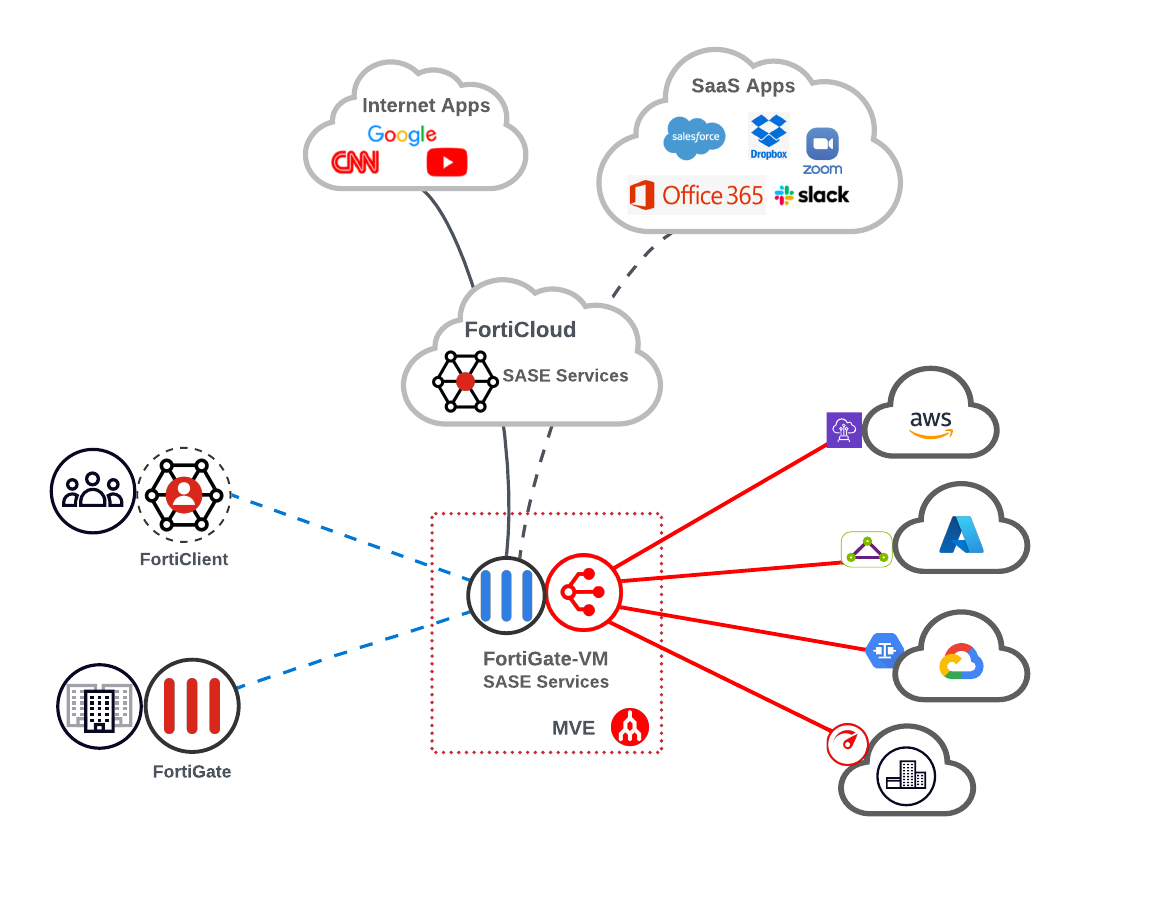

Le FortiGate-VM délivre des services NGFW et SD-WAN sur une seule machine virtuelle. Héberger le FortiGate-VM sur MVE optimise non seulement la connectivité réseau entre la périphérie et le cloud, mais applique également des services et politiques de sécurité avancés à travers les segments de l’infrastructure de Megaport.

L’intégration du FortiGate-VM dans la plateforme NaaS de Megaport étend les éléments principaux Secure Access Service Edge (SASE)Secure Access Service Edge (SASE) est un cadre de sécurité combinant des technologies de sécurité et de connectivité réseau en une seule plateforme cloud pour permettre une transformation cloud sécurisée et rapide.

entre le tissu réseau périphérique et cloud:

-

Pare-feu nouvelle génération (NGFW), y compris les politiques de pare-feu à états, la traduction d’adresses réseau (NAT), les services de protection contre les intrusions, l’inspection Security Sockets Layer (SSL), et l’intelligence des menaces.

-

Les services de passerelle web sécurisée (SWG) protègent les dispositifs des destinations internet malveillantes à l’aide de filtrage de contenu web et de balayage de la présence de malware.

-

Accès réseau à confiance zéro (ZTNA), qui contrôle l’accès aux applications en vérifiant les utilisateurs et les dispositifs avant chaque session applicative et confirme qu’ils respectent la politique de l’organisation pour accéder à cette application.

Le FortiGate-VM supporte également l’intégration des utilisateurs distants avec les solutions SASE de Fortinet via leur agent de sécurité de point d’extrémité FortiClient. Le FortiClient permet au dispositif de se connecter en toute sécurité au tissu de sécurité directement par VPN (SSL ou IPsec) ou tunnels ZTNA.

La solution FortiSASE permet également d’utiliser à la fois les services FortiGate et FortiCloud dans une conception hybride. Par exemple, les applications internet et SaaS sélectionnées peuvent être protégées à la fois par la SWG et un courtier en sécurité d’accès au cloud (CASB) via FortiCloud, tandis que les connexions privées Megaport sont protégées par les services de sécurité FortiGate.

Remarque

Si vous avez déjà déployé un pare-feu Fortinet, vous pouvez le connecter à un MVE pour que votre siège social ou vos filiales puissent accéder aux services cloud via des interconnexions privées.

Pour plus d’informations sur ces fonctionnalités, voir:

Considérations de déploiement

Cette section fournit un aperçu des options de déploiement et des fonctionnalités du MVE.

Fortinet Secure SD-WAN utilise des appareils virtuels FortiGate ou des appareils physiques FortiGate, tout comme de nombreux autres fournisseurs SD-WAN. Cependant, avec Fortinet, vous pouvez configurer les appareils pour plusieurs utilisations différentes. Par exemple, vous pouvez configurer un appareil Fortinet à utiliser:

-

Strictement comme un pare-feu nouvelle génération (NGFW) pour les bureaux distants avec uniquement une configuration locale et un enregistrement local.

-

Comme gestion centralisée avec enregistrement centralisé, ou comme gestion centralisée sans enregistrement centralisé.

-

Dans un réseau superposé de style SD-WAN traditionnel.

Pour plus d’informations, voir la Bibliothèque de documentation Fortinet.

Fournisseurs SD-WAN

MVE est intégré avec Fortinet SD-WAN, qui utilise la console Fortinet FortiManager pour créer le réseau privé superposé.

Pour des informations sur toutes les NFVsLe MVE est une plateforme de virtualisation des fonctions réseau (NFV) à la demande et neutre vis-à-vis des fournisseurs, qui offre une infrastructure virtuelle pour les services réseau à la périphérie du réseau global défini par logiciel (SDN) de Megaport. Les technologies réseau telles que SD-WAN et NGFW sont hébergées directement sur le réseau global de Megaport via le Megaport Virtual Edge.

prises en charge sur la plateforme MVE, voir la page produit Megaport Virtual Edge (MVE).

Emplacements MVE

Pour une liste des emplacements mondiaux où vous pouvez vous connecter à un MVE, voir Emplacements Megaport Virtual Edge.

Dimensionnement de votre instance MVE

La taille de l’instance détermine les capacités du MVE, comme le nombre de connexions simultanées qu’il peut prendre en charge.

Lors du choix de la taille d’une instance MVE, gardez à l’esprit ces éléments:

-

Toute augmentation de la charge du flux de données réseau peut dégrader les performances. Par exemple, l’établissement de tunnels sécurisés avec IPsec, l’ajout d’une orientation du chemin du trafic ou l’utilisation de l’inspection approfondie des paquets (DPI) peuvent affecter la vitesse maximale de débit.

-

Les projets futurs pour faire évoluer le réseau.

Pour vérifier quelles tailles d’instances MVE sont disponibles pour votre déploiement, utilisez le Megaport Portal pendant le processus de configuration du MVE. La disponibilité de la taille d’instance dépend à la fois du fournisseur sélectionné et de l’emplacement de déploiement, et peut varier en conséquence. Le Megaport Portal affiche les tailles disponibles pour votre fournisseur et emplacement sélectionnés.

Pour vérifier les tailles d’instance MVE dans le Megaport Portal

- Dans le Megaport Portal, allez à la page Services.

-

Cliquez sur Créer un MVE.

-

Sélectionnez Fortinet FortiGate-VM.

-

Sélectionnez la version du logiciel.

-

Cliquez sur Suivant.

-

Sélectionnez un emplacement MVE.

Sélectionnez un emplacement géographiquement proche de votre succursale cible et/ou de vos emplacements sur site.

Vous pouvez utiliser le champ Rechercher pour trouver le nom du Port, le pays, la ville métro ou l’adresse de votre Port de destination. Vous pouvez également filtrer par zone de diversité.

-

Une liste des tailles d’instance disponibles apparaît en fonction de l’emplacement sélectionné. Les tailles disponibles sont mises en évidence en vert et étiquetées Available. Les tailles prennent en charge des nombres variables de connexions simultanées, et les indicateurs de performance du produit du partenaire varient légèrement.

Remarque

Si la taille de MVE que vous souhaitez ne figure pas dans la liste, cela signifie qu’il n’y a pas suffisamment de capacité à l’emplacement sélectionné. Vous pouvez soit sélectionner un autre emplacement avec suffisamment de capacité, soit contacter votre responsable de compte pour discuter des exigences.

Que faire si j’ai besoin de plus de capacité MVE à l’avenir?

Pour augmenter votre capacité MVE, vous avez ces options:

-

Vous pouvez provisionner une autre instance MVE, l’ajouter à votre réseau overlay , et répartir la charge de travail entre les deux MVEs.

-

Vous pouvez provisionner une instance MVE plus grande, l’ajouter à votre réseau overlay , migrer les connexions de l’ancien MVE vers le nouveau MVE plus grand, puis retirer l’ancien MVE.

Vous pouvez ajuster la bande passante de Megaport Internet à tout moment sans avoir à démanteler la machine virtuelle.

Sécurité

MVE fournit une capacité sécurisée vers et depuis vos sites de succursales activés par internet, vers tout point de terminaison ou fournisseur de services sur le SDN de Megaport. Les instances hébergées CSP des produits SD-WAN partenaires acheminent le trafic critique à travers le SDN de Megaport, réduisant la dépendance à internet. Le trafic reste crypté et sous votre contrôle politique tout en traversant le SDN de Megaport, vers ou depuis, MVE.

Fortinet Secure SD-WAN inclut l’accès à une fonctionnalité de sécurité complète: Secure Access Service Edge (SASE)Secure Access Service Edge (SASE) est un cadre de sécurité combinant des technologies de sécurité et de connectivité réseau en une seule plateforme cloud pour permettre une transformation cloud sécurisée et rapide.

. Fortinet sur MVE supporte nativement les services SASE et SD-WAN. Pour plus d’informations, voir Securing the Network with SASE.

Licence

Vous devez apporter votre propre licence Fortinet (FortiGate) SD-WAN pour l’utiliser avec MVE. Il est de votre responsabilité d’avoir les licences appropriées pour les points de terminaison SD-WAN créés sur le réseau Megaport.

Étiquetage VLAN

Megaport utilise Q-in-QLe tunneling 802.1Q (également connu sous le nom de Q-in-Q ou 802.1ad) est une technique utilisée par les fournisseurs de niveau 2 OSI pour les clients. 802.1ad permet d’avoir à la fois une étiquette interne et une étiquette externe, l’étiquette externe (parfois appelée S-tag pour fournisseur de services) pouvant être retirée pour exposer les étiquettes internes (C-tag ou client) qui segmentent les données.

pour différencier les VXCs et les MVEs sur un système matériel hôte. Le locataire MVE reçoit un trafic non tagué pour le lien orienté internet, et un trafic 802.1Q à simple balisage pour les VXCs vers d’autres destinations sur le réseau Megaport (comme les rampes de lancement CSP ou d’autres MVEs). Pour plus d’informations, voir Configuration de Q-in-Q.

vNICs

Chaque MVE peut avoir jusqu’à cinq vNIC. Un MVE est créé avec une vNIC par défaut. Vous pouvez en ajouter jusqu’à quatre de plus, pour un total de cinq.

Avant de spécifier le nombre de vNIC sur votre MVE:

-

Sachez que le nombre de vNIC ne peut pas être modifié après la commande d’un MVE. Décidez à l’avance combien de vNIC vous souhaitez spécifier lors de la création du MVE.

-

Consultez votre fournisseur de services pour vous assurer que les fonctionnalités ne seront pas affectées si vous ajoutez une vNIC.

Remarque

Si vous devez modifier le nombre de vNIC après la commande d’un MVE, vous devrez annuler et recommander le MVE.

Pour plus d’informations, voir Types de connexions vNIC.