Création d’un AWS Hosted VIF pour un MVE avec Versa Secure SD-WAN

Les VIFs hébergés peuvent se connecter à des services cloud publics ou privés AWS: un VIF hébergé ne peut pas se connecter à une interface virtuelle de transit. Ces connexions partagent la bande passante.

Pour créer un VIF hébergé depuis un MVE vers AWS

-

Dans le Megaport Portal, allez à la page Services et sélectionnez le MVE pour la connexion.

-

Cliquez sur +Connexion et cliquez sur Cloud.

-

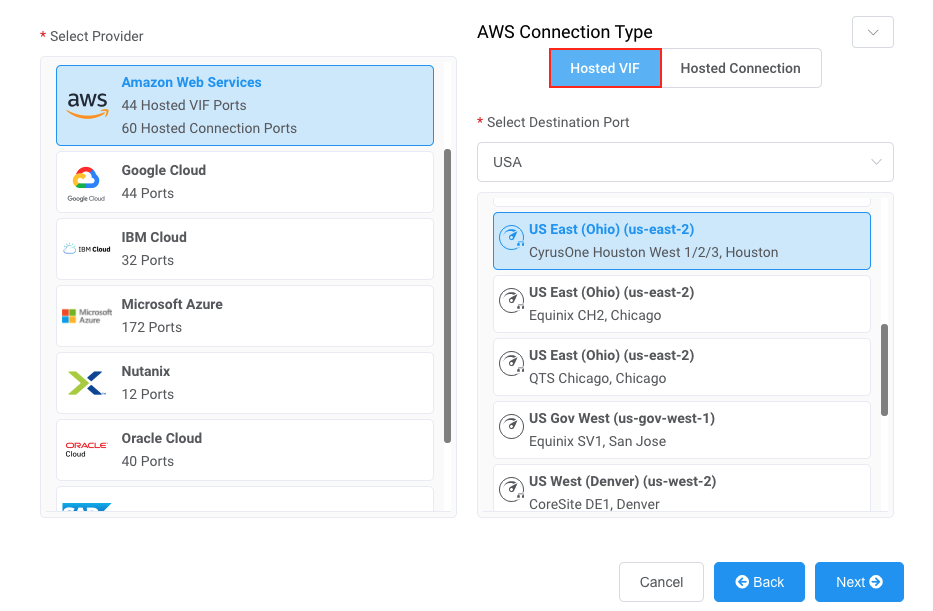

Sélectionnez AWS comme fournisseur de services, sélectionnez Hosted VIF comme Type de connexion AWS, sélectionnez le port de destination et cliquez sur Suivant. Vous pouvez utiliser le filtre par pays pour affiner la sélection.

-

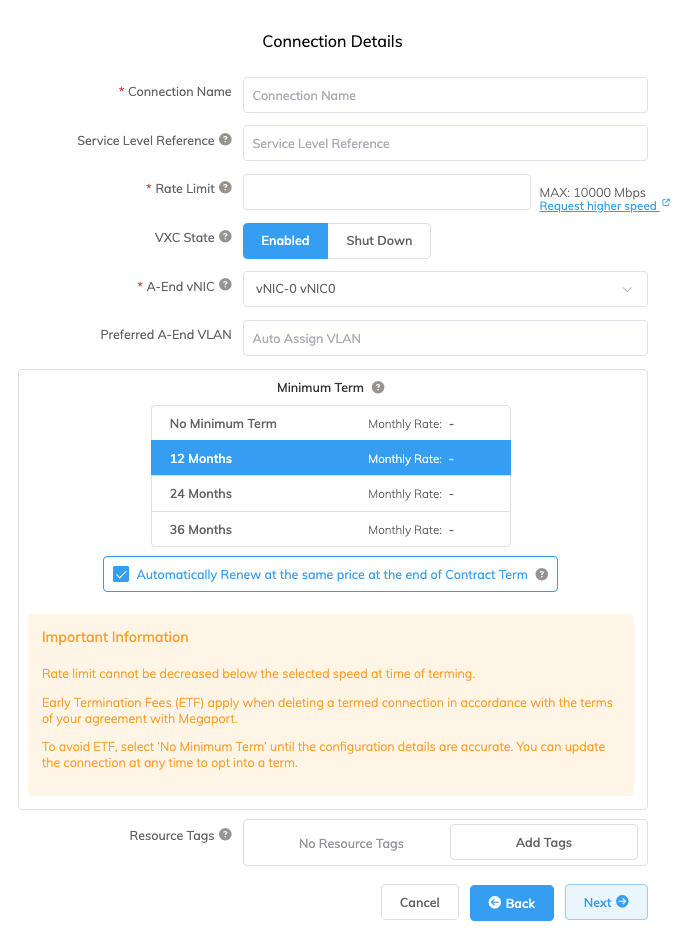

Spécifiez les détails de la connexion:

-

Nom de la Connexion – Le nom de votre VXC à afficher dans le Megaport Portal.

Conseil

Faites correspondre cela au nom de la connexion AWS sur l’écran suivant pour un mappage facile.

-

Référence du Niveau de Service (facultatif) – Spécifiez un numéro d’identification unique pour votre service Megaport à utiliser à des fins de facturation, tel qu’un numéro de centre de coût, un identifiant client unique, ou un numéro de commande d’achat. Le numéro de référence du niveau de service apparaît pour chaque service dans la section Produit de la facture. Vous pouvez également modifier ce champ pour un service existant.

-

Limite de Débit – La vitesse de votre connexion en Mbps. Les valeurs acceptées commencent à 1 Mbps et évoluent par incréments de 1 Mbps. La vitesse maximale disponible dépend de l’emplacement et de la disponibilité du service. Notez que la somme de tous les VXCs virtuels hébergés vers un service peut dépasser la capacité de MVE, mais le total agrégé ne dépassera jamais la capacité de MVE.

-

État du VXC – Sélectionnez Activé ou Arrêter pour définir l’état initial de la connexion. Pour plus d’informations, voir Arrêter un VXC pour tester le basculement.

Remarque

Si vous sélectionnez Arrêter, le trafic ne transitera pas par ce service et se comportera comme s’il était en panne sur le réseau Megaport. La facturation pour ce service restera active et vous serez toujours facturé pour cette connexion.

-

vNIC A-End – Sélectionnez un vNIC A-End dans la liste déroulante. Pour plus d’informations sur les vNICs, voir Créer un MVE dans le Megaport Portal.

-

VLAN A-End Préféré (optionnel) – Spécifiez un ID de VLAN inutilisé pour cette connexion.

Il doit s’agir d’un ID VLAN unique sur ce MVE et peut aller de 2 à 4093. Si vous spécifiez un ID VLAN déjà utilisé, le système affiche le numéro de VLAN disponible suivant. L’ID VLAN doit être unique pour procéder à la commande. Si vous ne spécifiez pas de valeur, Megaport en attribuera un. -

Durée Minimale – Sélectionnez Pas de Durée Minimale, 12 Mois, 24 Mois, ou 36 Mois. Les durées plus longues entraînent un tarif mensuel réduit. 12 Mois est sélectionné par défaut. Prenez note des informations à l’écran pour éviter les frais de résiliation anticipée (ETF).

Activez l’option Renouvellement de la Durée Minimale pour les services d’une durée de 12, 24, ou 36 mois afin de renouveler automatiquement le contrat au même prix réduit et pour la même durée à la fin du contrat. Si vous ne renouvelez pas le contrat, à la fin de la durée, le contrat basculera automatiquement sur un contrat mensuel pour la période de facturation suivante, au même prix, sans remises liées à la durée.

Pour plus d’informations, voir Tarification et conditions de contrat des VXCs et Facturation des VXC, Megaport Internet, et IX.

-

Étiquettes de Ressource – Vous pouvez utiliser des étiquettes de ressource pour ajouter vos propres métadonnées de référence à un service Megaport.

Pour ajouter une étiquette:- Cliquez sur Ajouter des étiquettes.

- Cliquez sur Ajouter une nouvelle étiquette.

- Entrez les détails dans les champs:

- Clé – chaîne de longueur maximale 128. Les valeurs valides sont a-z 0-9 _: . / \ -

- Valeur – chaîne de longueur maximale 256. Les valeurs valides sont a-z A-Z 0-9 _: . @ / + \ - (espace)

- Cliquez sur Enregistrer.

Si vous avez déjà des étiquettes de ressource pour ce service, vous pouvez les gérer en cliquant sur Gérer les étiquettes.

Avertissement

Ne jamais inclure d’informations sensibles dans une étiquette de ressource. Les informations sensibles incluent les commandes qui renvoient des définitions d’étiquettes existantes et les informations qui identifieront une personne ou une entreprise.

-

-

Cliquez sur Suivant.

-

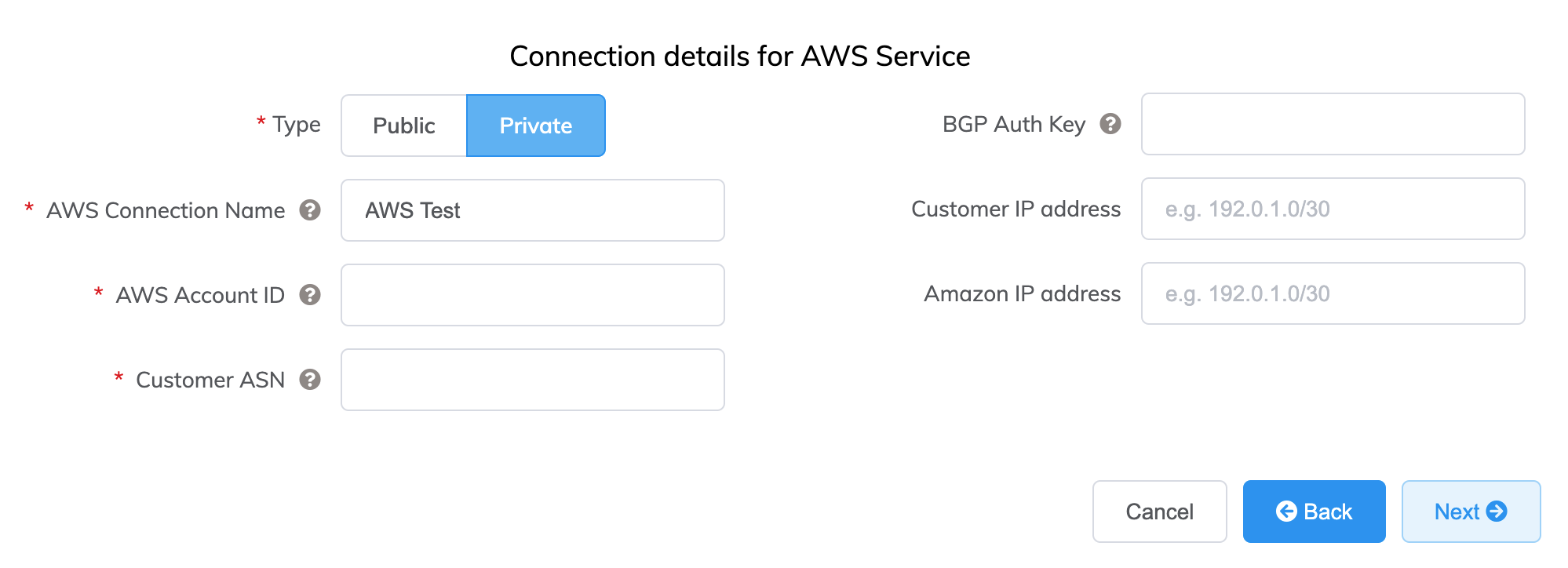

Spécifiez les détails pour le service AWS.

Voici les détails pour chaque champ:

-

Sélectionnez Public ou Privé.

- Privé – Accéder aux services privés AWS tels qu’un VPC, des instances EC2, des balanceurs de charge, des instances RDS DB, dans un espace d’adressage IP privé.

-

Public – Accéder aux services publics AWS tels qu’Amazon Simple Storage Service (S3), DynamoDB, CloudFront, et Glacier. Vous recevrez également les préfixes IP globaux d’Amazon (environ 2,000 préfixes).

Remarque

Les VIFs publics nécessitent une intervention manuelle de la part d’Amazon et peuvent prendre jusqu’à 72 heures. Pour plus d’informations, voir Configurer des connexions AWS publiques avec des adresses IP fournies par AWS.

-

Nom de la connexion AWS – Il s’agit d’un champ texte et sera le nom de votre interface virtuelle qui apparaît dans la console AWS. Le nom de la connexion AWS est automatiquement rempli avec le nom spécifié à une étape précédente.

-

ID de compte AWS – C’est l’ID du compte que vous souhaitez connecter. Vous trouverez cette valeur dans la section de gestion de votre console AWS.

-

ASN client (optionnel) – Spécifiez l’ASN utilisé pour les sessions de peering BGP sur tous les VXCs connectés au MVE. Cette valeur est définie lors de la configuration du MVE et, une fois définie, elle ne peut pas être modifiée.

-

Clé d’authentification BGP (facultatif) – Spécifiez la clé MD5 BGP MD5Parfois connu sous le nom de hachage MD5 ou clé BGP. L’algorithme message-digest (MD5) est une fonction cryptographique largement utilisée qui produit une chaîne de 32 chiffres hexadécimaux. Cela est utilisé comme mot de passe ou clé entre les routeurs échangeant des informations BGP.

. Si vous laissez ce champ vide, Megaport négociera automatiquement une clé pour vous avec AWS qui sera affichée dans le Megaport Portal. La clé ne sera pas affichée dans la console AWS.Remarque

La clé d’authentification BGP est générée lors du processus de commande lorsque ce champ est laissé vide. Elle ne sera pas affichée sur la page de résumé lors de la commande. Pour voir la clé, consultez les paramètres de connexion après que le service ait été déployé et soit actif.

-

Adresse IP client – L’espace d’adressage IP (au format CIDR) utilisé sur votre réseau pour le peering. Ce champ est optionnel pour les connexions privées et si laissé vide, Megaport attribue une adresse.

-

Adresse IP Amazon – L’espace d’adressage IP au format CIDR attribué dans le réseau VPC AWS pour le peering. Ce champ est optionnel pour les connexions privées et si laissé vide, Megaport attribue automatiquement une adresse.

-

Préfixes (optionnel) – (visible uniquement pour les connexions publiques) Spécifiez les préfixes IP à annoncer à AWS. Indiquez les préfixes que vous annoncerez lors du déploiement d’un Direct Connect Public (adresses IPv4 attribuées par le RIR uniquement).

Une fois que vous configurez des Préfixes pour une connexion Publique, vous ne pouvez pas les changer et le champ est grisé. Pour modifier cette valeur, créez un ticket d’assistance avec AWS pour qu’ils puissent effectuer ce changement de manière non impactante. Ou, vous pouvez annuler le Hosted VIF et recommander. Dans les deux cas, vous devez attendre qu’AWS approuve manuellement la demande.

-

-

Cliquez sur Suivant pour passer au récapitulatif des détails de la connexion, ajouter le VXC au panier, et commander la connexion.

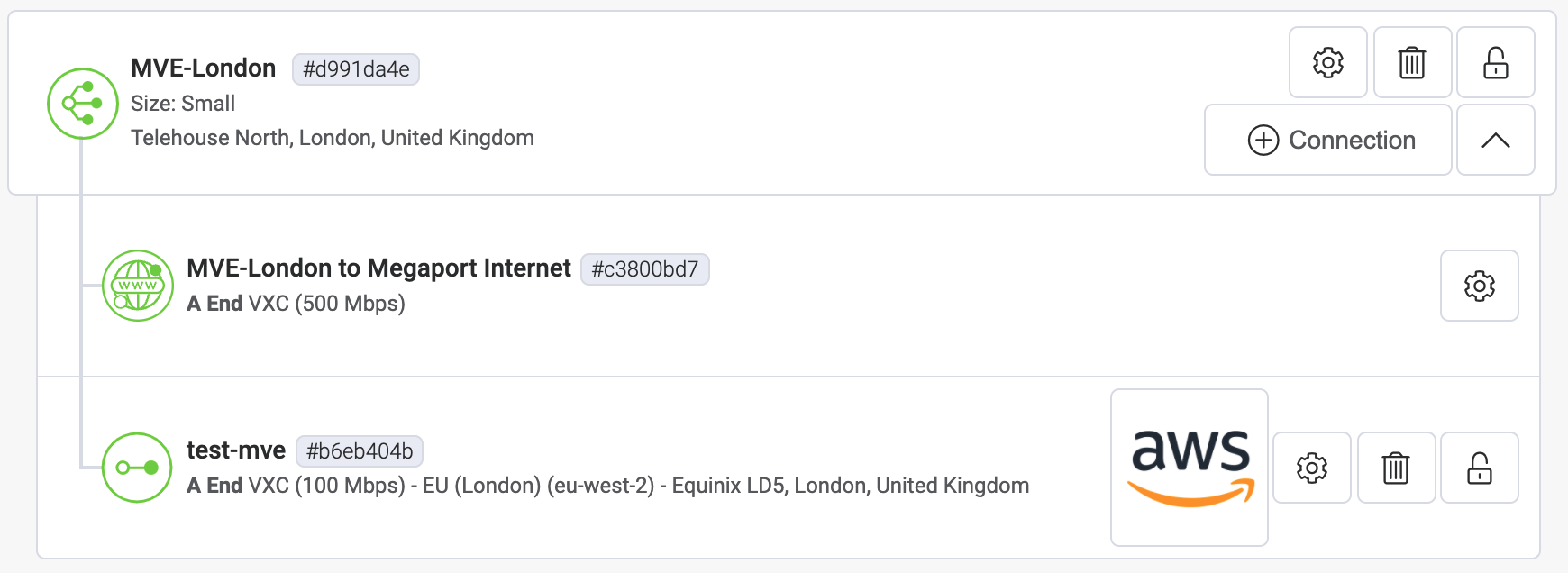

Le VXC AWS apparaît comme une connexion pour le MVE dans le Megaport Portal.

Ensuite, acceptez la connexion dans AWS.

Accepter l’interface virtuelle pour les connexions privées

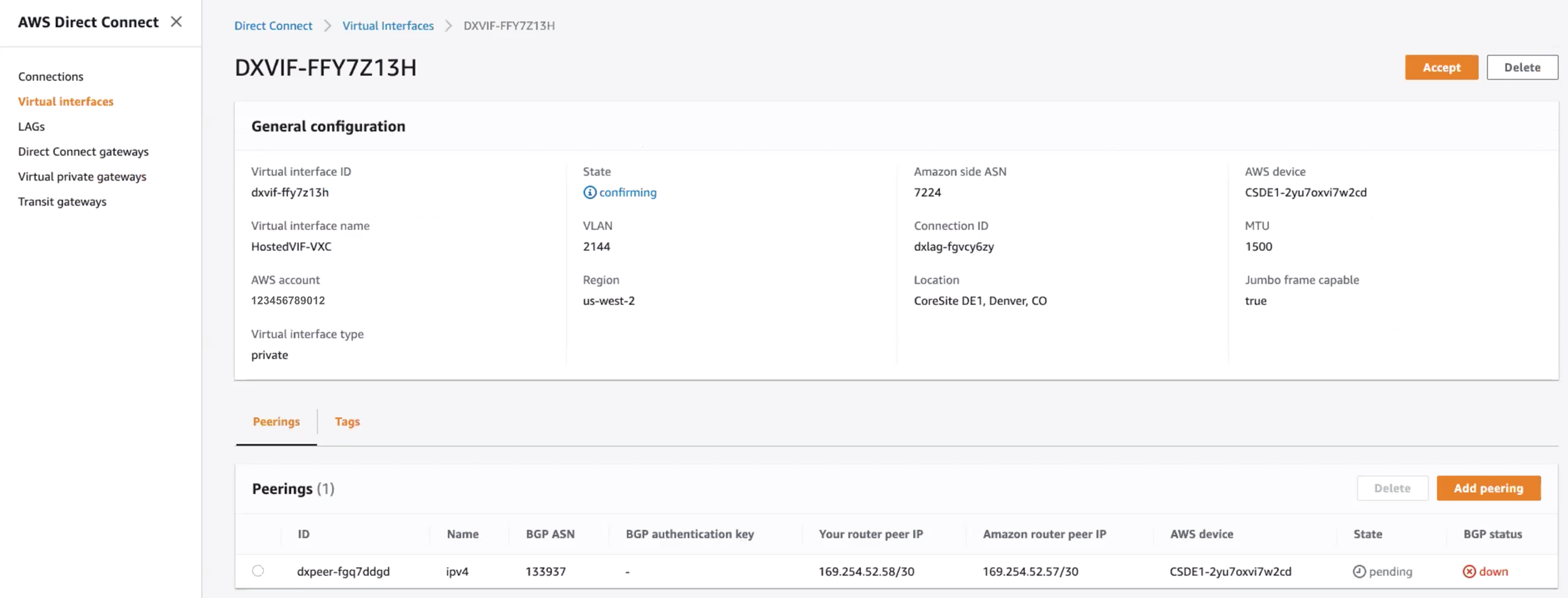

Quelques minutes après avoir commandé un VXC Hosted VIF privé, la correspondante demande de VIF entrant est visible sur la page AWS Direct Connect > Interfaces virtuelles dans la console AWS. (Ceci est spécifique à la région associée au port AWS cible.) Si votre VIF n’apparaît pas après quelques minutes, confirmez que vous visualisez la région correcte.

Pour examiner et accepter l’interface virtuelle privée

-

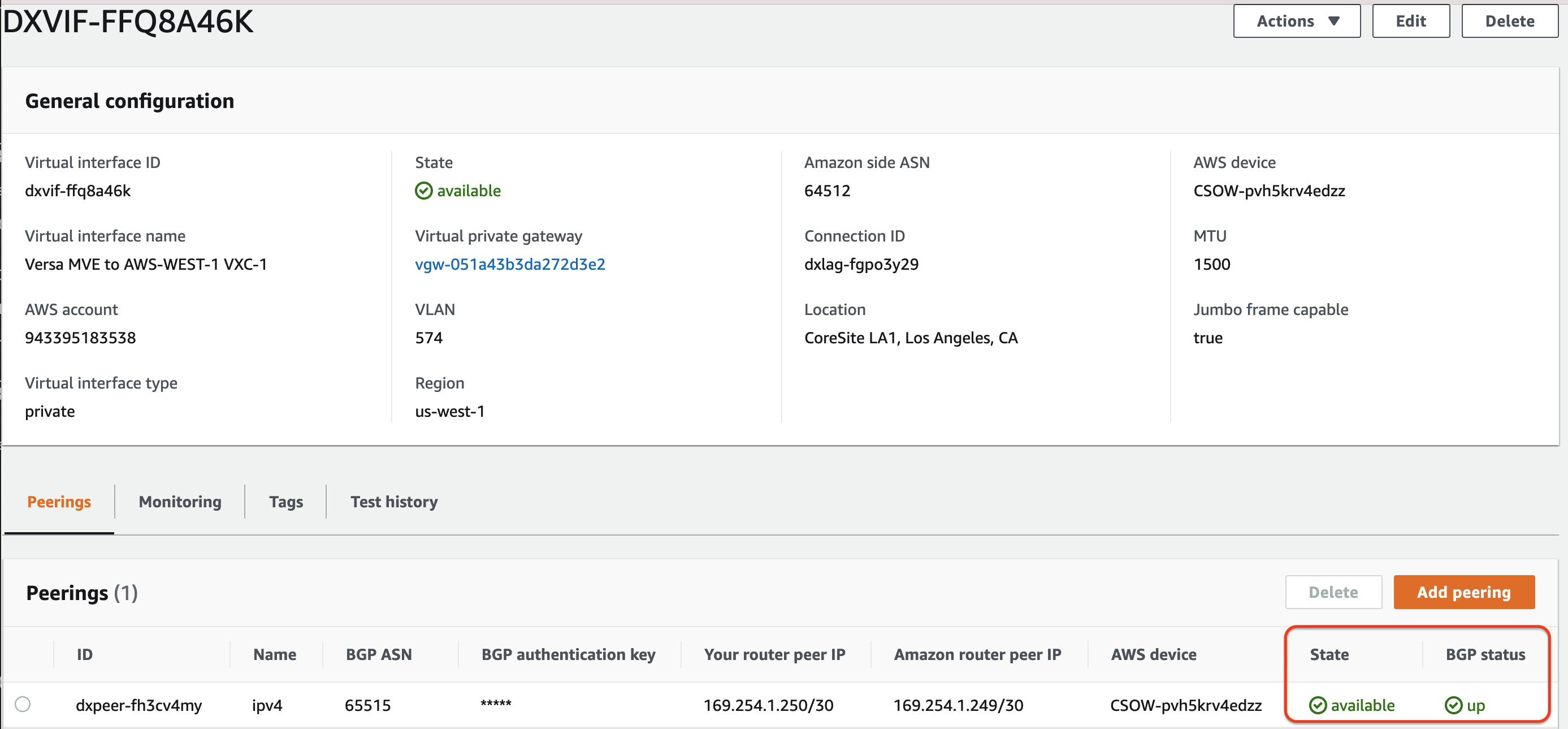

Depuis la page AWS Direct Connect > Interfaces virtuelles, cliquez sur l’ID de l’interface pour afficher les détails de la configuration et du peering.

Le nom et l’ID de compte du VIF doivent correspondre aux valeurs fournies dans le Portal et l’ASN BGP doit correspondre à l’ASN client configuré avec le VXC. L’ASN Amazon est l’ASN AWS de la région par défaut et non la valeur spécifiée lors de la configuration - ceci est mis à jour lors de l’acceptation et de l’affectation de l’interface virtuelle.

-

Cliquez sur Accepter.

-

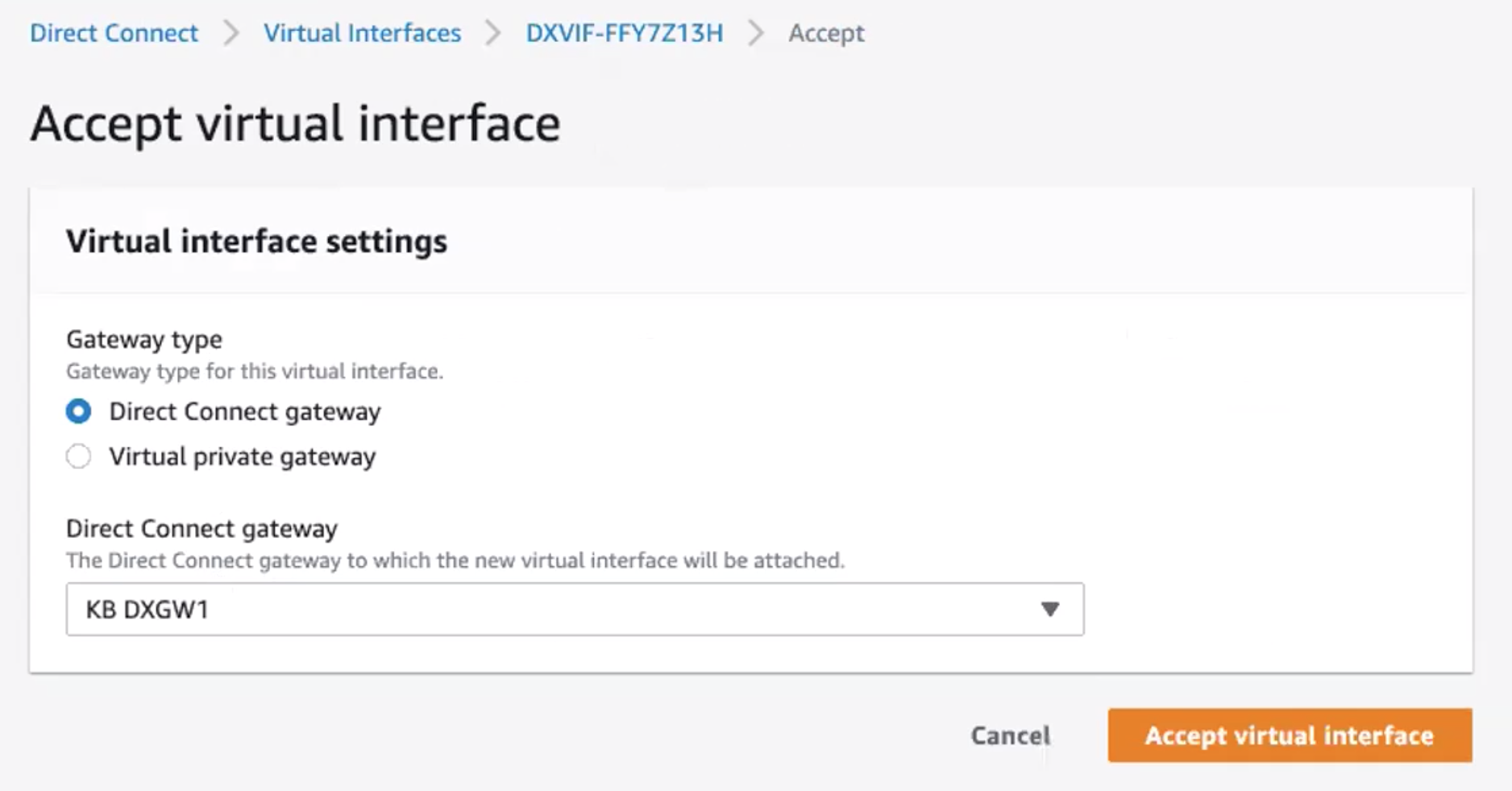

Sélectionnez le type de passerelle, puis la passerelle spécifique pour cette nouvelle interface virtuelle.

-

Cliquez sur Accepter l’interface virtuelle.

L’état de la connexion passe de en confirmation à en attente, puis change pour disponible une fois que le BGP est établi. Notez que parfois il y a un délai avant que le statut BGP disponible apparaisse du côté AWS, bien que vous puissiez confirmer l’état actuel du lien de couche 3 via la vue dans le Portal.

Accepter l’interface virtuelle pour les connexions publiques

Quelques minutes après avoir commandé un VXC Hosted VIF public, la correspondante demande de VIF entrant apparaît sur la page AWS Direct Connect > Interfaces virtuelles dans la console AWS. (Ceci est spécifique à la région associée au port AWS cible.)

Pour examiner et accepter l’interface virtuelle publique

- Depuis la page AWS Direct Connect > Interfaces virtuelles, cliquez sur l’ID de l’interface pour afficher les détails de la configuration et du peering.

- Examinez les détails de la configuration et cliquez sur Accepter, et lorsque vous y êtes invité, cliquez sur Confirmer.

L’état de la connexion passe de en confirmation à en vérification. À ce stade, la connexion doit être vérifiée par Amazon - un processus qui peut prendre jusqu’à 72 heures. Lorsqu’elle est vérifiée, l’état passe à disponible.

Ajouter des détails de connexion AWS à Versa Director

Après avoir créé la connexion de votre MVE à AWS et configuré la connexion dans la console AWS, vous devez la configurer dans Versa Director. Cela implique de réviser les modèles de Versa Director pour ajouter une interface de périphérique et configurer les paramètres BGP, les ASN, les VLAN et les valeurs MD5.

Pour ajouter une sous-interface dans Versa Director

-

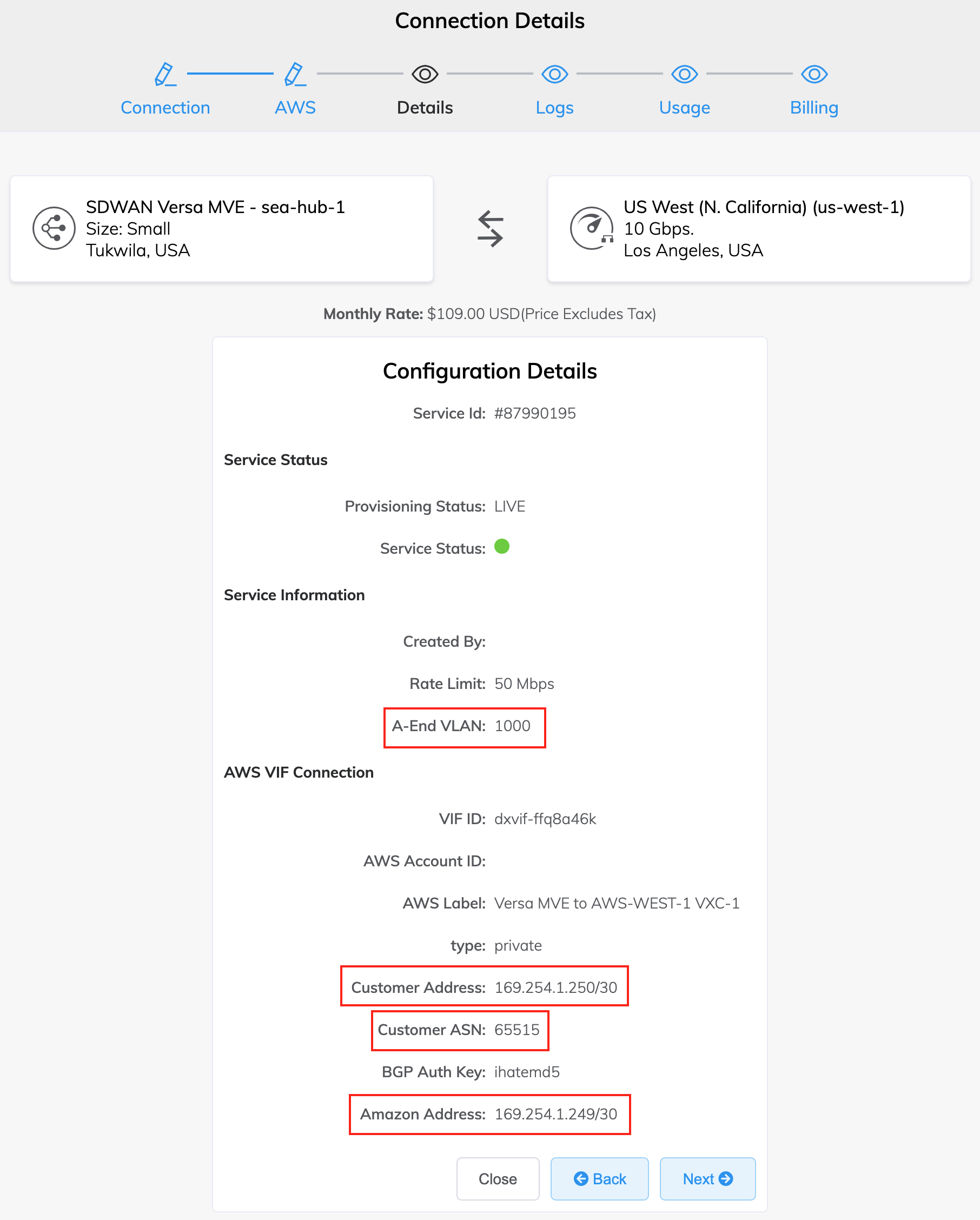

Rassemblez les détails de connexion à partir du Megaport Portal.

Pour afficher les détails, cliquez sur l’icône d’engrenage

pour la connexion AWS depuis votre MVE et cliquez sur l’affichage Détails. Notez les valeurs pour le VLAN A-End, Adresse Client (et CIDR), Adresse IP Amazon, et ASN Client.

pour la connexion AWS depuis votre MVE et cliquez sur l’affichage Détails. Notez les valeurs pour le VLAN A-End, Adresse Client (et CIDR), Adresse IP Amazon, et ASN Client.

-

Connectez-vous à Versa Director.

-

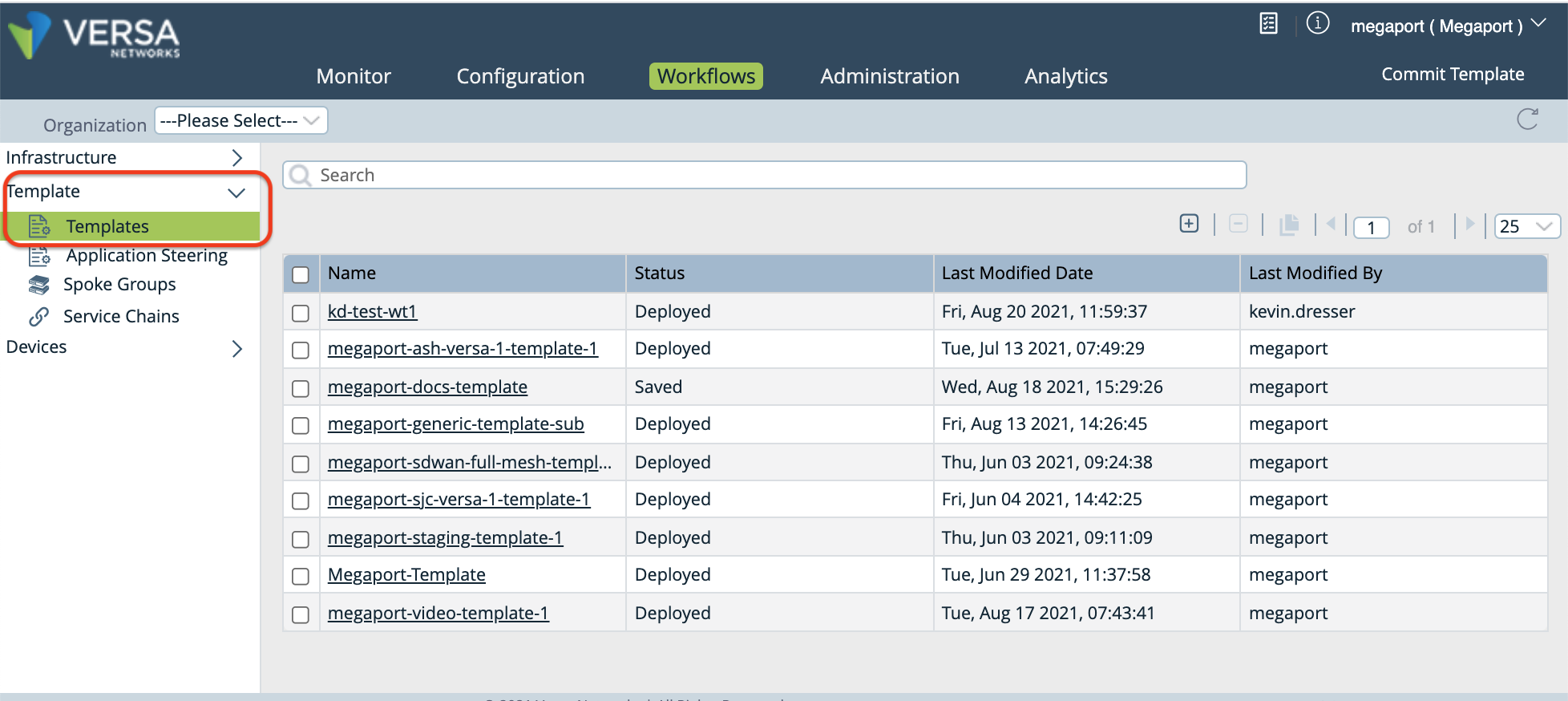

Sélectionnez l’onglet Workflows dans la barre de menu supérieure.

-

Sélectionnez Modèle > Modèles dans la navigation de gauche.

-

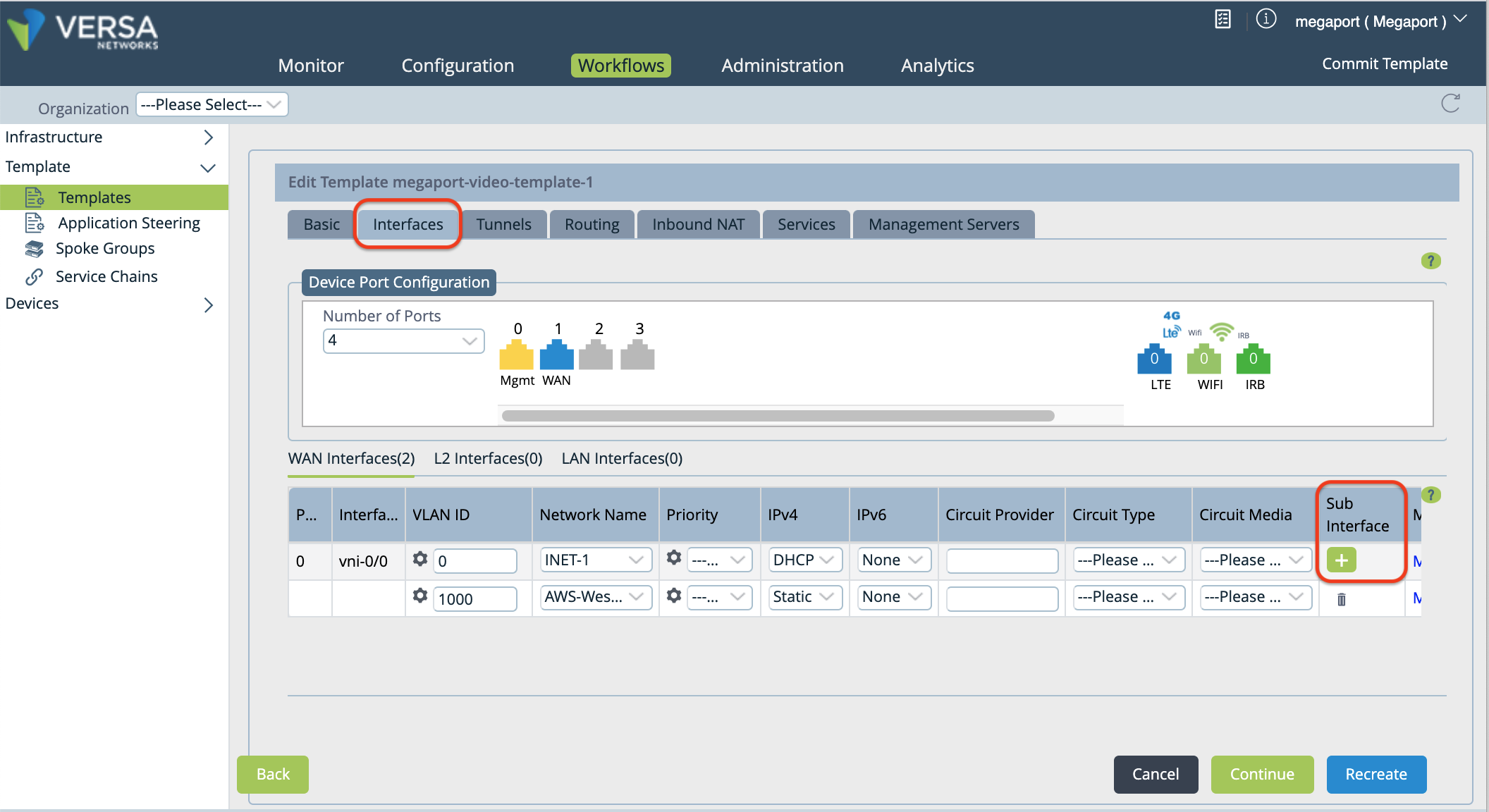

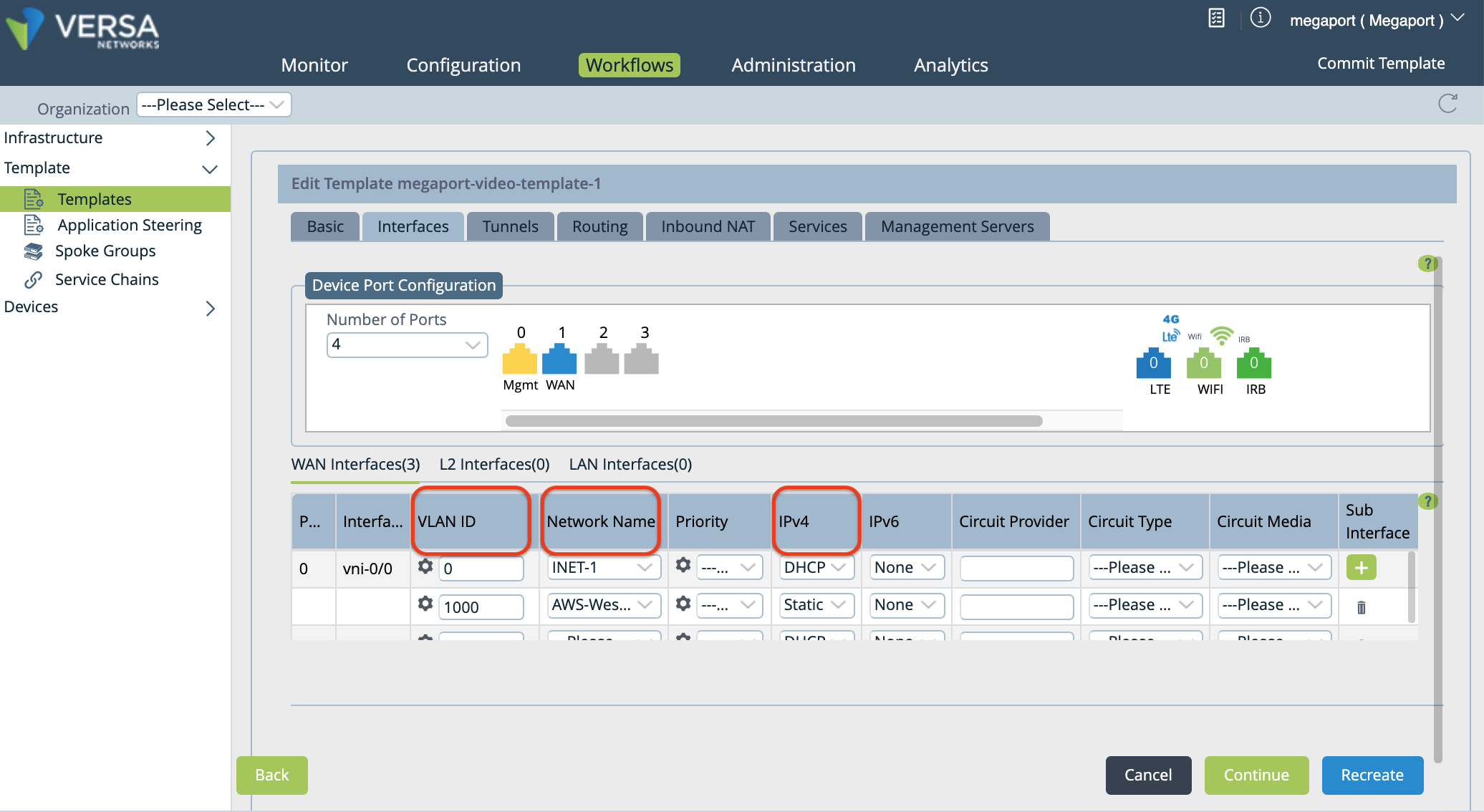

Cliquez sur le modèle que vous souhaitez éditer, puis sélectionnez l’onglet Interfaces.

-

Dans la section Interfaces WAN, localisez la colonne Sous Interface et cliquez sur

(Ajouter) pour ajouter une sous-interface.

(Ajouter) pour ajouter une sous-interface.

Une nouvelle ligne apparaît dans le tableau.

-

Spécifiez ces valeurs pour la nouvelle sous-interface.

-

ID VLAN – Entrez la valeur VLAN du Megaport Portal.

-

Nom du réseau – Choisissez + Créer un réseau WAN dans le menu déroulant pour ouvrir la fenêtre Créer un nouveau réseau WAN. Spécifiez un nom significatif pour le réseau, cliquez sur OK, puis sélectionnez le réseau WAN que vous avez créé.

-

IPv4 – Choisissez Statique dans le menu déroulant.

-

-

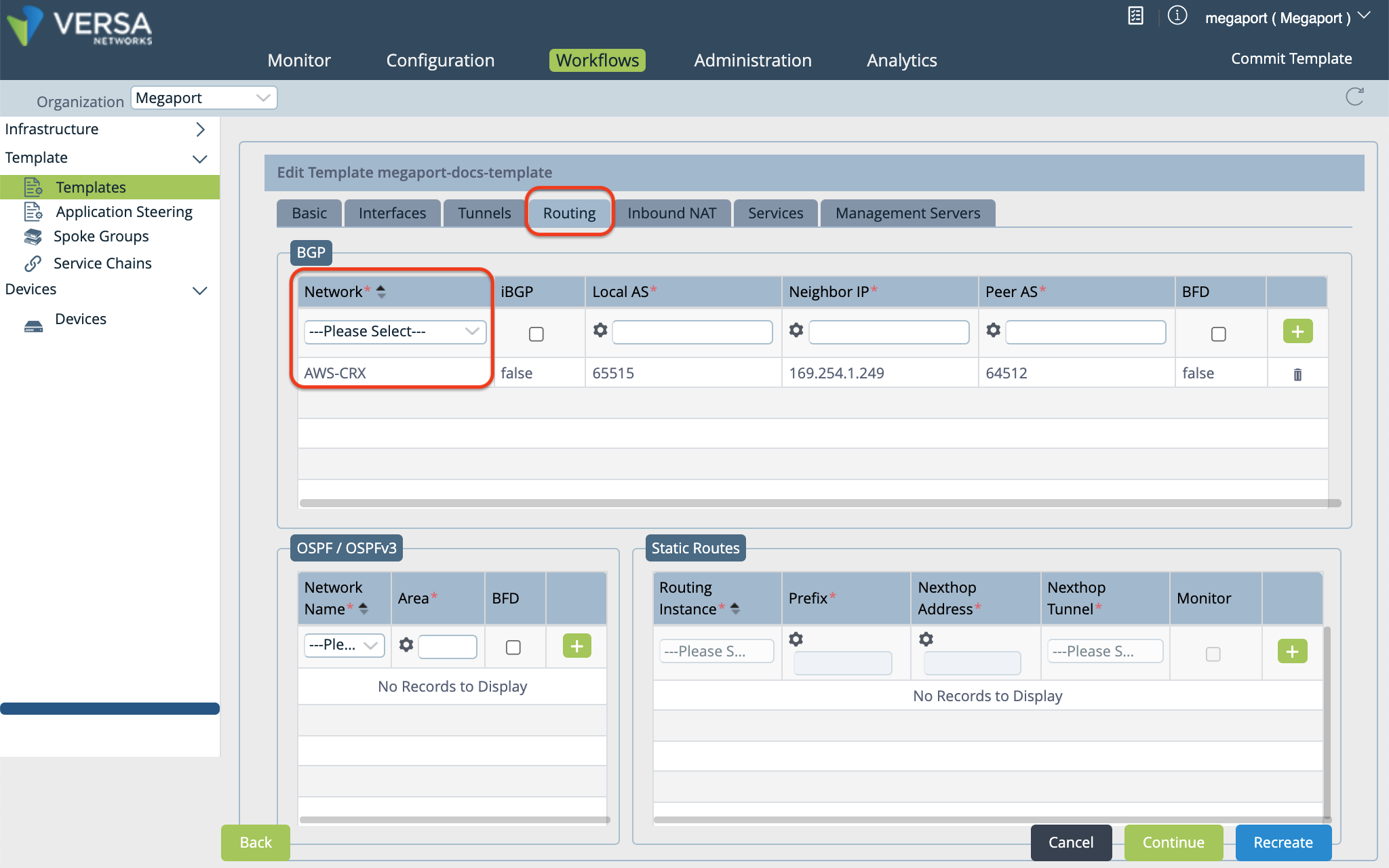

Sélectionnez l’onglet Routage pour ajouter des informations de configuration BGP.

-

Dans la section BGP, sélectionnez le nom du réseau pour la connexion dans la colonne Réseau.

-

Spécifiez les valeurs suivantes selon votre configuration MVE:

- AS Local – C’est l’ASN client (votre MVE local), collecté à l’Étape 1.

- Adresse IP du voisin – C’est l’adresse IP Amazon, collectée à l’Étape 1.

- AS du pair – C’est l’ASN AWS. Par défaut, cette valeur est 64512.

- Vous pouvez éventuellement activer BFD (selon ce qui est approprié pour votre réseau).

-

Cliquez sur

(Ajouter) à droite des paramètres.

(Ajouter) à droite des paramètres. -

Cliquez sur Recréer (en bas de la page).

Une fenêtre s’ouvre montrant les différences de configuration. La version auto-fusionnée est recommandée, et sélectionnée par défaut.

-

Cliquez sur Déployer.

Vous pouvez utiliser des variables dans le modèle pour spécifier des valeurs par périphérique pour ces champs: ID du routeur, AS local, AS du pair, Adresse IP statique, et Mot de passe.

Remarque

L’ID de l’instance ne peut pas être modifié (le système spécifie automatiquement une valeur) et Adresse IP statique est paramétrée par défaut.

Pour paramétrer l’ID du routeur, BGP AS local, AS du pair, et le mot de passe

-

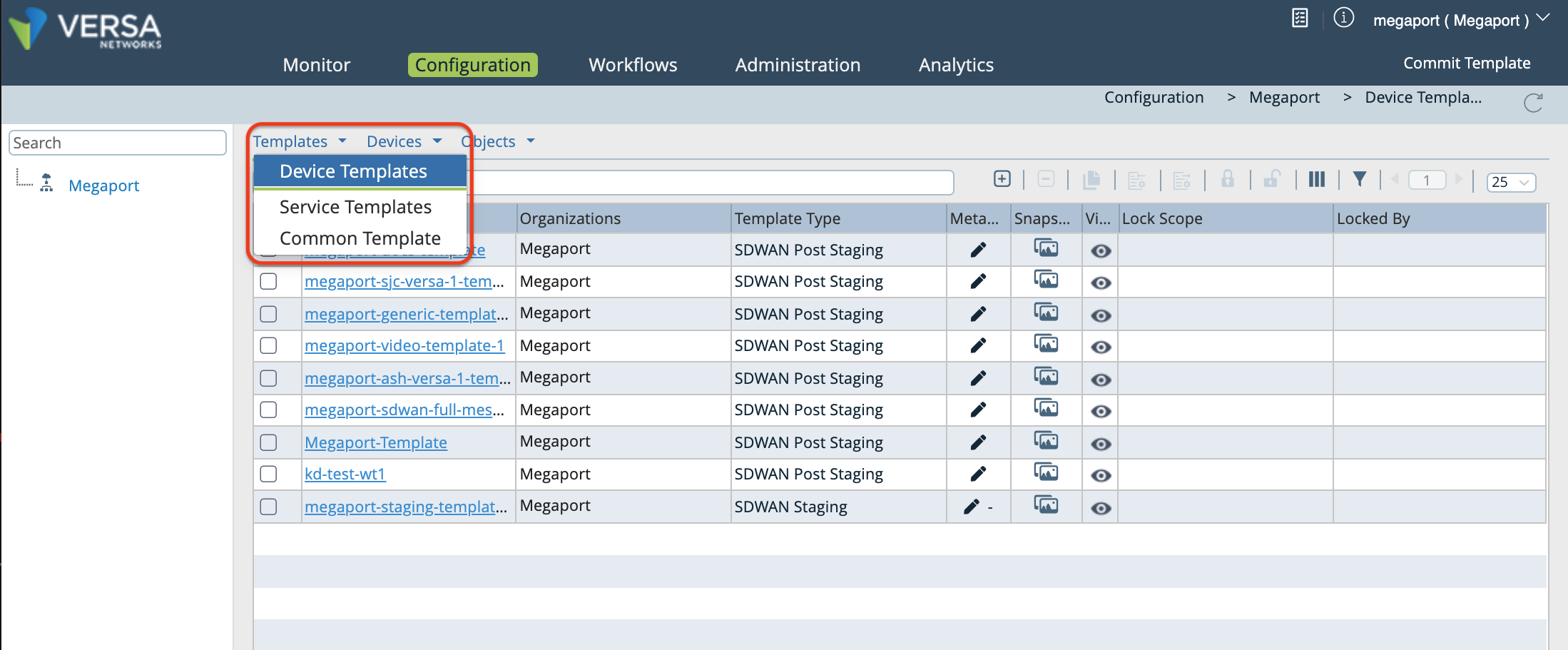

Sélectionnez l’onglet Configuration dans la barre de menu supérieure.

-

Sélectionnez Modèles > Modèles de périphérique dans la barre de menu horizontale.

-

Cliquez sur votre modèle.

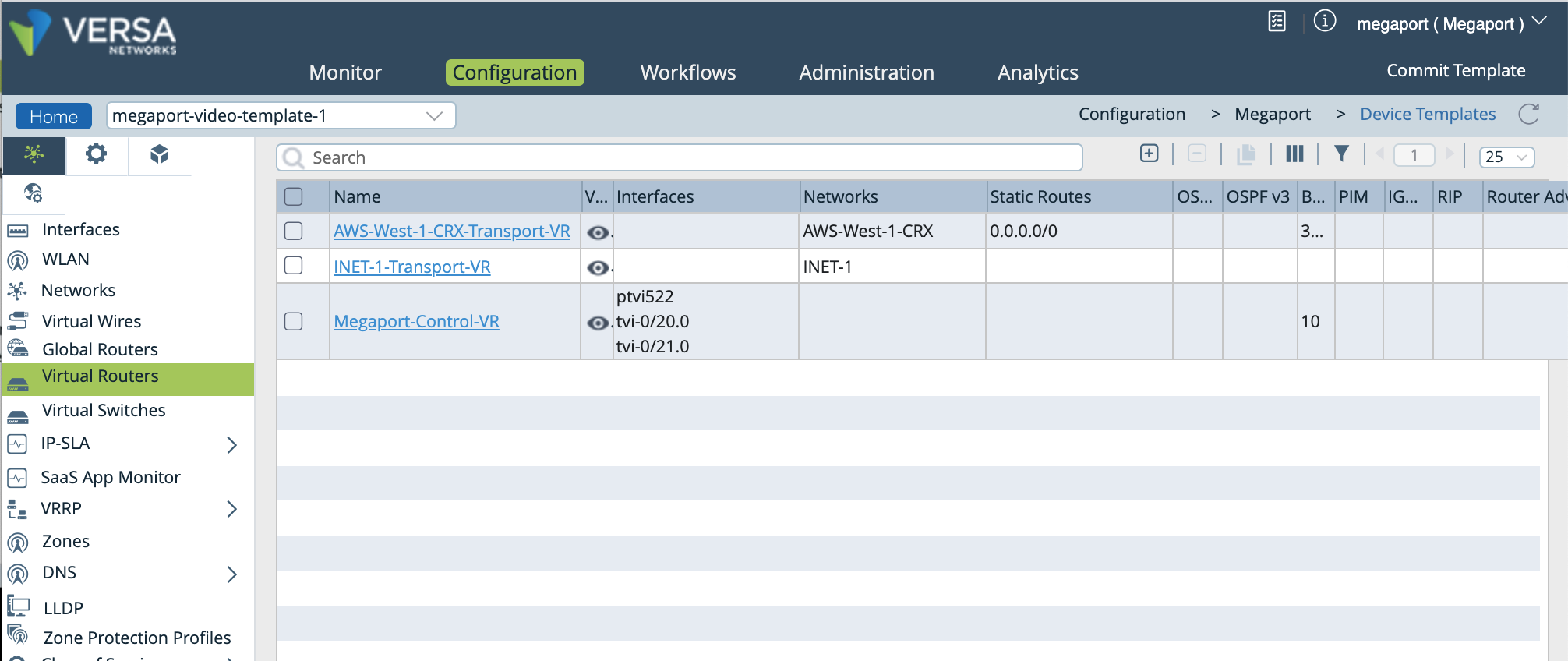

Par défaut, la colonne Interfaces apparaît.

-

Dans la navigation de gauche, sélectionnez Routeurs Virtuels, et cliquez sur votre périphérique pour ouvrir la fenêtre d’édition.

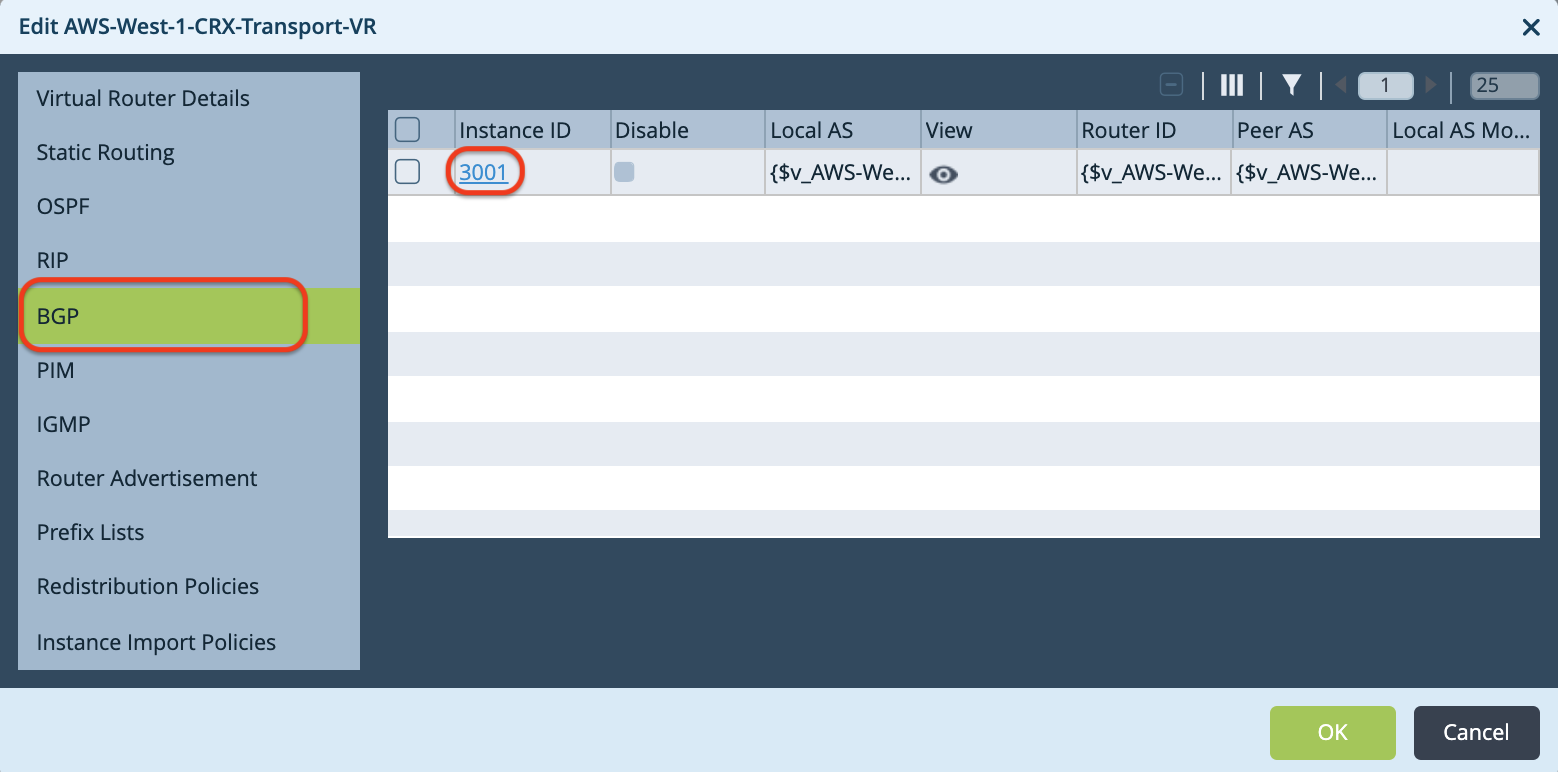

-

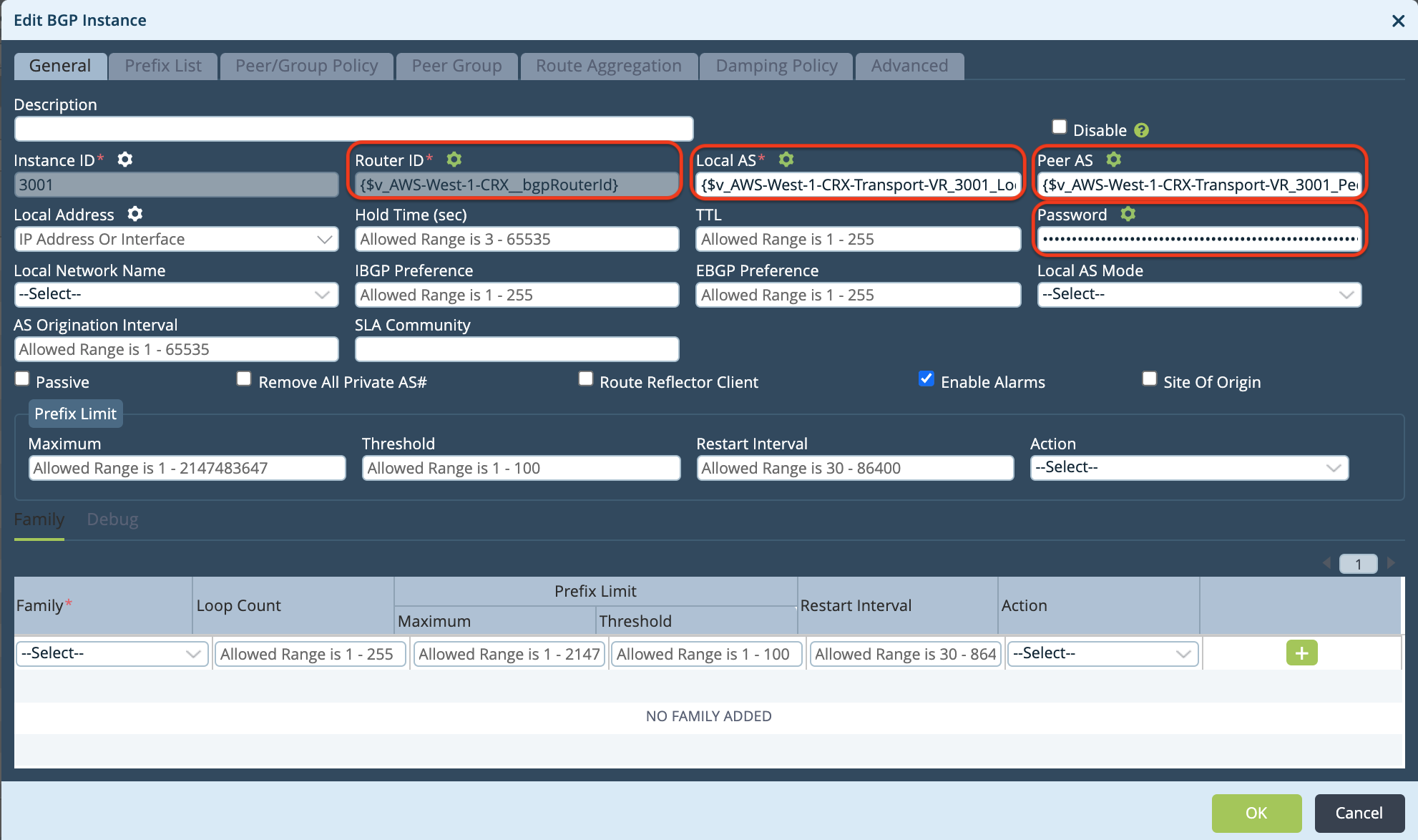

Dans la fenêtre d’édition, sélectionnez BGP, puis cliquez sur l’ID de l’instance pour ouvrir la fenêtre Modifier l’instance BGP.

-

Dans la fenêtre Modifier l’instance BGP, cliquez sur

(Paramétrer) à côté de chacun des champs suivants: ID du routeur, AS Local, AS du pair, et Mot de passe.

(Paramétrer) à côté de chacun des champs suivants: ID du routeur, AS Local, AS du pair, et Mot de passe.

-

Cliquez deux fois sur OK pour mettre à jour.

-

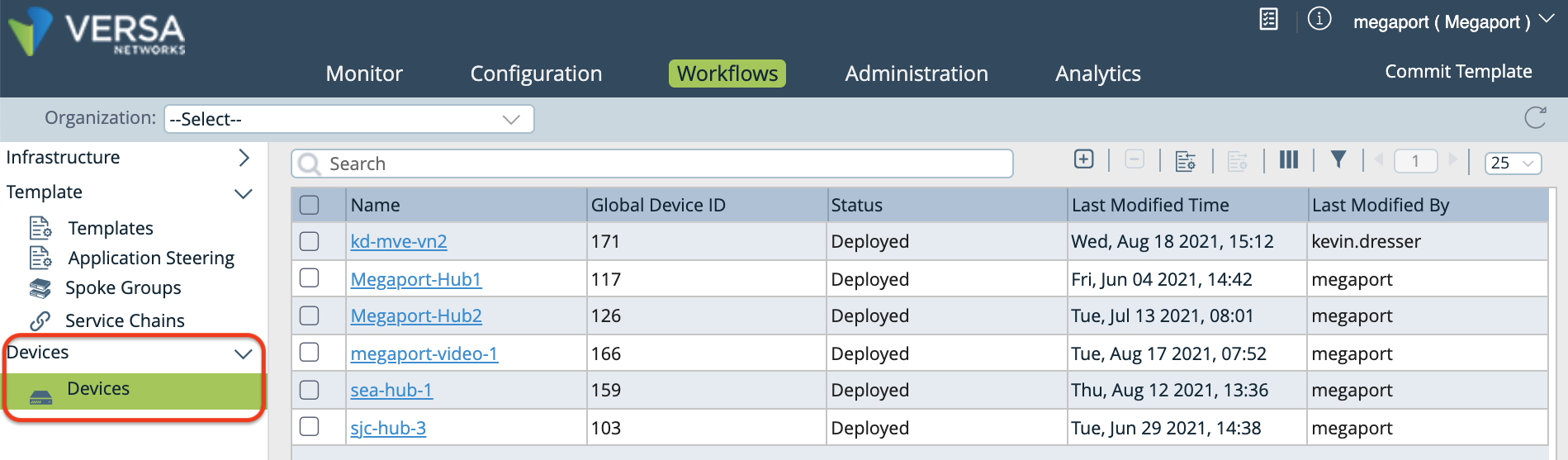

Sélectionnez l’onglet Workflows dans la barre de menu supérieure, puis sélectionnez Périphériques > Périphériques dans la navigation de gauche.

-

Cliquez sur votre périphérique pour spécifier les valeurs pour les variables que vous venez de créer.

La fenêtre Ajouter un périphérique s’ouvre.

-

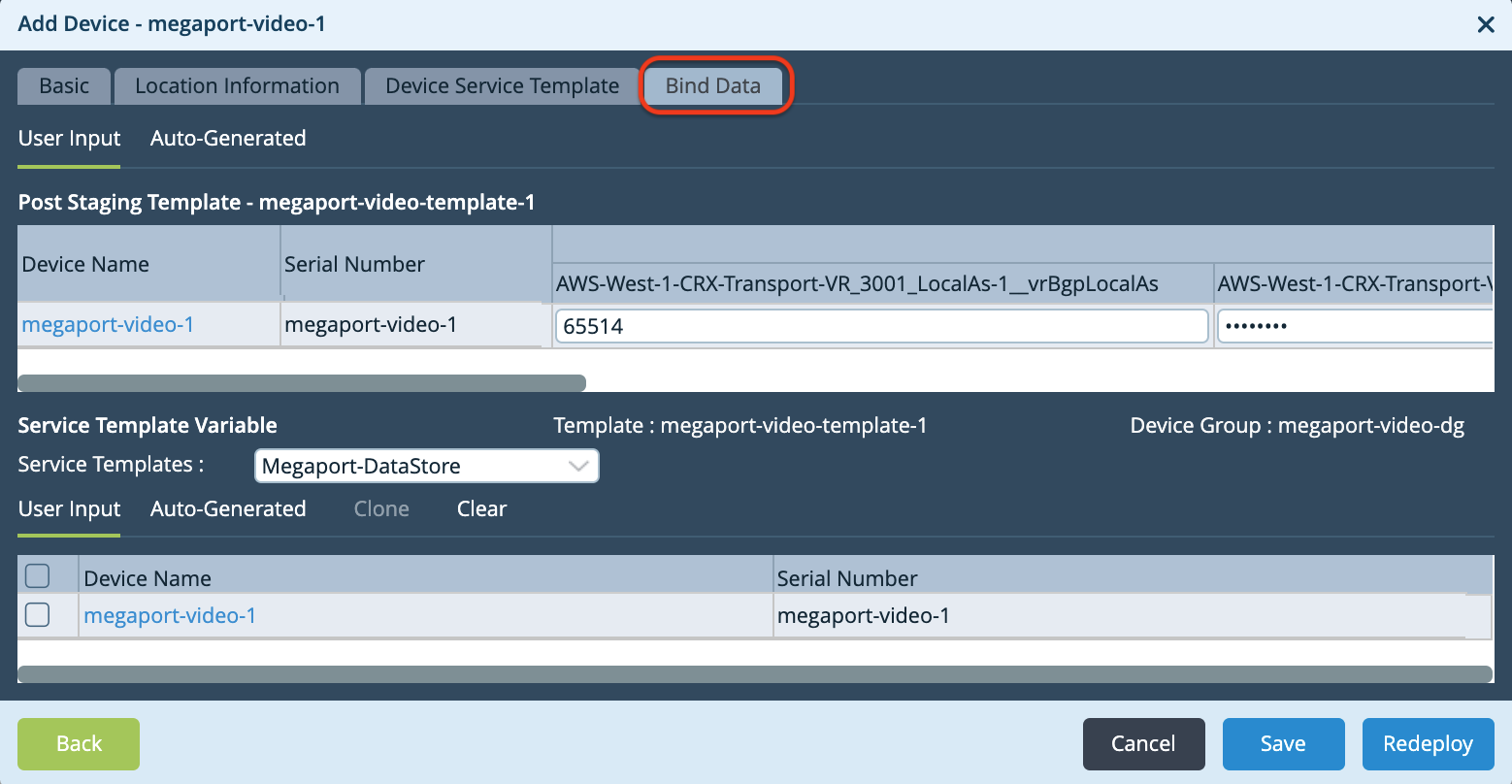

Sélectionnez l’onglet Lier les données.

-

Spécifiez les valeurs des variables.

- AS Local – Entrez l’ASN client.

- Mot de passe – Entrez le mot de passe MD5.

- AS du pair – Entrez l’ASN côté Amazon.

- ID du routeur – Entrez l’adresse IP client (votre adresse IP locale).

- Adresse de saut – Entrez l’adresse IP Amazon.

- Adresse statique – Entrez l’adresse IP client (votre adresse IP locale, y compris la valeur de masque).

-

Cliquez sur Redéployer une fois terminé.

Lorsque les nouvelles configurations pour le périphérique sont préparées avec succès, une coche verte apparaît en bas de la fenêtre de Versa Director.

-

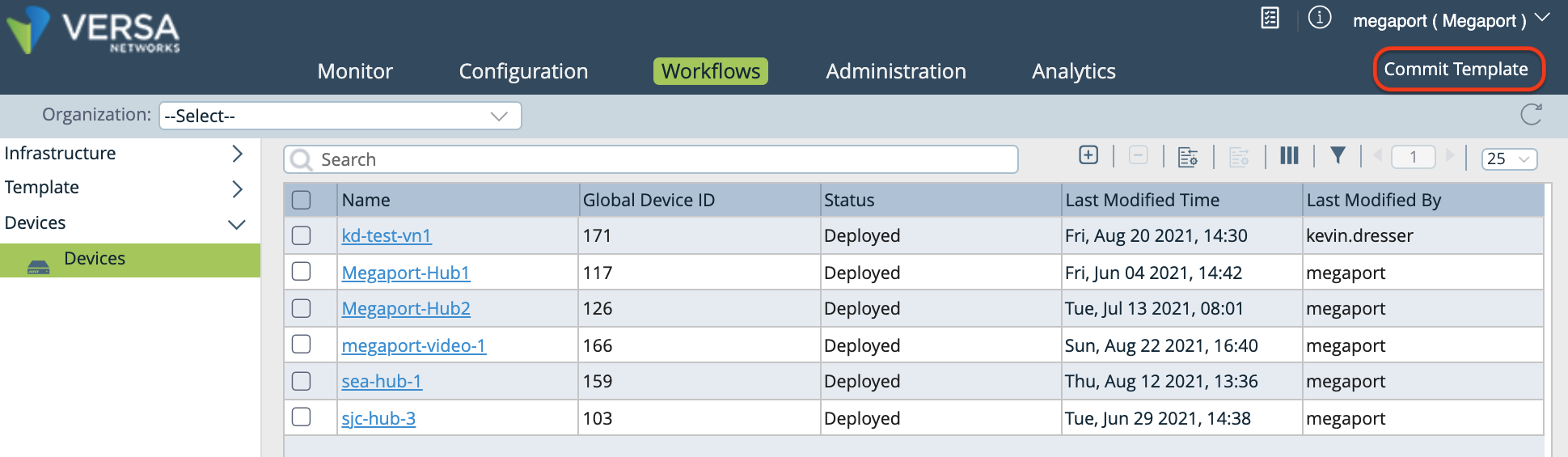

Pour pousser les modifications vers le périphérique, cliquez sur Valider le modèle (en haut à droite).

La fenêtre Valider le modèle vers les périphériques s’ouvre.

-

Spécifiez ce qui suit dans la fenêtre Valider le modèle vers les périphériques:

-

Organisation – Sélectionnez votre organisation depuis le menu déroulant.

-

Sélectionner le modèle – Sélectionnez le modèle à pousser vers le périphérique depuis le menu déroulant.

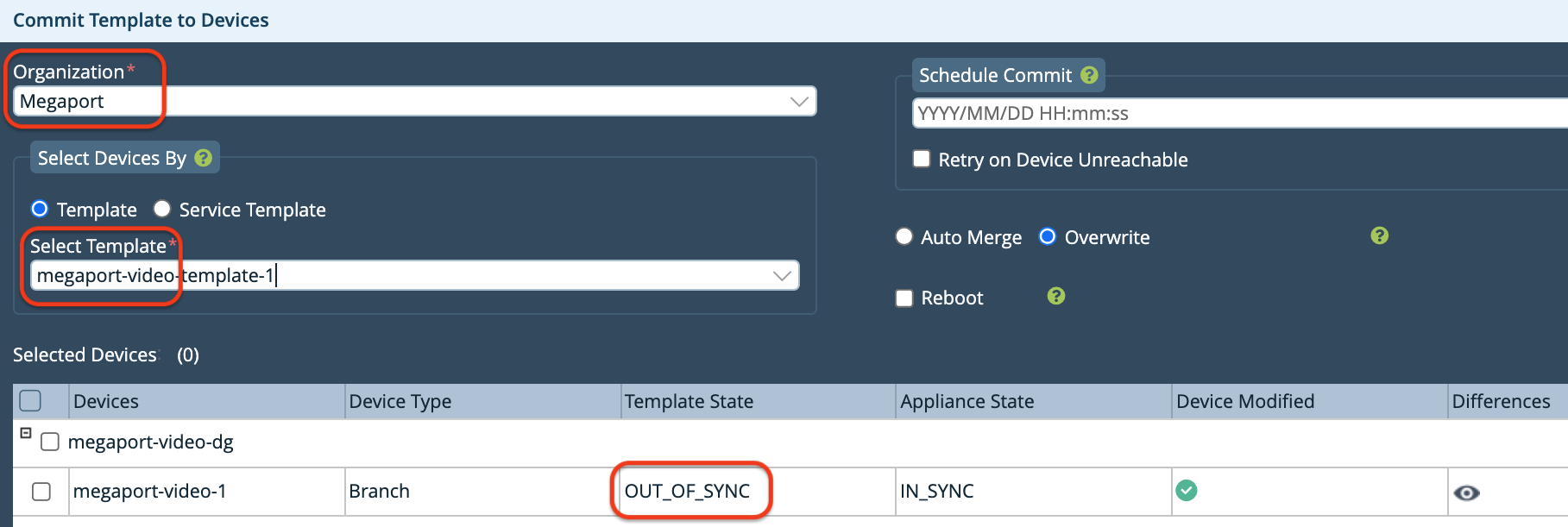

Notez que l’état du modèle est HORS_SYNC.

-

-

Cliquez sur l’icône œil dans la colonne Différences pour vérifier vos changements de configuration.

-

Cliquez sur Valider au périphérique.

Une coche verte apparaît en bas à droite de l’écran lorsque la poussée est réussie. L’état du modèle est maintenant EN_SYNC.

-

Fermez la fenêtre.

Validation de votre connexion AWS

-

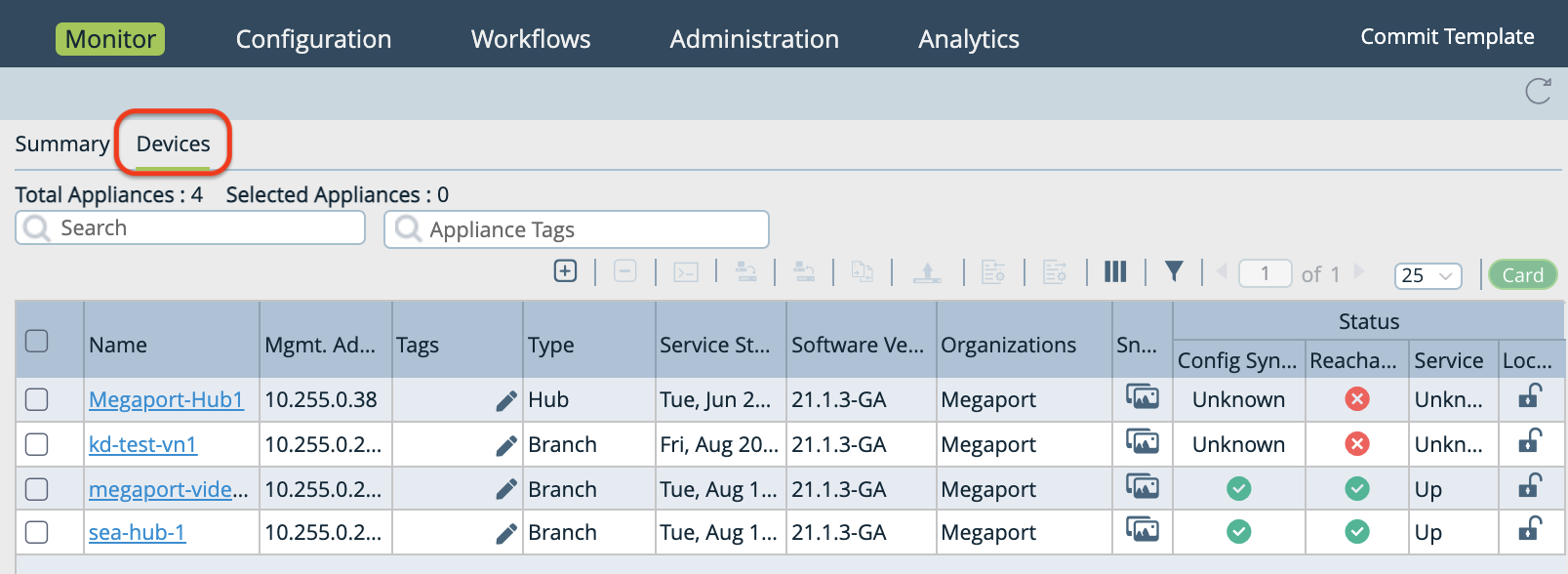

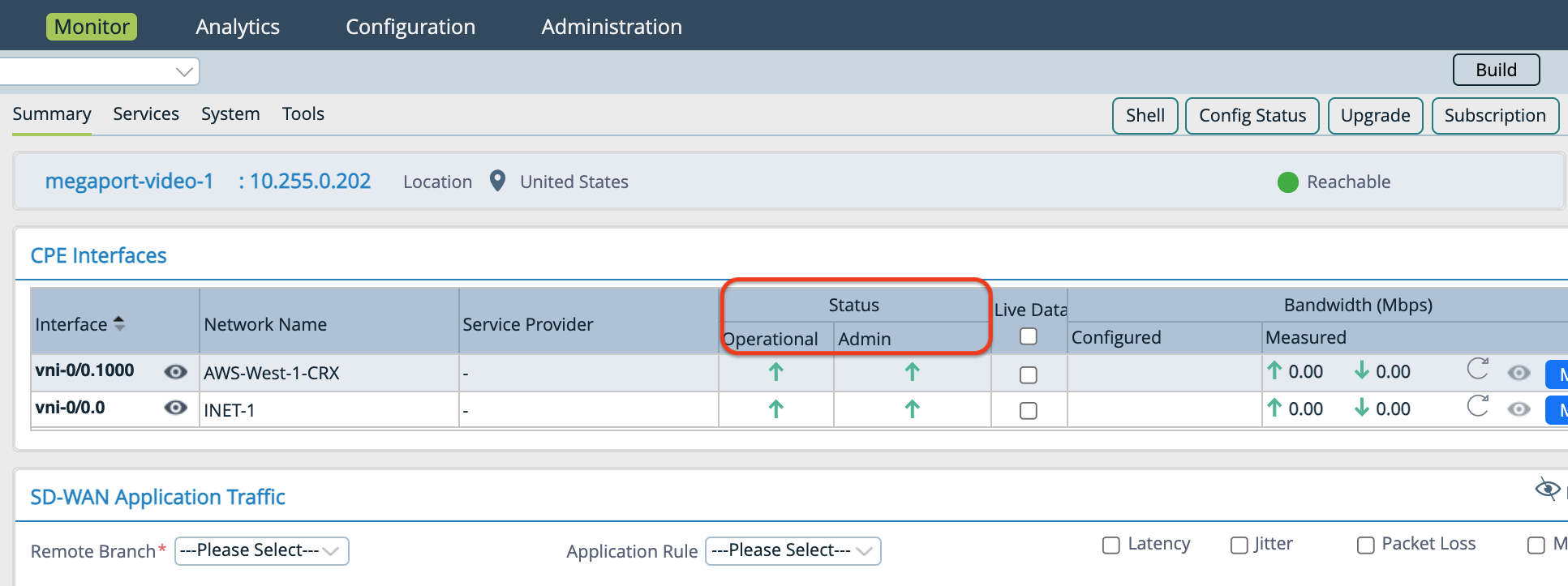

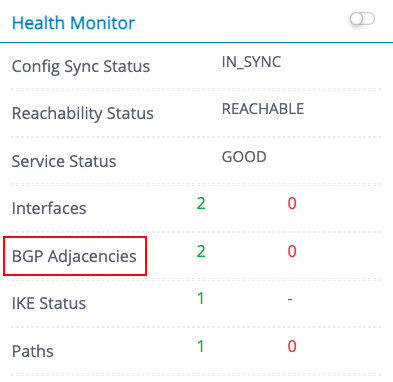

Sélectionnez l’onglet Monitor dans la barre de navigation supérieure, sélectionnez Devices dans la barre de navigation horizontale, puis sélectionnez votre appareil pour voir les détails dans l’écran Résumé.

-

Dans l’écran Résumé, vous pouvez passer en revue votre sous-interface dans la colonne Interface, ainsi que le statut Operationnel et Administratif.

-

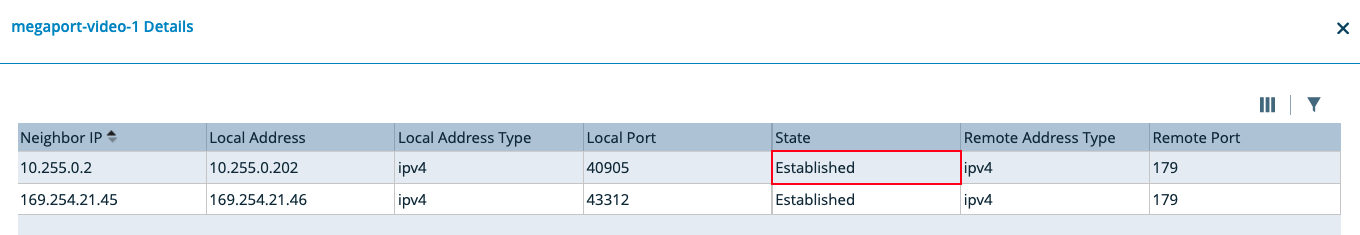

Dans le portail AWS Direct Connect, actualisez l’écran et vérifiez que l’état de l’interface virtuelle est disponible et que le statut BGP est actif. Une session BGP AWS qui est active ressemble à ceci:

Pour voir le statut BGP d’un appareil dans Versa Director

-

Connectez-vous à Versa Director.

-

Sélectionnez l’onglet Monitor dans la barre de menu supérieure.

-

Sélectionnez votre appareil dans la liste.

-

Faites défiler jusqu’au Health Monitor.

-

Cliquez sur BGP Adjacencies pour voir le statut BGP.

-

Vérifiez si le statut BGP pour l’appareil est Established.