Création d’une connexion Azure pour un MVE avec Fortinet SD-WAN

Vous pouvez créer une connexion réseau depuis un MVE (un FortiGate) vers Azure ExpressRoute avec des Virtual Cross Connects (VXCs). Vous pouvez créer une connexion privée ou une connexion publique (Microsoft).

Important

Avant de commencer, créez un MVE (FortiGate) dans FortiManager. Pour plus d’informations, voir Création d’un MVE intégré avec Fortinet.

Il y a trois parties pour ajouter une connexion ExpressRoute à votre MVE et FortiManager.

-

Configurez votre plan ExpressRoute et déployez le circuit ExpressRoute dans la console Azure. Une fois déployé, vous recevez une clé de service. Pour plus de détails, consultez la documentation Microsoft ExpressRoute.

-

Dans le Megaport Portal, créez une connexion (VXC) de votre MVE à votre emplacement ExpressRoute.

-

Dans FortiManager, créez une nouvelle interface et ajoutez les détails de la connexion ExpressRoute.

Les instructions de ce sujet décrivent les deuxième et troisième parties.

Remarque

MVE pour Fortinet SD-WAN nécessite des étapes de configuration à la fois dans FortiManager et le Megaport Portal pour toutes les connexions cloud.

Ajout de la connexion ExpressRoute dans le Megaport Portal

Pour configurer la connexion ExpressRoute, vous devez créer la connexion dans le Megaport Portal.

Pour créer une connexion à ExpressRoute depuis le Megaport Portal

-

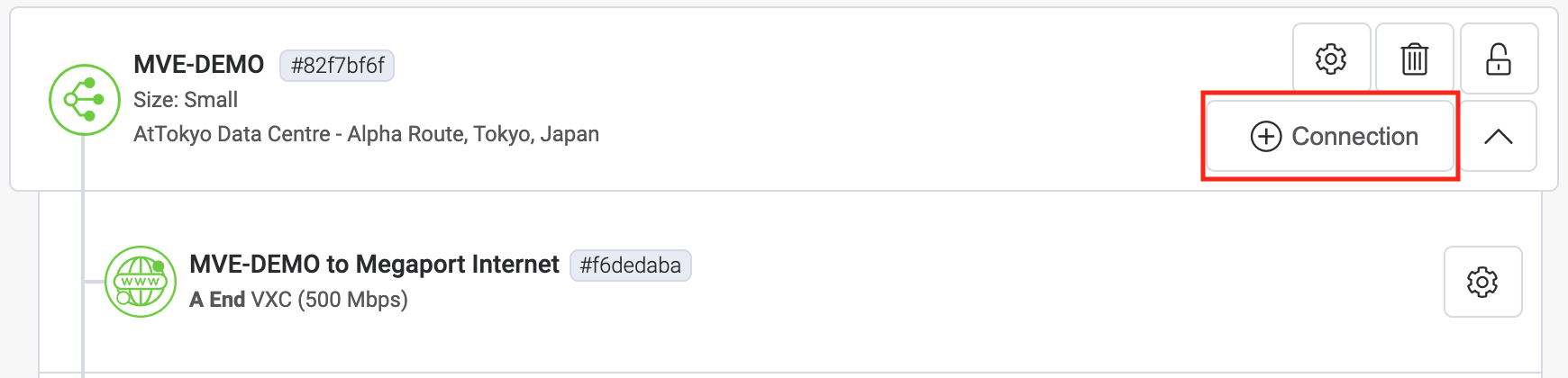

Dans le Megaport Portal, allez sur la page Services et sélectionnez le MVE que vous souhaitez utiliser.

-

Cliquez sur +Connexion sur le MVE.

-

Cliquez sur la vignette Cloud.

-

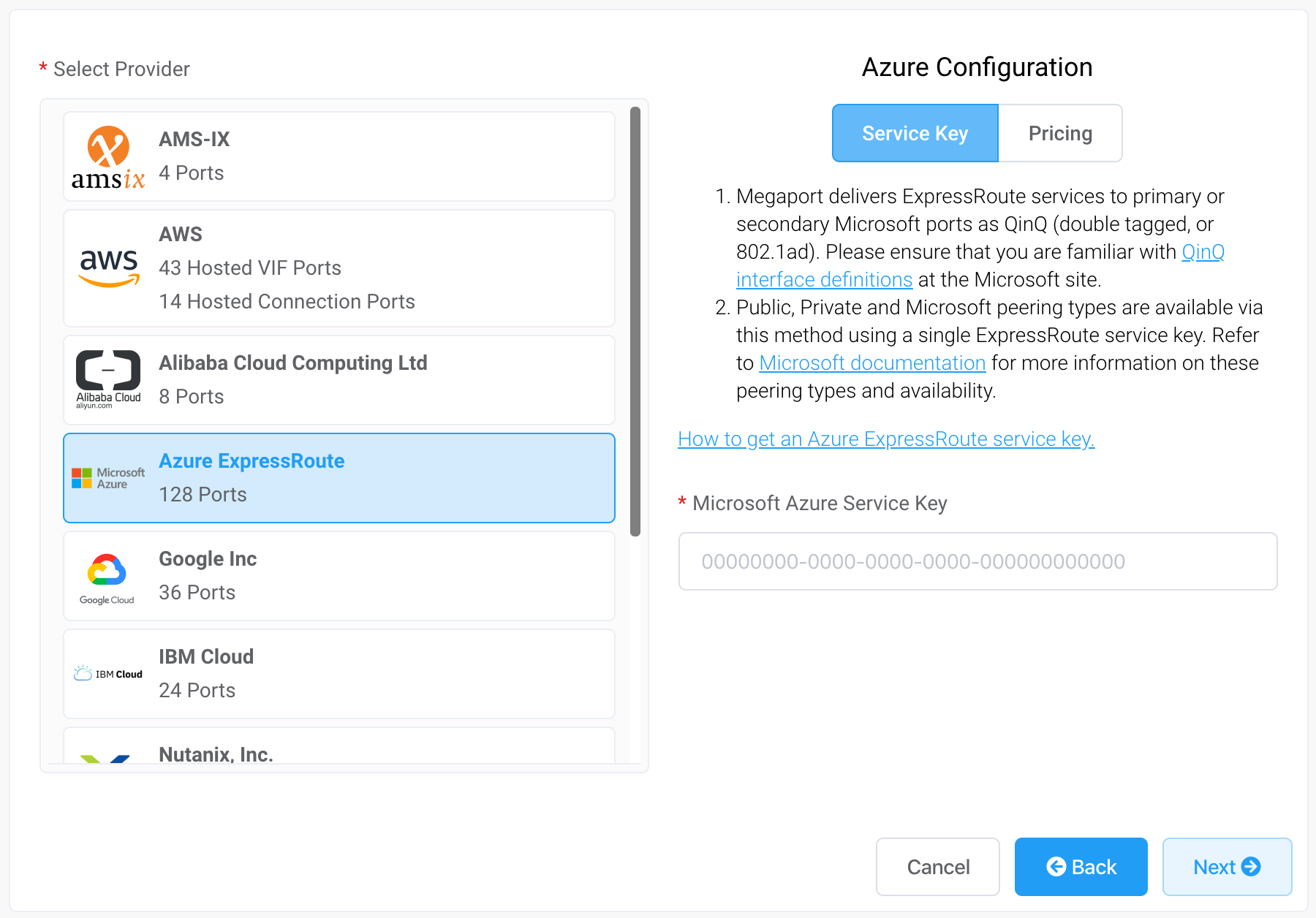

Sélectionnez Microsoft Azure comme fournisseur.

-

Ajoutez la clé de service ExpressRoute dans le champ Microsoft Azure Service Key sur la droite.

Le Portal vérifie la clé puis affiche les emplacements de ports disponibles en fonction de la région ExpressRoute. Par exemple, si votre service ExpressRoute est déployé dans la région Australia East à Sydney, vous pouvez sélectionner les emplacements de Sydney. -

Sélectionnez le point de connexion pour votre première connexion.

Pour déployer une seconde connexion (et cela est recommandé), vous pouvez créer un second VXC - entrez la même clé de service et sélectionnez l’autre emplacement de connexion.Des liens utiles apparaissent sur l’écran de configuration vers des ressources, y compris la console Azure Resource Manager et quelques vidéos tutoriels.

-

Cliquez sur Suivant.

-

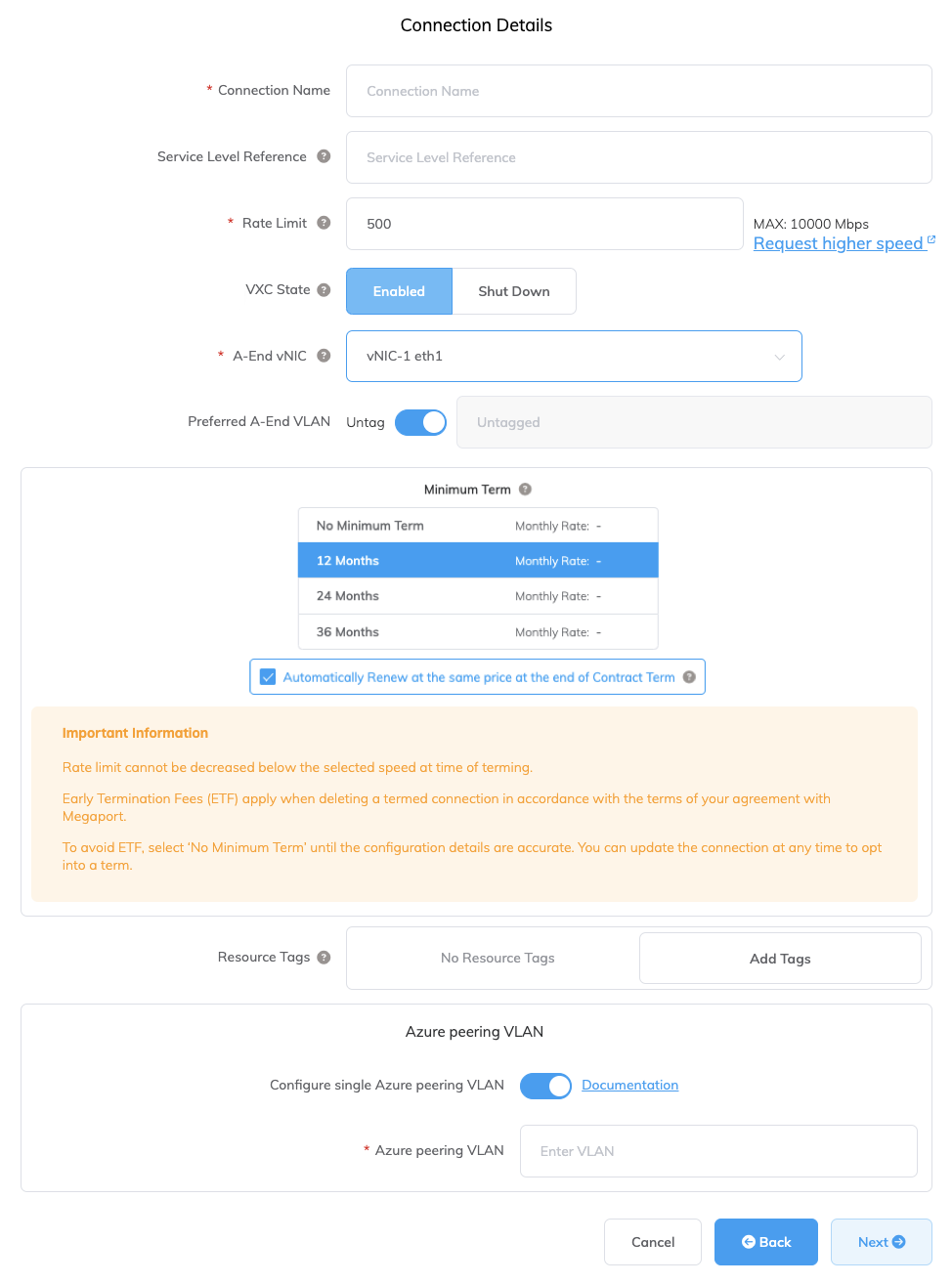

Spécifiez les détails de la connexion:

-

Nom de la Connexion – Le nom de votre VXC à afficher dans le Megaport Portal.

-

Référence du Niveau de Service (facultatif) – Spécifiez un numéro d’identification unique pour votre service Megaport à utiliser à des fins de facturation, tel qu’un numéro de centre de coût, un identifiant client unique, ou un numéro de commande d’achat. Le numéro de référence du niveau de service apparaît pour chaque service dans la section Produit de la facture. Vous pouvez également modifier ce champ pour un service existant.

-

Limite de Débit – La vitesse de votre connexion en Mbps. La limite de débit pour le VXC sera plafonnée au maximum autorisé basé sur la clé de service ExpressRoute.

-

État du VXC – Sélectionnez Activé ou Arrêter pour définir l’état initial de la connexion. Pour plus d’informations, voir Arrêter un VXC pour un test de basculement.

Remarque

Si vous sélectionnez Arrêter, le trafic ne transitera pas par ce service et il se comportera comme s’il était hors service sur le réseau Megaport. La facturation de ce service demeurera active et vous continuerez d’être facturé pour cette connexion.

-

vNIC A-End – Sélectionnez un vNIC A-End dans la liste déroulante. Pour plus d’informations sur les vNICs, voir Création d’un MVE dans le Megaport Portal.

-

A-End VLAN préféré (optionnel) – Spécifiez un ID VLAN non utilisé pour cette connexion (pour ExpressRoute, c’est le S-Tag). Cela doit être un ID VLAN unique sur ce MVE et peut aller de 2 à 4093. Si vous spécifiez un ID VLAN déjà utilisé, le système affichera le prochain numéro de VLAN disponible. L’ID VLAN doit être unique pour poursuivre la commande. Si vous ne spécifiez pas de valeur, Megaport en assignera un.

-

Durée Minimale – Sélectionnez Pas de Durée Minimale, 12 Mois, 24 Mois, ou 36 Mois. Les durées plus longues entraînent un tarif mensuel réduit. 12 Mois est sélectionné par défaut. Prenez note des informations à l’écran pour éviter les frais de résiliation anticipée (ETF).

Activez l’option Renouvellement de la Durée Minimale pour les services d’une durée de 12, 24, ou 36 mois afin de renouveler automatiquement le contrat au même prix réduit et pour la même durée à la fin du contrat. Si vous ne renouvelez pas le contrat, à la fin de la durée, le contrat basculera automatiquement sur un contrat mensuel pour la période de facturation suivante, au même prix, sans remises liées à la durée.

Pour plus d’informations, voir Tarification et conditions contractuelles de VXC et Facturation de VXC, Megaport Internet et IX.

-

Étiquettes de Ressource – Vous pouvez utiliser des étiquettes de ressource pour ajouter vos propres métadonnées de référence à un service Megaport.

Pour ajouter une étiquette:- Cliquez sur Ajouter des étiquettes.

- Cliquez sur Ajouter une nouvelle étiquette.

- Entrez les détails dans les champs:

- Clé – chaîne de longueur maximale 128. Les valeurs valides sont a-z 0-9 _: . / \ -

- Valeur – chaîne de longueur maximale 256. Les valeurs valides sont a-z A-Z 0-9 _: . @ / + \ - (espace)

- Cliquez sur Enregistrer.

Si vous avez déjà des étiquettes de ressource pour ce service, vous pouvez les gérer en cliquant sur Gérer les étiquettes.

Avertissement

Ne jamais inclure d’informations sensibles dans une étiquette de ressource. Les informations sensibles incluent les commandes qui renvoient des définitions d’étiquettes existantes et les informations qui identifieront une personne ou une entreprise.

-

Configurer un VLAN de Peering Azure unique – Par défaut, cette option est activée pour MVE et nous recommandons fortement de la maintenir activée avec Fortinet SD-WAN.

Cette option offre une solution VLAN à étiquette unique. Vous configurez le peering dans Azure avec le VLAN MVE (A-End) et le VLAN de peering défini dans Azure (B-End). Notez que vous ne pouvez avoir qu’un seul type de peering (Privé ou Microsoft) par VXC avec cette option.Important

Si vous n’activez pas cette option, le VXC apparaîtra actif, mais il ne reconnaîtra pas le trafic.

-

VLAN de Peering Azure – Cette valeur doit correspondre au VLAN A-End pour le peering à étiquette unique. Un VLAN de peering Azure différent peut également être défini si nécessaire.

-

-

Cliquez sur Suivant et procédez au processus de commande.

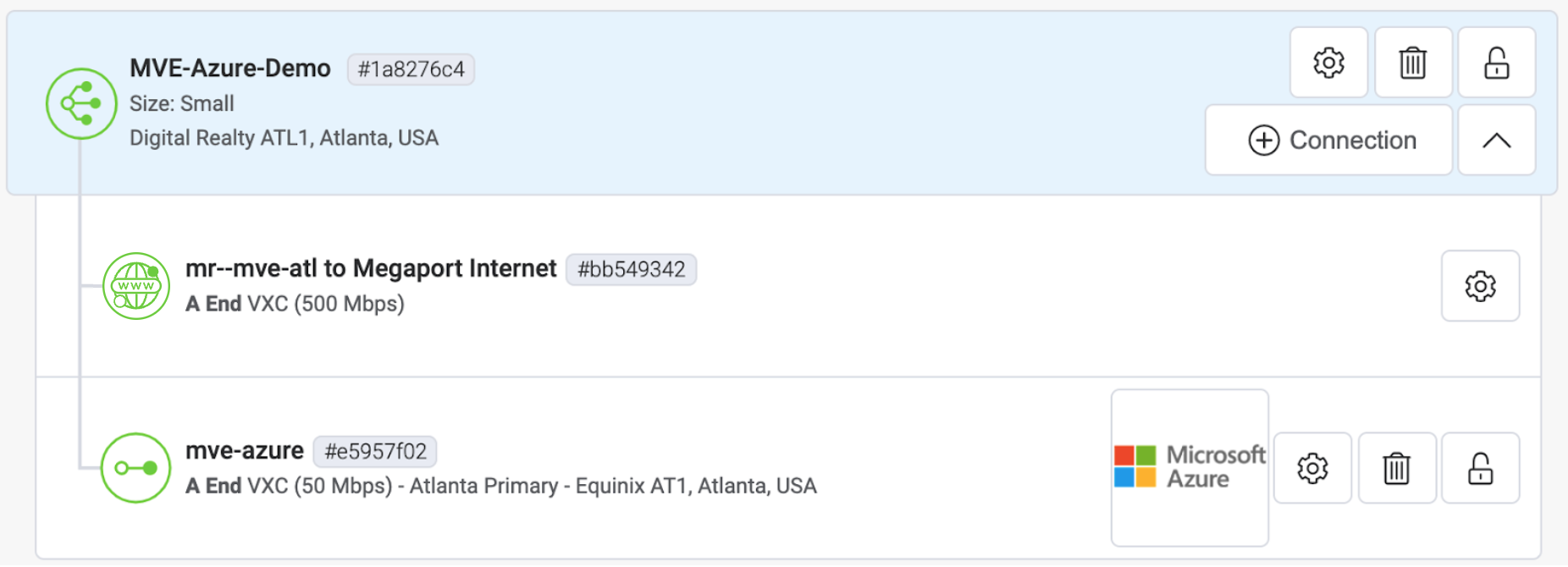

Lorsque la configuration du VXC est terminée, l’icône VXC est verte.

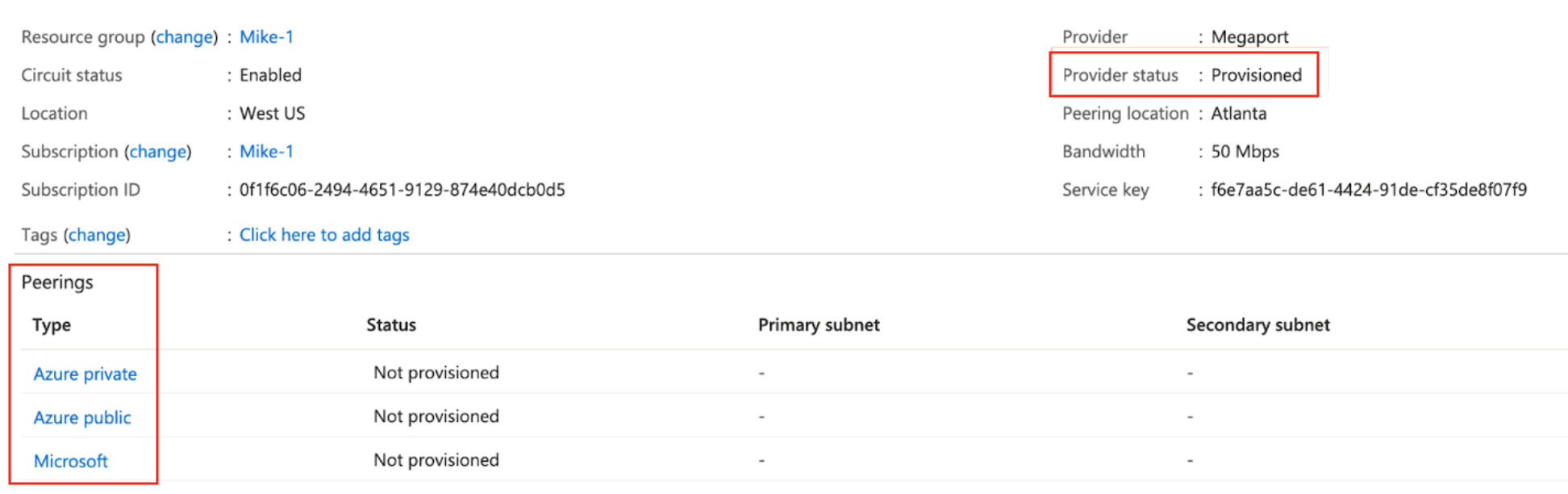

Dans la console de gestion des ressources Azure, le statut du fournisseur sera Provisioned.

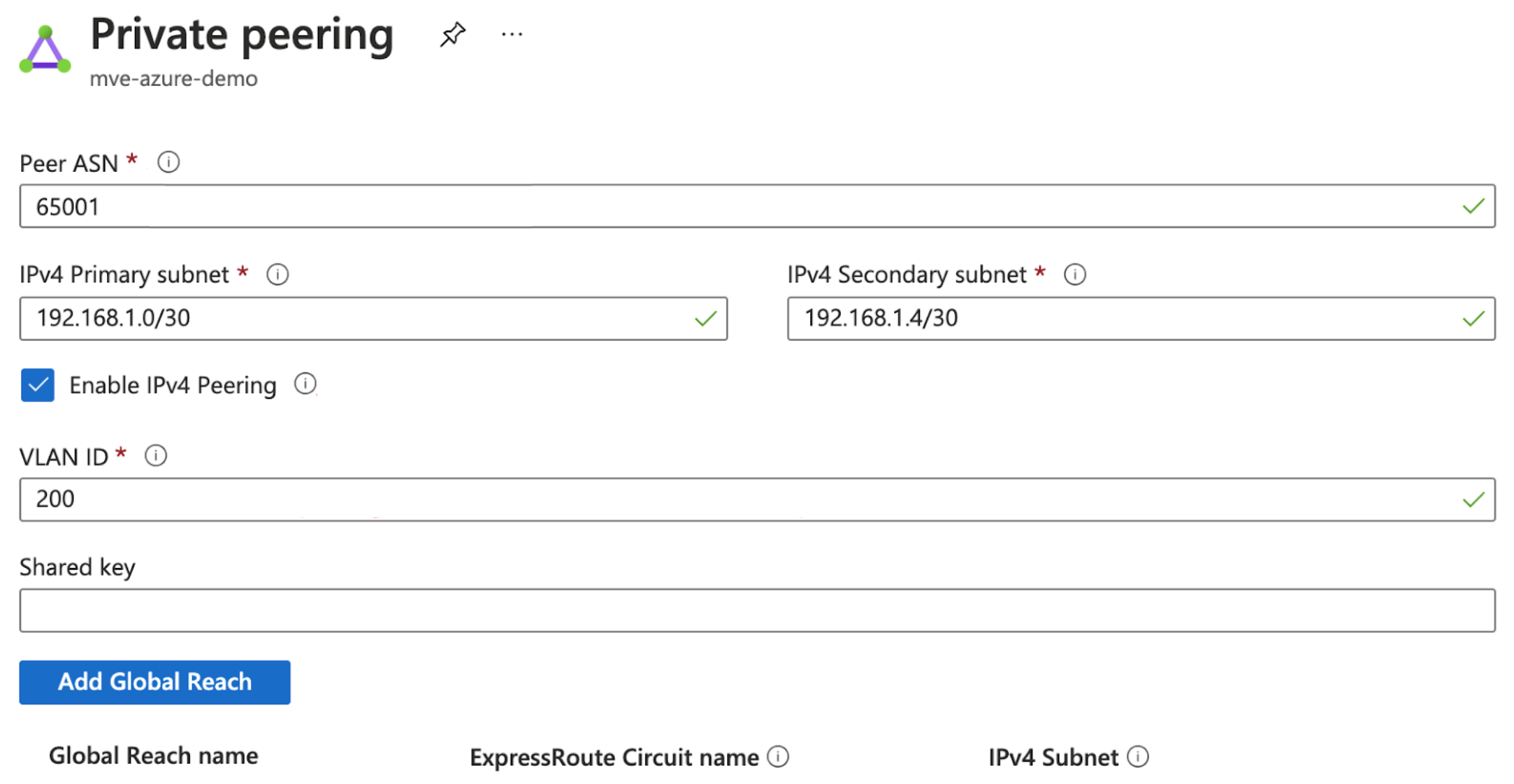

Une fois provisionné, vous devez configurer les peering. Vous pouvez configurer du peering privé et Microsoft. Cliquez sur le pair à configurer et fournissez ces détails:

- Peer ASN – Entrez l’ASN pour le MVE.

- Sous-réseaux IPv4 – Depuis chacun de ces sous-réseaux, MVE utilise la première adresse IP utilisable et Microsoft utilise la deuxième adresse IP utilisable pour son routeur.

- ID VLAN – Entrez le VLAN A-End du MVE. (Notez que l’ID VLAN dans la console Azure peut être différent du VLAN A-End.)

- Clé partagée – (Optionnel) Entrez un mot de passe MD5 pour le BGP.

Ajout de la connexion ExpressRoute à FortiManager

Après avoir créé la connexion de votre MVE à Azure et configuré la connexion dans la console Azure, vous devez la configurer dans FortiManager. Cela implique la création d’une interface et la configuration des paramètres BGP, des ASN, des VLAN et des valeurs MD5.

Pour ajouter la connexion Cloud Azure dans FortiManager

-

Rassemblez les détails de la connexion depuis la console Azure.

Affichez les détails de la connexion que vous avez créée dans Azure pour cette connexion. Notez les valeurs pour le Peer ASN, la Clé partagée, l’ID VLAN, et le Sous-réseau primaire IPv4. -

Rassemblez les détails de la connexion depuis le Megaport Portal.

Cliquez sur l’icône d’engrenage pour la connexion Azure depuis votre MVE et cliquez sur l’affichage des Détails. Notez la valeur pour le VLAN A-End. -

Connectez-vous au FortiManager.

Remarque

Vous pouvez également vous connecter sur votre instance MVE: https://<adresse-ip-mve>

-

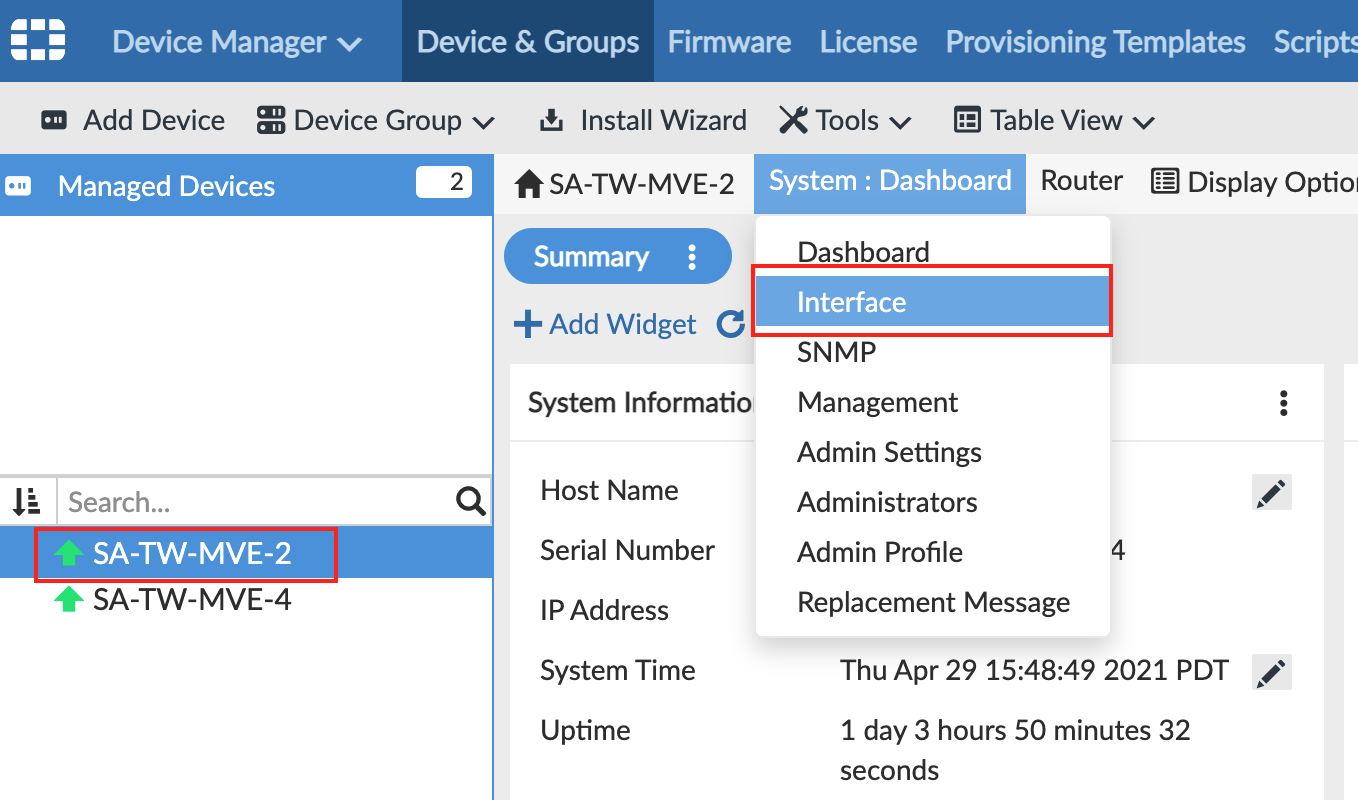

Depuis votre appareil géré, allez dans le menu Système et choisissez Interface.

La page affiche port1 comme votre interface physique.

La page affiche port1 comme votre interface physique. -

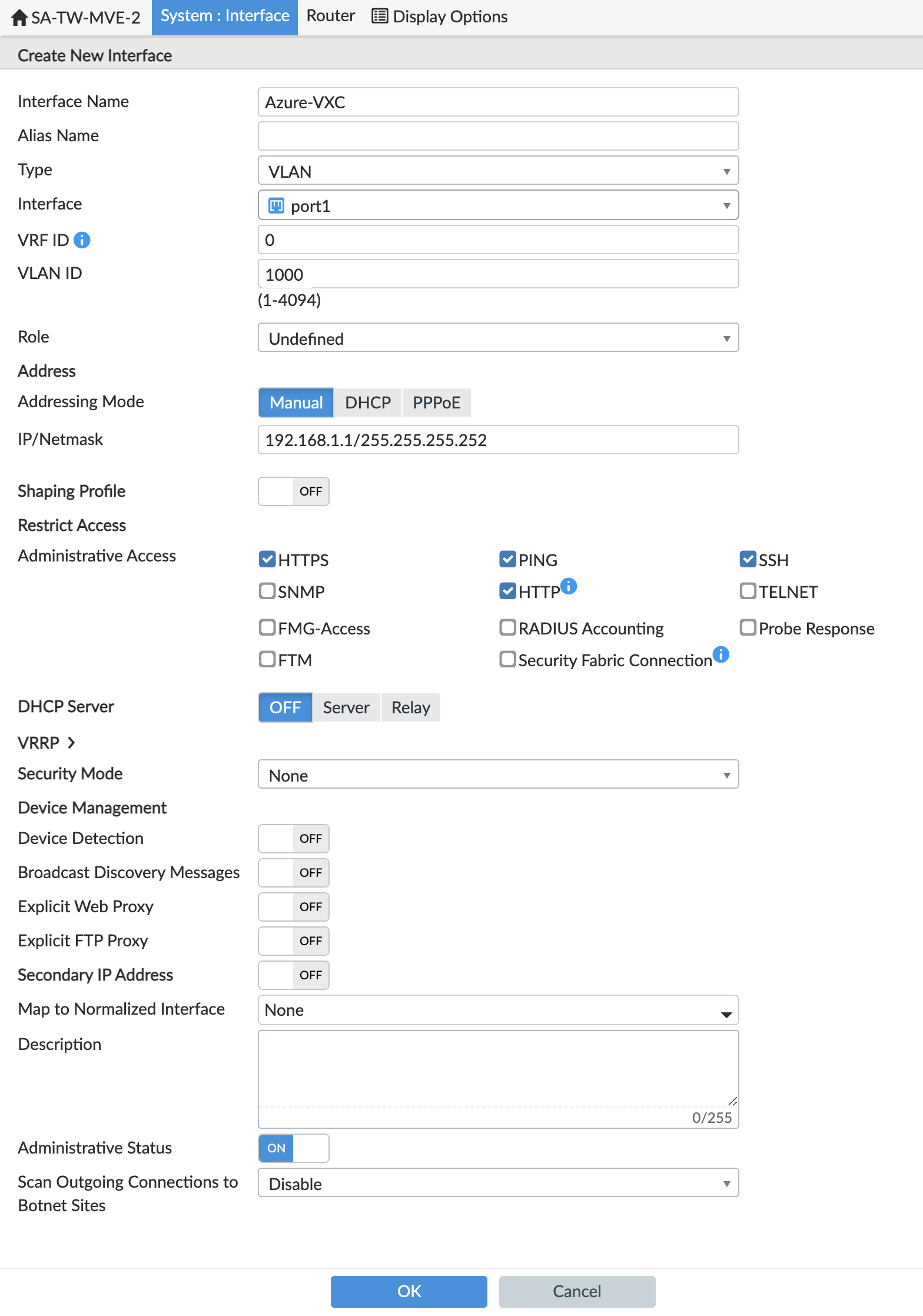

Cliquez sur +Create New > Interface et fournissez ces informations:

- Nom de l’interface – Spécifiez un nom significatif pour l’interface.

- Nom d’alias (optionnel) – Entrez un nom alternatif.

- Type – Choisissez VLAN.

- Interface – Choisissez l’interface parent:

port1. - ID VLAN – Spécifiez le VLAN A-End répertorié pour cette connexion Azure dans le Megaport Portal.

- Rôle – Choisissez Indéfini.

- Mode d’adressage – Sélectionnez Manuel.

- IP/Masque – Ces valeurs sont disponibles dans la console Azure. Les adresses IP et le CIDR apparaissent dans le champ Sous-réseau primaire IPv4 ; MVE utilise la première adresse IP utilisable et Azure utilise la seconde pour son routeur. Pour ce champ, entrez l’adresse IP MVE (première utilisable).

- Accès administratif - Spécifiez comment vous souhaitez accéder à cette interface, tel que HTTPS, PING et SSH.

- Serveur DHCP - Cliquez sur OFF.

-

Cliquez sur OK.

La nouvelle interface VLAN apparaît avec votre interface physiqueport1.

Vous pouvez exécuter une commande execute ping depuis FortiOS pour vérifier la connexion.

Remarque

Vous devez pousser la configuration vers le MVE, ce qui se produit lorsque la mise à jour automatique est configurée. Si vous ne pouvez pas pinguer la connexion avec succès, allez dans Gestion des dispositifs dans FortiManager, sélectionnez le MVE, et choisissez Actualiser le dispositif dans le menu Plus. Si demandé, sélectionnez Mise à jour automatique pour le Statut de configuration.

À ce point, nous avons créé l’interface et nous devons ensuite créer la session BGP.

-

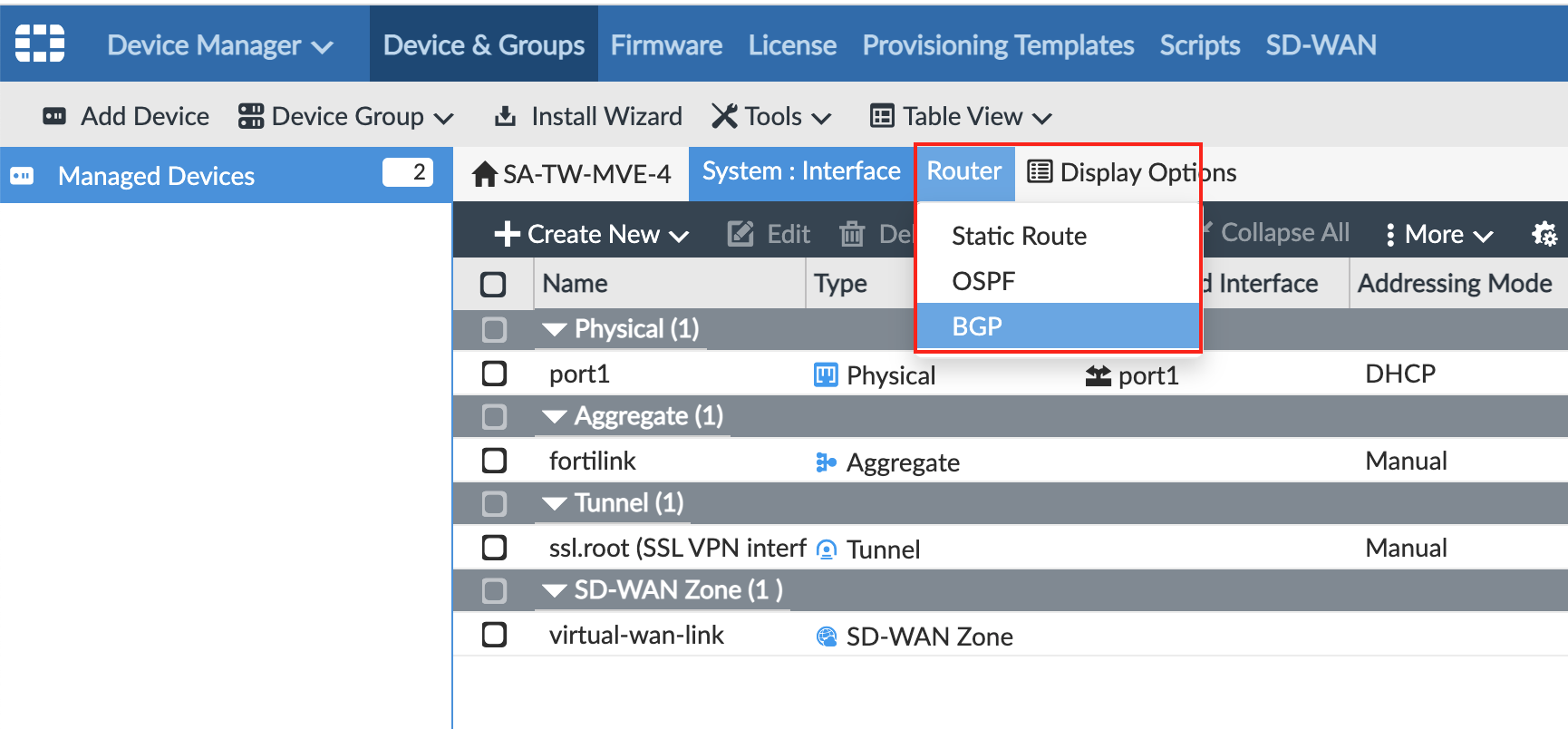

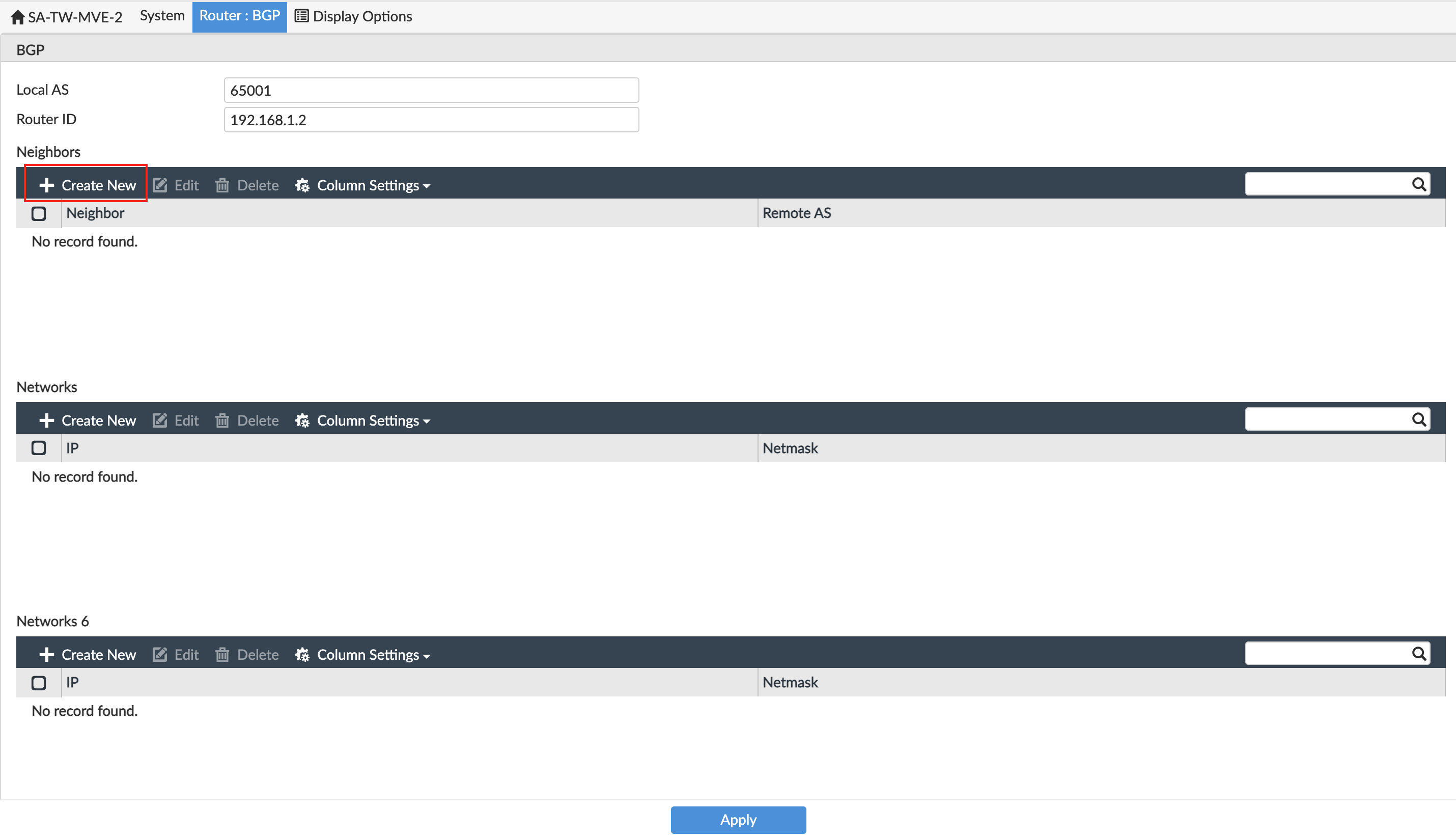

Dans FortiManager, allez dans Router > BGP.

-

Fournissez ces informations:

- AS local – Fournissez l’ASN pour la connexion MVE. Utilisez le Peer ASN de la console Azure.

- ID du routeur – Entrez la première adresse IP utilisable du Sous-réseau primaire IPv4 de la console Azure.

-

Dans Voisins, cliquez sur +Create New.

- Pour l’IP voisin, ajoutez la deuxième adresse IP utilisable du Sous-réseau primaire IPv4 de la console Azure.

-

Pour ASN distant, entrez l’ASN côté Azure de 12076.

C’est une valeur fixe, et elle apparaît dans les détails de connexion sur la console Azure. -

Cliquez sur OK.

-

Cliquez sur Appliquer. Le voisin est configuré mais nous devons ajouter les informations BGP Auth si vous avez défini cela dans la console Azure. (C’était optionnel.) L’interface Web ne vous permet pas de définir cela et vous devez utiliser la ligne de commande pour ajouter les détails BGP.

-

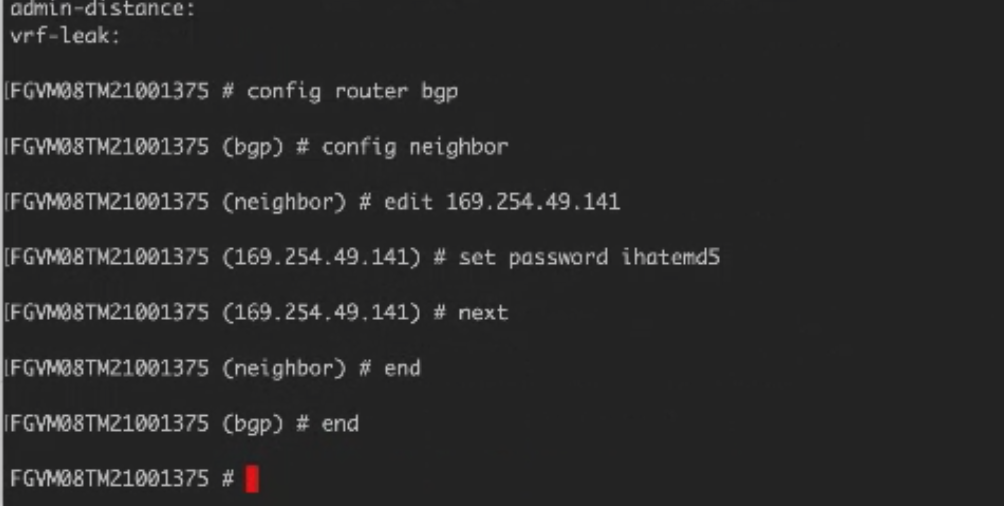

Connectez-vous en SSH à l’instance MVE en utilisant votre fichier de clé privée.

Par exemple

ssh -i ~/.ssh/megaport-mve-instance-1-2048 admin@162.43.143.XX -

Utilisez ces commandes pour ajouter un mot de passe pour le voisin BGP.

Validation de votre connexion Azure

Vous pouvez consulter les détails de connexion, y compris l’état de la connexion, depuis le CLI avec ces commandes:

get system interface– Affiche les détails de configuration et le statut actuel pour les interfaces du dispositif.get router info bgp neighbor <ip-address>– Affiche les détails de configuration et le statut actuel pour les voisins BGP.