Options de chiffrement AWS pour un débit élevé et une haute résilience

Ce sujet décrit deux scénarios pour créer des connexions réseau chiffrées vers AWS avec un débit élevé et une haute résilience.

- Scénario 1: Connexion chiffrée à un Virtual Private Cloud (VPC) de transit

- Scénario 2: Connexion chiffrée à un transit gateway (TGW)

Prérequis

- Deux emplacements Megaport activés avec des zones de diversité établies.

- Une connexion AWS Direct Connect Hosted Connection (utilisée comme exemple dans ce sujet), ou une connexion Hosted Virtual Interface (Hosted VIF).

- Taille suffisante de l’instance Elastic Compute Cloud (EC2) exécutant l’Appliance Virtuale Réseau (NVA) au sein d’AWS pour gérer un chiffrement à haut débit.

Considérations clés

- Le débit maximum est principalement déterminé par la capacité de calcul disponible sur les appareils qui traitent le chiffrement (tels que les Appliances Virtuales Réseau, pare-feu ou routeurs).

- Les objectifs globaux de disponibilité déterminent le nombre d’appareils, les connexions sous-jacentes et les tunnels overlay (par exemple, 99,9 % ou 99,99 %, un métrique séparé du nombre SLA).

- Le protocole de routage et la configuration déterminent le temps de basculement et la rapidité avec laquelle un appareil détecte une panne. Dans certains cas, un arrêt propre peut ne pas être possible.

Scénario 1: Connexion chiffrée au Virtual Private Cloud (VPC) de transit

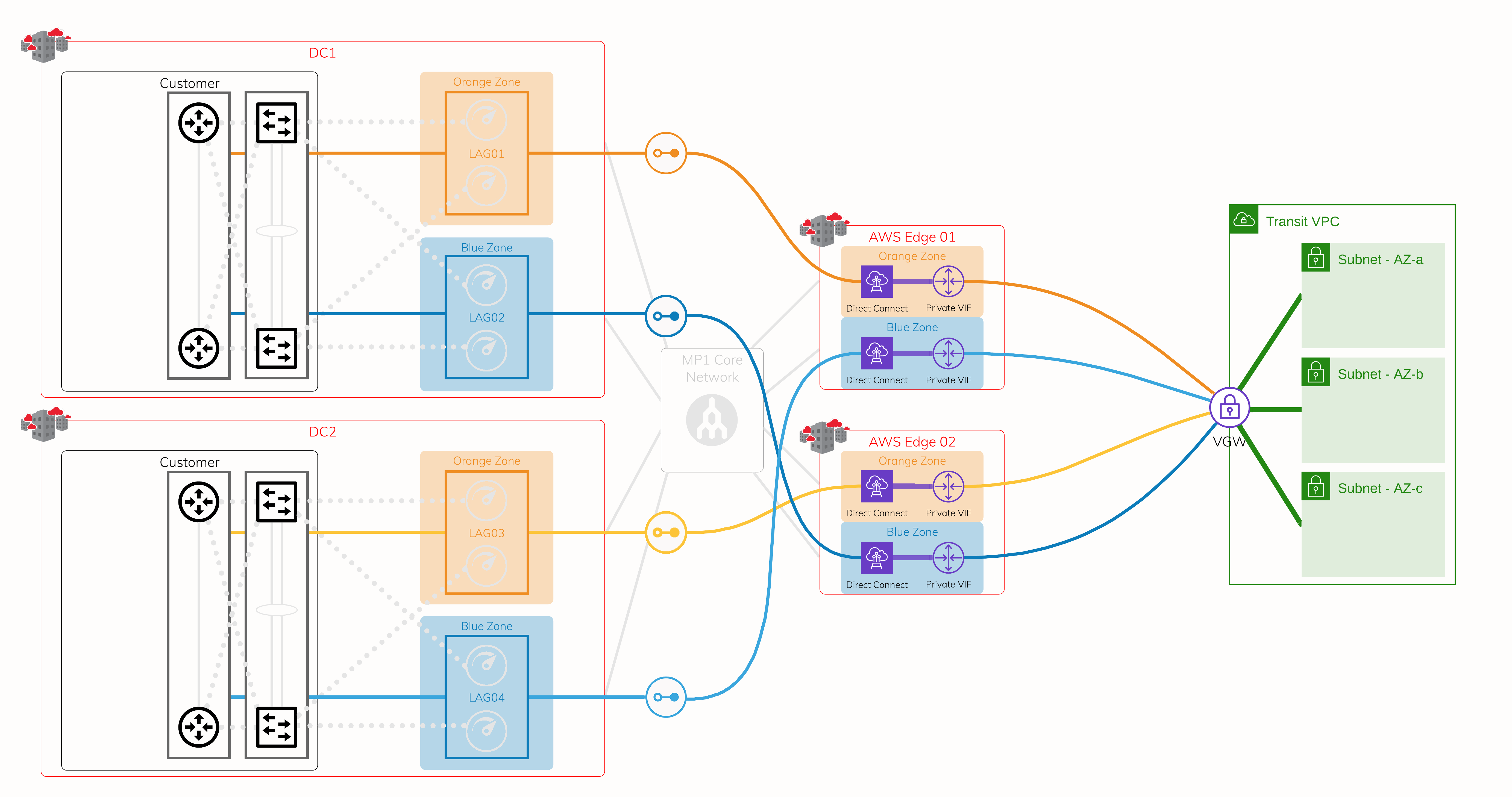

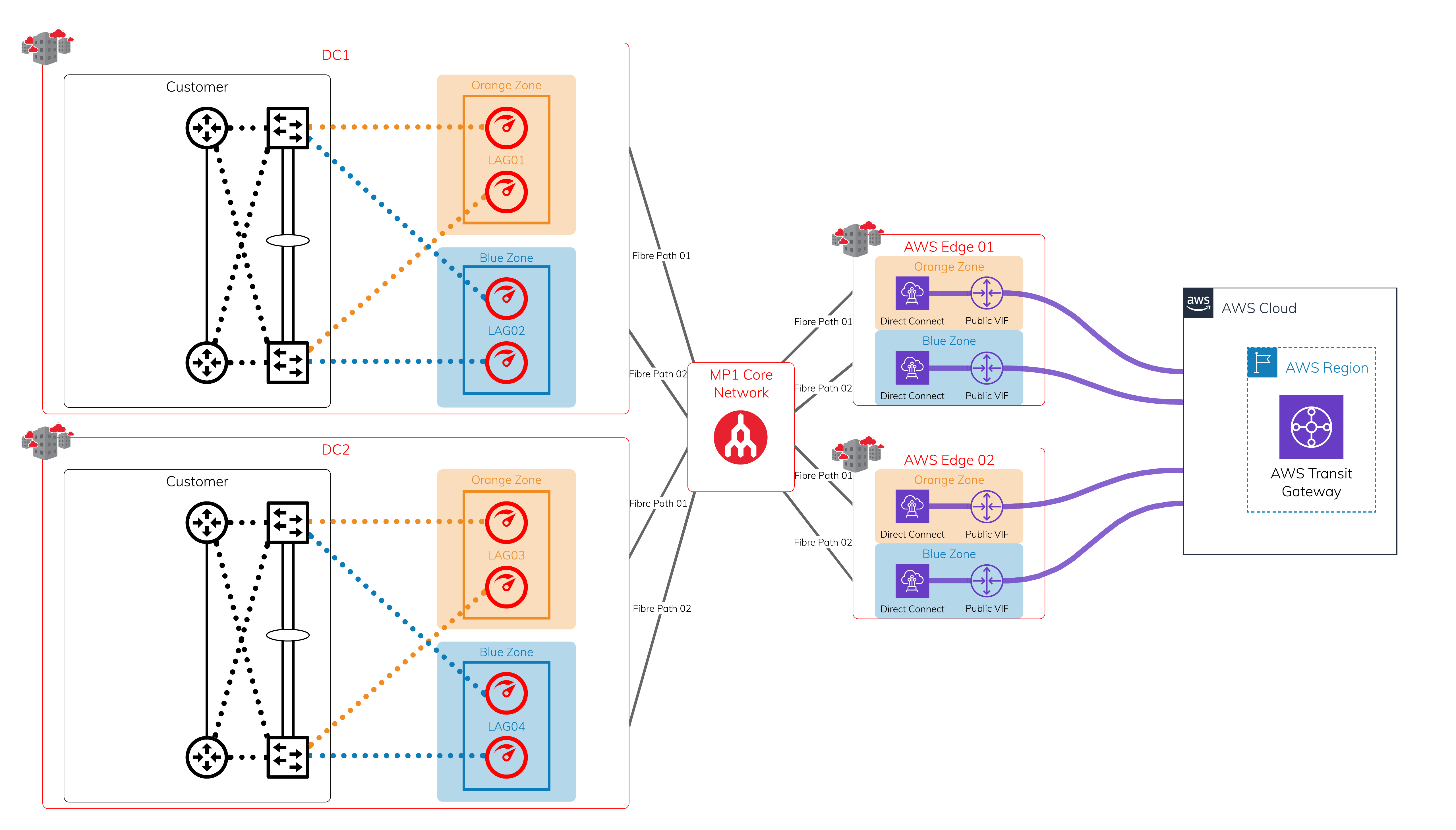

Couche physique - Megaport et emplacements activés Megaport + emplacements de bord AWS

Dans chaque zone de diversité, vous pouvez avoir un Port unique ou une paire de Ports dans un Link Aggregation Group (LAG). Chaque emplacement activé Megaport est protégé par des chemins de fibre diversifiés doubles dans le réseau central mondial de Megaport.

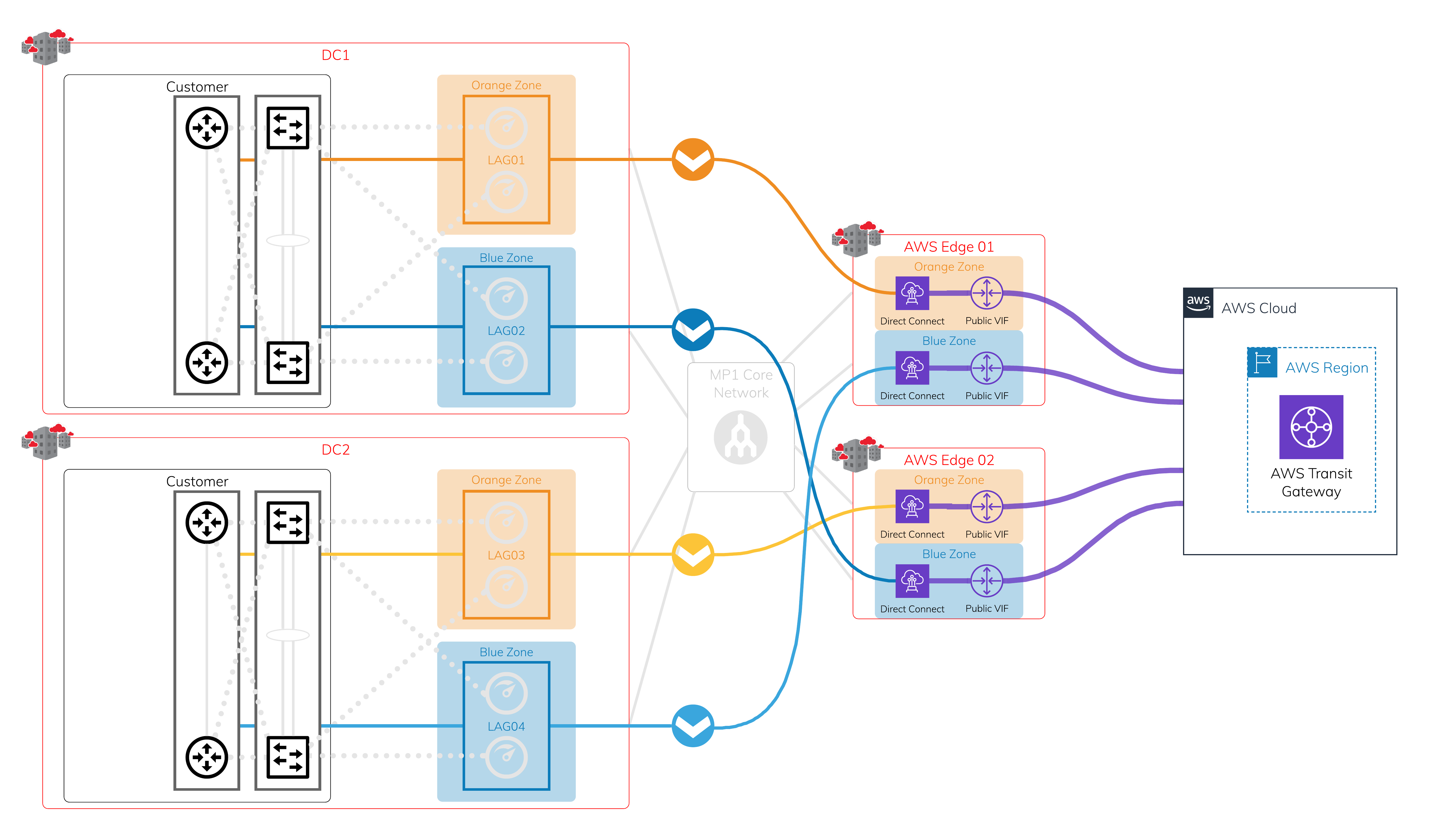

Couche 2 - Virtual Cross Connect (VXC)

En utilisant la couche physique protégée, créez un VXC (circuit de couche 2) pour se connecter à chaque point d’accès où Megaport rencontre le réseau de bord AWS. Chaque emplacement de connexion hébergée dispose d’une infrastructure physique diversifiée disponible. Cette image montre quatre VXC connectant quatre dispositifs sur Megaport à AWS aux emplacements de bord AWS. Utilisez une interface virtuelle privée via AWS Direct Connect, de manière à ce qu’elle soit attachée à la passerelle virtuelle privée cible (VGW) ou à une Direct Connect Gateway sur VGW.

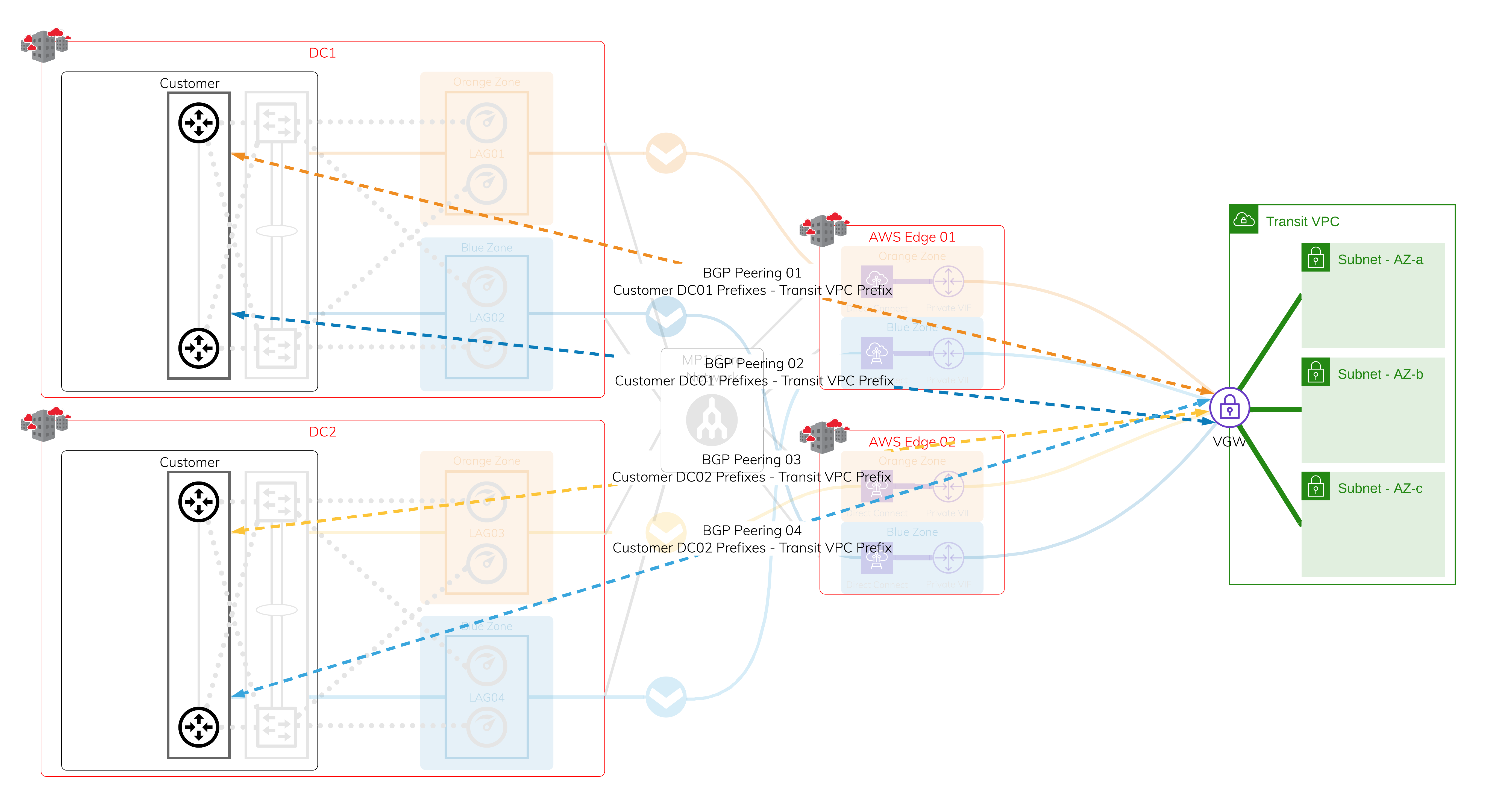

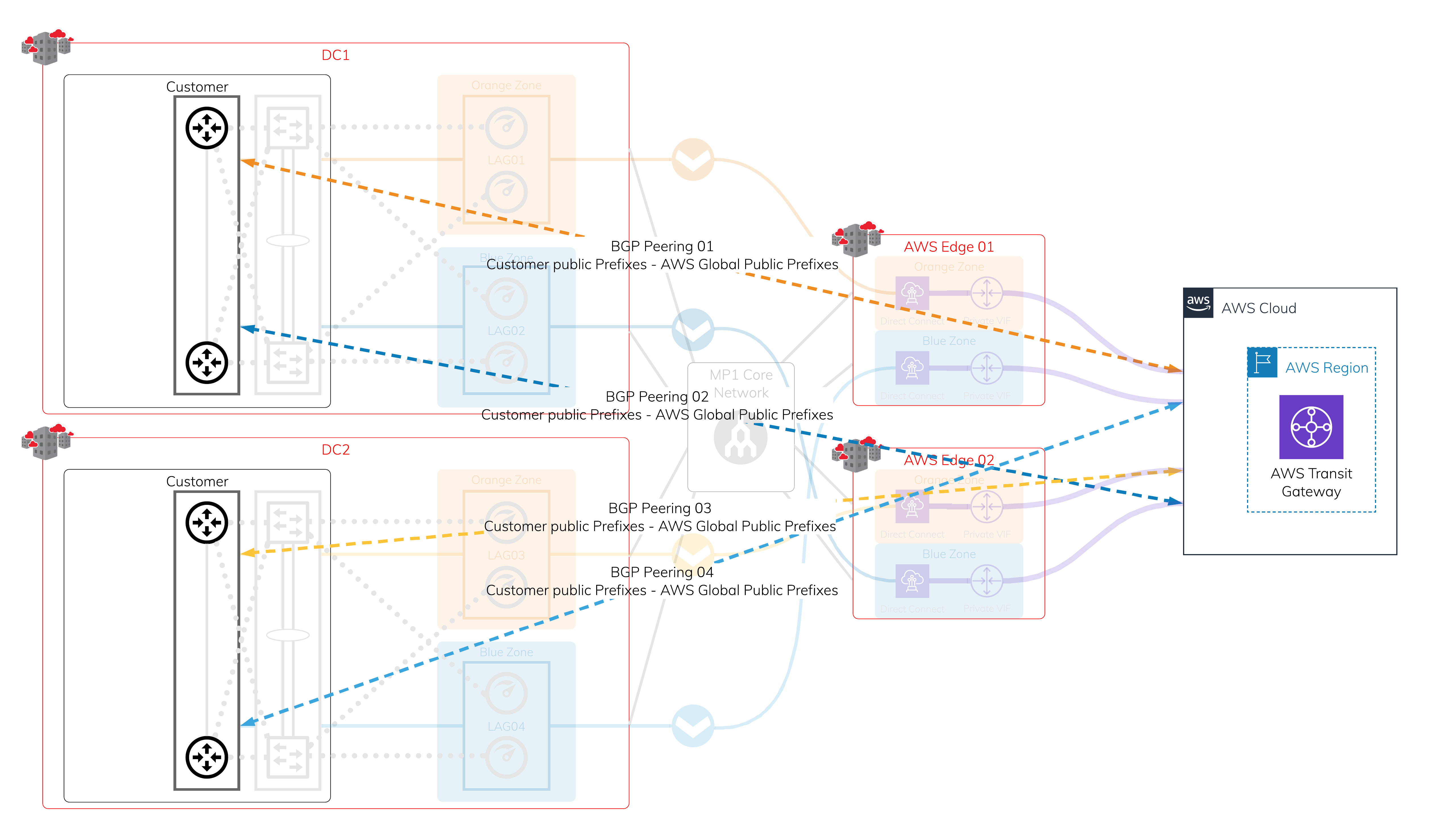

Couche 3 - Sessions IP et BGP

Attribuez des adresses IP et établissez une session BGP sur chacun des VXCs précédemment créés. Si l’une des sessions est interrompue, des sessions BGP actives sont disponibles pour le basculement.

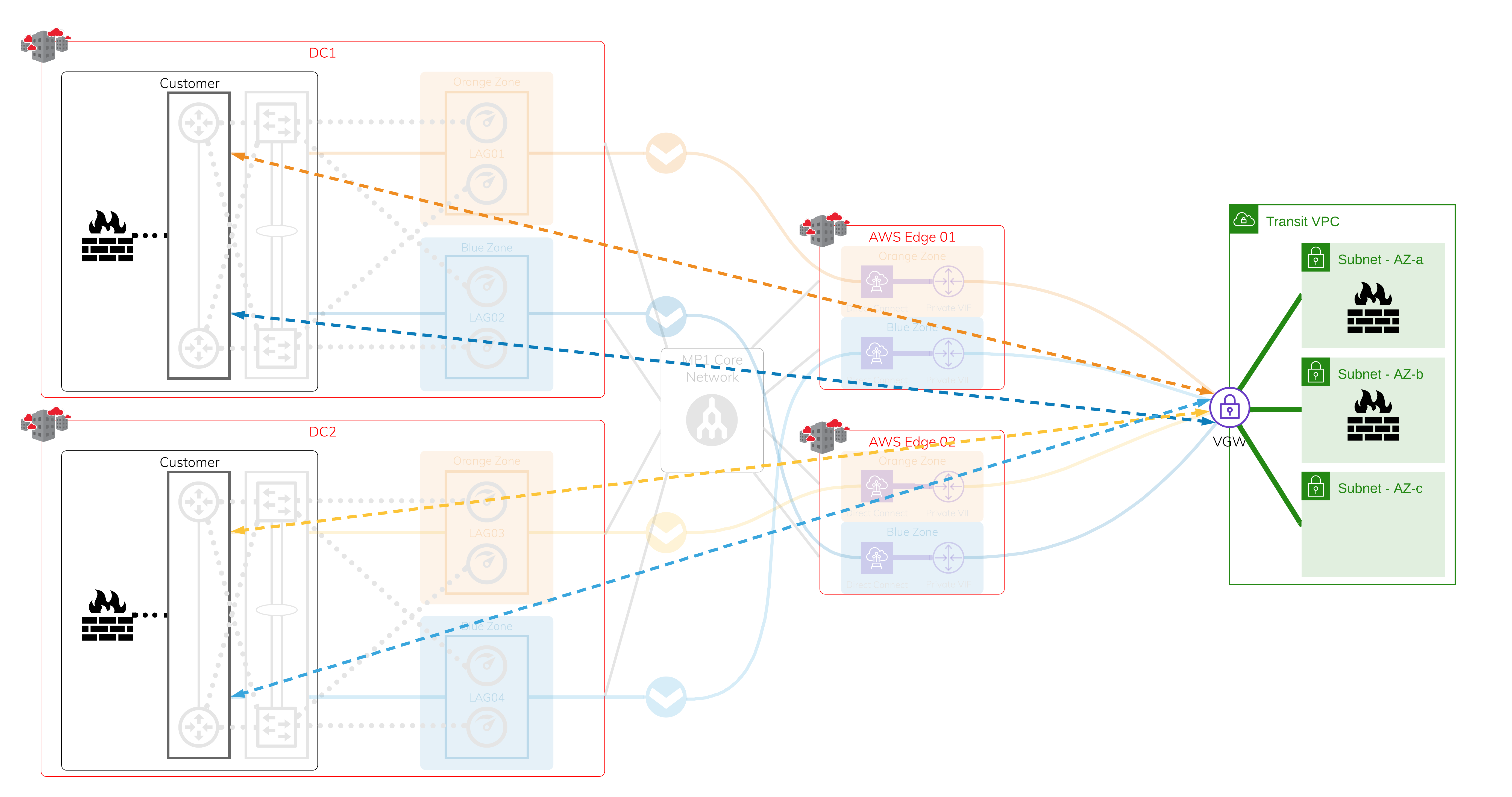

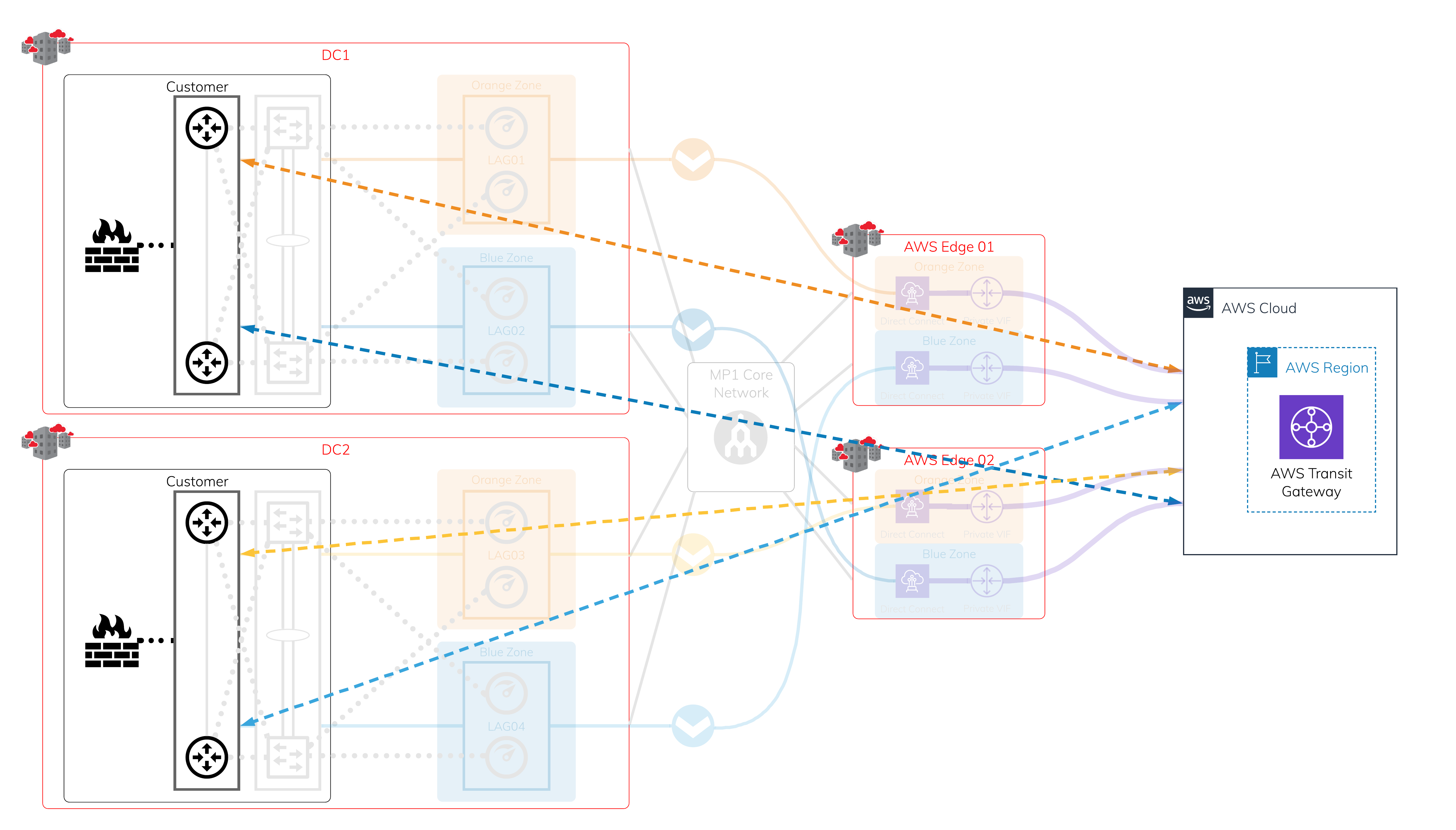

Appliances Virtuales Réseau au sein du VPC de transit et pare-feu sur site

L’exigence de disponibilité détermine le nombre d’appareils sur site et d’Appliances Virtuales Réseau (NVAs) dans AWS; cela peut être un cluster/ensemble de deux ou plusieurs dispositifs dans chaque centre de données.

Tunnels chiffrés

Vous pouvez établir des tunnels chiffrés en utilisant des protocoles standard de l’industrie ou des protocoles propriétaires du fournisseur. Le débit maximum dépend de la puissance de calcul disponible sur les NVAs et le pare-feu sur site. Chaque tunnel chiffré est protégé par la configuration de l’infrastructure réseau.

Pour un basculement plus rapide et automatisé, nous recommandons de configurer des protocoles de routage dynamique sur les tunnels chiffrés séparément du réseau sous-jacent.

Scénario 2: Connexion chiffrée à un TGW

Couche physique - Megaport et emplacements activés Megaport + emplacements de bord AWS

Dans chaque zone de diversité, vous pouvez avoir un Port unique ou une paire de Ports dans un LAG. Chaque emplacement activé Megaport est protégé par des chemins de fibre diversifiés doubles dans le réseau central mondial de Megaport.

Couche 2 - VXC

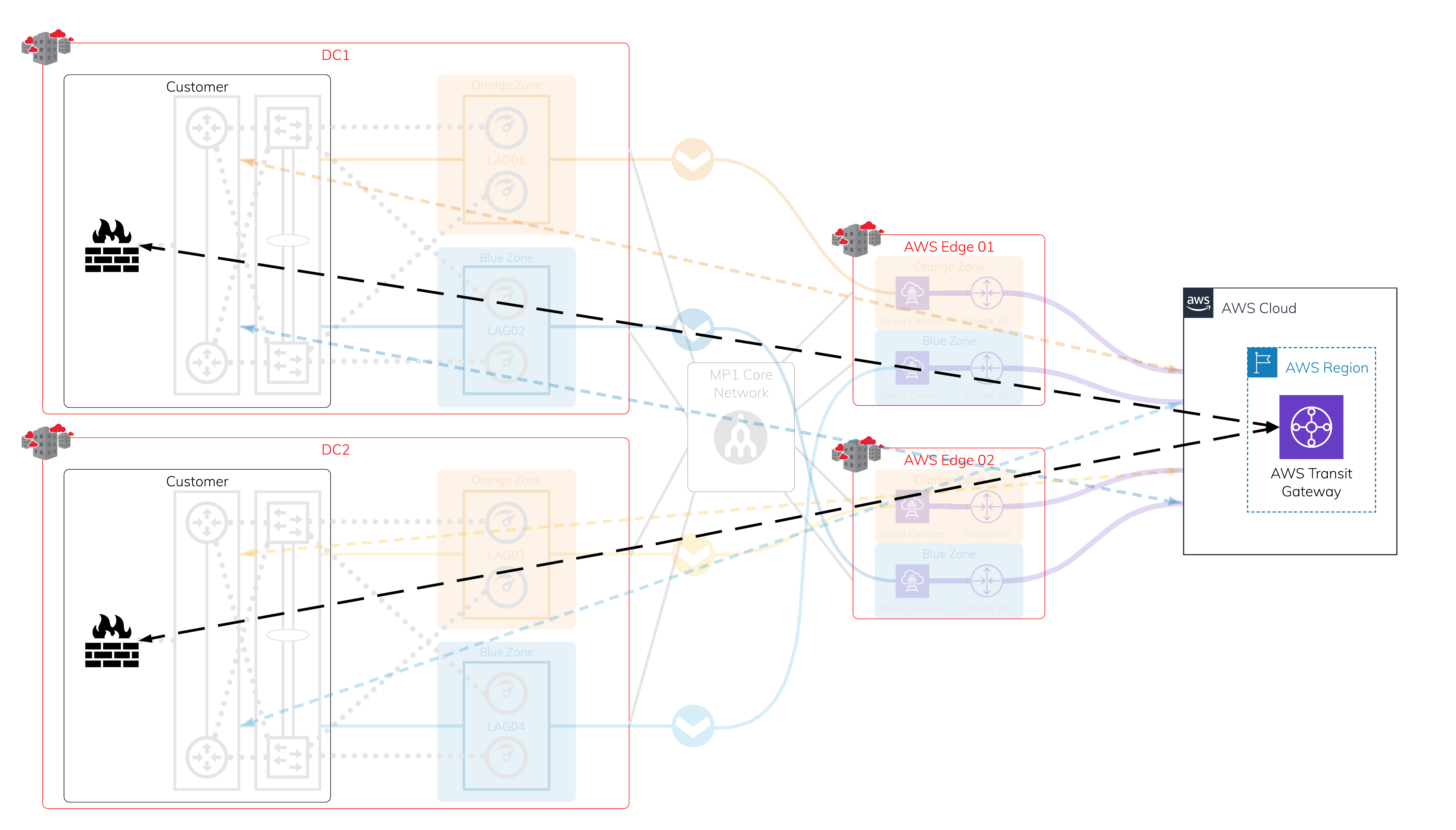

En utilisant la couche physique protégée, créez un VXC pour se connecter à chaque point d’accès où Megaport rencontre le réseau de bord AWS. Chaque emplacement de connexion hébergée dispose d’une infrastructure physique diversifiée disponible. Cette image montre quatre VXC connectant quatre dispositifs différents sur Megaport à AWS aux emplacements de bord AWS. Assurez-vous d’utiliser une interface virtuelle publique via AWS Direct Connect pour recevoir tous les préfixes publics globaux AWS.

Couche 3 - Sessions IP et BGP

Attribuez une adresse IP publique que vous possédez à chaque VXC que vous avez créé, et établissez une session BGP. En cas d’interruptions, il y a quatre sessions BGP actives disponibles pour un basculement facile.

Remarque

Si vous ne possédez pas d’adresses IP publiques, voir Création de connexions MCR vers AWS.

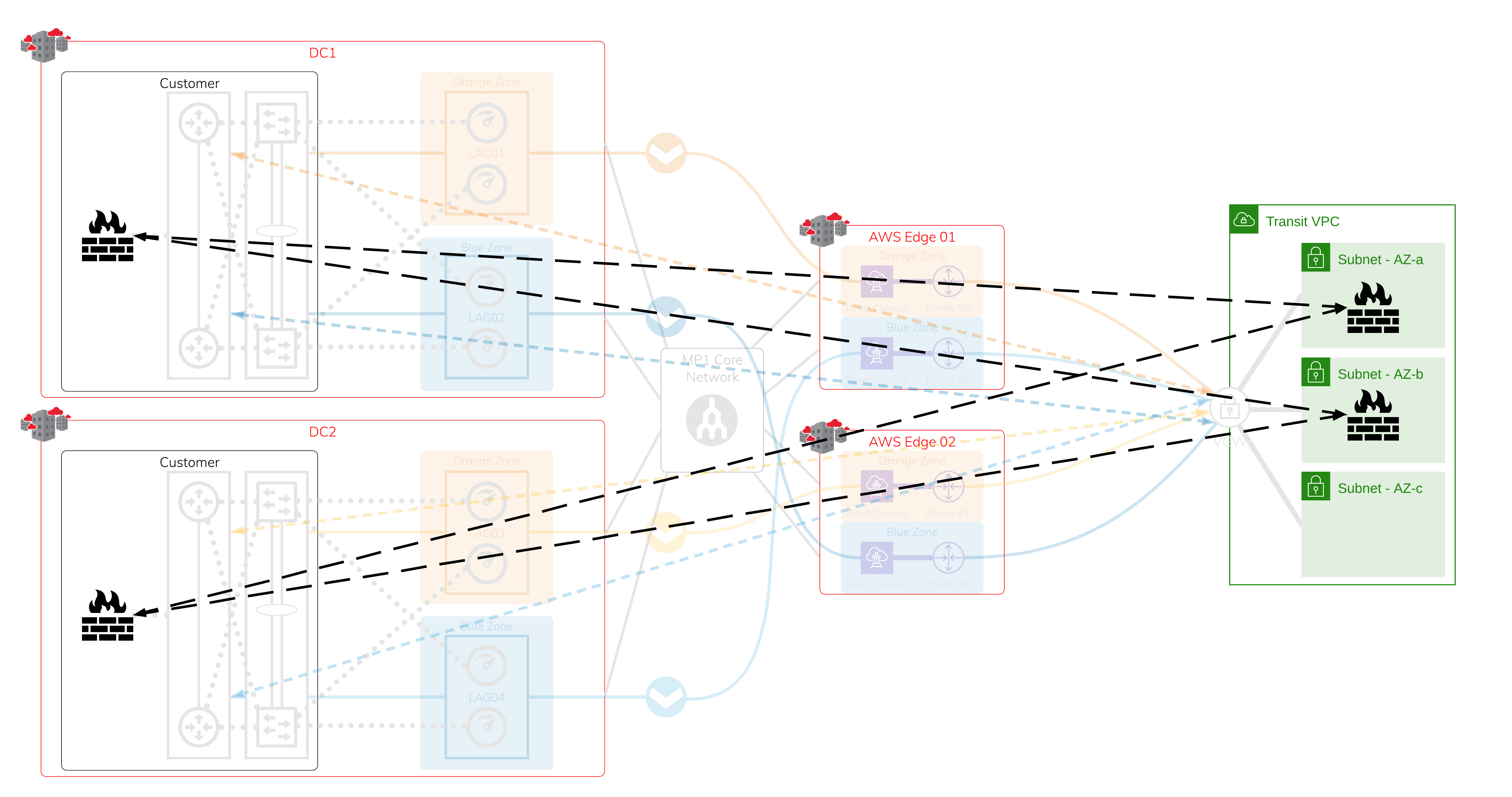

Utilisation des appareils sur site pour établir des connexions VPN IPsec à TGW

Le nombre d’appareils sur site dépend de votre exigence de disponibilité. Vous pouvez avoir un cluster ou un ensemble de deux ou plusieurs dispositifs dans chaque centre de données.

Établissement de tunnels VPN IPsec vers le transit gateway

Chaque connexion VPN créée dans AWS dispose de deux tunnels disponibles pour une haute disponibilité (HA) avec un débit maximum de 1,25 Gbps. Vous pouvez utiliser le routage ECMP (Equal-Cost Multi-Path) pour créer plusieurs connexions VPN pour agréger le débit jusqu’à 50 Gbps.