Configuración de alta disponibilidad en el firewall Palo Alto Networks VM-Series

Este tema describe los pasos para configurar la alta disponibilidad (HA) Active/Active de Palo Alto Networks con redundancia basada en rutas.

Palo Alto Networks proporciona documentación para VM-Series en VM-Series Tech Docs.

Pasos básicos

Esta sección ofrece una descripción general de los pasos de configuración en Megaport Portal y PAN-OS. Los procedimientos siguen este resumen de pasos básicos.

Los pasos básicos son:

-

Crear un MVE de Palo Alto Networks.

La HA de Palo Alto Networks requiere tres interfaces de HA dedicadas (HA1, HA2, HA3), además de las interfaces de administración y del plano de datos. Añada vNIC adicionales para un total de 5. -

Crear un segundo MVE de Palo Alto Networks del mismo tamaño y versión, en el mismo metro. Palo Alto Networks requiere que los MVEs sean del mismo tamaño y que estén a menos de 20 milisegundos entre sí. Para obtener detalles de los prerrequisitos de HA, consulte Prerequisites for Active/Active HA.

-

Crear los VXC para el tráfico de HA.

La vNIC 1 es para administración, la vNIC 2 para el plano de datos, y las vNIC de la 3 a la 5 para el tráfico de HA dedicado. Cree un VXC entre la vNIC 3 (HA1) de cada MVE, ambos extremos deben estar sin etiquetar (sin VLAN). Repita para las vNIC 4 (HA2) y 5 (HA3).

Recomendamos configurar los VXC de HA1 y HA2 a 1 Gbps, y configurar el VXC de HA3 con una velocidad que le permita transportar el tráfico total combinado esperado que pase por el firewall. -

Configurar la HA Active/Active en el software PAN‑OS de Palo Alto Networks.

Para obtener más información, consulte la documentación de Palo Alto Networks en Configure Active/Active HA.

Descripción general de HA

Al implementar firewalls de próxima generación (NGFW) de Palo Alto Networks en las instalaciones o en un centro de datos, usar la funcionalidad de alta disponibilidad (HA) integrada es un enfoque común. La HA de PAN-OS es una solución robusta que resuelve varios desafíos con firewalls redundantes, en particular el estado de las sesiones y la sincronización de la configuración.

Históricamente, esta arquitectura ha sido difícil de lograr en entornos cloud, ya que depende de funcionalidades de red específicas que a menudo no están disponibles. La compatibilidad de Megaport con firewalls de Palo Alto Networks en Megaport Virtual Edge (MVE) y la funcionalidad de múltiples vNIC en la plataforma MVE hacen posible esta arquitectura. Esta solución es particularmente útil para clientes que usan MVE como núcleo de red virtualizado y/o conectividad multicloudEl uso de múltiples servicios de cloud computing en una única arquitectura heterogénea. Por ejemplo, una empresa podría usar múltiples proveedores cloud para servicios de infraestructura (IaaS) y de software (SaaS). Una de las propuestas de valor clave de Megaport es habilitar la conectividad multicloud.

.

Los firewalls de Palo Alto Networks implementados en MVE se pueden configurar con HA Active/Active, combinando los beneficios de la implementación bajo demanda como servicio, conectividad privada directa a clouds y centros de datos, utilización óptima de recursos, sincronización de sesiones y configuración, y conmutación por error orquestada.

Active/Active HA

PAN-OS tiene dos modos de HA:

- Active/Active

- Active/Passive

La HA Active/Passive tiene un único firewall activo en cualquier momento, con el firewall secundario con todas las interfaces deshabilitadas y sin pasar tráfico. Esto tiene sentido cuando se trabaja con un par de dispositivos en la misma ubicación conectados a los mismos switches físicos, y tiene la ventaja de que no añade complejidad en arquitecturas sencillas (como las que puede encontrar en una oficina).

La HA Active/Active permite que ambos firewalls estén activos y pasando tráfico al mismo tiempo, con todo el tráfico redirigido al dispositivo restante si falla un firewall o un enlace supervisado. Esto tiene la ventaja de permitir que el resto de la red sea consciente de las rutas disponibles y de poder usar la capacidad de ambos firewalls en un estado normal.

La HA Active/Active en PAN-OS usa enrutamiento y/o NAT para distribuir el tráfico entre ambos firewalls, mientras sincroniza las sesiones activas entre ambos dispositivos. Cada firewall tiene sus propias interfaces con sus propias sesiones BGP, y se puede usar ECMP para balancear el tráfico entre ambos dispositivos. En caso de conmutación por error, las rutas se actualizan, los flujos se redirigen y el firewall restante retoma las sesiones existentes.

La conmutación por error puede activarse por un fallo de uno de los firewalls, por la indisponibilidad de una ruta supervisada o por un fallo de los enlaces de HA entre los dispositivos. Si una ruta supervisada se vuelve indisponible, el tráfico se reenvía desde el dispositivo afectado al dispositivo con la ruta disponible a través del enlace HA3.

Consulte la documentación de Palo Alto Networks para obtener más información sobre la HA Active/Active de PAN-OS en Use Case: Configure Active/Active HA with Route-Based Redundancy.

Comprender la arquitectura

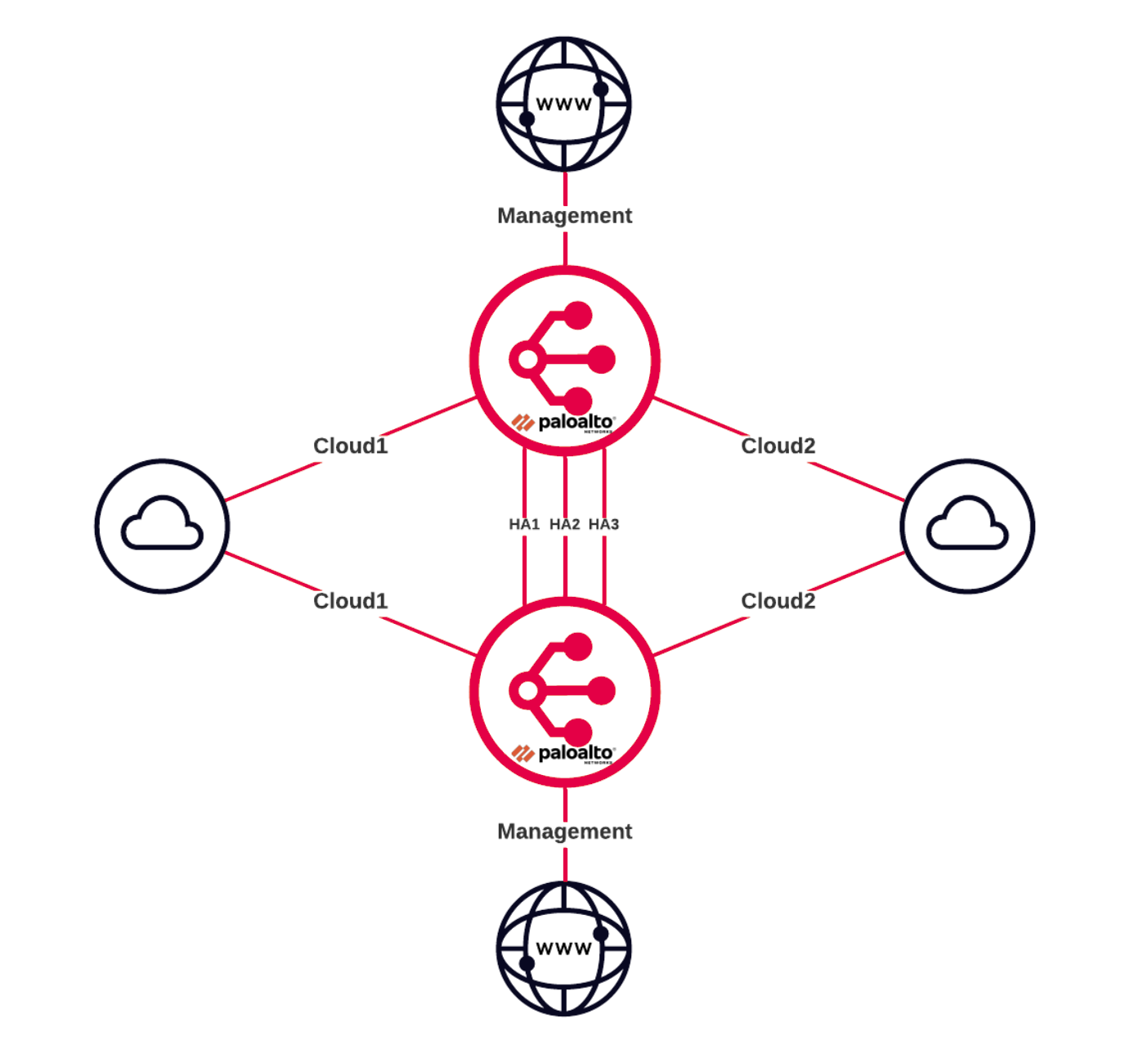

La arquitectura implementada en este tema se muestra a continuación.

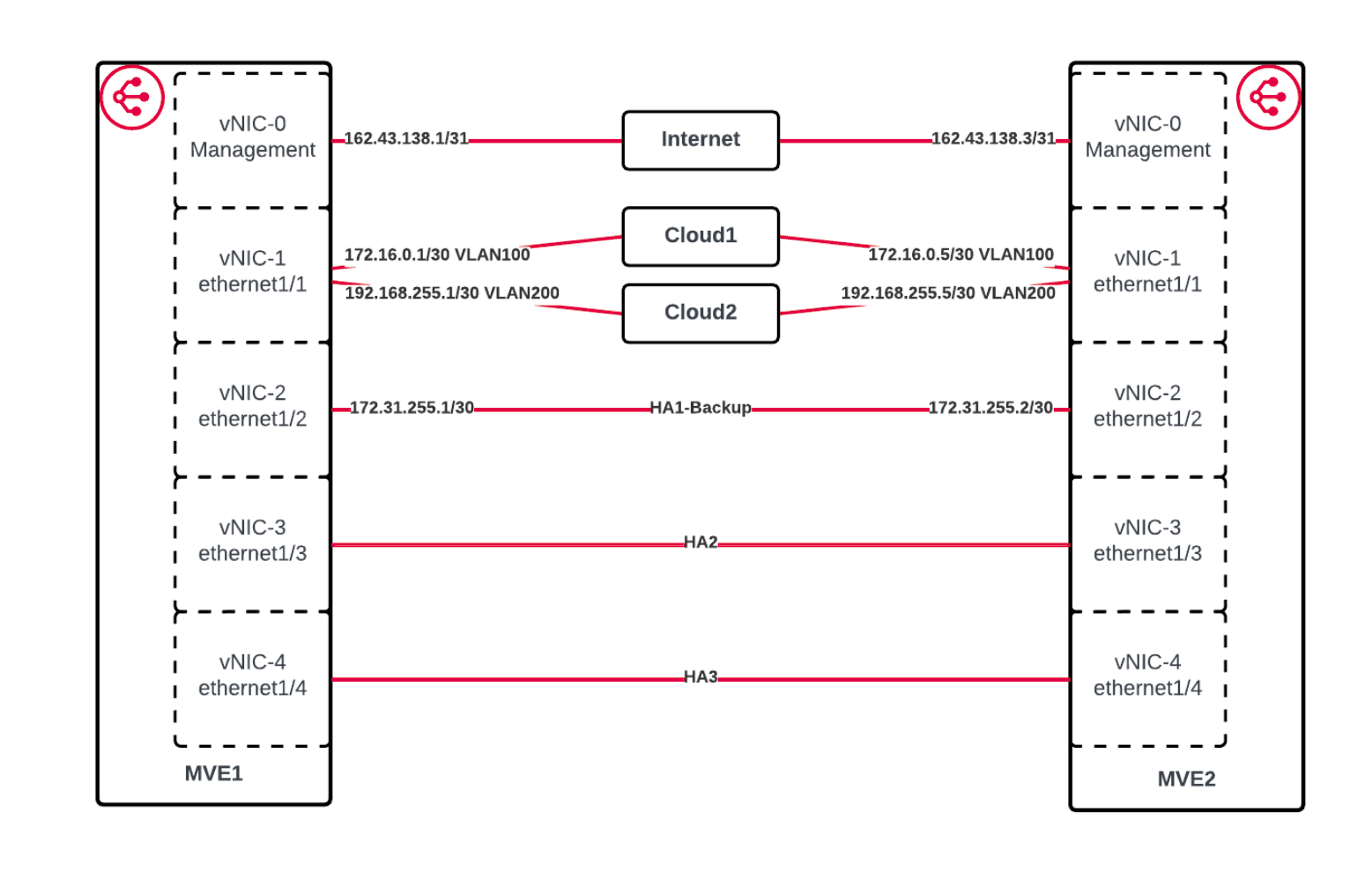

Hay dos MVEs ejecutando PAN-OS de Palo Alto Networks, cada uno con su interfaz de administración conectada a internet. Tres VXCs están conectados entre los dos MVEs para los enlaces de HA, y los VXCs del plano de datos están conectados a dos entornos de cloud diferentes, que a su vez están interconectados.

Nota

En una implementación de producción, podría haber VXCs adicionales del plano de datos para conectarse a otras redes, conexiones a internet, VPN, etc., y las interfaces de administración podrían estar en redes privadas.

Descripción general de la arquitectura

Esta imagen muestra un diagrama de arquitectura de alto nivel de la solución de HA Active/Active de Palo Alto Networks.

Detalles de interfaz

Esta imagen muestra los detalles de interfaz para la solución de HA Active/Active de Palo Alto Networks.

Crear los MVE de Palo Alto Networks VM-Series en Megaport Portal

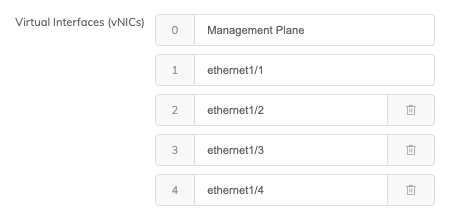

El primer paso es crear e implementar dos MVEs en Megaport Portal. La HA de Palo Alto Networks requiere tres interfaces de HA dedicadas (HA1, HA2, HA3), así como las interfaces de administración y del plano de datos.

Para crear e implementar MVE de Palo Alto Networks

-

En el Megaport Portal, vaya a la página Services (Servicios).

-

Cree un MVE de Palo Alto Networks como se describe en Creación de un MVE de VM-Series.

-

En la pantalla de Detalles de MVE, asegúrese de crear cinco vNIC en el campo Virtual Interfaces (vNICs) (Interfaces virtuales (vNICs)) para admitir las interfaces adicionales utilizadas para HA.

-

Cree un segundo MVE de Palo Alto Networks del mismo tamaño y versión, en otro centro de datos del mismo metro. Palo Alto Networks requiere que los MVEs sean del mismo tamaño y que estén a menos de 20 milisegundos entre sí. Este MVE también debe tener cinco vNIC añadidas.

-

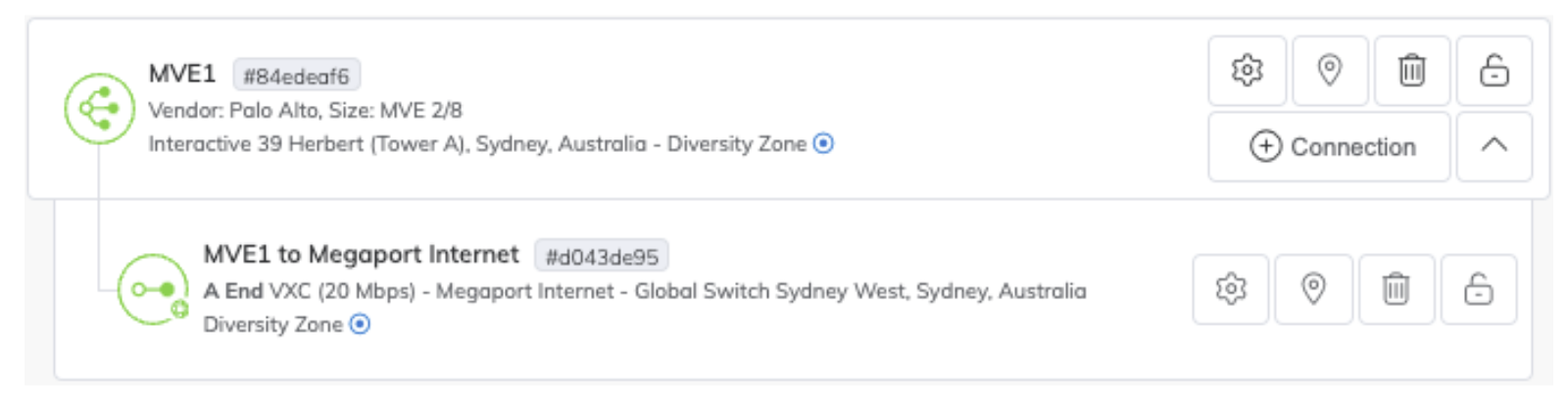

Para el acceso de administración, cree una conexión Megaport Internet para la interfaz de administración de cada MVE.

Este es el enfoque más común durante la implementación inicial, pero la interfaz de administración puede conectarse a un VXC privado una vez que se haya configurado una ruta de administración alternativa.

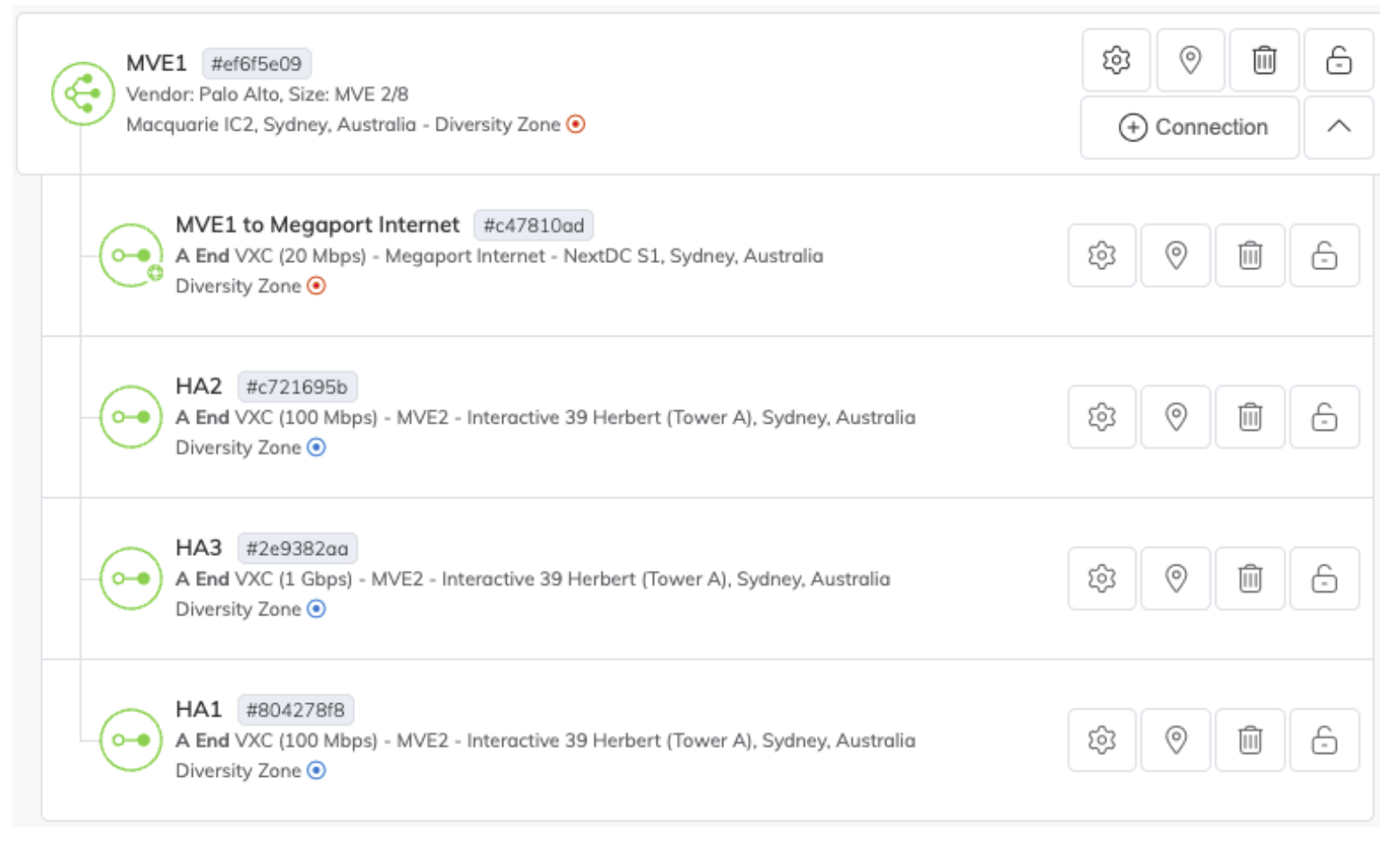

Una vez completado, deberían haber dos MVEs implementados que se vean así:

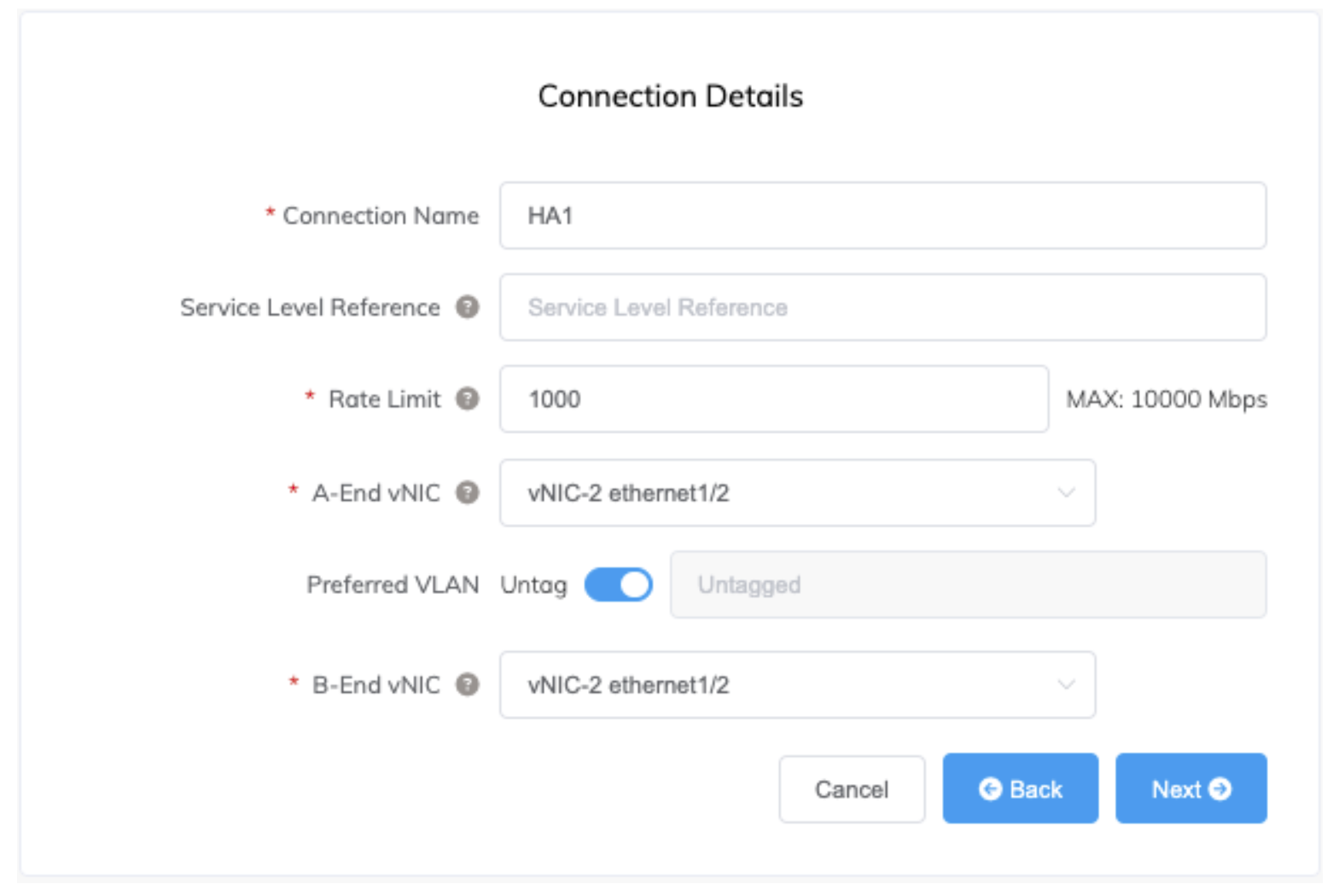

Crear los VXC para el tráfico de HA

Ahora que se han creado los MVE, el siguiente paso es crear tres VXC privados para el tráfico de HA entre los dos dispositivos. Utilice ethernet1/2, ethernet1/3 y ethernet1/4 para las interfaces de HA, conectando cada una a la misma interfaz del otro MVE, y configurando los VXC como sin etiquetar.

Para HA1 y HA2, cree un VXC de 1 Gbps para cada uno. Los requisitos de ancho de banda para HA3 pueden ser significativos, especialmente durante una interrupción de ruta, así que cree un VXC de 10 Gbps para esa ruta.

Para crear un VXC entre MVEs

-

En el Megaport Portal, vaya a la página Services (Servicios).

-

Cree un VXC entre dos MVEs de Palo Alto Networks como se describe en Conexión de MVE integrados con Palo Alto VM-Series.

-

Repita este proceso para crear VXC sin etiquetar entre las tres interfaces de cada MVE que se usan para HA. Cada MVE ahora debería verse similar a la imagen a continuación:

Configurar la HA Active/Active en PAN-OS

Ahora que la infraestructura subyacente se ha creado y configurado en Megaport Portal, es necesario configurar los firewalls en el software PAN‑OS de Palo Alto Networks. Se puede acceder a la interfaz web de administración de cada firewall en la IP del VXC conectado a la vNIC de administración (vNIC0) (puede encontrar la IP en la pestaña Detalles del VXC).

Esta sección describe la configuración de la HA Active/Active en PAN-OS basada en la versión 10.2. Debe usarse solo como ejemplo. Podrían requerirse modificaciones a la configuración dentro de los firewalls para su entorno y/o en función de actualizaciones o cambios que Palo Alto Networks publique en el futuro. En general, consulte la documentación de Palo Alto Networks para obtener información detallada sobre las opciones disponibles y las prácticas recomendadas en PAN-OS.

Configurar direcciones MAC asignadas por el hipervisor

De forma predeterminada, PAN-OS usará direcciones MAC autogeneradas para las interfaces ethernet. Esto impide la configuración correcta de HA, ya que ambos firewalls tendrán las mismas direcciones MAC. Para evitarlo, habilite la opción de usar direcciones MAC asignadas por el hipervisor. Esto hará que PAN-OS use la dirección MAC real de las interfaces de hardware subyacentes, que será diferente en cada MVE.

Para obtener más información, consulte la documentación de Palo Alto Networks en Hypervisor Assigned MAC Addresses.

Configurar IP de administración estáticas

El diseño recomendado por Palo Alto Networks para HA en dispositivos VM-Series es usar la interfaz de administración para HA1. Para usarla en HA, una interfaz debe tener una IP estática, ya que PAN-OS no admite DHCP para HA. De forma predeterminada, la interfaz de administración de un MVE usa DHCP para obtener su dirección IP, por lo que esto debe cambiarse a estática. Cuando la interfaz de administración se configura con una IP estática, también se deben configurar servidores DNS estáticos. Dado que se habilitarán las tramas jumbo, confirme que la MTU de la interfaz de administración esté configurada en 1500.

Si usa la conexión Megaport Internet proporcionada para administración, aunque la IP se obtiene mediante DHCP de forma predeterminada, es una dirección persistente y no cambiará mientras exista la conexión Megaport Internet. La dirección IP, la máscara de subred y la puerta de enlace se encuentran en la sección Detalles de la conexión en Megaport Portal. Configurar IPv6 es opcional.

Para obtener más información sobre cómo configurar interfaces en PAN-OS, consulte la documentación de Palo Alto Networks en Configure Management Interface IP.

Habilitar tramas jumbo

Como el enlace HA3 envía tráfico encapsulado entre los firewalls, requiere una MTU mayor que 1500 bytes. Para lograrlo, se deben habilitar globalmente las tramas jumbo. Después de habilitarlas globalmente, todas las interfaces tendrán por defecto la MTU más alta. Si desea que las interfaces del plano de datos permanezcan con una MTU de 1500, debe especificar la MTU para cada interfaz. Los VXC de Megaport admiten una MTU de hasta 9100.

Para obtener más información sobre cómo habilitar tramas jumbo, consulte la documentación de Palo Alto Networks en Enable Jumbo Frames on the VM-Series Firewall.

Crear un enrutador virtual

El siguiente paso en cada firewall es crear un enrutador virtual. Esto es obligatorio en PAN-OS independientemente de si el dispositivo es físico o virtual, independiente o en HA. Un enrutador virtual representa una única tabla de rutas.

Para obtener más información sobre la creación de enrutadores virtuales, consulte la documentación de Palo Alto Networks en Configure Virtual Routers.

Crear una zona

Las interfaces de Capa 3 deben añadirse a zonas antes de que se vuelvan funcionales.

Consulte la documentación de Palo Alto Networks para obtener información detallada sobre zonas en Segment Your Network Using Interfaces and Zones.

Configurar tipos de interfaz

A continuación, configure las interfaces con el tipo requerido. La interfaz ethernet1/1 se configurará como Capa 3 (se usará para conectarse a las cargas de trabajo) y las interfaces ethernet1/2, ethernet1/3 y ethernet1/4 se configurarán como HA.

Para obtener más información, consulte la documentación de Palo Alto Networks en Firewall Interfaces Overview.

Configurar HA

Ahora que la infraestructura básica está en su lugar, podemos configurar la funcionalidad de HA.

Consulte la documentación de Palo Alto Networks para obtener información detallada sobre la alta disponibilidad Active/Active en Configure Active/Active HA.

Crear conexiones del plano de datos

Ahora que los MVEs están en su lugar y configurados en HA, cree algunos VXC del plano de datos para conectarse a las redes entre las que queremos enrutar. Los VXC del plano de datos se adjuntarán como subinterfaces VLAN etiquetadas de ethernet1/1, y las subinterfaces relevantes y los peers BGP se configurarán dentro de los firewalls.

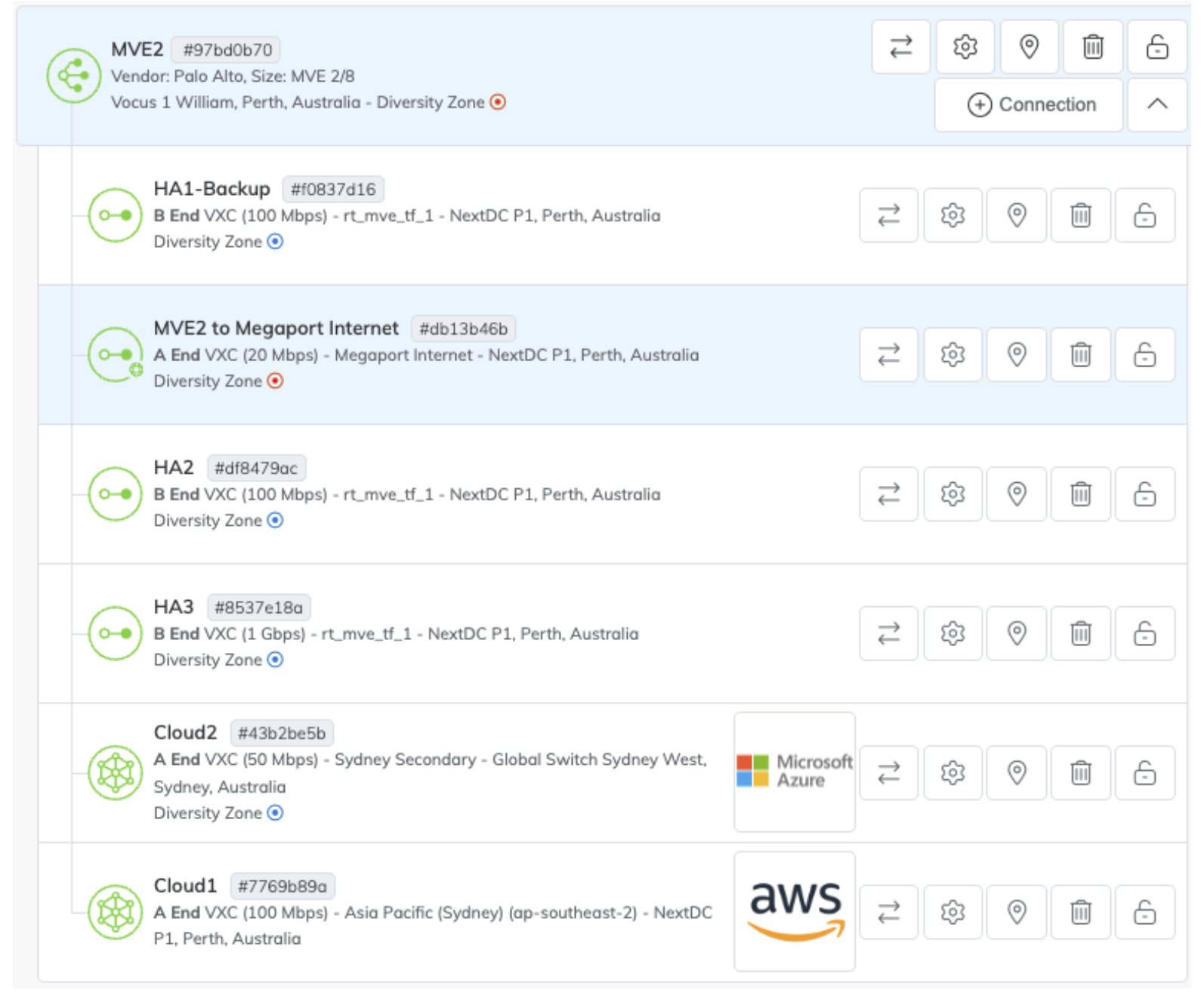

En este ejemplo conectaremos AWS y Azure, pero el mismo proceso se puede usar para conectar cualquier red accesible a través de un VXC. Algunas tareas se realizan en Megaport Portal y otras en PAN-OS.

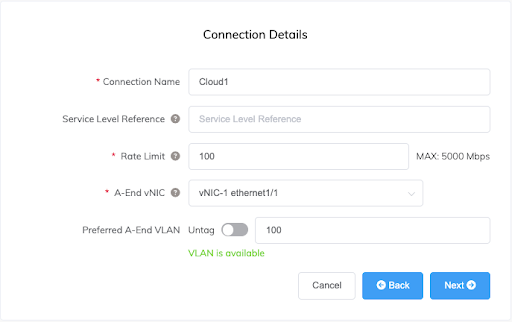

Crear VXC

Los VXC se crean en Megaport Portal mediante el proceso estándar descrito en Descripción general de las conexiones, especificando vNIC-1 ethernet1/1 para la vNIC del extremo A y configurando el VXC para que se entregue como una VLAN etiquetada.

Las conexiones al mismo destino deben crearse en ambos MVEs y entregarse como la misma VLAN. En este ejemplo, el VXC Cloud1 (a AWS) se configurará como VLAN 100 en ambos MVEs, y el VXC Cloud2 (a Azure) se configurará como VLAN 200.

Después de crear los VXC, ambos MVEs deberían verse similares a la imagen a continuación.

Configurar interfaces

Ahora configure en PAN-OS las interfaces del plano de datos para las VLAN 100 y 200. Se crearán subinterfaces para cada VLAN bajo ethernet1/1.

Consulte la documentación de Palo Alto Networks para obtener información detallada sobre la configuración de interfaces en Configure Interfaces.

Configurar BGP

Se usará BGP para distribuir y gestionar rutas automáticamente, incluyendo el balanceo de carga y la gestión de la conmutación por error del tráfico de un firewall al otro durante una interrupción. Aunque BGP gestionará la redirección del tráfico, las sesiones existentes se mantendrán ya que la funcionalidad de HA mantendrá el estado de sesión sincronizado entre ambos firewalls.

Como cada firewall utilizará direcciones de peer diferentes y podría usar configuraciones de BGP distintas para ingeniería de tráfico, la configuración del enrutador virtual no se sincroniza entre dispositivos y debe configurarse en ambos.

Consulte la documentación de Palo Alto Networks para obtener información detallada sobre la configuración de BGP en Configure BGP.

En la mayoría de los casos, también recomendamos habilitar Bidirectional Forwarding Detection (BFD) para mejorar el tiempo de recuperación de la conmutación por error. Para obtener más información sobre BFD, consulte BFD Overview.

Configurar condiciones de conmutación por error

Aunque lo que ya se ha configurado sincronizará las sesiones entre dispositivos y los peers externos dirigirán el tráfico al dispositivo restante en caso de una interrupción, aún necesitamos indicarle a cada firewall cuándo considerarse caído y que el firewall restante asuma las sesiones que se le han sincronizado.

Esto se logra configurando la supervisión de rutas del enrutador virtual. Cada firewall se configura para supervisar rutas relevantes y, cuando esas rutas caen, reenviar el tráfico a través del otro dispositivo mediante el enlace HA3.

Consulte la documentación de Palo Alto Networks para obtener información detallada sobre cómo configurar las condiciones de conmutación por error en Define HA Failover Conditions.

Revisar el estado de la configuración

Ahora que todo está en su lugar y configurado, hay varias formas de confirmar que todo funciona como se espera.

-

Ambos MVEs y todos los VXCs en Megaport Portal deberían estar en verde.

-

Todos los indicadores en el widget de HA en la pestaña Panel de ambos firewalls deberían estar en verde.

-

Ambas sesiones BGP en ambos firewalls deberían estar en estado Established.

- Red > Enrutadores virtuales > Más estadísticas de tiempo de ejecución > BGP > Vecino

-

Las rutas de sus redes deberían recibirse desde ambos peers en ambos firewalls.

- Red > Enrutadores virtuales > Más estadísticas de tiempo de ejecución > BGP > RIB local

-

Si se ha configurado BFD, ambos peers en ambos firewalls deberían estar activos.

- Red > Enrutadores virtuales > Más estadísticas de tiempo de ejecución > Información de resumen de BFD

-

Las rutas de sus redes deberían estar en la tabla de rutas en ambos firewalls.

- Red > Enrutadores virtuales > Más estadísticas de tiempo de ejecución > Enrutamiento > Tabla de rutas

-

Las sesiones de ambos firewalls deberían aparecer en el Explorador de sesiones en ambos dispositivos, con las sesiones sincronizadas marcadas como Session From HA: True.

- Monitor > Explorador de sesiones

-

Cada firewall debería entrar en modo Tentative (Path down) si falla cualquiera de las rutas supervisadas en ese dispositivo.

- Panel > widget de alta disponibilidad