Planificación de la implementación de Cisco MVE

Este tema proporciona una descripción general del proceso de aprovisionamiento y describe las consideraciones de implementación para Megaport Virtual Edge (MVE).

Modos de appliance

Cisco MVE ofrece estos modos de appliance, cada uno adaptado a necesidades de implementación diferentes. Seleccionar el modo adecuado determina cómo configura, gestiona y utiliza su Cisco MVE.

-

Autonomous Mode – Admite la implementación no SD-WAN de Cisco IOS XE para enrutamiento tradicional sin funcionalidad SD-WAN. Este modo proporciona acceso a todas las funciones y tecnologías del software Cisco IOS XE. Para obtener más información, consulte Crear un Cisco MVE en modo autónomo.

Consejo

Para obtener más información sobre el software Cisco Catalyst Edge, consulte:

-

SD-WAN Mode (vManage) – Admite la solución Cisco SD-WAN. Este modo utiliza la funcionalidad SD-WAN existente sin cambios. Para operar con Cisco SD-WAN, se debe aprovisionar un nuevo MVE en modo SD-WAN. Para obtener más información, consulte Crear un Cisco SD-WAN MVE en vManage.

-

Cisco Meraki Mode – Habilita una implementación SD-WAN administrada en la nube, gestionada a través de la plataforma Cisco Meraki. Este modo es ideal para usuarios que prefieren una solución SD-WAN en la nube y simplificada para la conectividad de sucursales. Requiere un token de autorización de Cisco Meraki para la configuración. Para obtener más información, consulte Crear un MVE con Cisco Meraki.

-

Cisco Secure Firewall Threat Defense Virtual (FTDv) Mode – Proporciona seguridad integrada con Cisco FTDv para clientes que necesitan protección de firewall como parte de su implementación. Se configura a través de Cisco FMC, con un enfoque en políticas de seguridad consistentes en ambientes de red. Para obtener más información, consulte Crear un MVE con Cisco Secure Firewall Threat Defense Virtual.

| Appliance Mode | Features |

|---|---|

| Autonomous |

|

| SD-WAN |

|

| Cisco Meraki |

|

| Secure Firewall Threat Defense Virtual (FTDv) |

|

Importante

Selecciona el modo de appliance cuando configura el MVE. Después de seleccionar un modo y desplegar el MVE, no puede cambiarse el modo de appliance.

Consideraciones de implementación

Esta sección proporciona una descripción general de las opciones y características de implementación de MVE.

Proveedores de SD-WAN

Cisco ofrece una gama de soluciones para MVE, proporcionando capacidades de enrutamiento avanzadas y opciones de seguridad robustas. Según sus necesidades, puede implementar un Cisco MVE C8000V para funcionalidades de enrutamiento y SD-WAN, usar Cisco Meraki para SD-WAN administrado en la nube con gestión simplificada, o usar Cisco Secure Firewall Threat Defense Virtual para garantizar políticas de seguridad consistentes en diversos entornos.

Para obtener información sobre todas las NFVsMVE es una plataforma de Virtualización de Funciones de Red (NFV) bajo demanda y neutral respecto al proveedor que proporciona infraestructura virtual para servicios de red en el borde de la red global definida por software (SDN) de Megaport. Las tecnologías de red como SD-WAN y NGFW se alojan directamente en la red global de Megaport a través de Megaport Virtual Edge.

compatibles en la plataforma MVE, consulte la Megaport Virtual Edge (MVE) product page.

Ubicaciones de MVE

Para obtener una lista de ubicaciones globales donde puede conectarse a un MVE, consulte Ubicaciones de Megaport Virtual Edge.

Dimensionamiento de su instancia de MVE

El tamaño de la instancia determina las capacidades de MVE, como cuántas conexiones concurrentes puede admitir.

Al elegir un tamaño de instancia de MVE, tenga en cuenta lo siguiente:

-

Cualquier aumento en la carga del flujo de datos de la red puede degradar el rendimiento. Por ejemplo, establecer túneles seguros con IPsec, añadir path steering del tráfico, o usar inspección profunda de paquetes (DPI) puede afectar la velocidad máxima de throughput.

-

Planes futuros para escalar la red.

Para comprobar qué tamaños de instancia de MVE están disponibles para su implementación, use el Megaport Portal durante el proceso de configuración de MVE. La disponibilidad de tamaños de instancia depende tanto del proveedor seleccionado como de la ubicación de implementación, y puede variar en consecuencia. El Megaport Portal muestra los tamaños que están disponibles para el proveedor y la ubicación que seleccionó.

Para comprobar los tamaños de instancia de MVE en el Megaport Portal

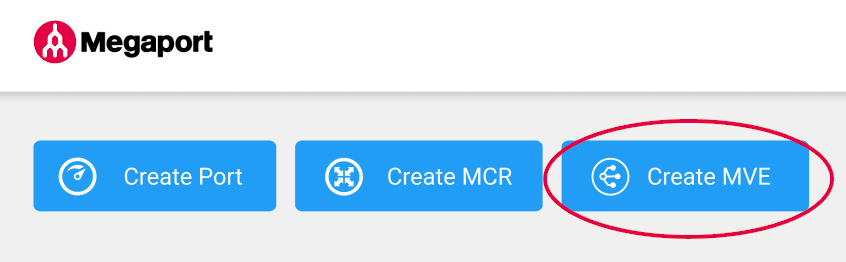

- En el Megaport Portal, vaya a la página Services (Servicios).

-

Haga clic en Create MVE (Crear MVE).

-

Seleccione el producto de Cisco correspondiente.

-

Seleccione la versión del software.

-

Haga clic en Next (Siguiente).

-

Seleccione una ubicación de MVE.

Seleccione una ubicación geográficamente cercana a su sucursal objetivo y/o a sus ubicaciones on-premises.

Puede usar el campo Search (Buscar) para encontrar el nombre del Port, el país, la ciudad del área metropolitana (Metro City) o la dirección de su Port de destino. También puede filtrar por zona de diversidad.

-

Aparece una lista de tamaños de instancia disponibles según la ubicación seleccionada. Los tamaños disponibles se resaltan en verde y están etiquetados como Available (Disponible). Los tamaños admiten diferentes números de conexiones concurrentes, y las métricas de los productos de cada socio varían ligeramente.

Nota

Si el tamaño de MVE que desea no está en la lista, entonces no hay suficiente capacidad en la ubicación seleccionada. Puede seleccionar otra ubicación con suficiente capacidad o ponerse en contacto con su Gerente de cuenta para analizar los requisitos.

¿Qué pasa si necesito más capacidad de MVE en el futuro?

Para aumentar su capacidad de MVE, tiene estas opciones:

-

Puede aprovisionar otra instancia de MVE, añadirla a su red overlay de SD-WAN, y dividir la carga de trabajo entre las dos MVE.

-

Puede aprovisionar una instancia de MVE más grande, añadirla a su red overlay de SD-WAN, migrar las conexiones desde la MVE antigua a la nueva y más grande MVE, y luego retirar la MVE antigua.

Puede ajustar el ancho de banda de Megaport Internet en cualquier momento sin tener que desmantelar la máquina virtual.

Seguridad

MVE proporciona capacidad segura desde y hacia sus ubicaciones de sucursales habilitadas para internet, a cualquier endpoint o proveedor de servicios en la SDN de Megaport. Las instancias alojadas por el CSP de productos SD-WAN de partners enrutan tráfico crítico a través de la SDN de Megaport, reduciendo la dependencia de internet. El tráfico permanece cifrado y bajo el control de sus políticas mientras viaja a través de la SDN de Megaport, hacia o desde MVE.

Licencias

Licencias de Cisco C8000

Usted aporta su propia Smart License de Cisco Interconnect Gateway (Cisco Catalyst 8000V Edge Software) para usar con MVE.

La licencia Catalyst 8000V forma parte de Cisco DNA y se basa en categorías de ancho de banda. Los nuevos clientes necesitan una licencia Catalyst 8000v con ancho de banda de Tier 2 (DNA-C8KV-T2-A-SDCI) para instancias MVE pequeñas y medianas, o una licencia Catalyst 8000V con ancho de banda de Tier 3 (DNA-C8KV-T3-A-SDCI) para instancias MVE grandes.

Si ya tiene licencias y suscripciones Catalyst 8000V, MVE requiere suscripciones Cisco DNA Premier o Cisco DNA Advantage y ancho de banda de Tier 2 (para instancias pequeñas y medianas) o Tier 3 (para instancias grandes).

Puede pedir la solución a través de partners de Cisco, quienes pueden solicitar todos los componentes mediante Cisco Commerce Workspace (CCW). Para obtener más información, hable sobre las licencias con su Account Manager y consulte la Cisco Catalyst 8000V Edge Software Ordering Guide.

Licencias de Cisco Meraki

Para Cisco Meraki necesita crear un token de autorización válido en el portal Cisco Meraki SD-WAN. Para obtener más información, hable sobre las licencias con su Account Manager y consulte la Cisco Secure Access Meraki SD-WAN Configuration Guide.

Licenciamiento de Cisco Secure Firewall Threat Defense Virtual

Para Cisco Secure Firewall Threat Defense Virtual, necesita una FMC Registration Key from the Cisco Portal.

Etiquetado de VLAN

Megaport utiliza Q-in-QLa tunelización 802.1Q (también conocida como Q-in-Q o 802.1ad) es una técnica utilizada por proveedores de Capa 2 del modelo OSI para clientes. 802.1ad admite tanto una etiqueta interna como una externa mediante la cual la externa (a veces llamada S-tag de proveedor de servicios) puede eliminarse para exponer las etiquetas internas (C-tag o de cliente) que segmentan los datos.

para diferenciar los VXC y los MVE en un sistema de hardware host. El MVE del tenant recibe tráfico sin etiqueta para el enlace orientado a internet, y tráfico 802.1Q con una sola etiqueta para los VXC hacia otros destinos en la red de Megaport (como on-ramps de CSP u otros MVE). Para obtener más información, consulte Configurar Q-in-Q.

Etiquetado de VLAN de Cisco Meraki

Dado que Cisco Meraki no admite etiquetado de VLAN, establezca Preferred A-End VLAN (VLAN preferida del extremo A) en Untag (Sin etiquetar) para garantizar la conectividad adecuada. Para obtener más información, consulte Crear un MVE con Cisco Meraki.

vNICs

Cada MVE puede tener hasta cinco vNICs. Un MVE se crea con una vNIC de forma predeterminada. Puede añadir hasta cuatro más, para un total de cinco.

Cada MVE para Cisco Secure Firewall Threat Defense Virtual está configurado con cuatro vNICs de forma predeterminada. Las vNICs son:

- 0: Management

- 1: Diagnostic

- 2: Data1

- 3: Data2

Cada MVE para Cisco Meraki está configurado con dos vNICs de forma predeterminada. Las vNICs son:

- 0: WAN

- 1: LAN

Antes de especificar el número de vNICs en su MVE:

-

Tenga en cuenta que el número de vNICs no se puede cambiar después de haber solicitado un MVE. Decida de antemano cuántas vNICs especificar cuando cree el MVE.

-

Consulte con su proveedor de servicios para asegurarse de que la funcionalidad no se vea afectada si añade una vNIC.

Nota

Si necesita cambiar el número de vNICs después de haber solicitado un MVE, tendrá que cancelar y volver a pedir el MVE.

Para obtener más información, consulte Tipos de conexiones de vNIC.