Creación de una conexión de Azure para un MVE con Palo Alto VM-Series

Puede crear una conexión de red desde un MVE (un firewall Palo Alto VM-Series) a Azure ExpressRoute con Virtual Cross Connects (VXCs). Puede crear una conexión privada o una conexión pública (Microsoft).

Importante

Antes de comenzar, cree un MVE (VM-Series). Para obtener más información, consulte Creación de un MVE de VM-Series.

Hay tres partes para añadir una conexión ExpressRoute a su MVE y a VM-Series.

-

Configure su plan de ExpressRoute e implemente el circuito de ExpressRoute en la consola de Azure. Al implementarlo, obtendrá una clave de servicio. Para obtener más detalles, consulte la Microsoft ExpressRoute documentation.

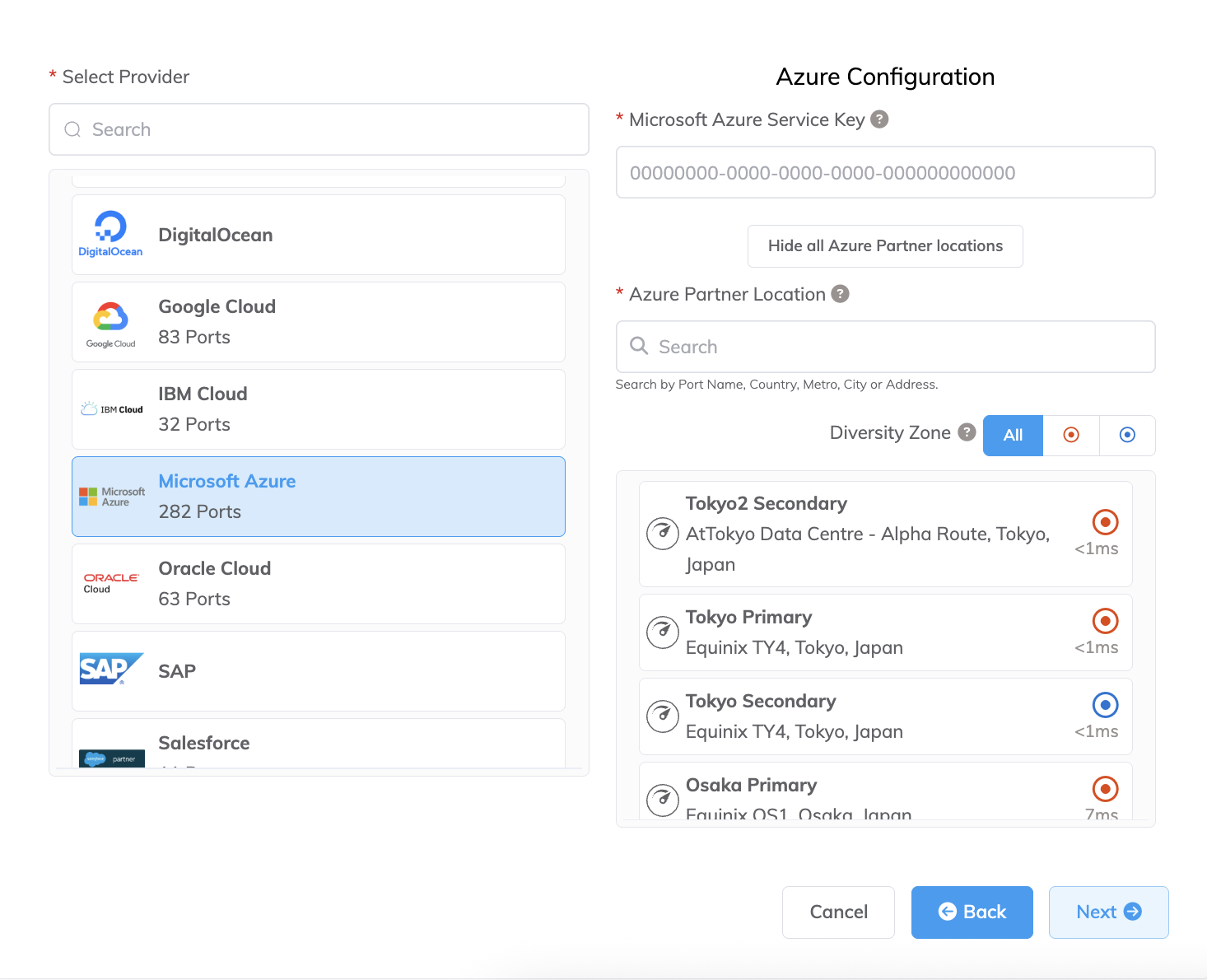

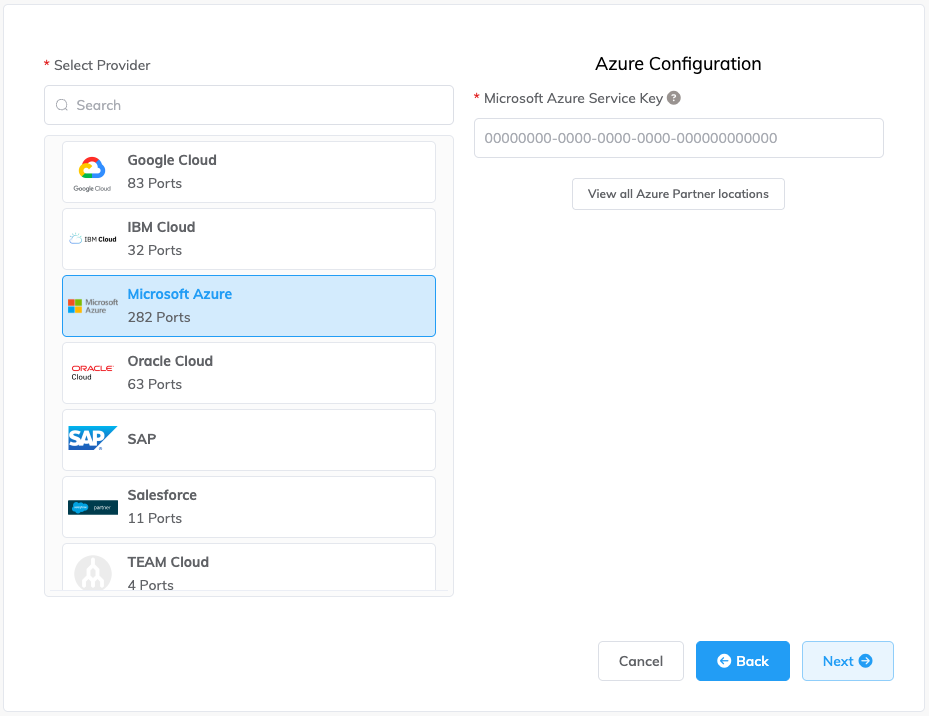

Para comprobar la latencia y el precio de conectarse a una ubicación de Azure Partner, puede usar el siguiente procedimiento pero en lugar de proporcionar una Microsoft Azure Service Key (Clave de servicio de Microsoft Azure), haga clic en View all Azure Partner locations (Ver todas las ubicaciones de Azure Partner). Puede continuar a la página Detalles de la conexión sin una clave de servicio y revisar los precios del puerto seleccionado. Para realizar un pedido de una conexión de Microsoft Azure, debe proporcionar una clave de servicio.

-

En el Megaport Portal, cree una conexión (VXC) desde su MVE a su ubicación de ExpressRoute.

-

En VM-Series, cree una nueva interfaz y añada los detalles de la conexión ExpressRoute.

Las instrucciones de este tema describen la segunda y la tercera partes.

Nota

El MVE para Palo Alto requiere pasos de configuración tanto en VM-Series como en el Megaport Portal para todas las conexiones cloud.

Añadir la conexión ExpressRoute en el Megaport Portal

Para configurar la conexión ExpressRoute, necesita crear la conexión en el Megaport Portal.

Para crear una conexión a ExpressRoute desde el Megaport Portal

-

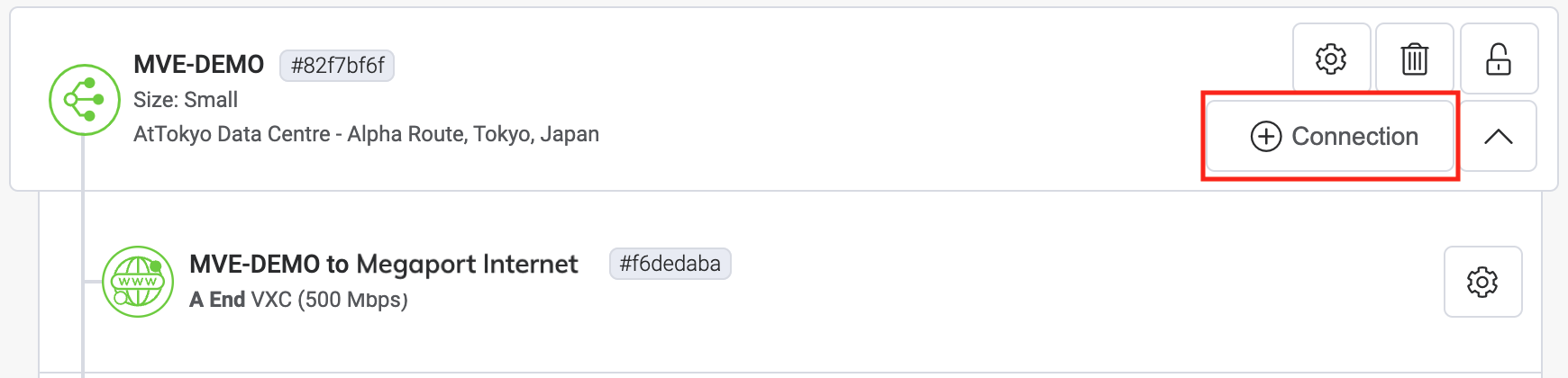

En el Megaport Portal, vaya a la página Services (Servicios) y seleccione el MVE que desea usar.

-

Haga clic en +Connection (Añadir conexión) en el MVE.

-

Haga clic en el mosaico Cloud.

-

Seleccione Microsoft Azure como proveedor.

-

Añada la clave de servicio de ExpressRoute en el campo Microsoft Azure Service Key (Clave de servicio de Microsoft Azure).

El Portal verifica la clave y luego muestra las ubicaciones de puertos disponibles según la región de ExpressRoute. Por ejemplo, si su servicio ExpressRoute está implementado en la región Australia East en Sídney, puede seleccionar las ubicaciones de Sídney. -

Seleccione el punto de conexión para su primera conexión.

Para implementar una segunda conexión (y se recomienda), puede crear un segundo VXC: introduzca la misma clave de servicio y seleccione la otra ubicación de conexión.En la pantalla de configuración aparecen algunos enlaces útiles a recursos, incluida la consola de Azure Resource Manager y algunos videos tutoriales.

-

Haga clic en Next (Siguiente).

-

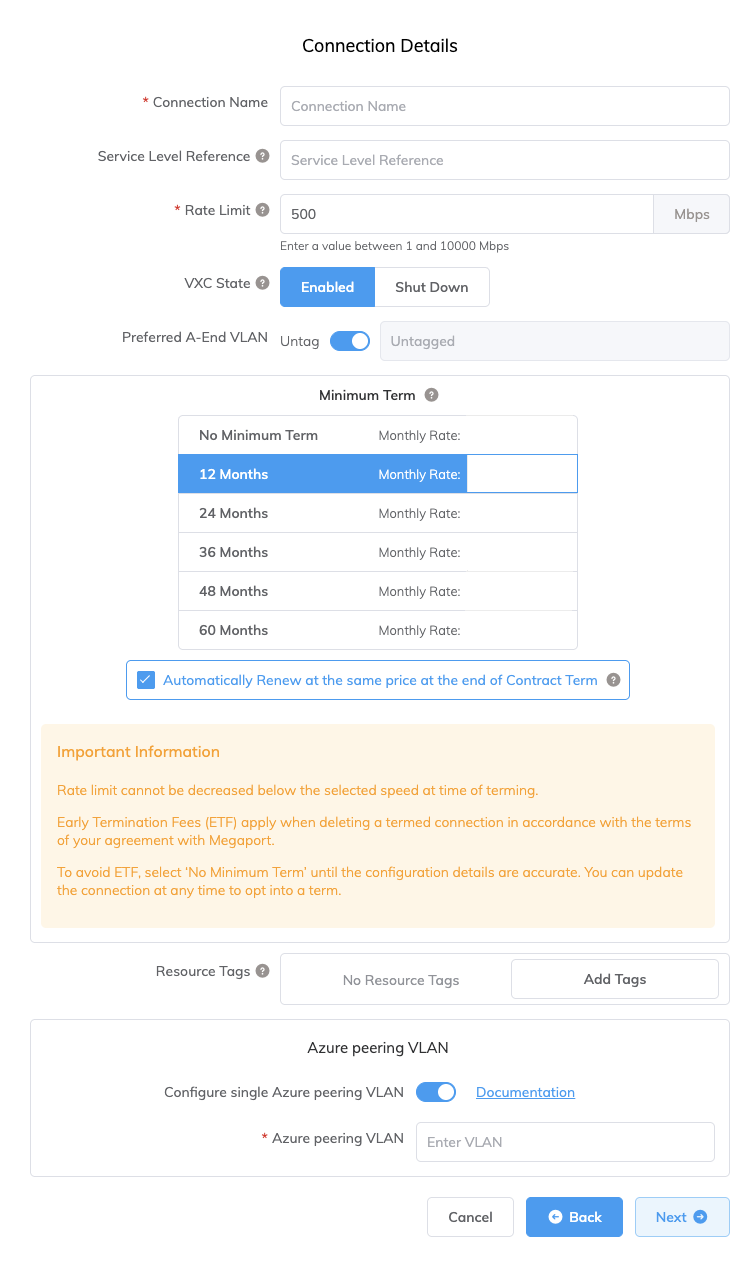

Especifique los detalles de la conexión:

-

Connection Name (Nombre de la conexión) – El nombre de su VXC que se mostrará en el Megaport Portal.

-

Service Level Reference (Referencia de nivel de servicio) (opcional) – Especifique un número de identificación único para su servicio de Megaport que se utilizará con fines de facturación, como un número de centro de costos, un ID de cliente único o un número de orden de compra. El número de referencia de nivel de servicio aparece para cada servicio en la sección Producto de la factura. También puede editar este campo para un servicio existente.

-

Rate Limit (Límite de velocidad) – La velocidad de su conexión en Mbps. El límite de velocidad para el VXC se limitará al máximo permitido según la clave de servicio de ExpressRoute.

-

VXC State (Estado de VXC) – Seleccione Enabled (Habilitado) o Shut Down (Apagar) para definir el estado inicial de la conexión. Para obtener más información, consulte Apagar un VXC para pruebas de conmutación por error.

Nota

Si selecciona Shut Down (Apagar), el tráfico no fluirá a través de este servicio y se comportará como si estuviera caído en la red de Megaport. La facturación de este servicio seguirá activa y se le seguirá cobrando por esta conexión.

-

A-End vNIC (vNIC del extremo A) – Seleccione una vNIC del extremo A en la lista desplegable. Para obtener más información sobre vNIC, consulte Crear un MVE en el Megaport Portal.

-

Preferred A-End VLAN (VLAN preferida del extremo A) – Especifique un ID de VLAN no utilizado para esta conexión (para ExpressRoute este es el S-Tag). Debe ser un ID de VLAN único en este MVE y puede oscilar entre 2 y 4093. Si especifica un ID de VLAN que ya está en uso, el sistema muestra el siguiente número de VLAN disponible. El ID de VLAN debe ser único para continuar con el pedido. Si no especifica un valor, Megaport asignará uno.

-

Minimum Term (Plazo mínimo) – Seleccione Sin plazo mínimo, 12 meses, 24 meses, 36 meses, 48 meses o 60 meses. Los plazos más largos se traducen en una tarifa mensual más baja. 12 meses está seleccionado de forma predeterminada. Tenga en cuenta la información en la pantalla para evitar cargos por terminación anticipada (ETF).

Habilite la opción Renovación del plazo mínimo para servicios con un plazo de 12, 24, 36, 48 o 60 meses para renovar automáticamente el contrato al mismo precio con descuento y con la misma duración del plazo al finalizar el contrato. Si no renueva el contrato, al final del plazo, el contrato pasará automáticamente a un contrato mes a mes para el siguiente período de facturación, al mismo precio, sin descuentos por plazo.

Para obtener más información, consulte Precios y términos del contrato de VXC y Facturación de VXC, Megaport Internet e IX.

-

Resource Tags (Etiquetas de recursos) – Puede usar etiquetas de recursos para añadir sus propios metadatos de referencia a un servicio de Megaport.

Para añadir una etiqueta:- Haga clic Add Tags (Añadir etiquetas).

- Haga clic Add New Tag (Añadir nueva etiqueta).

- Introduzca los detalles en los campos:

- Key (Clave) – cadena de longitud máxima 128. Los valores válidos son a-z 0-9 _ : . / \ -

- Value (Valor) – cadena de longitud máxima 256. Los valores válidos son a-z A-Z 0-9 _ : . @ / + \ - (espacio)

- Haga clic Save (Guardar).

Si ya tiene etiquetas de recursos para ese servicio, puede administrarlas haciendo clic en Manage Tags (Administrar etiquetas).

Advertencia

Nunca incluya información confidencial en una etiqueta de recurso. La información confidencial incluye comandos que devuelven definiciones de etiquetas existentes e información que identificará a una persona o a una empresa.

-

Configure Single Azure Peering VLAN (Configurar VLAN única para Peering de Azure) – De forma predeterminada, esta opción está habilitada para MVE y recomendamos encarecidamente mantenerla habilitada con Palo Alto VM-Series.

Esta opción proporciona una solución de VLAN de etiqueta única. Configura el Peering en Azure con la VLAN del MVE (extremo A) y la VLAN del peer configurada en Azure (extremo B). Tenga en cuenta que solo puede tener un tipo de Peering (Privado o Microsoft) por VXC con esta opción.Importante

Si no habilita esta opción, el VXC aparece activo pero no reconoce el tráfico.

-

Azure Peering VLAN (VLAN de Peering de Azure) – Este valor debe coincidir con la VLAN del extremo A para el Peering de VLAN de etiqueta única. También se puede establecer una VLAN de Peering de Azure diferente, si es necesario.

-

-

Haga clic en Next (Siguiente) y continúe con el proceso de pedido.

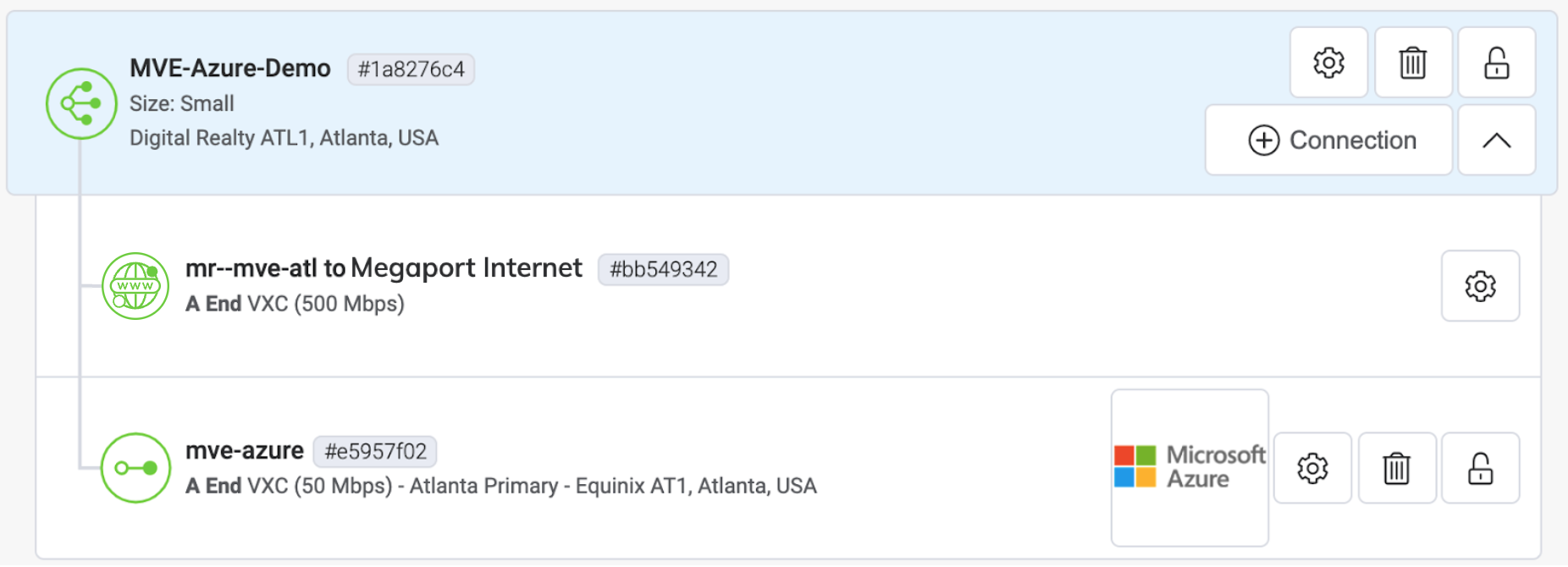

Cuando se complete la configuración del VXC, el icono del VXC estará en verde.

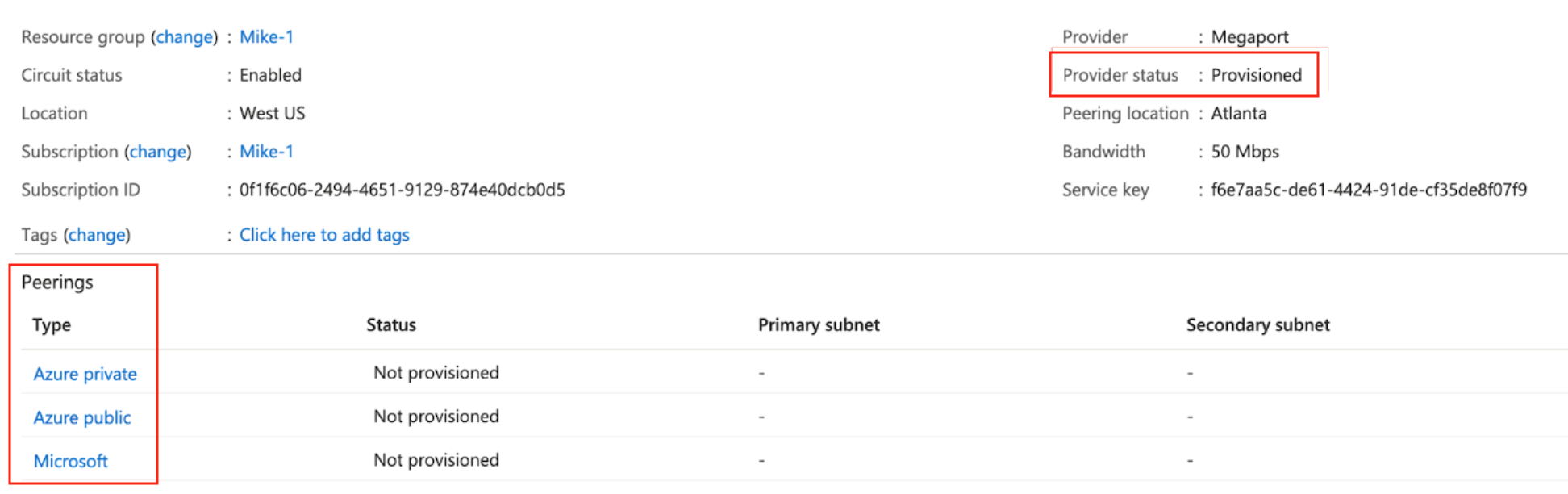

En la consola de Azure Resource Management, el estado del proveedor será Provisioned.

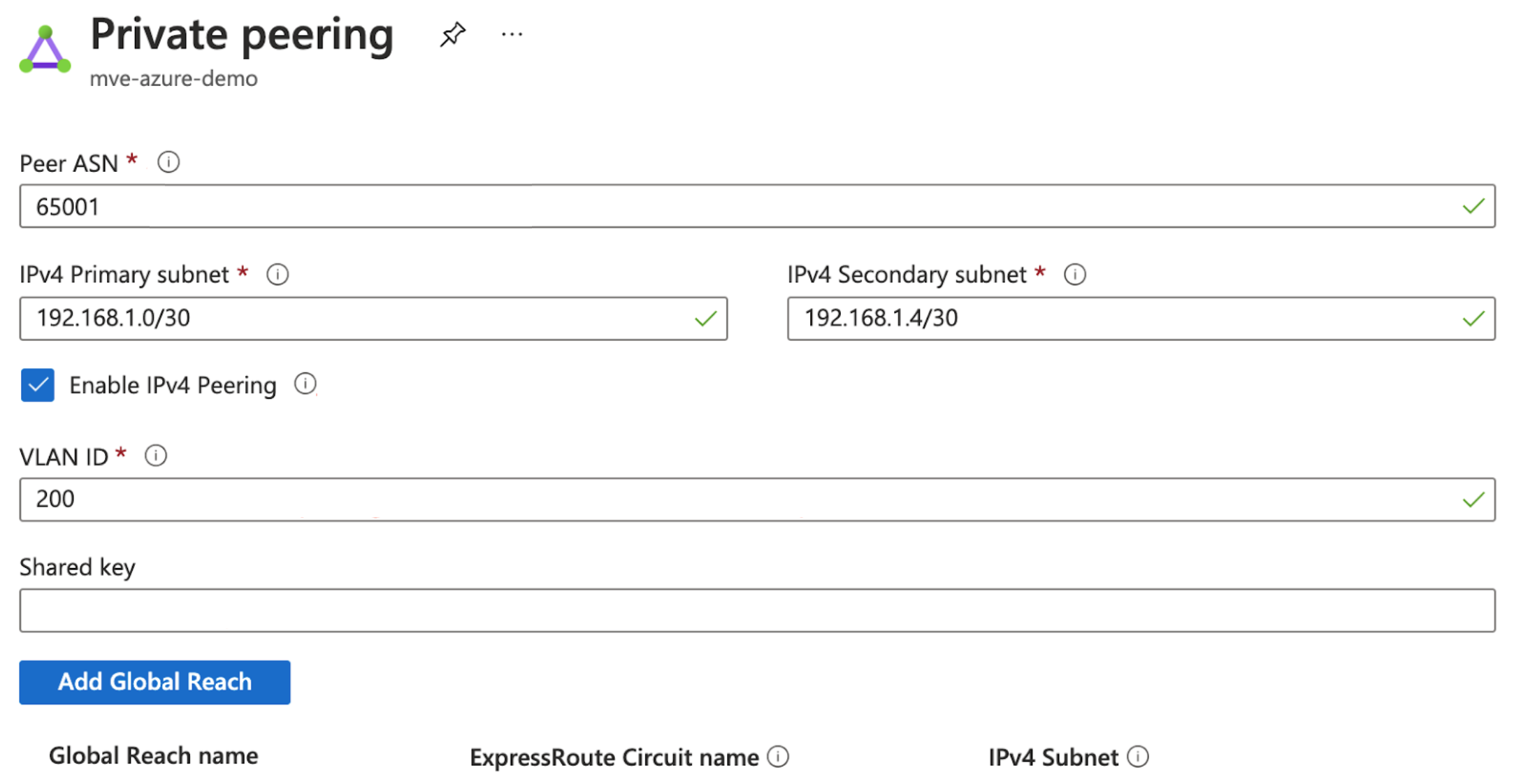

Una vez aprovisionado, debe configurar Peering. Puede configurar Peering privado y de Microsoft. Haga clic en el peer que desea configurar y proporcione estos detalles:

- Peer ASN (ASN del peer) – Introduzca el ASN para el MVE.

- IPv4 Subnets (Subredes IPv4) – De cada una de estas subredes, MVE usa la primera dirección IP utilizable y Microsoft usa la segunda dirección IP utilizable para su router.

- VLAN ID (ID de VLAN) – Introduzca la VLAN del extremo A desde el MVE. (Tenga en cuenta que el ID de VLAN en la consola de Azure puede ser diferente de la VLAN del extremo A).

- Shared Key (Clave compartida) (opcional) – Introduzca una contraseña MD5A veces se conoce como un hash MD5 o clave BGP. El algoritmo de resumen de mensajes (MD5) es una función criptográfica ampliamente utilizada que produce una cadena de 32 dígitos hexadecimales. Se utiliza como contraseña o clave entre routers que intercambian información BGP.

para BGP.

Añadir la conexión ExpressRoute a VM-Series

Después de crear la conexión de su MVE a Azure y configurar la conexión en la consola de Azure, debe configurarla en VM-Series. Esto implica crear una interfaz y configurar ajustes de BGP, ASN, VLAN y valores MD5.

Para añadir la conexión Azure Cloud en VM-Series

-

Recopile los detalles de la conexión desde la consola de Azure.

Muestre los detalles de la conexión que creó en Azure para esta conexión. Anote los valores de Peer ASN (ASN del peer), Shared Key (Clave compartida), VLAN ID (ID de VLAN) e IPv4 Primary Subnet (Subred principal IPv4). -

Recopile los detalles de la conexión desde el Megaport Portal.

Haga clic en el icono de engranaje de la conexión de Azure desde su MVE y haga clic en la vista Details. Anote el valor de A-End VLAN (VLAN del extremo A). -

Inicie sesión en VM-Series.

-

Seleccione Network > Interfaces.

-

Seleccione el MVE del extremo A (

ethernet1/1). -

Haga clic en Add Subinterface (Añadir subinterfaz).

-

Proporcione estos detalles:

-

Interface Name (Nombre de la interfaz) – Introduzca un nombre para la subinterfaz. En el campo adyacente, introduzca un número para identificar la subinterfaz.

-

Comment (Comentario) – Introduzca un nombre alternativo.

-

Tag (Etiqueta) – Especifique la VLAN del extremo A asociada con esta conexión de Azure en el Megaport Portal.

-

Virtual Router (Router virtual) – Seleccione un router virtual para la interfaz, según lo requiera su red.

-

-

Seleccione la pestaña IPv4 (IPv4).

- Seleccione Static (Estático) como Type.

- Haga clic en +Add (Añadir) para añadir una nueva dirección IP.

- Introduzca la dirección IPv4 y la máscara.

Estos valores están disponibles en la consola de Azure. Las direcciones IP y el CIDR aparecen en el campo IPv4 Primary Subnet (Subred principal IPv4); MVE usa la primera dirección IP utilizable y Azure usa la segunda dirección IP utilizable para su router. Para este campo, introduzca la dirección IP de MVE (primera utilizable). - Haga clic en OK (Aceptar).

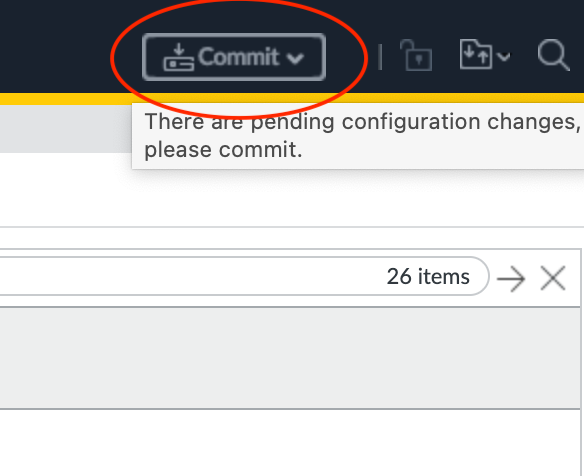

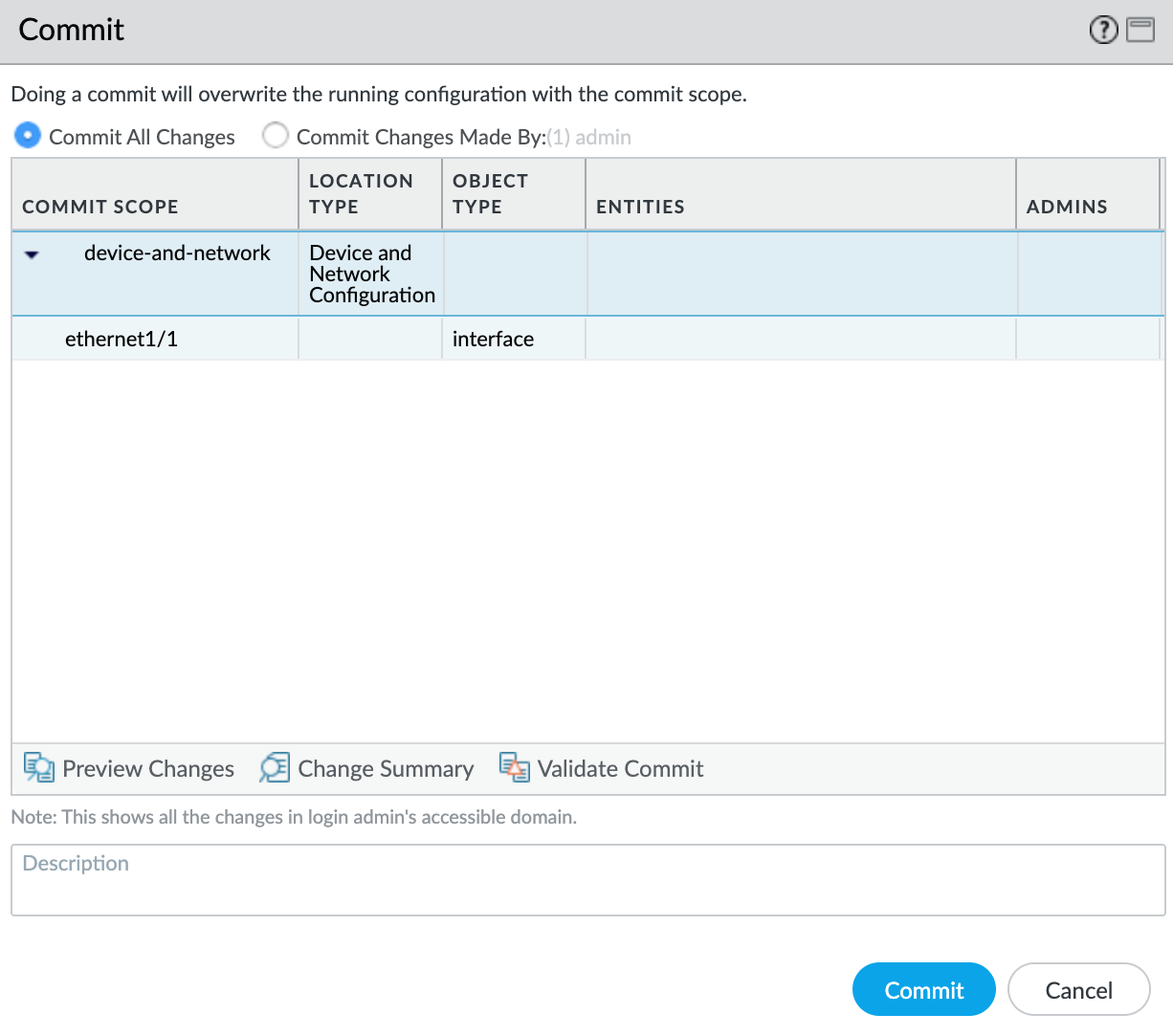

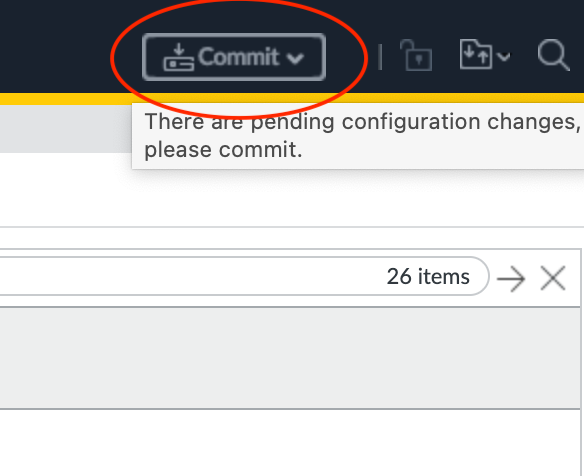

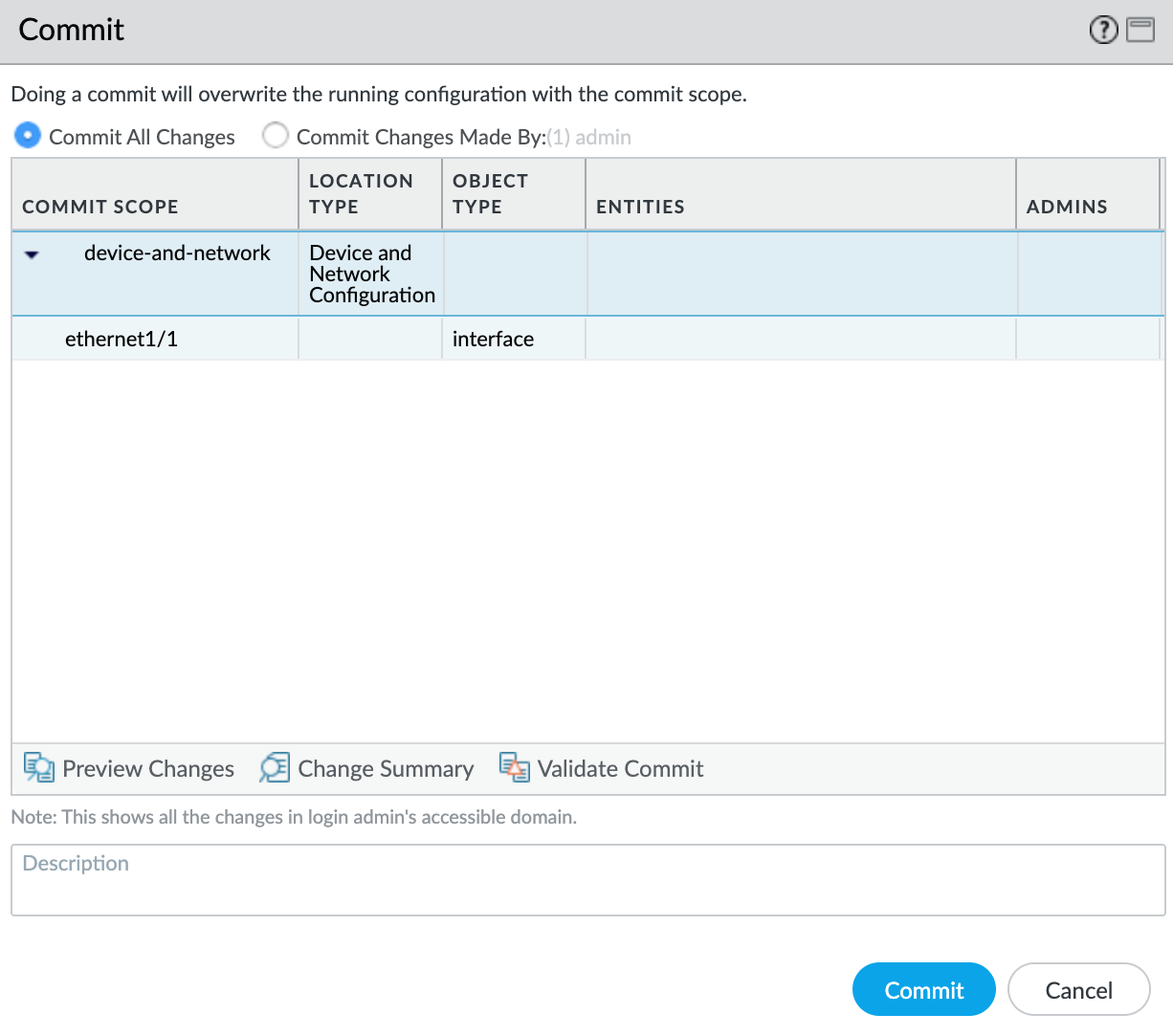

- Haga clic en Commit (Confirmar) en la esquina superior derecha.

- Revise los cambios y haga clic en Commit (Confirmar).

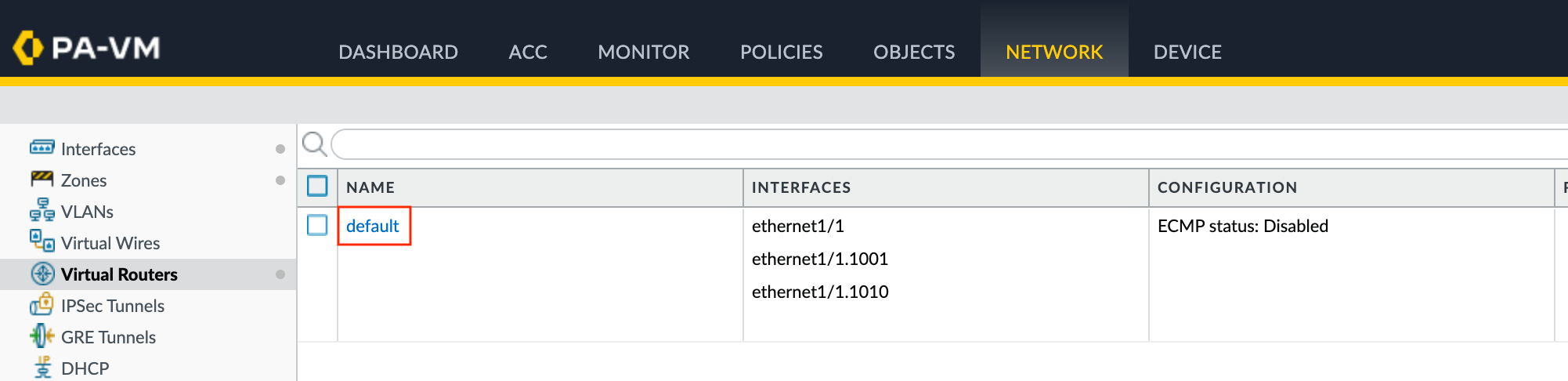

La nueva interfaz VLAN aparece junto con su interfaz física ethernet1/1.

A continuación, creará una zona de seguridad para que la interfaz pueda enrutar tráfico.

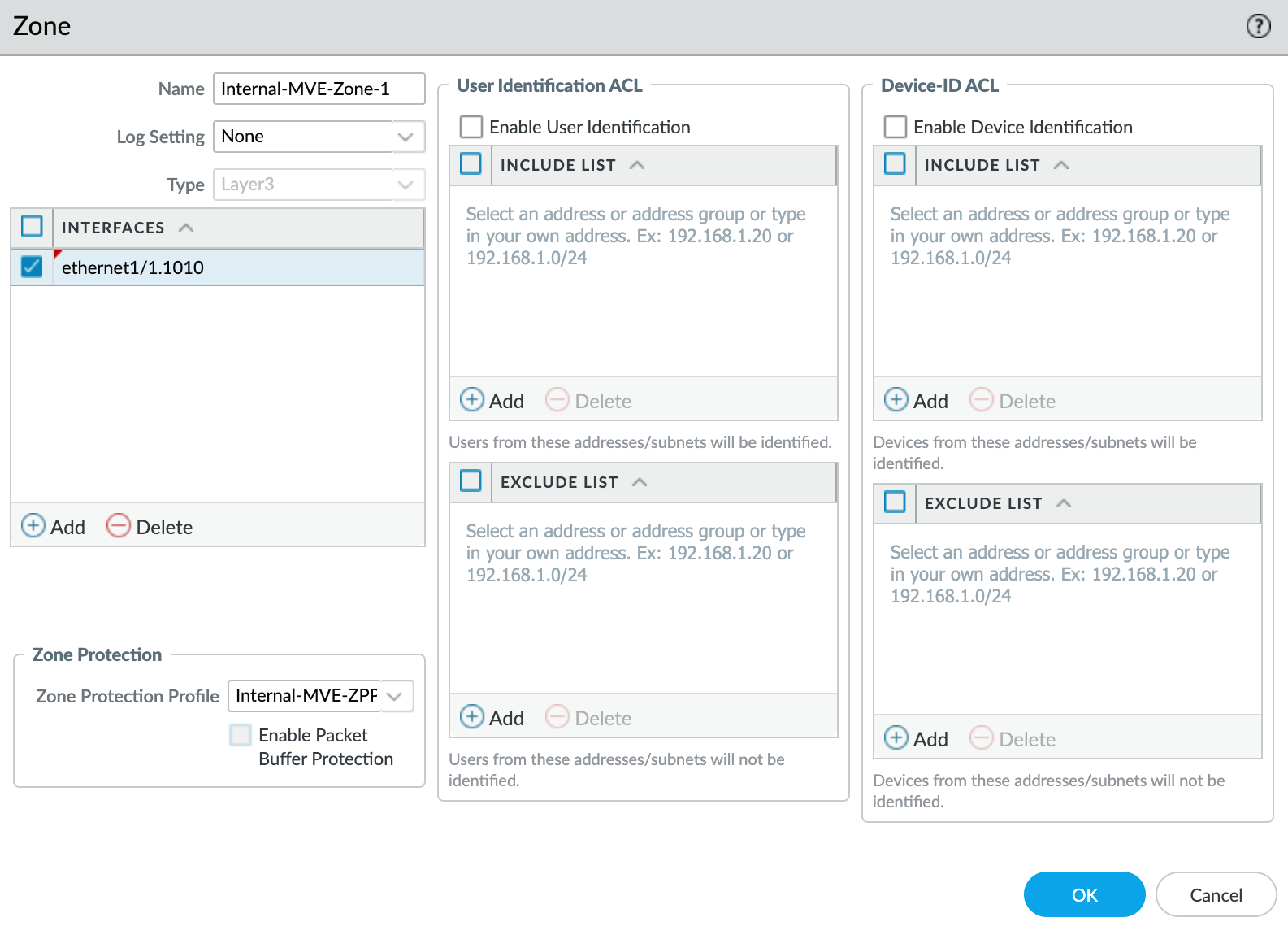

Para crear una zona de seguridad

- Seleccione la subinterfaz

ethernet1/1.1010. - Seleccione New Zone en la lista desplegable Security Zone.

- Especifique un nombre para la zona de seguridad.

- Haga clic en +Add (Añadir) debajo de Interfaces y añada

ethernet1/1.1010a la zona de seguridad. - Especifique cualquier detalle adicional según lo requiera la seguridad de su red.

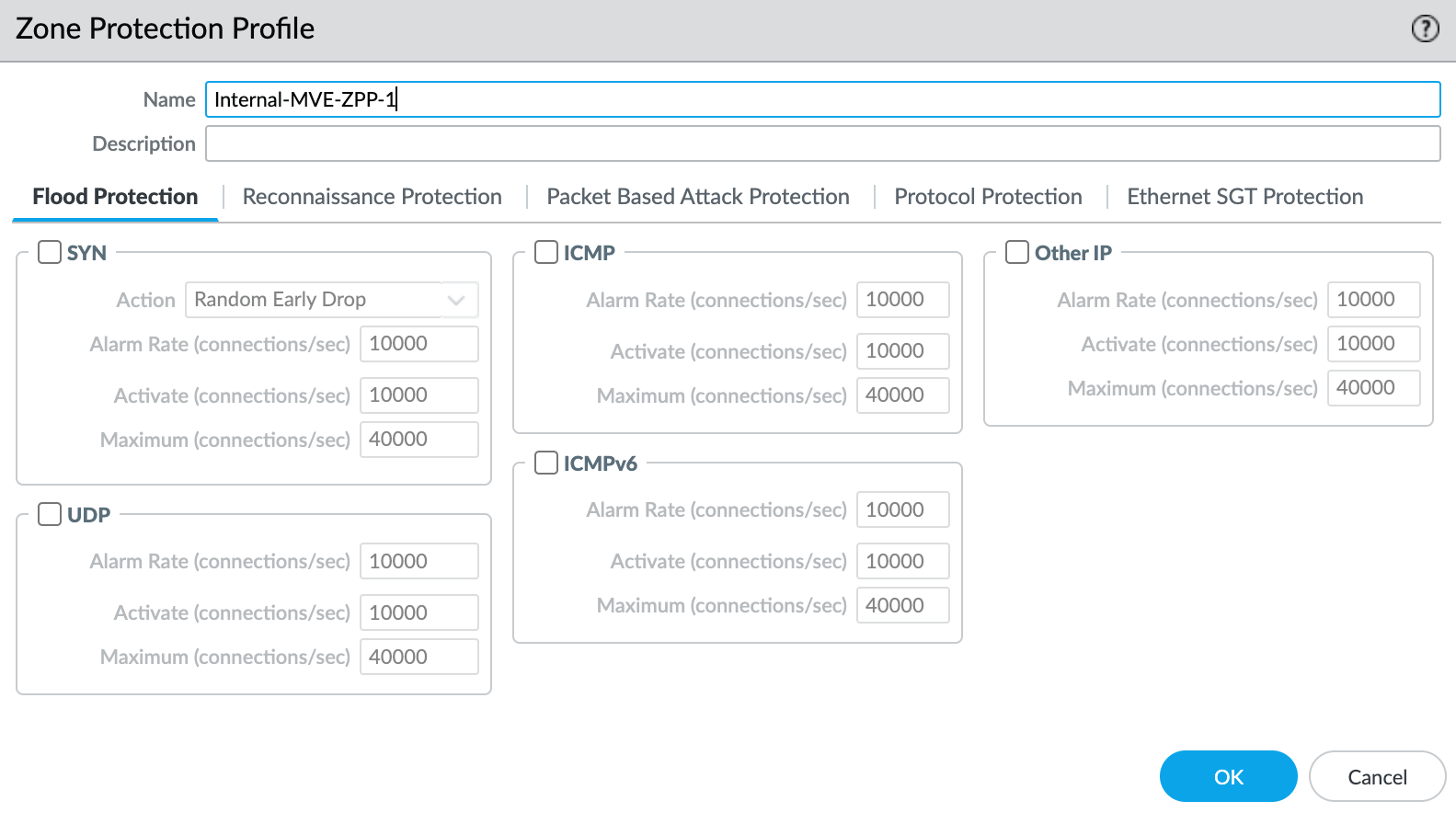

- Seleccione New Zone Protection Profile en la lista desplegable Zone Protection Profile.

- Especifique los detalles que requiera la seguridad de su red. Este ejemplo utiliza todos los valores predeterminados.

- Haga clic en OK (Aceptar).

- Haga clic en OK (Aceptar) en la pantalla Layer3 Subinterface.

- Haga clic en Commit (Confirmar) en la esquina superior derecha.

- Revise los cambios y haga clic en Commit (Confirmar).

En este punto, ha creado la interfaz. A continuación, debe crear la sesión BGP.

Para crear la sesión BGP

- En VM-Series, seleccione Network > Virtual Routers.

- Seleccione el router virtual.

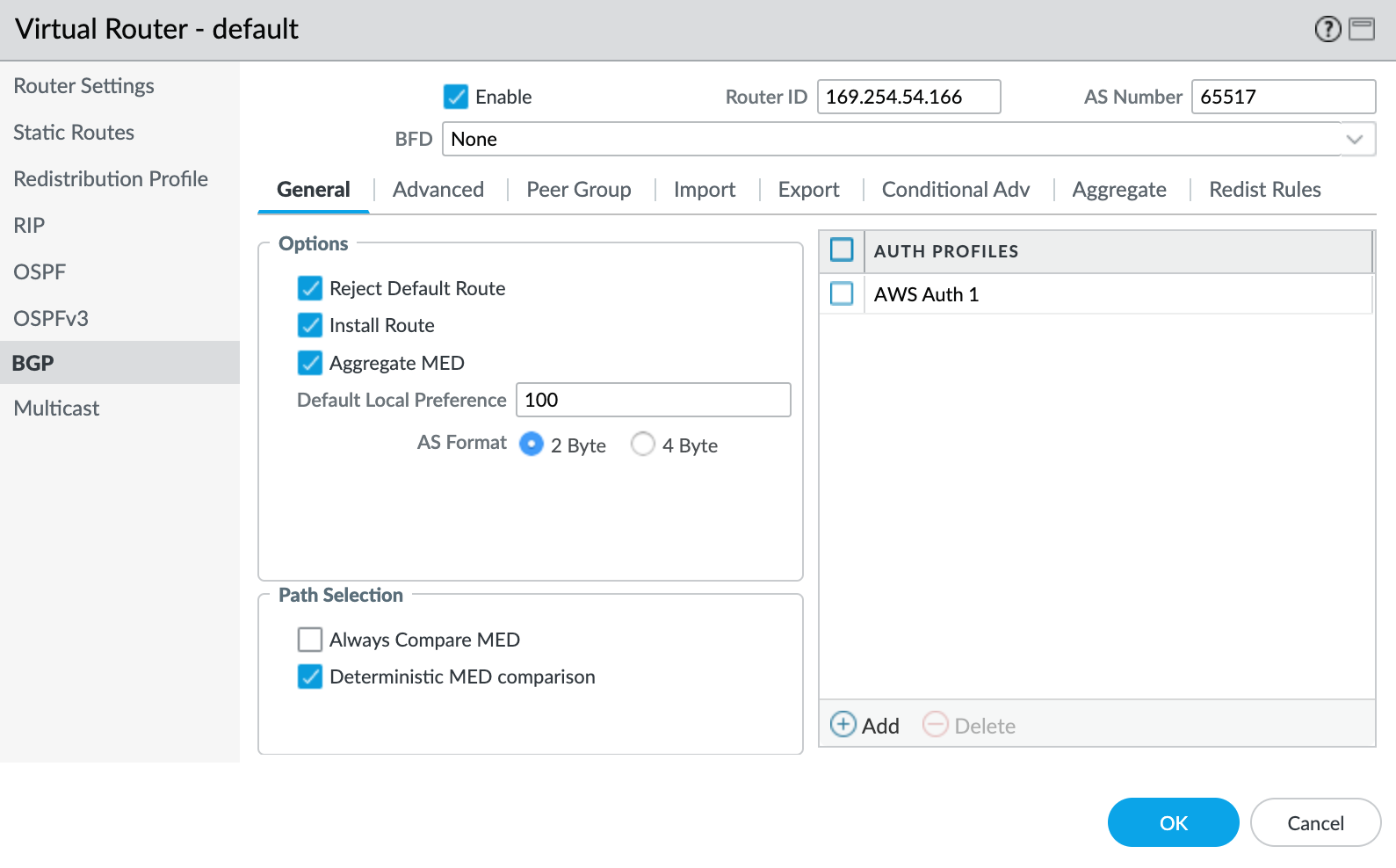

- En el panel izquierdo, seleccione BGP.

-

Proporcione los siguientes detalles de BGP:

- Enable (Habilitar) – Seleccione esta casilla para iniciar la sesión BGP después de confirmar estos cambios.

- Router ID (ID de router) – Introduzca la primera dirección IP utilizable de la IPv4 Primary Subnet (Subred principal IPv4) desde la consola de Azure.

- AS Number (Número de AS) – Proporcione el ASN para la conexión del MVE. Proporcione el ASN para la conexión del MVE. Utilice el Peer ASN (ASN del peer) desde la consola de Azure.

-

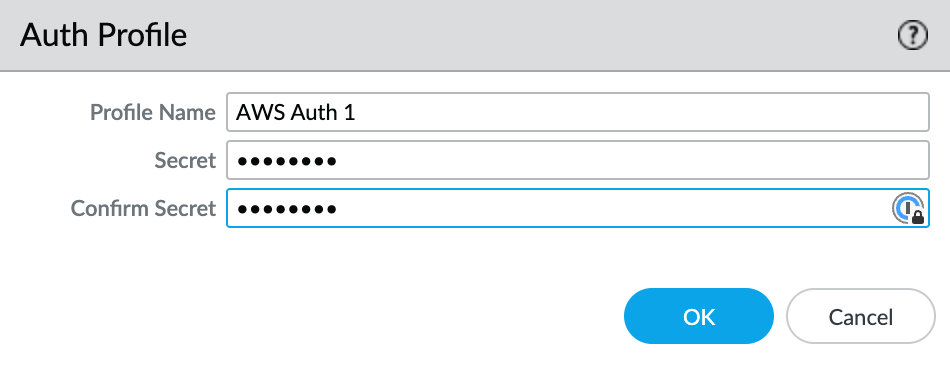

Haga clic en +Add (Añadir) en Auth Profiles.

- Especifique un nombre de perfil.

- Introduzca y confirme la contraseña de autenticación.

- Haga clic en OK (Aceptar).

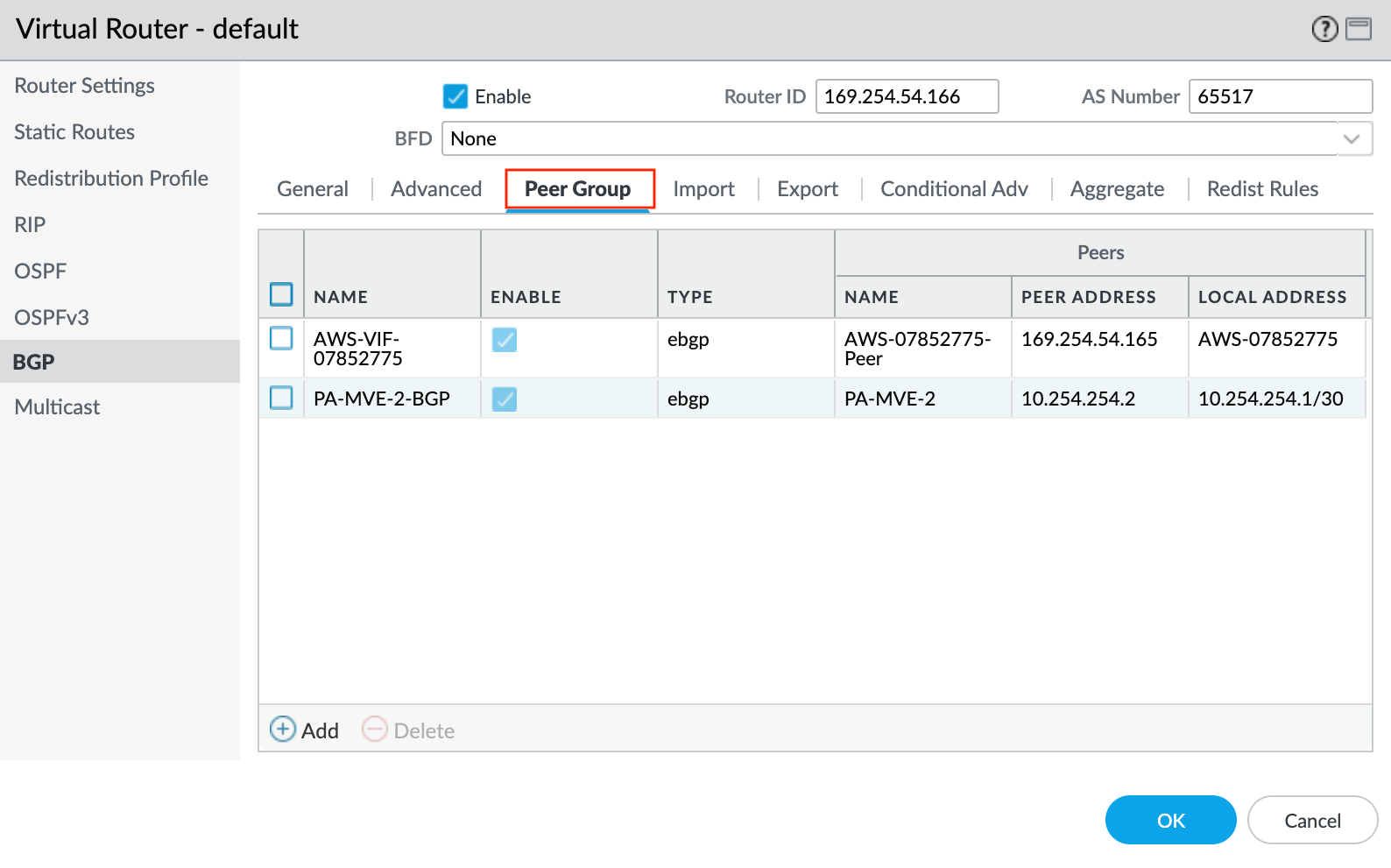

- Seleccione la pestaña Peer Group (Grupo de peers).

- Haga clic en +Add (Añadir) para añadir un grupo de peers.

- Especifique un nombre para el grupo de peers. Por ejemplo, AWS-xxxx.

- Especifique eBGP como tipo de sesión.

- Especifique cualquier detalle adicional según lo requiera su red.

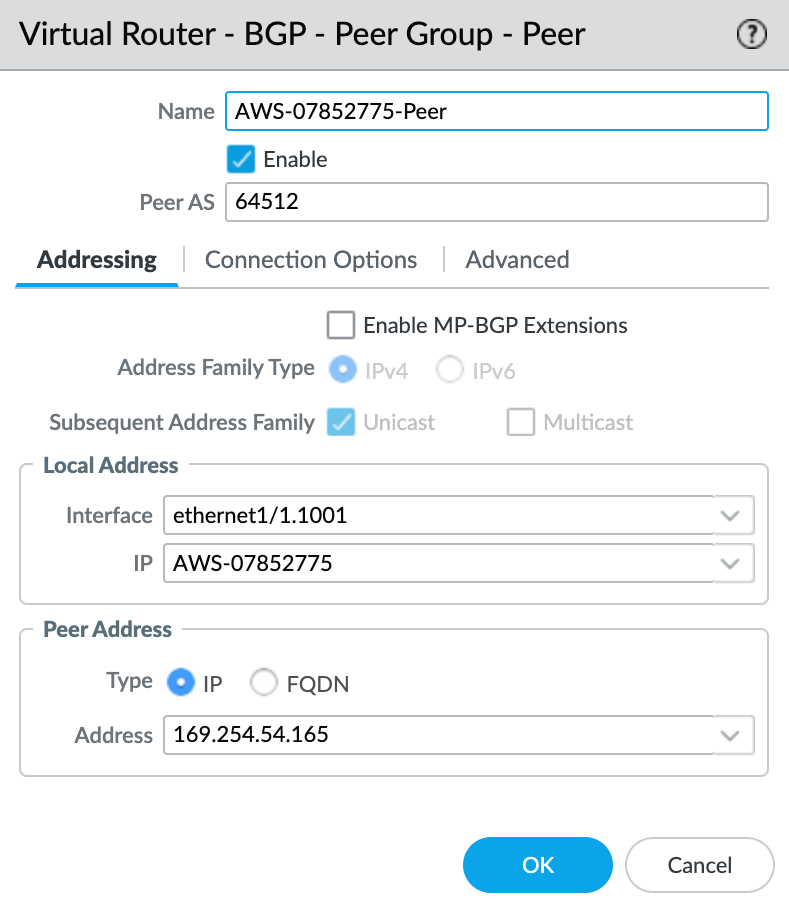

- Haga clic en +Add (Añadir) para añadir un nuevo peer.

- Especifique los detalles para el peer:

- Name (Nombre) – Especifique un nombre para el peer.

- Peer AS (AS del peer) – Especifique el ASN del lado de Azure de 12076. Este es un valor fijo y aparece en los detalles de la conexión en la consola de Azure.

- Local Address (Dirección local) – Seleccione la subinterfaz y la dirección IP adecuadas en la lista desplegable.

- Peer Address (Dirección del peer) – Introduzca la segunda dirección IP utilizable de la IPv4 Primary Subnet (Subred principal IPv4) desde la consola de Azure.

Validar su conexión de Azure

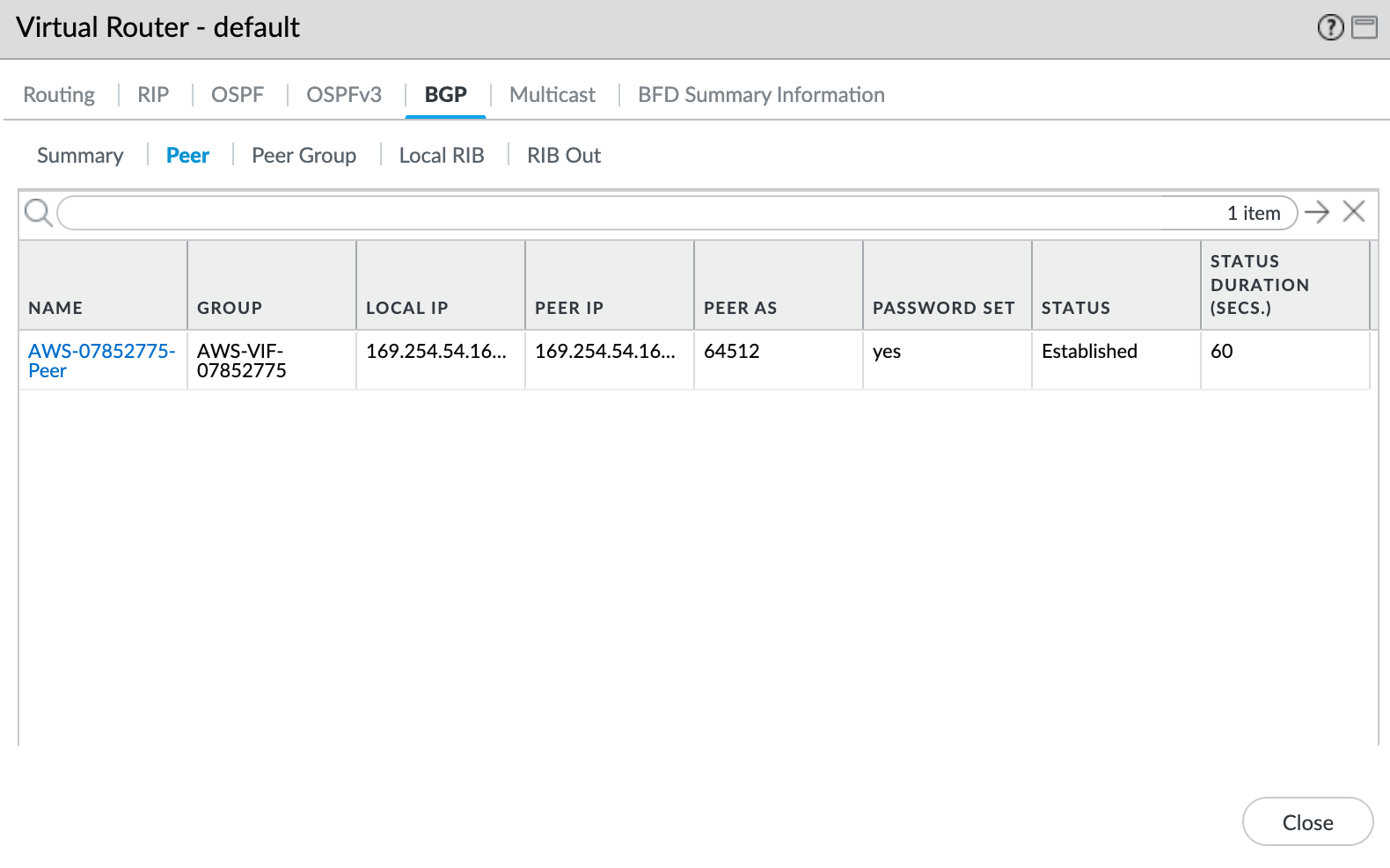

Para comprobar el estado del peer BGP

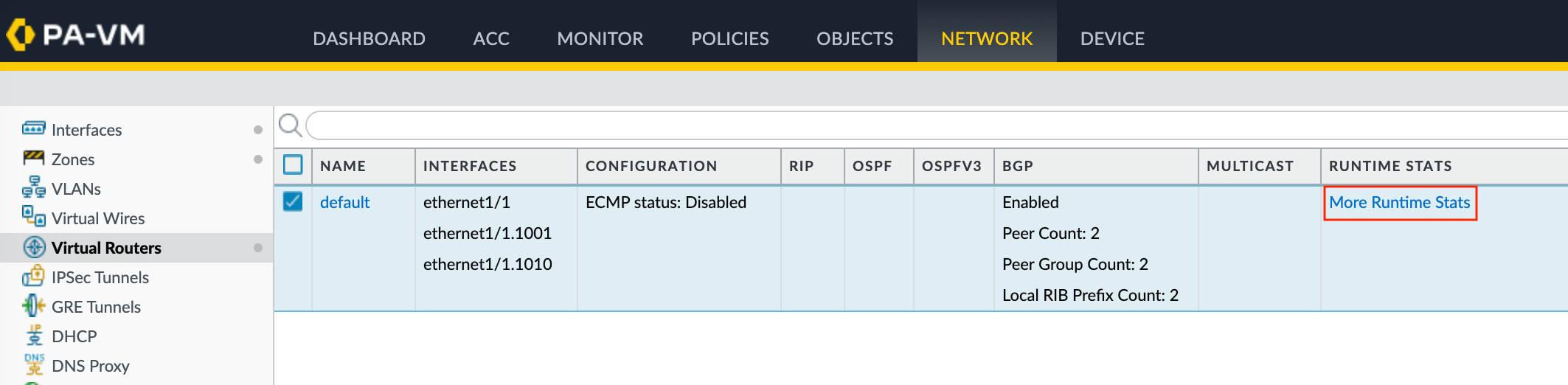

- Seleccione Network > Virtual Routers.

- Ubique su router virtual (predeterminado).

- Haga clic en More Runtime Stats (Más estadísticas de tiempo de ejecución) en la columna Runtime Stats de la derecha.

- Seleccione la pestaña BGP y, a continuación, seleccione la pestaña Peer (Vecino).

- Verifique que el estado del peer sea Established.