Opciones de cifrado de AWS para alto rendimiento y alta resiliencia

Este tema describe dos escenarios para crear conexiones de red cifradas a AWS con alto rendimiento y alta resiliencia.

- Escenario 1: Conexión cifrada a una Virtual Private Cloud (VPC) de tránsito

- Escenario 2: Conexión cifrada a un gateway de tránsito (TGW)

Requisitos previos

- Dos ubicaciones habilitadas para Megaport con zonas de diversidad establecidas.

- Una AWS Direct Connect Hosted Connection (usada como ejemplo en este tema) o una conexión Hosted Virtual Interface (Hosted VIF).

- Tamaño suficiente de la instancia de Elastic Compute Cloud (EC2) que ejecuta la Network Virtual Appliance (NVA) dentro de AWS para manejar el cifrado de alto rendimiento.

Consideraciones clave

- El rendimiento máximo está determinado principalmente por la capacidad de cómputo disponible en los dispositivos que manejan el cifrado (como Network Virtual Appliances, firewalls o routers).

- Los objetivos de disponibilidad determinan la cantidad de dispositivos, las conexiones subyacentes y los túneles overlay (por ejemplo, 99,9% o 99,99%; una métrica independiente del valor de SLA).

- El protocolo de enrutamiento y la configuración determinan el tiempo de conmutación por error y la rapidez con la que un dispositivo detecta una falla. En algunos casos, un apagado ordenado podría no ser posible.

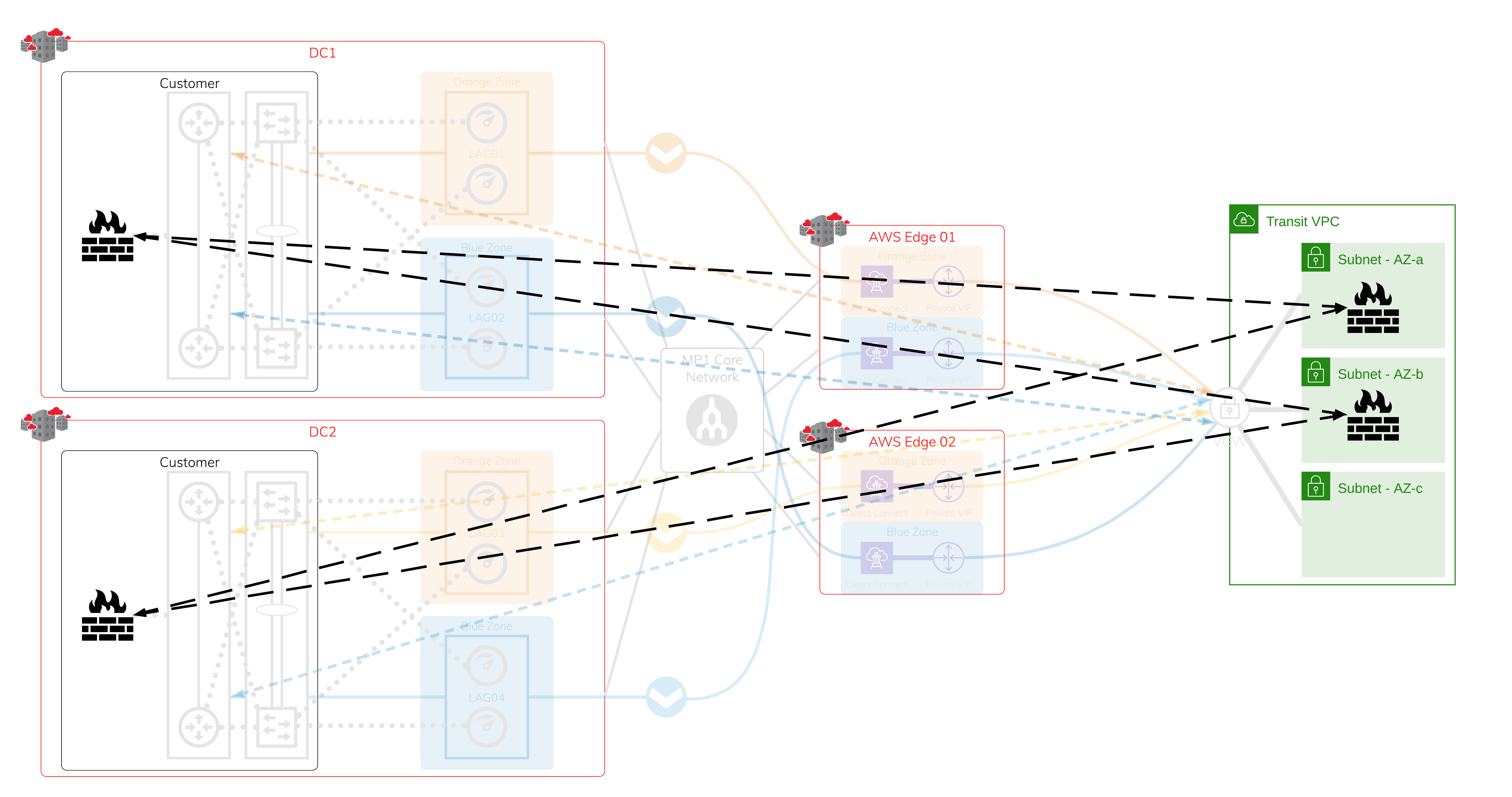

Escenario 1: Conexión cifrada a una Virtual Private Cloud (VPC) de tránsito

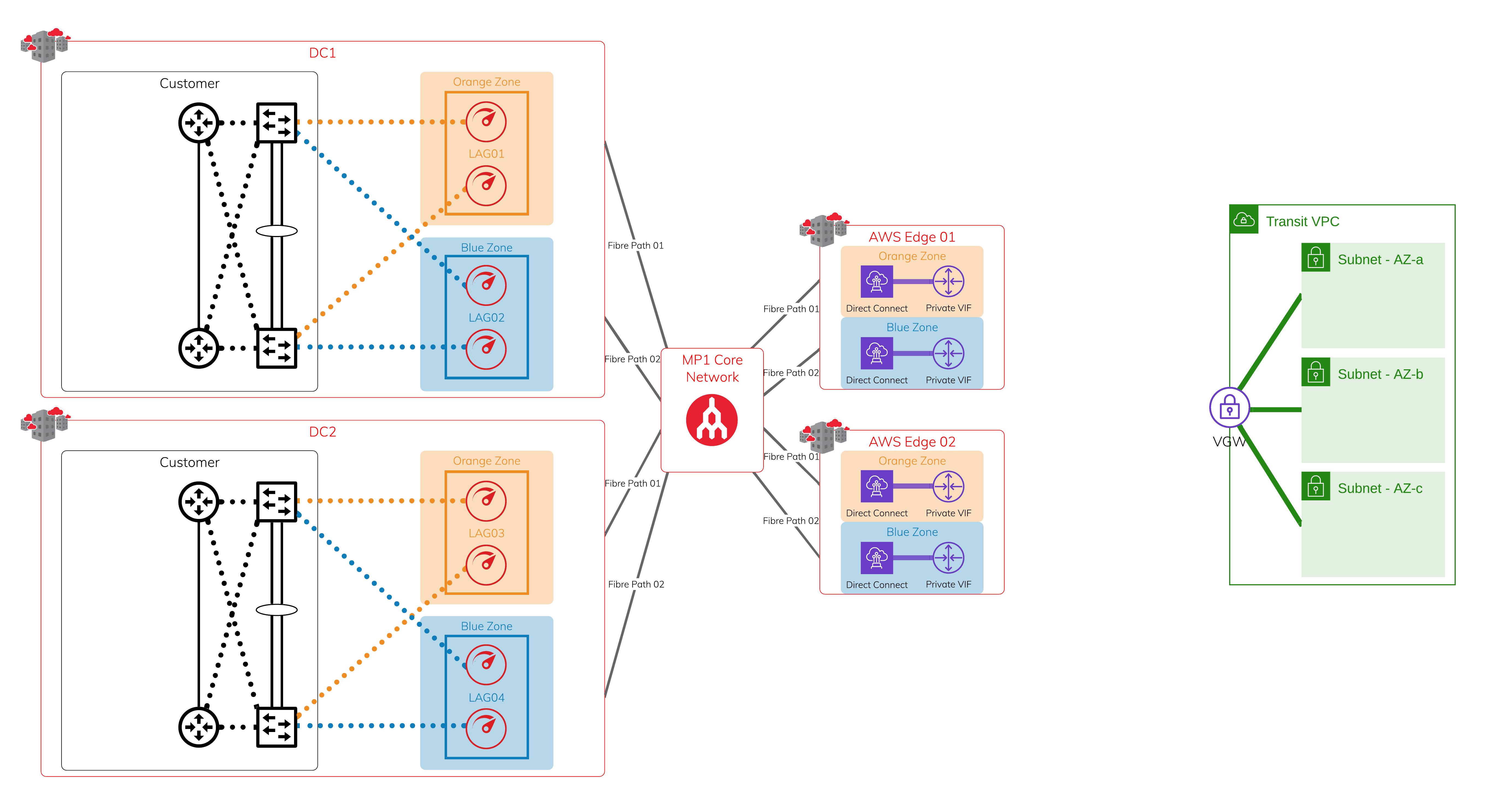

Capa física - Megaport y ubicaciones habilitadas para Megaport + ubicaciones perimetrales de AWS

En cada zona de diversidad, puedes tener un único Port o un par de Ports en un Link Aggregation Group (LAG). Cada ubicación habilitada para Megaport está protegida por rutas de fibra duales y diversas hacia la red troncal global de Megaport.

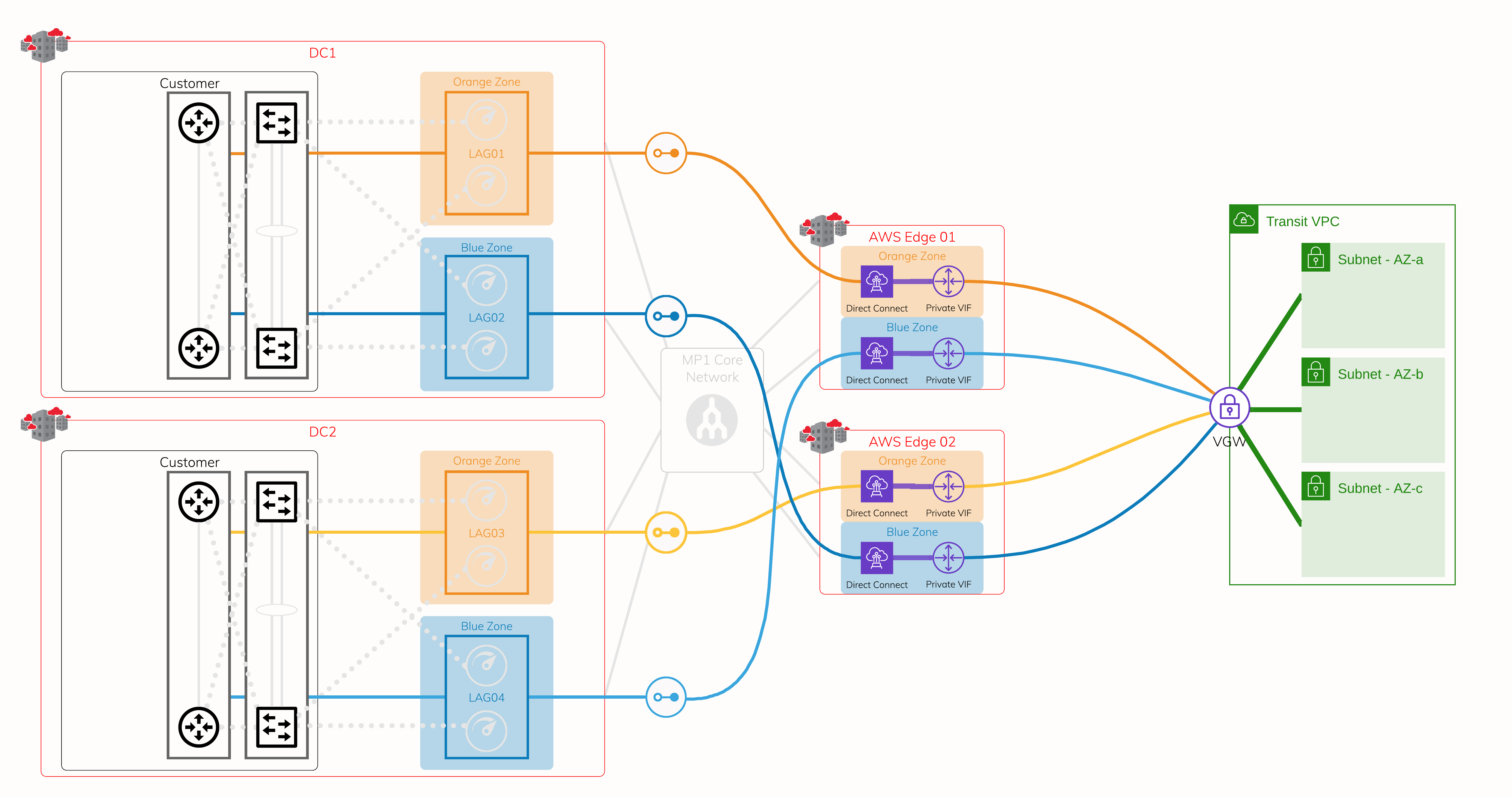

Capa 2 - Virtual Cross Connect (VXC)

Usando la capa física protegida, crea un VXC (circuito de Capa 2) para conectarte a cada punto de acceso donde Megaport se encuentra con la red perimetral de AWS. Cada ubicación de Hosted Connection dispone de infraestructura física diversa. Esta imagen muestra cuatro VXC conectando cuatro dispositivos en Megaport a AWS en ubicaciones perimetrales de AWS. Usa una interfaz virtual privada sobre AWS Direct Connect, de modo que quede adjunta al Virtual Private Gateway (VGW) de destino o a un Direct Connect Gateway conectado al VGW.

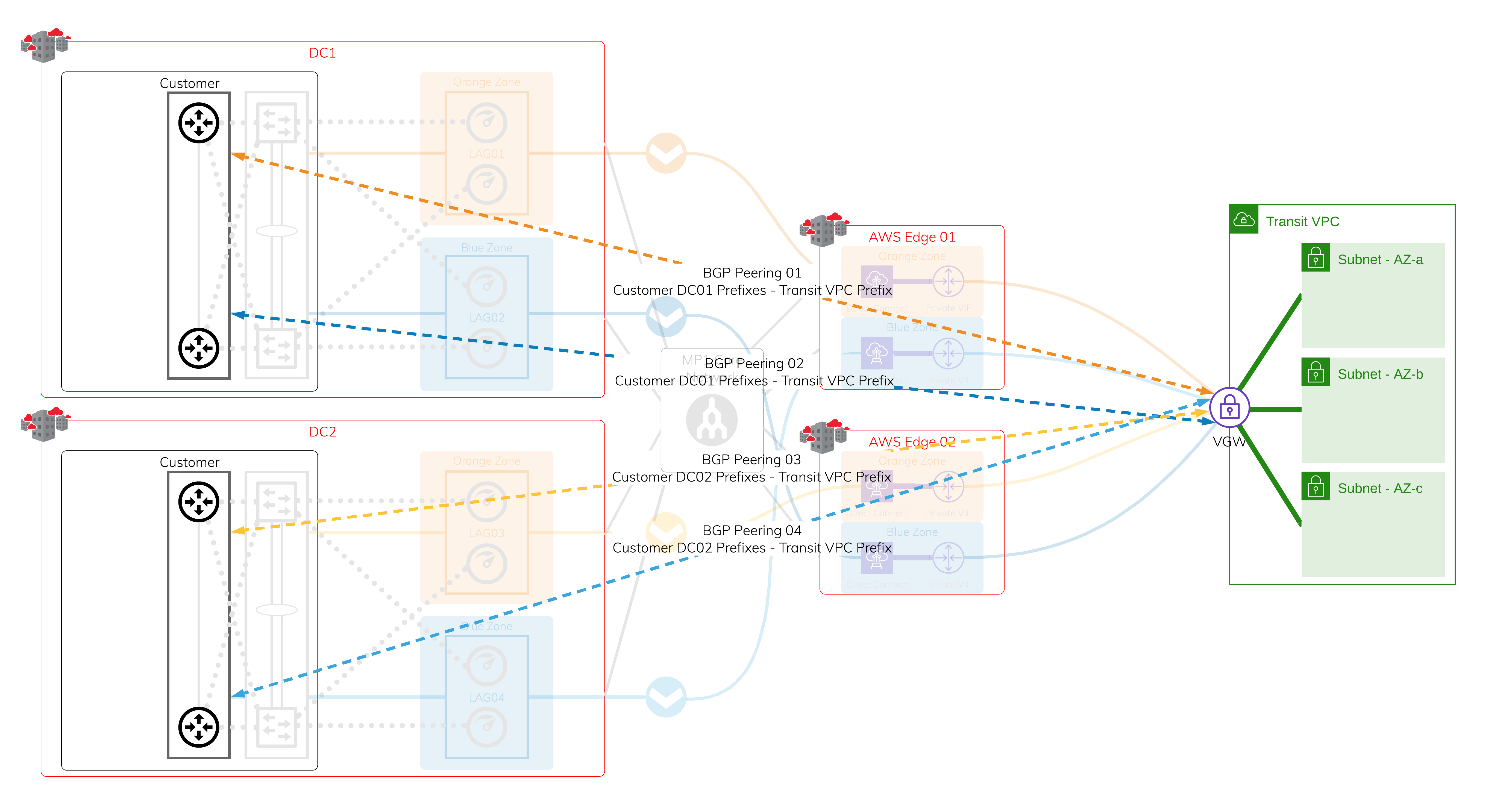

Capa 3 - IP y sesiones BGP

Asigna direcciones IP y establece una sesión BGP sobre cada uno de los VXC creados previamente. Si una de las sesiones se interrumpe, habrá sesiones BGP activas disponibles para la conmutación por error.

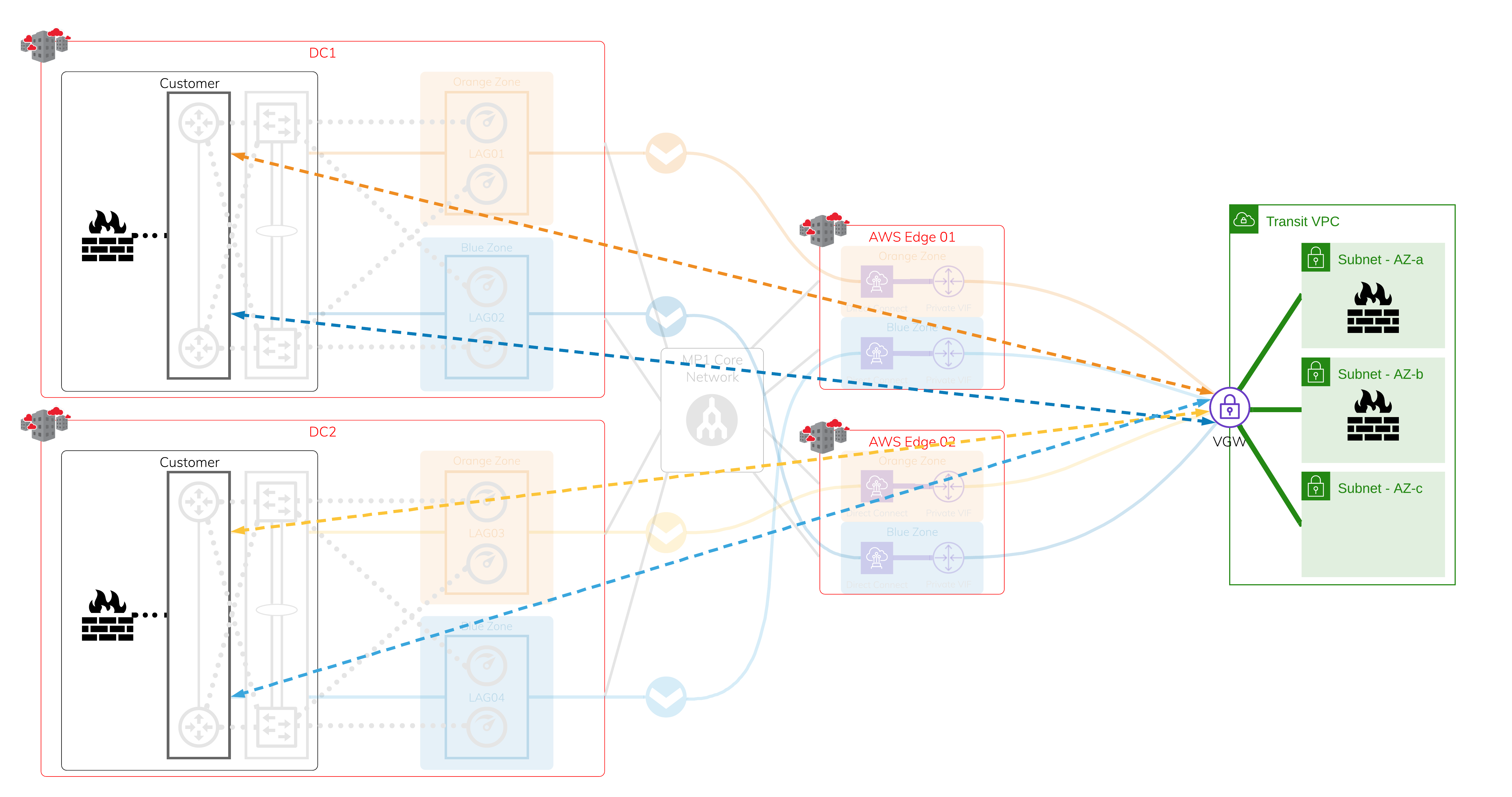

Network Virtual Appliances dentro de la VPC de tránsito y firewalls locales

El requisito de disponibilidad determina la cantidad de dispositivos locales y Network Virtual Appliances (NVA) en AWS; puede ser un clúster/stack de dos o más dispositivos en cada centro de datos.

Túneles cifrados

Puedes establecer túneles cifrados utilizando protocolos estándar de la industria o protocolos propietarios del fabricante. El rendimiento máximo depende de la potencia de cómputo disponible en las NVA y en el firewall local. Cada túnel cifrado está protegido por la configuración de la infraestructura de red.

Para una conmutación por error automatizada y más rápida, recomendamos configurar protocolos de enrutamiento dinámico sobre los túneles cifrados, independientes de la red subyacente.

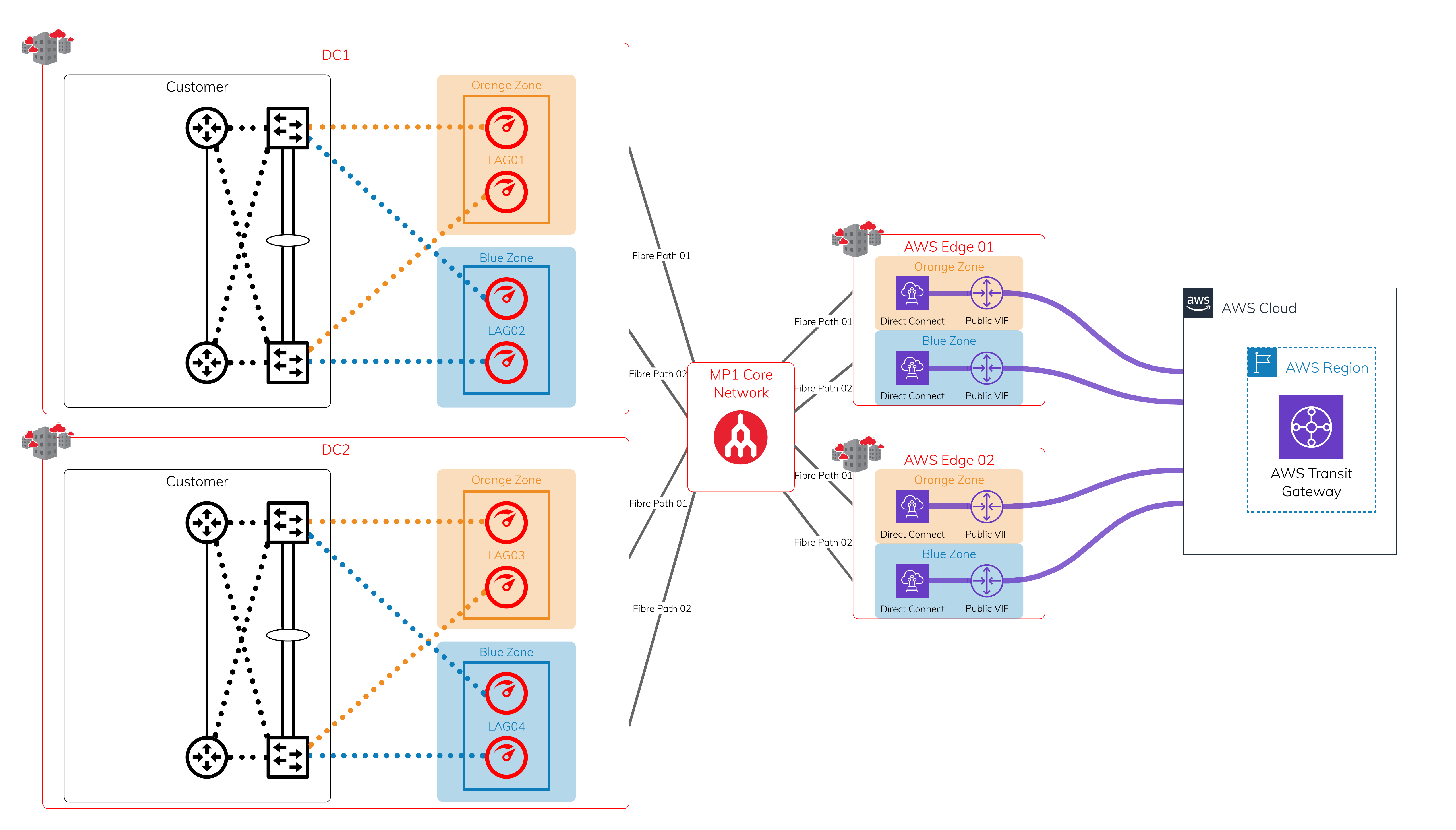

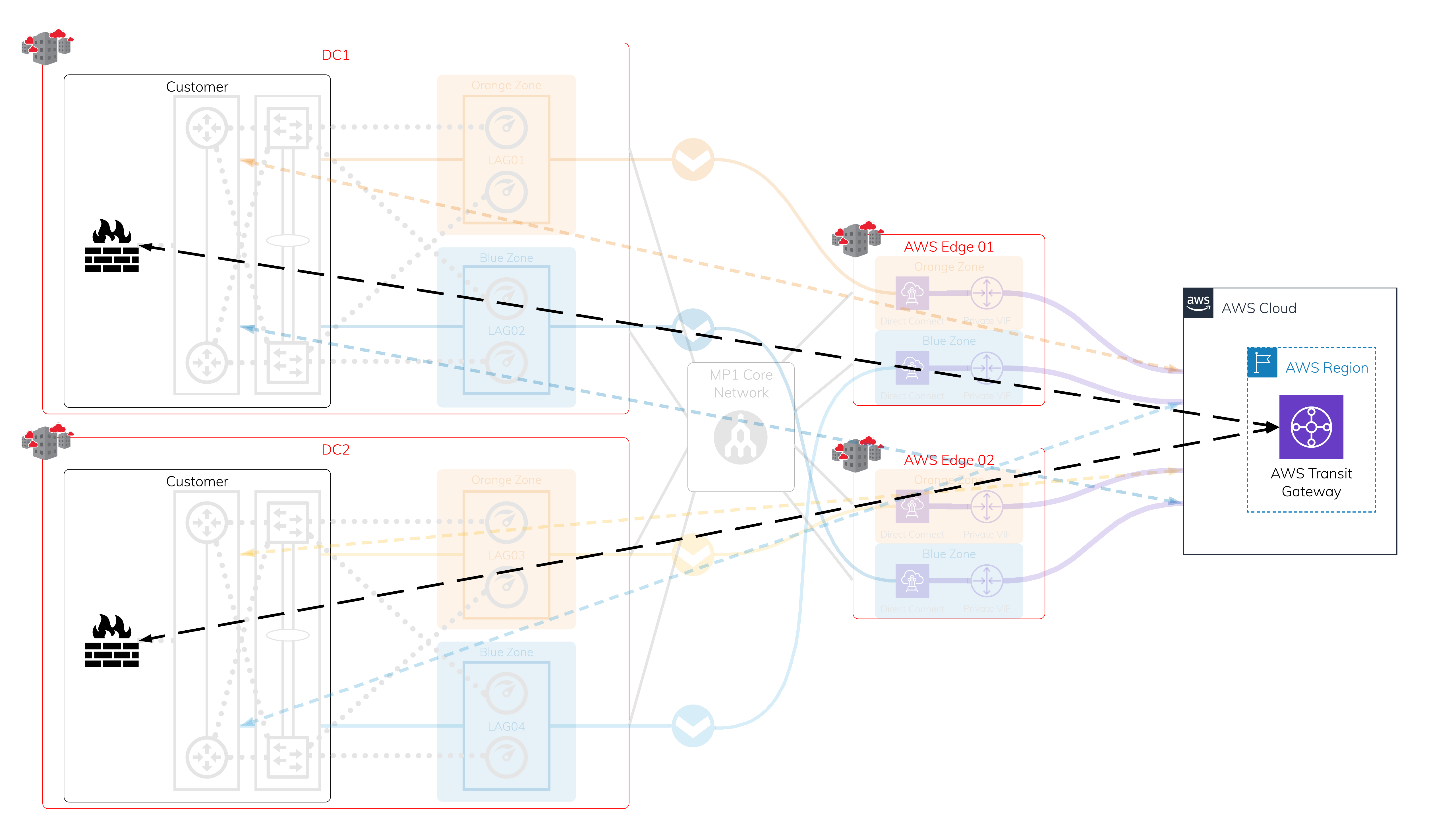

Escenario 2: Conexión cifrada a un gateway de tránsito (TGW)

Capa física - Megaport y ubicaciones habilitadas para Megaport + ubicaciones perimetrales de AWS

En cada zona de diversidad, puedes tener un único Port o un par de Ports en un LAG. Cada ubicación habilitada para Megaport está protegida por rutas de fibra duales y diversas hacia la red troncal global de Megaport.

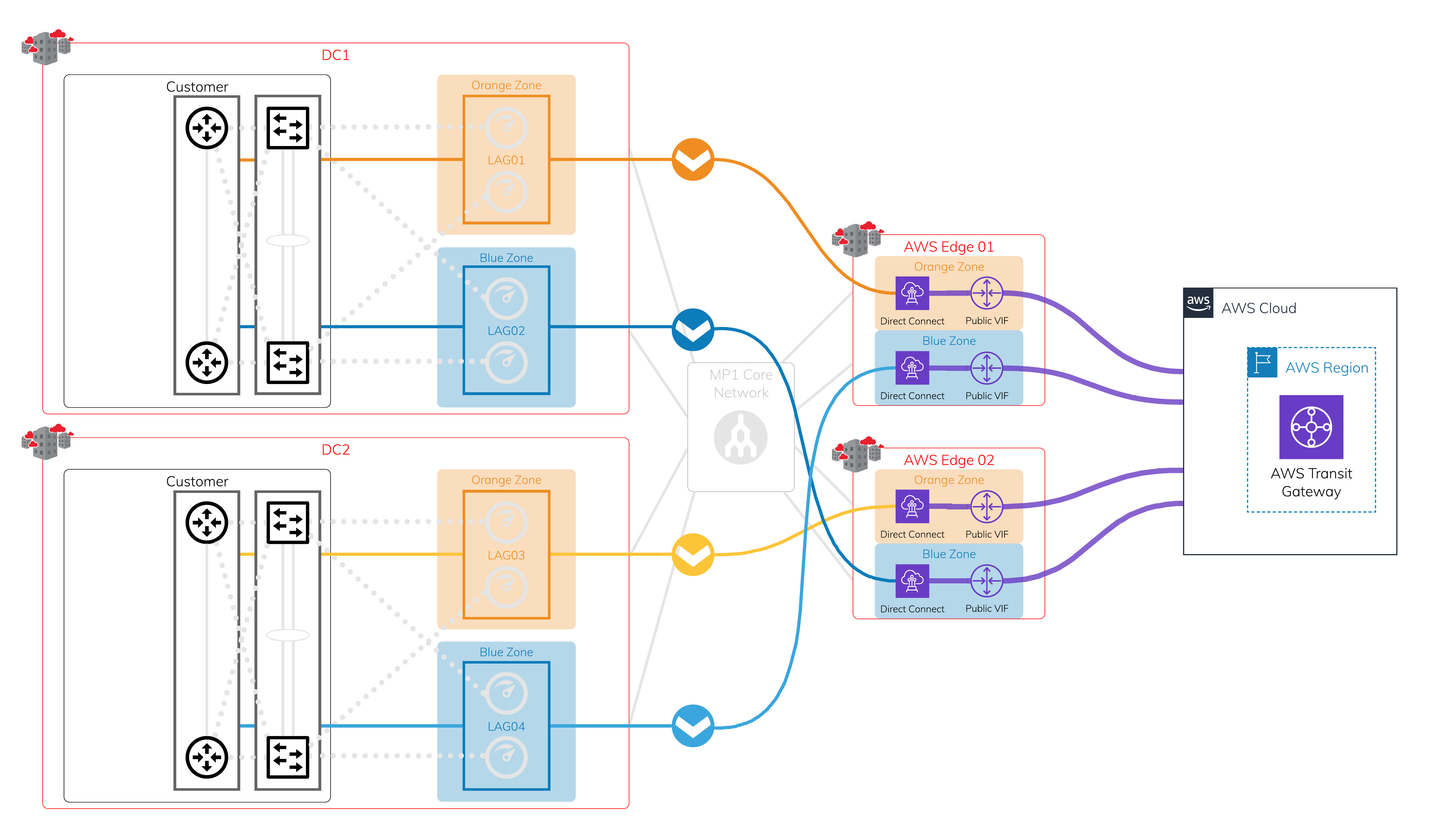

Capa 2 - VXC

Usando la capa física protegida, crea un VXC para conectarte a cada punto de acceso donde Megaport se encuentra con la red perimetral de AWS. Cada ubicación de Hosted Connection dispone de infraestructura física diversa. Esta imagen muestra cuatro VXC conectando cuatro dispositivos diferentes en Megaport a AWS en ubicaciones perimetrales de AWS. Asegúrate de usar una interfaz virtual pública sobre AWS Direct Connect para recibir todos los prefijos públicos globales de AWS.

Capa 3 - IP y sesiones BGP

Asigna a cada VXC que creaste una dirección IP pública de tu propiedad y establece una sesión BGP. Si se produce alguna interrupción, hay cuatro sesiones BGP activas disponibles para una conmutación por error sencilla.

Nota

Si no eres propietario de direcciones IP públicas, consulta Creación de conexiones de MCR a AWS.

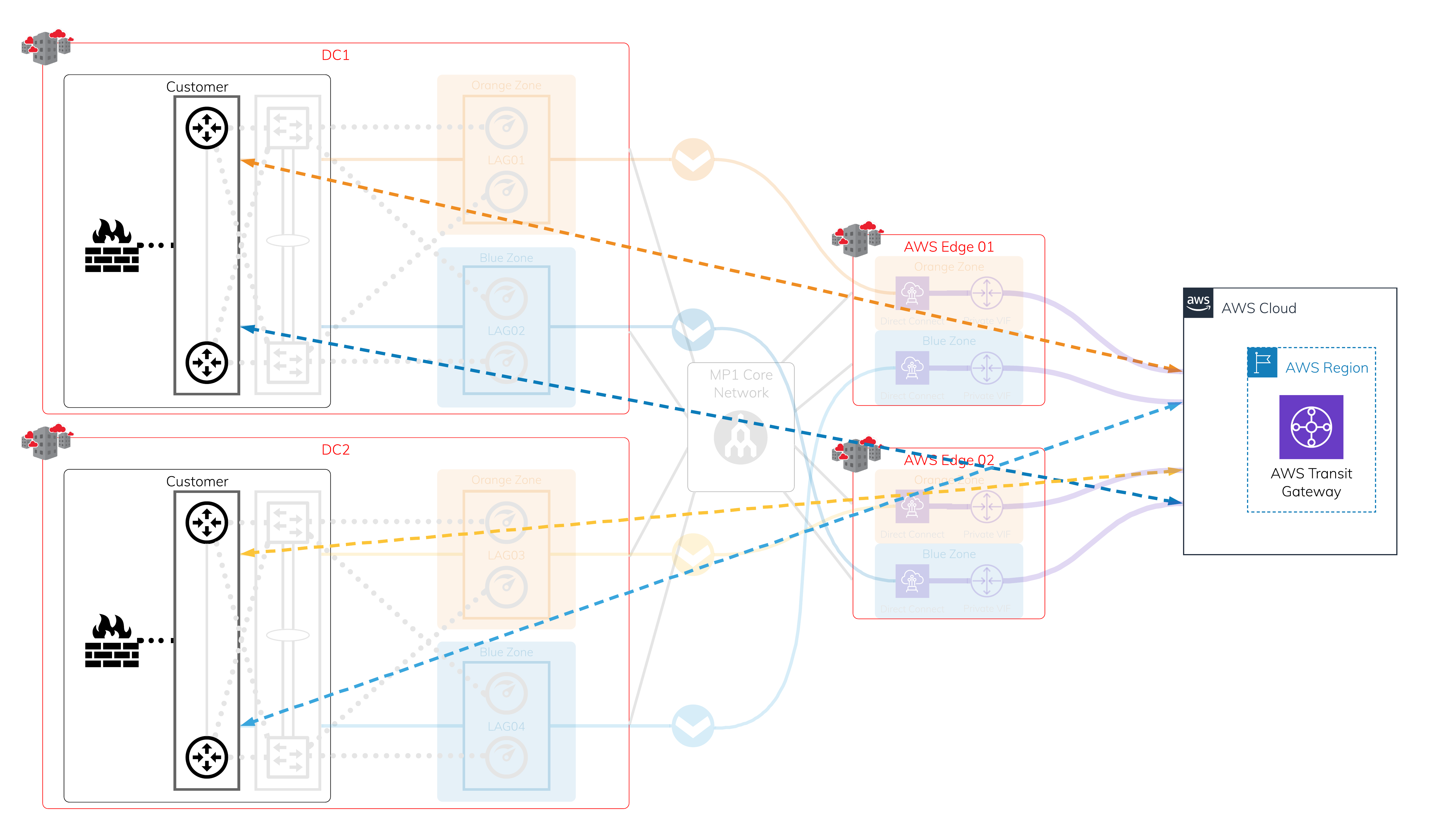

Uso de dispositivos locales para establecer conexiones IPsec VPN con TGW

La cantidad de dispositivos locales depende de tu requisito de disponibilidad. Puedes tener un clúster o stack de dos o más dispositivos en cada centro de datos.

Establecimiento de túneles IPsec VPN hacia el gateway de tránsito

Cada conexión VPN creada en AWS tiene dos túneles disponibles para alta disponibilidad (HA) con un rendimiento máximo de 1,25 Gbps. Puedes usar enrutamiento ECMP (Equal-Cost Multi-Path) para crear múltiples conexiones VPN y agregar el rendimiento hasta 50 Gbps.