Uso de IPsec con Megaport

Si necesita cifrar el tráfico entre extremos en una red IP, IPsecInternet Protocol Security (IPsec) es un conjunto de protocolos de red seguros para comunicaciones del Protocolo de Internet (IP) que funciona autenticando y cifrando paquetes de datos en una sesión de comunicación. Proporciona comunicación cifrada segura entre dos equipos a través de una red de Protocolo de Internet y se utiliza en redes privadas virtuales.

es la solución más común. El tráfico cifrado con IPsec puede transportarse de forma transparente sobre cualquier Megaport VXC.

Creación de un enlace IPsec cifrado con Megaport

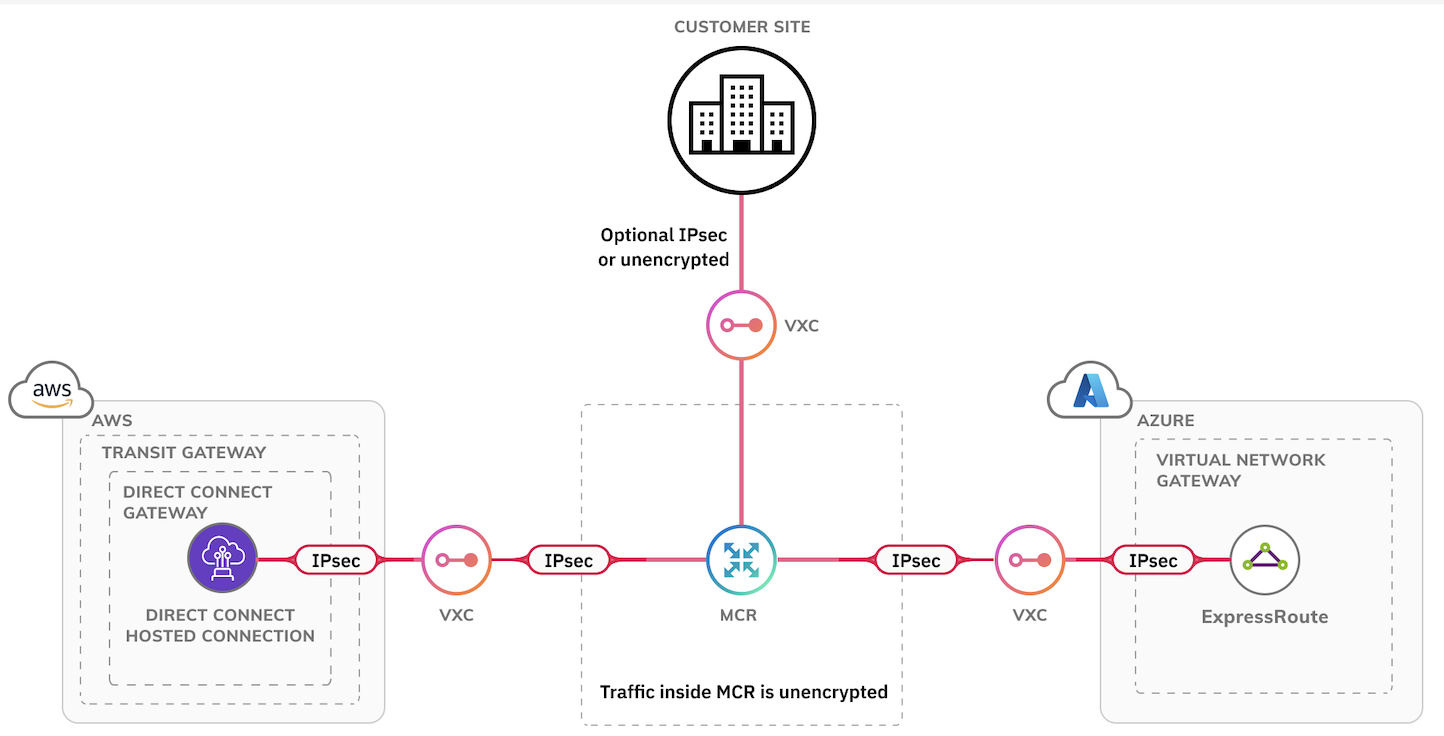

Puede crear una conexión cifrada con IPsec de cliente a cliente, de cliente a nube o de nube a nube. Consulte la documentación de su proveedor cloud o de equipos para obtener más información sobre la creación de conexiones IPsec. En Megaport Cloud Routers (MCR), puede habilitar IPsec en el Megaport Portal durante la creación, o editar el MCR para habilitar IPsec una vez que ya esté activo. Para obtener más información, consulte Uso de IPsec con MCR.

Cifrados compatibles

El MCR ofrecerá los siguientes cifrados a los pares de IPsec. En este momento, las opciones no son configurables.

Cifrado

-

AES128-GCM-128

-

AES256-GCM-128

Integridad

-

HMAC SHA-1

-

HMAC SHA-256

-

HMAC SHA-384

-

HMAC SHA-512

Intercambio de claves (grupo Diffie-Hellman)

-

MODP

-

Grupo Diffie-Hellman 2 (1024 bits)

-

Grupo Diffie-Hellman 14 (2048 bits)

-

-

ECP

-

Grupo Diffie-Hellman 19 (256 bits aleatorios)

-

Grupo Diffie-Hellman 20 (384 bits aleatorios)

-

Grupo Diffie-Hellman 21 (521 bits aleatorios)

-

Configuración de MTU de IP

Los paquetes IPsec incluyen sobrecarga debido al cifrado y la encapsulación. Recomendamos configurar su Unidad máxima de transmisión IP (MTU)La MTU de IP (Unidad Máxima de Transmisión) se refiere al tamaño máximo (en bytes) de un paquete IP que puede enviarse a través de una interfaz de red (VXC). Los paquetes jumbo son más grandes que el estándar de 1500 bytes (MTU), y normalmente se utilizan en redes de alto rendimiento para reducir la sobrecarga y mejorar la eficiencia.

cuidadosamente para adecuarla a su red. El valor máximo depende de los cifrados negociados.

Si no configura el ajuste de MTU de IP, el MCR utilizará los siguientes valores predeterminados:

- 96 bytes menos que la MTU de IP de la interfaz principal para IPv4

- 116 bytes menos que la MTU de IP de la interfaz principal para IPv6

Estos valores contemplan los cifrados que presentan la mayor sobrecarga.

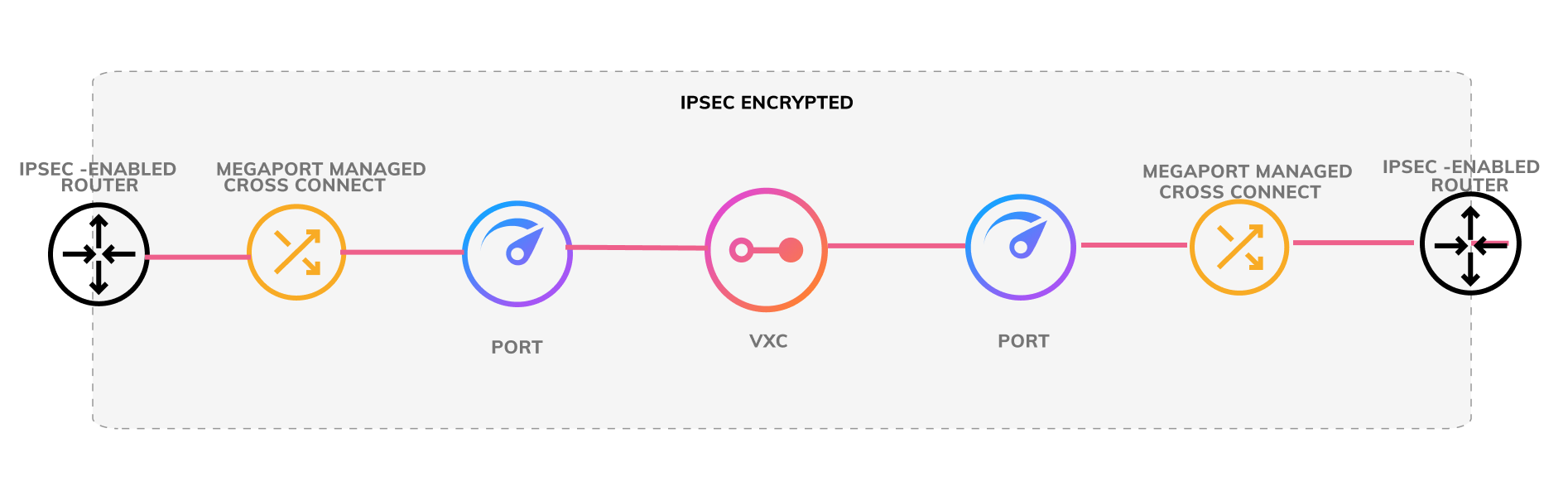

Creación de un enlace de cliente a cliente con Megaport e IPsec

Puede usar una conexión IPsec entre dos de sus propios dispositivos utilizando los servicios de Megaport.

Requisitos previos

Antes de crear un enlace cifrado IPsec de cliente a cliente, necesita:

- Un router compatible con IPsec en cada una de sus ubicaciones.

- Megaport Ports en ubicaciones donde pueda conectarse físicamente desde sus routers compatibles con IPsec al Port para cada extremo de su conexión.

Para crear una conexión cifrada de cliente a cliente

- Desde cada router compatible con IPsec, cree un enlace físico a un Megaport Port.

- Use un VXC para conectar sus Ports.

- Cree una conexión IPsec sobre las interfaces conectadas a Megaport.

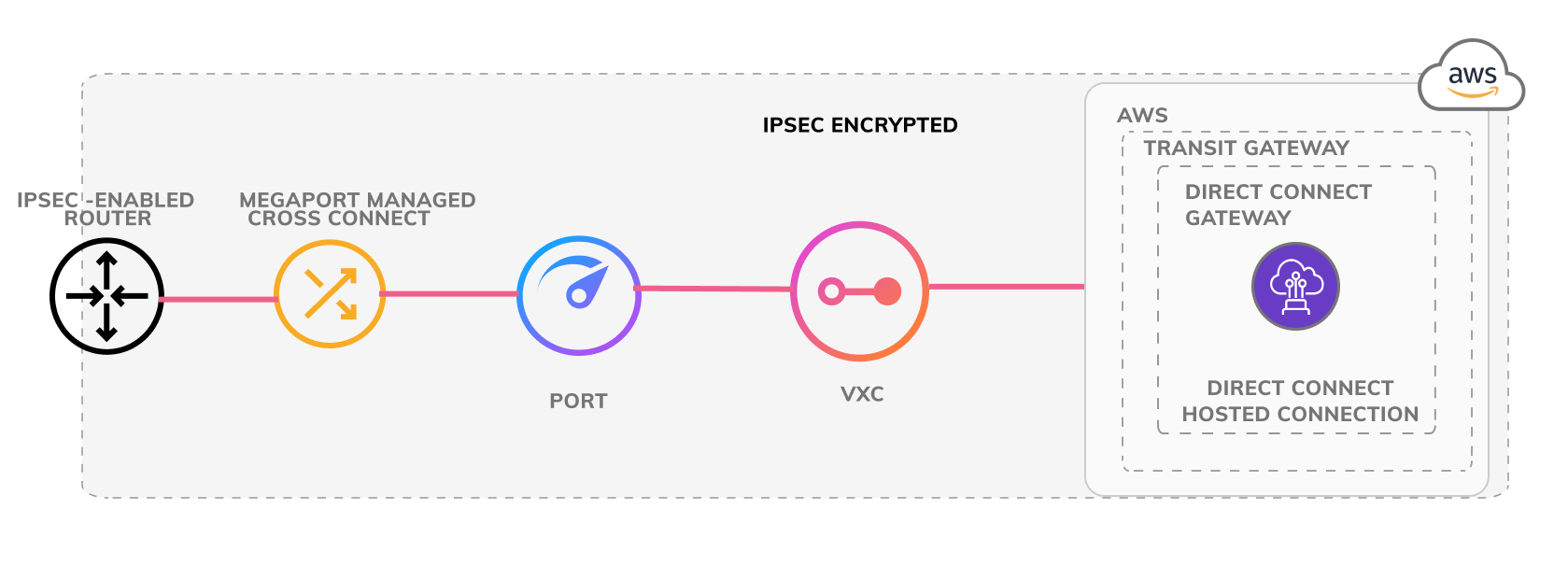

Creación de un enlace de cliente a nube con Megaport e IPsec

Requisitos previos

Antes de crear un enlace cifrado IPsec de cliente a nube, necesita:

- Un router compatible con IPsec.

- Un Megaport Port en una ubicación donde pueda conectarse físicamente desde su router compatible con IPsec al Port.

- Una conexión a su CSP.

Para crear una conexión cifrada de cliente a nube

Este ejemplo muestra una conexión IPsec desde un cliente a AWS Direct Connect.

- Desde su router compatible con IPsec, cree un enlace físico a un Megaport Port.

- Use VXC para conectar el Port con el CSP, AWS Direct Connect en este caso.

- Cree un túnel IPsec entre su dispositivo y los servicios de VPN del CSP.

La conexión estará cifrada con IPsec desde el router compatible con IPsec hasta AWS Transit Gateway.

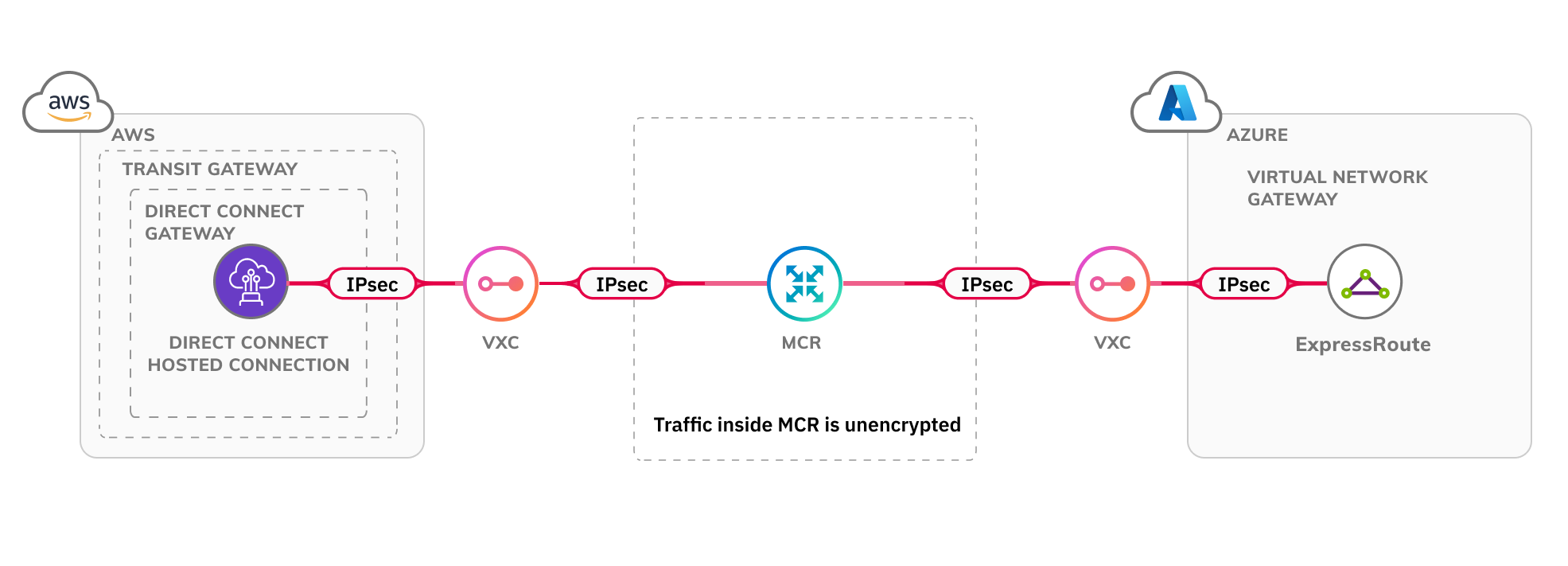

Creación de un enlace de nube a nube con Megaport e IPsec

Requisitos previos

Antes de crear un enlace cifrado IPsec de nube a nube, necesita:

- Un Megaport Cloud Router (MCR) con IPsec habilitado.

- Conexiones a sus CSPs VXCs

Para crear una conexión cifrada de nube a nube

Este ejemplo describe una conexión IPsec desde AWS Direct Connect hacia Azure ExpressRoute.

- Cree un VXC para conectar su conexión de Direct Connect al MCR.

- Use un VXC para conectar el MCR a la conexión de ExpressRoute.

- Cree un túnel IPsec entre los servicios de VPN de AWS y Azure.

Para obtener más información, consulte Uso de IPsec con MCR.

La conexión estará cifrada con IPsec desde AWS Transit Gateway hasta Azure Virtual Network Gateway.

Creación de un enlace de nube a nube con Megaport y túneles IPsec

Requisitos previos

Antes de crear un enlace de nube a nube con túneles IPsec, necesita:

- Un Megaport Cloud Router (MCR) con IPsec habilitado.

- Conexiones establecidas mediante VXCs a sus proveedores de servicios cloud.

Para crear una conexión cifrada de nube a nube

Este ejemplo describe una conexión IPsec desde AWS Direct Connect hacia Azure ExpressRoute.

- Cree un VXC para conectar su conexión de Direct Connect al MCR.

- Cree un VXC para conectar el MCR a la conexión de ExpressRoute.

- Cree un túnel IPsec en el VXC entre el MCR y la conexión de Direct Connect. Para obtener más información, consulte Uso de IPsec con MCR.

- Cree un túnel IPsec en el VXC entre el MCR y la conexión de ExpressRoute. Para obtener más información, consulte Uso de IPsec con MCR.

La conexión estará cifrada con IPsec desde AWS Transit Gateway hasta Azure Virtual Network Gateway.