Uso de MACsec con Megaport

MACsecLa seguridad de Control de acceso al medio (MACsec) es un protocolo de seguridad que cifra el tráfico de datos entre dispositivos conectados por Ethernet. El protocolo MACsec está definido por el estándar IEEE 802.1ae. Cuando MACsec está habilitado, se establece un enlace seguro bidireccional después de un intercambio y verificación de claves de seguridad entre los dos dispositivos conectados. Se utiliza una combinación de comprobaciones de integridad de datos y cifrado para proteger los datos transmitidos.

cifra el tráfico en la capa Ethernet entre dispositivos conectados por un camino de capa 2, y a menudo se implementa en hardware. El uso de hardware dedicado significa que MACsec puede mantener rendimiento a velocidad de línea a la vez que proporciona una seguridad sólida. Esto lo hace adecuado para entornos que requieren alto throughput, como data centers y redes de computación de alto rendimiento.

Uso de VXCs etiquetados o sin etiqueta

El tráfico cifrado con MACsec se puede transportar de forma transparente sobre VXCs sin etiqueta, o sobre VXCs etiquetados cuando la VLAN no está cifrada.

Algunos equipos no admiten VLAN sin cifrado. Verifique si el equipo que utiliza admite VLAN sin cifrado, también conocido como modo clear tag 802.1QIEEE 802.1Q es el estándar de redes que admite LAN virtuales (VLAN) en una red Ethernet. El estándar define un sistema de etiquetado de VLAN para las tramas Ethernet y los procedimientos asociados que deben usar los puentes y switches al manejar dichas tramas. También se conoce informalmente como dot1q.

, antes de usar tráfico cifrado con MACsec sobre VXCs etiquetados.

Nota

La mayoría de los Cloud Service Providers (CSP) admiten MACsec a partir de 10 Gbps o más (10 Gbps o 100 Gbps). Verifique con su Cloud Service Provider. Megaport admite opciones de 10 Gbps y 100 Gbps.

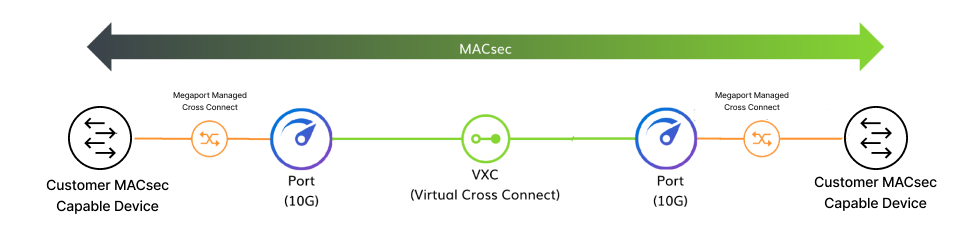

Creación de una conexión cifrada de cliente a cliente

Puede usar una conexión MACsec entre dos de sus propios dispositivos utilizando los servicios de Megaport.

Requisitos previos

Para crear un enlace con cifrado MACsec entre dos de sus propios dispositivos, necesita:

- Equipo del cliente con capacidad MACsec, por ejemplo, un switch o un router, en cada extremo.

- Dos Megaport Ports.

- Uno en una ubicación donde pueda crear un cross connect físico hacia su primer dispositivo con capacidad MACsec.

- Uno en una ubicación donde pueda crear un cross connect físico hacia su segundo dispositivo con capacidad MACsec.

Para crear una conexión cifrada de cliente a cliente

- Desde su primer dispositivo con capacidad MACsec, cree un enlace físico al primer Port.

- Desde su segundo dispositivo con capacidad MACsec, cree un enlace físico al segundo Port

- Cree un VXC sin etiqueta para conectar su primer Port con su segundo Port. Para obtener más información, consulte Uso de VXCs etiquetados o sin etiqueta.

- Configure MACsec en sus dispositivos, en las interfaces conectadas a Megaport.

La conexión estará cifrada con MACsec entre sus dispositivos.

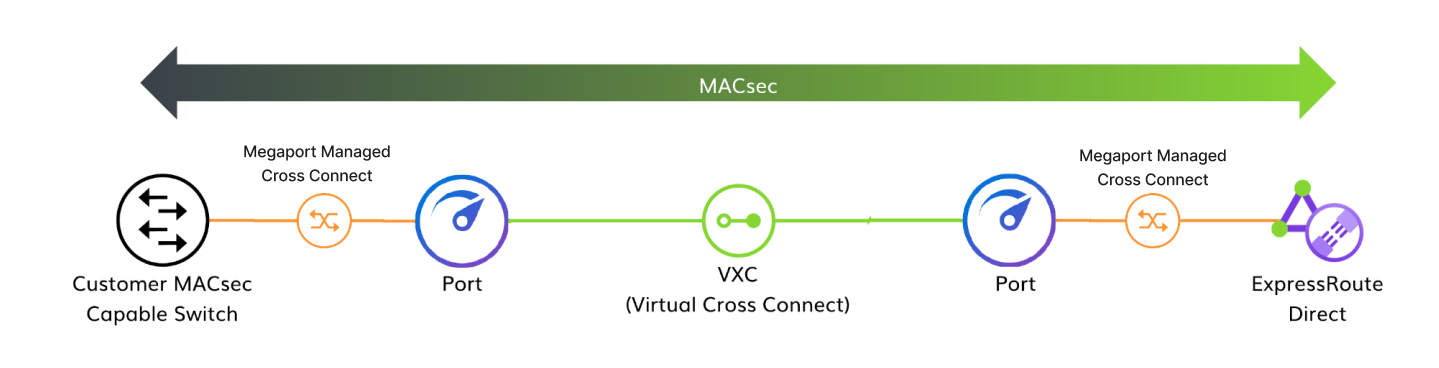

Creación de una conexión cifrada de cliente a cloud

Puede usar una conexión MACsec entre su dispositivo y un CSP utilizando los servicios de Megaport.

Requisitos previos

Para crear un enlace con cifrado MACsec de cliente a cloud, necesita:

- Equipo del cliente con capacidad MACsec, por ejemplo, un switch o un router.

- Dos Megaport Ports.

- Uno en una ubicación donde pueda crear un cross connect físico hacia su router con capacidad MACsec.

- Uno en una ubicación donde pueda crear un cross connect físico hacia el onramp de cloud.

- Un servicio de conexión dedicada de su proveedor de cloud. Por ejemplo, AWS Dedicated Direct Connect o ExpressRoute Direct.

Para crear una conexión cifrada de cliente a cloud

- Desde su dispositivo con capacidad MACsec, cree un cross connect físico al primer Megaport Port.

- Cree un enlace físico desde el segundo Port hacia el onramp del CSP, que en este caso es ExpressRoute. Necesitará ponerse en contacto con su equipo de cuenta de Megaport para este paso.

- Cree un VXC sin etiqueta para conectar su primer Port con su segundo Port. Para obtener más información, consulte Uso de VXCs etiquetados o sin etiqueta.

- Configure MACsec en el servicio del CSP y en su dispositivo.

La conexión estará cifrada con MACsec desde el router con capacidad MACsec hasta el circuito ExpressRoute Direct.

Creación de una conexión cifrada de cloud a cloud

Puede usar una conexión MACsec entre proveedores de cloud utilizando los servicios de Megaport.

Requisitos previos

Antes de crear un enlace con cifrado MACsec de cloud a cloud, necesita:

- Servicios de conexión dedicados de sus proveedores de cloud. Por ejemplo, AWS Direct Connect o ExpressRoute Direct.

- Dos Megaport Ports.

- Uno en una ubicación donde pueda crear un cross connect físico hacia su primera conexión de cloud.

- Uno en una ubicación donde pueda crear un cross connect físico hacia su segunda conexión de cloud.

Para crear una conexión cifrada de cloud a cloud

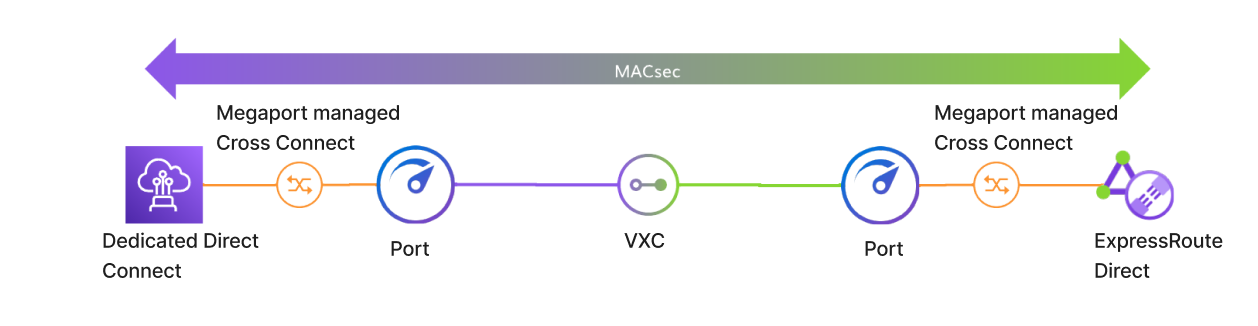

Este ejemplo describe una conexión MACsec desde AWS Direct Connect hacia Azure ExpressRoute.

-

Cree una conexión física desde su AWS Direct Connect dedicado a su primer Megaport Port. Necesitará ponerse en contacto con su equipo de cuenta de Megaport para este paso.

-

Cree una conexión física desde su segundo Megaport Port a su Azure ExpressRoute Direct. Necesitará ponerse en contacto con su equipo de cuenta de Megaport para este paso.

-

Cree un VXC etiquetado o sin etiqueta para conectar sus Ports.

Para obtener más información, consulte Uso de VXCs etiquetados o sin etiqueta.

La conexión cifrada con MACsec persistirá desde el Direct Connect dedicado hasta el circuito ExpressRoute Direct.