Uso de IPsec con MCR

El complemento de IPsec para MCR te permite crear túneles seguros y cifrados desde sucursales, sitios remotos o entornos cloud sin implementar un Port físico. Amplía tu red con cifrado integrado para rutas públicas o privadas, estés donde estés.

Puedes habilitar IPsec cuando creas el MCR, o habilitarlo en un MCR existente editando la configuración. Para añadir los detalles de IPsec, edita el MCR VXC y configura el túnel IPsec según sea necesario.

Puedes configurar hasta 30 túneles IPsec en todos los VXCs conectados a un único MCR. Los túneles IPsec están disponibles en paquetes de 10. Cada MCR admite hasta tres paquetes, para un total máximo de 30 túneles IPsec por MCR. Si necesitas más de 30 túneles IPsec, ponte en contacto con el Megaport Support team.

Cifrados compatibles

El MCR ofrecerá los siguientes cifrados a los pares de IPsec. En este momento, las opciones no son configurables.

Cifrado

-

AES128-GCM-128

-

AES256-GCM-128

Integridad

-

HMAC SHA-1

-

HMAC SHA-256

-

HMAC SHA-384

-

HMAC SHA-512

Intercambio de claves (grupo Diffie-Hellman)

-

MODP

-

Grupo Diffie-Hellman 2 (1024 bits)

-

Grupo Diffie-Hellman 14 (2048 bits)

-

-

ECP

-

Grupo Diffie-Hellman 19 (256 bits aleatorios)

-

Grupo Diffie-Hellman 20 (384 bits aleatorios)

-

Grupo Diffie-Hellman 21 (521 bits aleatorios)

-

Configuración de MTU de IP

Los paquetes IPsec incluyen sobrecarga debido al cifrado y la encapsulación. Recomendamos configurar su Unidad máxima de transmisión IP (MTU)La MTU de IP (Unidad Máxima de Transmisión) se refiere al tamaño máximo (en bytes) de un paquete IP que puede enviarse a través de una interfaz de red (VXC). Los paquetes jumbo son más grandes que el estándar de 1500 bytes (MTU), y normalmente se utilizan en redes de alto rendimiento para reducir la sobrecarga y mejorar la eficiencia.

cuidadosamente para adecuarla a su red. El valor máximo depende de los cifrados negociados.

Si no configura el ajuste de MTU de IP, el MCR utilizará los siguientes valores predeterminados:

- 96 bytes menos que la MTU de IP de la interfaz principal para IPv4

- 116 bytes menos que la MTU de IP de la interfaz principal para IPv6

Estos valores contemplan los cifrados que presentan la mayor sobrecarga.

Habilitar y configurar IPsec en un MCR

Habilitar IPsec en un MCR

Para habilitar IPsec cuando estás creando un MCR, haz clic en + Add IPsec (Añadir IPsec) en la página Detalles de la conexión. Para obtener más información, consulta Crear un MCR.

Configuras los detalles de la conexión IPsec en el MCR VXC, como se describe a continuación.

Configurar IPsec en un MCR

Requisitos previos

Para configurar IPsec para una conexión de MCR, necesitarás:

-

A configured interface (Una interfaz configurada) – Para cada VXC conectado a un MCR, puedes configurar una o varias interfaces. Los detalles del túnel IPsec dependen de que haya una dirección IP en la pestaña de la interfaz. Cada MCR VXC tendrá una interfaz de forma predeterminada, pero puedes añadir más. Para obtener más información, consulta la sección de la interfaz del Extremo A de Crear un MCR VXC.

-

Pre-shared key (Clave precompartida) – Este es un valor que proporcionas. Se utiliza como parte del establecimiento del túnel en ambos extremos.

- La longitud debe estar entre 8 y 100 caracteres.

- Este es un campo obligatorio.

-

Destination IP Address (Dirección IP de destino) – La dirección IP del extremo de destino en formato IPv4/6. Por ejemplo, 192.168.1.2.

Para configurar IPsec en el MCR VXC

-

Crea tu conexión, como un VXC de cloud o privado.

Para obtener más información, consulta Crear un MCR VXC. -

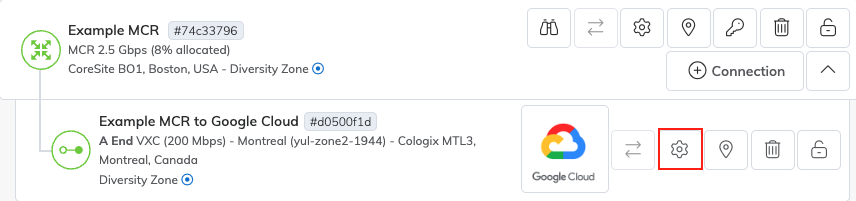

Espera a que la conexión esté activa y luego haz clic en el icono de engranaje junto al VXC para editar los detalles.

-

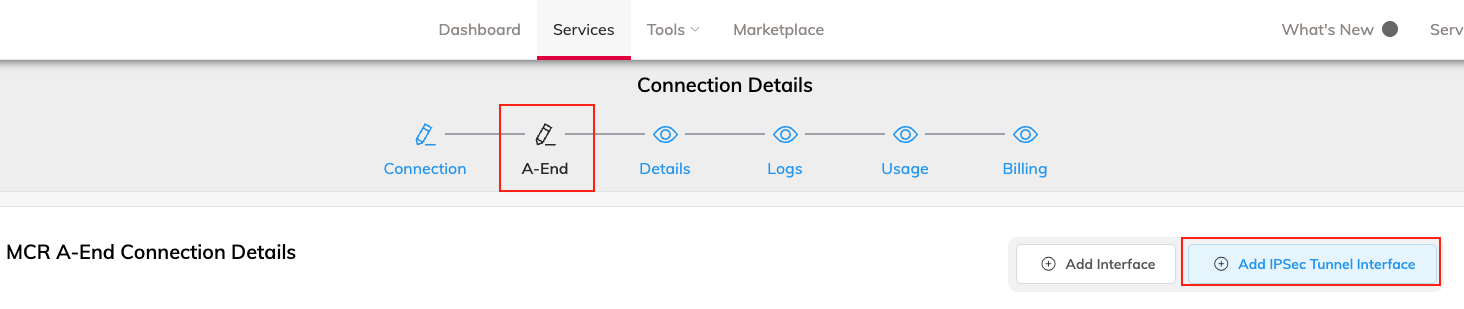

Haz clic en Next (Siguiente) o haz clic en A-End (Extremo A) en el encabezado.

-

Añade una descripción a la Interface (Interfaz) que se presenta en la página, si es necesario.

Esta es la interfaz predeterminada. -

Haga clic en + Add IPsec Tunnel Interface (Añadir interfaz de túnel IPsec).

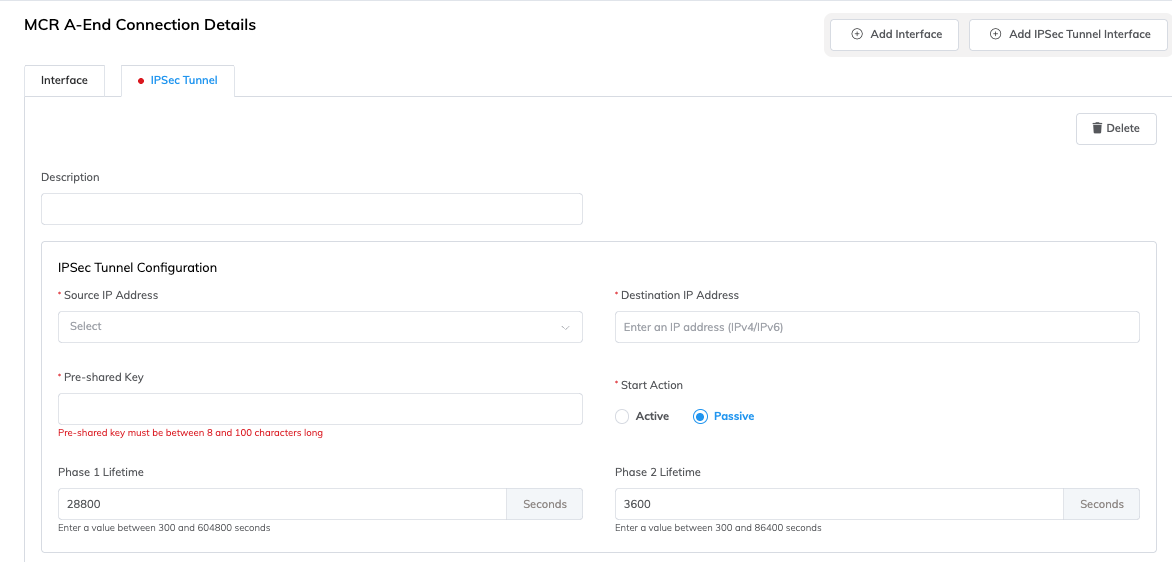

Añada los detalles del túnel IPsec:- Description (Descripción) – Introduzca una descripción del túnel IPsec para su referencia.

- Source IP Address (Dirección IP de origen) – Haga clic en el cuadro y seleccione la dirección en la lista desplegable.

Esta es una lista de direcciones IP de interfaz definidas en este VXC. - Destination IP Address (Dirección IP de destino) – Añada la dirección IP de destino.

La dirección IP de destino del túnel no debe ser una dirección IP configurada en el mismo MCR. - Pre-shared key (Clave precompartida) – Añada una clave que sea común tanto para el iniciador como para el respondedor de IKE2 (Internet Key Exchange versión 2). La longitud debe estar entre 8 y 100 caracteres.

- Start Action (Acción de inicio) – Seleccione activo o pasivo. Pasivo indica que el MCR local es un respondedor IPsec que espera que el remoto realice la iniciación de IKE2.

- Phase 1 Lifetime (Tiempo de vida de la Fase 1) – Introduzca un valor entre 300 y 604800 segundos. Este es el tiempo de vida de la sesión de IKE2 en segundos. El valor predeterminado es 28800 segundos (8 horas). Cuando expire, se producirá una renegociación de claves.

- Phase 2 Lifetime (Tiempo de vida de la Fase 2) – Introduzca un valor entre 300 y 604800 segundos. Este es el tiempo de vida en segundos de la Asociación de Seguridad IPsec (SA). El valor debe ser menor que el phase1Lifetime. El valor predeterminado es 3600 segundos (1 hora). Cuando expire, se producirá una renegociación de claves.

-

Desplázate hacia abajo en la página y haz clic en Save (Guardar).