設定 Single Sign-On

備註

如果您在建立新的 Megaport 帳戶或登入現有帳戶時遇到問題,請參閱 Megaport Portal 驗證常見問題 (FAQ) 與 單一登入 (SSO) 常見問題 (FAQ),以取得常見問題與解答。

備註

進一步的設定說明、故障排除協助與隱私權政策,請參閱您的身分提供者網站。

本主題說明公司管理員如何設定身分提供者(IdP)詳細資料,並讓使用者必須使用 Single Sign-On(SSO)登入 Megaport Portal。同時也說明公司管理員如何檢視其公司的 SSO 設定詳細資料。

關於 Single Sign-On

面對身分管理的企業存在各種安全風險。員工使用弱密碼或在多個帳戶使用相同密碼,會使組織容易受到入侵與網路犯罪活動威脅。Single Sign-On(SSO)可協助組織處理這些問題。它讓員工更容易且安全地管理不同帳戶,同時也為管理者提供更高的可視性與對身分管理的控制力,並協助組織遵循資料法規的合規要求。

SSO 是一種身分與存取管理解決方案,允許使用者透過一次性驗證即可登入多個應用程式、網站與軟體系統。也就是說,使用者登入一次之後,即可存取多個服務而無需再次驗證。

SSO 同時為組織提供更高的安全性與更佳的使用者體驗。使用者在身分通過驗證後,便可存取其有權限使用的所有 應用程式,而不需要多次登入與驗證。它也讓管理者更容易管理使用者身分與存取權限。

當您為公司設定 SSO 後,使用者將可以使用 SSO 登入 Megaport Portal。您需要先在 Megaport Portal 中新增身分提供者(IdP),也就是管理使用者身分的第三方服務提供者,以啟用 SSO。啟用後,如果現有使用者的電子郵件地址綁定到您的外部 IdP,他們預設會改用 SSO。啟用後也可以維持選用狀態;然而,做為公司管理員,您可以對所有使用者強制使用 SSO 登入。關於登入的詳細資訊,請參閱登入 Megaport Portal。

SSO 的優點

使用 SSO 對使用者與組織有以下好處:

-

提供更佳的客戶體驗 – SSO 為使用者提供單一登入體驗,並簡化存取與身分管理。使用者所需記憶的密碼更少,仍可安全地存取執行職務所需的應用程式。

-

改善密碼與網路安全性 – 在未使用 SSO 的情況下,使用者必須為不同應用程式記憶與管理多組登入密碼,這容易導致不安全的密碼與不被建議的安全作法,例如對多個應用程式使用相同密碼。使用 SSO 可避免這些密碼問題,並要求使用強式密碼於多個應用程式進行驗證。

-

提升管理控制 – 所有使用者的存取管理資訊集中於單一位置。這表示每位使用者的存取權與權限僅有單一來源。管理員只要變更一次使用者的權限,即可確保設定會在整個組織中更新。

Megaport Portal 中的個別使用者權限是由 Megaport 內部定義的角色所控制,而非使用者在其 IdP 中的角色。 -

提升生產力 – 使用者經常需要存取多個應用程式,而每個應用程式都需要個別的登入驗證。每次手動輸入使用者名稱與密碼效率不佳,尤其遇到技術問題時更是如此。SSO 有助於簡化驗證流程,移除不必要且耗時的步驟。

SSO 與 Multi-Factor Authentication(MFA)

SSO 讓組織可透過單一登入存取所有已連接的服務,進而簡化並強化安全性。MFA 則透過要求多重驗證因子,提供額外保護以降低遭盜用憑證未授權存取的可能性。您可以在 Megaport Portal 同時設定並搭配使用 SSO 與 MFA,以強化安全性。

誰可以針對帳戶全域強制啟用 SSO?

若要對帳戶全域強制啟用 SSO,您必須是該帳戶的公司管理員。

重要

- 在實作 SSO 前,請務必與所有與您 Megaport 帳戶相關的使用者溝通 SSO 的意義、為何要實作,以及 SSO 是選用或必須使用。

- 由於強制 SSO 可能增加支援使用者的新管理責任,我們強烈建議至少指派兩位公司管理員,以便快速協助使用者進行疑難排解與解決驗證問題。

- 進一步的設定說明、故障排除協助與隱私權政策,請參閱您的身分提供者網站。

以下規則適用於不同類型的 Megaport Portal 帳戶:

| Account Type | Who Can Enforce SSO? |

|---|---|

| Direct | 公司管理員可在全域強制啟用 SSO,或將其設為選用。 |

| Partner | 公司管理員可以在其合作夥伴帳戶內全域強制啟用 SSO,或將其設為選用。 公司管理員可以在其任何受代管的帳戶內全域強制啟用 SSO,或將其設為選用。 Note(備註): 變更某個受代管帳戶的 SSO 設定不會影響其他任何受代管帳戶。 |

| Managed | 公司管理員可以在其自身帳戶內全域強制啟用 SSO,或將其設為選用。 Note(備註): 若合作夥伴同時也是公司管理員,則可變更此設定。 |

新增身分提供者(IdP)

IdP 是受信任的第三方公司或服務,負責管理組織的使用者身分。

IdP 透過驗證其所管理的身分,向第三方服務提供者(例如應用程式、網站或其他數位服務)提供驗證服務,以使使用者能登入該應用程式,而不會分享登入詳細資料。SSO 服務會在登入時使用 IdP 來檢查使用者身分,但不會儲存該使用者身分。

若要在 Megaport Portal 中啟用 SSO,您需要新增一個 IdP 連線。每家公司最多只能有一個 IdP(SAML)連線。新增連線後,您也可以加以修改與刪除。

Megaport Portal 會使用 SAML 2.0 與 IdP 溝通並建立連線。

重要

進一步的設定說明、故障排除協助與隱私權政策,請參閱您的身分提供者網站。

備註

- 僅支援以 SAML 為基礎的 SSO。

- 目前每家公司在 Megaport 僅能設定一個 IdP(SAML)連線。

- 只有公司管理員可以變更 SSO 設定。其他使用者無法存取 Megaport Portal 的此區段。

新增 IdP 連線

-

造訪 Megaport Portal 並登入。

-

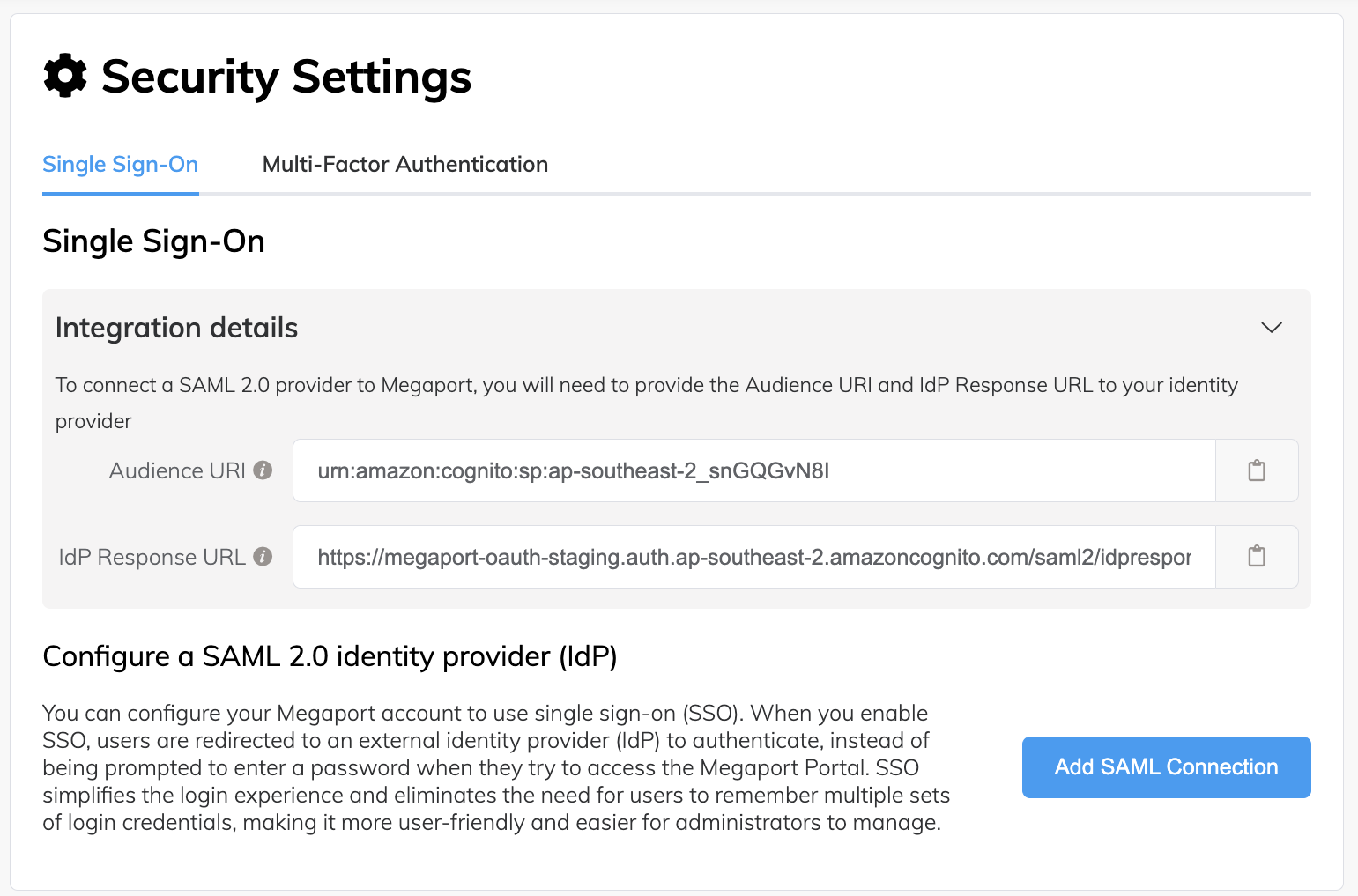

選擇 User Menu > Admin Settings > Security Settings

螢幕的 Integration details 區域包含 Audience URI(受眾 URI) 與 IdP Response URL(IdP 回應 URL) 欄位。為確保您的 SSO 設定完整,您需要將此頁面列出的 Audience URI(Entity ID、Audience)與 IdP Response URL(Assertion Consumer Service (ACS) URL、Single Sign On URL、Application Callback URL、Reply URL)整合到您的 IdP。這些是由 Megaport 產生的數值,是讓 SAML SSO 驗證正確運作所需的重要組成部分。 -

針對 Audience URI(受眾 URI) 與 IdP Response URL(IdP 回應 URL) 點擊 Copy 圖示,並將其貼到安全的位置保存。

-

Audience URI(受眾 URI) – 亦稱為 Entity ID,此欄位定義 SAML 斷言的目標實體或受眾。此值通常是包含 IdP 名稱的 URL。它是您應用程式的唯一識別碼。

-

IdP Response URL(IdP 回應 URL) – 亦稱為 Assertion Consumer Service(ACS)URL、Single Sign On URL、Application Callback URL 與 Reply URL,此欄位定義使用者將被導向以登入的 URL。

-

-

按一下 Add SAML Connection(新增 SAML 連線)。

-

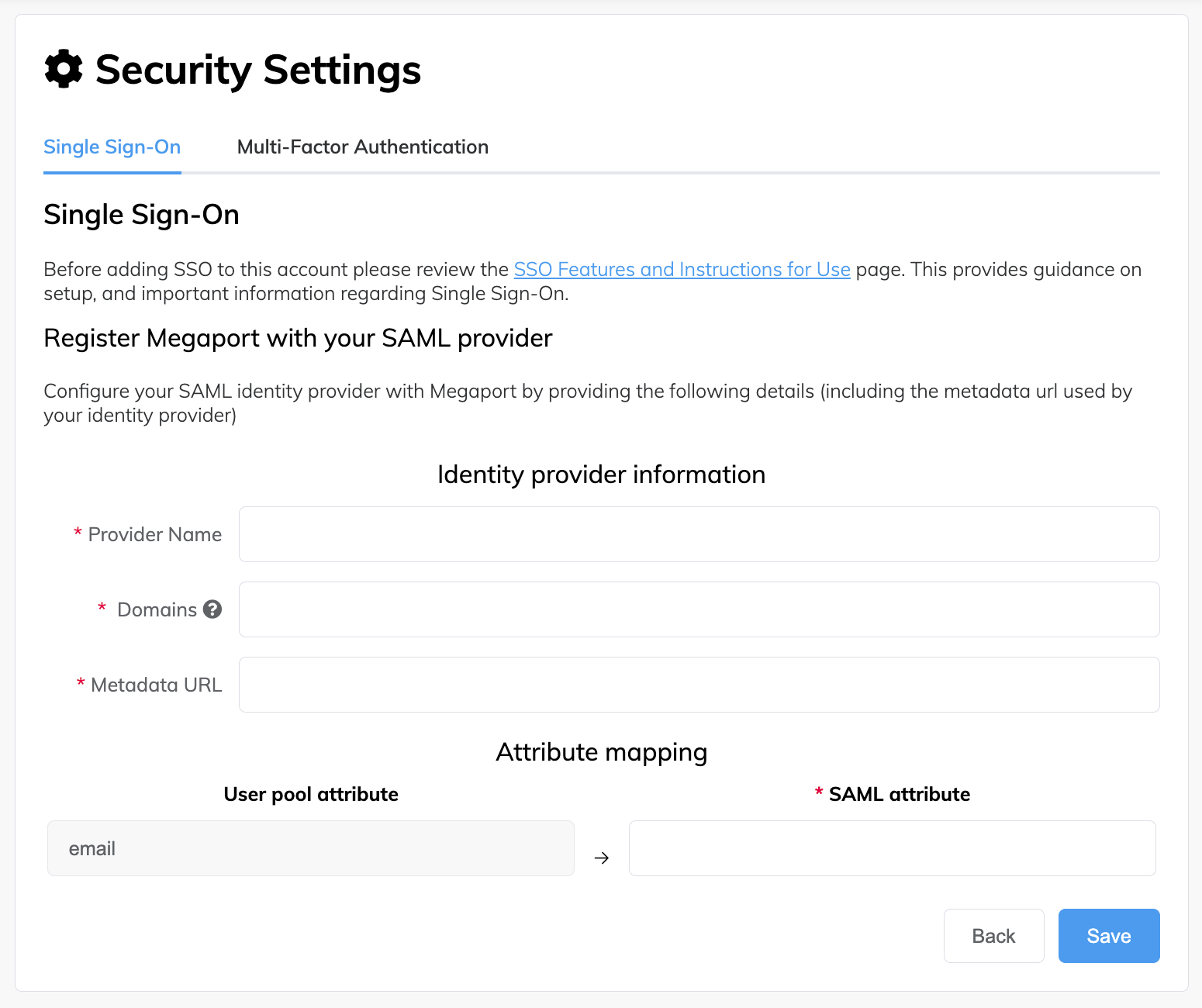

閱讀SSO 功能與使用說明主題中的資訊。

此主題提供設定指引與關於 Single Sign-On 的重要資訊。 -

提供以下詳細資料:

- Provider Name(提供者名稱) – IdP 連線的名稱。這是使用者自訂名稱,會在 Megaport Portal 中顯示於該連線。連線建立後無法更改此名稱。

- Domains(網域) – 此 IdP 連線要處理的特定網域。可接受以逗號分隔的多個網域。例如,megaport.com,gmail.com

- Metadata URL(中繼資料 URL) – 用於下載 IdP 中繼資料檔案的 URL。此中繼資料檔案為 XML 文件,包含與 IdP 互動所需的資訊,例如識別碼、端點 URL 與公鑰。

- Attribute mapping(屬性對應) – 需要從 IdP 對應至 Megaport 的屬性或欄位。SSO 屬性對應會將 IdP 維護的使用者個人檔案屬性值,對應到 Megaport Portal 使用者個人檔案的屬性值。由於不同系統使用的屬性值與驗證方式不同,IdP 與 Megaport Portal 之間的資料必須相符。

關於您的 IdP 之屬性對應需求的詳細資訊,請參閱該 IdP 的網站與文件。

-

按一下 Save(儲存)。

為確保您的 SSO 設定完整,現在需要將先前複製的 Audience URI(Entity ID)與 IdP Response URL(ACS URL)數值整合到您的 IdP。 -

在您的 IdP 設定中設定由 Megaport 產生的 Audience URI 與 Response URL 數值。關於如何在您的 IdP 服務提供者上進行設定,請參閱該 IdP 的文件。

完成後,使用者即可使用 SSO 登入 Megaport Portal。詳細資訊請參閱登入 Megaport Portal。

修改 IdP 連線

-

造訪 Megaport Portal 並登入。

-

選擇 User Menu > Admin Settings > Security Settings。

-

在已設定連線的 Actions 欄位中,按一下 Edit(編輯)。

將顯示 Single Sign-On 連線詳細資料。修改 IdP 連線時,您只能變更網域或屬性對應的數值。 -

在 Domains(網域) 欄位中,更新要為其設定 SSO 的特定網域。可接受以逗號分隔的多個網域。

-

在 Attribute mapping(屬性對應)區域中,更新需從 IdP 對應至 Megaport 的任何屬性或欄位。

-

按一下 Save(儲存)。

刪除 IdP 連線

若您的公司決定更換 IdP 服務提供者,您可以刪除 IdP 連線。刪除 IdP 連線後,使用者將無法再透過該 IdP 登入 Megaport Portal。使用者驗證將回復為先前所設定的方式,使用者仍可使用其他驗證方法登入。

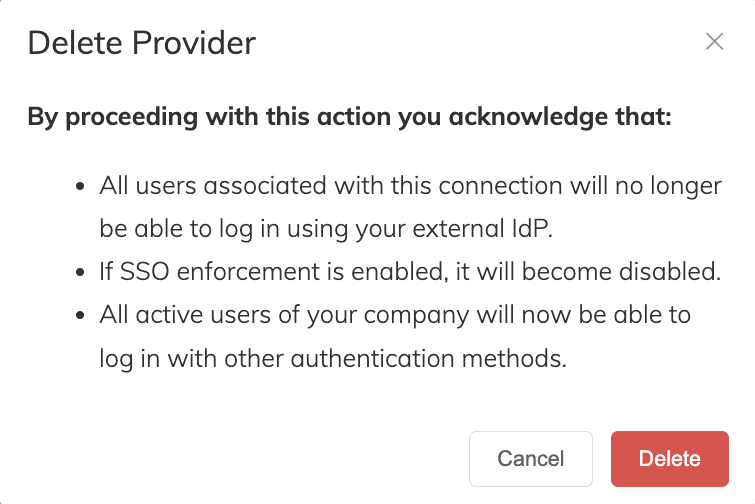

備註

- 若已啟用 SSO 強制,將會被停用。詳細資訊請參閱將 SSO 設為使用者必須使用。

- 若啟用中的使用者僅曾使用 SSO 登入,他們可以在登入畫面使用 Forgot Password 連結,為其使用者名稱/密碼的個人檔案重設密碼,之後即可使用使用者名稱與密碼登入。欲知詳情,請參閱重設您的密碼與登入 Megaport Portal。

-

造訪 Megaport Portal 並登入。

-

選擇 User Menu > Admin Settings > Security Settings。

-

在已設定連線的 Actions 欄位中,按一下 Delete(刪除)。

會顯示 Delete Provider 提示。

-

閱讀提示內容並確認您要刪除該 IdP 連線。

-

按一下 Delete(刪除)。

已刪除 IdP 連線。

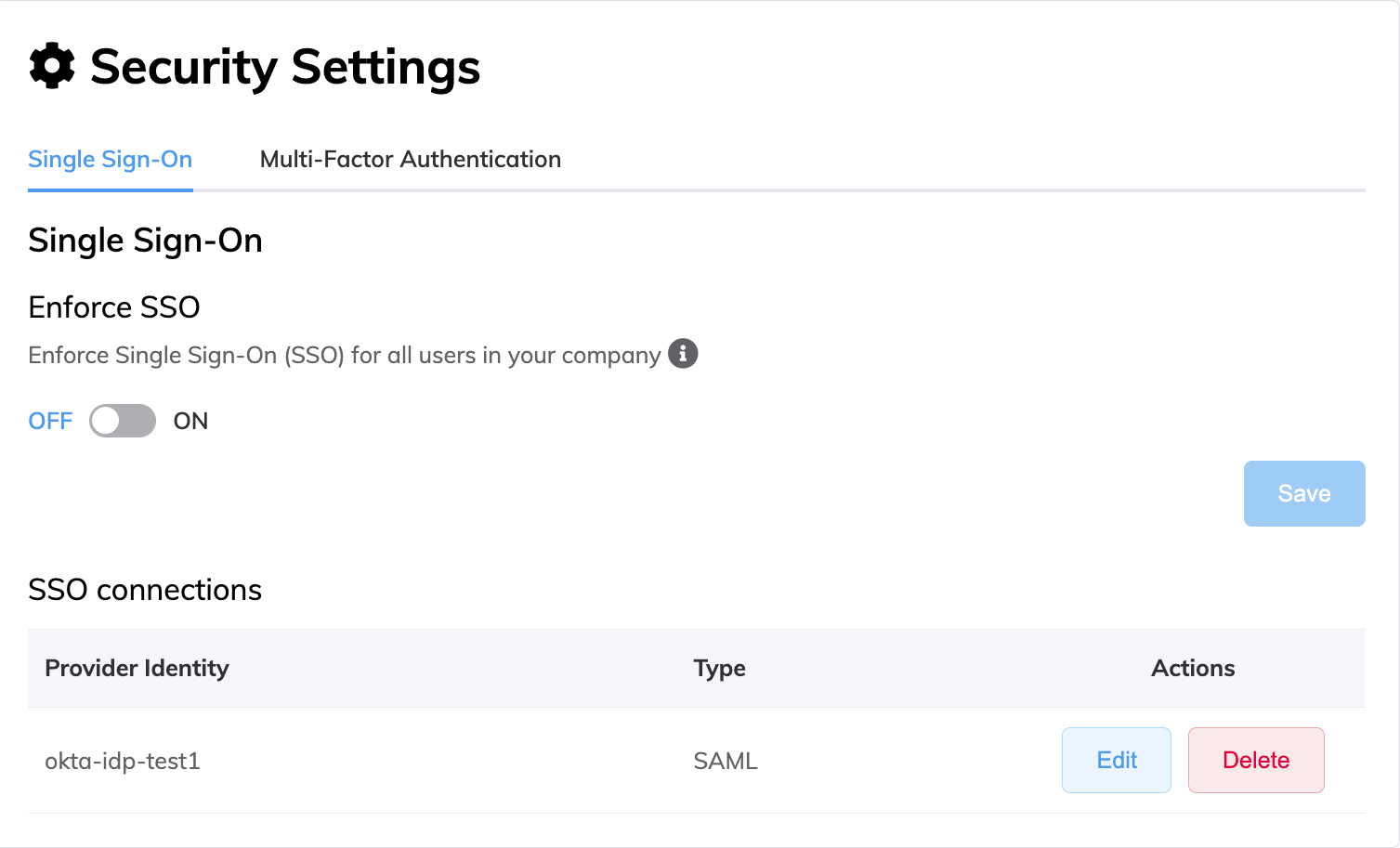

將 SSO 設為使用者必須使用

為您的公司設定 IdP 連線並啟用 SSO 後,您可以強制使用 SSO。做為公司管理員,將公司全域的 SSO 偏好設定從選用改為強制,可確保所有在 Megaport Portal 存取您公司的使用者都必須使用 SSO 登入。

當強制使用 SSO 時,所有使用者都必須使用所設定的 IdP 進行驗證。若某位使用者先前曾使用使用者名稱與密碼登入 Megaport Portal,而公司管理員新增了 IdP 連線並強制使用 SSO,只要該使用者的電子郵件網域與 IdP 相符,下次登入時就會被重新導向至外部 IdP。

唯一的例外是公司管理員,即使未有與 SSO 關聯的網域,仍可使用其他方法登入。

關於使用 SSO 登入的詳細資訊,請參閱登入 Megaport Portal。

將 SSO 設為使用者必須使用

-

造訪 Megaport Portal 並登入。

-

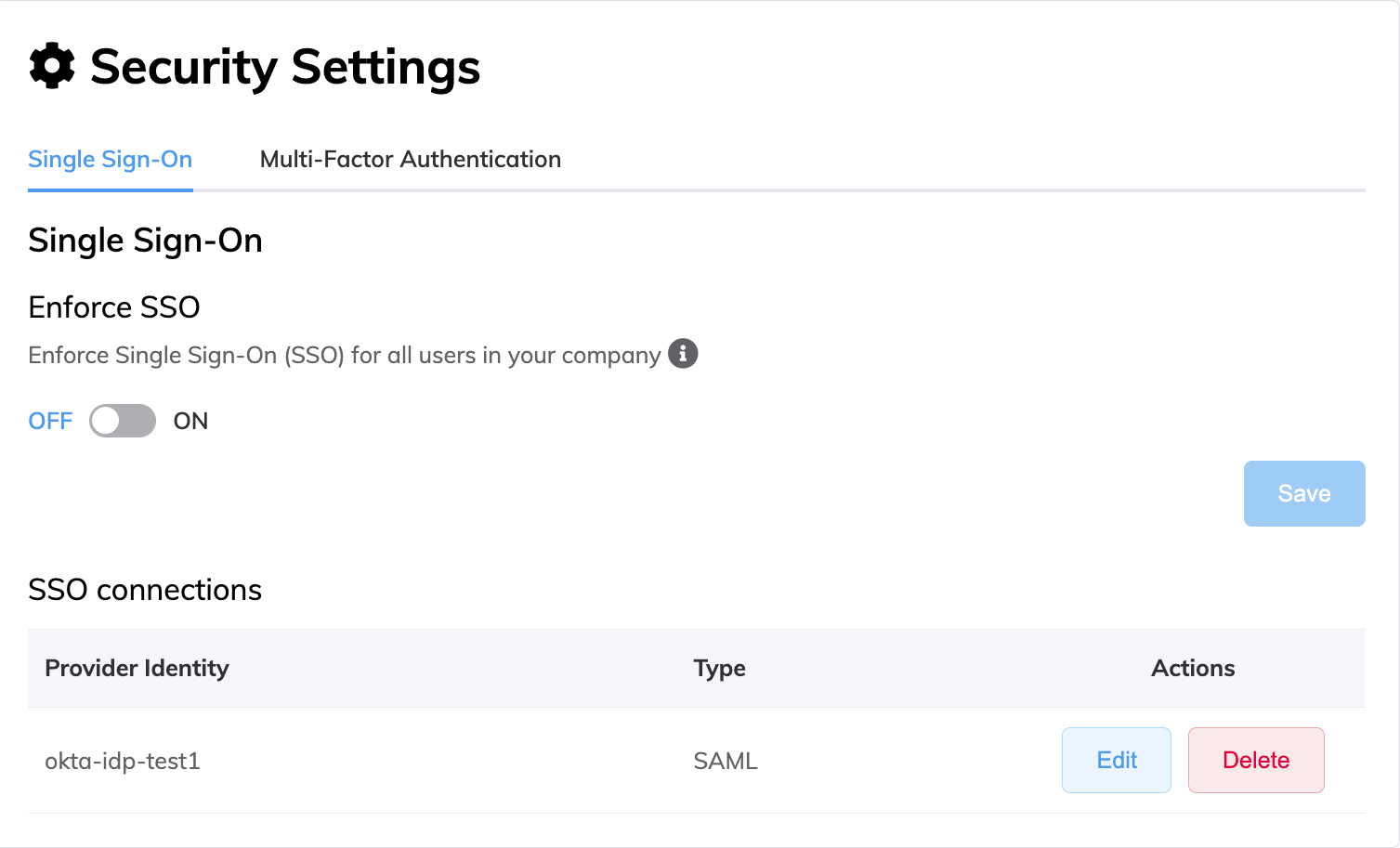

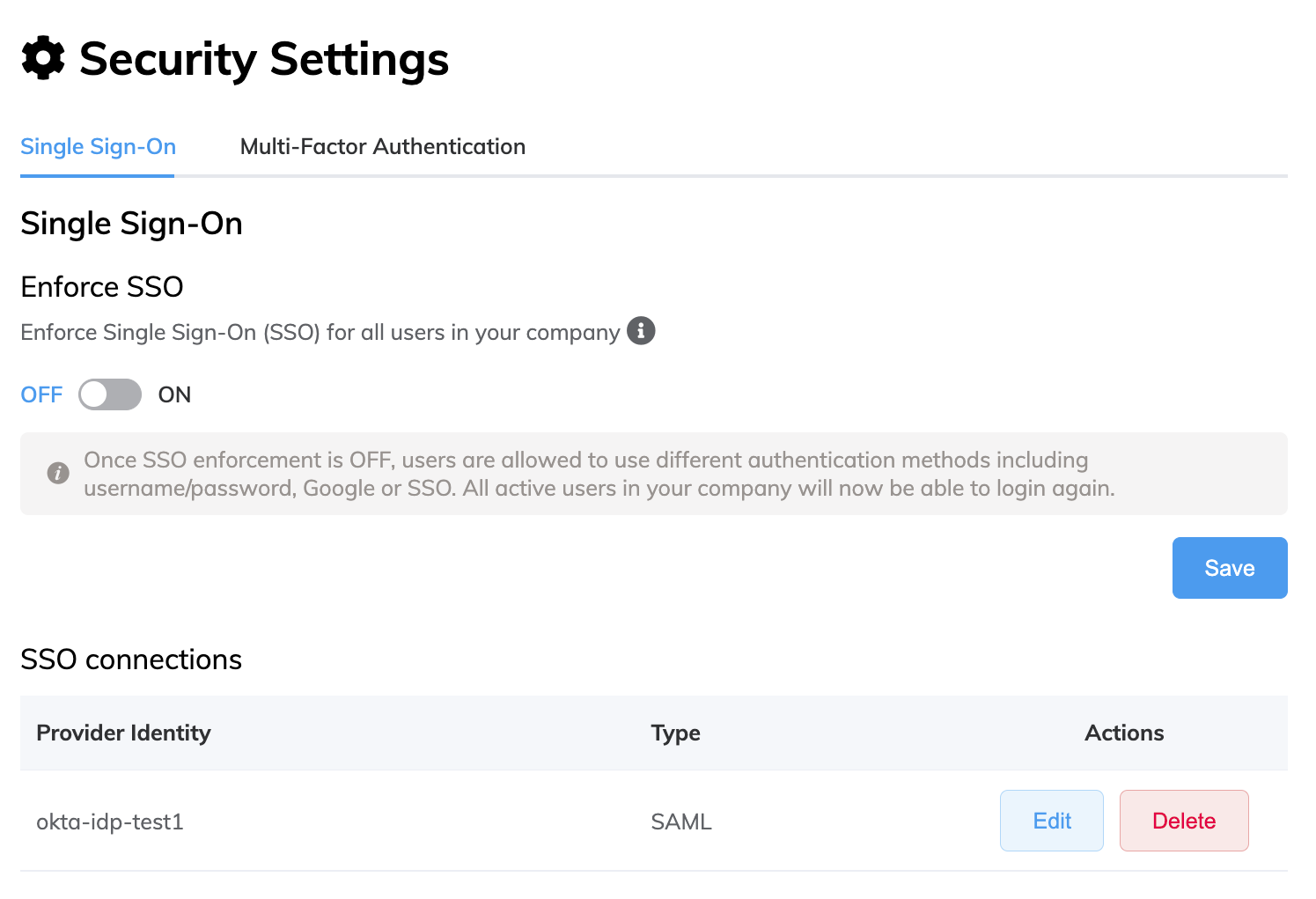

選擇 User Menu > Admin Settings > Security Settings。

-

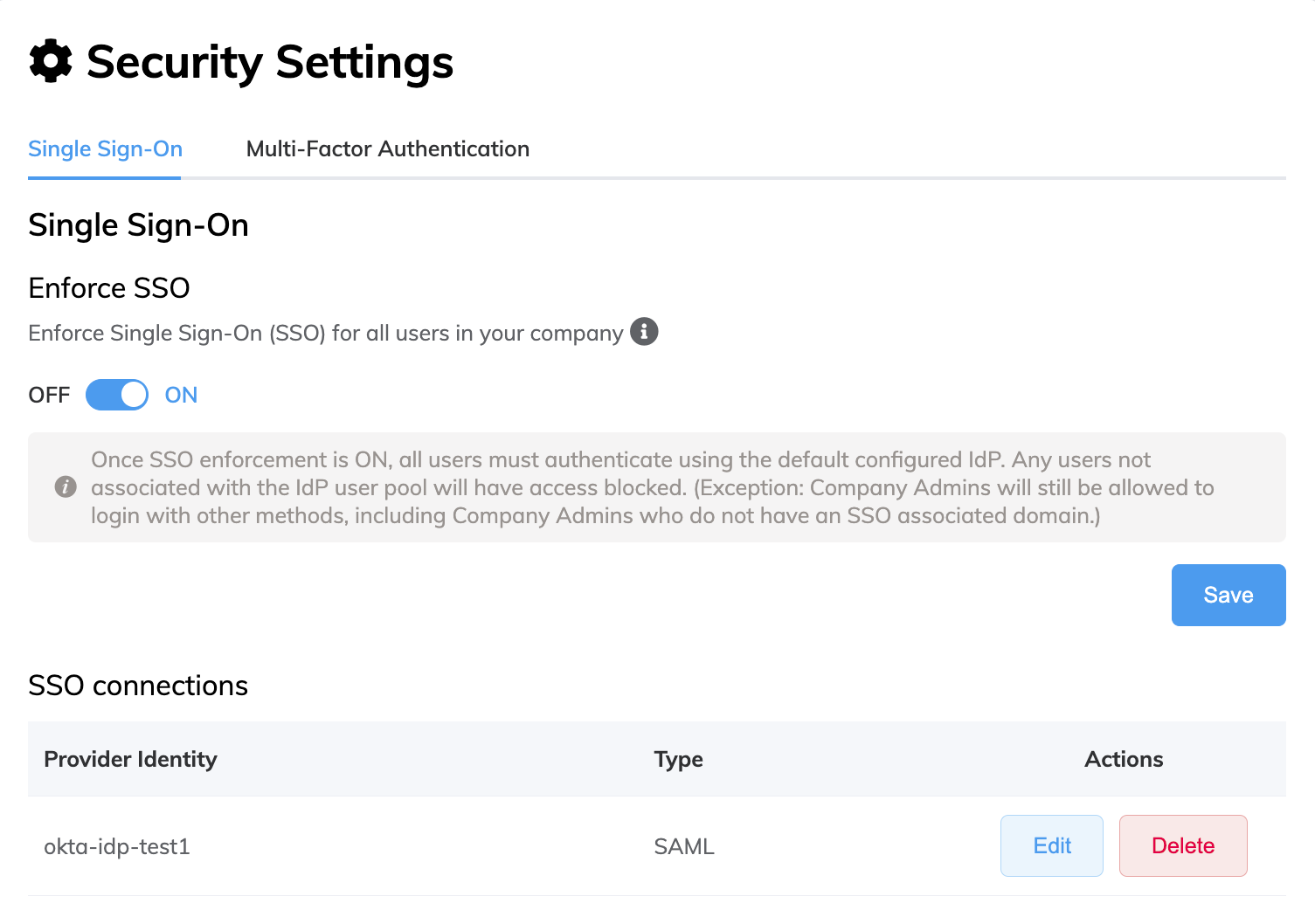

將滑桿按鈕切換為 ON(開)。

會顯示一則訊息,說明一旦將 SSO 強制設為 ON,所有使用者都必須使用所設定的 IdP 進行驗證

-

按一下 Save(儲存)。

現在 SSO 設為 ON,並在使用者登入 Megaport Portal 時全域強制套用。

將 SSO 設為使用者選用

您可以將 SSO 設為選用(關閉強制)。如果使用者的電子郵件地址與您的外部 IdP 相關聯,預設仍需使用 SSO 登入;然而,所有使用者都可以選擇使用任何核准的驗證方法登入 Megaport Portal,包括 Google、直接使用者名稱與密碼,或 SSO。

備註

預設 SSO 設定為選用(OFF),但在某些時候可能已為您的公司強制啟用。本作業假設目前為強制(ON),而您希望將設定改回為選用(OFF)。

將 SSO 設為使用者選用

-

造訪 Megaport Portal 並登入。

-

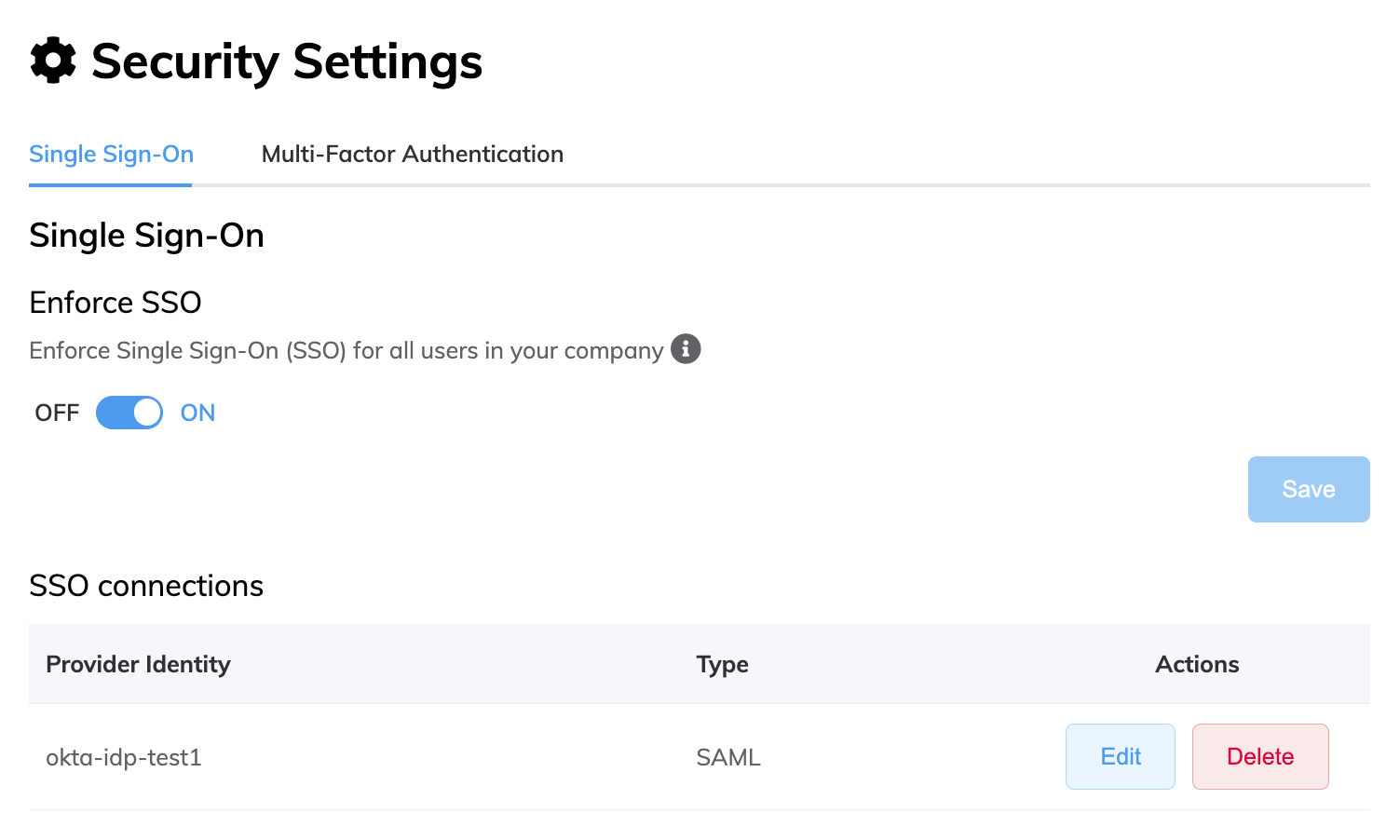

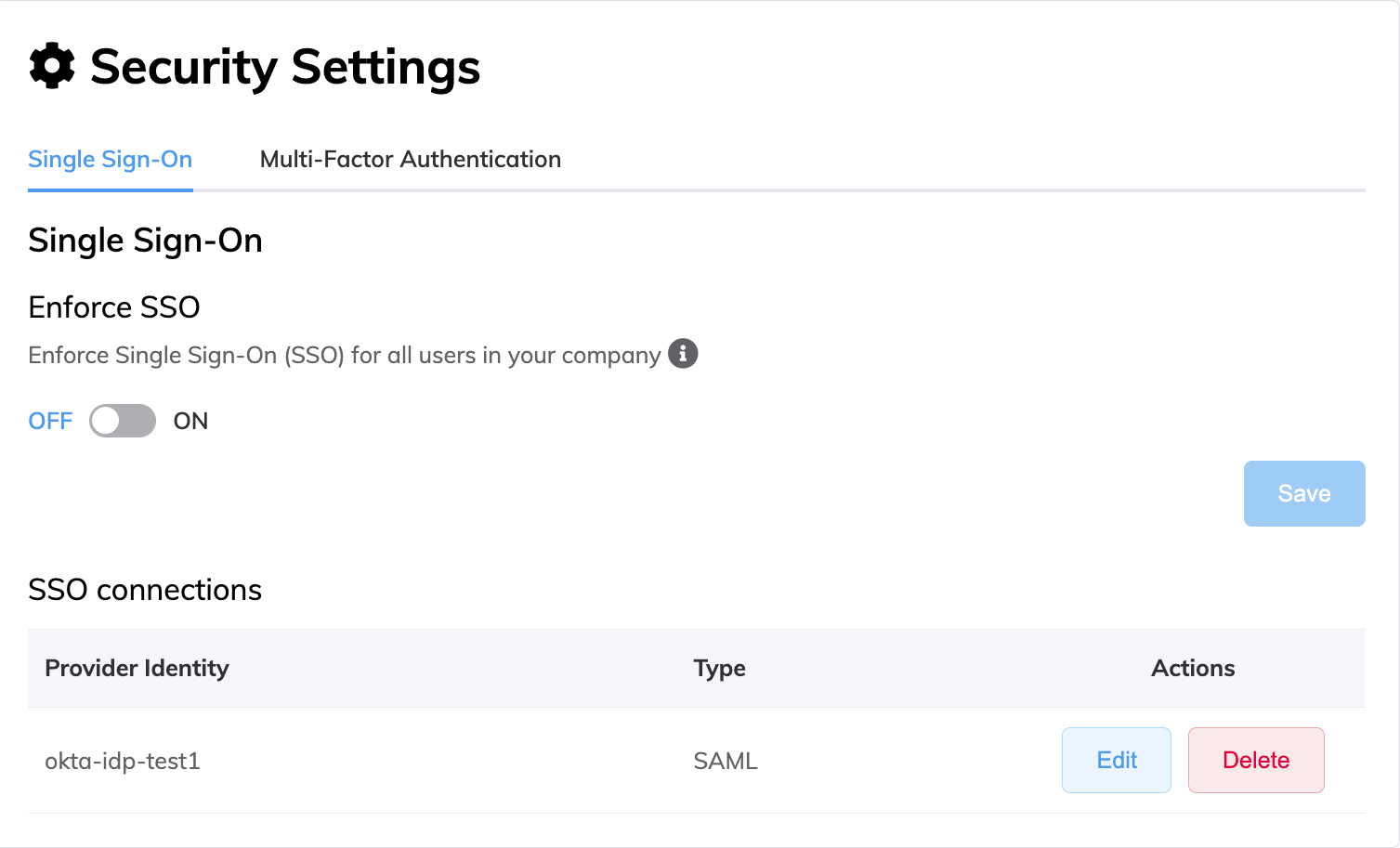

選擇 User Menu > Admin Settings > Security Settings。

-

將滑桿按鈕切換為 OFF(關)。

會顯示一則訊息,說明一旦將 SSO 強制設為 OFF,使用者就可以使用不同的驗證方法登入,包括使用者名稱與密碼、Google 或 SSO

-

按一下 Save(儲存)。

現在已將 SSO 強制設為 OFF(選用)。

檢視公司 SSO 詳細資料

做為公司管理員,您可以檢視您公司 SSO 的設定詳細資料。例如,這可讓您在強制啟用 SSO 前,先檢閱並確認設定在您帳戶上的 SSO IdP 詳細資料是否正確。

會顯示以下 SSO 詳細資料:

-

Provider Name(提供者名稱) – 已設定之 IdP 連線的使用者自訂名稱。

-

Domains(網域) – 已為其設定 SSO 的特定網域。可接受以逗號分隔的多個網域。例如,megaport.com,gmail.com

-

Metadata URL(中繼資料 URL) – 用於下載 IdP 中繼資料檔案的 URL。此中繼資料檔案為 XML 文件,包含與 IdP 互動所需的資訊,例如識別碼、端點 URL 與公鑰。

-

Attribute mapping(屬性對應)詳細資料 - 已從 IdP 對應至 Megaport 的屬性或欄位。

檢視公司 SSO 詳細資料

-

造訪 Megaport Portal 並登入。

-

選擇 User Menu > Admin Settings > Security Settings。

Provider Identity 欄位顯示已設定之 IdP 連線的使用者自訂名稱,Type 欄位顯示所設定的 SSO 類型,而 Actions 欄位則顯示與您角色相符的可用動作。

備註

- 僅支援以 SAML 為基礎的 SSO。

- 目前在 Megaport 中僅能設定一個 IdP 連線。

- 只有公司管理員可以看到此頁面。

-

按一下 Edit(編輯) 以檢視為您公司所設定的 SSO 詳細資料。

檢視使用者的 SSO 狀態

做為公司管理員,您可以檢視有權登入 Megaport Portal 的使用者,其 SSO 憑證強制狀態的目前狀態。這可協助您管理具有 Megaport 服務存取權之使用者的安全風險狀況。

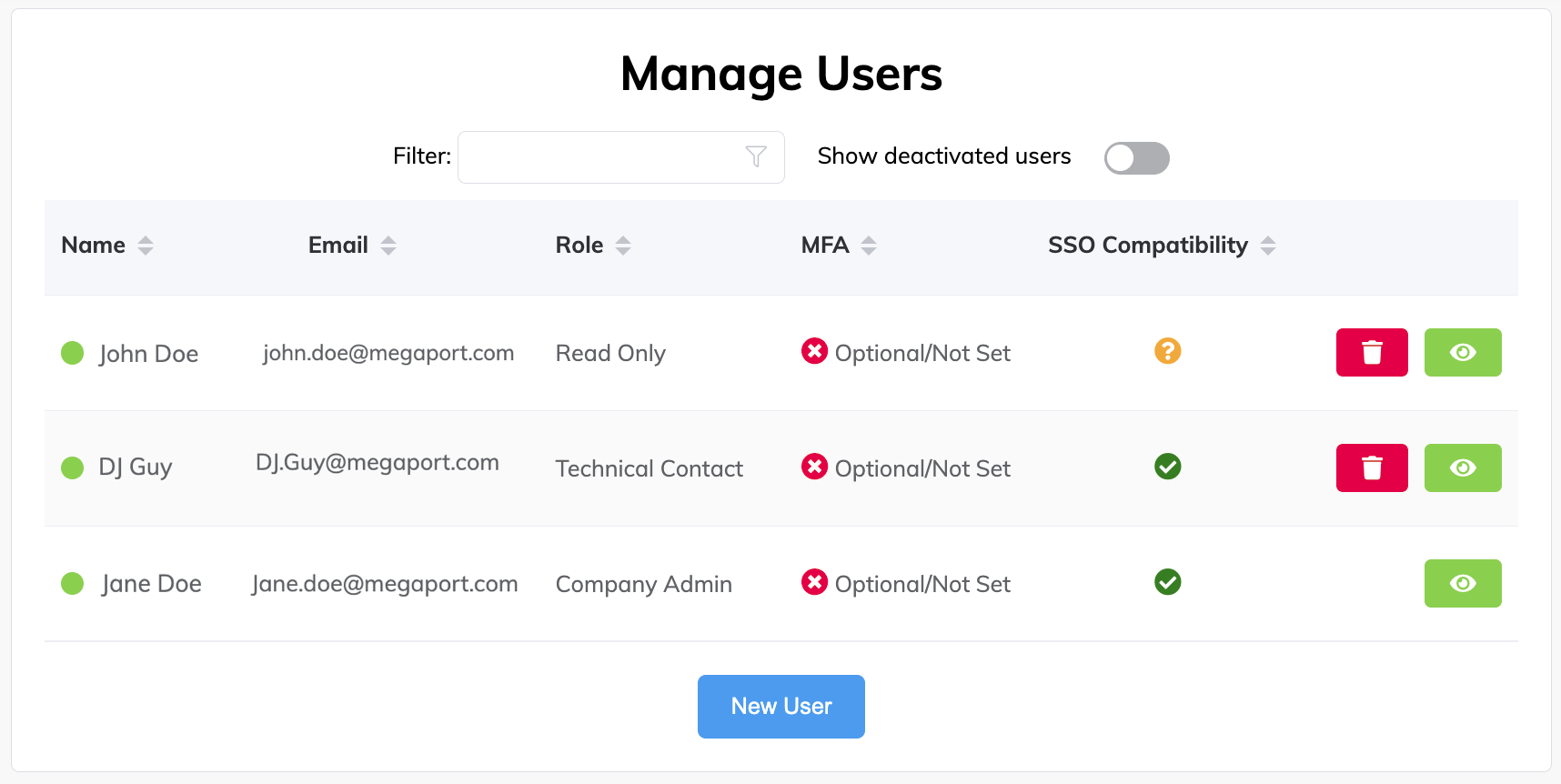

當已設定 SSO 時,會顯示以下圖示:

| Icon | Description |

|---|---|

|

使用者的電子郵件網域已連結至 SSO 網域,登入 Megaport Portal 時預設會使用 SSO。 |

|

使用者的電子郵件網域未與 SSO 網域關聯,然而,該使用者可以使用其他驗證方法登入 Megaport Portal,也就是使用者名稱與密碼,以及 Google。 |

|

公司已強制使用 SSO,但該使用者不相容 SSO。將被禁止存取,且無法登入 Megaport Portal。 |

檢視使用者的 SSO 狀態

-

造訪 Megaport Portal 並登入。

-

選擇 User Menu > Admin Settings > Manage Users。

-

Role 欄位顯示該使用者在公司內的角色,而 SSO Compatibility 欄位顯示該使用者帳戶的 SSO 狀態。按一下欄名旁的上下箭頭可依使用者角色或 SSO 狀態排序,或依任一可用欄位排序。