規劃您的 Check Point 部署

本主題概述佈建流程,並說明 Megaport Virtual Edge(MVE)的部署考量。

| 您提供 | Megaport 提供 |

|---|---|

| 分支據點的網際網路連線 | 用於承載虛擬安全性執行個體的平台 |

| 在分支據點部署的 Check Point CloudGuard | 從分支據點到 Megaport 網路上任何目的地的完整連線,並可與其他 Megaport 產品與服務互通作業 |

| 在分支據點安裝的用戶端設備(CPE) | Megaport Internet 連線,用於透過網際網路在 MVE 與分支據點的 CPE 之間終止通道 |

| 可在 Megaport SDN 上使用的 Check Point CloudGuard 軟體授權 | 存取 Megaport 生態系統 |

部署考量

本節概述 MVE 的部署選項與功能。

備註

Check Point 的架構與許多其他防火牆廠商不同。

Check Point 使用集中式的安全管理伺服器(原則伺服器)來管理並設定其安全閘道器,包含 MVE。安全管理伺服器會定義安全性原則並將其分發至閘道器,由閘道器強制執行這些原則。

初始存取與管理

- 使用 vNIC 0 與裝置進行初始通訊。

- 將 vNIC 0 設定為未標記,以允許首次管理員登入。

- Check Point 防火牆預設停用網際網路控制訊息協定(ICMP)。您無法在部署完成後立即使用 ping 或其他以 ICMP 為基礎的工具來驗證連線。

- 在 MVE 上線後,請透過 SSH 或 HTTPS 登入。

原則與進階設定

- 請使用 Check Point Smart Console 進行進階設定與原則管理。您必須先完成 Smart Console 的設定,才能建立或發佈防火牆原則。

- 部署管理閘道器(安全管理伺服器)以定義並分發防火牆原則。您可以在任何 CSP 環境中部署該管理閘道器。

如需自動化 Check Point CloudGuard 部署的相關資訊,請參閱 CloudGuard Network Security - How to configure cloud-init automation 與 How to provide user data in KVM with Configuration Drive。

網路與安全性廠商

MVE 可與 Check Point CloudGuard 整合,實現進階威脅防禦,以及在您的網路與雲端環境之間提供安全、以原則為基礎的流量路由。

如需有關 MVE 平台支援的 NFVMVE 是一個隨選、廠商中立的網路功能虛擬化(NFV)平台,為部署於 Megaport 的全球軟體定義網路(SDN)邊緣的網路服務提供虛擬化基礎架構。 例如 SD-WAN 與 NGFW 等網路技術可透過 Megaport Virtual Edge 直接託管於 Megaport 的全球網路上。

的更多資訊,請參閱 Megaport Virtual Edge (MVE) 產品頁面。

MVE 位置

如需可連線到 MVE 的全球位置清單,請參閱 Megaport Virtual Edge 位置。

為 MVE 執行個體選擇規格

執行個體的規格決定 MVE 的能力,例如可支援的同時連線數量。

選擇 MVE 執行個體規格時,請留意以下事項:

-

網路資料流負載的任何增加都可能降低效能。例如,建立使用 IPsec 的安全通道、加入流量路徑導引,或使用深度封包檢查(DPI),都可能影響最大吞吐量速率。

-

未來擴充網路的計畫。

若要查詢您部署可用的 MVE 執行個體規格,請在 MVE 設定程序中使用 Megaport Portal。可用的執行個體規格取決於所選供應商與部署位置,可能因此而異。Megaport Portal 會顯示針對您所選供應商與位置可用的規格。

在 Megaport Portal 中檢查 MVE 執行個體規格

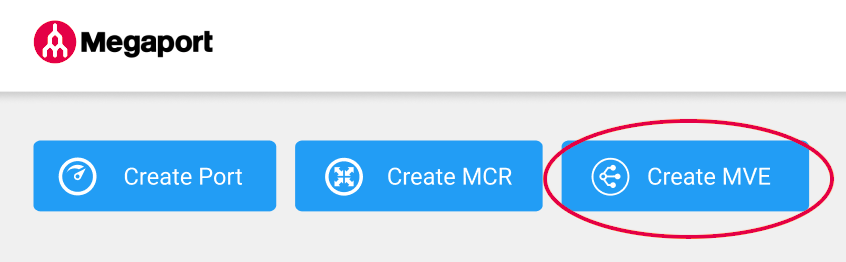

- 在 Megaport Portal 中,前往 Services (服務) 頁面。

-

按一下 Create MVE (建立 MVE)。

-

選取 Check Point CloudGuard Network (Check Point CloudGuard 網路)。

-

選取軟體版本。

-

按一下 Next (下一步)。

-

選取一個 MVE 位置。

選擇在地理位置上接近目標分支據點與/或內部部署位置的據點。

您可以使用 Search (搜尋) 欄位來尋找目的地 Port 的名稱、國家、都會城市或地址。您也可以依多樣性區域進行篩選。

-

系統會依所選位置顯示可用的執行個體規格清單。可用的大小以綠色反白,並標示為 Available (可用)。不同大小支援不同數量的同時連線,各合作夥伴產品的指標可能略有差異。

備註

如果清單中沒有您想要的 MVE 規格,表示所選位置的容量不足。您可以改選擇具有足夠容量的其他位置,或聯絡您的客戶經理以討論需求。

如果未來需要更多 MVE 容量該怎麼辦?

若要提高 MVE 容量,您可以:

-

佈建另一個 MVE 執行個體,將其加入您的 overlay 網路,並在兩個 MVE 之間分攤工作負載。

-

佈建較大型的 MVE 執行個體,將其加入您的 overlay 網路,將連線從舊的 MVE 移轉至新的較大型 MVE,然後淘汰舊的 MVE。

您可以隨時調整 Megaport Internet 頻寬,而無需拆除虛擬機器。

安全性

MVE 透過 Megaport SDN,在您的分支據點與雲端或資料中心目的地之間提供安全連線。託管於 MVE 的 Check Point CloudGuard 執行個體會在 Megaport 的私有網路骨幹上檢查、保護並控管流量。流量從邊緣到目的地皆維持加密並受策略強制。

授權

在 Megaport Portal 中建立 MVE 之前,請確認您的使用者帳戶具備下單權限。若需更多資訊,請參閱 建立帳戶。

您也需要有效的 Check Point CloudGuard 授權。若要取得或管理 Check Point CloudGuard 授權,請參閱 Check Point User Center。

VLAN 標記

Megaport 使用 Q-in-Q802.1Q 隧道(亦稱為 Q-in-Q 或 802.1ad)是 OSI 第 2 層服務提供者為其客戶所使用的一種技術。802.1ad 提供 內層 與 外層 標籤,其中外層(有時稱為 S-tag,代表服務提供者)可移除,以露出用於區隔資料的內層(C-tag 或客戶)標籤。

來區分主機硬體系統上的 VXC 與 MVE。租戶的 MVE 在面向網際網路的連結接收未標記的流量,而針對通往 Megaport 網路上其他目的地(例如 CSP on-ramps 或其他 MVE)的 VXC,則接收單一標記的 802.1Q 流量。欲了解更多資訊,請參閱 設定 Q-in-Q。

vNICs

MVE 與 Check Point 的整合僅支援 1 個 vNIC。