為 MVE 建立 AWS Hosted VIF(搭配 Palo Alto SD-WAN)

Hosted VIF 可連線到公用或私有 AWS 雲端服務;Hosted VIF 不能連線到 transit virtual interface。這些連線會共用頻寬。

備註

AWS Hosted Virtual Interfaces(Hosted VIF)不支援多樣性區域。 為了確保 Hosted VIF 的連線多樣性,請建立 VXC 到位於不同資料中心的兩個目的地連接埠,而不是到分屬不同多樣性區域的兩個連接埠。

從 MVE 建立到 AWS 的 Hosted VIF

-

在 Megaport Portal 中,前往 Services (服務) 頁面,並選取此連線的 MVE。

-

按一下 +Connection (新增連線),然後按一下 Cloud (雲端)。

-

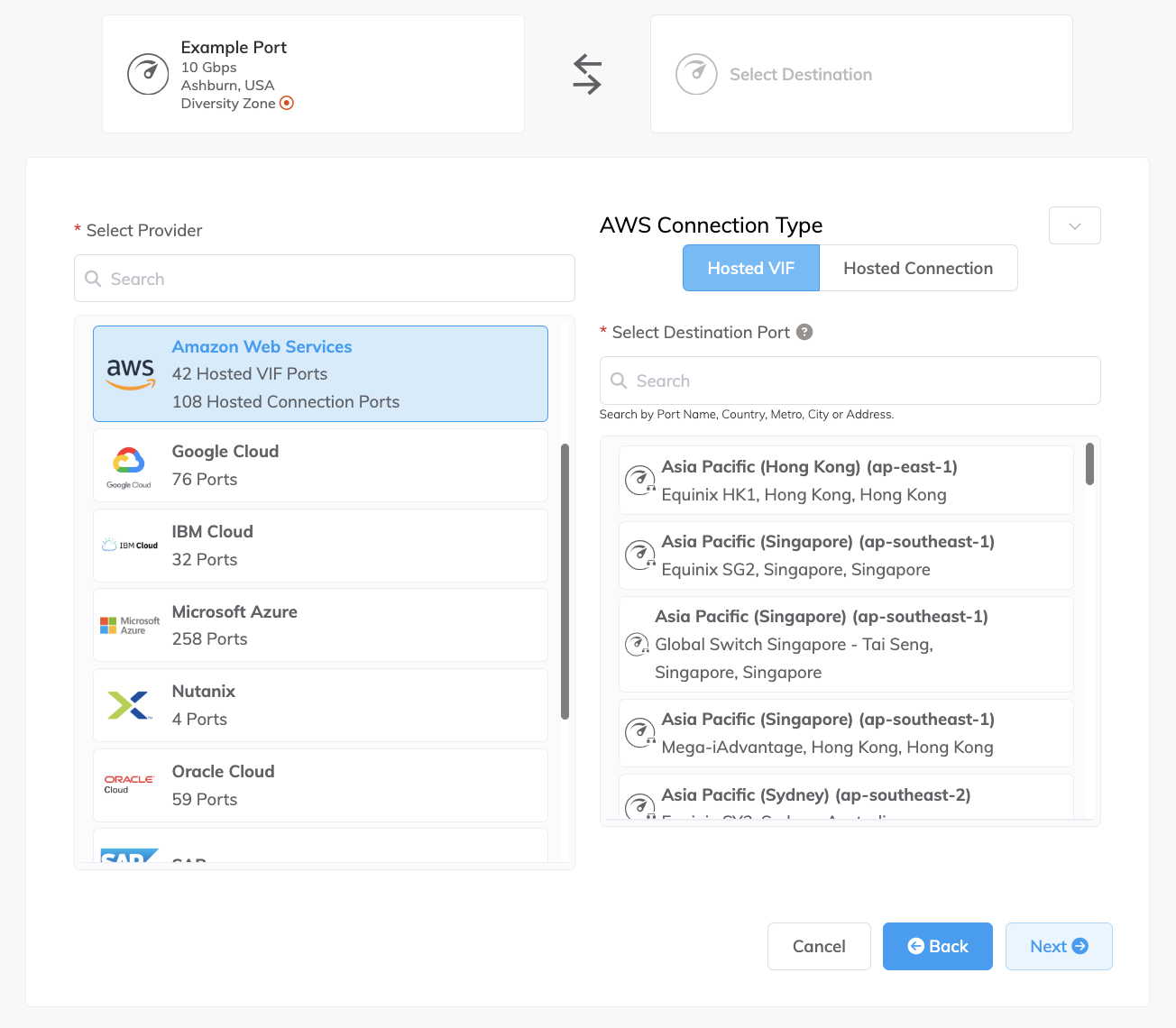

選取 AWS 作為服務供應商,將 AWS Connection Type 設為 Hosted VIF,選取目的地連接埠,然後按一下 下一步。

你可以使用 Country 篩選器來縮小選項範圍。

-

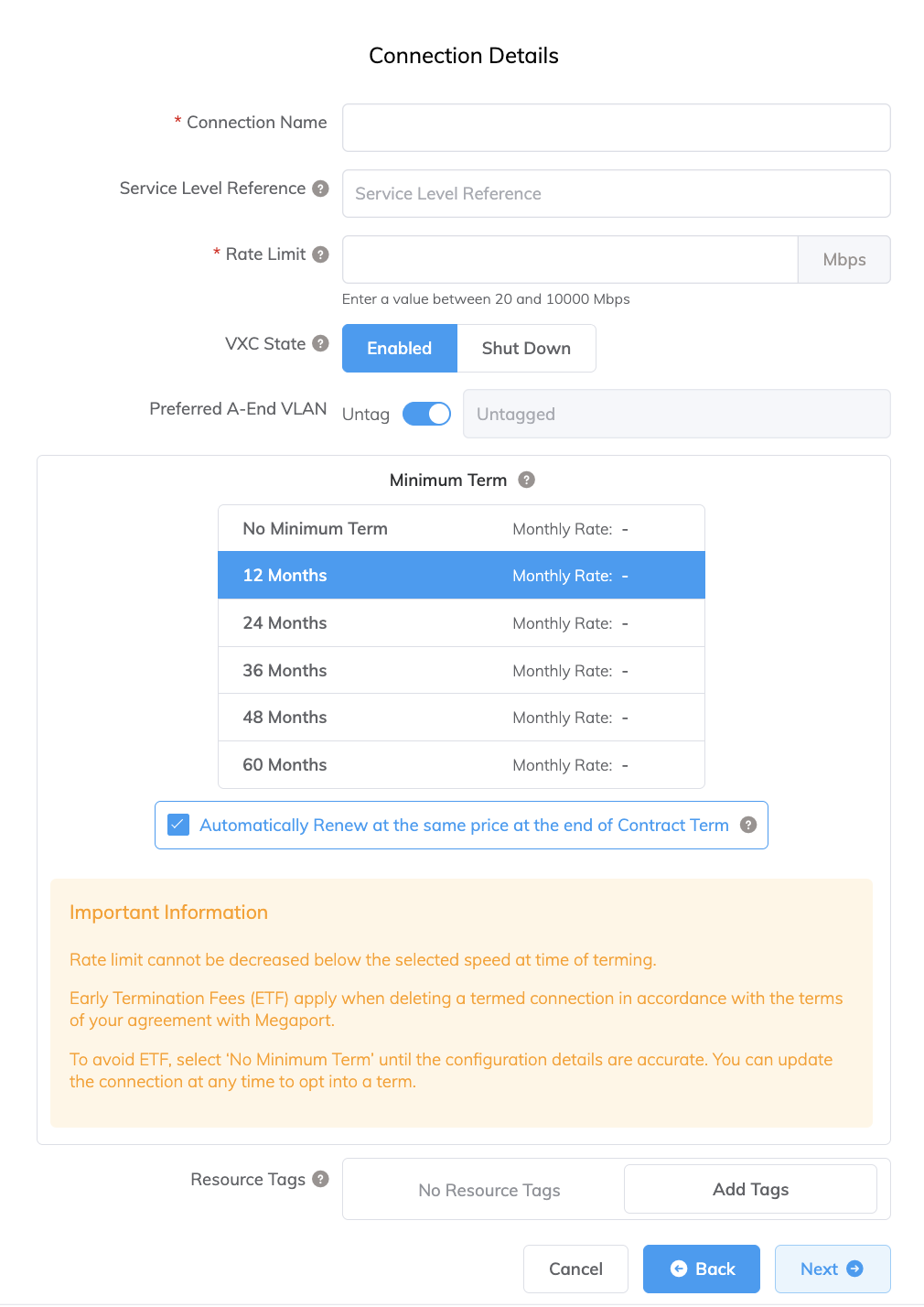

指定連線詳細資料:

-

Connection Name (連線名稱) – 將在 Megaport Portal 中顯示的 VXC 名稱。

提示

請與下一個畫面的 AWS Connection Name 相同,以利對應。

-

Service Level Reference (服務層級參考) (選用) – 指定一組用於計費用途的 Megaport 服務唯一識別編號,例如成本中心編號、唯一的客戶 ID,或採購單號。此服務層級參考編號會在發票的 Product 區段中為每個服務顯示。您也可以為現有服務編輯此欄位。

-

Rate Limit (速率上限) – 你的連線速率(以 Mbps 計)。可接受的數值自 1 Mbps 起,並以 1 Mbps 為增量。可用的最大速率取決於位置與服務可用性。請注意,連往同一服務的所有託管的虛擬 VXC 合計可超過 MVE 的容量,但總體匯聚流量絕不會超過 MVE 的容量。

-

VXC State (VXC 狀態) – 選取 已啟用 或 關機 來定義連線的初始狀態。若需更多資訊,請參閱用於容錯移轉測試關閉 VXC。

備註

如果你選擇 關機,此服務將不會傳送任何流量,並會在 Megaport 網路上呈現為關閉狀態。此服務的計費仍會持續,你仍會被收取此連線的費用。

-

A-End vNIC (A 端 vNIC) – 從下拉式清單中選取 A 端 vNIC。關於 vNIC 的更多資訊,請參閱在 Megaport Portal 中建立 MVE。

-

Preferred A-End VLAN (偏好 A 端 VLAN)(選用) – 為此連線指定未使用的 VLAN ID。

在此 MVE 上必須是唯一的 VLAN ID,且可介於 2 到 4093。若你指定的 VLAN ID 已被使用,系統會顯示下一個可用的 VLAN 編號。VLAN ID 必須是唯一才能繼續下單。若未指定,Megaport 會自動指派一個。 -

Minimum Term (最短合約期限) – 選擇 無最短合約期限、12 個月、24 個月、36 個月、48 個月,或 60 個月。較長的合約期限可享有較低的月費。12 個月 為預設選項。請留意畫面上的資訊,以避免產生提前終止費用(ETF)。

針對 12、24、36、48 或 60 個月期的服務,啟用最短合約期限續約 選項,可在合約期滿時以相同的折扣價格與合約期間自動續約。若您未續約,於合約期滿時, 合約將在下一個計費期間自動轉為按月合約,價格相同,但不再享有期限折扣。

如需詳細資訊,請參閱VXC 價格與合約條款與VXC、Megaport Internet 與 IX 計費。

-

Resource Tags (資源標籤) – 您可以使用資源標籤為 Megaport 服務新增您自訂的參考中繼資料。

若要新增標籤:- 按一下 Add Tags(新增標籤)。

- 按一下 Add New Tag(新增標籤)。

- 在欄位中輸入詳細資料:

- Key(鍵) – 字串最大長度為 128。有效值為 a-z 0-9 _ : . / \ -

- Value(值) – 字串最大長度為 256。有效值為 a-z A-Z 0-9 _ : . @ / + \ -(空格)

- 按一下 Save(儲存)。

如果您已經為該服務建立資源標籤,您可以按一下 Manage Tags(管理標籤) 來進行管理。

警告

請勿在資源標籤中包含敏感資訊。敏感資訊包括會傳回現有標籤定義的指令,以及可識別個人或公司的資訊。

-

-

按一下 下一步。

-

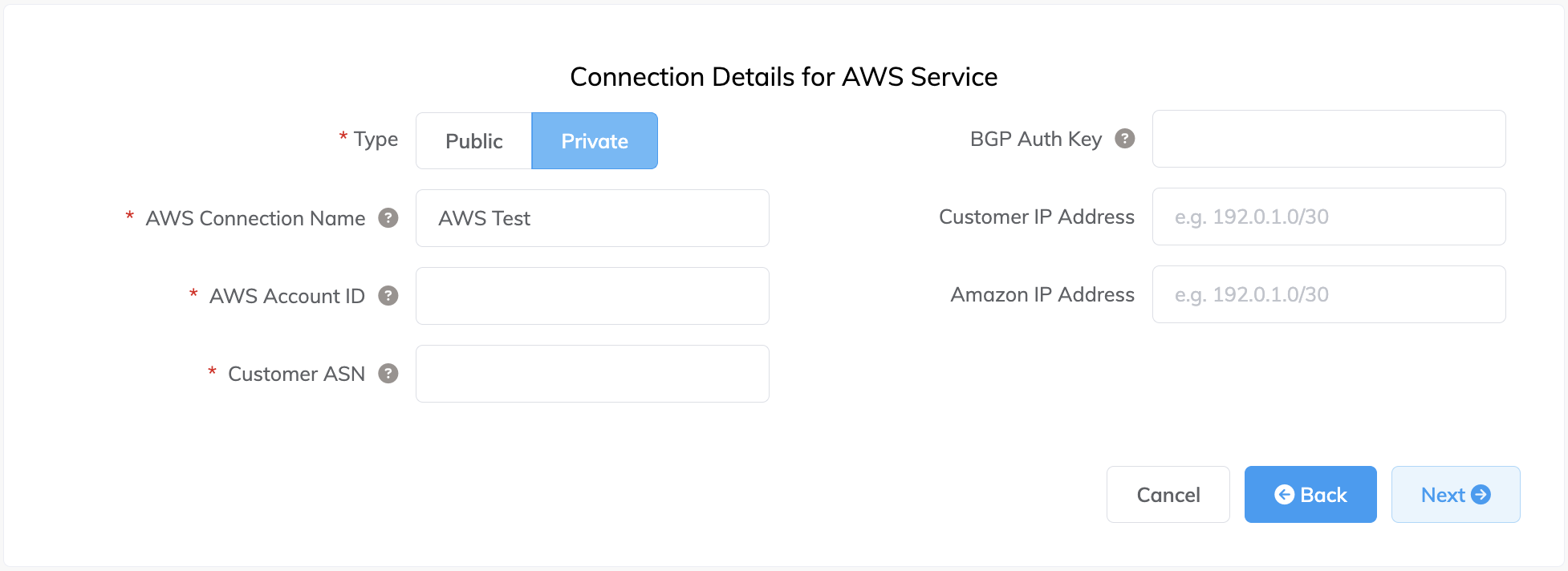

指定 AWS 服務的詳細資料

以下為各欄位的詳細說明:

-

選取 Public (公用) 或 Private (私有)。

- Private (私有) – 在私有 IP 位址空間上,存取 AWS 私有服務,例如 VPC、EC2 執行個體、負載平衡器、RDS 資料庫執行個體。

-

Public (公用) – 存取 AWS 公用服務,例如 Amazon Simple Storage Service (S3)、DynamoDB、CloudFront 和 Glacier。你也會收到 Amazon’s global IP prefixes(約 2,000 個前綴)。

備註

Public VIF 需要 Amazon 手動處理,可能需要長達 72 小時。詳情請參閱使用 AWS 提供的 IP 位址設定 Public AWS 連線。

-

AWS Connection Name (AWS 連線名稱) – 這是文字欄位,會成為出現在 AWS 主控台中的虛擬介面名稱。AWS Connection Name 會自動帶入先前步驟所指定的名稱。

-

AWS Account ID (AWS 帳戶 ID) – 這是你要連線之帳戶的 ID。你可以在 AWS 主控台的管理區段找到此值。

-

Customer ASN (客戶 ASN)(選用) – 指定在連接到 MVE 的任一 VXC 上,用於 BGP Peering 工作階段的 ASN。此值會在你設定 MVE 時定義,一旦定義後便無法變更。

-

BGP Auth Key (BGP 驗證金鑰) (選用) – 指定 BGP MD5有時稱為 MD5 雜湊或 BGP 金鑰。訊息摘要 (MD5) 演算法是一種廣泛使用的密碼學雜湊函式,會產生一串 32 個十六進位數字的字串。它用作在交換 BGP 資訊的路由器之間的密碼或金鑰。

金鑰。如果您將此欄位留空,Megaport 會自動與 AWS 協商一組金鑰,並會顯示於 Megaport Portal。金鑰不會顯示於 AWS 主控台。備註

當此欄位留空時,會在訂購流程中產生 BGP 驗證金鑰。在訂購時不會顯示於摘要頁面。若要檢視金鑰,請在服務部署完成並上線後,檢視連線設定。

-

Customer IP Address (客戶 IP 位址) – 你的網路上用於 Peering 的 IP 位址空間(CIDR 格式)。對於私有連線,此欄位為選填;若留空,Megaport 會指派一個位址。

-

Amazon IP Address (Amazon IP 位址) – AWS VPC 網路中用於 Peering 的 IP 位址空間(CIDR 格式)。對於私有連線,此欄位為選填;若留空,Megaport 會自動指派一個位址。

-

Prefixes (前綴)(選用) –(僅 Public 連線可見)指定要通告給 AWS 的 IP 前綴。在部署 Public Direct Connect 時,指定你將公告的前綴(僅限 RIR 指派的 IPv4 位址)。

設定 Public 連線的 Prefixes 後,便無法再變更,且該欄位會呈現灰色。若要變更此值,請向 AWS 建立支援案件,以便他們以不影響服務的方式進行更改。或者,你也可以取消 Hosted VIF 並重新下單。無論哪種方式,都需要等待 AWS 人工核准。

-

-

按一下 下一步 前往連線詳細資料摘要,將 VXC 加入購物車,並訂購該連線。

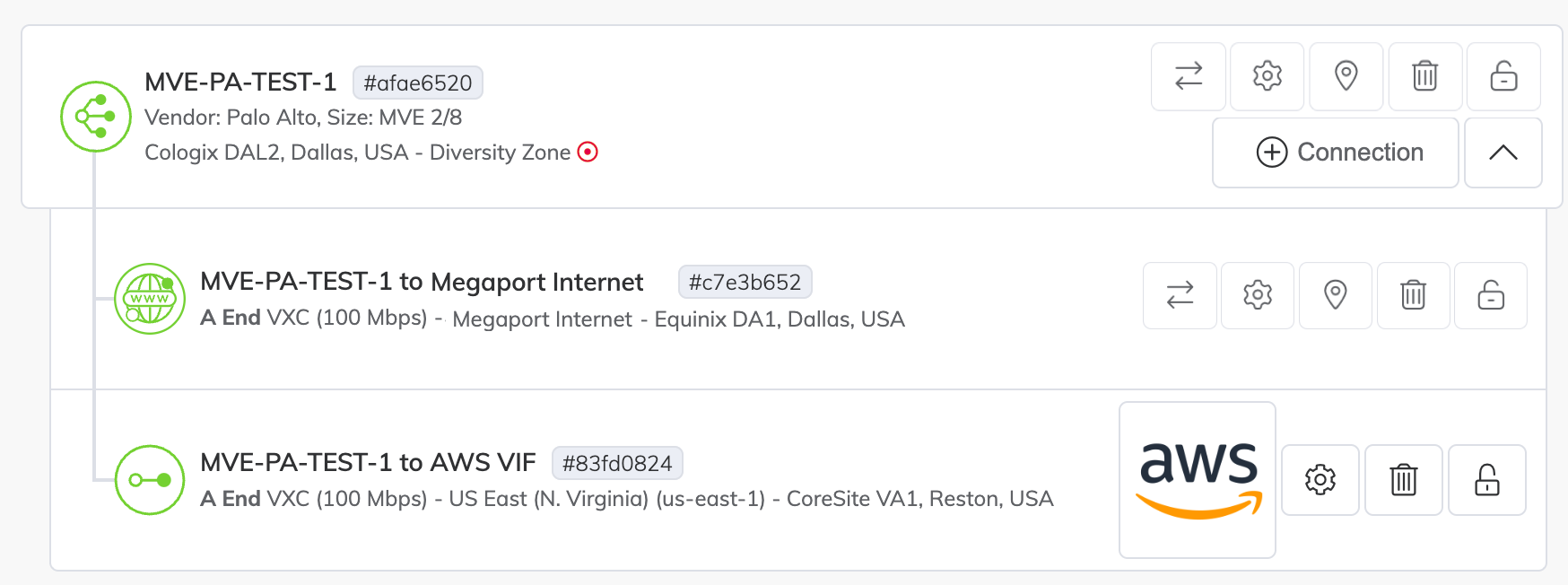

AWS 的 VXC 會在 Megaport Portal 中以 MVE 的連線形式顯示。

接下來,在 AWS 中接受此連線。

接受 Private 連線的虛擬介面

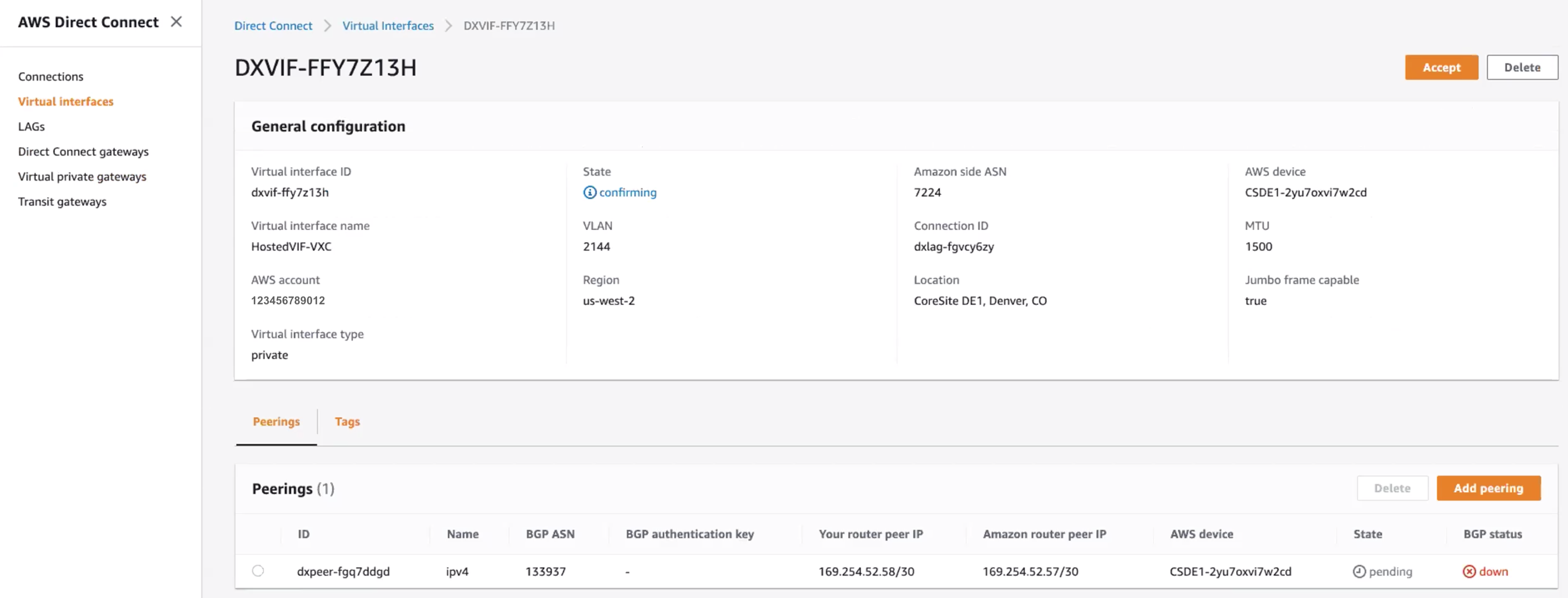

在訂購 Private Hosted VIF VXC 的數分鐘後,對應的傳入 VIF 要求會出現在 AWS 主控台的 AWS Direct Connect > Virtual Interfaces 頁面上。(這取決於與目標 AWS 連接埠相關聯的區域。)如果幾分鐘後仍未看到你的 VIF,請確認你查看的是正確的區域。

檢閱並接受 Private 虛擬介面

-

在 AWS Direct Connect > Virtual Interface (虛擬介面) 頁面,按一下該介面的 ID 以顯示設定與 Peering 詳細資料。

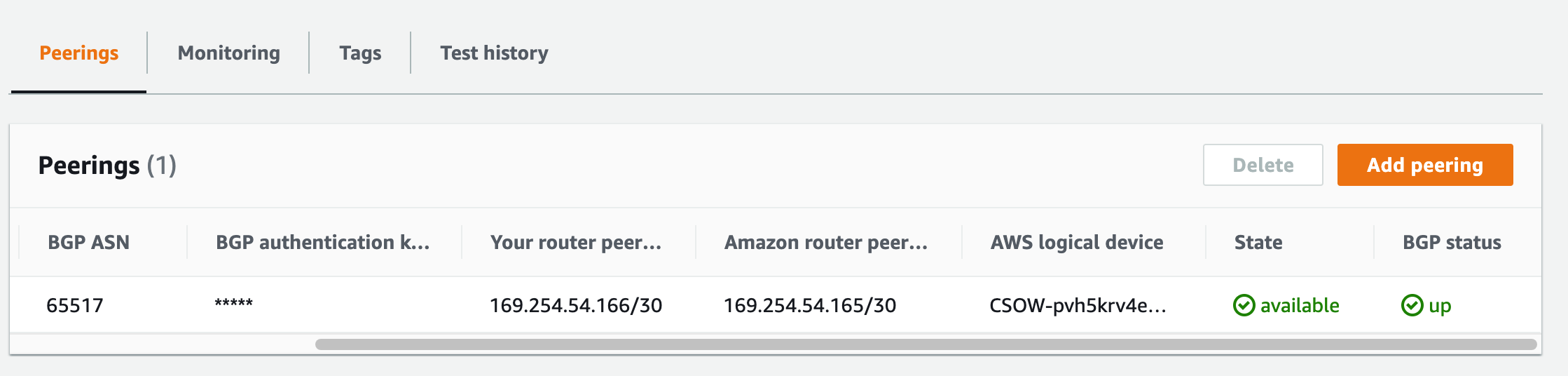

VIF 的名稱與帳戶 ID 應與在 Portal 中提供的值相符,且 BGP ASN 應與為該 VXC 所設定的 Customer ASN 相符。Amazon ASN 會是預設區域的 AWS ASN,而非你在設定期間所指定的值——此項會在虛擬介面被接受並指派時更新。

-

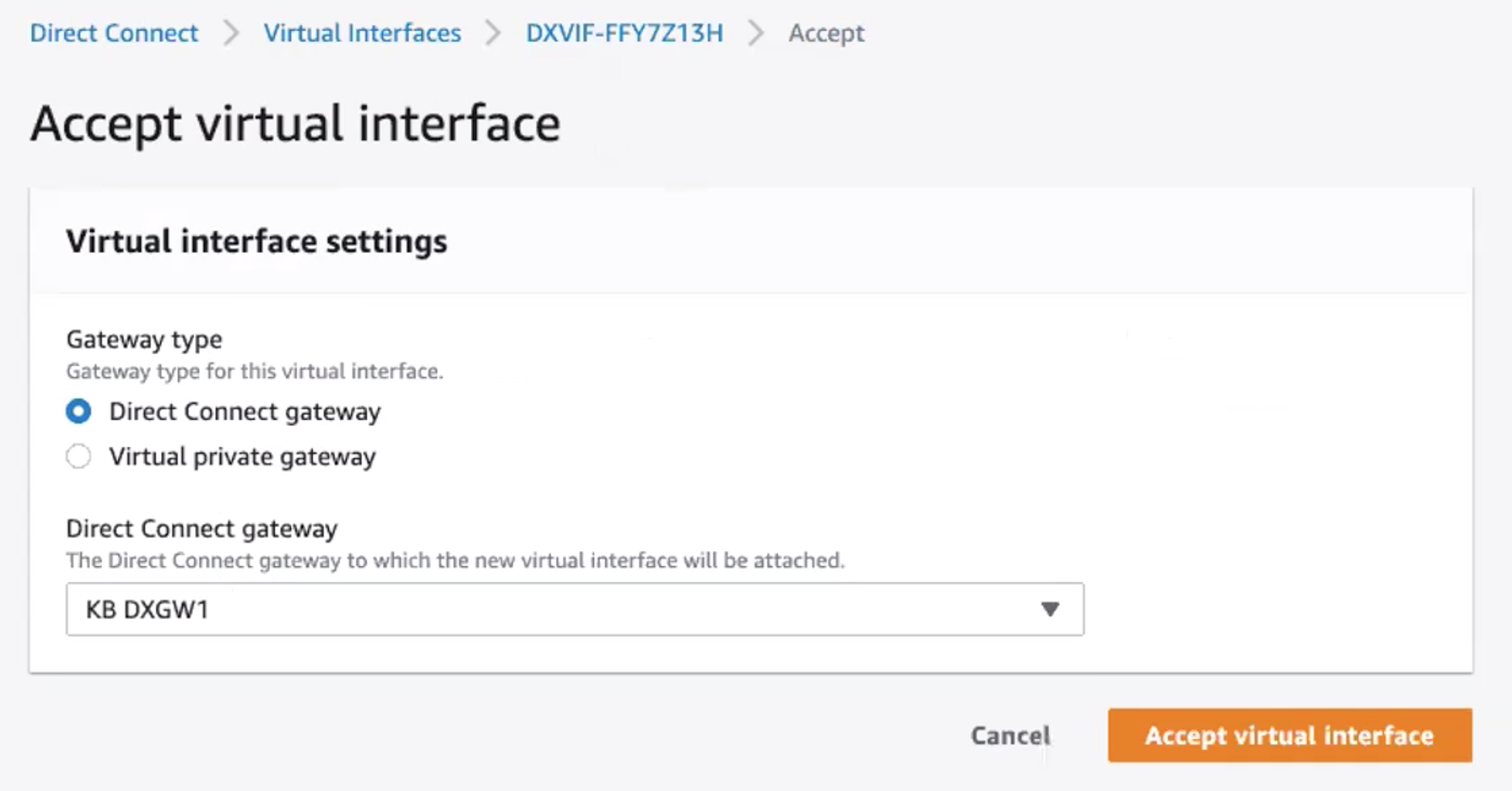

按一下 接受。

-

選取閘道類型,然後為此新虛擬介面選取特定的閘道。

-

按一下 Accept virtual interface (接受虛擬介面)。

連線狀態會從確認中變為擱置中,在建立 BGP 之後變為可用。請注意,AWS 端顯示可用的 BGP 狀態有時會延遲,不過你可以透過 Portal 檢視來確認第 3 層鏈路的目前狀態。

接受 Public 連線的虛擬介面

在訂購 Public Hosted VIF VXC 的數分鐘後,對應的傳入 VIF 要求會出現在 AWS Direct Connect > Virtual Interfaces (虛擬介面) 頁面上(AWS 主控台)。這與目標 AWS 連接埠所屬的區域相關。

檢閱並接受 Public 虛擬介面

- 在 AWS Direct Connect > Virtual Interface 頁面,按一下介面 ID 以顯示設定與 Peering 詳細資料。

- 檢閱設定詳細資料,然後按一下 接受,在出現提示時按一下 確認。

連線狀態會從確認中變為驗證中。此時,連線需要由 Amazon 驗證——此程序最多可能需要 72 小時。驗證完成後,狀態會變為可用。

將 AWS 連線詳細資料新增至 Palo Alto VM-Series

在你從 MVE 建立到 AWS 的連線並在 AWS 主控台完成設定之後,還需要在 VM-Series 中進一步設定。這包括新增裝置介面以及設定 BGP 參數。

在 Palo Alto 的 MVE 與 AWS 之間設定 AWS 連線

-

從 Megaport Portal 取得連線詳細資料。

按一下你在 MVE 上該 AWS 連線的齒輪圖示,然後按一下詳細資料檢視。請記下 A-End VLAN (A 端 VLAN)、Customer Address (客戶位址)(與 CIDR)、Amazon Address (Amazon 位址) 以及 Customer ASN (客戶 ASN) 的數值。 -

登入 VM-Series。

-

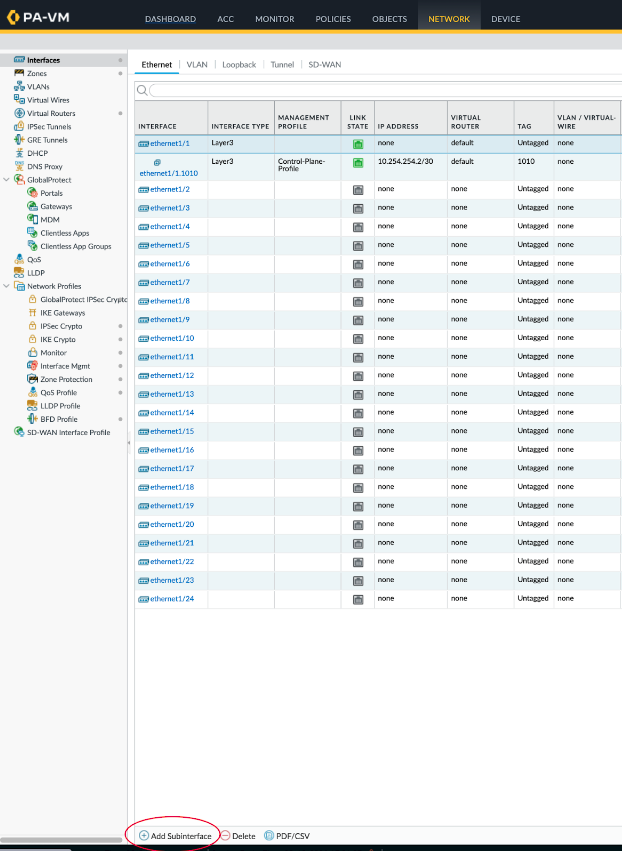

選擇 Network > Interfaces。

-

選取 A 端 MVE(

ethernet1/1)。 -

在畫面底部按一下 Add Subinterface (新增子介面)。

-

提供以下詳細資料:

-

Interface Name (介面名稱) – 為子介面輸入名稱。在相鄰欄位輸入一個數字作為子介面識別。

-

Comment (備註) – 輸入別名,例如 AWS VIF dxvif-fh9aokej。

-

Tag (標記) – 指定在 Megaport Portal 中建立之 AWS VXC 所對應的 A 端內層 VLAN 值。

-

Virtual Router (虛擬路由器) – 依你的網路需求,選取要指派給此介面的虛擬路由器。

-

-

選取 IPv4 分頁。

- 將類型設為 Static (靜態)。

- 按一下 +Add (新增) 以新增 IP 位址。

- 輸入 IPv4 位址與子網路遮罩。

- 按一下 OK (確定)。

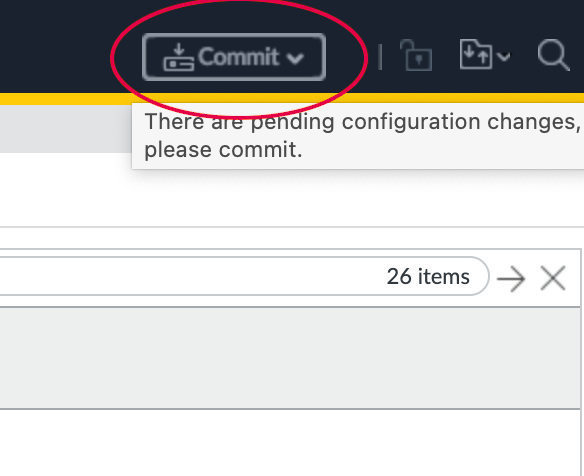

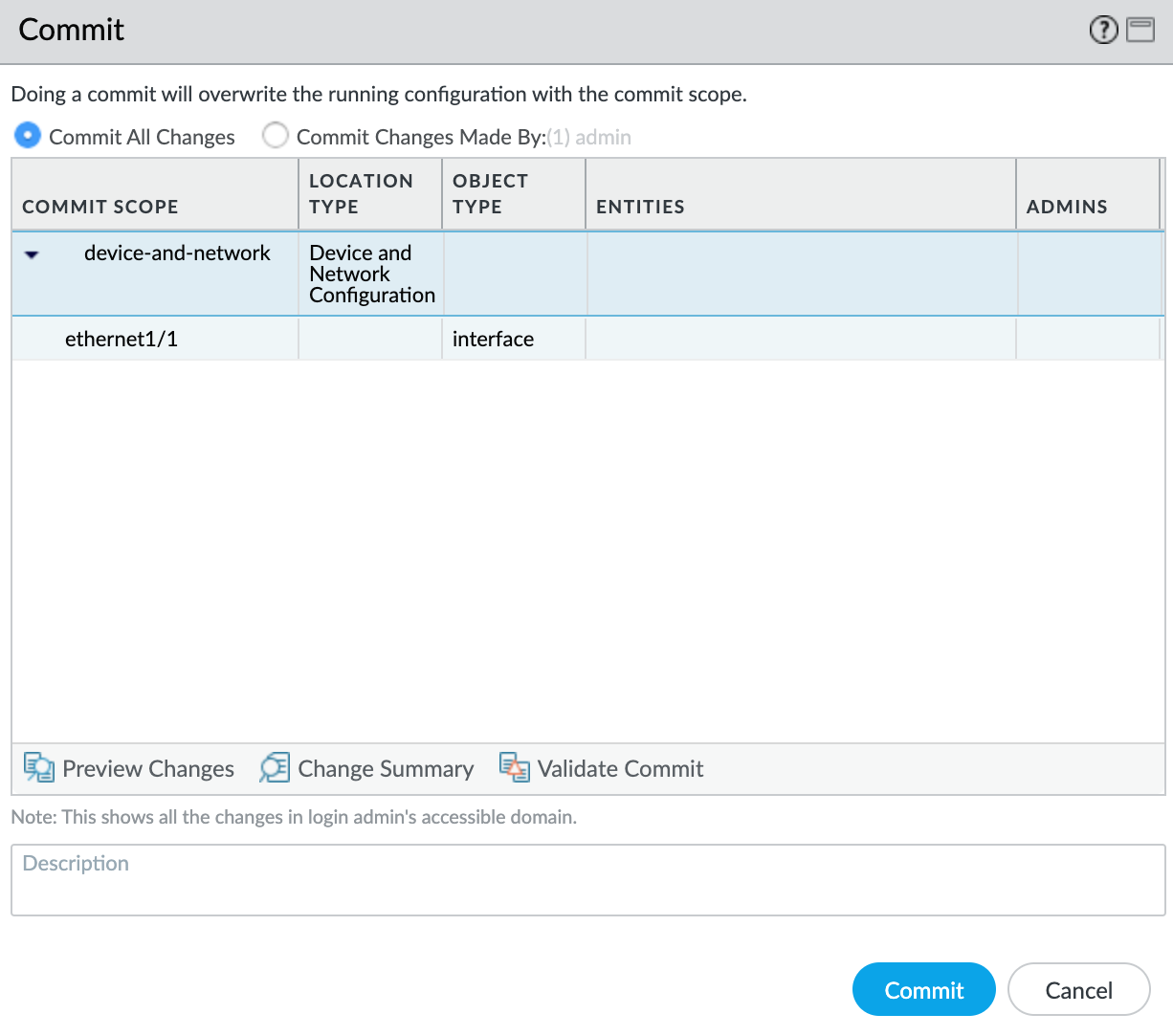

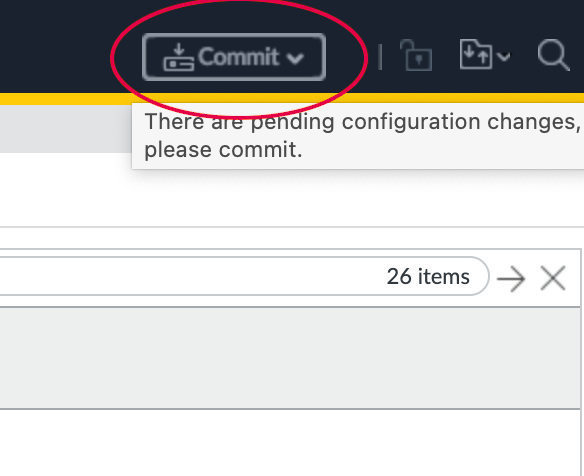

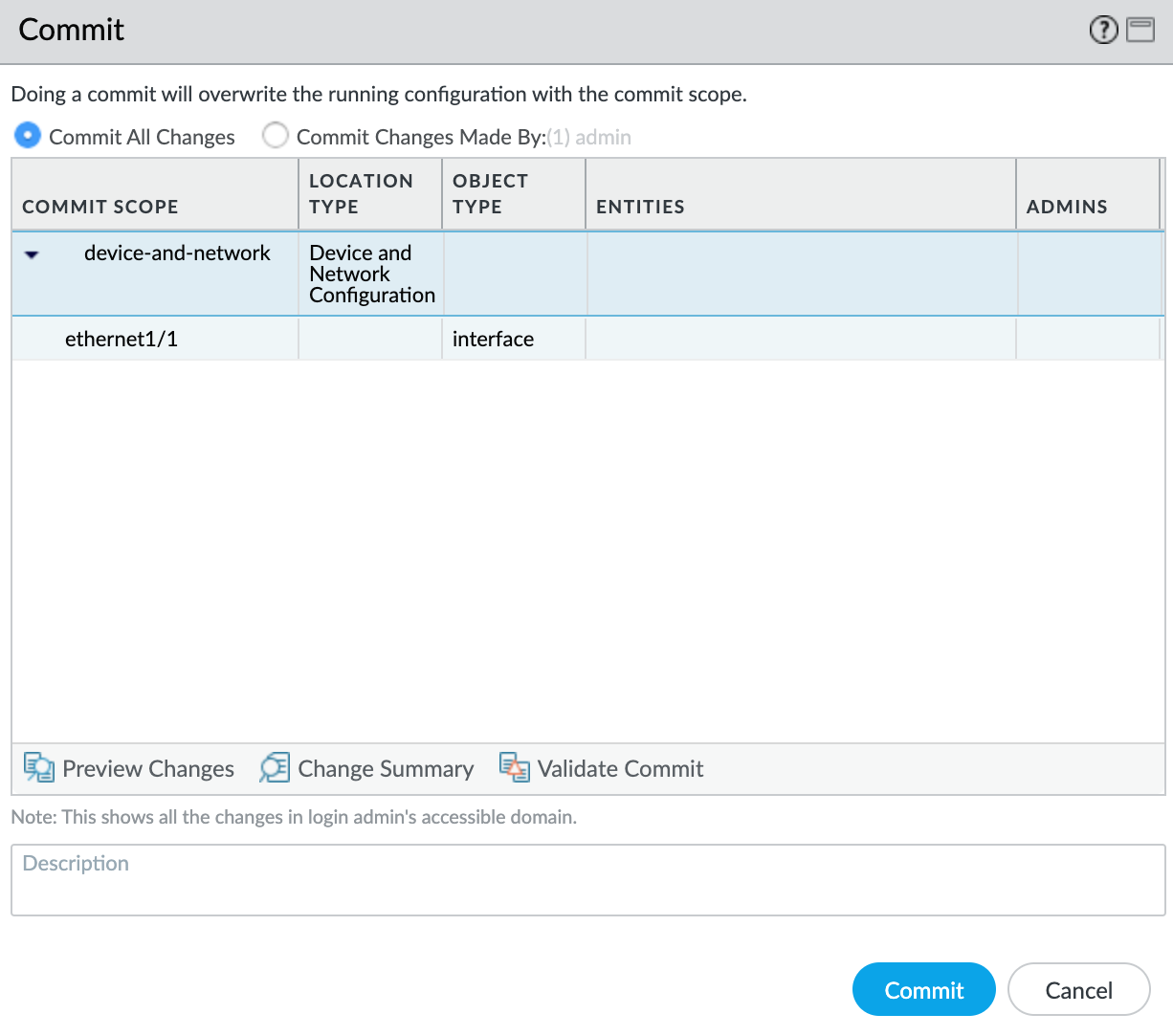

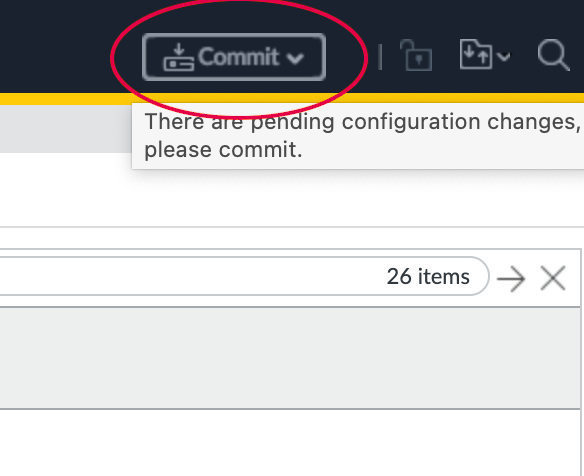

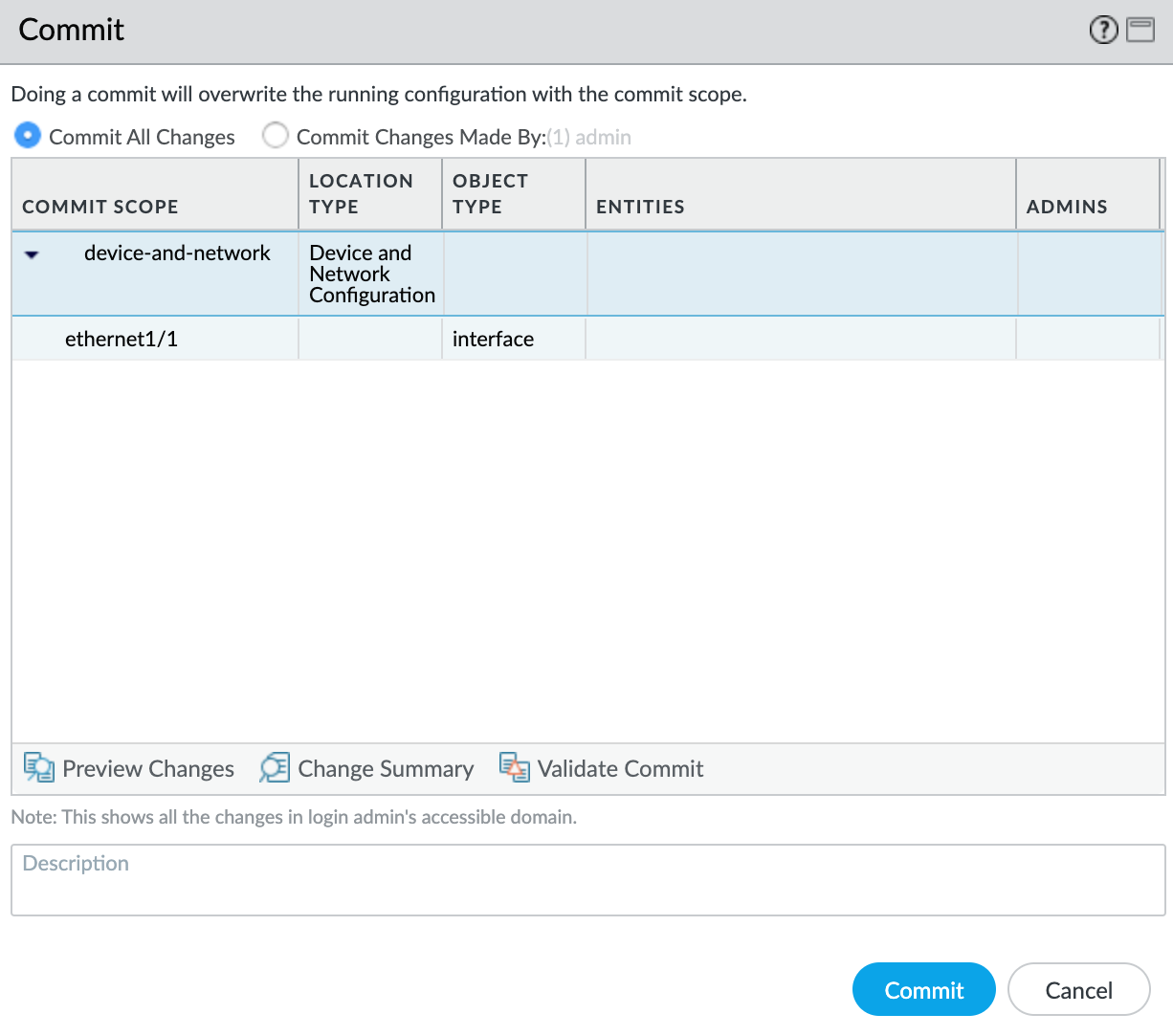

- 按一下右上角的 Commit (提交)。

- 檢閱變更,然後按一下 Commit (提交)

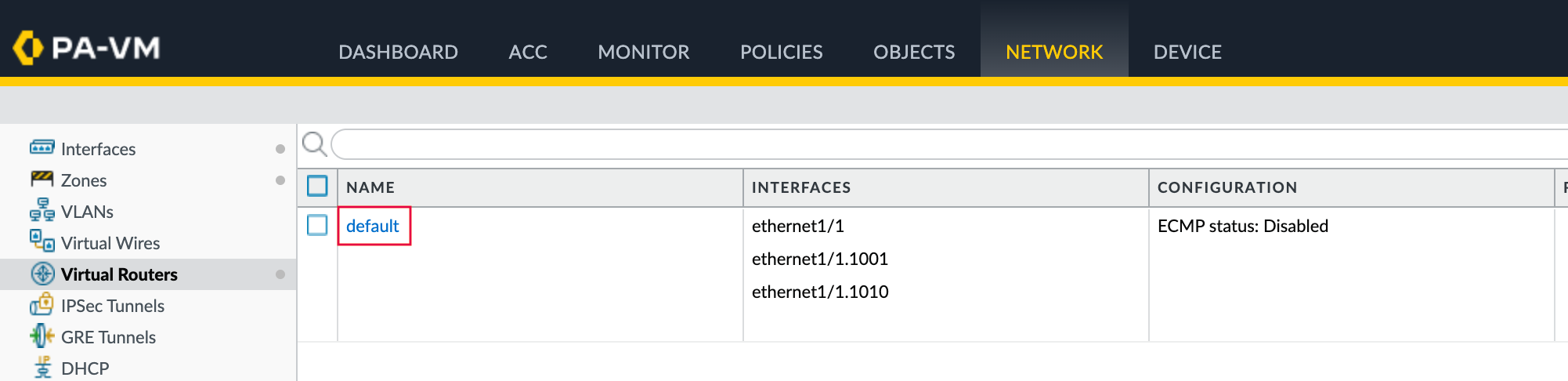

新的 VLAN 介面會與你的實體介面 ethernet1/1 一同顯示。

接著,你將建立安全性區域,讓此介面能夠進行路由傳輸。

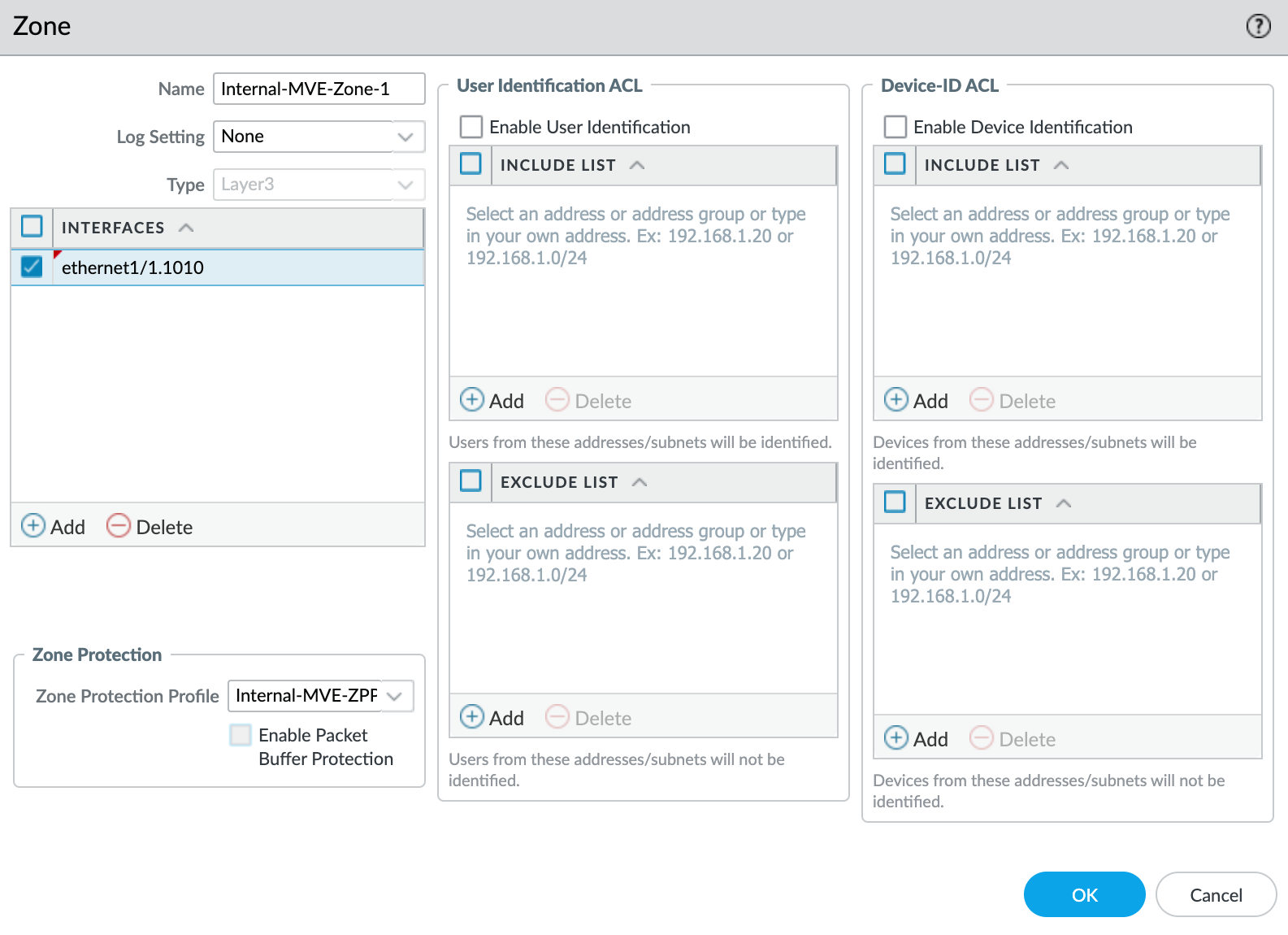

建立安全性區域

- 選取

ethernet1/1.1010子介面。 - 從 Security Zone(安全性區域)下拉式清單選取 New Zone(新增區域)。

- 為安全性區域指定名稱。

- 在 Interfaces(介面)下方按一下 +Add (新增),將

ethernet1/1.1010加入至該安全性區域。 - 依你的網路安全需求指定任何其他必要的詳細資料。

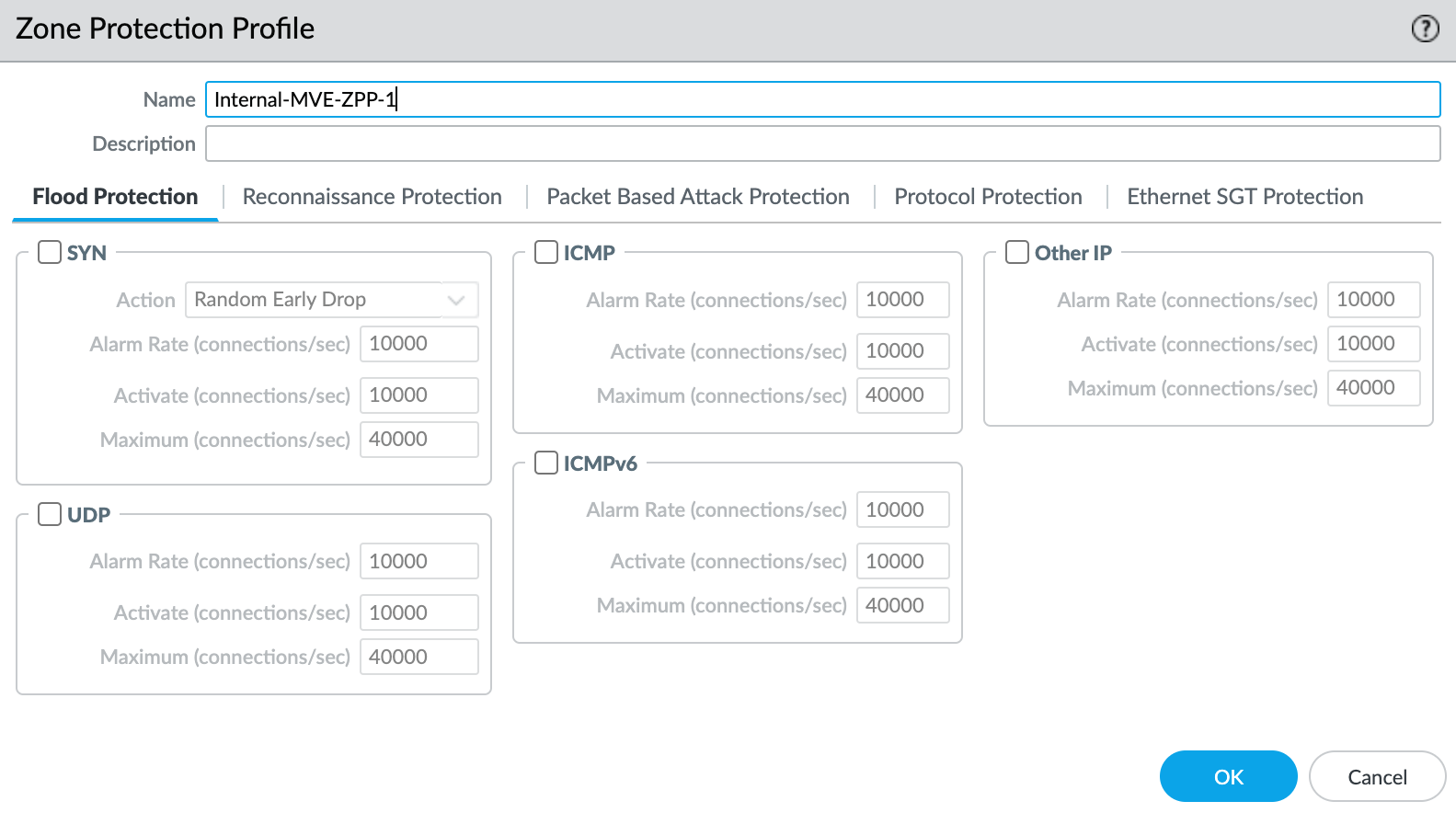

- 從 Zone Protection Profile(區域保護設定檔)下拉式清單選取 New Zone Protection Profile(新增區域保護設定檔)。

- 依你的網路安全需求指定任何必要的詳細資料。本範例全部使用預設值。

- 按一下 OK (確定)。

- 在 Layer3 子介面畫面中按一下 OK (確定)。

- 按一下右上角的 Commit (提交)。

- 檢閱變更,然後按一下 Commit (提交)

到此你已建立該介面。接下來,將建立 BGP 工作階段。

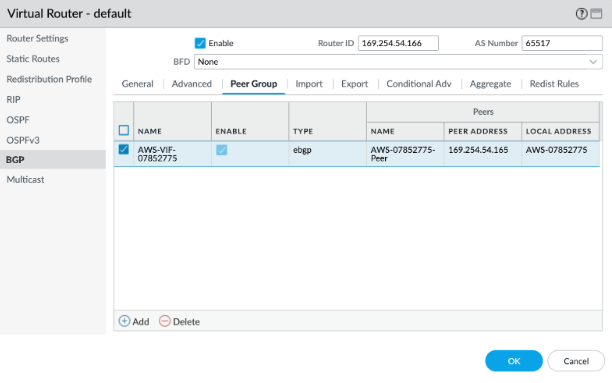

建立 BGP 工作階段

- 選擇 Network > Virtual Routers。

- 選取該虛擬路由器。

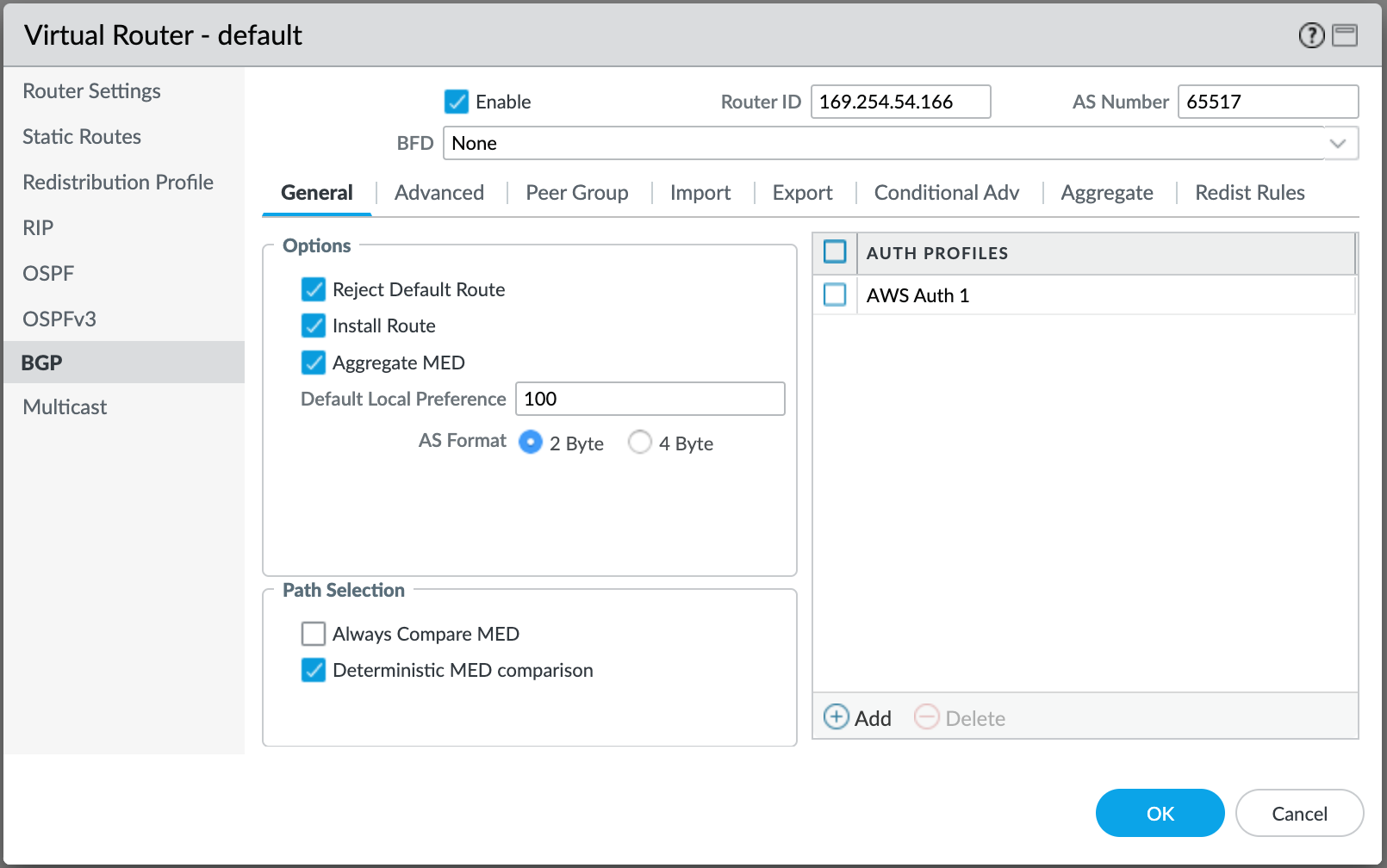

- 在左側窗格選取 BGP。

- 提供以下 BGP 詳細資料:

- 啟用 – 勾選此核取方塊以在提交變更後啟動 BGP 工作階段。

- Router ID (路由器 ID) – 指定此 Palo Alto 系統上的一個 IP 位址作為 Router ID。此值為 Megaport 連線詳細資料中的 Customer Address (客戶位址)。

- AS Number (AS 編號) – 指定你在 AWS VIF 訂單中使用的 ASN。此值為 Megaport Portal 中 AWS 連線的 Customer ASN

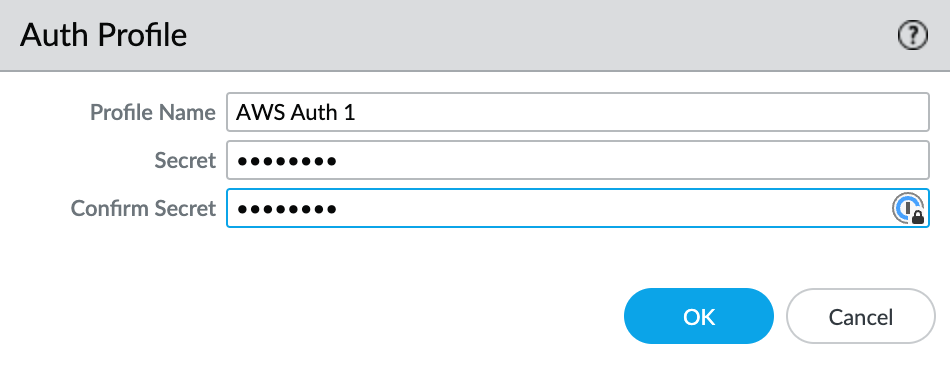

- 在 Auth Profiles(驗證設定檔)下方按一下 +Add (新增)。

- 指定設定檔名稱。

- 輸入並確認驗證密碼。

- 按一下 OK (確定)。

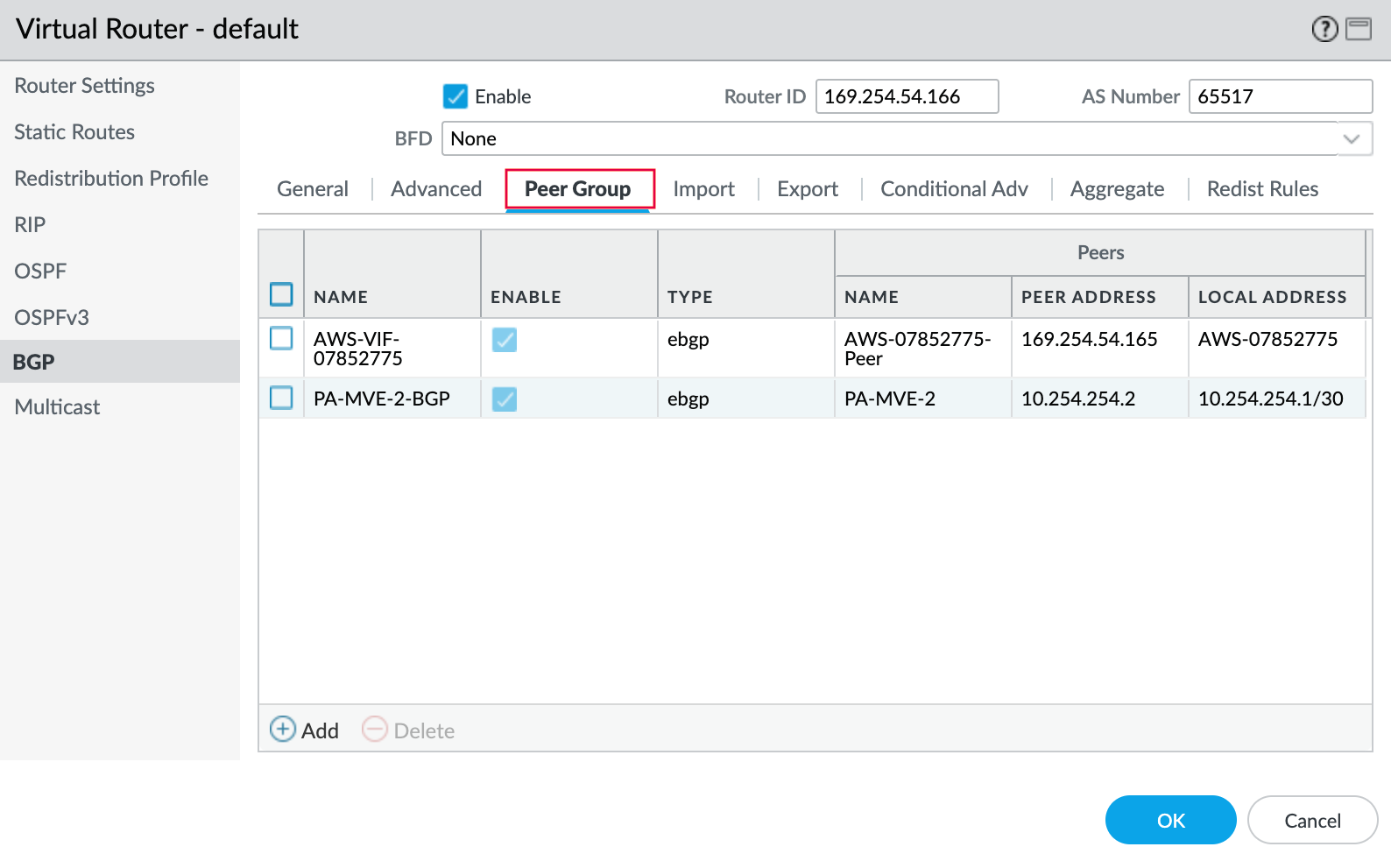

- 選取 Peer Group (對等群組) 分頁。

- 按一下 +Add (新增) 以新增對等群組。

- 為對等群組指定名稱,例如 AWS-VIF-xxxx。

- 將工作階段類型設為 eBGP。

- 依你的網路需求指定任何其他必要詳細資料。

- 按一下 +Add (新增) 以新增對等端。

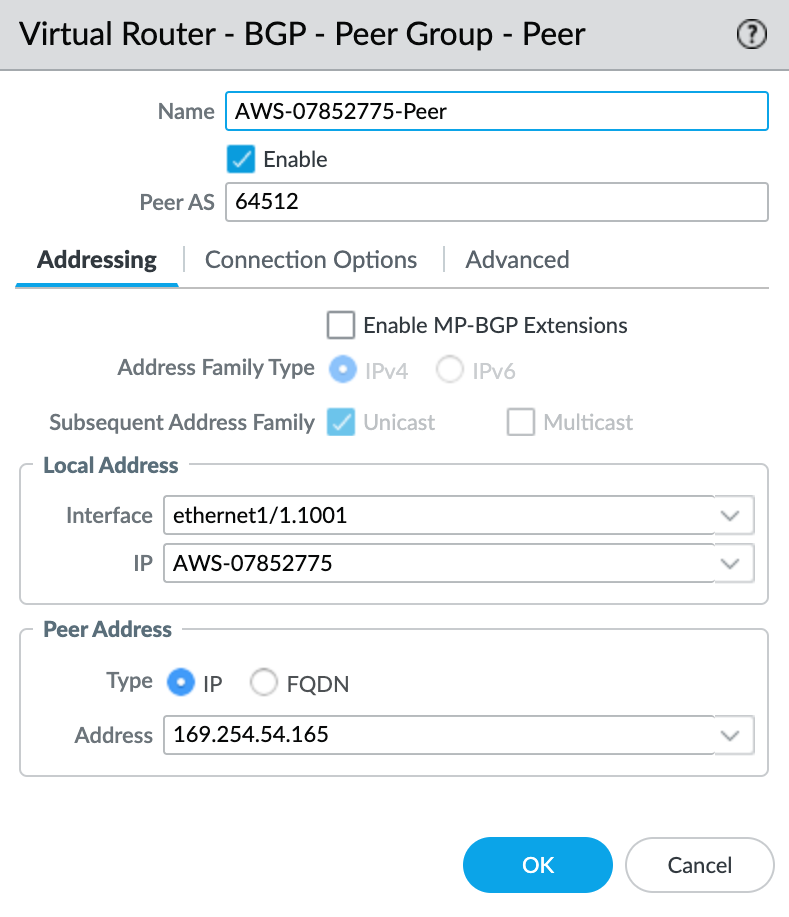

- 指定對等端的詳細資料:

- Name (名稱) – 為對等端指定名稱。

- Peer AS (對等端 AS) – 指定該對等端的自動系統編號(ASN)。

- Local Address (本端位址) – 從下拉式清單選取正確的子介面與 IP 位址。

- Peer Address (對等端位址) – 輸入 AWS 端的 IPv4 位址。此值為 Megaport Portal 連線詳細資料中的 Amazon Address (Amazon 位址)。

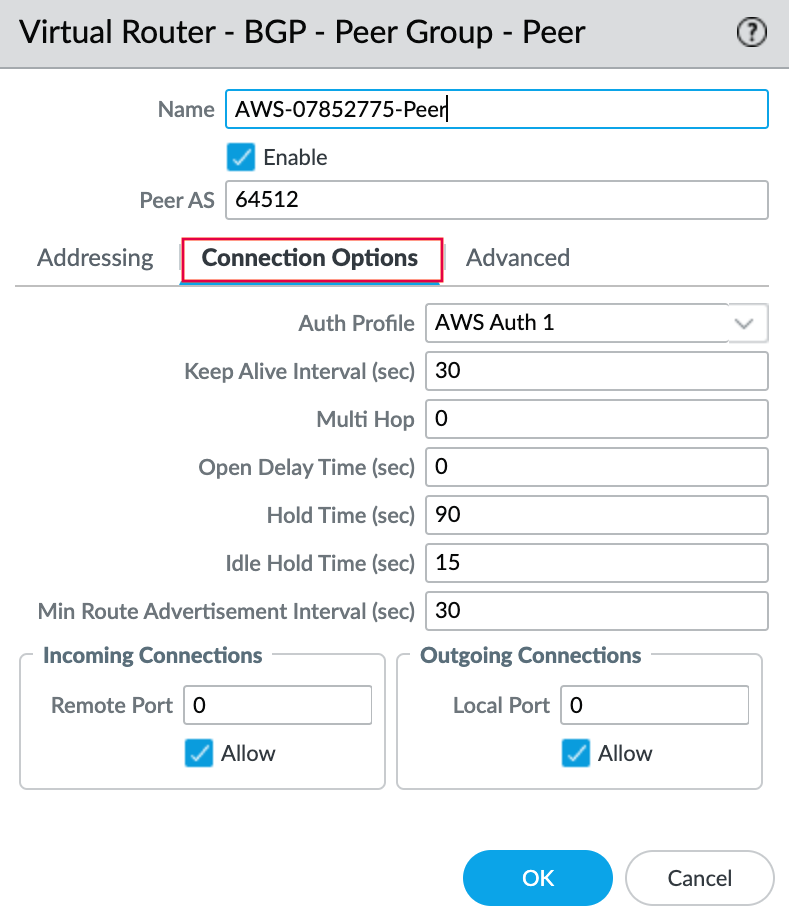

- 選取 Connection Options (連線選項) 分頁。

- 選取先前建立的 Auth Profile(驗證設定檔)。

- 在 Peer Group - Peer 畫面按一下 OK (確定)。

- 在 BGP - Peer Group/Peer 畫面按一下 OK (確定)。

- 在 Virtual Router 畫面按一下 OK (確定)。

- 按一下右上角的 Commit (提交)。

- 檢閱變更,然後按一下 Commit (提交)

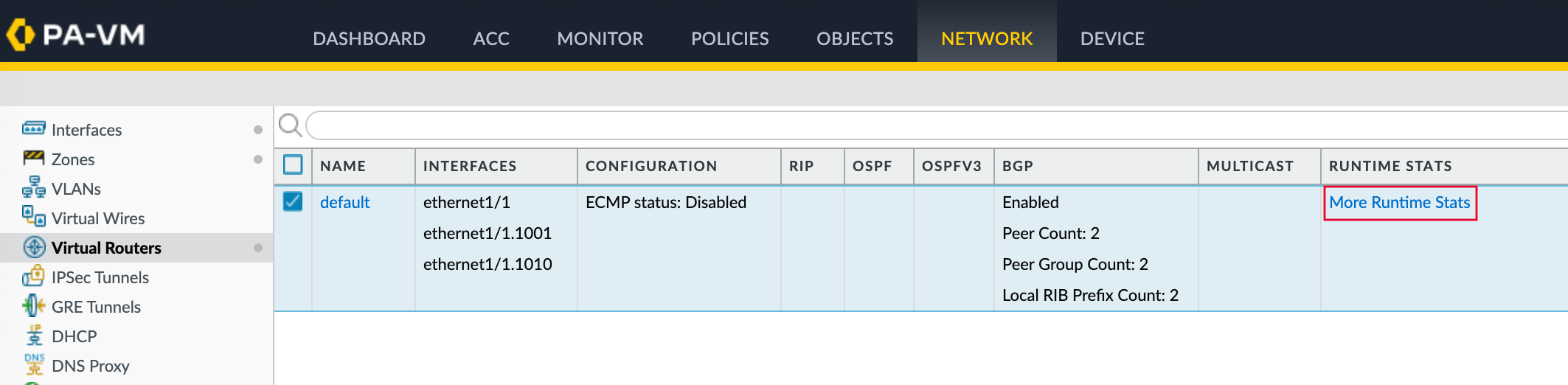

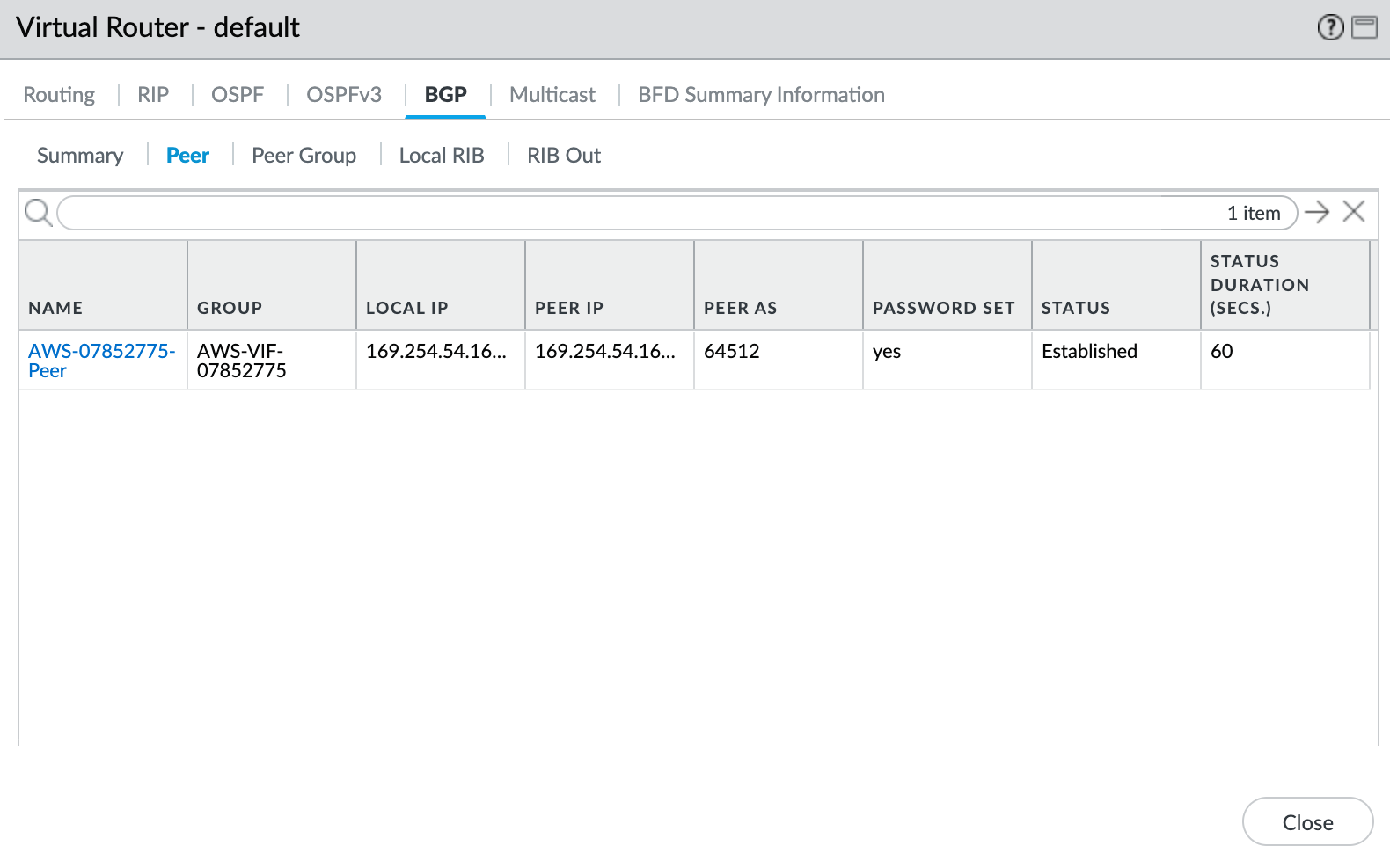

驗證你的 AWS 連線

檢查 BGP 對等端的狀態

- 選擇 Network > Virtual Routers。

- 找到你的虛擬路由器(預設)。

- 在右側的 Runtime Stats 欄位按一下 More Runtime Stats (更多執行統計)。

- 選取 BGP 分頁,然後選取 Peer (對等端) 分頁。

-

確認對等端狀態為已建立。

你也可以在 AWS Direct Connect 入口網站中檢查狀態(可能需要數分鐘才會重新整理)。