設定 Palo Alto Networks VM-Series 防火牆的高可用性

本主題說明設定 Palo Alto Networks Active/Active 高可用性(HA)與路由式備援的步驟。

Palo Alto Networks 提供 VM-Series 的文件,請參閱 VM-Series Tech Docs。

基本步驟

本節概述在 Megaport Portal 與 PAN‑OS 中的設定步驟。後續章節將依據此基本步驟摘要提供程序。

基本步驟如下:

-

建立 Palo Alto Networks MVE。

Palo Alto Networks 的 HA 需要三個專用 HA 介面(HA1、HA2、HA3),以及管理與資料平面介面。請新增額外的 vNIC,總數為 5。 -

在同一都會區建立第二個與其大小與版本相同的 Palo Alto Networks MVE。 Palo Alto Networks 要求兩個 MVE 的大小相同,且彼此延遲在 20 毫秒以內。HA 的先決條件詳情,請參閱 Prerequisites for Active/Active HA。

-

為 HA 流量建立 VXC。

vNIC 1 用於管理,vNIC 2 用於資料平面,vNIC 3 至 5 用於專用 HA 流量。請在每個 MVE 的 vNIC 3(HA1)之間建立一條 VXC,兩端皆應為未標記(無 VLAN)。對 vNIC 4(HA2)與 vNIC 5(HA3)重複此步驟。

建議將 HA1 與 HA2 的 VXC 設為 1 Gbps,並將 HA3 的 VXC 設定為可承載經由防火牆轉送之預期合計總流量的速率。 -

在 Palo Alto Networks PAN‑OS 軟體中設定 Active/Active HA。

如需詳細資訊,請參閱 Palo Alto Networks 文件 Configure Active/Active HA。

HA 概觀

在企業內部或資料中心部署 Palo Alto Networks 次世代防火牆(NGFW)時,使用內建的高可用性(HA)功能是常見作法。PAN‑OS 的 HA 是一套強健的解決方案,可解決使用冗餘防火牆時的多項挑戰,特別是工作階段狀態與組態同步。

歷來此架構在雲端環境中難以實現,因為它仰賴特定的網路功能,而這些功能往往不可用。Megaport 在 Megaport Virtual Edge(MVE)上支援 Palo Alto Networks 防火牆,以及 MVE 平台上的多 vNIC 功能,使此架構成為可能。此解決方案對於使用 MVE 作為虛擬化網路核心與/或 多雲在單一異質架構中使用多個雲端運算服務。

例如,企業可能會針對基礎設施 (IaaS) 與軟體 (SaaS) 服務使用多個雲端服務供應商。

Megaport 的核心價值主張之一是提供多雲連線能力。

連線的客戶特別有用。

部署在 MVE 上的 Palo Alto Networks 防火牆可設定為 Active/Active HA,結合隨需即服務部署、到雲端與資料中心的直接私有連線、最佳化資源使用率、工作階段與組態同步,以及協調式故障切換等優點。

Active/Active HA

PAN‑OS 提供兩種 HA 模式:

- Active/Active

- Active/Passive

Active/Passive HA 在任一時間只有一部防火牆處於作用中,次要防火牆的所有介面都會停用且不轉送任何流量。當兩部裝置位於相同位置並連接至相同實體交換器時,這種作法相當合理,且優點是對於簡單的架構(例如辦公室環境)不會增加複雜度。

Active/Active HA 允許兩部防火牆同時處於作用中並轉送流量,若其中一部防火牆或受監控的連結發生故障,所有流量會重新導向至仍可用的裝置。其優點在於可讓網路其餘部分感知可用路徑,並在正常狀態下同時運用兩部防火牆的處理容量。

PAN‑OS 的 Active/Active HA 透過路由與/或 NAT 在兩部防火牆之間分配流量,同時在兩部裝置間同步作用中工作階段。每部防火牆都有各自的介面與各自的 BGP 連線,並可使用 ECMP 在兩部裝置間平衡流量。發生故障切換時,路由會更新、流量會被重新導向,剩餘的防火牆會接手現有的工作階段。

故障切換可能因其中一部防火牆故障、受監控路徑變為不可用,或兩部裝置之間的 HA 連結發生故障而被觸發。若受監控路徑不可用,受影響裝置的流量會透過 HA3 連結轉送到擁有可用路徑的裝置。

如需 PAN‑OS Active/Active HA 的更多資訊,請參閱 Palo Alto Networks 文件 Use Case: Configure Active/Active HA with Route-Based Redundancy。

瞭解架構

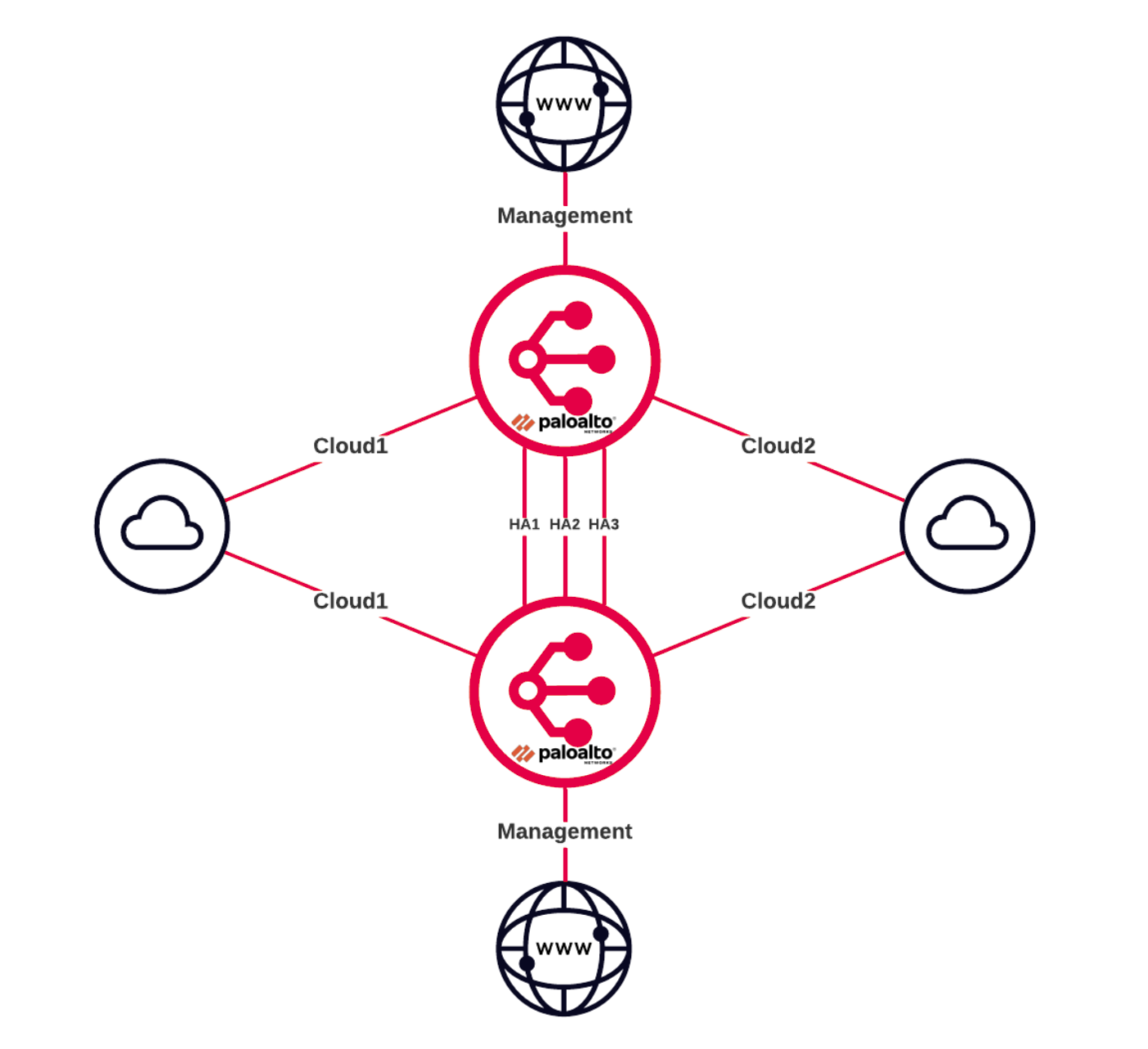

本主題部署的架構如下所示。

有兩個執行 Palo Alto Networks PAN‑OS 的 MVE,其管理介面皆連線至網際網路。兩個 MVE 之間連接了三條 VXC 作為 HA 連結,而資料平面的 VXC 則分別連接至兩個不同的雲端環境,且這兩個環境彼此互通。

備註

在正式部署中,可能會有更多資料平面的 VXC 用於連線到其他網路、網際網路連線、VPN 等,且管理介面也可能改為位於私有網路中。

架構總覽

此影像顯示 Palo Alto Networks Active/Active HA 解決方案的高階架構圖

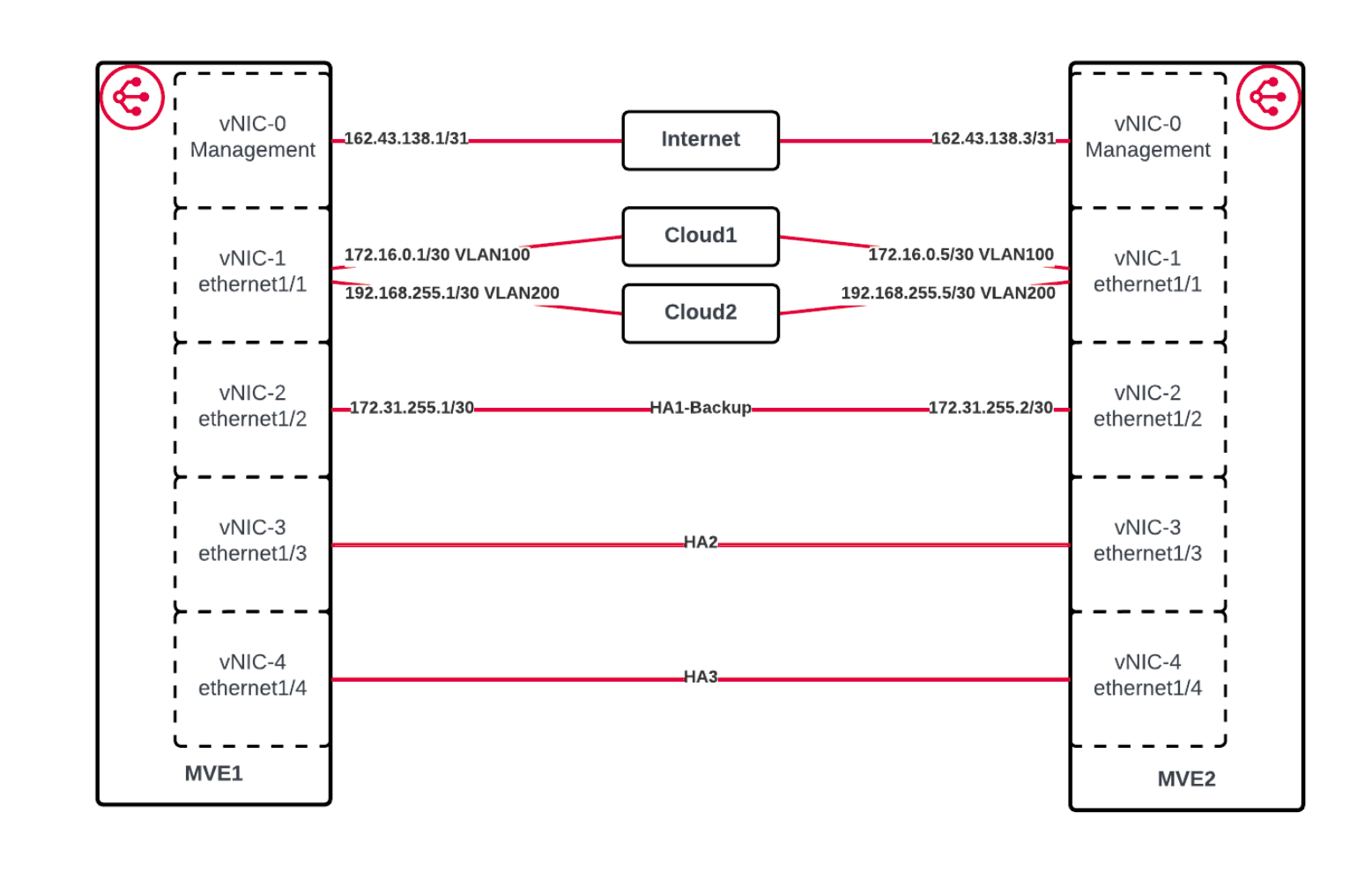

介面詳細資料

此影像顯示 Palo Alto Networks Active/Active HA 解決方案的介面詳細資料

在 Megaport Portal 中建立 Palo Alto Networks VM-Series MVE

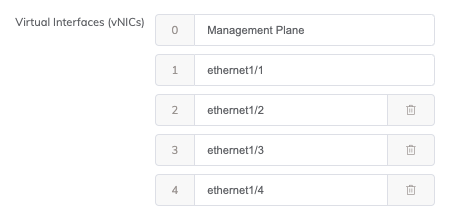

第一步是在 Megaport Portal 中建立並部署兩個 MVE。Palo Alto Networks 的 HA 需要三個專用 HA 介面(HA1、HA2、HA3),以及管理與資料平面介面。

建立並部署 Palo Alto Networks MVE

-

在 Megaport Portal 中,前往 Services (服務) 頁面。

-

依照建立 VM-Series MVE中的說明建立 Palo Alto Networks MVE。

-

在 MVE 的詳細資料畫面中,請務必在 Virtual Interfaces (vNICs)(虛擬介面) 欄位建立五個 vNIC,以支援 HA 所需的額外介面。

-

在同一都會區的另一個資料中心,建立第二個大小與版本相同的 Palo Alto Networks MVE。 Palo Alto Networks 要求兩個 MVE 的大小相同,且彼此延遲在 20 毫秒以內。此 MVE 也必須新增五個 vNIC。

-

為了管理存取,請為每個 MVE 的管理介面建立一條 Megaport Internet 連線。

這是在初始部署期間最常見的方式,但一旦設定了其他管理路徑後,管理介面也可以改為連接至私有 VXC。

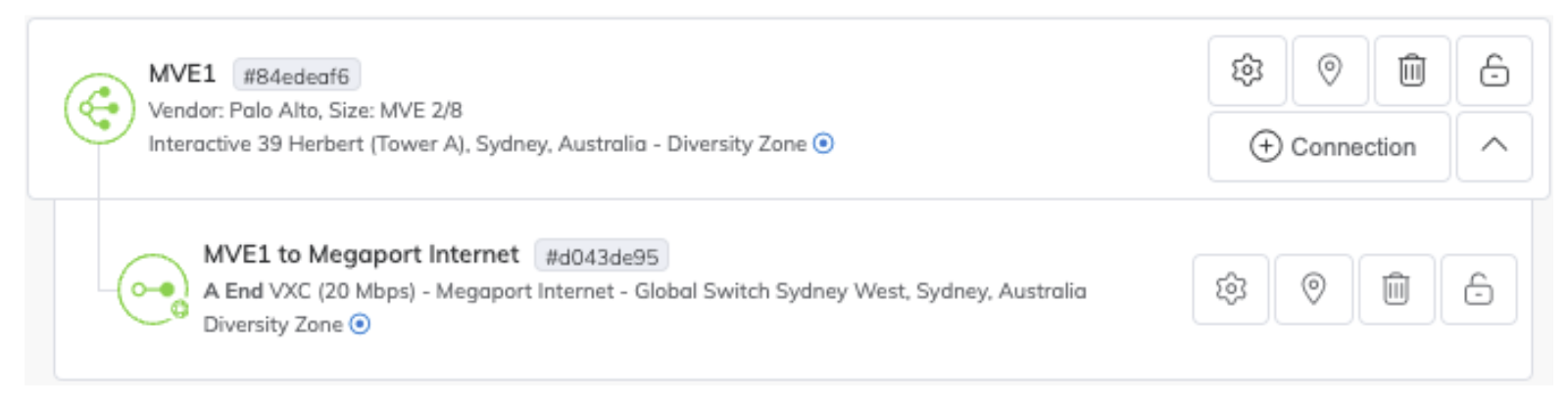

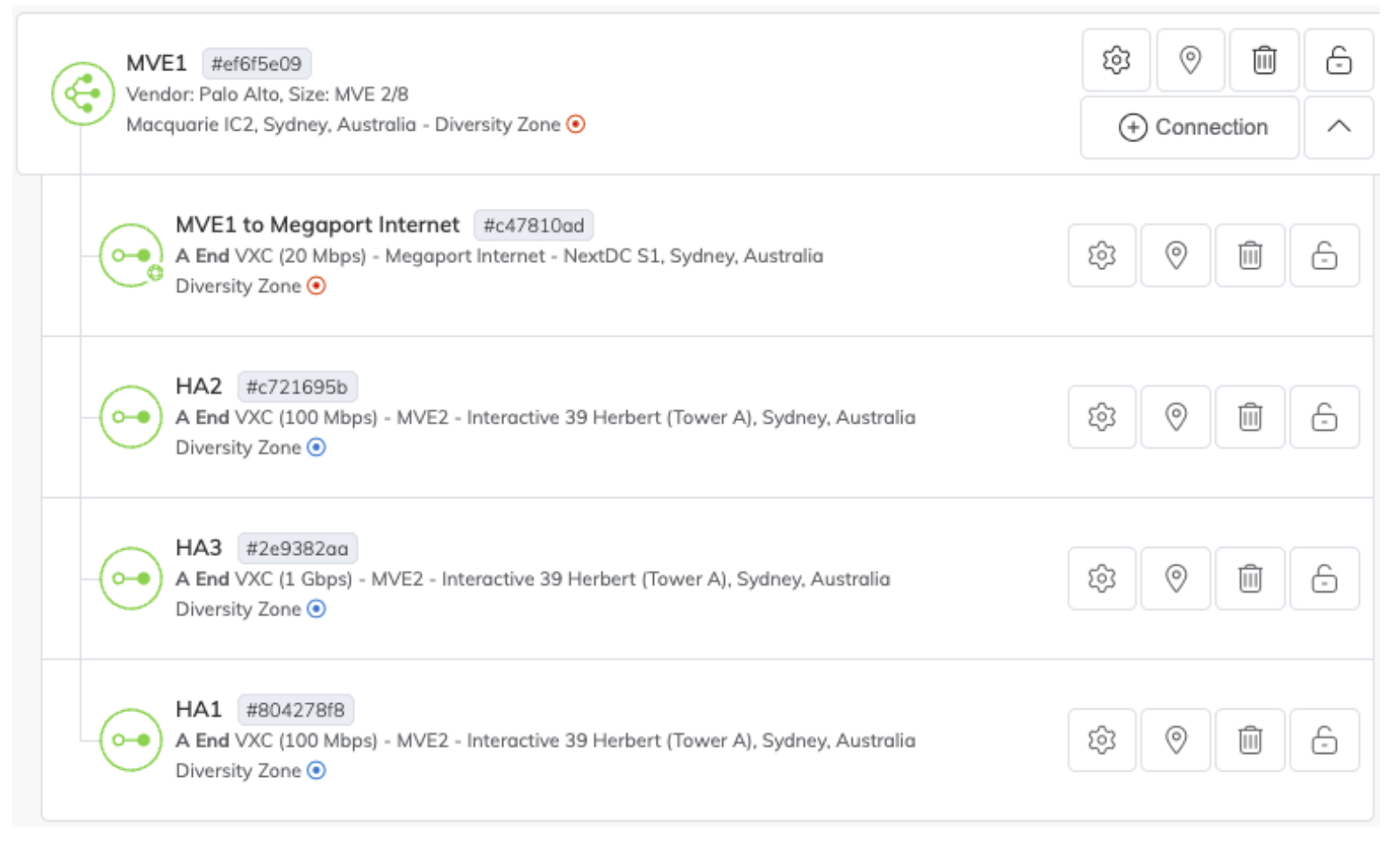

完成後,應會部署兩個 MVE,其外觀如下:

建立 HA 流量的 VXC

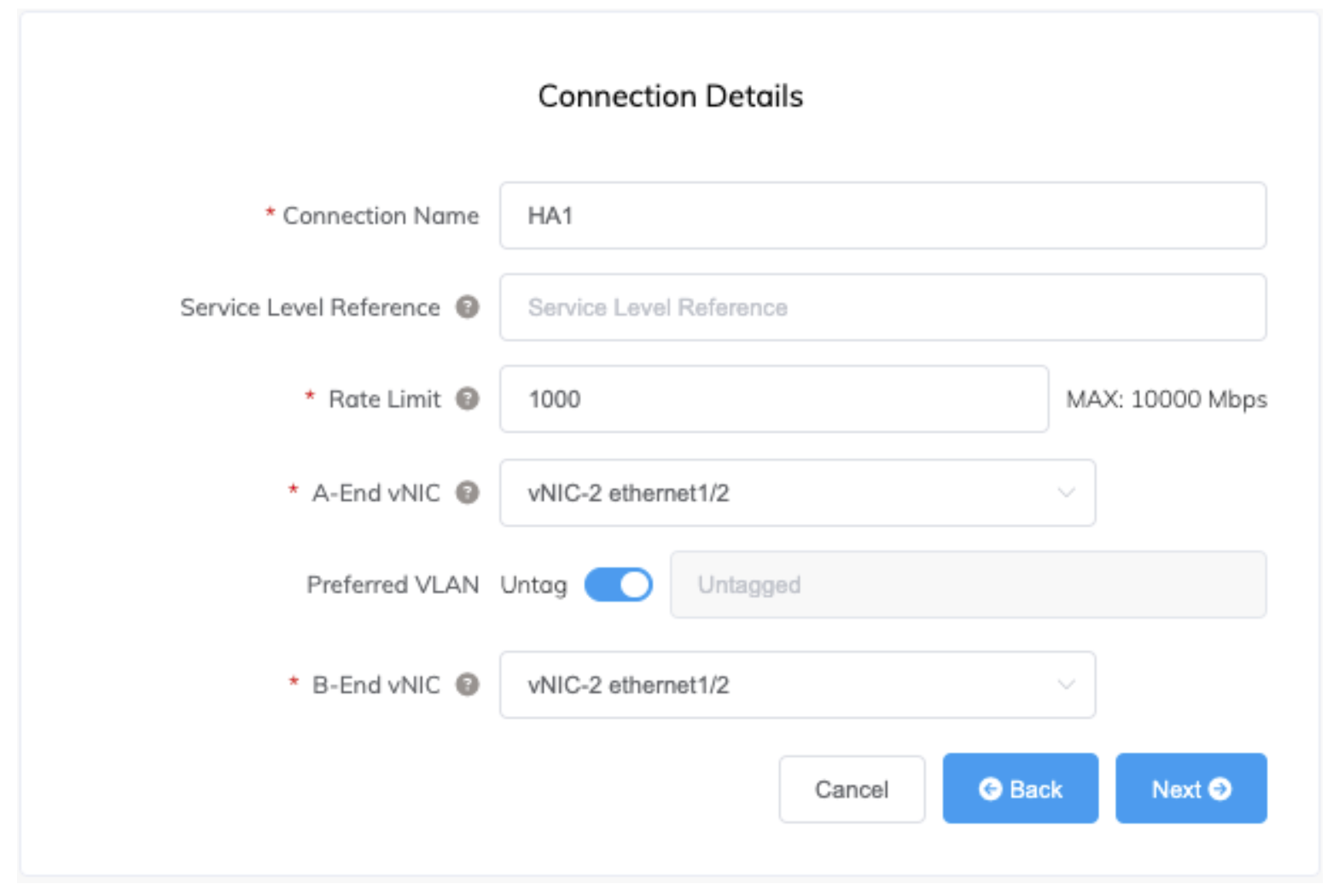

現在已建立好 MVE,下一步是於兩部裝置之間為 HA 流量建立三條私有 VXC。使用 ethernet1/2、ethernet1/3 與 ethernet1/4 作為 HA 介面,分別連接到另一個 MVE 上相同的介面,並將這些 VXC 設定為未標記。

對於 HA1 與 HA2,請各建立一條 1 Gbps 的 VXC。HA3 的頻寬需求可能很高,特別是在路徑中斷期間,因此請為該路徑建立一條 10 Gbps 的 VXC。

在 MVE 之間建立 VXC

-

在 Megaport Portal 中,前往 Services (服務) 頁面。

-

依照連接與 Palo Alto VM-Series 整合的 MVE中的說明,在兩個 Palo Alto Networks MVE 之間建立 VXC。

-

重複此程序,於每個 MVE 上用於 HA 的三個介面之間建立未標記的 VXC。現在每個 MVE 應會如以下影像所示:

在 PAN‑OS 中設定 Active/Active HA

現在已在 Megaport Portal 中建立並設定了基礎架構,接下來需要在 Palo Alto Networks PAN‑OS 軟體中設定防火牆。每部防火牆的管理 Web 介面可透過連接至管理 vNIC(vNIC0)的 VXC 的 IP 存取(可在該 VXC 的詳細資料分頁中找到該 IP)。

本節根據 PAN‑OS 10.2 說明 Active/Active HA 的設定,僅供示範之用。您可能需要依照實際環境,或依據 Palo Alto Networks 未來發布的更新或變更,調整防火牆內的設定。一般而言,請參閱 Palo Alto Networks 文件,以取得 PAN‑OS 可用選項與最佳實務的詳細資訊。

設定 Hypervisor 指派的 MAC 位址

預設情況下,PAN‑OS 會對乙太網路介面使用自行產生的 MAC 位址。由於兩部防火牆會具有相同的 MAC 位址,這會導致 HA 無法成功設定。為避免此情況,請啟用使用 Hypervisor Assigned MAC Addresses 的選項。如此可讓 PAN‑OS 使用底層硬體介面的實際 MAC 位址,而每個 MVE 的位址皆不同。

如需詳細資訊,請參閱 Palo Alto Networks 文件 Hypervisor Assigned MAC Addresses。

設定靜態管理 IP

Palo Alto Networks 建議在 VM‑Series 裝置上進行 HA 設計時,使用管理介面作為 HA1。介面若要用於 HA,必須使用靜態 IP,因為 PAN‑OS 不支援在 HA 上使用 DHCP。預設情況下,MVE 的管理介面會使用 DHCP 取得其 IP 位址,因此必須改為靜態。當管理介面設定為靜態 IP 時,也必須設定靜態 DNS 伺服器。由於將啟用 jumbo frames,請確認管理介面的 MTU 設為 1500。

如果您使用提供的 Megaport Internet 連線進行管理,雖然預設透過 DHCP 提供 IP,但該位址是固定的,只要該 Megaport Internet 連線存在便不會變更。您可在 Megaport Portal 中該連線的詳細資料區段找到 IP 位址、子網路遮罩與閘道。是否設定 IPv6 為選用。

如需在 PAN‑OS 中設定介面的相關資訊,請參閱 Palo Alto Networks 文件 Configure Management Interface IP。

啟用 jumbo frames

由於 HA3 連結會在防火牆之間傳送封裝的流量,因此需要大於 1500 位元組的 MTU。為達成此目標,必須在全域啟用 jumbo frames。全域啟用後,所有介面將預設採用較高的 MTU。若您希望資料平面介面維持 MTU 為 1500,則需要為每個介面個別指定 MTU。Megaport 的 VXC 支援最高 9100 的 MTU。

如需如何啟用 jumbo frames 的資訊,請參閱 Palo Alto Networks 文件 Enable Jumbo Frames on the VM-Series Firewall。

建立虛擬路由器

接下來需在每部防火牆上建立虛擬路由器。無論裝置是實體或虛擬、獨立運作或處於 HA,在 PAN‑OS 中都需要虛擬路由器。虛擬路由器代表單一路由表。

如需建立虛擬路由器的資訊,請參閱 Palo Alto Networks 文件 Configure Virtual Routers。

建立區域

Layer 3 介面必須先加入區域後才會開始運作。

區域的詳細資訊,請參閱 Palo Alto Networks 文件 Segment Your Network Using Interfaces and Zones。

設定介面類型

接著,將各介面設定為所需的類型。介面 ethernet1/1 會設定為 Layer 3(用於連接到工作負載),而介面 ethernet1/2、ethernet1/3 與 ethernet1/4 則會設定為 HA。

如需詳細資訊,請參閱 Palo Alto Networks 文件 Firewall Interfaces Overview。

設定 HA

現在基礎架構已就緒,我們可以設定 HA 功能。

如需 Active/Active 高可用性的詳細資訊,請參閱 Palo Alto Networks 文件 Configure Active/Active HA。

建立資料平面連線

現在 MVE 已就緒並設定為 HA,請建立一些資料平面 VXC,以連接我們要在其間進行路由的網路。資料平面 VXC 將作為 ethernet 1/1 的標記 VLAN 子介面附加,並在防火牆中設定相關子介面與 BGP 對等端。

在此範例中,我們將連線 AWS 與 Azure,但相同流程亦可用於連接任何可透過 VXC 到達的網路。有些作業在 Megaport Portal 內執行,有些則在 PAN‑OS 中進行。

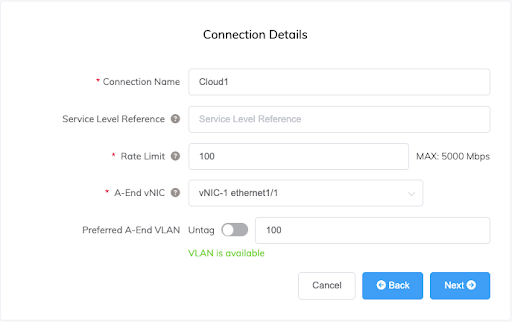

建立 VXC

在 Megaport Portal 中依循連線總覽所述的標準流程建立 VXC,將 A 端 vNIC 指定為 vNIC-1 ethernet1/1,並將 VXC 設定為以標記 VLAN 方式交付。

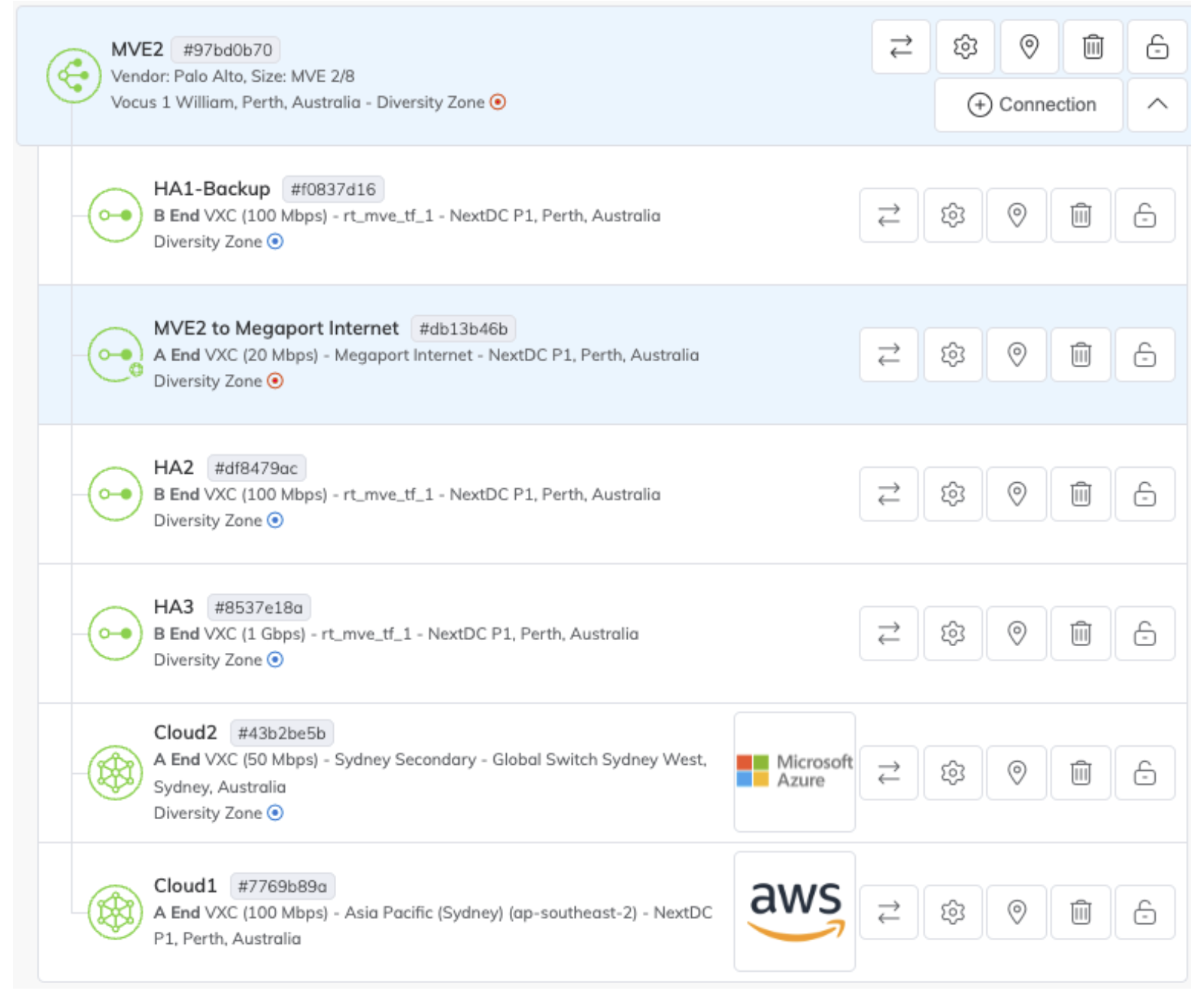

通往相同目的地的連線應在兩個 MVE 上皆建立,且使用相同的 VLAN 交付。在此範例中,Cloud1 VXC(到 AWS)會在兩個 MVE 上皆設定為 VLAN 100,而 Cloud2 VXC(到 Azure)會設定為 VLAN 200

建立 VXC 後,兩個 MVE 應會如以下影像所示

設定介面

現在在 PAN‑OS 中設定 VLAN 100 與 200 的資料平面介面。每個 VLAN 的子介面將建立於 ethernet1/1 之下。

設定介面的詳細資訊,請參閱 Palo Alto Networks 文件 Configure Interfaces。

設定 BGP

將使用 BGP 自動散佈並管理路由,包括負載平衡,以及在中斷期間將流量從一部防火牆切換到另一部時的故障切換管理。雖然 BGP 會負責重新導向流量,但既有工作階段仍會維持,因為 HA 功能會在兩部防火牆之間保持工作階段狀態同步。

由於每部防火牆會使用不同的對等端位址,且可能為流量工程採用不同的 BGP 設定,因此虛擬路由器設定不會在裝置間同步,必須在兩部裝置上各自設定。

如需設定 BGP 的詳細資訊,請參閱 Palo Alto Networks 文件 Configure BGP。

在多數情況下,我們也建議啟用 Bidirectional Forwarding Detection(BFD),以改善故障切換的復原時間。如需 BFD 的詳細資訊,請參閱 BFD Overview。

設定故障切換條件

雖然目前的設定已能在裝置間同步工作階段,且外部對等端會在中斷時將流量導向至仍可用的裝置,但我們仍需告訴每部防火牆在何種情況下應視為「故障」,並由另一部防火牆接手已同步到其上的工作階段。

這可透過設定虛擬路由器路徑監控來達成。每部防火牆會設定監控相關路徑,當這些路徑故障時,便透過 HA3 連結經由另一部裝置轉送流量。

如需設定故障切換條件的詳細資訊,請參閱 Palo Alto Networks 文件 Define HA Failover Conditions。

檢視組態狀態

現在所有項目均已就緒並完成設定,您可透過以下方式確認一切運作如預期。

- Megaport Portal 中的兩個 MVE 與所有 VXC 應為綠色。

- 兩部防火牆的儀表板分頁上,HA 小工具內的所有指示應為綠色。

-

兩部防火牆上的兩個 BGP 連線皆應為 Established。

- Network > Virtual Routers > More Runtime Stats > BGP > Peer

-

在兩部防火牆上,應可從兩個對等端接收到您網路的路由。

- Network > Virtual Routers > More Runtime Stats > BGP > Local RIB

-

若已設定 BFD,兩部防火牆上的兩個對等端皆應為啟動狀態。

- Network > Virtual Routers > More Runtime Stats > BFD Summary Information

-

您網路的路由應出現在兩部防火牆的路由表中。

- Network > Virtual Routers > More Runtime Stats > Routing > Route Table

-

兩部裝置的 Session Browser 中應可看到來自兩部防火牆的工作階段,且同步的工作階段會標示為 Session From HA: True。

- Monitor > Session Browser

-

若該裝置上任一受監控路徑發生故障,每部防火牆都應進入 Tentative (Path down) 模式。

- Dashboard > High Availability widget