搭配 Megaport 使用 MACsec

MACsec媒體存取控制安全性(MACsec)是一種安全通訊協定,用於加密以乙太網路連線的裝置之間的資料流量。 MACsec 通訊協定由 IEEE 標準 802.1ae 所定義。 啟用 MACsec 時,兩個已連線的裝置在交換並驗證安全金鑰後,會建立雙向安全鏈路。 資料完整性檢查與加密的組合用於保護傳輸的資料。

會在乙太網路層對透過第 2 層路徑連接的裝置之間的流量進行加密,並且通常以硬體實作。 採用專用硬體表示 MACsec 能在提供強大安全性的同時維持線速效能。 因此適用於需要高輸送量的環境,例如資料中心與高效能運算網路。

使用已標記或未標記的 VXC

以 MACsec 加密的流量可以在未標記的 VXC 上透明傳輸,或在 VLAN 未加密時於已標記的 VXC 上傳輸。

部分設備不支援未加密的 VLAN。 在於已標記的 VXC 上使用 MACsec 加密流量之前,請先確認您所使用的設備是否支援未加密的 VLAN,亦即 802.1QIEEE 802.1Q 是在乙太網路上支援虛擬 LAN(VLAN)的網路標準。該標準定義了乙太網路訊框的 VLAN 標記系統,以及橋接器與交換器在處理此類訊框時所使用的相應程序。亦常稱為 dot1q。

clear tag 模式。

備註

多數 Cloud Service Providers (CSP) 自 10 Gbps 起(10 Gbps 或 100 Gbps)便支援 MACsec。 請向您的雲端服務供應商確認。 Megaport 支援 10 Gbps 與 100 Gbps 兩種選項。

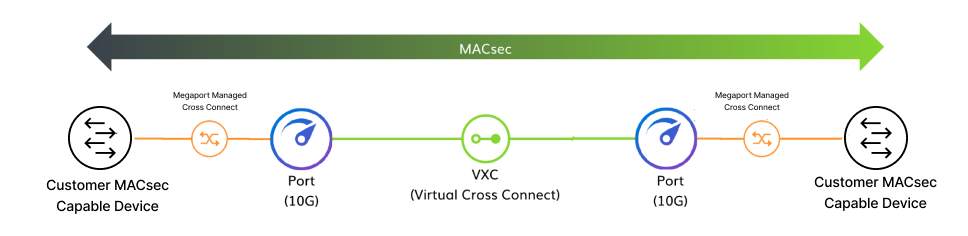

建立客戶對客戶的加密連線

您可以使用 Megaport 服務,在您自有的兩個裝置之間使用 MACsec 連線。

先決條件

若要在您自有的兩個裝置之間建立 MACsec 加密鏈路,您需要:

- 兩端都需具備支援 MACsec 的客戶設備,例如交換器或路由器。

- 兩個 Megaport Ports。

- 一個位於您可與第一台支援 MACsec 的裝置建立實體交叉連接的位置。

- 一個位於您可與第二台支援 MACsec 的裝置建立實體交叉連接的位置。

建立客戶對客戶的加密連線

- 從您的第一台支援 MACsec 的裝置,建立到第一個 Port 的實體連線。

- 從您的第二台支援 MACsec 的裝置,建立到第二個 Port 的實體連線

- 建立未標記的 VXC,將您的第一個 Port 連到第二個 Port。 如需詳細資訊,請參閱 使用已標記或未標記的 VXC。

- 在連接到 Megaport 的介面上設定 MACsec。

連線將在您的裝置之間以 MACsec 加密

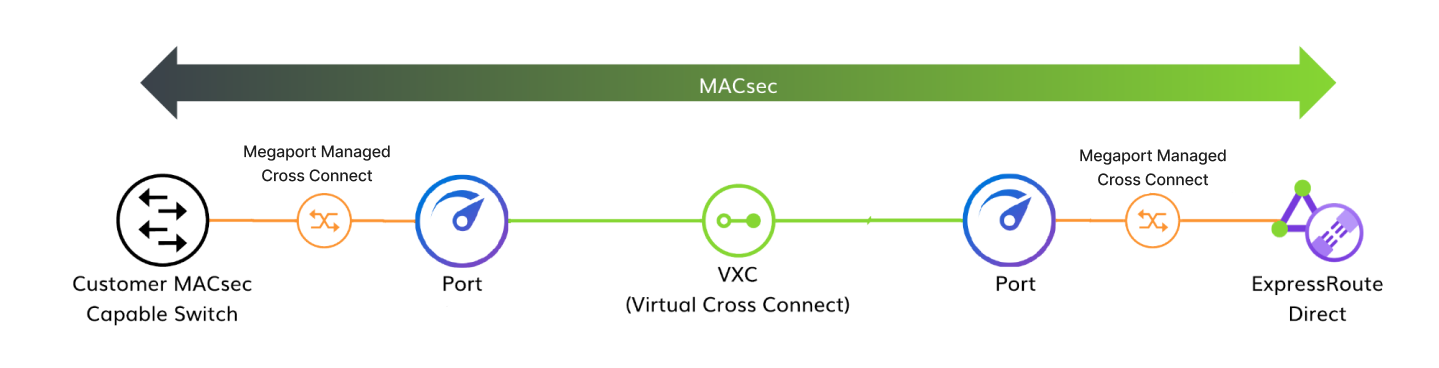

建立客戶對雲端的加密連線

您可以使用 Megaport 服務,在您的裝置與 CSP 之間使用 MACsec 連線。

先決條件

若要建立從客戶到雲端的 MACsec 加密鏈路,您需要:

- 支援 MACsec 的客戶設備,例如交換器或路由器。

- 兩個 Megaport Ports。

- 一個位於您可與支援 MACsec 的路由器建立實體交叉連接的位置。

- 一個位於您可與雲端 onramp 建立實體交叉連接的位置。

- 由您的雲端供應商提供的專用連線服務。 例如,AWS Dedicated Direct Connect 或 ExpressRoute Direct。

建立客戶對雲端的加密連線

- 從您支援 MACsec 的裝置,建立到第一個 Megaport Port 的實體交叉連接。

- 從第二個 Port 建立一條到 CSP onramp 的實體連線,此例為 ExpressRoute。 您需要就此步驟聯絡您的 Megaport 帳戶團隊。

- 建立未標記的 VXC,將您的第一個 Port 連到第二個 Port。 如需詳細資訊,請參閱 使用已標記或未標記的 VXC。

- 在 CSP 服務與您的裝置上設定 MACsec。

該連線將從支援 MACsec 的路由器一路到 ExpressRoute Direct Circuit 皆以 MACsec 加密

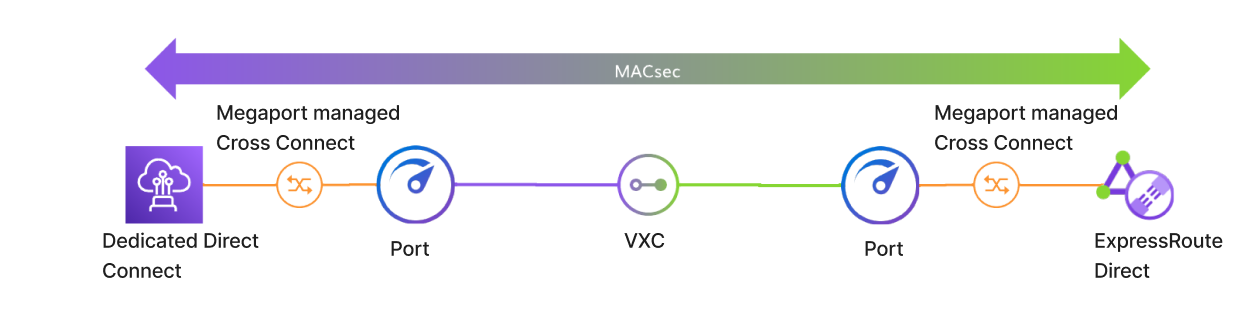

建立雲端對雲端的加密連線

您可以使用 Megaport 服務,在雲端供應商之間使用 MACsec 連線。

先決條件

在建立從雲端到雲端的 MACsec 加密鏈路之前,您需要:

- 來自您雲端供應商的專用連線服務。 例如,AWS Direct Connect 或 ExpressRoute Direct。

- 兩個 Megaport Ports。

- 一個位於您可與第一個雲端連線建立實體交叉連接的位置。

- 一個位於您可與第二個雲端連線建立實體交叉連接的位置。

建立雲端對雲端的加密連線

此範例說明從 AWS Direct Connect 到 Azure ExpressRoute 的 MACsec 連線。

-

從您專用的 AWS Direct Connect 建立一條到第一個 Megaport Port 的實體連線。 您需要就此步驟聯絡您的 Megaport 帳戶團隊。

-

從您的第二個 Megaport Port 建立一條到 Azure ExpressRoute Direct 的實體連線。 您需要就此步驟聯絡您的 Megaport 帳戶團隊。

-

建立已標記或未標記的 VXC 以連接您的 Ports。

如需詳細資訊,請參閱 使用已標記或未標記的 VXC。

MACsec 加密連線將從專用的 Direct Connect 一路延伸至 ExpressRoute Direct Circuit。